Prediksi Serangan Syn Flooding Attack Dengan Menggunakan Metode

Regresi Linier

Artikel Ilmiah

Peneliti :

Marlyn A.Bakarbessy (672011071) Dr. Irwan Sembiring, S.T., M.Kom.

Program Studi Teknik Informatika

Fakultas Teknologi Informasi

Universitas Kristen Satya Wacana

Salatiga

September 2016

1

Prediksi Serangan Syn Flooding Attack Dengan Menggunakan Metode

Regresi Linier

1)

Marlyn A.Bakarbessy, 2)Irwan Sembiring Program Studi Teknik Informatika

Fakultas Teknologi Informasi Universitas Kristen Satya Wacana

Jl.Diponegoro 52-60 Salatiga

Email: 1)672011071@student.uksw.edu, 2)irwan@staff.uksw.edu Abstract

SYN flood is a Denial of Service which utilize 'loophole' in the current TCP / IP connection is formed. This attack meets the server with the number of SYN packets. In general attack flooding attack syn flood the network with bogus traffic so that legitimate users are not able to communicate. Thus the required security system in the server itself is able to detect immediately whether each incoming packet is a data packet that is the truth or not. Detection system used for detecting attacks using Snort. The use of linear regression method to predict or forecast the number of attacks SYN flooding attack that would come next.

Abstrak

SYN flooding attack merupakan Denial of Service yang memanfaatkan 'loophole' pada

saat koneksi TCP/IP terbentuk. Serangan ini memenuhi server dengan banyaknya paket SYN. Secara umum serangan syn flooding attack membanjiri suatu jaringan dengan lalu lintas palsu sedemikian sehingga para pemakai sah tidak mampu untuk berkomunikasi. Dengan demikian dibutuhkan sistem keamanan di dalam server itu sendiri yang mampu mendeteksi langsung apakah setiap paket yang masuk tersebut adalah paket data yang sebenarnya atau tidak. Sistem pendeteksian yang dipakai untuk medeteksi serangan menggunakan snort. Adapun penggunaan metode regresi linier untuk melakukan prediksi atau peramalan terhadap jumlah serangan syn flooding attack yang akan datang selanjutnya.

Kata Kunci : Syn Flooding Attack, Snort, Regresi Linier, Peramalan

1

Mahasiswa Fakultas Teknologi Informasi Universitas Kristen Satya Wacana

2 1. Pendahuluan

Serangan SYN-Flooding menjadi riset utama dari sisi pendeteksian dan pencegahan. Karena akan semakin kompleksnya administrasi dari jaringan skala luas (WAN) maka diperlukan suatu mekanisme keamanan dan metode untuk dapat mengoptimalkan sumber daya jaringan tersebut, semakin besar suatu jaringan maka makin rentan terhadap serangan dan semakin banyak vurnability yang terbuka.[1]

Serangan DoS (Denial of Services) adalah salah satu contoh jenis serangan yang dapat mengganggu infrastruktur dari jaringan komputer, serangan jenis ini memiliki suatu pola khas, dimana dalam setiap serangannya akan mengirimkan sejumlah paket data secara terus-menerus kepada target serangannya. [2]

Target serangan DoS attack bisa ditujukan ke berbagai bagian jaringan, bisa ke routing devices, web, electronicmail, atau serverDomain Name System. Serangan ini bertujuan membuat server shutdown, reboot, crash, atau “not responding”. Server adalah sebuah sistem komputer yang menyediakan jenis layanan tertentu dalam sebuah jaringan komputer. [3]

Sasaran umum serangan jenis Denial of Service (penolakan permintaan layanan atau DoS) adalah membanjiri sistem atau jaringan dengan sedimikian banyak paket data, sehingga sistem yang bersangkutan tidak lagi sanggup melayaninya dan jatuh. Apabila sebuah serangan semacam ini menimpa server atau Web perusahaan maka para pengguna yang hendak mengakses situs tersebut akan ditolak permintaanya. Bentuk paling umum dari serangan tipe DoS adalah yang dikenal sebagai serangan SYN. Nama ini diambil dari nama paket yang digunakan untuk membentuk sebuah koneksi TCP (Transmission Control Protocol). Hacker yang melakukan serangan akan mengirimkan secara terus-menerus paket SYN yang tiada habisnya ke sistem korban, sistem yang terkelabui kemudian berusaha untuk memenuhi semua permintaan ini dengan terus-menerus membangun koneksi TCP baru. Hasilnya pada titik tertentu sistem akan mengalami oveload dan tidak lagi sanggup membangun koneksi tambahan. [4].

Dengan latar belakang diatas maka rumusan masalah yang ada yaitu bagaimana cara menganalisa dan mengidentifikasi paket TCP yang bersifat normal dan paket TCP yang mengandung syn flooding attack berdasarkan analisa pada BASE (Basic Analysis and Security Engine), dan bagaimna cara melakukan prediksi untuk serangan syn flooding attack selanjutnya dengan menggunakan metode regresi linear sederhana.

Tujuan dari penelitian ini adalah menganalisis dan mengidentifikasi karakteristik paket data yang merupakan syn flooding attackdan memprediksi serangan syn flooding attack selanjutnya dengan menggunakan metode regresi linear.

2. Tinjauan Pustaka

Penelitian Terdahulu

Adapun penelitian terdahulu yang berkaitan dengan penelitian ini berjudul “Analysis of the SYN Flood DoS Attack”. Pada penelitian ini menganalisis kerentanan sistem ditargetkan oleh TCP (Transmission Control Protocol) segmen ketika SYN flag adalah ON, yang memberikan ruang untuk DoS (Denial of Service) serangan yang disebut SYN serangan banjir atau lebih sering disebut sebagai serangan banjir SYN. Di antara banyak jenis serangan cyber, serangan DoS adalah ancaman keamanan utama untuk layanan yang disediakan melalui internet sehingga pendapatan skala besar.[5]

Penelitian yang berjudul “Statistical Anomaly Detection of DDoS Attacks Using K-Nearest Neighbour” Di dalam penelitian ini menerapkan sistem yang menganalisis jaringan lalu lintas dan mengklasifikasi paket jaringan seperti biasa dan DDoS paket serangan. Dalam penelitian ini mengusulkan pendekatan gabungan untuk mendeteksi anomali lalu lintas

3

terhadap serangan DDoS dan mengklasifikasikan lalu lintas serangan menurut jenis serangan. Sistem yang diusulkan memiliki dua kalimat utama yaitu frase deteksi dan frase klasifikasi. Pertama tujuh fitur paket yang menunjukan perilaku lalu lintas jelas untuk serangan DDoS yang diambil dengan menganalisis paket, kemudian fitur ini dianalisis untuk membedakan normal perilaku dan variasi perilaku normal.Sistem menerapkan KKN classifier yang dilatih untuk belajar perbedaan antara normal dan abnormal fitur lalu lintas dan diusulkan algoritma paket klasifikasi untuk mengelompokkan lalu lintas seperti biasa dan menyerang. Kemudian lalu lintas serangan yang dibuat berdasarkan output set cluster. Kedua, arus lalu lintas serangan DDoS ini terkelompok sebagai jenis serangan; terutama, UDP dan TCP flooding attacks dan scanning attacks menggunakan serangan berbasis aliran yang diusulkan algoritma klasifikasi.[6]

Mengacu pada penelitian terdahulu,maka akan dilakukan penelitian yang berjudul “Prediksi Serangan Syn Flooding Attack Dengan Menggunakan Metode Regresi Linier”. Dalam penelitian ini akan dilakukan analisis dan identifikasi terhadap serangan syn flooding attack pada paket data pada protokol TCP yang bersifat bukan serangan atau paket normal dan paket data yang mengandung syn flooding attack, dan adapun penggunaan metode regresi linier digunakan untuk menganalisis pengaruh hubungan variabel indenpenden (X) yaitu hari terhadap variabel dependen (Y) yaitu jumlah paket untuk dapat melakukan peramalan terhadapa serangan syn flooding attack selanjutnya.

Landasan Teori 1. Regresi linier

Regresi Linier adalah metode statistika yang digunakan untuk membentuk model hubungan antara variabel terikat (dependen; respon; Y) dengan satu atau lebih variable bebas (independen, predictor, X). Apabila banyaknya variable bebas hanya ada satu, disebut sebagai regresi linier sederhana, sedangkan apabila terdapat lebih dari 1 variabel bebas, disebut sebagai regresi linier berganda.Analisis regresi setidak-tidaknya memiliki 3 kegunaan yaitu untuk tujuan deskripsi dari fenomena data atau kasus yang sedang diteliti, untuk tujuan kontrol, serta untuk tujuan prediksi. Regresi mampu mendeskripsikan fenomena data melalui terbentuknya suatu model hubungan yang bersifatnya numerik. Regresi juga dapat digunakan untuk melakukan pengendalian (kontrol) terhadap suatu kasus atau hal-hal yang sedang diamati melalui penggunaan model regresi yang diperoleh. Selain itu, model regresi juga dapat dimanfaatkan untuk melakukan prediksi untuk variabel terikat. Namun yang perlu diingat, prediksi di dalam konsep regresi hanya boleh dilakukan di dalam rentang data dari variabel-variabel bebas yang digunakan untuk membentuk model regresi tersebut.Misal, suatu model regresi diperoleh dengan mempergunakan data variabel bebas yang memiliki rentang antara 5 s.d. 25, maka prediksi hanya boleh dilakukan bila suatu nilai yang digunakan sebagai input untuk variabel X berada di dalam rentang tersebut. Konsep ini disebut sebagai interpolasi.Data untuk variabel independen X pada regresi linier bisa merupakan data pengamatan yang tidak ditetapkan sebelumnya oleh peneliti (obsevational data) maupun data yang telah ditetapkan (dikontrol) oleh peneliti sebelumnya (experimental or fixed data).Perbedaannya adalah bahwa dengan menggunakan fixed data, informasi yang diperoleh lebih kuat dalam menjelaskan hubungan sebab akibat antara variabel X dan variabel Y. Sedangkan, pada observational data, informasi yang diperoleh belum tentu merupakan hubungan sebab-akibat. Untuk fixed data, peneliti sebelumnya telah memiliki beberapa nilai variabel X yang ingin diteliti. Sedangkan, pada observational data, variabel X yang diamati bisa berapa saja, tergantung keadaan di lapangan.[7]

4 2. Peramalan atau Prediksi (Forecasting)

Prediksi pada dasarnya merupakan dugaan atau prediksi mengenai terjadinya suatu kejadian atau peristiwa yang akan datang. Prediksi bisa bersifat kualitatif (tidak berbentuk angka) maupun kuantiatif (berbentuk angka) Prediksi kualitatif sulit dilakukan untuk memperoleh hasil yang baik karena variabelnya sangat relatif sifatnya. Prediksi kuantitatif dibagi dua yaitu: prediksi tunggal (point prediction) dan prediksi selang (interval prediction). Prediksi tunggal terdiri dari satu nilai, sedangkan prediksi selang terdiri dari beberapa nilai, berupa suatu selang (interval) yang dibatasi oleh nilai batas bawah (prediksi batas bawah) dan batas atas (prediksi tinggi).Prediksi berfungsi untuk membuat suatu rencana kebutuhan (demand) yang harus dibuat yang dinyatakan dalam kuantitas (jumlah) sebagai fungsi dari waktu. Prediksi dilakukan dalam jangka panjang (long term). Prediksi yang berkaitan dengan pernyatan (1) what will be demanded, (2) how many, dan (3) when it should be supplied? Prediksi sangat diperlukan dengan melakukan perbandingan antara kebutuhan yang diramalkan dengan yang sebenarnya.[8]

Metode Regresi Linear digunakan dalam penelitian ini untuk melakukan peramalan atau prediksi terhadap jumlah serangan syn flooding attack selanjutnya, dengan persamaan matematika yang memungkinkan untuk meguji hubungan antara nilai suatu peubah tak bebas (dependent variable) dari nilai peubah bebas (independent variable).Dalam penelitian ini akan dianalisis hubungan antara variabel independent (X) yaitu hari dan variabel dependent (Y) yaitu jumlah paket untuk mengetahui pengaruh antara variabel X (hari) terhadap variabel Y (jumlah paket) karena hari merupakan variabel bebas, dimana semakin lama suatu server aktif maka semakin banyak paket-paket data yang akan dikirimkan ke server sehingga semakin banyak pula paket-paket data yang akan diterima oleh server berpotensi merupakan paket-paket data yang mengandung syn flooding attack yang dapat menyebabkan server nantinya akan menjadi hang/crash.

3. Metode Penelitian

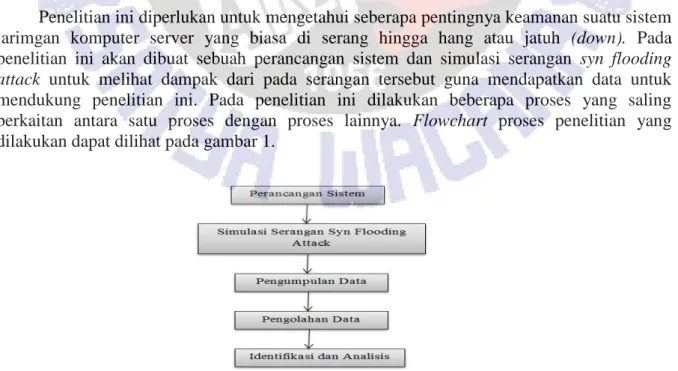

Penelitian ini diperlukan untuk mengetahui seberapa pentingnya keamanan suatu sistem jarimgan komputer server yang biasa di serang hingga hang atau jatuh (down). Pada penelitian ini akan dibuat sebuah perancangan sistem dan simulasi serangan syn flooding attack untuk melihat dampak dari pada serangan tersebut guna mendapatkan data untuk mendukung penelitian ini. Pada penelitian ini dilakukan beberapa proses yang saling berkaitan antara satu proses dengan proses lainnya. Flowchart proses penelitian yang dilakukan dapat dilihat pada gambar 1.

5

Perancangan Sistem a. Alat dan Bahan

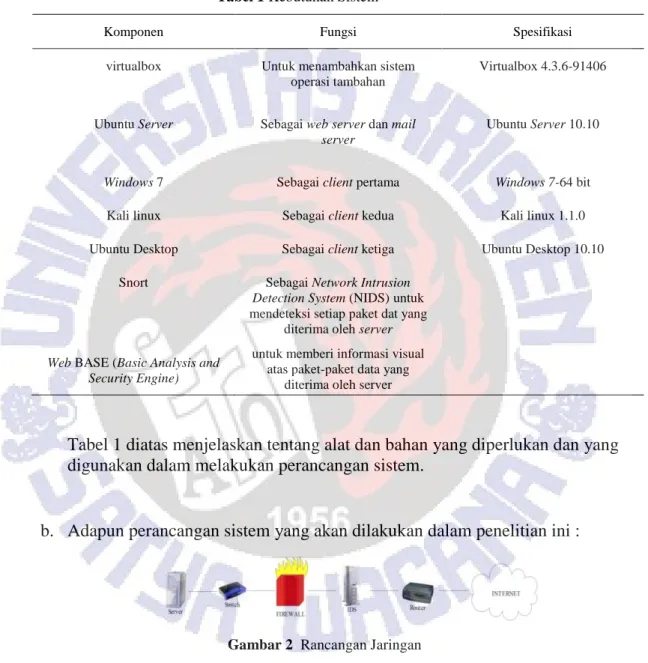

Adapun alat dan bahan yang digunakan untuk membuat perancangan sistem dan simulasi serangan syn flooding attack:

Tabel 1 Kebutuhan Sistem

Komponen Fungsi Spesifikasi

virtualbox Untuk menambahkan sistem

operasi tambahan

Virtualbox 4.3.6-91406

Ubuntu Server Sebagai web server dan mail

server

Ubuntu Server 10.10

Windows 7 Sebagai client pertama Windows 7-64 bit

Kali linux Sebagai client kedua Kali linux 1.1.0

Ubuntu Desktop Sebagai client ketiga Ubuntu Desktop 10.10

Snort Sebagai Network Intrusion

Detection System (NIDS)untuk mendeteksi setiap paket dat yang

diterima oleh server

Web BASE (Basic Analysis and Security Engine)

untuk memberi informasi visual atas paket-paket data yang

diterima oleh server

Tabel 1 diatas menjelaskan tentang alat dan bahan yang diperlukan dan yang digunakan dalam melakukan perancangan sistem.

b. Adapun perancangan sistem yang akan dilakukan dalam penelitian ini :

Gambar 2 Rancangan Jaringan

Dari Gambar 2 dapat dijelakan bahwa akan dibangun sebuah server dengan menggunakan ubuntu server yang didalamnya sudah ada terpasang sebuah web server dan mail serveryang dapat diakses oleh client, terdapat juga firewall yang merupakan suatu sistem perangkat lunak yang mengizinkan lalu lintas jaringan yang dianggap aman untuk bisa melaluinya dan mencegah lalu lintas jaringan yang dianggap tidak aman dan dipasang juga IDS (Intrusion Detection System) yang menggunakan snort untuk melakukan deteksi terhadap paket-paket data yang akan dikirimkan ke server, serta di dalam IDS juga sudah di konfigurasi dengan BASE (Basic Analysis and Security Engine)

6

untuk menginformasikan secara lengkap tentang paket-paket yang dikirimkan ke server.

Simulasi Serangan Syn Flooding Attack

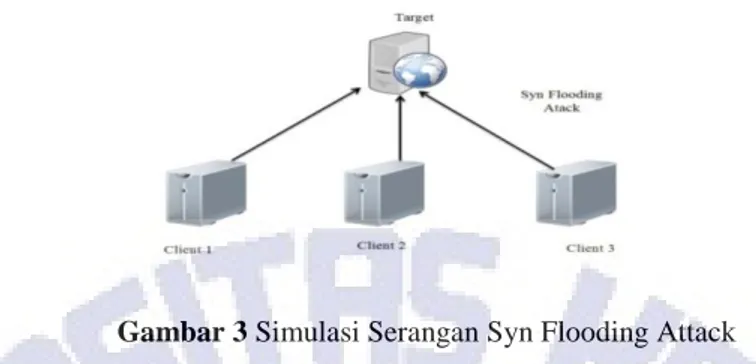

Adapun simulasiserangan syn flooding attack yang akan dilakukan dalam penelitian ini:

Gambar 3 Simulasi Serangan Syn Flooding Attack

Dari Gambar 3 dapat dijelaskan bahwa simulasi serangan syn flooding attack dilakukan untuk mengetahui dampak dari apa saja yang ditimbulkan dari serangan syn flooding attack, mengidentifikasi karakteristik dari serangan syn flooding attack dan menguji dari sistem IDS:

1. Penyerangan menggunakan 3 client berbeda , pada client pertama yaitu windows 7 akan menggunakan tools anonymous doser, client kedua yaitu ubuntu desktop menggunakan serangan ping attack, dan client yang ketiga menggunakan kali linux yang akan menggunakan tools websploit ketiga client tersebut akan menyerang server hingga server tersebut down atau hang.

2. Serangan dilucurkan kepada serveryang di dalamnya sudah terdapat IDS yang menggunakan tools snort yang akan melakukan deteksi untuk setiap paket-paket yang di kirimkan kepada server dan nantinya setiap paket-paket yang di kirimkan ke server akan ditampilkan informasinya secara visual untuk memberikan informasi yang akurat dengan menggunakan BASE (Basic Analysis and Security Engine) untuk lebih memudahkan dalam mengetahui ip address yang melakukan serangan syn flooding attack kepada server.

Pengumpulan Data

Data yang dikumpulkan dalam proses pengumpulan data ini merupakan data yang diperoleh BASE yang terdapat pada IDS snort untuk mendapatkan data yang diperlukan dalam penelitian ini. Data yang dihasilkan dari pengumpulan data tersebut berupa paket-paket yang dikirimkan ke server. Proses pengumpulan data dapat dilihat pada gambar 4.

Gambar 4 Proses Pengumpulan Data

Dari Gambar 4 dapat dijelaskan bahwa paket-paket data yang dikirimkan ke server akan di deteksi oleh snort, selanjutnya alert akan mendeteksi paket-paket data tersebut merupakan paket-paket normal atau paket-paket yang bersifat serangan, dan BASE akan menampilkan secara visual informasi paket-paket data yang telah di deteksi oleh snort

7

Pengolahan Data

Setelah pengumpulan data, proses berikutnya yang dilakukan adalah pengolahan data. Pada proses ini akan dilakukan tahapan-tahapan untuk mendapatkan data-data yang diperlukan dalam penelitian ini. Tahapan-tahapan pada proses pengolahan data sebagai berikut :

a. Penghimpunan dan pencatatan data : Tahapan ini berhubungan dengan proses pengumpulan data yang biasanya merupakan proses pencatatan (recording) data yang dilakukan BASE pada penelitian ini. Paket-paket yang dikirimkan ke server akan di deteksi oleh snort dan akan di recording oleh BASE (Basic Analysis and Security Engine).

b. Pengklasifikasian data : Setelah tahapan pencatatan data maka tahap selanjutnya adalah pengklasifikasian data. Dalam tahapan ini data diberi identitas atau diklasifikasi untu klasifikasi paket-paket data yang termasuk serangan syn flooding attack dan paket-paket data normal.

c. Penyusunan data : Setelah data-data yang diolah diberikan indentifikasi, maka data tersebut akan diatur atau disusun. Pada penelitian ini data yang akan disusun hanya data-data yang termasuk dalam serangan syn flooding attack dan penyusunan data disusun berdasarkan waktu waktu dan jumlah paket. d. Perhitungan data : Tahapan ini data dihitung atau dikalkulasi. Pada penelitian

ini akan digunakan metode Regresi linier sederhana (simple regression) untuk melakukan perhitungan guna dapat memprediksi jumlah paket data pada serangan syn flooding attack selajutnya. Regresi linier sederhana (simple regression) hanya digunakan untuk satu variabel bebas (independent ) dan satu variabel tak bebas (dependent ).

Rumus regresi linier sederhana :

Y = a +bX (persamaan 1)

Harga b dan a dapat ditentukan dengan rumus :

b = (persamaan 2)

a = (persamaan 3)

Keterangan : Y : variabel terikat X : variabel bebas

a : konstanta (nilai Y pada saatnol) b : koefisien regresi

n : banyak pasangan data

Identifikasi dan Analisis

Setelah melewati beberapa proses diatas, selanjutnya akan dilakukan proses identifikasi dan analisis guna ingin mencapai tujuan pada penelitian ini. Setelah mendapatkan data-data yang dibutuhkan dan setelah selesai diolah maka dapat dilakukan identifikasi dan analisis terhadap serangan syn flooding attack. Selama pembentukan koneksi TCP/IP antara dua host dan dikirimkan oleh host yang hendak membuat koneksi.Jumlah percobaan pembuatan TCP yang dapat ditampung oleh sebuah host di dalam buffer biasanya berbeda antara satu platform dengan platform yang lain, namun jumlahnya tidak lebih dari beberapa ratus koneksi. Dengan banyak mengirimkan paket SYN ke sebuah port yang berada dalam keadaan listeningyang telah ditargetkan, hal ini membuat buffer koneksi yang telah dialokasikan oleh sistem penerima dapat mengalami “penumpukkan” dan targetyang datang hingga paket SYN yang sebelumnya mengalami gagal eksekusi atau sering dikenal dengan istilah Time Out karena server tidak dapat merespon permintaan diluar batas waktu yang telah ditentukan.

8 4. Hasil dan Pembahasan

Pada penelitian ini pengujian dilakukan dengan cara melakukan serangan syn flooding attack dengan tiga client berbeda, client pertama yaitu windows 7 dengan menggunakan tools Anonymous Doser, client kedua yaitu ubuntu dekstop akan melakukan serangan ping attack, dan serangan dari client ketiga yaitu kali linux akan menggunakan serangan menggunakan webspoit. Serangan syn flooding attack dengan menggunakan 3 client berbeda dapat dilihat pada Gambar 5, Gambar 6, dan Gambar 7.

Gambar 5Tools Anonymous Doser

Pada Gambar 5 serangan syn flooding attack dengan menggunakan tools anonymous doser yang berfungsi untuk membanjiri sistem oleh penyusup dengan menyerang lubang keamanan dari implementasi protocol TCP/IP dengan tujuan membuat sistem menjadi crash atau hang.Adapun cara untuk menjalankan tools ini dengan cara memasukan alamat ip dari target dan menentukan waktu dalam bentuk second untuk mengirimkan paket-paket data.

Gambar 6 Serangan Ping Attack

Gambar 6 menunjukan simulasi serangan ping attack. Serangan ini dilakukan dengan teknik #ping 192.168.71.2 -l 50000 -n 100000 -v 0.00001. Dimana –l merupakan besar ping yang dikirim server sebesar 50000 bytes, -n 100000 merupakan ukuran buffer yang dikirim 100000bytes, -v 0.00001 yang merupakan waktu tunggu tiap ping 0.00001 milidetik.

Gambar 7 Serangan menggunakan Websploit

Gambar 7 menunjukan bentuk serangan syn flooding attack dengan menggunakan websploit, yang bertujuan untuk membanjiri server dengan sejumlah paket data yang dikirimkan, dengan cara masuk ke websploit dengan cara mengetikan “websploit” pada

9

console lalu pindah ke webkiller dengan menggunakan mengetikan “use network/webkiller, setelah itu set interface yang akan digunakan untuk menyerang dengan perintah “set interface eth0”, kemudian diatur target mana yang akan diserang, target bisa diserang melalu ip address atau langsung ke nama websitenya dengan perintah “set TARGET 192.168.71.2”,jika sudah selesai mengatur semuanya sekarang tinggal memasukkan perintah “run” untuk melakukan serangan terhadap target atau server.

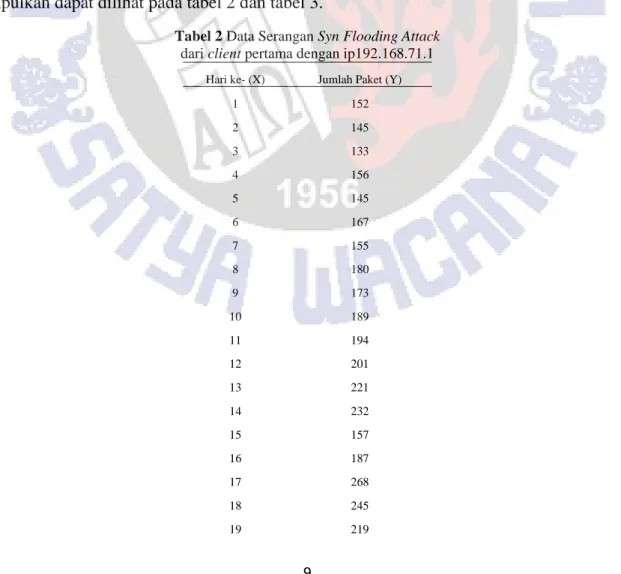

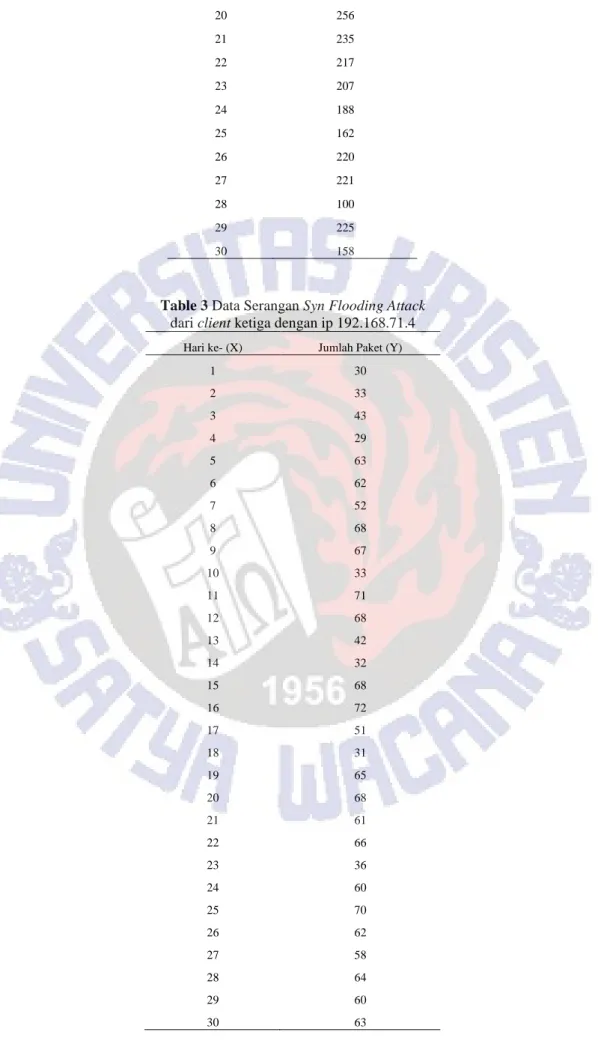

Pada penelitian ini digunakan snort untuk mendeteksi setiap paket-paket data yang dikirimkan ke server dan akan ditampilkan informasi secara visual tentang paket-paket data tersebut oleh BASE. Dalam penelitian ini dilakukan pengujian selama tiga hari untuk mengetahui jumlah paket yang diterima oleh server, agar dapat mengetahui paket-paket data yang diterima oleh server maka di dalam local rules snort telah dipasang sebuah rules snort yaitu “alert tcp $HOME_NET any <> $EXTERNAL_NET any (msg:" "; flow:stateless; flags:S,12; seq:201782361; classtype:attempted-dos; sid:100002; rev:10;)” yang bisa memfilter paket data yang mengandung syn flooding attack, sehingga nantinya paket-paket yang mengandung syn flooding attack akan di tampilkan secara visual pada BASE.Setelah paket-paket data dari setiap client diperiksa secara detail, selanjutnya akan dilakukan pengklasifikasian untuk client yang menyerang pada protocol TCP berdasarkan batasan masalah yang ada pada penelitian ini, dari simulasi yang dilakukan dari tiga client berbeda yang menyerang server. Snort mendeteksi serangan dari client pertama dengan ip 192.168.71.1 menyerang pada protocol TCP, client kedua dengan ip 192.168.71.3 menyerang pada protocol ICMP dan client ketiga dengan ip 192.168.71.4 menyerang pada protocol TCP. Maka hanya ada dua client yang menyerang pada protocol TCP yaitu client pertama dengan ip 192.168.71.1 dan client ketiga dengan ip 132.168.71.4.Dari hasil yang telah di kumpulkan dapat dilihat pada tabel 2 dan tabel 3.

Tabel 2 Data Serangan Syn Flooding Attack

dari client pertama dengan ip192.168.71.1

Hari ke- (X) Jumlah Paket (Y)

1 152 2 145 3 133 4 156 5 145 6 167 7 155 8 180 9 173 10 189 11 194 12 201 13 221 14 232 15 157 16 187 17 268 18 245 19 219

10 20 256 21 235 22 217 23 207 24 188 25 162 26 220 27 221 28 100 29 225 30 158

Table 3 Data Serangan Syn Flooding Attack

dari client ketiga dengan ip 192.168.71.4 Hari ke- (X) Jumlah Paket (Y)

1 30 2 33 3 43 4 29 5 63 6 62 7 52 8 68 9 67 10 33 11 71 12 68 13 42 14 32 15 68 16 72 17 51 18 31 19 65 20 68 21 61 22 66 23 36 24 60 25 70 26 62 27 58 28 64 29 60 30 63

11

Setelah data sudah terkumpul selanjutnya melakukan peramalan atau prediksi untuk jumlah serangan syn flooding attack kedepannya, dalam penelitian ini untuk melakukan predikisi atau peramalan menggunakan regresi linier. Regresi Linier adalah suatu proses memperkirakan secara sistematis tentang apa yang paling mungkin terjadi dimasa yang akan datang berdasarkan informasi masa lalu dan sekarang yang dimiliki agar kesalahan dapat diperkecil. Regresi dapat diartikan sebagai usaha memperkirakan perubahan. Supaya tidak salah paham bahwa peramalan tidak memberikan jawaban pasti tentang apa yang akan terjadi, melainkan berusaha mencari pendekatan apa yang akanterjadi. Jadi regresi mengemukakan tentang keingintahuan apa yang terjadi dimasa depan untuk memberikan kontribusi menentukan keputusan yang terbaik.Kegunaan regresi dalam penelitian ini salah satunya adalah untuk meramalkan / memprediksi atau menguji variabel terikat (Y) terhadap variabel bebas (X). Regresi sederhana dapat di analisis karena didasari oleh hubungan fungsional atau hubungan sebab akibat (kausal) variabel bebas (X) terhadap variabel terikat (Y). Hal ini yang membedakan regresi dengan snort karena snort sama sekali tidak bisa melakukan peramalan atau prediksi. Snort berguna sebagai alat untuk mendeteksi secara dini akan adanya penyusupan/penyerangan, karena memberikan info dari sebuah koneksi, snort memiliki tiga buah mode yaitu sniffet mode untuk melihat paket yang lewat di jaringan, packet logger mode untuk mencatat semua paket yang lewat di jaringan untuk di analisis di kemudian hari, intrusion Detection mode pada mode ini snort akan berfungsi untuk mendeteksi serangan yang dilakukan melalui jaringan komputer. Untuk menggunakan mode IDS ini diperlukan setup dari berbagai rules/aturan yang akan membedakan sebuah paket normal dengan paket yang membawa serangan.

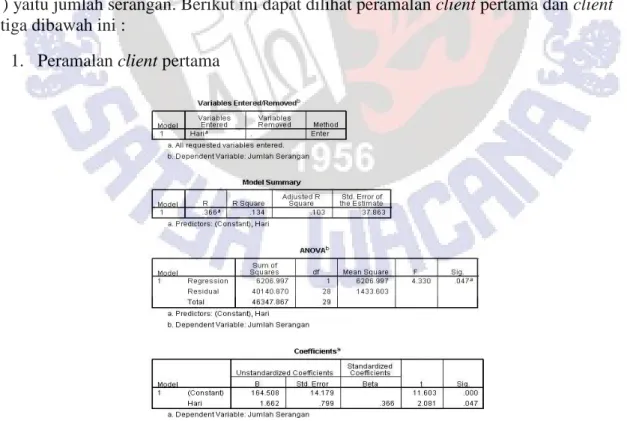

Peramalan dalam penilitian ini menggunakan program SPSS untuk mengetahui apakah variabel independen (X) yaitu hari berpengaruh secara signifikan terhadap variabel dependen (Y) yaitu jumlah serangan. Berikut ini dapat dilihat peramalan client pertama dan client ketiga dibawah ini :

1. Peramalan client pertama

Gambar 8 Output spss hasil uji regresi linier client pertama

Output tabel pertama (Variabel Entered/removed) : Tabel di atas menjelaskan tentang variabel yang dimasukan atau dibuang dan metode yang digunakan. Dalam hali ini

12

variabel yang dimasukan adalah variabel nilai hari sebagai predictor dan metode yang digunakan adalah metode enter.

Output tabel kedua (Model Summary) : Tabel diatas menjelaskan besarnya nilai korelasi/hubungan (R) yaitu sebesar 0, 366 dan dijelaskan besarnya presentase pengaruh variabel bebas terhadap variabel terikat yang disebut koefisien determinasi yang merupakan hasil dari penguardratan R. Dari output tersenut diporel koefisien determinasi (R2) sebesar 0,134, yang mengandung pengertian bahwa pengaruh variabel bebas (hari) terhadap variabel terikat (jumlah paket) adalah sebesar 27,3% sedangkan sisanya dipengaruhi oleh variabel lain

Output tabel ketiga (ANOVA) : Tabel ketiga digunakan untuk menentukan taraf signifikansi atau linieritas dari regresi. Kriterianya dapat ditentukan berdasarkan uji F atau uji nilai Signifikansi (Sig.). Cara yang paling mudah dengan uji Sig., dengan ketentuan, jika Nilai Sig. < 0,05, maka model regresi adalah linier, dan berlaku sebaliknya. Pada bagian ini untuk menjelaskan apakah ada pengaruh yang nyata (signifikan) variabel hari (X) dan variabel jumlah paket (Y). Dari output tersebut terlihat bahwa F hitung = 4,330 dengan tingkat signifikansi/Probabilitas 0,047 < 0,05, maka model regresi dapat dipakai untuk meprediksi variabel jumlah paket selanjutnya.

Output tabel keempat (Coefficients) : Pada tabel Coefficients, pada kolom B dan Constant (a) adalah 164,508, sedangkan nilai hari (b) adalah 1,662, sehingga persamaan regresinya dapat ditulis :

Y = a + bX Y = 164,508 + 1,662X

Koefisient b dinamakan koefisien arah regresi dan menyatakan perubahan rat-rata variabel Y untuk setiap perubahan variabel X sebesar satu satuan. Perubahan ini merupakan pertambahan bilai b bertanda positif dan penurunan bila b bertanda negatif. Sehingga dari persamaan tersebut dapat diterjemahkan:

Konstanta sebesar 164,508 menyatakan bahwa jika tidak ada nilai hari maka nilai partisipasi sebesar 164,508.

Koefisien regresi X sebesar 1,662 menyatakan bahwa setiap penambahan 1 nilai hari, maka nilai partisipasi bertambah sebesar 1,662

Hipotesis

H0 : Tidak ada pengaruh yang nyata (signifikan) variabel hari (X) terhadap variabel jumlah paket (Y).

H1 : Ada pengaruh yang nyata (signifikan) variabel hari (X) terhadap variabel jumlah paket (Y)

Kesimpulan

Dari output di atas dapat diketahui nilai t hitung = 2,081 dengan nilai signifikansi 0,047 < 0,05, maka H0 ditolak dan H1 diterima, yang berarti ada pengaruh yang nyata (signifikan) variabel hari (X) terhadap variabel jumlah paket (Y).

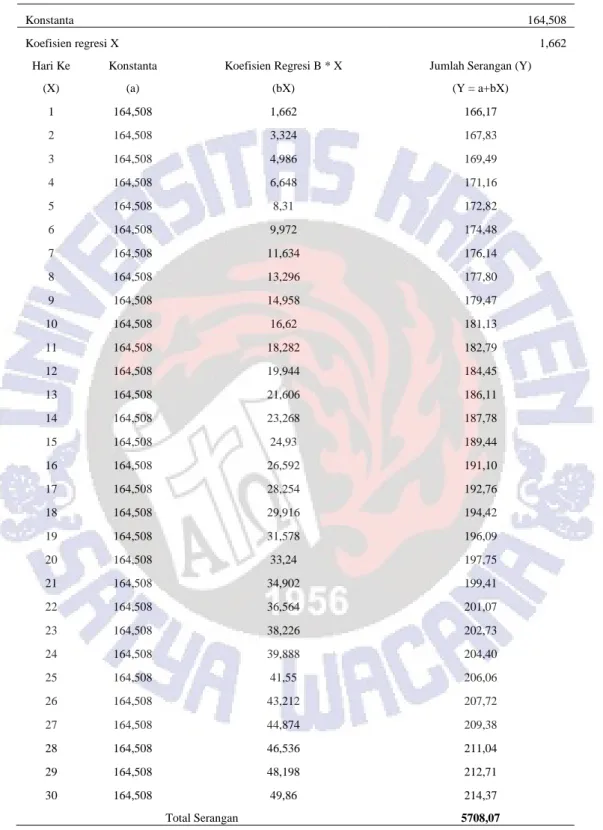

Berdasarkan penjelasan diatas dapat ditarik kesimpulan bahwa variabel hari mempengaruhi jumlah serangan. Dimana semakin lama sebuah server aktif maka akan semakin banyak pula serangan yang akan diterima melalui protokol TCP. Hal ini diperkuat dengan nilai dari hasil uji coba statistik dimana Koefisien regresi X memiliki nilai 1,662. Sehingga variabel X beperpengaruh positif pada variabel Y, dimana semakin tinggi nilai Variabel X maka akan semakin tinggi pula nilai Variabel Y. Dari kesimpulan diatas maka dapat diprediksi jumlah serangan yang akan diterima oleh server ketika aktif. Dengan menggunakan rumus regresi linier sederhana yaitu :

13

Sehingga akan menghasilkan data serangan 30 hari kedepan sejak dari hari terakhir pencatatan serangan adalah seperti tabel berikut :

Tabel 4 Prediksi jumlah Serangan 30 hari kedepanclient pertama

Konstanta 164,508

Koefisien regresi X 1,662

Hari Ke Konstanta Koefisien Regresi B * X Jumlah Serangan (Y)

(X) (a) (bX) (Y = a+bX) 1 164,508 1,662 166,17 2 164,508 3,324 167,83 3 164,508 4,986 169,49 4 164,508 6,648 171,16 5 164,508 8,31 172,82 6 164,508 9,972 174,48 7 164,508 11,634 176,14 8 164,508 13,296 177,80 9 164,508 14,958 179,47 10 164,508 16,62 181,13 11 164,508 18,282 182,79 12 164,508 19,944 184,45 13 164,508 21,606 186,11 14 164,508 23,268 187,78 15 164,508 24,93 189,44 16 164,508 26,592 191,10 17 164,508 28,254 192,76 18 164,508 29,916 194,42 19 164,508 31,578 196,09 20 164,508 33,24 197,75 21 164,508 34,902 199,41 22 164,508 36,564 201,07 23 164,508 38,226 202,73 24 164,508 39,888 204,40 25 164,508 41,55 206,06 26 164,508 43,212 207,72 27 164,508 44,874 209,38 28 164,508 46,536 211,04 29 164,508 48,198 212,71 30 164,508 49,86 214,37 Total Serangan 5708,07

Dari tabel diatas dapat dilihat terdapat hubungan positif antara jumlah hari dan jumlah serangan yang diterima oleh server. Hal ini dibuktikan pula dengan hasil statistik SPSS dimana nilai kolom sig pada tabel anova sebesar 0.047, yang berarti tingkat error dari data tersebut dibawah 0,5%

14

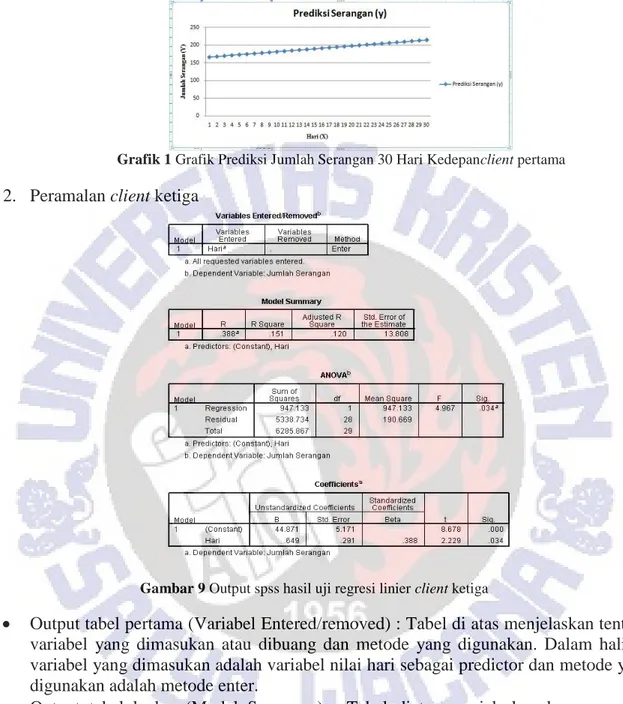

Sehingga Prediksi Jumlah serangan yang akan diterima pada 30 Hari kedepan adalah sebanyak 5709 serangan. Berikut Grafik prediksi jumlah serangan 30 hari kedepan yang akan diterima oleh server

Grafik 1 Grafik Prediksi Jumlah Serangan 30 Hari Kedepanclient pertama

2. Peramalan client ketiga

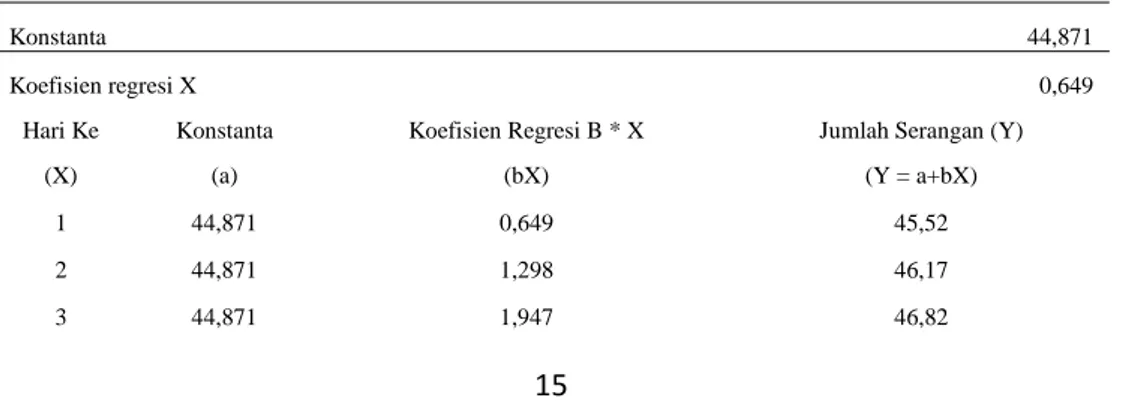

Gambar 9 Output spss hasil uji regresi linier client ketiga

Output tabel pertama (Variabel Entered/removed) : Tabel di atas menjelaskan tentang variabel yang dimasukan atau dibuang dan metode yang digunakan. Dalam hali ini variabel yang dimasukan adalah variabel nilai hari sebagai predictor dan metode yang digunakan adalah metode enter.

Output tabel kedua (Model Summary) : Tabel diatas menjelaskan besarnya nilai korelasi/hubungan (R) yaitu sebesar 0, 388 dan dijelaskan besarnya presentase pengaruh variabel bebas terhadap variabel terikat yang disebut koefisien determinasi yang merupakan hasil dari penguardratan R. Dari output tersenut diporel koefisien determinasi (R2) sebesar 0,151, yang mengandung pengertian bahwa pengaruh variabel bebas (hari) terhadap variabel terikat (jumlah paket) adalah sebesar 25,6% sedangkan sisanya dipengaruhi oleh variabel lain

Output tabel ketiga (ANOVA) : Tabel ketiga digunakan untuk menentukan taraf signifikansi atau linieritas dari regresi. Kriterianya dapat ditentukan berdasarkan uji F atau uji nilai Signifikansi (Sig.). Cara yang paling mudah dengan uji Sig., dengan ketentuan, jika Nilai Sig. < 0,05, maka model regresi adalah linier, dan berlaku sebaliknya. Pada bagian ini untuk menjelaskan apakah ada pengaruh yang nyata (signifikan) variabel hari (X) dan variabel jumlah paket (Y). Dari output tersebut

15

terlihat bahwa F hitung = 4,967 dengan tingkat signifikansi/Probabilitas 0,034< 0,05, maka model regresi dapat dipakai untuk meprediksi variabel jumlah paket selanjutnya.

Output tabel keempat (Coefficients) : Pada tabel Coefficients, pada kolom B dan Constant (a) adalah 44,871 sedangkan nilai hari (b) adalah 0,649, sehingga persamaan regresinya dapat ditulis :

Y = a + bX

Y = 44,871 + 0,649X

Koefisient b dinamakan koefisien arah regresi dan menyatakan perubahan rat-rata variabel Y untuk setiap perubahan variabel X sebesar satu satuan. Perubahan ini merupakan pertambahan bila b bertanda positif dan penurunan bila b bertanda negatif. Sehingga dari persamaan tersebut dapat diterjemahkan:

Konstanta sebesar 44,871 menyatakan bahwa jika tidak ada nilai hari maka nilai partisipasi sebesar 44,871.

Koefisien regresi X sebesar 0,649menyatakan bahwa setiap penambahan 1 nilai hari, maka nilai partisipasi bertambah sebesar 0,649

Hipotesis

H0 : Tidak ada pengaruh yang nyata (signifikan) variabel hari (X) terhadapa variabel jumlah paket (Y).

H1 : Ada pengaruh yang nyata (signifikan) variabel hari (X) terhadap variabel jumlah paket (Y)

Kesimpulan

Dari output di atas dapat diketahui nilai t hitung = 2,229 dengan nilai signifikansi 0,034 < 0,05, maka H0 ditolak dan H1 diterima, yang berarti ada pengaruh yang nyata (signifikan) variabel hari (X) terhadap variabel jumlah paket (Y).

Berdasarkan penjelasan diatas dapat ditarik kesimpulan bahwa variabel hari mempengaruhi jumlah serangan. Dimana semakin lama sebuah server aktif maka akan semakin banyak pula serangan yang akan diterima melalui protokol TCP. Hal ini diperkuat dengan nilai dari hasil uji coba statistik dimana Koefisien regresi X memiliki nilai 44,871. Sehingga variabel X beperpengaruh positif pada variabel Y, dimana semakin tinggi nilai Variabel X maka akan semakin tinggi pula nilai Variabel Y. Dari kesimpulan diatas maka dapat diprediksi jumlah serangan yang akan diterima oleh server ketika aktif. Dengan menggunakan rumus regresi linier sederhana yaitu : Y = a + bX

Sehingga akan menghasilkan data serangan 30 hari kedepan sejak dari hari terakhir pencatatan serangan adalah seperti tabel berikut :

Tabel 5 Prediksi jumlah Serangan 30 hari kedepan client ketiga

Konstanta 44,871

Koefisien regresi X 0,649

Hari Ke Konstanta Koefisien Regresi B * X Jumlah Serangan (Y)

(X) (a) (bX) (Y = a+bX)

1 44,871 0,649 45,52

2 44,871 1,298 46,17

16 4 44,871 2,596 47,47 5 44,871 3,245 48,12 6 44,871 3,894 48,77 7 44,871 4,543 49,41 8 44,871 5,192 50,06 9 44,871 5,841 50,71 10 44,871 6,49 51,36 11 44,871 7,139 52,01 12 44,871 7,788 52,66 13 44,871 8,437 53,31 14 44,871 9,086 53,96 15 44,871 9,735 54,61 16 44,871 10,384 55,26 17 44,871 11,033 55,90 18 44,871 11,682 56,55 19 44,871 12,331 57,20 20 44,871 12,98 57,85 21 44,871 13,629 58,50 22 44,871 14,278 59,15 23 44,871 14,927 59,80 24 44,871 15,576 60,45 25 44,871 16,225 61,10 26 44,871 16,874 61,75 27 44,871 17,523 62,39 28 44,871 18,172 63,04 29 44,871 18,821 63,69 30 44,871 19,47 64,34 Total Serangan 1647,92

Sehingga Prediksi Jumlah serangan yang akan diterima pada 30 Hari kedepan adalah sebanyak 1647,92 serangan. Berikut Grafik prediksi jumlah serangan 30 hari kedepan yang akan diterima oleh server. Dari tabel diatas dapat dilihat terdapat hubungan positif antara jumlah hari dan jumlah serangan yang diterima oleh server. Hal ini dibuktikan pula dengan hasil statistik SPSS dimana nilai kolom sig pada tabel anova sebesar 0.034, yang berarti tingkat error dari data tersebut dibawah 5%

17

Setelah selesai melakukan peramalan diatas selanjutnya akan dilakukan uji validitas error terhadap hasil peramalan atau prediksi client pertama dan client ketiga. Validitas adalah suatu ukuran yang menunjukkan bahwa variabel yang diukur memang benar-benar variabel yang hendak diteliti oleh peneliti.Suatu skala atau instrumen pengukur dapat dikatakan mempunyai validitas yang tinggi apabila instrumen tersebut menjalankan fungsi ukurnya, atau memberikan hasil ukur yang sesuai dengan maksud dilakukannya pengukuran tersebut. Sedangkan tes yang memiliki validitas rendah akan menghasilkan data yang tidak relevan dengan tujuan pengukuran.validitas berhubungan dengan suatu peubah mengukur apa yang seharusnya diukur. Untuk uji validitas error yang digunakan dalam penelitian ini adalah dengan menggunakan uji factor/ R.Syarat yang digunakan adalah pearson correlation lebih besar dari R kritis 0,3, jika kurang dari 0,3 maka poin instrumen yang R correlationnya kurang dari 0,3 dianggap invalid atau data prediksi tidak akurat.Berikut ini dapat dilihat uji validitas peramalan client pertama dan client ketiga dengan menggunakan SPSS sebagai berikut:

Gambar 10 Output spss hasil uji validitas error regresi linier client pertama dan client ketiga

Dari tabel diatas dapat dilihat nilai r hitung serangan client pertama dan client ketiga adalah sebesar 1. Data hasil prediksi dinyatakan valid apabila R > syarat. Untuk serangan client pertama = R > syarat dimana 1,000 > 0,300 sehingga data prediksi untuk serangan client pertama dinyatakan valid.Untuk serangan client ketiga = R > syarat dimana 1,000 > 0,300 sehingga data prediksi untuk serangan client ketiga dinyatakan valid.

Dari hasil uji validitas error diatas maka dapat dilihat bahwa ada nya pengaruh yang nyata (signifikan) variabel hari (X) terhadapa variabel jumlah paket (Y) untuk serangan syn flooding attack dalam 30 hari kedepan.

Selanjutnya akan dilakukan uji akurasi peramalan guna mengukur ketetapan ramalan, dalam penelitian ini uji akurasi peramalan yang digunakan yaitu MAPE (Mean Absolute Percentage Error). MAPE dihitung dengan menggunakan kesalahan absolut pada tiap periode dibagi dengan nilai observasi yang nyata untuk periode itu. Kemudian, merata-rata kesalahan persentase absolut tersebut. Pendekatan ini berguna ketika ukuran atau besar variabel ramalan itu penting dalam mengevaluasi ketepatan ramalan.

Keterangan :

= Nilai data periode ke-t

18 n = Banyaknya data

Berikut ini dapat dilihat uji akurasi peramalan dari client pertama dan client ketiga :

Tabel 6 Hasil uji akurasi peramalan client pertama

Hari (X) (Periode/t)

Jumlah Paket (Y) (Nilai data/

Ramalan

(Nilai ramalan/ Kesalahan peramalan (deviasi)

1 152 166,17 0,093 2 145 167,83 0,157 3 133 169,49 0,274 4 156 171,16 0,097 5 145 172,82 0,191 6 167 174,48 0,044 7 155 176,14 0,136 8 180 177,80 0,012 9 173 179,47 0,037 10 189 181,13 0,041 11 194 182,79 0,057 12 201 184,45 0,082 13 221 186,11 0,157 14 232 187,78 0,190 15 157 189,44 0,206 16 187 191,10 0,021 17 268 192,76 0,280 18 245 194,42 0,206 19 219 196,09 0,104 20 256 197,75 0,227 21 235 199,41 0,151 22 217 201,07 0,073 23 207 202,73 0,020 24 188 204,40 0,087 25 162 206,06 0,271 26 220 207,72 0,055 27 221 209,38 0,052 28 100 211,04 1,110 29 225 212,71 0,054 30 158 214,37 0,356

Total Kesalahan Ramalan 4,841

Dari data pada tabel 6 diatas maka nilai MAPE (Mean Absolute Percentage Error) yang didapat untuk client pertama adalah 0,161

19

Tabel 7 Hasil uji akurasi peramalan client ketiga

Hari (X) (Periode/t)

Jumlah Paket (Y) (Nilai data/

Ramalan

(Nilai ramalan/ Kesalahan peramalan (deviasi)

1 30 45,52 0,517 2 33 46,17 0,399 3 43 46,82 0,088 4 29 47,47 0,636 5 63 48,12 0,236 6 62 48,77 0,213 7 52 49,41 0,049 8 68 50,06 0,263 9 67 50,71 0,243 10 33 51,36 0,556 11 71 52,01 0,267 12 68 52,66 0,225 13 42 53,31 0,269 14 32 53,96 0,68625 15 68 54,61 0,196 16 72 55,26 0,2325 17 51 55,9 0,096 18 31 56,55 0,824 19 65 57,20 0,12 20 68 57,85 0,149 21 61 58,50 0,040 22 66 59,15 0,103 23 36 59,80 0,661 24 60 60,45 0,0075 25 70 61,10 0,127 26 62 61,75 0,0040 27 58 62,39 0,0756 28 64 63,04 0,015 29 60 63,69 0,0615 30 63 64,34 0,0212

Total Kesalahan Ramalan 7,3798

Dari data pada tabel 7 diatas maka nilai MAPE (Mean Absolute Percentage Error) yang didapat untuk client ketiga adalah 0,246

5. Simpulan

Hasil dari penelitian menggunakan rules snort dapat membantu untuk mendeteksi paket-paket data yang merupakan serangan syn flooding attack yang dikirimkan ke server dan BASE (Basic Analysis and Security Engine) akan menampilkan informasi visual secara detail tentang paket-paket data yang dikirimkan sehingga administrator dapat melihat dengan jelas

20

paket-paket data yang dikirimkan ke server. Adapun pengujian terhadap hubungan antara variabel X (hari) dan variabel Y (jumlah paket) dimana variabel X (hari) mempunyai pengaruh terhadap variabel Y (jumlah paket) karena semakin lama server aktif dalam jaringan terbuka maka jumlah serangan yang akan diterima semakin tinggi, dengan adanya pengujian dengan menggunakan SPSS terbukti bahwa terdapat pengaruh yang signifikan antara variabel X (hari) ke variabel Y (jumlah paket). Dan dengan adanya penggunaan metode regresi linear sederhana membantu melakukan prediksi terhadap jumlah serangan selanjutnya.

Diharapkan melalui penelitian ini dapat di tindaklanjuti lagi pada penelitian yang akan datang untuk bisa melakukan penanganan serangan syn flooding attack kepada server.

6. Daftar Pustaka

[1] Nori Sahrun,dkk, 2015, SATIN - Sains dan Teknologi Informasi,Pengembangan Sistem Keamanan Jaringan Komputer Melalui Perumusan Aturan (Rule) Snort untuk Mencegah Serangan Synflood, 1:25, http://jurnal.stmik-ami-riau.ac.id/. Diakses tanggal 13 Juli 2016

[2] Octavianus Wijaya,Jusak, Anjik Sukmaaji, 2014, Journal of Control and Network Systems , PEMODELAN KARAKTERISITIK DENIAL OF SERVICE ATTACK

MELALUI ANALISIS DATA TRAFIK, 3:105, http://jurnal.stikom.edu/index.php/jcone. Diakses tanggal 13 juli 2016

[3] Junita Juwita Siregar, 2013, Computer Science Department , ANALISIS EXPLOTASI KEAMANAN WEB DENIAL OF SERVICE ATTACK,

4:1200,http://research-dashboard.binus.ac.id/. Diakses tanggal 20 Januari 2016.

[4] Edtittel, 2004, Schoum’s Outline of Computer Networking, Jakarta: Erlangga.

[5] Tomislav Shuminoski, Aleksandar Risteski, 2013, Modern Education and Computer Science,Analysis of the SYN Flood DoS Attack,

5:10,http://www.mecs-press.org/Diakses tanggal 18 Desember 2015.

[6] Thwe Thwe Oo, 2014, International Journal of Computer & Communication Engineering Research (IJCCER), Network Statistical Anomaly Detection of DDoS Attacks Using K-Nearest Neighbour, 2:7-10, http://ijccer.org/. Diakses tanggal 18 Desember 2015

[7] Denny Kurniawan, 2008, REGRESI LINIER (LINEAR

REGRESSION),http://academia.edu.documents/.Diakses Tanggal 20 Maret 2016 [8] M. Syafruddin, 2014, Jurnal Informatika dan Teknik Elektro Terapan, Metode Regresi

Linier untuk Prediksi KebutuhanEnergi Listrik Jangka Panjang (Studi Kasus Provinsi Lampung), 1:2, http:///journal.eng.unila.ac.id. Diakses tanggal 4 Juli 2016

[9] http://old-releases.ubuntu.com Diakses tanggal 13 Juli 2016 [10] https://www.kali.orgDiakses tanggal 13 Juli 2016