CARA KERJA PROTOKOL KERBEROS

A. Definisi Kerberos

Kerberos pertama kali dikembangkan pada dekade 1980-an sebagai sebuah metode untuk melakukan autentikasi terhadap pengguna dalam sebuah jaringan yang besar dan terdistribusi [1].

Kerberos dirancang untuk menyediakan strong authentification untuk aplikasi client/server menggunakan kombinasi secret key dan public key cryptography. Pertukaran autentifikasi kerberos ini dikembangkan oleh Massachussetts Institue of Technology (MIT). Kerberos menggunakan sebuah server pusat yang disebut trusted server yang bertindak sebagai sebuah pihak ketiga yang dipercaya untuk mengotentifikasi user dan mengendalikan akses terhadap sumber data jaringan. Jadi, Server tidak perlu mengurusi account user karena Client dan Server sudah mempercayakan autentifikasi pada kerberos. Kerberos tidak pernah mentransmisikan password di dalam jaringan, terlepas dari apakah password sudah dienkripsi atau tidak. Kerberos menggunakan kunci cryptographic yang disebut “tickets” untuk mengendalikan akses terhadap sumber daya server jaringan [2].

Protokol Kerberos memiliki tiga subprotokol agar dapat melakukan aksinya: - Authentication Service (AS) Exchange: yang digunakan oleh Key Distribution

Center (KDC) untuk menyediakan Ticket-Granting Ticket (TGT) kepada klien dan membuat kunci sesi logon.

- Ticket-Granting Service (TGS) Exchange: yang digunakan oleh KDC untuk mendistribusikan kunci sesi layanan dan tiket yang diasosiasikan dengannya. - Client/Server (CS) Exchange: yang digunakan oleh klien untuk mengirimkan

sebuah tiket sebagai pendaftaran kepada sebuah layanan [2]. Komponen dari kerberos adalah :

Kerberos application library

Modeul ini merupakan library yang menjadi antarmuka client server, antara lain berisi routine untuk membuat dab membaca permintaan otentikasi

Encryption library

Modul ini berisi routine untuk melakukan enkripsi dan dekripsi Datrabase library

Modul dengan routine untuk mengatur penyimpanan database kerberos. Database administration program

Program yang mengatur cara pengubahan database kerberos (penambahan dan penghapusan data-data principal)

Administration server

Server untuk melayani pengubahan isi databasae kerberos, database ini meliputi nama dan kunci private dari client dan server yang memerlukan otentikasi melalui kerberos

Authentication server

Database propagation software

Program untuk mengatur replikasi dari database. Tujuannya untuk meng-update database di setiap server slave berdasarkan server master

User program

Program di sisi client yang mengatur user untuk login, mengubah password dan menampilkan atau menghancurkan ticket (biasanya dikenal dengan sebutan kinit ) Application

Program-progam aplikasi yang memerlukan otentikasi untuk dapat mengaksesnya

B. Cara Kerja Protokol Kerberos

1. Informasi pribadi pengguna dimasukkan ke dalam komputer klien Kerberos, yang kemudian akan mengirimkan sebuah request terhadap KDC untuk mengakses TGS dengan menggunakan protokol AS Exchange. Dalam request tersebut terdapat bukti identitas pengguna dalam bentuk terenkripsi.

2. KDC kemudian menerima request dari klien Kerberos, lalu mencari kunci utama (disebut sebagai Master Key) yang dimiliki oleh pengguna dalam layanan direktori Active Directory (dalam Windows 2000/Windows Server 2003) untuk selanjutnya melakukan dekripsi terhadap informasi identitas yang terdapat dalam request yang dikirimkan. Jika identitas pengguna berhasil diverifikasi, KDC akan meresponsnya dengan memberikan TGT dan sebuah kunci sesi dengan menggunakan protokol AS Exchange.

3. Klien selanjutnya mengirimkan request TGS kepada KDC yang mengandung TGT yang sebelumnya diterima dari KDC dan meminta akses tehradap beberapa layanan dalam server dengan menggunakan protokol TGS Exchange.

4. KDC selanjutnya menerima request, malakukan autentikasi terhadap pengguna, dan meresponsnya dengan memberikan sebuah tiket dan kunci sesi kepada pengguna untuk mengakses server target dengan menggunakan protokol TGS Exchange.

5. Klien selanjutnya mengirimkan request terhadap server target yang mengandung tiket yang didapatkan sebelumnya dengan menggunakan protokol CS Exchange. Server target kemudian melakukan autentikasi terhadap tiket yang bersangkutan, membalasnya dengan sebuah kunci sesi, dan klien pun akhirnya dapat mengakses layanan yang tersedia dalam server.

7. Encryption key berfungsi sebagai tiket masuk, istilahnya ticket-granting-ticket, ke dalam server. Dengannya, pengguna belum bisa melayangkan request layanan (service). Selanjutnya, tiket ini akan dikirim kepada ticket granting server (TGS) yang akan memberikan tiket untuk mengirim request layanan kepada service server.

8. Tiket yang digunakan untuk melakukan request layanan dibatasi oleh rentang waktu, biasanya 8 jam. Dengan demikan, potensi ancaman keamanan tiket ini digunakan oleh orang lain di lain waktu dapat dikurangi

C. Tahap-Tahap Otentikasi

Cara kerja Kerberos melakukan otentikasi dapat dibagi menjadi empat tahap sebagai berikut.

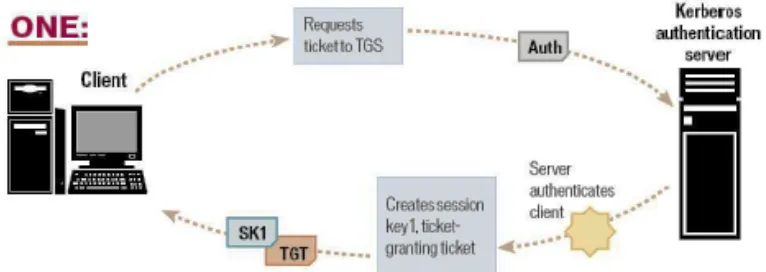

Gambar 1. Tahap Authentication Exchange

Tahap pertama disebut Authentication Exchange.Pihak yang terlibat adalah client dan KerberosAuthentication Server (AS). Untuk login ke jaringan, program di sisi client (dikenal dengan kinit) akan meminta user untuk memasukkan username dan password. Program ini akan menurunkan client key (KC) dari password dan menghapus password sebenarnya di workstation tersebut. Usernameakan dikirim melintasi jaringan ke AS. Jika username terdapat di database, maka AS akan membuat Session Key 1 (SK1 atau KC,TGS) untuk komunikasi antara client dan Ticket-granting Server (TGS).

{ KC,TGS, { KC,TGS, TC,TGS }KTGS } KCdimana { TX }KX berarti ticket TX dienkripsi dengan kunci KX. Warna merah menunjukkan paket TGS yang dienkripsi dengan KTGS.

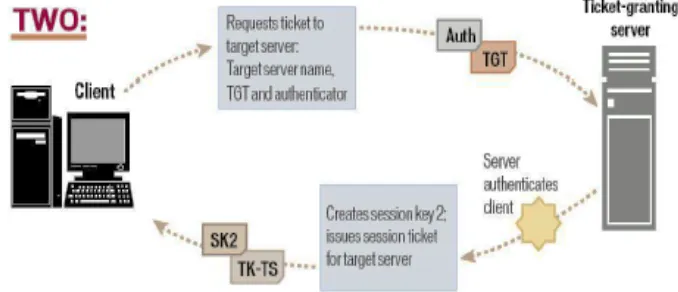

Gambar 2. Tahap Ticket-granting Server (TGS) Exchange

Tahap berikutnya disebut TGS Exchange.Data dari AS didekripsi dengan menggunakan KC. Jika password yang dimasukkan sesuai dengan username, maka clientakan mampu mendekripsi data dengan benar. Client akan mendapatkan KC,TGS dan paket TGS yang masih dalam keadaan terenkripsi. Client tidak dapat membuka paket ini karena kunci yang dipakai adalah KTGS, yang hanya diketahui oleh AS dan TGS. Selanjutnya clientakan membuat Authenticator (Auth atau AC) yang berisi username, IP addressclient, dan time-stamp. Lalu clientakan mengirimkan nama server yang dituju (S), AC, dan mem-forward paket TGS dari AS ke TGS melintasi jaringan.

Notasi dari pengiriman tersebut adalah sebagai berikut:

S, { AC }KC,TGS, { KC,TGS, TC,TGS }KTGS

Notasi untuk pengiriman ini dinyatakan sebagai berikut:

{ KC,S, { KC,S, TC,S }KS }KC,TGS

Warna jingga menunjukkan paket TS dari TGS.

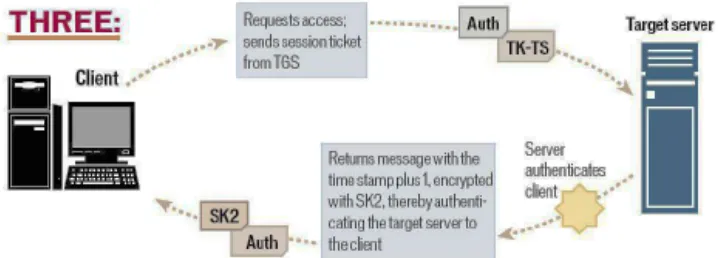

Gambar 3. Tahap Client/Server Exchange

Tahap ketiga disebut Client/Server Exchange. Pada tahap ini client dan server yang bersangkutan akan melakukan otentikasi. Otentikasi ini dapat berlangsung searah atau dua arah (mutual authentication).Otentikasi searah berarti client harus membuktikan ke server siapa dirinya, sedangkan pada otentikasi dua arah server juga harus membuktikan kepada client siapa dirinya.Client mendekrip data yang diterima dengan KC,TGS dan mendapatkan KC,S dan paket TS dari TGS. Paket TS ini tidak dapat dibuka oleh client karena proses dekripsi dilakukan dengan menggunakan kunci privat KS yang hanya diketahui oleh TGS dan TS. Kemudian client akan membuat AC, dan mengenkripsinya dengan KC,S. Selanjutnya client mengirimkan AC tersebut dan mem-forward paket TS dari TGS ke server yang dituju melintasi jaringan. Notasi untuk proses ini dinyatakan sebagai berikut:

{ AC }KC,S, { KC,S, TC,S }KS

{ time-stamp AC+ 1 }KC,S

Dengan demikian kedua belah pihak diyakinkan akan kebenaran identitas masing-masing.

Tahap 4: Secure Communication

Tahap terakhir disebut Secure Communication. Baik client dan TS telah diyakinkan akan kebenaran identitas masing-masing. Pertukaran data diantara keduanya dapat dilakukan dengan aman karena client dan server memiliki kunci privat KC,S yang hanya diketahui oleh mereka saja. Gambar ini memperlihatkan jalannya otentikasi yang harus dilalui sebelum client mendapat akses ke server

D. Sumber

[1] ____________2013.”kerberos (protokol)”.https://id.wikipedia.org/wiki/Kerberos_ %28protokol%29.22 desember 2015

[2] _____________”Mekanisme Sistem Otentikasi Pada Protokol