Konfigurasi APF-Firewall dan DDOS-Deflate untuk

mengamankan server internet dari serangan DDOS

Fathirma’ruf

, S.Kom, M. Kom, CHFI

Pendidikan Teknologi Informasi, Sekolah Tinggi Keguruan dan Ilmu Pendidikan (STKIP) Yapis Dompu Jln. STKIP Yapis No. 1, Desa Sorisakolo, Kec. Dompu, Kab. Dompu, Nusa Tenggara Barat

e-mail: [email protected]

ABSTRAK

Institut Keguruan dan Ilmu Pendidikan (IKIP) Mataram, merupakan salah satu institusi lembaga pengembangan tenaga kependidikan (LPTK) yang terdapat di propinsi Nusa Tenggara Barat. Saat ini pihak PUSKOM IKIP Mataram memiliki permasalahan terkait, pada server sistem informasi akademik yang dikelola oleh PUSKOM IKIP terkadang mengalami gangguan sebagai akibat aktivitas Distribute Denial Of Service (DDoS), sehingga menyebabkan server tidak dapat melayani permintaan dari pengguna internet. Advanced Policy Firewall (APF) merupakan sebuah utilitas pada GNU/Linux yang juga dapat digunakan pada linux Ubuntu server yang berfungsi untuk memanajemen keamanan terhadap serangan virus dan spam serta Distributed denial of service (DDoS), APF yang di

integrasikan dengan DDos Deflate juga dapat melakukan

filterisasi terhadap segala bentuk permintaan dari user, yang bersifat mengancam keamanan server yang dikelola oleh pihak PUSKOM IKIP Mataram. Distribute denial of service (DDoS) adalah bentuk serangan untuk melumpuhkan jaringan atau komputer dengan mengirimkan paket-paket data yang sangat besar dari sekian banyak mesin atau komputer lainnya, sebagai efeknya jaringan atau komputer tersebut tidak dapat berfungsi dengan baik karena resource yang ada dihabiskan oleh paket-paket data DDoS tersebut dengan begitu jaringan atau komputer yang di serang akan lumpuh dan ber-efek ke tidak dapat beroperasinya suatu jaringan atau komputer tersebut.

Kata kunci : SIAKAD IKIP Mataram, APF-Firewall, DDOS-Deflate

I. PENDAHULUAN

A. Latar Belakang

Internet telah menjadi kebutuhan yang sangat penting untuk mendukung operasionalnya dalam meningkatkan mutu pendidikan, serta meningkatkan kualitas pelayanan, IKIP Mataram telah memanfaatkan Teknologi informasi dan komunikasi (TIK). Pemanfaatan TIK yang terdapat di IKIP Mataram saat ini berada di bawah tanggung jawab departemen Pusat Komputer (PUSKOM), meliputi tersedianya infrastruktur jaringan kampus yang menghubungkan seluruh fakultas, dan

layanan koneksi internet bagi seluruh civitas akademika, serta menyediakan layanan sistem informasi akademik yang dapat diakses melalui jaringan Intranet maupun jaringan Internet. pada server sistem informasi akademik yang dikelola oleh PUSKOM IKIP terkadang mengalami gangguan sebagai akibat aktivitas Distribute Denial Of Service (DDoS), sehingga menyebabkan server tidak dapat melayani permintaan dari pengguna internet. Advanced Policy Firewall (APF) merupakan sebuah utilitas pada GNU/Linux yang juga dapat digunakan pada linux Ubuntu server yang berfungsi untuk memanajemen keamanan terhadap serangan virus dan spam serta Distributed denial of service (DDoS), APF yang di

integrasikan dengan DDos Deflate juga dapat melakukan

filterisasi terhadap segala bentuk permintaan dari user, yang bersifat mengancam keamanan server yang dikelola oleh pihak PUSKOM IKIP Mataram

B. Rumusan Masalah

Berdasarkan latar belakang yang telah dikemukakan sebelumnya, maka dapat dirumuskan suatu permasalahan yaitu “Bagaimana mengkonfigurasi APF-Firewall dan DDOS-Deflate pada server Internet berbasis Linux Ubuntu server untuk mengamankan layanan SIAKAD IKIP Mataram dari serangan DDOS”.

C. Metodologi Penelitian

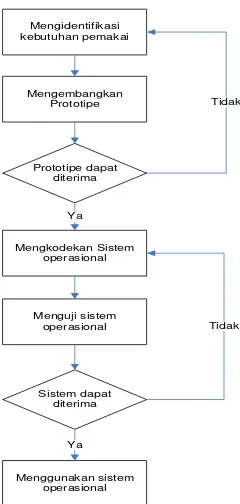

Metodologi penelitian merupakan suatu cara yang dilakukan untuk mendapatkan informasi yang dibutuhkan untuk mempermudah penelitian, informasi tersebut dapat bersifat kualitatif dan kuantatif. Adapun metodologi yang digunakan dalam penulisan skripsi ini adalah metode

prototype. metode prototype adalah metode pengembangan

sistem dimana hasil analisa pembagian sistem dapat diterapkan dalam sebuah model tanpa harus menunggu seluruh sistem selesai dikerjakan, terdapat 7 tahapan pada metode

prototype yaitu, mengidentifikasi kebutuhan pemakai,

Mengidentifikasi kebutuhan pemakai

Mengembangkan Prototipe

Prototipe dapat diterima

Mengkodekan Sistem operasional

Menguji sistem operasional

Menggunakan sistem operasional Sistem dapat

diterima Ya

Ya

Tidak

Tidak

Gambar 1. Tahap-tahap Metode Prototype

( Raymond McLeod Jr , 1996 )

Dari 7 tahapan yang terdapat pada prototype, penulis hanya menggunakan 5 tahapan yaitu: mengidentifikasi kebutuhan pemakai, mengembangkan prototype, menentukan apakah prototype dapat diterima, mengkodekan system operasional, dan menguji system operasional.

D. Landasan Teori

Tahapan ini memuat tentang teori-teori yang melandasi penyusunan tulisan ini antara lain, Profil tempat penelitian, jaringan computer, IP Address, Layer OSI, TCP/IP, Internet, GNU/Linux, Web server, Apache, Cron, DNS (Domain Name system), Saidar Monitoring, Keamanan Jaringan, IPtables,

Advanced Policy Firewall (APF), DDos Deflate,

Mod-Evasive, Denial Of Service (DOS), Distributed Denial of Service (DDOS), HTTP-DOS, Low Orbit Ion Cannon dan

HTTP-Attack, Protokol, Port, Ping, UDP, Mikrotik

RouterBoard, VMWare (Virtual Machine).

II. TAHAPAN PENELITIAN

2.1.Tahap Identifikasi kebutuhan pemakai

Pada tahap identifikasi ini dilakukan dengan cara melakukan pengumpulan informasi untuk memperoleh data, kebutuhan, aturan-aturan, dan proses serta sistem yang sedang berjalan pada jaringan kampus IKIP Mataram, metode-metode yang digunakan antara lain: 2.1.1. Site Visit

Site visit yaitu melakukan kunjungan langsung ke lokasi penelitian untuk mengetahui secara nyata perangkat-perangkat yang yang digunakan dan lokasi-lokasi penempatan perangkat.

2.1.2. Wawancara

Wawancara yaitu dengan melakukan tanya-jawab langsung dengan pihak yang bertanggung jawab dalam mengelola infrastruktur jaringan kampus, yaitu bagian Pusat Komputer (PUSKOM). Topik pertanyaan berkaitan pada sistem kerja jaringan komputer yang sedang berjalan, dan yang terkait dengan permasalahan keamanan server.

2.1.3. Dokumentasi

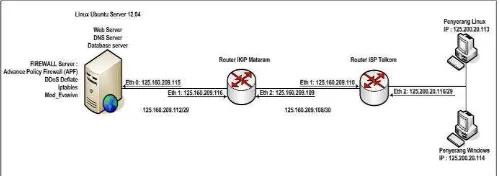

Dokumentasi yaitu tahapan pengumpulan data dengan mengambil dokumen-dokumen yang berkaitan dengan teknologi informasi dan komunikasi, seperti topologi jaringan, rancangan pengalamatan IP yang digunakan. Adapun bentuk topologi jaringan dari IKIP Mataram yang dikelola oleh pihak PUSKOM ditunjukan pada gambar berikut ini:

Gambar 2. Desain Infrastruktur jaringan

(sumber: PUSKOM IKIP Mataram)

2.2.Tahap Mengembangkan Prototype

Address, masih menggunakan rancangan sebelumnya, dengan kata lain tidak dicantumkan, karena masih menggunakan rancangan topologi yang sebelumnya.

2.3.Rancangan system alternatif

Adapun beberapa rancangan system alternatif yang dilakukan yaitu sebagai berikut:

2.3.1. Rancangan Topologi server

Dalam hal ini rancangan topologi yang digunakan yaitu masih menggunkan topologi yang sedang dikelola oleh pihak IKIP Mataram seperti pada gambar 3.2, kecuali terdapat perubahan pada system opera si server yang sebelumnya menggunakan system opera si berbasis windows server 2008 dan akan digantikan dengan system operasi berbasis GNU/Linux Ubuntu server 12.04 seperti yang terlihat pada gambar berikut ini:

Gambar 3 Rancangan Desain Topologi jaringan server

2.3.2. Kebutuhan perangkat

Dalam pengembangan system terdapat beberapa kebutuhan perangakat, diantaranya perangkat keras dan perangkat lunak baik yang digunakan untuk implementasi, maupun untuk ujicoba yang akan dilakukan, berikut kebutuhan perangkat lunak yang dibutuhkan untuk pembangunan dan ujicoba system yaitu sebagai berikut:

1. Kebutuhan Perangkat Lunak

Secara umum perangkat lunak yang dibutuhkan dalam pembangunan system yaitu:

a. Sistem operasi GNU/LINUX Ubuntu server 12.04 (yang digunakan untuk server).

b.Paket aplikasi Apache2 yang difungsikan sebagai webserver yang akan dijalankan pada sistem operasi Ubuntu server.

c. Modul Mod_evasive yang akan digunakan untuk meverifikasi dan memanajemen keamanan dari serangan HTTP-DOS.

d.Utilitas Advance Policy Firewall (APF), yang digunakan untuk memanajemen keamanan server.

e. Utilitas DDOS Deflate, yang digunakan untuk mendiagnosa segala bentuk permintaan dari klien untuk diteruskan ke APF.

f. Paket aplikasi iptables yang akan menerapkan pemblokiran yang diteruskan oleh APF.

g.System operasi Windows 8, Windows 7, windows xp, dan Linux Ubuntu yang digunakan sebagai klient untuk kebutuhan umum mensimulasikan semua system.

h.Router Mikrotik yang digunakan untuk mensimulasikan jaringan internet dari Internet service provider (ISP) Telkom.

i. VMWare digunakan untuk mensimulasikan ujicoba yang akan dilakukan dalam mewakili topologi yang sedang diterapkan oleh pihak PUSKOM IKIP Mataram.

j. Software HTTP-Attack, dan LOIC yang digunakan untuk melakukan Ujicoba serangan DDOS terhadap server.

2. Kebutuhan Perangkat Keras

Adapun kebutuhan perangkat keras dalam perancangan dan pembangunan sistem disisi pengembang dan disisi server dengan sistem operasi Linux, untuk kebutuhan pengembang yang digunakan adalah:

1. Laptop Intel DualCore 2,16 Ghz,

2. Memory 3 Gb

3. Display 1280 x 800 (32 bit) (60 Hz) 4. Hardisk 250 GB

5. HUB 5 Port

Sedangkan dari sisi server yang direkomendasikan guna menunjang agar sistem yang akan dibangun mampu berjalan dengan baik, dengan ketentuan minimal spesifikasi peralatan adalah sebagai berikut:

1. Komputer Pentium 4

2. Memory 1 GB atau lebih tinggi 3. Display 1280 x 800 (32 bit) 4. 1 buah Lan card

5. Hardisk 80 GB atau lebih 6. Keyboard dan Mouse 7. DVD RW

2.3.3. Rancangan jaringan Ujicoba

Pada tahapan ini dijelaskan tentang rancangan jaringan untuk keperluan pada tahapan ujicoba server dari serangan DDOS dan HTTP-DOS.

Pada rancangan jaringan ujicoba yang terdapat pada gambar 2.3. diatas dapat dijelaskan bahwa:

1. Linux Ubuntu server 12.04 adalah server yang menyediakan layanan siakad.

2. Router IKIP Mataram adalah router mikrotik yang terdapat pada VMWare, yang digunakan untuk mewakili modem Astinet yang menerima jaringan dari ISP Telkom.

3. Router ISP Telkom adalah router mikrotik yang terdapat pada VMWare, yang digunakan untuk mewakili router yang terdapat pada ISP Telkom dalam memberikan jaringan kepada pelanggan internet.

4. Komputer dengan system operasi Linux digunakan untuk melakukan penyerangan.

5. Komputer dengan system operasi Windows terdapat didalam VMWare dan digunakan untuk melakukan penyerangan

Sedangkan untuk pengalamatan IP Address pada jaringan ujicoba dapat dilihat pada table pengalamatan jaringan ujicoba berikut ini:

Tabel 1. Pengalamatan IP Address Router Mikrotik

No Perangkat Interface IP Address Network

1

Mikrotik IKIP Mataram

Ether 1 125.160.209.116 125.160.209.112/29

2

Mikrotik IKIP Mataram

Ether 2 125.160.209.109 125.160.209.108/30

3

Mikrotik ISP Telkom

Ether 1 125.160.209.110 125.160.209.108/30

4

Mikrotik ISP Telkom

Ether 2 125.200.20.116 125.160.209.115/30

Tabel 2. Pengalamatan IP Address Server

No Perangkat Interface IP Address Network

1 Server

web Eth 0 125.160.209.115 125.160.209.112/30

Tabel 3. Pengalamatan IP Address Penyerang

No Perangkat Interface IP Address Network

1 Penyerang

Windows Ethernet 125.200.20.113 125.200.20.115/30

2 Penyerang

Linux Ethernet 125.200.20.114 125.200.20.115/30

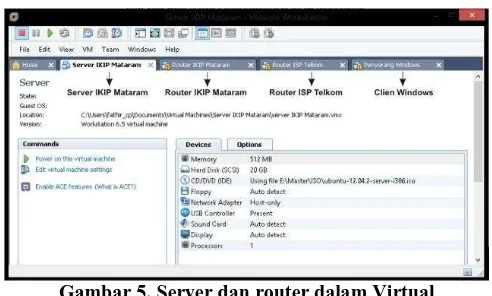

sedangkan Pada gambar berikut ini dijelaskan bahwa server, dan Router Mikrotik, yang digunakan untuk mensimulasikan system, terinstall di dalam VMware yang digunakan sebagai mesin virtual.

Gambar 5. Server dan router dalam Virtual

Sedangkan untuk klien dengan system operasi linux dan windows yang digunakan untuk melakukan serangan terhubung dengan Ethernet local area connection yang di bridge dengan Ethernet yang terhubung ke VMWare.

2.4.Prototype dapat diterima

Terdapat beberapa rancangan yang dilakukan, diantaranya rancangan pembangunan dan rancangan pengujian, untuk dapat menentukan apakah prototype dapat diterima atau tidak dapat diterima, dengan mengajukan beberapa keterangan hasil rancangan kepada pihak PUSKOM IKIP Mataram, adapun keterangan yang menyatakan bahwa prototype dapat diterima oleh pihak PUSKOM IKIP Mataram ditunjukan dengan surat pernyataan persetujuan Prototype yang terlampir pada bagian lampiran penulisan.

2.5.Mengkodekan system operasional

Tahapan ini memuat tentang langkah-langkah konfigurasi yang dilakukan pada server yaitu meliputi: 1. Installasi system operasi Ubuntu Server 12.04. 2. Konfigurasi pengalamatan IP pada interfaces

jaringan yang digunakan dalam mensimulasikan system.

3. Instalasi dan mengkonfigurasi paket aplikasi

Berkeley Internet Name Domain (BIND), yang

digunakan untuk membuat server Domain Na me

Sistem (DNS) bagi domain local dan sebagai

caching name-server untuk resolusi pemetaan nama domain internet.

4. Instalasi, dan mengkonfigurasi paket aplikasi Apache2 yang digunakan sebagai server web. 5. Installasi dan konfigurasi Mod_evasive apache2,

yang digunakan untuk menanggulangi serangan HTTP DOS.

6. Instalasi dan konfigurasi paket Advance Policy

Firewall (APF) yang digunakan untuk

memanajemen keamanan server penyedia layanan Sistem informasi akademik IKIP Mataram.

jumlah koneksi yang melakukan request ke APF untuk di berikan kebijakan.

2.6.Tahap menguji system operasional

Pada tahapan menguji system operasional terdiri dari 4 tahapan yaitu melakukan verifikasi konfigurasi terhadap server sebelum dilakukan penyerangan, sedangkan yang dilakukan dari sisi klien yaitu dengan melakukan pengujian terhadap fitur-fitur keamanan dari server yang dibangun menggunakan paket aplikasi Advance Policy Firewall (AP F), verifikasi konfigurasi terhadap server setelah dilakukan penyerangan dalam hal ini akan melakukan pengujian terhadap keamanan server yang menggunakan AP F, DDOS Deflate, Mod-evasive dari aktivitas DDOS dan HTTP-DOS dan melakuan akses kepada server sesuai dengan scenario ujicoba .

2.6.1. Verifikasi konfigurasi pada server sebelum penyerangan

Pada tahapan ini dilakukan langkah-langkah Verifikasi terhadap konfigurasi yang telah dilakukan yaitu sebagai berikut:

1.Memverifikasi konfigurasi pengalamatan IP pada Interfaces jaringan menggunakan utilitas ifconfig. 2.Memverifikasi status service named dari paket

BIND9.

3.Memverifikasi resolusi pemetaan nama domain local menggunakan utilitas nslookup

4.Memverifikasi status APF-Firewall. 5.Memverifikasi status DDOS Deflate. 6.Memverifikasi status Mod-Evasive.

2.6.2. Pengujian fitur-fitur dari klien

Pada tahapan ini dilakukan dengan membuat scenario untuk menguji beberapa fitur yang terdapat pada server yang dilakukan dari sisi klien yaitu sebagai berikut:

1. Memverifikasi koneksi ke domain menggunakan utilitas ping.

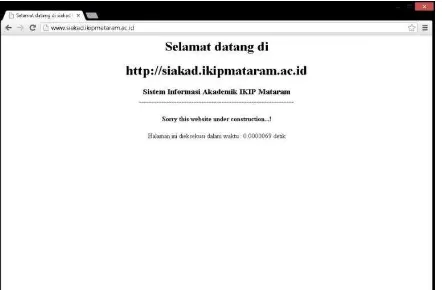

2.Memverifikasi nama domain dengan mengakses halaman index.php dari domain name

http://siakad.ikipmataram.ac.id menggunakan web browser Google chrome.

3.Melakukan DDOS dengan menggunakan software Low Orbit Ion Cannon (LOIC) dan aplikasi HTTP-Attack sebelum paket aplikasi Advanced Policy Firewall (APF) di aktif kan.

4.Melakukan DDOS dengan menggunakan software Low Orbit Ion Cannon (LOIC) dan aplikasi HTTP-Attack setelah paket aplikasi Advanced Policy Firewall (APF) di aktif kan.

5.Melakukan penyerangan dengan mode HTTP DOS dari sisi client windows.

2.6.3. Verifikasi konfigurasi pada server setelah penyerangan

1. Memverifikasi email root 2. Memverifikasi log DDOS Deflate

3. Memverifikasi file deny_host.rules yang dimiliki oleh APF-Firewall

4. Memverifikasi chains IPtables.

2.6.4. Skenario Ujicoba

Pada tahapan pembuatan scenario ujicoba akses kepada server, untuk memperoleh waktu eksekusi halaman website, dilakukan dengan 4 bagian yaitu:

1. Percobaan akses halaman website normal tanpa adanya serangan DDOS dan Firewall

Gambar 6. Akses halaman domain dengan browser

2. Percobaan akses halaman website dengan adanya serangan DDOS tanpa adanya Firewall.

Gambar 7. DDoS menggunakan aplikasi LOIC

3. Percobaan akses halaman website dengan adanya serangan DDOS tanpa mengaktifkan Firewall.

Gambar 9. DDoS menggunakan aplikasi LOIC

Gambar 10. Request tidak dilayani

4. Percobaan akses halaman website dengan adanya serangan DDOS dengan mengaktifkan Firewall

Gambar 11. DDoS menggunakan aplikasi

LOIC

Gambar 12. Waktu eksekusi halaman website

2.6.5. Analisa Hasil

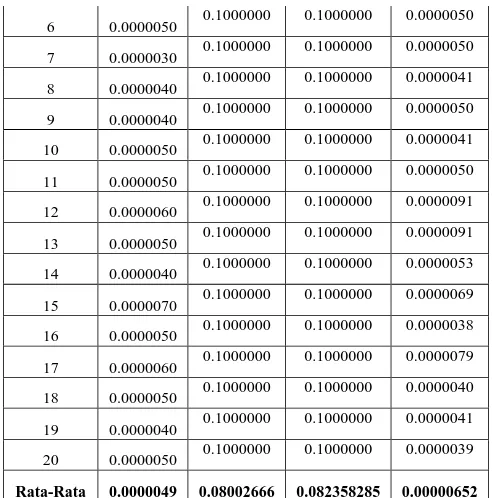

Tahapan ini memuat ttg analisa hasil ujicoba yang telah dilakukan terhadap berbagai skenario ujicoba. Hasil analisa ditampilkan dalam bentuk rata-rata untuk masing-masing scenario percobaan, yang secara umum berisi waktu eksekusi halaman website ketika dilakukan percobaan penyerangan DDOS.

3.1.Skenario Ujicoba

Pembuatan skenario dalam melakukan ujicoba untuk memperoleh data waktu eksekusi halaman website setelah dilakukan beberapa hal berikut ini :

1. Percobaan normal tanpa adanya DDOS dan Firewall

2. Percobaan DDOS tanpa adanya Firewall 3. Percobaan DDOS tanpa mengaktifkan Firewall 4. Percobaan DDOS dengan mengaktifkan Firewall

Skenario percobaan diatas, yaitu berdasarkan ketentuan berikut ini:

- waktu antar percobaan 2 menit

- Jumlah percobaan sebanyak 20 kali

- waktu eksekusi halaman website dengan jumlah 1.0000000 adalah request yang gagal terlaksana (Request Time Out).

- waktu total percobaan 30 menit

Dari skenario yang dibuat di atas, dapat digambarkan dalam tabel berikut ini:

Tabel 4. Waktu Eksekusi Halaman Website

Percobaan

Waktu Eksekusi Halaman Website Normal

Tanpa DDOS dan Firewall

DDOS Tanpa Firewall

DDOS Firewall Tidak aktif

DDOS Firewall

Aktif

1 0.0000050 0.0004172 0.0000629 0.0000169

2 0.0000050 0.0000238 0.0000260 0.0000120

3 0.0000060 0.0000321 0.0000160 0.0000060

4 0.0000040 0.0000601 0.0000188 0.0000091

6 0.0000050 0.1000000 0.1000000 0.0000050

7 0.0000030 0.1000000 0.1000000 0.0000050

8 0.0000040 0.1000000 0.1000000 0.0000041

9 0.0000040 0.1000000 0.1000000 0.0000050

10 0.0000050 0.1000000 0.1000000 0.0000041

11 0.0000050 0.1000000 0.1000000 0.0000050

12 0.0000060 0.1000000 0.1000000 0.0000091

13 0.0000050 0.1000000 0.1000000 0.0000091

14 0.0000040 0.1000000 0.1000000 0.0000053

15 0.0000070 0.1000000 0.1000000 0.0000069

16 0.0000050 0.1000000 0.1000000 0.0000038

17 0.0000060 0.1000000 0.1000000 0.0000079

18 0.0000050 0.1000000 0.1000000 0.0000040

19 0.0000040 0.1000000 0.1000000 0.0000041

20 0.0000050 0.1000000 0.1000000 0.0000039

Rata-Rata 0.0000049 0.08002666 0.082358285 0.00000652

3.2.Analisa Hasil

Perolehan nilai rata-rata dari waktu eksekusi halaman website dalam percobaan yang terdapat pada table 4.1. diatas diperoleh dari rumus sebagai berikut:

Dengan keterangan: V : nilai rata-rata

X : Jumlah semua wa ktu hasil eksekusi Y : Jumlah total percobaan

Dari percobaan yang dilakukan untuk memperoleh data waktu eksekusi halaman website ketika dilakukan:

1.Percobaan akses halaman website normal tanpa adanya serangan DDOS dan Firewall membutuhkan waktu 0.0000049 detik.

2.Percobaan akses halaman website dengan adanya serangan DDOS tanpa adanya Firewall membutuhkan waktu 0.08002666 detik

3.Percobaan akses halaman website dengan adanya serangan DDOS tanpa mengaktifkan Firewall membutuhkan waktu 0.082358285 detik.

4.Percobaan akses halaman website dengan adanya serangan DDOS dengan mengaktifkan Firewall membutuhkan waktu 0.00000652 detik.

Dengan melakukan percobaan penyerangan

DDOS dan melakukan pengaktifan terhadap fitur Firewall yang telah dibangun, dianggap dapat menanggulangi serangan dengan mode DDOS, karena dalam hal percobaan melakukan DDOS kecuali akses normal, dalam hal melakukan akses

halaman website membutuhkan waktu yang paling rendah ketika dilakukan penyerangan dengan jumlah waktu eksekusi 0.00000652 detik..

4.1. Kesimpulan

Berdasarkan hasil Penelitian, pembahasan, dah hasil dari uji coba yang telah dikerjakan, maka dapat disimpulkan beberapa hal dari pembangunan server internet berbasis Linux Ubuntu server 12.04 dan penerapan firewall APF-Firewall, DDOS-Deflate, IPTables, Mod-evasive, untuk mengamankan layanan system informasi akademik pada institut keguruan dan pendidikan (IKIP) Mataram, yaitu sebagai berikut: 1. Ujicoba penyerangan dengan mode DDOS yang

dilakukan pada server menggunakan tool Low Orbit Ion Cannon (LOIC) dan HTTP-Attack telah dapat di antisipasi dengan menggunakan firewall yang telah dibangun menggunakan APF-Firewall, DDOS-Deflate, IPTables.

2. Ujicoba penyerangan dengan mode HTTP-DOS yang dilakukan pada server dengan melakukan refresh browser sebanyak mungkin dalam satu detik telah dapat di antisipasi menggunakan modul apache mod-evasive.

3. Table hasil ujicoba yang menunjukan waktu eksekusi halaman website dapat menunjukan bahwa firewall dapat mengantisipasi/menanggulangi jenis serangan DDOS dan HTTP-DOS yang digunakan dengan menggunakan aplikasi Low Orbit Ion Cannon (LOIC) dan HTTP-Attack dan refresh browser sebanyak mungkin.

4. Sistem operasi berbasis Linux Ubuntu server 12.04 digunakan sebagai system operasi dari server web siakad.ikipmataram.ac.id.

5. Paket Aplikasi Advance Policy Firewall (APF), DDOS-Deflate, IPTables, Mod-evasive, yang digunakan untuk memanajemen keamanan dari bentuk aktivitas Distribute denial of service (DDoS) dan HTTP-DOS.

6. Paket Aplikasi Berkeley Internet Name Domain (BIND), yang digunakan untuk membuat server Domain Name Sistem (DNS) sebagai caching name-server untuk resolusi pemetaan nama domain internet. 7. paket aplikasi Apache2, yang digunakan sebagai web

server.

4.2.Saran

Pada tahapan ini terdapat beberapa hal yang terkait dengan pemberian saran, sebagai bentuk harapan dalam pengembangan dibidang teknologi informasi dan komunikasi yang terdapat pada kampus IKIP Mataram, dan merupakan syarat untuk kesempurnaan dari pada penulisan kariah ilmiah, yaitu sebagai berikut:

sebagai bentuk meningkatkan keamanan dari server siakad.ikipmataram.ac.id

2. Kepada pihak PUSKOM IKIP MATARAM, dapat menggunakan Intrusion Prevention System (IPS) seperti snort untuk melengkapi fitur keamanan yang telah diterapkan sehingga dapat mendeteksi aktivitas illegal dan mengaktifkan reaksi berdasarkan aktivitas tersebut.

3. Kepada pihak PUSKOM IKIP MATARAM, dapat menggunakan Clamav untuk mengantisipasi adanya virus, dan malware.

4. melakukan backup secara berkala terhadap data sistem informasi akademik sebagai tindakan preventif ketika terjadi permasalahan dengan sistem tersebut.

DAFTAR PUSTAKA

1. Arifin Zaenal. 2008, Jaringan Komputer

2. Jr ,Raymond McLeod, 1996 Tahap-tahap Metode Prototype

3. Rahmad rafiudin 2009 Jaringan computer pemula

4. sutanta edhy.2008, Komunikasi data dan jaringan computer https://www.rfxn.com/projects/advanced-policy-firewall/ (di akses 24 juli 2012)