HUMAN VISUAL SYSTEM

SYAHRANY KURNIAWATY

DEPARTEMEN ILMU KOMPUTER

FAKULTAS MATEMATIKA DAN ILMU PENGETAHUAN ALAM

INSTITUT PERTANIAN BOGOR

IMPLEMENTASI DAN ANALISIS VIDEO WATERMARKING

MENGGUNAKAN DISCRETE COSINE TRANSFORM DAN

LOGIKA FUZZY BERDASARKAN

HUMAN VISUAL SYSTEM

SYAHRANY KURNIAWATY

Skripsi

sebagai salah satu syarat untuk memperoleh gelar

Sarjana Komputer pada

Departemen Ilmu Komputer

DEPARTEMEN ILMU KOMPUTER

FAKULTAS MATEMATIKA DAN ILMU PENGETAHUAN ALAM

INSTITUT PERTANIAN BOGOR

ABSTRACT

SYAHRANY KURNIAWATY. Implementation and Analysis Video Watermarking Using Discrete Cosine Transform and Fuzzy Logic Based on the Human Visual System. Supervised by ENDANG PURNAMA GIRI and KARLINA KHIYARIN NISA.

Nowadays, usage of digital data format has become more popular, because digital data is easier to distribute. Unfortunately, it makes easier to pirate it. Watermarking is a technique of information hiding in a specific media. This research is to implement and analyze video watermarking using Discrete Cosine Transform and fuzzy logic based on Human Visual System.

Discrete cosine transform is a compression technique used to transform digital image and digital signal. Discrete cosine transform separates each data byte into two groups, namely high-frequency (DC) coefficient and low frequency (AC) coefficients. DC coefficient is used to insert a watermark. Fuzzy logic is an appropriate way to map an input space into an output space. Human Visual System is a method of image compression techniques, which is based on human visual characteristics. Human Visual System is used to calculate the sensitivity of the luminance and texture sensitivity. Fuzzy logic is used to determine the amount of insertion on each DC coefficient.

The result of the experiment showed that the execution time for insertion is longer than the execution time for extraction. Moreover, the watermarked video has a Mean Structural Similarity of 0.934. This is a relatively good result. The whole watermarked message is always successfully extracted with 100% similarity. Also, the test result confirmed that the watermark video is invulnerable to cutting and adding attack. It is proven by the undamaged watermark message.

Penguji : 1. Hendra Rahmawan SKom MT

Judul Skripsi : Implementasi dan Analisis Video Watermarking Menggunakan Discrete Cosine Transform dan Logika Fuzzy Berdasarkan Human Visual System

Nama : Syahrany Kurniawaty NRP : G64096062

Menyetujui:

Pembimbing I, Pembimbing II,

Endang Purnama Giri SKom MKom Karlina Khiyarin Nisa SKom MT NIP. 19821010 200604 1 027

Mengetahui:

Ketua Departemen Ilmu Komputer

Dr Ir Agus Buono MSi MKom NIP. 19660702 199302 1 001

PRAKATA

Segala puji dan syukur penulis panjatkan ke hadirat Allah Subhanahu wa Ta’ala, karena berkat rahmat dan karunia-Nya penulis dapat menyelesaikan tugas akhir yang berjudul Implementasi dan Analisis Video Watermarking Menggunakan Discrete Cosine Transform dan Logika Fuzzy

Berdasarkan Human Visual System. Penyelesaian tugas akhir ini tidak lepas dari bantuan dan dukungan berbagai pihak. Oleh karena itu, penulis ingin menyampaikan terima kasih kepada:

1 Ibunda Sutinah dan Ayahanda Syaiful Djohar atas cinta, do’a restu, dukungan serta motivasi yang telah diberikan serta kepada kedua kakakku.

2 Bapak Endang Purnama Giri SKom MKom selaku dosen pembimbing I yang dengan sabar memberikan arahan dan bimbingan kepada penulis dari awal hingga terselesainya tugas akhir ini.

3 Ibu Karlina Khiyarin Nisa SKom MT selaku dosen pembimbing II yang telah memberikan saran dan masukan untuk penulis.

4 Bapak Hendra Rahmawan SKom MT dan Bapak Dr Sugi Guritman selaku dosen penguji I dan II .

5 Nina, Okta, Yuni, Nela, Lina, Teh Inthan, Desta, Pauzi, Hafiz serta semua rekan-rekan seperjuangan Alih Jenis Ilmu Komputer Angkatan 4.

6 Seluruh dosen dan staf Departemen Ilmu Komputer, Institut Pertanian Bogor.

Juga kepada semua pihak yang telah membantu selama pengerjaan penyelesaian tugas akhir ini yang tidak dapat disebutkan satu-persatu. Semoga tugas akhir ini dapat memberikan manfaat.

Bogor, Juli 2012

RIWAYAT HIDUP

Penulis dilahirkandi Bogor pada tanggal 26 Februari 1988. Penulis merupakan anak bungsu dari tiga bersaudara dari pasangan Bapak Syaiful Djohar dan Ibu Sutinah SPdSD. Penulis menyelesaikan pendidikan sekolah dasar di SD Negeri Cimanggu Kecil Bogor. Pada tahun 2000, melanjutkan pendidikan sekolah lanjutan tingkat pertama di SLTP Negeri 4 Bogor lalu melanjutkan sekolah menengah atas di SMA Negeri 5 Bogor dan lulus pada tahun 2006. Pada tahun yang sama, penulis diterima di Direktorat Program Diploma, Institut Pertanian Bogor melalui jalur Undangan Seleksi Masuk IPB pada Program Keahlian Teknik Komputer.

DAFTAR ISI

Halaman

DAFTAR TABEL ... vi

DAFTAR GAMBAR ... vi

DAFTAR LAMPIRAN ... vii

PENDAHULUAN Latar Belakang ... 1

Tujuan ... 1

Ruang Lingkup ... 1

Manfaat ... 1

TINJAUAN PUSTAKA Digital Watermarking ... 1

Discrete Cosine Transform (DCT) ... 2

Least Significant Bit (LSB) ... 3

Fuzzy Inference System (FIS) ... 3

Human Visual System (HVS) ... 5

FileAudio Video Interleave (AVI) ... 5

Structural Similarity (SSIM) ... 5

Mean Opinion Score (MOS) ... 6

METODE PENELITIAN Penyisipan Watermark ... 6

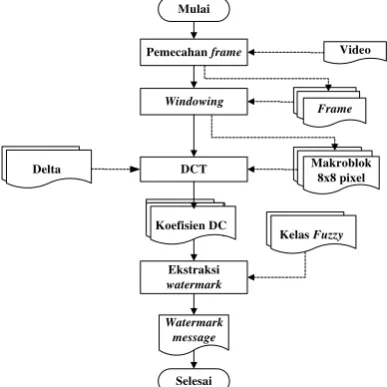

Pengambilan Watermark ... 9

Analisis Hasil Implementasi ... 10

Analisis Kekuatan Video Watermark ... 10

Lingkungan Pengembangan ... 10

HASIL DAN PEMBAHASAN Penyisipan Watermark ... 10

Pengambilan Watermark ... 12

Analisis Waktu Eksekusi ... 13

Analisis Kualitas Video Watermark ... 14

Analisis Kekuatan Watermark ... 14

KESIMPULAN DAN SARAN Kesimpulan ... 16

Saran ... 16

DAFTAR PUSTAKA ... 16

DAFTAR TABEL

Halaman

1 Bobot penilaian MOS ... 6

2 Himpunan fuzzy ... 7

3 Deskripsi cover video ... 10

4 Deskripsi watermark message ... 10

5 Analisis Waktu Eksekusi ... 13

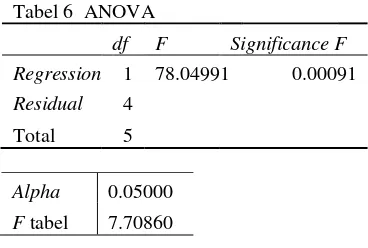

6 ANOVA ... 13

7 Kualitas secara objektif ... 14

8 Kekuatan watermark terhadap serangan cutting ... 14

9 Kekuatan watermark terhadap serangan odd video watermark ... 15

10 Kekuatan watermark terhadap serangan even video watermark ... 15

11 Kekuatan watermark terhadap serangan adding ... 15

12 Kekuatan watermark terhadap serangan adding dan cutting ... 15

DAFTAR GAMBAR

Halaman 1 Proses penyisipan watermark secara umum. ... 22 Proses pengambilan watermark secara umum. ... 2

3 Ilustrasi LSB. ... 3

4 Skema pengembangan sistem pakar berbasis fuzzy (Zimmermann 1991). ... 4

5 Kurva segitiga. ... 4

6 Kurva linier turun. ... 4

7 Kurva linier naik. ... 4

8 Proses penyisipan watermark. ... 6

9 Proses makroblok pada frame. ... 7

10 Matriks kuantisasi (Wallace 1991). ... 7

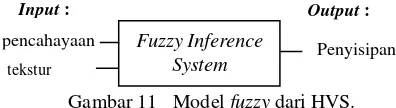

11 Model fuzzy dari HVS. ... 7

12 Derajat keanggotaan input. ... 8

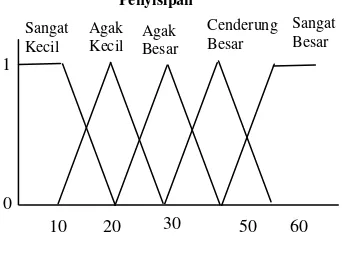

13 Derajat keanggotaan output. ... 8

14 Proses pengambilan watermark. ... 9

15 Potongan piksel cover video. ... 10

16 Potongan piksel makroblok (1,1) layer ke-1 dari frame pertama... 10

17 Potongan makroblok (1,1)dikurangi 128. ... 11

18 Potongan piksel implementasi DCT. ... 11

19 Potongan piksel hasil kuantisasi. ... 11

20 Potongan nilai sensitivitas tekstur. ... 11

21 Potongan nilai sensitivitas pencahayaan. ... 11

22 Outputfuzzy. ... 11

23 Output kelas fuzzy. ... 11

24 Proses penyisipan biner. ... 11

25 Hasil invers kuantisasi makroblok. ... 12

26 Hasil IDCT2. ... 12

27 Matriks hasil penyisipan. ... 12

28 Potongan piksel watermark video. ... 12

29 Pengambilan watermark. ... 13

30 Analisis waktu eksekusi. ... 13

DAFTAR LAMPIRAN

Halaman

1 Antarmuka hasil penyisipan watermark ... 18

2 Antarmuka hasil pengambilan watermark ... 18

3 Hasil survei kuesioner ... 19

PENDAHULUAN

Latar Belakang

Dewasa ini, pemanfaatan data dalam format digital semakin umum digunakan. Hal ini terjadi karena data dalam representasi digital relatif lebih mudah untuk didistribusikan. Sebagai contoh, data video digital yang di-publish di Youtube dapat dilihat serta diambil dari manapun, dan juga diduplikasi atau dimanipulasi secara bebas. Akan tetapi, aksi ini terkadang dilakukan tanpa seizin pemiliknya, bahkan tidak menutup kemungkinan file video tersebut diakui sebagai milik dari pihak lain yang tidak berhak.

Watermarking merupakan teknik menyisipkan atau menyembunyikan informasi tambahan terhadap suatu media. Pada digital

watermarking, informasi yang disisipkan berupa sinyal digital dan media yang disisipi dapat berupa ragam bentuk representasi (format) digital. Informasi yang disisipkan disebut sebagai watermark message, sedangkan media yang disisipi disebut cover work. Dengan menggunakan watermarking, pemilik asli file

video dapat menyisipkan suatu sinyal digital ke dalam file video yang dimilikinya untuk kemudian dapat mengambil kembali watermark

tersebut sebagai bentuk penyangkalan ketika ada pihak yang tidak bertanggung jawab dan berupaya mengakui kepemilikan video tersebut.

Watermarking video mempunyai keuntungan dapat menyisipkan informasi dalam ukuran besar karena pada dasarnya video merupakan gabungan image. Penelitian yang telah dilakukan sebelumnya oleh Sinambela et al. (2006) menggunakan metode Discrete Cosine Transform (DCT) bagi watermarking

video dengan format MPEG. Selanjutnya, penelitian oleh Oueslati et al. (2010) dalam

jurnal yang berjudul “A fuzzy watermarking approach based on the human visual system”

menyatakan bahwa DCT yang digabungkan dengan Fuzzy Inference System (FIS) berdasarkan Human Visual System (HVS) dapat meningkatkan kekokohan watermark pada gambar dalam hal kualitas dan kerahasiaan.

Berdasarkan hasil yang dicapai pada beberapa penelitian tersebut, penulis mencoba menerapkan DCT dan logika fuzzy video watermarking berdasarkan HVS. Kombinasi ini diharapkan menghasilkan metode watermarking

yang robust. Sebagai cover work data, dipilih

uncompressed video dengan format AVI.

Tujuan

Tujuan dari penelitian ini adalah menerapkan teknik video watermarking menggunakan Discrete Cosine Transform

(DCT) dan logika fuzzy berdasarkan Human Visual System (HVS) dalam bentuk pengimplementasian dan analisis hasil implementasi.

Ruang Lingkup

Ruang lingkup penelitian ini, yaitu :

1 Modul watermarking DCT dan logika fuzzy

diimplementasikan menggunakan MATLAB.

2 Format video yang digunakan adalah AVI tidak terkompresi.

3 Video yang digunakan memiliki spesifikasi resolusi 320x240 piksel, frame rate 15 fps dandurasi 7 detik.

4 Watermark message ialah gambar yang berformat BMP.

5 Jenis watermark adalah invisible watermarking.

6 Proses verifikasi watermark adalah unblind detectors.

7 Pengukuran kualitas watermark yang dilakukan pada tahapan analisis meliputi pengukuran subjektif dan objektif. Pengukuran subjektif dengan survei sedangkan pengukuran objektif dengan metode Mean Structural Similarity

(MSSIM).

Manfaat

Penelitian ini diharapkan bisa memberikan suatu teknik proteksi hak cipta yang baik (robustness dan imperceptibility) terhadap media video digital.

TINJAUAN PUSTAKA

Digital Watermarking

Data digital yang dapat dilindungi dengan menggunakan enkripsi contohnya ialah digital

watermarking. Digital watermarking

merupakan salah satu cara untuk melindungi hak cipta dengan memasukkan sinyal yang tidak terlihat (Wolfgang et al. 2007).

Watermark bisa berupa teks, gambar, suara, atau video. Menurut Huber (1997) ada dua jenis

watermark, yaitu:

utamanya yaitu mencegah duplikasi yang tidak sah. Contoh visible watermark pada video ialah penempatan logo di sudut gambar layar.

2 Invisiblewatermark; watermark yang tidak terlihat pada media. Invisible watermark

digunakan untuk mengautentikasi data digital.

Kegunaan dari kedua jenis watermark di atas adalah mengurangi nilai komersil.

Watermark dapat dibedakan menjadi dua jenis berdasarkan kekuatannya terhadap serangan, yaitu fragile watermark dan robust watermark. Fragile watermark merupakan metode watermark yang apabila mendapat serangan-serangan seperti cropping, filtering

dan lain-lain, watermark-nya akan mudah hancur. Robust watermark adalah metode

watermark yang apabila mendapat serangan-serangan seperti cropping, filtering, dan lain-lain, watermark-nya tidak akan hancur dan kualitas media tetap terjaga.

Menurut Cox et al. (2002), watermark dapat dibedakan berdasarkan pada teknik pengambilan yang digunakan, yaitu:

1 Blind detectors; teknik pengambilan

watermark yang tidak membutuhkan berkas asli.

2 Informed detectors; teknik pengambilan

watermark yang harus mengetahui berkas asli. Teknik ini biasa disebut juga dengan

unblind detectors.

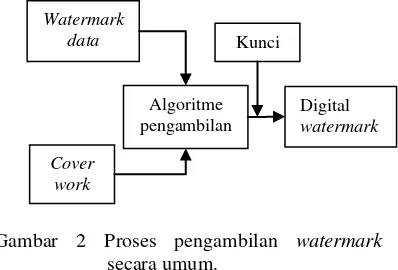

Proses penyisipan watermark secara umum dapat dilihat pada Gambar 1.

Gambar 1 Proses penyisipan watermark secara umum.

Proses penyisipan watermark harus memenuhi persyaratan sebagai berikut (Cox et al. 2002):

Invisibility

Watermark yang disisipkan harus tetap tak terlihat dengan sistem visual manusia.

Robustness

Penghapusan watermark yang disengaja atau tidak disengaja seharusnya tidak merusak data asli.

Security

Watermarking harus tahan terhadap usaha sengaja memindahkan atau menyalin

watermark dari satu data multimedia ke data multimedia lainnya.

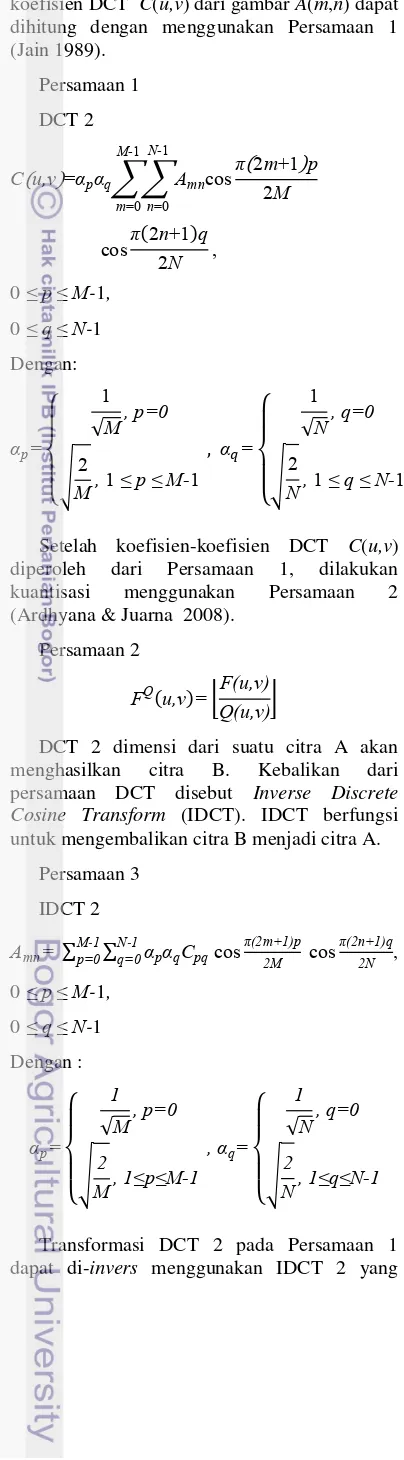

Menurut Zhu dan Sang (2008), proses secara umum pengambilan watermark dapat dilihat pada Gambar 2.

Gambar 2 Proses pengambilan watermark

secara umum.

Discrete Cosine Transform (DCT)

Pada konsep pengolahan citra, citra harus diubah ke domain yang lain. Perubahan ini bertujuan mempermudah pengkodean. Proses perubahan ini dinamakan transformasi. Transformasi merupakan suatu langkah yang harus dilakukan untuk mengubah penyajian suatu sinyal dari suatu domain ke domain yang lain. Salah satu kegunaan transformasi adalah untuk proses kompresi citra (Krisnawati 2006).

DCT adalah teknik kompresi yang digunakan untuk mengubah pemrosesan gambar digital dan pemrosesan sinyal. DCT memisahkan byte data tersebut menjadi dua kelompok, yaitu frekuensi tinggi (koefisien DC) dan frekuensi rendah (koefisien AC). Koefisien DC yang letaknya di bagian pojok kiri atas, digunakan untuk tempat menyisipkan

watermark. Hal ini dikarenakan koefisien DC memiliki kapasitas persepsi yang lebih tinggi daripada koefisien AC sehingga proses penyisipan tidak akan mengubah kualitas gambar secara visual. Selain itu, sinyal proses dan distorsi gambar memiliki pengaruh yang lebih rendah terhadap koefisien DC daripada koefisien AC (Zhu & Sang 2008).

DCT merupakan suatu metode transformasi yang digunakan sebagai dasar untuk kompresi JPEG. DCT yang digunakan adalah DCT 2 dimensi karena diterapkan pada gambar yang memiliki ukuran M x N. Untuk

Watermark data

Cover work

Algoritme pengambilan

Digital

watermark

Kunci

Digital

watermark

Cover work

Kunci

Algoritme penyisipan

mentransformasikan blok 8 x 8 piksel yang berurutan menjadi 64 bit koefisien DCT, setiap koefisien DCT C(u,v) dari gambar A(m,n) dapat dihitung dengan menggunakan Persamaan 1 (Jain 1989).

Persamaan 1 DCT 2

u ncos

n

cos n ,

0≤ ≤ -1,

0≤ ≤ -1 Dengan:

≤ ≤

≤ ≤

Setelah koefisien-koefisien DCT C(u,v) diperoleh dari Persamaan 1, dilakukan kuantisasi menggunakan Persamaan 2 (Ardhyana & Juarna 2008).

Persamaan 2

u u u

DCT 2 dimensi dari suatu citra A akan menghasilkan citra B. Kebalikan dari persamaan DCT disebut Inverse Discrete Cosine Transform (IDCT). IDCT berfungsi untuk mengembalikan citra B menjadi citra A.

Persamaan 3 IDCT 2

n - - cos cos n ,

0≤ ≤ -1,

0≤ ≤ -1

Dengan :

≤ ≤

≤ ≤

Transformasi DCT 2 pada Persamaan 1 dapat di-invers menggunakan IDCT 2 yang

mengubah C(p,q) menjadi matrik A(m,n). persamaan IDCT 2 dapat dilihat pada Persamaan 3 (Jain 1989).

Least Significant Bit (LSB)

Teknik yang paling banyak digunakan untuk menyembunyikan data adalah LSB. Untuk menyembunyikan pesan rahasia dalam gambar, dibutuhkan sebuah gambar cover. Metode ini menggunakan bit dari setiap piksel dalam gambar.

Metode LSB menyembunyikan data dengan mengganti bit-bit data yang paling tidak berarti pada cover dengan bit-bit watermark message. Susunan bit dalam sebuah byte (1 byte = 8 bit), terdiri atas bit yang paling berarti (Most Significant Bit [MSB]) dan bit yang kurang berarti (Least Significant Bit [LSB]) yang diilustrasikan Gambar 3.

Gambar 3 Ilustrasi LSB.

Mengubah LSB dari byte akan mengakibatkan sedikit perubahan warna.

Fuzzy Inference System (FIS)

Logika fuzzy pertama kali diperkenalkan oleh Lofti A. Zadeh dari universitas Barkley California pada tahun 1965. Zadeh memodifikasi teori himpunan yang setiap anggotanya memiliki derajat keanggotaan yang bernilai kontinu antara 0 sampai 1 yang digunakan untuk menangani kekaburan. Himpunan ini disebut dengan himpunan kabur

(fuzzy set) (Zimmermann 1991). Logika fuzzy

adalah suatu cara yang tepat untuk memetakan suatu ruang input ke dalam suatu ruang output

(Kusumadewi & Purnomo 2004). Logika fuzzy

sudah banyak diterapkan di berbagai bidang, baik di dunia industri maupun bisnis. Berbagai teori di dalam perkembangan logika fuzzy dapat digunakan untuk memodelkan berbagai sistem. Bahkan sekarang ini, aplikasi logika fuzzy

semakin menjamur seiring dengan pesatnya perkembangan teknologi komputasi. Penelitian aplikasi logika fuzzy telah banyak dilakukan. Menurut Kusumadewi dan Purnomo (2004), alasan menggunakan logika fuzzy yaitu:

Konsep logika fuzzy mudah dimengerti.

Sangat fleksibel.

Memiliki toleransi terhadap data-data yang ambigu.

MSB LSB

Mampu memodelkan data-data nonlinier yang sangat kompleks.

Dapat membangun dan mengaplikasikan pengalaman-pengalaman para pakar secara langsung tanpa harus melalui proses pelatihan.

Dapat bekerjasama dengan teknik kendali secara konvensional pada bahasa alami.

Fuzzy inference system (FIS) adalah suatu kerangka komputasi yang didasarkan pada teori himpunan fuzzy, aturan fuzzy dan penalaran

fuzzy (Kusumadewi & Hartati 2006). Secara garis besar, input crisp dimasukkan ke FIS.

Input ini kemudian dikirim ke basis pengetahuan yang berisi n aturan fuzzy dalam bentuk if-then. Fire strength atau derajat kebenaran akan dicari pada setiap aturan. Jika jumlah aturan lebih dari satu, dilakukan inferensi dari semua aturan. Untuk mendapatkan nilai crisp sebagai output sistem, dilakukan defuzzifikasi dari hasil inferensi. Skema dari pengembangan sistem pakar berbasis fuzzy dapat dilihat pada Gambar 4.

Fuzzifikasi

Evaluasi Pembuatan aturan

fuzzy Domain masalah

Defuzzifikasi

Gambar 4 Skema pengembangan sistem pakar berbasis fuzzy (Zimmermann 1991).

Fungsi keanggotaan (membership function) adalah suatu kurva yang memetakan titik-titik

input data ke dalam derajat keanggotaannya. Derajat keanggotaan memiliki interval nilai [0, 1]. Di antara jenis fungsi keanggotaan adalah sebagai berikut:

1 Representasi kurva segitiga

Gambar 5 Kurva segitiga.

Fungsi keanggotaan untuk kurva segitiga

seperti pada Gambar 5 dapat dilihat pada Persamaan 4.

Persamaan 4

a atau

a

b a a b

b b

2 Representasi kurva linier turun

Gambar 6 Kurva linier turun.

Fungsi keanggotaan untuk kurva linier turun seperti pada Gambar 6 dapat dilihat pada Persamaan 5.

Persamaan 5

a b

b a a≤ ≤b b

3 Representasi kurva linier naik

Gambar 7 Kurva linier naik.

Fungsi keanggotaan untuk kurva linier naik seperti pada Gambar 7 dapat dilihat pada Persamaan 6.

Persamaan 6

a a

b a a≤ ≤b b

Penghitungan nilai crisp pada penalaran Mamdani diperoleh dengan menggunakan

centroid of gravity yang dapat dilihat pada Persamaan 7.

Persamaan 7

n n n n n

Nilai µc adalah fungsi keanggotaan agregat

yang dihasilkan oleh µc sekumpulan output fuzzy, in adalah seluruh bidang yang sesuai

dengan centroid dari µc, dan ik adalah blok k

tertentu dari sebuah gambar.

Human Visual System (HVS)

Human Visual System (HVS) merupakan salah satu metode teknik pemampatan citra, yang pemampatannya didasarkan pada karakteristik visual manusia. Karena penerimaan mata manusia merupakan tujuan akhir dari penyajian bentuk visual tersebut, perlu diadakan penyesuaian-penyesuaian atau konversi antara sistem visual yang menayangkan bentuk visual sebagai layananan jasanya dengan sistem visualisasi mata manusia sehingga informasi visual yang kurang atau tidak dapat diamati oleh mata manusia dapat dihilangkan. Hal ini sangat penting dalam menghindari pemborosan sumber daya media

display, media penyimpanan, dan media transmisi.

Sensitivitas pencahayaan dapat diperoleh dari Persamaan 8.

Persamaan 8

Nilai VDC,k adalah koefisien DC dari blok kth, adalah nilai rata-rata dari semua koefisien VDC,k dari gambar tertentu, dan diatur

ke 1 untuk mengontrol tingkat sensitivitas pencahayaan. Sensitivitas tekstur dapat diperoleh dari Persamaan 9.

Persamaan 9

T cond

Dimana (x,y) merepresentasikan lokasi dari blok kth dan cond(R) mengambil nilai pembulatan dari Rdan mengembalikan nilai ‘ ’

jika nilai nya tidak sama dengan 0, selainnya

‘ ’.

FileAudio Video Interleave (AVI)

Audio Video Interleave (AVI) adalah format multimedia yang dikenalkan oleh Microsoft pada bulan November 1992 sebagai bagian dari teknologi video untuk Windows. File AVI adalah sebuah standardisasi yang berisikan sinkronisasi antara audio dan video. Seperti DVD, file AVI mendukung multi streaming

audio dan video. Pengembangan file AVI, yaitu AVI 2.0, digunakan khusus untuk kasus

Resources Interchange File Format (RIFF). Sebuah file AVI dapat dikompresi ke dalam bentuk format kompresi multimedia seperti

Motion JPEG, VDOWave, dan

ClearVideo/RealVideo serta dapat melakukan

share file dan melakukan proses rendering

seperti capture, edit, dan playback.

Structural Similarity (SSIM)

Video merupakan gabungan gambar. SSIM adalah metode yang digunakan untuk menghitung kesamaan antara dua gambar. Pengukuran gambar didasarkan pada gambar asli sebelum disisipi pesan atau gambar bebas distorsi sebagai referensi.

SSIM dirancang sebagai perbaikan metode

Peak Signal to Noise Ratio (PSNR) dan Mean Squared Error (MSE) yang terbukti tidak konsisten dengan persepsi mata manusia (Wang

et al. 2004).

Nilai SSIM dapat diperoleh dari Persamaan 10.

Persamaan 10

Dengan:

µx = Nilai rataaan dari x µy = Nilai rataan dari y

= Nilai varian dari x

= Nilai varian dari y

= Nilai kovarian dari x dan y

= (k1L)2,C2 = (k2L)2 L = 2 #bit per piksel – 1

k1 = 0.01, k2 = 0.03 (default)

Langkah-langkah yang dilakukan:

1 Pengambilan video AVI sebelum dan sesudah disisipi pesan.

2 SSIM digunakan untuk mengukur kualitas semua frame pada kedua video tersebut. 3 Mencari nilai rata-rata dari semua nilai

Perbandingan dilakukan terhadap hasil MSSIM yang diperoleh dengan threshold

sebesar 0.7. Video hasil penyisipan pesan dikatakan dalam kategori baik jika nilai MSSIM yang dihasilkan lebih besar atau sama dengan 0.7 (MSSIM >= 0.7). Sebaliknya, perbedaan video hasil penyisipan akan signifikan jika hasil perhitungan MSSIM di bawah 0.7 (Hariyanto 2008).

Mean Opinion Score (MOS)

MOS merupakan analisis secara subjektif. Penilaian MOS didasarkan pada pengamatan hasil survei sehingga baik buruknya hasil penyisipan pesan ke dalam video bergantung pada penilaian subjektif masing-masing responden (Parenreng et al. 2011).

MOS memiliki kriteria penilaian kualitatif seperti pada Tabel 1:

Tabel 1 Bobot penilaian MOS

MOS Kualitas Pengertian

5 Sangat baik (excellent)

Perbedaan tidak terlihat

4 Baik (good) Terlihat perbedaan tetapi tidak mengganggu 3 Cukup (fair) Sedikit berbeda 2 Kurang

(poor)

Mengganggu

1 Buruk (bad) Sangat mengganggu

Secara matematis MOS dapat dihitung menggunakan Persamaan 11.

Persamaan 11

n

Dengan:

x(i) = nilai sampelke-i k = nilai bobot

N = jumah pengamat

n = jumlah kriteria

METODE PENELITIAN

Penelitian ini mengembangkan aplikasi yang menggunakan teknik watermarking sebagai proteksi hak cipta pada media video. Teknik

watermarking yang digunakan adalah DCT dan logika fuzzy. Aplikasi terdiri atas tiga fungsi utama, yaitu fungsi untuk penyisipan

watermark, pengambilan watermark, dan serangan watermark video.

Fungsi penyisipan watermark menghasilkan video yang memiliki watermark. Fungsi pengambilan watermark digunakan untuk mengambil kembali watermark yang ada pada video. Fungsi pengambilan watermark juga menghitung nilai kualitas dari watermark yang didapatkan. Fungsi serangan watermark video digunakan untuk menganalisis kekuatan dan kualitas video yang telah tertanam watermark.

Penyisipan Watermark

Penyisipan watermark adalah proses untuk menyisipkan informasi nilai watermark pada media yang ingin dilindungi. Watermark yang akan disisipkan berupa gambar dengan format BMP dan sebagai cover work digunakan video dengan format AVI. Pada penelitian ini, digunakan metode DCT dan logika fuzzy yang diterapkan pada blok 8x8 piksel di setiap frame. Selanjutnya, dilakukan pencarian koefisien yang dapat disisipi watermark. Koefisien yang disisipi watermark adalah koefisien DC dari matrik frekuensi gambar. Besarnya penyisipan berdasarkan kelas fuzzy hasil perhitungan sensitivitas pencahayaan dan tekstur di setiap koefisien DC. Koefisien DC selanjutnya dikonversi dalam bentuk biner. Penyisipan bit-bit pesan dilakukan pada Least Significant Bit

(LSB) biner dari koefisien DC tersebut. Video

watermark, yaitu video yang telah tertanam

watermark, akan diukur kualitasnya menggunakan MSSIM dan penilaian responden. Proses penyisipan watermark dapat dilihat pada Gambar 8.

Mulai

Pemecahan frame Video

Frame Windowing

DCT

Aplikasikan model HVS

Aplikasikan model FIS

Penyisipan watermark watermark

Video watermark

Selesai

IDCT

Makroblok 8x8 pixel

Lk Tk

DC

Koefisien DC

Kelas Fuzzy

Penyimpanan Delta

Delta

α

Tahapan proses penyisipan watermark pada Gambar 8 dapat dijelaskan berikut:

1 Pemecahan frame

Cover video dipecah menjadi beberapa

frame dan setiap frame terbagi dalam 3 layer,

yaitu Red, Green, dan Blue (RGB). Setiap informasi warna piksel di setiap frame

dikurangi dengan 128. Hal ini dilakukan karena

range DCT antara -128 sampai dengan 127. 2 Windowing

Windowing adalah memecah setiap frame

dari video menjadi makroblok berukuran 8 x 8. Cover video yang telah disiapkan, yaitu

‘rhinos.avi’, menghasilkan 40 x 30 makroblok per frame per layer. Nilai 40 didapat dari 320 dibagi 8, sedangkan nilai 30 didapat dari 240 dibagi 8. Proses makroblok dapat dilihat pada Gambar 9.

Gambar 9 Proses makroblok pada frame.

3 DCT

Gambar 10 Matriks kuantisasi (Wallace 1991). Langkah selanjutnya yaitu mengimplementasikan DCT di setiap

makroblok. Setelah itu, dilakukan pembagian setiap koefisien DC dan AC dengan matriks kuantisasi. Matrik kuantisasi dapat dilihat pada Gambar 10.

4 Aplikasikan model HVS

Berdasarkan penelitian yang dilakukan oleh Oueslati et al. (2010) terdapat fakta bahwa ternyata mata manusia sensitif terhadap tekstur dan pencahayaan. Sensitivitas pencahayaan dapat dilihat dari Persamaan 8 dan sensitivitas tekstur dapat dilihat pada Persaman 9.

5 Aplikasikan model FIS

Setelah mengaplikasikan model HVS, didapatlah nilai dari sensitivitas tekstur dan pencahayaan. Nilai-nilai tersebut dimasukkan ke dalam variabel fuzzy. Variabel fuzzy untuk

input ialah pencahayaan dan tekstur sedangkan untuk output ialah penyisipan. Model fuzzy dari HVS dapat dilihat pada Gambar 11.

Gambar 11 Model fuzzy dari HVS.

Untuk himpunan fuzzy nya, yaitu :

Sensitivitas pencahayaan {gelap, agak cerah, cerah}.

Sensitivitas tekstur {halus, agak kasar, kasar}.

Penyisipan {sangat kecil, agak kecil, agak besar, cenderung besar, sangat besar}.

Himpunan fuzzy dapat dilihat pada Tabel 2. Derajat keanggotaan input dapat dilihat pada Gambar 12. Rentang sensitivitas pencahayaan adalah (-464) – 614. Fungsi keanggotaan untuk

input sensitivitas pencahayaan dapat dilihat

3 0 40 8 8 2 4 0 320 px Fuzzy Inference System pencahayaan tekstur

Input : Output :

Penyisipan

Tabel 2 Himpunan fuzzy

Fungsi Variabel Himpunan Notasi Domain

Input Pencahayaan (a) Gelap g [-464 -464 -195 74] Agak Cerah ac [-195 74 343] Cerah c [74 343 612 612] Tekstur (b) Halus h [0 0 16 32]

Agak Kasar ak [16 32 48] Kasar k [32 48 64 64]

pada Persamaan 12, sedangkan fungsi keanggotaan untuk input sensitivitas tekstur dapat dilihat pada Persamaan 13. Rentang sensitivitas tekstur adalah 1– 64.

Gambar 12 Derajat keanggotaan input.

Persamaan 12

a

≤a≤ a

≤a≤

a

a a

a

≤a≤ a

≤a≤

a≤ atau a

a

a≤

a

≤a≤

≤a≤

Persamaan 13

h b

≤b≤ b

≤b≤

b

a b

b

≤b≤ b

≤b≤

b≤ atau b

b

b≤

b

≤b≤

≤b≤

Derajat keanggotaan output penyisipan dapat dilihat pada Gambar 13.

Gambar 13 Derajat keanggotaan output. Rentang output penyisipan adalah 1 – 64. Fungsi keanggotaan untuk output penyisipan dapat dilihat pada Persamaan 14.

Persamaan 14

≤ ≤

≤ ≤

a

≤ ≤

≤ ≤

≤ atau

ab

≤ ≤

≤ ≤

≤ atau

b

≤ ≤

≤ ≤

≤ atau

b

≤

≤ ≤

≤b≤

Terdapat 9 aturan fuzzy. Aturan-aturan ini diperoleh berdasarkan analisis hasil yang dicobakan ke gambar.

Aturan 1: Jika pencahayaan GELAP dan Tekstur HALUS, maka penyisipan AGAK KECIL.

Aturan 2: Jika pencahayaan GELAP dan Tekstur AGAK KASAR, maka penyisipan AGAK BESAR.

Sangat Kecil

Agak Kecil

Sangat Besar

0 1

30 10

Agak Besar

Cenderung Besar

20 50 60

Penyisipan

32

Halus Agak Kasar Kasar

0 1

64 Sensitivitas Tekstur

100

Gelap Agak Cerah Cerah

0 1

Sensitivitas Pencahayaan

Aturan 3: Jika pencahayaan GELAP dan Tekstur KASAR, maka penyisipan SANGAT BESAR.

Aturan 4: Jika pencahayaan AGAK CERAH dan Tekstur HALUS, maka penyisipan AGAK BESAR. Aturan 5: Jika pencahayaan AGAK CERAH

dan Tekstur AGAK KASAR, maka penyisipan AGAK BESAR. Aturan 6: Jika pencahayaan AGAK CERAH

dan Tekstur KASAR, maka penyisipan CENDERUNG BESAR.

Aturan 7: Jika pencahayaan CERAH dan Tekstur HALUS, maka penyisipan SANGAT KECIL.

Aturan 8: Jika pencahayaan CERAH dan Tekstur AGAK KASAR, maka penyisipan AGAK KECIL.

Aturan 9: Jika pencahayaan CERAH dan Tekstur KASAR, maka penyisipan AGAK BESAR.

Untuk defuzzifikasi, metode reasoning yang digunakan adalah Mamdani. Setelah model FIS diaplikasikan, didapatkan . Koefisien DC yang telah dikonversi dalam bentuk biner kemudian disisipi bit-bit watermark message berdasarkan

output penyisipan.

Output 1: Jika penyisipan SANGAT KECIL, maka bit LSB yang diganti sebanyak 0.

Output 2: Jika penyisipan AGAK KECIL, maka bit LSB yang diganti sebanyak 0.

Output 3: Jika penyisipan AGAK BESAR, maka bit LSB yang diganti sebanyak 1.

Output 4: Jika penyisipan CENDERUNG BESAR, maka bit LSB yang diganti sebanyak 2.

Output 5: Jika penyisipan SANGAT BESAR, maka bit LSB yang diganti sebanyak 3.

6 Penyisipan watermark

Setelah didapatkan output penyisipan maka diketahui besarnya penyisipan di setiap koefisien DC. Besarnya penyisipan berdasarkan kelas fuzzyoutput penyisipan. Koefisien diubah dalam bentuk biner. Watermark message

disisipkan di setiapLSB di setiap makroblok.

7 IDCT

Setelah penyisipan watermark, proses selanjutnya yaitu mengembalikan nilai biner menjadi desimal. Setelah itu, tahapanya merupakan kebalikan dari tahapan penyisipan.

Mula-mula, setiap makroblok di-invers

kuantisasi, lalu di-invers DCT sesuai dengan Persamaan 3. Lalu, hasil invers DCT ditambahkan dengan 128 setiap pikselnya. 8 Penyimpanan delta

Setelah proses IDCT, tidak semua piksel gambar berada di range 0 sampai dengan 255. Ada yang kurang dari 0 dan lebih dari 255. Nilai yang kurang dari 0 akan dibulatkan ke 0 sedangkan nilai yang lebih dari 255 akan dibulatkan menjadi 255. Ini akan menjadi masalah ketika proses pengambilan watermark

karena ada piksel yang berubah. Maka dari itu, delta digunakan untuk menyimpan selisih nilai yang kurang dari 0 atau lebih dari 255, sehingga ketika proses pengambilan informasi pikselnya akan tetap sama. Setelah proses ini selesai, makroblok-makroblok disatukan kembali menjadi frame-frame. Frame-frame tersebut disatukan kembali menjadi sebuah video, sehingga didapatlah video watermark.

Pengambilan Watermark

Pengambilan watermark adalah proses untuk mengambil invisible watermark message

yang terdapat pada video watermark.

Pengambilan watermark ini dilakukan untuk mengetahui apakah video itu asli atau tidak.

Mulai

Pemecahan frame Video

Frame Windowing

DCT

Watermark message

Selesai

Makroblok 8x8 pixel

Ekstraksi watermark Koefisien DC Delta

Kelas Fuzzy

Gambar 14 Proses pengambilan watermark. Proses pengambilan watermark mirip dengan penyisipan watermark. Mula-mula, video dipecah ke dalam frame-frame. Frame

delta lalu disimpan lagi ke piksel-piksel yang melebihi 255 atau kurang dari 0. Kelas fuzzy

digunakan untuk mengetahui berapa bit LSB yang diambil di setiap koefisien DC. Selanjutnya koefisien DC dikonversi dalam bentuk biner. Watermark diambil di setiap koefisien DC. Informasi mengenai besarnya penyisipan koefisien DC diambil dari fuzzifikasi cover videonya. Pengambilan watermark message diambil dari bit LSB dan dikonversi ke dalam gambar sehingga watermark message

dapat dibandingkan. Tahapan pengambilan

watermark dapat dilihat pada Gambar 14.

Analisis Hasil Implementasi

Video watermark selanjutnya dianalisis, diuji, dan dievaluasi. Analisis ini menjadi tolak ukur keberhasilan dari aplikasi. Analisis yang dilakukan pada penelitian ini antara lain:

Analisis kekuatan video watermark. Analisis waktu eksekusi.

Analisis kualitas video watermark.

Analisis Kekuatan Video Watermark

Serangan-serangan yang diterapkan pada penelitian ini adalah:

Serangan cutting video watermark (clipping).

Serangan odd video watermark. Serangan even video watermark. Serangan adding frame.

Serangan cutting dan adding frame.

Lingkungan Pengembangan

Pada penelitian ini digunakan perangkat keras dan perangkat lunak sebagai berikut:

Perangkat lunak yang digunakan dalam penelitian:

Windows 7 Home Basic sebagai sistem operasi.

Matlab R2008b.

Perangkat keras yang digunakan dalam penelitian:

Pro or Int l R or ™ 3.

RAM 8 GB.

Hard disk kapasitas 320 GB.

HASIL DAN PEMBAHASAN

Cover video yang digunakan pada penelitian

ini ialah ‘rhinos.avi’. Video tersebut terdapat

pada sample video Matlab. Deskripsinya dapat dilihat pada Tabel 3. Watermark yang

digunakan ialah file BMP. Deskripsinya dapat dilihat pada Tabel 4.

Tabel 3 Deskripsi cover video

File Ukuran Resolusi Frame

Rhinos.avi 25.0 MB 320x240 114

Tabel 4 Deskripsi watermark message

File Ukuran Resolusi

Message.bmp 94 Bytes 8x8

Penyisipan Watermark

Setelah dipilih cover video dan watermark message, tahapan detail mengenai penyisipan

watermark message diuraikan di bawah ini: 1 Pemecahan frame

Cover video dipecah menjadi frame-frame.

Dari cover video, terdapat 114 frame dan setiap

frame nya terdiri atas matrik nilai warna dari gambar penyusun video dengan ukuran 320 x 240 piksel dan terdapat layerRed, Green, dan

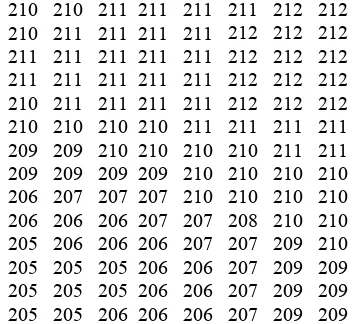

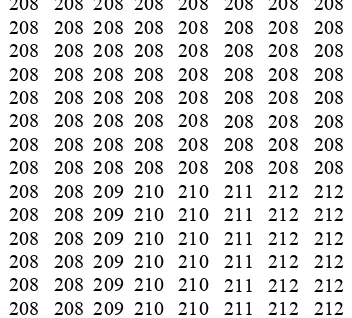

Blue (RGB). Potongan piksel cover video dapat dilihat pada Gambar 15.

Gambar 15 Potongan piksel cover video. 2 Windowing

Gambar 16 Potongan piksel makroblok (1,1)

layer ke-1 dari frame pertama.

Resolusi frame dari cover video ialah 320 x 240 pixel. Pada tahap ini, setiap frame dari

disiapkan menghasilkan 40 x 30 makroblok per

frame per layer. Nilai 40 didapat dari 320 dibagi 8 sedangkan nilai 30 didapat dari 240 dibagi 8. Potongan piksel makroblok (1,1) layer ke-1 dari

frame pertama dapat dilihat pada Gambar 16. 3 DCT

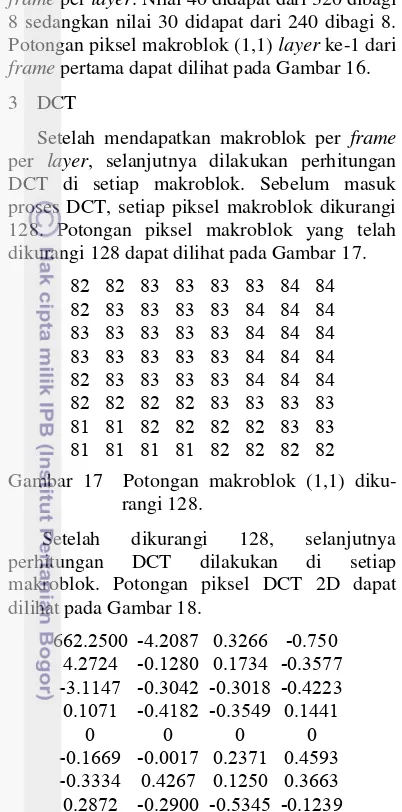

Setelah mendapatkan makroblok per frame

per layer, selanjutnya dilakukan perhitungan DCT di setiap makroblok. Sebelum masuk proses DCT, setiap piksel makroblok dikurangi 128. Potongan piksel makroblok yang telah dikurangi 128 dapat dilihat pada Gambar 17.

Gambar 17 Potongan makroblok (1,1) diku-rangi 128.

Setelah dikurangi 128, selanjutnya perhitungan DCT dilakukan di setiap makroblok. Potongan piksel DCT 2D dapat dilihat pada Gambar 18.

. . . . . . . . . . . . . . . . . . . . . . . . . . . .

Gambar 18 Potongan piksel perhitungan DCT. Agar hasilnya tidak besar sekali, perlu adanya proses kuantisasi. Proses kuantisasi dilakukan dengan membulatkan hasil bagi setiap komponen nilai hasil DCT dengan matrik kuantisasi pada Gambar 10. Potongan piksel hasil kuantisasi dapat dilihat pada Gambar 19.

al , ,

Gambar 19 Potongan piksel hasil kuantisasi. 4 Aplikasikan model HVS

Model HVS digunakan untuk mendapatkan informasi mengenai sensitivitas tekstur dan pencahayaan. Sensitivitas tekstur didapat dari hasil kuantisasi. Apabila hasilnya tidak sama dengan 0, diberi nilai 1, selainnya diberi nilai 0. Nilai tersebut dijumlahkan untuk setiap makroblok. Jadi nilai maksimal sensitivitas tekstur adalah 64, sedangkan minimumnya adalah 0. Potongan nilai sensitivitas tekstur pada frame pertama, makroblok (1,1), layer

pertama dapat dilihat pada Gambar 20.

val(:,:,1) = 1

Gambar 20 Potongan nilai sensitivitas tekstur. Sensitivitas pencahayaan didapat dari membagi koefisien DC dengan nilai rata-rata dari semua koefisien DC berdasarkan

layer-nya. Potongan nilai sensitivitas pencahayaan pada frame pertama, makroblok (1,1), layer

pertama dapat dilihat pada Gambar 21. val(:,:,1) = 3.6890

Gambar 21 Potongan nilai sensitivitas pencahayaan.

5 Aplikasikan model FIS

Setelah didapatkan sensitivitas tekstur dan pencahayaan maka selanjutnya ialah memasukkan kedua nilai sensitivitas tersebut ke dalam fuzzy inference system.Outputfuzzy pada

frame pertama, makroblok (1,1), layer pertama dapat dilihat pada Gambar 22.

val(:,:,1) = 28.9977 Gambar 22 Outputfuzzy.

Kelas fuzzy didapatkan dengan cara mengelompokkan output fuzzy berdasarkan kelasnya. Output kelas fuzzy pada frame

pertama, makroblok (1,1), layer pertama dapat dilihat pada Gambar 23.

val(:,:,1) = 3

Gambar 23 Output kelas fuzzy.

Output kelas fuzzy adalah 3 sehingga besarnya penyisipan sebanyak 1.

6 Penyisipan watermark

Gambar 24 Proses penyisipan biner. Biner DC kuantisasi Bit watermark

1

0 0 1 0 1 0 0 1

Biner hasil penyisipan

Berdasarkan Gambar 19, potongan piksel hasil kuantisasi didapatlah koefisien DC sebesar 40. Hasil biner dari desimal 40 adalah

‘ ’. Penyisipan watermark message

dilakukan dengan mengganti nilai biner LSB koefisien DC pada tahap 3 dengan bit

watermark message. Watermark message ialah file gambar dengan format BMP yang hanya mempunyai 2 nilai, yaitu 0 atau 1. Proses penyisipan watermark diilustrasikan pada Gambar 24.

7 Penyimpanan delta

Setelah watermark message selesai disisipkan, selanjutnya yaitu mengubah kembali nilai biner koefisien DC ke dalam bentuk desimal. Setelah itu dilakukan invers

kuantisasi. Proses invers kuantisasi yaitu mengalikan setiap nilai dengan matrik kuantisasi sesuai dengan Gambar 10. Contoh hasil invers kuantisasi makroblok pertama dapat dilihat pada Gambar 25.

al , ,

Gambar 25 Hasil invers kuantisasi makroblok. Setelah dilakukan invers kuantisasi, langkah selanjutnya adalah invers DCT (IDCT) menggunakan persamaan 3. Proses IDCT yang dilakukan merupakan IDCT dua dimensi karena matrik yang digunakan sebagai input memiliki bentuk dua dimensi. Hasil IDCT 2 ditunjukkan pada Gambar 26.

al , ,

Gambar 26 Hasil IDCT2.

Setelah mendapatkan matrik hasil IDCT2, kemudian ditambahkan dengan 128. Hasil matrik akhir nilai piksel setelah penyisipan dapat dilihat pada Gambar 27.

Pada implementasinya, nilai-nilai hasil penyisipan tidak selalu berada di range 0-255. Hal ini terjadi dikarenakan modifikasi pada biner koefisien DC dapat mengubah nilai

desimal warna dari piksel. Untuk menghindari kehilangan data pada saat pembentukan video, setiap selisih baik nilai yang melebihi 255 maupun yang kurang dari 0 akan disimpan untuk digunakan kembali pada saat proses pengambilan.

al , ,

Gambar 27 Matriks hasil penyisipan. Tahapan paling akhir dari proses penyisipan

watermark message adalah penyatuan makroblok-makroblok lalu pembentukan kembali frame-frame hasil penyisipan ke bentuk video AVI sehingga berbentuk watermark

video. Potongan piksel watermark video dapat dilihat pada Gambar 28. Antarmuka hasil penyisipan watermark dapat dilihat pada Lampiran 1. Gambar 28 Potongan piksel watermark video.

Pengambilan Watermark

Proses pengambilan watermark hampir sama dengan penyisipan watermark.

binerkan koefisien DC dari hasil kuantisasi. Berikut tahapan proses pengambilan setelah membinerkan koefisien DC:

1 Pengambilan watermark

Gambar 29 Pengambilan watermark.

Bit biner hasil konversi kemudian diambil bagian LSB nya sebanyak bit output penyisipan di setiap koefisien DC. Pengambilan watermark

dapat dilihat pada Gambar 29. 2 Watermark message

Pengambilan watermark message lalu dibandingkan dengan watermark message

aslinya. Hal ini dilakukan untuk mengetahui apakah watermark message yang diambil sama dengan watermark message aslinya, dan untuk mengukur seberapa banyak watermark message

yang terambil. Watermark message yang terambil harus 100% sama dengan watermark message aslinya. Antarmuka hasil pengambilan

watermark dapat dilihat pada Lampiran 2.

Analisis Waktu Eksekusi

Lamanya proses penyisipan dan pengambilan watermark dicatat untuk bisa dianalisis. Cover video yang digunakan ialah

‘rhinos.avi’ tetapi memiliki banyaknya frame

yang berbeda-beda. Banyaknya frame yang digunakan ialah :

1 frame. 2 frame. 6 frame. 24 frame. 72 frame. 114 frame.

Tabel 5 Analisis waktu eksekusi Banyaknya

Frame

Waktu (Menit)

Peyisipan Pengambilan

1 0.770 0.029 2 1.523 0.055 6 4.523 0.237

24 19.000 2.387 72 58.489 20.606 114 100.266 54.715

Dalam perhitungan waktu eksekusi dilakukan pengulangan sebanyak 3 kali. Hal ini dilakukan karena ada aspek stokastik pada

komputer. Aspek stokastik memiliki komponen

input random, dan menghasilkan output yang

random pula. Rata-rata waktu penyisipan dan pengambilan dapat dilihat pada Tabel 5.

Grafik analisis waktu eksekusi terdapat pada Gambar 30. Berdasarkan grafik pada Gambar 30, semakin banyak frame yang disisipkan

watermark message semakin banyak pula waktu yang dibutuhkan untuk menyisipkan maupun untuk mengambil. Dari grafik tersebut, juga dapat diketahui bahwa waktu penyisipan dan waktu pengambilan terhadap N frame didapat dengan Persamaan 15 dan Persamaan 16.

Gambar 30 Analisis waktu eksekusi. Persamaan 15

. .

Persamaan 16

n a b lan . .

Berdasarkan grafik regresi linear pada Gambar 30 dan juga Tabel 5, terlihat bahwa waktu penyisipan lebih lama daripada waktu pengambilan watermark. Hal ini bisa dibuktikan melalui Analisys of Variance (ANOVA) yang terdapat pada Tabel 6.

Tabel 6 ANOVA

df F Significance F Regression 1 78.04991 0.00091

Residual 4

Total 5

Alpha 0.05000

F tabel 7.70860

F hitung (78.04991) > F tabel (7.70860) Kesimpulan: Ada perbedaan yang nyata antara penyisipan dan pengambilan.

0

0 0 1 0 1 0 0 0

Bit watermark

Analisis Kualitas Video Watermark

Pada penelitian ini, pengukuran kualitas video watermark dilakukan menggunakan dua perhitungan.

Kualitas secara objektif

Pengukuran kualitas secara objektif adalah proses membandingkan setiap frame antara

cover video dan video watermark. Pengukuran dilakukan dengan menghitung SSIM setiap

frame kedua video kemudian dicari mean dari nilai SSIM tersebut. Nilai MSSIM yang didapat dari cover video ‘rhinos.avi’ dapat dilihat pada Tabel 7. Watermark video memiliki tampilan yang mirip dengan aslinya.

Tabel 7 Kualitas secara objektif Banyaknya

Frame Frame MSSIM Similarity

1 1 0.943 100 2 1-2 0.942 100 6 1-6 0.940 100 24 1-24 0.933 100 72 1-72 0.930 100 114 1-114 0.934 100

Kualitas secara subjektif

Pengukuran kualitas secara subjektif menggunakan Mean Opinion Score (MOS) dengan melakukan survei kepada responden. Penilaian video ialah dengan membandingkan tampilan dari cover video dan watermark video dipandang secara perspektif visual mata manusia. Survei dilakukan kepada 45 orang responden dengan rentang usia 18-26 tahun. Responden laki-laki sebanyak 20 orang dan responden perempuan sebanyak 25 orang.

Gambar 31 Grafik kualitas video secara subjektif.

Pengkategorian nilainya, yaitu: 1 Sangat bagus.

2 Bagus. 3 Cukup. 4 Kurang bagus.

Setelah didapatkan data tersebut, didapatkan grafik pada Gambar 31. Hasil survei kuesioner dapat dilihat pada Lampiran 3.

Analisis Kekuatan Watermark

Analisis kekuatan dilakukan dengan menguji watermark video dengan serangan-serangan. Serangan yang dilakukan pada penelitian ini adalah :

1 Serangan cutting video watermark (clipping)

Serangan cutting ialah memotong frame

video watermark menjadi hanya beberapa

frame saja. Cutting video yang dilakukan ialah memotong frame ke-2 sampai dengan 114 sehingga hanya menyisakan frame ke-1 saja, memotong frame ke-1 sampai dengan 113 sehingga hanya menyisakan frame ke-114 saja, memotong frame ke-1 dan 114 sehingga mendapatkan frame ke-2 sampai dengan 113, memotong frame ke-1 sampai dengan 39, dan memotong frame ke-81 sampai dengan 114 sehingga mendapatkan frame ke-40 sampai dengan 80. Serangan cutting juga memotong

frame ke-1 sampai dengan 19 dan memotong

frame ke-31 sampai dengan 114 sehingga mendapatkan frame ke-20 sampai dengan 30.

Pengambilan watermark message dilakukan dengan cara membandingkan frame yang pertama dengan banyaknya digit yang disisipkan di setiap frame koefisien DC. Contohnya pemotongan frame ke-1 sampai dengan 113 menyisakan 1 frame, yaitu frame

ke-114 saja. Pada frame ke-114 bandingkan banyaknya digit yang disisipkan di setiap koefisien DC pada frame pertama. Apabila setelah pesannya diambil tetapi tidak sesuai dengan watermark message-nya bandingkan lagi banyaknya digit yang ada di setiap koefisien DC pada frame kedua, begitu seterusnya sampai dengan frame ke-114. Jika saat dibandingkan dengan frame ke-114 pesannya sesuai dengan watermark message, watermark message-nya diambil.

Tabel 8 Kekuatan watermark terhadap serangan cutting

Banyaknya frame Frame Similarity

1 1 100 1 114 100 111 2-113 100 40 40-80 100 10 20-30 100

Nilai similarity watermark message yang telah mengalami serangan cutting dapat dilihat pada Tabel 8.

0 1 2

3 Sangat Bagus Bagus

Cukup

2 Serangan odd video watermark

Serangan odd video dilakukan dengan memotong frame video watermark tetapi hanya mengambil frame-frame yang ganjil saja. Setelah itu, videonya disimpan kembali dengan

frame per second nya 0.5 kali lebih kecil daripada ‘rhinos.avi’ agar terlihat lebih mirip

dengan ‘rhinos.avi’. Nilai similarity watermark message yang telah mengalami serangan odd

videodapat dilihat pada Tabel 9.

Tabel 9 Kekuatan watermark terhadap serangan odd video watermark

Banyaknya frame Frame per

second Similarity

57 8 100

3 Serangan even video watermark

Serangan even video dilakukan dengan memotong frame video watermark tetapi hanya mengambil frame-frame yang genap saja. Setelah itu, videonya disimpan kembali dengan

frame per second nya 0.5 kali lebih kecil daripada ‘rhinos.avi’ agar terlihat lebih mirip dengan ‘rhinos.avi’. Nilai similarity watermark message yang telah mengalami serangan even

videodapat dilihat pada Tabel 10.

Tabel 10 Kekuatan watermark terhadap serangan even video watermark

Banyaknya frame Frame per

second Similarity

57 8 100

4 Serangan adding frame

Serangan adding frame ialah menambahkan

frame di awal dan di akhir video watermark.

Pada umumnya, apabila ada orang yang mau mengakui video yang padahal bukan miliknya di awal dan di akhir videonya acapkali ditambahkan dengan copyright. Contoh lainnya ialah seseorang menambahkan title di awal dan

credit di akhir. Pada penelitian ini, ditambahkan sebanyak 32 frame di awal dan 75

frame di akhir.

Pengambilan watermark message dilakukan dengan cara membandingkan banyaknya digit yang disisipkan di setiap koefisien DC pada

frame pertama terhadap setiap frame.

Contohnya apabila ada penambahan 32 frame di awal dan video watermark ada di frame 33. Mula-mula, bandingkan banyaknya digit yang disisipkan di setiap koefisien DC pada frame

pertama terhadap setiap frame. Apabila setelah pesannya diambil tetapi tidak sesuai dengan

watermark message-nya, bandingkan lagi

banyaknya digit yang di setiap koefisien DC pada frame kedua. Begitu seterusnya sampai dengan frame ke-33. Jika saat dibandingkan dengan frame ke-33 pesannya sesuai dengan

watermark message, watermark message-nya diambil.

Tabel 11 Kekuatan watermark terhadap serangan adding

Frame title

Frame watermark

Frame

credit Similarity

32 1 - 114 75 100 Nilai similarity watermark message yang telah mengalami serangan adding video dapat dilihat pada Tabel 11.

5 Serangan adding dan cutting frame

Serangan adding dan cutting frame

dilakukan dengan menambahkan frame di awal dan di akhir video watermark kemudian menyisipkan video watermark yang telah dipotong.

Pengambilan watermark message dilakukan dengan cara membandingkan banyaknya digit yang disisipkan di setiap koefisien DC pada

frame pertama terhadap setiap frame. Setelah itu, banyaknya digit yang disisipkan di setiap koefisien DC pada frame kedua terhadap setiap

frame dibandingkan. Begitu seterusnya sampai menemukan frame yang cocok dengan

watermark message. Contohnya apabila ada penambahan 32 frame di awal, 75 frame di akhir, dan video watermark ada di frame 33, tetapi video watermark hanya dari frame 40 sampai 80. Mula-mula, bandingkan banyaknya digit yang disisipkan di setiap koefisien DC pada frame pertama terhadap setiap frame.

Apabila setelah pesannya diambil tetapi tidak sesuai dengan watermark message-nya, bandingkan lagi banyaknya digit yang disisipkan di setiap koefisien DC pada frame

kedua terhadap setiap frame, begitu seterusnya sampai dengan frame ke-40. Ketika membandingkan banyaknya digit yang disisipkan di setiap koefisien DC pada frame

ke-40 terhadap frame ke-33 maka watermark message nya cocok kemudian watermark message-nya diambil.

Tabel 12 Kekuatan watermark terhadap serangan adding dan cutting Frame

title

Frame watermark

Frame

credit Similarity

32 40-80 75 100 Nilai similarity watermark message yang telah mengalami serangan adding dan cutting

hasil serangan adding dan cutting dapat dilihat pada Lampiran 4.

KESIMPULAN DAN SARAN

Kesimpulan

Berdasarkan pengujian dan analisis pada bab sebelumnya, dari penelitian ‘ mplementasi dan Analisis Video Watermarking menggunakan

Discrete Cosine Transform (DCT) dan Logika

Fuzzy berdasarkan Human Visual System HV ’ dapat diambil beberapa kesimpulan sebagai berikut :

1 Transformasi DCT dan HVS Fuzzy dapat diterapkan sebagai teknik watermarking

pada berkas video berformat AVI yang tidak terkompresi.

2 Waktu menyisipkan lebih lama daripada waktu mengpengambilan.

3 Berdasarkan MSSIM dan MOS, terbukti bahwa teknik HVS fuzzy bisa menyembunyikan data watermark pada

invisible watermark.

4 Metode watermark yang diterapkan dapat mengakomodasikan serangan cutting dan

adding.

Saran

1 Menggunakan file cover untuk video terkompresi.

2 Menggunakan serangan yang lebih banyak untuk menghasilkan aplikasi watermarking

yang lebih baik.

DAFTAR PUSTAKA

Ardhyana AS, Juarna A. 2008. Aplikasi Steganografi pada MP3 menggunakan teknik LSB. Depok: Universitas Gunadarma.

Cox IJ, Miller ML, Bloom JA. 2002. Digital Watermarking. New York: Morgan Kaufmann Publishers.

Hariyanto PG. 2008. Studi dan Implementasi Steganografi pada Video Digital di Mobile Phone Dengan DCT Modification. Bandung: Institut Teknologi Bandung.

Huber A. 1997. Digital Watermarking.

Programme European 1:1 [terhubung berkala]. http://www.Enseignement. polytechnique.fr/profs/informatique/Francoi

s.Sillion/Majeure/Projets/huber/projet.html [18 Agu 2011].

Jain AK. 1989. Fundamental of Digital Image Processing. Englewood Cliffs: Prentice Hall.

Krisnawati. 2006. Transformasi Fourier dan Transformasi Wavelet pada Citra. Dasi

7(4):7.

Kusumadewi S, Purnomo H. 2004. Aplikasi Logika Fuzzy untuk Pendukung Keputusan. Yogyakarta: Graha Ilmu.

Kusumadewi S, Hartati S. 2006. Neuro-Fuzzy: Integrasi Sistem Fuzzy dan Jaringan Syaraf.

Yogyakarta: Graha Ilmu.

Oueslati S, Cherif A, Solaiman B. 2010. A fuzzy watermarking approach based on the human visual system. International Journal of Image Processing 4(3):219-223.

Parenreng MM, Yuliana M, Santoso TB. 2011.

Analisa Sinyal Suara pada Layanan IVR dan Predictive Dialer Berbasis ICT. Surabaya: ITS.

Sinambela F, Pramono R, Adirama K. 2006.

Teknologi Watermarking yang Kuat pada Video MPEG. Bandung: Departemen Teknik Informatika ITB.

Vrusias BL. 2005. Fuzzy. Unis 1:1 [terhubung berkala]. http://www.2dix.com/ppt/ fuzzy.php. [7 Okt 2011].

Wallace GK. 1992. The JPEG still picture compression standard. IEEE Transactions on Consumer Electronics 38(1):29.

Wang Z, Bovik AC, Sheikh HR, Simocelli EP. 2004. Image quality assessment: from error measurement to structural similarity. IEEE Transaction on Image Processing 13(4): 600-612.

Wolfgang RB, Podilchuk CI, Delph JE. 1999. Perceptual Watermarks for Digital Images and Video. Proceedings of the IEEE

87(7):1108-1126

Zimmermann HJ. (1991). Fuzzy Set Theory and Its Application. Dordrecht: Kluwer Academic Publisher.

Lampiran 1 Antarmuka hasil penyisipan watermark

Lampiran 3 Hasil survei kuesioner

ABSTRACT

SYAHRANY KURNIAWATY. Implementation and Analysis Video Watermarking Using Discrete Cosine Transform and Fuzzy Logic Based on the Human Visual System. Supervised by ENDANG PURNAMA GIRI and KARLINA KHIYARIN NISA.

Nowadays, usage of digital data format has become more popular, because digital data is easier to distribute. Unfortunately, it makes easier to pirate it. Watermarking is a technique of information hiding in a specific media. This research is to implement and analyze video watermarking using Discrete Cosine Transform and fuzzy logic based on Human Visual System.

Discrete cosine transform is a compression technique used to transform digital image and digital signal. Discrete cosine transform separates each data byte into two groups, namely high-frequency (DC) coefficient and low frequency (AC) coefficients. DC coefficient is used to insert a watermark. Fuzzy logic is an appropriate way to map an input space into an output space. Human Visual System is a method of image compression techniques, which is based on human visual characteristics. Human Visual System is used to calculate the sensitivity of the luminance and texture sensitivity. Fuzzy logic is used to determine the amount of insertion on each DC coefficient.

The result of the experiment showed that the execution time for insertion is longer than the execution time for extraction. Moreover, the watermarked video has a Mean Structural Similarity of 0.934. This is a relatively good result. The whole watermarked message is always successfully extracted with 100% similarity. Also, the test result confirmed that the watermark video is invulnerable to cutting and adding attack. It is proven by the undamaged watermark message.

PENDAHULUAN

Latar Belakang

Dewasa ini, pemanfaatan data dalam format digital semakin umum digunakan. Hal ini terjadi karena data dalam representasi digital relatif lebih mudah untuk didistribusikan. Sebagai contoh, data video digital yang di-publish di Youtube dapat dilihat serta diambil dari manapun, dan juga diduplikasi atau dimanipulasi secara bebas. Akan tetapi, aksi ini terkadang dilakukan tanpa seizin pemiliknya, bahkan tidak menutup kemungkinan file video tersebut diakui sebagai milik dari pihak lain yang tidak berhak.

Watermarking merupakan teknik menyisipkan atau menyembunyikan informasi tambahan terhadap suatu media. Pada digital

watermarking, informasi yang disisipkan berupa sinyal digital dan media yang disisipi dapat berupa ragam bentuk representasi (format) digital. Informasi yang disisipkan disebut sebagai watermark message,