IMPLE

PR

FAKULT

EMENTAS

ROGRAM

TAS ILM

UN

SI ENCO

DAN B

FERI

M STUDI

MU KOMP

NIVERSIT

ODING AL

BASE64 U

SKRI

INO RIZ

101421

EKSTEN

PUTER D

TAS SUM

MED

201

LGORIT

UNTUK T

IPSI

ZA ARDIA

1038

IMPLE

Diajukan

PR

FAKULT

EMENTAS

n untuk me

ROGRAM

TAS ILM

UN

SI ENCO

DAN B

elengkapi

S

FERI

M STUDI

MU KOMP

NIVERSIT

ODING AL

BASE64 U

SKRI

Skripsi da

Sarjana ko

INO RIZ

101421

EKSTEN

PUTER D

TAS SUM

MED

201

LGORIT

UNTUK T

IPSI

an memen

omputer

ZA ARDIA

1038

1

PENGHARGAAN

Segala puji dan syukur penulis ucapkan kehadirat Allah SWT yang telah mencurahkan rahmat, hidayah, dan karunia-Nya serta kesehatan dan kesempatan penulis dapat menyelesaikan Skripsi ini sesuai dengan instruksi dan peraturan yang berlaku di Fakultas Ilmu Komputer dan Teknologi Informasi.

Dalam kesempatan ini, penulis mengucapkan terima kasih yang sebesar-besarnya kepada banyak pihak yang telah membantu dalam penyelesaian penyusunan Tugas Akhir ini. Penulis ingin mengucapkan terima kasih kepada :

1. Dekan Fakultas Ilmu Komputer dan Teknologi Informasi, Bapak Prof. Dr. Muhammad Zarlis

2. Ketua Program Studi Ilmu Komputer S1, Dr. Poltak Sihombing,M.Kom 3. Dosen Pembimbing I Bapak Dr. Poltak Sihombing,M.Kom

4. Dosen Pembimbing II Bapak Amer Sharif, S. Si, M. Kom. 5. Pembanding I Bapak Drs. Partano Siagian, M. Sc

6. Pembanding II Bapak Ade Chandra, ST, M. Kom

7. Orang Tua Saya Drs. H. Armen dan Hj. Nur Adenin, SE. Dan kakak saya Wenny Yulia Nindi Utami, S.Sos dan Isnaini Indasari, SE yang telah banyak memberikan dorongan kepada saya untuk menyelesaikan Tugas Akhir ini. 8. Teman-teman seangkatan Ekstensi Ilmu Komputer S1 dan Khususnya yang

telah banyak memberikan dorongan kepada saya untuk menyelesaikan Skripsi ini.

Penulis juga menyadari bahwa penyusunan skripsi ini belum sempurna baik dalam penulisan maupun isi disebabkan keterbatasan kemampuan penulis. Oleh karena itu, penulis mengharapkan kritik dan saran yang sifatnya membangun dari pembaca untuk penyempurnaan isi Skripsi ini.

Medan, 25 Oktober 2013 Penulis

2

ABSTRAK

Keamanan data merupakan hal yang sangat penting dalam menjaga kerahasiaan informasi terutama yang berisi informasi sensitif yang hanya boleh diketahui isinya oleh pihak yang berhak saja, apalagi jika pengirimannya dilakukan melalui jaringan publik. Apabila data tersebut tidak diamankan terlebih dahulu, akan sangat mudah disadap dan diketahui isi informasinya oleh pihak-pihak yang tidak memiliki wewenang. Salah satu cara yang digunakan untuk pengamanan data adalah menggunakan sistem kriptografi yaitu dengan menyediakan isi informasi dalam berupa (plaintext) tersebut menjadi isi yang tidak dipahami melalui proses enkripsi yang menghasilkan (encipher), dan untuk memperoleh kembali informasi yang asli, dilakukan proses deskripsi (decipher). Adapun algoritma enkripsi yang digunakan base16, base32 dan base64 yang dimana didalam proses enkripsi dari plainteks ke cipherteks melalui tahapan dari ASCII, di ubah ke biner, kemudian di ubah ke desimal yang akan menghasilkan cipherteks. Hasil penelitian menghasilkan bahwa base64 lebih baik dari base16, dan base32. Kelebihan dari sistem enkripsi ini adalah membuat keamanan teks yang akan dikirim ke penerima dalam bentuk cipherteks yang harus didekripsi ulang untuk mengetahui isi dari teks yang dikirim dan kekurangannya sistem ini adalah belum menggunakan kunci.

3

IMPLEMENTATION ENCODE ALGORITHMS BASE16, BASE32 AND BASE64 FOR TEXT

ABSTRACT

Data security is very important in maintaining the confidentiality of the information , especially that contain sensitive information that should only be known to it by the party entitled to it , especially if delivery is done through a public network , if the data is not secured in advance , would be easily intercepted and note the contents of information by parties who do not have the authority . One way that is used to secure data using cryptography systems by providing information content ( plaintext ) into the content that is not understood by the encryption process ( encipher ) , and to recover the original information , do the process description ( decipher ) . algorithm used on base16, base32, and base64. That were in process of encryption and decryption of plainteks to cipherteks through stages convert to ASCII, convert biner, convert to decimal and produces that will get result from the cipherteks. The results yield that base64 is better than base 16 and base 32. The advantages of this system is to make the security encryption of text that will be sent to the recipient in the form of ciphertext to be decrypted again to know the contents of the text sent. Minus in this system is that the system not use the key.

4

DAFTAR ISI

Halaman

PERSETUJUAN ... ii

PERNYATAAN ... iii

PENGHARGAAN ... iv

ABSTRAK ... v

ABSTRACT ... vi

DAFTAR ISI ... vii

DAFTAR GAMBAR ... ix

DAFTAR TABEL ... x

BAB I PENDAHULUAN 1.1 Latar Belakang ... 1

1.2 Rumusan Masalah ... 2

1.3 Batasan Masalah ... 3

1.4 Tujuan dan Manfaat Penelitian ... 3

1.5 Metodologi Penelitian ... 4

1.6 Sistematika Pembahasan ... 4

BAB II LANDASAN TEORI 2.1 Pengertian Kriptografi ... 6

2.1.1 Sejarah Kriptografi ... 7

2.1.2 Sejarah Enkripsi ... 10

2.1.2.1 Cara Kerja Enkripsi ... 11

2.1.2.2 Metode Enkripsi Untuk Pemograman Web ... 14

2.1.3 Langkah Perhitungan Metode Enkripsi base64, base32, base16...16

2.1.3.1 Metode Base64 ... 16

2.1.3.2 Metode Base32 ... 18

2.1.3.3 Metode Base16 ... 20

2.2 Bahasa Pemograman PHP ... 22

BAB III ANALISIS DAN PERANCANGAN 3.1 Analisis Sistem ... 25

3.1.1 Analisis Kebutuhan Sistem ... 25

3.1.1.1 Analisis Kebutuhan Sistem Fungsional ... 25

3.1.1.2 Analisis Kebutuhan Sistem Non-fungsional ... 26

3.2 Rancangan Sistem ... 27

3.3 Diagram Alir Data ... 28

3.4 Perbandingan Algoritma Base16, Base32 dan Base64 ... 30

5

3.4.2 Enkripsi Algoritma Base32 ... 33

3.4.3 Enkripsi Algoritma Base16 ... 36

3.5 Prosedur Pembuatan Program Aplikasi ... 39

3.6 Rancangan Halaman Antar Muka ... 40

BAB IV HASIL DAN IMPLEMENTASI 4.1 Hasil Penelitian ... 42

4.1.1 Implementasi Sistem ... 42

4.1.3 Pembahasan Halaman Hasil ... 43

4.1.3.1 Halaman Login ... 43

4.1.3.2 Tabel Base 64 ... 44

4.1.3.3 Tabel Base 32 ... 45

4.1.3.4 Tabel base 16 ... 45

4.1.3.5 Halaman Pengujian Plainteks ... 46

4.1.3.6 Hasil Pengujian Encode 64 ... 47

4.1.3.7 Hasil Pengujian Encode 32 ... 48

4.1.3.8 Hasil Pengujian Encode 16 ... 49

BAB V KESIMPULAN DAN SARAN 5.1 Kesimpulan ... 50

5.2 Saran ... 51

6

DAFTAR GAMBAR

Gambar 3.2. Flowchart Siatem Enkripsi ... 26

Gambar 3.3. Data Diagram Konteks ... 37

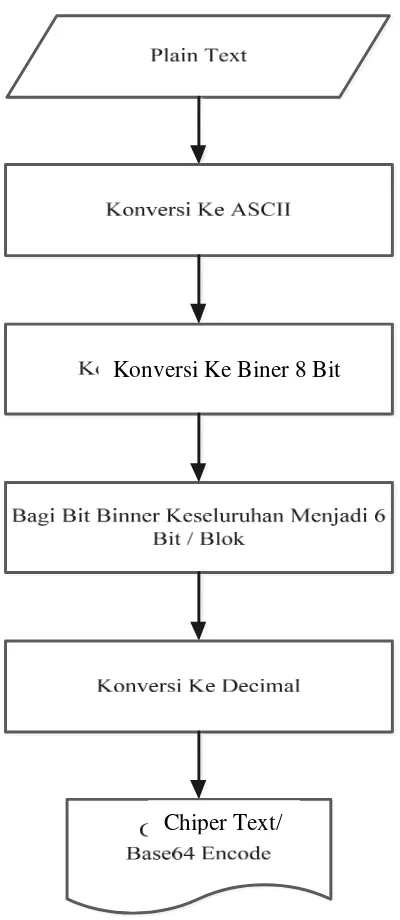

Gambar 3.4.1. Flowchart Algoritma Proses Base64 ... 31

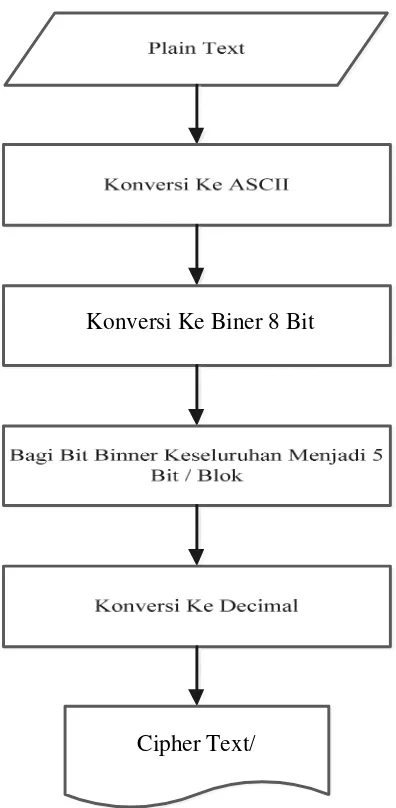

Gambar 3.4.2. Flowchart Algoritma Proses Base32 ... 34

Gambar 3.4.3. Flowchart Algoritma Proses Base16 ... 37

Gambar 3.7. Halaman Antar Muka User ... 40

Gambar 4.1. Halaman Link Home ... 43

Gambar 4.5. Halaman Pengujian Plain Teks ... 46

Gambar 4.6. Halaman Hasil Encode Base64 ... 47

Gambar 4.7. Halaman Hasil Encode Base32 ... 48

7

DAFTAR TABEL

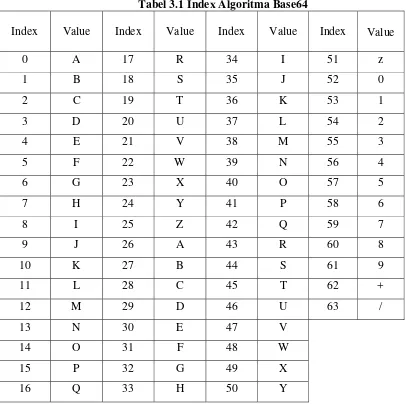

Tabel 3.1. Index Algoritma Base64 ... 32

Tabel 3.2. Index Algoritma Base32 ... 35

Tabel 3.3. Index Algoritma Base16 ... 38

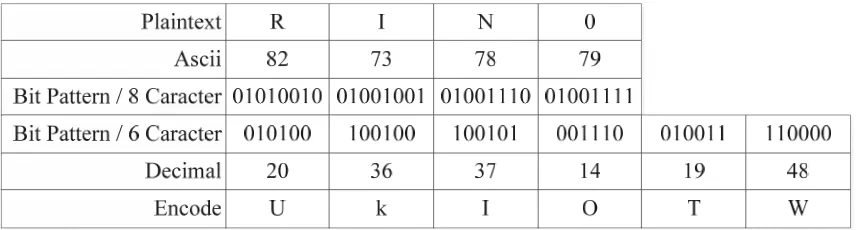

Tabel 1. Proses Enkripsi Base64 ... 33

Tabel 2. Proses Enkripsi Base32 ... 36

2

ABSTRAK

Keamanan data merupakan hal yang sangat penting dalam menjaga kerahasiaan informasi terutama yang berisi informasi sensitif yang hanya boleh diketahui isinya oleh pihak yang berhak saja, apalagi jika pengirimannya dilakukan melalui jaringan publik. Apabila data tersebut tidak diamankan terlebih dahulu, akan sangat mudah disadap dan diketahui isi informasinya oleh pihak-pihak yang tidak memiliki wewenang. Salah satu cara yang digunakan untuk pengamanan data adalah menggunakan sistem kriptografi yaitu dengan menyediakan isi informasi dalam berupa (plaintext) tersebut menjadi isi yang tidak dipahami melalui proses enkripsi yang menghasilkan (encipher), dan untuk memperoleh kembali informasi yang asli, dilakukan proses deskripsi (decipher). Adapun algoritma enkripsi yang digunakan base16, base32 dan base64 yang dimana didalam proses enkripsi dari plainteks ke cipherteks melalui tahapan dari ASCII, di ubah ke biner, kemudian di ubah ke desimal yang akan menghasilkan cipherteks. Hasil penelitian menghasilkan bahwa base64 lebih baik dari base16, dan base32. Kelebihan dari sistem enkripsi ini adalah membuat keamanan teks yang akan dikirim ke penerima dalam bentuk cipherteks yang harus didekripsi ulang untuk mengetahui isi dari teks yang dikirim dan kekurangannya sistem ini adalah belum menggunakan kunci.

3

IMPLEMENTATION ENCODE ALGORITHMS BASE16, BASE32 AND BASE64 FOR TEXT

ABSTRACT

Data security is very important in maintaining the confidentiality of the information , especially that contain sensitive information that should only be known to it by the party entitled to it , especially if delivery is done through a public network , if the data is not secured in advance , would be easily intercepted and note the contents of information by parties who do not have the authority . One way that is used to secure data using cryptography systems by providing information content ( plaintext ) into the content that is not understood by the encryption process ( encipher ) , and to recover the original information , do the process description ( decipher ) . algorithm used on base16, base32, and base64. That were in process of encryption and decryption of plainteks to cipherteks through stages convert to ASCII, convert biner, convert to decimal and produces that will get result from the cipherteks. The results yield that base64 is better than base 16 and base 32. The advantages of this system is to make the security encryption of text that will be sent to the recipient in the form of ciphertext to be decrypted again to know the contents of the text sent. Minus in this system is that the system not use the key.

8

BAB I

PENDAHULUAN

1.1 Latar Belakang

Keamanan data merupakan hal yang sangat penting dalam menjaga kerahasiaan informasi terutama yang berisi informasi sensitif yang hanya boleh diketahui isinya oleh pihak yang berhak saja, apalagi jika pengirimannya dilakukan melalui jaringan publik, apabila data tersebut tidak diamankan terlebih dahulu, akan sangat mudah disadap dan diketahui isi informasinya oleh pihak-pihak yang tidak memiliki wewenang.

Salah satu cara yang digunakan untuk pengamanan data adalah menggunakan sistem kriptografi yaitu dengan menyediakan isi informasi (plaintext) tersebut menjadi isi yang tidak dipahami melalui proses enkripsi (encipher), dan untuk memperoleh kembali informasi yang asli, dilakukan proses deskripsi (decipher). Enkripsi dilakukan pada saat pengiriman dengan cara mengubah data asli menjadi data rahasia, sedangkan dekripsi dilakukan pada saat penerimaan dengan cara mengubah data rahasia menjadi data asli. Jadi data yang dikirimkan selama proses pengiriman adalah data rahasia, sehingga data asli tidak dapat diketahui oleh pihak yang tidak berkepentingan.

9

Skema encoding base64 biasanya digunakan ketika ada kebutuhan untuk menyandikan data biner yang perlu disimpan dan ditransfer melalui media yang dirancang untuk menangani data tekstual. Hal ini untuk memastikan bahwa data tetap utuh tanpa perubahan selama pengiriman. Base64 digunakan umum dalam beberapa aplikasi termasuk email melalui MIME, dan penyimpanan data yang kompleks dalam XML.

Selain algoritma base64, juga terdapat algoritma-algoritma lainnya yang untuk enkripsi filetext, diantaranya algoritma base32, base32 encode dengan hanya karakter A sampai Z dan 2 sampai 7. Tidak ada tanda hubung, garis bawah, plus, garis miring atau sama dengan yang digunakan. Ada juga base16, algoritma ini mungkin adalah metode yang paling sederhana dari pengkodean data biner,base16 ini adalah yang paling efisien dari semua metode yang disurvei, karena data dikodekan adalah sekitar dua kali ukuran biner mentah. Oleh sebab itu diperlukan perbandingan antara algoritma-algoritma yang ada sehingga mudah menentukan algoritma mana yang sebaiknya digunakan untuk situasi tertentu

1.2 Rumusan Masalah

Adapun rumusan masalah dari Skripsi ini adalah :

a. Bagaimana mengubah plaintext menjadi chiphertext untuk suatu plaintexs.

b. Bagaimana mengubah plaintext menjadi chipertext dengan encoding algoritma base16, base32, base64

c. Bagaimana menganalisis hasil encoding algoritma base 16, base 32 dan base 64.

10

e. Apakah salah satu encode dari algoritma base 16, base 32, dan base 64 yang dapat menghasilkan encode yang efisien

1.3 Batasan Masalah

Batasan masalah pada program aplikasi encode decode dengan base16, base32 dan base64 yaitu :

a. Rancangan program aplikasi ini dibuat untuk mengamankan pesan teks

b. Ukuran teks yang dapat dienkripsi senilai 2000 karakter, teks berupa angka, huruf dan tombol lain yang tersedia pada keyboard

c. Rancangan encode ini hanya dapat mengekripsi data yang berupa teks atau tulisan, bukan suara maupun gambar.

d. Bahasa pemrograman yang digunakan adalah PHP.

e. Rancangan program ini hanya menganalisis proses dari encoding keamanan data tersebut, tidak membahas tentang algoritma base16, base32 dan base64

1.4 Tujuan Dan Manfaat Penelitian

1.4.1 Tujuan Penelitian

Tujuan dari Skripsi ini adalah merancang suatu sistem yang dapat memberikan informasi mengenai analisis encoding antara algoritma base16, base32

dan base64 dalam encode fileteks.

1.4.2 Manfaat penelitian

11

1.5Metodologi Penelitian

Metodologi penelitian yang digunakan dalam penulisan tugas akhir ini adalah sebagai berikut :

1. Studi Literatur

Melakukan studi kepustakaan melalui hasil penelitian berupa buku, jurnal, dan artikel-artikel yang relevan, serta mempelajari lebih dalam teori-teori tentang algoritma base64, base32 dan base16

2. Analisis dan Perancangan Sistem

Melakukan analisis terhadap masalah yang ada untuk mendapatkan solusi dari masalah tersebut dan membuat perancangan aplikasi analisis encoding decoding algortima base64, base32 dan base16.

3. Implementasi

Menulis kode program dan mengimplementasikan kedalam bahasa pemrograman

4. Pengujian

Melakukan pengujian terhadap aplikasi yang dihasilkan dan melakukan pemeliharaan system

5. Dokumentasi

Membuat dokumentasi dalam bentuk laporan penelitian dalam hal ini tugas akhir.

1.6. Sistematika Pembahasan

12

BAB I PENDAHULUAN

Bab ini berisi tentang pendahuluan yang terdiri dari latar belakang, perumusan masalah, batasan masalah, tujuan dan manfaat, serta sistematika pembahasan dari proyek akhir ini.

BAB II LANDASAN TEORI

Bab ini membahas mengenai teori-teori yang berkaitan dengan penyelesaian proyek akhir, yang didapatkan dari berbagai macam buku serta sumber-sumber terkait lainnya yang berhubungan dengan pembuatan proyek akhir ini.

BAB III ANALISIS DAN DESAIN SISTEM

Bab ini berisikan langkah-langkah penelitian yang dilakukan, serta analisis terhadap fokus permasalahan penelitian.

BAB IV IMPLEMENTASI DAN PENGUJIAN

Bab ini menyajikan dan menjelaskan seluruh hasil dan analisa dalam pembuatan proyek akhir ini dan bagaimana proses analisa tersebut hingga dapat ditampilkan ke dalam aplikasi.

BAB V PENUTUP

13

BAB II

LANDASAN TEORI

2.1 Pengertian Kriptografi

Kriptografi merupakan seni dan ilmu menyembunyikan informasi dari penerima yang tidak berhak. Kata cryptographi berasal dari kata Yunani kryptos

(tersembunyi) dan graphein(menulis). Cryptanalysis adalah aksi untuk memecahkan mekanisme kriptografi dengan cara mendapatkan plaintext atau kunci dari ciphertext yang digunakan untuk mendapatkan informasi berharga kemudian mengubah atau memalsukan pesan dengan tujuan untuk menipu penerima yang sesungguhnya.

Encryption adalah mentransformasi data kedalam bentuk yang tidak dapat terbaca tanpa sebuah kunci tertentu. Tujuannya adalah untuk meyakinkan privasi dengan menyembunyikan informasi dari orang-orang yang tidak ditujukan, bahkan mereka mereka yang memiliki akses ke data terenkripsi. Dekripsi merupakan kebalikan dari enkripsi, yaitu transformasi data terenkripsi kembali ke bentuknya semula.

Enkripsi dan dekripsi pada umumnya membutuhkan penggunaan sejumlah informasi rahasia, disebut sebagai kunci. Untuk beberapa mekanisme enkripsi, kunci yang sama digunakan baik untuk enkripsi dan dekripsi untuk mekanisme yang lain, kunci yang digunakan untuk enkripsi dan dekripsi berbeda. Dua tipe dasar dari teknologi kriptografi adalah symmetric key (secret/private key) cryptography dan

14

privat. Kriptografi saat ini lebih dari enkripsi dan dekripsi saja. Otentikasi menjadi bagian dari kehidupan kita sama seperti privasi. Kita menggunakan otentikasi dalam kehidupan sehari-hari, sebagai contoh saat kita menandatangani sejumlah dokumen dan saat kita berpindah ke dunia dimana keputusan dan persetujuan kita dikomunikasikan secara elektronis, kita membutuhkan teknik - teknik untuk otentikasi. Kriptografi menyediakan mekanisme untuk prosedur semacam itu. Digital signature (tanda tangan digital) mengikat dokumen dengan kepemilikan kunci tertentu, sedangkan digital timestamp mengikat dokumen dengan pembuatnya pada saat tertentu. dengan kepemilikan kunci tertentu, sedangkan digital timestamp

mengikat dokumen dengan pembuatnya pada saat tertentu.

2.1.1 Sejarah Kriptografi

Kriptografi memiliki sejarah yang panjang dan mengagumkan. Penulisan rahasia ini dapat dilacak kembali ke 3000 tahun SM saat digunakan oleh bangsa Mesir. Mereka menggunakan hieroglyphcs untuk menyembunyikan tulisan dari mereka yang tidak diharapkan. Hieroglyphcs diturunkan dari bahasa Yunani hieroglyphica yang berarti ukiran rahasia. Hieroglyphs berevolusi menjadi hieratic, yaitu stylized script yang lebih mudah untuk digunakan. Sekitar 400 SM, kriptografi militer digunakan oleh bangsa Spartan dalam bentuk sepotong papirus atau perkamen dibungkus dengan batang kayu. Sistem ini disebut Scytale.

Sekitar 50 SM, Julius Caesar, kaisar Roma, menggunakan cipher substitusi

15

alfabet yang digunakan, cipher ini merupakan substitusi monoalfabetik. Cipher

semacam ini mencakup penggeseran alfabet dengan 3 huruf dan mensubstitusikan huruf tersebut. Substitusi ini kadang dikenal dengan C3 (untuk Caesar menggeser 3 tempat). Secara umum sistem cipher Caesar dapat ditulis sebagai berikut :

Zi = Cn(Pi)

Dimana Zi adalah karakter-karekter ciphertext, Cn adalah transformasi substitusi alfabetik, n adalah jumlah huruf yang digeser, dan Pi adalah karakter-karakter plaintext. Disk mempunyai peranan penting dalam kriptografi sekitar 500 th yang lalu. Di Italia sekitar tahun 1460, Leon Battista Alberti mengembangkan disk

cipher untuk enkripsi. Sistemnya terdiri dari dua disk konsentris. Setiap disk memiliki alfabet di sekelilingnya, dan dengan memutar satu disk berhubungan dengan yang lainnya, huruf pada satu alfabet dapat ditransformasi ke huruf pada alfabet yang lain.

16

batang berjajar yang menjalankan panjang tumpukan disk. Kemudian, batang berjajar diputar dengan sudut tertentu, A, dan huruf-huruf dibawah batang adalah pesan yang terenkripsi. Penerima akan menjajarkan karakter-karakter cipher dibawah batang berjajar, memutar batang kembali dengan sudut A dan membaca pesan plaintext. Sistem disk digunakan secara luas selama perang sipil US. Federal Signal Officer

mendapatkan hak paten pada sistem disk mirip dengan yang ditemukan oleh Leon Battista Alberti di Italia, dan dia menggunakannya untuk mengkode dan mendekodekan sinyal-sinyal bendera diantara unit-unit. Sistem Unix menggunakan

17

2.1.2 Sejarah Enkripsi

Enkripsi Dilaporkan sudah ada sejak zaman dahulu, dimana bangsa Sparta menulis pesan-pesan mereka pada perkamen yang dililitkan pada sebuah silinder yang tipis.Ketika perkamen dilepas dari silindernya, pesan-pesanyang ditulis muncul sebagai huruf-huruf yang urutannya tidak mempunyai arti atau acak dan hanya bisa dibaca dengan melilit perkamen tersebut pada silinder dengan ukuran yang sama ketika penulisannya. Pada saat abad ke 5 SM, seorang berbangsa Yunani yang bekerja pada kerajaan Persia mengirim sebuah pesan ke Yunani agar melakukan pembunuhan. Pesannya dikirim dengan cara mentatonya pada kepala budaknya yang dipercaya. Ketika rambut pada kepala budak itu tumbuh kembali, tidak ada indikasi bahwa sebuah pesan telah dibawa. Metoda- metode jenis ini terus digunakan sampai Perang Dunia I, ketika agen-agen dikirim melewati garis pertahanan musuh dengan pesan-pesan ditulis pada kulit mereka dengan tintayang tak kelihatan. Bangsa Yunani juga melakukan cipher pertama yang tercatat dalam sejarah dengan menggunakan subsitusi numerik. Cipher ini biasanya dioperasikan dengan menulis huruf alfabet pada sebuah grid dan kemudian menggunakan koordinat grid untuk menukar setiap huruf pada sebuah pesan. Julius Caesar juga menggunakan cipher subsitusi yang sederhana, menggunakan huruf alfabet yang biasa, tetapi mengganti satu huruf dengan yang lain. Pada sistem ini, Caesar menulisD mengganti A dan E.

18

2.1.2.1 Cara Kerja Enkripsi

Bila kita bukan seorang paranoid, mungkin sekarang hal tersebut dapat berubah. Bila kita menggunakan sebuah PC, banyak orang yang dapat mencegat e-mail yang kita kirim, dan rekan kerja kita dapat membaca dokumen dari proyek yang tengah kita kerjakan untuk keuntungan karir mereka. Ada sebuah teknologi yang dapat melindungi data kita dari mata-mata yang selalu ingin mengintip, enkripsi. Dulu enkripsi hanya berkembang di dunia spionase/perang, tetapi saat ini teknologi tersebut telah merambah ke sektor bisnis dan kalangan pengguna rumahan: Enkripsi adalah tool terbaik untuk melindungi data, privasi, dan rahasia kita. Yang perlu kita ketahui tentang enkripsi:

1. Mencegah akses yang tidak diinginkan pada dokumen dan pesan e-mail. 2. Level enkripsi yang tinggi sukar untuk dibongkar.

3. Perubahan dalam peraturan ekspor teknologi kriptografi akan meningkatkan penjualan software enkripsi.

19

Ada dua jenis enkripsi: simetris dan asimetris (juga disebut sebagai public key). Dengan enkripsi simetris, kita menjalankan sebuah file melalui program dan membuat sebuah kunci yang mengacak file. Kemudian kita mengirim file terenkripsi melalui e-mail ke si penerima dan secara terpisah mentransmit kunci dekodingnya (mungkin berupa sebuah password atau file data lainnya). Si penerima, dengan menjalankan aplikasi enkripsi yang sama, menggunakan kunci yang Anda berikan untuk menyatukan kembali file yang telah diacak. Enkripsi simetris sangat mudah dan sangat cepat dalam penggunaannya, tetapi tidak seaman enkripsi asimetris, karena seseorang dapat saja mencegat kunci dan mendekoding pesan tersebut. Tetapi karena kecepatannya itu, saat ini enkripsi simetris banyak digunakan pada transaksi e-commerce.

20

Enkripsi simetris dan asimetris menggunakan dua buah algoritma yang berbeda untuk menghasilkan chipertext. Pada enkripsi simetris, algoritmanya akan memecah-mecah data menjadi potongan-potongan kecil yang disebut blok. Kemudian ia akan mengganti letak huruf, mengubah informasi pada setiap blok menjadi angka, menkompresinya dan memperbesar ukuran data, dan kemudian menjalankannya melalui formula matematis termasuk kunci di dalamnya. Kemudian algoritma mengulangi proses tersebut, kadang-kadang sampai selusin pengulangan. Pada algoritma enkripsi asimetris, memperlakukan teks sebagai sebuah angka yang sangat besar, terus mengkalikannya menjadi angka yang lebih besar, dan kemudian mengkalkulasi sisanya setelah dibagi dengan angka terbesar ketiga lainnya. Akhirnya, angka sisa ini dikonversi menjadi teks kembali.

Program enkripsi dapat menggunakan algoritma yang sama secara berbeda, itu sebabnya mengapa para penerima informasi yang terenkripsi harus memiliki program yang sama dengan si pengirim untuk mengenkoding data yang mereka terima. Kunci menjadi potongan akhir yang menyusun teka-teki enkripsi, Kunci ini bermacam-macam jenisnya dalam hal panjang dan kekuatannya. Alasan: semakin panjang kuncinya, semakin besar jumlah kombinasi angka yang timbul. Sebagai contoh, bila program enkripsi Anda menggunakan kunci 128-bit, maka kunci Anda tersebut dapat berupa salah satu kombinasi dari 3,4 trilyun milyar milyar milyar kombinasi--atau 2 pangkat 128 kombinasi--dari angka satu dan nol.

21

per satu sampai mendapatkan kunci yang benar). Sebagai perbandingan, seorang ahli enkripsi menggunakan metode brute ini dapat memecahkan kode enkripsi simetris 40-bit dalam waktu 6 jam dengan menggunakan PC biasa di rumah. Walau begitu, enkripsi 128-bit masih memiliki beberapa kelemahan; para profesional memiliki teknik yang canggih yang dapat menolong mereka memecahkan kode yang paling sulit sekali pun.

2.1.2.2 Metode Enkripsi Untuk Pemograman Web.

Enkripsi adalah proses mengamankan suatu informasi dengan membuat informasi tersebut tidak dapat dibaca tanpa bantuan pengetahuan khusus. Keuntungan dari enkripsi adalah kode asli kita tidak dapat dibaca oleh orang lain. Banyak metode yang terdapat untuk enkripsi text, dalam tugas akhir ini penulis hanya membahas metode base16, base32 dan base64 yang dapat anda digunakan pada pemograman website seperti PHP, ASP dan yang lainnya.

1. Metode Enkripsi Base16

22

kelompok 4-bit digunakan sebagai indeks ke array dari 16 karakter. Karakter direferensikan oleh indeks ditempatkan di output string.

2. Metode Enkripsi Base32

Base32 merupakan notasi untuk pengkodean data byte menggunakan seperangkat terbatas simbol yang dapat dengan mudah digunakan oleh user dan diproses oleh sistem komputer yang hanya mengenali rangkaian karakter dibatasi. Ini terdiri dari simbol set terdiri dari 32 karakter yang berbeda, serta algoritma untuk encoding string menggunakan 8-bit karakter ke dalam alfabet Base32. Ini menggunakan lebih dari satu 5-bit Base32 simbol untuk setiap karakter masukan 8-bit, dan dengan demikian juga menentukan persyaratan pada panjang diperbolehkan dari Base32 string (yang harus kelipatan dari 40 bit).

3. Metode Enkripsi Base64

Base64 merupakan sistem untuk mewakili data byte sebagai karakter ASCII.

Base64 menyediakan 6-bit encoding 8-bit ASCII karakter. Base64 sendiri istilah generik untuk sejumlah skema pengkodean serupa yang encode data biner dengan numerik dan menerjemahkannya ke dalam basis 64. Base64 istilah berasal dari tertentu MIME konten transfer encoding. Skema pengkodean base64

23

selama transportasi. Base64 biasa digunakan dalam berbagai aplikasi termasuk email melalui MIME, dan menyimpan data yang kompleks dalam XML. Base64

merupakan format yang dicetak menggunakan karakter, memungkinkan binari data yang akan dikirim dalam bentuk dan email, dan akan disimpan di database atau file.

2.1.3 Langkah-Langkah Perhitungan Metode Enkripsi base64, base32, base16

2.1.3.1 Metode Base64

Transformasi Base64 adalah salah satu algoritma untuk encoding dan

decoding suatu data kedalam format ASCI, yang di dasarkan pada bilangan 64.

karakter yang dihasilkan dari Base64 teridiri dari A-Z , a-z dan 0..9, serta

ditambah dengan 2 karakter terakhir yaitu / dan +. Langkah – langkah Enkripsi

menggunakan algoritma Base64

Contoh Mengubah Kata “USU”

1. Ubah huruf-huruf yang akan di enkripsi menjadi kode-kode ASCII

Text Content U S U

ASCII 85 83 85

2. Kode –kode ASCII tersebut ubah lagi menjadi kode BINER

Text Content U S U

ASCII 85 83 85

Bit Pattern 8 bit 01010101 01010011 01010101

3. Bagi kode biner tersebut menjadi hanya 6 angka per blok dan berjumlah

24

4. Jika angka biner tidak berjumlah 6 angka dan 4 blok maka akan di tambah

kode biner 0 sehingga mencukupi menjadi 4 blok.

Text Content U S U

ASCII 85 83 85

Biner 01010101 01010011 01010101

Bit Pattern 6 bit 010101 010101 001101 010101

5. Blok – blok tsb ubah kembali menjadi kode desimal (data di baca sebagai

index)

Text Content U S U

ASCII 85 83 85

Biner 01010101 01010011 01010101

Bit Pattern 6 bit 010101 010101 001101 010101

Decimal / Index 21 21 13 21

6. Hasil kode index tersebut di ubah menjadi huruf yang ada pada tabel index

base64

Text Content U S U

ASCII 85 83 85

Biner 01010101 01010011 01010101

Bit Pattern 6 bit 010101 010101 001101 010101

Decimal 21 21 13 21

Base64 Encode V V N V

Untuk decode text akan diproses akan diurutkan secara terbalik yaitu :

a. Cipher text dikonversi ke Decimal

b. Decimal dikonversi ke bit pattern 6 bit

c. Bit pattern 6 bit dikelompokkan menjadi bit pattern 8 bit / Biner

d. Biner di konversi lagi ke ascii

25

2.1.3.2 Metode Base32

Langkah – langkah Enkripsi menggunakan algoritma Base32 adalah

sebagai berikut

a. Bagilah input stream byte dalam blok 5 byte.

b. Bagilah 40 bit dari setiap blok 5-byte menjadi 8 kelompok 5 bit.

c. Blok setiap kelompok 5 bit untuk 1 karakter yang dapat dicetak,

berdasarkan nilai 5-bit menggunakan blok set karakter Base32.

d. Jika blok 5-byte terakhir hanya memiliki 1 byte data masukan, pad 4

byte nol (\ x0000). Setelah pengkodean sebagai blok biasa, menimpa 6

karakter terakhir dengan 6 tanda sama dengan (======).

e. Jika blok 5-byte terakhir hanya memiliki 2 byte data masukan, pad 3

byte nol (\ x0000). Setelah pengkodean sebagai blok biasa, menimpa 4

karakter terakhir dengan 4 tanda sama dengan (====).

f. Jika blok 5-byte terakhir hanya memiliki 3 byte data masukan, pad 2

byte nol (\ x0000). Setelah pengkodean sebagai blok biasa, menimpa 3

karakter terakhir dengan 3 tanda sama dengan (===).

g. Jika blok 5-byte terakhir hanya memiliki 4 byte data masukan, pad 1

byte dari nol (\ x0000). Setelah pengkodean sebagai blok biasa, menimpa

26

Contoh Mengubah Kata “USU”

1. Ubah huruf-huruf yang akan di enkripsi menjadi kode-kode ASCII

Text Content U S U

ASCII 85 83 85

2. Kode –kode ASCII tersebut ubah lagi menjadi kode BINER

Text Content U S U

ASCII 85 83 85

Bit Pattern 8 bit 01010101 01010011 01010101

3. Bagi kode biner tersebut menjadi hanya 5 angka per blok

4. Jika angka biner keseluruhan lebih kecil dari 40 maka akan di tambah kode

biner 0 sampai jumlah angka 40 dan akan dibagi 5 angka per blok.

Text Content U S U

ASCII 85 83 85

Biner 01010101 01010011 01010101

Bit Pattern 5 bit 01010 10101 01001 10101 01010 00000 00000 00000

5. Blok – blok tsb ubah kembali menjadi kode desimal (data di baca sebagai

index)

Text Content U S U

ASCII 85 83 85

Biner 01010101 01010011 01010101

Bit Pattern 5 bit 01010 10101 01001 10101 01010 00000 00000 00000

Decimal 10 21 9 21 10 0 0 0

27

Text Content U S U

ASCII 85 83 85

Biner 01010101 01010011 01010101

Bit Pattern 5 bit 01010 10101 01001 10101 01010 00000 00000 00000

Decimal 10 21 9 21 10 0 0 0

base32 Encode K V J V K = = =

Untuk decode text akan diproses akan diurutkan secara terbalik yaitu :

a. Cipher text dikonversi ke Decimal

b. Decimal dikonversi ke bit pattern 5 bit

c. Bit pattern 6 bit dikelompokkan menjadi bit pattern 8 bit / Biner

d. Biner dikonversi lagi ke ascii

e. Dan terakhir akan kembali lagi ke plain text

2.1.3.3 Metode Base16

28

Langkah-Langkah Enkripsi Base16

Contoh Mengubah Kata “USU”

1. Ubah huruf-huruf yang akan di enkripsi menjadi kode-kode ASCII

Text Content U S U

ASCII 85 83 85

2. Kode –kode ASCII Tersebut ubah lagi menjadi kode BINNER

Text Content U S U

ASCII 85 83 85

Bit Pattern 8 bit 01010101 01010011 01010101

3. Bagi kode biner tersebut menjadi hanya 4 angka per blok

Text Content U S U

ASCII 85 83 85

Biner 01010101 01010011 01010101

Bit Pattern 4 bit/Blok

0101 0101 0101 0011 0101 0101

5. Blok – blok tsb ubah kembali menjadi kode desimal (data di baca sebagai

index)

Text Content U S U

ASCII 85 83 85

Biner 01010101 01010011 01010101

Bit Pattern 4 bit/Blok

0101 0101 0101 0011 0101 0101

29

6. Hasil kode index tersebut di ubah menjadi huruf yang ada pada index

Text Content U S U

ASCII 85 83 85

Biner 01010101 01010011 01010101

Bit Pattern 4 bit/Blok

0101 0101 0101 0011 0101 0101

Decimal 5 5 5 3 5 5

Base16 Encode 5 5 5 3 5 5

Untuk decode text akan diproses akan diurutkan secara terbalik yaitu :

f. Chiper text di konversi ke Decimal

g. Decimal di konversi ke bit pattern 4 bit

h. Bit pattern 6 bit dikelompokkan menjadi bit pattern 8 bit / Binner

i. Biner di konversi lagi ke ascii

j. Dan terakhir akan kembali lagi ke plain text

2.2 Bahasa Pemograman PHP

PHP adalah singkatan dari "PHP: Hypertext Preprocessor", yang merupakan sebuah bahasa scripting yang terpasang pada HTML. Sebagian besar sintaks mirip dengan bahasa C, Java dan Perl, ditambah beberapa fungsi PHP yang spesifik. Tujuan utama penggunaan bahasa ini adalah untuk memungkinkan perancang web menulis halaman web dinamik dengan cepat. Hubungan PHP dengan HTML Halaman web biasanya disusun dari kode-kode html yang disimpan dalam sebuah file berekstensi html.

30

31

menggunakan library tambahan seperti pada PHP. Tujuan dari bahasa scripting ini adalah untuk membuat aplikasi-aplikasi yang dijalankan di atas teknologi web.

Seluruh aplikasi berbasis web dapat dibuat dengan PHP. Namun kekuatan yang paling utama PHP adalah pada konektivitasnya dengan system database di dalam web. Sistem database yang dapat didukung oleh PHP adalah :

1. Oracle 2. MySQL 3. Sybase 4. PostgreSQL 5. dan lainnya

32

BAB III

ANALISIS DAN PERANCANGAN

Bab ini membahas tentang analisis dan perancangan sistem tentang pembuatan aplikasi enkripsi file text dengan algoritma base64, base32 dan base16. Analisis dan perancangan ini meliputi analisis sistem, perancangan proses, tahap pembuatan sistem, dan perancangan antarmuka

3.1 Analisis Sistem

Masalah yang diselesaikan dalam skripsi ini antara lain adalah menerapkan algoritma base64, base32 dan base16 digunakan untuk enkripsi text. Pada subbab ini dilakukan beberapa analisis yaitu enkripsi file text dan perancangan proses sistem yang akan dibangun.

3.1.1 Analisis Kebutuhan Sistem

Analisis kebutuhan sistem meliputi analisis kebutuhan fungsional sistem dan analisis kebutuhan non-fungsional sistem.

3.1.1.1 Analisis Kebutuhan Fungsional Sistem

Kebutuhan fungsional sistem yang harus dimiliki oleh enkripsi plainteks ke cipherteks adalah:

1. sistem dapat membaca tulisan berupa txt.

33

desimal dan menghasilkan cipherteks.

3. Sistem dapat menampilkan hasil enkripsi dari base16, base32 dan base64.

3.1.1.2Analisis Kebutuhan Non-fungsional Sistem

Kebutuhan non-fungsional sistem enkripsi ini adalah:

1. Sistem ini mampu mengenkripsi teks sebanyak 2000 karakter.

2. Sistem ini hanya bisa mengenkripsi dari plainteks ke cipherteks untuk algoritma base16, base32 dan base64.

3.2 Proses Pembuatan Program Aplikasi

Pembuatan program aplikasi ini dilakukan setelah selesai mempersiapkan perangkat keras dan lunak.

Langkah- langkah proses pembuatannya adalah sebagai berikut : 1. Mengumpulkan materi –materi yang dibutuhkan.

2. Melakukan pembatasan terhadap materi tersebut.

3. Membuat STD ( State Transition Diagram ) yang menggambarkan alur program.

4. Melakukan pengkodean dengan menggunakan bahasa pemograman php .

3.2 Rancangan Sistem

34

peralatan, satu proses atau satu sistem secara detail yang membolehkan dilakukan realisasi fisik. Fase ini adalah inti teknis dari proses rekayasa perangkat lunak. Pada fase ini elemen-elemen dari model analisa dikonversikan. Dengan menggunakan satu dari sejumlah metode

perancangan, fase perancangan akan menghasilkan perancangan DFD (Data Flow Diagram), Perancangan Antarmuka, Desain, Flowchart dan System Development Life Cycle (SDLC) sampai ke pembuatan program program. setelah rancangan sistem ini selesai dilanjutkan dengan pembuatan program aplikasi. Setelah selesai, program aplikasi tersebut diuji.

35

3.3 Diagram Alir Data

Diagram alir data adalah gambaran sistem secara logika yang menggambarkan arus data dalam perancangan sistem. Diagram alir data merupakan alat yang cukup baik dalam menggambarkan arus data didalam sistem dengan struktur yang jelas. Aliran sistem yang direncanakan ini dapat dilihat dalam Diagram Alir Data sebagai berikut :

3.3 Gambar Diagram Alir Data

Keterangan dari diagram diatas adalah: Pada gambar dfd diatas terdapat 2 entiti yaitu :

a. Entity Pengirim

Data Plaintext akan diberikan ke dalam proses untuk di diubah menjadi chiphertext,

36

Setelah plaintext diterima. Maka plaintext tersebut akan di proses dan kemudian hasil dari proses akan dikembalikan lagi ke entity plaintext yang sudah di konversi menjadi chipertext

b. Entiti Penerima

Chipherteks akan diterima dari proses, kemudian akan di lakukan proses dekripsi mengubah cipherteks ke plaintext sebelumnya ke ascii, kemudian di konversi lagi ke biner 8 bit pattern, kemudian akan di pecah menjadi beberapa blok dimana dalam 1 blok akan dibagi menjadi 6 bit untuk base64, 5 bit untuk base32, 4 bit untuk base16 dan kemudian akan di konversi ke decimal dengan menjadikan hasil konversi decimal tersebut sebagai index di tabel algoritma base64, base32 atau base16

3.4 Perbandingan base64, base32 dan base16

Dengan dibuatnya contoh dibawah ini maka perbandingan dari kedua algoritma dibawah yaitu algoritma base64, base32 dengan algoritma base16 adalah terdapat pada waktu pembagian blok dari biner yang sebelumnya ada, dimana untuk algoritma base64 dibagi menjadi 6 bit pattern per blok, algoritma base32 dibagi menjadi 5 bit per blok sedangkan untuk algoritma base16 dibagi menjadi 4 bit per blok.

3.4.1 Enkripsi Algoritma Base64

37

a. Text

b. Ubah text ke kode ASCII

c. Kode ASCII di convert ke BINER 8 Bit

d. Hasil BINER 8 bit dibagi menjadi 6 bit per blok

e. Bit pattern per blok akan di konvesi kembali ke decimal f. Hasil dari decimal akan di dicocokkan ke tabel index base64

38

Gambar 3.4.1 Flowchart Algoritma Proses Base64 Chiper Text/

39

Tabel 3.1 Index Algoritma Base64

Index Value Index Value Index Value Index Value 0 A 17 R 34 I 51 z

1 B 18 S 35 J 52 0

2 C 19 T 36 K 53 1

3 D 20 U 37 L 54 2

4 E 21 V 38 M 55 3

5 F 22 W 39 N 56 4

6 G 23 X 40 O 57 5

7 H 24 Y 41 P 58 6

8 I 25 Z 42 Q 59 7

9 J 26 A 43 R 60 8

10 K 27 B 44 S 61 9 11 L 28 C 45 T 62 + 12 M 29 D 46 U 63 / 13 N 30 E 47 V

14 O 31 F 48 W 15 P 32 G 49 X 16 Q 33 H 50 Y

Contoh enkripsi untuk base64 , kata plaintext yang akan di ubah menjadi chiphertext

40

Tabel 1. Proses Enkripsi Base64

Untuk mendapatkan hasil encode/enkrispi nilai decimal akan dijadikan sebagai index pada tabel index algoritma base64, dimana value dari tabel index algoritma base64 sebagai hasil dari enkripsi untuk masing-masing karakter.

Dan untuk mendekripsi pada algoritma base64 dapat dilakukan dengan membalikkan tahapan - tahapan dari enkripsi diatas.

3.4.2 Enkripsi Base32

Tahapan untuk enkripsi text menggunakan algoritma base32 adalah sebagai berikut :

a. Text

b. Ubah text ke kode ASCII

c. Kode ASCII di convert ke BINER 8 Bit

d. Hasil BINER 8 bit dibagi menjadi 5 bit per blok

e. Bit pattern per blok akan di konvesi kembali ke decimal f. Hasil dari decimal akan di dicocokkan ke tabel index base32

41

Gambar 3.4.2 Algoritma Proses Base32 Cipher Text/

42

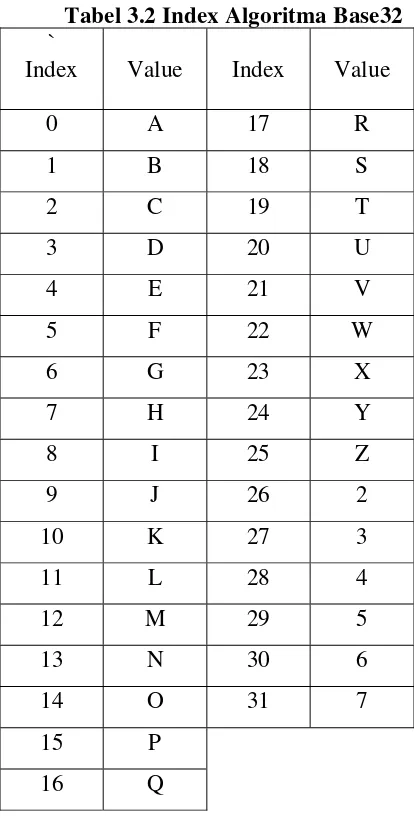

Tabel 3.2 Index Algoritma Base32 `

Index Value Index Value 0 A 17 R 1 B 18 S 2 C 19 T 3 D 20 U 4 E 21 V 5 F 22 W 6 G 23 X 7 H 24 Y 8 I 25 Z 9 J 26 2 10 K 27 3 11 L 28 4 12 M 29 5 13 N 30 6 14 O 31 7 15 P

16 Q

Contoh enkripsi untuk base32 , kata plaintext yang akan di ubah menjadi ciphertext

43

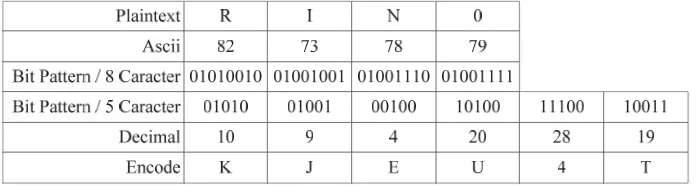

Tabel 2. Proses Enkripsi Base32

Untuk mendapatkan hasil encode/enkrispi nilai decimal akan dijadikan sebagai index pada tabel index algoritma base32, dimana value dari tabel index algoritma base32 sebagai hasil dari enkripsi untuk masing-masing karakter.

Dan untuk mendekripsi pada algoritma base32 dapat dilakukan dengan membalikkan tahapan-tahapan dari enkripsi diatas

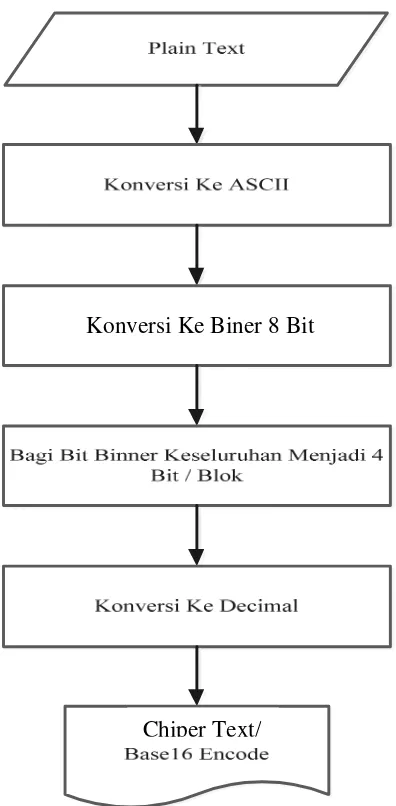

3.4.3 Enkripsi Base16

Tahapan untuk enkripsi text menggunakan algoritma base16 adalah sebagai berikut :

a. Text

b. Ubah text ke kode ASCII

c. Kode ASCII di convert ke BINER 8 Bit

d. Hasil BINER 8 bit dibagi menjadi 5 bit per blok

e. Bit pattern per blok akan di konvesi kembali ke decimal f. Hasil dari decimal akan di dicocokkan ke tabel index base32

44

Gambar 3.4.3 Algoritma Proses Base16 Chiper Text/

45

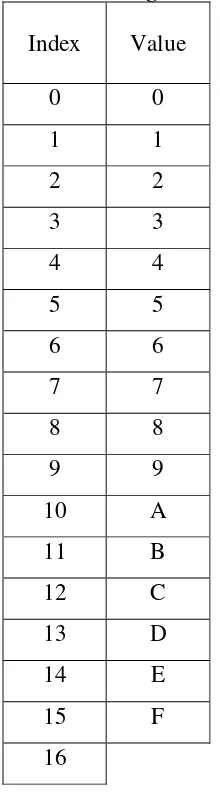

Tabel 3.3 Index Algoritma Base16

Index Value 0 0 1 1 2 2 3 3 4 4 5 5 6 6 7 7 8 8 9 9 10 A 11 B 12 C 13 D 14 E 15 F 16

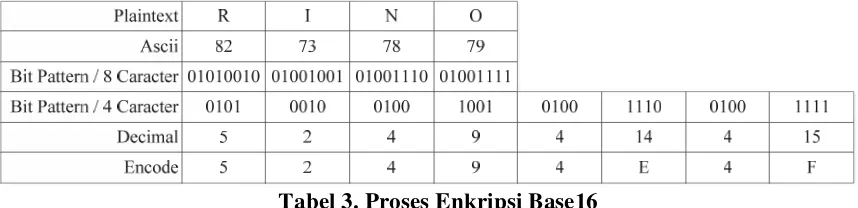

Contoh enkripsi untuk base16 , kata plaintext yang akan di ubah menjadi ciphertext

46

Tabel 3. Proses Enkripsi Base16

Untuk mendapatkan hasil encode/enkrispi nilai decimal akan dijadikan sebagai index pada tabel index algoritma base16, dimana value dari tabel index algoritma base16 sebagai hasil dari enkripsi untuk masing-masing karakter.

Dan untuk mendekripsi pada algoritma base16 dapat dilakukan dengan membalikkan tahapan-tahapan dari enkripsi diatas

3.5 Prosedur Pembuatan Program Aplikasi

Langkah – langkah pembuatan program aplikasi monas encoder ini adalah sebagai berikut :

1. Mempersiapkan dan melakukan instalasi perangkat keras berupa komputer dengan spesifikasi sebagai berikut:

a. Prosesor minimal pentium IV. b. Harddisk minimal 20 GB. c. Memori DDR minimal 128 MB. d. Monitor minmal 15’.

47

2. Mempersiapkan dan melakukan instalasi perangkat lunak berupa komputer dengan spesifikasi sebagai berikut :

a. Sistem operasi window XP.

b. Program aplikasi Microsoft office, Microsoft office Word akan dibutuhkan untuk tempat menyimpan data.

c. Program aplikasi php , webserverapache, css, javascript

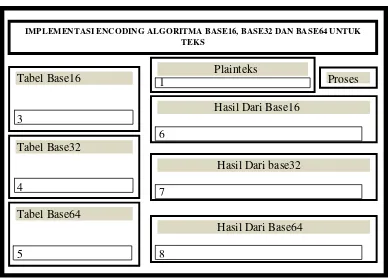

3.6 Rancangan Halaman Antarmuka

Perancangan antarmuka user Aplikasi Perbandingan Enkripsi Algoritma Base64, base32 Dan Base16 dimaksudkan untuk memudahkan dalam perancangan aplikasi yang akan dibuat, dimana halaman antarmuka ini adalah halaman yang akan pertama sekali tampil sewaktu user masuk ke aplikasi Analisa Enkripsi Algoritma Base64, Base32 Dan Base16 yang akan dibuat, dan perancangan menu user dapat dilihat pada gambar dibawah ini:

48

Gambar 3.7 Halaman Antar muka user

Keterangan rancangan halaman antar muka user diatas adalah : 1. Box Input plaintext

2. Tombol proses 3. Tabel base16 4. Tabel base32 5. Tabel base64

6. Hasil proses enkripsi dari base16 7. Hasil proses enkripsi dari base 32 8. Hasil proses enkripsi dari base64

Plainteks

[image:52.595.122.511.110.389.2]1 Proses

Tabel Base16

3

Tabel Base32

4

Tabel Base64

5

Hasil Dari Base16 6

Hasil Dari base32 7

Hasil Dari Base64 8

49

BAB IV

HASIL DAN IMPLEMENTASI

4.1Hasil Penelitian

Adapun hasil Aplikasi Perbandingan Base16,Base32, Base64 Untuk Enkripsi File Text Dengan PHP. yang sudah dibuat, dapat dilihat dibawah ini pada bab ini.

4.1.1 Implementasi Sistem

Implementasi sistem adalah prosedur yang dilakukan untuk menyelesaikan desain yang ada dalam dokumen desain sistem yang disetujui dan menguji, menginstal, memulai, serta menggunakan sistem yang baru atau sistem yang diperbaiki.

50

Metode pengujian sistem yang digunakan adalah black-box testing. Black-box testing adalah metode pengujian yang dimana penilaian terhadap sebuah aplikasi bukan terletak pada spesikasi logika/fungsi aplikasi tersebut, tapi masukan (input)

dan keluaran (output). Dengan berbagai masukan (input) yang diberikan akan dievaluasi apakah suatu sistem/aplikasi dapat memberikan keluaran (output) yang sesuai dengan harapan penguji. Pengujian sistem dilakukan dengan cara sebagai berikut:

1. Hasil pengujian sistem disajikan dalam bentuk tabel.

2. Pengujian ditargetkan pada setiap proses yang dimiliki Aplikasi Perbandingan Enkripsi Algoritma base64, base32 Dan Base16.

3. Hasil pengujian di rancang yaitu bagaimana proses manual dari Algoritma base64, base32 Dan Base16.

4.1.3 Pembahasan Halaman Hasil

4.1.3.1 Halaman Login

4.1.3.2. Ta

Tab plainteks y hasil decim value dari

abel Base 64

bel base64 yang di konv mal dari pla

tabel.

Gambar

4

adalah sebu versi dari bi ainteks akan

Gamba

r 4.1 Halam

uah tabel y inner ke bil n menjadi in

ar 4.2 Index

man Link H

yang akan m angan decim ndex di tabe

x Tabel Bas Home

menentukan mal yang dim el base64 un

se64

n hasil enco masukkan, ntuk mengh

51

[image:55.595.120.506.114.362.2]4.1.3.3. Ta Tab plainteks y hasil decim value dari 4.1.3.4. Ta Tab plainteks y hasil decim value dari

abel Base 32

bel base32 yang di konv mal dari pla

tabel.

abel Base 16

bel base16 yang di konv mal dari pla

tabel.

2

adalah sebu versi dari bi ainteks akan

Gamba

6

adalah sebu versi dari bi ainteks akan

Gamba

uah tabel y inner ke bil n menjadi in

ar 4.3 Index

uah tabel y inner ke bil n menjadi in

ar 4.4 Index

yang akan m angan decim ndex di tabe

x Tabel Bas

yang akan m angan decim ndex di tabe

x Tabel Bas

menentukan mal yang dim el base32 un

se32

menentukan mal yang dim el base16 un

se16

n hasil enco masukkan, ntuk mengh

[image:56.595.163.468.258.365.2] [image:56.595.156.470.542.633.2]4.1.3.5. Ha

Hal base64, ba plain teks y

4.1.3.6. Ha

alaman Pen

laman ini a ase32 Dan B

yaitu “Ini It

G

asil Penguj

ngujian Pla

akan diuji Base16. Dim tu”

Gambar 4.5

jian Encod

ainteks

encode ke mana pada

Halaman P

e Base64

decode yai halaman pe

Pengujian P

itu menggu engujian ini

Plainteks

unakkan Alg i akan dima

53

Pad langkah p dimana la kemudian digit dipec terakhir ya menjadi in VALUE d menjadi “S dapat dilak dengan me BINER 6 kemudian bilangan A da tampilan proses plain angkah-langk di konversi cah menjadi aitu menam ndex di tab dari masing SW6pIEI1d

kukan pengu engambil v

digit, kem di konver ASCII ke tek

G

n hasil encod nteks “Ini I

kahnya yai i ke bilanga i 6 digit pe mpilkan has bel base64 g-masing ka dQ”, dan u urutan terba value dari ti mudian total

rsi kembali ks

Gambar 4.6

de base64 d Itu” ke de itu kata “In an BINER 8

er blok, set sil encode yaitu pada arakter DEC untuk mengu alik yaitu te iap-tiap kar panjanga i ke bilang

Halaman H

dibawah ini code meng ni Itu” di k 8 digit, setel

[image:58.595.179.447.498.636.2]elah itu di dari kata “ gambar 4. CIMAL, da ubah kata “ eks encode rakter decod hasil BINE gan ASCII Hasil Encod akan diurut ggunakkan konversi ke lah itu total konversi k “Ini Itu” d .2 diatas un an hasil dar

“SW6pIEI1

di kembalik de, kemudi ER di buat

dan terak

de Base64

tkan langka algoritma b e bilangan panjang BI e DECIMA imana DEC ntuk menda ri kata “ In

1dQ” ke pl

kan ke DEC ian di konv

8 digit pe khir mengk 54 ah-demi base64, ASCII INER 8 AL, dan CIMAL apatkan

ni Itu”

4.1.3.7. Ha

Pad langkah p dimana la kemudian digit dipec terakhir ya menjadi in VALUE d menjadi “J dapat dilak dengan me BINER 5 kemudian bilangan A asil Penguji da tampilan proses plain angkah-langk di konversi cah menjadi aitu menam ndex di tab dari masing JFXGSICJ

kukan pengu engambil v

digit, kem di konver ASCII ke tek

G

ian Encode

n hasil encod nteks “Ini I

kahnya yai i ke bilanga i 5 digit pe mpilkan has bel base64 g-masing ka JOR” dan u urutan terba value dari ti mudian total

rsi kembali ks

Gambar 4.7

e Base32

de base32 d Itu” ke de itu kata “In an BINER 8

er blok, set sil encode yaitu pada arakter DEC untuk mengu alik yaitu te iap-tiap kar panjanga i ke bilang

Halaman H

dibawah ini code meng ni Itu” di k 8 digit, setel

[image:59.595.183.444.522.639.2]elah itu di dari kata “ gambar 4. CIMAL, da ubah kata “ eks encode rakter decod hasil BINE gan ASCII Hasil Encod akan diurut ggunakkan konversi ke lah itu total konversi k “Ini Itu” d .3 diatas un an hasil dar

“JFXGSICJ

di kembalik de, kemudi ER di buat

dan terak

de Base32

tkan langka algoritma b e bilangan panjang BI e DECIMA imana DEC ntuk menda ri kata “ In

JOR” ke pl

kan ke DEC ian di konv

8 digit pe khir mengk 55 ah-demi base32, ASCII INER 8 AL, dan CIMAL apatkan

ni Itu”

4.1.3.8. Ha

Pad langkah p dimana la kemudian digit dipec terakhir ya menjadi in VALUE d menjadi “4 dapat dilak dengan me BINER 4 kemudian bilangan A asil Penguji da tampilan proses plain angkah-langk di konversi cah menjadi aitu menam ndex di tab dari masing 496E69204

kukan pengu engambil v

digit, kem di konver ASCII ke tek

G

ian Encode

n hasil encod nteks “Ini I

kahnya yai i ke bilanga i 4 digit pe mpilkan has bel base16 g-masing ka 497” dan un

urutan terba value dari ti mudian total

rsi kembali ks

Gambar 4.8

e Base16

de base16 d Itu” ke de itu kata “In an BINER 8

er blok, set sil encode yaitu pada arakter DEC ntuk mengu alik yaitu te iap-tiap kar panjanga i ke bilang

Halaman H

dibawah ini code meng ni Itu” di k 8 digit, setel

[image:60.595.171.459.523.654.2]elah itu di dari kata “ gambar 4. CIMAL, da ubah kata “ eks encode rakter decod hasil BINE gan ASCII Hasil Encod akan diurut ggunakkan konversi ke lah itu total konversi k “Ini Itu” d .3 diatas un an hasil dar

“496E69204

di kembalik de, kemudi ER di buat

dan terak

de Base16

tkan langka algoritma b e bilangan panjang BI e DECIMA imana DEC ntuk menda ri kata “ In

497” ke pl

kan ke DEC ian di konv

8 digit pe khir mengk 56 ah-demi base16, ASCII INER 8 AL, dan CIMAL apatkan

ni Itu”

57

BAB V

KESIMPULAN DAN SARAN

Kesimpulan dan saran dari hasil Aplikasi Perbandingan Base16,Base32, Base64 Untuk Enkripsi Text Dengan PHP akan dibahas pada bab ini. Pada sub bab 5.1 akan diberikan kesimpulan yang dapat diambil dari program tersebut dan pada sub bab 5.2 penulis akan memberikan saran untuk pengembangan program

5.1 Kesimpulan

1. Algoritma Base16,Base32, Base64 salah satu algoritma untuk encode suatu data kedalam format ASCII, yang didasarkan pada bilangan 64, 32, 16 karakter yang dihasilkan dari base64 terdiri dari A-Z, a-z dan 0..9, serta ditambah dengan 2 karakter terakhir yaitu / dan +. Sedangkan untuk base32 terdiri dari A-Z dan 2,3,4,5,6,7 ,dan base 16 terdiri dari 0-9 dan A-F. Mulai dari proses penginputan teks, pengubahan dari ASCII, Biner, desimal dan menghasilkan cipherteks. Dengan ini di simpulkan bahwa enkripsi dari ketiga algoritma base16, base32 dan base64 menghasilkan bahwa base64 yang teraman dari pada base16 dan base32.

58

5.2 Saran

Untuk lebih meningkatkan kinerja dari Aplikasi Perbandingan Enkripsi Algoritma Base16,Base32, Base64 ini penulis mengusulkan beberapa saran yang dapat dijadikan pertimbangan, yaitu

1. Karena enkripsi Base16, Base32, Base64 belum menggunakan kunci, maka dianjurkan menggunakan sistem ini bersama dengan algoritma kriptografi modern lain yang sudah menggunakkan kunci.

59

Daftar Pustaka

Amogh Mahapatra, Rajballav Dash Data Encryption And Decryption By Using Hill Cipher Technique And Self Repetitive Matrix National Institute Of Technology Rourkela, 2007.

Ariyus, Dony. 2008. Pengantar Ilmu Kriptografi: Teori, analisis, dan Implementasi. Yogyakarta : Andi Offset

Hayatun Nufus, 2009. Pembuatan Aplikasi Kriptografi Algoritma Base6 Menggunakan Java JDK 1.6. Bandung. Hello_nufuzZ@yahoo.co.id

Ivan Nugraha, Studi dan Perbandingan Performansi Algoritma Simetri Chipper Binner dan Hill Chipper Binner, 2007.

Munir, Rinaldi, Kriptografi, Bandung. Informatika, 2006

Nikken Prima Puspita, Nurdin Bahtiar Kriptografi Hill Cipher Dengan Menggunakan Operasi Matriks, 2010.

(http://tools.ietf.org/html/draft-josefsson-rfc3548bis-01 ), 3 April 2013 (Diakses 3

April 2013)

(http://www.herongyang.com/encoding/Base32-Encoding-Algorithm.html), 3 April

2013 (Diakses 3 April 2013)

(http://www.herongyang.com/encoding/Base16-Encoding-Algorithm.html), 3 April

2013 (Diakses 3 April 2013)

(http://www.herongyang.com/encoding/Base64-Encoding-Algorithm.html), 3 April

60

Listing Progam

Listing Program Tabel Index <?php

include("function.library/select.lib.php"); echo "<br><br><br>";

echo "<table class='tbl1' width='100%'>

<tr><th colspan='10'>Tabel Index <i>Base64</i></th></tr> <tr>

<td align=center>A=0</td> <td align=center>B=1</td> <td align=center>C=2</td> <td align=center>D=3</td> <td align=center>E=4</td> <td align=center>F=5</td> <td align=center>G=6</td> <td align=center>H=7</td> <td align=center>I=8</td> <td align=center>J=9</td> </tr>

<tr>

<td align=center>K=10</td> <td align=center>L=11</td> <td align=center>M=12</td> <td align=center>N=13</td> <td align=center>O=14</td> <td align=center>P=15</td> <td align=center>Q=16</td> <td align=center>R=17</td> <td align=center>S=18</td> <td align=center>T=19</td> </tr>

<tr>

61

<td align=center>d=29</td> </tr>

<tr>

<td align=center>e=30</td> <td align=center>f=31</td> <td align=center>g=32</td> <td align=center>h=33</td> <td align=center>i=34</td> <td align=center>j=35</td> <td align=center>k=36</td> <td align=center>l=37</td> <td align=center>m=38</td> <td align=center>n=39</td> </tr>

<tr>

<td align=center>o=40</td> <td align=center>p=41</td> <td align=center>q=42</td> <td align=center>r=43</td> <td align=center>s=44</td> <td align=center>t=45</td> <td align=center>u=46</td> <td align=center>v=47</td> <td align=center>w=48</td> <td align=center>x=49</td> </tr>

<tr>

<td align=center>y=50</td> <td align=center>z=51</td> <td align=center>1=52</td> <td align=center>2=53</td> <td align=center>3=54</td> <td align=center>4=55</td> <td align=center>5=56</td> <td align=center>6=57</td> <td align=center>7=58</td> <td align=center>8=59</td> </tr>

<tr>

62

<td align=center>/=61</td> <td align=center>+=62</td> <td align=center>/=63</td> </tr>

</tr></table><br><br>";

echo "<table class='tbl1 width='100%'>

<tr><th colspan='10'>Tabel Index <i>Base32</i></th></tr> <tr>

<td align=center>A=0</td> <td align=center>B=1</td> <td align=center>C=2</td> <td align=center>D=3</td> <td align=center>E=4</td> <td align=center>F=5</td> <td align=center>G=6</td> <td align=center>H=7</td> <td align=center>I=8</td> <td align=center>J=9</td> </tr>

<tr>

<td align=center>K=10</td> <td align=center>L=11</td> <td align=center>M=12</td> <td align=center>N=13</td> <td align=center>O=14</td> <td align=center>P=15</td> <td align=center>Q=16</td> <td align=center>R=17</td> <td align=center>S=18</td> <td align=center>T=19</td> </tr>

<tr>

63

</tr> <tr>

<td align=center>6=30</td> <td align=center>7=31</td> </tr></table><br><br>";

echo "<table class='tbl1' width='100%'>

<tr><th colspan='11'>Tabel Index <i>Base16</i></th></tr> <tr>

<td align=center>0=0</td> <td align=center>1=1</td> <td align=center>2=2</td> <td align=center>3=3</td> <td align=center>4=4</td> <td align=center>5=5</td> <td align=center>6=6</td> <td align=center>7=7</td> <td align=center>8=8</td> <td align=center>9=9</td> <td align=center>A=10</td> </tr>

<tr>

<td align=center>B=11</td> <td align=center>C=12</td> <td align=center>D=13</td> <td align=center>E=14</td> <td align=center>F=15</td> </tr>

</table>"; ?>

Listring Program Proses Encode <?php

include("function.library/select.lib.php"); $get=$_REQUEST['get'];

$id=$_REQUEST['id']; switch($get){

case 'home' :

64

break;

case 'chipertext' : chipertext();

break;

}

function chipertext(){

$text=str_replace("%"," ",$_REQUEST['pt']); echo $text;

$base64_index=array( "A","B","C","D","E", "F","G","H","I","J", "K","L","M","N","O", "P","Q","R","S","T", "U","V","W","X","Y", "Z","a","b","c","d", "e","f","g","h","i", "j","k","l","m","n", "o","p","q","r","s", "t","u","v","w","x", "y","z","1","2","3", "4","5","6","7","8", "9","/","+"

);

$replace_text = str_replace("%"," ",$text); $aksi="Encode";

echo "<h2>Base64</h2>";

echo "<div style='width:auto; height:auto; overflow:scroll;'>"; echo "<table border=0>";

echo "<tr><th>Text</th>";

for($i=0; $i<strlen($replace_text); $i++){

echo "<td align='center'>".$replace_text[$i]."</td>"; }

echo "</tr>";

echo "<tr><th>Ascii</th>";

for($i=0; $i<strlen($replace_text); $i++){

echo "<td align='center'>".ord($replace_text[$i])."</td>"; }

echo "</tr>";

65

for($i=0; $i<strlen($replace_text); $i++){

$_binner[]=str_pad(decbin(ord($replace_text[$i])), 8, "0", STR_PAD_LEFT);

echo "<td align='center'>".str_pad(decbin(ord($replace_text[$i])), 8, "0", STR_PAD_LEFT)."</td>";

}

echo "</tr>";

$key=implode("",$_binner); $arr = str_split($key, 6);

echo "<tr><th>Bit Pattern / 6 Caracter</th>"; for($i=0;$i<count($arr);$i++){

if(strlen($arr[$i])==6){ $dec=$arr[$i]; }else{

$aa=$arr[$i];

$aaa=6-strlen($arr[$i]);

$dec=$arr[$i].str_repeat(0, $aaa); }

echo "<td align='center'>".$dec."</td>"; $rrs[]=$dec;

}

echo "</tr>";

echo "<tr><th>Decimal</th>"; for($i=0;$i<count($rrs);$i++){

echo "<td align='center'>".bindec($rrs[$i])."</td>"; $enc[]=bindec($rrs[$i]);

}

echo "</tr>";

echo "<tr><th>Encode</th>"; foreach($enc as $i){

echo "<td align='center'>".$base64_index[$i]."</td>"; $hsl[]=$base64_index[$i];

}

echo "</tr>

66

"=","B","C","D","E", "F","G","H","I","J", "K","L","M","N","O", "P","Q","R","S","T", "U","V","W","X","Y", "Z","2","3","4","5", "6","7");

$replace_text1 = str_replace("%"," ",$text); $aksi="Encode";

echo "<h2>Base32</h2>";

echo "<div style='width:auto; height:auto; overflow:scroll;'>"; echo "<table border=0>";

echo "<tr><th>Text</th>";

for($i=0; $i<strlen($replace_text1); $i++){

echo "<td align='center'>".$replace_text1[$i]."</td>"; }

echo "</tr>";

echo "<tr><th>Ascii</th>";

for($i=0; $i<strlen($replace_text1); $i++){

echo "<td align='center'>".ord($replace_text1[$i])."</td>"; }

echo "</tr>";

echo "<tr><th>Biner</th>";

for($i=0; $i<strlen($replace_text1); $i++){

$_binner1[]=str_pad(decbin(ord($replace_text1[$i])), 8, "0", STR_PAD_LEFT);

echo "<td align='center'>".str_pad(decbin(ord($replace_text1[$i])), 8, "0", STR_PAD_LEFT)."</td>";

} echo "</tr>";

$key1=implode("",$_binner1); $arr1 = str_split($key1, 5);

echo "<tr><th>Bit Pattern / 5 Caracter</th>"; for($i=0;$i<count($arr);$i++){

if(strlen($arr1[$i])==6){ $dec1=$arr1[$i]; }else{

$aa1=$arr1[$i];

67

$dec1=$arr1[$i].str_repeat(0, $aaa1); }

echo "<td align='center'>".$dec1."</td>"; $rrs1[]=$dec1;

}

echo "<tr><th>Decimal</th>"; for($i=0;$i<count($rrs1);$i++){

echo "<td align='center'>".bindec($rrs1[$i])."</td>"; $enc1[]=bindec($rrs1[$i]);

}

echo "</tr>";

echo "<tr><th>Encode</th>"; foreach($enc1 as $i){

echo "<td align='center'>".$base32_index[$i]."</td>"; $hsl1[]=$base32_index[$i];

} echo "</tr> </table>"; echo "</div>"; $base16_index2= array(

"0","1","2", "3","4","5", "6","7","8", "9","A","B", "C","D","E",

"F");

$replace_text2 = str_replace("%"," ",$text); $aksi="Encode";

echo "<h2>Base16</h2>";

echo "<div style='width:auto; height:auto; overflow:scroll;'>"; echo "<table border=0>";

echo "<tr><th>Text</th>";

for($i=0; $i<strlen($replace_text2); $i++){

echo "<td align='center'>".$replace_text2[$i]."</td>"; }

echo "</tr>";

echo "<tr><th>Ascii</th>";

68

echo "<td align='center'>".ord($replace_text2[$i])."</td>"; }

echo "</tr>";

echo "<tr><th>Biner</th>";

for($i=0; $i<strlen($replace_text2); $i++){

$_binner2[]=str_pad(decbin(ord($replace_text2[$i])), 8, "0", STR_PAD_LEFT);

echo "<td align='center'>".str_pad(decbin(ord($replace_text2[$i])), 8, "0", STR_PAD_LEFT)."</td>";

}

echo "</tr>";

$key2=implode("",$_binner2); $arr2 = str_split($key2, 4);

echo "<tr><th>Bit Pattern / 4 Caracter</th>"; for($i=0;$i<count($arr2);$i++){

echo "<td align='center'>".$arr2[$i]."</td>"; }

echo "</tr>";

echo "<tr><th>Decimal</th>"; for($i=0;$i<count($arr2);$i++){

echo "<td align='center'>".bindec($arr2[$i])."</td>"; $enc2[]=bindec($arr2[$i]);

}

echo "</tr>";

echo "<tr><th>Encode</th>"; foreach($enc2 as $i){

echo "<td align='center'>".$base16_index2[$i]."</td>"; $hsl2[]=$base16_index2[$i];

} echo "</tr>

</table></div>"; }

function _home(){

echo "<b>Plaintext : </b><br> <form name='frm' id='frm'>

69

</form>"; echo "<div id='hasil'>"; echo "</div>";

70

CURICULUM VITAE

Nama : Ferino Riza Ardian

Tempat/ Tanggal Lahir : Medan/ 03 Desember 1987

Agama : Islam

Jenis Kelamin : Pria

Alamat Sekarang : Jln. Cemara Gang Jambu No 5 Medan Alamat Orang Tua : Jln. Cemara Gang Jambu No 5 Medan Nomor Telp/Hp : 081397010900

Email : ferino.riza@yahoo.com

Riwayat Pendidikan

1. SD Swasta Pertiwi dari Tahun 1993 s/d 1999 2. SMP Swasta Pertiwi dari Tahun 1999 s/d 2002 3. SMA Negeri 3 Medan dari Tahun 2002 s/d 2005

4. Politeknik LP3I Medan Diploma 3 dari Tahun 2007 s/d 2009

Keahlian / Keterampilan yang diikut