23

BAB IV

HASIL DAN ANALISIS

4.1 Hasil Implementasi

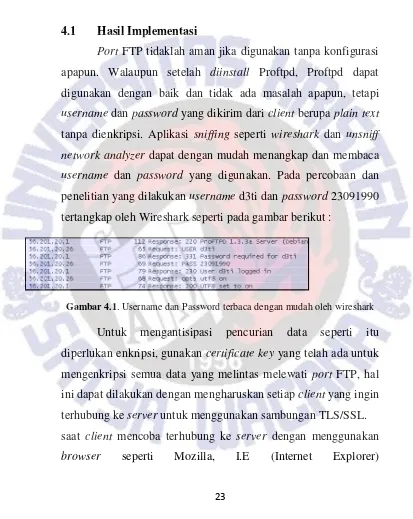

Port FTP tidaklah aman jika digunakan tanpa konfigurasi apapun. Walaupun setelah diinstall Proftpd, Proftpd dapat digunakan dengan baik dan tidak ada masalah apapun, tetapi

username dan password yang dikirim dari client berupa plaintext

tanpa dienkripsi. Aplikasi sniffing seperti wireshark dan unsniff

network analyzer dapat dengan mudah menangkap dan membaca

username dan password yang digunakan. Pada percobaan dan penelitian yang dilakukan username d3ti dan password 23091990 tertangkap oleh Wireshark seperti pada gambar berikut :

Gambar 4.1. Username dan Password terbaca dengan mudah oleh wireshark

Untuk mengantisipasi pencurian data seperti itu diperlukan enkripsi, gunakan certificate key yang telah ada untuk mengenkripsi semua data yang melintas melewati port FTP, hal ini dapat dilakukan dengan mengharuskan setiap client yang ingin terhubung ke server untuk menggunakan sambungan TLS/SSL. saat client mencoba terhubung ke server dengan menggunakan

atau menggunakan Window Explorer maka koneksi akan ditolak, seperti gambar berikut :

Gambar 4.2. Koneksi ke server ditolak karena client menggunakan browser

dan tidak support untuk koneksi TLS/SSL

FileZilla adalah aplikasi free yang dapat digunakan untuk membuat sambungan ke server melalui port FTP, karena FileZilla mendukung untuk sambungan SSL/TLS. Sebelumnya tambahkan alamat server yang ingin dituju dan simpan di dalam FileZilla, hal ini dapat dilakukan melalui Site Manager seperti gambar

berikut :

Gambar 4.3. Tampilan Site Manager pada FileZilla untuk terhubung ke server

4.2 Hasil Pengujian

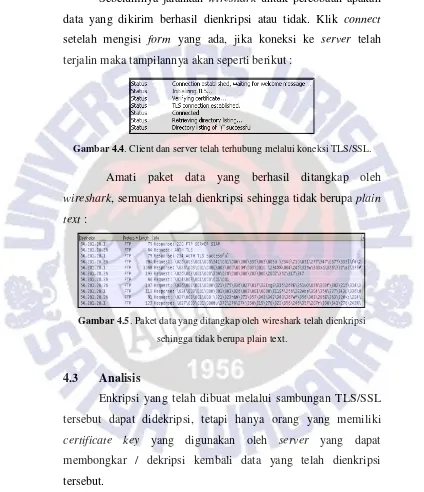

Sebelumnya jalankan wireshark untuk percobaan apakah data yang dikirim berhasil dienkripsi atau tidak. Klik connect

setelah mengisi form yang ada, jika koneksi ke server telah terjalin maka tampilannya akan seperti berikut :

Gambar 4.4. Client dan server telah terhubung melalui koneksi TLS/SSL.

Amati paket data yang berhasil ditangkap oleh

wireshark, semuanya telah dienkripsi sehingga tidak berupa plain text :

Gambar 4.5. Paket data yang ditangkap oleh wireshark telah dienkripsi

sehingga tidak berupa plain text.

4.3 Analisis

Enkripsi yang telah dibuat melalui sambungan TLS/SSL tersebut dapat didekripsi, tetapi hanya orang yang memiliki

Gambar 4.6. Pernyataan dari sumber : http://www.unleashnetworks.com

Dalam kasus seperti ini hanya admin/owner dari PC

server yang dapat melakukan dekripsi karena admin paham dimana menyimpan certificate key yang digunakan. Percobaan berikutnya adalah melakukan dekripsi untuk mengetahui apakah sulit atau tidaknya dalam proses dekripsi.

Unsniffnetwork analyzer dapat melakukan proses dekripsi jika memiliki certificate key-nya. Sebelumnya convert terlebih dahulu certificate key yang digunakan dari format .pem menjadi .pk8. Convert dapat dilakukan dengan perintah :

Kode Program 29. Kode program untuk mengkonversi format certificate key

dari format .pem ke format .pk8

Selanjutnya login sebagin root pada server dan download

certificatekey.pk8. Selanjutnya buka aplikasi Unsniff network analyzer dan import pada menu SSLv3/TLS Key Manager :

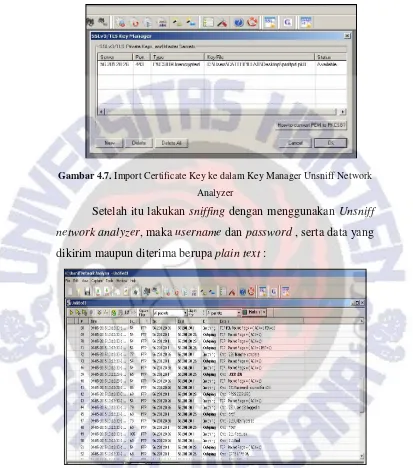

Gambar 4.7. Import Certificate Key ke dalam Key Manager Unsniff Network

Analyzer

Setelah itu lakukan sniffing dengan menggunakan Unsniff network analyzer, maka username dan password , serta data yang dikirim maupun diterima berupa plain text :

Gambar 4.8. Username dan Password terbaca oleh Unsniff as plain text