BAB 2

TINJAUAN PUSTAKA

Pada bab ini penulis memaparkan teori-teori ilmiah yang didapat dari metode pencarian fakta yang digunakan untuk mendukung penulisan skripsi ini dan sebagai dasar pengembangan sistem sehingga dapat diimplementasikan dengan baik dan benar.

2.1. Gambaran umum Steganografi

Steganography adalah sebuah teknik yang dapat digunakan untuk menyembunyikan data dengan tujuan mengamankan kerahasiaan isi data. Steganography dalam bahasa aslinya (bahasa Yunani) berarti “tulisan tersembunyi” (Utami, 2009).

Steganography memiliki kesamaan fungsi dengan Cryptography dalam hal keduanya bertujuan untuk mengamankan kerahasiaan isi data namun keduanya memiliki perbedaan yang mendasar yaitu bahwa Steganography bertujuan untuk menjaga kerahasiaan isi data dengan menyembunyikan data tersebut pada suatu medium sedangkan Cryptography bertujuan untuk menjaga kerahasiaan isi data dengan mengacak isi data sehingga diharapkan orang lain yang tidak memiliki hak atas isi data tersebut tidak dapat mengerti isi data tersebut (Cummins, et al. 2004).

2.2. Komponen Dasar Steganografi

Hal utama yang harus dimiliki atau dapat disebut komponen dasar dalam steganografi yaitu sebuah wadah atau media (cover) dan data rahasia atau informasi yang akan disembunyikan. Wadah yang digunakan pada umumnya adalah media digital,

misalkan video, cd (compact disc), pita data dan lain-lain. Untuk penerapan steganografi pada komputer banyak menggunakan file digital sebagai wadah penyembunyian. File tersebut dapat berupa file citra, file audio (suara), video, maupun file teks. Data rahasia dapat berupa file dengan tipe apa saja, misalnya file exe, file teks, file suara dan lain sebagainya (Syahrul, 2012).

Steganografi merupakan suatu ilmu atau seni dalam menyembunyikan informasi dengan memasukkan informasi tersebut kedalam pesan lain. Dengan demikian keberadaan informasi tersebut tidak diketahui oleh orang lain. Tujuan dari steganografi adalah menyembunyikan keberadaan pesan dan dapat dianggap sebagai pelengkap dari kriptografi yang bertujuan untuk menyembunyikan isi pesan. Oleh karena itu, berbeda dengan kriptografi, dalam steganografi pesan disembunyikan sedemikian rupa sehingga pihak lain tidak dapat mengetahui adanya pesan rahasia. Pesan rahasia tidak diubah menjadi karakter aneh seperti halnya kriptografi. Pesan tersebut hanya disembunyikan ke dalam suatu media berupa gambar, teks, musik, atau media digital lainnya dan terlihat seperti pesan biasa (Cahyadi, 2012).

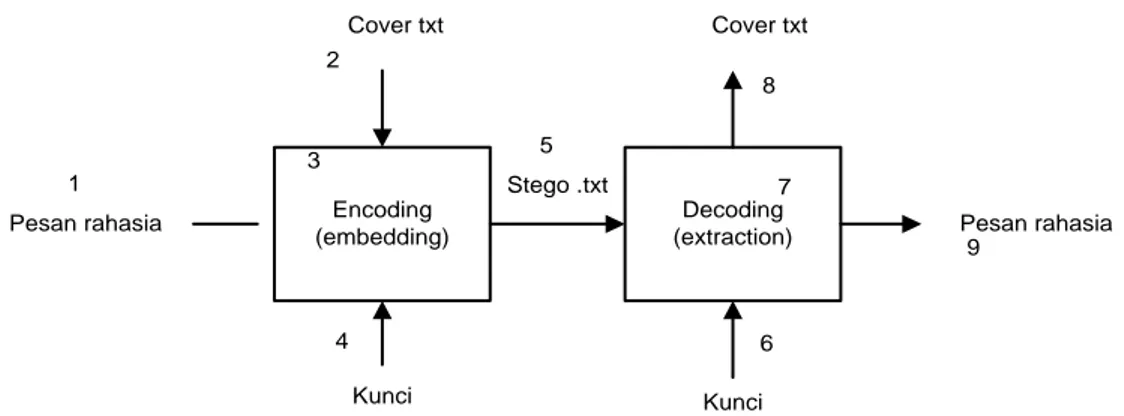

”Steganogafi memiliki dua proses, yaitu encoding dan decoding. Encoding merupakan proses penyisipan pesan kedalam media penampung (covertext) dalam hal ini adalah gambar atau citra digital, sedangkan decoding adalah proses ekstraksi pesan dari gambar stego (stegotext). Kedua proses tersebut mungkin memerlukan kunci rahasia (stegokey) untuk proses penyisipan pesan dan ekstraksi pesan, agar hanya pihak yang berhak saja yang dapat melakukan penyisipan dan ekstraksi pesan” (Rakhmat, & Fairuzabadi, 2010).

Pada Gambar 2.1 di gambarkan proses umum penyembunyian(encoding) dan penguraian (decoding) isi sandi pada Steganography.

Pesan rahasia Encoding (embedding) Decoding (extraction) Stego .txt Pesan rahasia Cover txt Cover txt Kunci Kunci 1 2 3 4 5 6 8 9 7

Gambar 2.1. Proses Steganografi Metode Whitespace (Rakhmat & Fairuzabadi, 2010).

Penjelasan yang dapat diperoleh dari Gambar 2.1 adalah sebagai berikut : 1. Pengirim pesan rahasia(1) merupakan pesan rahasia yang akan disembunyikan ke

dalam cover .txt (2). (1) & (2) di encode (3) menjadi stego .txt (4).

2. Penerima memperoleh pesan rahasia dalam bentuk stego .txt. Untuk mendapatkan pesan rahasia dilakukan proses decode (7). Proses decode di maksudkan untuk memisahkan pesan rahasia dengan cover .txt.

3. Setelah proses decode penerima mendapatkan pesan rahasia tersebut.

Ada beberapa istilah yang sering digunakan dalam Steganography yaitu: 1. Cover-medium yaitu medium yang digunakan untuk menyembunyikan data. 2. Stego-medium yaitu cover-medium yang sudah disisipi data.

3. Message yaitu data yang akan disembunyikan.

4. Redundant Bits yaitu bit-bit data pada cover-medium yang dapat dimodifikasi tanpa mengubah integritas data.

Di bawah ini diberikan beberapa contoh penerapan teknik Steganography antara lain :

1. Menyembunyikan tato di bawah rambut.

2. Menggunakan tulisan tersembunyi di belakang script atau di antara baris kalimat. 3. Microdots.

5. Memasukkan suatu data secara digital ke dalam suatu medium seperti plain text, hypertext, audio/video, still imagery dan network traffic (Katzenbeisser, 2000).

2.3. Tipe-tipe Steganography

2.3.1. Fragile

Steganography fragile berhubungan dengan penyembunyian data dalam suatu file dengan suatu kondisi data akan rusak jika file media penyembunyian data dimodifikasi. Steganography fragile lebih mudah diimplementasikan daripada tipe Steganography robust.

2.3.2. Robuts

Steganography robust bertujuan untuk menyembunyikan data ke dalam suatu file yang sulit untuk dimodifikasi. Terdapat dua jenis Steganographyrobust, yaitu:

1. Fingerprinting yaitu menyembunyikan identifier unik untuk pengguna yang memiliki hak akses terhadap file tersebut.

2. Watermark mengidentifikasikan copyright pemilik file.

2.4. Teknik-teknik Steganography

Beberapa teknik Steganography yang digunakan untuk menyembunyikan informasi yaitu:

1. Binary File Techniques. 2. Text Techniques.

a) Line Shift Coding Protocol. b) Word Shift Coding Protocol. c) Feature Coding Protocol.

d) White Space Manipulation. e) Text Content.

f) XML.

3. Image techniques.

4. Audio/Video Techniques (Cummins, et al. 2004).

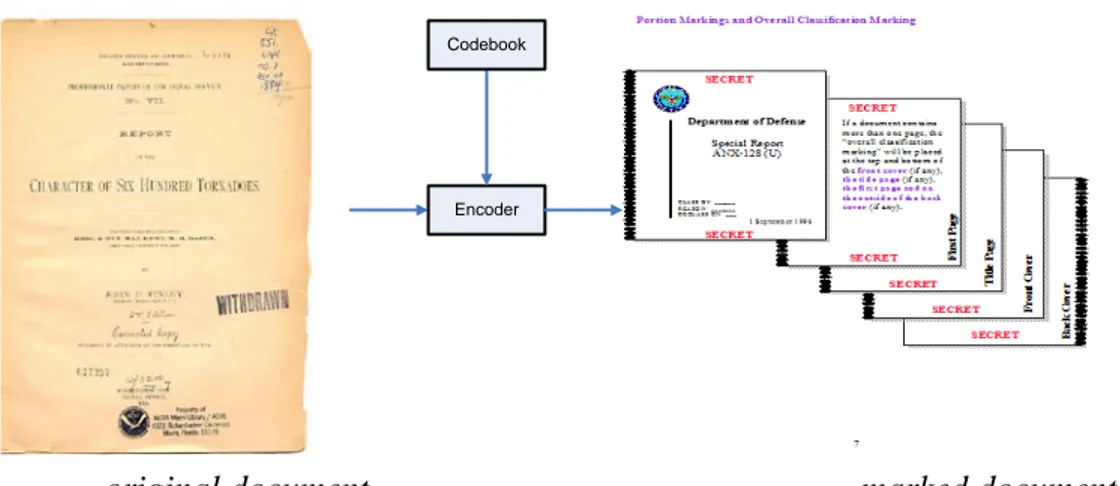

2.5. Whitespace Manipulation

Teknik manipulasi steganografi Whitespace digunakan untuk menyembunyikan suatu pesan ke dalam sebuah file ASCII dengan menambahkan Whitespaces pada akhir baris teks yang terdapat pada file ASCII tersebut. Jumlah Whitespaces yang ditambahkan tergantung pada nilai bit tertentu. Pada Gambar 2.2 di bawah ini dijelaskan tentang manipulasi Whitespace (Piarsa, 2011) :

Encoder Codebook

original document marked documents

Gambar 2.2 Manipulasi Whitespace (Piarsa, 2011)

Keterangan yang dapat diperoleh dari Gambar 2.2 di atas adalah sebagai berikut :

1. Original Document adalah dokumen asli yang belum ditandai atau belum disisipkan pesan rahasia.

2. Codebook adalah aturan yang memberitahu encode bagian mana dari dokumen yang dibutuhkan untuk diubah.

3. Encoder adalah rangkaian yang berfungsi untuk mengkodekan data input menjadi data bilangan dengan format tertentu.

4. Marked Documents adalah dokumen yang sudah ditandai secara digital dan tidak terlihat mata.

Sebuah program yang menggunakan metode ini adalah SNOW. Whitespaces yang digunakan adalah karakter “spaces” dan “tab”. Keunggulan Steganography SNOW adalah tingkat kecurigaan pengamat pada data menjadi lebih kecil karena dengan memanfaatkan Whitespaces data yang disembunyikan tidak dapat dilihat secara kasat atau dengan kata lain representasi visual data asli tidak berubah walaupun suda h disisipi oleh data lain (Cummins, et al. 2004).

2.6. Operasi bit

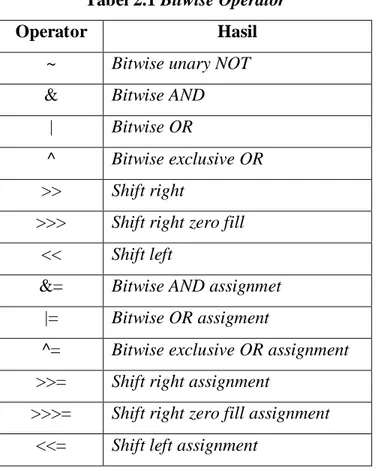

Dalam teknik Steganography SNOW digunakan beberapa jenis operator seperti arithmeticoperator, relationaloperator, assignmentoperator, ? operator, dan bitwise operator untuk melakukan proses encoding dan decoding.

Arithmetic operator (+, - , :, *, ++, --, %) digunakan untuk mengoperasikan nilai-nilai numerik pada pengolahan pesan. Relational operator (==, !=, >, <, >=, <=) digunakan untuk menentukan hubungan antara suatu nilai terhadap nilai yang lain, menentukan kesamaan dan keberurutan. Assignment operator (=) digunakan untuk memberikan sebuah nilai terhadap suatu peubah. Question operator (?) digunakan untuk menentukan suatu nilai terhadap suatu ekspresi yang mengembalikan nilai true atau false (Cummins, et al. 2004).

Operator yang paling banyak digunakan dalam teknik Steganography SNOW adalah bitwise operator karena untuk mengkonversi sebuah message menjadi sejumlah karakter spasi dan tab diperlukan suatu operasi yang dapat menangani pengolahan nilai-nilai bit dari pesan tersebut dan bitwise operator menyediakan

operator-operator yang dapat digunakan untuk mendukung proses pengolahan bit-bit dari pesantersebut (Ema Utami, 2009).

Bitwiseoperator yang digunakan oleh Steganography SNOW dapat lihat pada Tabel 2.1 :

Tabel 2.1 Bitwise Operator

Operator Hasil

~ Bitwise unary NOT & Bitwise AND

| Bitwise OR

^ Bitwise exclusive OR >> Shift right

>>> Shift right zero fill << Shift left

&= Bitwise AND assignmet |= Bitwise OR assigment

^= Bitwise exclusive OR assignment >>= Shift right assignment

>>>= Shift right zero fill assignment <<= Shift left assignment

Penggunaan bitwiselogicaloperator (&, |, ^, ~) disajikan pada Tabel 2.2 :

Tabel 2.2 Penggunaan Bitwise Logical Operator A B A | B A & B A ^ B ~ A

0 0 0 0 0 1

1 0 1 0 1 0

0 1 1 0 1 1

Bitwiseoperator mengoperasikan nilai bit dari setiap operand (nilai yang akan dioperasikan) yang akan menggunakan operator tersebut. Sebagai contoh untuk mencari nilai dari operasi 4 & 2 dilakukan dengan mengoperasikan nilai bit kedua operand sehingga hasil operasi tersebut adalah:

100 4 010 2 --- & 000 = 0 maka, 4 & 2 = 0. 2.7. Aplikasi Web

“Kepopuleran Internet di seluruh penjuru dunia mendorong aplikasi web semakin diminati. Dengan menggunakan aplikasi web seseorang hanya perlu menempatkan aplikasi dalam sebuah server dan dengan sendirinya aplikasi tersebut dapat diakses dari mana pun, sepanjang pemakai dapat mengakses web server-nya. Aplikasi web yang paling dasar ditulis dengan menggunakan HTML. Sebagai mana diketahui, HTML (Hypertext Markup Language) adalah bahasa standar untuk membuat halaman-halaman web” (Kadir, 2009).

2.8. PHP dan JavaScript

“File yang hanya berisi kode HTML tidak mendukung pembuatan aplikasi yang melibatkan database karena HTML dirancang untuk menyajikan informasi yang bersifat statis (tampilan yang isinya tetap hingga web master atau penanggung jawab web melakukan perubahan isi). Oleh karena itu, selanjutnya muncul pemikiran untuk membuat suatu perantara yang memungkinkan aplikasi bisa menghasilkan sesuatu yang bersifat dinamis dan berinteraksi dengan database. Akhirnya, lahirlah berbagai perantara seperti PHP, ASP, dan JSP. PHP sendiri bersifat multiplatform. Artinya PHP dapat berjalan pada berbagai system, seperti Windows, Linux, dan UNIX” (Kadir, 2009).