117

APLIKASI SECURE-PDF DENGAN LSB WATERMARKING DAN FUNGSI HASH SHA-3 PADA PDF PEMINDAIAN DOKUMEN BERWARNA

David Sitorus1, Arif Rahman Hakim2

1, 2 Teknik Persandian, Sekolah Tinggi Sandi Negara, Jalan Raya H. Usa Ds Putat Nutug Ciseeng, Bogor, 16120, Indonesia

[email protected], [email protected]

Abstrak

Perkembangan ilmu pengetahuan dan teknologi yang begitu pesat mendorong semakin meningkatnya minat manusia untuk menggunakan teknologi. Salah satu produk teknologi tersebut yaitu Portable Document Format (PDF). PDF memberikan kemudahan bagi pengguna dalam bertukar informasi. Kemudahan yang diberikan oleh PDF dapat menyebabkan kerawanan apabila data yang dipertukarkan merupakan data yang berklasifikasi rahasia. Kerawanan tersebut adalah pemalsuan yang dilakukan dengan cara melakukan modifikasi terhadap konten atau struktur data dari file PDF. Modifikasi struktur data pada file PDF dapat berupa penghapusan dan penyisipan string tertentu bahkan string tersebut dapat berupa script malware. Oleh karena itu dibutuhkan solusi untuk menjamin integritas data dan keautentikan dari PDF tersebut. Pada tulisan ini akan diajukan suatu teknik watermarking untuk mengamankan PDF.

Teknik ini bertujuan untuk menjamin integritas data dan keautentikan dari PDF.

The rapid development of technology encourages people to take advantage from the latest technology in their daily lives. Portable Document Format (PDF) is a popular document technology that allowing people to exchange document easily. On the other hand, it has main issue regarding to integrity and source authentication of the document. One can modify the content or data structure of the PDF file by deleting or inserting bogus string, even a malware script. In this paper we develop a desktop application that provides integrity by using SHA-3 and implementing LSB watermarking to provide source authentication of the colored-PDF document.

Keywords: colored-PDF, LSB watermarking, SHA-3, dekstop application

1. Pendahuluan

Perkembangan ilmu pengetahuan dan teknologi (iptek) yang begitu pesat mendorong semakin meningkatnya minat manusia untuk menggunakan produk teknologi. Internet merupakan salah satu produk teknologi yang saat ini banyak digunakan sebagai media pertukaran informasi baik dalam bentuk suara, video, gambar, maupun teks. Pertukaran informasi menggunakan teknologi internet menyebabkan proses komunikasi data menjadi lebih efisien [4]. Selain itu, internet juga mempermudah proses pertukaran informasi.

Di sisi lain, pengguna internet juga dapat memberikan dampak negatif, salah satu dampak negatif dari penggunaan internet sebagai media pertukaran informasi adalah pemalsuan terhadap informasi tersebut.

Portable Document Format (PDF) merupakan salah satu format dokumen elektronik yang dikembangkan oleh Adobe Systems Incorporated sejak tahun 1993. PDF telah ditetapkan menjadi sebuah standar oleh International Organization for Standarization (ISO)

dalam ISO 32000-1 pada tahun 2008 [12]. Dokumen PDF memungkinkan pengguna untuk bertukar dan melihat dokumen elektronik dengan mudah. Namun dengan kemudahan ini dapat menimbulkan kerawanan bagi pengguna apabila dokumen PDF tersebut berisi informasi yang penting. Salah satu kerawanan yang dapat ditimbulkan yaitu pemalsuan dokumen PDF.

Pemalsuan dokumen PDF dilakukan dengan cara memodifikasi dokumen PDF tersebut sehingga menyebabkan hilangnya unsur integritas (keutuhan data) dari dokumen PDF tersebut [4]. Pemalsuan file PDF dapat dilakukan dengan cara melakukan modifikasi terhadap konten atau struktur data dari file PDF.

Modifikasi stuktur data pada file PDF dapat berupa penghapusan dan penyisipan string tertentu bahkan string tersebut dapat berupa script malware. Menurut [9], pada bulan Juli 2011 ditemukan sebuah dokumen PDF berisi malware. Malware tersebut digunakan untuk mengakses suatu sistem. Berdasarkan penelitian yang dilakukan oleh [14], dokumen PDF menjadi target untuk

menyisipkan virus hingga mencapai 65.000 kasus pada tahun 2008 dan terus meningkat setiap tahunnya.

Berdasarkan permasalahan di atas terdapat beberapa penelitian yang mengajukan penggunaan teknik digital watermarking untuk menjamin autentikasi dan keutuhan data pada file PDF tersebut. Digital watermarking adalah suatu teknik untuk menyisipkan informasi spesifik yang disebut watermark ke dalam media digital sehingga watermark dapat dideteksi untuk tujuan autentikasi, keutuhan data dan kepemilikan hak media digital [4].

Penyisipan watermark dapat dilakukan pada bagian domain transform ataupun domain spatial. Pada penelitian yang dilakukan oleh [5] dijelaskan bahwa teknik domain transform jauh lebih baik dan dapat bertahan dari serangan yang berbeda. Sebaliknya teknik domain spatial lebih sensitif dan mudah dipecah serta dapat digunakan untuk melakukan autentikasi terhadap konten dari file watermark [2].

Pada penelitian ini dibuat sebuah aplikasi dekstop yang menerapkan teknik Least Significant Bit (LSB) dan SHA-3 pada file PDF hasil pemindaian dokumen berwarna. Terdapat dua jenis watermark yang akan disisipkan ke dalam file PDF. Yang pertama digunakan untuk memberikan layanan autentikasi dan yang kedua digunakan untuk memberikan layanan integritas pada file PDF hasil pemindaian dokumen berwarna. Penelitian yang dilakukan oleh [6] menggunakan algoritma Discrete Wavelet Transform (DWT) dan fungsi hash SHA-256. Selain menggunakan DWT, teknik watermarking lain yang dapat digunakan yaitu menggunakan teknik Least Significant Bit (LSB).

Menurut [1] dijelaskan bahwa LSB mudah untuk dimplementasikan dan memiliki kapasitas penyimpanan yang besar. Selain itu LSB juga menghasilkan kualitas citra yang baik dan terlihat seperti citra asli.

Algoritma fungsi hash yang digunakan yaitu SHA-3.

SHA-3 dipublikasi oleh Federal Information Processing Standard (FIPS) pada tanggal 5 Agustus 2015 dan merupakan algoritma secure hash standard [13].

Penelitian yang dilakukan oleh [7] mengatakan bahwa SHA-3 tidak memiliki kerawanan keamanan berdasarkan serangan generik yaitu collision resistance, pre-image dan second pre-image. Penelitian lainnya dilakukan oleh [3] mengatakan bahwa SHA-3 dapat memberikan layanan integritas dan mendukung layanan autentikasi serta nir penyangkalan yang lebih efisien.

Selain kedua penelitian tentang SHA-3 di atas, penelitian yang dilakukan oleh [8] mengatakan bahwa SHA-3 memberikan performa implementasi yang lebih cepat. Dengan menerapkan teknik watermarking dan fungsi hash pada penelitian ini, diharapkan dapat memberikan layanan autentikasi dan integritas pada file PDF hasil pemindaian dokumen berwarna.

2. Eksperimental

2.1. Digital WatermarkingDigital watermarking adalah suatu teknik untuk menyisipkan informasi spesifik yang disebut watermark

ke dalam media digital sehingga watermark dapat dideteksi untuk tujuan autentikasi [4]. Digital watermarking dapat dibagi menjadi dua tahapan.

Tahapan yang pertama adalah penyisipan watermark (watermark embedding) dan tahapan yang kedua adalah ekstraksi atau pendeteksian watermark (watermark detection) [11].

2.2. Portable Document Format (PDF)

Portable Document Format (PDF) merupakan salah satu format dokumen elektronik yang dikembangkan oleh Adobe Systems Incorporated sejak tahun 1993. PDF telah ditetapkan menjadi sebuah standar oleh International Organization for Standarization (ISO) dalam ISO 32000-1 pada tahun 2008 [12]. Struktur utama dari PDF dapat dilihat pada Gambar 1. PDF memiliki empat struktur utama yaitu:

• Header, berisi informasi mengenai versi dari PDF.

Bagian ini terletak pada bagian awal dari struktur data PDF. Bagian ini ditunjukkan dengan tanda “PDF Version Number” pada struktur PDF.

• Body, berisi objek yang membangun PDF yang akan merepresentasikan PDF untuk ditampilkan kepada user. Bagian ini ditunjukkan dengan tanda “Object Streams” pada struktur PDF.

• Cross-Reference Tabel, berisi informasi yang mengizinkan akses secara tidak langsung kepada suatu objek. Bagian ini ditunjukkan dengan tanda “xref”

pada struktur PDF.

• Trailer, berisi berisi lokasi dari cross-reference table PDF. Bagian ini terletak pada bagian akhir dari struktur PDF. Bagian ini ditunjukkan dengan tanda

“startxref” pada struktur data PDF.

2.3. Least Significant Bit (LSB)

Least Significant Bit (LSB) merupakan metode steganografi dan digital watermarking yang paling mudah dan sederhana untuk diimplementasikan [10].

Teknik penyisipan watermark yaitu dengan mengganti bit-bit LSB pada citra digital dengan bit-bit watermark.

Secara komputasi, bit LSB adalah bit yang paling kanan dari bilangan biner dan juga menjelaskan apakah jumlahnya genap atau ganjil. Hal tersebut sama dengan digit least significat dari sebuah angka desimal yang berada pada posisi paling kanan [1]. Gambar 1 menjelaskan bilangan biner dari angka desimal 181.

Gambar 1. Representasi angka 181 dalam bentuk biner 2.4. SHA-3

Pada tahun 2007 NIST membuka kompetisi untuk mengembangkan fungsi hash baru yang disebut SHA-3 untuk ditetapkan sebagai secure hash standard [13].

Fungsi hash SHA-3 menggunakan permutasi dasar yang sama seperti komponen utama pada konstruksi sponge.

Aplikasi dari fungsi hash juga membutuhkan sifat

1 0 1 1 0 1 0 1

collision resistance, preimage resistance, second preimage resistance. Fungsi pada SHA-3 juga didesain agar tahan terhadap serangan lainnya, seperti length- extension attack yang dapat ditahan dengan fungsi acak dengan panjang output yang sama. Fungsi acak dengan panjang output d bit tidak dapat menyediakan keamanan terhadap serangan kolisi lebih dari d/2 bit dan d bit pada keamanan terhadap serangan preimage dan second preimage, dan juga pada SHAKE-128 dan SHAKE-256 menyediakan keamanan kurang dari 128 dan 256 bit [13].

2.5. Proses Embedding

Proses embedding berfungsi untuk menyisipkan watermark ke dalam file PDF. Terdapat dua watermark yang akan disisipkan. Yang pertama berfungsi untuk memberikan layanan autentikasi dan yeng kedua berfungsi untuk memberikan layanan integritas pada file PDF.

Gambar 2. Proses Embedding

Proses embedding dimulai dengan melakukan konversi file PDF ke dalam bentuk gambar, kemudian menyisipkan logo ke dalam gambar menggunakan teknik Least Significant Bit. Setelah menyisipkan logo, kemudia menghitung nilai hash dari gambar yang telah disisipkan logo menggunakan fungsi hash SHA-3. Nilai hash yang dihasilkan kemudian disisipkan ke dalam gambar. Setelah menyisipkan logo dan nilai hash, maka gambar dikonversi kembali ke dalam bentuk file PDF.

Proses embedding ditunjukkan pada Gambar 2.

2.6. Proses Ekstraksi

Proses ekstraksi dimulai dengan melakukan konversi file PDF ter-watermark ke dalam gambar,

kemudian melakukan ekstraksi nilai hash yang disisipkan. Setelah melakukan ekstraksi nilai hash, maka dilakukan ekstraksi dari logo yang disisipkan dan melakukan hash dari dari gambar. Nilai hash yang dihasilkan dari proses ekstraksi dan nilai hash yang dibangkitkan dari gambar akan di bandingkan. Apabila bernilai sama maka file PDF masih utuh dan belum terjadi perubahan, namun apabila nilai hash berbeda, maka file PDF sudah mengalami perubahan. Proses ekstraksi ditunjukkan pada Gambar 3.

Gambar 3. Proses Decoding

3. Hasil dan Pembahasan

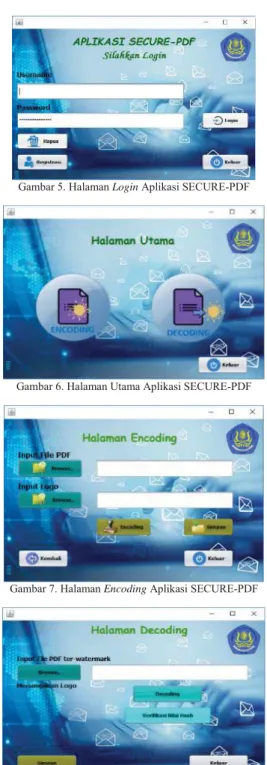

3.1. ImplementasiAplikasi SECURE-PDF diimplementasikan berbasis desktop application pada platform Java.

Tampilan implementasi dari aplikasi SECURE-PDF ditunjukkan pada Gambar 4 sampai Gambar 8.

3.2. Pengujian

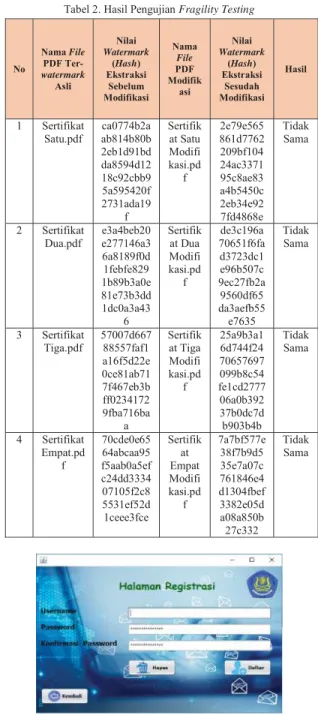

Hasil implementasi dari aplikasi SECURE-PDF diuji menggunakan dua pengujian yaitu recovery testing dan fragility testing. Recovery testing bertujuan untuk mengetahui apakah logo dan nilai hash dapat diekstraksi. Sedangkan fragility testing bertujuan untuk mengetahui perubahan yang terjadi apabila file PDF dimodifikasi. Berdasarkan hasil pengujian recovery testing diperoleh bahwa logo dan nilai hash dapat diekstrak kembali. Pengujian dilakukan menggunakan empat file PDF berbeda dan dua logo berbeda. Hasil pengujian recovery testing ditunjukkan pada Tabel 1.

Berdasarkan pengujian fragility testing diperoleh bahwa pada saat terjadi modifikasi pada bagian struktur data file PDF, maka akan terjadi perubahan nilai hash yang disisipkan. Sehingga dapat diketahui bahwa file PDF telah mengalami modifikasi. Hasil pengujian fragility testing ditunjukkan pada Tabel 2.

Tabel 1. Hasil Pengujian Recovery Testing

4. Kesimpulan

Aplikasi SECURE-PDF yang dibangun dapat memberikan layanan integritas dengan mengimplementasikan fungsi hash SHA-3 untuk mendeteksi modifikasi dan LSB watermarking yang mendukung layanan autentikasi sumber dokumen PDF hasil pemindaian dokumen berwarna. Pengujian yang telah dilakukan pada aplikasi SECURE-PDF yaitu recovery testing yang menunjukkan bahwa aplikasi SECURE-PDF mampu mengekstraksi logo dan nilai hash dengan baik. Selain itu, dilakukan fragility testing yang menunjukkan bahwa aplikasi SECURE-PDF dapat

mendeteksi modifikasi pada file PDF berwarna dengan baik.

Tabel 2. Hasil Pengujian Fragility Testing

Gambar 4. Halaman Registrasi Aplikasi SECURE-PDF No Nama

File

Nilai Hash Awal

Logo Input

Nilai Hash Hasil Ekstraksi

Logo Hasil Ekstraksi 1 Sertifik

at Satu.pd f

8b26c1c ece7126 d93a03f 1e1ab8e bf67f87 ddf93cc 1de6c89 4603a0 d6205b 1f1

8b26c1ce ce7126d9 3a03f1e1a b8ebf67f8 7ddf93cc1 de6c8946 03a0d620 5b1f1

2 Sertifik at Dua.pd f

265a76 385598 9013fd5 3f737df eb9a306 33a136 d9e618f 9ff705c 89aeb9b c6b7

265a7638 55989013 fd53f737d feb9a3063 3a136d9e 618f9ff70 5c89aeb9 bc6b7

3 Sertifik at Tiga.p df

65ca275 d59632 e414f5c 651273 0d0bd9 aa8b706 7c53bb 687b17 9fef159 d985a6

65ca275d 59632e41 4f5c6512 730d0bd9 aa8b7067 c53bb687 b179fef15 9d985a6

4 Sertifik at Empat.

2bfa4ff 6e5504a 96ec880 ec8d265 179cc08 452038 c67847 366ce2e aa4e8ef 034

2bfa4ff6e 5504a96e c880ec8d 265179cc 08452038 c6784736 6ce2eaa4e 8ef034

No

Nama File PDF Ter- watermark

Asli

Nilai Watermark

(Hash) Ekstraksi

Sebelum Modifikasi

Nama File PDF Modifik

asi

Nilai Watermark

(Hash) Ekstraksi

Sesudah Modifikasi

Hasil

1 Sertifikat

Satu.pdf ca0774b2a ab814b80b 2eb1d91bd da8594d12 18c92cbb9 5a595420f 2731ada19

f

Sertifik at Satu Modifi kasi.pd f

2e79e565 861d7762 209bf104 24ac3371 95c8ae83 a4b5450c 2eb34e92 7fd4868e

Tidak Sama

2 Sertifikat

Dua.pdf e3a4beb20 e277146a3 6a8189f0d 1febfe829 1b89b3a0e 81e73b3dd 1dc0a3a43

6

Sertifik at Dua Modifi kasi.pd f

de3c196a 70651f6fa d3723dc1 e96b507c 9ec27fb2a 9560df65 da3aefb55 e7635

Tidak Sama

3 Sertifikat

Tiga.pdf 57007d667 88557faf1 a16f5d22e 0ce81ab71 7f467eb3b ff0234172 9fba716ba

a

Sertifik at Tiga Modifi kasi.pd f

25a9b3a1 6d744f24 70657697 099b8c54 fe1cd2777 06a0b392 37b0dc7d b903b4b

Tidak Sama

4 Sertifikat Empat.pd

f

70cde0e65 64abcaa95 f5aab0a5ef c24dd3334 07105f2c8 5531ef52d 1ceee3fce

Sertifik at Empat Modifi kasi.pd f

7a7bf577e 38f7b9d5 35e7a07c 761846e4 d1304fbef 3382e05d a08a850b 27c332

Tidak Sama

Gambar 5. Halaman Login Aplikasi SECURE-PDF

Gambar 6. Halaman Utama Aplikasi SECURE-PDF

Gambar 7. Halaman Encoding Aplikasi SECURE-PDF

Gambar 8. Halaman Decoding Aplikasi SECURE-PDF

5. Daftar Acuan

Paper dalam jurnal[1] Al-Othmani, A.Z., Manaf, A.A and Zeki, A.M. 2012. “Survey on Steganography Teqhniques in Real Time Audia Signal and Evaluation, in International Jurnal of Computer Science Issue, Vol. 9, No. 1.

[2] M. Barni, F. Bartolini, and A. Piva. 2001.“An Improved Wavelet Based Watermarking Through Pixelwise Masking”, IEEE transactions on image processing, Vol.10, No.5, pp.783-791.

[3] S. Bayat-Sarmadi, M. Mozaffari-Kermani, and A. Reyhani- Masoleh. 2014. “Efficient and Concurrent Reliable Realization of the Secure Cryptographic SHA-3 Algorithm”. IEEE Trans. on Computer-Aided, vol.33, no.1.

Prosiding Konferensi

[4] A. Al-Ahmad, Mohammad, Alshaikhli, I.A. and Alduwaikh, A.E. 2013.” A New Fragile Digital Watermarking Technique for a PDF Digital Holy Quran”, International Conference on Advanced Computer Science Applications and Technologies.

[5] A. Al-Gindy, H. Al-Ahmad, R. Qahwaj, and A. Tawfik. 2009.

"A frequency domain adaptive watermarking algorithm for still colour images”, in International Conference on Advances in Computational Tools for Engineering Applications, Lebanon, pp.186-191.

[6] A. Mahmoud, H. Al-Maharmeh, and H. Al-Ahmad. 2015. “A New Watermarking Algorithm for Scanned Colored PDF Files Using DWT and Hash Function”, in International Conference on Information and Communication Technology Research Processing, pp. 140-143.

[7] I.F. Alshaikhli., M.A. Alamad and K.Munthir. 2012.

Comparation and Analysis Study of SHA-3 Finalis. International Conference on Advance Computer Science Application and Technologies.

[8] M.A. Patil and T. Karule. 2015. “Design and Implementation of Keccak Hash Function for Cryptography”. IEEE International Conference on Communications and Signal Processing. Pp 875- 878

[9] Schmitt, F, Gassen, J, and Padilla, E.G. 2012. PDF SCRUTINIZER: Detecting JavaScript-based Attacks in PDF Document. Tenth Annual International Conference on Privacy, Security and Trust.

Monograf, buku yang diedit, buku

[10] Cox, I.J., Miller, M.L., Blom, J.A., Fridrich, J., and Kalker, T., 1999. Digital Watermarking and Steganography. 2nd Edition.

Elsevier Inc.

[11] Munir, Rinaldi. 2006. Kriptografi. Bandung: Penerbit Informatika

Paper dan laporan dari industri

[12] Adobe System Incorporated, 2008. ISO 32000-1:200 Document Management - Portable Document Format. s.l.:Tech Rep.

[13] FIPS 202: 2015 (SHA-3 Standard: Permutation-Based Hash and Extendable-Output Function).

[14] Selvaraj, K. and Gutierrez, N. F., 2010. The Rise of PDF Malware, s.l.: Symantec Corporation.