Makalah IF3058 Kriptografi – Sem. II Tahun 2010/2011

S

TUDI

E

KSPLORASI

S

ECURE

V

O

IP

WITH

SSL

VPN

Mohamad Abdul Kadir 13507134 Program Studi Teknik Informatika Sekolah Teknik Elektro dan Informatika

Institut Teknologi Bandung, Jl. Ganesha 10 Bandung 40132, Indonesia [email protected]

Abstract --- Berdasarkan studi independen yang pernah ada menyatakan bahwa koneksi SSL (Secure Socket Layer) VPN dapat memberikan transmisi suara IP phone call menjadi lebih baik. Selain itu juga dapat meningkatkan tingat keamanan paket data yang ditransmisikan sehingga tidak khawatir disalahgunakan oleh orang yang tidak berkepentingan saat melewati jaringan internet. Makalah ini akan mempelajari bagaimana SSL VPN VoIP meningkatkan performansi, sekuritas, dan integrasi data saat transmisi paket data lewat internet.

Index Terms --- Keamanan, SSL, VoIP, VPN, Transmisi.

I. LATARBELAKANG

Kemajuan teknologi informasi terutama di dunia internet telah membuat peranan pengamanan komputer menjadi semakin penting. Banyak kejahatan cyber yang memanfaatkan celah keamanan yang ada dan melakukan manipulasi. Pada saat ini banyak sekali cara-cara yang ditempuh untuk memperkuat pengamanan, seperti password pada email, nomor PIN pada ATM, keamanan data/informasi rahasia. Usaha yang dilakukan untuk mengurangi kejahatan cyber yaitu dengan memperkuat sistem keamanan komputer, yaitu dengan cara membuat algoritma penyandian (cipher) yang lebih kuat terhadap serangan. Ukuran dari kekuatan chiper tersebut adalah banyaknya usaha yang diperlukan dalam melakukan pemecahan dari kunci cipher.

Penyimpanan dan pengiriman data melalui media elektronik harus dapat menjamin keamanan dan keutuhan dari data yang dikirimkan tersebut. Data tersebut harus tetap rahasia selama pengiriman dan harus tetap utuh pada saat penerimaan di tujuan. Untuk memenuhi hal tersebut, dilakukan proses penyandian (enkripsi dan dekripsi) terhadap data yang akan dikirimkan. Enkripsi dilakukan pada saat pengiriman dengan cara mengubah data asli menjadi data rahasia sedangkan dekripsi dilakukan pada saat penerimaan dengan cara mengubah data rahasia menjadi data asli. Jadi data yang dikirimkan selama proses pengiriman adalah data rahasia, sehingga data asli tidak dapat diketahui oleh pihak yang tidak berkepentingan. Data asli hanya dapat diketahui oleh penerima dengan menggunakan kunci rahasia.

Selain usaha membuat data tetap rahasia dengan dilakukannya penyandian dengan kunci, hal penting lainnya dalam keamanan informasi terutama di internet

adalah pengaturan keamanan. Salah satu cara yang dapat ditempuh adalah dengan penggunaan sertifikat digital. Public Key Infrastructure (PKI) bertujuan untuk menciptakan, mengatur, mendistribusikan penggunaan sertifikat digital ini. Mungkin kita sering melihat penggunaan setifikat digital pada web, tetap penggunaan sertifikat digital tidak hanya terbatas pada layanan web, melainkan juga email, dan aplikasi lainnya.

VPN (Virtual Private Network) memungkinkan konektivitas private, aman, dan stabil antara jaringan korporat dan klien komputer melalui internet. Dengan VPN, intranet korporat dapat diekspansi dan komputer-komputer di kantor-kantor cabangnya dapat terhubung ke jaringan korporat utama. Implementasi VPN selain di perusahaan-perusahaan juga sering dilakukan di tingkat akademisi seperti di universitas-universitas, termasuk ITB.

Sebuah studi independen memberitakan bahwa menambahkan koneksi SSL VPN pada IP phone call dengan jaringan broadband yang stabil dapat membuat transmisi suara menjadi lebih baik. SSL VoIP VPN tunneling dapat meningkatkan kualitas panggilan suara dibandingkan VoIP tradisional yang langsung. SSL VPN dapat meningkatkan performansi koneksi VoIP. Dengan adanya SSL, maka paket suara terjamin keamanannya. Sehingga konferensi via VoIP korporat dapat berlangsung dengan kualitas lebih baik serta keamanan transmisi yang maksimal.

II. SSL(SECURE SOCKET LAYER)

Secure Socket Layer (SSL) adalah protocol yang digunakan untuk browsing web secara aman. Dalam hal ini, SSL bertindak sebagai protocol yang mengamankan komunikasi antara client dan server. Protocol ini memfasilitasi penggunaan enkripsi untuk data yang rahasia dan membantu menjamin integritas informasi yang dipertukarkan antara website dan webserver.[1]

SSL dikembangkan oleh Netscape Communications pada tahun 1994, dan mejadi protocol yang umum digunakan untuk komunikasi aman antara dua komputer pada internet. SSL dibangun ke dalam banyak web server (misalnya Netscape Communications dan Internet Explorer). Ada beberapa versi SSL, diantaranya versi 2 dan 3, tetapi versi 3

Makalah IF3058 Kriptografi – Sem. II Tahun 2010/2011 yang paling banyak digunakan saat ini.

SSL beroperasi antara protocol komunikasi TCP/IP (Transmission Control Protocol/Internet Protocol) dan aplikasi. SSL seolah-olah berlaku sebagai lapisan (layer) baru antara lapisan transport (TCP) dan lapisan aplikasi. TCP/IP adalah standard protocol yang digunakan untuk menghubungkan computer dan jaringan dari jaringan yang lebih besar, yaitu Internet.[1]

Gambar 1. Layer dan protocol untuk browsing dengan SSL.[1]

Di dalam standard komunikasi di Internet, pesan dari pengirim dilewatkan melalui socket (port yang khusus menerima dan mengirim informasi dari jaringan dengan mode byte stream). Socket kemudian menerjemahkan pesan tersebut melalui protocol TCP/IP.[1]

Cara Kerja TCP/IP (tanpa SSL)

Kebanyakan transmisi pesan di Internet dikirim sebagai kumpulan potongan pesan yang disebut paket. Pada sisi pengiriman, paket-paket dari sebuah pesan diberi nomor secara sekuensial. IP bertanggung jawab merutekan paket (lintasan yang dilalui oleh paket), dan setiap paket mungkin menempuh rute yang berbeda di dalam Internet. Tujuan sebuah paket ditentukan oleh IP address, yaitu nomor yang digunakan untuk mengidentifikasi sebuah computer pada sebuah jaringan.[1]

Pada sisi penerima, TCP memastikan bahwa suatu paket sudah sampai, menyusunnya sesuai nomor urut, dan menentukan apakah paket tiba tanpa mengalami perubahan (misalnya berubah karena physical error selama transmisi). Jika paket mengalami perubahan atau ada data yang hilang, TCP meminta pengiriman ulang. Bila semua paket dari pesan berhasil mencapai TCP/IP, pesan tersebut kemudian dilewatkan ke socket penerima. Socket tersebut menerjemahkan pesan kembali menjadi bentuk yang dibaca oleh aplikasi penerima (contoh aplikasi adalah HTTP, FTP,Telnet, SSH, dan lain-lain).[1]

Cara Kerja TCP/IP (dengan SSL)

Dari penjelasan di atas dapat dilihat bahwa pada dasarnya TCP/IP tidak memiliki pengamanan

komunikasi yang bagus. Bahkan TCP tidak cukup canggih menentukan bilamana suatu paket berubah karena diubah oleh pihak ketiga, karena paket yang diubah tersebut dapat dianggap oleh TCP sebagai paket yang benar. Pada transaksi yang menggunakan SSL, SSL membangun hubungan (connection) yang aman antara dua socket, sehingga pengiriman pesan antara dua entitias dapat dijamin keamanannya.

SSL disusun oleh dua sub-protokol:

1. SSL Handshaking, yaitu sub-protokol untuk membangun koneksi (kanal) yang aman untuk berkomunikasi,

2. SSL record, yaitu sub-protokol yang menggunakan kanal yang sudah aman. SSL record membungkus seluruh data yang dikirim selama koneksi.

SSL mengimplementasikan kriptografi kunci public dengan menggunakan algoritma RSA dan sertifikat digital untuk mengotentikasi server di dalam transaksi dan untuk melindungi infromasi tahasia yang dikirim antara dua buah socket. Server selalu diotentikasi, sedangkan client tidak harus diotentikasi oleh server. Server diotentikasi agar client yakin bahwa ia mengakses situs web yang sah. Client tidak harus diotentikasi oleh server karena kebanyakan server menganggap nomor kartu kredit sudah cukup untuk mengotentikasi client.[1]

SSL adalah protocol client-server, yang dalam hal ini web browser adalah client dan website adalah server. Client yang memulai komunikasi, sedangkan server member respons terhadap permintaan client. Prokol SSL tidak bekerja kalau tidak diakltifkan terlebih dahulu.[1]

1. Sub-protocol handshaking

Sub-protokol handshaking diperlihatkan pada Gambar 2. dari gambar tersebut terlihat bahwa SSL dimulai dengan pengiriman pesan Hello dari client ke server (1). Server merespon dengan mengirim pesan Hello (2) dan sertifikat digital ke client untuk otentikasi (3).[1]

Makalah IF3058 Kriptografi – Sem. II Tahun 2010/2011 Gambar 2. Sub-protokol handshaking untuk

membangun koneksi yang aman.[1]

Sertifikat digital berisi kunci public server. Di dalam browser client terdapat daftar CA yang dipercaya. Jika sertifikat digital ditandatangani oleh salah satu CA di dalam daftar tersebut, maka client dapat memverifikasi kunci public server. Setelah proses otentikasi selesai, server mengirimkan pesan server done (4) kepada client.[1]

Selanjutnya, client dan server menyepakati session key untuk melanjutkan transaksi melalui proses yang disebut key exchange (5). Session key adalah kunci rahasia yang digunakan selama transaksi. Komunikasi client-server dilakukan dengan menggunakan session key ini. Data yang akan ditransmisikan dienkripsi terlebih dahulu dengan session key melalui protocol TCP/IP. Proses exchange key diawali dengan client mengirim nilai acak 384-bit yang disebut premater key pada server. Nilai acak ini dikirim dalam bentuk terenkripsi (dienkripsi dengan kunci public server). Melalui perhitungan yang cukup kompleks, client dan server menghitung session key yang diturunkan dari premaster key. Setelah pertukaran kunci, client dan server menyepakati algoritma enkripsi (6). SSL mendukung banyak algoritma enkripsi, antara lain DES, IDEA, RC2, dan RC4. Sedangkan untuk fungsi hash, SSL mendukung algoritma SHA dan MD5.[1] Client mengirim pesan bahwa ia sudah selesai membangun sub-protokol (pesan 7). Server merespon client dengan mengirim pesan 8 dan 9. Sampai di sini, proses pembentukan kanal yang aman sudah selesai. Bila sub-protokol ini sudah terbentuk, maka http:// pada URL berubah menjadi https:// (http secure).[1]

2. Sub-protocol record

Setelah kanal yang aman terbentuk, client dan server

menggunakannya untuk menjalankan sub-protokol kedua (SSL record) untuk saling berkirim pesan. Misalnya client mengirim HTTP request ke server, dan server menjawab dengan mengirim HTTP response.

Pesan dari client ke server (dan sebaliknya) dikirim dalam bentuk terenkripsi (pesan dienkripsi dengan session key). Tetapi, sebelum pesan dikirim dengan TCP/IP, protocol SSL melakukan proses pembungkusan data sebagai berikut:

1. Pesan dipecah menjadi sejumlah blok yang masing-masing panjangnya 16 KB. Setiap blok diberi nomor urut sekuensial.

2. Setiap blok kemudian dikompresi, lalu hasil kompresi disambung dengan session key. 3. Kemudian hasil dari langkah 2 di atas di-hash

dengan algoritma MD5 (atau algoritma hash lain yang disepakati). Nilai hash ini ditambahkan ke setiap blok sebagai MAC (). Jadi, MAC dihitung sebagai berikut:

MAC = Hash(session key, compressed data block)

4. Hasil dari langkah 3 kemudian dienkripsi dengan algoritma kriptografi simetri (misalnya RC4).

5. Terakhir, hasil dari langkah 4 diberi header (2 atau 3 byte), baru kemudian dikirim melalui koneksi TCP/IP aman yang terbentuk sebelumnya.

Proses pembungkusan pesan oleh sub-protokol SSL record diperlihatkan pada Gambar 3. Format SSL record ditunjukkan pada Gambar 4.

Makalah IF3058 Kriptografi – Sem. II Tahun 2010/2011 Gambar 4. Format data SSL record[1] Setelah data sampai di tempat penerima, sub-protokol SSL ini melakukan proses berkebalikan: mengenkripsi data yang diterima, mengotentikasinya (dengan MAC), men-dekompresinya, lalu merakitnya.[1]

Meskipun SSL melindungi informasi yang dikirim melalui internet, tetapi ia tidak melindungi informasi yang sudah disimpan di dalam server pedagang (merchant). Bila pedagang online menerima informasi kartu kredit atas suatu pesanan barang, informasi tersebut mungkin dideskripsi dan disimpan di dalam server pedagang sampai pesanan barang diantar. Jika server tidak aman dan data di dalamnya tidak dienkripsi, pihak yang tidak berhak dapat saja mengakses informasi rahasia tersebut.[1]

Piranti keras seperti kartu peripheral component interconnect (PCI) yang dirancang untuk digunakan di dalam transaksi SSL, dapat dipasang ke dalam web server untuk memroses transaksi SSL, sehingga mengurangi waktu pemrosesan dan memungkinkan server bebas mengerjakan tugas lain.[1]

Pada tahun 1996, Netscape Communications, Corp. mengajukan SSL ke IETF (Internet Engineering Task Force) untuk distandardisasi. Hasilnya adalah TLS (Transport Layer Security). TLS dijelaskan di dalam RFC 2246. TLS dapat dianggap sebagai SSL versi 3.1, dan implementasi pertamanya adalah pada tahun 1999, tetapi belum jelas apakah TSLakan menggantikan SSL.[1]

WTSL (Wireless Transport Layer Security) adalah protocol keamanan data WAP (Wireless Application Protocol). WAP adalah standard untuk komunikasi nirkabel pada telepon mobile dan peralatan nirkabel lainnya. WTSL mengamankan kanal untuk komunikasi antara peralatan nirkabel dan server aplikasi.[1]

III. VOIP(VOICE OVER INTERNET PROTOCOL) VoIP adalah teknik untuk bertelepon di atas jaringan Internet. Teknologi yang dikembangkan memungkinkan untuk membangun sentral telepon sendiri hingga pesawat telepon-nya. Teknologi VoIP menjadi dasar dari Next Generation Network (NGN) maupun jaringan selular 4G yang di gunakan oleh operator telekomunikasi masa datang.

Teknologi ini mampu melewatkan trafik suara, video dan data yang berbentuk paket melalui jaringan IP. Dalam komunikasi VoIP, pemakai melakukan hubungan telepon melalui terminal yang berupa PC atau telepon. Terminal akan berkomunikasi dengan gateway melalui telepon lokal. Hubungan antar-gateway dilakukan melalui network IP. Network IP dapat berupa network paket apapun, termasuk ATM, FR, Internet, Intranet, atau line E1. VoIP menawarkan transportasi sinyal yang lebih murah, fitur tambahan, dan transparansi terhadap data komputer.

Hambatan VoIP saat ini adalah kehandalannya yang di bawah telepon biasa, dan standardisasi

interoperabilitas.

Dengan bertelepon menggunakan VoIP, banyak keuntungan yang dapat diambil.

Diantaranyaadalah dari segi biaya, jelas lebih murah dari tarif telepon tradisional, karena jaringan IP bersifat global sehingga untuk hubungan Internasional dapat ditekan hingga 70%. Selain itu, biaya maintenance dapat di tekan karena voice dan data network terpisah, sehingga IP Phone dapat ditambah, dipindah dan di ubah. Hal ini karena VoIP dapat dipasang di sembarang ethernet dan IP address, tidak seperti telepon tradisional yang harus mempunyai port tersendiri di Sentral atau PBX.[2]

Terdapat 3 jenis metode yg berbeda yang paling sering digunakan untuk melakukan layalan VoIP [2]:

1. ATA (Analog Telephone Adaptor) Cara yang paling sederhana dan paling umum adalah dengan menggunakan suatu alat yang disebut ATA. ATA memungkinkan kita untuk menghubungkan pesawat telepon biasa ke komputer atau disambungkan ke internet untuk

dipakai VoIP. ATA adalah alat pengubah sinyal dari analog menjadi digital. Cara kerjanya adalah mengubah sinyal analog dari telepon dan

mengubahnya menjadi data digital untuk di transmisikan melalui internet. Provider seperti VONAGE dan AT&T Callvantage membuat alat ATA dan memberikannya secara gratis kepada pelanggannya sebagai bagian dari service mereka. Mereka tinggal membuka ATA, memasang kabel telepon ke alat, dan VoIP sudah bisa digunakan. Beberapa jenis ATA dipaket dan dibundel beserta

Makalah IF3058 Kriptografi – Sem. II Tahun 2010/2011 software tambahan yang harus diinstalkan pada komputer untuk melakukan konfigurasi ATA, tetapi pada umumnya itu hanya setting yang sangat mudah.

2. IP Phones

Pesawat telepon khusus ini terlihat sama dengan telepon biasa. Tapi selain mempunyai konektor RJ-11 standar, IP Phones juga mempunyai konektor RJ-45. IP Phones menghubungkan telepon ke router, dan didalam IP Phones sudah ada semua perangkat keras maupun lunak yang sudah terpasang didalamnya yang menunjang dalam pemanggilan IP. Tidak lama lagi, IP Phone nirkabel (wireless) akan tersedia, dan memungkinkan para pengguna untuk melakukan panggilan VoIP dari hotspot yang tersedia.

3. Computer-to-computer

Cara ini merupakan cara paling mudah untuk melakukan panggilan VoIP. Ada beberapa perusahaan menawarkan program yang harganya murah bahkan gratis yang dapat digunakan untuk melakukan panggilan VoIP. Yang harus disediakan adalah program (software), mikrofon, speaker, soundcard dan koneksi internet, lebih diutamakan koneksi internet yang relatif cepat seperti koneksi Kabel atau DSL. Selain biaya bulanan ISP, biasanya tidak ada lagi biaya untuk panggilan Computer-to-Computer, seberapa jauh pun jaraknya.

Teknik VoIP di adopsi oleh rekan-rekan Amatir Radio (ORARI) untuk menggunakan Internet sebagai relay jarak jauh. Teknik VoIP di Amatir Radio di kenal sebagai eQSO.

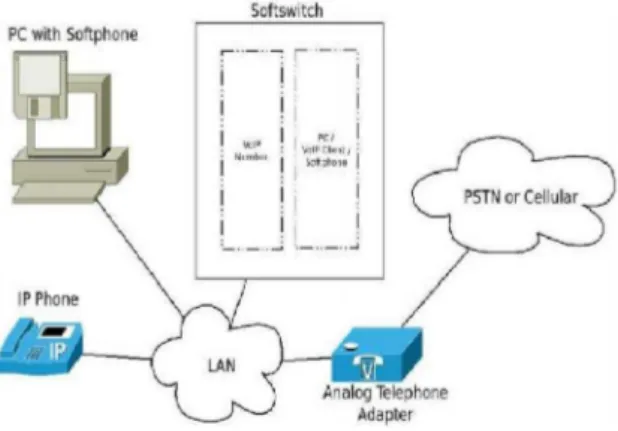

Cara Kerja VoIP (penjelasan lebih lanjut ATA)

Inti dari VoIP terdapat pada Jantung VoIP adalah jaringan softswitch. yang menyimpan semua informasi tentang pelanggan. Dalam pandangan

sederhana,VoIP softswitch pada dasarnya memiliki tabel pemetaan nomor telepon pelanggan dan

komputer atau IP alamat pelanggan.

Jika ada salah satu pelanggan yang ingin melakukan panggilan maka pelanggan tersebut

meminta pada Softswith untuk mengetahui alamat dan tujuan pelanggan yang lain. Alamat tujuan dapat menjadi alamat IP.Jadi, pada dasarnya softswitch tempat berkumpulnya semua nomor telepon pelanggan dan IP alamat.

Gambar 5. Cara Kerja VoIP dengan ATA Kita dapat menyisipkan sebuah Analog Telepon Adapter (ATA) ke dalam jaringan. ATA adalah jenis lain dari peralatan klien. Ini dapat bertindak sebagai gateway antara jaringan VoIP dan jaringan telepon.

IV.VPN (VIRTUAL PRIVATE NETWORK) VPN adalah suatu jaringan private yang

mempergunakan sarana jaringan komunikasi publik (dalam hal ini Internet) dengan memakai tunnelling protocol dan prosedur pengamanan. Dengan memakai jaringan publik yang ada, maka biaya pengembangan yang dikeluarkan akan jauh relatif lebih murah daripada harus membangun sebuah jaringan internasional tertutup sendiri.

Namun pemakaian Internet sebagai sarana jaringan publik juga mengandung resiko, karena Internet terbuka untuk umum, maka masalah kerahasiaan dan authentifikasi atas data yang dikirim pun juga terbuka. Oleh karenanya VPN menjaminnya dengan penerapan enkripsi data. Sebelum dikirimkan, terlebih dahulu data akan dienkripsikan untuk mengurangi resiko

pembacaan dan pembajakan data di jalan oleh pihak yang tidak terkait. Setelah sampai ke alamat tujuan, maka data tersebut akan di-deskripsikan ulang sehingga bentuk informasi dapat kembali menjadi seperti sedia kala. Selain memakai metode

pengamanan enkripsi-deskripsi, VPN masih memakai kriptografi lainnya untuk mendukung pengamanan data.

VPN saat ini banyak digunakan untuk diterapkan pada jaringan extranet ataupun intranet perusahaan-perusahaan besar. VPN harus dapat mendukung paling tidak 3 mode pemakaian [4]:

1. Koneksi client untuk akses jarak jauh

2. LAN-to-LAN internetworking

3. Pengontrolan akses dalam suatu Intranet Oleh karena infrastruktur VPN menggunakan infrastruktur telekomunikasi umum, maka dalam VPN

Makalah IF3058 Kriptografi – Sem. II Tahun 2010/2011 harus menyediakan beberapa komponen, antara lain [4]:

1. Konfigurasi, harus mendukung skalabilitas platform yang digunakan, mulai dari

konfigurasi untuk kantor kecil sampai tingkat enterprise (perusahaan besar).

2. Keamanan, antara lain dengan tunneling (pembungkusan paket data),enkripsi, autentikasi paket, autentikasi pemakai dan kontrol akses.

3. Layanan-layanan VPN, antara lain fungsi Quality of Services (QoS), layanan routing VPN yang menggunakan BGP, OSPF dan EIGRP.

4. Peralatan, antara lain Firewall, pendeteksi pengganggu, dan auditing keamanan.

5. Manajemen, untuk memonitor jaringan VPN.

IP VPN

IP VPN merupakan tipe khusus dari layanan VPN yang mengirimkan layanan Internet Protocol (IP) privat melalui infrastruktur publik IP atau internet. Yang menjadi kunci patokan IP VPN adalah pengiriman layanan IP kepada end user. Dengan IP VPN dimungkinkan networking data secara privat dan aman melalui jaringan internet publik atau jaringan IP privat untuk komunikasi pengguna akses remote, site-to-site, atau corporate-to-corporate.[4]

IP VPN berbasis jaringan publik yang berjalan di platform IP sehingga pengiriman layanan lebih bersifat connectionless, yakni data terkirim begitu saja tanpa ada proses pembentukan jalur terlebih dahulu (connection setup). IP bertugas untuk menangani masalah-masalah pengiriman, juga menjadi tanggung jawab IP untuk menangani masalah pengenalan datagram atau reassembly datagram sebagai akibat langsung proses fragmentasi.[4]

Penggunaan jaringan publik internet dalam layanan VPN menuntut jaminan keamanan yang lebih baik dibandingkan dengan layanan internet yang biasa. Sharing infrastruktur jaringan publik untuk privat menuntut pengamanan tersendiri. Dengan adanya jaminan keamanan tersebut, pelanggan dapat mengirimkan dan mengakses informasi secara aman dan terlindung dari kemungkinan disusupi oleh pengakses yang tidak diinginkan.

Casey Wilson dan Peter Doak dalam bukunya yang berjudul “Creating and Implementing VPN”, membagi konfigurasi IP VPN yang telah diterapkan di lapangan ke dalam 3 (tiga) kategori, yaitu intranet, Extranet dan remote access. [4]

Secara umum, setiap VPN adalah sebuah proses dimana jaringan umum (public network / internet) diamankan untuk mengfungsikannya sebagaimana private network. Sebuah VPN tidak didefinisikan oleh rangkaian khusus atau rute, tapi didefinisikan oleh mekanisme keamanan dan prosedur-prosedur yang hanya mengizinkan pengguna-pengguna yang ditunjuk akses ke VPN dan informasi yang mengalir

melaluinya.

VPN memiliki kemampuan dinamis. VPN memungkinkan bisnis mengembangkan akses informasi dan komunikasi dalam suatu cara yang dikontrol juga fleksibel dibandingkan dengan desain mengunci (lock out) pengguna tertentu dengan skema keamanan terbatas atau tak fleksibel, VPN didesain untuk menyediakan tingkat tertinggi kebebasan dalam sebuah lingkungan yang aman. Sebagai contoh, sebagian besar pengguna dapat melakukan pekerjaan yang besar dengan range informasi yang besar. Karena informasi sekarang dapat tersedia dalam bentuk yang dinamis dan baik, sebuah file, data, atau dokumen perusahaan yang harus dikunci di waktu lampau, sekarang dapat diakses dalam seluruh atau sebagian oleh grup-grup pengguna yang dipilih dalam cara-cara yang ditentukan dengan tepat.

V.SSLVPNVOIP Terdapat studi yang menjelaskan bahwa penambahan SSL VPN pada koneksi IP phone call menggunakan jaringan broadband yang stabil dapat membuat transmisi suara menjadi lebih baik dalam hal kualitas. SSL VPN memberikan struktur yang bagus pada koneksi VoIP. TCP dapat mengatasi lemahnya koneksi tanpa mengorbankan kualitas suara. SSL VPN VOIP tunneling dapat meningkatkan kualitas suara dibanding VoIP tanpa SSL VPN.[5]

Hal baik lagi yang ditawarkan mekanisme SSL VPN VoIP adalah enkripsi paket data VoIP. Dengan adanya enkripsi paket data suara ini maka akan meningkatkan keamanan dan mengurangi kekhawatiran akan pihak yang dengan sengaja mencegat paket untuk menyadapnya. Sehingga memberikan nilai lebih bagi komunikasi internet conference yang sering dilakukan oleh perusahaan atau instansi tertentu, tanpa khwatir rahasia rapat on line-nya diketahui oleh pihak lain yang tidak

diperkenankan.

Kelebihan lain yang dimiliki oleh SSL VPN VoIP adalah kemudahan setup disebabkan oleh protocol yang sama dengan protocol internet yang ada. Selain itu pengaksesan VoIP yang aman dapat dengan mudah dilakukan di mana saja selama terhubung internet. Hal itu disebabkan oleh portabilitas VPN sehingga VoIP yang aman menjadi lebih portable dan berharga.[5]

Makalah IF3058 Kriptografi – Sem. II Tahun 2010/2011 Adapun kelemahan mekanisme ini adalah

mekanisme ini hanya bisa dilakukan melalui jaringan internet sehingga tidak mendukung client/server applications. Selain itu juga, mekanisme ini

menyebabkan koneksi awal pada saat meminta akses agak lama. Namun, jika telah terotentikasi, dan koneksi telah berjalan, maka lambat laun koneksi akan menjadi stabil dengan kualitas yang baik.[5]

Pada makalah ini saya tidak melakukan pengujian secara langsung. Tapi saya mencarikan contoh pengujian yang telah dilakukan oleh orang-orang dan dipublikasikan di situs tertentu (saya ambil di http://www.networkworld.com/reviews/2006/022006-ssl-voip-test.html).

Gambar 6. Pengujian 10 produk SSL VPN terhadap 4 skenario network.[3]

Pada pengujian tersebut skenario network diklasifikasikan menjadi “unimpaired”, “good”, “bad”, dan “bad/slow”. Rating MOS menunjukan kualitas VoIP calls.[3]

Di sana terlihat 4 jenis data points yang merepresentasikan 4 skenario network. Data points yang terdapat di sebelah kanan gari vertical scenario menunjukkan improvement sedangkan di sebelah kiri garis vertical scenario menunjukkan degradasi.[3]

Penjelasan lebih lanjut dari pengujian ini menunjukkan bahwa Nortel dan Juniper datagram services memiliki kualitas suara 15% lebih rendah dibanding servis yang berbasis TCP (dalam hal ini

menggunakan SSL VPN). [3]

Di saat “bad” network, yang merepresentasikan kualitas rendah layanan broadband, menunjukkan bahwa beberapa servis berbasis TCP SSL VPN mencapai kualitas suara yang masih bisa diterima. Pada pengujian ini, dilaporkan bahwa terjadi peningkatan 45-50% kualitas suara VoIP. Sehingga manager jaringan yang ingin meningkatkan kualitas VoIP dalam corporate conferences-nya dapat mempertimbangkan untuk menggunakan layanan yang berbasis SSL VPN, karena dapat meningkatkan kualitas suara VoIP.[3]

Pengujian ini fokus pada aspek akses remote SSL VPN dan kualitas suara VoIP.

VI. KESIMPULAN

Berdasarkan pengujian independen yang dilakukan dan teori dasar dari SSL, VPN, dan VoIP, maka dapat disimpulkan bahwa SSL VPN terbukti telah meningkatkan kualitas suara VoIP. Sehingga SSL VPN VoIP merupakan pilihan yang bagus bagi perusahaan yang ingin kualitas internet conference-nya baik.

Dengan adanya enkripsi maka SSL VPN dapat menjamin kerahasiaan dan keamanan transmisi VoIP dibanding VoIP yang langsung tanpa adanya SSL.

REFERENCES

[1] Munir, Rinaldi. (2006). Diktat Kuliah IF5054 Kriptografi. Program Studi Teknik Informatika Sekolah Teknik Elektro dan Informatika , Institut Teknologi Bandung.

[2] Apa itu VoIP?,

http://amirulnoviansyah.wordpress.com/2007/02/21/ap a-itu-voip/ , diakses tanggal 9 Mei 2011 pkl 10.00 WIB.

[3] SSL VoIP Test,

http://www.networkworld.com/reviews/2006/022006-ssl-voip-test.html, diakses tanggal 9 Mei 2011 pkl 10.30 WIB.

[4] Apa it VPN?,

http://vega.blogdetik.com/2009/01/21/apa-itu-vpn/, diakses tanggal 9 Mei 2011 pkl 10.00 WIB. [5] SSL VoIP VPN,

http://www.vpntools.com/vpntools_articles/ssl-voip-vpn.htm, diakses tanggal 1 Mei 2011 pkl 08.00 WIB.

Makalah IF3058 Kriptografi – Sem. II Tahun 2010/2011 PERNYATAAN

Dengan ini saya menyatakan bahwa makalah yang saya tulis ini adalah tulisan saya sendiri, bukan saduran, atau terjemahan dari makalah orang lain, dan bukan

plagiasi.

Bandung, 9 Mei 2011

ttd Mohamad Abdul Kadir 13507134

![Gambar 3. Pembungkusan pesan oleh SSL record[1]](https://thumb-ap.123doks.com/thumbv2/123dok/4219096.3110786/3.892.130.411.87.357/gambar-pembungkusan-pesan-oleh-ssl-record.webp)

![Gambar 6. Pengujian 10 produk SSL VPN terhadap 4 skenario network.[3]](https://thumb-ap.123doks.com/thumbv2/123dok/4219096.3110786/7.892.106.444.390.809/gambar-pengujian-produk-ssl-vpn-skenario-network.webp)