Benni Agung Nugroho, Fery Sofian Efendi pISSN: 2252 – 486X eISSN: 2548–4710

Pengamanan Data Identitas Bus pada Kartu NFC Menggunakan Enkripsi AES-128

(Securing Bus Identity Data In a NFC Card Using AES-128 Encryption)

Benni Agung Nugroho 1), Fery Sofian Efendi 2)

1)Benni Agung Nugroho, Teknik Informatika, Politeknik Kediri Email : [email protected]

2)Fery Sofian Efendi, Teknik Informatika, Politeknik Kediri Email : [email protected]

Intisari

Pendataan dan pemeriksaan bus yang keluar masuk terminal yang ada di Indonesia saat ini masih banyak yang menggunakan cara manual (menggunakan alat tulis dan kertas). Pendataan dengan cara ini tentu saja memiliki banyak kekurangan terutama karena faktor human error dan membuang waktu. Pada penelitian ini dikembangkan sistem pendataan dan pemeriksaan kendaraan bus dengan menggunakan NFC tag dimana NFC tag ini berfungsi sebagai kartu identitas bus dimana didalamnya terdapat informasi mengenai kendaraan bus yang saat ini sedang beroperasi

Informasi/data di dalam NFC tag dapat dibaca dengan mudah dengan menggunakan NFC reader. Untuk mencegah penyalahgunaan informasi yang terdapat pada NFC tag dan untuk mencegah perubahan-perubahan data pada NFC tag oleh orang yang tidak berhak maka informasi di dalam NFC tag perlu untuk dienkripsi. Enkripsi yang digunakan dalam penelitian ini menggunakan Advanced Encryption Standard dengan panjang kunci 128 bit (AES-128).

AES-128 dipilih karena proses enkripsi dan dekripsi yang cepat dengan tetap mengutamakan tingkat pengamanan yang tinggi pada hasil enkripsinya, selain ukuran byte array hasil enkripsi yang relatif kecil sehingga cocok untuk digunakan pada NFC tag yang memiliki memori penyimpanan yang terbatas.

Kata kunci : NFC, AES, cryptography, cipher, encryption, decryption

Abstract

Data collection and inspection of buses that go in and out of terminals in Indonesia are still many using manual methods (using pen and paper). Data collection in this way certainly has many shortcomings, especially because of the factor of human error and wasting of time. In this study a data

collection and inspection system for bus vehicles was developed using NFC tags where NFC tags function as bus identity cards in which there is information about bus vehicles currently operating. Information / data in NFC tags can be read easily using NFC reader. To prevent misuse of information contained in NFC tags and to prevent changes to data on NFC tags by unauthorized people, the information in the NFC tag needs to be encrypted. The encryption used in this study uses the Advanced Encryption Standard with a 128-bit key length (AES-128).AES-128 was chosen because the encryption and decryption process was fast enough while prioritizing the high level of security in the encryption results, in addition to the byte array size of the encryption results that are relatively small so it is suitable for use on NFC tags that have limited storage memory.

Keywords : NFC, AES, cryptography, cipher, encryption, decryption

I. PENDAHULUAN

Terminal bus merupakan tempat dimana terjadi pertemuan antara bus dari beberapa trayek atau rute yang berbeda dengan calon penumpang. Terminal bus tipe B dan C dikelola oleh pemerintah daerah melalui dinas perhubungan darat. Sedangkan untuk terminal tipe A dikelola oleh pemerintah pusat melalui kementerian perhubungan melalui direktorat jenderal perhubungan darat [1]

Bus yang singgah di terminal akan didata oleh petugas, baik bus yang masuk ke terminal ataupun yang keluar terminal. Dalam melakukan pendataan bus yang singgah di terminal, masih banyak didapati proses pendataan bus yang belum didukung oleh teknologi informasi dan komunikasi, yaitu, pendataan masih mengunakan alat tulis dan kertas. Dengan cara pendataan bus yang masih manual menyebabkan pendataan menjadi tidak efisien dari sisi waktu dan tentu menyulitkan dalam melakukan pengolahan data.

Benni Agung Nugroho, Fery Sofian Efendi pISSN: 2252 – 486X eISSN: 2548–4710 dengan teknologi nirkabel NFC (Near Field Communication)

dimana dengan menggunakan teknologi NFC maka proses pendataan bus dapat dilakukan dengan lebih cepat yaitu dengan cara melakukan tapping pada perangkat reader. NFC tag memiliki memori yang dapat ditulis dan dibaca sehingga dapat digunakan untuk menyimpan berbagi macam informasi tentang bus seperti plat nomor kendaraan, nama perusahaan otobus, trayek, masa berlaku berlaku trayek, masa berlaku uji berkala, tilang dan sebagainya. Data yang tersimpan didalam NFC tag seperti tags (gantungan kunci,stiker) ataupun kartu identitas (KTP, SIM) dapat dibaca dan ditulis dengan mudah menggunakan perangkat NFC writer yang sesuai, sehingga data di dalam NFC tag dapat dengan mudah dibaca, disalin (cloning) dan dirubah oleh pihak-pihak yang tidak berkepentingan apabila tidak diproteksi dengan baik.

AES (Advanced Encryption Standard) adalah algoritma kriptografi yang menggunakan kunci-simetris (kunci yang digunakan untuk enkripsi dan dekrips sama) merupakan subset dari Rijndael block cipher yang yang dikembangkan oleh dua orang kriptografer asal Belgia yaitu Vincent Rijmen dan Joan Daemen. AES telah dipakai oleh Pemerintah Amerika Serikat secara efektif sejak 26 Mei 2002 . NSA (National Security Agency / agen keamanan nasional Amerika Serikat) untuk pertama kalinya menyetujui AES digunakan secara publik untuk mengamankan informasi rahasia tingkat tinggi negara[2]. Saat ini AES telah diadopsi secara luas di dunia untuk mengamankan berbagai informasi penting. Berdasarkan hal tersebut maka algoritma AES merupakan pilihan yang tepat untuk digunakan dalam mengamankan data atau informasi tentang bus yang tersimpan didalam NFC tag agar informasi didalamnya tidak disalahgunakan oleh orang-orang yang tidak bertanggungjawab

II. LANDASAN TEORI A. Advanced Encryption Standard (AES)

AES merupakan suatu algoritma kriptografi yang mengunakan blok cipher kunci simetris untuk melakukan proses enkripsi maupun dekripsi. AES merupakan turunan dari algoritma Rijndael block cipher dimana Rijndael memiliki berbagai macam varian ukuran block cipher dan kunci. Sedangkan untuk AES sendiri, NIST (National Institute of Standards Technology, Amerika Serikat) [2] memilih tiga varian dari keluarga Rijndael block cipher, yaitu tiga kunci yang dapat dipilih dengan ukuran 128 bit, 192 bit dan 256 bit, tetapi, dengan satu blok cipher berukuran 128 bit.

Algoritma AES bekerja berdasarkan pada prinsip jaringan subtitusi-permutasi yang efisien untuk digunakan di dalam software maupun hardware. AES bekerja pada array of bytes dengan ukuran matriks 4x4 yang diurutkan berdasarkan kolom seperti ditunjukkan oleh Gambar 1

Gambar 1. Ilustrasi penyusunan byte didalam array dua dimensi

Ukuran kunci yang digunakan dalam sebuah cipher AES menentukan berapa jumlah putaran (round) transformasi yang digunakan untuk merubah masukan (input) berupa plain text

menjadi keluaran (output) yang disebut cipher text. Untuk setiap ukuran kunci, berikut jumlah putaran transformasi yang dilakukan :

1) Kunci 128 bit, 10 putaran 2) Kunci 192 bit, 12 putaran 3) Kunci 256 bit, 14 putaran

Setiap putaran terdiri dari beberapa langkah pemrosesan, termasuk satu putaran yang tergantung dari kunci enkripsi itu sendiri. Untuk melakukan dekripsi maka urutan putaran untuk enkripsi tersebut dibalik dengan mengunakan kunci yang sama untuk melakukan enkripsi. Sedangkan algoritma AES sendiri secara garis besar dapat dijabarkan sebagai berikut :

Algoritma AES

1. Inisialisasi kunci putaran.

Kunci putaran (round key) berasal dari kata kunci (bisa juga disebut password) yang didefinisikan oleh pengguna berupa plain text yang kemudian dengan menggunakan Rijndael's key scheduler dibuatlah cipher key.

2. Penambahan round key (AddRoundKey)

Langkah awal proses transformasi data adalah, untuk setiap data dengan panjang 128 bit kombinasikan dengan round key menggunakan operasi bitwise XOR seperti ditunjukkan oleh Gambar 2

Gambar 2. Kombinasi data dan kunci cipher menggunakan operasi bitwise XOR[3]

3. Transformasi 9, 11 atau 13 putaran (round)

Benni Agung Nugroho, Fery Sofian Efendi pISSN: 2252 – 486X eISSN: 2548–4710 apakah 128 bit, 192 bit atau 256 bit). Didalam setiap

putaran lakukan proses-proses berikut

a. SubBytes, langkah subtitusi non linear dimana setiap byte data diganti dengan byte data yang berasal dari tabel lookup (Gambar 3)

Gambar 3. Subtitusi data dengan lookup table[3]

b. ShiftRows, sebuah langkah transposisi dimana tiga baris terakhir dari byte data yang terdapat didalam matriks 4x4 digeser posisinya secara berputar dengan jumlah putaran tertentu

Gambar 4. Operasi ShiftRows pada matriks data[3]

c. MixColumns, operasi pencampuran secara linear yang beroperasi pada kolom-kolom data dengan cara mengkombinasikan empat byte data pada setiap kolom(Gambar 5.2) dengan melakukan operasi perkalian matriks (Gambar 5.1)

Gambar 5.1 Operasi perkalian pada matriks data[3]

Gambar 5.2 Operasi MixColums[3]

d. AddRoundKey, setiap data dengan panjang 128 bit kombinasikan dengan round key menggunakan operasi bitwise XOR

4. Putaran terakhir (putaran ke 10, 12 atau 14)

Pada putaran dilakukan langkah-langkah transformasi :

a. SubBytes b. ShiftRows c. AddRoundKey

Setelah putaran ini dihasilkan keluaran berupa cipher text.

B. Near Field Communication (NFC)

NFC merupakan sekumpulan protokol komunikasi yang memakai standar ISO/IEC 18092, 14443-3A, FeliCa dan standar RFID pada teknologi komunikasi jarak dekat (kurang dari 10 cm) pada jaringan nirkabel yang beroperasi pada frekuensi 13,56 Mhz sesuai standar ISO/IEC 18000-3 dengan kecepatan transmisi data antara 106 Kbit/s sampai dengan 424 Kbit/s. NFC selalu melibatkan inisiator dan target dimana inisiator secara aktif membangkitkan medan RF (radio frequency) yang dapat memberikan sumber daya listrik ke target. Target sendiri terdiri dari dua jenis, yaitu :

1) Target aktif, yaitu target yang memiliki sumber daya listrik sendiri. Contoh target : smartphone yang mengimplementasikan teknologi NFC

2) Target pasif, yaitu target yang tidak memiliki sumber daya listrik sendiri, sumber daya listrik diperoleh dari perangkat inisiator melalui mekanisme induksi elektromagnetik. Contoh target : NFC tags berbentuk, stiker, gantungan kunci, kartu ATM dan bentuk-bentuk lainnya.

NFC memiliki memori penyimpanan antara 96 hingga 8192 byte yang dapat berisi berbagai macam data seperti data pribadi, PIN, kontak, transaksi keuangan, URI ataupun plain text. Selain itu NFC dapat beroperasi pada tiga mode yang berbeda, yaitu :

1) NFC card emulation, memungkinkan perangkat yang mengaktifkan teknologi NFC seperti smartphone berfungsi layaknya smart card yang dapat digunakan untuk melakukan transaksi seperti transaksi pembayaran 2) NFC reader/writer, memungkinkan perangkat yang

mengaktifkan teknologi NFC untuk membaca dan menulis data yang tersimpan di dalam NFC tags

3) NFC peer-to-peer, memungkinkan dua perangkat yang mengaktifkan teknologi NFC untuk bertukar data secara adhoc

III. METODE PENELITIAN

Penelitian yang dilakukan merupakan pengembangan lebih lanjut dari penelitian [4] yang mengembangkan sistem pendataan bus dan penumpang di terminal mengunakan QR Code yang terdapat pada kartu identitas bus. Kartu identitas bus yang digunakan pada penelitian [4] merupakan NFC tag (NFC smart card) yang dapat digunakan untuk menyimpan informasi tentang bus

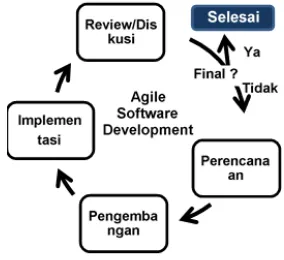

Metode pengembangan aplikasi dalam penelitian ini menggunakan cara yang sama dengan penelitian [4], yaitu menggunakan metode agile software development dimana proses pengembangan aplikasi secara repetitif yang dimulai dari tahap

Benni Agung Nugroho, Fery Sofian Efendi pISSN: 2252 – 486X eISSN: 2548–4710 2) Perencanaan, merencanakan langkah-langkah yang akan

diambil dalam memecahkan masalah yang didalamnya meliputi analisa kebutuhan, memahami alur proses bisnis, merancang arsitektur sistem yang akan dikembangkan 3) Pengembangan, melakukan pengembangan aplikasi

perangkat lunak beserta dengan sistem pendukungnya sesuai dengan perencanaan sebelumnya

4) Implementasi, menerapkan atau uji coba sistem dari hasil pengembangan dengan melakukan pengujian pada kondisi nyata menggunakan data yang sesungguhnya sesuai dengan kondisi di lapangan dan melakukan pencatatan terhadap permasalahan yang terjadi

5) Review, melakukan review dari hasil uji coba lapangan untuk mengetahui dan memetakan permasalahan-permasalahan yang muncul (kembali ke langkah ke-1)

Gambaran langkah-langkah dalam mengembangkan sistem menggunakan metode agile software development dapat dilihat pada Gambar 6

Gambar 6. Repetisi pengembangan sistem menggunakan metode Agile Software Development

IV. HASILDAN PEMBAHASAN

A. Implementasi Aplikasi

Implementasi aplikasi dilakukan dengan menambahkan beberapa fungsi pada aplikasi yang sebelumnya dikembangkan oleh [4] yaitu fungsi :

1) Enkripsi

Berfungsi untuk melakukan enkripsi data bus yang akan dituliskan ke NFC tag menggunakan enkripsi AES-128. Fungsi enkripsi ini berfungsi untuk mengenkripsi data-data bus berupa :

- Nomor seri unik NFC tag yang berukuran 7 byte - Plat nomor kendaraan

- Nama perusahaan otobus / nama bus - Jenis bus (ekonomi, patas atau eksekutif)

- Jenis trayek (DP = dalam propinsi, AP = antar propinsi) - Trayek asal, berupa nama kota asal bus berangkat - Trayek tujuan, berupa nama kota tujuan bus berangkat - Jumlah kursi dalam bus

- Nomor mesin kendaraan

- Nomor rangka kendaraan - Tanggal berakhir KIR

- Tanggal berakhir KPS (kartu ijin trayek bus / kartu pengawasan)

- Status kadaluarsa KIR - Status kadaluarsa KPS

Data-data bus tersebut kemudian disusun dalam format CSV (comma separated value) dengan tanda pemisah tiap data menggukan karakter “;” (titik koma), sehingga data tersusun

dalam bentuk plaintext seperti berikut :

nomor_seri;plat_nomor;nama_bus;jenis_bus;

jenis_trayek;trayek_asal;trayek_tujuan;jumlah_kursi;

nomor_mesin;nomor_rangka;tgl_kir;tgl_kps;status_kir;s tatus_kps

Data yang sudah tersusun dalam format CSV tersebut kemudian dienkripsi menggunakan kunci dengan panjang 128 bit (16 byte) atau kunci dengan panjang 16 karakter sehingga dihasilkan ciphertext.

Pada bahasa pemrograman Java untuk enkripsi digunakan kelas :

- SecretKeySpec, digunakan untuk mempersiapkan kunci enkripsi. Didalam algoritma AES, berfungsi untuk menyiapkan RoundKey

- Cipher, kelas ini menyediakan berbagai algoritma enkripsi/dekripsi, termasuk AES didalamnya

2) Dekripsi

Berfungsi untuk melakukan dekripsi pada ciphertext

yang tersimpan di dalam NFC tag dengan menggunakan kunci 128 bit yang dipakai untuk enkripsi sehingga ciphertext dapat dikembalikan bentuknya kedalam bentuk plaintext dengan format CSV

Pada bahasa pemrograman Java untuk dekripsi digunakan kelas :

- SecretKeySpec, digunakan untuk mempersiapkan kunci dekripsi, yaitu, untuk menyiapkan RoundKey

- Cipher

3) NFC writer

Berfungsi untuk menuliskan data yang sudah terenkripsi ke NFC tag. Untuk menuliskan data ke NFC tag, pada bahasa pemrograman Java digunakan kelas-kelas berikut :

- Tag, digunakan untuk mengetahui apakah terdeteksi terdapat NFC tag dalam jangkauan

- Ndef, NDEF (NFC data exchange format) merupakan protokol komunikasi yang digunakan untuk melakukan operasi pada perangkat NFC aktif maupun pasif.

- NdefRecord, merupakan bagian dari NDEF, digunakan untuk menampung suatu jenis data (disebut juga dengan

payload)

Benni Agung Nugroho, Fery Sofian Efendi pISSN: 2252 – 486X eISSN: 2548–4710 4) NFC reader,

berfungsi untuk membaca data yang masih terenkripsi yang terdapat di dalam NFC tag. Untuk melakukan pembacaan data digunakan kelas-kelas berikut :

- Tag, Ndef dan NdefMessage

5) Pengecekan duplikasi data,

Fungsi ini berguna untuk melakukan pengecekan apakah data terenkripsi yang tersimpan di dalam NFC tag merupakan salinan (cloning) dari NFC tag yang asli. Pengecekan dilakukan dengan mencocokkan nomor seri yang tersimpan didalam data yang terenkripsi dengan nomor seri yang tertera di NFC tag. Apabila nomor seri sama maka dianggap NFC tag dan data tersebut asli, bila tidak sama maka dianggap NFC tag tersebut merupkan hasil duplikasi.

B. Alur Proses Enkripsi dan Dekripsi Data 1) Alur Proses Enkripsi

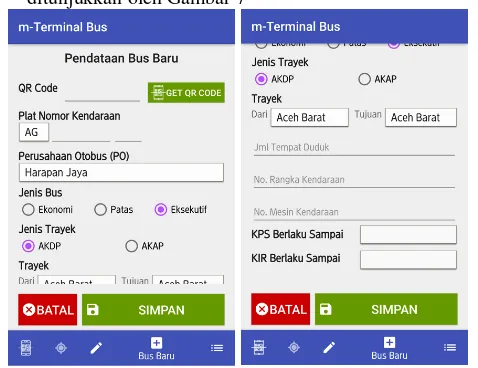

Alur proses enkripsi data dimulai dari proses input data bus baru, yaitu

a. Input data baru dengan layout antarmuka pengguna ditunjukkan oleh Gambar 7

Gambar 7. Antarmuka pengguna input data bus baru

b. Bila smartphone mendeteksi terdapat NFC tag maka 1. Simpan data baru ke basisdata

2. Enkripsi data baru menggunakan AES-128 3. Simpan hasil enkripsi ke NFC tag

4. Selesai

c. Bila smartphone tidak mendeteksi adanya NFC tag maka 1. Menuju langkah b.1

2. Menuju ke langkah b.4

Alur proses enkripsi data ditunjukkan oleh Gambar 8

2) Alur Proses Dekripsi

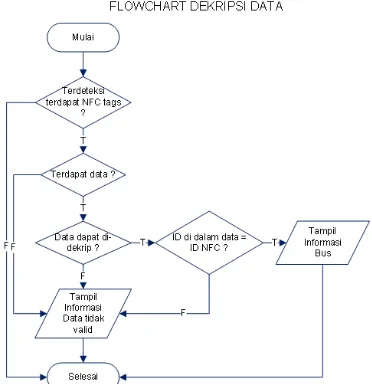

Alur proses dekripsi dimulai ketika aplikasi mendeteksi keberadaan NFC tag didekatnya maka aplikasi akan mencoba untuk mendapatkan data. Secara lebih detail dijelaskan dalam alur proses berikut :

a. Tampilkan antarmuka pembaca NFC tag seperti ditunjukkan oleh Gambar 8

Gambar 8. Antarmuka pembaca NFC tag

b. Cek apakah terdapat NFC tag, bila True ke langkah c, bila

False ke langkah h

c. Cek apakah terdapat data di NFC tag, bila True ke langkah

d, bila False ke langkah g

d. Cek apakah data dapat di dekrip, bila True ke langkah e, bila False maka ke langkah g

e. Cek apakah nomor_seri di dalam data = nomor seri NFC

tag, bila True ke langkah f, bila False ke langkah g

f. Tampilkan informasi bus sesuai dengan yang tersimpan di NFC tag. Setelah itu menuju ke langkah h

g. Tampilkan informasi data tidak valid. Setelah itu ke langkah h

h. Selesai

Benni Agung Nugroho, Fery Sofian Efendi pISSN: 2252 – 486X eISSN: 2548–4710 Gambar 9. Alur proses enkripsi data baru

Gambar 10. Alur proses dekripsi data berbentuk ciphertext ke plaintext

C. Pengujian Sistem

Pengujian sistem dilakukan untuk mengetahui beberapa aspek terkait enkripsi, dekripsi dan komunikasi dengan NFC tag. Dalam pengujian ini digunakan perangkat dan media sebagai berikut

- Smartphone Fujitsu F-02G dengan sistem operasi Android Lollipop (API 21) dimana didalamnya sudah disematkan teknologi NFC

- NFC tag dengan jenis NXP Mifare Ultralight yang sesuai dengan standar ISO 14443-3A dengan ukuran memori yang dapat dipakai sebesar 492 byte dari ukuran total memori sebesar 512 byte

1) Uji kecepatan baca tulis NFC

Pengujian kecepatan baca tulis NFCtag dengan menggunakan ciphertext dengan panjang 175 karakter (175 byte) seperti berikut

1NeEMPMt89YLBVCKEOf84abRS9CXhbFn2owL3ZJ83 KK2TbRwIplp7QZDLoFTcoalLPOeDfGmXx6E

mUjUIt3J8i4R7u/vCjmHPjpnNnC9FQUICbQ+NcDoQW LHuVF84FdtlMVKdx8GvkxJs+EwyW+RP7TM

F/Q0oiAWccNsgBQIIIU=

Sedangkan untuk isi dari ciphertext tersebut apabila didekrip menjadi plaintext hasilnya adalah karakter sepanjang 124 karakter (124 byte) sebagai berikut

04379D022A5880;Z 9999 Z;Harapan

Jaya;Eksekutif;AKAP;Blitar;Blitar;10;MH14TB0065Z44 7821;5TP681XXX;2018-12-08;2018-12-08;ok;ok

Uji kecepatan baca tulis ini tidak hanya dihitung proses baca atau tulis ke NFC tag saja, tetapi dihitung mulai proses : - Baca (read) : read NFC tag →dekripsi → cek duplikasi

NFC tag → tampilkan data plaintext

- Tulis (write) : data plaintext →enkripsi → write NFC tag

Sedangkan untuk kecepatan baca-tulis dari/ke NFC tag didapatkan nilai yang ditunjukkan oleh Tabel 1 dan Tabel 2

Tabel 1 Pengujian kecepatan baca NFC tag

Panjang Karakter (ASCII)

Kecepatan dalam mili second

Pengujian 1 Pengujian 2 Pengujian 3 Rata-rata

175 520 530 525 525

Tabel 2 Pengujian kecepatan tulis NFC tag

Panjang Karakter (ASCII)

Kecepatan dalam mili second

Pengujian 1 Pengujian 2 Pengujian 3 Rata-rata

175 285 290 286 287

Berdasarkan dari hasil pengujian didapatkan proses dekripsi AES-128 lebih lambat bila dibandingkan dengan proses enkripsi AES-128. Demikian juga berdasarkan pada penelitian [5] didapatkan hasil bahwa, proses enkripsi AES-128 lebih lambat dari proses dekripsinya.

Benni Agung Nugroho, Fery Sofian Efendi pISSN: 2252 – 486X eISSN: 2548–4710

2) Uji pengecekan keaslian NFC tag

Pengecekan keaslian NFC tag bertujuan untuk mengetahui apakah terjadi duplikasi data dari NFC tag yang asli ke NFC tag lain. Proses pengecekan dilakukan dengan mencocokkan data nomor seri NFC tag yang terdapat didalam

ciphertext dengan nomor seri NFC tag yang digunakan saat ini. Proses pengecekannya sederhana yaitu :

IF ((canDecrypt == true) &&

(nomorSeriNfcTagDiCiphertext == nomorSeriNfcTag))

THEN “NFC Tag Valid” ELSE “NFC Tag Not Valid”

Sedangkan untuk proses pengecekan validitas NFC tag langkah-langkahnya adalah :

- Baca (read) : read NFC tag →dekripsi → cek duplikasi

NFC tag

Sedangkan kecepatan pengecekan nomor seri nilainya ditunjukkan oleh Tabel 3

. Tabel 3 Pengujian kecepatan pengecekan validitas NFC tag

Panjang Karakter (ASCII)

Kecepatan dalam satuan mili second Pengujian 1 Pengujian 2 Pengujian 3 Rata-rata

175 425 433 425 428

Berdasarkan dari hasil pengujian didapatkan proses pengecekan validitas NFC tag berjalan lebih lambat bila dibandingkan dengan proses penulisan data ke NFC tag, hal ini dikarenakan proses dekripsi yang dilakukan terlebih dulu untuk dapat membaca data nomor seri NFC tag di dalam ciphertext, berjalan lebih lambat bila dibandingkan proses enkripsi data

V. KESIMPULAN

Berdasarkan dari penelitian yang dilakukan maka dapat ditarik kesimpulan sebagai berikut :

1. Algoritma AES-128 telah berhasil diterapkan untuk mengamankan pembacaan dan penulisan data bus pada NFC tag sehingga data yang tersimpan di dalam NFC tag menjadi lebih aman sehingga tidak mudah untuk dibaca dan diganti oleh orang-orang yang tidak bertanggungjawab. Enkripsi menjadi sangat penting untuk melindungi data/informasi yang terdapat pada NFC tag terutama pada NFC tag jenis Memory-only IC Chip[7] 2. Proses enkripsi berjalan lebih cepat dibanding proses

dekripsi data

3. Walaupun algoritma AES-128 berjalan lebih lambat dalam proses enkripsi/dekripsi bila dibandingkan dengan algoritma DES maupun 3DES, tetapi dengan kompleksitas algoritma AES-128 membuat data yang di-enkrip oleh AES-128 akan lebih aman dari proses

cracking

4. Proses pengecekan duplikasi data ke NFC tag akan membuat proses duplikasi data ke NFC tag lain akan menjadi tidak berguna karena data yang hasil duplikasi akan dianggap data yang tidak valid dan tidak akan diproses oleh sistem. Hal ini berguna untuk memastikan NFC tag dan data bus menjadi unik

REFERENSI

[1] Presiden NKRI, 2014, UU No.23 Tahun 2014 tentang Pemerintahan Daerah, https://pih.kemlu.go.id/files/UU0232014.pdf, diakses pada 01/12/2018

[2] NIST, 2001, Federal Information Processing Standards

Publication 197, https://nvlpubs.nist.gov/nistpubs/fips/nist.fips.197.pdf, diterbitkan pada 26 Nov 2001, diakses pada 01/12/2018

[3] Crypto, Matt, 2006, Public Domain Pictures,

https://en.wikipedia.org/wiki/Advanced_Encryption_Standard, diakses pada 01/12/2018

[4] Benni dan Fery, 2018, Pengembangan Aplikasi Android Berbasis Teknologi Cloud Computing Dan Qr Code Untuk Pendataan Bus Dan Penumpang Di Terminal Tipe-A Tamanan Kota Kediri, Seminar Nasional Sistem Informasi (SENASIF) [S.l.] p. 1017-1026, 9 Agustus 2018. eISSN 2597 – 4696

[5] Widura et al.,2015, Enkripsi Data pada Kartu RFID Menggunakan Algoritma AES-128 untuk Angkutan Umum di Kabupaten Bandung, e-Proceeding of Engineering v.2 n.2 p 3857-3863, Agustus 2015, eISSN 2355-9365

[6] Ratnadewi et al, 2017, Implementation and performance analysis of AES-128 cryptography method in an NFC-bases communication system, World Transactions on Engineering and Technology Education, v.15 n.2 2017

[7] Fahmi, h., et al, 2011, Rancangan TIK untuk Penerapan KTP Elektronik secara Nasional, e-Indonesia Initiatives Forum ke VII, Institut Teknologi Bandung, 13 Juni 2011

![Gambar 2. Kombinasi data dan kunci cipher menggunakan operasi bitwise XOR[3]](https://thumb-ap.123doks.com/thumbv2/123dok/3555620.1779840/2.612.390.510.51.126/gambar-kombinasi-data-kunci-cipher-menggunakan-operasi-bitwise.webp)

![Gambar 4. Operasi ShiftRows pada matriks data[3]](https://thumb-ap.123doks.com/thumbv2/123dok/3555620.1779840/3.612.43.292.45.681/gambar-operasi-shiftrows-pada-matriks-data.webp)