IMPLEMENTASI

STEGANOGRAFI HOPPING SPREAD

SPECTRUM

KE DALAM

FILE VIDEO

SKRIPSI

RICKY STEVEN 111401052

PROGRAM STUDI S1 ILMU KOMPUTER

FAKULTAS ILMU KOMPUTER DAN TEKNOLOGI INFORMASI UNIVERSITAS SUMATERA UTARA

IMPLEMENTASI

STEGANOGRAFI HOPPING SPREAD

SPECTRUM

KE DALAM

FILE VIDEO

SKRIPSI

Diajukan untuk melengkapi tugas dan memenuhi syarat memperoleh ijazah Sarjana Ilmu Komputer

RICKY STEVEN 111401052

PROGRAM STUDI S1 ILMU KOMPUTER

FAKULTAS ILMU KOMPUTER DAN TEKNOLOGI INFORMASI UNIVERSITAS SUMATERA UTARA

PERSETUJUAN

Judul : IMPLEMENTASI STEGANOGRAFI

HOPPING SPREAD SPECTRUM KE DALAM FILE VIDEO

Kategori : SKRIPSI

Nama : RICKY STEVEN

Nomor Induk Mahasiswa : 111401052

Program Studi : SARJANA (S1) ILMU KOMPUTER

Fakultas : ILMU KOMPUTER DAN TEKNOLOGI

INFORMASI

Diluluskan di

Medan, 19 Desember 2016

Komisi Pembimbing :

Pembimbing 2 Pembimbing 1

Amer Sharif, S.Si., M.Kom M. Andri Budiman, S.T., M.Comp.Sc., M.E.M

NIP - NIP 197510082008011101

Diketahui/Disetujui oleh

Program Studi S1 Ilmu Komputer Ketua,

PERNYATAAN

IMPLEMENTASI STEGANOGRAFI HOPPING SPREAD SPECTRUM KE DALAM FILE VIDEO

SKRIPSI

Saya menyatakan bahwa skripsi ini adalah hasil karya saya sendiri, kecuali beberapa kutipan dan ringkasan yang masing-masing telah disebutkan sumbernya.

Medan, 4 Januari 2017

iii

PENGHARGAAN

Segala puji dan syukur penulis ucapkan kehadirat Tuhan Yang Maha Esa yang telah memberikan rahmat dan karunia-Nya kepada penulis sehingga dapat menyelesaikan skripsi ini tepat waktu sesuai dengan instruksi dan peraturan yang berlaku di Fakultas Ilmu Komputer dan Teknologi Informasi.

Dalam penyusunan dan penulisan skripsi ini, penulis banyak mendapat bantuan, dukungan, dan bimbingan dari berbagai pihak.Pada kesempatan ini penulis ingin mengucapkan rasa terima kasih dan penghargaan kepada :

1. Bapak Prof. Dr. Runtung Sitepu, SH, M.Hum selaku Rektor Universitas Sumatera Utara.

2. Bapak Prof. Dr. Opim Salim Sitompul, M.Sc sebagai Dekan Fakultas Ilmu Komputer dan Teknologi Informasi.

3. Bapak Dr. Poltak Sihombing, M.Kom sebagai Ketua Program Studi S-1 Ilmu Komputer dan selaku penguji I yang telah memberikan kritik, saran dan dukungan kepada penulis dalam menyelesaikan skripsi ini.

4. Ibu Dian Rachmawati, S.Si,M.Kom selaku Kepala Studio Lab TA S-1 Ilmu Komputer dan dosen penguji I yang memberi kritik, saran dan dukungan kepada penulis dalam menyelesaikan skripsi ini.

5. Bapak Jos Timanta Tarigan, S.Kom., M.Sc, selaku dosen penguji II yang memberikan kritik, saran dan dukungan kepada penulis dalam menyelesaikan skripsi ini

6. Bapak M. Andri Budiman, S.T., M.Comp.Sc., M.E.M, selaku dosen pembimbing I yang telah memberikan saran dan dukungan kepada penulis dalam menyelesaikan skripsi ini

7. Bapak Amer Sharif, S.Si., M.Kom, selaku dosen pembimbing II yang memberikan saran dan dukungan kepada penulis dalam menyelesaikan skripsi ini

9. Seluruh staf pegawai Fakultas Ilmu Komputer dan Teknologi Informasi, terkhusus buat abangda Faisal Hamid dan kakanda Dwi.

10.Teristimewa orang tua yang penulis sayangi, ibunda Annie Widjaja dan ayahanda Husin Ngadimin yang tidak henti-hentinya memberikan doa, motivasi, dan dukungan yang selalu menjadi sumber semangat penulis.

11.Sahabat Devina Pratiwi Halim yang memberi semangat dan motivasi kepada penulis

12.Teman – teman dari stambuk 2011 yang tetap menyemangati penulis untuk tidak berhenti menyelesaikan skripsi ini.

13.Semua pihak yang terlibat langsung ataupun tidak langsung yang tidak dapat penulis ucapkan satu per satu yang telah membantu menyelesaikan skripsi ini. Penulis menyadari bahwa skripsi ini masih memiliki banyak kekurangan, baik dari segi teknik, tata penyajian ataupun dari segi tata bahasa. Oleh karena itu, penulis bersedia menerima kritik dan saran dari pembaca dalam upaya perbaikan skripsi ini. Semoga skripsi ini dapat bermanfaat bagi penulis dan pembaca, khususnya rekan – rekan mahasiswa lainnya yang mengikuti perkuliahan di Universitas Sumatera Utara.

Medan, 30 Januari 2017 Penulis

v

ABSTRAK

Steganografi adalah suatu teknik untuk menyembunyikan keberadaan pesan sehingga pesan yang dikirim tidak akan dicurigai mengandung pesan. dimana salah satu teknik yang dapat digunakan adalah teknik Frequency Hopping Spread Spectrum (FHSS). Ketika pesan akan dikirim, teknik ini menyembunyikan pesan ke dalam cover dengan urutan acak dan terpisah. FHSS akan diterapkan pada penyisipan pesan ke dalam video yang akan disisipkan kedalam Least Significant Bit file sehingga ukuran file tidak akan berubah banyak. Dalam menentukan urutan penyisipan pesan, digunakan metode pembangkit bilangan acak yang disebut Linear PSNR (Pseudo-Random Number Generator) yang akan bertindak sebagai kunci. Dengan metode ini, cover

tidak akan dicurigai mengandung pesan.

ABSTRACT

Steganography is a technique to hide the existence of a message so that the message sent would not be suspected of containing a message. One of the techniques that can be used is the technique of Frequency Hopping Spread Spectrum (FHSS). When messages are sent, this technique will hide messages in a random order and seperately into cover. FHSS will be applied to insert a message into a video that will be inserted into the Least Significant Bit of file so that the file size will not change much. In determining the order of inserting a message, a random number generator method called Linear PSNR (Pseudo-Random Number Generator), which will act as a key, is used. With this method, the cover will not be suspected of containing a message.

vii

1.2Rumusan Masalah... 2

1.3Batasan Masalah ... 2

1.4Tujuan Penelitian ... 2

1.5Manfaat Penelitian ... 3

Bab 2 Tinjauan Pustaka 2.1Steganografi ... 4

2.1.1 Steganografi Citra ... 6

2.1.2 Steganografi Audio ... 7

2.1.3 Steganografi Video ... 7

2.2Format Video AVI ... 8

2.3Least Significant Bit (LSB) ... 8

2.4Spread Spectrum ... 10

2.5Teknik Penyebaran dengan Spread Spectrum ... 11

2.5.1 Pseudo-Noise ... 12

2.6Arsitektur Frequency Spread Spectrum ... 12

2.7Kriteria Steganografi yang Baik ... 13

2.8Pembangkit Bilangan Acak Semu ... 14

2.9Penelitian Terkait ... 15

Bab 3 Analisis dan Perancangan sistem 3.1Analisis ... 16

3.1.1 Analisis Masalah (Problem Analysis) ... 16

3.1.2 Analisis Persyaratan (Requirement Analysis) ... 17

3.1.2.1Persyaratan Fungsional ... 17

3.1.2.2Analisis Persyaratan Non – Fungsional ... 18

3.2Pemodelan Perangkat Lunak ... 18

3.2.3 Activity Diagram ... 22

3.3Flowchart System ... 23

3.4Pseudocode Sistem ... 24

3.4.1 Pseudocode Embedding Message ... 24

3.4.2 Pseudocode Extracting Message ... 25

3.5Perancangan Antarmuka Pengguna (User Interface) ... 25

Bab 4 Implementasi dan Pengujian Sistem 4.1Implementasi Sistem ... 28

4.1.1 Tampilan Program ... 28

4.1.2 Tampilan Form Help ... 30

4.2Perhitungan Manual ... 30

4.3Pengujian Sistem ... 31

4.4Pengukuran Terhadap Ukuran File ... 36

Bab 5 Kesimpulan dan Saran 5.1Kesimpulan...38

5.2Saran ... 38

Daftar Pustaka ... 39 Lampiran

ix

DAFTAR TABEL

Nomor tabel Keterangan Halaman

3.1 Dokumentasi Naratif Use Case Aplikasi 20

3.2 Dokumentasi Naratif Use Case Help 20

3.3 Pseudocode Embedding Pesan 24

3.4 Pseudocode Extracting Pesan 25

4.1 Perhitungan LFSR S1 dan S4 31

4.2 Hasil Pengukuran Waktu Embed dan Extract

33 4.3 Hasil Pengukuran Waktu Embed dan

Extract percobaan 2

35

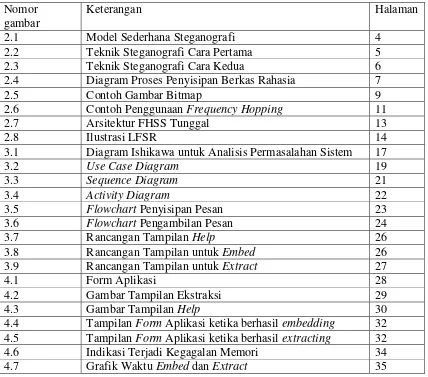

DAFTAR GAMBAR

Nomor gambar

Keterangan Halaman

2.1 Model Sederhana Steganografi 4

2.2 Teknik Steganografi Cara Pertama 5

2.3 Teknik Steganografi Cara Kedua 6

2.4 Diagram Proses Penyisipan Berkas Rahasia 7

2.5 Contoh Gambar Bitmap 9

2.6 Contoh Penggunaan Frequency Hopping 11

2.7 Arsitektur FHSS Tunggal 13

2.8 Ilustrasi LFSR 14

3.1 Diagram Ishikawa untuk Analisis Permasalahan Sistem 17

3.2 Use Case Diagram 19

3.3 Sequence Diagram 21

3.4 Activity Diagram 22

3.5 Flowchart Penyisipan Pesan 23

3.6 Flowchart Pengambilan Pesan 24

3.7 Rancangan Tampilan Help 26

3.8 Rancangan Tampilan untuk Embed 26

3.9 Rancangan Tampilan untuk Extract 27

4.1 Form Aplikasi 28

4.2 Gambar Tampilan Ekstraksi 29

4.3 Gambar Tampilan Help 30

4.4 Tampilan Form Aplikasi ketika berhasil embedding 32 4.5 Tampilan Form Aplikasi ketika berhasil extracting 32

4.6 Indikasi Terjadi Kegagalan Memori 34