vi

ABSTRAK

PT. Pos Indonesia merupakan perusahaan yang bergerak dibidang penyediaan jasa pengiriman barang, dokumen, dan uang. Saat ini PT. Pos Indonesia sudah menggunakan sistem informasi sebagai pendukung dalam kegiatan pengiriman barang, dokumen dan uang. Risiko teknologi informasi di PT. Pos Indonesia telah di evaluasi dengan baik namun terdapat risiko baru yang mungkin terjadi dan bila tidak dievaluasi akan menimbulkan kerugian. Maka dengan hasil evaluasi pada laporan ini akan membantu PT. Pos Indonesia menangani risiko yang ada maupun yang baru diprediksi. Laporan ini dibuat fengan menggunakan kerangka kerja Risk IT. Tujuan pembahasanya adalah untuk mengevaluasi risiko yang ada pada PT. Pos Indonesia. Teori yang digunakan adalah teori mengenai sistem informasi, evaluasi, dan teori mengenai kerangka kerja Risk IT. Metode penelitian yang digunakan adalah observasi perusahaan dan melakukan wawancara.

vii

ABSTRACT

PT. Pos Indonesia is a company engaged in the provision of freight forwarding services, documents and money. Currently, PT. Pos Indonesia has been using information systems to support the delivery activities, documents and money. Risk information technology at PT. Pos Indonesia has been well evaluated but there is a risk that may occur will be evaluated and, if not result in losses. So the results of the evaluation in this report will help PT. Pos Indonesia to handle risks existing and newly predicted. This report was created using the framework fengan "Risk IT". Pembahasanya goal is to evaluate the inherent risks in PT. Pos Indonesia. The theory used is the theory of information systems, implementation, evaluation, and theoretical framework concerning Risk IT. The research method used was observation and interviewing company.

viii

DAFTAR ISI

LEMBAR PENGESAHAN ... i

PERNYATAAN PUBLIKASI LAPORAN PENELITIAN ... ii

PERNYATAAN ORISINALITAS LAPORAN PENELITIAN... iii

PRAKATA ... iv

BAB I PENDAHULUAN ... 1

1.1 Latar Belakang ... 1

1.2 Rumusan Masalah ... 1

1.3 Tujuan Pembahasan ... 2

1.4 Ruang Lingkup Kajian ... 2

1.5 Sumber data ... 3

1.6 Sistematika Penyajian ... 3

BAB II KAJIAN TEORI ... 5

2.1 Pengertian Umum ... 5

2.1.1 Sistem ... 5

2.1.2 Informasi ... 5

2.1.3 Sistem Informasi ... 5

2.1.4 Evaluasi ... 6

2.1.5 Risiko Teknologi Informasi ... 6

2.2 Kerangka Kerja Risk IT ... 8

2.2.1 Tujuan dari Kerangka Kerja Risk IT ... 8

2.2.2 Audien dan Stakeholder yang Dituju ... 11

2.2.3 Manfaat dan Hasil ... 13

2.2.4 Prinsip Risk IT ... 13

2.2.5 Domain Risk IT ... 18

2.2.6 Respon Risiko dan Prioritas ... 19

2.2.7 Skenario Risiko ... 23

2.3 Dalam Tugas Akhir ini domain yang digunakan adalah Domain Risk Evaluation ... 28

2.3.1 Domain Risk Evaluation ... 28

2.3.2 Model Kematangan Domain – Risk Evaluation ... 32

BAB III Analisis dan Evaluasi ... 35

3.1 Profil Organisasi ... 35

3.1.1 Visi dan Misi Perusahaan ... 36

3.1.2 Struktur Organisasi PT. Pos di Cimahi ... 38

3.2 Proses Bisnis Pengiriman Barang dari Corporate ... 39

Flowchart Pengiriman Barang dari Corporate ... 40

3.3 Analisis dan Evaluasi Kerangka Kerja Risk IT Domain Risk Evaluation ... 41

3.3.1 RE 1 Mengumpulkan data. ... 41

3.3.2 RE2 Analisis Risiko ... 53

ix

BAB IV SIMPULAN DAN SARAN ... 79

4.1 Simpulan ... 79

4.2 Saran ... 80

x

DAFTAR GAMBAR

Gambar 1 Risiko dalam Hirarki Risiko ... 7

Gambar 2 Prinsip Risk IT ... 14

Gambar 3 Kerangka kerja Risk IT ... 19

Gambar 4 Komponen Skenario Risiko ... 24

Gambar 5 Struktur Organisasi ... 38

xi

DAFTAR TABEL

Tabel I Peranan dan Manfaat... 11

Tabel II Vulnerability Risk History... 45

Tabel III Risk Skenario Lupa Tutup Backsheet... 57

Tabel IV Skenario Risiko Listrik Mati Melampaui Kemampuan Genset ... 59

Tabel V Risk Skenario Infrastruktur dan peraturan yang kurang baik ... 60

Tabel VI Skenario Risiko Cadangan Properti/Hardare Kurang ... 61

Tabel VII Skenario Risiko Perhitungan Manual Terhadap Piutang Mitra Usaha ... 62

Tabel VIII Respon Risiko Lupa Tutup Backsheet ... 65

Tabel IX Listrik Mati Melewati Kemampuan Genset ... 66

Tabel X Respon Risiko Cadangan Properti Kurang ... 66

Tabel XI Respon Risiko Infrastruktur dan Peraturan yang Kurang Baik ... 66

Tabel XII Respon Risiko Perhitungan Manual Terhadap Piutang Mitra Usaha ... 67

Tabel XIII Tinjauan Ulang Lupa Tutup Backsheet ... 68

Tabel XIV Tinjauan Ulang Listrik Mati Melampaui Kemampuan Genset ... 69

Tabel XV Tinjauan Ulang Cadangan Properti/Perangkat Keras Yang Kurang ... 69

Tabel XVI Tinjauan Ulang Infrastruktur dan Peraturan Yang Kurang Baik ... 69

xii

DAFTAR LAMPIRAN

LAMPIRAN A HASIL WAWANCARA ... A.1 LAMPIRAN B DOKUMEN PERUBAHAN USER KOMPUTER ... B.1 LAMPIRAN C DOKUMEN LAPORAN KERJA ... C.1 LAMPIRAN D DOKUMEN PERMINTAAN PERALATAN ... D.1 LAMPIRAN E FOTO IT DI PT. POS ... E.1 LAMPIRAN F SCREENSHOOT I-POS MODUL LOKET INDIVIDU ... F.1 LAMPIRAN G PETUNJUK TEKNIK I-POS ... G.1 LAMPIRAN H DOKUMEN PERBAIKAN DAN SERAH TERIMA PERANGKAT

xiii

DAFTAR SINGKATAN

No Singkatan Keterangan

1 VSAT Very Small Apecture Terminal 2 IT Information Technology

3 COSO Committee of Sponsoring Organizations 4 ERM Enterprise Risk Management

5 DBMS Database Management System 6 PURI Proses Distribusi

7 SLPK Sentral Layanan Pelanggan Korporate 8 I-POS Integrated Postal Operations System 9 OS Operating System

10 CPU Central Processing Unit

11 PC Personal Computer

1

Universitas Kristen Maranatha

BAB I PENDAHULUAN

1.1 Latar Belakang

Saat ini, perkembangan zaman menuntut perusahaan untuk bekerja lebih lagi agar dapat mengikuti perkembangan yang ada, salah satunya dengan meningkatkan teknologi, namun dengan berkembangnya teknologi, akan membentuk terjadinya risiko yang baru dan yang tidak lazim dihadapi perusahaan dan dibutuhkan untuk dilakukanya evaluasi yang salah satunya menggunakan Framework Risk IT.

PT. Pos Indonesia adalah suatu Badan Usaha Milik Negara (BUMN) yang bergerak di bidang jasa pengiriman barang.Saat ini, PT. Pos Indonesia telah mampu menunjukan kreatifitasnya dalam pengembangan bidang pengiriman barang Indonesia dengan memanfaatkan infrastruktur jejaring yang dimilikinya yakni mencapai sekitar 24 ribu titik layanan yang menjangkau 100 persen kota atau kabupaten.

Berkembangnya teknologi informasi di PT. Pos Indonesia akan meningkatkan terjadinya risiko di bidang teknologi informasi dan untuk menanggapi hal tersebut PT. Pos Indonesia membutuhkan suatu kerangka kerja yang akan dijadikan kerangka dalam implementasi sistem informasi yang bertujuan untuk meminimalisir terjadinya risiko atau pun menyiapkan diri untuk menerima risiko yang tidak dapat diminimalisir atau dihilangkan. Untuk selanjutnya nama perusahaan digunakan adalah PT. Pos.

1.2 Rumusan Masalah

Berdasarkan latar belakang yang diuraikan pada bagian 1.1, maka rumusan-rumusan masalah adalah sebagai berikut :

2

Universitas Kristen Maranatha 2 Bagaimana PT. Pos menyiapkan diri terhadap risiko teknologi

informasi yang ada?

3 Bagaimana PT. Pos memprediksi risiko baru dan menanganinya?

1.3 Tujuan Pembahasan

Berdasarkan rumusan masalah yang yang diuraikan pada bagian 1.2, berikut tujuan dari analisis:

1 Untuk mengetahui pengelolaan risiko yang dilakukan pada PT. Pos. 2 Untuk mengetahui respon dari PT. Pos terhadap risiko yang ada dan

yang pernah terjadi.

3 Untuk mengetahui cara PT. Pos memprediksi risiko yang mungkin terjadi dan bagaimana persiapan mengantisipasinya.

1.4 Ruang Lingkup Kajian

Berdasarkan latar belakang dan rumusan masalah, maka ruang lingkup kajian dari analisis audit adalah sebagai berikut :

1. Implementasi tata kelola akan mengacu pada Kerangka kerja Risk IT domain Risk Evaluation.

2. Penelitian akan dilakukan di Kantor Pos yang berlokasi di Jln Gatot Subroto No.1 Cimahi.

3. Pembahasan pada sistem hanya dilakukan pada Aplikasi I-POS (Integrated-Pos) modul Loket, modul Puri Terima dan Puri Kirim.

4. Pembahasan akan dilakukan dengan menganalisis proses bisnis pengiriman barang yang ada dan mengimplementasikan kerangka kerja Risk IT domain Risk Evaluation.

3

Universitas Kristen Maranatha

1.5 Sumber data

Metode yang dilakukan yaitu :

1. Studi Pustaka

Studi pustaka dilakukan untuk memahami dan mempelajari teori – teori yang digunakan dalam Framework RISK IT.

2. Metode Survey

Metode ini dilakukan untuk mengetahui dan mempelajari cara kerja

yang ada di PT. Pos dan Sistem I-POS yang digunakan oleh PT. Pos

yang berletak di Cimahi.

Pengumpulan Informasi menggunakan :

a. Wawancara (Interview)

Wawancara (Interview) adalah suatu model pengumpulan data

dengan mengajukan pertanyaan-pertanyaan atau tanya jawab

secara langsung kepada pembimbing lapangan dari perusahaan

tersebut untuk megetahui proses bisnis yang ada di PT. Pos.

b. Observasi

Metode observasi atau pengamatan merupakan salah satu

metode pengumpulan data / fakta yang cukup efektif. Observasi

merupakan pengamatan langsung yaitu suatu kegiatan yang

bertujuan untuk memperoleh informasi yang diperlukan dengan

cara melakukan pengamatan dan pencatatan dengan peninjauan

langsung ke perusahaan.

1.6 Sistematika Penyajian

Intisari dari setiap bab yang terdapat pada laporan tugas akhir ini adalah sebagai berikut :

BAB I Pendahuluan

4

Universitas Kristen Maranatha BAB II Kajian Teori

Bab 2 membahas mengenai teori-teori yang berhubungan dengan materi penulisan yang diambil dari beberapa referensi baik buku, jurnal, tesis maupun Internet. Materi penulisan adalah mengenai kerangka kerja Risk IT.

BAB III Analisis dan Evaluasi

Bab 3 membahas mengenai proses yang dilakukan untuk dalam mengimplementasikan kerangka kerja Risk IT domain Risk Risk Evaluation pada PT. Pos.

BAB IV Simpulan dan Saran

79

Universitas Kristen Maranatha

BAB IV SIMPULAN DAN SARAN

4.1 Simpulan

Maka berdasarkan hasil evaluasi dan analisis yang telah di lakukan di PT. Pos menggunakan Risk IT maka hasil kesimpulan

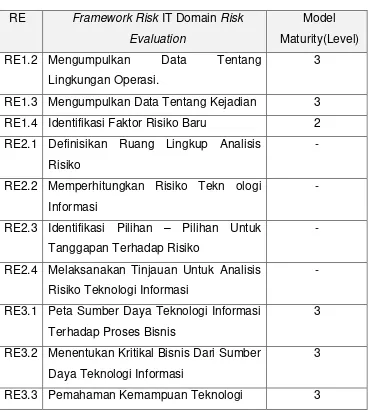

1. Simpulan tabel maturity seperti yang dapat di lihat pada tabel xix. Tabel XXII SIMPULAN MATURITY MODEL

RE Framework Risk IT Domain Risk Evaluation

Model Maturity(Level) RE1.2 Mengumpulkan Data Tentang

Lingkungan Operasi.

3

RE1.3 Mengumpulkan Data Tentang Kejadian 3 RE1.4 Identifikasi Faktor Risiko Baru 2 RE2.1 Definisikan Ruang Lingkup Analisis

Risiko

-

RE2.2 Memperhitungkan Risiko Tekn ologi Informasi

-

RE2.3 Identifikasi Pilihan – Pilihan Untuk Tanggapan Terhadap Risiko

-

RE2.4 Melaksanakan Tinjauan Untuk Analisis Risiko Teknologi Informasi

-

RE3.1 Peta Sumber Daya Teknologi Informasi Terhadap Proses Bisnis

3

RE3.2 Menentukan Kritikal Bisnis Dari Sumber Daya Teknologi Informasi

3

RE3.3 Pemahaman Kemampuan Teknologi 3

80

Universitas Kristen Maranatha terencana dan terdokumentasi namun perusahaan belum membuatkan prosedur penanganan yang harus digunakan apabila sewaktu – waktu resiko tersebut terjadi dan perusahaan masih mengandalkan kemapuan individu dari pegawai.

2. PT. Pos telah mempersiapkan peralatan dan segala sesuatu yang dibutuhkan untuk menagani risiko – risiko teknologi informasi yang sering terjadi pada PT. Pos, walaupun belum memenuhi penanganan semua risiko teknologi informasi, karena ada risiko yang hanya dapat perusahaan terima karena merasa tidak ada tindakan yang bisa dilakukan dan itu sangat jarang terjadi.

3. Berdasarkan hasil wawancara bagian IT di PT. Pos sudah memprediksikan beberapa risiko teknologi informasi yang mungkin terjadi namun belum mempersiapkan penanganan yang dapat dilakukan untuk menyelesaikan risiko – risiko tersebut.

4.2 Saran

xiv

DAFTAR PUSTAKA

ISACA®.(2009).The Risk IT Framework.Rolling Meadows : IL60008USA. ISACA®.(2009).The Risk IT Practitioner Guide. Rolling Meadows : IL60008USA.

PT. Pos Indonesia . (n.d.)posindonesia.co.id: Electronic references. diakses pada tanggal 10 september 2012, dari

http://www.posindonesia.co.id/home/index.php/extensions/visi-dan-misi PT. Pos Indonesia . (n.d.)posindonesia.co.id: Electronic references. diakses pada tanggal 10 september 2012, dari

http://www.posindonesia.co.id/home/index.php/extensions/sejarah-pos Siregar, I.H., Mohammad.(2012,Juli)Perancangan Model Pendukung Pengambilan Keputusan Manajemen Risiko Teknologi Informasi pada Disaster Recovery Center dalam Lingkup Enterprise Architecture. Diakses pada tanggal 29 Oktober 2012, dari

http://stei.itb.ac.id/jurnal/index.php/stei-S1/article/viewFile/174/168

DAFTAR RIWAYAT HIDUP

Data Pribadi

Nama Lengkap : Pije Parulian Situngkir Tempat Tanggal Lahir : Medan, 23 Februari 1991 Jenis Kelamin : Laki-Laki Kamar, Pesanan Tambahan, dan Accounting pada Susan Guest House

Judul TA Analisis dan Evaluasi Kerangka Kerja Risk IT Domain Risk Evaluation (Dengan Studi Kasus : PT. Pos Indonesia).

Pendidikan Formal

1996 – 2002 SDN 3 Batujajar 2002 – 2005 SMPN 1 Batujajar

2005 – 2008 SMA Santa Maria 3 Cimahi

2008 – saat ini Universitas Kristen Maranatha, Fakultas Teknologi Informasi, Jurusan S1 Sistem Informasi

Pendidikan Non Formal

2009 Sertifikat SAP HR(Human Resource) Module 2010 Sertifikat SAP ADM(Adm.Basis) Module