Rancang Bangun Jaringan Virtual Private Network (VPN) Berbasis IPSec

Pada PT. INNER CITY MANAGEMENT

Taufik Rahman1, Arief Indriarto Haris2

1AMIK BSI Jakarta

e-mail: [email protected] 2STMIK NUSA MANDIRI

e-mail: [email protected]

Abstrak – Penerapan VPN (Virtual Private Network) berbasis EoIP (Ethernet over Internet Protocol) untuk koneksi

site-to-site masih kurang aman. EoIP bekerja dengan cara menghubungkan jaringan LAN berbeda melewati jaringan publik dengan menggunakan media tunnel tanpa adanya enkapsulasi dan enkripsi. Hal tersebut bukanlah hal yang baik, mengingat packet yang ditransmisikan bersifat penting dan rahasia sehingga dibutuhkan pengamanan yang lebih baik pada saat pentransmisian packet data. Dengan adanya IPSec, pentransmisian packet data dapat berjalan dengan lebih aman. Hal ini dikarenakan adanya proses enkapsulasi dan enkripsi terhadap packet data tersebut dengan menggunakan beberapa protokol dan algoritma didalamnya. Berbeda halnya dengan EoIP yang hanya dapat berjalan pada perangkat router Mikrotik, IPSec dapat berjalan dibanyak platform seperti Cisco, Mikrotik, Juniper dan lain sebagainya. Pada sisi VPN remote access, IPSec juga memiliki tingkat keamanan yang lebih tinggi jika dibandingkan dengan PPTP (Point to Point Tunneling Protocol). Hal tersebut dikarenakan protokol dan algoritma keamanan yang berjalan pada IPSec yang memiliki tingkat sekuritas yang lebih baik.

Kata Kunci: VPN, IPSec, Network, Security

I. PENDAHULUAN

Perkembangan teknologi informasi dan komunikasi saat ini sudah semakin pesat, hal ini ditandai dengan semakin bertambah banyaknya para pengguna dari berbagai negara, kalangan usia dan lain sebagainya. Disamping itu teknologi informasi dan komunikasi memiliki pengaruh penting dalam berbagai aspek kehidupan. Salah satu contohnya adalah teknologi memberi banyak kemudahan dalam penyampaian informasi dan komunikasi, sehingga lebih efektif dan efisien. Teknologi informasi dan komunikasi yang dimaksud disini adalah teknologi

networking (jaringan), dengan teknologi jaringan

dapat membuat manusia dapat saling terhubung, berkomunikasi dan bertukar informasi antara satu dengan yang lain.

Di dunia bisnis dan ekonomi, teknologi jaringan memegang peranan cukup besar dalam mendukung kegiatan operasional. Mengingat hal tersebut, saat ini segala proses operasionalnya ditutuntut harus serba terkomputerisasi dan tersentralisasi dengan baik. Untuk mewujudkan teknologi jaringan yang baik, maka diperlukan sumber (resource) yang baik pula. Baik dari sisi sumber daya manusia, perangkat keras (hardware) dan perangkat lunak (software), penerapan konsep beserta metode yang digunakan, serta keamanan dari jaringan itu sendiri. Dari sisi keamanan, teknologi jaringan membutuhkan pengamanan yang baik untuk menjaga informasi atau data agar tidak jatuh ke pihak yang tidak berhak.

Selain itu pentransmisian data dengan melewati jaringan publik merupakan bukan hal yang disarankan, mengingat tingkat keamanan didalam jaringan publik

tidak sepenuhnya baik. Karena semua pengguna jaringan akan menggunakan jalur tersebut sehingga sembarang orang pun dapat mengakses data dan informasi yang ada di jaringan publik. Salah satu solusi untuk menangani hal tersebut adalah dengan menggunakan teknologi VPN (Virtual Private

Network).

Selektivitas Logika sangat mengurangi kedua jumlah padam dan durasinya di jaringan distribusi. IEC 61850 dapat diterapkan untuk penerapan standar Logic Selectivity dimana pesan Generik Berorientasi Objek Acara Subyek (GOOSE) harus dipertukarkan antara perangkat lapangan cerdas melalui Internet. Namun, persyaratan keamanan informasi dan otomasi harus dicatat untuk memastikan pengoperasian Selektif Logika yang aman dan akurat. Makalah ini menjelaskan pembuatan laboratorium untuk menganalisis karakteristik fungsional dan non-fungsional dari GOIZ berbasis Logic Selectivity. Layer 2 tunneling over IPsec diusulkan untuk komunikasi GOOSE melalui Internet 4G. Integritas data dan kerahasiaan dicapai melalui IPsec dalam mode Transport. Selanjutnya, dampak komunikasi terhadap kinerja Logika Selektivitas diselidiki dengan perangkat lunak yang mengukur kualitas jaringan komunikasi (Jafary, et al., 2017).

Dalam tulisan ini, kinerja VoIP pada protokol IPv4, IPv6 dan 6in4 dengan dan tanpa IPsec dibandingkan. RTT (Round Trip Time), Throughput, Jitter dan penggunaan CPU dibandingkan di jaringan VoIP. Hasil untuk throughput hampir sama untuk kedua sistem operasi. Penggunaan CPU lebih tinggi pada kedua sistem operasi dengan IPsec yang

diaktifkan dan hasilnya untuk RTT dan Jitter tidak konsisten. Secara umum, hasilnya menunjukkan bahwa kinerja Fedora 16 lebih baik daripada Windows 7. Hasilnya menunjukkan bahwa walaupun IPSec dapat menambahkan keamanan, ia dapat mengurangi kinerja VoIP dalam hal penundaan yang lebih tinggi dan penggunaan CPU yang lebih tinggi (Kolahi, Mudaliar, Zhang, & Gu, 2017).

Kotak pintar adalah jaringan listrik cerdas yang bertujuan mengelola produksi, distribusi dan konsumsi listrik. Salah satu teknologi kunci Smart Grid adalah mengintegrasikan komunikasi dua arah antara perusahaan utilitas dan pelanggannya. Oleh karena itu, Smart Grid mencakup beberapa jaringan untuk bertukar data antar perangkat cerdas (Smart Meter misalnya) dan sistem (pusat kontrol). Jaringan Area Lingkungan (NAN) mengirimkan data pelanggan dari smart meter ke pusat kendali. Selain itu, ia dapat menyampaikan lalu lintas multicast dari pusat kendali (harga energi, pemberitahuan outage, dll.) Ke sekelompok smart meter. Beberapa jenis serangan (menguping, spoofing, replay, dll.) Dapat dilakukan terhadap lalu lintas multisast NAN dan menyebabkan ketidakstabilan jaringan elektronik. Oleh karena itu, solusi keamanan harus dipertimbangkan untuk melawan serangan tersebut. Dalam makalah ini, kami mengusulkan solusi keamanan berdasarkan protokol IPsec untuk mencegah sebagian besar ancaman pada lalu lintas multicast NAN (Aouini, Azzouz, & Saidane, 2016).

Selama ini di Institut Sains & Teknologi AKPRIND Yogyakarta, masih manual dalam bertukar data. Dosen masih kesusahan dalam mengirim data sedangkan sebagian besar sudah menggunakan komputer maupun internet, tetapi belum terintegrasi terpadu. Namun permasalahan saat ini adalah, cara berkomunikasi dalam area yang berbeda seperti dalam jarak yang berjauhan. Cara komunikasi dalam jarak yang jauh dapat menggunakan internet dan email untuk mengirim data. Oleh sebab itu dibutuhkan jaringan

private untuk mempermudah akses file terhadap suatu

tempat yang berbeda lokasi, sehingga dapat memudahkan dalam bertukar data walau terpisah dalam jarak yang berjauhan. Manfaat dari penelitian ini yaitu untuk memungkinkan kerjasama antar orang-orang yang saling berjauhan melalui jaringan komputer baik dalam bertukar data maupun komunikasi serta dapat mengakses atau mendapatkan informasi dari jarak jauh. Dalam perancangan pengelolaan jaringan IT Institut Sains & Teknologi AKPRIND dengan menggunakan teknologi VPN-PPTP. Dalam perancangan VPN-PPTP ini, menggunakan IP Public statis yang ditempatkan di Laboratorium 6 Jarinet IST Akprind. Jaringan VPN-PPTP menggunakan IP public Labkom 6 Jarinet dengan IP 202.91.10.217. Namun dalam topologinya VPN-PPTP dilewatkan menggunakan gateway jaringan kampus III IST Akprind Yogyakarta agar dapat terhubung ke Internet. Perancangan pengelolaan jaringan IT IST AKPRIND menggunakan teknologi VPN dapat menjadi sebuah sarana akses jaringan lokal dan penggunaan resources jaringan lokal yang tidak bergantung pada kondisi lokasi akses, serta kecepatan transfer dan waktu tempuh upload atau download pada

jaringan VPN masih sangat dipengaruhi oleh ukuran dan jenis file yang dikirimkan (Masero, Pratiwi, Triyono, & Andayati, 2013).

II. LANDASAN TEORI 2.1. Virtual Private network

Virtual Private Network (VPN) adalah sebuah teknologi jaringan komputer yang dikembangkan oleh perusahaan skala besar yang menghubungkan antar jaringan diatas jaringan lain menggunakan internet yang membutuhkan jalur privacy dalam komunikasinya. Dalam jaringan VPN, internet adalah sebuah media pendukung yang menjadi fasilitas dalam proses komunikasinya. Hal tersebut dikarenakan internet menjadi jalur akses untuk melakukan transfer data antar klien yang berbeda letak atau lokasi dengan VPN server. Pada proses pengujian menggunakan 3 mekanisme analisis yang diambil dari perhitungan transfer data, video on demand, dan kehandalan akses website. Proses transfer data dalam jaringan VPN menggunakan FTP dengan menggunakan 5 parameter file dengan ukuran yang berbeda pada tiap file. Kemudian pada perhitungan delay video on demand menggunakan file yang disimpan pada localhost client VPN server dengan jenis file audio video. Sedangkan pada kehandalan akses website menggunkan media ping dan trace route. Perbedaan lokasi antar client menjadi sebuah kelebihan tersendiri dalam menggunakan jaringan VPN yang berguna untuk bertukar data ataupun sumber daya. Jaringan VPN juga mampu memberikan sarana alternatif dalam melakukan akses terhadap sebuah website yang berada pada internal VPN server. Sehingga website yang berdekatan dengan VPN server dan diakses oleh VPN client menjadi lebih dekat daripada tanpa menggunakan jaringan VPN (Triyono, Rachmawati, & Irnawan, 2014).

2.2. IPSec

IPsec adalah rangkaian protokol yang menambahkan keamanan pada komunikasi di tingkat IP. Namun, daya komputasi tinggi yang dibutuhkan oleh algoritma IPsec membatasi kinerja koneksi jaringan. Makalah ini menyajikan implementasi perangkat keras gateway IPsec di FPGA. Efisiensi solusi yang diusulkan memungkinkan untuk menggunakannya di jaringan dengan kecepatan data beberapa Gbit/s (Korona, Skowron, Trzepiński, & Rawski, 2017).

2.3. VPN-IPSec

VPN-IPSec merupakan bagian dari protocol L2TP (Layer 2 Tunneling Protocol). Dalam RFC 3193 menentukan penggunaan L2TP melalui IPSec

transport yang aman. Dalam pendekatan ini, L2TP packet ditukar melalui User Datagram Protocol (UDP)

port 1701. Encapsulating Security Payload (ESP) IPSec melindungi UDP payload untuk memastikan komunikasi yang aman (Thomas, 2005).

III. Metode Penelitian

Dalam penelitian ini, menggunakan beberapa metode penelitian yang dikelompokan kembali menjadi dua, yaitu:

1. Analisa Penelitian

Tahapan proses analisa penelitian sebagai berikut;

Analisa Kebutuhan

Pada tahapan analisa penelitian ini, menganalisa data yang ada saat ini mengenai penerapan teknologi jaringan. Dalam tahap ini data yang akan dianalisa meliputi perangkat yang digunakan, metode dan konsep jaringan yang dipakai, topologi jaringan dan skema jaringan.

Desain

Dari data yang sudah dianalisa pada tahap sebelumnya, pada tahap ini memberikan usulan yang dimaksudkan untuk lebih meningkatkan performansi, efisien dan efektifitas dari jaringan. Adapun usulan yang diberikan berupa desain mengenai perangkat, topologi, skema, metode dan konsep yang akan digunakan.

Testing

Setelah proses desain selesai, akan diuji hasil desain yang telah dibuat. Adapun proses testing ini dilakukan dalam aplikasi simulasi jaringan seperti Packet Tracer atau GNS3.

Implementasi

Proses implementasi tidak dapat langsung dilakukan, dikarenakan harus melalui persetujuan perusahaan terlebih dahulu. Oleh karena itu, proses implementasi hanya dalam bentuk simulasi jaringan didalam aplikasi Packet Tracer atau GNS3.

2. Metode Pengumpulan Data

Dalam pencarian dan pengumpulan data yang diperlukan untuk penelitian ini, digunakan beberapa metode, sebagai berikut:

Observasi

Pengumpulan data dengan cara melakukan pengamatan langsung terhadap objek yang akan dianalisa atau mempelajari suatu fenomena (situasi, kondisi) yang terjadi terhadap objek yang akan diteliti.

Wawancara

Pengumpulan data dengan cara tatap muka maupun menggunakan media lainnya untuk melakukan tanya jawab dengan narasumber atau responden dalam hal ini adalah karyawan atau staff pada PT. Inner City Management yang bersangkutan. Dengan teknik ini akan didapat informasi dan data tambahan untuk melengkapi data-data yang diperoleh dari pengamatan langsung (observasi).

Studi Pustaka

Pengumpulan data dengan cara mencari teori-teori yang berhubungan dengan data yang akan dianalisa untuk selanjutnya digunakan sebagai sumber referensi dengan tujuan untuk memperkuat data atau informasi yang dianalisa. Dengan teknik ini dapat mencari, menerapkan dan mencocokkan antara teori yang dipelajari dengan data atau informasi yang diperoleh.

Metode penelitian yang dilakukan berupa metode analisis terhadap suatu kinerja jaringan EoIP dan VPN- IPSec. Adapun perangkat utama yang digunakan

berbasis Mikrotik RouterOS.

Menjelaskan kronologis penelitian, termasuk desain penelitian, prosedur penelitian (dalam bentuk algoritma, Pseudocode atau lainnya), bagaimana untuk menguji dan akuisisi data. Deskripsi dari program penelitian harus didukung referensi, sehingga penjelasan tersebut dapat diterima secara ilmiah.

IV. PEMBAHASAN

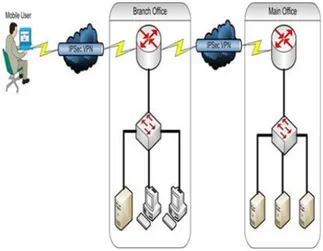

Pada bagian ini akan dijabarkan mengenai hasil penelitian yang dilakukan mengenai VPN-IPSec. Berikut ini adalah gambaran mengenai topologi yang digunakan.

Gambar 1. Topologi Penerapan VPN-IPSec

Gambar 1 adalah topologi dengan maksud untuk mengoptimalkan kinerja jaringan yang ada saat ini. Adapun pada jaringan usulan diatas menggunakan IPSec sebagai VPN site-to-site dan remote access. IPSec sebagai VPN site-to-site akan menghubungkan jaringan Branch Office Thamrin dengan jaringan Main

Office Podomoro City.

Sistem keamanan jaringan yang diterapkan pada topologi jaringan tersebut:

1.Tunneling

Merupakan metode dasar dari VPN untuk membuat jaringan private melalui internet. Dengan adanya metode tunneling, akan dilakukan proses pegambilan semua packet data dan mengenkapsulasinya dengan packet lain sebelum mengirimnya melalui sebuah jaringan. IPSec merupakan standar yang digunakan sebagai protocol

encapsulating dan memungkinkan semua packet

dienkripsi dan dilindungi. 2. Enkapsulasi dan Enkripsi

IPSec memiliki dua mode enkripsi, yaitu:

a.

Tunnel Mode: Mengenkapsulasi danmengenkripsi semua IP packet

b.

Transport Mode: Hanya mengenkapsulasidan mengenkripsi muatan datanya saja. 3. Otentikasi Perangkat dan Pengguna

Security Association (SA) pada IPSec

menetapkan pengamanan, menyediakan negosiasi dan otentikasi diantara dua piranti atau perangkat dalam hubungan peer-to-peer dan memampukan VPN

end-point untuk menyelaraskan dengan perangkat transmission rule untuk menjalankan

kebijakan-kebijakan dengan potential peerSedangkan IPSec sebagai VPN remote access akan menghubungkan

user mobile yang menggunakan jaringan internet

dengan jaringan Branch Office Thamrin. IPSec memiliki keunggulan yang lebih baik dibandingkan dengan EoIP, terutama dari sisi security. IPSec dapat digunakan untuk memproteksi satu atau lebih path antara sepasang Host, antara sepasang security

gateway, atau antara security gateway dengan Host.

IPSec didesain untuk menyediakan interoperabilitas, kualitas yang baik, dengan security berbasis kriptografi untuk IPv4 dan IPv6. Layanan yang disediakan meliputi kontrol akses, integritas hubungan, otentifikasi data asal, proteksi jawaban lawan, kerahasiaan (enkripsi), dan pembatasan aliran lalu lintas kerahasiaan.

Atas dasar itulah IPSec dirancang pada jaringan

existing agar tingkat keamanan yang ada dapat

ditingkatkan kualitasnya. Terlebih lagi data yang ditransmisikan merupakan data penting dan bersifat rahasia untuk itu diperlukan IPSec untuk menjaga keamanan dan kerahasian dari data tersebut.

Pada analisis pengujian dilakukan untuk mendapatkan perbandingan kinerja terhadap EoIP dan VPN-IPSec sebagai media transmisi data. Analisa tersebut akan difokuskan pada performa dan kinerja jaringan EoIP dan VPN-IPSec yang akan diuji dari sisi transfer data, keamanan data dan kehandalan jaringan tersebut. Pengujian dilakukan melalui pengaksesan website local dan pengetesan kecepatan akses data (speedtest).

Pengujian awal dengan melakukan akses ke website local dengan membandingkan akses dengan EoIP dan VPN-IPSec. Tujuannya adalah untuk

capturing packet yang melewati service atau protocol

HTTP apakah informasi didalam paket tersebut dienkripsi atau tidak.

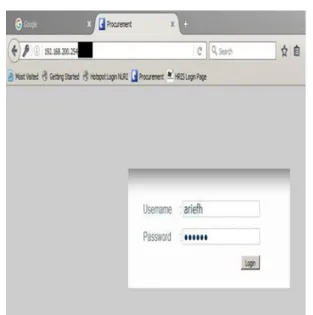

Pada tahap ini, dilakukan akses ke web

Procurement tanpa menggunakan akses VPN dan

melalui browser Mozila Firefox. Pada saat yang sama, juga menjalankan aplikasi Wireshark dan memulai proses capturing packet.

Gambar 2. Akses Web Lokal

Pada gambar 2. memasukkan username dan

password lalu melakukan proses login. Setelah itu

mengecek pada aplikasi wireshark yang sebelumnya sudah dijalankan. Proses capturing packet difokuskan pada protocol HTTP yang sedang dijalankan dan

destination yang mengarah ke web server tersebut.

Dan berikut ini adalah hasil capturing packet yang didapat dengan menggunakan wireshark.

Gambar 3. Hasil Capturing Packet Tanpa VPN

Dari gambar 3 adalah hasil capturing packet tersebut memperlihatkan bahwa packet yang ditransmisikan tidak mengalami proses enkripsi dan enkapsulasi. Hal tersebut dapat dilihat dari username & password yang tertera jelas pada hasil capturing packet wireshark. Untuk itulah jaringan harus memiliki tingkat sekuritas yang baik dan mumpuni, sehingga tidak akan dengan mudah di hack atau bahkan di crack.

Selain itu, melakukan tes kecepatan dari koneksi yang digunakan (Speed Test) untuk mengetahui besarnya

traffic yang dapat dilewati. Menjalankan speed test via web browser melalui laman speedtest.cbn.net.id dan

berikut ini adalah hasil dari speed test tanpa menggunakan VPN.

Gambar 4. Hasil Speedtest Tanpa VPN

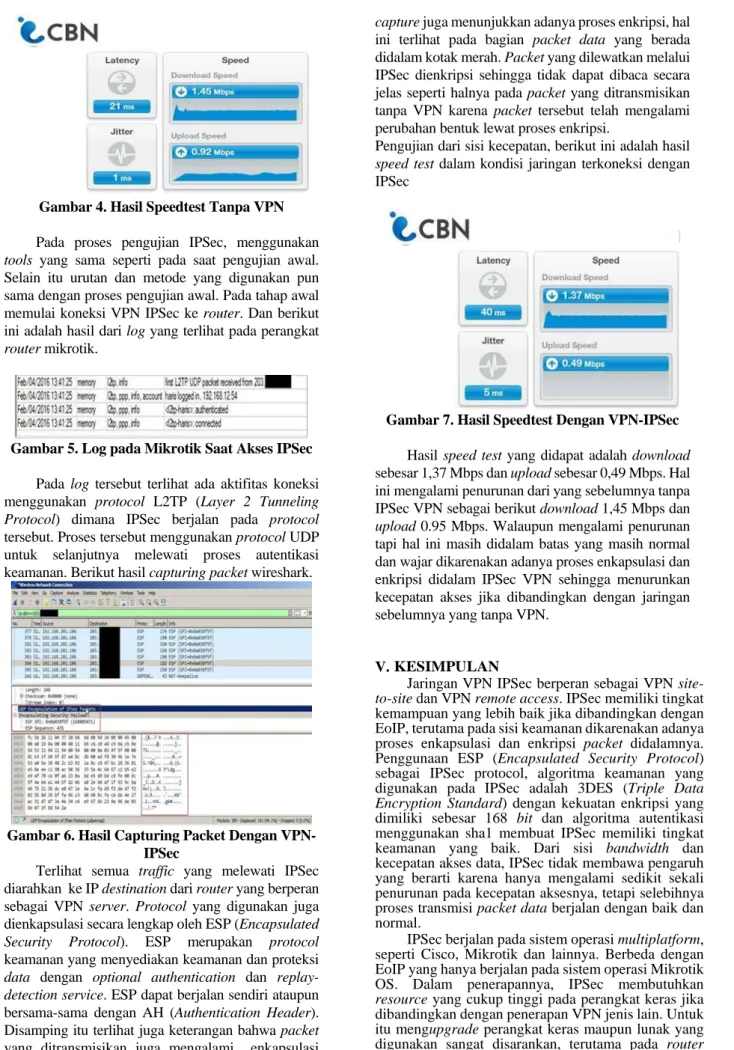

Pada proses pengujian IPSec, menggunakan

tools yang sama seperti pada saat pengujian awal.

Selain itu urutan dan metode yang digunakan pun sama dengan proses pengujian awal. Pada tahap awal memulai koneksi VPN IPSec ke router. Dan berikut ini adalah hasil dari log yang terlihat pada perangkat

router mikrotik.

Gambar 5. Log pada Mikrotik Saat Akses IPSec

Pada log tersebut terlihat ada aktifitas koneksi menggunakan protocol L2TP (Layer 2 Tunneling

Protocol) dimana IPSec berjalan pada protocol

tersebut. Proses tersebut menggunakan protocol UDP untuk selanjutnya melewati proses autentikasi keamanan. Berikut hasil capturing packet wireshark.

Gambar 6. Hasil Capturing Packet Dengan VPN- IPSec

Terlihat semua traffic yang melewati IPSec diarahkan ke IP destination dari router yang berperan sebagai VPN server. Protocol yang digunakan juga dienkapsulasi secara lengkap oleh ESP (Encapsulated

Security Protocol). ESP merupakan protocol

keamanan yang menyediakan keamanan dan proteksi

data dengan optional authentication dan replay-detection service. ESP dapat berjalan sendiri ataupun

bersama-sama dengan AH (Authentication Header). Disamping itu terlihat juga keterangan bahwa packet yang ditransmisikan juga mengalami enkapsulasi packet pada IPSec. Packet data yang berhasil di

capture juga menunjukkan adanya proses enkripsi, hal

ini terlihat pada bagian packet data yang berada didalam kotak merah. Packet yang dilewatkan melalui IPSec dienkripsi sehingga tidak dapat dibaca secara jelas seperti halnya pada packet yang ditransmisikan tanpa VPN karena packet tersebut telah mengalami perubahan bentuk lewat proses enkripsi.

Pengujian dari sisi kecepatan, berikut ini adalah hasil

speed test dalam kondisi jaringan terkoneksi dengan

IPSec

Gambar 7. Hasil Speedtest Dengan VPN-IPSec

Hasil speed test yang didapat adalah download sebesar 1,37 Mbps dan upload sebesar 0,49 Mbps. Hal ini mengalami penurunan dari yang sebelumnya tanpa IPSec VPN sebagai berikut download 1,45 Mbps dan

upload 0.95 Mbps. Walaupun mengalami penurunan

tapi hal ini masih didalam batas yang masih normal dan wajar dikarenakan adanya proses enkapsulasi dan enkripsi didalam IPSec VPN sehingga menurunkan kecepatan akses jika dibandingkan dengan jaringan sebelumnya yang tanpa VPN.

V. KESIMPULAN

Jaringan VPN IPSec berperan sebagai VPN

site-to-site dan VPN remote access. IPSec memiliki tingkat

kemampuan yang lebih baik jika dibandingkan dengan EoIP, terutama pada sisi keamanan dikarenakan adanya proses enkapsulasi dan enkripsi packet didalamnya. Penggunaan ESP (Encapsulated Security Protocol) sebagai IPSec protocol, algoritma keamanan yang digunakan pada IPSec adalah 3DES (Triple Data

Encryption Standard) dengan kekuatan enkripsi yang

dimiliki sebesar 168 bit dan algoritma autentikasi menggunakan sha1 membuat IPSec memiliki tingkat keamanan yang baik. Dari sisi bandwidth dan kecepatan akses data, IPSec tidak membawa pengaruh yang berarti karena hanya mengalami sedikit sekali penurunan pada kecepatan aksesnya, tetapi selebihnya proses transmisi packet data berjalan dengan baik dan normal.

IPSec berjalan pada sistem operasi multiplatform, seperti Cisco, Mikrotik dan lainnya. Berbeda dengan EoIP yang hanya berjalan pada sistem operasi Mikrotik OS. Dalam penerapannya, IPSec membutuhkan

resource yang cukup tinggi pada perangkat keras jika

dibandingkan dengan penerapan VPN jenis lain. Untuk itu mengupgrade perangkat keras maupun lunak yang digunakan sangat disarankan, terutama pada router yang digunakan. IPSec merupakan metode keamanan jaringan yang baik. IPSec dapat dikombinasikan

dengan sistem keamanan lainya seperti firewall, proxy dan lainnya. Tujuannya adalah untuk menerapkan keamanan yang berlapis pada jaringan atau disebut juga

multiple layer security, sehingga jaringan menjadi secure dan terjaga kerahasiannya.

REFERENSI

Aouini, I., Azzouz, L. B., & Saidane, L. A. (2016). Using IPsec to secure multicast smart energy traffic. 2016 International Conference on

Performance Evaluation and Modeling in Wired and Wireless Networks (PEMWN) (pp. 1-6). Paris,

France: IEEE. Retrieved from http://ieeexplore.ieee.org/document/7842908/

Jafary, P., Raipala, O., Repo, S., Salmenperä, M., Seppälä, J., Koivisto, H., . . . Giustina, D. D. (2017). Secure layer 2 tunneling over IP for GOOSE-based logic selectivity. 2017 IEEE

International Conference on Industrial Technology (ICIT) (pp. 609 - 614). Toronto, ON,

Canada: IEEE. doi:10.1109/ICIT.2017.7915428 Kolahi, S. S., Mudaliar, K., Zhang, C., & Gu, Z. (2017).

Impact of IPSec security on VoIP in different environments. 2017 Ninth International Conference on Ubiquitous and Future Networks (ICUFN) (pp. 979 - 982). Milan, Italy: IEEE.

doi:10.1109/ICUFN.2017.7993945

Korona, M., Skowron, K., Trzepiński, M., & Rawski, M. (2017). FPGA implementation of IPsec protocol suite for multigigabit networks. 2017

International Conference on Systems, Signals and Image Processing (IWSSIP) (pp. 1-6). Poznan,

Poland: IEEE. doi:10.1109/IWSSIP.2017.7965619

Masero, Pratiwi, A., Triyono, J., & Andayati, D. (2013). Perancangan Pengelolaan Jaringan IT Pada Institut Sains & Teknologi Akprind Menggunakan Teknologi VPN (Virtual Private Network). Jurnal JARKOM, 20-30.

Thomas, T. (2005). Network Security First-Step. Yogyakarta: ANDI.

Triyono, J., Rachmawati, Y., & Irnawan, F. D. (2014). Analisis Perbandingan Kinerja Jaringan VPN Berbasis Mikrotik Menggunakan Protokol PPTP Dan L2TP Sebagai Media Transfer Data. Jurnal