NASKAH PUBLIKASI

ENKRIPSI CITRA BERBASIS ALGORITMA CIPHER BLOCK CHAINING (CBC)

DAN CHAOTIC TENT MAP (CTM)

IMAGE ENCRYPTION BASED ON CIPHER BLOCK CHAINING (CBC)

ALGORITHM AND CHAOTIC TENT MAP (CTM)

MAKLON JACOB FRARE

0906082547

JURUSAN ILMU KOMPUTER

FAKULTAS SAINS DAN TEKNIK

UNIVERSITAS NUSA CENDANA

KUPANG

INTISARI

“Enkripsi citra berbasis algoritma Cipher Block Chaining (CBC) dan Chaotic Tent Map (CTM)”

Oleh

Maklon Jacob Frare

0906082547

Penggunaan algoritma konvensional seperti IDEA, DES, AES dan RSA kurang cocok untuk

enkripsi citra karena citra memiliki karakteristik yaitu redundansi data, korelasi yang kuat antara

piksel-piksel yang berdekatan serta kurang sensitif dibandingkan data teks. Kombinasi dari algoritma CBC dan

fungsi CTM yang telah dimodifikasi dengan mengambil nilai awal dari teknik session keys mampu

mengatasi karakteristik tersebut. Hasil eksperimen menggunakan 4 pengujian terhadap 40 citra grayscale

dan 40 citra berwarna memperlihatkan algoritma yang diusulkan memiliki kualitas yang bagus dan aman

dari berbagai serangan. Hal ini dibuktikan dengan rata-rata setiap pengujian mempelihatkan cipher-image

dengan histogramnya secara visual terlihat seragam, total rata-rata nilai korelasi koefesiennya = 0,001149,

PSNR = 7,838888 dB, NPCR = 99,60383 %, UACI = 33,4855% dan MAE = 85,99817%, sensitif terhadap

perubahan kecil pada kunci dan selisih nilai korelasi koefesien antara citra asli dan citra hasil dekripsi = 0.

Ini membuktikan bahwa sistem dapat mengembalikan keaslian citra.

1 PENDAHULUAN

eknik enkripsi data dengan algoritma konvensional seperti IDEA, DES, AES dan RSA kurang cocok digunakan untuk enkripsi citra digital pada aplikasi komunikasi yang nyata [1]. Hal ini terjadi karena citra digital memiliki beberapa karaktersistik yaitu redundansi data, kolerasi yang kuat antara piksel-piksel yang berdekatan dan kurang sensitif dibandingkan data teks sehingga perubahan kecil pada nilai suatu piksel citra tidak akan menurunkan secara drastis kualitas dan kapasitas citra [1]. Solusi untuk masalah ini adalah algoritma cipher blok. Salah satu bentuk algoritma cipher blok adalah Cipher Block Chaining (CBC).

Algoritma CBC merupakan algoritma cipher-block yang menerapkan mekanisme umpan-balik (feedback) pada sebuah blok dengan melakukan fungsi XOR antara

plain-image dengan kunci. Algoritma ini masih memiliki

kelemahan pada kunci, dimana kunci yang digunakan selalu sama pada setiap blok plain-image sehingga tidak dapat mengurangi redundancy data dan korelasi piksel-piksel pada citra digital saat melakukan enkripsi [2]. Oleh karena itu, solusi untuk masalah ini adalah dengan menambahkan bilangan acak pada kunci sehingga setiap blok plain-image maupun cipher-image memiliki kunci yang berbeda. Salah satu metode untuk membangkitkan bilangan acak adalah chaos.

Menurut [2], chaos menjadi topik yang atraktif di dalam kriptografi karena tiga alasan: (i) sensitif pada kondisi, (ii) berkelakuan acak dan (iii) tidak memiliki periode berulang. Salah satu bentuk fungsi chaos yaitu

Chaotic Tent Map (CTM), dimana fungsi ini merupakan

pemetaan satu dimensi yang mampu melakukan gerak acak sehingga menghasilkan tiap kondisi yang unik dari kondisi awalnya [3]. Metode CTM masih memiliki kelemahan yaitu bilangan acak yang dibangkitkan bersifat numerik sedangkan kunci yang diperlukan untuk melakukan enkripsi-dekripsi harus berbentuk karakter atau huruf. Kelemahan tersebut dapat diatasi dengan penggunaan teknik session keys, dimana teknik ini digunakan untuk mengubah kunci dari bentuk karakter atau huruf ke dalam bentuk numerik [1].

2 METODE PENELITIAN 2.1 Data Penelitian

Data yang digunakan dalam penelitian ini adalah citra asli yang diperoleh dari internet, dimana citra ini dimasukkan oleh pengguna berupa 40 citra grayscale dan 40 citra RGB color dengan ukuran bervariasi, mulai dari ukuran 100 x 100 sampai 1024 x 1024.

2.2 Modifikasi Algoritma CBC

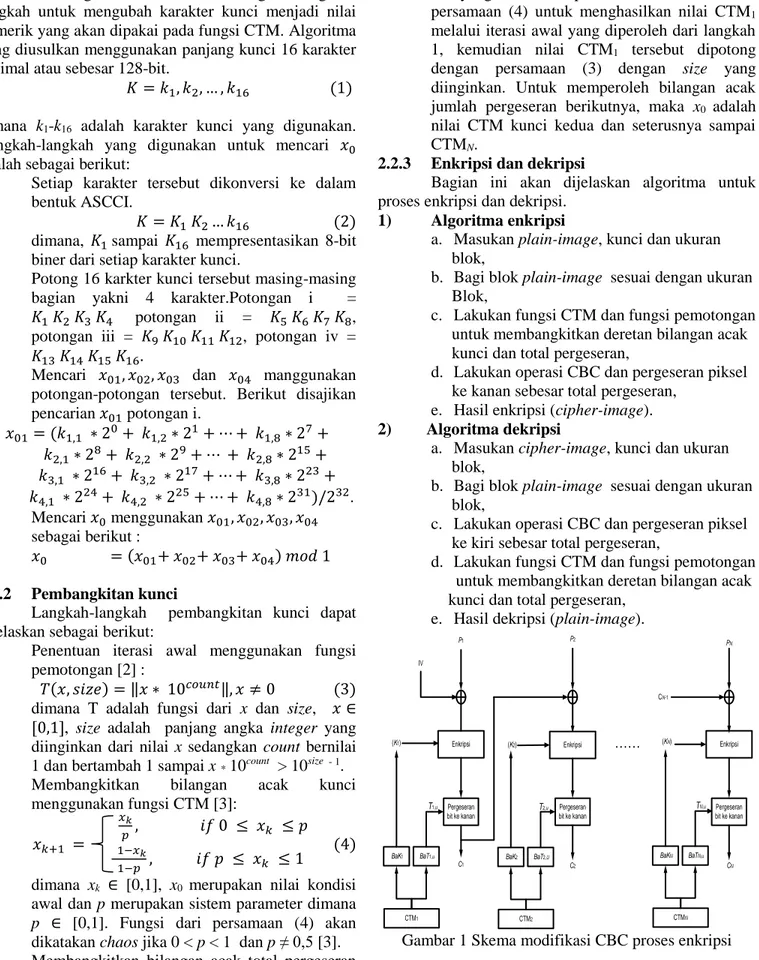

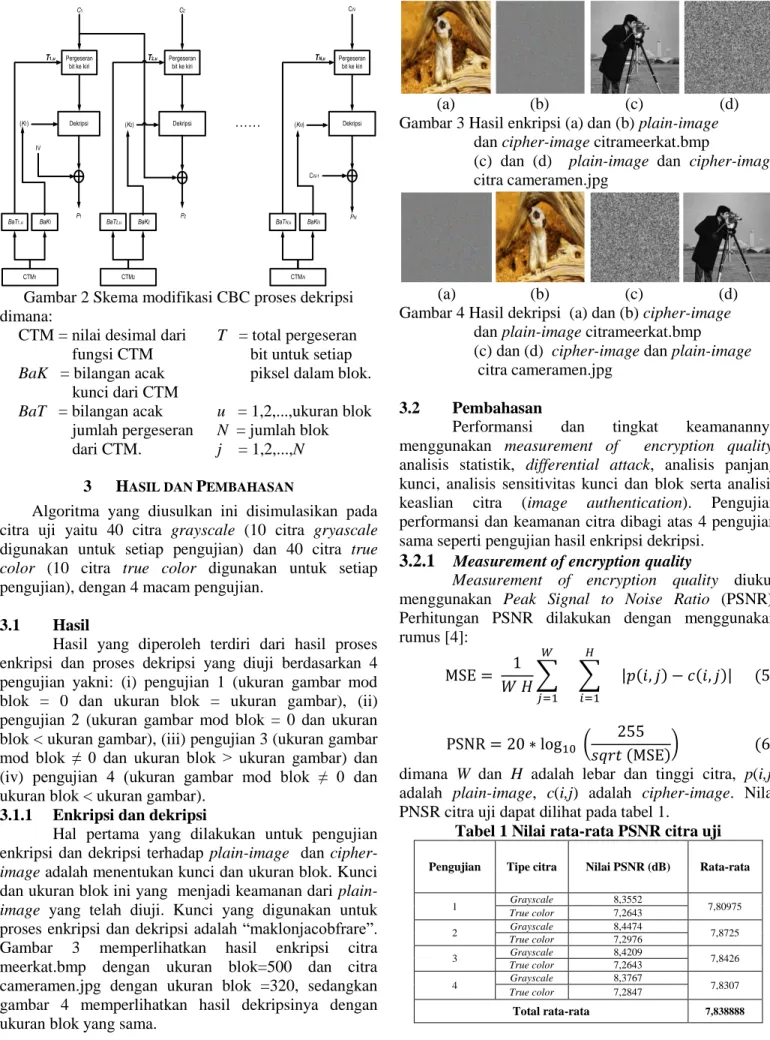

Pada mode CBC yang asli, kunci yang digunakan pada setiap blok sama. Oleh karena itu, diusulkan mode CBC dengan menggunakan kunci yang berbeda setiap blok. Setiap kunci tersebut diperoleh dari bilangan acak yang dibangkitkan oleh fungsi CTM. Skema dari mode CBC yang dibuat dapat dilihat seperti pada gambar 1 dan gambar 2.

Enkripsi citra berbasis algoritma Cipher Block Chaining (CBC) dan Chaotic Tent Map

(CTM)

Maklon J. Frare, Adriana Fanggidae dan Bertha S. Djahi

Abstract— To used convensional algorithm like IDEA, DES, AES and RSA not suitable to image of encryption because the image have characteristic is data of redundancy, correlation that powerful in the pixels is nearly and not sensitive then text data. Combination of CBC algorithm and CTM function already modificate with take first valve from thecnique session keys can to be over that characteristic. Result of experiment use four test to 40 image grayscale and 40 image true color that to see algorithm that suggested have good quality and save to many attack . It is proved with level a test to see cipher-image with its histogram visualy see of one kindful, level totally of value a correlation coeffecient = 0,001149, PSNR = 7.838888 dB, NPCR = 99,60383%, UACI = 33,4855%, MAE = 85,99817%, sensitive to small change of keys and dispute value of correlation coeffecient in the original image and decryption image resullt = 0. It is that system can to return original image.

Keywords-Digital image, encryption, CBC, CTM, session keys

T

Maklon Frare adalah mahasiswa Jurusan Ilmu Komputer, FST UNDANA, Jln.Salak-Oepura, Kupang, 85361 (085253227734), e-mail: ([email protected])

Adriana Fanggidae adalah staf pengajar Jurusan Ilmu Komputer, FST UNDANA, Jl. Timor Raya Km.18, Kupang, (Pembimbing I) ([email protected])

Bertha S. Djahi adalah adalah staf pengajar Jurusan Ilmu Komputer, FST UNDANA, Jln. Aerlobang1-Oepura, Kupang, (Pembimbing II) ([email protected])

2.2.1 Session keys

Pada bagian ini akan dibahas mengenai langkah-langkah untuk mengubah karakter kunci menjadi nilai numerik yang akan dipakai pada fungsi CTM. Algoritma yang diusulkan menggunakan panjang kunci 16 karakter desimal atau sebesar 128-bit.

𝐾 = 𝑘1, 𝑘2, … , 𝑘16 (1)

dimana k1-k16 adalah karakter kunci yang digunakan. Langkah-langkah yang digunakan untuk mencari 𝑥0

adalah sebagai berikut:

1) Setiap karakter tersebut dikonversi ke dalam bentuk ASCCI.

𝐾 = 𝐾1 𝐾2… 𝑘16 (2)

dimana, 𝐾1 sampai 𝐾16 mempresentasikan 8-bit

biner dari setiap karakter kunci.

2) Potong 16 karkter kunci tersebut masing-masing bagian yakni 4 karakter.Potongan i = 𝐾1 𝐾2 𝐾3 𝐾4 potongan ii = 𝐾5 𝐾6 𝐾7 𝐾8,

potongan iii = 𝐾9 𝐾10 𝐾11 𝐾12, potongan iv =

𝐾13 𝐾14 𝐾15 𝐾16.

3) Mencari 𝑥01, 𝑥02, 𝑥03 dan 𝑥04 manggunakan

potongan-potongan tersebut. Berikut disajikan pencarian 𝑥01 potongan i. 𝑥01= (𝑘1,1 ∗ 20+ 𝑘1,2∗ 21+ ⋯ + 𝑘1,8∗ 27+ 𝑘2,1∗ 28+ 𝑘2,2 ∗ 29+ ⋯ + 𝑘2,8∗ 215+ 𝑘3,1 ∗ 216+ 𝑘3,2 ∗ 217+ ⋯ + 𝑘3,8∗ 223+ 𝑘4,1 ∗ 224+ 𝑘4,2 ∗ 225+ ⋯ + 𝑘4,8∗ 231)/232. Mencari 𝑥0 menggunakan 𝑥01, 𝑥02, 𝑥03, 𝑥04 sebagai berikut : 𝑥0 = (𝑥01+ 𝑥02+ 𝑥03+ 𝑥04) 𝑚𝑜𝑑 1 2.2.2 Pembangkitan kunci

Langkah-langkah pembangkitan kunci dapat dijelaskan sebagai berikut:

1) Penentuan iterasi awal menggunakan fungsi pemotongan [2] :

𝑇(𝑥, 𝑠𝑖𝑧𝑒) = ‖𝑥 ∗ 10𝑐𝑜𝑢𝑛𝑡‖, 𝑥 ≠ 0 (3)

dimana T adalah fungsi dari x dan size, 𝑥 ∈ [0,1], size adalah panjang angka integer yang diinginkan dari nilai x sedangkan count bernilai 1 dan bertambah 1 sampai x * 10count > 10size - 1.

2) Membangkitkan bilangan acak kunci menggunakan fungsi CTM [3]: 𝑥𝑘+1 = 𝑥𝑘 𝑝, 𝑖𝑓 0 ≤ 𝑥𝑘 ≤ 𝑝 1−𝑥𝑘 1−𝑝 , 𝑖𝑓 𝑝 ≤ 𝑥𝑘 ≤ 1 (4) dimana xk ∈ [0,1], x0 merupakan nilai kondisi

awal dan p merupakan sistem parameter dimana

p ∈ [0,1]. Fungsi dari persamaan (4) akan dikatakan chaos jika 0 < p < 1 dan p ≠ 0,5 [3]. 3) Membangkitkan bilangan acak total pergeseran

bit piksel citra menggunakan persamaan (4).

Untuk memperoleh bilangan acak pertama, nilai

x0 yang telah diperoleh dimasukkan ke persamaan (4) untuk menghasilkan nilai CTM1 melalui iterasi awal yang diperoleh dari langkah 1, kemudian nilai CTM1 tersebut dipotong dengan persamaan (3) dengan size yang diinginkan. Untuk memperoleh bilangan acak jumlah pergeseran berikutnya, maka x0 adalah nilai CTM kunci kedua dan seterusnya sampai CTMN.

2.2.3 Enkripsi dan dekripsi

Bagian ini akan dijelaskan algoritma untuk proses enkripsi dan dekripsi.

1) Algoritma enkripsi

a. Masukan plain-image, kunci dan ukuran blok,

b. Bagi blok plain-image sesuai dengan ukuran Blok,

c. Lakukan fungsi CTM dan fungsi pemotongan untuk membangkitkan deretan bilangan acak kunci dan total pergeseran,

d. Lakukan operasi CBC dan pergeseran piksel ke kanan sebesar total pergeseran,

e. Hasil enkripsi (cipher-image).

2) Algoritma dekripsi

a. Masukan cipher-image, kunci dan ukuran blok,

b. Bagi blok plain-image sesuai dengan ukuran blok,

c. Lakukan operasi CBC dan pergeseran piksel ke kiri sebesar total pergeseran,

d. Lakukan fungsi CTM dan fungsi pemotongan untuk membangkitkan deretan bilangan acak kunci dan total pergeseran,

e. Hasil dekripsi (plain-image).

Enkripsi Enkripsi P1 IV (K1) Pergeseran bit ke kanan C1 P2 Enkripsi Pergeseran bit ke kanan C2 CTM1 Pergeseran bit ke kanan CN PN . . . . CN-1 (K2) BaK1 T1,u BaT1,u CTM2 BaK2 T2,u BaT2,U CTMN BaKN TN,u BaTN,u (KN)

CN Dekripsi C1 P1 C2 Dekripsi P2 Dekripsi PN . . . . Pergeseran bit ke kiri Pergeseran bit ke kiri Pergeseran bit ke kiri IV CN-1 (K1) (K2) (KN)

T1,u T2,u TN,u

CTM1 BaT1,u BaK1

CTM2 BaT2,u BaK2

CTMN

BaTN,u BaKN

Gambar 2 Skema modifikasi CBC proses dekripsi dimana:

CTM = nilai desimal dari fungsi CTM

BaK = bilangan acak

kunci dari CTM

T = total pergeseran

bit untuk setiap piksel dalam blok.

BaT = bilangan acak

jumlah pergeseran dari CTM.

u = 1,2,...,ukuran blok N = jumlah blok j = 1,2,...,N 3 HASIL DAN PEMBAHASAN

Algoritma yang diusulkan ini disimulasikan pada citra uji yaitu 40 citra grayscale (10 citra gryascale digunakan untuk setiap pengujian) dan 40 citra true

color (10 citra true color digunakan untuk setiap

pengujian), dengan 4 macam pengujian.

3.1 Hasil

Hasil yang diperoleh terdiri dari hasil proses enkripsi dan proses dekripsi yang diuji berdasarkan 4 pengujian yakni: (i) pengujian 1 (ukuran gambar mod blok = 0 dan ukuran blok = ukuran gambar), (ii) pengujian 2 (ukuran gambar mod blok = 0 dan ukuran blok < ukuran gambar), (iii) pengujian 3 (ukuran gambar mod blok ≠ 0 dan ukuran blok > ukuran gambar) dan (iv) pengujian 4 (ukuran gambar mod blok ≠ 0 dan ukuran blok < ukuran gambar).

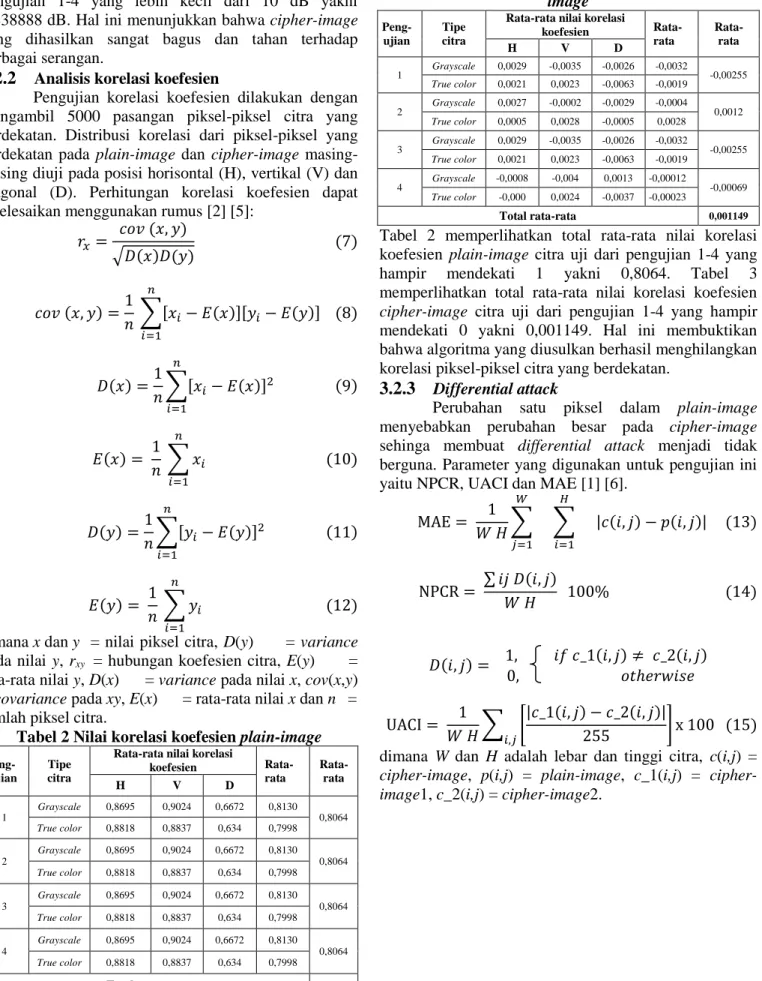

3.1.1 Enkripsi dan dekripsi

Hal pertama yang dilakukan untuk pengujian enkripsi dan dekripsi terhadap plain-image dan

cipher-image adalah menentukan kunci dan ukuran blok. Kunci

dan ukuran blok ini yang menjadi keamanan dari

plain-image yang telah diuji. Kunci yang digunakan untuk

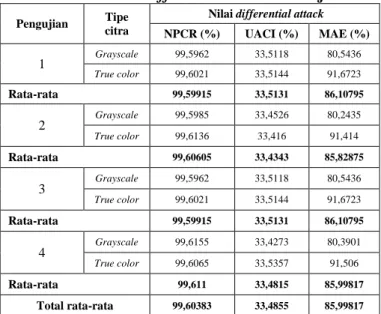

proses enkripsi dan dekripsi adalah “maklonjacobfrare”. Gambar 3 memperlihatkan hasil enkripsi citra meerkat.bmp dengan ukuran blok=500 dan citra cameramen.jpg dengan ukuran blok =320, sedangkan gambar 4 memperlihatkan hasil dekripsinya dengan ukuran blok yang sama.

(a) (b) (c) (d) Gambar 3 Hasil enkripsi (a) dan (b) plain-image

dan cipher-image citrameerkat.bmp

(c) dan (d) plain-image dan cipher-image citra cameramen.jpg

(a) (b) (c) (d) Gambar 4 Hasil dekripsi (a) dan (b) cipher-image

dan plain-image citrameerkat.bmp

(c) dan (d) cipher-image dan plain-image citra cameramen.jpg

3.2 Pembahasan

Performansi dan tingkat keamanannya menggunakan measurement of encryption quality, analisis statistik, differential attack, analisis panjang kunci, analisis sensitivitas kunci dan blok serta analisis keaslian citra (image authentication). Pengujian performansi dan keamanan citra dibagi atas 4 pengujian sama seperti pengujian hasil enkripsi dekripsi.

3.2.1

Measurement of encryption qualityMeasurement of encryption quality diukur

menggunakan Peak Signal to Noise Ratio (PSNR). Perhitungan PSNR dilakukan dengan menggunakan rumus [4]: MSE = 1 𝑊 𝐻∑ 𝑊 𝑗=1 ∑ 𝐻 𝑖=1 |𝑝(𝑖, 𝑗) − 𝑐(𝑖, 𝑗)| (5) PSNR = 20 ∗ log10 ( 255 𝑠𝑞𝑟𝑡 (MSE)) (6) dimana W dan H adalah lebar dan tinggi citra, p(i,j) adalah plain-image, c(i,j) adalah cipher-image. Nilai PNSR citra uji dapat dilihat pada tabel 1.

Tabel 1 Nilai rata-rata PSNR citra uji

Pengujian Tipe citra Nilai PSNR (dB) Rata-rata

1 Grayscale 8,3552 7,80975 True color 7,2643 2 Grayscale 8,4474 7,8725 True color 7,2976 3 Grayscale 8,4209 7,8426 True color 7,2643 4 Grayscale 8,3767 7,8307 True color 7,2847 Total rata-rata 7,838888

Tabel 1 memperlihatkan total rata-rata nilai PSNR dari pengujian 1-4 yang lebih kecil dari 10 dB yakni 7,838888 dB. Hal ini menunjukkan bahwa cipher-image yang dihasilkan sangat bagus dan tahan terhadap berbagai serangan.

3.2.2

Analisis korelasi koefesienPengujian korelasi koefesien dilakukan dengan mengambil 5000 pasangan piksel-piksel citra yang berdekatan. Distribusi korelasi dari piksel-piksel yang berdekatan pada plain-image dan cipher-image masing-masing diuji pada posisi horisontal (H), vertikal (V) dan diagonal (D). Perhitungan korelasi koefesien dapat diselesaikan menggunakan rumus [2] [5]:

𝑟𝑥= 𝑐𝑜𝑣 (𝑥, 𝑦) √𝐷(𝑥)𝐷(𝑦) (7) 𝑐𝑜𝑣 (𝑥, 𝑦) =1 𝑛 ∑[𝑥𝑖− 𝐸(𝑥)][𝑦𝑖− 𝐸(𝑦)] (8) 𝑛 𝑖=1 𝐷(𝑥) =1 𝑛∑[𝑥𝑖− 𝐸(𝑥)] 2 𝑛 𝑖=1 (9) 𝐸(𝑥) = 1 𝑛 ∑ 𝑥𝑖 (10) 𝑛 𝑖=1 𝐷(𝑦) =1 𝑛∑[𝑦𝑖− 𝐸(𝑦)] 2 𝑛 𝑖=1 (11) 𝐸(𝑦) = 1 𝑛 ∑ 𝑦𝑖 (12) 𝑛 𝑖=1

dimana x dan y = nilai piksel citra, D(y) = variance pada nilai y, rxy = hubungan koefesien citra, E(y) =

rata-rata nilai y, D(x) = variance pada nilai x, cov(x,y) = covariance pada xy, E(x) = rata-rata nilai x dan n = jumlah piksel citra.

Tabel 2 Nilai korelasi koefesien plain-image

Peng- Ujian

Tipe citra

Rata-rata nilai korelasi

koefesien Rata-rata Rata-rata H V D 1 Grayscale 0,8695 0,9024 0,6672 0,8130 0,8064 True color 0,8818 0,8837 0,634 0,7998 2 Grayscale 0,8695 0,9024 0,6672 0,8130 0,8064 True color 0,8818 0,8837 0,634 0,7998 3 Grayscale 0,8695 0,9024 0,6672 0,8130 0,8064 True color 0,8818 0,8837 0,634 0,7998 4 Grayscale 0,8695 0,9024 0,6672 0,8130 0,8064 True color 0,8818 0,8837 0,634 0,7998 Total rata-rata 0,8064

Tabel 3 Rata-rata nilai korelasi koefesien

cipher-image

Peng-ujian

Tipe citra

Rata-rata nilai korelasi

koefesien Rata-rata Rata-rata H V D 1 Grayscale 0,0029 -0,0035 -0,0026 -0,0032 -0,00255 True color 0,0021 0,0023 -0,0063 -0,0019 2 Grayscale 0,0027 -0,0002 -0,0029 -0,0004 0,0012 True color 0,0005 0,0028 -0,0005 0,0028 3 Grayscale 0,0029 -0,0035 -0,0026 -0,0032 -0,00255 True color 0,0021 0,0023 -0,0063 -0,0019 4 Grayscale -0,0008 -0,004 0,0013 -0,00012 -0,00069 True color -0,000 0,0024 -0,0037 -0,00023 Total rata-rata 0,001149

Tabel 2 memperlihatkan total rata-rata nilai korelasi koefesien plain-image citra uji dari pengujian 1-4 yang hampir mendekati 1 yakni 0,8064. Tabel 3 memperlihatkan total rata-rata nilai korelasi koefesien

cipher-image citra uji dari pengujian 1-4 yang hampir

mendekati 0 yakni 0,001149. Hal ini membuktikan bahwa algoritma yang diusulkan berhasil menghilangkan korelasi piksel-piksel citra yang berdekatan.

3.2.3

Differential attackPerubahan satu piksel dalam plain-image menyebabkan perubahan besar pada cipher-image sehinga membuat differential attack menjadi tidak berguna. Parameter yang digunakan untuk pengujian ini yaitu NPCR, UACI dan MAE [1] [6].

MAE = 1 𝑊 𝐻∑ 𝑊 𝑗=1 ∑ 𝐻 𝑖=1 |𝑐(𝑖, 𝑗) − 𝑝(𝑖, 𝑗)| (13) NPCR = ∑ 𝑖𝑗 𝐷(𝑖, 𝑗) 𝑊 𝐻 100% (14) 𝐷(𝑖, 𝑗) = 1, 𝑖𝑓 𝑐_1(𝑖, 𝑗) ≠ 𝑐_2(𝑖, 𝑗) 0, 𝑜𝑡ℎ𝑒𝑟𝑤𝑖𝑠𝑒 UACI = 1 𝑊 𝐻∑ [ |𝑐_1(𝑖, 𝑗) − 𝑐_2(𝑖, 𝑗)| 255 ] x 100 (15) 𝑖,𝑗

dimana W dan H adalah lebar dan tinggi citra, c(i,j) =

image, p(i,j) = plain-image, c_1(i,j) = cipher-image1, c_2(i,j) = cipher-image2.

Tabel 4 Nilai differential attack citra uji

Pengujian Tipe

citra

Nilai differential attack

NPCR (%) UACI (%) MAE (%) 1 Grayscale 99,5962 33,5118 80,5436 True color 99,6021 33,5144 91,6723 Rata-rata 99,59915 33,5131 86,10795 2 Grayscale 99,5985 33,4526 80,2435 True color 99,6136 33,416 91,414 Rata-rata 99,60605 33,4343 85,82875 3 Grayscale 99,5962 33,5118 80,5436 True color 99,6021 33,5144 91,6723 Rata-rata 99,59915 33,5131 86,10795 4 Grayscale 99,6155 33,4273 80,3901 True color 99,6065 33,5357 91,506 Rata-rata 99,611 33,4815 85,99817 Total rata-rata 99,60383 33,4855 85,99817

Tabel 4 memperlihatkan total rata-rata nilai different

attack citra uji dari 4 pengujian yakni NPCR = 99,60383

%, UACI = 33,4855% dan MAE = 85,99817%. Hal ini membuktikan bahwa algoritma yang diusulkan pada penelitian ini tahan terhadap berbagai serangan kriptanalis.

3.2.4

Analisis sensitivitasAnalisis sensitivitas yang digunakan yaitu analisis sensitivitas kunci dan analisis sensitivitas blok yang dapat dijelaskan sebagai berikut:

1) Analisis sensitivitas kunci

Citra enkripsi yang ideal harus sensitif terhadap perubahan kecil pada kunci yang digunakan. Perubahan satu bit pada kunci seharusnya menghasilkan perubahan besar pada

cipher-image. Untuk enkripsi digunakan kunci “maklonjacobfrare” sedangkan untuk dekripsi 1 dan dekripsi 2 digunakan kunci “caklonjacobfrare” dan “maklonjacobfrari” pada bagian Most Significant Bit (MSB) dan Least

Significant Bit (LSB).

Tabel 5 Hasil sensitivitas kunci pada citra uji

Pengujian Tipe citra NPCR (%)

1 Grayscale 99,6131 True color 99,59988 Rata-rata 99,60649 2 Grayscale 99,6016 True color 99,60407 Rata-rata 99,602835 3 Grayscale 99,61309 True color 99,59708 Rata-rata 99,605085 4 Grayscale 99,59739 True color 99,58019 Rata-rata 99,58879 Total rata-rata 99,6008

Berdasarkan tabel 5 diperoleh hasil sensitivitas kunci citra uji, dimana total rata-rata nilai NPCR = 99,6008%. Hal ini menunjukkan bahwa algoritma yang diusulkan sangat sensitif terhadap perubahan kunci sehingga tahan terhadap berbagai serangan brute force attack.

2) Analisis sensitivitas ukuran blok

Ukuran blok yang digunakan pada enkripsi citra harus sensitif sehingga kriptanalis sulit untuk memperoleh citra aslinya. Untuk enkripsi digunakan ukuran blok yang telah ditentukan sedangkan dekripsi 1 dan dekripsi 2 digunakan ukuran blok-1 dan ukuran blok+1 dengan kunci yang sama yaitu ”maklonjacobfrare”.

Tabel 6 Hasil sensitivitas ukuran blok pada citra uji

Pengujian Tipe citra NPCR (%)

1 Grayscale 0,003394 True color 0,0039934 Rata-rata 0,003693 2 Grayscale 99,38315 True color 99,09059 Rata-rata 99,23680 3 Grayscale 0 True color 0 Rata-rata 0 4 Grayscale 97,92142 True color 97,54076 Rata-rata 97,73109 Total rata-rata 49,2429

Berdasarkan tabel 6 diperoleh hasil sensitivitas ukuran blok citra uji, dimana rata-rata nilai NPCR untuk pengujian 1 = 0,003693%, pengujian 2 = 99,23680%, pengujian 3 = 0, pengujian 4 = 97,73109% dan total rata-ratanya = 49,2429%. Hal ini membuktikan bahwa algoritma yang diusulkan tidak sensitif terhadap ukuran blok yang lebih besar dengan kunci yang sama.

3.2.5

Analisis keaslian citra (Image authentication)Analisis keaslian citra diuji menggunakan nilai korelasi koefesien dari citra asli dan citra hasil dekripsi. Jika selisih korelasi koefesien antara kedua citra tersebut sama dengan 0 maka hasil dekripsi tersebut benar-benar merupakan citra aslinya. Total rata-rata nilai korelasi koefesien dari citra asli dan citra dekripsi adalah 0,8064. Selisih korelasi koefesien antara citra asli dan citra hasil dekripsi sama dengan 0, karena total rata-ratanya sama yaitu 0,8064.

4 KESIMPULAN

1) Algoritma yang diusulkan sangat cocok dioperasikan pada blok untuk enkripsi citra. Hal ini dapat diperlihatkan dengan bentuk

cipher-image yang tidak dapat dikenali secara visual

pada 40 citra grayscale dan 40 citra true color dari 4 pengujian.

2) Performansi hasil enkripsi (cipher-image) pada 40 citra grayscale dan 40 citra true color dapat ditunjukkan dengan total rata-rata nilai PSNR dari 4 pengujian < 10 dB yakni 7,838888 dB. Hal ini menunjukkan bahwa algoritma yang diusulkan menghasilkan kualitas cipher-image yang bagus.

3) Performansi algoritma yang diusulkan terhadap 40 citra grayscale dan 40 citra true color memenuhi efek confusion dan diffusion. Hal ini dapat dibuktikan dengan total rata-rata nilai korelasi koefesien pada cipher-image dari 4 pengujian yang hampir mendekati 0 yakni 0,001149.

4) Performansi rata-rata untuk pengujian different

attack terhadap 40 citra grayscale dan 40 citra true color menghasilkan total rata-rata nilai

NPCR = 99,60383 %, UACI = 33,4855% dan MAE = 85,99817%. Hal ini menunjukkan bahwa algoritma yang diusulkan sangat kuat dan tahan terhadap berbagai serangan brute force attack. 5) Pengujian yang dilakukan dengan mengubah

kunci pada bagian MSB dan LSB dengan ukuran blok yang sama menunjukkan sensitivitas nilai awal CTM sehingga aman dari serangan

exhaustive attack. Hal ini dibuktikan dengan

total rata-rata nilai NPCR untuk 4 pengujian citra uji = 99,6008%.

6) Pengujian 1 dan pengujian 3 tidak sensitif terhadap perubahan blok sedangkan pengujian 2 dan pengujian 4 sensitif terhadap perubahan blok Hal ini dibuktikan dengan nilai rata-rata NPCR pengujian

1 =

0,003693%,

pengujian 3 = 0%,

pengujian 2 =

99,23680%, pengujian 4 =

97,73109

%

dan

total

rata-ratanya

=

49,2429%.

Hal ini menunjukkan

bahwa algoritma yang diusulkan tidak sensitif terhadap ukuran blok yang besar dengan kunci yang sama.7) Performansi rata-rata untuk keaslian citra dekripsi pada 40 citra grayscale dan 40 citra

true color memberikan keaslian citra uji yang

benar. Hal ini dibuktikan dengan selisih total rata-rata nilai korelasi koefesien antara citra asli dan citra hasil dekripsi sama dengan 0.

5 SARAN

1) Menggunakan ukuran blok yang tidak terlalu besar sehingga sensitif terhadap perubahan ukuran blok dengan kunci yang sama.

2) Menggunakan mode cipher blok yang lain (selain CBC) seperti OFB, ECB, CTR dan CFB untuk dikombinasikan dengan beberapa fungsi dari chaos seperti: arnold cat map, hannon map dan baker map.

3) Menggunakan panjang kunci lebih besar dari 128-bit yaitu 256-bit agar lebih lebih kuat dan lebih lama untuk memecahkan kunci menggunakan brute force attack.

6 DAFTARPUSTAKA

[1] Pareek, K., Patidar, V., & Sud, K.K., 2006, Image encryption using chaotic logistic map, Image and

Vision Computing, Vol 24 pp 926-934, doi:

10.1016/j.imavis.2006.02.021.

[2] Munir, R., 2012, Security Analysis of Selective Image Encryption Algorithm Based on Chaos and CBC-like Mode, International Conference on

Telecommunication Systems, Services, and Applications (TSSA), Bandung,

http://informatika.stei.itb.ac.id, diakses tanggal 19 Juni 2013.

[3] Borujeni, S.E., & Eshghi, M., 2009, Chaotic Image Encryption Design Using Tompkins-Paige Algorithm, Mathematical Problems in Engineering, Vol 2009 pp 1-22, doi:10.1155/2009/762652. [4] Pareek, K.N., 2012, Design and Analysis of a Novel

Digital Image Encryption Scheme, International

Journal of Network Security & Its Applications

(IJNSA), Vol 4 pp 95-108, doi: 10.5121/ijnsa.2012.4207.

[5] Sam, I.F., Devaraj, P., & Bhuvaneswaran, R.S., 2011, Block Cipher Scheme for Image Cryptosystem Using Alternative Chaotic Maps,

European Journal of Scientific Research, Vol.51 pp

232-240, http:// www.eurojournals.com /ejsr.htm, diakses tanggal 24 september 2013.

[6] Gupta, K., & Silakari, S., 2011, New Approach for Fast Color Image Encryption Using Chaotic Map.

Journal of Information Security, Vol 2 pp 139-150,