PENILAIAN RISIKO SISTEM INFORMASI

PENJUALAN KREDIT PADA PT MUSTIKA

RATU,TBK MENGGUNAKAN METODE

FRAAP

Siti Nurfadhila

1; Anisa Nurvianti

2; Tia Merlani

3; Siti Elda

Hiererra

4Computerized Accoounting Departement, School of Information System, Binus University Jl. KH. Syahdan No.9 , Palmerah, Jakarta Barat 11480

[email protected]; [email protected]; [email protected]

Abstract

The purpose of this research is to conduct a risk assessment on information system of credit sales in PT Mustika Ratu,Tbk and identifying possible risks and recommended control of risks are found, so it can help companies prevent and reduce the impact of risks that may occur. The research methodology used was the literature research and field studies in the form of direct observation to PT Mustika Ratu,Tbk, interviews, questionnaires, study documentation and analysis method that uses the FRAAP approach (Facilitated Risk Analysis and Assessment Process ). The results achieved from this research is the analysis of the data presented in the form of risk analysis, the results of the determination of the level of risk, and recommendations are given as a control measure. Conclusions that can be obtained from information system of credit sales in PT Mustika Ratu,Tbkthere are 29 threats identified and as much as 22 threats already have the control applied in PT Mustika Ratu,Tbk. While as many as 7 threats with a high level of risk identified have not yet controlled. Thus, it is very important for enterprise to improve the control of risk that the company's entire business process can be run better.(S,A,T).

Keywords: Risk Assessment, Information System, Credit Sales, FRAAP

Abstrak

Tujuan penelitian ini adalah untuk melakukan penilaian risiko pada sistem informasi penjualan kredit yang terdapat di PT Mustika Ratu,Tbk dan mengidentifikasi risiko yang mungkin terjadi serta memberikan rekomendasi pengendalian dari risiko yang ditemukan, sehingga dapat membantu perusahaan dalam mencegah dan mengurangi dampak dari risiko yang mungkin terjadi. Metodologi penelitian yang digunakan adalah studi kepustakaan dan studi lapangan yang berupa observasi langsung ke PT Mustika Ratu,Tbk , wawancara, kuisioner, studi dokumentasi serta metode analisa yang menggunakan pendekatan FRAAP (Facilitated Risk Analysis and Assessment Process). Hasil yang dicapai dari penelitian ini berupa analisa data yang disajikan dalam bentuk analisis risiko, hasil penetapan tingkat risiko, dan rekomendasi yang diberikan sebagai tindakan pengendalian. Simpulan yang dapat diperoleh adalah pada sistem informasi penjualan kredit PT Mustika Ratu,Tbk terdapat 29 ancaman yang teridentifikasi dan diantaranya sebanyak 22 ancaman telah memiliki pengendalian yang sudah diterapkan di PT Mustika Ratu,Tbk. Sedangkan sebanyak 7 ancaman dengan tingkat risiko tinggi yang teridentifikasi belum memiliki pengendalian. Dengan demikian

sangat penting bagi perusahaan untuk meningkatkan pengendalian terhadap risiko agar seluruh proses bisnis perusahaan dapat berjalan dengan lebih baik.(S,A,T).

Kata Kunci: Penilaian Risiko, Sistem Informasi, Penjualan Kredit, FRAAP

PENDAHULUAN

Mengembangkan teknologi informasi (TI) yang mendukung strategi dan didukung oleh strategi bisnis sangat penting untuk menghasilkan nilai bisnis dalam organisasi saat ini. Dalam menghadapi kondisi bisnis yang berubah dengan cepat dan TI yang terus berkembang, bagaimanapun, organisasi masih harus belajar bagaimana mengembangkan strategi TI yang efektif (Smith,2007).

Perusahaan dapat tumbuh berhasil dengan mengintegrasikan sistem untuk mitra bisnis dalam upaya menciptakan keunggulan kompetitif dalam dunia bisnis. Sistem terintegrasi dapat dilakukan dengan mengadopsi teknologi e-commerce dan model Bussiness-to-Business yangakan terhubung dengan organisasi mitra bisnis. Dengan sistem yang terintegrasi, manajemen harus lebih sering dilakukan. Jika risiko dapat diidentifikasi dan ditangani, sistem yang terintegrasi dapat melancarkan proses bisnis dalam sebuah perusahaan (Carmen,2009)

Dengan adanya suatu manajemen risiko, risiko-risiko yang ada dapat dihilangkan,dikurangi, ataupun ditransfer. Oleh karena itu manajemen risiko di dalam suatu perusahaan amat penting dan dapat menghindari perusahaan dari kerugian-kerugian yang mungkin timbul di masa mendatang yang ebrasal dari risiko-risiko yang tidak dijadikan titik fokus di masa sekarang (Gondodiyoto,2009)

Tujuan penelitian adalah menganalisis proses bisnis yang sedang berjalan di PT Mustika Ratu,Tbk yang berkaitan dengan sistem penjualan kredit; melakukan identifikasi risiko yang mungkin terjadi pada sistem penjualan kredit juga memberikan solusi dan rekomendasi dari risiko yang telah ditemukan; memberikan penilaian dan arahan yang berorientasi pada bisnis dengan menggunakan standar FRAAP terhadap kebutuhan kontrol perusahaan. Adapun manfaat penelitian adalah sebagai persiapan atau pencegahan sebelum terjadinya risiko pada sistem yang berjalan; memberikan informasi dan rekomendasi kepada perusahaan mengenai ancaman dan risiko yang ada dalam sistem sehingga diharapkan dapat mengurangi kerugian yang ditimbulkan oleh risiko tersebut; meningkatkan pengendalian terhadap sistem informasi penjualan kredit agar nantinya siklus tersebut tidak bermasalah kembali; memudahkan aktivitas di dalam perusahaan dapat diselesaikan secara cepat, akurat, efisien, dan efektif.

METODE PENELITIAN

Metode Pengumpulan Data

Dalam penyusunan artikel ilmiah ini, pengumpulan data dilakukan dengan berbagai cara, yaitu : (1) studi kepustakaan, yaitumelakukan studi mengenai teknik pengumpulan data pada sistem informasi penjualan pada perusahaan dengan menggunakan buku-buku yang sesuai dengan teori FRAAP, literatur-literatur, dan referensi pustaka yang dapat menunjang materi dan masalah yang dibahas dalam penulisan artikel ilmiah ini; (2) studi lapangan, yaitu mengadakan survei atau penelitian secara langsung ke perusahaan mengenai sistem informasi penjualan kredit untuk memperoleh informasi dan permasalahan yang ada sehingga mendapatkan gambaran yang jelas mengenai sistem informasi penjualan kredit pada PT Mustika Ratu,Tbk. Dalam penelitian lapangan ini, kami menggunakan empat cara yaitu: (a) pengamatan, dengan cara meneliti aplikasi dari sistem informasi PT Mustika Ratu,Tbk; (b) wawancara, dengan cara melakukan tanya jawab secara langsung kepada pihak di PT Mustika Ratu, Tbk, antara lain : manajer dan staff BagianModern Trade, Manajer Bagian Ekspor, dan Manajer Bagian TI; (c) kuisioner, dengan cara memberikan pertanyaan terstruktur yang berisi daftar pertanyaan sesuai dengan apa yang berhubungan dengan informasi dan sistem aplikasi yang digunakan oleh PT Mustika Ratu,Tbk; (d) studi dokumentasi, dengan cara

mengumpulkan dan mempelajari dokumen-dokumen yang terkait dengan objek penelitian dari perusahaan, seperti : formulir-formulir yang digunakan dan print screen dari aplikasi yang diimplementasikan oleh perusahaan, yang dapat dijadikan sebagai temuan atau bukti atas evaluasi yang dilakukan.

Metode Analisa

Ada berbagai metode dan pendekatan dalam melakukan penilaian risiko salah satunya adalah FRAAP (Facilitated Risk Analysis and Assessment Process). Pendekatan ini digunakan untuk menganalisa berbagai ancaman serta kerentanan pada sistem dan kegiatan operasional, yang dapat menjadi risiko didalam proses bisnis siklus penjualan kredit yang terjadi di PT Mustika Ratu,Tbk. FRAAP merupakan metodologi formal yang dikembangkan melalui pemahaman dalam proses penilaian risiko kualitatif dan dimodifikasi untuk memenuhi kebutuhan bisnis. FRAAP telah dikembangkan sebagai proses yang efisien dan disiplin untuk memastikan bahwa informasi terkait risiko keamanan untuk operasi bisnis dipertimbangkan dan didokumentasikan. Proses ini melibatkan menganalisis satu sistem, platform aplikasi, proses bisnis, atau segmen operasi bisnis pada suatu waktu. Dengan menggunakan FRAAP diharapkan proses analisis risiko dapat dilakukan dalam hitungan hari, bukan mingguan atau bulanan. Dengan demikian analisis risiko bukan merupakan kendala, tetapi proses yang sangat mungkin dilakukan dan juga diperlukan (Peltier,2005).

Selama sesi FRAAP, tim mengungkapkan pendapat tentang ancaman yang potensial, vulnerability, dan hasil dari dampak negatif pada integritas data, kerahasiaan, serta ketersediaan aset informasi. Kemudian tim akan menganalisis pengaruh dampak tersebut terhadap operasi bisnis dan secara luas mengkategorikan risiko menurut prioritas levelnya. Tim biasanya tidak mencoba untuk mendapatkan atau mengembangkan angka yang spesifik untuk kemungkinan terjadinya ancaman atau perkiraan kerugian tahunan meskipun data untuk menentukan faktor-faktor tersebut tersedia. Tim bergantung pada pengetahuan umum dari ancaman dan kerentanan yang diperoleh dari pusat respon insiden nasional, asosiasi profesi dan literatur, dan pengalaman mereka sendiri. Setelah mengidentifikasi dan mengkategorikan risiko, tim mengidentifikasi pengendalian yang dapat diimplementasikan untuk mengurangi risiko, berfokus pada pengendalian yang paling efektif dari segi biaya. Tim akan menggunakan titik awal dari 34 kontrol umum yang dirancang untuk mengatasi berbagai jenis risiko. Pada akhirnya, keputusan seperti apa yang dibutuhkan terkait pengendalian terletak pada manajer bisnis yang mempertimbangkan sifat aset-aset informasi dan pentingnya mereka bagi operasi bisnis dan biaya pengendalian. Kesimpulan tim mengenai risiko-risiko apa yang ada, bagaimana prioritasnya, dan pengendalian apa yang yang dibutuhkan, didokumentasikan dan dikirim kepada pimpinan proyek dan manajer bisnis untuk menyelesaikan action plan(Peltier,2005).

Terdapat tiga tahapan penting dalam proses FRAAP yaitu : pre-FRAAP meeting, FRAAP

session, dan post- FRAAP session.

Pre-FRAAP Meeting

Pre-FRAAP meeting ini merupakan kunci sukses dalam suatu proyek. Pada tahap ini pertemuan biasanya berlangsung sekitar satu jam dan biasanya dilakukan di kantor klien. Ada 6 komponen utama yang muncul dari sesi ini : (1) hasil penyaringan – melakukan penyaringan terhadap aset informasi sesuai kebutuhan dengan melihat tingkat sensitivitas dari aset informasi tersebut; (2) ruang lingkup - pimpinan proyek dan manajer bisnis harus menentukan ruang lingkup pembahasan; (3) model visual - pembuatan diagram proses (gambaran) mengenai pernyataan ruang lingkup; (4) pembentukan tim FRAAP – membentuk tim FRAAP yang terdiri atas 15 - 30 orang anggota yang berhubungan dengan sistem yang terkait; (5) pertemuan teknis - manager bisnis bertanggung jawab dalam menyediakan ruangan meeting, menyusun jadwal, dan juga menyiapkan bahan-bahan yang dibutuhkan; (6) persetujuan definisi - persetujuan harus berdasarkan pada adanya threat ,

control,probability dan impact juga menyepakati definisi dari elemen review (integritas,

kerahasiaan,ketersediaan). FRAAP Session

Pada tahap ini pertemuan biasanya berlangsung selama empat jam. Komponen-komponen yang muncul dari tahap ini diantaranya adalah: (1) identifikasi ancaman - mengidenifikasi risiko yang mungkin terjadi pada sistem bisnis perusahaan; (2) prioritas risiko - menentukan risiko utama dari semua risiko yang mungkin terjadi berdasarkan tingkat kemungkinan (probability) kejadian tersebut

dan dampak (impact) dari ancaman tersebut pada perusahaan; (3) memberikan saran pengendalian - memberikan solusi pengendalian untuk meminimalisir risiko dan juga ancaman yang mungkin terjadi. Berikut merupakan Matriks Prioritas dalam menganalisa aksi dan pengendalian yang harus diimplementasikan berdasarkan tipe tinggi atau rendahnya dampak bisnis dan tingkat kemungkinan ancaman yang dapat terjadi pada sistem perusahaan.

IMPACT

Gambar 1 Matriks Prioritas FRAAP Keterangan:

A – Tindakan perbaikan harus diimplementasikan B – Tindakan perbaikan yang diusulkan

C – Membutuhkan pemantauan D – Tidak ada tindakan yang diperlukan

Setelah tingkat risiko telah ditetapkan, maka dilakukan dokumentasi pengendalian apa saja yang perlu diterapkan untuk menanggulangi ancaman-ancaman yang ditemukan. Proses selanjutnya yang dilakukan adalah menentukan pengendalian yang diusulkan (suggested control) atas risiko yang terjadi. Suggested control dilakukan untuk mengurangi tingkat kerentanan pada sistem yang digunakan pada perusahaan. Sehingga risiko yang terjadi di perusahaan dapat berkurang. Selain itu,

Suggested control juga dilakukan untuk memberikan saran kepada perusahaan mengenai

pengendalian yang perlu ditambahkan.

Terdapat 6 poin penting yang dihasilkan dalam FRAAP Session, yaitu : (a) ancaman (threat) teridentifikasi; (b) tingkat risiko (level risk) telah ditetapkan; (c) mendokumentasikan pengendalian yang diusulkan; (d) pengendalian yang sudah ada diidentifikasi; (e) pengendalian terhadap risiko

high-level ditetapkan; (f) memilih kelompok atau orang yang bertanggung jawab untuk

mengimplementasikan rekomendasi pengendalian yang diusulkan sebelumnya. Post- FRAAP Session

Dalam fase ini, FRAAP menghasilkan laporan yang akan menetapkan penilaian risiko apa yang dicapai dan bagaimana manajemen melakukan pemeriksaan menyeluruh yang diperlukan. Selama fase ini fasilitator dan pemilik akan bekerja untuk mengumpulkan rencana aksi penilaian risiko.Informasi ini akan dikombinasikan dengan pemeriksaan kontrol biaya, dan laporan akhir yang akan muncul. Post FRAAP Session menghasilkan tiga penyampaian , yaitu : (1) membuat complete

action plan - menggabungkan risiko dari risk list dengan pengendalian yang disarankan dari control list, dengan tujuan mengetahui tindakan apa yang dilaksanakan dan oleh siapa dilaksanakan, serta

status dari rencana aksi tersebut agar dapat membantu perusahaan dalam melaksanakan penetapan kontrol yang diusulkan; (2) membuat ringkasan laporan manajemen - memberikan gambaran temuan penilaian risiko dan digunakan untuk melengkapi dokumentasi hasil temuan keseluruhan. Laporan ini terdiri dari 6 kunci utama, yaitu : (a) penilaian anggota tim; (b) ringkasan manajemen; (c) metodologi yang digunakan dalam penilaian; (d) kajian temuan dan rencana; (e) dokumentasi temuan; (f) kesimpulan; (3) membuat cross-references sheet - untuk mengidentifikasi pengendalian yang cocok dengan risiko yang teridentifikasi. Tujuan dari Cross – Reference Sheet ini adalah untuk menentukan dan mengetahui satu pengendalian dapat memitigasi lebih dari satu risiko, sehingga hal tersebut bisa

High Medium Low

High A B C Medium B B C Low C C D P R O B A B I L I T Y

menjadi bantuan bagi tim FRAAP dan fasilitator dalam menentukan sumber daya terbaik guna menangani risiko-risiko yang telah ditemukan.

HASIL DAN PEMBAHASAN

Pre-FRAAP Meeting

Hasil Penyaringan

Pada tahapan ini penulis memeriksa dua kunci elemen, yaitu: sensitivitas dari informasi yang sedang ditangani dan kekritisan misi dari sistem.

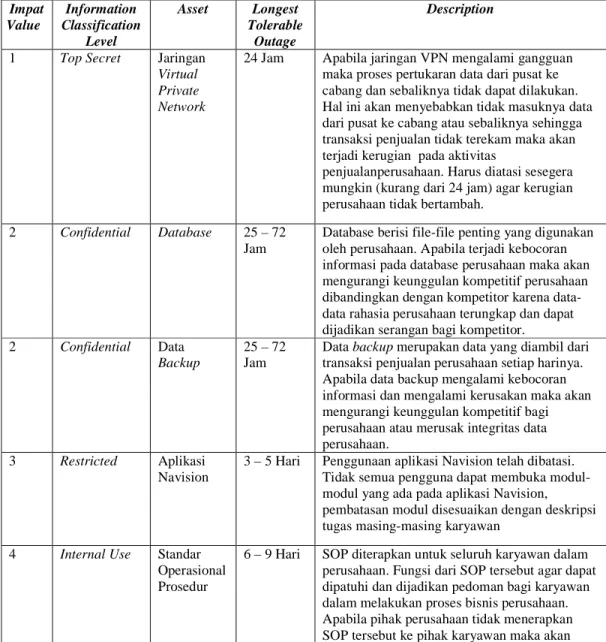

Tabel 1 Hasil Penyaringan

Impat Value Information Classification Level Asset Longest Tolerable Outage Description

1 Top Secret Jaringan

Virtual Private Network

24 Jam Apabila jaringan VPN mengalami gangguan maka proses pertukaran data dari pusat ke cabang dan sebaliknya tidak dapat dilakukan. Hal ini akan menyebabkan tidak masuknya data dari pusat ke cabang atau sebaliknya sehingga transaksi penjualan tidak terekam maka akan terjadi kerugian pada aktivitas

penjualanperusahaan. Harus diatasi sesegera mungkin (kurang dari 24 jam) agar kerugian perusahaan tidak bertambah.

2 Confidential Database 25 – 72 Jam

Database berisi file-file penting yang digunakan oleh perusahaan. Apabila terjadi kebocoran informasi pada database perusahaan maka akan mengurangi keunggulan kompetitif perusahaan dibandingkan dengan kompetitor karena data-data rahasia perusahaan terungkap dan dapat dijadikan serangan bagi kompetitor. 2 Confidential Data

Backup

25 – 72 Jam

Data backup merupakan data yang diambil dari transaksi penjualan perusahaan setiap harinya. Apabila data backup mengalami kebocoran informasi dan mengalami kerusakan maka akan mengurangi keunggulan kompetitif bagi perusahaan atau merusak integritas data perusahaan.

3 Restricted Aplikasi Navision

3 – 5 Hari Penggunaan aplikasi Navision telah dibatasi. Tidak semua pengguna dapat membuka modul-modul yang ada pada aplikasi Navision, pembatasan modul disesuaikan dengan deskripsi tugas masing-masing karyawan

4 Internal Use Standar Operasional Prosedur

6 – 9 Hari SOP diterapkan untuk seluruh karyawan dalam perusahaan. Fungsi dari SOP tersebut agar dapat dipatuhi dan dijadikan pedoman bagi karyawan dalam melakukan proses bisnis perusahaan. Apabila pihak perusahaan tidak menerapkan SOP tersebut ke pihak karyawan maka akan

terjadi ketidak patuhan atau penyelewengan dalam kinerja karyawan.

5 Public Website

Perusahaan

10 hari -12 hari

Website perusahaan merupakan sumber

informasi yang dapat diakses oleh masyarakat untuk mengetahui mengenai perusahaan .

Ruang Lingkup

Dalam hal ini, kami sebagai fasilitator FRAAP menentukan ruang lingkup pembahasan pada sistem informasi penjualan PT Mustika Ratu,Tbk yaitu pada bagian TI, bagian Sales dan bagian Ekspor.

Model Visual

Berikut ini adalah gambar model visual dalam tahapan FRAAP yang kami laksanakan (Gambar 2).

Gambar 2 Model Visual tahapan FRAAP

Pembentukan Tim FRAAP

Fasilitator berhak menentukan anggota tim yang dapat mengikuti proses FRAAP Meeting. Hal ini dilakukan agar memudahkan para anggota tim FRAAP Meeting dalam bertukar pikiran terhadap risiko yang mungkin muncul dan kontrol terhadap risiko yang telah ada di dalam PT Mustika Ratu,Tbk. Adapun anggota yang ikut berpartisipasi dalam FRAAP Meeting, antara lain : Assistant

Manager IT, Staff IT, Regional Sales Manager, Sales Manager,Account Receivables Manager, Staff Entry Data Processing, dan Fasilitator.

Pertemuan Teknis

Dalam proses pertemuan teknis ini, karena keterbatasan waktu dari masing-masing bagian maka penulis tidak dapat melakukan pertemuan secara langsung dengan ketiga bagian yang bersangkutan sehingga penulis melakukan penjadwalan pertemuan dengan setiap bagian pada waktu yang berbeda. Pertemuan dilakukan di ruangan masing-masing bagian dan penanggung jawab dalam menentukan penjadwalan pertemuan serta menyiapkan kebutuhan yang diperlukan dalam pertemuan adalah penulis.

Mengatur Persetujuan Definisi

Dalam tahap Pre-FRAAP Meeting ini dibutuhkan persetujuan terhadap beberapa definisi yang ada pada metode FRAAP. Dimana terdapat lima definisi utama yang perlu dipahami oleh para anggota sebelum melakukan FRAAP, yaitu : (1) threat- kejadian yang berpotensial memiliki dampak negatif terhadap tujuan bisnis atau pernyataan misi dari perusahaan; (2) control - suatu ukuran yang diambil

untuk mencegah, mendeteksi, mengurangi, atau pulih dari resiko untuk melindungi proses bisnis atau misi perusahaan; (3) integrity - segala macam informasi tanpa adanya modifikasi yang tidak sah (asli); (4) confidentiality - informasi yang belum mengalami pengungkapan informasi yang tidak sah atau yang tidak diinginkan; (5) availability - aplikasi, sistem, atau sumber daya informasi bisa diakses saat diperlukan.

FRAAP Session

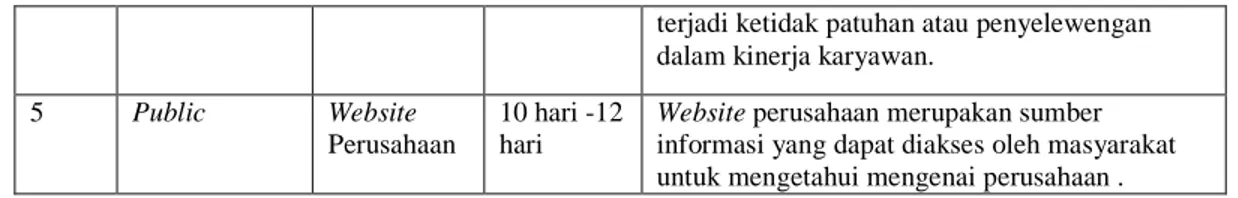

Melakukan Identifikasi Ancaman & Penetapan Tingkatan Risiko

Berdasarkan hasil diskusi dengan anggota tim FRAAP, penulis mengidentifikasi terdapat sebanyak 29 ancaman pada sistem informasi penjualan PT Mustika Ratu,Tbk. Berdasarkan risiko yang ada, maka dalam menentukan tingkatan prioritas suatu risiko, perlu ditentukan matriks dari risiko tersebut, ditinjau dari tingkat kerentanan (vulnerability), serta pengaruhnya terhadap proses bisnis dari sistem informasi penjualan di PT Mustika Ratu,Tbk. Seperti dalam matriks prioritas yang telah diteliti tersebut, tim akan melihat dimana tingkat probabilitas dan tingkat dampak berpotongan, kemudian memasukkan informasi ini kedalam kertas kerja FRAAP untuk dapat mengetahui tingkat risiko seperti dalam Tabel 2.

Tabel 2 Identifikasi Ancaman & Penetapan Tingkatan Risiko

Nomor Ancaman Ancaman Tinjauan Elemen Tingkat Risiko 1 ID dan password dari ex user masih dapat digunakan pada

aplikasi Navision

INT TI : A S & E : D 2 Adanya prosedur yang tidak sesuai dengan tahapan proses

bisnis yang dilakukan

INT TI&S : C E : B 3 Kurangnya pengelolaan data dari masing-masing bagian INT D 4 Membuat laporan penjualan yang salah INT B 5 Kurangnya pelatihan terhadap penggunaan sistem aplikasi

Navision

INT E : B TI : C 6 Tidak memprosespermintaan secara tepat waktu INT C 7 Aplikasi Navision pada cabang menjadi offline karena

gangguan VPN

INT B

8 Kesalahan dalam memberikan dokumen penting ke bagian lain

INT S : C TI : D 9 Adanya kesalahan pemesanan yang dilakukan oleh customer INT B 10 Dokumen lama masih tersimpan pada aplikasi dan file INT A 11 Menggunakan sistem yang tidak aman dalam penerimaan PO

dari Customer

CON B

12 Staf admin tidak puas dengan hak akses yang didapat yang menimbulkan penundaan pekerjaan

CON B

13 Pengungkapan informasi sensitif oleh karyawan yang tidak memiliki hak

CON C

14 Hanya satu orang yang menyimpan seluruh tape data backup CON B 15 Meletakan catatan mengenai ID dan password di sembarang CON A

tempat

16 Komputer tidak memiliki password login CON B 17 Penyedia aplikasi masih memiliki data mengenai kelemahan

aplikasi Navision

CON C

18 Adanya kebocoran informasi mengenai produk ke kompetitor lain

CON B

19 Kurangnya pemeliharaan pada website perusahaan AVA B 20 Adanya kerusakan yang terjadi pada hardware AVA B 21 Adanya gangguan jaringan pada perusahaan layanan provider

komunikasi yang digunakan

AVA B

22 Website perusahaan belum terlindungi dari serangan hacker AVA B 23 Aplikasi Navision masih belum lengkap AVA B 24 Aplikasi masih kurang mampu dalam menghadapi tingkat

transaksi yang tinggi

AVA B

25 Koneksi internet yang lambat AVA B

26 Adanya virus pada komputer AVA B

27 Adanya kerusakan yang terjadi pada router AVA B

28 Kapasitas backup yang terbatas AVA C

29 Belum tersedianya fitur mengenai produk di website perusahaan

AVA A

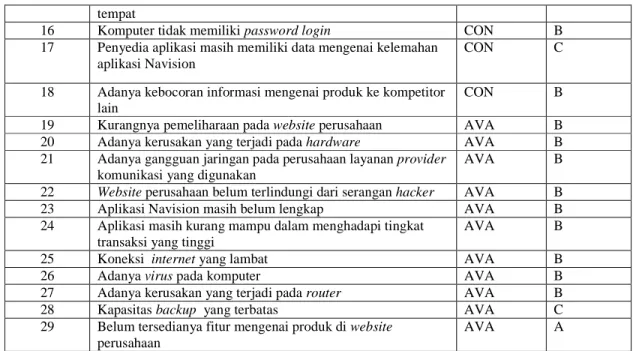

Memberikan Saran Pengendalian terhadap Risiko

Setelah tingkat risiko telah ditetapkan, maka dilakukan dokumentasi pengendalian apa saja yang perlu diterapkan dan dilakukan pada PT Mustika Ratu,Tbk untuk menanggulangi ancaman-ancaman yang ditemukan. Pengendalian ini berdasarkan kelas pengendalian yang ada dalam buku Peltier (2005:176). Proses selanjutnya yang dilakukan adalah menentukan pengendalian yang diusulkan (sugessted control) atas risiko yang terjadi.

Tabel 3 Pengendalian Yang Diusulkan

Nomor Ancaman

Ancaman Tingkat

Risiko

Pengendalian yang Diusulkan 1. ID dan password dari mantan pengguna

masih dapat digunakan pada aplikasi Navision.

A&D 3,14,15,20,22,27,28

2 Adanya prosedur yang tidak sesuai dengan tahapan proses bisnis yang dilakukan.

B&C 5,17,20, 30

3 Kurangnya pengelolaan data dari masing-masing bagian

D -

4 Membuat laporan yang salah B 3,10,17,21,33 5 Kurangnya pelatihan terhadap

penggunaan sistem aplikasi Navision

B&C 11,12, 16, 17,18,21 6 Tidak memproses permintaan secara

tepat waktu

C 3,7,8,17 7 Aplikasi Navision pada cabang menjadi

offline karena gangguan VPN

B 1,2,3,5,16,25,33 8 Kesalahan dalam memberikan dokumen

penting ke bagian lain

C&D 5,9,18,33,34 9 Adanya kesalahan pemesanan yang

dilakukan oleh customer

B 7,8

10 Dokumen lama masih tersimpan pada aplikasi dan file

11 Menggunakan sistem yang tidak aman dalam penerimaan PO dari Customer

B 1,3,4,5,15,16,17,18,25,28, 31

12 Staf admin tidak puas dengan hak akses yang didapat yang menimbulkan penundaan pekerjaan

B 20,25

13 Pengungkapan informasi sensitif oleh karyawan yang tidak memiliki hak

C 14,15,17,22,27,28,34

14

Hanya satu orang yang menyimpan seluruh tape data backup

B 1,3,11,12,13, 24

15 Meletakan catatan mengenai ID dan

password di sembarang tempat

A 14,15,17,21,22,24,27 16 Komputer tidak memiliki password login B 6,12,14,15,20,22,29, 32 17 Penyedia aplikasi masih memiliki data

mengenai kelemahan aplikasi Navision

C 3,7,8,14,19,24,26

18 Adanya kebocoran informasi mengenai produk ke kompetitor lain

B 3,10,14,15,17,22,26,27 19 Kurangnya pemeliharaan pada website

perusahaan

B 2,3,4,6,14,23,28 20 Adanya kerusakan yang terjadi pada

hardware

B 1,2,4,6,13,14,27,31,33 21 Adanya gangguan jaringan pada

perusahaan layanan provider komunikasi yang digunakan

B 1,7,8,17,29,32

22 Website perusahaan belum terlindungi

dari serangan hacker

B 3,4,6,14,22,2427, 34

23 Aplikasi Navision masih belum lengkap B 5,16,19 24 Aplikasi masih kurang mampu dalam

menghadapi tingkat transaksi yang tinggi

B 1,2,3,5,16,19,22,25,29,34

25 Koneksi internet yang lambat B 5,7,13,20,30,32 26 Adanya virus pada komputer B 2,4, 11,12,13,33 27 Adanya kerusakan yang terjadi pada

router

B 3,6,15,31

28 Kapasitas backup yang terbatas C 1,2,3,9,12,11,31,32,33 29 Belum tersedianya fitur mengenai

produk di website perusahaan

A 5,6,7,10,17,1923,31

Post- FRAAP Session

Complete Action Plan

Rencana aksi (action plan), berisikan pengendalian mana yang akan dilaksanakan untuk ancaman yang memiliki tingkat risiko tinggi, penentuan tanggal pelaksanaan atau pengimplementasian pengendalian, serta pihak atau bagian ,mana yang akan ikut serta dalam pengimplementasian pengendalian yang berguna untuk meminimalisir kumpulan ancaman yang dapat berisiko mengganggu proses bisnis dari sistem informasi penjualan kredit pada PT Mustika Ratu,Tbk .

Tabel 4 Complete Action Plan

Threat number

Risk

1 A&D Melakukan update daftar pengguna yang berhak mengakses aplikasi Navision dengan segera agar tidak terjadinya penggunaan hak akses kepada pihak yang tidak berwenang.

Manajer dan Staf Bagian TI

3 Maret 2014 – 7 Maret 2014

15 A Memberikan arahan kepada karyawan agar patuh terhadap kebijakan keamanan mengenai hak akses.

Manajer Sales, Manajer Ekspor, Manajer TI 24 Maret 2014 – 28 Maret 2014 10 A Melakukan penghapusan dokumen lama

dan update server backup agar data penjualan yang lama tidak tercampur dengan data penjualan yang baru dan juga memudahkan dalam pencarian data penjualan.

Manajer TI dan Staf TI

31 Maret 2014 – 4 April 2014

29 A Melakukan pemeliharaan dan

mengembangkan fitur baru pada website perusahaanagar customer mengetahui informasi dan produk terbaru dari PT Mustika Ratu,Tbk.

Manajer dan staf TI 7 April 2014 – 11 April 2014

2 B&C Melakukan audit dan memberikan arahan kepada karyawan mengenai prosedur penjualan yang diterapkan agar tidak adanya kesalahan dalam penginputan data penjualan yang dapat merugikan

perusahaan. Manajer Sales, Manajer Ekspor, dan Manajer TI 14 April 2014 – 18 April 2014

4 B Melakukan review kinerja karyawan dan memberikan arahan kepada karyawan mengenai pentingnya integritas data agar mengetahui perkembangan kinerja karyawan dan intergritas data penjualan.

Manajer Sales, Manajer Ekspor, dan Manajer TI 21 April 2014 – 25 April 2014

5 B&C Melakukan review kinerja karyawan dan memberikan pelatihan penggunaan aplikasi Navision agar tidak terjadi kesalahan dalam penginputan data penjualan.

Manajer TI dan Staf TI

28 April 2014 – 2 Meil 2014

7 B Melakukan prosedur backup dan pengecekan jaringan VPN agar data perusahaan tidak hilang saat terjadinya ancaman.

Manajer TI dan Staf TI

5 Mei 2014 – 9 Mei 2014

9 B Membuat perjanjian awal dengan

customer mengenai integritas data agar

tidak terjadi lagi kesalahan dalam melakukan transaksi yang sangat merugikan PT Mustika ratu, Tbk.

Manajer dan Staf pada bagian Sales,

Ekspor

12 Mei 2014 - 16 Mei 2014

11 B Melakukan pengendalian akses dan keamanan hubungan jaringan antar sistem agar tidak terjadi modifikasi data

penjualan.

Manajer TI dan Staf TI

19 Mei 2014 - 23 Mei 2014

12 B Memberikan arahan kepada karyawan agar patuh terhadap kebijakan yang sudah ditetapkan. Manajer Sales, Manajer Ekspor, Manajer TI 26 Mei 2014 - 30 Mei 2014

14 B Melakukan rotasi tugas dan membuat tempat penyimpanan backup yang lebih aman agar tidak terjadi kecurangan data-data perusahaan jika hanya seorang yang memegang tape backup.

Manajer TI dan Staf TI

2 Juni 2014 - 6 Juni 2014

16 B Memberikan arahan kepada karyawan mengenai pentingnya keamanan data pada komputer agar tidak terjadi kehilangan data perusahaan yang dapat

disalahgunakan oleh pihak yang tidak berwenang.

Manajer TI dan staf TI

9 Juni 2014 - 13 Juni 2014

18 B Melakukan pengendalian akses dan keamanan hubungan jaringan transferdata agar tidak terjadi kebocoran produk PT Mustika Ratu,Tbk. Manajer TI dan staf TI 16 Juni 2014 - 20 Juni 2014

19 B Melakukan pengendalian dan

maintenance website secara berkala agar

perusahaan terhindar dari ancaman hacker yang bisa merugikan pihak PT Mustika Ratu,Tbk Manajer TI dan staf TI 23 Juni 2014 – 27 Juni 2014

20 B Melakukan pengecekan terhadap

hardware dan maintenance hardware

secara berkala agar pada saat digunakan tidak terjadi kendala yang dapat menghambat proses transkasi penjualan.

Manajer TI dan staf TI

30 Juni 2014 - 4 Juli 2014

21 B Melakukan pengecekan terhadap jaringan

internet yang digunakan agar dapat

meminimalisir gangguan jaringan di saat transaksi penjualan sedang berjalan.

Manajer TI dan staf TI

7 Juli 2014 - 11 Juli 2014

22 B Melakukan installasi Firewall dan

updateantivirus agar website perusahaan

terlindungi dari berbagai ancaman.

Manajer TI dan staf TI

14 Juli 2014 - 18 Juli 2014 23 B Melakukan evaluasi pada aplikasi dan

mengembangkan aplikasi Navision agar mengetahui perkembangan aplikasi Navision. Manajer TI dan staf TI 21 Juli 2014 - 25 Juli 2014 24 B Melakukan upgrade aplikasi Navision

agar semua transaksi penjualan dapat digunakan dengan efektif dan efisien

Manajer TI dan staf TI

28 Juli 2014 - 1 Agustus 2014 27 B Melakukan evaluasi, mengatur arus lalu

lintas internet dan menambah kecepatan koneksi internet agar mengetahui.

Manajer TI dan staf TI

4 Agustus 2014 - 8 Agustus 2014 26 B Melakukan update anti virus agar terhidar

dari kehilangan data perusahaan.

Manajer TI dan staf TI

11 Agustus 2014 - 15Agustus 2014 27 B Melakukan maintanance terhadap

software dan hardware agar jaringan

perusahaan tidak down yang dapat menghambat kinerja perusahaan.

Manajer TI dan staf TI

18 Agustus 2014 - 22 Agustus 2014

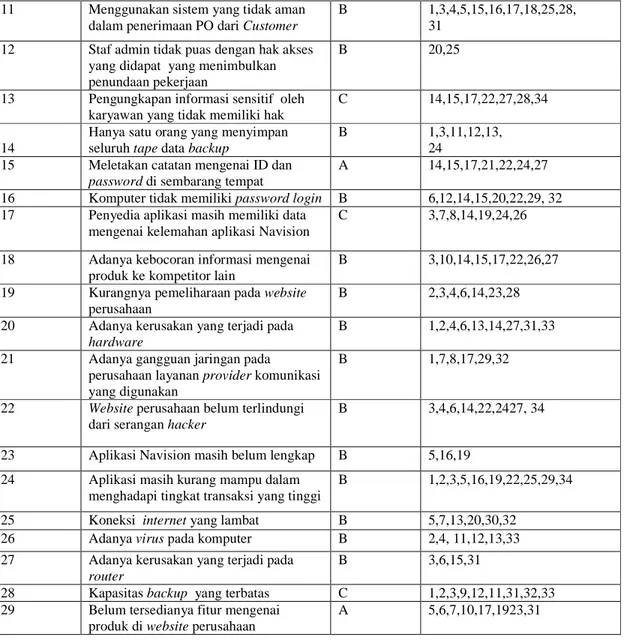

Cross-Reference Sheet

Dalam Cross-Reference Sheet menjelaskan mengenai perhitungan dari setiap pengendalian yang diambil dan dikalkulasikan sesuai dengan tingkatan penggunaan pengendalian. Contoh control

number 3 terdapat (13,1) yaitu terdapat 13 ancaman yang menggunakan pengendalian dan paling

banyak digunakan hingga menempati peringkat pertama.

Tabel 5 Cross-Reference Sheet

Control Number

Number of Time, Selected Rank

Class Definition

1 (7,5) Backup Persyaratan backup akan ditentukan dan dikomunikasikan dengan operasi, termasuk pemberitahuan elektronik di mana backup telah selesai, dapat dikirim ke administrator sistem aplikasi. Operasi akan diminta untuk menguji prosedur backup.

2 (6,6) Rencana

Pemulihan

Pengembangan, dokumen,dan pengetesan prosedur pemulihan yang dirancang untuk memastikan bahwa aplikasi dan informasi dapat dipulihkan dari risiko, menggunakan prosedur backup yang telah dibuat, dalam kejadian yang dapat merugikan.

3 (13,1) Analisa Risiko Melakukan analisa risiko untuk menentukan tingkat ancaman, dan mengidentifikasi kemungkinan perlindungan dan pengendalian.

4 (5,7) Antivirus (1) Memastikan bahwa administrator LAN menerapkan antivirus sesuai standar perusahaan pada semua komputer.

(2) Pelatihan dan kesadaran teknik pencegahan virus akan diterapkan ke dalam program perlindungan informasi organisasi.

5 (8,4) Depensi

Antarmuka

Sistem yang membutuhkan informasi akan diidentifikasi dan dikomunikasikan dengan proses operasi dalam upaya penekanan dampak atas kesalahan aplikasi.

6 (6,6) Pemeliharaan Persyaratan waktu untuk pemeliharaan teknis akan diteliti dan permintaan untuk penyesuaian akan dikomunikasikan kepada pihak manajemen.

7 (7,5) Service level

agreement

Menetapkan perjanjian tingkat layanan untuk menetapkan tingkat harapan dari pelanggan dan jaminan dari operasi pendukung yang ada.

8 (4,8) Pemeliharaan Menetapkan perjanjian bagi pemasok & pemeliharaan, untuk memfasilitasi status operasional berkelanjutan dari aplikasi

9 (4,8) Manajemen

Perubahan

Pengendalian migrasi produksi seperti proses pencarian dan penghapusan data, untuk memastikan penyimpanan data yang bersih.

10 (3,9) Analisis Dampak

Bisnis

Analisis dampak bisnis formal akan dilakukan untuk menentukan nilai kekritisan relatif dari suatu aset dengan aset lainnya.

11 (5,7) Backup Pelatihan backup bagi sistem administrator akan dilakukan beserta rotasi tugas, untuk memastikan efektifitas dari program pelatihan yang telah dilakukan.

12 (5,7) Backup Program kesadaran keamanan bagi karyawan harus diterapkan, diperbarui dan dilaksanakan setiap tahun.

13 (4,8) Rencana

Pemulihan

Menerapkan mekanisme untuk membatasi akses informasi kepada jaringan tertentu atau terhadap lokasi fisik yang ditetapkan. Contohnya backup yang dibuat, jika terjadinya kemungkinan kehilangan data. 14 (9,3) Analisa Risiko Menerapkan mekanisme otentikasi

pengguna (seperti firewall, control dial-in, secure ID) untuk membatasi hak akses bagi yang tidak memiliki kewenangan dalam mengakses suatu informasi didalam sistem.

15 (8,4) Pengendalian

Aplikasi

Merancang dan menerapkan pengendalian aplikasi (pemeriksaan data yang masuk, melakukan validasi, indikator alam, menilai

password yang invalid) untuk menjamin

integritas, kerahasiaan, dan ketersediaan informasi aplikasi.

16 (6,6) Pengujian

Penerimaan

Pengembangan prosedur pengetesan, yang harus dilakukan selama pengembangan aplikasi dijalankan, dan dalam proses modifikasi aplikasi yang diikuti dengan partisipasi dari pengguna.

17 (12,2) Pelatihan Melaksanakan program user (evaluasi kinerja pengguna) yang dirancang untuk mendorong kepatuhan terhadap kebijakan dan prosedur yang ada untuk memastikan pemanfaatan yang tepat dari penggunaan aplikasi.

18 (4,8) Pelatihan Pengembang aplikasi akan memberikan dokumentasi, bimbingan, dan dukungan kepada staf operasi (operasi) dalam mekanisme pelaksanakan untuk memastikan keamanan transfer informasi antara aplikasi.

19 (5,7) Strategi Korektif Tim pengembang akan mengembangkan strategi korektif seperti pemprosesan ulang, merevisi/merubah logika aplikasi, dll. 20 (5,7) Kebijakan Mengembangkan kebijakan dan prosedur

untuk membatasi hak akses dan mengoperasikan hak istimewa sesuai dengan kebutuhan bisnis.

21 (3,9) Pelatihan Pengguna pelatihan akan mencakup instruksi dan dokumentasi tentang penggunaan aplikasi secara benar. Contohnya seperti pentingnya menjaga kerahasiaan atas akun pengguna/rekening pemakai, sandi, dan sifat rahasia dan penekanan atas pentingnya kompetitif informasi.

22 (7,5) Review Menerapkan mekanisme untuk memantau, melaporkan, dan kebutuhan atas kegiatan audit diidentifikasi, termasuk pengecekan berkala atas validitas ID pengguna untuk memverifikasi kebutuhan bisnis.

23 (3,9) Klasifikasi Aset Aset yang sedang ditinjau akan diklasifikasikan sesuai dengan kebijakan perusahaan, standar, dan prosedur klasifikasi aset.

24 (5,7) Pengendalian Akses

Mekanisme untuk melindungi database dari akses yang tidak sah, dan modifikasi yang dilakukan dari luar aplikasi, akan ditentukan dan dilaksanakan.

25 (4,8) Dukungan

Manajemen

Meminta dukungan manajemen untuk menjamin kerjasama dan koordinasi dari berbagai unit bisnis, untuk memfasilitasi kelancaran transisi ke aplikasi.

26 (2,10) Hak Milik Proses untuk memastikan bahwa aset milik perusahaan dilindungi dan bahwa perusahaan telah memenuhi semua perjanjian lisensi dari pihak ketiga.

27 (8,4) Kesadaran

Keamanan

Menerapkan mekanisme pengendalian akses untuk mencegah akses tidak sah pada informasi. Mekanisme ini akan mencakup kemampuan untuk mendeteksi, logging, dan pelaporan jika ada upaya untuk pelanggaran keamanan informasi ini.

28 (5,7) Pengendalian

Akses

Melaksanakan mekanisme enkripsi data untuk mencegah akses yang tidak sah untuk melindungi integritas sebuah kerahasiaan informasi.

29 (6,6) Pengendalian

Akses

Mematuhi proses manajemen perubahan yang dirancang untuk memfasilitasi pendekatan terstruktur untuk modifikasi aplikasi, guna memastikan langkah yang tepat dan tindakan pencegahan yang akan diterapkan. Modifikasi darurat harus disertakan dalam proses ini.

30 (3,9) Pengendalian

Akses

Prosedur pengendalian yang diterapkan untuk melakukan review proses sistem log oleh pihak ketiga secara independen untuk menganalisa kegiatan sistem update yang dilakukan.

31 (6,6) Pengendalian

Akses

Melakukan konsultasi dengan manajemen fasilitas, guna memfasilitasi kegiatan pelaksanaan pengendaliam keamanan fisik yang dirancang untuk melindungi informasi, perangkat lunak, dan perangkat keras yang dibutuhkan sistem.

32 (5,7) Manajemen

Perubahan

Persyaratan backup akan ditentukan dan dikomunikasikan dengan operasi, termasuk permintaan mengenai notifikasi elektronik

backup yang telah diselesaikan, harus

dikirim ke administrator sistem aplikasi. Operasi akan diminta untuk menguji prosedur backup.

33 (7,5) Monitor

system logs

Pengembangan, dokumen, dan pengetesan prosedur pemulihan, yang dirancang untuk memastikan bahwa aplikasi dan informasi dapat dipulihkan dari risiko, dengan menggunakan prosedur backup yang telah dibuat, dalam kejadian yang dapat merugikan.

34 (5,7) Keamanan Fisik Melakukan analisa risiko untuk menentukan tingkat ancaman, dan mengidentifikasi dan mengidentifikasi kemungkinan perlindungan atau pengendalian.

SIMPULAN DAN SARAN

Simpulan yang dapat diperoleh adalah pada sistem informasi penjualan kredit PT Mustika Ratu,Tbk terdapat 29 ancaman yang teridentifikasi dan diantaranya sebanyak 22 ancaman telah memiliki pengendalian yang sudah diterapkan di PT Mustika Ratu,Tbk. Sedangkan sebanyak 7 ancaman dengan tingkat risiko tinggi yang teridentifikasi belum memiliki pengendalian. Dengan demikian sangat penting bagi perusahaan untuk meningkatkan pengendalian terhadap risiko agar seluruh proses bisnis perusahaan dapat berjalan dengan lebih baik. Saran pengendalian yang dapat dilakukan adalah : (1) seharusnya PT Mustika Ratu,Tbk. melakukan update berkala untuk daftar hak akses pengguna, kebijakan pemerintah dan perusahaan serta melakukan server backup; (2) seharusnya PT Mustika Ratu,Tbk. melakukan evaluasi terus menerus terhadap pengendalian keamanan dan melakukan pengembangan aplikasi Navision yang dapat mempermudah karyawan; (3) sebaiknya PT Mustika Ratu,Tbk. memberikan arahan mengenai pentingnya kesadaran keamanan. Untuk menumbuhkan kesadaran karyawan terhadap kemanan dan integritas informasi; (4) sebaiknya PT Mustika Ratu,Tbk. melakukan evaluasi terhadap jaringan internet agar mencegah terjadinya kesalahan dan kegagalan dalam proses bisnis perusahaan; (5) sebaiknya PT Mustika Ratu,Tbk melakukan pengembangan serta pemeliharaan terhadap website agar mempermudah customer untuk mengetahui produk yang ada di dalam perusahaan.

REFERENSI

Gondodiyoto, Sanyoto. (2009). Pengelolaan Fungsi Audit Sistem Informasi (edisi ke-2). Jakarta: Mitra Wacana Media.

Peltier, T. R. (2005). Information security Risk Analysis Second Edition. Washington DC: Taylor & Francis Group.

Smith,Heather A. (2007). Developing Information Technology Strategy For Bussiness Value.

Journal of Information Technology Management, Volume XVIII, Number1. 49-51.

Carmen, Radut. (2009). The Enterprise Information System and Risk Management. Journal of

Management and Marketing , Volume XI, 1030.

RIWAYAT PENULIS

Siti Nurfadhila,S.Kom lahir di kota Jakarta pada 13 Maret 1992 . Penulis menamatkan pendidikan S1 di Universitas Bina Nusantara dalam bidang Komputerisasi Akuntansi pada tahun 2014.

Anisa Nurvianti,S.Kom lahir di kota Jakarta pada 9 Oktober 1992. Penulis menamatkan pendidikan S1 di Universitas Bina Nusantara dalam bidang Komputerisasi Akuntansi pada tahun 2014.

Tia Merlani,S.Kom lahir di kota Jakarta pada 15 November 1991. Penulis menamatkan pendidikan S1 di Universitas Bina Nusantara dalam bidang Komputerisasi Akuntansi pada tahun 2014.

Siti Elda Hiererra, S.Kom, MMSI lahir di kota Jakarta pada 13 Januari 1987 . Penulis menamatkan pendidikan S2 di Universitas Bina Nusantara dalam bidang Information System pada tahun 2012. Saat ini bekerja sebagai Head of Information System Audit Programs di Universitas Bina Nusantara.