1

Perancangan Kriptografi Block Cipher Berbasis Pada

Teknik Formasi Permainan Bola

Artikel Ilmiah

Peneliti :

Fredly Dick Paliama (672009234) Alz Danny Wowor, S.Si., M.Cs.

Program Studi Teknik Informatika Fakultas Teknologi Informasi Universitas Kristen Satya Wacana

Salatiga April 2016

2

Perancangan Kriptografi Block Cipher Berbasis Pada

Teknik Formasi Permainan Bola

Artikel Ilmiah

Diajukan kepada Fakultas Teknologi Informasi

Untuk memperoleh gelar Sarjana Komputer

Peneliti :

Fredly Dick Paliama (672009234) Alz Danny Wowor, S.Si., M.Cs.

Program Studi Teknik Informatika Fakultas Teknologi Informasi Universitas Kristen Satya Wacana

Salatiga April 2016

9

Perancangan Kriptografi Block Cipher Berbasis Pada

Teknik Formasi Permainan Bola

1

Fredly Dick Paliama, 2Alz Danny Wowor

Fakultas Teknologi Informasi Universitas Kristen Satya Wacana Jl. Diponegoro 52-60, Salatiga 50711, Indonesia

Email: 1)[email protected], 2), [email protected]

Abstract

Cryptography plays an important role in the security of the data or information. On the other hand, many cryptographic been solved by cryptanalyst, so that vital information may become unsafe. Creating a block cipher algorithm is to replace the old algorithm also to improve messaging security. In this research, to design a cryptographic cipher block using the technique of football games as pattern formation randomization in plaintext. in the encryption and decryption process is designed twelve rounds to get the ciphertext and plaintext after XOR-ed with a key that has been regenerated. the avalanche effect refers to a desirable property of cryptographic algorithms, typically block ciphers and cryptographic hash functions. When an input is changed slightly, the output changes significantly. In the case of high-quality block ciphers, such a small change in either the key or the plaintext should cause a drastic change in the ciphertext.

Keywords: block cipher, cryptography, symmetric key, groove formation technique of

football games, ASCII

Abstrak

Kriptografi sangat berperan dalam keamanan suatu data atau informasi. Di sisi lain, kriptografi banyak yang telah dipecahkan oleh kriptanalis, sehingga informasi penting tersebut menjadi tidak aman. Membuat algoritma cipher blok adalah untuk menggantikan algoritma yang lama juga untuk memperbaiki kemanan pesan. Dari penelitain ini, untuk merancang sebuah kriptografi block cipher menggunakan teknik formasi permainan bola sebagai pola pengacakan pada plainteks. proses enkripsi dan dekripsi dirancang sebanyak dua belas putaran untuk mendapatkan cipherteks dan plainteks setelah di-XOR dengan kunci yang sudah diregenerasi. Avalanche efek mengacu pada properti yang diinginkan dari algoritma kriptografi, biasanya blok cipher dan fungsi hash kriptografi. ketika sebuah input berubah sedikit, perubahan output yang signifikan. Dalam kasus cipher blok berkualitas tinggi, seperti perubahan kecil di kunci atau plaintext harus menyebabkan perubahan drastis dalam ciphertext.

Kata Kunci : block cipher, kriptografi, kunci simetris, alur teknik formasi permainan bola, ASCII

1)

Mahasiwa Program Studi Teknik Informatika, Fakultas Teknologi Informasi, Universitas Kristen SatyaWacana

2) Staff Pengajar Fakultas Teknologi Informasi, Universitas Kristen Satya Wacana 3) Staff Pengajar Fakultas Teknologi Informasi, Universitas Kristen Satya Wacana

10

1. Pendahuluan

Sekarang ini banyak teknologi yang begitu pesat memungkinkan manusia dapat melakukan komunikasi dan saling bertukar informasi/data secara jarak jauh. Kemanan dan Kerahasiaan data merupakan aspek penting dalam komunikasi data. Metode ini biasanya dibuat dengan menempatkan berbagai teknik dalam aturan matematika yang membentuk sebuah algoritma, maka dibutuhkan cara untuk pengamanan data dan pesan yaitu dengan menggunakan kriptografi. Salah satu algoritma kriptografi modern yang biasa digunakan adalah Block Cipher. Pada Block

Cipher, rangkaian bit-bit plainteks dibagi menjadi blok-blok bit dengan panjang sama

[1].

Banyak teknik kriptografi yang diimplementasikan untuk mengamankan informasi, tetapi kondisi sekarang ini banyak juga cara ataupun usaha yang dilakukan oleh kriptanalis untuk memecahkannya. Suatu hal yang penting dalam pengiriman pesan adalah keamanan yang dapat menjaga informasi tersebut agar tidak mudah diketahui atau dimanipulasi oleh pihak-pihak lain. Salah satu solusi yang dapat dilakukan adalah memodifikasi kriptografi yang sudah dipecahkan atau menciptakan kriptografi yang baru sehingga dapat menjadi alternatif untuk pengamanan pesan.

Berdasarkan permasalahan di atas, maka dalam penelitian ini dirancang kriptografi baru dari Block Cipher yang berbasis pada teknik formasi permainan bola. Keunikan dari teknik formasi permainan bola ini adalah dengan memasukkan bit secara horizontal. Kemudian putarannya sesuai dengan arah jarum jam sebagai pengacakan pada plaintext yang sudah diubah ke dalam bit dan dikombinasikan dengan proses XOR dimana kunci yang sudah diregenerasi dan diterapkan pada block yang berukuran (64-bit).

Tujuan dari penelitian ini adalah menghasilkan sebuah teknik kriptografi baru yaitu algoritma Block Cipher berbasis pada teknik formasi permainan bola, kemudian dapat digunakan dalam rancangan kriptografi simetris yang berbasis blok cipher. 2. Tinjauan Pustaka

Penelitian terdahulu dan dasar teori akan dibahas pada bagian ini. Penelitian terdahulu membahas tentang penelitian yang sudah dilakukan sebelumnya, yang kemudian dapat digunakan sebagai pembanding dan atau sebagai acuan pada penelitian ini. Penelitian terdahulu yang pertama berjudul “Tweakable Block

Ciphers”, menjelaskan bahwa kriptografi yang diusulkan mempunyai input ketiga

selain pesan dan kunci, yaitu “tweak”. Tweak melayani banyak kegunaan sama yang vektor inisialisasi lakukan untuk mode CBC (Cipher Block Chaining) atau pada mode OCB, hasil penelitian tersebut mengusulkan bahwa rancangan mudah untuk dirancang dan biaya tambahan pembuatan adalah kecil [2].

Penelitian kedua dengan judul “Kriptografi Kunci Simetris Dengan Menggunakan Algoritma Crypton”, menjelaskan bahwa semakin kompleks metode pengacakan

11

yang digunakan maka akan semakin sulit untuk membongkar pesan yang terenkripsi ke bentuk aslinya dengan syarat kunci atau private key tidak boleh dipublikasikan kepada umum. Berdasarkan pernyataan tersebut maka dirancang Swap Box pada perancangan ini supaya dapat lebih mengacak plainteks dengan kunci yang diinputkan [3].

Kemudian penelitian yang ketiga “Perancangan Kriptografi Block Cipher Berbasis pada Alur Clamshell’s Growth Rings”, perancangan kriptografi yang dibuat sebanyak 8 putaran proses dan berukuran 64-bit dimana pada proses regenerasi plainteksnya menggunakan alur Clamshell’s Growth Rings. Penelitian ini dipakai sebagai dasar untuk melanjutkan perancangan kriptografi berbasis pada teknik formasi permainan bola [4].

Selanjutnya akan dibahas dasar-dasar teori yang digunakan sebagai dasar untuk merancang kriptografi dalam penelitian ini. Kriptografi adalah ilmu yang mempelajari teknik-teknik yang berhubungan dengan aspek keamanan informasi seperti kerahasiaan, integritas data, dan otentikasi [5].

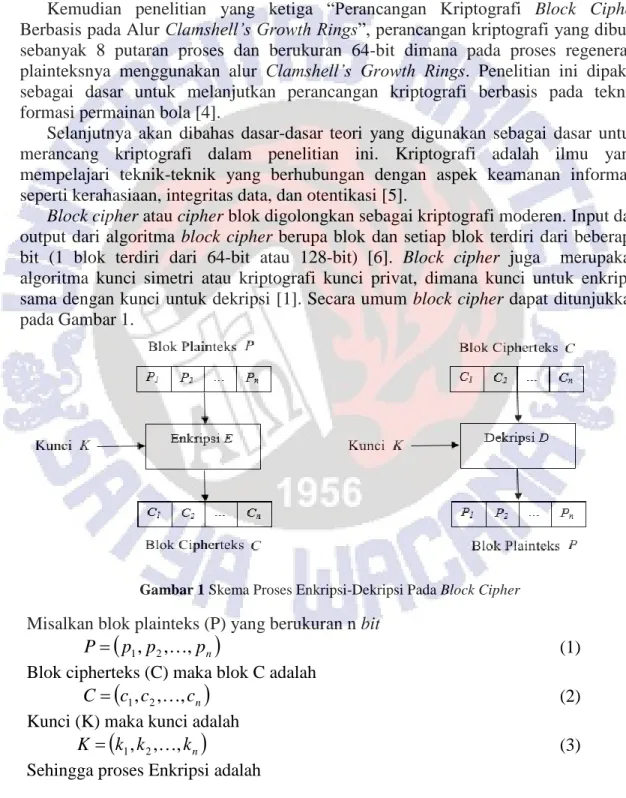

Block cipher atau cipher blok digolongkan sebagai kriptografi moderen. Input dan

output dari algoritma block cipher berupa blok dan setiap blok terdiri dari beberapa bit (1 blok terdiri dari 64-bit atau 128-bit) [6]. Block cipher juga merupakan algoritma kunci simetri atau kriptografi kunci privat, dimana kunci untuk enkripsi sama dengan kunci untuk dekripsi [1]. Secara umum block cipher dapat ditunjukkan pada Gambar 1.

Gambar 1 Skema Proses Enkripsi-Dekripsi Pada Block Cipher Misalkan blok plainteks (P) yang berukuran n bit

p p pn

P 1, 2,, (1)

Blok cipherteks (C) maka blok C adalah

c c cn

C 1, 2,, (2)

Kunci (K) maka kunci adalah

k k kn

K 1, 2,, (3)

12

P CEk (4)

Proses dekripsi adalah

C PDk (C) = P (5)

Suatu kriptografi dapat disebut sebagai teknik, harus melalui uji kriptosistem terlebih dahulu yaitu dengan diuji dengan metode Stinson.

Definisi 2. [7] terdiri dari 5-tuple (Five tuple) (P, C, K, E, D) yang memenuhi kondisi :

1. P adalah himpunan berhingga dari plainteks, 2. C adalah himpunan berhingga dari cipherteks,

3. K merupakan ruang kunci (Keyspace), adalah himpunan berhingga dari kunci,

4. Untuk setiap , terdapat aturan enkripsi dan berkorespodensi dengan aturan dekripsi Setiap dan adalah fungsi sedemikian hingga ( ( )) untuk setiap plaintext Definisi 2.1: Untuk mengetahui besaran nilai algoritma kriptografi yang dirancang mampu untuk mengacak plainteks yang diinputkan maka digunakan nilai keacakan yang diproleh dari persamaan (6):

(6)

Dimana nilai acak Yi untuk tiap karakter diperoleh dari perbandingan antara selisih

plainteks pi dengan cipherteks ci terhadap plainteks pi. Dari persamaan 1 maka untuk

mencari nilai keacakan menggunakan rumus: ̅ ∑

(7)

Diferensiasi data adalah perbandingan selisih antar dua titik. Dalam kalkulus, metode ini sering disebut sebagai turunan atau kemiringan dari data. Jika diberikan kumpulan data ((x1,y1), (x2,y2), (x3,y3), …, (xn,yn)) dengan syarat bahwa xi<xi+1 dimana i = 1…n. Data-data tersebut dapat divisualisasikan ke dalam koordinat Cartesius untuk setiap x sebagai variabel bebas dan y atau kadang ditulis sebagai f(x) sebagai variabel tak bebas. Untuk menentukan diferensiasi data pada dua titik maka persamaan yang dapat dibentuk sebagai berikut: Dy

Dx =

(yb -ya) (xa -xb)

(8)

dengan (xa, ya) sebagai titik pertama, dan titik berikutnya adalah (xb, yb). Apabila terdapat n data maka untuk menentukan rata-rata dari diferensiasi data dapat di cari untuk melihat tren dari setiap data Rataan diferensiasi (Rd) untuk melihat diberikan pada Persamaan (9).

13

(9)

3. Metode Dan Perancangan Algoritma

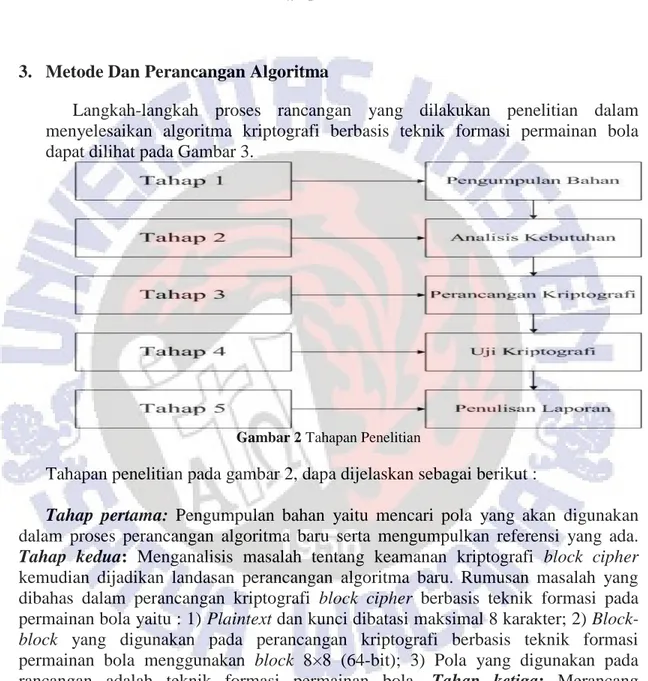

Langkah-langkah proses rancangan yang dilakukan penelitian dalam menyelesaikan algoritma kriptografi berbasis teknik formasi permainan bola dapat dilihat pada Gambar 3.

Gambar 2 Tahapan Penelitian

Tahapan penelitian pada gambar 2, dapa dijelaskan sebagai berikut :

Tahap pertama: Pengumpulan bahan yaitu mencari pola yang akan digunakan dalam proses perancangan algoritma baru serta mengumpulkan referensi yang ada. Tahap kedua: Menganalisis masalah tentang keamanan kriptografi block cipher kemudian dijadikan landasan perancangan algoritma baru. Rumusan masalah yang dibahas dalam perancangan kriptografi block cipher berbasis teknik formasi pada permainan bola yaitu : 1) Plaintext dan kunci dibatasi maksimal 8 karakter; 2)

Block-block yang digunakan pada perancangan kriptografi berbasis teknik formasi

permainan bola menggunakan block 8×8 (64-bit); 3) Pola yang digunakan pada rancangan adalah teknik formasi permainan bola. Tahap ketiga: Merancang algoritma menggunakan teknik formasi permainan bola, kemudian membuat rancangan enkripsi dan dekripsi yang diterapkan dalam block cipher dengan ukuran

block 8×8, kemudian enkripsi dan dekripsi pada kunci dibuat sesuai dengan alur yang

telah ditentukan pada kunci. Tahap keempat: Pengujian kriptografi dilakukan secara manual dimulai dari memasukkan plaintext, kemudian mengubah teks ke dalam bit dan melakukan proses enkripsi dan dekripsi. Tahap kelima: Menulis laporan dari hasil penelitian yang sudah dilakukan dari tahap awal hingga tahap akhir.

14

Batasan masalah dari penelitian ini yaitu : 1) Proses enkripsi dan dekripsi dilakukan pada teks; 2) Jumlah kunci dan plaintext terbatas yaitu menampung 8 karakter serta proses putarannya terdiri dari 4 putaran untuk menghasilkan Cipherteks 1; 3) Panjang block adalah 64-bit; 4) Perancangan kriptografi dalam penelitian ini tidak untuk menguji kriptanalis.

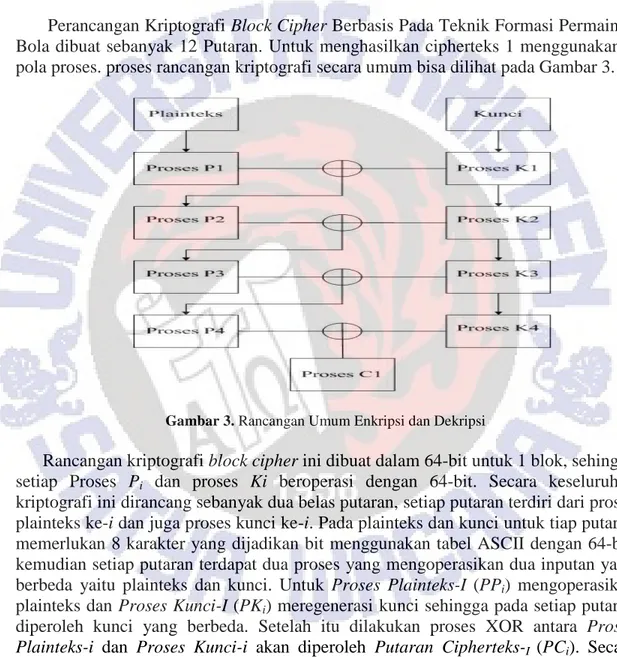

Perancangan Kriptografi Block Cipher Berbasis Pada Teknik Formasi Permainan Bola dibuat sebanyak 12 Putaran. Untuk menghasilkan cipherteks 1 menggunakan 4 pola proses. proses rancangan kriptografi secara umum bisa dilihat pada Gambar 3.

Gambar 3. Rancangan Umum Enkripsi dan Dekripsi

Rancangan kriptografi block cipher ini dibuat dalam 64-bit untuk 1 blok, sehingga setiap Proses Pi dan proses Ki beroperasi dengan 64-bit. Secara keseluruhan kriptografi ini dirancang sebanyak dua belas putaran, setiap putaran terdiri dari proses plainteks ke-i dan juga proses kunci ke-i. Pada plainteks dan kunci untuk tiap putaran memerlukan 8 karakter yang dijadikan bit menggunakan tabel ASCII dengan 64-bit, kemudian setiap putaran terdapat dua proses yang mengoperasikan dua inputan yang berbeda yaitu plainteks dan kunci. Untuk Proses Plainteks-I (PPi) mengoperasikan plainteks dan Proses Kunci-I (PKi) meregenerasi kunci sehingga pada setiap putaran diperoleh kunci yang berbeda. Setelah itu dilakukan proses XOR antara Proses

Plainteks-i dan Proses Kunci-i akan diperoleh Putaran Cipherteks-I (PCi). Secara umum diberikan pada Persamaan (10).

PCi = (PPiPKi) (10)

15

Dari hasil setiap putaran PCi akan menjadi inputan pada PPi+1 dan hal yang sama juga untuk setiap PKi adalah input untuk PKi+1 dengan i = 1, ...,12. Sehingga secara keseluruhan cipherteks adalah PC12. Sebaliknya proses dekripsi merupakan proses

kebalikan dari proses enkripsi sehingga hasil akhir adalah kembali menjadi plainteks awal.

Selanjutnya setiap bit akan menempati satu kotak, sehingga diperlukan 64 kotak yang sesuai dengan 8 karakter pada tabel ASCII. Rancangan ini secara tidak langsung untuk melakukan satu kali proses dalam satu ukuran blok yang akan memerlukan 8 karakter atau 64-bit. Gambar 4 ditujukkan contoh kotak 64-bit dimana setiap bit

) , , , , (p1 p2 p3 p64 P1 P2 P3 P4 P5 P6 P7 P8 P9 P10 P11 P12 P13 P14 P15 P16 P17 P18 P19 P20 P21 P22 P23 P24 P25 P26 P27 P28 P29 P30 P31 P32 P33 P34 P35 P36 P37 P38 P39 P40 P41 P42 P43 P44 P45 P46 P47 P48 P49 P50 P51 P52 P53 P54 P55 P56 P57 P58 P59 P60 P61 P62 P63 P64

Gambar 4. Contoh Kotak 64-bit

Berdasarkan pemasukan bit ke dalam kotak pada Gambar 4 yang dilakukan secara horizontal, sehingga akan membentuk keacakan bit. Sebagai contoh, diperoleh urutan bit berdasarkan karakter sebagai berikut :

(11)

Persamaan (11) menunjukkan urutan ambil bit, dimanaKi;(i1,,8) adalah karakter baru yang sudah tersusun dari pengambilan bit yang ada. Bagian selanjutnya, berdasarkan masuk bit dan ambil bit, dirancang algoritma yang berbasis pada Teknik Formasi Permainan Bola.

4. Hasil dan pembahasan

Bagian ini akan dijelaskan hasil yang diteliti, yaitu Perancangan Kriptografi Block

Cipher Berbasis Pada Teknik Formasi Permainan Bola. Selanjutnya hasil

pembahasan dan perancangan kriptografi ini diuji sebagai sebuah kripto sistem.

, , , ,, , , , , , , , , , , , , , , , , 6 4 6 3 5 6 5 5 6 2 6 1 5 4 5 3 6 0 5 9 5 2 5 1 5 8 5 7 5 0 4 9 8 , 7 4 8 4 7 4 0 3 9 4 6 4 5 3 8 3 7 4 4 4 3 3 6 3 5 4 2 4 1 3 4 3 3 6 , 5 3 2 3 1 2 4 2 3 3 0 2 9 2 2 2 1 2 8 2 7 2 0 1 9 2 6 2 5 1 8 1 7 4 , 3 1 6 1 5 8 7 1 3 1 2 6 5 1 2 1 1 4 3 1 0 9 2 1 2 , 1 p p p p p p p p p p p p p p p p K p p p p p p p p p p p p p p p p K p p p p p p p p p p p p p p p p K p p p p p p p p p p p p p p p p K

16

Rancangan kriptografi block cipher yang baru, dilakukan perancangan dengan pola yang telah ditentukan.

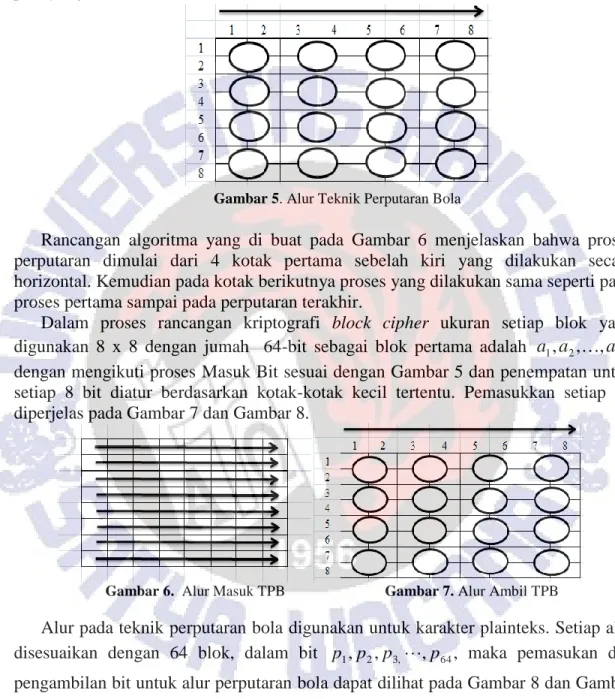

Gambar 5. Alur Teknik Perputaran Bola

Rancangan algoritma yang di buat pada Gambar 6 menjelaskan bahwa proses perputaran dimulai dari 4 kotak pertama sebelah kiri yang dilakukan secara horizontal. Kemudian pada kotak berikutnya proses yang dilakukan sama seperti pada proses pertama sampai pada perputaran terakhir.

Dalam proses rancangan kriptografi block cipher ukuran setiap blok yang digunakan 8 x 8 dengan jumah 64-bit sebagai blok pertama adalah a1,a2,,a64, dengan mengikuti proses Masuk Bit sesuai dengan Gambar 5 dan penempatan untuk setiap 8 bit diatur berdasarkan kotak-kotak kecil tertentu. Pemasukkan setiap bit diperjelas pada Gambar 7 dan Gambar 8.

Gambar 6. Alur Masuk TPB Gambar 7. Alur Ambil TPB

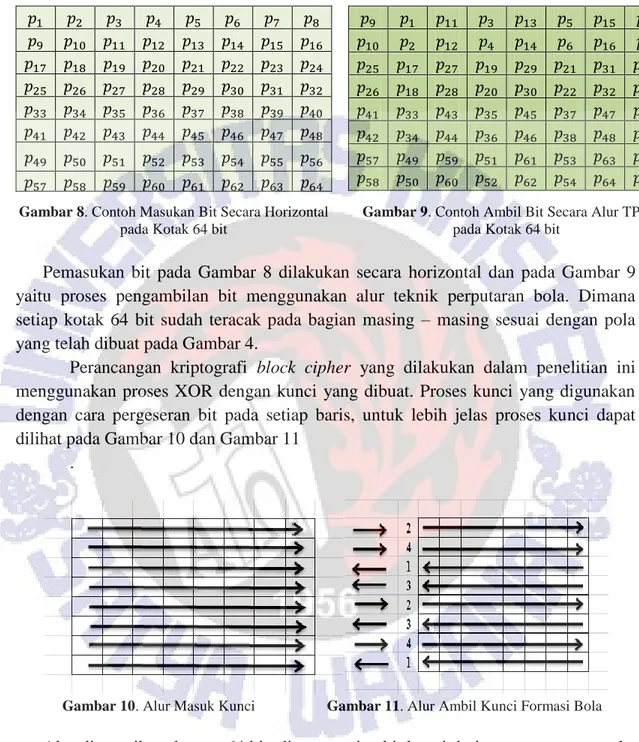

Alur pada teknik perputaran bola digunakan untuk karakter plainteks. Setiap alur disesuaikan dengan 64 blok, dalam bit p1,p2,p3,,p64, maka pemasukan dan

pengambilan bit untuk alur perputaran bola dapat dilihat pada Gambar 8 dan Gambar 9.

17

Gambar 8. Contoh Masukan Bit Secara Horizontal pada Kotak 64 bit

Gambar 9. Contoh Ambil Bit Secara Alur TPB pada Kotak 64 bit

Pemasukan bit pada Gambar 8 dilakukan secara horizontal dan pada Gambar 9 yaitu proses pengambilan bit menggunakan alur teknik perputaran bola. Dimana setiap kotak 64 bit sudah teracak pada bagian masing – masing sesuai dengan pola yang telah dibuat pada Gambar 4.

Perancangan kriptografi block cipher yang dilakukan dalam penelitian ini menggunakan proses XOR dengan kunci yang dibuat. Proses kunci yang digunakan dengan cara pergeseran bit pada setiap baris, untuk lebih jelas proses kunci dapat dilihat pada Gambar 10 dan Gambar 11

.

Gambar 10. Alur Masuk Kunci Gambar 11. Alur Ambil Kunci Formasi Bola Alur disesuaikan dengan 64 bit, dimana setiap bit kunci dari r1,r2,r3,,r64, maka

18

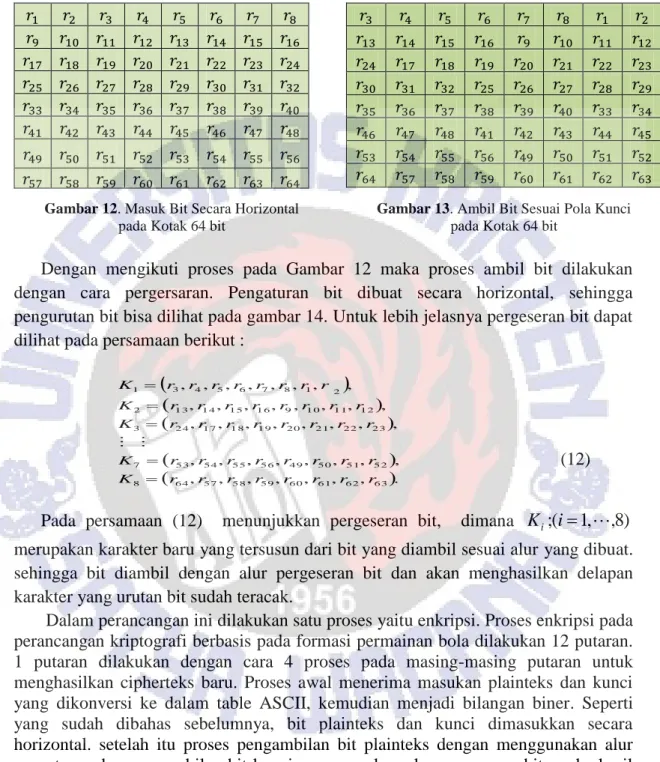

Gambar 12. Masuk Bit Secara Horizontal pada Kotak 64 bit

Gambar 13. Ambil Bit Sesuai Pola Kunci pada Kotak 64 bit

Dengan mengikuti proses pada Gambar 12 maka proses ambil bit dilakukan dengan cara pergersaran. Pengaturan bit dibuat secara horizontal, sehingga pengurutan bit bisa dilihat pada gambar 14. Untuk lebih jelasnya pergeseran bit dapat dilihat pada persamaan berikut :

(12)

Pada persamaan (12) menunjukkan pergeseran bit, dimana Ki;(i1,,8) merupakan karakter baru yang tersusun dari bit yang diambil sesuai alur yang dibuat. sehingga bit diambil dengan alur pergeseran bit dan akan menghasilkan delapan karakter yang urutan bit sudah teracak.

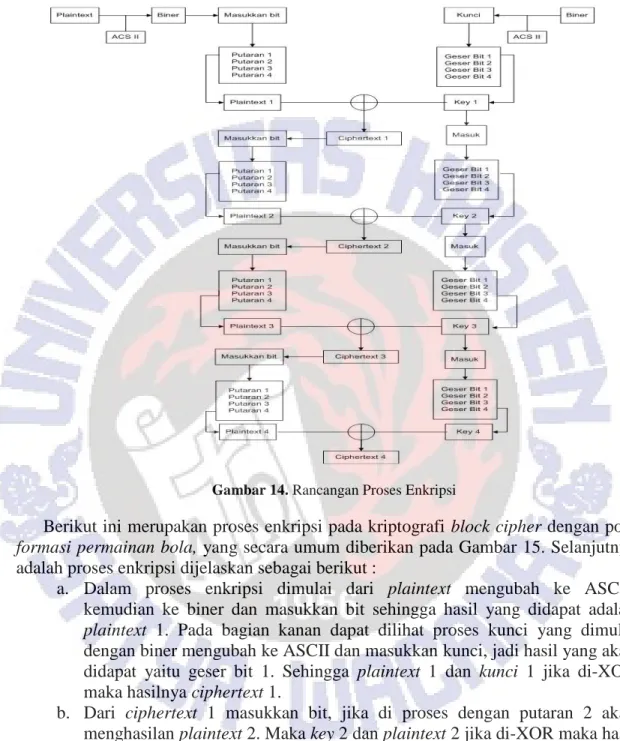

Dalam perancangan ini dilakukan satu proses yaitu enkripsi. Proses enkripsi pada perancangan kriptografi berbasis pada formasi permainan bola dilakukan 12 putaran. 1 putaran dilakukan dengan cara 4 proses pada masing-masing putaran untuk menghasilkan cipherteks baru. Proses awal menerima masukan plainteks dan kunci yang dikonversi ke dalam table ASCII, kemudian menjadi bilangan biner. Seperti yang sudah dibahas sebelumnya, bit plainteks dan kunci dimasukkan secara horizontal. setelah itu proses pengambilan bit plainteks dengan menggunakan alur perputaran dan pengambilan bit kunci menggunakan alur pergeseran bit, maka hasil yang diperoleh lebih acak. Proses enkripsi dapat dilihat pada Gambar 14.

, , , , , , , . , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , , 6 3 6 2 6 1 6 0 5 9 5 8 5 7 6 4 8 5 2 5 1 5 0 4 9 5 6 5 5 5 4 5 3 7 2 3 2 2 2 1 2 0 1 9 1 8 1 7 2 4 3 1 2 1 1 1 0 9 1 6 1 5 1 4 1 3 2 2 1 8 7 6 5 4 3 1 r r r r r r r r K r r r r r r r r K r r r r r r r r K r r r r r r r r K r r r r r r r r K 19

Gambar 14. Rancangan Proses Enkripsi

Berikut ini merupakan proses enkripsi pada kriptografi block cipher dengan pola

formasi permainan bola, yang secara umum diberikan pada Gambar 15. Selanjutnya

adalah proses enkripsi dijelaskan sebagai berikut :

a. Dalam proses enkripsi dimulai dari plaintext mengubah ke ASCII, kemudian ke biner dan masukkan bit sehingga hasil yang didapat adalah

plaintext 1. Pada bagian kanan dapat dilihat proses kunci yang dimulai

dengan biner mengubah ke ASCII dan masukkan kunci, jadi hasil yang akan didapat yaitu geser bit 1. Sehingga plaintext 1 dan kunci 1 jika di-XOR maka hasilnya ciphertext 1.

b. Dari ciphertext 1 masukkan bit, jika di proses dengan putaran 2 akan menghasilan plaintext 2. Maka key 2 dan plaintext 2 jika di-XOR maka hasil yang akan didapat ciphertext 2.

c. Dari ciphertext 2 masukkan bit, jika di proses dengan putaran 3 akan menghasilan plaintext 3. Maka key 3 dan plaintext 3 jika di-XOR maka hasil yang didapat ciphertext 3.

d. Dari ciphertext 3 masukkan bit. Jika di proses dengan putaran 4 akan menghasilkan plaintext 4. Maka key 4 dan plaintext 4 jika di-XOR akan menghasilkan ciphertext 4.

20

e. Selanjutnya Pada proses enkripsi yang dibuat sebenarnya sampai pada 12 ciphertext. Tetapi dalam proses yang ada pada Gambar 15 hanya sampai

ciphertext 4, untuk menghasilkan proses pola pada ciphertext 1.

Proses dekripsi merupakan kebalikan dari proses enkripsi, dimulai dari kunci kemudian diproses terlebih dahulu hingga mengasilkan K4. Selanjutnya di-XOR

antara cipherteks dengan K4 mendapatkan hasil P4. Kemudian hasil P4 dimasukkan

mengikuti pola pengambilan keempat, setalah itu untuk pengambilan bit sesuai pola pemasukan keempat untuk mendapatkan C3. Proses ini berlangsung hingga 4 putaran,

diamana P1 diproses dengan K1 akan menghasilkan teks plainteks (P) dan teks kunci

(K) yang semula.

Secara umum, proses enkripsi dapat dinotasikan sebagai berikut. Dimisalkan plainteks adalah X dan kunci adalah Y, maka dapat dinyatakan plainteks:X={x1,x2,x3…..x8}, n|8, n∈ Z+. } , { } , , { } , , { } , , { 8 6 8 7 8 2 4 1 9 1 8 1 7 3 1 6 1 1 1 0 9 2 8 3 2 1 1 n n n n p p p x p p p p x p p p p x p p p p x (13)

Sedangkan untuk kunci Y={y1,y2,y3…..y8}, n|8, n∈ Z+.

(14)

Untuk membuktikan proses enkripsi pada formasi permainan bola maka dilakukan perhitungan secara manual. Pada proses enkripsi menggunakan contoh teks “THESMOKE” sebagai plainteks dan “BIGDICKS” sebagai kunci. Proses yang dijelaskan dalam pembahasan ini adalah proses pada Putaran 2. Plainteks “THESMOKE” dan kunci “BIGDICKS” yang sudah dibuat menjadi biner adalah

T → 01010100 H → 01001000 E → 01000101 S → 01010011 M → 01001101 O → 01001111 K → 01001010 E → 01000101 B →01000010 I → 01001001 G → 01000111 D → 01000100 I → 01001001 C → 01000011 K → 01001011 S → 01010011 } , , { } , , { } , , { } , , { 8 6 8 7 8 2 4 1 9 1 8 1 7 3 1 6 1 1 1 0 9 2 8 3 2 1 1 n n n n r r r y r r r r y r r r r y r r r r y

21

Dengan mengkuti alur formasi permainan bola dan pergeseran bit yang sudah di dijelaskan pada Gambar 7 dan Gambar 8 pada plainteks dan kunci. Maka untuk putaran 1 akan menghasilkan

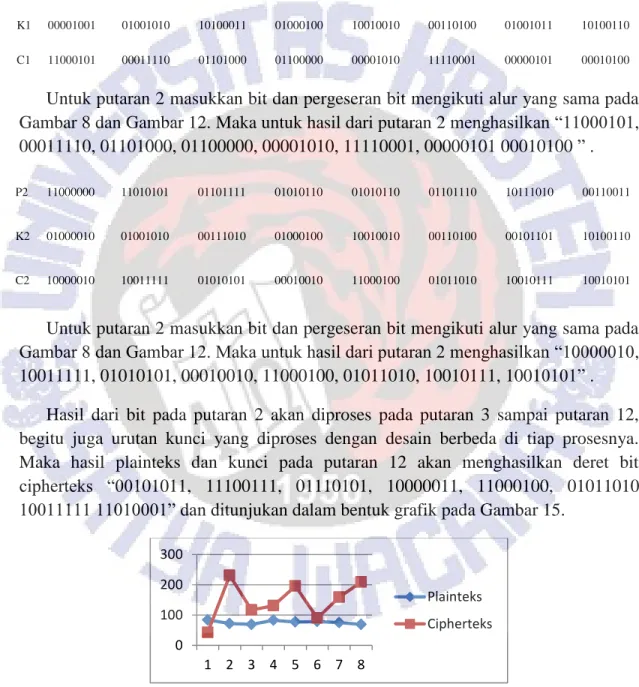

Untuk putaran 2 masukkan bit dan pergeseran bit mengikuti alur yang sama pada Gambar 8 dan Gambar 12. Maka untuk hasil dari putaran 2 menghasilkan “11000101, 00011110, 01101000, 01100000, 00001010, 11110001, 00000101 00010100 ” .

Untuk putaran 2 masukkan bit dan pergeseran bit mengikuti alur yang sama pada Gambar 8 dan Gambar 12. Maka untuk hasil dari putaran 2 menghasilkan “10000010, 10011111, 01010101, 00010010, 11000100, 01011010, 10010111, 10010101” .

Hasil dari bit pada putaran 2 akan diproses pada putaran 3 sampai putaran 12, begitu juga urutan kunci yang diproses dengan desain berbeda di tiap prosesnya. Maka hasil plainteks dan kunci pada putaran 12 akan menghasilkan deret bit cipherteks “00101011, 11100111, 01110101, 10000011, 11000100, 01011010 10011111 11010001” dan ditunjukan dalam bentuk grafik pada Gambar 15.

Gambar 15. Grafik Hasil Enkripsi TPB

Pada proses dekripsi dilakukan dengan proses kebalikan dari proses enkripsi. Dengan inputan cipherteks “00101011 11100111 01110101 10000011 11000100

0 100 200 300 1 2 3 4 5 6 7 8 Plainteks Cipherteks P1 11001100 01010100 11001011 00100100 10011000 11000101 01001110 10110010 K1 00001001 01001010 10100011 01000100 10010010 00110100 01001011 10100110 C1 11000101 00011110 01101000 01100000 00001010 11110001 00000101 00010100 P2 11000000 11010101 01101111 01010110 01010110 01101110 10111010 00110011 K2 01000010 01001010 00111010 01000100 10010010 00110100 00101101 10100110 C2 10000010 10011111 01010101 00010010 11000100 01011010 10010111 10010101

22

01011010 10011111 11010001” dan dengan teks kunci “BIGDICKS” maka dilakukan proses dekripsi, seperti yang ditunjukan pada Gambar 14 sehingga plainteks diperoleh “THESMOKE”.

Pengujian Kriptosistem

Kriptografi dapat dikatakan sebagai sebuah teknik kriptografi jika memenuhi

5-tuple yaitu P, C, K, E, dan D [7]. Akan ditunjukan bahwa perancangan ini memenuhi

kelima (5-tuple). P adalah himpunan berhingga dari plainteks. Dalam penelitian perancangan ini menggunakan 256 karakter ASCII yang di ambil dari table ASCII, himpunan plainteks pada alur Teknik Formasi Bola merupakan himpunan berhingga. C adalah himpunan berhingga dari cipherteks. Cipherteks dihasilkan dalam 256 karakter ASCII. K, keyspace adalah himpunan berhingga dari kunci. Jumlah ruang kunci yang dipakai dalam perancangan ini adalah 256 karakter yang diambil dari tabel ASCII. Sehingga ruang kunci merupakan himpunan berhingga . E, enkripsi, dan D, dekripsi, setiap dan adalah fungsi sedemikian hingga ( ( )) untuk setiap plainteks . Pembahasan sebelumnya telah membahas proses enkripsi dan dekripsi sehingga telah memenuhi tuple E dan D. Karena telah memenuhi kelima kondisi maka Alur Teknik Formasi Bola merupakan sebuah sistem kriptografi.

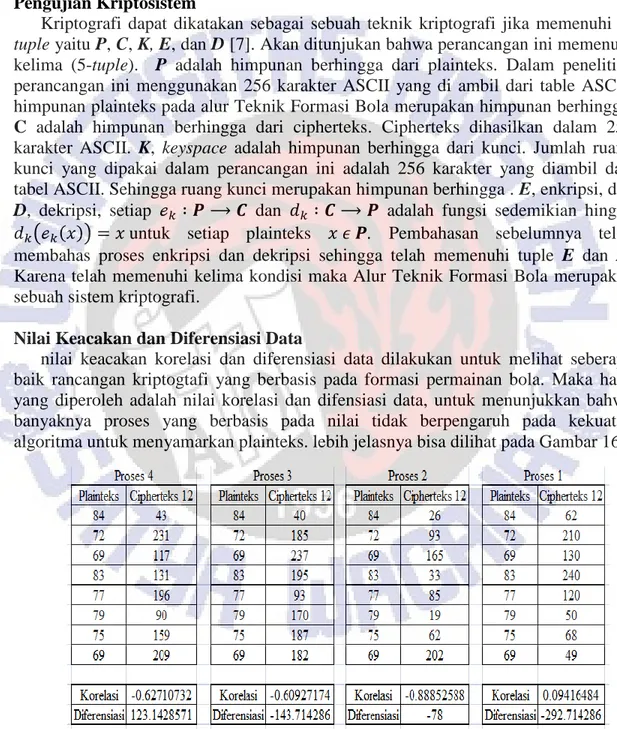

Nilai Keacakan dan Diferensiasi Data

nilai keacakan korelasi dan diferensiasi data dilakukan untuk melihat seberapa baik rancangan kriptogtafi yang berbasis pada formasi permainan bola. Maka hasil yang diperoleh adalah nilai korelasi dan difensiasi data, untuk menunjukkan bahwa banyaknya proses yang berbasis pada nilai tidak berpengaruh pada kekuatan algoritma untuk menyamarkan plainteks. lebih jelasnya bisa dilihat pada Gambar 16.

23

Sebagai implementasi dan algoritma ini maka dibuat sebuah peracangan kriptografi berbasis pada teknik formasi permainan bola dengan membuat alur, pada Gambar 16 menjelaskan bahwa hasil dari nilai korelasi dan diferensiasi data memiliki nilai yang berbeda pada setiap proses. Pada plainteks 12 hasil yang diambil pada proses keempat dengan nilai korelasi -0.62710732 dan nilai diferensiasi 123.1428571, jika nilai korelasi lemah maka semakin baik kriptografi yang dibuat.

Pengujian Avalanche Effect

Pengujian-pengujian yang sebelumnya lebih pada alur dan proses enkripsi dan dekripsi. Bagian ini akan ditunjukkan kalau rancangan ini mempunyai Avalanche

Effect (AE). Pengujian ini biasanya dilakukan untuk kriptografi block cipher atau

kriptografi berbasis fungsi Hash. Pada kriptografi tersebut apabila sudah mempunyai

Avalanche Effect maka sudah dapat dikatakan dapat menahan serangan kriptanalisis

karena merumitkan dan menjadi tidak mungkin untuk pengujian secara statistika dan juga menghilangkan hubungan korespodensi satu ke satu antara plainteks dan cipherteks.

Selain menguji Avalanche Effect, rancangan ini juga dilakukan pengujian ekstrim yaitu dengan memasukkan plainteks dan kunci dengan bit 0. Dalam hal ini berarti akan terdapat satu blok yang isinya terdiri dari bit 0, baik pada blok plainteks maupun blok kunci. Pada rancangan ini apabila plinteks dan cipherteks seluruh bitnya 0, maka diperoleh cipherteks 2BE77583C45A9FD1. Hasil ini menunjukkan bahwa kriptografi ini sangat baik sebagai rancangan sebagai sebuah block cipher, karena pengujian ekstrim ini, maka akan terdapat arena terbukti dengan mengubah 1 buah bit saja pada plainteks, dapat merubah seluruh cipherteks yang ada. Kekuatan ini menujukkan bahwa kriptografi rancangan mempunyai Avalanche Effect yang baik.

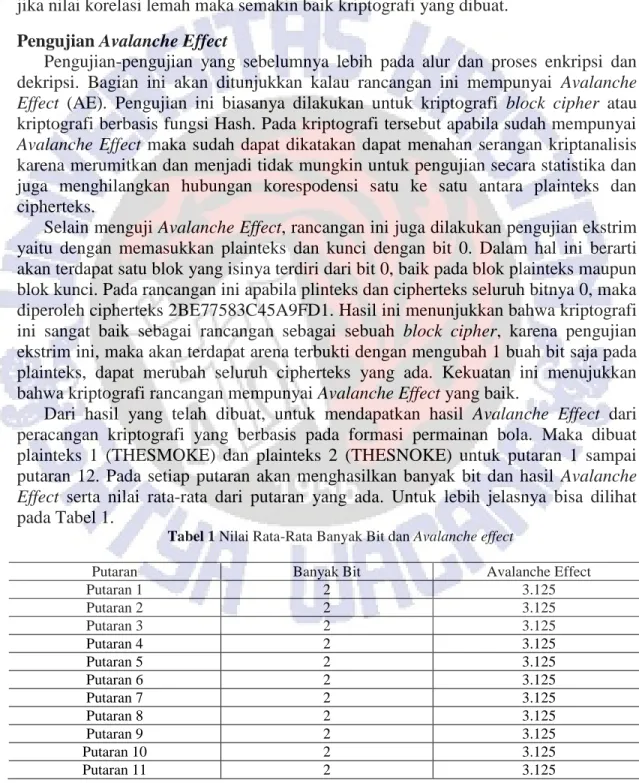

Dari hasil yang telah dibuat, untuk mendapatkan hasil Avalanche Effect dari peracangan kriptografi yang berbasis pada formasi permainan bola. Maka dibuat plainteks 1 (THESMOKE) dan plainteks 2 (THESNOKE) untuk putaran 1 sampai putaran 12. Pada setiap putaran akan menghasilkan banyak bit dan hasil Avalanche

Effect serta nilai rata-rata dari putaran yang ada. Untuk lebih jelasnya bisa dilihat

pada Tabel 1.

Tabel 1 Nilai Rata-Rata Banyak Bit dan Avalanche effect

Putaran Banyak Bit Avalanche Effect

Putaran 1 2 3.125 Putaran 2 2 3.125 Putaran 3 2 3.125 Putaran 4 2 3.125 Putaran 5 2 3.125 Putaran 6 2 3.125 Putaran 7 2 3.125 Putaran 8 2 3.125 Putaran 9 2 3.125 Putaran 10 2 3.125 Putaran 11 2 3.125

24

Putaran 12 2 3.125

Rata-Rata 2 3.125

(15)

Pengujian avalanche effect yang telah dibuat menunjukan bahwa setiap putaran memiliki banyak bit dari nilai rata-rata yaitu 2 bit dan Avalanche Effect memiliki nilai rata-rata yaitu 3.125. Untuk melihat hasil grafik dari Avalanche Effect, bisa dilihat pada Gambar 18.

Gambar 18 Hasil Grafik Avalanche Effect

Pada Gambar 18 telah menjelaskan bahwa proses grafik Avalanche Effect mendapatkan hasil dari putaran 1 hingga putaran 12 yaitu 3.125 dan garis dari grafik tersebut horizontal.

5. Simpulan

Penelitian yang telah dilakukan maka dapat diambil kesimpulan bahwa perancangan kriptografi berbasis pada teknik formasi permainan bola dapat melakukan proses enkripsi dan dekripsi. Perancang ini telah memenuhi syarat 5-tuple dari sebuah kriptosistem, sehingga dapat disebut sebagai sebuah kriptografi. Pengujian korelasi pada setiap putaran memiliki hubungan korelasi yang berbeda. Nilai korelasi plaintext terhadap ciphertext secara statistik yang dihasilkan pada proses berkisar pada nilai -0,62710732 dan juga hasil avalanche effect dari setiap nilai rata-rata plaintext yaitu 3.125, yang artinya nilai plaintext dan ciphertext tidak saling berhubungan, sehingga dapat dikatakan bahwa algoritma kriptografi yang dirancang dapat menyamarkan plaintext.

0 1 2 3 4 1 2 3 4 5 6 7 8 9 10 11 12 13 14

AE

AE 125 . 3 % 100 64 / 2 % 100

bit total berbeda bit AE25

6. Daftar Pustaka

[1] Munir, Rinaldi, 2006, Kriptografi, Informatika. Bandung, Indonesia.

[2] Liskov, Moses., Ronald L. Rivest, & David Wagner. 2002. Tweakable Block Ciphers. Lecture Notes in Computer Science. Volume 2442, pp. 31-46

[3] Dafid, 2006. Kriptografi Kunci Simetris Dengan Menggunakan Algoritma Crypton, Jurnal Ilmiah STIMIK GI MDP, Volume 2 Nomor 3, Oktober 2006. [4] Santoso, H.Y., Wowor, A.D., & Pakereng, Magdalena A.I. 2015. Perancangan

Kriptografi Block Cipher Berbasis pada Alur Clamshell’s Growth Rings. Prociding SeTISI Universitas Kristen Maranatha. Volume 1, hal. 48-53

[5] Menezes, A.J., P.C. van Oorschot, & S.A. Vanstone. 1997. Handbook of Applied Cryptography, CRC Press

[6] Ariyus, Dony. 2006. Kriptografi Keamanan Data dan Komunikasi. Yogyakarta: Graha Ilmu

[7] Stinson, D.R. 1995. Cryptography Theory and Practice. Florida: CRC Press, Inc.