i

TUGAS AKHIR

Dibuat Untuk Memenuhi S alah S atu S yarat Mencapai Gelar Ahli Madya Program Diploma III Ilmu Komputer

Di susun oleh :

LARU S AJI AS MARA NIM. M3307015

PROGRAM DIPLOMA III ILMU KOMPUTER

FAKULTAS MATEMATIKA DAN ILMU PENGETAHUAN ALAM UNIVERS ITAS S EBELAS MARET

ii Disusun Oleh

LARU S AJI AS MARA NIM. M3307015

Tugas Akhir ini telah disetujui untuk dipertahankan Di hadapan dewan penguji:

pada tanggal: 24 Juni 2010

Pembimbing Utama

Budi Legowo, M .Si

iv

4.6 FOR LIMITED ACCES S WEBS ITE . The writer found a problem that there was not enough security in a local network connected to public network (internet). The writer wanted to know whether firewall configuration could protect local network from public network (internet).

The main aim of this research study is to protect local network from public network (internet) with limited and to deny a connection to the network with firewall based on OpenBSD.

The data were collected through experiment and library research. The data were analyzed by using the theoretical frameworks developed by Onno W. Purbo . This study reveals that firewall can control package data. Firewall can block forbidden sites and redirect clients to server’s IP and pass the other sites.

Based on the findings, the writer concludes that firewall based on OpenBSD can protect files in server and clients connected within computer network. The writer suggests that we should not use OpenBSD to redirect a site to other sites because OpenBSD canonly redirect clients to server’s IP.

v

Laru Saji Asmara, 2010, APLIKAS I FIREWALL BERBAS IS OpenBS D 4.6 UNTUK MEMBATAS I AKS ES WEBS ITE. Penulis menemukan masalah bahwa kurang amannya jaringan local yang terhubung ke jaringan publik (internet). Penulis ingin mengetahui apakah konfigurasi firewall dapat melindungi jaringan local dari jaringan publik (internet).

Tujuan utama dari laporan akhir ini adalah untuk melindungi jaringan local dari jaringan publik (internet) dengan membatasi ataupun menolak suatu koneksi pada jaringan dengan firewall berbasis OpenBSD.

M etode yang digunakan adalah merancang konfigurasi firewall dan studi pustaka. Analisis data menggunakan dasar teori dari Onno W. Purbo . Penelitian ini menyatakan bahwa firewall dapat mengatur paket data. Firewall dapat memblok situs terlarang dan mengalihkannya ke IP server serta melewatkan situs-situs tertentu.

Berdasarkan penemuan, penulis menyimpulkan bahwa firewall berbasis OpenBSD dapat menjaga keamanan data di server dan client yang terhubung ke jaringan computer. Penulis menyarankan agar tidak menggunakan OpenBSD untuk mengalihkan suatu situs ke situs lainnya karena OpenBSD hanya bisa mengalihkan ke IP server.

vi

- Keyakinan, Usaha, Kesabaran dan Doa yang dapat memotivasi untuk menuju keberhasilan

- S esuatu apabila dimulai dengan Bismilah akan menjadi berkah - Jadilah padi disaat kau berhasil, serta berikan madu untuk orang disekitarmu dan jadikan masjid sebagai tempat bernaungmu - Hanya Allah tujuan hidupku yang hakiki

vii

Kupersembahkan sebagai Bakti dan Cintaku Kepada

• Allah S WT dan Rasul-Nya • Kedua Orang Tuaku tercinta • Teman-teman seperjuangan • Almamaterku

viii

Puji syukur kita panjatkan atas kehadirat Allah WT, karena berkat segala karunia dan rahmat-Nya penulis dapat menyelesaikan penyusunan Laporan Akhir ini.

Adapun tujuan dari penulisan laporan akhir ini adalah untuk memenuhi salah satu syarat untuk menyelesaikan pendidikan Diploma III pada jurusan Teknik Komputer Universitas sebelas M aret. Laporan akhir ini berjudul “Aplikasi Firewall Berbasis OpenBS D Untuk Membatasi Akses Website”.

Dalam menyelesaikan laporan akhir ini, penulis tidak terlepas dari bantuan berbagai pihak yang telah memberikan saran maupun dukungan serta dorongan sehingga laporan akhir ini dapat selesai dengan baik dan tepat pada waktunya. M aka pada kesempatan ini penulis mengucapkan terima kasih yang sebesar-besarnya kepada :

1. Allah SWT atas segala karunia yang telah diberikan kepada penulis.

2. Bapak Drs. YS. Palgunadi, M . Sc, selaku Ketua Program Studi Diploma III Ilmu Komputer Fakultas M atematika dan Ilmu Pengetahuan Alam Universitas Sebelas M aret.

3. Bapak Budi Legowo, M . Si, selaku Pembimbing Tugas Akhir yang senantiasa memberikan arahan pada penulis.

4. Rekan M ahasiwa Teknik Komputer 2007 yang telah banyak memberikan semangat dalam penulisan Tugas Akhir.

5. Keluarga yang telah memberikan dukungan, doa, dan kasih sayang baik secara materiil maupun moril kepada penulis.

Penulis menyadari bahwa laporan ini masih jauh dari sempurna. Oleh karena itu, penulis mengharapkan kritik dan saran yang membangun dari berbagai pihak. Semoga hasil dari laporan ini dapat memberikan manfaat bagi semua pihak yang memerlukan.

Atas segala bantuan yang diberikan, penulis mengucapkan terimakasih.

ix

HALAM AN JUDUL ……… i

HALAM AN PERSETUJUAN ……….. ii

HALAM AN PENGESAHAN ……….. iii

ABSTRACT ………... iv

ABSTRAK ……….. v

M OTTO ……….. vi

PERSEM BAHAN ……….. vii

KATA PENGANTAR ………... viii

DAFTAR ISI ………. ix

DAFTAR GAM BAR ……….. xii

DAFTAR TABEL ……….. xiii

BAB I PENDAHULUAN ……….. 1

1.1 Latar Belakang M asalah ………... 1

1.2 Perumusan M asalah ………. 2

1.3 Tujuan dan M anfaat ………. 2

1.3.1 Tujuan ………. 2

1.3.2 M anfaat ………... 2

1.4 M etodologi ………... 3

1.5 Sistematika Penulisan ………... 3

BAB II TINJAUAN PUSTAKA ……… 5

2.1 Definisi Jaringan Komputer ………. 5

2.2 Pengelompokan Jaringan ………. 5

2.3 Tipe Jaringan Komputer ……….. 6

2.4 Jenis Topologi Jaringan Komputer ………. 7

2.5 TCP/IP ……….. 11

x

2.5.2 IP Address ……….. 13

2.6 Keamanan Jaringan Komputer ……… 14

2.6.1 Hal-Hal yang Perlu Diamankan pada Jaringan ……….. 14

2.6.2 Jenis-Jenis Keamanan Data pada Jaringan ………. 15

2.7 Pengantar Firewall ……….. 15

2.7.1 Tugas Firewall ………... 17

2.7.2 Layanan firewall ……… 19

2.7.3 Bentuk Firewall ………. 19

2.7.4 Karakteristik sebuah firewall ………. 20

2.7.5 Hal-hal yang tidak bisa di atasi oleh firewall ………. 20

2.7.7 Keuntungan Firewall ………. 20

2.7.7.1 Firewall sebagai fokus keputusan security ……….. 20

2.7.7.2 Firewall mendukung security policy ……….. 21

2.7.7.3 Firewall mencatat log aktifitas Internet ………. 21

2.8 Kebijakan-Kebijakan Firewall ……… 23

BAB III RANCANG BANGUN ……….. 24

3.1 Tujuan Pembuatan Firewall berbasis OpenBSD ……… 24

3.2 Perencanaan Firewall berbasis OpenBSD ……….. 24

3.3 Langkah-Langkah M embangun Firewall ……… 25

3.3.1 M engidentifikasi Bentuk Jaringan yang Dimiliki ……….. 25

3.3.2 M enyiapkan Hardware dan Software yang akan digunakan ….. 26

3.3.3 M enentukan Policy atau kebijakan ………. 29

3.4 Konfigurasi firewall pada jaringan local ………. 30

3.5 Konfigurasi firewall untuk jaringan yang terhubung ke Internet ... 33

3.6 Tingkat Daya Guna ……….. 33

3.6.1 Pengecekkan kesalahan konfigurasi ……… 34

3.6.2 Penilaian daya guna konfigurasi ………. 34

xi

4.1.3 Hasil Percobaan Pass Koneksi Internet di Klien ... 39

4.1.4 Hasil Percobaan Block Koneksi Internet di Klien ... 42

4.1.5 Hasil Percobaan Redirect Koneksi Internet di Klien ... 44

4.2 Pembahasan ... 48

BAB V KESIM PULAN DAN SARAN ... 49

5.1 Kesimpulan ... 49

5.2 Saran ………. 49

DAFTAR PUSTAKA ... 50 LAM PIRAN

xii

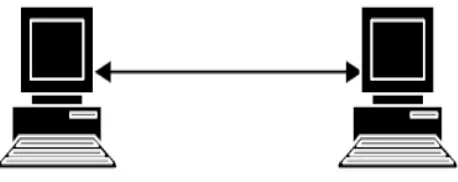

Gambar 2.1 Tipe Jaringan Client – Server 6

Gambar 2.2 Tipe Jaringan Peer to peer 7

Gambar 2.3 Topologi Bus 8

Gambar 2.4 Topologi Star 9

Gambar 2.5 Topologi Ring 9

Gambar 3.1 Topologi Jaringan 22

Gambar 3.2 OpenBSD pada Vmware 24

Gambar 3.3 M icrosoft Windows XP Professional pada Vmware 24

Gambar 3.4 Setting IP di Client 28

xiii

Tabel 2.1 Nomor-nomor TCP,UDP,ICMP 11

Tabel 2.2 Default Subnet pada TCP/IP 12

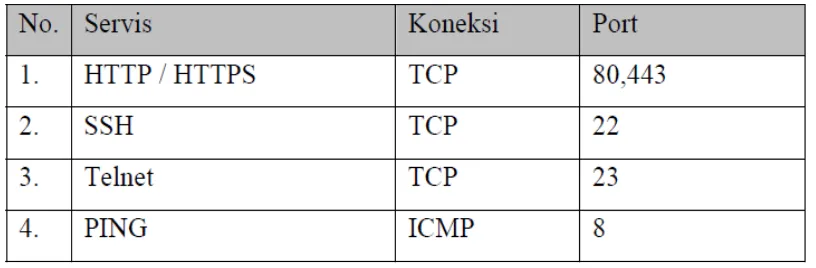

Tabel 3.1 Tabel servis – servis untuk klient 25

Tabel 4.1 Hasil Percobaan PING di Klien 33

BAB I PENDAHULUAN 1.1 Latar Belakang

Teknologi informasi pada saat ini berkembang pesat. Dengan kemajuan teknologi ini memberikan banyak manfaat bagi manusia khususnya dibidang industri, pendidikan, dan masyarakat pada umumnya. Kemajuan t eknologi dibidang komputer, memegang peranan penting dalam teknologi informasi. M elalui komputer akan didapatkan informasi yang diinginkan dengan cepat dan tepat, dengan mendayagunakan secara maksimal sistem komputer yang ada dalam suatu jaringan komputer .

Internet merupakan sebuah jaringan komputer yang sangat terbuka di dunia, konsekuensi yang harus di tanggung adalah tidak ada jaminan keamanan bagi jaringan komputer yang terkait ke Internet terutama para penggunanya yang kemungkinan akan mengakses sebuah website yang menjurus kearah pornografi dan kearah penipuan berkedok bisnis online.

Seiring dengan maraknya pornografi dan penipuan di dunia maya, kini dirancang salah satu aplikasi firewall untuk membatasi akses ke sebuah website yang mengandung content berisi pornografi dan bersifat merusak moral serta penipuan yang tentunya sangat merugikan. Tanpa firewall, semua pengguna komputer yang terhubung ke internet bisa membuka website yang tidak bermanfaat .

Dengan latar belakang tersebut diatas, maka dapat diambil judul “Aplikasi Firewall Berbasis OpenBSD 4.6 Untuk Membatasi Akses Website ”.

1.2 Perumusan dan Batasan Masalah

Berdasarkan latar belakang diatas, maka dapat dirumuskan permasalahan yaitu bagaimana cara membuat aplikasi firewall berbasis OpenBSD dan dibatasi pembahasan pada konfigurasi firewall berbasis OpenBSD untuk membatasi akses ke website yang mengandung pornografi dan ada unsur penipuan.

1.3 Tujuan dan Manfaat 1.3.1 Tujuan

Adapun tujuan yang ingin dicapai dalam pembuatan laporan tugas akhir ini adalah:

1. Untuk melindungi pengguna internet yang mayoritas para pelajar dari hal hal yang dapat merusak moral dan dapat mempengaruhi psikologi mereka di masa

mendatang.

2. M engarahkan pengguna internet supaya membuka website yang lebih bermanfaat daripada hanya membuka website yang mengandung pornografi dan ada unsur penipuan.

1.3.2 Manfaat

Adapun manfaat yang diingin dicapai dalam pembuatan Laporan Akhir ini adalah: 1. Bagi para pembaca dan mahasiswa lainnya adalah sebagai tambahan

referensi bacaan dan informasi khususnya bagi mahasiswa jurusan teknik komputer yang akan menyusun Tugas Akhir dengan pokok permasalahan yang mungkin hampir sama .

1.4 Metodologi

1.4.1 M etode Kepustakaan (library research)

Yaitu dengan cara mengumpulkan sumber-sumber berupa literature yang terdapat pada buku, majalah ataupun lainnya yang menunjang isi laporan serta informasi yang didapat dari internet.

1.4.2 M etode Konsultasi

Yaitu dengan mengadakan konsultasi pada dosen pembimbing dan orang-orang yang dianggap memiliki pengetahuan dan wawasan terhadap permasalahan yang akan dibahas.

1.4.3 M etode Analisa Data

Teknik ini merupakan yang digunakan dalam menganalisis data yang didapat dari teknik pengumpulan data dan dari permasalahan yang ditimbulkan dari perancangan yang dibuat. Berikut ini teknik yang dipakai dalam analisis data:

1. Teknik Deskriprif

Teknik ini merupakan teknik dalam upaya mengungkapkan data data dan informasi yang didapat yang selanjutnya dirumuskan kedalam permasalahan yang ada.

2. Teknik Komparatif

Dalam teknik ini dapat melakukan suatu pembanding, baik dari perancangan yang dibuat maupun dari data data informasi yang didapat.

1.5 S istematika Penulisan

BAB I PENDAHULUAN

Pada bab ini mengemukakan secara garis besar mengenai latar belakang pemilihan judul, tujuan, manfaat, permasalahan dan batasan masalah, metodologi serta sistematika penulisan laporan.

BAB II TINJAUAN PUS TAKA

Dalam bab ini berisikan tentang teori-teori yang akan dipergunakan untuk membuat dan mengkonfigurasi aplikasi firewall berbasis OpenBSD untuk membatasi sebuah website terlarang.

BAB III RANCANG BANGUN

Bab ini berisikan tentang perancangan membangun firewall untuk membatasi akses ke sebuah website terlarang. Pada bab ini juga akan diuraikan langkah-langkah membuat aplikasi firewall, instalasi dan konfigurasinya menggunakan paket filtering op en BSD (pf.conf).

BAB IV HAS IL DAN PEMBAHAS AN

Bab ini mengenai analisa kerja dan aplikasi sistem pada jaringan. BAB V KES IMPULAN DAN S ARAN

Bab ini berisikan kesimpulan dan saran terhadap isi dari Laporan Akhir, dimana saran yang diberikan merupakan saran y ang bersifat membangun. DAFTAR PUS TAKA

BAB II

TINJAUAN PUS TAKA

2.1 Definisi Jaringan Komputer

Networ k atau jaringan, dalam bidang komputer dapat diartikan sebagai dua

atau lebih komputer yang dihubungkan sehingga dapat berhubungan dan dapat berkomunikasi, sehingga akan menimbulkan suatu effisiensi, sentralisasi dan optimasi kerja. Pada jaringan komputer yang dikomunikasikan adalah data, satu komputer dapat berhubungan dengan komputer lain dan saling berkomunikasi (salah satunya bertukar data ) tanpa harus membawa disket ke satu komputer ke komputer lainnya seperti yang biasa kita lakukan.

Adapun manfaat jaringan komputer adalah sebagai berikut : 1. Shar ing r esour ces

2. M edia komunikasi 3. Integrasi data

4. Sumber daya lebih efisien dan informasi terkini

2.2 Pengelompokan Jaringan (Network)

Dilihat dari sisi lingkupannya atau jangkauannya, jaringan dapat di bagi menjadi beberapa jenis, yaitu :

1. LAN (Local Area Network)

Local Ar ea Networ k merupakan jaringan milik pribadi di dalam sebuah

2. MAN (Metropolitan Area Network)

Metr opolitan Ar ea Networ k merupakan jaringan yang meliputi area geografis yang lebih luas, seperti suatu kota. Dengan interkoneksi jaringan dalam area geografis yang luas, informasi dapat disebarkan secara mudah melalui jaringan. Dengan M AN suatu komputer di kantor cabang dapat berhubungan dengan server komputer yang ada pada kantor pusat melalui jaringan telpon, kabel koaksial atau komunikasi tanpa kabel.

3. WAN (Wide Area Network)

Wide Ar ea Networ k merupakan jaringan yang meliputi area geografis yang lebih luas lagi, yang meliputi suatu negara atau dunia. Umumnya jaringan ditempatkan pada banyak lokasi yang berbeda. WAN digunakan untuk menghubungkan banyak LAN yang secara geografis terpisah. WAN dibuat dengan cara menghubungkan LAN menggunakan layanan seperti dial-up dan satelit.

2.3 Tipe Jaringan Komputer

M enurut fungsi komputer pada sebuah jaringan, maka tipe jaringan komputer dapat dibedakan menjadi 2 tipe, y aitu.

1. Client – Server

Gambar 2.1 Tipe Jaringan Client - Server

2. Peer to Peer

Dimana terdapat beberapa terminal komputer yang dihubungkan dengan media kabel. Secara prinsip, hubungan peer to peer ini adalah bahwa setiap komputer dapat berfungsi serbagai server (penyedia layanan) dan client, keduanya dapat difungsikan dalam suatu waktu yang bersamaan.

Gambar 2.2 Tipe Jaringan Peer to peer

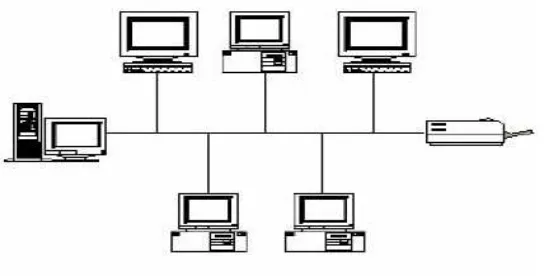

2.4 Jenis Topologi Jaringan Komputer

Dulu topologi digunakan untuk menggolongkan local network. Ini hanya berguna jika ada beberapa local networ k yang berbeda dan topologi itu menginditifikasi cara jaringan itu beroperasi dan interkoneksi dari node.

Topologi-topologi yang umum untuk local ar ea networ k adalah bus, cincin dan bintang.

a. Topologi Bus

Pada topologi bus biasanya digunakan kabel koaksial. Seluruh jaringan biasanya merupakan satu saluran kabel yang kedua ujungnya diterminasi dengan beban 50 ohm, komputer-komputer yang ingin mengaitkan dirinya ke jaringan men-tap kartu ethernet-nya sepanjang kabel.

Jelas bahwa instalasi topologi bus merupakan instalasi paling sederhana dan umumnya membutuhkan biaya yang paling murah dibandingkan jenis-jenis topologi lainnya. Topologi ini banyak digunakan di jaringan LAN yang kecil lima sampai sepuluh komputer saja.

Gambar 2.3 Topologi Bus

b. Topologi Bintang ( Star )

Sekarang piranti pemroses sentral ini dapat berupa apa saja dari PC besar sampai mainframe, tergantung pada daya yang diperlukan, karena ser ver dapat melakukan pemrosesan dan pensaklaran pesan dari satu saluran yang datang ke saluran lainnya. Jaringan yang lebih rumit dapat dibangun dengan menginterkoneksikan server dengan client. Salah satu ciri topologi jenis ini adalah tiap piranti dasar dihubungkan ke sistem sentral dengan hubungan titik ke titik untuk penggunaanya yang ekslusif atau untuk dipakai bersama oleh sejumlah kecil lainnya.

Hub pemrosesan sentral (ser ver ) biasanya menggunakan circuit switching untuk membentuk jalur khusus dari suatu wor kstation ke dalam dirinya sendiri atau ke wor kstation lainnya.

c. Topologi Cincin ( Ring )

Pada topologi ring (cincin) mirip dengan topologi bus tetapi kedua terminal yang berada diujung saling dihubungkan, sehingga menyerupai seperti lingkaran. Karakteristik local ar ea networ k cincin adalah cincin terdiri dari sejumlah r epeater. Repeater sendiri memiliki dua tujuan utama yaitu memperbesar fungsi-fungsi cincin yang sesuai dengan cara mengedarkan seluruh data yang datang melewatinya dan menyediakan titik akses bagi stasiun yang terhubung untuk mengirim data dan menerima data.

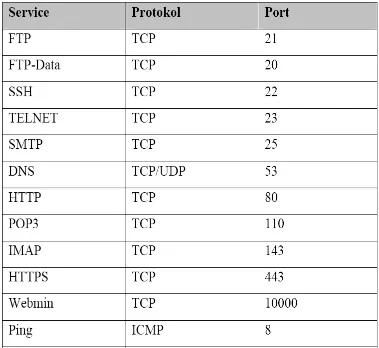

2.5 TCP/IP

TCP/IP (Tr ansmission Contr ol Pr otocol / Inter net Pr otocol) adalah sekelompok protokol yang mengatur komunikasi data komputer di Internet (Onno W. Purbo, 1999) Komputer-komputer yang terhubung ke Internet berkomunikasi dengan protokol ini.. Sebuah komputer yang menggunakan protocol TCP/IP dan terhubung langsung ke Internet, maka komputer dapat berhubungan dengan komputer di belahan dunia mana pun yang juga terhubung ke Internet. Pada dasrnya komunikasi data merupakan proses pengiriman data dari satu komputer ke komputer yang lain. Untuk mengirimkan data, pada komputer harus ditambahkan alat khusus, yang dikenal sebagai networ k inter face(interface jaringan). TCP/IP terdiri atas sekumpulan protokol yang masing-masing bertanggung jawab atas bagian-bagian tertentu dari komunikasi data. Protokol yang satu tidak perlu mengetahui cara kerja protokol lain, sepanjang masih bisa saling mengirim dan menerima data. Sekumpulan protokol TCP/IP ini dimodelkan dengan empat layer, keempat lapis/layer tersebut adalah:

1. Networ k Inter face Layer (Ethernet, PPP, SLIP) 2. Inter face Layer (IP, ICM P, ARP)

3. Tr anspor t Layer (TCP, UDP)

4. Application Layer (SM TP, FTP, HTTP,dll) 2.5.1 Protokol-Protokol TCP/IP

2.5.1.1 TCP (Transmission Control Protocol)

TCP (Tr ansmission Contr ol Pr otocol) berfungsi untuk mengubah suatu blok data yang besar menjadi segmen-segmen yang dinomori dan disusun secara berurutan agar si penerima dapat menyusun kembali segemen-segmen tersebut seperti waktu pengiriman. Sebuah koneksi TCP dikenal sebagai koneksi yang bersifat connetion or iented yang memberikan layanan secara bergaransi

2.5.1.2 UDP (User Datagram Protocol)

mengalami error. M odel pengiriman ini akan lebih efisien pada koneksi broadcasting atau multicasting

2.5.1.3 ICMP (Internet Control Message Protocol)

ICM P (Inter net Contr ol Message Pr otocol) adalah protokol yang berguna melaporkan jika terdapat suatu masalah dalam pengiriman data. Fungsinya adalah memberitahukan jika ada yang tidak sampai ketujuan dan memberitahukan jika memori di router penuh

Penomoran Port dari TCP, UDP dan ICMP yang digunakan :

2.5.2 IP Address

IP address adalah alamat yang diberikan ke jaringan dan peralatan jaringan yang menggunakan protokol TCP/IP. IP address terdiri dari 32 bit angka bineryang dapat ditulis sebagai empat angka desimal yang dipisahkan oleh tanda titik .

a. Pembagian kelas IP

Alamat IP dibagi menjadi kelas-kelas yang masing-masing mempunyai kapasitas jumlah IP yang berbeda-beda.

Tabel 2.2 Default Subnet pada TCP/IP

IP address terdiri atas dua bagian yaitu network ID dan host ID, dimana network ID menentukan alamat jaringan komputer, sedangkan host ID menentukan alamat host (komputer,r outer ,switch).

b. S ubneting

Subnetting adalah pembagian suatu kelompok alamat IP menjadi bagian-bagian yang lebih kecil lagi (www.ilmukomputer.com). Tujuan dalam melakukan subnetting ini adalah :

a. M embagi suatu kelas jaringan menjadi bagian-bagian yang lebih kecil. b. M enempatkan suatu host, apakah berada dalam satu jaringan atau tidak.

2.6 Keamanan Jaringan Komputer

Sistem keamanan jaringan komputer yang terhubung ke Internet harus direncanakan dan dipahami dengan baik agar dapat melindungi investasi dan sumber daya di dalam jaringan komputer tersebut secara efektif. Sebelum mulai mengamankan suatu jaringan, harus ditentukan terlebih dahulu tingkat ancaman /serangan yang harus diatasi, dan resiko yang harus diambil maupun yang harus dihindari. Untuk itu jaringan komputer harus dianalisa untuk mengetahui apa yang harus diamankan,untuk apa di amankan, dan jenis - jenis keamanannya.

2.6.1 Hal-Hal yang Perlu Diamankan pada Jaringan

Pada dasarnya ada tiga hal yang perlu dilindungi diantaranya a. Data

Data merupakan informasi yang ada di dalam komputer. Data merupakan hal yang sangat berharga yang perlu untuk dilindungi, pertukaran data didunia maya(inter net) merupakan hal yang sering dimanfaatkan oleh orang-orang yang tidak bertanggung jawab.

Alat tiga kategori data yang perlu dilindungi :

a. Rahasia : Data yang tidak ingin orang lain mengetahuinya.

b.Integritas : Data yang tidak boleh ditukar atau dirubah oleh orang lain. c. Ketersediaan : Hanya digunakan oleh orang-orang tertentu.

b. S umber Daya

Sumber daya termasuk komputer itu sendiri. Pengganggu at au penyusup sering memanfaatkan sumber daya komputer yang diberikan untuk umum, untuk melakukan kejahatan mereka atau merusak sumber daya tersebut diantaranya penyusup menggunakan ruang kosong dari harddisk, memori dan lain-lainnya.

c. Reputasi

Hacker menggunakan identitas orang lain untuk melakukan kejahatan pada jaringan komputer. Hacker yang tidak menggunakan identitas seseorang atau organisasi, kadang cara yang mereka gunakan dengan masuk ke sistem komputer dan mencari korban berikutnya dengan menggunakan komputer yang telah berhasil diakses sebagai platform untuk melakukan serangan.

2.6.2 Jenis-Jenis Keamanan Data pada Jaringan

Adapun jenis keamanan data yang dibagi menjadi beberapa macam:

1. Enkripsi adalah paket data yang dikirim dalam bentuk simbol – simbol dan sandi-sandi. Jika ada yang akan mencuri paket data, maka datanya berbentuk simbol – simbol dan sandi –sandi, yang bisa merubah sandi – sandi tersebut adalah orang yang membuat paket data tersebut. Enkripsi juga dapat diartikan sebagai kode atau chipper. 2. Autentifikasi adalah proses pengidentifikasian seseorang biasanya berdasarkan user dan password.

3. Firewall adalah suatu sistem proteksi untuk pengawasan lalu lintas paket data baik yang menuju atau meninggalkan sebuah jaringan komputer sehingga paket data yang diterima dapat ditolak, terima atau dimodifikasi terlebih dahulu sebelum masuk atau meninggalkan jaringan.

2.7 Pengantar Firewall

yang bukan merupakan ruang lingkupnya. Segmen tersebut dapat merupakan sebuah wor kstation, ser ver , r outer , atau local ar ea networ k (Anton Picano Sanjaya, 2005:www.ilmukomputer.com).

Fir ewall adalah alat yang digunakan untuk mencegah orang luar untuk memperoleh akses ke suatu jaringan .

Fir ewall adalah alat yang digunkan untuk melindungi jaringan privat dari jaringan publik (inter net). Fir ewall melindungi jaringan privat dengan cara mengendalikan aliran paket yang melewatinya . .

Oleh karena seringnya fir ewall digunakan untuk melindungi jaringannya, firewall tersebut juga berfungsi sebagai pintu keluar jaringan yang dilindunginya dengan jaringan lainnya atau biasa disebut dengan gateway.

konfigurasi sederhana firewall:

Fir ewall untuk komputer, pertama kali dilakukan dengan menggunakan

prinsip “non-r outing” pada sebuah Unix host yang menggunakan 2 buah networ k inter face car d, networ k inter face car d yang pertama di hubungkan ke inter net

(jaringan lain) sedangkan yang lainnya dihubungkan ke pc (jaringan lokal) (dengan catatan tidak terjadi “r oute” antara kedua network interface card di pc ini). Untuk dapat terkoneksi dengan Internet (jaringan lain) maka harus memasuki ser ver fir ewall (bisa secara r emote, atau langsung), kemudian menggunakan r esour ce yang ada pada komputer ini untuk berhubungan dengan Inter net(jaringan lain), apabila perlu untuk menyimpan file/data maka dapat menaruhnya sementara di pc fir ewall, kemudian mengkopikannya ke pc (jaringan lokal). Sehingga inter net (jaringan luar) tidak dapat berhubungan langsung dengan pc (jaringan lokal) .

2.7.1 Tugas Firewall

1. Pertama dan yang terpenting adalah harus dap at mengimplementasikan kebijakan secur ity di jaringan. Jika aksi tertentu tidak diperbolehkan oleh kebijakan ini, maka fir ewall harus meyakinkan bahwa semua usaha yang mewakili operasi tersebut harus gagal atau digagalkan. Dengan demikian, semua akses ilegal antar jaringan akan ditolak.

2. M elakukan filter ing mewajibkan semua traffik yang ada untuk dilewatkan melalui firewall bagi semua proses pemberian dan pemanfaatan layanan informasi. Dalam konteks ini, aliran paket data dari/menuju firewall, diseleksi berdasarkan IP-addr ess, nomor port, atau arahnya, dan disesuaikan dengan kebijakan secur ity.

3. Fir ewall juga harus dapat merekam/mencatat even-even mencurigakan serta memberitahu administr ator terhadap segala usaha-usaha menembus kebijakan secur ity.

Dalam mengontrol lalu lintas keluar masuk data dalam jaringan, fir ewall menggunakan beberapa metode berikut ini : :

1. Paket Filter ing

Paket data diperiksa menggunakan seperangkat aturan penyaringan. Paket yang tidak lulus penyaringan akan dihapus.

2. Pr oxy ser vice

Data yang berasal dari internet diterima oleh fir ewall kemudian diteruskan kepada komputer yang memintanya, begitu sebaliknya.

3. Stateful inspection

M erupakan metode membandingkan bagian kunci dari paket dat a tersebut dengan database data-data terpercaya. Data yang keluar dari fir ewall ditandai dengan ciri-ciri khusus. Selanjutnya, data yang masuk akan dibandingkan dengan ciri-ciri khusus tersebut. Jika dalam proses perbandingan terdapat kecocokan, data diizinkan

Selain itu, administrator dapat menambah dan mengurangi saringan yang dapat digunakan pada fir ewall, antara lain melalui : : a. Alamat IP

Setiap alat yang terhubung dengan internet memiliki IP. Jika sebuah alamat IP terlalu banyak mengirimkan paket data yang mencurigakan, fir ewall dapat memblokir semua paket dari alamat IP tersebut.

b. Nama Domain

Semua server di internet memiliki nama domain untuk memudahkan kita menghapalnya daripada harus menggunakan sederetan alamat IP. Fir ewall dapat memblokir semua akses menuju nama domain tertentu, atau hanya mengizinkan akses kepada beberapa nama domain tertentu.

c. Protokol

Dalam berkomunikasi, sesama komputer menggunakan jalur-jalur tertentu. Jalur-jalur komunikasi tersebut dikenal dengan nama protokol. Fir ewall dapat menyaring lalu lintas data pada beberapa protocol yang sering digunakan seperti HTTP, FTP, UDP, ICM P, SNM P, dll.

d. Port

Setiap server menggunakan port-port bernomor untuk menyediakan layanan di internet. Satu port untuk satu layanan.

e. Kata-kata atau frase tertentu

Fir ewall dapat memblokir semua data keluar dan data masuk yang

mengandung kata atau frase tertentu dengan cara mengendus (sniff) setiap paket data dan mencocokkan setiap kata atau frase yang ada didalamnya dengan daftar black list.

2.7.2 Layanan firewall

Firewall secara umum di peruntukkan untuk melayani : 1. Mesin/Komputer

Setiap mesin/komputer yang terhubung langsung ke jaringan luar atau internet dan menginginkan semua yang terdapat pada komputernya terlindungi. 2. Jaringan

Jaringan komputer yang terdiri lebih dari satu buah komputer dan berbagai jenis topologi jaringan yang digunakan, baik yang di miliki oleh perusahaan, organisasi dsb.

2.7.3 Bentuk Firewall

Adapun bentuk fir ewall secara umum terdapat 2 macam yakni : a. Firewall hardware

Berupa sebuah piranti keras yang sudah dilengkapi dengan perangkat lunak tertentu, sehingga tinggal melakukan konfigurasi dari firewall tersebut saja.

b. Firewall Software

2.7.4 Karakteristik sebuah firewall

Karakteristik dari fir ewall yang mempunyai tujuan sebagai berikut

1. Segala lalu lintas jaringan baik dari dalam maupun dari luar harus melewati fir ewall. Hal ini menghalangi semua akses dalam bentuk apapun kecuali melalui

fir ewall.

2. Kebijakan keamanan, hanya memberikan izin untuk masuk ke server atau jaringan komputer yang memenuhi syarat tertentu, tentu dalam hal ini bisa jadi berbagi jenis firewall yang bisa digunakan untuk suatu kebijakan.

3. Fir ewall itu sendiri haruslah kebal atau relatif kuat terhadap serangan/kelemahan. hal ini berarti penggunaan sistem yang dapat dipercaya dan dengan sistem yang relatif aman.

2.7.5 Hal-hal yang tidak bisa di atasi oleh firewall

Berikut adalah hal-hal yang tidak bisa diatasi fir ewall 1. Serangan yang dilakukan dengan mem bypass fir ewall.

2. Fir ewall tidak bisa melindungi serangan yang dilakukan di dalam sistem (internal). 3. Fir ewall tidak bisa melindungi pengiriman virus yang disisipkan ke suatu pr ogr am atau file. Karena fir ewall tidak bisa melakukan scanning terhadap file, pr ogr am, email yang berisi virus.

2.7.6 Keuntungan Firewall

Fir ewall dapat mengerjakan banyak hal untuk jaringan dan ser ver. Pada prakteknya, beberapa keuntungan utama yang dapat diperoleh dengan adanya fir ewall adalah sebagai berikut:

2.7.6.1 Firewall sebagai fokus keputusan security

Fir ewall diibaratkan sebagai sebuah check point, dimana semua traffic yang

mengonsentrasikan secur ity melalui perangkat har dwar e atau softwar e komersial lain.

2.7.6.2 Firewall mendukung security policy

Beberapa servis inter net seringkali tidak secur e, dan kebanyakan orang tidak menyadarinya. M aka fir ewall dapat menjadi polisi penyelamat atas servis-servis ini, menjamin secur ity policy situs-situs terjaga.

Pada beberapa situs, manajemen mungkin memutuskan hal-hal dibawah ini untuk diijinkan oleh firewall:

a. hanya satu, dua, atau beberapa sistem internal saja yang diperbolehkan berkomunikasi dengan dunia luar

b. hanya beberapa user atau gr oup saja yang boleh memanfaatkan servis-servis tertentu

c. hanya sistem-sistem tertentu yang diijinkan untuk mentransfer file-file ke atau dari inter net

2.7.6.3 Firewall mencatat log aktifitas Internet

Oleh karena semua traffic melewati fir ewall, maka fir ewall merupakan tempat yang tepat untuk mengoleksi informasi tentang sistem dan jaringan yang digunakan beserta beragam penyalahgunaannya. Sebagai sebuah point tunggal dari akses-akses, fir ewall dapat merekam apa-apa yang terjadi di antara jaringan terproteksi dengan jaringan eksternal.

Pada umumnya fir ewall merupakan sebuah komputer yang telah

dikonfigurasikan sedemikian rupa agar berfungsi sesuai dengan kebutuhan. Namun dalam prakteknya sebuah fir ewall yang dibuat harus juga

b. M enonaktifkan servis-servis yang dianggap tidak perlu atau rawan serangan. Banyak penyusup memasuki server dengan memanfaatkan servis-servis tertentu yang memiliki titik lemah.

c. Jumlah user yang dapat mengakses shell fir ewall secara langsung. Semakin banyak user yang dapat telnet langsung ke fir ewall akan semakin memperbesar peluang

untuk mencuri passwor d atau mempelajari aplikasi dan librari yang terdapat pada fir ewall tersebut serta menemukan titik lemahnya.

d. Penggunaan passwor d yang sulit ditebak, biasanya berupa gabungan huruf besar dan kecil serta kombinasi nama dan angka. Seringkali orang malas menggunakan passwor d yang sulit ditebak. Akibatnya penyusup dapat leluasa memanfaatkan titik

lemah tersebut. Di samping itu sebaiknya juga dibiasakan untuk mengganti passwor d secara periodik , misalkan seminggu sekali , terutama bagi r oot.

2.8 Kebijakan-Kebijakan Firewall 1. pass

Dengan opsi ini setiap paket akan langsung diterima oleh fir ewall dan diteruskan kepada tujuan dari paket tersebut. M isalnya paket tersebut menuju ser ver kita dengan tujuan port 80 maka paket tersebut akan langsung diteruskan untuk diproses oleh ser ver.

2. block

Berbeda dengan pass, setiap paket y ang memiliki kata block ini akan ditolak, tapi fir ewall akan mengirimkan pesan ICM P er r or kepada sipengirim paket. Secara default, firewall akan mengirimkan pesan ICM P berupa port -unreachable. 3. redirect

r edir ect bertugas untuk mengubah tujuan dari paket ke mesin fir ewall itu

BAB III

RANCANG BANGUN

3.1 Tujuan Pembuatan Firewall berbasis OpenBS D

Perancangan dan pembuatan system merupakan hal yang sangat penting dalam proyek akhir ini. Sebagai langkah awal dalam pembuatan system dibutuhkan suatu perencanaan terhadap segala komponen-komponen yang diperlukan dalam pembuatan system, karena dengan perencanaan tersebut diharapkan nantinya akan mendapatkan suatu system yang baik dan siap untuk dioperasikan sesuai dengan yang diharapkan.

Adapun tujuan pembuatan fir ewall berbasis OpenBSD adalah untuk membatasi akses ke sebuah website yang mengandung unsur pornografi dan penipuan .

3.2 Perencanaan Firewall berbasis OpenBS D

Perencanaan merupakan suatu tahapan yang sangat penting dalam

pembuatan sistem karena dengan perencanaan tersebut diharapkan nantinya akan mendapatkan suatu sistem yang baik seperti yang diharapkan.

Perencanaan perancangan fir ewall berbasis OpenBSD mengenai bagaimana cara mengkonfigurasi fir ewall untuk mengatur keluar dan masuknya paket data serta kebijakan-kebijakan yang perlu dilakukan dalam pengamanan komputer yang terhubung ke jaringan inter net.

3.3 Langkah-Langkah Membangun Firewall

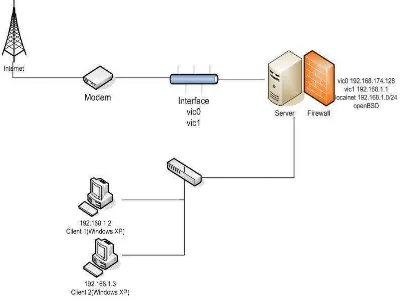

3.3.1 Mengidentifikasi Bentuk Jaringan yang Dimiliki

Sebelum membangun sebuah firewall pertama kali kita harus mengetahui terlebih dahulu bentuk jaringan yang dimiliki, khususnya topologi yang digunakan, yang mana ini akan memudahkan kita dalam mendesain sebuah fir ewall. Pada perancangan fir ewall kali ini akan dibuat sebuah fir ewall dengan dua inter face, dimana fir ewall terletak diantara jaringan lokal dan jaringan global (inter net).

.

[image:39.612.121.521.312.614.2].

3.3.2 Menyiapkan Hardware dan Software yang akan digunakan Sebelum mengkonfigurasi fir ewall berbasis OpenBSD kita harus

menyiapkan har dwar e (perangkat keras) yang mendukung firewall tersebut. Berikut perangkat keras yang harus disiapkan :

A. Perangkat Keras

Berikut ini perangkat keras yang dibutuhkan sebelum kita membangun firewall berbasis OpenBSD:

1. M inimal menggunakan prosesor Intel Pentium IV, memori 256M B. 2. Kapasitas hardisk minimal 40 GB.

3. Dua buah Networ k Inter face Car d (NIC),

4. M inimal sebuah komputer terhubung sebagai klien (wor kstation) pada jaringan yang memiliki kartu jaringan.

5. M inimal dua buah kabel Cr oss.

6. Sebuah kabel yang terhubung ke Inter net.

B. Perangkat Lunak

Berikut ini softwar e (perangkat lunak) yang dibutuhkan sebelum membuat fir ewall berbasis OpenBSD.

1. Operating System (OS)

2.. Instalasi Fir ewall

Pada perancangan fir ewall kali ini Oper ating System (OS) yang digunakan adalah OpenBSD versi 4.6, di OpenBSD fir ewall sudah terinstall saat kita melakukan instalasi Op enBSD dikomputer kita dan tinggal memodifikasi sesuai kebutuhan. 3. Instalasi VM ware (Vir tual Machine)

Pada perancangan firewall kali ini, penulis menggunakan sebuah perangkat lunak yang berfungsi untuk menginstalasi satu atau lebih Oper ating System (OS) tanpa dinstalasi langsung kedalam harddisk. Perangkat lunak ini juga bisa digunakan untuk simulasi jaringan komputer sehingga sangat praktis untuk berlatih tentang jaringan komputer maupun sistem operasi tanpa takut terjadi kesalahan sistem partisi pada hard disk. Selanjutnya konfigurasi firewall ini akan dilakukan didalam VM ware ini karena keterbatasan perangkat yang ada.

Gambar 3.2 OpenBSD pada Vmware

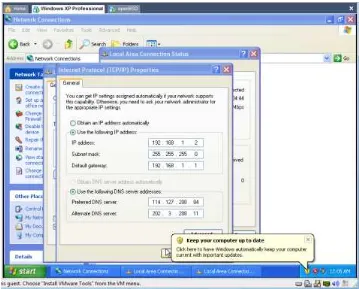

[image:42.612.114.510.385.669.2]3.3.3 Menentukan Policy atau kebijakan

Penentuan Kebijakan atau Policy merupakan hal yang harus di lakukan, baik atau buruknya sebuah fir ewall yang di buat sangat di tentukan oleh policy/kebijakan yang di terapkan. Diantaranya:

A. M enentukan apa saja yang perlu di layani. Artinya, apa saja yang akan dikenai policy

atau kebijakan yang akan kita buat.

B. M enentukan individu atau kelompok-kelompok yang akan dikenakan policy atau kebijakan tersebut.

C. M enentukan layanan-layanan yang di butuhkan oleh tiap tiap individu atau kelompok

yang menggunakan jaringan

D. Berdasarkan setiap layanan yang di gunakan oleh individu atau kelompok tersebut akan ditentukan bagaimana konfigurasi terbaik yang akan membuatnya semakin aman.

E. M enerapkan semua policy atau kebijakan tersebut.

Berikut ini servis-servis yang diberikan kepada klien :

[image:43.612.113.521.472.606.2]

Keterangan dari tabel di atas :

a.) SSH - Secur e Shell. Protokol pengganti Telnet yang memungkinkan akses yang lebih secure ke remote-host.

b.) Telnet - Perangkat lunak yang didesain untuk mengakses remote-host dengan terminal yang berbasis teks. Penggunaan Telnet sangat rawan dari segi sekuriti. Saat ini penggunaan Telnet telah digantikan oleh protokol SSH dengan tingkat keamanan yang lebih baik.

c.) HTTP - Hyper Text Tr ansfer Pr otocol. Protokol yang didisain untuk mentransfer dokumen HTM L yang digunakan dalam Wor ld Wide Web.

3.4 Konfigurasi firewall pada jaringan lokal

a. Pastikan ether net (vic1) yang terhubung ke jaringan lokal sudah disetting. Setting dengan perintah:

vi /etc/hostname.vic1

kemudian masukkan IP pada vic1 dengan perintah: inet 192.168.1.1 255.255.255.0 NONE

kemudian keluar dari editor vi dan simpan konfigurasinya dengan perintah: tekan tombol Esc kemudian shift :w! (untuk menyimpan) dan :q! (untuk keluar dari editor vi) dan kemudian ketik reboot

b. Pastikan fir ewall sudah terinstall didalam komputer. Cek dengan perintah: vi /etc/pf.conf

Tampilan awal pf.conf ketika dibuka dan belum dimodifikasi isinya :

# $OpenBSD: pf.conf,v 1.44 2009/06/10 15:29:34 sobrado Exp $ #

# Remember to set net.inet.ip.forwarding=1 and/or net.inet6.ip6.forwarding=1 # in /etc/sysctl.conf if packets are to be forwarded between interfaces.

set skip on lo

# NAT/filter rules and anchors for ftp -proxy(8) #nat-anchor "ftp -proxy/*"

#rdr-anchor "ftp -proxy/*"

#rdr pass on ! egress proto tcp to port ftp -> 127.0.0.1 port 8021 #anchor "ftp -proxy/*"

#pass out proto tcp from $proxy to any port ftp

# NAT/filter rules and anchors for relayd(8) #rdr-anchor "relayd/*"

#anchor "relayd/*"

# NAT rules and anchors for spamd(8) #table <spamd-white> persist

#table <nospamd> persist file "/etc/mail/nospamd" /etc/pf.conf: unmodified: line 1

#no rdr on egress proto tcp from <nospamd> to any port smtp #no rdr on egress proto tcp from <spamd-white> to any port smtp

#rdr pass on egress proto tcp from any to any port smtp -> 127.0.0.1 port spamd

pass # to establish keep -state

#block in quick from urpf-failed to any # use with care

Tambahan ketika pf.conf sudah dimodifikasi :

######## Konfigurasi paket filter firewall ############

ext_if="vic0" # IP Privat yang di NAT int_if="vic1" # IP Lokal

localnet="{192.168.1.0/24}"

nat on $ext_if from 192.168.1.0/24 to any -> ($ext_if)

[image:46.612.160.519.290.579.2]c. Setting IP pada Client Widows

3.5 Konfigurasi firewall untuk jaringan yang terhubung ke Internet Ada 3 hal yang perlu di setting untuk ether net (vic0) yaitu :

a) Pada file vi /etc/hostname.vic0 (untuk jaringan yang terhubung ke internet)

pada percobaan ini penulis menggunakan modem handphone sony ericsson K810i yang dihubungkan ke laptop dengan menggunakan bluetooth.

Kemudian, agar client windows bisa terkoneksi dengan jaringan internet, maka pada konfigurasi Vmware nya pada tab openBSD digunakan 2 buah ethernet card yang berfungsi sebagai NAT dan Bridge serta pada konfigurasi paket filternya digunakan perintah :

nat on $ext_if from 192.168.1.0/24 to any - > ($ext_if)

NAT (Networ k Addr ess Tr anslation) : suatu metode yang digunakan untuk menterjemahkan alamat IP Privat menjadi IP Public (IP yang bisa terkoneksi dengan Internet)

b) Setting IP Gateway dengan perintah :

vi /etc/mygate dan masukkan alamat Ipnya misalnya 192.168.174.128 c) Setting DNS (Domain Name Ser vice) dengan perintah :

vi /etc/resolv.conf dan masukkan alamat IP dari ISP dalam percobaan ini penulis mendapatkan alamat IP otomatis dari DHCP server ISP yaitu

search localdomain

nameserver 192.168.174.2

lookup file bind (192.168.174.2) merupakan IP diberikan otomatis oleh VM Ware

3.6 Tingkat Daya Guna

Fir ewall ini dapat dijadikan sebagai sistem keamanan yang dapat melindungi

3.6.1 Pengecekkan kesalahan konfigurasi

Terdapat beberapa aturan penulisan untuk mengkonfigurasi fir ewall berbasis OpenBSD, yaitu :

1. Pada direktori pf.conf, untuk action harus ditulis dengan huruf kecil, seperti : block in, pass, redirect, dll.

2. Berikut penulisan ip untuk klien, yaitu :

- Untuk klien yang lebih dari satu ip -nya maka harus dibuat perintah lagi yang sama dengan klien yang satunya.

- Untuk semua klien yang terhubung ke satu network, ip ditulis berdasarkan kelas. M isalnya 192.168.0.0/8 untuk kelas A, 192.168.0/16 Untuk kelas B, 192.168.0.0/32 untuk kelas C.

3. Firewall harus dienable setelah mengkonfigurasi file-file dengan perintah: pfctl –d

pfctl –e –f /etc/pf.conf

3.6.2 Penilaian daya guna konfigurasi

BAB IV

HAS IL DAN PEMBAHAS AN

4.1 Hasil Percobaan

Pengujian ethernet card digunakan untuk memastikan apakah kedua ethernet (vic0 dan vic1) sudah memiliki masing-masing alamat IP permanen, perintah yang digunakan yaitu ifconfig. Dibawah ini merupakan hasil dari perintah ifconfig :

# ifconfig

lo0: flags=8049<UP,LOOPBACK,RUNNING,M ULTICAST> mtu 33200 priority: 0

groups: lo

inet 127.0.0.1 netmask 0xff000000 inet6 ::1 prefixlen 128

inet6 fe80::1%lo0 prefixlen 64 scopeid 0x4

vic0: flags=8843<UP,BROADCAST,RUNNING,SIM PLEX,M ULTICAST> mtu 1500

lladdr 00:0c:29:f2:ea:b4 priority: 0

groups: egress

media: Ethernet autoselect status: active

inet6 fe80::20c:29ff:fef2:eab4%vic0 prefixlen 64 scopeid 0x1 inet 192.168.174.128 netmask 0xffffff00 broadcast 192.168.174.255

vic1: flags=8843<UP,BROADCAST,RUNNING,SIM PLEX,M ULTICAST> mtu 1500

media: Ethernet autoselect status: active

inet 192.168.1.1 netmask 0xffffff00 broadcast 192.168.1.255 inet6 fe80::20c:29ff:fef2:eabe%vic1 prefixlen 64 scopeid 0x2 enc0: flags=0<> mtu 1536

priority: 0

pflog0: flags=141<UP,RUNNING,PROM ISC> mtu 33200 priority: 0

groups: pflog

Jika kedua ethernet sudah mendapatkan alamat IP masing-masing, vic0 (IP:192.168.174.128) merupakan alamat IP public yang akan dikenali di internet dan vic1(IP:192.168.1.1) merupakan alamat IP lokal untuk klien, dengan demikian jaringan kita dapat berhubungan ke internet dan jaringan local. Perlu diketahui juga bahwa, alamat IP di interface vic0 merupakan alamat IP yang menggunakan NAT, sehingga alamat IP p rivat bisa diterjemahkan menjadi alamat IP Public yang bisa dikenali di Internet.

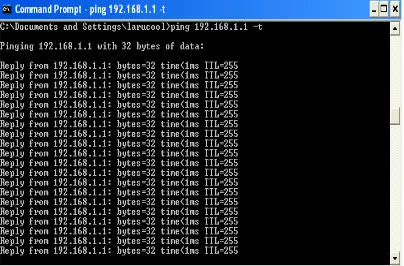

4.1.1 Hasil Percobaan Pass di Klien menuju ke server

Ketika klien dengan IP:192.168.1.2 diberikan kebijakan pass maka klien tersebut dapat cek koneksi dengan memasukkan IP server yaitu IP:192.168.1.1. Berikut hasil ketika PING dipass oleh firewall:

Script untuk perintah pass pada pf.conf

######## Konfigurasi paket filter firewall ############

ext_if="vic0" # IP Privat yang di NAT int_if="vic1" # IP Lokal

nat on $ext_if from 192.168.1.0/24 to any -> ($ext_if)

[image:52.612.118.522.260.526.2]pass in quick on vic1 inet from 192.168.1.2 to any pass out quick on vic1 inet from any to 192.168.1.2 .

Gambar 4.1 Hasil Percobaan PING di Klien menuju server( Pass)

4.1.2 Hasil Percobaan Block di Klien menuju server

Klien tidak diizinkan PING ke server apabila server (firewall) memberikan

kebijakan block IP:192.168.1.2. Berikut hasil ketika PING diblok oleh firewall: Script pass pada pf.conf

######## Konfigurasi paket filter firewall ############

ext_if="vic0" # IP Privat yang di NAT int_if="vic1" # IP Lokal

localnet="{192.168.1.0/24}"

nat on $ext_if from 192.168.1.0/24 to any -> ($ext_if)

[image:53.612.116.524.380.636.2]block in quick on vic1 inet from 192.168.1.2 to any block out quick on vic1 inet from any to 192.168.1.2

Berikut tabel hasil percobaan klien untuk PING ke server :

Tabel 4.1 Hasil Percobaan PING di Klien

4.1.3 Hasil Percobaan Pass Koneksi Internet di Klien

Untuk dapat koneksi ke internet kebijakan yang diberikan oleh firewall dari lokal ke internet dan dari firewall ke internet haruslah kebijakan pass. Kemudian ketika firewall memberikan kebijakan pass kepada klien dengan IP:192.168.1.2 pada saat konfigurasi untuk port 80 maka klien dengan IP tersebut dapat mengakses internet. Berikut hasil ketika klien (Windows) mengakses situs terlarang :

Script untuk perintah pass pada pf.conf:

######## Konfigurasi paket filter firewall ############

ext_if="vic0" # IP Privat yang di NAT int_if="vic1" # IP Lokal

localnet="{192.168.1.0/24}"

situs_terlarang="{208.73.210.28, 67.222.8.68, 67.228.231.82, 74.220.207.161, 81.19.248.171, 174.121.77.74}"

situs_penipuan="{67.19.87.98, 74.220.219.59, 222.165.255.242, 74.54.43.18, 64.74.223.49, 119.235.17.50}"

nat on $ext_if from 192.168.1.0/24 to any -> ($ext_if)

pass in quick on vic1 from 192.168.1.2 to $situs_terlarang pass out quick on vic1 from $situs_terlarang to 192.168.1.2

penjelasan script :

- $ext_if=”vic0” dan $int_if=”vic1” merupakan interface yang digunakan ext_if adalah interface yang terhubung ke jaringan internet dan int_if merupakan interface yang terhubung ke jaringan lokal

- localnet=”{192.168.1.0/24}” adalah jumlah host di jaringan lokal

- situs_terlarang=”{208.73.210.28,...}” merupakan alamat ip dari situs terlarang yang akan dibatasi aksesnya

- situs_penipuan=”{67.19.87.98,...}” merupakan alamat ip dari situs penipuan yang akan dibatasi aksesnya

- nat on $ext_if from 192.168.1.0/24 to any - > ($ext_if) merupakan perintah untuk melakukan nat pada alamat ip di interface ext_if=vic0

Gambar 4.3 Hasil Percobaan Koneksi Internet di Klien (Pass)

Pada percobaan ini penulis telah mencoba menuliskan alamat dari website www.duniasex.com pada konfigurasi pf.conf, tapi ternyata ada petunjuk pada saat pf.conf diload dengan perintah : pfctl – e –f /etc/pf.conf bahwa syntax error, sehingga penulis mengambil keputusan untuk menggunakan alamat IP dari www.duniasex.com yaitu 67.228.231.82 dan konfigurasi berhasil.

Dalam percobaan ini, alamat ip dari www.duniasex.com sudah tercover dalam variabel $situs_terlarang termasuk alamat situs terlarang lainnya demikian juga dengan variabel $situs_penipuan, penulisan variabel perlu dilakukan agar apabila terdapat banyak situs terlarang maka penulisan perintahnya tidak diulang ulang dan cukup menggunakan satu perintah saja dengan memasukkan variabel $situs_terlarang yang berisikan alamat ip dari situs yang akan dibatasi aksesnya

4.1.4 Hasil Percobaan Block Koneksi Internet di Klien

Klien tidak diizinkan mengakses internet (situs terlarang) apabila firewall memberikan kebijakan block IP:192.168.1.2 untuk port 80 pada saat kofigurasi. Berikut hasil ketika internet diblok oleh firewall:

Script untuk perintah Block pada pf.conf :

######## Konfigurasi paket filter firewall ############

ext_if="vic0" # IP Privat yang di NAT int_if="vic1" # IP Lokal

localnet="{192.168.1.0/24}"

situs_terlarang="{208.73.210.28, 67.222.8.68, 67.228.231.82, 74.220.207.161, 81.19.248.171, 174.121.77.74}"

situs_penipuan="{67.19.87.98, 74.220.219.59, 222.165.255.242, 74.54.43.18, 64.74.223.49, 119.235.17.50}"

nat on $ext_if from 192.168.1.0/24 to any -> ($ext_if)

block in quick on vic1 from 192.168.1.2 to $situs_terlarang block out quick on vic1 from $situs_terlarang to 192.168.1.2

Gambar 4.4 Hasil Percobaan Koneksi Internet di Klien (Block)

Pada percobaan block diatas terlihat bahwa www.duniasex.com tidak dapat diakses oleh client windows xp, hal ini dikarenakan server firewall openBSD memberi kebijakan block pada IP 67.228.231.82 yang sudah tercover dalam variabel $situs_terlarang, hal yang sama akan terjadi juga pada semua alamat IP yang berada di variabel $situs_terlarang dan variabel $situs_penipuan, misalnya www.bikinduit.com dengan alamat IP 74.54.43.18.

4.1.5 Hasil Percobaan Redirect Koneksi Internet di Klien

Selain kebijakan pass dan block, ada satu lagi kebijakan firewall yang bisa digunakan untuk mengamankan jaringan kita dari penyusup atau untuk mengalihkan sebuah situs terlarang ke alamat IP tertentu agar situs tersebut tidak diakses oleh anak anak dibawah umur yang bisa merusak moral mereka yaitu kebijakan redirect.

Untuk mengalihkan koneksi dari situs internet ke IP webserver/IP tertentu, kebijakan yang diberikan oleh firewall dari lokal ke internet dan dari firewall ke internet haruslah kebijakan rdr (redirect). Kemudian ketika firewall memberikan kebijakan rdr (redirect) kepada klien dengan IP:192.168.1.2 pada saat konfigurasi untuk port 80 maka klien dengan IP tersebut tidak dapat mengakses internet melainkan dialihkan ke IP web server/ IP tertentu. Berikut hasil ketika klien (Windows) mengakses situs terlarang :

Script untuk perintah redirect pada pf.conf :

######## Konfigurasi paket filter firewall ############

ext_if="vic0" # IP Privat yang di NAT int_if="vic1" # IP Lokal

localnet="{192.168.1.0/24}"

situs_terlarang="{208.73.210.28, 67.222.8.68, 67.228.231.82, 74.220.207.161, 81.19.248.171, 174.121.77.74}"

situs_penipuan="{67.19.87.98, 74.220.219.59, 222.165.255.242, 74.54.43.18, 64.74.223.49, 119.235.17.50}"

nat on $ext_if from 192.168.1.0/24 to any -> ($ext_if)

rdr on vic1 proto tcp from 192.168.1.2 to $situs_terlarang port 80 -> 192.168.1.1 port 80

Gambar 4.6 Hasil Percobaan Koneksi Internet di Klien (redirect)

[image:61.612.115.528.112.394.2]Berikut tabel hasil percobaan klien untuk mengakses internet :

4.2 Pembahasan

Sebelum mengkonfigurasi firewall pastikan kedua ethernet (vic0 dan vic1) sudah memiliki ip permanen karena vic0 (IP:192.168.174.128) merupakan IP publik yang akan dikenali dari internet sedangkan vic1 (IP:192.168.1.1) merupakan alamat IP lokal untuk klien. Untuk mengkonfigurasi firewall berbasis OpenBSD menggunakan perintah vi /etc/pf.conf.

Pada konfigurasi firewall ini hanya mengendalikan aliran paket data yang melewati firewall dengan menentukan nasib paket data yang datang atau pergi dari firewall menurut aturan dan kebijakan tertentu. Kebijakan yang diberikan diantaranya

pass, block dan rdr (redirect). Ketika firewall memberikan kebijakan pass dari lokal ke internet dan dari firewall ke internet pada saat konfigurasi maka semua koneksi dari jaringan lokal ke internet dan dari firewall ke internet diperbolehkan. Akan tetapi ketika firewall memberikan kebijakan block maka semua koneksi diatas akan diblok/ditolak oleh firewall. Namun, jika firewall memberikan kebijakan rdr (redirect) dari lokal ke internet dan dari firewall ke internet pada saat konfigurasi maka semua koneksi dari jaringan lokal ke internet dan dari firewall ke internet dialihkan ke IP server/ IP situs tertentu. Kemudian firewall juga akan mengecek ketika kebijakan pass diberikan kepada klien jaringan lokal dengan IP:192.168.1.2 maka klien tersebut dapat mengakses PING ke firewall (IP:192.168.1.1) untuk cek koneksi saja, kemudian dapat mengakses web server (jika ada) (IP:192.168.1.1), koneksi di atas belum terhubung ke internet. Ketika firewall memberikan kebijakan block maka semua koneksi diatas akan di tolak. Klien dengan IP:192.168.1.2 dapat koneksi ke internet, hal ini disebabkan karena firewall memberikan kebijakan pass pada saat konfigurasi. Ketika firewall memberikan kebijakan block maka semua koneksi diatas akan ditolak. Untuk mengaktifkan webserver pada openBSD perintah yang digunakan adalah apachectl start (apabila akan mengaktifkan webserver) dan

BAB V

KES IMPULAN DAN S ARAN

5.1 Kesimpulan

Dari hasil dan pembahasan serta perancangan yang telah dibuat maka dapat ditarik kesimpulan sebagai berikut :

1. Pada saat menginstal OpenBSD, firewall sudah langsung terinstal dan tinggal memodifikasi sesuai kebutuhan

2. Tugas akhir ini mengambil salah satu fungsi dari firewall, yaitu membatasi sebuah website terlarang yang akan diakses oleh pengguna.

3. Keluar masuknya paket data pada jaringan tergantung dari kebijakan yang diberikan firewall, kebijakan p ass mengizinkan suatu koneksi untuk melewati firewall, kebijakan block menolak suatu koneksi untuk melewati firewall sedangkan kebijakan rdr (redirect) mengalihkan suatu koneksi ke IP yang telah ditentukan.

4. Perintah / script firewall (pf.con)yang membatasi sebuah website seperti pass, block , dan redirect sudah berhasil di simulasikan sesuai konsep yang telah dibuat.

5.2 S aran

Dalam pembuatan firewall ini tentu masih jauh dari sempurna, namun untuk kesempurnaan lebih lanjut dapat disarankan hal hal sebagai berikut :

1. Karena keterbatasan perangkat yang ada firewall ini masih berupa simulasi, untuk itu perlu kiranya dilakukan percobaan dengan perangkat sungguhan. 2. M asih banyak manfaat yang lain dari firewall Open BSD ini selain membatasi

sebuah website, dan ini perlu ditambahkan agar bisa diterapkan pada jaringan komputer yang sesungguhnya.

DAFTAR PUS TAKA

Anonim. 2010 . PF :The OpenBSD Packet Filter.http://www.openbsd.org

/faq /pf /index.html. Telah diakses pada tanggal 25 Juli 2010.

Anonim.2010.JaringanKomputer.http://www.ilmukomputer.org/categor

y /jaringan-komputer/. Telah diakses pada tanggal 25 Juli 2010

Sofana, Iwan. 2010.CISCO CCNA DAN JARINGAN KOMPUTER.Bandung

: Penerbit Informatika.

Purbo, Onno w. 1999. TCP/IP Standar, Desain dan Implementasi. Jakarta :

PT. Elex Media Komputindo.