MAJALAH ILMIAH METHODA Volume 3, Nomor 2 , Mei-Agustus 2013 : 59-67 | 59

PENDEKATAN KRIPTOGRAFI SIMETRYC - KEY DENGAN

ALGORITMA BIC (BIT INSERTED CARRIER) UNTUK

KEAMANAN DATA & INFORMASI PADA KOMPUTER

Nogar Silitonga

Dosen Kopertis Wilayah I dpk Fakultas Ilmu Komputer Universitas Methodist Indonesia Email: [email protected]

ABSTRAK

Pada era connectifitas elektronic universal, hacker, penipuan elektronik saat ini menyebabkan keamanan data benar-benar menjadi alternative permasalahan yang sangat penting. Untuk mencegah data tersebut agar tidak disalahgunakan oleh pihak lain, maka diperlukan suatu sistem pengamanan data secara konprehensip dengan baik.

Kriptografi merupakan suatu cara untuk mengamankan data dan informasi, yang bertujuan menjaga kerahasiaan informasi yang ada pada data tersebut sehingga informasi tersebut tidak dapat diketahui oleh pihak lain yang tidak sah. Untuk menjaga kerahasiaan data, kriptografi mentransformasikan data biasa (plaintext) ke dalam bentuk data sandi (ciphertext) yang tidak dapat dikenali meskipun nantinya orang lain mendapatkan data tersebut tetapi isinya tidak dipahami tanpa adanya password yang tepat.

Kriptografi Symetrik Key dengan Algoritma BIC (Bit Inserted Carrier) merupakan perangkat lunak yang dirancang untuk mengamankan data dan informasi atau file penting. Algoritma ini dipilih karena mempunyai tingkat keamanan yang tinggi dan proses yang cepat. Jadi walaupun data sampai pada orang-orang yang tidak berhak, enkripsi menjamin data tersebut tidak akan berguna selama kunci enkripsi tidak terpecahkan.

Dengan adanya perangkat lunak pengamanan data dan informasi ini, maka akan dapat digunakan untuk menjaga keamanan dan dan rahasia data yang dikirim atau disimpan.

Kata kunci : Kriptografi Symetrik Key, Bit Inserted Carrier, ciphertext, dan plaintext.

Pendahuluan

Kebutuhan akan suatu alat akses kontrol berbasis komputer yang dapat dipercaya yang digunakan dalam menjaga sekuritas perlu ditingkatkan, senada dengan meningkatnya kriminalitas teknologi informasi. Seiring dengan berkembangnya ilmu pengetahuan kriptograpi

suatu bidang ilmu pengetahuan yang

mempelajari penulisan secara rahasia untuk diterapkan pada sistem keamanan komputer.

Keamanan dan kerahasiaan data dan informasi merupakan salah satu aspek yang sangat penting pada teknologi informasi saat ini. Perkembangan ilmu pengetahuan dan teknologi memungkinkan munculnya suatu teknik-teknik

yang baru yang disalahgunakan oleh pihak-pihak tertentu yang mengancam keamanan dari sistem informasi tersebut. Teknik yang digunakan untuk mengancam keamanan data dan informasi selalu setingkat dengan teknik yang digunakan untuk mengamankan data dan informasi.

Kriptografi merupakan suatu cara untuk mengamankan data yang bertujuan menjaga kerahasiaan informasi yang ada pada data tersebut sehingga informasi tersebut tidak dapat diketahui oleh pihak lain yang tidak sah. Untuk

menjaga kerahasiaan data, kriptografi

mentransformasi data biasa (plaintext) ke dalam bentuk data sandi (ciphertext) yang tidak dapat dikenali meskipun nantinya orang lain mendapat

MAJALAH ILMIAH METHODA Volume 3, Nomor 2 , Mei-Agustus 2013 : 59-67 | 60

data tersebut tetapi isinya tidak dapat dipahami

tanpa adanya password yang tepat.

Proses tranformasi dari plaintext menjadi

ciphertext disebut proses encipherment atau enkripsi (encryption), sedangkan proses mentransformasikan kembali ciphertext menjadi

plantext disebut dekripsi (decryptioan). Untuk

mengenkripsi dan mendekripsi data, kriptografi menggunakan suatu algoritma (cipher) dan kunci

(key). Cipher adalah fungsi metematika yang

digunakan untuk mengenkripsi dan mendekripsi data. Sementara kunci merupakan sederetan bit

yang diperlukan untuk mengenkripsi dan

mendekripsi.

Kecepatan mengubah plaintext menjadi ciphertext yang ada pada beberapa metode teknik

kriptografi juga harus menjadi bahan

pertimbangan. Sebaiknya suatu metode memiliki kecepatan tinggi dengan tingkat keamanan yang

tinggi pula. Dengan demikian dapat

dirasakannya bagi orang lain yang tidak mengetahuinya. BIC (Bit Inserted Carrier) adalah suatu konsep algoritma kriptografi yang dikembangkan oleh seorang praktisi computer yang spesialis berkecimpung dibidang kriptografi bernama D. Rijmenants pada tahun 2005. BIC

(Bit Inserted Carrier) sangat menjamin kerahasiaan data yang telah ter-enkrip. Hal ini ditunjukan oleh kompleksnya proses penyisipan bit demi bit data plain kedalam blok cipher yang tercampur dengan data palsu (noise), sehingga para kriptanalis sulit untuk melakukan proses dekripsi terhadap file cipher.

Dengan pendetakan kriptografi ini akan

dibangun perangkat lunak dengan judul

penelitian: “ Pendekatan Kriptografi Simetrys - Key dengan Algoritma BIC (Bit Inserted

Carrier) untuk Keamanan Data & Informasi

pada Komputer”.

Permasalahan pokok dalam ini, adalah sebagai berikut :

1. Bagaimana perancang suatu perangkat lunak

untuk pengamanan data dan informasi dengan menggunakan Kriptograpi Simetrys – Key dengan algoritma BIC (Bit Inserted

Carrier).

2. Bagaimana program menerima masukan

plaintext, membangkitkan subkey,

melakukan proses enkripsi dengan

menggunakan aturan-aturan yang sudah ditetapkan untuk menghasilkan ciphertext.

3. Bagaimana proses dekripsi dengan aturan

yang telah ditetapkan untuk menghasilkan keluaran yaitu, plaintext semula.

Batasan permasalahan pada sistem yang dibangun adalah sebagai berikut:

1. Keamanan data dan informasi dilakukan

dengan penyandian atau kunci

(Kriptograpi Simetrys – Key).

2. Algortitma yang digunakan untuk

pengamanan data dan informasi adalah algoritma BIC (Bit Inserted Carrier).

3. Format file yang dapat dienkripsi adalah file

doc, pdf, mp3 dan jpeg.

4. Bahasa pemrograman yang digunakan

adalah Microsoft Visual Basic.

Kriptografi

Kriptografi (crypthography) berasal dari bahasa Yunani yaitu dari kata Crypto dan

Graphia yang berarti penulisan rahasia.

Kriptograpi adalah suatu ilmu yang mempelajari penulisan secara rahasia, dan merupakan cabang ilmu matematikan yang disebut cryptology. Didalam melakukan proses kerjanya perlu pemahaman istilah-istilah kriptografi :

a. Plaintext (message)

Plaintext merupakan pesan asli yang belum disandikan atau informasi yang ingin dikirim dan dijaga keamanannya. Plaintext dapat berupa file gambar (*.gif, *.jpg), file biner (*.exe, *.com, *.ocx), file suara (.wav. *.mp3), dan sebagainya.

MAJALAH ILMIAH METHODA Volume 3, Nomor 2 , Mei-Agustus 2013 : 59-67 | 61

b. Ciphertext

Ciphertext merupakan pesan yang telah dikodekan (disandikan) sehingga siap untuk dikirim. Ciphertext harus dapat dirancang sedemikian rupa agar tidak dapat diakkses oleh pihak yang tidak berhak.

c. Enkripsi (encryption)

Enkripsi merupakan proses yang dilakukan untuk menyandikan Plaintext sehingga menjadi ciphertext dengan tujuan agar pesan tidak dapat dibaca oleh pihak yang tidak berhak.

d. Dekripsi (decryption)

Dekripsi merupakan proses yang dilakukan untuk memperoleh kembali plaintext dari ciphertext. Dekripsi merupakan pasangan proses enkripsi, maka teknik yang digunakan untuk melakukan proses dekripsi harus bersesuaian dengan teknik yang digunakan enkripsi.

e. Kritosistem

Kritosistem merupakan sistem yang

dirancang untuk mengamankan suatu

sistem informasi dengan memanfaatkan kriptografi. Suatu sistem kriptografi bekerja dengan cara menyandikan suatu pesan

menjadi kode rahasia yang hanya

dimengerti oleh pelaku sistem saja. f. Algoritma Kriptografi

Algoritma adalah program kripto yang

digunakan untuk melakukan enkripsi.

Algoritma bukan suatu kunci, melainkan

menghasilkan kunci. Pada umumnya

terdapat dua teknik yang digunakan dalam kriptograpi,yaitu : Algoritma kunci simetri konvensional dan algoritma asimetris kunci public.

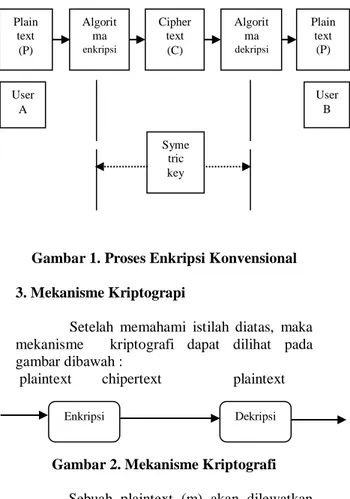

g. Algoritma Symmetric-Key

Symmetric-key merupakan pasangan kunci

untuk proses enkripsi dan dekripsi.

Algoritma simetris sering juga disebut

sebagai algoritma simetris rahasia,

algoritma kunci tunggal atau algoritma satu kunci, dan mengharuskan pengirim dan penerima menyetujui suatu kunci tertentu sebelum mereka dapat berkomunikasi dengan aman.

Gambar 1. Proses Enkripsi Konvensional 3. Mekanisme Kriptograpi

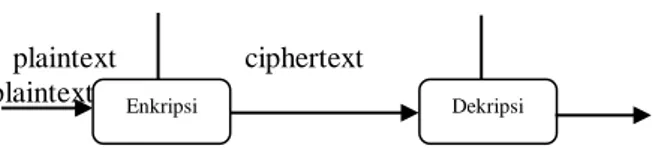

Setelah memahami istilah diatas, maka mekanisme kriptografi dapat dilihat pada gambar dibawah :

plaintext chipertext plaintext

Gambar 2. Mekanisme Kriptografi

Sebuah plaintext (m) akan dilewatkan pada proses enkripsi (E) sehingga menghasilkan suatu ciphertext. Untuk memperoleh kembali plaintext, maka ciphertext © harus melalui proses dekripsi (D) yang akan menghasilkan kembali plaintext (m). Secara matematis proses ini dapat dinyatakan sebagai berikut :

E(m) = c D(c) = m D[E(m)] = m (B-1)

Kriptografi sederhana seperti ini

menggunakan algoritma penyandian yang

disebut cipher. Keamanannya tergantung pada kerahasiaan algoritma tersebut.

Kriptograpi Berbasis Kunci.

Selain kriptograpi diatas juga ada menggunakan kriptograpi berbasis kunci. Proses

enkripsi dan dekripsi dilakukan dengan

mengunakan kunci. Setiap anggota memiliki

Enkripsi Dekripsi Plain text (P) Algorit ma enkripsi Cipher text (C) Algorit ma dekripsi Plain text (P) User A User B Syme tric key

MAJALAH ILMIAH METHODA Volume 3, Nomor 2 , Mei-Agustus 2013 : 59-67 | 62

kunci masing-masing yang digunakan untuk

proses enkripsi dan dekripsi.

kunci kunci

plaintext ciphertext plaintext

Gambar 3. Kriptograpi Berbasis Kunci

Persamaan metematisnya menjadi seperti

berikut:

EK(M) = C (proses enkripsi) DK(C) = M (proses dekripsi) d[e(m)] = m

(B-2)

Dimana : e = kunci enkripsi d = kunci dekripsi

Pada saat proses enkripsi, pesan M disandikan dengan suatu kunci e lalu dihasilkan C. Sedangkan pada proses dekripsi, pesan C tersebut diuraikan dengan mengunakan kunci d sehingga dihasilkan pesan M yang seperti pesan semula.

Algoritma BIC (Bit Inserted Carrier)

BIC (Bit Inserted Carrier) adalah suatu konsep algoritma kriptografi yang dikembangkan oleh seorang praktisi komputer yang spesialis berkecimpung dibidang kriptografi bernama “ D.

Rijmenant tahun 2005”

Konsep dasar dari algoritma kriptografi BIC (Bit Inserted Carrier) adalah memuat bit demi bit data ke dalam suatu file yang bercampur dengan data palsu atau noise, yang dilingdungi dengan password atau kata kunci. Pembangkitan data palsu (noise) dan pengaturan penempatan posisi dari bit-bit tersebut ditentukan oleh suatu mekanisme PseudoRandom Number Generator (PRNG).

Dimana pola susunan dari bit-bit tersebut ditentukan oleh nilai kunci (key) PseudoRandom Number Generator (PRNG) adalah suatu mekanisme untuk menyusun kumpulan bit-bit acak yang ditempatkan ke dalam table subsitusi sBox yang dimasukkan kedalam.

Proses Enkripsi BIC (Bit Inserted Carrier)

Hal-hal yang perlu diperhatikan di dalam melakukan proses enkripsi data adalah informasi ukuran dari file yang akan dienkrip, pembentukan tabel substitusi sBox PseudoRandom Number

Generator (PRNG), bagaimana membangkitkan

noise, bagaimana pembentukan IV (Initial

Vector) dan penyisipan dari setiap informasi

yang ada ke dalam blok cypher. Setiap elemen dari setiap prosedur yang ada pada proses enkripsi saling terkait antara satu dengan yang lainnya. Jika salah satu prosedur tersebut mengalami kegagalan fungsi, maka efeknya akan berdampak terhadap keseluruhan proses ekripsi BIC (Bit Inserted Carrier), dan proses enkripsi menjadi gagal, atau jika proses enkripsi tersebut berhasil dilakukan, namun data tersebut tidak dapat didekripsi, karena susunan data ketika dilakukan proses enkripsi tidak relevan dengan data yang didekripsi. Secara garis besar, maka sistematik dari proses enkripsi dapat ditunjukkan pada Gambar 4. B a c a D a t a P l a i n T e n t u k a n N i l a i C a r r i e r S i z e B e n t u k N o i s e d i d a l a m B l o k C i p h e r B e n t u k I n i t i a l Ve c t o r S i s i p B i t k e d a l a m Ve r s i K r i p t o g r a f i B l o k C i p h e r S i s i p B i t a r r a y I V k e d a l a m b l o k c i p h e r S i s i p B i t k e d a l a m N i l a i K a p a s i t a s P l a i n B l o k C i p h e r S i s i p B i t k e d a l a m A r r a y P l a i n B l o k C i p h e r S i s i p B i t k e d a l a m C h e c k S u m F i l e C i p h e r S i s i p B i t k e d a l a m A r r a y C i p h e r F i l e C i p h e r

Gambar 4 Diagram Proses Enkripsi BIC

MAJALAH ILMIAH METHODA Volume 3, Nomor 2 , Mei-Agustus 2013 : 59-67 | 63

Nilai Ukuran Pembawa (CarrierSize)

CarrierSize merupakan variabel yang

digunakan untuk menentukan seberapa besar blok cipher yang dihasilkan dari proses enkripsi. Nilai

CarrierSize terdiri atas komposisi nilai versi

kriptografi sebesar 1 byte, nilai Initial Vector sebanyak 64 byte, informasi kapasitas plain sebesar 3 byte, nilai kapasitas ekstensi file plain sebesar panjang ekstensi file, nilai awal penyisipan data sebesar 1 byte informasi file plain sebesar isi plain dan informasi CheckSum sebesar 2 byte.

Untuk menentukan nilai CarrierSize dapat dilakukan dengan dua cara, yaitu cara otomatis dan cara manual. Dengan cara otomatis maka dilakukan proses pembacaan terhadap file

plain sehingga diperoleh informasi tentang

panjang file atau kapasitas dari file plain tersebut. Kemudian, informasi nilai tersebut tidak saja hanya dilipatgandakan menjadi dua kali lipat, tetapi dilipatgandakan menjadi tiga kali lipat. Hal ini dilakukan untuk meningkatkan kualitas keamanan file cipher yang dihasilkan. Namun jika setelah dilipatgandakan menjadi tiga kali ukuran dari nilai nilai CarrierSize masih ternyata lebih kecil dari 71 byte + kapasitas panjang ekstensi file plain + nilai kapasitas file plain, maka proses enkripsi tidak dapat dilakukan karena dengan nilai CarrierSize kurang dari nilai tersebut, ruang Blok cipher yang digunakan menjadi tidak cukup untuk menampung data

cipher, sehingga terjadi perulangan penyisipan

tak terhingga (overflow).

Cara penentuan nilai CarrierSize secara manual dilakukan apabila diinginkan ukuran nilai

blok cipher yang lebih besar dari tiga kali lipat

dari file plain. Selain membuat algoritma ini menjadi fleksibel, hal ini juga menyebabkan variasi dari ukuran blok cipher yang terbentuk meskipun dengan data plain yang sama. Tentu saja, nilai CarrierSize yang di-input tidak boleh lebih kecil dari dua kali lipat ukuran file plain.

Tasbel sBox Proudorandom Number Generator (PRNG)

Tabel ini merupakan inti dari algoritma BIC. Tabel inilah yang digunakan untuk membangkitkan kode acak untuk data palsu (noise) sekaligus untuk menentukan posisi penempatan masing-masing bit didalam blok cipher. Tabel sBox ini terdiri atas 256 blok array yang merupakan jumlah dari kode ASCII yang ada. Indeks dari array blok sBox dimulai dari 0 hingga 255. Pembentukan tabel sBox ini dipicu oleh kata kunci atau keyword yang dijadikan referensi pembentukan tabel sBox. Kata kunci yang diinput diubah menjadi blok bit array yang disimpan ke dalam vaiabel Key (0), Key (1), hingga Key (n), dimana n sejumlah panjang key yang di input. Panjang dari key tersebut kemudian disimpan ke dalam variabel KeyLen. Kemudian lakukan proses inisialisasi tabel sBox, yaitu dengan cara mengisi setiap sBox dengan

nilai indeksnya masing-masing, sehingga

sBox(0)=0, sBo(1)=1,….. sBox(255)=255. Set

nilai variabel i=0 dan nilai 3=0, kemudian lakukan proses iterasi berikut :

For i = 0 to 255

J = ( J + sBox(i) + key ( I Mod KeyLen) Mod 256 Swap sBox (i) dengan sBox (J)

Setelah tabel sBox terbentuk, maka set nilai variabel sPos=0 yang menunjukkan posisi awal dari sBox yang akan diambil, dan variabel

sSwPos=0 yang berfungsi swapping sBox ketika sBox ini terambil.

Key yang diinput dapat dihasilkan secara manual maupun secara otomatis. Key yang dihasilkan secara otomatis berguna untuk membentuk noise dan Initial Vector, sedangkan Key yang dihasilkan secara manual diinput oleh user yang berguna untuk mengatur peletakan setiap bit yang ada pada blok cipher. Key otomatis dihasilkan oleh suatu prosedur yang mengambil sejumlah bit secara acak dari kode ASCII sebanyak 16 digit. Berikut ini adalah prosedur yang berguna untuk membentuk 16 digit KeyAcak tersebut.

MAJALAH ILMIAH METHODA Volume 3, Nomor 2 , Mei-Agustus 2013 : 59-67 | 64

For i = 1 to 16

Key = Key & Chr (Int(256*Rnd)+0))

Dengan menggunakan 16 digit key acak ini, maka hasil enkripsi tidak akan dapat ditebak, karena table transposisi sBox yang dihasilkan juga selalu acak.

Data Palsu (Noise)

Salah satu factor yang menyebabkan algoritma BIC (Bit Inserted carrier) ini tergolong algoritma enkripsi yang aman adalah terletak pada data palsu (noise) yang dibangkitkan. Data

noise ini dihasilkan dari table transposes sBox.

Tabel transposisi sBox dihasilkan dari 16 digit key acak sehingga nilai dari noise ini adalah bagaimana cara untuk mengambil kode yang terdapat pada tabel transposisi sBox kemudian meletakkan ke dalam blok cipher.

Sebelum proses pembentukan noise ini dilakukan, maka mula-mula dari CarrierSize harus sudah ditentukan terlebih dahulu. Nilai

CarrierSize berfungsi untuk mengambil kode dari

CarrierSize ditentukan, maka proses

pengembalian kode dari tabel sBox dilakukan oelh suatu prosedur GetPRN.

Dinamakan GetPRNG karena fungsi dari prosedur ini adalah untuk mengambil kode dari tabel sBox PRNG. Prosedur ini menggunakan metode umpan balik (feedback) yang dijadikan sebagai parameter pelaksanaan prosedur. Umpan balik tersebut berfungsi untuk menentukan dimana posisi bit yang diambil dari tabel sBox.

Untuk membentuk noise, maka nilai umpan balik yang diberikan adalah FeedBack=0, nilai 0 ini digunakan sebagai penanda untuk data yang bukan data plain. Kemudian lakukan proses pengisian blok cipher menggunakan prosedur di bawah ini :

For k = 0 to CarrierSize

Cipher (k) = GetPRNG(0) Initial Vector

Initial Vector merupakan sekumpulan

blok byte array yang digunakan untuk

memastikan agar setiap hasil enkripsi selalu berbeda, meskipun dengan file plain dan kata kunci yang sama. Pada kasus ini, jumlah blok

array yang ditetapkan sebagai Initial vector

adalah sebanyak 64 blok. Jumlah ini tidak terlalu kecil sehingga proses enkripsi dapat dilakukan dengan waktu yang relative singkat.

Untuk mengisi blok array dari Initial

Vector ini digunakan metode yang sama dengan

proses pembentukan noise, yaitu diawali dengan

pembentukan tabel sBox PRNG yang

dibangkitkan dari 16 digit key acak, lalu mengambil kode tersebut dengan menggunakan

prosedur GetPRNG dan kemudian

menempatkannya ke dalam blok cipher. Proses pengambilan bit dari tabel sBox dilakukan dengan iterasi sebanyak 64 kali dengan prosedur sebagai berikut :

For i = 1 to 64

IV(i) = GetPRNG

Proses Penyisipan Byte (Inserbyte)

Proses ini merupakan proses inti dari proses ekripsi, dimana informasi byte yang ada seperti, ukuran file plain, ekstensi file plain, isi data plain beserta blok vector peginisial akan disisipkan byte demi byte ke dalam blok cipher. Yang menjadi kunci utama dari proses ini adalah bagaimana mengatur posisi masing-masing byte pada blok cipher.

Karena blok cipher telah terisi oleh

Noise, maka dengan mengisinya dengan melakukan proses penyisipan byte ini, isi blok cipher akan mengalami beberapa perubahan.

Jadi posisi byte yang tidak berubah pada blok cipher adalah noise sedangkan posisi byte yang berubah adalah data yang nantinya akan didekripsi. Untuk mengatur penempatan posisi byte pada blok cipher digunakann suatu mekanisme khusus yang dinamakan dengan GetNewPos.

MAJALAH ILMIAH METHODA Volume 3, Nomor 2 , Mei-Agustus 2013 : 59-67 | 65

Proses Dekripsi BIC

Inti dari proses dekripsi adalah terletak pada bagaimana bit-bit yang terdapat pada block

cihper dieksrak (dimekarkan) kembali sehingga

membentuk data plain. Proses pemekaran byte dilakukan dengan cara mencari posisi bit demi bit data yang ada pada blok cipher. Untuk melakukan urutan pengambilan byte yang benar tergantung pada benar atau tidaknya tabel sBox PRNG yang terbentuk. Tabel tersebut dijadikan referensi untuk menentukan urutan pengambilan byte yang ada pada blok cipher. Oleh karena itu key yang diberikan untuk membentuk tabel sBox untuk melakukan proses dekripsi harus sesuai dengan key yang diberikan untuk membentuk tebel sBox ketika dilakukan proses dekripsi. Berdasarkan penjelasan tersebut, maka sistematika proses dekripsi secara umum dapat dijabarkan sesuai diagram pada Gambar 5

Gambar 5. Diagram Proses Dekripsi BIC (Bit Inserted Carrier)

Implementasi

Teknik pemrograman dengan

menggunakan bahasa program Visual Basic 6.0 ini semakin lengkap dengan adanya instruksi dan fungsi dimana instruksi dan fungsi ini dapat mempermudah pembuatan program aplikasi dan fungsi yang dibuat sendiri.

1. Cara Menjalankan Aplikasi

Gambar 6 Tampilan Menu Utama Dalam sistem pengamanan ini ada dua proses

transformasi, yaitu proses enkripsi untuk

mendapatkan cipher text dan proses dekripsi untuk mendapatkan plain text. Pada proses enkripsi atau dekripsi sistem akan meminta data, yaitu sebuahfile. Kemudian sistem akan meminta untuk memasukkan sebuah kunci atau key, lalu melakukan proses enkripsi terhadap data atau file. Tampilan untuk sistem pengamanan data tersebut ditunjukkan pada Gambar 7

2 Proses Enkripsi

Gambar 7 Proses Enkripsi Baca Data/File

Baca Nilai CarrierSize Ekstrak Bit Versi Kriptografi

lalu periksa Ekstrak Bit IV dari dalam

Blok Cipher Ekstrak Bit Nilai Kapasitas

Plain lalu Periksa Ekstrak Bit Plain dan Kalkulasi Nilai ChekSum Ekstrak Bit Nilai ChekSum

lalu Bandingkan Simpan Bit Array Plain ke

MAJALAH ILMIAH METHODA Volume 3, Nomor 2 , Mei-Agustus 2013 : 59-67 | 66

Untuk melakukan proses enkripsi :

1. Klik tombol Seleksi File, kemudian ambil file yang akan dienkripsi. 2. Jika user melakukan proses enkripsi

klik tombol Encrypt, tampil seperti ditunjukkan pada Gambar 8

Gambar 8 Tampilan Form Kata Kunci Enkripsi

Masukkan kata kunci pada from kunci untuk melakukan proses enkripsi. Perhatikan key quality, karena semakin banyak karakter kata kunci, maka semakin cepat proses enkripsi dilakukan.

3. Proses Deskripsi

Gambar 9 Proses Deskripsi Untuk melakukan proses Deskripsi :

1. Klik tombol Seleksi File, kemudian ambil

file yang akan dideskripsi.

2. Untuk melakukan proses deskripsi klik

tombol Decryt, seperti ditunjukksn pada Gambar 10

Gambar 10 Tampilan Form Kunci Deskripsi

Masukkan kata kunci pada from kunci untuk melakukan proses deskripsi. Kata kunci dapat disembunyikan dan dapat juga ditampilkan. Hasil deskripsi ditunjukkan pada Gambar 11.

Gambar 11 Tampilan Hasil Deskripsi Analisis Hasil

Program dapat berjalan mengenkripsikan file, sehingga dapat dicetak menurut algoritma BIC yang digunakan dan mengambil file ke kondisi awal tanpa mengalami perubahan dengan

kunci yang sesuai, maka penulis dapat

mengamankan data dari orang yang tidak berkepentingan dan tidak bertanggung jawab.

Proses enkripsi dan dekripsi tidak memerlukan waktu yang lama dengan tampilan yang standart Windows. Kata kunci untuk melakukan proses enkripsi harus sama dengan kata kunci untuk melakukan dekripsi.

Program ini dapat dijalankan oleh

berbagai pihak yang tidak memerlukan

kriptografi untuk mengamankan data tanpa adanya kesulitan walaupun pengguna adalah orang awam dalam masalah computer

Kesimpulan

Adapun kesimpulan yang didapat dari penulisan skripsi ini adalah :

1. Untuk proses enkripsi dan deskripsi,

Algoritma BIC dapat digunakan pada format file .doc, .pdf, .mp3 dan .jpeg.

2. Ukuran kunci atau key tidak mempengaruhi

ukuran file atau data sesudah proses enkripsi dan deskripsi.

MAJALAH ILMIAH METHODA Volume 3, Nomor 2 , Mei-Agustus 2013 : 59-67 | 67

3. Kunci atau key yang sama dapat dipakai

untuk file yang berbeda.

4. Ukuran file atau data yang dienkripsi lebih

besar dibanding data yang asli.

5. Perangkat lunak Kriptografi Symetrik Key

dengan algoritma BIC (Bit Inserted

Carrier) dapat dimanfaatkan sesuai dengan

fungsinya mengamankan data/informasi

atau file dari pihak yang tidak

berkepentingan.

Saran

Adapun saran yang didapat dalam hasil penelitian ini adalah :

1. Disarankan perangkat lunak kriptografi

symetrik key dengan algoritma BIC (Bit Inserted Carrier) dapat dikembangkan lagi

untuk mengenkripsi file dengan berbasis

Client – Server.

2. Perangkat lunak untuk pengamanan data dan

informasi atau file dapat dirancang dengan teknik- teknik yang lain.

DAFTAR PUSTAKA

Andri Kristanto, 2003. Keamanan Data pata

Jaringan Komputer. Yogyakarta :

Penerbit Gava Media.

Kurniawan, Yusuf. April 2004. Kriptografi

Keamanan Internet dan Jaringan

Telekomunikasi. Bandung :

Penerbit Informatika.

Wahana Komputer, 2003. Memahami Model

Enkripsi dan Security Data.

Yogyakarta: Penerbit Andi.

Yuswanto, 2003. Microsoft Visual Basic 6.0.

Surabaya : Prestasi Pustaka

Publisher. Cryptography.

http://en.wikipedia.org/wiki/Criptography. http:\[email protected].