PENILAIAN RESIKO BERUPA ANCAMAN TERHADAP PENGGUNA FACEBOOK MELALUI METODE STRIDE

Amras Mauluddin Universitas Langlangbuana [email protected]

Abstrak – Facebook / social networking adalah sebuah situs yang merupakan situs yang sangat popular saat ini karena merupakan situs jejaring sosialsekarang banyak digemari hampir oleh semua manusia di dunia, tetapi penggunaan itu banyak sekali, disadari banyak adanya kejahatan. Adanya kebocoran data pribadi seperti user name dan password email, Kebocoran data pribadi seperti username dan password facebook. Metode Stride adalah satu untuk mengatasi masalah ini dengan kombinasi tiga level penentuan kemungkinan ( Probability Determation ).

Keyword : Facebook, Metode Stride, Probability Determation,Threats Asessment, Risk Assessment

1. Pendahuluan

Facebook adalah sebuah situs jejaring sosial ( social networking ) yang beralamat di amerika yang didirikan oleh pendirinya dengan tujuan sebagai sebuah situs jejaring sosial yang memiliki banyak manfaat namun juga memiliki beberapa kerentanan ( vulnerability ) yang dapat menyebabkan terbukanya beberapa informasi rahasia penggunanya di dunia maya, terutama apabila sudah menyangkut kebocoran data-data pribadi tentang account bank. Di facebook terdapat fasilitas untuk membuat account ( semacam blog pribadi ) yang dapat di manage secara pribadi, dan memiliki pula beberapa fasilitas untuk membuat sebuah group , baik itu group yang bertemakan pendidikan, politik, perkumpulan sosial, dan lain sebagainya. Beberapa group dapat memberi manfaat terhadap penggunanya, namun banyak pula dari group tersebut sebenarnya tanpa disadari oleh anggotanya dapat menimbulkan kerugian bagi anggota / membernya. Setiap pengguna internet yang memiliki account facebook rata – rata dapat mengikuti group yang ada di facebook karena kebanyakan group yang ada di facebook

membuka diri kepada siapapun untuk menjadi anggotanya, kecuali segelintir group yang membatasi diri terhadap anggota dari luar.

Apa yang nampak di berbagai situs jejaring sosial terutama facebook sangat membantu untuk bersosialisasi dan melakukan pertemanan dengan orang yang belum di kenal maupun menjalin hubungan dengan orang yang sudah di kenal sebelumnya. Namun tanpa di sadari dari situs jejaring sosial seperti facebook lah banyak kejahatan yang sebetulnya tanpa di sadari telah membawa banyak korban. Perlu disadari bahwa data diri atau data pribadi yang di upload ke internet adalah sebuah senjata yang dapat digunakan untuk menyerang diri sendiri, ataupun ternyata bahwa data pribadi dapat digunakan untuk menyerang orang lain. Ada baiknya apabila pengguna internet di Indonesia dapat segera mulai menyadari bahwa data diri dan beberapa perilaku di situs jejaring sosial dapat digunakan untuk berbagai macam kejahatan. Diharapkan dapat memberikan manfaat antara lain :

a. Memberi masukkan kepada pengguna situs jejaring sosial terutama facebook pada khususnya tentang ancaman yang mungkin mereka dapatkan.

b. Memberi kesadaran kepada masyarakat luas pada umumnya agar berhati-hati memberikan informasi diri terhadap situs-situs jejaring sosial seperti facebook dengan memperlihatkan beberapa jenis ancaman dan analisis ancaman yang mereka akan dapatkan.

2 Metode Stride

Stride apabila dilihat secara harfiah adalah berarti langkah, namun sebenarnya stride adalah sebuah singkatan yang kebetulan mempunyai hubungan dengan pengertiannya secara harfiah. Metode Stride sendiri adalah sebuah metode yang digunakan untuk mengklasifikasikan jenis kejahatan di dalam sebuah jaringan dan internet berdasarkan kepada jenis ancaman nya ( threats ), jadi pada dasarnya STRIDE adalah singkatan dari lima buah jenis ancaman. Berikut adalah kepanjangan dan pengertian dari stride :

a. Spoofing

Spoofing adalah kemungkinan ancaman dengan menggunakan identitas orang lain sebagai hak akses untuk memasuki sebuah system yang bukan merupakan hak aksesnya.

b. Tampering

Adalah kemungkinan untuk mengubah sebuah data dalam database maupun system tanpa memiliki hak akses terhadap database tersebut.

c. Repudiation

Kemungkinan pembuatan sebuah database atau aplikasi dengan tidak sengaja atau sengaja dengan menyisipkan bugs, virus, tanpa pertanggungjawaban, membuat sebuah account sendiri, sehingga membuat sebuah vulnerability didalam system aplikasi atau database.

d. Information disclosure

Kemungkinan untuk dapat membuka dan membaca sebuah informasi tanpa mempunyai hak otorisasi.

e. Denial of service

Kemungkinan yang menyebabkan sebuah system tidak dapat berjalan atau tidak dapat dipergunakan oleh orang lain.

f. Elevation of privilege

Kemungkinan penyalahgunaan wewenang diluar hak aksesnya sehingga menyebabkan dapat diaksesnya hak akses milik orang lain.

3 Ancaman / Threats Pengertian Threat

Threat apabila dilihat secara harfiah berarti ancaman, threat disini berarti Bahwa segala sesuatu hal maupun perbuatan yang dapat mengakibatkan sebuah resiko bagi penggunanya.

Threat Analysis

Identifikasi terhadap sumber ancaman, Sumber ancaman manusia, Analisis kerentanan, Control analisis, Probabilitas Determation.

Probability Determination / Penentuan Kemungkinan .

Adalah tiga level tingkatan yang digunakan dalam menentukan tingkat prioritas ancaman terhadap pengguna :

Tinggi : Ancaman sumber sangat termotivasi dan sama-sama mampu. Kontrol keamanan untuk mencegah kerentanan dari dieksploitasi tidak efektif.

Moderat : Sumber Ancaman termotivasi dan mampu dari segi sumber daya. Namun, langkah-langkah keamanan di tempat akan mencegah pelaksanaan kerentanan. Atau, ancaman kekurangan sumber motivasi atau hanya sedikit yang mampu mengeksploitasi kerentanan tersebut.

Low : Ancaman kekurangan baik sumber motivasi atau kemampuan, atau kontrol ada untuk mencegah atau membatasi secara signifikan eksploitasi vulnerability.

4. Kasus Dalam Resiko dan Ancaman dengan Metode Stride 4.1 Analisis

Group yang akan di lakukan penilaian awal adalah group yang terdaftar di facebook yang diambil secara acak dari sepuluh group yang sudah dipilih sebagai objek penelitian. Berdasarkan pengamatan sementara group – group ini ada yang bermotif bisnis dan ada pula yang bermotif kejahatan pishing (memancing data account membernya) atau dengan istilah dalam metode stride yaitu dapat merupakan ancaman spoofing bagi membernya. Group seperti ini sangat banyak jumlahnya dan kebanyakan berkembang karena ketidak tauan dari para pengguna facebook.

4.2 Data group

Dibawah ini adalah group yang akan di analisis :

“ Mau tau password teman kamu ??? Buruan gabung !!! “ alamat : http://www.facebook.com/group.php?gid=226381612493&ref=search&sid=17 61655560.445435644..1 ( 10.510 members )

4.3 Penilaian umum

Penilaian terhadap group akan dilakukan melalui beberapa hal berikut dibawah ini yang kemudian akan menghasilkan hipotesa sementara, lalu hasil dari hipotesa sementara ini akan di masukkan kedalam sebuah table stride pada bab iv, yang nantinya akan menghasilkan sebuah hipotesa berupa jenis ancaman yang sangat mungkin didapatkan oleh member atau anggotanya apabila mengikuti langkah-langkah yang ada di dalam group bersangkutan. Penilaian akan dilakukan terhadap hal-hal berikut ini :

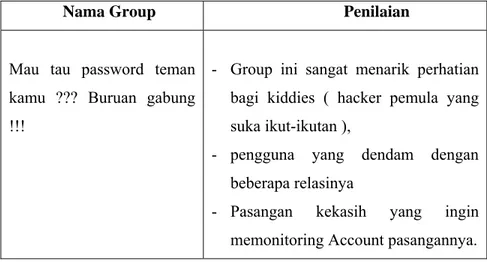

4.3.1 Penilaian terhadap nama group

Nama Group Penilaian

Mau tau password teman kamu ??? Buruan gabung !!!

- Group ini sangat menarik perhatian bagi kiddies ( hacker pemula yang suka ikut-ikutan ),

- pengguna yang dendam dengan beberapa relasinya

- Pasangan kekasih yang ingin memonitoring Account pasangannya.

Tabel 4.1. Tabel penilaian terhadap nama group

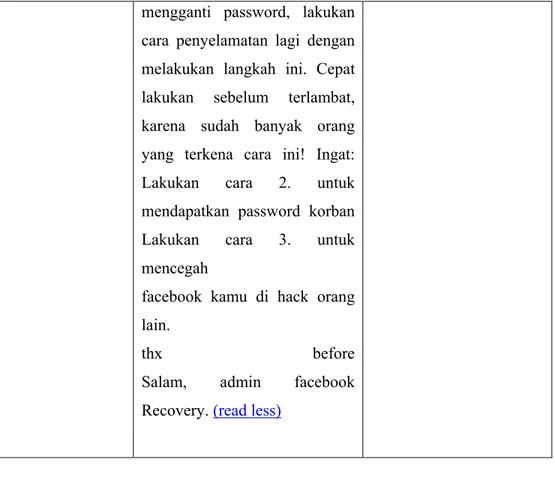

4.3.2 Penilaian terhadap content description group

Nama Group description Penilaian

Mau tau password teman

kamu ??? Buruan gabung !!!

Bugs pada facebook (http://facebook.com) memiliki sistem pertahanan yang cukup tangguh. Disamping itu, tampilan yang menawan dan banyakanya fitur- fitur menarik yang tersedia dibandingkan dengan fs dan yang gratisan

1. Memberikan anda informasi yang benar tentang kejahatan sesion hijacking, sehingga anda akan

senang dan terpengaruh dengan

lainnya menjadi alasan utama bagi mereka untuk memilih Fb Ketika dahulu (dan juga hingga kini) tehnik session hijacking semakin marak dikalangan para attacker, pengguna fb bisa sedikit berlega hati karena facebook telah mengantisipasi hal tersebut dengan menerapkan beberapa aturan berikut: 1. Menetapkan session identifier yang unik 2. Menetapkan sistem identifier

berpola acak 3. Session identifier yang

independen

4. Session identifier yang bisa dipetakan dengan koneksi client side.

Keempat hal diatas telah cukup untuk membuat banyak para kiddies harus gigit jari karena serangan session hijacking akan sangat-sangat sulit untuk

dilakukan (karena ketidakmampuan mereka tentunya dan pengecualian bagi kaum elite ) Tapi bagi kamu yang sangat-sangat bernafsu untuk bisa menembus email yahoo orang lain kini bisa sedikit terhibur karena telah ada

. 2. Mulai untuk mengarahkan anda untuk mengirimkan username dan password anda ke email yang dia tunjuk ( seolah-olah itu adalah email resmi facebook, padahal itu email buatan admin sendiri ) sehingga begitu anda mengirimkan

username dan password anda maka

anda sepenuhnya memberikan account anda kepada admin group ini.

3. Kalau anda tidak ingin

password dan usernama anda di hack

seperti langkah tersebut dia juga mengarahkan anda untuk mengirimkan password dan username anda ke email yang sudah dia tunjuk pula, padahal sebenarnya begitu anda mengirimkan

sebuah bugs baru pada fb. fb memiliki sebuah alamat email special yang otomatis dikendalikan oleh mesin yang jika kita kirimkan sebuah nilai “recovery” trenkripsi kepada alamat itu bersama alamat email korban, maka kamu akan memperoleh balasan email otomatis yang berisi password korban

Memanfaatkan Bugs. ok, sudah gak sabar yach… okay tapi jangan terlalu disebarkan dengan orang lain bahaya lho xp sekarang ikuti langkah-langkah berikut: 1. Sign in lah kedalam account email kamu terlebih dahulu. yahoo, gmail, dll.. 2. kemudian dengan perasaan yang mendalam tulislah sebuah pesan, tekan tombol [Compose]/[tulis surat] untuk

menulis email. 3. Pada form isian to/ kepada

masukkan alamat berikut: [email protected]. id

Alamat inilah yang saya sebutkan sebagai alamat special tadi. Sebenarnya alamat ini

username dan password anda maka

anda sudah memberikan account

anda sepenuhnya kepada admin group ini.

hanya boleh diketahui oleh para admin Facebook saja, namun yeah.. kini alamat mematikan ini telah jatuh ke tangan kita 4. Pada form cc dan bcc, kosongi saja kedua form tersebut

5. pada kolom Subject ketik “uidfb” tanpa tanda kutip. 6. Pada form message (pesan), ketik kode UID berikut: facebook.com FALSE/FALSE 1121114252079889 Username facebook : user ID facebook kamu

Facebook password : password kamu

Rrecover : user ID facebook korban

6. Setelah itu tekan tombol send.

Dan tunggulah dalam beberapa hari kamu akan menerima email balasan yang berisi password korban dan informasi-informasi mengenai korban seperti secreet question yang dipakai korban beserta jawabannya dan tanggal

lahir korban Contohnya:

misalkan user ID facebook kamu adalah [email protected]

dan password kamu 3l1t3b3n3r4n

dan user ID facebook korban: [email protected]

maka susunannya adalah

sebagai berikut: to: [email protected]. id cc: bcc: Subject: Recovery message: facebook.com FALSE/FALSE 1121114252079889 Username facebook : [email protected] Facebook password : 3l1t3b3n3r4n Recover : [email protected]. :: Cara Pencegahan ::

Bagi kamu para pengguna fb yang tidak ingin passwordmu dicuri dengan tehnik ini, lakukan cara berikut: 1. Pada form isian sento to: isikan

2. Pada kolom Subject ketik “No Recovery” tanpa tanda

kutip.

3. Kirim message sebagai berikut:

facebook.com No Rerovery Username facebook : NOVIEWPWD Facebook password : password kamu contohnya yang sudah jadi: to: [email protected]. id cc: bcc: subject: No Recovery message: facebook.com No Rerovery

Username facebook : username facebook kamu Facebook password : password

facebook kamu Setelah mengirim email

tersebut, maka bisa dipastikan facebook kamu sudah aman dari bugs mematikan ini. Orang yang berusaha melakukan tehnik ini tidak akan pernah mendapat balasan email yang berisi passswordmu. Namun harap diingat bahwa kamu juga harus melakukan hal ini setelah melakukan perubahan account. Jadi jika suatu ketika kamu

mengganti password, lakukan cara penyelamatan lagi dengan melakukan langkah ini. Cepat lakukan sebelum terlambat, karena sudah banyak orang yang terkena cara ini! Ingat: Lakukan cara 2. untuk mendapatkan password korban Lakukan cara 3. untuk mencegah

facebook kamu di hack orang lain.

thx before Salam, admin facebook Recovery. (read less)

Tabel 4.2. Tabel penilaian terhadap deskripsi group

4.3.3 Penilaian terhadap member group

Nama Group Jumlah

Member Keterangan

Mau tau password teman kamu ??? Buruan gabung !!!

10.510 Dari jumlah ini dapat diketahui bahwa masih banyak user yang bisa di “ Pishing “ dengan cara seperti group ini.

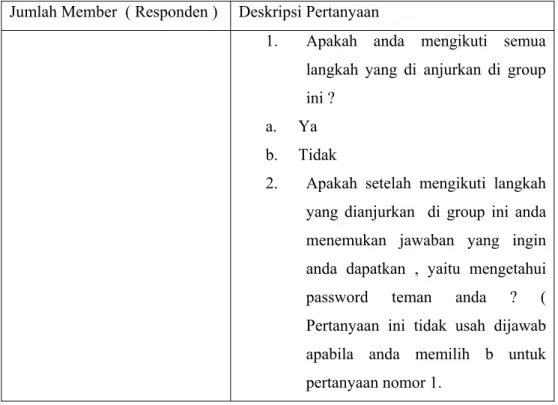

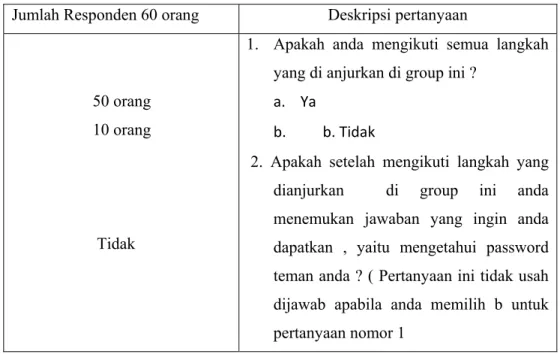

4.4 Rancangan Tabel Questioner

Tabel questioner berisi daftar pertanyaan yang di tanyakan secara acak terhadap seratus member yang ada di dalam group ini dan jumlah member yang menjawab pertanyaan terkait. Pertanyaan ini dikirim secara acak ke seratus member melalui fasilitas send message yang ada di facebook.

Jumlah Member ( Responden ) Deskripsi Pertanyaan

1. Apakah anda mengikuti semua langkah yang di anjurkan di group ini ?

a. Ya b. Tidak

2. Apakah setelah mengikuti langkah yang dianjurkan di group ini anda menemukan jawaban yang ingin anda dapatkan , yaitu mengetahui password teman anda ? ( Pertanyaan ini tidak usah dijawab apabila anda memilih b untuk pertanyaan nomor 1.

Tabel 4.4 .Tabel questioner

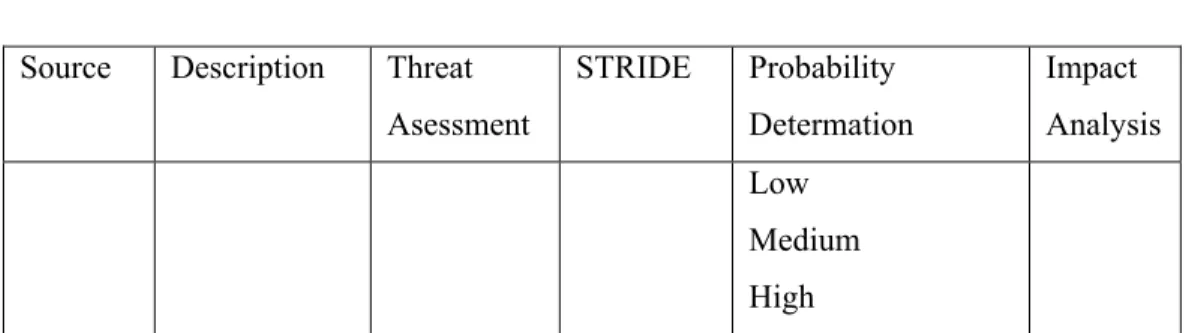

4.5. Rancangan tabel Threats Analisis

Berikut adalah rancangan dari tabel yang akan digunakan untuk menganalisis group ini.

4.5.1 Rancangan field

Field-field yang akan mengisi tabel penilaian resiko yang akan digunakan untuk melakukan penilaian terhadap prioritas ancaman terhadap pengguna facebook dalam sepuluh group yang telah ditentukan adalah sebagai berikut :

1. Judul

Threats Assessment Tabel for facebook users with Stride Method 2. Sumber daya ( resources )

Sumber daya ( resource ) adalah berisi nama group yang akan di analisis .

3. Description

Description akan berisi deskripsi atau keterangan atas group terkait. 4. Threat assessment

Berisi hasil penilaian sementara atas nama group, deskripsi dan jumlah member yang di lakukan pada tahap penilaian ancaman terhadap pengguna facebook karena terbukti tidak ada kenyataan atas pernyataan pada deskripsi group tersebut.

5. Stride Method

Berisi ancaman yang mungkin timbul berdasarkan ancaman yang ada pada stride.

6. Probability determination

Berisi tingkatan prioritas bahaya ancaman terhadap pengguna yaitu Very High , High , Medium , Low , Very low.

( Dipastikan terjadi, Kemungkinan besar terjadi , kemungkinan terjadi , Kemungkinan kecil terjadi , Dipastikan tidak terjadi ) 7. Impact Analysis

Memperkirakan dampak yang akan timbul apabila pengguna menjadi member dan mengikuti semua langkah di group tersebut.

Rancangan Tabel Threats Analisys Name : Threat assessment tabel

Project : Analisa ancaman terhadap members facebook

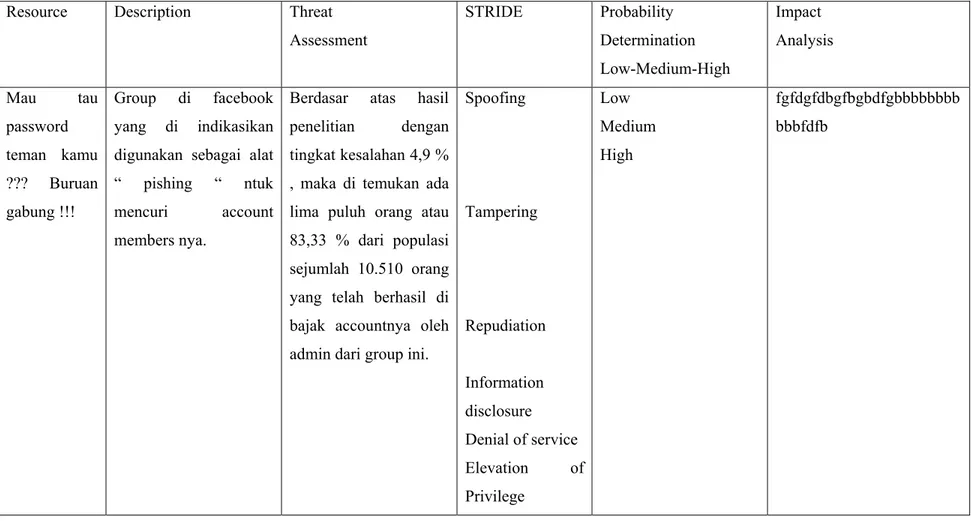

Tabel 4.5 .Tabel Threats analisys

4.6 Hasil Pembuktian

Rancangan terhadap tabel-tabel penilaian ancaman ( Threats assessment tabel ) disesuaikan dengan beberapa hasil penilaian sementara terhadap sebuah group yaitu “ Mau tau password teman kamu ??? Buruan gabung !!! “. Hasil pada tabel questioner akan di jadukan dasar pengisian tabel threats assessment nanti dengan system penilaian menggunakan metode stride dan tiga level penentuan kemungkinan ( Probability Determination ) untuk menghitung tingkatan menghasilkan tingkat prioritas ancaman terhadap members di group ini.

4.6.1 Penguraian

Pada bahasan ini dapat kita lihat hasil dari tabel questioner yang didapat dari seratus orang responden di group ini. Dari seratus orang responden yang dikirim pertanyaan tersebut ke inbox masing-masing ada enam puluh orang yang membalas pertanyaan tersebut sampai saat penelitian ini dibuat . Berikutnya rinciannya dapat dilihat pada tabel berikut :

Source Description Threat Asessment STRIDE Probability Determation Impact Analysis Low Medium High

Jumlah Responden 60 orang Deskripsi pertanyaan

50 orang 10 orang Tidak

1. Apakah anda mengikuti semua langkah yang di anjurkan di group ini ?

a. Ya

b. b. Tidak

2. Apakah setelah mengikuti langkah yang dianjurkan di group ini anda menemukan jawaban yang ingin anda dapatkan , yaitu mengetahui password teman anda ? ( Pertanyaan ini tidak usah dijawab apabila anda memilih b untuk pertanyaan nomor 1

Tabel 4.6 Questioner

Ternyata dari hasil questioner tersebut lima puluh dari enam puluh responden mengikuti langkah yang di anjurkan di group tersebut, atau 83,33% telah mengikuti langkah yang dianjurkan di group tersebut.Sisanya adalah sepuluh orang atau 16,67 % tidak mengikuti langkah yang dianjurkan di group tersebut.

4.6.2 Pembuktian

Perlu diketahui bahwa secara teoritis tiga puluh dua orang sample responden dari sebuah populasi memiliki tingkat kesalahan sebanyak 5 %, maka dapat kita hitung rasio kesalahan yang ada di penelitian ini nantinya. Dari penguraian diatas diketahui bahwa sebanyak lima puluh orang atau 83.33% dari jumlah total responden atau populasi sebesar 10.510 orang telah mengikuti langkah-langkah yang dianjurkan oleh admin group ini dengan tingkat kesalahan dari penelitian ini kira-kira sebesar 4,9 % . Penilaian terhadap ancaman yang berhasil didapat di tuangkan dalam tabel berikut :

Name : Threats assessment tabel

Project : Analisa ancaman terhadap members facebook

Resource Description Threat

Assessment STRIDE Probability Determination Low-Medium-High Impact Analysis Mau tau password teman kamu ??? Buruan gabung !!! Group di facebook yang di indikasikan digunakan sebagai alat “ pishing “ ntuk mencuri account members nya.

Berdasar atas hasil penelitian dengan tingkat kesalahan 4,9 % , maka di temukan ada lima puluh orang atau 83,33 % dari populasi sejumlah 10.510 orang yang telah berhasil di bajak accountnya oleh admin dari group ini.

Spoofing Tampering Repudiation Information disclosure Denial of service Elevation of Privilege Low Medium High fgfdgfdbgfbgbdfgbbbbbbbb bbbfdfb

4.7 Implementasi

Kegiatan implementasi atau penerapan dilakukan dengan dasar yang telah direncanakan dalam rencana implementasi. Pada penerapan sistem yang diusulkan, tentu saja harus disediakan beberapa aspek yang akan mendukung kelancaran operasi sistem dan hal – hal yang akan dijadikan faktor pendukungnya adalah penentuan kebutuhan sumber daya, antara lain adalah evaluasi system.

4.7.1 Pemilihan Group

Group yang dipilih adalah Group yang diindikasikan melalui hipotesis awal yang sangat memungkinkan untuk terjadinya pishing di dalam group ini. Diharapkan untuk penelitian lanjutan dapat menggunakan group-group serupa sehingga dapat menghasilkan sebuah analisis yang dapat berguna bagi masyarakat.Ada beberapa group serupa yang beranggotakan lebih dari seratus ribu members, tentu setiap group di buat oleh adminnya mempunyai maksud dan tujuan yang berbeda. Untuk itu diharapkan setiap peneliti dapat memilih group yang sesuai dengan inti dari penelitiannya.

4.7.2 Evaluasi Sistem

Kegiatan mengevaluasi sistem hasil perancangan dan memasukan kekurangan serta mencari penyebabnya dan berusaha untuk memperbaikinya bila ada kekurangan dalam tabel tersebut serta menelaah apakah tabel yang digunakan dapat berjalan sesuai dengan system requirements. Bila diperlukan maka adakan perbaikan. Selain itu dibutuhkan waktu secara berkala untuk melakukan control terhadap group yang bersangkutan, terutama yang berkaitan dengan masalah Jumlah anggota ( members ) apakah turun naik secara signifikan dan komentar – komentar terhadap group. Hasil dari tahap analisa dan perancangan akan menghasilkan sebuah tabel yang diberi nama dengan Threats Assessment Tabel akan mulai di input pada tahap implementasi ini. Tentu saja hasil pada tahap implementasi ini pada akhirnya akan menjadi sebuah penelitian awal dan diharapkan dapat menjadi sebuah pentunjuk bagi masyarakat umum betapa rentannya kebocoran akan terjadi terhadap diri pengguna. Disamping itu pula hasil dari penelitian ini diharapkan dapat menjadi batu loncatan bagi para akademisi untuk dapat digunakan sebagai acuan bagi penelitian lanjutan yang lebih komplek maupun lebih detail.

4.8 Kesimpulan dan Saran

Diketahui bahwa tidak ada satupun group yang dapat melakukan perubahan terhadap background account tertentu, kerena apabila hal tersebut dapat dilakukan maka pastilah facebook akan menyediakan layanan tersebut, tanpa harus merahasiakannya. Diharapkan melalui penelitian ini dapat timbul penelitian-penelitian lainnya yang menganalisis group-group yang berbeda dengan group ini namun mempunyai kemungkinan bertujuan yang sama.

Hasil analisis Kesimpulan Saran Bla blab la Diketahui bahwa tidak ada

satupun group yang dapat melakukan perubahan terhadap background account tertentu, kerena apabila hal tersebut dapat dilakukan maka pastilah facebook akan menyediakan layanan tersebut, tanpa harus merahasiakannya.

Sebaiknya jangan ikuti group seperti ini karena dapat menyebabkan kerugian yang besar buat anda. Anda dapat mengikuti group ini dengan catatan hanya untuk tau saja, tetapi jangan diikuti langkah – langkah yang di sarankan di group tersebut, karena akan merugikan anda.

DAFTAR PUSTAKA [1]. www.facebook.com

[2]. Keamanan system , Budi Rahardjo

[3]. Materi dan bahan bacaan kuliah Universitas Langlangbuana Bandung jurusan magister tehnologi informasi

[4]. Louis Paulin,Reducing Risk with Software Process Improvement,Tailor & Francis Group, Boca Raton London New York Singapore

[5]. Benet P. Lientz & Lee Larsen, Risk Management for IT Projects,Buterworth‐Heinemann is an imprint of Elsevier 30 Corporate Drive,Suite 400.Burlington, MA 01803,USA

Riwayat Penulis

Amras Mauluddin, ST., Staf pengajar di jurusan Teknik Informatika Universitas Langlangbuana Bandung. Dan lagi merampungkan S2 Magister Teknik Informatika di Universitas Langlangbuana Angkatan Tahun 2008.