SISTEM E-VOTING MENGGUNAKAN PROTOKOL TWO CENTRAL FACILITIES

DENGAN MENGGABUNGKAN ALGORITMA AES DAN RSA SEBAGAI KOMBINASI KEAMANAN

SKRIPSI

Diajukan untuk memenuhi sebagian dari Syarat untuk memperoleh Gelar Sarjana Komputer

Program Studi Ilmu Komputer

Oleh:

ROJALI BUDI PERMADI 0905733

PROGRAM STUDI ILMU KOMPUTER

FAKULTAS PENDIDIKAN MATEMATIKA DAN ILMU PENGETAHUAN ALAM UNIVERSITAS PENDIDIKAN INDONESIA

Rojali Budi Permadi, 2014

SISTEM E-VOTING MENGGUNAKAN PROTOKOL TWO CENTRAL FACILITIES DENGAN MENGGABUNGKAN ALGORITMA AES DAN RSA SEBAGAI KOMBINASI KEAMANAN

Universitas Pendidikan Indonesia | repository.upi.edu | perpustakaan.upi.edu SISTEM E-VOTING MENGGUNAKAN PROTOKOL TWO CENTRAL FACILITIES

DENGAN MENGGABUNGKAN ALGORITMA AES DAN RSA SEBAGAI KOMBINASI KEAMANAN

Oleh

Rojali Budi Permadi

Sebuah skripsi yang diajukan untuk memenuhi salah satu syarat memperoleh gelar Sarjana pada Fakultas Pendidikan Matematika dan Ilmu Pengetahuan Alam

© Rojali Budi Permadi 2014 Universitas Pendidikan Indonesia

Januari 2014

Hak Cipta dilindungi undang-undang.

LEMBAR PENGESAHAN

SISTEM E-VOTING MENGGUNAKAN PROTOKOL TWO CENTRAL FACILITIES

DENGAN MENGGABUNGKAN ALGORITMA AES DAN RSA SEBAGAI KOMBINASI KEAMANAN

Oleh:

Rojali Budi Permadi 0905733

Disetujui dan Disahkan oleh:

Pembimbing I Pembimbing II

Jajang Kusnendar, MT Rizky Rahman J.P., M.Kom NIP 197506012008121001 NIP 197711252006041002

Mengetahui,

Ketua Program Studi Ilmu Komputer

Rojali Budi Permadi, 2014

SISTEM E-VOTING MENGGUNAKAN PROTOKOL TWO CENTRAL FACILITIES DENGAN MENGGABUNGKAN ALGORITMA AES DAN RSA SEBAGAI KOMBINASI KEAMANAN

Rojali Budi Permadi, 2014

SISTEM E-VOTING MENGGUNAKAN PROTOKOL TWO CENTRAL FACILITIES DENGAN MENGGABUNGKAN ALGORITMA AES DAN RSA SEBAGAI KOMBINASI KEAMANAN

Rojali Budi Permadi, 2014

SISTEM E-VOTING MENGGUNAKAN PROTOKOL TWO CENTRAL FACILITIES DENGAN MENGGABUNGKAN ALGORITMA AES DAN RSA SEBAGAI KOMBINASI KEAMANAN

BAB I

PENDAHULUAN

1.1. Latar Belakang

Perkembangan dunia teknologi informasi dan komunikasi (TIK) yang pesat mengubah aktivitas manusia menjadi lebih mudah. Dalam hal berkomunikasi, sekarang masyarakat bisa berkomunikasi jarak jauh dengan menggunakan telepon maupun media internet. Dalam hal perbankan, masyarakat dimudahkan dalam hal bertransaksi dengan adanya ATM maupun e-banking.

Begitu pula dalam bidang politik, dengan adanya perkembangan dunia TIK, hal ini dapat membuat sistem voting konvensional berubah menjadi sistem voting yang menggunakan teknologi komputer atau yang sering disebut dengan electronic voting (e-voting). Terdapat banyak keuntungan dari sistem e-voting

dibandingkan dengan sistem voting konvensional, yaitu proses penghitungan suara menggunakan komputer sehingga proses menjadi lebih cepat dan akurat. Proses tersebut menyebabkan berkurangnya waktu penghitungan dan mengurangi kekhawatiran terjadinya kesalahan yang dilakukan oleh manusia. Selain itu, dengan menggunakan sistem e-voting ini biaya pelaksanaan e-voting dapat dikurangi karena tidak menggunakan bahan satu kali pakai seperti kertas sebagai media pemilihan dan juga tidak memerlukan biaya pendistribusian kertas suara.

Perkembangan internet yang pesat, menjadikan internet mudah digunakan dan dijangkau oleh semua orang. Namun hal tersebut membawa dampak bagi keamanan informasi maupun pesan yang menggunakan internet. Informasi menjadi sangat rentan untuk diketahui, diambil, dan dimanipulasi oleh pihak-pihak yang tidak berkepentingan.

2

Rojali Budi Permadi, 2014

SISTEM E-VOTING MENGGUNAKAN PROTOKOL TWO CENTRAL FACILITIES DENGAN MENGGABUNGKAN ALGORITMA AES DAN RSA SEBAGAI KOMBINASI KEAMANAN

Universitas Pendidikan Indonesia | repository.upi.edu | perpustakaan.upi.edu

terdapat masalah lain untuk penerapan e-voting di Indonesia, yaitu infrastruktur yang belum merata dan masih banyak masyarakat yang gagap teknologi (Rahman,2012).

Ada 4 (empat) persyaratan agar system e-voting dapat dipercaya oleh masyarakat yaitu secure (aman/terjamin), accurate (akurat), re-countable (dapat dihitung kembali), dan accessible (kemudahan untuk mengakses) (Oriez, 2004). Salah satu syarat tersebut yaitu secure terkait dengan keamanan informasi selama pelaksanaan e-voting (Agustina & Kurniati, 2009).

Untuk memenuhi aspek-aspek keamanan informasi pada sistem, diperlukan metode yang dapat menjaga keamana informasi tersebut. Metode yang dimaksud adalah kriptografi. Terdapat beberapa protokol kriptografi yang digunakan untuk sistem e-voting yang dijelaskan oleh Scheiner (1996). Protokol tersebut adalah Single Central Facility dan Two Central Facilities.

Pada penelitian kali ini, sistem e-voting menggunakan protokol Two Central Facilites. Pada penelitian sebelumnya, Janga Shireesha dan So-In

Chakchai (2005) menjelaskan bahwa protokol Two Central Facilities yang dimodifikasi memenuhi semua persyaratan online voting yang aman. Dan untuk menjaga keamanan data pada saat pengiriman, penelitian kali ini juga menambahkan penggunaan dua algoritma kriptografi sebagai kombinasi keamanan dari sistem e-voting.

3

yang dikirimkan.

Untuk algoritma kedua, digunakan algoritma asimetris, yaitu algoritma RSA. Seperti yang dijelaskan Evgeny (2009), Algortima RSA memiliki keamanan yang lebih tinggi dari algoritma simetris namun membutuhkan waktu yang lama dalam pengerjaan prosesnya.

Untuk menutupi kekurangan masing-masing algoritma, maka algoritma RSA hanya digunakan untuk mengirimkan kunci dari algoritma AES secara aman. Sedangkan algoritma AES digunakan untuk proses enkripsi dan dekripsi terhadap data yang dikirimkan, seperti yang dilakukan oleh Palanisamy (2011).

Pada penelitian yang dilakukan Dan DuFeu dan Jon Haris (2001), Janga Shireesha dan So-In Chakchai (2005) dan Wardhani (2009), algoritma yang digunakan adalah RSA dan Blowfish. Sehingga masih memiliki tingkat keamanan yang lebih rendah dibandingkan dengan menggunakan algoritma AES dan RSA.

Kombinasi algoritma AES dan RSA telah digunakan pada penelitian yang dilakukan oleh Erick Priyanggodo, Alfian Prayanta, dan Fitrah (2012), namun penelitian yang dilakukan adalah pengecekan pengaruh kombinasi AES dan RSA terhadap running time pada saat pengiriman hasil suara ke CTF. Sedangkan pada penelitian kali ini, penelitian dilakukan untuk melihat pengaruh kombinasi algoritma AES dan RSA terhadap sistem e-voting berdasarkan tujuan kriptografi.

Jadi pada penelitian kali ini, sistem e-voting dibuat dengan menggunakan protokol Two Central Facilities, dengan menggunakan algoritma AES untuk enkripsi data yang dikirimkan dan algoritma RSA untuk enkripsi kunci dari algoritma AES. Selain itu, pada penelitian kali ini AES juga digunakan untuk proses enkripsi terhadap data yang disimpan ke dalam database. Hal tersebut dilakukan untuk mencegah pencurian maupun pengubahan informasi di dalam database oleh pihak yang tidak bertanggung jawab yang melakukan pengaksesan ke dalam database secara langsung.

1.2. Rumusan Masalah

4

Rojali Budi Permadi, 2014

SISTEM E-VOTING MENGGUNAKAN PROTOKOL TWO CENTRAL FACILITIES DENGAN MENGGABUNGKAN ALGORITMA AES DAN RSA SEBAGAI KOMBINASI KEAMANAN

Universitas Pendidikan Indonesia | repository.upi.edu | perpustakaan.upi.edu

1. Bagaimana peran protokol Two Central Facilities dalam memenuhi kriteria yang harus dimiliki sistem e-voting yang dijelaskan oleh Scheiner.

2. Bagaimanakah pengaruh algoritma AES dan RSA pada sistem e-voting berdasarkan tujuan kriptografi, yaitu confidentially (kerahasiaan), data integrity (integritas data), authentication (autentikasi), dan non-repudiation (nir-penyangkalan).

1.3. Batasan Masalah

Batasan masalah yang diteliti antara lain adalah :

1. Sistem ini difokuskan pada proses pemungutan suara berlangsung. 2. Protokol yang digunakan adalah Two Central Facilities yang

dikembangkan oleh Dan Dufeu dan Jon Harris.

3. Algoritma kriptografi yang digunakan adalah AES dan RSA.

1.4. Tujuan Penelitian

Sejalan dengan permasalah yang telah dirumuskan, maka tujuan yang ingin dicapai pada penelitian ini adalah :

1. Membangun sistem e-voting menggunakan protokol Two Central Facilities yang sesuai dengan kriteria yang harus dimiliki sistem e-voting.

5

(nir-penyangkalan).

1.5. Sistematika Penulisan

Dalam penyusunan skripsi ini, sistematika penulisan dibagi menjadi beberapa bab sebagai berikut:

BAB I PENDAHULUAN

Bab ini menguraikan tentang latar belakang masalah, rumusan masalah, maksud dan tujuan, batasan masalah, metode penelitian dan sistematika penulisan.

BAB II TINJAUAN PUSTAKA

Bab ini memaparkan beberapa teori yang mendukung dalam pembuatan perangkat lunak seperti, E-Voting, Kriptografi, Algoritma RSA, Algoritma AES, protokol, protokol Two Central Facilities, CLA, dan CTF.

BAB III METODOLOGI PENELITIAN

Bab ini merupakan penjabaran dari implementasi algoritma RSA dan AES pada sistem e-voting yang menggunakan protokol Two Central Facilities. Mencakup analisis, dan desain model sistem.

BAB IV HASIL PENELITIAN DAN PEMBAHASAN

6

Rojali Budi Permadi, 2014

SISTEM E-VOTING MENGGUNAKAN PROTOKOL TWO CENTRAL FACILITIES DENGAN MENGGABUNGKAN ALGORITMA AES DAN RSA SEBAGAI KOMBINASI KEAMANAN

Universitas Pendidikan Indonesia | repository.upi.edu | perpustakaan.upi.edu BAB V KESIMPULAN DAN SARAN

BAB III

METODE PENELITIAN

3.1. Desain Penelitian

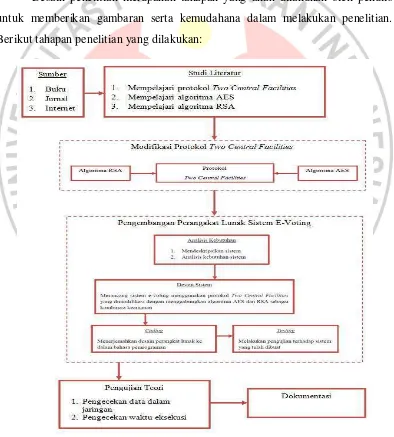

[image:15.595.117.511.284.721.2]Desain penelitian merupakan tahapan yang akan dilakukan oleh penulis untuk memberikan gambaran serta kemudahana dalam melakukan penelitian. Berikut tahapan penelitian yang dilakukan:

38

Rojali Budi Permadi, 2014

SISTEM E-VOTING MENGGUNAKAN PROTOKOL TWO CENTRAL FACILITIES DENGAN MENGGABUNGKAN ALGORITMA AES DAN RSA SEBAGAI KOMBINASI KEAMANAN

Universitas Pendidikan Indonesia | repository.upi.edu | perpustakaan.upi.edu

Tahapan penelitian yang akan dilakukan meliputi langkah – langkah berikut:

1. Studi Literatur

Tahap studi literatur merupakan tahapan mempelajari metode-metode yang akan digunakan pada penelitian, yaitu mempelajari konsep protokol Two Central Facilities, mempelajari algoritma AES dan algoritma RSA. Sumber yang digunakan berupa buku jurnal, maupun bahan bacaan yang didapatkan dari internet.

Buku karya Bruce Scheiner yang berjudul “Applied Cryptography –

Protokol, Algorithms and Source Code in C” yang diterbitkan pada tahun 1996 menjadi sumber dalam mempelajari konsep dari protokol Two Central Facilities. Selain buku tersebut, jurnal milik Dan Dufeu dan Jon Harris(2001), Janga Shireesha dan So-In Chakchai(2005), juga skripsi milik Alfiyan, Erick, dan Fitrah(2012) menjadi sumber yang digunakan untuk mempelajari protokol Two Central Facilities.

Untuk sumber yang digunakan dalam mempelajari algoritma AES, digunakan buku yang dikarang Rinaldi Munir pada tahun 2006 yang

berjudul “Kriptografi” dan buku berjudul “Cryptography and Network

Security: Principles and Practice 5th Edition” milik William Stallings yang diterbitkan pada tahun 2011.

Buku “Kriptografi” karya Rinaldi Munir digunakan sebagai acuan dalam

mempelajari algoritma RSA. Selain itu, artikel dari internet yang berjudul

“Implementasi algoritma RSA di PHP” milik Sakti Dwi Cahyono yang diakses pada tanggal 26 Oktober 2013 pukul 18.30 dengan url

http://www.saktidwicahyono.name/2010/03/implementasi-algoritma-rsa-di-php.html digunakan untuk mempelajari cara kerja algoritma RSA dalam

bahasa pemrograman PHP.

2. Modifikasi Protokol Two Central Facilities

Pada tahap ini dilakukan modifikasi terhadap protokol Two Central Facilities yang dikembangkan oleh Dan Dufeu dan Jon Harris. Proses

39

yang dibangun terdiri dari tiga subsistem terpisah, yaitu Voter Client yang berperan sebagai penghubung antara pemilih dengan subsistem lainnya, CLA yang merupakan subsistem yang melakukan proses autentikasi pemilih, dan CTF yang melakukan proses tabulasi. Hal tersebut mengakibatkan terjadinya komunikasi data antar subsistem. Dengan adanya proses komunikasi data antar subsistem, mengakibatkan terjadinya kekhawatiran bahwa data tersebut dapat dilihat, diambil, maupun dimodifikasi oleh pihak yang tidak bertanggung jawab.

Proses modifikasi dilakukan dengan menambahkan proses-proses yang digunakan dalam algoritma AES dan RSA ke dalam protokol Two Central Facilities. Pada penelitian kali ini, algoritma RSA digunakan untuk proses

enkripsi terhadap kunci rahasia yang digunakan oleh AES yang akan dikirimkan ke CLA dan CTF. Sedangkan algoritma AES digunakan untuk proses enkripsi dan dekripsi terhadap data yang akan dikirimkan antar subsistem. Algoritma AES juga digunakan untuk proses enkripsi dan dekripsi data yang akan disimpan di dalam database. Selain itu, proses modifikasi dilakukan untuk membatasi proses-proses yang dapat dilakukan oleh pemilih.

3. Pengembangan Perangkat Lunak.

Tahap pengembangan sistem dilakukan berdasarkan metode sekuensial linear yang terdiri dari tahapan-tahapan analysis, design, code, dan testing. 4. Pengujian Teori

40

Rojali Budi Permadi, 2014

SISTEM E-VOTING MENGGUNAKAN PROTOKOL TWO CENTRAL FACILITIES DENGAN MENGGABUNGKAN ALGORITMA AES DAN RSA SEBAGAI KOMBINASI KEAMANAN

Universitas Pendidikan Indonesia | repository.upi.edu | perpustakaan.upi.edu sekali tidak menggunakan proses-proses kriptografi. 5. Dokumentasi

Tahap dokementasi merupakan pembuatan dokumen skripsi, dokumen teknis perangkat lunak dan paper.

3.2 Metode Penelitian

1.2.1. Metode Pengumpulan Data

Dalam penelitian kali ini, data dan informasi yang tersedia dapat menunjang proses penelitian. Pada proses ini dilakukan studi literatur dengan mempelajari protokol Two Central Facilities, algoritma AES, dan algoritma RSA melalui jurnal, karya ilmiah, paper, textbook, dan sumber lainnya yang terdapat di internet.

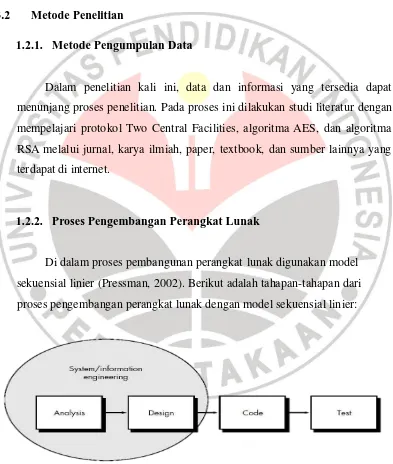

1.2.2. Proses Pengembangan Perangkat Lunak

[image:18.595.118.511.229.693.2]Di dalam proses pembangunan perangkat lunak digunakan model sekuensial linier (Pressman, 2002). Berikut adalah tahapan-tahapan dari proses pengembangan perangkat lunak dengan model sekuensial linier:

Gambar 3. 2. Model Sekuensial Linier

41

a. Analysis

Sistem e-voting dibangun berdasarkan protokol Two Central Facilities yang telah dimodifikasi pada tahap sebelumnya terdiri atas tiga buah sub program, yaitu Voter Client, CLA, dan CTF.

Voter Client merupakan sub program yang digunakan sebagai interface

yang akan digunakan oleh pemilih dalam melakukan proses pemilihan. Proses otentikasi pemilih dilakukan pada sub program CLA, dan proses penghitungan suara dilakukan di dalam sub program CTF. Baik CLA maupun CTF harus dapat diakses oleh Voter Client sehingga pemakaian database dapat dilakukan secara terpusat.

Untuk menjaga keamanan data yang dikirimkan, digunakan pengenkripsian terhadap data yang dikirim. Sebelum dilakukan proses pengiriman data, Voter Client harus bisa melakukan permintaan kunci publik dari CLA dan CTF yang digunakan untuk pengiriman kunci rahasia ke CLA dan CTF.

b. Design

Pada tahap ini dilakukan perancangan interface yang digunakan pada sub program Voter Client, database yang akan digunakan pada sub program CLA dan CTF, serta perancangan alur proses yang akan digunakan pada sistem sehingga semua langkah yang ada dalam protokol Two Central Facilities yang dimodifikasi dapat dijalankan.

c. Code

Pada tahap ini dilakukan penerjamahan data atau pemecahan masalah yang telah dirancang pada tahap sebelumnya ke dalam bahasa pemrograman PHP.

d. Test

42

Rojali Budi Permadi, 2014

SISTEM E-VOTING MENGGUNAKAN PROTOKOL TWO CENTRAL FACILITIES DENGAN MENGGABUNGKAN ALGORITMA AES DAN RSA SEBAGAI KOMBINASI KEAMANAN

Universitas Pendidikan Indonesia | repository.upi.edu | perpustakaan.upi.edu 3.3 Alat dan Bahan

Pada penelitian ini digunakan alat penelitian berupa perangkat keras dan perangkat lunak sebagai berikut:

1. 1 Buah komputer yang berfungsi sebagai CLA dengan spesifikasi sebagai berikut :

- Processor Intel Pentium Core i5 - Memory DDR3 4 GB

- Harddisk 250 GB

- 100 BASE-T Interface Card On-Board (Fast Ethernet 100Mbps) - Ip : 192.167.1.2

2. 1 Buah komputer yang berfungsi sebagai CTF dengan spesifikasi sebagai berikut :

- Processor Intel Pentium Core i5 - Memory DDR3 4 GB

- Harddisk 250 GB

- 100 BASE-T Interface Card On-Board (Fast Ethernet 100Mbps) - Ip : 192.167.1.1

3. 1 Buah komputer yang berfungsi sebagai Client dengan spesifikasi sebagai berikut :

- Processor Intel Pentium Core i5 - Memory DDR3 4 GB

- Harddisk 250 GB

43

Perangkat lunak yang dimanfaatkan dalam penelitian ini baik secara langsung maupun tidak antara lain :

1. Notepad++ 2. PHP 3. MySQL 4. Web browser 5. Wireshark

Rojali Budi Permadi, 2014

SISTEM E-VOTING MENGGUNAKAN PROTOKOL TWO CENTRAL FACILITIES DENGAN MENGGABUNGKAN ALGORITMA AES DAN RSA SEBAGAI KOMBINASI KEAMANAN

Universitas Pendidikan Indonesia | repository.upi.edu | perpustakaan.upi.edu 110 BAB V

KESIMPULAN DAN SARAN

5.1. Kesimpulan

Adapun kesimpulan akhir dari penelitian Sistem E-voting menggunakan protokol Two Central Facilities dengan menggabungkan algoritma AES dan RSA sebagai kombinasi keamanan

1. Protokol Two Central Facilities dalam sistem e-voting yang dibangun memenuhi kriteria yang ditetapkan oleh Scheiner. Protokol Two Central Facilities dapat meminimalisir kecurangan, bahkan oleh pihak-pihak penyelenggara, yaitu CLA dan CTF. Dengan dipisahkannya database untuk menyimpan data pemilih dan data hasil pemilihan, maka pihak CLA tidak mengetahui kandidat mana yang dipilih oleh pemilih, dan pihak CTF tidak mengetahui siapa yang memilih kandidat yang mana. Jika kedua data diaudit, maka akan ketahuan apabila ada pihak penyelenggara melakukan kecurangan. Kecuali kedua pihak penyelengara melakukan kerjasama. Namun pada penelitian kali ini, proses komunikasi data belum manggunakan jalur komunikasi yang aman.

111

enkripsi dan dekripsi adalah 39 menit 49 detik, sedangkan untuk pengaksesan sistem yang tidak menggunakan enkripsi hanya 17 menit 11 detik. Terlebih pada saat proses penghitungan suara, karena semua data pilihan yang disimpan di dalam database telah dienkripsi sehingga untuk melakukan proses penghitungan suara, setiap record pilihan harus didekripsi terlebih dahulu. Namun, tidak semua tujuan kriptografi terpenuhi oleh implementasi algoritma AES dan RSA, hanya poin kerahasiaan yang tercapai sepenuhnya.

5.2. Saran

Untuk pengembangan lebih lanjut, saran-saran yang diberikan pada penelitian ini:

1. Proses autentikasi lebih aman jika tidak menggunakan username dan password, melainkan menggunakan smart card atau sidik jari.

2. Melakukan perubahan bahasa pemrograman dari PHP ke bahasa lainnya, seperti java atau python yang lebih cepat dalam hal eksekusinya, karena algoritma RSA yang digunakan dalam penelitian ini masih menggunakan kunci yang relative kecil ukurannya. Sedangkan menurut beberapa penelitian sebelumnya, panjang kunci RSA yang diperkirakan aman adalah lebih dari 1024-bit.

3. Perlu dilakukan penelitian dan pemodifikasian lebih lanjut terhadap protokol Two Central Facilities agar dapat digunakan di Indonesia sesuai dengan peraturan-peraturan tentang pemilihan umum yang berlaku di Indonesia.