A-181

ANALISIS TINGKAT KEAMANAN SISTEM INFORMASI AKADEMIK DENGAN MENGKOMBINASIKAN STANDAR BS-7799 DENGAN SSE-CMM

Adi Supriyatna1

1Jurusan Manajemen Informatika, AMIK BSI Karawang e-mail :adi.asp@bsi.ac.id

ABSTRACT

Information is one of the most important assets of the company. With the development of information technology very rapidly, the possibility of disruption Information security is also increasing. Security issues is one important aspect of an information system, security is often placed at the bottom of the list are considered to be important. This study was conducted to analyze and measure the security level of information on academic information system, because the current data that is processed is still very vulnerable to attack or vandalism committed by people who are not responsible nor caused by system failures. The method used in this study are divided into two types of sample selection and data collection. Meanwhile, to measure the level of security, in this study using the standard BS-7799 which consists of 11 clauses are used as a basis to create a list of questions and SSE-CMM is used for the assessment of the level of maturity. The results of this study are based on calculations that have been done, it can be obtained that information security level of academic information system is located on level 3 is below the average level 1 which means that the current information security on academic information system still needs to be improved. However there are some clauses that have a value above 3 that clause 6th and 7th clause which means it meets the standards of BS-7799.

Kata kunci : Academic Information System, BS-7799 Standard, Information Security, SSE-CMM.

PENDAHULUAN

Informasi merupakan salah satu aset perusahaan yang sangat penting. Dengan berkembangnya teknologi informasi yang sangat pesat, kemungkinan terjadinya gangguan keamaan informasi juga semakin meningkat. Masalah keamanan merupakan salah satu aspek penting dalam penggunaan sistem informasi, seringkali keamanan ditempatkan pada urutan terakhir dalam daftar yang dianggap penting. Saat ini sangat dibutuhkan sebuah sistem keamanan sistem informasi yang baik untuk menjaga informasi yang dimiliki oleh perusahaan, meskipun pada kenyataannya belum ada sebuah keamanan sistem informasi yang sempurna karena selalu saja ada celah atau cara untuk menembus keamanan sebuah sistem informasi.

Standard BS-7799 merupakan standard internasional yang menyediakan petunjuk dan kontrol untuk mengatur keamanan sistem informasi. Keamanan informasi didefinisikan sebagai perlindungan kerahasiaan, integritas dan ketersediaan yang dapat dicapai dengan menerapkan kontrol berupa kebijakan, praktek, dan prosedur.

Penelitian ini dilakukan untuk melakukan kajian terhadap tingkat keamanan sistem informasi akademik yang digunakan oleh salah satu perguruan tinggi swasta di jakarta. Karena saat ini data yang diolah masih sangat rentan oleh penyerangan atau perusakan yang dilakukan oleh orang yang tidak bertanggung jawab maupun yang disebabkan oleh kegagalan sistem.

Keamanan informasi merupakan suatu hal yang wajib diperhatikan. Masalah tersebut penting karena jika informasi dapat diakses oleh orang yang tidak bertanggung jawab maka keakuratan informasi tersebut akan diragukan bahkan bisa menjadi informasi yang menyesatkan. Berikut ini adalah beberapa rumusan masalah yang didapatkan dalam penelitian apakah sistem keamanan pada sistem informasi akademik yang digunakan sudah sesuai dengan standard dan sejauh mana kesiapan sistem informasi akademik dalam penerapan standar keamanan informasi. Selain itu Bagaimanakah peranan standarisasi keamanan sistem informasi dalam menjaga informasi yang tersimpan dari berbagai ancaman yang ada .

Tujuan dari penelitian ini adalah untuk mendapatkan hasil pengukuran yang akurat dalam hal keamanan informasi pada sistem informasi akademik dan meningkatkan kualitas keamanan informasi sesuai dengan standard BS 7799. Selain itu untuk mengetahui tingkat kematangan sistem keamanan yang digunakan pada sistem informasi akademik. Diharapkan hasilnya dapat digunakan sebagai bahan pertimbangan dalam rangka menyusun langkah-langkah perbaikan manajemen keamanan sistem

A-182 informasi.

Menurut Simanungkalit (2009, p.6), Keamanan Informasi adalah perlindungan informasi dari berbagai macam ancaman agar menjamin kelanjutan usaha / bisnis, mengurangi resiko bisnis dan meningkatkan return of investment dan peluang bisnis. Keamanan sistem informasi merupakan suatu kegiatan perlindungan atau pencegahan terhadap gangguan penyalahgunaan informasi yang dilakukan oleh orang-orang yang tidak bertanggung jawab terhadap jalannya suatu sistem.

Menurut HARR dalam Simanungkalit (2009, p.6) keamanan informasi meliputi perlindungan terhadap tiga aspek, yaitu Kerahasiaan (Confidentiality), Integritas (Integrity) dan Ketersediaan (Availability). Ketiga aspek tersebut dikenal dengan CIA Triad dan menjadi prinsip dasar keamanan informasi (Gambar 1).

Gambar 1. CIA Triad

Information Security Management System (ISMS) atau Sistem Manajemen Keamanan Informasi menyediakan pendekatan sistematis dalam mengatur informasi yang sensitif agar dapat melindunginya yang meliputi pegawai, prose-proses dan sistem informasi. Menurut BSI (2002, p.4) ISMS merupakan bagian dari sistem manajemen secara keseluruhan berdasarkan pendekatan resiko bisnis untuk membangun, melaksanakan, beroperasi, memantau, mempertahankan dan meningkatkan keamanan informasi. Konsep kunci dari ISMS adalah agar organisasi/perusahaan merancang, menerapkan dan memelihara rangkaian yang berkaitan dari proses dan sistem untuk secara efektif mengelola aksesibilitas informasi, kemudian memastikan confidentiality, integrity dan availability dari aset-aset informasi dan meminimalkan resiko-resiko sistem keamanan informasi.

Latar belakang disusunnya standard BS-7799 untuk manajemen keamanan sistem informasi adalah karena diperlukannya suatu cara bagaimana data atau informasi tersebut dikelola, dipelihara dan diekspos. Awalnya BS-7799 adalah standar internasional yang menyediakan petunjuk dan kontrol untuk mengatur keamanan informasi. BS-7799 mendefinisikan 133 buah kontrol keamanan yang terstruktur dan dikelompokkan menjadi 11 klausa untuk memudahkan dalam mengidentifikasi hal-hal yang dibutuhkan untuk mengamankan aset informasi perusahaan. Berikut ini adalah 11 klausa yang terdapat dalam standard BS-7799: 1.Security Policy (Kebijakan Keamanan). 2.Organization of Information Security (Pengorganisasian Keamanan Informasi). 3.Asset Management (Pengelolaan Aset). 4.Human Resource Security (Pengamanan Sumber Daya Manusia). 5.Physical and Enviromental Security (Pengamanan Fisik dan Lingkungan). 6.Communications and Operations Management (Manajemen Komunikasi dan Operasi). 7.Access Control (Pengontrolan Akses). 8.Information Systems Acquisition, Development and Maintenance (Akuisisi Sistem Informasi, Pengembangan dan Pemeliharaan). 9.Incident Management (Pengelolaan Insiden). 10.Bussiness Continuity Management (Manajemen Kelangsungan Bisnis). 11.Compliance (Kepatuhan).

SSE-CMM menjelaskan karakteristik penting dari suatu proses rekayasa keamanan organisasi yang harus ada untuk memastikan teknik keamanan yang baik dengan tidak menganjurkan proses tertentu atau berurutan, namun mengambil praktek secara umum yang diamati dalam industri. Model ini merupakan standar untuk mempraktekkan rekayasa keamaman yang meliputi: 1.Siklus hidup secara keseluruhan termasuk pengembangan, pengoperasian dan kegiatan pemulihan kembali. 2. Organisasi keseluruhan termasuk pengelolaan, pengorganiasian dan kegiatan rekayasa. 3.Prilaku berinteraksi dengan disiplin lain, seperti sistem, perangkat lunak, perangkat keras, faktor manusia, rekayasa pengujian, pengelolaan sistem, operasi dan pemeliharaan.4.Berinteraksi dengan organisasi lain termasuk pengambil alihan, pengelolaan manajemen, sertifikasi, akreditasi dan evaluasi.

Model SSE-CMM memberikan gambaran menyeluruh tentang prinsip-prinsip dan arsitektur yang didasarkan SSE-CMM, gambaran eksekutif dari model, saran untuk pengggunaan model yang tepat, praktek-praktek yang termasuk dalam model, dan deskripsi atribut dari model. Metode penilaian SSE-CMM menjelaskan proses dan alat untuk mengevaluasi kemampuan teknik keamanan informasi. Ruang lingkup SSE-CMM meliputi beberapa hal yaitu: 1.SSE-CMM ditujukan untuk kegiatan

A-183

rekayasa keamanan yang meliputi produk yang terpercaya atau siklus hidup keamanan sistem, termasuk definisi konsep, analisa kebutuhan, perancangan, pengembangan, integrasi, instalasi, operasi, perawatan dan pengawasan. 2.SSE-CMM diterapkan untuk mengamankan pengembang produk, keamanan pengembang sistem dan integrator dan organisasi yang menyediakan jasa keamanan dan rekayasa keamanan. 3.SSE-CMM diterapkan untuk semua jenis dan ukuran rekayasa keamanan organisasi, seperti komersial, pemerintahan dan akademisi.

Untuk mengidentifikasi sejauh mana perusahaan/organisasi telah memenuhi standard keamanan informasi yang baik, dapat menggunakan kerangka identifikasi yang direpresentasikan dalam sebuah tingkat kematangan yang memiliki tingkat pengelompokkan kapabilitas perusahaan.

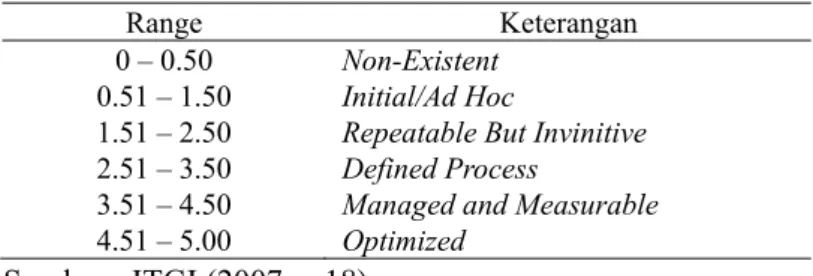

Tabel 1. Kriteria Index Penilaian Pada Tingkat Kematangan

Sumber : ITGI (2007, p.18) METODE PENELITIAN

Dalam penelitian ini metode yang digunakan adalah metode penelitian kualitatif, data yang diperoleh berdasarkan hasil penyebaran kuesioner yang diberikan kepada responden.

1. Pemilihan Sampel a. Populasi

Populasi menurut Sugiyono (2007, p.80) adalah wilayah generalisasi yang terdiri atas obyek/subyek yang mempunyai kualitas dan karakteristik tertentu yang ditetapkan oleh peneliti untuk dipelajari dan kemudian ditarik kesimpulannya. Populasi dalam penelitian ini yaitu staf yang menggunakan sistem informasi akademik di bagian akademik yang berjumlah 7 orang.

b. Responden Penelitian

Penentuan jumlah sampel dari populasi tertentu yang dikembangkan dari Isaac dan Michael, untuk jumlah populasi 10 jumlah anggota sampel sebenarnya hanya 9,56 tetapi dibulatkan menjadi 10 (Sugiyono, 2007, p.88). Teknik pengambilan sampel yang digunakan adalah purposive sampling, dimana sampel dipilih oleh peneliti dalam penelitian ini adalah orang yang ahli dalam bidang tersebut. Teknik ini digunakan karena responden yang dipilih merupakan orang yang memang bergelut di bidangnya, yaitu pengguna sistem informasi akademik.

2. Metode Pengumpulan Data

Data yang diperoleh dalam penelitian ini terbagi menjadi dua macam yaitu data primer yang merupakan data utama penelitian dan data sekunder yang merupakan data pendukung penelitian. a. Data primer, merupakan data utama yang digunakan dalam penelitian yang diperoleh melalui

observasi, wawancara dan survei. Pada penyebaran kuesioner penulis membuat daftar pertanyaan berdasarkan standard yang terdapat pada BS-7799 tentang petunjuk pelaksanaan manajemen keamanan informasi yang terdiri dari 11 kriteria atau klausa.

b. Data sekunder yang digunakan dalam penelitian ini diperoleh melalui literatur atau studi pustaka seperti buku, jurnal, prosiding dan laman. Selain itu penulis juga menggunakan dokumentasi data yang berkaitan dengan pengolahan data yang dilakukan sistem informasi akademik yang sesuai dengan topik penelitian.

3. Instrumentasi

Instrumen penelitian menurut Sandjaja (2006, p139) merupakan alat yang digunakan untuk mengukur variabel dalam rangka pengumpulan data. Instrumen yang digunakan dalam penelitian ini adalah dengan menyebarkan kuesioner. Kuesioner yang diambil dari 11 klausa yang terdapat pada BS-7799 yang sudah dibuat sedemikian rupa sehingga jawaban dari kuisioner tersebut setelah diolah menggunakan Maturity Level untuk mendapatkan nilai hasil tingkat kematangan keamanan sistem informasi akademik. Skala yang digunakan dalam kuesioner adalah skala Guttman, dimana pilihan jawaban yang disediakan yaitu jawaban Ya dan Tidak.

4. Teknik Analisis Data

Range Keterangan 0 – 0.50 Non-Existent

0.51 – 1.50 Initial/Ad Hoc

1.51 – 2.50 Repeatable But Invinitive 2.51 – 3.50 Defined Process

3.51 – 4.50 Managed and Measurable 4.51 – 5.00 Optimized

A-184

Gambar 2. Skema Pengolahan Data Kualitatif

Teknik analisis data yang digunakan pada penelitian ini adalah analisis kualitatif yang merupakan bentuk analisis yang sering digunakan untuk pendekatan penelitian yang menggunakan studi kasus. Analisis kualitatif melibatkan pengamatan yang lengkap. Menurut Miles dan Huberman dalam Sugiyono (2008, p.337), menyebutkan ada tiga langkah pengolahan data kualitatif, yakni reduksi data (data reduction), penyajian data (data display), dan penarikan kesimpulan (conclusion drawing and verification). Dalam pelaksanaannya reduksi data, penyajian data, dan penarikan kesimpulan/verifikasi, merupakan sebuah langkah yang sangat luwes, dalam arti tidak terikat oleh batasan kronologis. Secara keseluruhan langkah-langkah tersebut saling berhubungan selama dan sesudah pengumpulan data, sehingga model dari Miles dan Huberman disebut juga sebagai Model Interaktif.

PEMBAHASAN Hasil Perhitungan Data

Data yang diperoleh berasal dari penyebaran daftar pertanyaan kepada para pengguna sistem informasi akademik yang berjumlah 7 orang sesuai dengan standard BS-7799, kemudian data tersebut diolah dengan menggunakan SSE-CMM untuk mendapatkan nilai tingkat kematangan keamanan informasi. Skala yang digunakan dalam kuesioner ini menggunakan skala Guttman, dimana dalam jawaban kuesioner disediakan dua pilihan yaitu pilihan jawaban Ya dan Pilihan jawaban Tidak. Dalam perhitungannya, jawaban Y (Ya) dikonversi menjadi nilai 1, dan jawaban T (Tidak) dikonversi menjadi nilai 0. Penelitian dengan menggunakan skala Guttman dilakukan bila ingin mendapatkan jawaban yang tegas teradap suatu permasalahan yang ditanyakan (Sugiyono, 2007, p.96). Setelah semua hasil kuesioner dimasukkan dalam tabel, kemudian dihitung tingkat kematangan tiap proses dalam masing-masing klausa untuk setiap responden. Hasil maturity level tiap klausa dari 7 responden kemudian dicari rata-ratanya, dan hasil rata-rata tersebut akan menjadi nilai maturity level atau tingkat kematangan keamanan informasi.

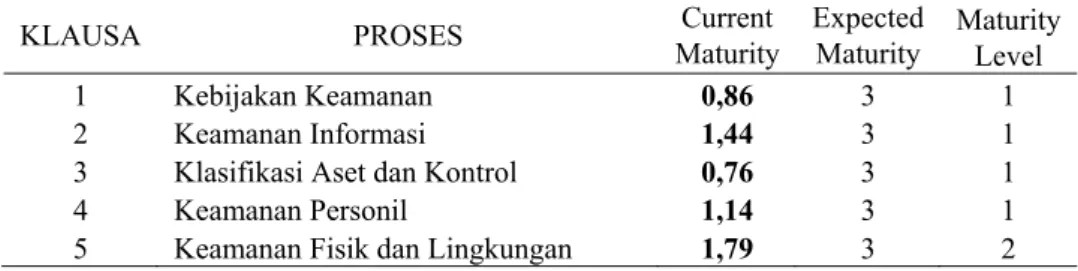

Nilai maturity diperoleh dari hasil rata-rata jawaban responden terhadap masing-masing klausa yang terdapat pada standar BS-7799, sedangkan Expected Maturity menunjukkan tingkat standar maturity yang ada di Indonesia yaitu pada tingkat ketiga (Gambar 3). Tabel 2 menunjukkan hasil perhitungan kuesioner untuk mendapatkan tingkat kematangan keamanan informasi sistem informasi akademik.

Tabel 2. Hasil Perhitungan Tingkat Kematangan Keamanan Informasi SIA KLAUSA PROSES Maturity Current Expected Maturity Maturity

Level

1 Kebijakan Keamanan 0,86 3 1

2 Keamanan Informasi 1,44 3 1

3 Klasifikasi Aset dan Kontrol 0,76 3 1

4 Keamanan Personil 1,14 3 1

A-185

6 Manajemen Komunikasi dan Operasi 5,11 3 5

7 Kontrol Akses 4,24 3 4

8

Pengembangan Sistem dan

Pemeliharaan 3,67 3 3

9

Manajemen Insiden Keamanan

Informasi 1,45 3 1

10 Manajemen Kontinuitas Bisnis 0,64 3 1

11 Kepatuhan 2,45 3 2

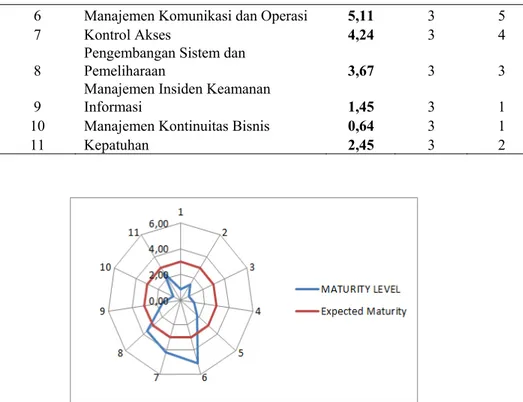

Gambar 3. Radar Tingkat Kematangan Keamanan Informasi SIA Analisa Hasil Penelitian

Berdasarkan hasil rekapitulasi dari hasil penyebaran kuesioner kemudian dibuatkan rata-rata atas jawaban kuesioner yang dihitung berdasarkan klausa dan responden untuk mendapatkan tingkat kematangannya, hasilnya adalah sebagai berikut:

Kebijakan Keamanan

Berdasarkan hasil perhitungan tingkat kematangan, nilai yang diperoleh pada klausa 1 tentang kebijakan keamanan informasi berada pada tingkat Initial/Ad Hoc pada posisi nilai 0.86 yang berarti saat ini keamanan informasi sistem informasi akademik belum sesuai dengan proses standar dan harus dilakukan perbaikan. Oleh karena itu diperlukan sebuah kebijakan yang dapat mengarahkan visi dan misi perusahaan agar kelangsungan usaha dapat dipertahankan dengan mengamankan dan menjaga integritas / keutuhan data dan informasi yang krusial.

Pengorganisasian Keamanan Informasi

Berdasarkan hasil perhitungan tingkat kematangan, nilai yang diperoleh pada klausa 2 tentang pengorganisasian keamanan informasi berada pada tingkat Initial/Ad Hoc pada posisi nilai 1.44 yang berarti saat ini keamanan informasi sistem informasi akademik belum sesuai dengan proses standar dan harus dilakukan perbaikan. Tugas dan tanggung jawab keamanan informasi harus dilaksanakan oleh semua staf yang menjalankan sistem informasi akademik. Pihak ketiga tidak diperkenankan untuk mengakses informasi yang bukan merupakan wewenangnya, pihak ketiga hanya boleh mengakses data yang bersifat umum. Klasifikasi Aset dan Kontrol

Berdasarkan hasil perhitungan tingkat kematangan, nilai yang diperoleh pada klausa 3 tentang klasifikasi aset dan kontrol berada pada tingkat Initial/Ad Hoc pada posisi nilai 0.76 yang berarti saat ini keamanan informasi sistem informasi akademik belum sesuai dengan proses standar dan harus dilakukan perbaikan. Oleh karena itu perlu dibuatkan sebuah pedoman atau panduan dalam pengelolaan aset agar proses pengelolaan antara masing-masing staf memiliki standarisasi yang sama.

Keamanan Personil / Sumber Daya Manusia

Berdasarkan hasil perhitungan Maturity Level nilai yang diperoleh pada proses 4 tentang keamanan sumber daya manusia berada pada tingkat Initial/Ad Hoc pada posisi nilai 1.14 yang berarti saat ini keamanan informasi sistem informasi akademik belum sesuai dengan proses standar dan harus dilakukan perbaikan. tidak adanya prosedur mengenai pengelolaan hak akses pengguna sehingga siapa saja yang bisa masuk kedalam DBMS akan dengan

A-186

mudah mengelola hak akses pengguna. Oleh karena itu dibutuhkan sebuah tim / perorangan yang bertugas dan bertanggung jawab mengatur atau mengelola hak akses user, kemudian pengelolaan tersebut harus berdasarkan pada prosedur dan kebijakan yang dikeluarkan perusahaan. Selain itu diperlukannya sumber daya manusia yang penuh tanggung jawab dan professional.

Keamanan Fisik dan Lingkungan

Berdasarkan hasil perhitungan Maturity Level nilai yang diperoleh pada proses 5 tentang keamanan fisik dan lingkungan berada pada tingkat Repeatable But Invinitive pada posisi nilai 1.79 yang berarti saat ini keamanan informasi sistem informasi akademik harus dikembangkan kedalam tahapan yang lebih baik. Akses terhadap lokasi fisik yang menyimpan pusat informasi harus dibatasi agar terhindar dari kemungkinan terjadinya bencana dan perusakkan yang dilakukan oleh pihak yang tidak bertanggung jawab. Pada saat ini lokasi penyimpanan server sistem informasi akademik sudah ditempatkan ditempat yang jauh dari keramaian dan akses orang banyak, ruangan server dikelola oleh divisi TI yang dilengkapi AC, kamera CCTV, kunci, dan pengamanan dari kebakaran. Terdapat pula larangan akses fisik terhadap server yang berupa larangan masuk selain orang yang berwenang.

Manajemen Operasi dan Komunikasi

Berdasarkan hasil perhitungan Maturity Level nilai yang diperoleh pada proses 6 tentang manajemen operasi dan komunikasi berada pada tingkat Optimized pada posisi nilai 5.11 yang berarti saat ini keamanan informasi sistem informasi akademik sudah berada pada tingkat praktek yang baik berdasarkan hasil dari perbaikan yang berkelanjutan. Saat ini bagian akademik telah memiliki SOP sebagai landasan dalam pengoperasian sistem informasi akademik, Back-Up dan pemeliharaan peralatan. Perencanaan sistem informasi baru, upgrade atau versi baru dilakukan berdasarkan permintaan dan kebutuhan. Terdapat kontrol pencegahan, deteksi dan respon terhadap software yang berbahaya dengan terpasangnya anti virus dai masing-masing unit komputer staf. Data yang terdapat pada server hanya bisa dilihat dengan menggunakan sistem informasi dan informasi yang tersimpan tidak bisa disalin. Sistem informasi penjadwalan sudah memiliki sistem keamanan berupa login untuk dapat mengolah data penjadwalan sehingga hanya orang-orang tertentu saja yang bisa melakukan pengolahan data penjadwalan dan transaksi yang dilakukan oleh pengguna akan direkam oleh sistem.

Kendali Akses

Berdasarkan hasil perhitungan Maturity Level nilai yang diperoleh pada proses 7 tentang kendali akses berada pada tingkat Managed and Measureable pada posisi nilai 4.24 yang berarti saat ini manajemen perlu mengawasi dan mengukur kepatuhan terhadap prosedur dan mengambil tindakan tegas jika proses tidak dijalankan secara efektif. Tidak ada kebijakan tentang pembuatan password untuk masuk kedalam sistem informasi dan tidak ada petunjuk dalam pembuatan password yang baik. Sistem informasi akademik sudah menerapkan kegiatan autentikasi pengguna, yang berarti hanya pengguna yang sah saja yang bisa mengakses informasi dalam sistem informasi. Tidak ada registrasi formal untuk menjadi pengguna sistem informasi akademik, semua diregistrasi oleh pimpinan berdasarkan ruang lingkup pekerjaannya. Tidak ada kebijakan dalam perubahan password secara berkala dan pengontrolan terhadap password dilakukan oleh masing-masing staf, jika staf lupa passwordnya, maka staf tersebut harus menghubungi pimpinannya untuk dilakukan reset password. Kerahasiaan password sistem informasi kurang baik karena data yang tersimpan ke dalam basis data bukanlah hasil enkripsi.

Pengembangan Sistem dan Pemeliharaan

Berdasarkan hasil perhitungan Maturity Level nilai yang diperoleh pada proses 8 tentang pengembangan sistem dan pemeliharaan berada pada tingkat Managed and Measureable pada posisi nilai 3.67 yang berarti keamanan informasi sudah berstandar dan harus didokumentasikan dan kemudian dipublikasikan melalui pelatihan. Sistem informasi akademik merupakan sistem yang interaktif karena setiap validasi, sistem akan mengeluarkan pesan yang terkait dengan kegiatan yang dilakukan oleh pengguna. Semua sistem informasi dirancang dan dibangun oleh Divisi Teknologi informasi tanpa ada campur tangan dari pihak luar maupun out sourcing.

A-187 Manajemen Insiden Keamanan Informasi

Berdasarkan hasil perhitungan Maturity Level nilai yang diperoleh pada proses 9 tentang manajamen insiden keamanan informasi berada pada tingkat Initial/Ad Hoc pada posisi nilai 1.45 yang berarti saat ini keamanan informasi sistem informasi akademik belum sesuai dengan proses standar dan harus dilakukan perbaikan. Jika terjadi insiden terhadap keamanan informasi selalu dilaporkan kepada pihak Divisi Teknologi Informasi namun terkadang proses penanganannya yang masih kurang, hal ini dikarenakan staf yang bertanggung jawab menangani insiden tersebut hanya sedikit jumlahnya. Selain itu juga tidak ada prosedur atau kebijakan tentang pelaporan insiden yang terjadi, sehingga pada saat melaporkan insiden, pengguna melakukan sesuai dengan inisiatifnya sendiri. Tidak bekerjanya sistem yang dapat melakukan pemantauan terhadap ancaman keamanan informasi mengakibatkan seringnya pengrusakan data yang dilakukan oleh pihak yang tidak bertanggung jawab.

Aspek keamanan Informasi Keberlangsungan Bisnis

Berdasarkan hasil perhitungan Maturity Level nilai yang diperoleh pada proses 10 tentang aspek keamanan informasi dan keberlangsungan bisnis berada pada tingkat Initial/Ad Hoc pada posisi nilai 0.64 yang berarti saat ini keamanan informasi sistem informasi akademik belum sesuai dengan proses standar dan harus dilakukan perbaikan. Tidak adanya kerangka kerja yang bisa digunakan untuk merencanakan keberlangsungan bisnis, perencanaan kelangsungan bisnis dilakukan dengan perencanaan yang tidak terstruktur dan tidak adanya kegiatan percobaan atas perencanaan yang telah disusun. Selain itu tidak adanya prosedur pengelolaan dalam pengembangan dan mempertahankan kelangsungan bisnis mengakibatkan terhambatnya proses perencanaan.

Kepatuhan

Berdasarkan hasil perhitungan Maturity Level nilai yang diperoleh pada proses 11 tentang kepatuhan berada pada tingkat Repeatable but Intituitive pada posisi nilai 2.45 yang berarti saat ini keamanan informasi sistem informasi akademik harus dikembangkan kedalam tahapan yang lebih baik. Sampai saat ini belum dilakukan proses audit terhadap keamanan informasi pada sistem informasi akademik, namun kebijakan-kebijakan yang dikeluarkan oleh manajemen disebar secara merata ke semua bagian yang ada. Catatan penting ataupun informasi penting dilindungi oleh sistem agar terhindar dari kerusakan dan kehilangan. Dari hasil perhitungan tingkat kematangan keamanan informasi, dimana tingkat kematangan yang menjadi acuan dalam penelitian ini adalah pada level 3 (Define). Berdasarkan hasil perhitungan yang telah dilakukan maka dapat diperoleh bahwa tingkat kematangan keamanan informasi sistem informasi akademik adalah berada pada rata-rata level 1 berarti bahwa saat ini keamanan informasi sistem informasi akademik masih perlu diperbaiki karena masih berada di bawah level 3. Namun ada beberapa klausa yang memiliki nilai di atas 3 yaitu klausa ke-6, klausa ke-7 dan klausa ke-8 yang berarti sudah memenuhi standar BS-7799.

KESIMPULAN

Berdasarkan hasil penelitian dan pengolahan data yang berkaitan dengan keamanan informasi pada sistem informasi akademik, dapat diambil beberapa kesimpulan sebagai berikut:

1. Tingkat kematangan keamanan informasi pada sistem informasi akademik rata-rata masih berada di tingkat kesatu (Initial/ad hoc) yaitu pada klausa Kebijakan Keamanan, Pengorganisasian Keamanan Informasi, Klasifikasi Aset dan Kontrol, Keamanan Personil / Sumber Daya Manusia, Manajemen Insiden Keamanan Informasi, Aspek keamanan Informasi Keberlangsungan Bisnis. Untuk klausa keamanan fisik dan lingkungan dan klausa kepatuhan berada pada tingkat kedua (Repeatable but invinite), Klausa pengembangan sistem dan pemeliharaan dan klausa kontrol akses berada di tingkat keempat (Managed and measurable). Sedangkan klausa manajemen komunikasi dan operasi berada pada tingkat kelima (Optimized).

2. Penerapan standarisasi keamanan informasi pada sistem informasi akademik berdasarkan BS-7799 masih belum siap karena dari 11 klausa yang ditetapkan, hanya tiga klausa saja yang baru memenuhi standar tingkat kematangan yaitu klausa kontrol akses, pengembangan sistem dan pemeliharaan dan klausa manajemen komuikasi dan operasi.

3. Peranan Standar BS-7799 dalam menjaga informasi yang tersimpan adalah sebagai acuan dalam melakukan kontrol keamanan sistem informasi berdasarkan resiko, peraturan, hukum dan undang-undang serta prinsip, tujuan dan kebutuhan informasi pada sistem informasi akademik.

A-188 DAFTAR PUSTAKA

Bundesamt Fur Sicherheit in der Informationstechnik (BSI). (2008). BSI-Standard 100-1 Information Security Management Systems (ISMS). Bonn.

IT Governance Institute. (2005). COBIT 4.0.

Sandjaja, B & Albertus Heriyanto. (2006). Panduan Penelitian. Jakarta. Prestasi Pustaka Publisher. Simanungkalit, S.Juliandry. (2009). Perancangan Manajemen Keamanan Sistem Informasi Studi

Kasus Depkominfo. Tesis. Jakarta. Fakultas Ilmu Komputer Program Studi Magister Teknologi Informasi UI.

Sugiyono. (2007). Metode Penelitian Kuantitatif, Kualitatif dan R & D. Bandung. CV.Alfabeta. ________. (2008). Metode Penelitian Pendidikan Pendekatan Kuantitatif, Kualitatif dan R & D.