ALGORITMA HUFFMAN

TESIS

BAMBANG TJ HUTAGALUNG

127038037

PROGRAM STUDI S2 TEKNIK INFORMATIKA

FAKULTAS ILMU KOMPUTER DAN TEKNOLOGI INFORMASI

UNIVERSITAS SUMATERA UTARA

ALGORITMA HUFFMAN

TESIS

Diajukan untuk melengkapi tugas dan memenuhi syarat memperoleh ijazah Magister Teknik Informatika

BAMBANG TJ HUTAGALUNG

127038037

PROGRAM STUDI S2 TEKNIK INFORMATIKA

FAKULTAS ILMU KOMPUTER DAN TEKNOLOGI INFORMASI

UNIVERSITAS SUMATERA UTARA

Judul : KERAHASIAAN WATERMARKING CITRA DIGITAL DENGAN INFORMATION DISPERSAL ALGORITHM (IDA) DAN ALGORITMA HUFFMAN

Nama : BAMBANG TJ HUTAGALUNG

NIM : 127038037

Program Studi : MAGISTER (S2) TEKNIK INFORMATIKA

Fakultas : ILMU KOMPUTER DAN TEKNOLOGI INFORMASI

UNIVERSITAS SUMATERA UTARA

Komisi Pembimbing :

Pembimbing 2 Pembimbing 1

Dr. Erna Budhiarti Nababan, M.IT Prof. Dr. Opim Salim Sitompul, M.Sc

Diketahui/disetujui oleh

Program Studi Magister (S2) Teknik Informatika, Ketua,

KERAHASIAAN WATERMARKING CITRA DIGITAL DENGAN INFORMATION DISPERSAL ALGORITHM (IDA) DAN

ALGORITMA HUFFMAN TESIS

Dengan ini penulis menyatakan bahwa tesis ini disusun sebagai syarat untuk memperoleh gelar pada Program Studi Magister S2 Teknik Informatika Universitas Sumatera Utara adalah benar merupakan hasil karya penulis sendiri.

Adapun pengutipan-pengutipan yang penulis lakukan pada bagian-bagian tertentu dari hasil karya orang lain dalam penulisan tesis ini, telah penulis cantumkan sumbernya secara jelas sesuai dengan norma, kaidah, dan etika penulisan ilmiah.

Apabila di kemudian hari ternyata ditemukan seluruh atau sebagian tesis ini bukan hasil karya penulis sendiri atau adanya plagiat dalam bagian tertentu, penulis bersedia menerima sanksi pencabutan gelar akademik yang penulis sandang dan sanksi-sanksi lainnya sesuai dengan peraturan perundangan yang berlaku.

Medan, 28 Agustus 2014 Penulis,

AKADEMIS

Sebagai sivitas akademika Universitas Sumatera Utara, saya yang bertanda tangan di bawah ini:

Nama : Bambang TJ Hutagalung

NIM : 127038037

Program Studi : Teknik Informatika Jenis Karya Ilmiah : Tesis

Dengan pengembangan ilmu pengetahuan, menyetujui untuk memberikan kepada Universitas Sumatera Utara Hak bebas Royalti Non-Eksklusif (Non-Exlusive Royalty Free Right) atas tesis saya yang berjudul:

KERAHASIAAN WATERMARKING CITRA DIGITAL DENGAN INFORMATION DISPERSAL ALGORITHM (IDA) DAN

ALGORITMA HUFFMAN

Beserta perangkat yang ada (jika diperlukan). Dengan Hak Bebas Royalti Non-Eksklusif ini, Universitas Sumatera Utara berhak menyimpan, mengalih media, memformat, mengelola dalam bentukdata-base, merawat dan mempublikasikan Tesis saya tanpa minta izin dari saya selama tetap mencantumkan nama saya sebagai penulis dan sebagai pemegang dan atau sebagai pemilik hak cipta.

Dengan pernyataan ini dibuat dengan sebenarnya.

Medan, 28 Agustus 2014

PANITIA PENGUJI TESIS

Ketua : Prof. Dr. Opim Salim Sitompul, MSc

Anggota : 1. Dr. Erna Budhiarti Nababan, M.IT

2. Prof. Dr. Muhammad Zarlis, MSc

3. Dr. Benny Benyamin Nasution

DATA PRIBADI

Nama Lengkap : Bambang T.J. Hutagalung, S.Kom

Tempat dan Tanggal Lahir : Pagarbatu, 21 Juni 1985

Alamat Rumah : Jl. Veteran Komp PTPN II No 5 Desa Helvetia

Nomor HP : 085361101577

E_Mail : [email protected]

Instansi Tempat Bekerja : SMP Negeri 4 Sei Lepan

Alamat Kantor : Jl. Kenanga BM I Desa Harapan Makmur, Sei Lepan, 20859, Langkat–Sumatera Utara

DATA PENDIDIKAN

SD : SD Negeri 173140 Pagarbatu, Taput TAMAT : 1997

SLTP : SMP Negeri 3 Sipoholon, Taput TAMAT : 2000

SLTA : SMA Negeri 1 Tarutung, Taput TAMAT: 2003

D1 : Tricom Medan TAMAT: 2004

S1 : STMIK Potensi Utama Medan TAMAT: 2008

Akta IV : Universitas Dharma Agung Medan TAMAT: 2009

Puji dan Syukur penulis panjatkan kehadirat Allah semesta alam dalam Tuhan Yesus Kristus berkat limpahan rahmat dan karunia-Nya lah penulis dapat menyelesaikan Tesis ini dengan bimbingan, arahan, kritik dan saran serta bantuan dari pembimbing, pembanding, segenap dosen, rekan-rekan mahasiswa Program Studi Magister ( S2 ) Teknik Informatika Universitas Sumatera Utara.

Tesis ini diajukan sebagai salah satu syarat untuk memperoleh gelar Magister Komputer pada Program Studi Pascasarjana Magister Teknik Informatika pada Fakultas Ilmu Komputer– Teknologi Informasi Universitas Sumatera Utara. Dengan judul tesis “Kerahasiaan Watermarking Citra Digital dengan Information

Dispersal Algorithm(IDA) dan algoritma Huffman”. Pada proses penulisan sampai

dengan selesainya penulisan tesis ini, perkenankanlah penulis mengucapkan terima kasih yang sebesar-besarnya kepada:

1. Bapak Rektor Universitas Sumatera Utara, Prof. Dr. dr. Syahril Pasaribu, DTM&H, M.Sc (CTM), Sp.A(K) atas kesempatan yang telah diberikan kepada penulis untuk menyelesaikan Studi Program Magister (S2) Teknik Informatika.

2. Prof. Dr. Muhammad Zarlis selaku dekan Fakultas Ilmu Komputer dan Teknologi Informasi sekaligus Ketua Program Studi Magister ( S2 ) Teknik Informatika, dan M. Andri Budiman, S.T, M. Comp, M.E.M selaku Sekretaris Program Studi Magister (S2) Teknik Informatika beserta seluruh staf pengajar pada Program Studi Magister (S2) Teknik Informatika Program Pascasarjana Fakultas Teknik Informatika Universitas Sumatera Utara, yang telah bersedia membimbing penulis sehingga dapat menyelesaikan pendidikan tepat pada waktunya.

3. Terima kasih yang tak terhingga dan penghargaan setinggi - tingginya saya ucapkan kepada Prof. Dr. Opim Salim Sitompul, selaku pembimbing utama dan kepada Dr. Erna Budhiarti Nababan selaku pembimbing lapangan yang penuh dengan kesabaran menuntun serta membimbing saya hingga selesainya tesis ini dengan baik.

4. Terima kasih yang tak terhingga dan penghargaan setinggi – tingginya saya ucapkan kepada Prof. Dr. Muhammad Zarlis, Dr. Benny Benjamin Nasution, Dr. Syahril Efendi, S.Si, M.IT, sebagai pembanding yang telah memberikan saran dan masukan serta arahan yang baik demi penyelesaian tesis ini.

5. Terima kasih juga kepada bapak M. Andri Budiman, S.T, M. Comp, M.E.M yang telah membimbing dan memberikan banyak masukkan hingga terselesaikannya tesis ini.

6. Staf Pegawai dan Administrasi pada Program Studi Magister ( S2 ) Teknik Informatika Program Pascasarjana Fakultas Teknik Informatika Universitas Sumatera Utara yang telah memberikan bantuan dan pelayanan terbaik kepada penulis selama mengikuti perkuliahan hingga saat ini.

selalu bersedia memberikan dukungan semangat dan doa untuk keberhasilan dalam penyusunan tesis ini.

9. Terima kasih juga kepada orang tua dan keluarga besar Hutagalung dan Sihombing yang selalu memberikan dukungan semangat dan doa untuk keberhasilan dalam penyusunan tesis ini.

10. Terima kasih juga kepada abang senior Rano Tino Pandu yang bersedia memberikan dukungan semangat dan berbagi ilmu pengetahuan.

11. Seluruh pihak yang tidak dapat penulis sebutkkan satu persatu dalam tesis ini, terima kasih atas segala bantuan dan doa yang diberikan.

Dengan segala kekurangan dan kerendahan hati, sekali lagi penulis mengucapkan terima kasih. Semoga kiranya Tuhan Yang Maha Esa membalas segala bantuan dan kebaikan yang telah kalian berikan.

Medan, 28 Agustus 2014

Tesis ini memaparkan bagaimana menunjukkan keaslian citra digital dari tindakan klaim kepemilikan citra digital oleh pihak yang tidak bertanggung jawab. Hal tersebut dapat dilakukan dengan proses watermaking menggunakan Information Dispersal Algorithm (IDA). Untuk menjaga kerahasiaan parameter pembangkit proses

watermarking dapat dilakukan dengan proses encoding dan decoding dengan algoritma Huffman. Pembuktian keaslian citra digital ter-watermarkdilakukan dengan proses deteksi dan ekstraksiwatermarkpada citra digital ter-watermarkyang memiliki ukuran yang sama dengan citra digital asli, maupun yang telah mengalami perubahan ukuran.

HUFFMAN ALGORITHM

ABSTRACT

This thesis aims to discuss how to determine the originality of digital image of an ownership claim by the irresponsible party. It can be carried out by applying the watermarking process by using Information Dispersal Algorithm (IDA). The watermarking process can be done throught the decoding and encoding process by using Huffman algorithm, to keep the confidentiality of the generating parameter. To prove the confidentiality of a watermarked digital image, the detection and extraction process are applied to the watermarked digital image which has the similar size with the original one, or to the watermarked digital image which has been re-sized.

Halaman

PENGESAHAN i

PERNYATAAN ORISINALITAS ii

PERSETUJUAN PUBLIKASI iii

PANITIA PENGUJI iv

RIWAYAT HIDUP v

KATA PENGANTAR vi

ABSTRAK viii

ABSTRACT ix

DAFTAR ISI x

DAFTAR TABEL xiii

DAFTAR GAMBAR xiv

BAB I : PENDAHULUAN

1.1. Latar Belakang Masalah... 1

1.2. Rumusan Masalah... 2

1.3. Batasan Masalah... 2

1.4. Tujuan Penelitian... 3

1.5. Manfaat Penelitian... 3

BAB II : TINJAUAN PUSTAKA 2.1. Citra Digital... 4

2.2. Resolusi Citra... 5

2.3. Citra Warna (True Colour)... 6

2.4. Format File Citra... 6

2.5. Pengolahan Citra Digital... 7

2.6. PengertianWatermarking... 8

2.7. MetodeInformation Dispersal Algorithm(IDA)... 9

2.4.1. Pemisahan dan Rekonstruksi File... 10

2.5.3. ProsesDecoding... 17

2.6. Penelitian sebelumnya... 18

BAB III : METODOLOGI PENELITIAN 3.1. Data citra digital yang digunakan... 24

3.2. Analisis ProsesWatermarking... 25

3.3. Proses PenyisipanWatermark... 27

3.3.1. Input parameter F... 27

3.3.2. Dihitung 16 pasangan(α,β)... 27

3.3.3. Input Citra digital asli (I)... 30

3.3.4. Dipilih posisiwatermark(PW)... 31

3.3.5. Pola Citra (X)... 36

3.3.6.Pola Modifikasi (X’)... 37

3.3.7. Citrawatermark(W)... 40

3.3.8. Dibaca parameter F... 40

3.3.9.Encodingparameter F menjadi Konversi (C)... 40

3.3.10. Konversi (C)... 46

3.4. Proses Deteksi dan EkstraksiWatermark... ... 47

3.4.1.DecodingKonversi (C) menjadi parameter F... 47

3.4.2. Input parameter F... 49

3.4.3. Dicari posisiwatermark(PW)... 50

3.4.4. Pola Deteksi Citra digital asli (Xi’’)... 50

3.4.5. Pola Deteksi CitraWatermark(Xw’’)... 52

3.4.6. Komparasi (K)... 54

3.4.7.Ekstraksi (X’’’)... 54

3.4.8. TelusurWatermark(T)... 56

BAB IV : HASIL DAN PEMBAHASAN 4.1. Percobaan Pertama... 59

4.1.2. Proses PenyisipanWatermark... 59

4.3.2. Proses PenelusuranWatermark... 80

BAB IV : KESIMPULAN DAN SARAN 5.1. Kesimpulan... 82

5.2 Saran... 82

DAFTAR PUSTAKA... 83

Hal.

TABEL 2.1 Jenis karakter dan frekuensinya...16

TABEL 2.2 Hasil dan kesimpulan dari berbagai penelitian sebelumnya...18

TABEL 3.1 Daftar nilaipixelsebelum dan sesudah mengalami modifikasi...38

TABEL 3.2 Angka-angka dalam parameter F...40

TABEL 3.3 Daftar nilaipixelpada Pola Deteksi Citra digital asli (Xi’’)...51

TABEL 3.4 Daftar nilaipixelpada Pola Ekstraksi Citra Watermark(Xw”) 53 TABEL 3.5Daftar proses Ekstraksi (X’’’) terhadap CitraWatermark(W)...56

TABEL 3.6 Daftar nilaipixelpada Pola Ekstraksi Citra Watermark(Xw”)...58

TABEL 4.1 Proses penyisipanwatermarkdi sudut kiri atas...60

TABEL 4.2 Proses penyisipanwatermarkdi sudut kiri bawah...62

TABEL 4.3 Proses penyisipanwatermarkdi sudut kanan atas...63

TABEL 4.4 Proses penyisipanwatermarkdi sudut kanan bawah...64

TABEL 4.5 Proses penyisipanwatermarkdi tengah...65

TABEL 4.6 Proses deteksi dan ekstraksiwatermarkdi sudut kiri atas...68

TABEL 4.7 Proses deteksi dan ekstraksiwatermarkdi sudut kiri bawah...69

TABEL 4.8 Proses deteksi dan ekstraksiwatermarkdi sudut kanan atas...71

TABEL 4.9 Proses deteksi dan ekstraksiwatermarkdi sudut kanan bawah...73

TABEL 4.10 Proses deteksi dan ekstraksiwatermarkdi tengah...75

Hal.

Gambar 2.1. PembagianSteganography 8

Gambar 2.2. Penyimpanan dan transmisi file menggunakannformation

Dispersal Algorithm(IDA). 10

Gambar 2.3. Pembentukan pohon dari dua simpul 16

Gambar 2.4. Pembentukan pohon dari tiga simpul 16

Gambar 2.5. Pembentukan pohon dari empat simpul 17

Gambar 3.1. Citra digital dengan ukuran 700x700pixel 24

Gambar 3.2. Diagram blok proses Penyisipan, Deteksi dan Ekstraksi

Watermarkmenggunakan Information Dispersal Algorithm

(IDA) dan Algoritma Huffman 26

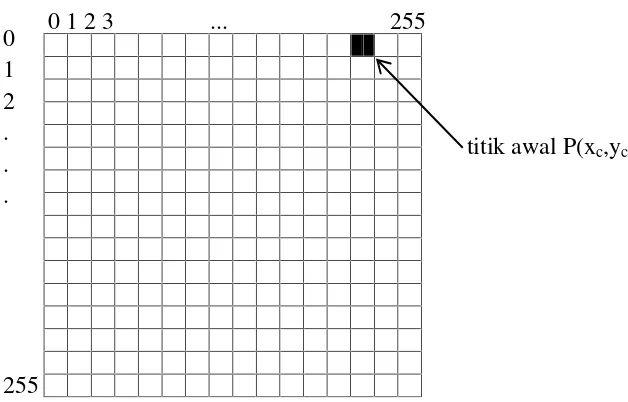

Gambar 3.3. Citra digital asli (I) dengan ukuran 256x256pixel 31

Gambar 3.4. Posisi titik awal P(xc,yc) pada sudut kiri atas dari

Citra digital asli (I) 32

Gambar 3.5. Posisi titik awal P(xc,yc) pada posisi sudut kiri bawah dari

Citra digital asli (I) 33

Gambar 3.6. Posisi titik awal P(xc,yc) pada sudut kanan atas dari

Citra digital asli (I) 34

Gambar 3.7. Posisi titik awal P(xc,yc) pada sudut kanan bawah dari

Citra digital asli (I) 35

Gambar 3.8. Posisi titik awal P(xc,yc) pada posisi tengah dari

Citra digital asli (I) 36

Gambar 3.9. Penentuan titik awal Pola Citra (X) dengan ukuran 16x16

berdasarkan ukuran Citra digital asli (I) 37

Gambar 3.10.Posisipixelpada Pola Modifikasi (X’) yang telah mengalami

modifikasi nilaipixel 39

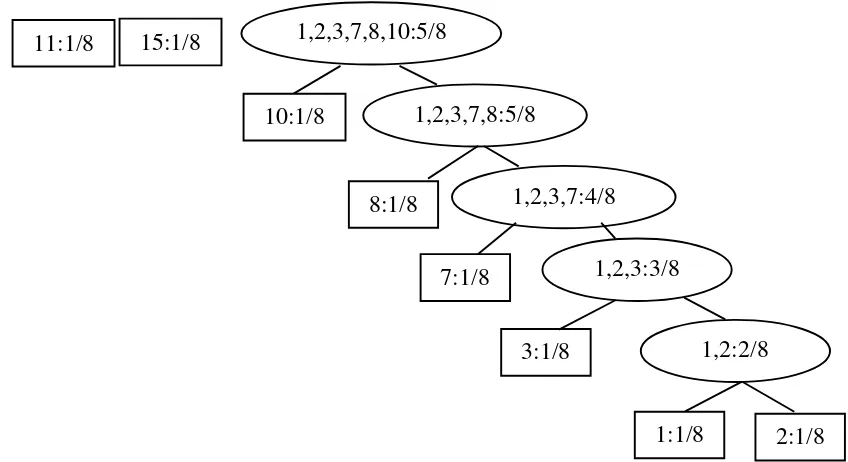

Gambar 3.11.Urutan angka-angka parameter F beserta frekuensinya 41

Gambar 3.12.Pohon dibentuk dari dua daun dengan nilai terkecil 41

Gambar 3.15.Daun dengan nilai terkecil dan pohon sebelumnya dihubungkan

oleh sebuah akar yang baru 42

Gambar 3.16.Daun dengan nilai terkecil dan pohon sebelumnya dihubungkan

oleh sebuah akar yang baru 43

Gambar 3.17.Daun dengan nilai terkecil dan pohon sebelumnya dihubungkan

oleh sebuah akar yang baru 43

Gambar 3.18.Daun dengan nilai terkecil dan pohon sebelumnya dihubungkan

oleh sebuah akar yang baru 44

Gambar 3.19.Pohon dan simpul daun diurutkan berdasarkan nilainya 45

Gambar 3.20.Bentuk pembentukan karakter dalam Konversi (C) 46

Gambar 3.21.Bentuk isi karakter dalam Konversi (C) 47

Gambar 3.22.Diagram blok proses Deteksi dan Ekstraksi Watermark

menggunakan Information Dispersal Algorithm(IDA) dan

Algoritma Huffman 48

Gambar 3.23.Tampilan isi parameter F hasildecodedari Konversi (C) 54

Gambar 3.24.Bentuk pola Deteksi CitraWatermark(Xw”) yang telah diekstrak

dari CitraWatermark(W) 55

Gambar 4.1. Gambar dengan nama Keponakan.jpg ukuran 700x700pixel 60

Gambar 4.2. Tampilan parameter F yang telah di-encode 66

Gambar 4.3. Salah satu tampilan citra digitl ter-watermark(W) 66

Gambar 4.4. Tampilan parameter F yang telah di-decode 67

Gambar 4.5. Salah satu tampilan citrawatermark(W) 77

Gambar 4.6.Citra digital asli (I) dengan nama keponakan.bmp dengan ukuran

700x700pixel 78

Gambar 4.7.CitraWatermark (W) dengan nama keponakan.bmp dengan ukuran

700x700pixel 79

Gambar 4.8.Citra digital ter-watermarkdengan ukuran 500x700pixel 79

Gambar 4.9.Citra digital ter-watermarkdengan ukuran 250x400pixel 80

Gambar 4.10.Citra digital ter-watermarkdengan ukuran 700x300pixel 80

Gambar 4.11.Citra digital ter-watermarkdengan ukuran 320x200pixel 80

Tesis ini memaparkan bagaimana menunjukkan keaslian citra digital dari tindakan klaim kepemilikan citra digital oleh pihak yang tidak bertanggung jawab. Hal tersebut dapat dilakukan dengan proses watermaking menggunakan Information Dispersal Algorithm (IDA). Untuk menjaga kerahasiaan parameter pembangkit proses

watermarking dapat dilakukan dengan proses encoding dan decoding dengan algoritma Huffman. Pembuktian keaslian citra digital ter-watermarkdilakukan dengan proses deteksi dan ekstraksiwatermarkpada citra digital ter-watermarkyang memiliki ukuran yang sama dengan citra digital asli, maupun yang telah mengalami perubahan ukuran.

HUFFMAN ALGORITHM

ABSTRACT

This thesis aims to discuss how to determine the originality of digital image of an ownership claim by the irresponsible party. It can be carried out by applying the watermarking process by using Information Dispersal Algorithm (IDA). The watermarking process can be done throught the decoding and encoding process by using Huffman algorithm, to keep the confidentiality of the generating parameter. To prove the confidentiality of a watermarked digital image, the detection and extraction process are applied to the watermarked digital image which has the similar size with the original one, or to the watermarked digital image which has been re-sized.

1.1. Latar Belakang Masalah

Perkembangan teknologi informasi yang cukup pesat telah merambah hingga ke berbagai aspek kehidupan manusia, mulai dari berkomunikasi, bersosialisasi bahkan dalam bidang pekerjaan, termasuk dalam hal pertukaran data dan informasi menggunakan media komunikasi elektronik yang semakin canggih, fleksibel dan kompatibel. Data dan informasi tersebut dapat berupa multimedia seperti teks, citra digital, audio dan video (Putra, 2009). Yang sering dijumpai di berbagai perangkat elektronika sepertihandphone, tablet dansmartphone.

Citra digital akan menjadi penting apabila ada informasi yang terkandung di dalamnya, misalnya citra digital amatir tentang suatu kejadian atau citra digital hasil karya intelektual seseorang, karena citra digital tersebut mengandung nilai informasi yang penting, maka menguntungkan bagi si pemilik citra digital tersebut. Kondisi seperti ini dapat menarik perhatian pihak yang tidak bertanggung-jawab untuk menyalahgunakannya. Penyalahgunaan tersebut dapat berupa tindakan klaim kepemilikan terhadap suatu citra digital yang bukan miliknya, sehingga si pemilik asli harus melakukan sesuatu. Oleh karena itu, perlu ada upaya menguji orang yang mengklaim kepemilikan atas citra digital tersebut. Salah satu upaya yang dapat dilakukan oleh si pemilik asli, dapat berupa penyisipan watermark terhadap citra digital miliknya. Ternyata, metode watermarking masih bisa dipecahkan orang lain, dimana permasalahan terletak pada algoritma dan parameter pembangkit

Adapun penelitian-penelitian terdahulu yang terkait dalam watermarking, antara lain adalah penelitian yang dilakukan oleh Bhaskari (2010) yang menyisipkan

watermark dengan modifikasi nilai pixel tertentu yang tersebar pada seluruh bagian citra digital asli. Penelitian yang dilakukan oleh Hsu and Tu (2008) tentang menyisipkan watermark ke daerah kasar lebih baik daripada menyisipkan ke daerah halus dari suatu citra digital. Penelitian yang dilakukan oleh Li (2013) yang menerangkan tentang Infomation Dispersal Algorithm (IDA) yang handal dan aman pada transmisi file data dalam sistem terdistribusi, namun memiliki tingkat kerahasiaan yang lemah dalam rekonstruksi file.

Berdasarkan uraian di atas, maka penulis tertarik untuk melakukan penelitian untuk mengalisa pengaruh peletakan watermark dan parameter pembangkit

watermarking. Sehingga dapat menunjukkan keaslian dari citra digital ter-watermark

dan melindungi kerahasiaan parameter pembangkit proseswatermarking.

1.2. Rumusan Masalah

Berdasarkan latar belakang yang diuraikan di atas, maka masalah yang akan diselesaikan dalam penelitian ini adalah bagaimana menunjukkan keaslian citra digital ter-watermark apabila mengalami modifikasi ukuran dan melindungi kerahasiaan parameter pembangkitwatermarking.

1.3. Batasan Masalah

Dalam proses watermarking menggunakan Information Dispersal Algorithm (IDA) dan algoritma Huffman dilakukan beberapa batasan sebagai berikut:

1) Citra digital yang digunakan adalah citra berwarna RGB (Red, Green, Blue) dengan format .bmp, .jpg, .gif, .png, dan .tiff dengan ukuran maksimal citra digital 700x700pixel.

2) Parameter yang digunakan dalam penelitian ini adalah adalah 3,4,5,6,7 dan 8. 3) Lokasi peletakanwatermark yang akan diuji, akan diletakkan di bagian sudut

kiri atas, kiri bawah, kanan atas, kanan bawah dan tengah dari citra digital. 4) Hanya teknik pemisahan atau penyebaran dari Information Dispersal

1.4. Tujuan Penelitian

Adapun tujuan dari penelitian ini adalah untuk menunjukkan keaslian citra digital yang ter-watermark yang telah mengalami modifikasi ukuran dan dapat melindungi kerahasiaan parameter pembangkit watermarking menggunakan teknik Information Dispersal Algorithm(IDA) dan algoritma Huffman.

1.5. Manfaat Penelitian

Adapun manfaat dari penelitian ini adalah sebagai berikut:

1) Dapat menghasilkan suatu analisa mengenai keterkaitan dari peletakan

watermarkdan parameter pembangkitwatermarking.

2) Algoritma yang dimodifikasi dapat diterapkan dan dikembangkan untuk penelitian selanjutnya dalam proseswatermarking.

BAB 2

TINJAUAN PUSTAKA

2.1. Citra Digital

Citra merupakan suatu bentuk dari representasi, kemiripan, atau imitasi dari suatu objek. Citra terbagi ke dalam dua bagian yaitu citra yang bersifat analog dan citra yang bersifat digital. Citra analog adalah citra yang bersifat kontinu seperti gambar pada monitor televisi atau komputer, foto sinar X dan sebagainya. Sedangkan citra digital adalah citra yang dapat diolah oleh komputer (Sutoyo et al, 2009). Sebuah citra digital dapat mewakili oleh sebuah matriks yang terdiri dari M kolom N baris, dimana perpotongan antara kolom dan baris disebut pixel

(pixel = picture element), yaitu elemen terkecil dari sebuah citra. Pixel

mempunyai dua parameter, yaitu koordinat dan intensitas atau warna. Nilai yang terdapat pada koordinat (x,y) adalah f(x,y), yaitu besar intensitas atau warna dari

pixel di titik itu. Oleh karena itu, sebuah citra digital dapat ditulis dalam bentuk matriks berikut.

f(0,0) f(0,1) ... f(1,M- 1)

f(x,y) = f(1,0) ... ... f(1,M- 1) (1)

... ... ... ...

f(N- 1,0) f(N- 1,1) ... f(N- 1,M- 1)

2.2. Resolusi Citra

Resolusi citra merupakan tingkat detailnya suatu citra. Semakin tinggi resolusi suatu citra, maka semakin tinggi pula tingkat detail dari citra tersebut (Putra, 2010). Ada dua jenis resolusi yang perlu diketahui, yaitu (Sutoyoet al, 2009):

1. Resolusi Spasial

Resolusi spasial merupakan ukuran halus atau kasarnya pembagian kisi-kisi baris dan kolom pada saat sampling. Resolusi ini dipakai untuk menentukan jumlah pixel per satuan panjang. Biasanya satuan resolusi ini adalah dpi (dot per inchi). Resolusi ini sangat berpengaruh pada detail dan perhitungan gambar.

2. Resolusi Kecemerlangan

Resolusi kecemerlangan (intensitas/ brightness) atau biasanya disebut dengan kedalaman bit/ kedalaman warna (Bit Depth) adalah ukuran halus kasarnya pembagian tingkat gradasi warna saat dilakukan kuantisasi. Bit Depth

menentukan berapa banyak informasi warna yang tersedia untuk ditampilkan dalam setiap pixel. Semakin besar nilainya, semakin bagus kualitas gambar yang dihasilkan dan tentu ukuran juga semakin besar.

2.3. Citra warna (True Colour)

Setiappixelpada citra warna mewakili warna yang merupakan kombinasi dari tiga warna dasar (RGB = Red,Green,Blue). Setiap warna dasar menggunakan penyimpanan 8 bit = 1byte, yang artinya mempunyai gradasi sebanyak 255 warna. Oleh karena itu, setiap pixelmempunyai kombinasi warna sebanyak 28. 28. 28= 224 = 16.777.216. Penyimpanan citratrue colordi dalam memori berbeda dengan citra

grayscale. Setiappixeldari citragrayscale256 gradasi warna diwakili oleh 1 byte. Sedangkan 1 pixel citra true color diwakili oleh 3 byte yang masing-masing byte

merepresentasikan warna merah (Red), hijau (Green), biru (Blue) ( Sutoyo et al, 2009).

Penglihatan manusia dipercaya hanya dapat membedakan hingga 10 juta warna saja. Setiap poin informasipixelRGB (Red, Green, Blue) disimpan ke dalam 1 byte

data. Delapan bit pertama menyimpan nilai biru, kemudian diikuti dengan nilai hijau pada 8 bit kedua dan 8 bit terakhir merupakan warna merah.

2.4. Format File Citra

Sebuah format file citra harus dapat menyatukan kualitas citra, ukuran file dan kompabilitas dengan berbagai aplikasi. Format file citra standar yang digunakan saat ini terdiri dari beberapa jenis. Format- format ini digunakan untuk menyimpan citra dalam sebuah file. Setiap format memiliki karakteristik masing- masing. Ini adalah contoh format umum, yaitu : Bitmap (.bmp), tagged image format (.tif, .tiff), Portable Network Graphics (.png), JPEG (.jpg),dll (Putra, 2010).

Ada dua jenis format file citra yang sering digunakan dalam pengolahan citra, yaitu citra bitmap dan citra vektor (Sutoyo et al, 2009). Pada citra bitmap ini sering disebut juga citra raster. Citra bitmap ini menyimpan data kode citra secara digital dan lengkap (cara penyimpanannya adalah per pixel). Citra bitmap ini dipresentasikan dalam bentuk matriks atau dipetakan dengan menggunakan bilangan biner atau sistem bilangan yang lain. Citra ini memiliki kelebihan untuk memanipulasi warna, tetapi untuk mengubah objek lebih sulit. Tampilan bitmap

2.5. Pengolahan Citra Digital

Pengolahan citra dapat dilakukan untuk berbagai tujuan, misalnya untuk mendapatkan tampilan terbaik dari citra dalam menyimpan dan mengirimkan citra secara efisien atau untuk menganalisis citra. Pengolahan citra digital umumnya dapat dikelompokkan menjadi lima kelas dasar yaitu peningkatan kualitas citra (image enhancement), restorasi citra (image restoration), kompresi citra (image compression), analisis citra (image analysis) dan perpaduan citra (image synthesis) (Harjito, 1998).

Peningkatan kualitas citra (image enhancement) digunakan untuk meningkatkan kualitas gambar dengan meningkatkan kontras dan karakteristik kecerahan dengan mengurangi konten derau dan mempertajam detail. Ada dua teknik untuk operasi ini, yaitu peningkatan subyektif dan obyektif. Peningkatan subyektif digunakan untuk membuat citra lebih menarik secara visual atau lebih sesuai untuk pengolahan selanjutnya. Sementara peningkatan obyektif digunakan untuk memperbaiki citra atau disebut juga degradasi.

Restorasi citra (image restoration), juga digunakan untuk meningkatkan kualitas citra dengan melakukan beberapa proses degradasi terhadap citra asli. Citra yang telah mengalami beberapa bentuk degradasi dalam sistem restorasi, citra dapat digunakan kembali untuk mengembalikan citra yang memiliki masalah seperti distorsi geometrik, fokus yang tidak tepat, dan akibat gerak kamera.

Analisis citra (image analysis) umumnya tidak menghasilkan hasil yang berupa citra, tetapi informasi numerik atau grafis berdasarkan karakteristik dari citra asli dan citra statistik. Operasi analisis citra memecah citra menjadi benda-benda diskrit dan kemudian kelas benda-benda diskrit tersebut menggunakan beberapa proses pengukuran, seperti ekstraksi dan deskripsi fitur citra secara keseluruhan.

2.6. PengertianWatermarking

Secara hierarkis, watermarking merupakan suatu proses yang berakar pada konsep ilmu steganography (Murty et al, 2011). Steganography sendiri sudah dikenal sejak jaman Mesir kuno. Watermarking merupakan salah satu jenis dari

document marking. Pembagian steganography dapat terlihat dalam gambar 2.1.

Gambar 2.1.PembagianSteganography Sumber: Murtyet al, 2011

Sebuah watermark digital adalah pola yang tertanam ke citra digital asli dan terintegrasi dengan isi gambar dan tidak ada ruang penyimpanan tambahan atau standar format baru diperlukan (Harjito, 1998). Watermark digital dapat dibedakan menjadi dua jenis, yaitu watermark terlihat dan watermark tidak terlihat. Biasanya, kedua watermark terlihat dan tak terlihat bertujuan untuk mencegah klaim kepemilikan oleh orang lain. Watermark terlihat terutama berguna untuk menyampaikan klaim langsung kepemilikan atau mengidentifikasi sumber dokumen. Sebuah contohwatermarkterlihat adalah dalam domainvideodi mana stasiun televisi menempatkan logonya di sudut gambar layar. Watermark terlihat juga digunakan dalam surat-surat berharga untuk menentukan produsen kertas jenis kertas atau untuk tujuan hukum. Watermark terlihat di sisi lain memiliki beberapa manfaat primer seperti validasi yang dimaksudkan bagi penerima tanpa transmisi dan otentikasi digital. Tujuan dari watermarking tak terlihat secara permanen adalah untuk

Steganography

(covered writing, covert channels)

Protection against detection (data hiding)

Protection against removal (document marking)

Watermarking (all objects are marked in

The same way)

menandai citra (Khan et al, 2012). Karena watermark tidak terlihat akan sulit terdeteksi dan sulit juga untuk menghapusnya.

Sintesis citra merupakan menciptakan citra dari citra lain atau data non-citra ini adalah digunakan ketika sebuah citra yang diinginkan secara fisik tidak mungkin, tidak praktis untuk memperoleh, atau tidak ada dalam bentuk fisik sama sekali. Ada dua bentuk sintesis citra. Bentuk yang pertama adalah rekonstruksi dari suatu citra dengan menggunakan beberapa gambar proyeksi. Setelah dieksploitasi terutama oleh bidang pencitraan diagnostik medis melalui perhitungan teknik tomography. Bentuk yang kedua adalah visualisasi. Visualisasi adalah operasi yang menciptakan citra untuk keperluan presentasi yang tidak mungkin didasarkan pada benda-benda fisik sama sekali. Visualisasi juga untuk menciptakan sebuah citra yang menyampaikan fitur penting yang ditemukan dalam data, yang tidak mungkin untuk dideteksi (Hsu, 2008).

2.7. MetodeInformation Dispersal Algorithm(IDA)

Information Dispersal Algorithm (IDA) adalah sebuah algoritma yang baik untuk menyimpan dan transmisi sebuah file (Prihandoko, 1999). Gambar 2.2 menunjukkan skema dari algoritma ini. Pada dasarnya, Information Dispersal Algorithm (IDA) menyebar informasi dalam sebuah file F ke dalam potongan atau lokasi n. File akan direkonstruksi dari beberapa potongan m. Masing-masing potongan ukurannya adalah

dimana |F| adalah ukuran (jumlah karakter) dari F.

Total jumlah karakter adalah . |F|. Jumlah n harus dipilih sehingga ~ 1 dalam

Gambar 2.2.Penyimpanan dan transmisi file menggunakanInformation Dispersal Algorithm(IDA).

Sumber: Harjito, 1998

Sehubungan dengan masalah penyimpanan, sebuah file F akan dibagi ke dalam n potongan F1,...,Fn dan masing-masing Fi akan disimpan dalam sebuah node yang berbeda (Li, 2013). Untuk perbaikan, pengguna dapat menggunakan potongan m untuk merekonstruksi F, dengan asumsi bahwa tidak lebih dari (n – m) node yang rusak. Demikian juga, masalah transmisi sebuah file F akan dibagi ke dalam potongan n dan masing-masing potongan ditransmisi melalui n jalur yang berbeda π1,...,πn. Sebagai tempat tujuan, F dapat di rekonstruksi menggunakan potongan m mana saja dari Fi, dengan asumsi tidak lebih dari (n–m) jalur yang dipecah.

2.7.1. Pemisahan dan Rekonstruksi File

Ada dua komponen dasar dari teknik ini yaitu pemecahan dan rekonstruksi (Prihandoko, 1999). Misalkan sebuah file F adalah sebuah elemen string dalam ruang terbatas Zp, untuk memilih angka utama p. Pilih sebuah integer m sehingga n = m + k dengan ≤ 1 + e, dimana e > 0. Pilih n vektor ai = (ai1,...,aim) , 1 ≤ i ≤ n,

sehingga setiap bagian dari m vektor yang berbeda adalah bebas linear.

Dalam fase pemisahan, panjang sebuah N file F akan tersegmentasi ke dalam urutan panjang m. Sehingga,

Urutan ini akan dinamai masing-masing dengan S1, S2,...,Sn/m.Untuk i = 1,...,n.

Fi= ci1, ci2,..., ciN/m= aiS1, aiS2,..., aiSn/m (3)

Memberikan n potongan dari file F masing-masing dengan panjang N/m.

Dalam fase rekonstruksi, setiap potongan m dari F dipilih, misalnya F1,...,Fm. Setiap vektor aidipilih dan digunakan untuk membangun matriks A mxm.

a1 a2

A = a3 (4)

... am

Mengandaikan i–th baris dari A-1adalah (αi1,..., αim), maka untuk 1≤ k ≤ N/m,

bj= αi1C1k+ ... + αimCmk (5)

dimana 1≤ k ≤ N/m dan i = j mod m

Sehingga, diperoleh F = (b1, ... ,bm), (bm+1,...,b2m),...,(b((N/m)-1)m+1,...,bN) (6)

2.7.2. Implementasi Penyebaran dan Rekonstruksi

Misalkan sebuah file F akan disimpan atau ditransmisikan menggunakan Information Dispersal Algorithm (IDA). IDA akan menandai dengan mengikuti parameter:

a) Sebuah bidang Zp, untuk memilih nomor utama p.

Semua elemen data dari F adalah elemen dari bidang Zp dan semua perhitungan algoritma akan selesai dalam bidang ini.

b) Sebuah integer m.

m adalah jumlah elemen data dari F yang akan di representasi oleh masing-masing pasangan (α,β). m juga adalah jumlah dari pasangan sangat perlu untuk

merekonstruksi data elemen ini. c) Sebuah integer n.

Implementasi dari Information Dispersal Algorithm (IDA) dapat dicapai dengan mengikuti langkah berikut (Li, 2013). Misal F = f0,f1,...,fm-1menjadi file yang akan kita sebarkan, dimana masing-masing fiZp. Proses penyebaran adalah dilakukan melalui mengikuti langkah-langkah berikut:

1) Dipilih α = α1,α2,..., αn, sehingga αiZpdan αi= αjjika dan hanya jika i = j. 2) Dihitung β = β1, β2,..., βndengan rumus:

(7)

Perhitungan dilakukan dalam Zp, maka masing-masing βZp. 3) Disebarkan masing-masing (αi,βi).

Dalam merekonstruksi dari algoritma dapat diimplementasikan dengan mengikuti langkah berikut. Diambil nilai m mana saja yang berbeda dari pasangan (αi,βi) dari proses penyebaran untuk merekonstruksi F asli. Sebagai catatan yang perlu digarisbawahi dari pasangan alpha atau beta digunakan sebagai input dalam algoritma rekonstruksi. Diambil α = α1,..., αm menjadi sebuah daftar dari semua alpha yang dipilih dan ambil β= β1,..., βmmenjadi sebuah daftar dari semua beta yang dipilih.

a) Bentuk sebuah matriks A

... 1 ...

... 1 ...

A = . . ... . = . . ... . (8) . . ... . . . ... .

... 1 ...

b) Dihitung

c) Dihitung F = b (9)

Untuk lebih jelasnya, berikut akan dibuat dalam sebuah contoh.

Diambil F = 3,4,5. Untuk memisahkan dan menggabung file ini, kita menggunakan bidang Z7. Maka semua perhitungan dapat dilakukan dalam Z7.

Proses penyebaran:

1) Dipilih α = 0,1,2,3,4,5,6 maka n = 7 dan m = 3.

2) Dihitung βimenggunakan rumus:

(10)

Maka diperoleh: β1= 3 + 4.0 + 5.02= 3 β2= 3 + 4.1 + 5.12= 5 β3= 3 + 4.2 + 5.22= 3 β4= 3 + 4.3 + 5.32= 4 β5= 3 + 4.4 + 5.42= 1 β6= 3 + 4.5 + 5.52= 1 β7= 3 + 4.6 + 5.62= 4

3) Sehingga, F disebarkan ke dalam 7 pasangan (αi,βi): (0,3),(1,5),(2,3),(3,4),(4,1),(5,1),(6,4)

Proses rekonstruksi:

Dipilih 3 pasangan secara bebas dari (αi,βi), misalkan: (0,3),(2,3),(4,1)

Sehingga α1= 0, β1= 3, α2= 2, β2= 3, α3= 4, β3= 1 dan b = 3,3,1 1) Bentuk sebuah matriks A3x3:

1 0 0

A = = 1 2 4

1 4 2

2) Dicari A-1:

1 0 0

A-1 = 1 1 5

3) Dihitung F = A-1.b

1 0 0 3 (1.3)+(0.3)+(0.1)

F = 1 1 5 x 3 = (1.3)+(1.3)+(5.1)

1 5 1 1 (1.3)+(5.3)+(1.1)

3 F = 11

19

Urutan F diperoleh dengan cara:

a) 3 diperoleh dengan melakukan lompatan sebanyak 3 kali pada urutan nilai α = 0,1,2,3,4,5,6 yang dimulai dari angka 0 dan akan berhenti pada angka

3.

b) 4 diperoleh dengan melakukan lompatan sebanyak 11 kali pada urutan nilai α = 0,1,2,3,4,5,6 yang dimulai dari angka 0 dan apabila lompatan sudah jatuh di angka 6, maka lompatan ini akan diulangi lagi dari angka 0. Dan jika proses ini terus dilakukan, maka lompatan terakhir akan berhenti pada angka 4.

c) 5 diperoleh dengan melakukan lompatan sebanyak 19 kali pada urutan nilai α = 0,1,2,3,4,5,6 yang dimulai dari angka 0 dan apabila lompatan sudah jatuh di angka 6, maka lompatan ini akan diulangi lagi dari angka 0. Dan jika proses ini terus dilakukan, maka lompatan terakhir akan berhenti pada angka 5.

Sehingga diperoleh urutan F = 3, 4, 5

2.8. Metode Algoritma Huffman

2.8.1. Pembuatan Pohon Huffman

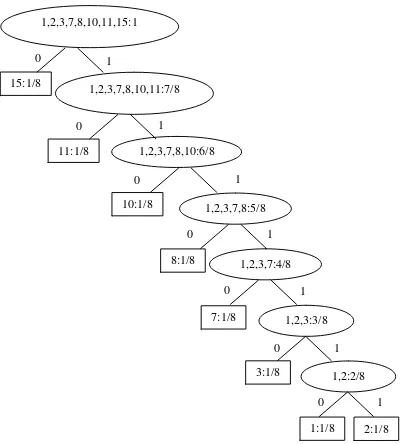

Pohon Huffman ini dibentuk berdasarkan kode prefiks (Sutoyo, 2009). Kode biner dibentuk secara prefiks dan kode biner ini tidak mungkin terbentuk sama, satu dengan yang lainnya. Karakter-karakter yang akan direpresentasikan dalam biner, dipisahkan ke dalam cabang pohon biner dan diberi frekuensinya. Cabang sebelah kiri diberi bit 0 sebagai identitas, dan bit kanan diberi angka 1. Dan pada akhirnya bit ini akan dibaca dari akar hingga simpul dari suatu karakter itu sehingga terbentuk angka biner identitas untuk meringkas memori sehingga menjadi efisien. Langkah dalam membentuk pohon Huffman ini dapat diringkas menjadi sebagai berikut (Sutoyo, 2009) :

1) Dihitung semua frekuensi kemunculan tiap karakternya. Hal ini dapat dilakukan hanya dengan menghitung (memproses) semua karakter dari awal hingga akhir.

2) Kemudian pada pembentukan pohon di sini yaitu dengan membagi dua pohon menjadi frekuensi yang lebih kecil, kemudian hubungkan pada sebuah akar. Akar tersebut kemudian dipisah kembali dan digabung dengan akar yang berada di atasnya (akar baru).

3) Proses berikutnya yaitu proses rekursif dari proses kedua sehingga akar utama pohon memiliki frekuensi bernilai 1.

4) Kemudian pada setiap sisi pohon di sebelah kiri diberi label “0” dan sisi di sebelah kanan diberi label “1”.

Proses-proses ini akan lebih jelas apabila dijelaskan dalam bentuk gambar. Contoh:

Tabel 2.1. Jenis karakter dan frekuensinya

Karakter Frekuensi

P 2/10

Q 3/10

R 1/10

S 4/10

Kemudian dilakukan proses kedua dari proses-proses di atas yaitu dibuat simpul dan akar dari frekuensi yang terkecil. Pembentukan pohon Huffman tersebut dapat dijelaskan seperti pada gambar berikut ini. Proses pembentukan pohon Huffman tersebut ditunjukkan pada gambar 2.3, gambar 2.4 dan gambar 2.5.

Gambar 2.3.Pembentukan pohon dari dua simpul

Gambar 2.4.Pembentukan pohon dari tiga simpul P (2/10)

RP (3/10)

R (1/10)

P (2/10) RP (3/10)

R (1/10) QRP (6/10)

Q (3/10)

0

0 1

Gambar 2.5.Pembentukan pohon dari empat simpul

2.8.2. ProsesEncoding

Setelah melihat hasil dari pohon, dapat dibuat sebuah tabel yang berisi identitas dari tiap-tiap karakter berdasarkan biner (Sutoyo, 2009). Dalam proses encoding ini, prosesnya adalah dibaca urutan biner tiap karakter hingga sampai edge dari pohon yang berisi karakter yang dicari. Misalkan, apabila akan dicari huruf R, maka dibaca R(1/10) urutan karakter dari akar hingga huruf R yaitu 110. Demikian juga untuk seluruh karakter-karakter lainnya.

2.8.3. ProsesDecoding

Proses decoding ialah kebalikan dari proses encoding. Dalam sistem kerjanya tidak ada perbedaan yang signifikan dengan sistem kerja encoding. Hanya kalau encoding

membaca pohon dari bawah (edge) hingga akar, kalau decoding dari akar hingga ketemuedgeatau dalam hal ini karakter (Sutoyo, 2009).

P (2/10) RP (3/10)

R (1/10) QRP (6/10)

Q (3/10) SQRP (10/10)

S (4/10)

1

1 1

0 0

Analoginya adalah seperti ini, decodingadalah jalur yang dilewati untuk menemukan sebuah benda. Misalkan diberikan jalur 110, maka diurutkan jalur tersebut pada pohon sehingga menemukan isi dalam simpul (dalam hal ini karakter).

2.9. Penelitian sebelumnya

Berikut ini akan dipaparkan beberapa penelitian sebelumnya yang berhubungan dengan penelitian ini.

Algoritma yang telah digunakan dapat dijabarkan dalam tabel berikut ini :

Tabel 2.2. Hasil dan kesimpulan dari berbagai penelitian sebelumnya

No Penelitian Hasil dan Kesimpulan

1 Bhaskariet al, 2010

Penelitian ini mengusulkan sebuah algoritma watermarking yang menggunakan teknik pengkodean Huffman untuk enkripsi data dan teknik tambahan yang dimodifikasi untuk membawa data yang disisipkan ke dalam menutupi gambar.

2 Faradisaand

Budiono, 2011

Kesimpulan yang dapat diperoleh dalam penelitian ini antara lain: 1. Teknik kompresi citra dengan metode Huffman pada citra

grayscale 8 bit dilakukan dengan pembuatan pohon Huffman berdasarkan frekuensi kemunculan nilai pixel. Pohon Huffman akan menghasilkan kode biner yang disimpan dalam tabel Huffman tiap 8 bit.

2. Kode biner yang dihasilkan dari Metode Huffman adalah setiap nilai pixel yang mempunyai frekuensi terbesar mempunyai jumlah bit yang pendek sedangkan nilai pixelyang mempunyai frekuensi kecil mempunyai bit yang lebih panjang.

Lanjutan Tabel 2.2

No Penelitian Hasil dan Kesimpulan

memiliki rasio kompresi yang relatif besar sedangkan citra dengan nilai pixel yang merata memiliki rasio kompresi yang lebih kecil.

4. Tingkat efisiensi memori file hasil kompresi dengan menggunakan Metode Huffman diukur dari besarnya rasio kompresi yang dihasilkan. Citra yang mempunyai sebaran nilaipixeltidak merata memiliki tingkat efisiensi lebih besar dibandingkan dengan citra dengan nilaipixelyang merata. 3 Fenget al,

2006

Skema watermarking reversibel yang dibagi ke dalam tiga jenis, yaitu skema yang menerapkan kompresi data, skema yang

menggunakan ekspansi yang berbeda, dan skema

yang menggunakan histogram pergeseran bin. Ketiga jenis ini dianalisis dan dibandingkan dengan memperkenalkan status

watermark reversibel. Dengan menerapkan skema dalam kompresi data, desain metode kompresi yang tepat adalah penting. Skema yang termasuk dalam jenis ini kurang tahan karena metode kompresi yang diterapkan tidak bisa menahan distorsi. Skema ekspansi yang berbeda juga lemah dalam ketahanan karena menyebabkan ketidakcocokan dengan aslinya. Skema yang menggunakan histogram pergeseran bin berbeda dengan dua tipe sebelumnya dalam ketahanan.

4 Hsuet al, 2008

Skema watermarking tak terlihat berbasis wavelet, yaitu dengan menentukan variasi koefisien transparansi, kemudian watermark

disisipkan ke dalam koefisien tersebut. Selain itu, operasi modular digunakan selama penyisipan watermark. Dari berbagai simulasi serangan umum pada citra watermark, menunjukkan bahwa skema tersebut kuat terhadap sebagian besar serangan dan citrawatermark

Lanjutan Tabel 2.2

No Penelitian Hasil dan Kesimpulan

5 HsuandTu, 2008

Menyisipkan watermark ke daerah kasar lebih baik daripada menyisipkan ke daerah halus dari suatu citra. Namun, ketika citra berubah dari ruang-domain, frekuensi-domain, informasi tentang variasi biasanya hilang. Dalam penelitian ini, citra utama dibagi ke dalam 3 tingkat yaitu transformasi wavelet, dan penyisipan

watermark ke HL3 dan jalur LH3. Proses transformasi wavelet, menunjukkan bahwa informasi tentang imperceptibility koefisien HL3 dan LH3 dapat diperoleh dari band LL3. Sehingga watermark

disisipkan ke dalam koefisien transparan HL3 dan LH3 untuk meningkatkanimperceptibilitycitrawatermark. Ketika menyisipkan

watermark, pasangan koefisien diubah transparansinya. Hasil percobaan menunjukkan bahwa skema ini dapat menahan serangan yang paling umum.

6 Jafilun, 2006 Dari hasil analisis dan implementasi watermarking digital pada domain spasial dapat diambil beberapa kesimpulan,yaitu:

a. Teknik Least Significant Bit tidak menghasilkan perbedaan yang berarti antaraoriginal imagedanWatermarking image. b. TeknikLeast Significant Bittidak merubah ukuran file sebelum

dan sesudah proses penyisipan.

c. Teknik Least Significant Bit tidak sensitif terdeteksi oleh mata manusia.

Lanjutan Tabel 2.2

No Penelitian Hasil dan Kesimpulan

7 Khanet al,

2012

Metode yang digunakan dalam penelitian ini dapat digunakan dalam berbagai aplikasi bahkan dalam pembelajaran mesin dan robotika meskipun penelitian ini tidak fokus pada Real-Time Kriptografi, melainkan didasarkan pada citra.

8 Li, 2013 Dalam penelitian ini Information Dispersal Algorithms (IDAs)

fokus pada sistematika kerahasiaan yang didefinisikan dan dibahas ada dua tingkatan kerahasiaan, yaitu kerahasiaan lemah (dimana dalam beberapa kasus ada bagian dari file asli dapat direkonstruksi eksplisit kurang dari jumlah ambang batas) dan kerahasiaan yang kuat (di mana dalam kasus tidak ada yang file asli yang dapat direkonstruksi secara eksplisit kurang dari jumlah ambang batas). Kesimpulan utamanya adalah bahwa kode penghapusan non -sistematis yang sewenang-wenang tidak cukup untuk kerahasiaan yang kuat dalam IDA.

9 Linand

Chung, 2012

Setelah dibandingkan, IDA yang diusulkan membutuhkan operasi lebih sedikit dari pada algoritma berbasis FNT. Dasar pemikiran dari perbaikan diuraikan berikut ini. Untuk kasus sistematis (n, k) IDA, encoder membaca masukan simbol k dan kemudian menghasilkan simbol paritas m dalam setiap iterasi. Dalam

decoding, karena decoder hanya perlu menghitung simbol m terhapus paling banyak, dapat menggunakan m-point untuk FNT untuk mencapai kinerja yang lebih baik dengan mengikuti algoritma Fermat.

10 Mohammed

and Sidqi, 2011

Lanjutan Tabel 2.2

No Penelitian Hasil dan Kesimpulan

untuk menanamkan watermark sangat penting (dalam kasus ini adalah band terbaik HL dan LH). Parameter yang terlibat Optimal memberikan hasil sumbangan baru dibandingkan dengan publikasi penelitian terbaru.

10 Mohammed

and Sidqi, 2011

Hasil eksperimen menunjukkan bahwa watermark diusulkan dalam domain frekuensi tidak terlihat mata manusia dan sangat kuat terhadap berbagai serangan, seperti kompresi gambar, gambar penyaringan, transformasi geometris dan suara. Dalam domain frekuensi, skema watermarking non-blind lebih kuat dari skema semi-blind. Hasil simulasi menunjukkan bahwa pemilihan band untuk menanamkan watermark sangat penting (dalam kasus ini adalah band terbaik HL dan LH). Parameter yang terlibat Optimal memberikan hasil sumbangan baru dibandingkan dengan publikasi penelitian terbaru.

11 Munir, 2010 Di dalam makalah ini telah dipresentasikan metode image

watermarkinguntuk citra berwarna. Metode yang digunakan adalah Algoritma Barni yang dimodifikasi untuk kasus citra berwarna. Eksperimen menunjukkan bahwa untuk citra berwarna metode ini tetap memiliki imperceptibility yang bagus dan kokoh terhadap operasi pengolahan citra seperti kompresi, cropping, histogram equalization,gamma correction, danresizing.

12 Murtyet al, 2011

Lanjutan Tabel 2.2

No Penelitian Hasil dan Kesimpulan

13 Patiland

Chitode, 2013

Dalam penelitian ini, teknik data hidingefektif untuk audio sinyal diusulkan yang mengamati bahwa karakteristik DWT memberikan

tradeoff yang baik antara komputasi yang kompleksitas dan ketahanan dibandingkan dengan domain waktu teknik. Selain itu, metode yang diusulkan tidak memerlukan sinyal audio asli untuk mendeteksiwatermark. Asli audio dapat dipulihkan dengan distorsi minimal setelah mengekstraksi watermark gambar. Hasil penelitian menunjukkan bahwawatermark tertanam perseptual transparan. Itu metode yang diusulkan memberikan peningkatan Sinyal untuk rasio kebisingan (lebih dari 20 dB) untuk serangan umum yang memenuhi IFPI persyaratan. Kinerja metode yang diusulkan adalah dievaluasi oleh MOS, SNR, dan PSNR. Pendekatan ini berguna dalam aplikasi perlindungan hak cipta di mana Informasi tertanam berhubungan dengan pemilik digital audio. Peningkatan kinerja sehubungan dengan yang ada teknik juga dapat dilakukan.

14 Sugiharto and Sarwoko, 2004

Dari hasil simulasi dan pembahasan yang telah dilakukan menunjukkan bahwa pemilihan keluarga wavelet yang digunakan pada transformasi tidak memberikan perbedaan hasil yang signifikan, hal ini bisa dilihat dari nilai PSNR yang tidak terlalu berbeda jika diberikan citra host, watermark, dan level yang sama. Sebaliknya pemilihan faktor skala a menunjukkan perbedaan hasil yang signifikan.

15 Winarso, 2007

1. Metode DCT dapat diimplementasikan untuk watermarking

dan mudah diimplementasikan.

BAB 3

METODOLOGI PENELITIAN

Dalam bab ini penulis akan menganalisis tentang watermarking citra digital dengan

Information Dispersal Algorithm (IDA) dan Algoritma Huffman. Skema

watermarking dalam penelitian ini terdiri dari proses pembangkitan watermark, penyisipanwatermark, pendeteksianwatermarkdan ekstraksiwatermark.

3.1. Data citra digital yang digunakan

Dalam penelitian ini, citra digital yang digunakan sebagai Citra digital asli (I) adalah citra digital yang berwarna RGB (Red, Green, Blue) dalam bentuk format .bmp, .jpg, .gif, .png,dan.tiff.Ukuran maksimal dari citra digital yang digunakan adalah 700x700

pixel. Contoh bentuk ukuran citra digital yang digunakan dalam penelitian ini, ditunjukkan pada gambar 3.1.

Gambar 3.1.Citra digital dengan ukuran 700x700pixel

0 1 2 . . .

699 700

3.2. Analisis ProsesWatermarking

Analisis proses watermarking yang akan dibahas dalam penelitian ini mencakup proses penyisipan watermark, deteksi watermark dan ekstraksi watermark. Proses penyisipan, deteksi dan ekstraksi watermark pada citra digital menggunakan

Information Dispersal Algorithm (IDA) dan algoritma Huffman dapat ditunjukkan pada gambar 3.2.

Pola Citra (X) Dihitung16 pasang (αi,βi)

Pola Modifikasi (X’)

Citrawatermark(W)

Encodeparameter F menjadi Konversi (C)

Input parameter F

Konversi (C) Citra digital asli (I)

Dipilih Posisi Watermark(PW)

Dibaca parameter F

Algoritma Huffman

Information Dispersal Algorithm(IDA)

Gambar 3.2.Diagram blok proses Penyisipan, Deteksi dan EkstraksiWatermark

menggunakan Information Dispersal Algorithm(IDA) dan Algoritma Huffman

Berdasarkan gambar 3.2, langkah-langkah proses dalam watermarking citra digital menggunakan Information Dispersal Algorithm (IDA) dan algoritma Huffman dapat dibagi dalam dua langkah proses utama, yaitu proses penyisipan watermark dan proses deteksi dan ekstraksi watermark. Kedua proses tersebut dapat diuraikan sebagai berikut:

Komparasi (K)

Citra digital ekstraksi (I’)

DecodeKonversi (C) menjadi parameter F

Algoritma Huffman

Information Dispersal Algorithm(IDA)

parameter F

Ekstraksi (X’’’)

Dihitung16 pasang (αi,βi)

Pola Deteksi Citra digital asli (Xi’’) Dipilih LokasiWatermark(LW)

Citra digital asli (I) CitraWatermark(W)

Pola Deteksi Citra

Watermark(Xw’’)

sama tidak sama

dibandingkan

TelusurWatermark(T)

tidak ditemukan

CitraWatermark(W) bukan citra ter-watermark

Konversi (C)

sama

3.3. Proses PenyisipanWatermark

Berdasarkan gambar 3.2, proses penyisipan watermark pada citra digital menggunakan Information Dispersal Algorithm (IDA) dan algoritma Huffman dapat diuraikan sebagai berikut:

3.3.1. Input parameter F

Pada tahap ini, dengan ditentukan jumlah angka (n) yang dipilih secara acak yang akan digunakan sebagai parameter F. Jumlah angka (n) dari parameter F yang akan diuji dalam bab ini adalah 3,4,5,6,7 dan 8. Sedangkan angka-angka pada parameter F tersebut harus terdiri dari angka-angka yang berada dalam rentangan Zp. Dimana Zp adalah himpunan bilangan bulat yang terdiri dari bilangan bulat nol hingga 2n. Contoh:

Berikut ini akan dijelaskan proses dengan diberikan jumlah angka (n) parameter F sebesar 8. Elemen angka parameter F dalam rentangan Zpyang dapat dipilih adalah angka-angka berikut: 0,1,2,3,4,5,6,7,8,9,10,11,12,13,14,15,16.

Berdasarkan angka-angka tersebut, dimisalkan dipilih secara acak angka-angka parameter F = 1,2,3,7,8,15,10,11. Angka-angka parameter F ini yang digunakan untuk menghasilkan 16 pasangan(α,β).

3.3.2. Dihitung 16 pasangan(α,β)

Proses ini disebut juga dengan proses penyebaran yang menghasilkan 16 pasang (α,β). Hasil proses ini tergantung angka-angka parameter F yang diberikan. Berdasarkan parameter F = 1,2,3,7,8,15,10,11, maka 16 pasang (α,β) dapat dihasilkan dengan langkah-langkah berikut ini.

1) Ditentukan α = 0,1,2,3,4,5,6,7,8,9,10,11,12,13,14,15,16 maka n = 17 dan m = 8.

Dengan menggunakan persamaan di atas, maka akan diperoleh: a) Jika nilai α = 0, maka:

β1 = 1 + 2.0 + 3.02+ 7.03+ 8.04+ 15.05+ 10.06+ 11.07 = 1 + 0 + 0 + 0 + 0 + 0 + 0 + 0 = 1

titik β1diperoleh dengan melakukan lompatan sebanyak 1 kali pada urutan nilai α yang dimulai dari angka 0 dan lompatan akan berhenti pada angka 1. Sehingga nilai β1= 1.

b) Jika nilai α = 1, maka:

β2 = 1 + 2.1 + 3.12+ 7.13+ 8.14+ 15.15+ 10.16+ 11.17 = 57

titik β2 diperoleh dengan melakukan lompatan sebanyak 57 kali pada urutan nilai α yang dimulai dari angka 0 dan apabila lompatan sudah jatuh di angka 16, maka lompatan ini akan diulangi lagi dari angka 0. Dan jika proses ini terus dilakukan, maka lompatan terakhir akan berhenti pada angka 6. Sehingga nilai β2= 6.

Dengan mengikuti langkah proses seperti dalam mencari nilai β1 dan β2di atas, maka nilai β3, β4, β5,..., β16juga dapat diperoleh hasilnya.

c) Jika nilai α = 2, maka:

β3= 1 + 2.2 + 3.22+ 7.23+ 8.24+ 15.25+ 10.26+ 11.27= 2.729 Sehingga nilai β3= 9.

d) Jika nilai α = 3, maka:

β4= 1 + 2.3 + 3.32+ 7.33+ 8.34+ 15.35+ 10.36+ 11.37= 35.863 Sehingga nilai β4= 10.

e) Jika nilai α = 4, maka:

β5= 1 + 2.4 + 3.42+ 7.43+ 8.44+ 15.45+ 10.46+ 11.47= 239.097 Sehingga nilai β5= 9.

f) Jika nilai α = 5, maka:

g) Jika nilai α = 6, maka:

β7= 1 + 2.6 + 3.62+ 7.63+ 8.64+ 15.65+ 10.66+ 11.67= 3.674.497 Sehingga nilai β7= 15.

h) Jika nilai α = 7, maka:

Β8= 1 + 2.7 + 3.72+ 7.73+ 8.74+ 15.75+ 10.76+ 11.77= 1.0509339E7 Sehingga nilai β8= 7.

i) Jikanilai α = 8, maka:

β9= 1 + 2.8 + 3.82+ 7.83+ 8.84+ 15.85+ 10.86+ 11.87 = 2.6218193E7

Sehingga nilai β9= 11. j) Jika nilai α = 9, maka:

Β10= 1 + 2.9 + 3.92+ 7.93+ 8.94+ 15.95+ 10.96+ 11.97 = 5.8870657E7

Sehingga nilai β10= 14. k) Jika nilai α = 10, maka:

Β11= 1 + 2.10 + 3.102+ 7.103+ 8.104+ 15.105+ 10.106+ 11.107 = 1.21587321E8

Sehingga nilai β11= 6. l) Jika nilai α = 11, maka:

Β12= 1 + 2.11 + 3.112+ 7.113+ 8.114+ 15.115+ 10.116+ 11.117 = 2.34617087E8

Sehingga nilai β12= 2. m) Jika nilaiα = 12, maka:

Β13= 1 + 2.12 + 3.122+ 7.123+ 8.124+ 15.125+ 10.126+ 11.127 = 4.27920649E8

Sehingga nilai β13= 15. n) Jika nilai α = 13, maka:

Β14= 1 + 2.13 + 3.132+ 7.133+ 8.134+ 15.135+ 10.136+ 11.137 = 7.44315573E8

o) Jika nilai α = 14, maka:

Β15= 1 + 2.14 + 3.142+ 7.143+ 8.144+ 15.145+ 10.146+ 11.147 = 1.243238417E9

Sehingga nilai β15= 10. p) Jika nilai α = 15, maka:

Β16= 1 + 2.15 + 3.152+ 7.153+ 8.154+ 15.155+ 10.156+ 11.157 = 2.005179331E9

Sehingga nilaiβ16= 6.

3) Dari perhitungan di atas, maka parameter F disebarkan ke dalam 16 pasangan (αi,βi), yaitu:

(0,1), (1,6), (2,9), (3,10), (4,9), (5,11), (6,15), (7,7), (8,11), (9,14), (10,6), (11,2), (12,15), (13,0), (14,10), (15,6).

Pasangan (α,β) ini akan digunakan untuk menentukan lokasi perubahan nilai

pixelpada Pola Citra (X) ukuran 16x16pixel.

3.3.3. Input Citra digital asli (I)

Pada tahap ini, Citra digital asli (I) yang digunakan sebagai input adalah citra yang berwarna RGB (Red, Green, Blue) dalam bentuk format .bmp, .jpg, .gif, .png, dan

.tiff.

Contoh:

Gambar 3.3.Citra digital asli (I) dengan ukuran 256x256pixel.

3.3.4. Dipilih posisiwatermark(PW)

Dalam penelitian ini, posisi penyisipanwatermark yang akan diuji terdiri dari lima lokasi, yaitu: di sudut kiri atas, di sudut kiri bawah, di sudut kanan atas, di sudut kanan bawah dan di tengah pada Citra digital asli (I). Berikut ini akan diuraikan cara penyisipanwatermarkpada lokasi yang telah ditentukan tersebut.

1) Di sudut kiri atas

Titik awal P(xc,yc) merupakan titik yang akan digunakan sebagai titik awal yaitu titik (0,0) dari Pola Citra (X). Penentuan posisi titik pixel tersebut dapat diperoleh dengan cara berikut ini.

xcadalah posisi padapixelhorizontal Citra digital asli (I) paling kiri atas. ycadalah posisi padapixelvertikal Citra digital asli (I) paling kiri atas. Contoh:

Maka diperoleh titik awal P(xc,yc) adalah pada titik (0,0) dari Cita digital asli (I). Pada gambar 3.4 ditunjukkan posisi titik awal P(xc,yc).

0 1 2 . . .

254 255

Gambar 3.4.Posisi titik awal P(xc,yc) pada sudut kiri atas dari Citra digital asli (I)

2) Di sudut kiri bawah

Titik awal P(xc,yc) merupakan titik yang akan digunakan sebagai titik awal yaitu titik (0,0) dari Pola Citra (X). Penentuan posisi titik tersebut dapat diperoleh dengan menggunakan persamaan berikut ini.

xc adalah titik nol pada pixel sumbu horizontal dari Citra digital asli (I), sedangkan yc= Ny - 16

dimana:

xcadalah posisipixelsumbu horizontal. ycadalah posisipixelsumbu vertikal.

Ny adalah ukuran panjang vertikal Citra digital asli (I) Contoh:

xc= 0 dan yc= 256-16 = 240

Maka diperoleh titik awal P(xc,yc) adalah pada titik (0,240). Pada gambar 3.5 ditunjukkan posisi titik awal P(xc,yc).

0 1 2 3 ... 255 0

1 2 . . .

255

Gambar 3.5.Posisi titik awal P(xc,yc) pada posisi sudut kiri bawah dari Citra digital asli (I)

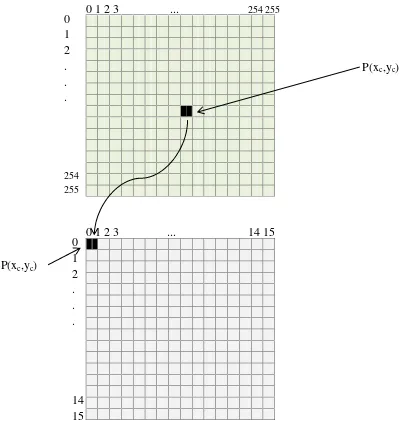

3) Di sudut kanan atas

Titik awal P(xc,yc) merupakan titik yang akan digunakan sebagai titik awal yaitu titik (0,0) dari Pola Citra (X). Penentuan posisi titik tersebut dapat diperoleh dengan menggunakan persamaan berikut ini.

xc= Nx–16, sedangkan ycadalah titik nol pada posisi sumbu vertikal dari Citra digital asli (I)

dimana:

xcadalah posisipixelsumbu horizontal. ycadalah posisipixelsumbu vertikal.

Nx adalah ukuran panjang sumbu horizontal Citra digital asli (I) Contoh:

xc= 256-16 = 240 dan yc= 0

Maka diperoleh titik awal P(xc,yc) adalah pada titik (240,0). Pada gambar 3.6 ditunjukkan posisi titik awal P(xc,yc).

0 1 2 3 ... 255 0

1 2 . . .

255

Gambar 3.6.Posisi titik awal P(xc,yc) pada sudut kanan atas dari Citra digital asli (I)

4) Di sudut kanan bawah

Titik awal P(xc,yc) merupakan titik yang akan digunakan sebagai titik awal yaitu titik (0,0) dari Pola Citra (X). Penentuan posisi titik tersebut dapat diperoleh dengan menggunakan persamaan berikut ini.

xc= Nx–16, sedangkan yc= Ny - 16 dimana:

xcadalah posisipixelsumbu horizontal. ycadalah posisipixelsumbu vertikal.

Nx adalah ukuran panjang sumbu horizontal Citra digital asli (I) Ny adalah ukuran panjang sumbu vertikal Citra digital asli (I) Contoh:

xc= 256-16 = 240 dan yc= 256-16 = 240

Maka diperoleh titik awal P(xc,yc) adalah pada titik (240,240). Pada gambar 3.7 ditunjukkan posisi titik awal P(xc,yc).

0 1 2 3 ... 255 0

1 2 . . .

255

Gambar 3.7.Posisi titik awal P(xc,yc) pada sudut kanan bawah dari Citra digital asli (I)

5) Di tengah

Titik awal P(xc,yc) merupakan titik yang akan digunakan sebagai yaitu titik (0,0) dari Pola Citra (X). Penentuan posisi titik tersebut dapat diperoleh dengan menggunakan persamaan berikut ini.

xc= Nx/ 2 yc= Ny/ 2 dimana:

xcadalah posisipixelsumbu horizontal. ycadalah posisipixelsumbu vertikal.

Nx adalah ukuran panjang sumbu horizontal Citra digital asli (I) Ny adalah ukuran panjang sumbu vertikal Citra digital asli (I) Contoh:

xc= 256/2 = 128 yc= 256/2 = 128

0 1 2 3 ... 255 0

1 2 . . .

255

Maka diperoleh titik awal P(xc,yc) adalah titik (128,128). Pada gambar 3.8 ditunjukkan posisi titik awal P(xc,yc).

Gambar 3.8.Posisi titik awal P(xc,yc) pada posisi tengah dari Citra digital asli (I)

3.3.5. Pola Citra (X)

Dengan menjadikan titik awal P(xc,yc) sebagai acuan untuk membentuk Pola Citra (X) dengan ukuran 16x16 pixel. Yaitu dengan cara menjadikan titik awal P(xc,yc) sebagai titik (0,0) pada Pola Citra (X). Berikut ini akan dijelaskan tentang penentuan titik awal P(xc,yc) yang menjadi titik (0,0) pada Pola Citra (X).

Contoh:

Pada penjelasan berikut ini, penulis menggunakan titik awal P(xc,yc) yang dilakukan pada bagian tengah Citra digital asli (I) berwarna RGB dengan ukuran 256x256

pixel. Proses penentuan Pola Citra (X) tersebut akan ditunjukkan seperti pada gambar 3.9.

0 1 2 3 ... 255 0

1 2 . . .

255

Gambar 3.9.Penentuan titik awal (0,0) pada Pola Citra (X) dengan ukuran 16x16 berdasarkan ukuran Citra digital asli (I).

3.3.6.Pola Modifikasi (X’)

Proses ini adalah proses perubahan gradiasi nilai pixel pada titik koordinat (αi,βi) yang ada pada Pola Citra (X), yang akan menghasilkan Pola Citra Modifikasi (X’).

Caranya dengan melakukan perubahan nilai pixel di semua koordinat (αi,βi) yang berada pada Pola Citra (X), untuk mendapatkan Pola Modifikasi (X’). Pola Modifikasi (X’) inilah yang akan digunakan sebagai pembentuk watermark. Karena Pola Citra (X) berukuran 16x16 pixel, maka modifikasi pixel hanya terjadi pada

0 1 2 3 ... 14 15 0

1 2 . . .

14 15 P(xc,yc)

0 1 2 3 ... 254 255 0

1 2 . . .

254 255

aturan untuk melakukan modifikasi nilai pixel agar diperoleh nilai pixel pada Pola Modifikasi (X’).

Dimisalkan:

i merupakan bilangan bulat nol dan bilangan bulat positif

Pi merupakan nilaipixelpada titik koordinat (αi,βi) dalam Pola Citra (X). n merupakan jumlah angka parameter F dan angka-angkanya diberi indeks i. Maka proses yang dilakukan adalah sebagai berikut ini:

1) i = 0;

2) Semua Pi akan ditukar dengan Pi - 1.

3) Jika Pi≤ 0, maka Pi akan ditukar dengan Pi = 0 4) i = i + 1, jika i == n maka i = 0.

5) Ulangi langkah 3 dan 4 hingga 2n. Contoh:

Dimisalkan angka-angka pada parameter F yang digunakan sebelumnya adalah 1,2,3,7,8,15,10,11, sedangkan nilai pixel pada tabel 3.1 adalah nilai yang diperoleh dari lokasi pixel pada Citra digital asli (I) yang sesuai dengan koordinat pixel pada Pola Citra (X). Dengan menggunakan aturan modifikasi nilai pixel yang telah ditetapkan sebelumnya maka akan diperoleh nilai pixel pada Pola Modifikasi (X’). Hal tersebut akan ditunjukkan pada Tabel 3.1.

Tabel 3.1. Daftar nilaipixelsebelum dan sesudah mengalami modifikasi

Lokasi NilaiPixelLama NilaiPixelBaru

Red Green Blue Red Green Blue

(0,1) 89 250 171 88 249 170

(1,6) 42 251 170 41 250 169

(2,9) 112 248 170 111 247 169

(3,10) 47 252 272 46 251 271

(4,9) 220 249 270 219 248 269

(5,11) 240 252 273 239 251 272

(6,15) 118 254 271 117 253 270

(7,7) 21 255 277 20 254 276

Lanjutan Tabel 3.1

Lokasi NilaiPixelLama NilaiPixelBaru

Red Green Blue Red Green Blue

(8,11) 173 25 73 171 24 72

(9,14) 155 20 170 154 19 169

(10,6) 130 23 176 129 22 175

(11,2) 88 26 173 87 25 172

(12,15) 4 27 170 3 26 169

(13,0) 111 28 179 110 27 178

(14,10) 132 21 172 131 20 171

(15,6) 34 20 70 33 19 69

Berdasarkan lokasi koordinat pixel di atas, maka akan dibaca nilai pixel yang ada pada Citra digital asli (I) sesuai dengan Pola Citra (X) untuk menghasilkan nilai Pola Modifikasi (X’). Lokasi perubahan nilai pixel pada Pola Modifikasi (X’) ditujukkan pada gambar 3.10.

Gambar 3.10.Posisipixelpada Pola Modifikasi (X’) yang telah mengalami modifikasi nilaipixel

0 1 2 ... 14 15 0

1 2 . . .

3.3.7. Citrawatermark(W)

Pola Citra (X) yang sudah menghasilkan Pola Modifikasi (X’), kemudian ditanamkan atau disisipkan ke dalam Citra digital asli (I), sehingga akan dihasilkan CitraWatermark(W).

Berdasarkan diagram blok pada gambar 3.2, maka langkah proses encoding

angka-angka parameter F dilakukan dengan menggunakan algoritma Huffman. Langkah proses tersebut dapat diuraikan sebagai berikut:

3.3.8. Dibaca parameter F

Setiap angka parameter F ditampung dalam sebuah variabel, diberi indeks dan dihitung semua frekuensi kemunculan setiap karakter. Hal ini dilakukan dengan menghitung semua karakter dari awal hingga akhir. Proses ini ditunjukkan pada Tabel 3.2.

Tabel 3.2. Angka-angka dalam parameter F

3.3.9. Encodingparameter F menjadi Konversi (C)

Proses ini terdiri dari beberapa langkah berikut:

a) Diurutkan angka-angka parameter F dari yang terkecil hingga yang yang terbesar. Kemudian pada pembentukan pohon yaitu dengan membagi dua pohon menjadi frekuensi yang lebih kecil, kemudian dihubungkan pada sebuah akar. Akar tersebut kemudian dipisah kembali dan digabung dengan akar yang berada di atasnya (akar baru).

Contoh:

indeks Angka-angka parameter F frekuensi

0 1 1

1 2 1

2 3 1

3 7 1

4 8 1

5 15 1

6 10 1