J PEG DAN BITMAP (BMP)

SKRIPSI

Disusun oleh :

YULI TRI INDRANA

NPM. 0934010109

J URUSAN TEKNIK INFORMATIKA

FAKULTAS TEKNOLOGI INDUSTRI

UNIVERSITAS PEMBANGUNAN NASIONAL

"

VETERAN

"

J PEG DAN BITMAP (BMP)

SKRIPSI

Diajukan Untuk Memenuhi Sebagai Persyaratan Dalam Memperoleh Gelar Sarjana Komputer

Jurusan Teknik Informatika

Disusun oleh :

YULI TRI INDRANA

NPM. 0934010109

J URUSAN TEKNIK INFORMATIKA

FAKULTAS TEKNOLOGI INDUSTRI

UNIVERSITAS PEMBANGUNAN NASIONAL “VETERAN”

J AWA TIMUR

METODE LEAST SIGNIFICANT BIT (LSB) CITRA DIGITAL

UNTUK STEGANOGRAFI PADA GAMBAR J PEG DAN

BITMAP (BMP)

Disusun Oleh :

YULI TRI INDRANA

NPM. 0934010109

Telah disetujui untuk mengikuti Ujian Negar a Lisan Gelombang Tahun Akademik 2012/2013

Pembimbing Utama Pembimbing Pendamping

Basuki Rahmat, S.si,M.T Intan Yuniar Purbasari, S.Kom.M.Sc NPT. 3 6907 06 0209 1 NPT. 3 8006 04 0198 1

Mengetahui,

Ketua J urusan Teknik Infor matika Fakultas Teknologi Industri UPN ”Veteran” J awa Timur

UNTUK STEGANOGRAFI PADA GAMBAR J PEG DAN

BITMAP (BMP)

Disusun Oleh :

YULI TRI INDRANA NPM. 0934010109

Telah dipertahankan di hadapan dan diterima oleh Tim Penguji Skr ipsi J ur usan Teknik Infor matika Fakultas Teknologi Industri

Univer sitas Pembangunan Nasional ”Veteran” J awa Timur Pada Tanggal 31 J anuar i 2013

Pembimbing : Tim Penguji :

Univer sitas Pembangunan Nasional ”Veteran” J awa Timur

PANI TI A UJ I AN SKRIPSI / KOMPREHENSI F lisan gelombang VI, TA 2012/2013 dengan judul:

” METODE LEAST SIGNIFICANT BIT (LSB) CITRA

DIGITAL UNTUK STEGANOGRAFI PADA GAMBAR J PEG

DAN BITMAP (BMP)”

Surabaya, April 2013 Dosen Penguji yang memerintahkan revisi:

1) Budi Nugroho S.Kom,M.Kom NPT. 3800 9050 2051

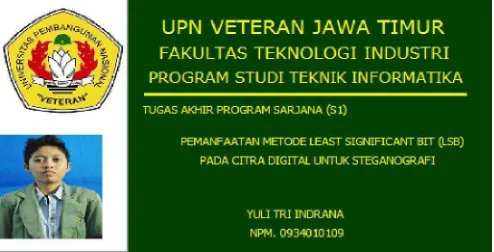

Judul : METODE LEAST SIGNIFICANT BIT (LSB) CITRA DIGITAL UNTUK STEGANOGRAFI PADA GAMBAR JPEG DAN BITMAP (BMP)

Pembimbing I : Basuki Rahmat S.si,M.T. Pembimbing II : Intan Yuniar S.Kom,M.sc Penyusun : Yuli Tri Indrana

ABSTRAK

Menjaga kerahasiaan informasi merupakan permasalahan penting dalam pertukaran informasi melalui media citra digital. Pada aplikasi ini permasalahan diselesaikan dengan menggunakan teknik steganografi. Adapun data masukan yang diperlukan dalam aplikasi ini berupa file citra (image) JPEG dan yang disisipkan citra (image) BMP yang akan digunakan sebagai media steganografi. Bit-bit dari file pesan akan disisipkan menggunakan metode LSB (Least Significant Bit). Besar pesan yang dapat disimpan pada citra (image) adalah sekitar 24-bit.

Tugas akhir ini bertujuan untuk proses penyisipan (embedding) dan pengekstrakan (ekstracting) pada suatu citra yang tidak dapat diketahui keberadaanya secara visual, dan proses steganografi dengan metode LSB mengetahui keunggulan dan kelemahan dari sisi pengguna (user). Aplikasi ini dapat diimplementasikan menggunakan teknik steganografi untuk penyembunyian data citra (image) dan memisahkannya (pengekstrakan). Pada citra yang akan diproses dengan ukuran 800x800 pixel dan mempunyai resolusi 300 pixel, hasil citra yang setelah diproses tidak berpengaruh ukuranya dari gambar asli.

Hasil yang dicapai pada tugas akhir ini membuat aplikasi penyisipan (embedding) dan pengekstrakan (ekstracting) dengan menggunakan Embercadero RAD Studio 2010 Architect edition , karena lebih menarik tampilannya (interface) untuk user.

KATA PENGANTAR

Syukur Alhamdulillaahi rabbil ‘alamin terucap ke hadirat Allah SWT atas segala limpahan Kekuatan-Nya sehingga dengan segala keterbatasan waktu, tenaga, pikiran dan keberuntungan yang dimiliki penulis, akhirnya peneliti dapat menyelesaikan Skripsi yang berjudul “METODE LEAST SIGNIFICANT BIT (LSB) CITRA DIGITAL UNTUK STEGANOGRAFI PADA GAMBAR J PEG DAN BITMAP (BMP)” tepat waktu.

Skripsi dengan beban 4 SKS ini disusun guna diajukan sebagai salah satu syarat untuk menyelesaikan program Strata Satu (S1) pada jurusan Teknik Informatika, Fakultas Teknologi Industri, UPN ”VETERAN” Jawa Timur.

Melalui Skripsi ini peneliti merasa mendapatkan kesempatan emas untuk memperdalam ilmu pengetahuan yang diperoleh selama di bangku perkuliahan, terutama berkenaan tentang penerapan teknologi perangkat bergerak. Namun, penyusun menyadari bahwa Skripsi ini masih jauh dari sempurna. Oleh karena itu penyusun sangat mengharapkan saran dan kritik dari para pembaca untuk pengembangan aplikasi lebih lanjut.

Surabaya, Februari 2013

UCAPAN TERIMA KASIH

Ucapan terima kasih ini saya persembahkan sebagai perwujudan rasa syukur atas terselesaikannya Laporan Tugas Akhir. Ucapan terima kasih ini saya tujukan kepada :

1. Allah SWT., karena berkat Rahmat dan berkahNya kami dapat menyusun dan menyelesaikan Laporan Skripsi ini hingga selesai.

2. Bapak Prof. Dr. Ir. Teguh Soedarto, MP selaku Rektor Universitas Pembangunan Nasional “Veteran” Jawa Timur.

3. Bapak Sutiyono, MT selaku Dekan Fakultas Teknologi Industri UPN “Veteran” Jawa Timur.

4. Ibu Dr. Ir. Ni Ketut Sari, MT. selaku Ketua Jurusan Teknik Informatika UPN “Veteran” Jawa Timur yang telah dengan sabar membimbing dengan segala kerendahan hati dan selalu memberikan kemudahan segala urusan.

5. Bapak Firza Prima Aditiawan, S.Kom. Selaku PIA Tugas Akhir Teknik Informatika UPN “Veteran” Jawa Timur.

6. Bapak Basuki Rahmat S.si.M.T, selaku dosen pembimbing utama pada Pengerjaan Skripsi ini di UPN “Veteran” Jawa Timur yang telah banyak memberikan petunjuk, masukan, bimbingan, dorongan serta kritik yang bermanfaat sejak awal hingga terselesainya Skripsi ini.

tugas akhir ini. Serta bersedia meluangkan waktu untuk membimbing dan membantu.

8. Keluarga tercinta, terutama Bapak Ibuku tersayang, terima kasih atas semua doa, dukungan serta harapan-harapanya pada saat penulis menyelesaikan skripsi dan laporan ini. Yang penulis minta hanya doa restunya, sehingga penulis bisa membuat sesuatu yang lebih baik dari laporan ini.

DAFTAR ISI

Halaman

ABSTRAK………i

KATA PENGANTAR ... ii

UCAPAN TERIMAKASIH ...iii

DAFTAR ISI ... v

DAFTAR GAMBAR ...viiiii

DAFTAR TABEL ... x

BAB I PENDAHULUAN ... 1

1.1 Latar Belakang... 1

1.2 Rumusan Masalah ... 3

1.3 Batasan Masalah ... 3

1.4 Tujuan ... 4

1.5 Manfaat ... 4

1.6 Metode Penelitian ... 4

1.7 Sistematika Penulisan ... 5

BAB II TINJAUAN PUSTAKA ... 7

2.1 Steganografi... 7

2.2 Citra Digital ... 9

2.4 BMP (Bitmap) ... 12

2.5 Macam-macam metode ... 13

2.5.1. Metode Least Significant Bit (LSB)...13

2.5.2. Discrete Cosine Transformation (DCT)...15

2.5.3. Discrete Wavelet Transform (DWT)...17

2.6 Embracadero RAD Studio 2010 Architect Edition ... 17

2.7 Pengujian Perangkat Lunak ... 20

BAB III METODOLOGI PENELITIAN ... 21

3.1 Analisis Sistem ... 21

3.2 Analisis Masalah... 23

3.3 Analisis Kebutuhan Fungsional ... 24

3.3.1. Kebutuhan Fungsional ... 24

3.2.2. Kebutuhan Antarmuka ... 24

3.4 Perancangan Proses... 25

3.4.1. Proses Penyisipan Steganografi... 25

3.4.2. LSB encode penyisipan citra ... 26

3.4.3. Proses Pengekstrakan Steganografi ... 27

3.4.2. LSB decode ekstraksi citra ... 28

3.5 Prinsip kerja metode LSB ... 29

BAB IV HASIL DAN PEMBAHASAN ... 32

4.1 Analisa Kebutuhan Perangkat ... 32

4.2 Potongan Program ... 34

4.3 Pengujian Aplikasi ... 38

4.3.1. Stega Join (Penyisipan Citra) ... 38

4.4.2. Stega Extrak (Pengekstrakan Citra) ... 52

4.4 Pembahasan ... …...58

4.4.1. Penyisipan (Embedding)………...58

4.4.2. Pengekstrakan (Extracting)………...59

BAB V PENUTUP ... 60

5.1 Kesimpulan... 61

5.2 Saran ...62

DAFTAR GAMBAR

Ganbar 2.1 Pembagian Steganografi...8

Gambar 2.2 Citra Digital……... ...10

Gambar 2.3. Komposisi Warna RGB... ...10

Gambar 2.4. Proses penyisipan watermark (DCT)... ...17

Gambar 2.5 Proses Penyisipan (embedding)...25

Gambar 2.6 Proses Encode LSB ...26

Gambar 2.7 Proses Pengekstraksi (extracting)...27

Gambar 2.8 Proses Decode LSB...28

Gambar 2.9 Prinsip kerja LSB………...29

Gambar 3.0 Rancangan antar muka & info…………...31

Gambar 3.1 Output membuka dan menampilkan citra...34

Gambar 3.2 Output melakukan penggabungan citra...36

Gambar 3.3 Output melakukan pengekstrakan citra……….37

Gambar 4.1 Data 8 ... 48

Gambar 4.2 Data 9 ... 49

Gambar 4.3 Data 10 ... 50

Gambar 4.4 Extrak 1 ... 52

Gambar 4.5 Extrak 2 ... 52

Gambar 4.6 Extrak 3 ... 53

Gambar 4.7 Extrak 4 ... 54

Gambar 4.8 Extrak 5 ... 54

Gambar 4.9 Extrak 6 ... 55

Gambar 5.0 Extrak 7 ... 56

Gambar 5.1 Extrak 8 ... 56

Gambar 5.2 Extrak 9 ... 57

DAFTAR TABEL

BAB I

PENDAHULAN

1.1LATAR BELAKANG

Sekarang ini hampir tidak ada orang yang tidak mengenal komputer. Hampir semua aspek kehidupan mempergunakan komputer. Dengan adanya jaringan global internet, maka komunikasi tanpa batas dapat diakses kapanpun, di manapun, dan oleh siapapun. Oleh karena itu dibutuhkan suatu tingkat keamanan data agar informasi atau data tidak dapat diakses oleh sembarang orang dan kerahasiaanya dapat terjamin. Ada beberapa teknik untuk melindungi data/informasi dari orang-orang yang tidak berhak.

Peranan steganografi merupakan komponen penting dalam proses penyembunyian informasi. Dengan file yang terlihat sama sekali tidak mencurigakan, data anda sebenarnya tidak akan terdeteksi dengan mata telanjang. Secara teori, semua file umum yang ada dalam komputer dapat digunakan sebagai media, seperti bmp, jpg, gif atau dalam mp3 atau bahkan dalam file avi atau wav. Semua dapat disajikan dalam tempat tersembunyi, asalkan file tersebut memiliki bit-bit data redudan yang dapat dimodifikasi.

File-file yang dapat disisipi juga tergantung pada aplikasi steganografi apa yang digunakan kebanyakan aplikasi steganografi memiliki teknik dari ciri khas sendiri dalam menggunakan file-file yang menjadi media pelindungnya. Ada yang hanya bisa menggunakan file gambar,file musik, dan sebagainya.

Penyisipan data dengan teknik Steganografi ini dilakukan sedemikian rupa sehingga informasi yang disisipkan tidak merusak data digital yang dilindungi. Data yang disisipkan bersifat tersembunyi keberadaanya tidak disadari oleh indera manusia. Untuk pengamanan data, pemilik data tersebut dapat mengekstraksi data yang telah disembunyikan ke dalam suatu data digital.

1.2RUMUSAN MASALAH

Berdasarkan latar belakang yang telah dijelaskan diatas, maka dapat dirumuskan masalah dalam tugas akhir ini, yaitu :

a. Bagaimana memahami teknik penyisipan data citra (image) ke dalam sebuah gambar dan kemudian data tersebut dapat ditampilkan kembali ?

b. Bagaimana mengimplementasikan program steganografi untuk menyisipkan dan menampilkan data dengan menggunakan metode Least Significant Bit (LSB) ? 1.3 BATASAN MASALAH

Pada pembuatan aplikasi ini perlu didefinisikan batasan masalah mengenai sejauh mana pembuatan aplikasi ini akan dikerjakan. Beberapa batasan masalah tersebut antara lain :

a. Citra (image) berwarna (RGB) yang digunakan pada aplikasi steganografi berbentuk Join Photography Expert (JPEG) dan citra bitmap (.bmp). citra yang dapat dijalankan pada aplikasi memiliki kapasitas memorinya dengan ukuran 800 pixel X 800 pixel dan resolusi 300 dpi.

b. Jika kapasitas memori tidak disesuaikan ukuran yang ditentukan maka pada aplikasi steganografi muncul peringatan “ukuran citra digital tidak mencukupi untuk dipergunakan”.

c. Pesan yang disisipkan pada gambar digital berupa citra (image).

d. Citra yang sudah melakukan proses penyisipan atau pengekstrakan berpengaruh sangat kecil berubah ukuranya dari citra asli.

1.4 TUJ UAN

a. Mengimplementasikan Teknik Least Significant Bit (LSB) untuk melakukan proses embedding dan ekstracting data berupa citra.

1.5 MANFAAT

a. Aplikasi ini dapat digunakan dalam pengamanan data digital berupa gambar dengan format jpg dan bmp.

b. Hasil penelitian dapat digunakan sebagai media pembanding untuk penelitian lebih lanjut.

1.6. METODOLOGI PENELITIAN

Untuk mencapai keberhasilan dalam pembangunan Aplikasi Steganografi ini, maka perlu dilakukan beberapa langkah seperti berikut :

I. Studi Literatur

Pada tahap ini dilakukan pengumpulan dokumen – dokumen, referensi – referensi, buku – buku, referensi dari internet, atau referensi – referensi lain yang diperlukan untuk merancang dan mengimplementasikan aplikasi. II. Perancangan Sistem

Aplikasi Steganografi ini disajikan untuk proses penyisipan dan pengektrakan data citra, yang mana dalam steganografi tersebut data citra mempunyai ukuran dan resolusi telah ditentukan. Sebelum user melakukan proses penyisipan, user diwajibkan untuk menginputkan data citra (jpg) dan cover citra (bmp) yang telah disediakan, setelah itu user melakukan proses penyisipan citra, dan proses penyisipan akan terbentuk.

III. Implementasi Sistem

Implementasi dari aplikasi ini adalah menghasilkan citra sisipan dan pengekstrakan yang bisa dijalankan pada desktop komputer.

Tools yang digunakan untuk pembuatan aplikasi steganografi ini adalah Embercadero RAD Studio 2010 Architect edition.

IV. Uji coba dan Analisa

Setelah pembuatan aplikasi steganografi ini dibuat maka selanjutnya . akan dilakukan uji coba dan analisa kemudian mengetahui sejauh mana hasilnya pada saat menjalankan aplikasi steganografi ini.

V. Pembuatan Laporan

Pada tahap ini merupakan tahap terakhir dari pengerjaan skripsi. Laporan ini dibuat dari seluruh proses pengerjaan skripsi. Dari penyusunan laporan ini diharapkan dapat memudahkan pembaca yang ingin menyempurnakan dan mengembangkan aplikasi lebih lanjut.

1.7. SISTEMATIKA PENULISAN

Secara garis besar penyusunan laporan ini, terdiri dari lima bab utama dengan beberapa sub bab didalamnya. Adapun sistematika penulisan laporan tugas akhir ini adalah sebagai berikut :

BAB I PENDAHULUAN

BAB II TINJ AUAN PUSTAKA

Bab ini berisi dasar teori meliputi algoritma dan pemrograman, sejarah steganografi, definisi steganografi, pengertian citra digital, pengertian join photography expert (JPEG), pengertian BitMap (.bmp), pengertian Least significant Bit (LSB), pembahasan singkat tentang Embercadero RAD Studio 2010 Architect edition.

BAB III METODOLOGI PENELITIAN

Bab ini berisi tentang analisis-analisis pembuatan aplikasi yang akan dibuat dan tampilan antar muka (interface) aplikasi steganografi serta termasuk pembuatan flowchart diagram.

BAB IV HASIL & PEMBAHASAN

Bab ini berisi potongan program dari rancangan yang telah dibuat, serta hasil ujicoba dari beberapa percobaan dan pengujian terhadap citra aplikasi steganografi.

BAB V PENUTUP

Bab ini berisi kesimpulan dan saran – saran dari penulis untuk pengembangan aplikasi.

DAFTAR PUSTAKA

BAB II

TINJ AUAN PUSTAKA

2.1. Steganografi

Steganografi sudah dikenal oleh bangsa yunani. Herodatus, penguasa yunani, mengirim pesan rahasia dengan menggunakan kepala budak atau prajurit sebagai media. Dalam hal ini, rambut budak dibotaki, lalu pesan rahasia ditulis pada kulit kepala budak. Ketika rambut budak tumbuh, budak tersebut diutus untuk membawa pesan rahasia di balik rambutnya.

Bangsa romawi mengenal steganografi dengan tinta tak tampak (invisible ink) untuk menuliskan pesan. Tinta tersebut dibuat dari campuran sari buah, susu, dan cuka. Jika tinta digunakan untuk menulis maka tulisannya tidak tampak. Tulisan di atas kertas dapat dibaca dengan cara memanaskan kertas tersebut[7].

Steganografi (steganography) adalah ilmu dan seni menyembunyikan pesan rahasia (hidding message) sehingga keberadaan (eksistensi) pesan tidak terdeteksi oleh indera manusia. Steganografi dapat dipandang sebagai kelanjutan kriptografi. Jika kriptografi, data yang telah disandikan(cipertext) tetap tersedia, maka dengan steganografi cipertext dapat disembunyikan sehingga pihak ketiga tidak mengetahui keberdaanya.

suara, teks, dan video. Data rahasia yang disembunyikan juga dapat berupa citra, suara, teks, atau video. Di negara-negara yang melakukan penyensoran informasi, steganografi sering digunakan untuk menyembunyikan pesan-pesan melalui citra (image), video, atau suara (audio).

Pembagian steganografi dapat terlihat pada gambar 2.1

Gambar 2.1. Pembagian Steganografi

Perkembangan dunia internet yang memungkinkan semua bentuk media dapat menyebar dengan mudah [7].

Kriteria steganografi yang bagus meliputi sebagai berikut :

a. Steganografi yang dibahas di sini adalah penyembunyian data di dalam citra digital saja. Meskipun demikian, penyembunyian data dapat juga dilakukan pada wadah berupa suara digital, teks, ataupun video.

a. Fidelity. Mutu citra penampung tidak jauh berubah. Setelah penambahan data rahasia, citra hasil steganografi masih terlihat dengan baik. Pengamat tidak mengetahui kalau di dalam citra tersebut terdapat data rahasia.

b. Robustness. Data yang disembunyikan harus tahan terhadap manipulasi yang dilakukan pada citra penampung (seperti pengubahan kontras, penajaman, pemampatan, rotasi, perbesaran gambar, pemotongan (cropping), enkripsi, dan sebagainya). Bila pada citra dilakukan operasi pengolahan citra, maka data yang disembunyikan tidak rusak.

c. Recovery. Data yang disembunyikan harus dapat diungkapkan kembali (recovery). Karena tujuan steganografi adalah data hiding, maka sewaktu-waktu data rahasia di dalam citra penampung harus dapat diambil kembali untuk digunakan lebih lanjut[7].

2.2 Citr a Digital

Citra digital di definisikan sebagai fungsi dua variabel (x,y), dimana x dan y adalah koordinat spasial dan nilai f(x,y) adalah intensitas citra pada koordinat tersebut. Hal tersebut diilustrasikan pada gambar 2. teknologi dasar untuk menciptakan dan menampilkan warna pada citra digital berdasarkan pada penelitian bahwa sebuah warna merupakan kombinasi dari tiga warna dasar, yaitu merah, hijau, dan biru (Red, Green, Blue- RGB). Komposisi warna RGB tersebut dapat dijelaskan pada gambar 2.2.

Gambar 2.2. Citra Digital

Untuk citra berwarna, masing-masing komponen warna memiliki nilai intensitas f(x,y). Pada gambar 2.3 menunjukkan suatu posisi piksel dengan tiga komponen warna. Dalam hal ini terdapat 3 nilai intensitas f1(x,y), f2(x,y), f3(x,y) pada suatu kordinat (x,y)[5].

Bagi sebuah komputer, sebuah gambar adalah sebuah kumpulan angka-angka yang merepresentasikan intensitas cahaya pada bermacam-macam titik. Gambar biasanya berukuran 640 X 480 titik dengan 256 warna (8 bit/titik). Sebuah gambar juga dapat terdiri sekitar 300 kb. Gambar digital biasanya disimpan dalam 24-bit atau 8-bit[6].

2.3 J PEG (J oin Photogr aph Expert Group)

Jenis penyimpanan format gambar digital, yang paling banyak di gunakan terutama untuk gambar-gambar kecil, perbandingan jpg dan bmp adalah jika gambar bmp di perkecil sepersepuluh maka kwalitas nya setara dengan JPG kebanyakan digunakan untuk menyimpan hasil poto yang memiliki 24-bit kedalaman warna.

File JPG menggunakan teknik kompresi yang menyebabkan kualitas gambar turun (lossy compression). Setiap kali menyimpan ke tipe JPG dari tipe lain, ukuran gambar biasanya mengecil, dan kualitasnya turun dan tidak dapat dikembalikan lagi. Ukuran file BMP dapat turun menjadi seper sepuluh setelah dikonversi menjadi JPG . meskipun dengan penurunan kualitas gambar, pada gambar-gambar tertentu (misalnya pemandangan), penurunan kualitas gambar hamper tidak terlihat mata.

gambar yang hanya memiliki sedikit warna seperti kartun atau komik. JPG itu melakukan kompresi yang lossy (membuang sebagian) sehingga gambar akan berubah, tidak sama dengan aslinya. Namun karena biasanya resolusi gambar kecuali jika gambar di perbesar (di zoom), dimana akan kelihatan ‘pecah’ hasilnya.

Untuk itulah, JPEG memiliki ciri khas sebagai berikut : a. Eksatensi : *.jpg

b. Warna maximum : 24 bit (16,7 juta warna) c. kegunaan : Gambar fotografis

d. keunggulan : file berukuran kecil, ideal untuk situs web dan email

e. kelemahan : mengkompres file terlalu banyak dapat menghilangkan detail gambar,

kesimpulan : format yang sangat baik untuk gambar fotografi di web atau untuk mengirim email[10].

2.4 BMP (Bitmap)

Gambar bitmap sangat bergantung pada resolusi. Jika gambar diperbesar maka gambar akan tampak kurang halus sehingga mengurangi detailnya. Selain itu gambar bitmap akan mempunyai ukuran file yang lebih besar. Semakin besar resolusi gambar akan semakin besar pula ukuran filenya. Gambar dengan tampilan 100%, gambar dengan tampilan 500% akan mempunyai perbedaan yakni biasanya kalau pada gambar yang berukuran 100%, maka gambar masih terlihat jernih. Namun pada gambar yang dizoom sampai dengan 500% maka gambar akan tampak tidak tajam lagi dan terkesan membentuk kotak—kotak yang itu merupakan pixel. Contoh software yang berbasis bitmap adalah Adobe Photoshop, Paint, CorelPhotoPaint, dan lain-lain.

Untuk itulah, BMP memiliki ciri khas sebagai berikut: a. ekstensi : *.bmp

b. warna maximum : 24 bit (16,7 juta warna) c. kegunaan : icon dan walpaper windows d. keunggulan : kualitas gambar tetap e. kelemahan : ukuran filenya sangat besar

kesimpulan : format yang dipakai untuk walpaper windows desktop[10]. 2.5. Macam –Macam Metode

2.5.1 Metode Least Significant Bit (LSB)

Contoh sebuah susunan bit pada sebuah byte : 11010010

MSB LSB

Bit yang cocok untuk diganti adalah bit LSB, sebab perubahan tersebut hanya mengubah nilai byte satu lebih tinggi atau satu lebih rendah dari nilai sebelumnya. Misalkan byte tersebut menyatakan warna merah, maka perubahan satu bit LSB tidak mengubah warna merah tersebut secara berarti. Lagi pula, mata manusia tidak dapat membedakan perubahan yang kecil.

Misalkan segmen data citra sebelum perubahan :

00110011 10100010 11100010 01101111

Segmen data citra setelah ‘0 1 1 1’ disembunyikan :

00110010 10100011 11100011 01101111

Untuk memperkuat teknik penyembunyian data, bit-bit data rahasia tidak digunakan mengganti byte-byte yang berurutan, namun dipilih susunan byte. Misalnya jika terdapat 50 byte dan 6 bit data yang akan disembunyikan, maka byte yang diganti bit LSB-nya.[12]

suatu gambar dengan LSB pada setiap byte dari gambar 24-bit, dapat disimpan 3 byte dalam setiap pixel[4].

Ukuran data yang akan disembunyikan bergantung pada ukuran citra penampung. Pada citra 24-bit yang berukuran 800x800 pixel terdapat 640000 pixel, setiap pixel mempunyai 3 byte (komponen RGB), berarti seluruhnya ada 640000 X 3 = 1920000 byte. Karena setiap byte hanya bisa menyembunyikan satu bit di LSB-nya, maka ukuran data yang akan disembunyikan di dalam citra maksimum 1920000/8 = 240000 byte

Semakin besar data disembunyikan di dalam citra, semakin besar pula kemungkinan data tersebut rusak akibat manipulasi pada citra penampung, dan untuk memperkuat keamanan, data yang akan disembunyikan dapat dienkripsi terlebih dahulu. Sedangkan untuk memperkecil ukuran data, data dibekukan sebelum disembunyikan. Bahkan,dibekukan dan enkripsi dapat juga dikombinasikan sebelum melakukan penyembunyian data.

Keuntungan dari metode LSB itu sendiri adalah cepat, mudah dan juga algoritma tersebut memiliki software steganografi yang mendukung dengan bekerja diantara unsur pokok warna LSB melalui manipulasi.

2.5.2 Discrete Cosine Transfor mation

Discrete Cosine Transform (DCT) biasa digunakan untuk mengubah sebuah sinyal menjadi komponen frekuensi dasarnya. DCT pertama kali diperkenalkan oleh Ahmed, Natarajan dan Rao pada tahun 1974 dalam makalahnya yang berjudul ”On image processing and a discrete cosine transform” (Watson,1994).

a. Mengkonsentrasikan energy citra ke dalam sejumlah kecil koefisien (energy compaction).

b. Meminimalkan saling ketergantungan diantara koefisien-koefisien (decorelation).

Persamaan diatas menyatakan sebagai kombinasi linier dari basis vector. Koefisien adalah elemen transformasi S, yang mencerminkan banyaknya frekuensi yang ada didalam masukan s (Watson, 1994).

2.5.3 Discrete Wavelet Transform (DWT)

Gambar 2.4 Proses penyisipan watermark menggunakan DWT

Watermarking dalam Discrete wavelet transform (DWT) domain ini dipilih karena beberapa alas an yaitu :

a. DWT merupakan yang paling dekat terhadap HVS (Human Visual Sistem) b. Distorsi yang disebabkan oleh wavelet domain dalam perbandingan kompresi tinggi tidak terlalu menganggu domain lain dalam bit rate yang sama.

c. Bit-error rate yang rendah. Bit-error rate merupakan perbandingan antara bit yang salah diekstraksi dengan total bit yang disisipkan[9].

2.6 Embercader o RAD Studio 2010 Ar chitect Edition

Embarcadero Delphi adalah sebuah lingkungan pengembangan terpadu (IDE) untuk konsol, desktop grafis, web, dan aplikasi mobile[3].

operasi, serta 32-bit OS Mac X dan iOS. (iOS generasi kode dilakukan dengan kompilator Free Pascal Pada akhir 2011 dukungan untuk Linux dan sistem operasi Android direncanakan oleh Embarcadero[8]

Untuk membuat aplikasi untuk platform kode dikelola, alternatif (tetapi tidak saling kompatibel) sama adalah Delphi Prism. Delphi awalnya dikembangkan oleh Borland sebagai alat pengembangan aplikasi yang cepat untuk Windows, dan sebagai penerus Borland Pascal. Delphi dan C + + yang rekan, C + + Builder, bersama komponen inti banyak, terutama IDE dan VCL, tetapi tetap terpisah sampai rilis RAD Studio 2007. RAD Studio adalah tuan rumah bersama untuk Delphi, C + + Builder, dan lain-lain. Pada tahun 2006, pengembang Borland alat bagian dipindahkan ke anak perusahaan yang sepenuhnya dimiliki dikenal sebagai CodeGear, yang dijual ke Embarcadero Technologies pada tahun 2008.

Delphi awalnya salah satu dari code names banyak proyek melakukan pengembangan di Borland. Borland pengembang Danny Thorpe menyarankan codename Delphi dalam referensi ke Oracle di Delphi. Salah satu tujuan desain produk adalah untuk menyediakan konektivitas database untuk programmer sebagai fitur kunci dan sebuah paket database yang populer pada saat itu adalah database Oracle, maka, "Jika Anda ingin berbicara dengan Oracle, pergi ke Delphi".

fungsional atas nama ikon dan membuat persiapan untuk merilis produk dengan nama "Borland AppBuilder".

Sesaat sebelum rilis dari produk Borland, Novell AppBuilder dirilis, meninggalkan Borland membutuhkan nama produk baru. Setelah banyak perdebatan dan survei pasar banyak penelitian, codename Delphi menjadi nama produk Delphi[1]

Kepala arsitek di belakang Delphi adalah Anders Hejlsberg, yang telah mengembangkan Turbo Pascal. Dia dibujuk untuk pindah ke Microsoft pada tahun 1996. Delphi ditawarkan untuk dijual Pada 8 Februari 2006 Borland mengumumkan bahwa mereka sedang mencari pembeli untuk IDE dan lini produk database, termasuk Delphi, untuk berkonsentrasi pada lini ALM nya.

Delphi ditransfer ke Codegear Pada November 14, 2006 Borland mengalihkan kelompok pengembangan alat untuk sebuah anak perusahaan mandiri bernama CodeGear, bukan menjualnya[2]

2.7 Pengujian Perangkat Lunak

Menurut Myers (1979)

Proses menjalankan program dengan maksud menemukan kesalahan.

Menurut IEE (1990) :

a. Proses sistem operasi atau komponen menurut kondisi tertentu, pengamatan atau pencatatan hasil dan mengevaluasi beberapa aspek sistem atau komponen .

b. Proses analisis item perangkat lunak untuk mendeteksi perbedaan antara kondisi yang ada dengan yang diinginkan dan mengevaluasi fitur item perangkat lunak.

Perangkat lunak adalah istilah umum untuk data yang diformat dan disimpan secara digital, termasuk program computer, dokumentasinya, dan berbagai informasi yang dibaca dan ditulis oleh computer. Dengan kata lain, bagian system komputer yang tidak terwujud. Istilah ini menonjolkan perbedaan dengan perangkat keras komputer[12].

Di bawah ini ada beberapa contoh macam perangkat lunak, yaitu :

a. Perangkat lunak aplikasi (application software) seperti pengolah kata, lembar tabel hitung, pemutar media, dan paket aplikasi perkantoran seperti OpenOffice.org.

c. Perkakas pengembangan perangkat lunak (software development tool) seperti kompilator untuk bahasa pemrograman tingkat tinggi seperti pascal dan bahasa pemrograman tingkat rendah yaitu bahasa rakitan.

d. Pengendali perangkat keras (device driver) yaitu penghubung antara perangkat perangkat keras pembantu dan komputer adalah software yang banyak dipakai di swalayan dan juga sekolah, yaitu penggunaan barcode scanner pada alikasi database lainnya.

e. Perangkat lunak menetap (firmware) seperti yang dipasang dalam jam tangan digital dan pengendali jarak jauh.

f. Perangkat lunak bebas (free ‘libre’ software) dan perangkat lunak sumber terbuka (open source software).

g. Perangkat lunak gratis (freeware).

BAB III

METODOLOGI PENELITIAN

Bab ini mencakup analisis permasalahan seperti bagaimana proses penyisipan pesan pada gambar digital, dan proses ekstraksi pesan.

3.1 Analisis Sistem

Analisis sistem merupakan tahap yang bertujuan untuk memahami sistem, mengetahui keunggulan dan kelemahan dari sistem di tinjau dari sisi pengguna. Dengan menganalisis prosedur sistem yang sering digunakan, maka sistem yang sering dipakai dapat dievaluasi sehingga dapat dijadikan sebagai acuan untuk membangun sistem yang baru dari hasil evaluasi tersebut.

Dalam penelitian ini akan dianalisis adalah tahapan membangun aplikasi pengaman hak cipta untuk data gambar digital (digital image) dan bahasan mengenai steganografi yang akan digunakan yaitu metode LSB (Least Significant Bit).

3.2 Analisis Masalah

1. Membangun aplikasi yang dapat melakukan penyembunyian data berupa gambar digital dan menampilkannya.

2. Mengimplementasikan teknik steganografi dengan menggunakan metode LSB sesuai tahapan-tahapan di dalamnya.

3. Melakukan pengujian aplikasi untuk mendapatkan kesimpulan atas keberhasilan metode Least Significant Bit (LSB).

Langkah selanjutnya adalah identifikasi masalah dari hasil analisis terhadap sistem. Maka dapat diidentifikasi masalah, yaitu sebagai berikut :

1. Aplikasi yang akan dibangun harus dapat digunakan untuk penyisipan pemanfaatan data ke dalam citra (image) dan menampilkan data yang telah disembunyikan.

3.3. Analisis Kebutuhan Fungsional

Dalam analisis kebutuhan fungsioanal terbagi menjadi 2 tahapan yaitu kebutuhan fungsional dan kebutuhan antarmuka.

3.3.1 Kebutuhan Fungsional

Aplikasi ini diharapkan dapat memenuhi kebutuhan fungsional untuk melakukan fungsi steganografi, diantaranya adalah :

a. Dapat memberikan kemudahan kepada user untuk menggunakan aplikasi steganografi gambar.

b. Dapat meningkatkan keamanan data dengan cara menyisipkan informasi pada media gambar melalui aplikasi steganografi gambar.

3.3.2 Kebutuhan Antar muka

Kebutuhan antarmuka merupakan kebutuhan yang sangat penting. Karena perangkat lunak dinilai dari external performance yaitu tampilan luar yang disesuaikan dengan kebiasaan pengguna komputer, agar mudah digunakan dan mudah diadaptasi oleh pengguna karena sudah familiar.

3.4 Perancangan Pr oses

3.4.1 Proses Penyisipan Steganografi

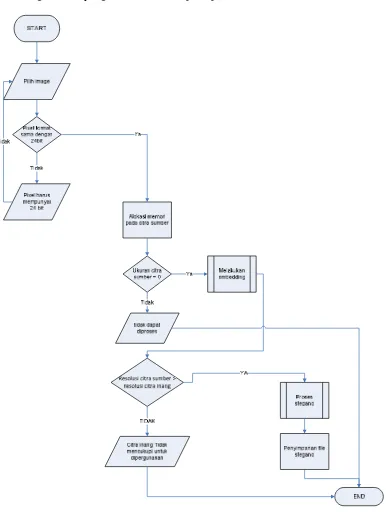

Berikut proses steganografi program secara garis besar yang dimaksud dalam tugas akhir yang telah dibahas seperti pada Gambar 2.5

Dalam gambar 2.5 proses steganografi sebelum suatu citra digital dilakukan proses embedding terlebih dahulu dilakukan format pixel, apakah sudah berformat 24 bit. Hal ini diperlukan karena citra digital diproses menggunakan tiga chanel (Red, Green, Blue), sehingga apabila citra yang diproses tidak memenuhi format tersebut akan tidak dapat diproses. Jika format digital terpenuhi maka sistem mengalokasikan memori untuk keperluan pemrosesan. Selanjutnya sistem akan memeriksa apakah resolusi citra sumber lebih dari resolusi citra inang. Jika tidak proses tidak dapat dilanjutkan. Jika iya dilakukan proses steganografi setelah itu hasilnya tersimpan.

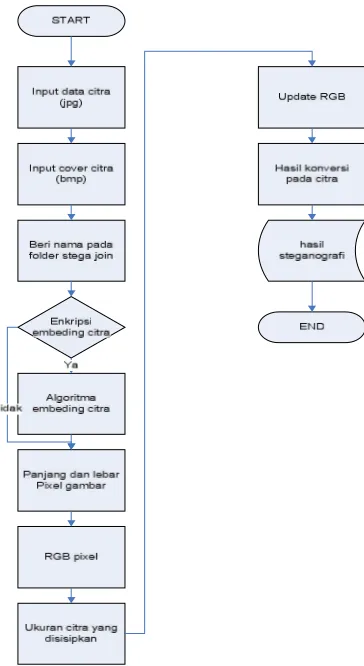

3.4.2 LSB encode algoritma penyisipan citr a

Pada proses yang menunjukkan pada gambar 2.6 User menginputkan data citra (jpg) setelah itu cover citra (bmp), lakukan proses enkripsi penyisipan (stega join) jika ya akan membaca algoritma penyisipan (embedding) dan ekstraksi citra jika tidak akan melakukan proses panjang dan lebar pixel gambar, mengolah panjang pesan, RGB pixel, proses panjang pesan disisipi RGB setelah itu update RGB terotomatis pesan akan di convert dan data akan tersimpan pada proses steganografi.

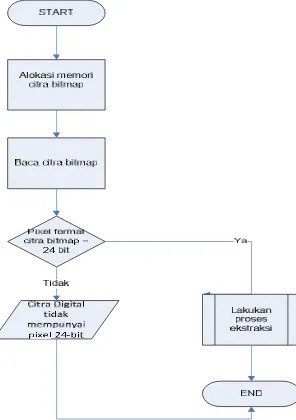

3.4.3 Proses Pengekstrakan Steganografi

Sistem untuk menyisipkan pesan pada citra (image) membutuhkan masukan berupa gambar sebagai media penyisipan. Hanya citra (image) dengan jenis (jpeg) dan penyisipanya (.bmp). pesan akan divalidasi berdasarkan ukuran 800x800 kedalaman 24-bit, pada Gambar 2.7 adalah perancangan flow pada penyisipan pesan.

Pada gambar 2.7 proses pengekstrakan citra, dilakukan alokasi memori citra bitmap dan membaca citra bitmap, proses pixel format citra bitmap sama dengan 24bit jika ya lakukan proses ekstraksi citra jika tidak citra digital tidak mempunyai pixel 24bit.

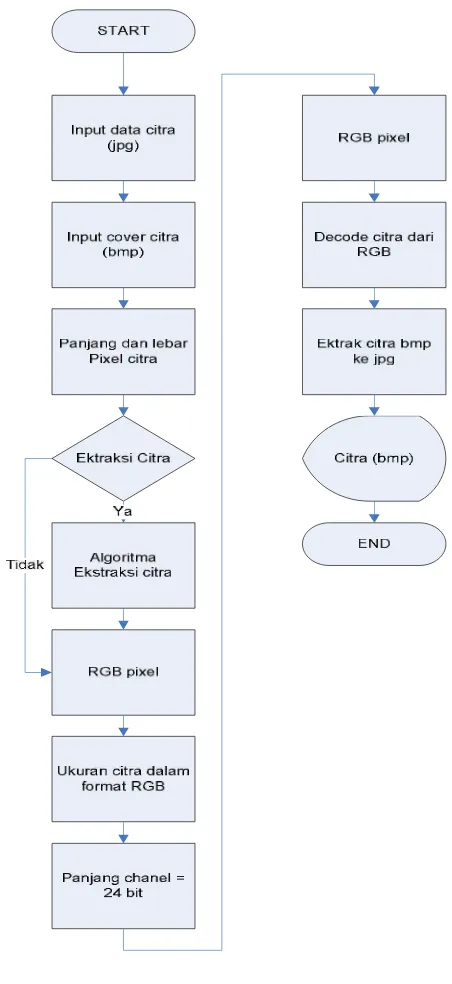

LSB decode algoritma ekstraksi citra

Pada gambar 2.8, User input data citra (jpg), input cover citra (bmp) proses panjang dan lebar pixel citra, melakukan proses ekstraksi citra jika ya dilakukan proses algoritma penyisipan (embedding) dan ekstraksi jika tidak memproses RGB pixel, proses panjang pesan dan komponen RGB 24 bit, proses RGB pixel dengan adanya decode citra dari RGB, proses ektraksi citra jpg dan bmp dan output citra berupa bmp (citra inang).

3.5.Pr insip Kerja LSB

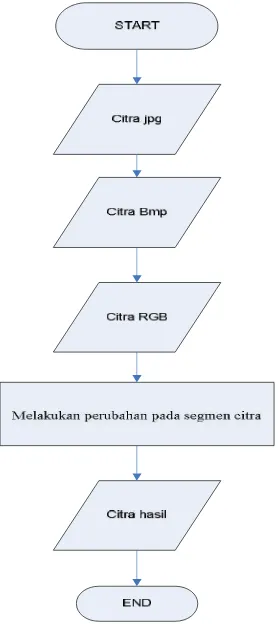

Dalam prinsip kerja dari metode Least Significant Bit (LSB) pada tugas akhir ini akan dijelaskan langkah - langkah dalam proses jalannya metode LSB pada gambar 2.9 berikut ini. Proses yang berjalan melalui beberapa tahapan perhitungan metode LSB sebagai berikut :

Dalam proses pada gambar 2.9 yang menjelaskan tentang proses metode LSB berjalan dalam aplikasi tugas akhir ini, yaitu dari gambar yang telah dipilih berformat jpeg dan bitmap dan citra yang diproses berupa citra RGB kemudian melakukan perubahan segmen pada citra yang akan diproses dilanjutkan dengan mendapatkan hasil citra yang telah diproses dari gambar asli setelah itu dilakukan penyisipan dan pengekstrakan. Gambar yang telah diproses dapat dilihat oleh user dan dibandingkan dengan gambar aslinya pada uji coba data 1 pada gambar 3.4 (proses penyisipan) dan extrak 1 pada gambar 4.4 (proses pengekstrakan). Dimana gambar akan terlihat user dibedakan mana gambar yang mengalami proses penyisipan dan mana gambar yang belum tersisipi dan justru sebaliknya proses pengekstrakan.

3.6.Rancangan Antar muka

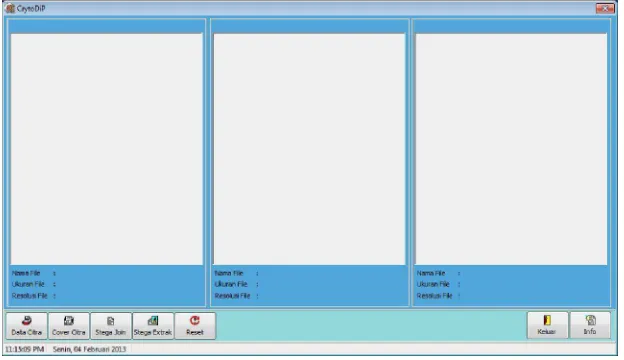

Gambar 3.0 Rancangan Antarmuka & Info

Rancangan Antar muka Aplikasi Steganografi

Untuk form Penyisipan dan pengekstrakan pesan, terdapat beberapa field yaitu:

a. ‘cover citra’. Untuk memilih gambar RGB dengan format jpg yang akan disisipi pesan.

b. ‘data citra’. Untuk memilih gambar RGB dengan format (.bmp) c. ‘stega join’. Untuk melakukan proses penyisipan dari kedua citra

(image) antara jpg dan bmp digabungkan menjadi satu.

BAB IV

HASIL & PEMBAHASAN

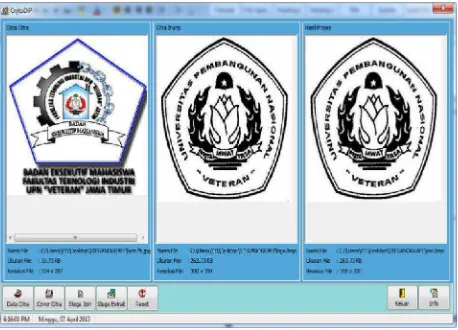

Untuk menyelesaikan permasalah dalam pembuatan aplikasi steganografi menggunakan metode LSB (least Significant Bit) adalah membuat aplikasi dengan menggunakan Embercadero RAD Studio 2010 Architect edition yang disitu akan memproses gambar dalam gambar yang ukuran gambar tersebut berbeda dengan aslinya. Setelah melakukan tahap analisis dan perancangan maka pada Bab ini akan dilakukan pembahasan pengimplementasian dari hasil aplikasi yang telah dibuat.

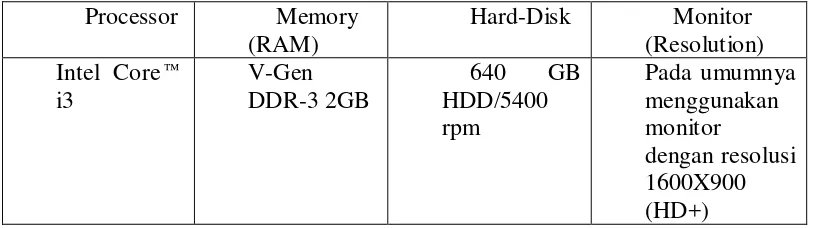

4.1 Analisis Kebutuhan Perangkat Keras

Sebelum melakukan implementasi dan menjalankan aplikasi untuk proses steganografi pada pemanfaatan citra digital, dibutuhkan spesifikasi perangkat keras dan juga perangkat lunak dengan kondisi tertentu agar dapat berjalan dengan baik.

Tabel 4.1 Kebutuhan Perangkat Keras

Kebutuhan perangkat lunak yang digunakan untuk menjalankan aplikasi steganografi citra digital dengan metode Least Significant Bit (LSB) pada Tabel 4.2

Tabel 4.2 Kebutuhan Perangkat Lunak

Nama Aplikasi Ver si Keterangan

Embercadero RAD Studio 2010 Developer Tool

4.2 Potongan Program

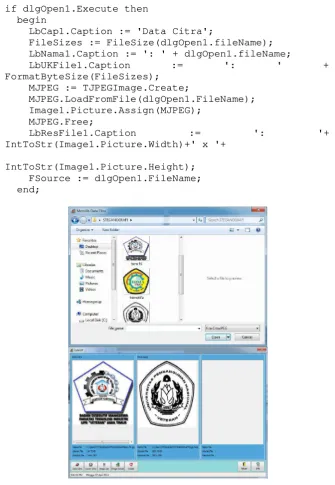

Dalam sub bab ini akan dijelaskan mengenai beberapa potongan program delphi sebagai implementasi dari algoritma yang sudah dijelaskan pada bab sebelumnya.

a. Membuka dan menampilkan citra if dlgOpen1.Execute then begin

LbCap1.Caption := 'Data Citra';

FileSizes := FileSize(dlgOpen1.fileName); LbNama1.Caption := ': ' + dlgOpen1.fileName;

b. Melakukan penggabungan citra

Gambar 3.2 Output Melakukan Penggabungan Citra

St egaBit mapLSB(FSource, FHost , dlgSavePic1.FileName, 1, pb1); :

untuk penggabungan gambar menggunakan LSB.

ExtractBitmap(dlgOpenPic1.FileName, dlgSave1.FileName, pb1);

MessageBox( Application.Handle, PChar('Selesai !' + #13#10#13#10 + 'Citra "' + FileSizes := FileSize(dlgOpenPic1.fileName);

LbUKFile1.Caption := ': ' +

LbNama2.Caption := ': '+dlgSave1.FileName;

Gambar 3.3 Output Melakukan Pengekstrakan Citra

Ext ract Bit map(dlgOpenPic1.FileName, dlgSave1.FileName, pb1); untuk pengekstrakan gambar.

4.3 Pengujian Aplikasi

4.3.1 Stega J oin (Penyisipan Citr a)

Pada gambar 3.4 data 1 pada saat user menginputkan data citra akan browse folder pada citra jpg yang masing-masing berukuran 800x800, citra jpg dan bmp berukuran sama, setelah itu melakukan penggabungan (stega join) citra yang telah diinputkan, secara otomatis file diberi nama sesuai user inginkan dan hasil proses kembali pada citra inang yaitu citra bmp.

Pada proses perhitungan stega join (proses penyisipan), dengan ukuran citra 24-bit tidak terdapat peruraian palet RGB karena nilai RGB langsung diuraikan dalam data bitmap, karena setiap elemen data bitmap memiliki panjang 3 byte, masing-masing byte menyatakan komponen R, G, B.

Perhitungan format citra yang akan diproses yang berukuran 24-bit (16 juta warna)

Byte tersebut menyatakan warna hitam, lagi pula mata manusia tidak dapat membedakan perubahan yang kecil. Segmen data citra sebelum mengalami perubahan :

0 0 1 1 0 0 1 1 1 0 1 0 0 0 1 0 1 1 1 0 0 0 1 0 0 1 1 0 1 1 1 1

Segmen data citra setelah proses penyisipan ‘0 1 1 1’

Ukuran data yang disembunyikan bergantung pada ukuran citra inang. Pada citra 24-bit yang berukuran 300. 300 pixel terdapat 90000 pixel, setiap pixel berukuran 3 byte, berarti seluruhnya pada 90000*3 = 270000 byte. Karena setiap byte hanya bisa menyembunyikan satu bit pada data citra yang akan diproses. Maka ukuran data yang akan disembunyikan di dalam citra maksimum 270000/8 = 33750 byte. Ukuran data ini harus dikurangi dengan panjang nama berkas, semakin besar data tersebut disembunyikan di dalam citra, semakin besar pula kemungkinan data tersebut rusak akibat manipulasi pada citra inang.

Gambar 3.4 Data 1

Pada gambar 3.5 data 2. Pada saat user menginputkan data citra akan browse folder pada citra jpg yang telah disiapkan berukuran 500x500, setelah itu user menginputkan cover citra yang berformat bitmap berukuran 750x600, user klik stega join secara otomatis akan memproses penggabungan citra dan memberikan nama file yang berhasil melakukan proses penyisipan (embedding), dan hasil proses penyisipan kembali pada citra inang yaitu citra bmp.

Pada proses perhitungan stega join (proses penyisipan), dengan ukuran citra 24-bit tidak terdapat peruraian palet RGB karena nilai RGB langsung diuraikan dalam data bitmap, karena setiap elemen data bitmap memiliki panjang 3 byte, masing-masing byte menyatakan komponen R, G, B.

Perhitungan format citra yang akan diproses yang berukuran 24-bit (16 juta warna)

Byte tersebut menyatakan warna hitam, lagi pula mata manusia tidak dapat membedakan perubahan yang kecil. Segmen data citra sebelum mengalami perubahan :

0 0 1 1 0 0 1 1 1 0 1 0 0 0 1 0 1 1 1 0 0 0 1 0 0 1 1 0 1 1 1 1

Segmen data citra setelah proses penyisipan ‘0 1 1 0’

Gambar 3.6 Data 3

Pada gambar 3.6 data 3. Pada saat user menginputkan data citra akan browse folder pada citra jpg yang telah disiapkan berukuran 400x400 , setelah itu user menginputkan cover citra yang berformat bitmap berukuran 700x500 , user klik stega join secara otomatis akan memproses penggabungan citra dan memberikan nama file yang berhasil melakukan proses penyisipan (embedding), dan hasil proses penyisipan kembali pada citra inang yaitu citra bmp.

Pada proses perhitungan stega join (proses penyisipan), dengan ukuran citra 24-bit tidak terdapat peruraian palet RGB karena nilai RGB langsung diuraikan dalam data bitmap, karena setiap elemen data bitmap memiliki panjang 3 byte, masing-masing byte menyatakan komponen R, G, B.

Byte tersebut menyatakan warna coklat, lagi pula mata manusia tidak dapat membedakan perubahan yang kecil. Segmen data citra sebelum mengalami perubahan :

0 0 1 1 0 1 1 1 1 0 1 0 0 0 1 1 1 1 1 0 1 0 1 0 0 1 1 0 1 1 1 1

Segmen data citra setelah proses penyisipan ‘0 0 1 1’

0 0 1 1 0 0 1 1 1 0 1 0 0 0 1 1 1 1 1 0 0 0 1 1 0 1 1 0 1 1 1 1

Gambar 3.7 Data 4

Pada proses perhitungan stega join (proses penyisipan), dengan ukuran citra 24-bit tidak terdapat peruraian palet RGB karena nilai RGB langsung diuraikan dalam data bitmap, karena setiap elemen data bitmap memiliki panjang 3 byte, masing-masing byte menyatakan komponen R, G, B.

Perhitungan format citra yang akan diproses yang berukuran 24-bit (16 juta warna)

Byte tersebut menyatakan warna putih, lagi pula mata manusia tidak dapat membedakan perubahan yang kecil. Segmen data citra sebelum mengalami perubahan :

0 0 1 1 0 0 1 1 1 0 1 0 0 0 1 0 1 1 1 0 0 0 1 0 0 1 1 0 1 1 1 1

Segmen data citra setelah proses penyisipan ‘1 1 1 1’

0 0 1 1 0 0 1 1 1 0 1 0 0 0 1 1 1 1 1 0 0 0 1 1 0 1 1 0 1 1 1 1

Pada gambar 3.8 data 5. Pada saat user menginputkan data citra akan browse folder pada citra jpg yang telah disiapkan berukuran 550x600 , setelah itu user menginputkan cover citra yang berformat bitmap berukuran 800x600 , user klik stega join secara otomatis akan memproses penggabungan citra dan memberikan nama file yang berhasil melakukan proses penyisipan (embedding), dan hasil proses penyisipan kembali pada citra inang yaitu citra bmp.

Pada proses perhitungan stega join (proses penyisipan), dengan ukuran citra 24-bit tidak terdapat peruraian palet RGB karena nilai RGB langsung diuraikan dalam data bitmap, karena setiap elemen data bitmap memiliki panjang 3 byte, masing-masing byte menyatakan komponen R, G, B.

Perhitungan format citra yang akan diproses yang berukuran 24-bit (16 juta warna)

Byte tersebut menyatakan warna putih, lagi pula mata manusia tidak dapat membedakan perubahan yang kecil. Segmen data citra sebelum mengalami perubahan :

0 0 1 1 1 0 1 1 1 0 1 0 0 0 1 0 1 1 1 0 0 0 1 0 0 1 1 0 1 1 1 1

Segmen data citra setelah proses penyisipan ‘1 0 0 1’

Gambar 3.9 Data 6

Pada gambar 3.9 data 6. Pada saat user menginputkan data citra akan browse folder pada citra jpg yang telah disiapkan berukuran 300x300 , setelah itu user menginputkan cover citra yang berformat bitmap berukuran 550x550 , user klik stega join secara otomatis akan memproses penggabungan citra dan memberikan nama file yang berhasil melakukan proses penyisipan (embedding), dan hasil proses penyisipan kembali pada citra inang yaitu citra bmp.

Pada proses perhitungan stega join (proses penyisipan), dengan ukuran citra 24-bit tidak terdapat peruraian palet RGB karena nilai RGB langsung diuraikan dalam data bitmap, karena setiap elemen data bitmap memiliki panjang 3 byte, masing-masing byte menyatakan komponen R, G, B.

Byte tersebut menyatakan warna biru, lagi pula mata manusia tidak dapat membedakan perubahan yang kecil. Segmen data citra sebelum mengalami perubahan :

1 1 1 1 0 0 1 1 1 0 1 0 0 0 1 0 1 1 1 0 0 1 1 1 0 1 0 0 0 0 0 0

Segmen data citra setelah proses penyisipan ‘0 1 1 0’

0 0 1 1 0 0 1 0 1 0 1 0 0 0 1 1 1 1 1 0 0 0 1 1 0 1 1 0 1 1 1 0

Gambar 4.0 Data 7

nama file yang berhasil melakukan proses penyisipan (embedding), dan hasil proses penyisipan kembali pada citra inang yaitu citra bmp.

Pada proses perhitungan stega join (proses penyisipan), dengan ukuran citra 24-bit tidak terdapat peruraian palet RGB karena nilai RGB langsung diuraikan dalam data bitmap, karena setiap elemen data bitmap memiliki panjang 3 byte, masing-masing byte menyatakan komponen R, G, B.

Perhitungan format citra yang akan diproses yang berukuran 24-bit (16 juta warna)

Byte tersebut menyatakan warna putih, lagi pula mata manusia tidak dapat membedakan perubahan yang kecil. Segmen data citra sebelum mengalami perubahan :

0 0 1 1 1 0 1 1 1 0 1 0 0 0 1 0 1 1 1 0 0 0 1 0 0 1 1 0 1 1 1 1

Segmen data citra setelah proses penyisipan ‘1 0 0 1’

Gambar 4.1 Data 8

Pada gambar 4.1 data 8. Pada saat user menginputkan data citra akan browse folder pada citra jpg yang telah disiapkan berukuran 570x450 , setelah itu user menginputkan cover citra yang berformat bitmap berukuran 670x700 , user klik stega join secara otomatis akan memproses penggabungan citra dan memberikan nama file yang berhasil melakukan proses penyisipan (embedding), dan hasil proses penyisipan kembali pada citra inang yaitu citra bmp.

Pada proses perhitungan stega join (proses penyisipan), dengan ukuran citra 24-bit tidak terdapat peruraian palet RGB karena nilai RGB langsung diuraikan dalam data bitmap, karena setiap elemen data bitmap memiliki panjang 3 byte, masing-masing byte menyatakan komponen R, G, B.

Byte tersebut menyatakan warna hijau, lagi pula mata manusia tidak dapat membedakan perubahan yang kecil. Segmen data citra sebelum mengalami perubahan :

0 0 1 0 0 0 0 0 1 0 1 1 1 0 1 1 1 0 1 0 0 0 1 0 0 1 1 1 1 1 1 1

Segmen data citra setelah proses penyisipan ‘0 0 0 1’

0 0 1 1 0 0 1 0 1 0 1 0 0 0 1 0 1 1 1 0 0 0 1 0 0 1 1 0 1 1 1 1

Gambar 4.2 Data 9

nama file yang berhasil melakukan proses penyisipan (embedding), dan hasil proses penyisipan kembali pada citra inang yaitu citra bmp.

Perhitungan format citra yang akan diproses yang berukuran 24-bit (16 juta warna)

Byte tersebut menyatakan warna putih, lagi pula mata manusia tidak dapat membedakan perubahan yang kecil. Segmen data citra sebelum mengalami perubahan :

0 0 1 1 1 0 1 1 1 0 1 0 0 0 1 0 1 1 1 0 0 0 1 0 0 1 1 0 1 1 1 1

Segmen data citra setelah proses penyisipan ‘1 0 0 1’

0 0 1 1 0 0 1 1 1 0 1 0 0 0 1 0 1 1 1 0 0 0 1 0 0 1 1 0 1 1 1 1

Pada gambar 4.3 data 10. Pada saat user menginputkan data citra akan browse folder pada citra jpg yang telah disiapkan berukuran 800x600 , setelah itu user menginputkan cover citra yang berformat bitmap berukuran 790x700 , user klik stega join secara otomatis akan memproses penggabungan citra dan memberikan nama file yang berhasil melakukan proses penyisipan (embedding), dan hasil proses penyisipan kembali pada citra inang yaitu citra bmp.

Perhitungan format citra yang akan diproses yang berukuran 24-bit (16 juta warna)

Byte tersebut menyatakan warna hijau, lagi pula mata manusia tidak dapat membedakan perubahan yang kecil. Segmen data citra sebelum mengalami perubahan :

0 0 1 0 0 0 0 0 1 0 1 1 1 0 1 1 1 0 1 0 0 0 1 0 0 1 1 1 1 1 1 1

Segmen data citra setelah proses penyisipan ‘0 0 0 1’

4.3.2 Stega Extr ak (Pengektrakan Citra)

Gambar 4.4 Extrak 1

Pada gambar 4.4 Ektrak 1. Pada saat user menginputkan stega extrak, user akan dimintai memilih citra yang sudah melakukan proses penyisipan (embedding) sebelumnya, setelah itu user memberikan nama pada citra yang terekstrak, dan melakukan proses stega extrak. Citra akan terpisah secara otomatis menjadi citra inang (bmp) dan citra ekstraksi (jpg), dan hasil proses ekstraksi (extracting) kembali pada citra ekstraksi yaitu citra jpg.

Pada gambar 4.5 Ektrak 2. Pada saat user menginputkan stega extrak, user akan dimintai memilih citra yang sudah melakukan proses penyisipan (embedding) sebelumnya, setelah itu user memberikan nama pada citra yang terekstrak, dan melakukan proses stega extrak. Citra akan terpisah secara otomatis menjadi citra inang (bmp) dan citra ekstraksi (jpg), dan hasil proses ekstraksi (extracting) kembali pada citra ekstraksi yaitu citra jpg.

Gambar 4.6 Extrak 3

Gambar 4.7 Extrak 4

Pada gambar 4.7 Ektrak 4. Pada saat user menginputkan stega extrak, user akan dimintai memilih citra yang sudah melakukan proses penyisipan (embedding) sebelumnya, setelah itu user memberikan nama pada citra yang terekstrak, dan melakukan proses stega extrak. Citra akan terpisah secara otomatis menjadi citra inang (bmp) dan citra ekstraksi (jpg), dan hasil proses ekstraksi (extracting) kembali pada citra ekstraksi yaitu citra jpg.

Pada gambar 4.8 Ektrak 5. Pada saat user menginputkan stega extrak, user akan dimintai memilih citra yang sudah melakukan proses penyisipan (embedding) sebelumnya, setelah itu user memberikan nama pada citra yang terekstrak, dan melakukan proses stega extrak. Citra akan terpisah secara otomatis menjadi citra inang (bmp) dan citra ekstraksi (jpg), dan hasil proses ekstraksi (extracting) kembali pada citra ekstraksi yaitu citra jpg.

Gambar 4.9 Extrak 6

Gambar 5.0 Extrak 7

Pada gambar 5.0 Ektrak 7. Pada saat user menginputkan stega extrak, user akan dimintai memilih citra yang sudah melakukan proses penyisipan (embedding) sebelumnya, setelah itu user memberikan nama pada citra yang terekstrak, dan melakukan proses stega extrak. Citra akan terpisah secara otomatis menjadi citra inang (bmp) dan citra ekstraksi (jpg), dan hasil proses ekstraksi (extracting) kembali pada citra ekstraksi yaitu citra jpg.

Pada gambar 5.1 Ektrak 8. Pada saat user menginputkan stega extrak, user akan dimintai memilih citra yang sudah melakukan proses penyisipan (embedding) sebelumnya, setelah itu user memberikan nama pada citra yang terekstrak, dan melakukan proses stega extrak. Citra akan terpisah secara otomatis menjadi citra inang (bmp) dan citra ekstraksi (jpg), dan hasil proses ekstraksi (extracting) kembali pada citra ekstraksi yaitu citra jpg.

Gambar 5.2 Extrak 9

Gambar 5.3 Extrak 10

Pada gambar 5.1 Ektrak 10. Pada saat user menginputkan stega extrak, user akan dimintai memilih citra yang sudah melakukan proses penyisipan (embedding) sebelumnya, setelah itu user memberikan nama pada citra yang terekstrak, dan melakukan proses stega extrak. Citra akan terpisah secara otomatis menjadi citra inang (bmp) dan citra ekstraksi (jpg), dan hasil proses ekstraksi (extracting) kembali pada citra ekstraksi yaitu citra jpg.

4.4 Pembahasan

4.4.1 Penyisipan (Embedding)

hanya sedikit berpengaruh berubah dari gambar asli tetapi kebanyakan citra sama dengan asli.

4.4.2 Pengekstrakan (Extracting)

Setelah dilakukan 10 ujicoba pada teknik steganografi untuk proses extracting (pengekstrakan) tidak akan merubah kapasitas karena proses steganografi hanya mengambil informasi berupa bit bukan merestore citra. Dan citra yang diinputkan harus sesuai ukuran yang ditentukan, meskipun berkali-kali proses pengekstrakan (extracting) ukuran tetap sama dari citra asli.

Jadi, Hasil semua proses penyisipan dan pengekstrakan mempunyai resolusi yang sama yaitu 300 pixel. Oleh karena itu proses perhitungan untuk menghitung resolusi dinyatakan sama hasilnya.

Pada citra 24-bit yang berukuran 300. 300 pixel terdapat 90000 pixel, setiap pixel berukuran 3 byte, berarti seluruhnya pada 90000*3 = 270000 byte. Karena setiap byte hanya bisa menyembunyikan satu bit pada data citra yang akan diproses.

BAB V

PENUTUP

5.1 Kesimpulan

Setelah melakukan analisa, perancangan dan implementasi Metode Least

Significant Bit (LSB) Citra Digital Untuk Steganografi Pada Gambar Jpeg dan

Bitmap (bmp) ini, untuk membantu user maka dapat diambil kesimpulan sebagai

berikut :

a. Aplikasi tugas akhir ini dapat melakukan penyisipan gambar berformat jpeg

ke dalam bitmap dengan baik, sekaligus melakukan ekstraksi ke bentuk

aslinya.

b. Dalam aplikasi tugas akhir ini ukuran file setelah penyisipan relatif tetap

sama. Hal ini sudah sesuai prinsip dari steganografi bahwa ukuran file harus

sama setelah proses

c. Setelah dilakukan 10 ujicoba penyisipan (embedding) dan 10 ujicoba

pengekstrakan (ekstracting) pada teknik steganografi jika ukuran tidak sesuai

dengan ukuran 800x800 pixel dan resolusi 300 pixel akan berakibat teknik

stegonografi terhenti secara otomatis.

d. Metode LSB (Least Significant Bit) yang digunakan dalam steganografi

Kelebihan :

a. Penurunan kualitas citra digital yang dihasilkan relative kecil.

b. Waktu yang dibutuhkan untuk penyisipan dan pengekstrakan data

lebih cepat.

Kekurangan :

a. Hanya mampu membaca citra berformat jpeg dan bitmap (bmp).

b. Hanya mampu memproses satu citra untuk penyisipan maupun

pengekstrakan dalam satu waktu.

5.2 Saran

Berdasarkan informasi yang diperoleh, serta kesimpulan yang telah

diuraikan sebelumnya, maka penulis memberikan saran :

a. Aplikasi steganografi ini sebaiknya dikembangkan menjadi sebuah

aplikasi yang lebih kompleks, baik penambahan fitur-fitur lain yang

menunjang aplikasi ini.

b. Aplikasi steganografi ini bisa dikembangkan lagi menggunakan fitur

[1]

Cantu, Marco., Mastering Delphi 7, Sybex, New York, 2003.

[2]

David Intersimone. "Press Release: Borland formingCodeGear to focus exclusively on developer productivity". (Diakses 7 Januari 2013)

[3]

Gajic, Zarko., Delphi Programming, About.com,1998

[4]

Gunawan, P .2007. Studi dan Analisis Mengenai Teknik Steganalisis Terhadap Pengubahan LSB.

[5]

Munir, Rinaldi., Pengolahan Citra Digital Dengan Pendekatan Algoritmik, Informatika, Bandung, 2004.

[6]

Murni, Aniati, 1992, "pengantar pengolahan citra", penerbit elex media komputindo

[7]

Munir, Rinaldi., 2004. steganografi dan watermarking . Departemen Teknik Informatika, Bandung, ITB.

[8]

^ a b c d e f By: Tim DelChiaro. "Embarcadero: Firemonkey Q & A, undated but copyright 1994-2010". Edn.embarcadero.com. (Diakses tanggal 20 Desember 2013).

[9]

http://en.wikipedia.org/wiki/Discrete_cosine_transform(Diakses tanggal 7 Januari 2013).

[10]

http://tjhia.wordpress.com/2012/02/09/perbedaan-format-gambar-jpg-gif-tiff-bmp/ (Diakses tanggal 10 Januari 2013).

[11]

^ Kamus Komputer dan Istilah Teknologi Informasi, 9 Juni 2005, diakses pada 27 September 2012

[12]