PADA WIRELESS MESH NETWORK

Skripsi

Diajukan sebagai salah satu syarat untuk memperoleh gelar Sarjana Komputer

Oleh :

Muhammad Irian Iqbal Anshory NIM : 11140910000015

PROGRAM STUDI TEKNIK INFORMATIKA FAKULTAS SAINS DAN TEKNOLOGI

UNIVERSITAS ISLAM NEGERI SYARIF HIDAYATULLAH JAKARTA

i

PERBANDINGAN KINERJA ROUTING PROTOCOL

AODV DAN AOMDV MENGGUNAKAN RUSHING ATTACK

PADA WIRELESS MESH NETWORK

Skripsi

Diajukan sebagai salah satu syarat untuk memperoleh gelar Sarjana Komputer

Oleh :

Muhammad Irian Iqbal Anshory NIM : 11140910000015

PROGRAM STUDI TEKNIK INFORMATIKA FAKULTAS SAINS DAN TEKNOLOGI

UNIVERSITAS ISLAM NEGERI SYARIF HIDAYATULLAH JAKARTA

ii

LEMBAR PERSETUJUAN

PERBANDINGAN KINERJA ROUTING PROTOCOL AODV DAN AOMDV MENGGUNAKAN RUSHING ATTACK

PADA WIRELESS MESH NETWORK

Skripsi

Sebagai Salah Satu Syarat Untuk Memperoleh Gelar Sarjana Komputer Pada Fakultas Sains dan Teknologi

Universitas Islam Negeri Syarif Hidayatullah Jakarta Oleh:

Muhammad Irian Iqbal Anshory 11140910000015

Menyetujui,

Pembimbing I

Nashrul Hakiem, S.Si., M.T., Ph.D

NIP. 19710608 200501 1 005

Pembimbing II

Siti Ummi Masruroh, M.Sc

NIP. 19820823 201101 2 013

Mengetahui,

Ketua Program Studi Teknik Informatika

Arini, MT

iii

HALAMAN PENGESAHAN UJIAN

Skripsi berjudul Perbandingan Kinerja Routing Protocol AODV dan AOMDV

menggunakan Rushing Attack pada Wireless Mesh Network telah diujikan

dalam sidang munaqasyah Fakultas Sains dan Teknologi UIN Syarif Hidayatullah Jakarta pada Januari 2019. Skripsi ini telah diterima sebagai salah satu syarat memperoleh gelar Sarjana Komputer (S.Kom) pada Program Studi Teknik Informatika. Jakarta, Januari 2019 Tim Penguji, Penguji I Nenny Anggraini, MT NIDN. 0310097601 Penguji II

Hendra Bayu Suseno, M.Kom

NIP. 19821211 200912 1 003

Tim Pembimbing, Pembimbing I

Nashrul Hakiem, S.Si., M.T., Ph.D

NIP. 19710608 200501 1 005

Pembimbing II

Siti Ummi Masruroh, M.Sc

NIP. 19820823 201101 2 013

Mengetahui, Dekan

Fakultas Sains dan Teknologi

Dr. Agus Salim, M.Si

NIP. 197208161 99903 1 003

Ketua

Program Studi Teknik Informatika

Arini, MT

iv

HALAMAN PERNYATAAN ORISINALITAS

Dengan ini saya menyatakan bahwa:

1. Skripsi ini merupakan hasil karya asli saya yang diajukan untuk memenuhi salah satu persyaratan memperoleh gelar strata 1 di UIN Syarif Hidayatullah Jakarta

2. Semua sumber yang saya gunakan dalam penulisan ini telah saya cantumkan sesuai dengan ketentuan yang berlaku di UIN Syarif Hidayatullah Jakarta

3. Jika di kemudian hari terbukti bahwa karya ini bukan hasil karya asli saya atau merupakan hasil jiplakan dari karya orang lain, maka saya bersedia menerima sanksi yang berlaku di UIN Syarif Hidayatullah Jakarta.

Jakarta, Januari 2019

v

HALAMAN PERNYATAAN PERSETUJUAN PUBLIKASI

Sebagai civitas akademik UIN Syarif Hidayatullah Jakarta, saya yang bertanda tangan di bawah ini:

Nama : Muhammad Irian Iqbal Anshory NPM : 11140910000015

Program Studi : Teknik Informatika Departemen : Teknik Informatika Fakultas : Sains dan Teknologi Jenis Karya : Skripsi

demi pengembangan ilmu pengetahuan, menyetujui untuk memberikan kepada Universitas Islam Negeri Syarif Hidayatullah Jakarta Hak Bebas Royalti Nonekslusif (Non-exclusive Royalty Free Right) atas karya ilmiah yang berjudul:

PERBANDINGAN KINERJA ROUTING PROTOCOL AODV DAN AOMDV MENGGUNAKAN RUSHING ATTACK PADA WIRELESS MESH

NETWORK

beserta perangkat yang ada (jika diperlukan). Dengan Hak Bebas Royalti Noneksklusif ini Univesitas Islam Negeri Syarif Hidayatullah Jakarta berhak menyimpan, mengalihmedia/formatkan, mengelola dalam bentuk pangkalan data (database), merawat, dan mempublikasikan tugas akhir saya selama tetap mencantumkan nama saya sebagai penulis/pencipta dan sebagai pemilih Hak Cipta. Demikian pernyataan ini saya buat dengan sebenarnya.

Jakarta, Januari 2019 Yang menyatakan

vi

KATA PENGANTAR

Puji syukur penulis panjatkan kepada Allah SWT, karena atas nikmat dan rahmat-Nya sehingga penulis dapat menyelesaikan skripsi ini. Penulisan skripsi ini dilakukan dalam rangka memenuhi salah satu syarat untuk mencapai gelar Sarjana Komputer Program Studi Teknik Informatika Fakultas Sains dan Teknologi Universitas Islam Negeri Syarif Hidayatullah Jakarta. Proses penyelesaian skripsi ini tidak lepas dari berbagai bantuan, dukungan, saran, dan kritik yang telah penulis dapatkan, oleh karena itu dalam kesempatan ini penulis ingin mengucapkan terima kasih kepada:

1. Kedua Orang tua dan keluarga penulis yang selalu mendoakan, dan mendukung penulis dalam mengerjakan skripsi.

2. Bapak Dr. Agus Salim, M.Si., selaku Dekan Fakultas Sains dan Teknologi. 3. Ibu Arini, ST. MT., selaku ketua Program Studi Teknik Informatika, serta

Bapak Feri Fahrianto M.Sc., selaku sekretaris Program Studi Teknik Informatika.

4. Pak Nashrul Hakiem, S.Si., M.T., Ph.D, selaku Dosen Pembimbing I dan Ibu Siti Ummi Masruroh, M.Sc, selaku Dosen Pembimbing II yang telah memberikan bimbingan, motivasi, dan arahan kepada penulis sehingga skripsi ini bisa selesai dengan baik.

5. Seluruh Dosen, Staf Karyawan Fakultas Sains dan Teknologi, khususnya Program Studi Teknik Informatika yang telah memberikan bantuan dan kerja sama dari awal perkuliahan.

6. Terkhusus untuk Nur Hayani, yang senantiasa memberikan motivasi, dukungan, serta tujuan untuk menghadapi segala rintangan di masa yang akan datang.

7. Kepada teman seperjuangan Teknik Informatika angkatan 2014 dan khususnya teman - teman TI – A, TI – B, dan TI – C, yang sudah membantu penulis dalam menyelesaikan skripsi ini, terima kasih atas dukungannya. Semoga kita bisa lebih baik lagi dan sukses di masa yang akan datang. 8. Seluruh pihak yang secara langsung maupun tidak langsung membantu

vii

Akhir kata, penulis menyadari bahwa dalam penyajian skripsi ini masih jauh dari sempurna. Apabila ada kebenaran dari penulisan ini maka kebenaran tersebut datangnya dari Allah, tetapi apabila ada kesalahan dalam penulisan ini maka kesalahan ini berasal dari penulis. Semoga skripsi ini membawa manfaat bagi pengembangan ilmu. Penulis berharap Allah SWT berkenan membalas segala kebaikan semua pihak yang telah membantu dan meridhoi segala usaha kita.

Jakarta, Januari 2019

Muhammad Irian Iqbal Anshory 11140910000015

viii

Nama : Muhammad Irian Iqbal Anshory Program Studi : Teknik Informatika

Judul : Perbandingan Kinerja Routing Protocol AODV dan AOMDV menggunakan Rushing Attack pada Wireless Mesh Network

ABSTRAK

Teknologi Wireless LAN (WLAN) menjadi semakin populer sebagai salah satu pilihan dalam menyediakan akses internet nirkabel pada lingkungan perusahaan, kampus, pemukiman, ruang publik, dll. Wireless Mesh Network (WMN) sebagai salah satu inovasi varian dari teknologi WLAN menawarkan suatu solusi yang unik karena dapat menggantikan atau memperkaya kemampuan infrastruktur jaringan internet yang telah ada, baik yang berbasis kabel maupun nirkabel, secara lebih efektif dan efisien karena mampu mencakup daerah layanan yang lebih luas dan sulit dijangkau tanpa mengesampingkan faktor keamanan, mobilitas, dan QoS. Penelitian ini berisi tentang pengaruh kinerja routing protocol AODV dan AOMDV ketika terserang oleh Rushing Attack. Simulasi ini menggunakan 49 dan 100 jumlah

node. Perbandingan kinerja menggunakan Network Simulator 2 (NS2) dan Network Animator (NAM) untuk membandingkan kinerja terhadap parameter QoS yaitu throughput, packet delivery ratio, packet drop rate, dan end-to-end delay. Untuk

membandingkan hasil QoS, diperlukan sebuah skrip awk untuk mendapatkan hasil

dari trace file. Hasilnya, AOMDV menghasilkan kinerja yang lebih baik ketimbang

AODV. AOMDV memiliki hasil kinerja beberapa Kbps yang lebih tinggi karena AOMDV memiliki banyak jalur cadangan jika suatu saat jalur yang digunakan untuk mengirim paket dari sumber ke tujuan tidak lagi efisien.

Kata Kunci: AODV, AOMDV, WMN, Rushing Attack, QoS, Throughput, Packet Delivery Ratio, Packet Drop Rate, End-to-end Delay

Jumlah Pustaka : 11 buku + 16 jurnal

ix UIN Syarif Hidayatullah Jakarta Name : Muhammad Irian Iqbal Anshory - 1114091000015

Study Program: Informatics Engineering

Title : Performance Comparison of AODV and AOMDV Routing Protocol on Rushing Attack for Wireless Mesh Networks

ABSTRACT

Wireless LAN (WLAN) technology is becoming increasingly popular as an option to providing wireless internet access in corporate, campus, residential, public space, etc. Wireless Mesh Network (WMN) as one of the innovations of WLAN technology offers a unique solution because it can replace or enrich the capabilities of the existing internet network infrastructure, both wired and wireless based, more effectively and efficiently because it can cover service areas that wider and harder to reach without ignoring security, mobility and Quality of Service (QoS). This paper is about to evaluate the impact of AODV and AOMDV routing protocol performance when under attack by Rushing Attack. This simulation uses 49 and 100 nodes. Performance evaluation uses Network Simulator 2 (NS2) and Network Animator (NAM) to evaluate the performance analysis. To evaluate the QoS parameters, namely throughput, packet delivery ratio, packet drop rate, and end-to-end delay. To evaluate the results of QoS an awk script is needed to get the results from the trace file. As a result, AOMDV produces better performance than AODV. AOMDV has a higher performance evaluation of several Kbps because AOMDV has many backup paths if one time the path that is being used to send packets from source to destination is no longer efficient.

Keywords: AODV, AOMDV, WMN, Rushing Attack, QoS, Throughput, Packet

Delivery Ratio, Packet Drop Rate, End-to-end Delay, Performance Evaluation

Bibliography : 11 books + 16 journals

x

DAFTAR ISI

HALAMAN JUDUL ... i

LEMBAR PERSETUJUAN... ii

HALAMAN PENGESAHAN UJIAN ... iii

HALAMAN PERNYATAAN ORISINALITAS ... iv

HALAMAN PERNYATAAN PERSETUJUAN PUBLIKASI ... v

KATA PENGANTAR ... vi

ABSTRAK ... viii

ABSTRACT ... ix

DAFTAR ISI ... x

DAFTAR GAMBAR ... xv

DAFTAR TABEL ... xvii

BAB 1 PENDAHULUAN ... 1 1.1 Latar Belakang ... 1 1.2 Tujuan Penelitian ... 4 1.3 Manfaat Penelitian ... 4 1.3.1 Bagi Penulis ... 4 1.3.2 Bagi Universitas ... 5 1.3.3 Bagi Masyarakat... 5 1.4 Rumusan Masalah ... 5 1.5 Batasan Masalah ... 6 1.5.1 Proses ... 6

xi UIN Syarif Hidayatullah Jakarta

1.5.2 Metode... 7

1.5.3 Tools ... 7

1.6 Metodologi Penelitian ... 8

1.6.1 Metodologi Pengumpulan Data ... 8

1.6.2 Metode Simulasi ... 8

1.7 Sistematika Penelitian ... 8

BAB 2 LANDASAN TEORI ... 10

2.1 Perbandingan... 10

2.2 Evaluasi ... 10

2.3 Kinerja... 10

2.4 Simulasi... 12

2.5 Verifikasi dan Validasi ... 12

2.6 Jaringan Komputer ... 12 2.7 Perangkat Jaringan ... 13 2.7.1 Acces Point ... 13 2.7.2 Router ... 13 2.7.3 Node ... 14 2.8 Media Transmisi ... 14 2.8.1 Kabel ... 14 2.8.2 Nirkabel ... 14

2.9 Model Referensi OSI ... 14

2.10 UDP... 17

2.11 WMN ... 18

2.12 Routing Protocol ... 19

xii

2.12.2 AOMDV ... 20

2.13 Malicious Node ... 21

2.14 Rushing Attack... 21

2.15 Network Simulator (NS2) ... 23

2.16 Quality of Service (QoS) ... 23

2.16.1 Pengertian Quality of Service ... 23

2.16.2 Parameter pada Quality of Service ... 23

BAB 3 METODOLOGI PENELITIAN ... 26

3.1 Metode Pengumpulan Data ... 26

3.1.1 Data Primer ... 26

3.1.2 Data Sekunder ... 26

3.2 Metode Simulasi ... 33

3.2.1 Problem Formulation ... 33

3.2.2 Conceptual Model ... 33

3.2.3 Input Output Data ... 33

3.2.4 Modelling ... 33

3.2.5 Simulation ... 34

3.2.6 Verification and Validation ... 34

3.2.7 Experimentation ... 34

3.2.8 Output Evaluation ... 34

3.3 Alur Penelitian ... 35

3.4 Kerangka Berpikir ... 36

BAB 4 IMPLEMENTASI SIMULASI DAN EKSPERIMEN ... 37

4.1 Problem Formulation... 37

xiii UIN Syarif Hidayatullah Jakarta

4.3 Input / Output Data ... 38

4.3.1 Input ... 38 4.3.2 Output ... 39 4.4 Modelling ... 40 4.5 Simulation ... 44 4.5.1 Konfigurasi Tools ... 45 4.5.2 Konfigurasi NS2 ... 51

4.6 Verification and Validation... 51

4.7 Experimentation ... 51

4.8 Output Evaluation ... 51

BAB 5 HASIL DAN PEMBAHASAN ... 52

5.1 Verification and Validation... 52

5.1.1 Pengujian Konfigurasi Simulasi ... 52

5.1.2 Pengujian Pemilihan Jalur Routing Protocol ... 52

5.1.3 Pengujian Performa Jaringan dengan Rushing Attack ... 53

5.1.4 Pengujian Konfigurasi File .awk ... 53

5.2 Experimentation ... 53

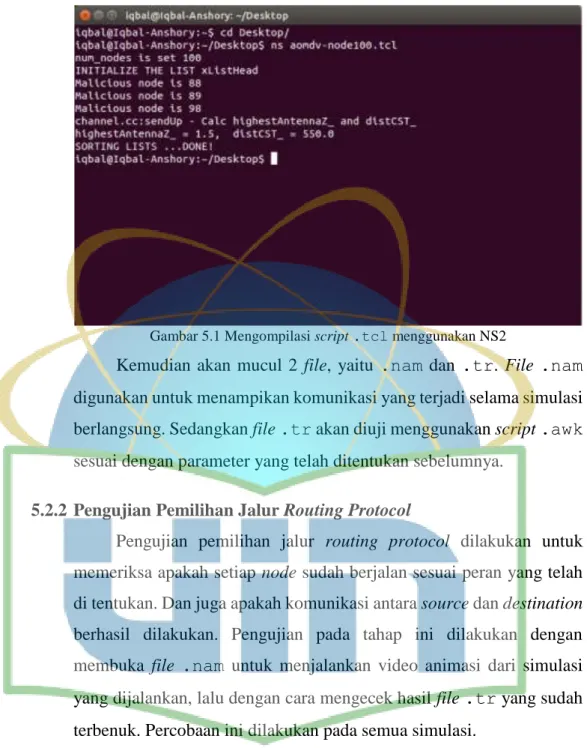

5.2.1 Pengujian Konfigurasi Simulasi ... 53

5.2.2 Pengujian Pemilihan Jalur Routing Protocol ... 54

5.2.3 Pengujian Performa Jaringan ... 55

5.2.4 Pengujian Konfigurasi File .awk ... 57

5.3 Output Evaluation ... 58

5.3.1 Skenario Simulasi 1 ... 58

xiv

5.3.3 Skenario Simulasi 3 ... 67

5.3.4 Skenario Simulasi 4 ... 71

5.3.5 Evaluasi ... 75

BAB 6 KESIMPULAN DAN SARAN ... 94

6.1 Kesimpulan ... 94

6.2 Saran ... 95

DAFTAR PUSTAKA ... 96

xv UIN Syarif Hidayatullah Jakarta DAFTAR GAMBAR

Gambar 2.1 Aliran data dari perangkat A ke B melalui berbagai macam layer ... 17

Gambar 2.2 Protocol mobile routing ... 19

Gambar 2.3 Cara kerja AODV ... 20

Gambar 2.4 Route discovery AOMDV ... 21

Gambar 2.5 Rushing attacker menolak MAC/routing layer delay ... 22

Gambar 2.6 Rushing attacker menggunakan jangkauan transmisi ... 22

sGambar 4.1 Skenario 1 ... 41

Gambar 4.2 Skenario 2 ... 42

Gambar 4.3 Skenario 3 ... 43

Gambar 4.4 Skenario 4 ... 44

Gambar 4.5 Konfigurasi 49 node NSG2.1 ... 45

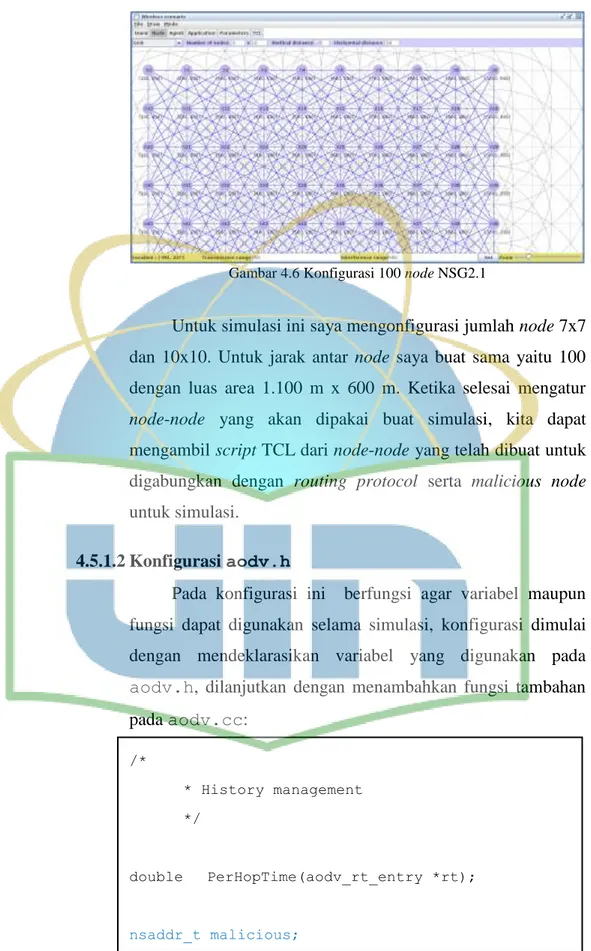

Gambar 4.6 Konfigurasi 100 node NSG2.1 ... 46

Gambar 5.1 Mengompilasi script .tcl menggunakan NS2 ... 54

Gambar 5.2 Pengujian jalur routing protocol pada NAM ... 55

Gambar 5.3 Contoh hasil pengujian throughput ... 55

Gambar 5.4 Contoh hasil pengujian PDR ... 56

Gambar 5.5 Contoh hasil pengujian packet loss ... 56

Gambar 5.6 Contoh hasil pengujian delay ... 57

Gambar 5.7 Mengevaluasi trace file menggunakan script .awk ... 57

Gambar 5.8 Contoh hasil paramter yang dihasilkan script .awk ... 58

Gambar 5.9 Hasil parameter throughput simulasi 1 ... 59

Gambar 5.10 Hasil parameter PDR simulasi 1 ... 60

xvi

Gambar 5.12 Hasil parameter delay simulasi 1 ... 62

Gambar 5.13 Hasil parameter throughput simulasi 2 ... 63

Gambar 5.14 Hasil parameter PDR simulasi 2 ... 64

Gambar 5.15 Hasil parameter packet loss simulasi 2 ... 65

Gambar 5.16 Hasil parameter delay simulasi 2 ... 66

Gambar 5.17 Hasil parameter throughput simulasi 3 ... 67

Gambar 5.18 Hasil parameter PDR simulasi 3 ... 68

Gambar 5.19 Hasil parameter packet loss simulasi 3 ... 69

Gambar 5.20 Hasil parameter delay simulasi 3 ... 70

Gambar 5.21 Hasil parameter throughput simulasi 4 ... 72

Gambar 5.22 Hasil parameter PDR simulasi 4 ... 73

Gambar 5.23 Hasil parameter packet loss simulasi 4 ... 74

Gambar 5.24 Hasil parameter delay simulasi 4 ... 75

Gambar 5.25 Perbandingan throughput AODV – AOMDV variasi 49 node ... 77

Gambar 5.26 Perbandingan troughput AODV – AOMDV variasi 100 node ... 79

Gambar 5.27 Perbandingan PDR AODV – AOMDV variasi 49 node ... 82

Gambar 5.28 Perbandingan PDR AODV – AOMDV variasi 100 node ... 84

Gambar 5.29 Perbandingan packet loss AODV – AOMDV variasi 49 node ... 87

Gambar 5.30 Perbandingan packet loss AODV – AOMDV variasi 100 node ... 88

Gambar 5.31 Perbandingan delay AODV – AOMDV variasi 49 node ... 91

xvii UIN Syarif Hidayatullah Jakarta DAFTAR TABEL

Tabel 2.1 Fungsi layer pada model OSI... 15

Tabel 2.2 Standarisasi throughput ... 24

Tabel 2.3 Standarisasi PDR ... 24

Tabel 2.4 Standarisasi packet loss ... 25

Tabel 2.5 Standarisasi delay ... 25

Tabel 3.3.1 Studi literatur sejenis ... 27

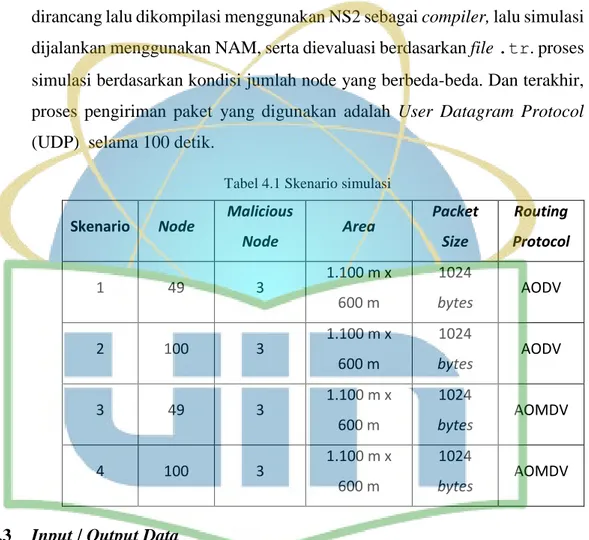

Tabel 4.1 Skenario simulasi ... 38

Tabel 4.2 Skenario 1 ... 40

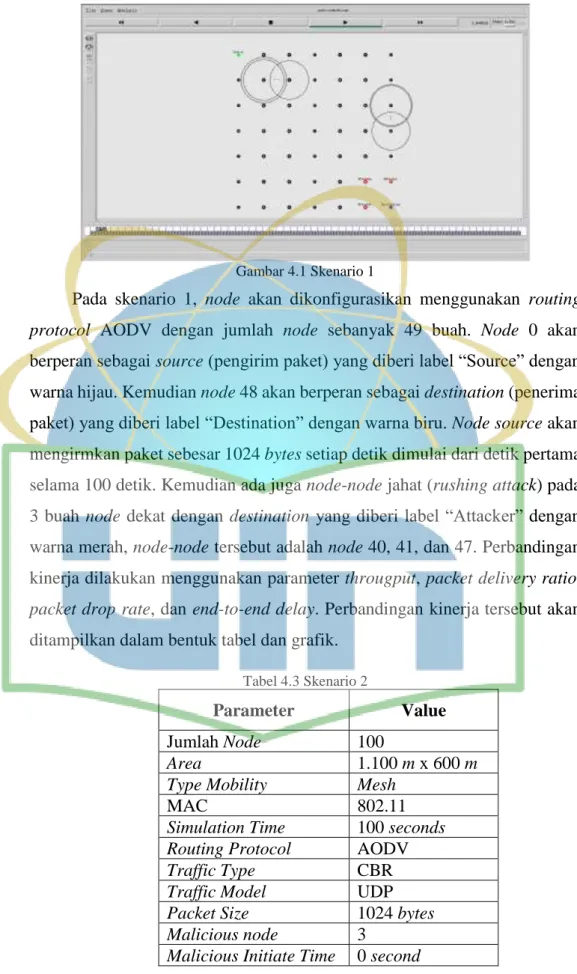

Tabel 4.3 Skenario 2 ... 41

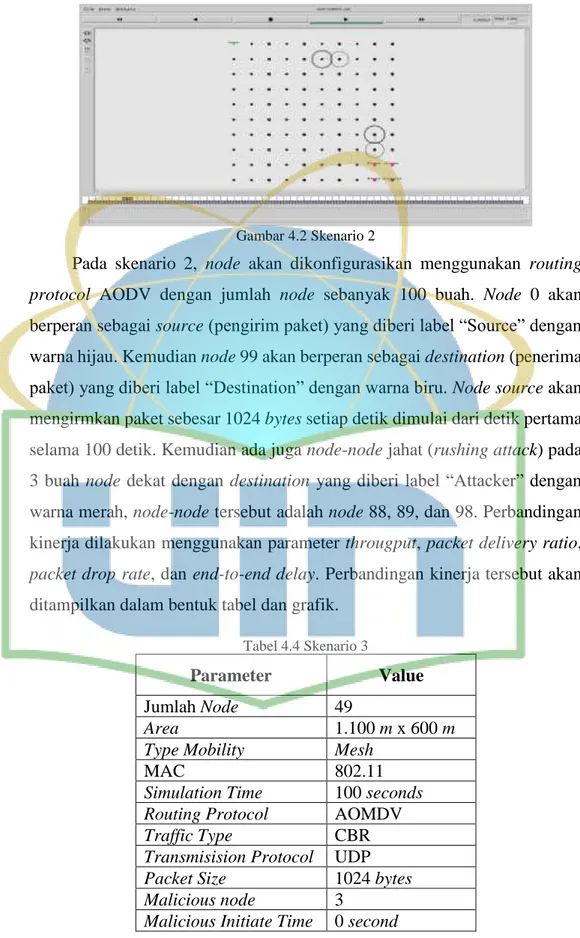

Tabel 4.4 Skenario 3 ... 42

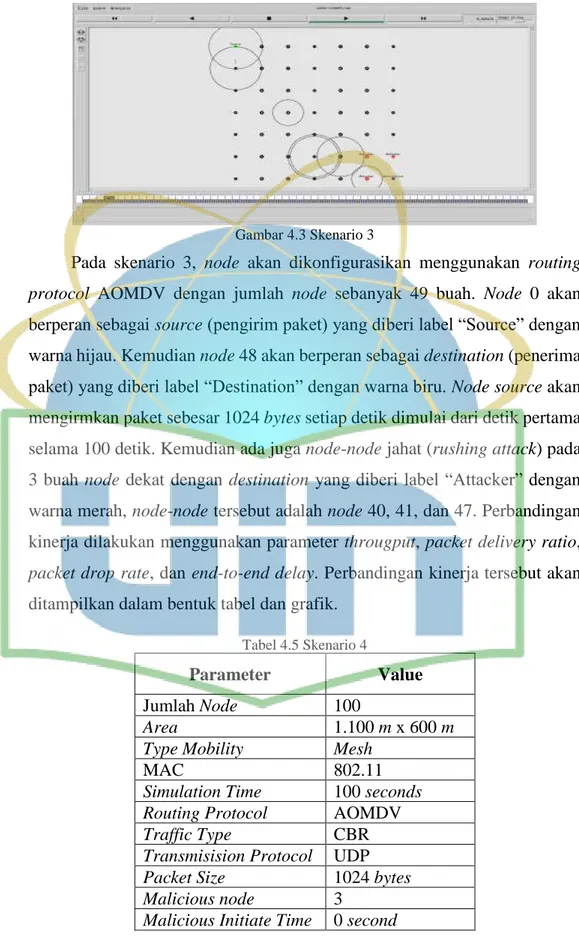

Tabel 4.5 Skenario 4 ... 43

Tabel 5.1 Hasil parameter throughput simulasi 1 ... 58

Tabel 5.2 Hasil parameter PDR simulasi 1 ... 59

Tabel 5.3 Hasil parameter packet loss simulasi 1 ... 60

Tabel 5.4 Hasil parameter delay simulasi 1 ... 61

Tabel 5.5 Hasil parameter throughput simulasi 2 ... 63

Tabel 5.6 Hasil parameter PDR simulasi 2 ... 64

Tabel 5.7 Hasil parameter packet loss simulasi 2 ... 65

Tabel 5.8 Hasil parameter delay simulasi 2 ... 66

Tabel 5.9 Hasil parameter throughput simulasi 3 ... 67

Tabel 5.10 Hasil parameter PDR simulasi 3 ... 68

xviii

Tabel 5.12 Hasil parameter delay simulasi 3 ... 70

Tabel 5.13 Hasil parameter throughput simulasi 4 ... 71

Tabel 5.14 Hasil parameter PDR simulasi 4 ... 72

Tabel 5.15 Hasil parameter packet loss simulasi 4 ... 73

Tabel 5.16 Hasil parameter delay simulasi 4 ... 74

Tabel 5.17 Rata-rata throughtput ... 76

Tabel 5.18 Perbandingan throughput AODV – AOMDV variasi 49 node ... 77

Tabel 5.19 Perbandingan throughput AODV – AOMDV variasi 100 node ... 79

Tabel 5.20 Rata-rata PDR ... 81

Tabel 5.21 Perbandingan PDR AODV – AOMDV variasi 49 node ... 81

Tabel 5.22 Perbandingan PDR AODV – AOMDV variasi 100 node ... 83

Tabel 5.23 Rata-rata packet loss ... 85

Tabel 5.24 Perbandingan packet loss AODV – AOMDV variasi 49 node ... 86

Tabel 5.25 Perbandingan packet loss AODV – AOMDV variasi 100 node ... 88

Tabel 5.26 Rata-rata delay ... 90

Tabel 5.27 Perbandingan delay AODV – AOMDV variasi 49 node ... 91

1 UIN Syarif Hidayatullah Jakarta BAB 1

PENDAHULUAN

1.1 Latar Belakang

Wireless Mesh Network (WMN) merupakan sebuah teknologi baru dan

dapat membuat kemajuan yang signifikan di bidang jaringan nirkabel dalam beberapa tahun terakhir. Jaringan mesh dapat digunakan secara cepat dan dapat dikonfigurasi ulang, hal ini memberikan keuntungan berupa biaya yang murah di awal, kesederhanaan dalam pengaturan jaringan, pemeliharaan jaringan yang mudah, kemampuan broadband dan cakupan layanan yang andal. Biasanya WMN terdiri dari router mesh dan client mesh di mana di setiap node dapat beroperasi dengan baik sebagai host dan router. Router

mesh umumnya memiliki mobilitas minimal dalam jaringan mesh dan

merupakan tulang punggung dari WMN. Client dapat berupa stationary atau

mobile dan dapat membentuk jaringan terorganisasi Ad-Hoc yang diatur

sendiri dan dapat mengakses layanan melalui penyampaian permintaan ke jaringan punggung nirkabel (Sl, Desai, & Kt, 2013).

Routing dalam jaringan mesh merupakan sebuah tantangan tersendiri,

karena lingkungan radionya tidak bersahabat dan tidak stabil, dibatasi oleh gangguan, dan juga berbagai permasalahan kinerja baru. Jadi, beberapa

routing protocol yang telah diusulkan penulis dalam literatur mempertimbangkan karakteristik dari WMN. Bagian utama dari penelitian

routing protocol ini yaitu membandingkan jalur tunggal dari routing. Yaitu,

untuk setiap node sumber dengan node tujuan jalur tunggal (terpendek) yang telah ditemukan dan digunakan untuk keperluan transmisi data nantinya.

Pada penggunaannya, routing protocol terbagi atas 2 macam, yaitu

proactive routing dan reactive routing. Procative routing (Table driven) protocol menjamin setiap node-nya memiliki informasi routing yang terbaru

jika dibutuhkan. Ketika node sumber ingin mengirim data ke node tujuan (Sengar & Shrivastav, 2012).

Routing protocol reactive adalah protokol yang bekerja berdasarkan

permintaan untuk membuat rute baru atau perubahan rute. Contoh routing

protocol reactive adalah AODV, AOMDV dan DSR. Sedangkan routing rotocol proactive adalah protokol berdasarkan routing table yang terus

menerus diperbaharui secara reguler. Contoh routing protocol proactive adalah DSDV dan OLSR.

Ad-Hoc On-Demand Distance Vector (AODV) Routing Protocol

mengelola informasi perutean terbaru dengan menggunakan prosedur penemuan rute dan routing table yang diperbarui. Simpul (node) dianggap sebagai rute aktif, jika mengirim, menerima, atau meneruskan paket. Pada AODV, penemuan dan perubahan rute dimulai jika ada sumber yang ingin menghubungi tujuan atau membutuhkan informasi. Namun, permasalahan AODV adalah tidak mendukung adanya hubungan asimetris. Artinya, AODV hanya mampu mendukung hubungan simetris antara node sumber dengan

node tujuan. Pesan yang digunakan protokol AODV yaitu route discovery

dan route maintenance. Route request (RREQ) dan route reply (RREP) merupakan bagian route discovery. Data, route update, dan route error (RRER) merupakan bagian dari route maintenance (Alamsyah, Setijadi, Purnama, & Purnomo, 2018).

Ad-Hoc On-Demand Multi path Distance Vector (AOMDV) Routing Protocol adalah perkembangan dari protokol AODV. Jumlah rute yang

ditemukan setiap kali melakukan pencarian rute adalah perbedaan utama antara AODV dan AOMDV. AOMDV pada saat pencarian rute tidak seperti AODV yang hanya memilih satu RREP, tetapi pada AOMDV setiap RREP akan dipertimbangkan oleh node asal sehingga beberapa path bisa ditemukan dalam satu pencarian rute. Dengan demikian, jika terjadi kegagalan rute pada

UIN Syarif Hidayatullah Jakarta saat perjalanan maka dapat dialihkan ke rute yang lain (Ratnasih, Ajinegoro, & Perdana, 2018).

Multi-path routing menggunakan banyak jalur, sehingga menawarkan

lebih banyak kesempatan untuk mengatur lalu lintas melalui jaringan. Pemilihan rute melalui banyak jalur meningkatkan adanya jalur tunggal terutama dalam dua arah: (i) mempunyai jalur cadangan yang tersedia jika terjadi kegagalan jalur dan (ii) untuk menebarkan lalu lintas guna meningkatkan bandwith yang efektif sehingga rasio pengiriman paket lebih baik. Namun, ada juga sejumlah kelemahan ketika menggunakan banyak jalur. Dalam single-path routing, jalur terpendek secara normal akan terpilih. Karenanya setiap jalur tambahan biasanya akan lebih panjang. Ini mungkin tidak masalah ketika mempertimbangkan waktu transfer paket. Kelemahan lain yang biasanya terjadi di lingkungan nirkabel adalah bahwa node yang terletak pada jalur terdekat dapat terganggu. Oleh karena itu, perolehan kinerja yang sebenarnya (dalam hal bandwith) menggunakan beberapa jalur ketimbang menggunakan satu jalur yang tidak pasti (Sl et al., 2013).

Pemilihan jenis serangan berupa rushing attack memiliki alasan tersendiri. Rushing attack tersebut membuat paket yang melalui node yang terkena malicious node akan dibuang atau diduplikasi secara cepat dengan transmisi yang lebih tinggi untuk mengacaukan jaringan dan mendapatkan

forward akses yang lebih jika dibandingkan dengan node yang lain (Ratnasih

et al., 2018).

Mengacu pada penelitian sebelumnya yang telah dikerjakan oleh Neetha dan Neethu Paulose pada tahun 2016, yang meneliti perbandingan permintaan routing protocol AODV dan AOMDV pada Mobile Ad-Hoc

Network dengan menggunakan parameter throughput dan packet loss.

Berdasarkan hasil pengujian yang telah mereka lakukan didapatlah kesimpulan bahwa routing protocol AOMDV lebih unggul dalam hal

peningkatan rasio pengiriman paket, throughput, dan mengurangi rata-rata

end-to-end delay.

Maka dari itu penulis mencoba membandingkan kinerja dua routing

protocol yaitu AODV dan AOMDV saat keduanya terkena rushing attack

pada wireless mesh network. Dengan parameter packet delivery ratio,

throughput, end-to-end delay, dan packet drop rate.

Berdasarkan uraian di atas penulis bermaksud melakukan penelitian , dengan judul “Perbandingan Kinerja Routing Protocol AODV dan AOMDV menggunakan Rushing Attack pada Wireless Mesh Network”.

1.2 Tujuan Penelitian

Tujuan penelitian skripsi ini adalah membandingkan kinerja routing

protocol AODV dan AOMDV menggunakan rushing attack pada wireless

mesh network berdasarkan parameter packet delivery ratio, packet drop rate,

end-to-end delay, dan throughput. 1.3 Manfaat Penelitian

1.3.1 Bagi Penulis

1. Untuk memenuhi salah satu persyaratan kelulusan strata satu (S1) Program Studi Teknik Informatika Fakultas Sains dan Teknologi UIN Syarif Hidayatullah Jakarta.

2. Sebagai portofolio penulis yang akan dapat dipergunakan pada masa mendatang.

3. Sebagai tolak ukur ilmu penulis selama menuntut pendidikan di Program Studi Teknik Informatika Fakultas Sains dan Teknologi UIN Syarif Hidayatullah Jakarta.

UIN Syarif Hidayatullah Jakarta 1.3.2 Bagi Universitas

1. Memberikan gambaran terhadap penerapan ilmu pengetahuan yang telah diterima selama kuliah.

2. Menjadi sumbangan literatur karya ilmiah dalam disiplin ilmu teknologi khususnya bidang jaringan komputer.

3. Dapat dijadikan bahan referensi bagi penelitian sejenis berikutnya.

1.3.3 Bagi Masyarakat

1. Mengetahui perbandingan kinerja routing protocol AODV dan AOMDV pada kondisi rushing attack.

2. Sebagai referensi pada penelitian selanjutnya yang berhubungan dengan routing protocol AODV dan AOMDV pada kondisi rushing

attack.

3. Memberikan gambaran bagi user untuk pemilihan routing protocol yang terbaik berdasarkan pemilihan jalur terbaik.

1.4 Rumusan Masalah

Pada penelitian sebelumnya yang dilakukan oleh Rajesh SL dengan judul Performance Evaluation of AODV and AOMDV Routing Protocols in

Wireless Mesh Network (2013) hasil evaluasi routing protocol AODV dan

AOMDV berupa parameter QoS yaitu packet delivery ratio, normalized

routing overhead, dan end-to-end delay pada jaringan mesh. Namun pada

penelitian ini hanya menggunakan satu buah variasi node tanpa adanya

malicious node. Selanjutnya pada penelitian yang dilakukan oleh Neetha dan

Neethu Paulose dengan judul Comparison of On Demand Routing Protocols

AODV with AOMDV (2016) hasil evaluasi routing protocol AODV dan

AOMDV berupa parameter QoS yaitu throughput dan packet loss pada jaringan MANET. Namun pada penelitian ini hanya menggunakan satu buah variasi node tanpa adanya malicious node. Kemudian pada penelitian Ratnasih yang berjudul Analisis Kinerja Protokol Routing AOMDV pada VANET dengan Serangan Rushing (2018) adapun hanya menggunakan

routing protocol AOMDV saja dengan evaluasi kinerja berupa parameter

QoS yaitu throughput, packet delivery ratio, dan end-to-end delay pada jaringan VANET. Pada penelitian ini sudah menggunakan variasi node untuk perbandingan dan menggunakan rushing attack sebagai malicious node-nya. Berdasarkan uraian tersebut, dapat dilihat bahwa penelitian sebelumnya belum terfokus untuk menggunakan malicious node sebagai salah satu kriteria untuk mengetahui hasil kinerja dari routing protocol tersebut melalui parameter QoS. namun untuk penelitian Ratnasih (2018) sudah menggunakan rushing attack sebagai malicious node-nya namun hanya dievaluasi pada routing protocol AOMDV saja dengan topologi jaringan yang berbeda. maka permasalahan yang akan dibahas pada skripsi ini adalah ”Bagaimana perbandingan hasil kinerja routing protocol AODV dan AOMDV menggunakan rushing attack pada wireless mesh network berdasarkan parameter packet delivery ratio, packet drop rate, end-to-end

delay, dan throughput?” 1.5 Batasan Masalah

Agar pembahasan lebih terarah berdasarkan perumusan masalah, maka penulis menjabarkan batasan masalah dalam penelitian ini, yaitu:

1.5.1 Proses

1. Penelitian berisi tentang perbandingan kinerja dari routing protocol AODV dan AOMDV ketika terkena serangan rushing attack pada

wireless mesh network.

2. perbandingan kinerja routing protocol AODV dan AOMDV ditentukan berdasarkan parameter packet drop rate, end-to-end

delay, throughput dan packet delivery ratio.

3. Penelitian dilakukan dengan menggunakan aplikasi simulasi jaringan NS2.

UIN Syarif Hidayatullah Jakarta 5. Node yang digunakan sebanyak 49 dan 100 buah dalam sebuah

matriks (n2).

6. Node tidak dapat berpindah tempat (statis).

7. Jumlah node yang terkena rushing attack sebanyak 3 buah dan dekat dengan node tujuan.

8. Simulasi dilakukan selama empat kali (dua kali simulasi pada masing-masing variasi node dan dua routing protocol).

9. Penelitian ini menggunakan metode simulasi dalam pengembangannya.

1.5.2 Metode

1. Metode penelitian yang digunakan pada penelitian ini adalah metode simulasi jaringan dengan tahapan problem formulation, conceptual

model, input output data, modelling, simulation, verification and validation, experimentation, dan output evaluation.

2. Metode penentuan rute menggunakan routing protocol AODV dan AOMDV.

3. Metode pengumpulan data diperoleh dari studi literatur.

1.5.3 Tools

1. Sistem operasi yang digunakan untuk melakukan penulisan adalah Windows 8.1 Pro (64-bit).

2. Penulisan dilakukan dengan laptop ASUS X550ZE RAM 8 GB

processor AMD A10-7400P (4 CPU), ~2.50GHz dengan graphic

AMD Radeon R6.

3. Simulasi dilakukan pada laptop Lenovo G40-45 dengan spesifikasi

processor AMD A8 dan RAM sebesar 4 GB menggunakan sistem

operasi Linux Ubuntu 16.04.2 (64 bit) dengan alokasi RAM 2 GB. 4. Aplikasi simulasi jaringan yang digunakan adalah Network

Simulator 2 (NS2) versi 2.35 all-in-one sebagai compiler, dan Network Animator (NAM) sebagai simulator dari hasil compile.

1.6 Metodologi Penelitian

1.6.1 Metodologi Pengumpulan Data

1. Data Evaluasi

Pengumpulan data berdasarkan hasil evaluasi end-to-end

delay, throughput, packet drop rate dan packet delivery ratio.

2. Data Simulasi

Pengumpulan data berdasarkan proses sepanjang simulasi berlangsung.

3. Studi Pustaka / Literatur

Pada tahap ini, penulis mencari referensi yang terkait dengan penelitian. Referensi didapatkan di perpustakaan dan e-book. Informasi tersebut akan digunakan dalam penyusunan landasan teori, metodologi penelitian beserta cara mengevaluasi routing

protocol. 1.6.2 Metode Simulasi

1. Problem Formulation 2. Conceptual Model 3. Input Output Data 4. Modelling

5. Simulation

6. Verification dan validation 7. Experimenation

8. Output Evaluation

1.7 Sistematika Penelitian BAB 1 PENDAHULUAN

Pada bab ini berisi tentang latar belakang, rumusan masalah, batasan masalah, tujuan penelitian, manfaat penelitian, metodologi penelitian dan sistematika penelitian yang masing-masing akan dijabarkan di dalamnya.

UIN Syarif Hidayatullah Jakarta BAB 2 LANDASAN TEORI

Bab ini menguraikan tentang pengertian dan teori-teori yang dibutuhkan sebagai landasan atau dasar dalam penelitian yang akan dilakukan.

BAB 3 METODOLOGI PENELITIAN

Bab ini menjelaskan mengenai metode yang digunakan dalam penelitian yaitu metode pengumpulan data, metode pengembangan sistem dan lain-lainnya.

BAB 4 IMPLEMENTASI SIMULASI DAN EKSPERIMENTAL

Bab ini menjelaskan mengenai simulasi dari serangkaian analisa, perancangan, sampai pada implementasi jaringan yang disusun berdasarkan proses pengamatan dan pengembangan saat mengimplementasikan routing protocol AODV dan AOMDV di NS2.

BAB 5 HASIL DAN PEMBAHASAN

Pada bagian ini berisi tentang semua tahapan dari proses pengembangan aplikasi serta pembahasan mengenai hasil perbandingan kinerja routing protocol AODV dan AOMDV dalam kondisi rushing attack pada WMN berdasarkan parameter packet

delivery ratio, packet drop rate, end-to-end delay, dan throughput. BAB 6 PENUTUP

Bagian ini berisi tentang uraian mengenai kesimpulan berdasarkan penelitian yang telah dilakukan dan tentang saran-saran bagi pembaca untuk pengembangan penelitian yang telah dilakukan agar menjadi lebih baik.

BAB 2

LANDASAN TEORI

2.1 Perbandingan

Perbandingan adalah sesuatu yang menggambarkan dua atau lebih fakta-fakta dan sifat-sifat objek yang di teliti dengan membandingkan persamaan dan perbedaan dua atau lebih fakta tersebut berdasarkan kerangka pemikiran tertentu (Sugiyono, 2012). Perbandingan adalah membandingkan dua unsur yang berbeda dengan cara mencari perbedaan (selisih) atau kesamaan.

2.2 Evaluasi

Berdasarkan pengertian yang dikutip dari Mehrens & Lehmann pada tahun 1978. Evaluasi adalah suatu proses merencanakan, memperoleh dan menyediakan informasi yang sangat diperlukan untuk membuat alternatif-alternatif keputusan.

Sesuai dengan pengertian tersebut maka setiap kegiatan evaluasi atau penilaian merupakan suatu proses yang sengaja direncanakan untuk memperoleh informasi atau data; berdasarkan data tersebut kemudian dicoba membuat suatu keputusan. Sudah barang tentu informasi atau data yang dikumpulkan itu haruslah data yang sesuai dan mendukung tujuan evaluasi yang direncanakan (Basir, 2015).

2.3 Kinerja

Para ahli manajemen memberikan berbagai pengertian tentang kinerja ini sesuai dengan sudut pandang mereka masing-masing, dan bahkan juga berdasarkan pengalaman kerja yang langsung mereka alami dan rasakan. Di antara beberapa pengertian kinerja tersebut adalah:

2.2.1 Menurut Wibowo pada tahun 2007 menyebutkan kinerja itu berasal dari

UIN Syarif Hidayatullah Jakarta Namun perlu pula dipahami bahwa kinerja itu bukan sekedar hasil pekerjaan atau prestasi kerja, tetapi juga mencakup bagaimana proses pekerjaan itu berlangsung.

2.2.2 Menurut Wirawan pada tahun 2009 kinerja merupakan singkatan dari

kinetika energi kerja yang padanannya dalam bahasa Inggris adalah

performance. Kinerja adalah keluaran yang dihasilkan oleh

fungsi-fungsi atau indikator-indikator suatu pekerjaan atau suatu profesi dalam waktu tertentu.

2.2.3 Menurut Moeheriono pada tahun 2012 kinerja atau performance

merupakan gambaran mengenai tingkat pencapaian pelaksanaan suatu program kegiatan atau kebijakan dalam mewujudkan sasaran, tujuan, visi, dan misi organisasi yang dituangkan melalui perencanaan strategis suatu organisasi.

2.2.4 Menurut Amstrong pada tahun 1998 dan Baron kinerja merupakan hasil

pekerjaan yang mempunyai hubungan kuat dengan tujuan strategi organisasi, kepuasan konsumen dan memberikan kontribusi ekonomi.

2.2.5 Menurut Abdullah pada tahun 2013 dilihat dari asal katanya, kinerja itu

adalah terjemahan dari performance yang berarti hasil kerja atau prestasi kerja. Dan dalam pengertian yang simpel kinerja adalah hasil dari pekerjaan organisasi, yang dikerjakan oleh karyawan dengan sebaik-baiknya sesuai dengan petunjuk (manual), arahan yang diberikan oleh pimpinan (manajer), kompetensi dan kemampuan karyawan mengembangkan nalarnya dalam bekerja.

Dengan demikian dapat disimpulkan bahwa kinerja adalah prestasi kerja yang merupakan hasil dari implementasi rencana kerja yang dibuat oleh suatu institusi yang dilaksanakan oleh pimpinan dan karyawan (SDM) yang bekerja di institusi itu baik pemerintah maupun perusahaan (bisnis) untuk mencapai tujuan organisasi (Abdullah, 2014).

2.4 Simulasi

Simulasi adalah teknik penyelesaian persoalan sistem nyata dengan cara pengoperasian sistem imitasi untuk memperoleh data output operasi yang menunjukkan karakteristik operasional sistem sebagai bahan yang berguna pada penyusunan solusi persoalan.

Penyusunan model-model pada simulasi merupakan bentuk aplikasi dari teori, prinsip, dan pendekatan sistem. Model sistem dan model-model simbolik dari fungsi atau proses serta prosedur pengoperasian sistem tiruan haruslah disusun sebagai perangkat lunak untuk penyelidikan dan analisis karakteristik sistem. Untuk itu peniruan operasi sistem nyata dilakukan atas elemen-elemen yang berkaitan dengan aktivitas sistem yaitu masukan dan komponen- komponen sistem, hubungan dan interaksi antar komponen sistem, aturan-aturan, disiplin dan ketentuan lainnya yang berlaku dalam aktivitas sistem. Berdasarkan peniruan sistem dan aktivitas sistem nyata yang sesuai, hasil simulasi sistem dapat diterima dan berlaku syah sebagai data

output yang berguna menunjukkan karakteristik operasional sistem nyata

(Khotimah, 2015).

2.5 Verifikasi dan Validasi

Verifikasi adalah proses pemeriksaan untuk memastikan bahwa perangkat lunak telah menjalankan apa yang harus dilakukan dari kesepakatan awal antara pengembang perangkat lunak dan pengguna.

Validasi adalah sebuah proses yang melakukan konfirmasi bahwa perangkat lunak dapat dieksekusi secara baik. Kedua tahapan tersebut (verifikasi dan validasi) secara umum dikenal hanya akan dilaksanakan pada saat proses pembuatan perangkat lunak selesai dilakukan (Wicaksono, 2017).

2.6 Jaringan Komputer

Jaringan komputer merupakan dua atau lebih komputer yang terhubung dan dapat membagi data, aplikasi, peralatan komputer, dan koneksi internet atau beberapa kombinasi. Baik software maupun hardware serta perangkat

UIN Syarif Hidayatullah Jakarta lainnya yang saling terhubung satu sama lain. Dalam sebuah jaringan memungkinkan sebuah komputer dapat berinteraksi atau berkomunikasi dengan komputer lainnya, dan juga memungkinkan adanya interaksi antara komputer dengan perangkat yang ada di jaringan komputer tersebut (Fahriani, Devi, & Aditama, 2017).

Jaringan komputer adalah sekumpulan node. Sebuah node dapat berupa

device apa saja asalkan mampu untuk memancarkan atau menerima data

(Forouzan, 2007).

Hal-hal yang harus diperhatikan pada jaringan komputer: 1. Keandalan (reliability) dalam proses komunikasi data. 2. Keamanan (security) dari data.

3. Kinerja (performance) yang mampu memiliki nilai throughput yang tinggi dan nilai delay yang rendah.

2.7 Perangkat Jaringan 2.7.1 Acces Point

Wireless access point berfungsi untuk menghubungkan beberapa wireless klien dengan perangkat jaringan atau komputer-komputer yang

terhubung dengan jaringan (Irawati, Yovita, & Wibowo, 2015).

2.7.2 Router

Router merupakan perangkat jaringan yang digunakan untuk

menghubungkan dua jaringan atau lebih dan berfungsi sebagai default

gateway bagi LAN yang dihubungkan. Router berkorelasi dengan lapis

3 pada model OSI, sebab bekerja berdasarkan alamat IP. Fungsi utama

router adalah menentukan jalur paket data antar jaringan yang berbeda

2.7.3 Node

Setiap node wireless mesh network tidak hanya bertindak sebagai sebuah host tetapi juga dapat berfungsi sebagai sebuah router untuk meneruskan paket-paket informasi yang akan dikirim menuju node lain (Febriadi, Rochim, & Widianto, 2013).

2.8 Media Transmisi

Media transmisi dapat dibagi menjadi guided dan unguided. Keduanya berkomunikasi dengan bentuk gelombang elektromagnetik.

2.8.1 Kabel

Dengan menggunakan kabel, gelombang diarahkan melalui media, seperti kabel fiber optic, kabel twisted-pair copper, atau

coaxical (Kurose & Rose, 2012). 2.8.2 Nirkabel

Dengan menggunakan wireless, gelombang disebarkan ke atmosfer dan di luar angkasa, seperti wireless LAN atau satelit digital (Kurose & Rose, 2012).

2.9 Model Referensi OSI

Model OSI dikembangkan oleh Internasional Organization for

Standardization (ISO). Model ini dibuat untuk mengizinkan sistem dengan

platform yang berbeda berkomunikasi satu sama lain. Platform dapat berupa perangkat lunak, perangkat keras atau sistem operasi (Forouzan, 2007).

Model OSI merupakan model hierarki yang mengelompokkan prosesnya ke beberapa layer. Layer tersebut terdiri dari tujuh layer seperti di bawah ini: 1. Application Layer 2. Presentation Layer 3. Session Layer 4. Transport Layer 5. Network Layer 6. Data Link Layer 7. Physical Layer

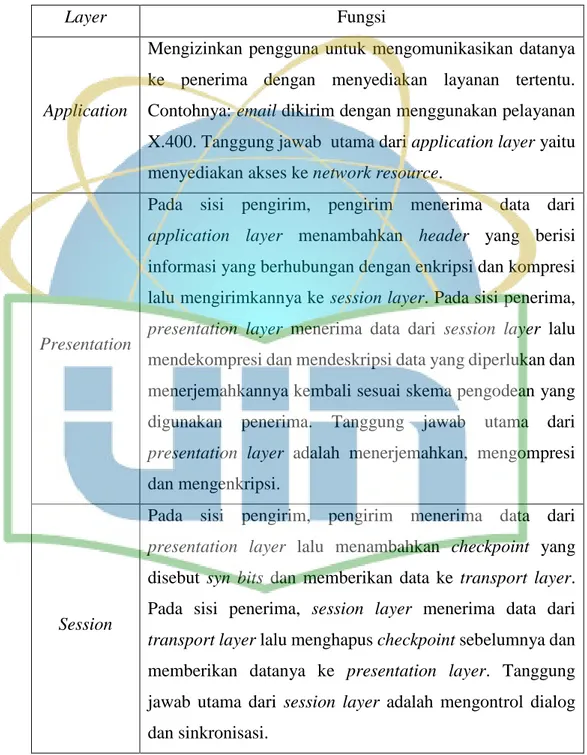

UIN Syarif Hidayatullah Jakarta Setiap layer-nya mempunyai tugas tertentu dan harus bekerja sama dengan layer di atas dan di bawahnya. Di bawah ini merupakan tabel fungsi masing-masing layer:

Tabel 2.1 Fungsi layer pada model OSI (Sumber: Forouzan, 2007)

Layer Fungsi

Application

Mengizinkan pengguna untuk mengomunikasikan datanya ke penerima dengan menyediakan layanan tertentu. Contohnya: email dikirim dengan menggunakan pelayanan X.400. Tanggung jawab utama dari application layer yaitu menyediakan akses ke network resource.

Presentation

Pada sisi pengirim, pengirim menerima data dari

application layer menambahkan header yang berisi

informasi yang berhubungan dengan enkripsi dan kompresi lalu mengirimkannya ke session layer. Pada sisi penerima,

presentation layer menerima data dari session layer lalu

mendekompresi dan mendeskripsi data yang diperlukan dan menerjemahkannya kembali sesuai skema pengodean yang digunakan penerima. Tanggung jawab utama dari

presentation layer adalah menerjemahkan, mengompresi

dan mengenkripsi.

Session

Pada sisi pengirim, pengirim menerima data dari

presentation layer lalu menambahkan checkpoint yang

disebut syn bits dan memberikan data ke transport layer. Pada sisi penerima, session layer menerima data dari

transport layer lalu menghapus checkpoint sebelumnya dan

memberikan datanya ke presentation layer. Tanggung jawab utama dari session layer adalah mengontrol dialog dan sinkronisasi.

Transport

Pada sisi pengirim, pengirim menerima data dari session

layer, membaginya ke beberapa bagian yang disebut segment dan mengirimnya ke network layer pada sisi

penerima, transport layer menerima paket dari network

layer, mengubah dan mengaturnya ke urutan segment yang

lebih benar dan mengirimkannya ke session layer. Tanggung jawab utama dari transport layer yaitu pengiriman process-to-process seluruh pesan.

Network

Pada sisi pengirim, pengirim menerima data dari transport

layer lalu membaginya ke beberapa paket, menambahkan

informasi pengalaman pada header dan mengirimnya ke

data link layer. Pada sisi penerima, netwok layer menerima frame-frame yang dikirim dari data link layer selanjutnya

mengubah kembali ke packet lalu memverifikasi physical

address dan mengirim paket ke transport layer. Tanggung

jawab utama dari network layer adalah transmisi paket dari sumber ke tujuan.

Data Link

Pada sisi pengirim, pengirim menerima data dari network

layer lalu membaginya ke frame dan mengirimnya ke physical layer. Pada sisi penerima, data link layer menerima

aliran bits dari physical layer lalu menyatukan mereka menjadi frame lalu mengirimnya ke network layer. Tanggung jawab utama dari data link layer adalah pengiriman frame hop-to-hop.

Physical

Pada sisi pengirim, pengirim menerima data dari data link

layer lalu meng-encode-nya menjadi sinyal untuk

ditransmisikan ke perantara. Pada sisi penerima, physical

layer menerima sinyal dari perantara transmisi kemudian

UIN Syarif Hidayatullah Jakarta ke data link layer yaitu transmisi bits dari satu hop ke selanjutnya.

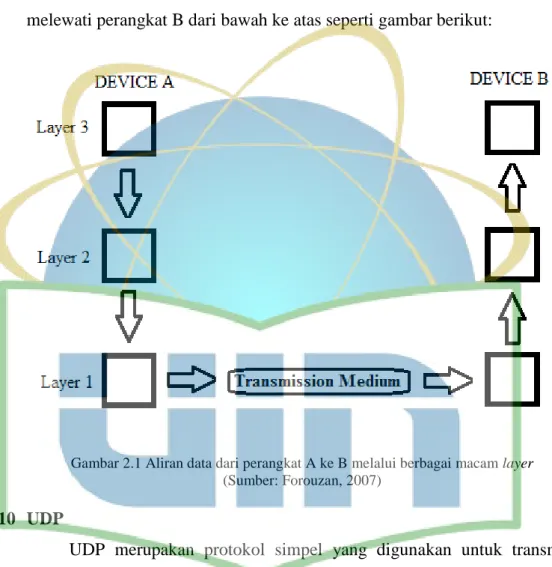

Setiap pesan yang dikirim dari perangkat A ke perangkat B harus melewati seluruh layer perangkat A dari atas ke bawah dilanjutkan dengan melewati perangkat B dari bawah ke atas seperti gambar berikut:

Gambar 2.1 Aliran data dari perangkat A ke B melalui berbagai macam layer (Sumber: Forouzan, 2007)

2.10 UDP

UDP merupakan protokol simpel yang digunakan untuk transmisi

process-to-process. Protokol ini unreliable, connectionless protokol untuk application yang tidak membutuhkan flow control atau error control. UDP

dengan simpelnya menambahkan port address, checksum dan lenght

2.11 WMN

Wireless mesh network adalah salah satu jenis jaringan di mana setiap node di jaringan tidak hanya menerima atau mengirim data miliknya, tapi juga

berfungsi sebagai relay untuk node yang lain. Dengan kata lain, setiap node bekerjasama untuk membangun dan mengirimkan data di jaringan. Sebuah jaringan mesh dapat di rancang menggunakan teknik flooding atau menggunakan teknik routing. Jika menggunakan teknik routing, maka

message akan dikirim melalui sebuah jalur, dengan cara “loncat” dari satu node ke node yang lain sampai tujuan tercapai (Ridwan Syahrani, Drs.

Mahmud Imrona, & Izzatul Ummah, ST, 2013).

Wireless Mesh Network (WMN) terdiri dari mesh router dan mesh client, biasanya WMN dipadukan dengan teknologi jaringan yang lain

contohnya internet, teknologi seluler dan jaringan sensor, WMN dapat beroperasi menggunakan standar IEEE 802.11, IEEE 802.15 dan IEEE 802.16.

Sebuah mesh router pada WMN mempunyai fungsi routing untuk mendukung port mesh networking serta meningkatkan fleksibilitas mesh

network. Mesh client dapat berfungsi sebagai router dalam jaringan mesh

tetapi tidak memiliki fungsi sebagai gateway, dan hanya memiliki satu

wireless interface. Contoh dari mesh client antara lain laptop, desktop

komputer, tablet dan smart phone. Berdasarkan fungsi dari sebuah node, WMN dapat dikelompokkan menjadi 3 bagian yaitu Interface WMN, client WMN dan hybrid WMN (Rantelinggi & Djanali, 2015).

Wireless mesh network memiliki beberapa karakteristik umum yang

sangat mempengaruhi kinerjanya:

1. Multi-hop wireless network

2. Kemampuan self-forming, self-healing, self-organizing serta mendukung Ad-Hoc networking.

UIN Syarif Hidayatullah Jakarta 4. Dapat mengakses ke berbagai jenis teknologi jaringan lainnya. 5. Kebutuhan terhadap pemakaian daya tergantung dari jenis node

(Febriadi et al., 2013).

2.12 Routing Protocol

Gambar 2.2 Protocol mobile routing (Sumber: Loo, Mauri, Ortiz, & Maltz, 2016)

Protocol mobile routing terbagi menjadi 3 tipe. Proaktif atau table driven, Reaktif atau demand driven, dan hybrid. Kategori tersebut dibagi

berdasarkan teknik, jumlah lompatan, Link State, serta bagaimana pencarian rute dilakukan (Loo et al., 2016).

2.12.1 AODV

Ad-Hoc On Demand Distance Vector (AODV) menggunakan

pendekatan on-demand untuk pencarian rutenya, rute dicari hanya ketika dibutuhkan oleh node sumber untuk mengirim data paketnya. AODV menggunakan destination sequence number untuk mengidentifikasi jalur terbaru. Pada AODV, node sumber dan node perantara menyimpan informasi next-hop yang sesuai untuk transmisi paket data (Loo et al., 2016).

AODV tidak memelihara informasi terbaru tentang topologi jaringan seperti yang dilakukan oleh protokol routing proaktif seperti

Destination Sequenced Distance Vector (DSDV) dan Optimized Link State Routing Protocol (OLSR), tetapi menciptakan rute sesuai

permintaan (Chaubey, 2015).

Gambar 2.3 Cara kerja AODV (Sumber: Chaubey, 2015)

2.12.2 AOMDV

AOMDV adalah sebuah routing protocol yang memiliki banyak jalur, sesuai permintaan, dan jarak vector yang juga termasuk sebagai tambahan dari routing protocol AODV. Inti dari AOMDV yaitu berada pada banyaknya rute yang ditemukan berdasarkan rute

flood-based yang bebas mengulang dan berpisah. Kebebasan pengulangan

ini dapat dipastikan dengan cara mempertahankan rute dengan angka

destination tertinggi. Ketika rute advertisement yang mengandung sequence number yang tinggi pada node intermediate, ia akan

menghilangkan semua rute dengan sequence number yang lama (Bhardwaj & Singh, 2014).

UIN Syarif Hidayatullah Jakarta

Gambar 2.4 Route discovery AOMDV (Sumber: Bhardwaj & Singh, 2014)

2.13 Malicious Node

Malicious node merupakan kriteria dasar serangan yang dapat

menyebabkan kinerja jaringan menjadi lambat, lalu lintas yang tidak terkontrol, virus atau serangan (Fahriani et al., 2017).

Serangan dibagi menjadi tiga komponen, yaitu: (1) Passive, ketika penyusup memberhentikan data yang sedang berjalan melalui jaringan; (2)

Active, ketika penyusup menjalankan akses utuk mengganggu sistem operasi

jaringan; dan (3) Advance, dimana terjadi serangan lanjutan terhadap proses penyusupan (Pawar & Anuradha, 2015).

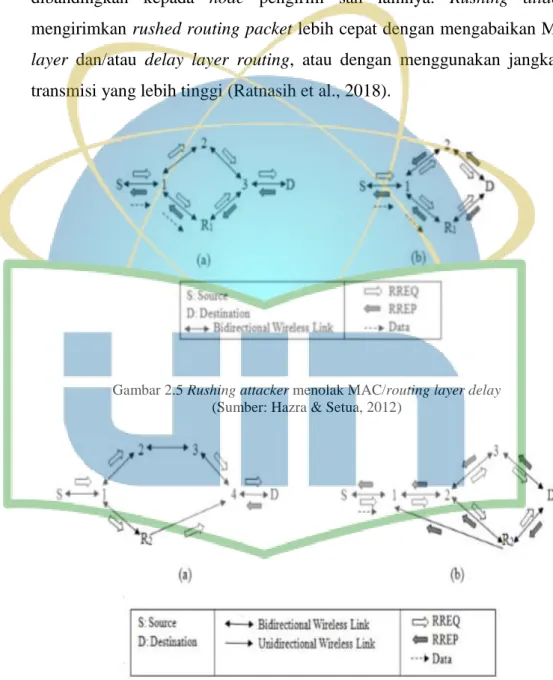

2.14 Rushing Attack

Rushing attack adalah serangan zero delay dan lebih efektif ketika

penyerang dekat dengan node sumber atau tujuan. Protokol routing berdasarkan permintaan seperti AOMDV lebih rentan terhadap serangan ini, karena setiap kali sumber node membanjiri rute permintaan paket dalam jaringan, node musuh menerima rute permintaan paket dan mengirim tanpa

hop-count setiap update dan delay dalam jaringan. Setiap kali node sah

menerima paket-paket permintaan original source, lalu mereka di drop . Setelah itu ketika node sah telah menerima paket dari penyerang dan threat saat ini menerima paket seperti paket duplikasi. Dengan demikian, musuh yang disertakan dalam rute akan aktif dan mengganggu fasa penerusan data.

Rushing attack dapat mengambil tempat di sumber atau di sisi tujuan atau di

tengah.

Protokol routing AOMDV hanya menganggap penerima pertama paket

routing sebagai route discovery. Rushing attacker mengirimkan rushed routing packets (RREQ atau RREP) lebih cepat kepada node target

dibandingkan kepada node pengirim sah lainnya. Rushing attacker mengirimkan rushed routing packet lebih cepat dengan mengabaikan MAC

layer dan/atau delay layer routing, atau dengan menggunakan jangkauan

transmisi yang lebih tinggi (Ratnasih et al., 2018).

Gambar 2.5 Rushing attacker menolak MAC/routing layer delay (Sumber: Hazra & Setua, 2012)

Gambar 2.6 Rushing attacker menggunakan jangkauan transmisi yang lebih tinggi (Sumber: Hazra & Setua, 2012)

UIN Syarif Hidayatullah Jakarta 2.15 Network Simulator (NS2)

NS2 merupakan simulator yang memiliki dampak terbesar terhadap perkembangan internet. NS2 telah berfungsi sebagai alat untuk menjelajahi internet, untuk menemukan properti protokol yang disusulkan. NS2 juga telah digunakan sebagai alat verifikasi untuk model analitis yang diusulkan.

NS2 simulator menggunakan 2 bahasa pemrograman: object oriented

simulator, yang ditulis menggunakan C++, dan penerjemah OTcl (ekstensi object oriented dari Tcl) yang digunakan untuk mengeksekusi command script dari user.

Kompilasi dengan C++ membuat pengguna NS2 merasakan efisiensi dalam simulasi, serta waktu eksekusi program yang lebih cepat. Hal ini, sangat penting pada operasi protokol yang detail karena akan membantu mengurangi waktu pemrosesan paket, lalu dalam script OTcl, user dapat menentukan topologi jaringan tertentu yang ingin disimulasikan serta bentuk

output yang ingin didapat dari simulator (Eitan & Tania, 2012). 2.16 Quality of Service (QoS)

2.16.1 Pengertian Quality of Service

Quality of Service merupakan metode pengukuran tentang

seberapa baik jaringan dan merupakan suatu usaha untuk mendefinisikan karakteristik dan sifat dari suatu servis (Rahmad Saleh Lubis, 2014).

2.16.2 Parameter pada Quality of Service 2.16.2.1 Throughput

Throughput adalah jumlah total paket data yang

berhasil diterima dalam satuan waktu dan menggambarkan kondisi kecepatan data dalam suatu jaringan. Semakin tinggi nilai throughput yang dihasilkan, kinerja routing protocol menjadi lebih baik (Alamsyah et al., 2018).

Rumus untuk mencari nilai throughput dapat dilihat pada persamaan (1).

....(1)

(Sumber: Lobiyal & Mansotra, 2015) Tabel 2.2 Standarisasi throughput (Sumber: Rahmad Saleh Lubis, 2014)

Kategori Throughput

Sangat Bagus 100 % Bagus 75 % Sedang 50 % Buruk <25 %

2.16.2.2 Packet Delivery Ratio

PDR adalah perbandingan jumlah paket yang berhasil diterima oleh simpul tujuan dengan total paket yang dikirim oleh simpul sumber. PDR merupakan salah satu parameter QoS yang menunjukkan tingkat keberhasilan sebuah protokol routing (Alamsyah et al., 2018).

Rumus untuk mencari nilai packet delivery ratio dapat dilihat pada persamaan (2).

....(2)

(Sumber: Lobiyal & Mansotra, 2015) Tabel 2.3 Standarisasi PDR (Sumber: Rahmad Saleh Lubis, 2014)

Kategori PDR

Sangat Bagus 100 % Bagus 97 % Sedang 85 % Buruk 75 %

UIN Syarif Hidayatullah Jakarta 2.16.2.3 Packet Drop Rate

Packet Loss diukur sebagai persentase dari paket yang

hilang sehubungan dengan paket yang dikirim antara source ke destination (Alamsyah et al., 2018).

Rumus untuk mencari nilai packet drop rate dapat dilihat pada persamaan (3).

....(3)

(Sumber: Hasanah et al., 2014) Tabel 2.4 Standarisasi packet loss

(Sumber: Hasanah et al., 2014)

Kategori Packet Loss

Sangat Bagus 0 % Bagus 3 % Sedang 15 % Buruk 25 %

2.16.2.4 End-to-end Delay

Delay adalah waktu tunda seluruh paket yang berhasil

dikirim dari simpul sumber ke simpul tujuan (Alamsyah et al., 2018).

Rumus untuk mencari nilai end-to-end delay dapat dilihat pada persamaan (4).

....(4)

(Sumber: Lobiyal & Mansotra, 2015) Tabel 2.5 Standarisasi delay (Sumber: Hasanah et al., 2014)

Kategori Besar Delay

Sangat Bagus <150 ms Bagus 150 s/d 300 ms Sedang 300 s/d 450 ms Buruk >450 ms

26 UIN Syarif Hidayatullah Jakarta BAB 3

METODOLOGI PENELITIAN

3.1 Metode Pengumpulan Data 3.1.1 Data Primer

Data primer diperoleh dari proses simulasi secara langsung dengan menggunakan aplikasi NS2 (Network Simulator). Penulis melakukan simulasi menggunakan node yang sudah dibuat sebelumnya menggunakan routing protocol AODV dan AOMDV, setiap node memiliki perannya masing-masing, yaitu source node (pengirim paket),

destination node (penerima paket), attacker node (node yang terkena rushing attack) serta node biasa. Penulis akan mengevaluasi hasil

perbandingan kinerja dari routing protocol AODV dan AOMDV saat terkena rushing attack dengan melihat data-data yang diperoleh selama simulasi. Kemudian data akan ditampilkan agar terlihat perbedaan berdasarkan packet delivery ratio, throughput, packet drop rate dan

end to end delay pada routing protocol AODV dan AOMDV. 3.1.2 Data Sekunder

Data sekunder diperoleh dengan cara melakukan studi pustaka dan penelitian sejenis khusus membahas tentang routing protocol AODV dan AOMDV serta rushing attack.

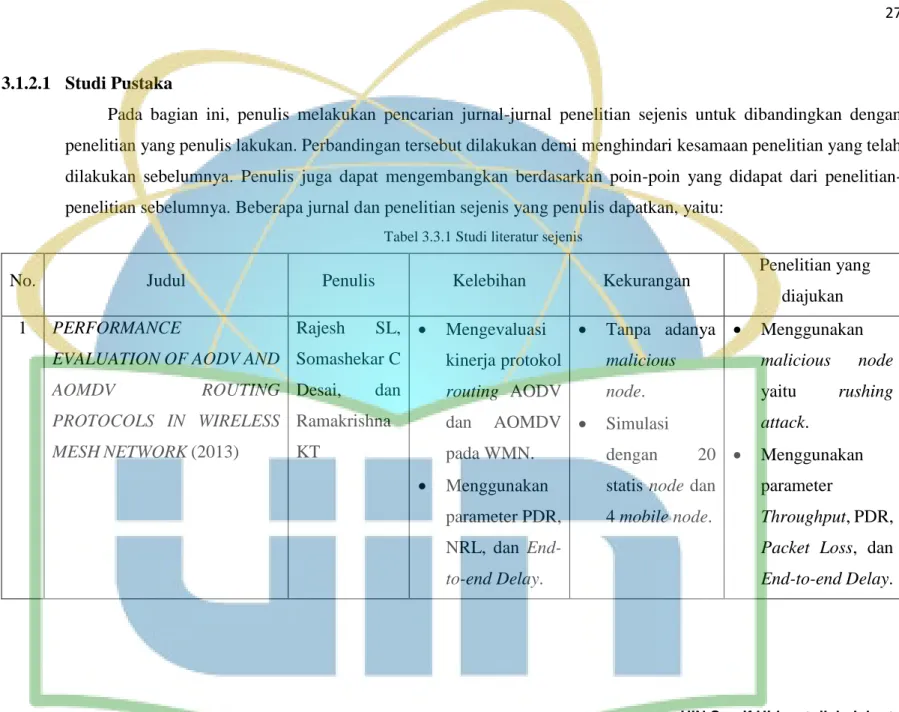

UIN Syarif Hidayatullah Jakarta Pada bagian ini, penulis melakukan pencarian jurnal-jurnal penelitian sejenis untuk dibandingkan dengan penelitian yang penulis lakukan. Perbandingan tersebut dilakukan demi menghindari kesamaan penelitian yang telah dilakukan sebelumnya. Penulis juga dapat mengembangkan berdasarkan poin-poin yang didapat dari penelitian-penelitian sebelumnya. Beberapa jurnal dan penelitian-penelitian sejenis yang penulis dapatkan, yaitu:

Tabel 3.3.1 Studi literatur sejenis

No. Judul Penulis Kelebihan Kekurangan Penelitian yang

diajukan

1 PERFORMANCE

EVALUATION OF AODV AND

AOMDV ROUTING PROTOCOLS IN WIRELESS MESH NETWORK (2013) (Sl et al., 2013) Rajesh SL, Somashekar C Desai, dan Ramakrishna KT • Mengevaluasi kinerja protokol routing AODV dan AOMDV pada WMN. • Menggunakan parameter PDR, NRL, dan End-to-end Delay. • Tanpa adanya malicious node. • Simulasi dengan 20 statis node dan 4 mobile node. • Menggunakan malicious node yaitu rushing attack. • Menggunakan parameter Throughput, PDR, Packet Loss, dan End-to-end Delay.

49 dan 100 (n2) buah node.

2 Comparison of On Demand Routing Protocols AODV with AOMDV (2016) (Paulose & Paulose, 2016) Neetha Paulose dan Neethu Paulose • Mengevaluasi kinerja protokol routing AODV dan AOMDV pada MANET. • Menggunakan parameter Throughput dan Packet Loss. • Tanpa adanya malicious node. • Simulasi dengan 50 buah node. • Menggunakan topologi WMN. • Menambahkan parameter

End-to-end Delay dan

PDR. • Simulasi dengan 49 dan 100 (n2) buah node. • Menggunakan malicious node rushing attack.

3 Analisis Kinerja Protokol

Routing AOMDV pada

VANET dengan Serangan

Ratnasih, Riski Muktiarto, • Mengevaluasi kinerja protokol routing • Baru menggunakan satu buah • Menggunakan topologi WMN.

UIN Syarif Hidayatullah Jakarta 2018) Perdana VANET. • Menggunakan malicious node berupa rushing attack. • Menggunakan parameter Throughput, PDR, dan End-to-end Delay protocol saja • Variasi node 15, 20, 25, 30, 35, dan 40 buah. AOMDV dengan AODV. • Menambahkan parameter Packet Loss. • Simulasi dengan 49 dan 100 (n2) buah node. 4 Performance Analysis in Reactive Routing Protocols in Wireless Mobile Ad Hoc Networks Using DSR, AODV and AOMDV (2013) (Araghi, Zamani, & Abdul Manaf, 2013)

Tanya Koohpayeh Araghi, Mazdak Zamani, dan Azizah BT Abdul Mnaf • Mengevaluasi kinerja protokol routing reaktif pada MANET. • Menggunakan parameter • Tanpa adanya malicious node. • Variasi node 6, 10, 15, dan 20 buah. • Membandingkan AOMDV dengan AODV saja. • Simulasi dengan 49 dan 100 (n2) buah node.

Average End-to-end Delay, dan Packet Delivery Ratio dengan rushing attack. • Menggunakan topologi WMN. 5 Analysis and Implementation of

Malicious Node in AODV Routing Protocol (2013) (Patel, Thaker, & Jani, 2013)

Bhupendra B Patel, Prof Chirag S Thaker, dan Nidhi R Jani. • Analisa kinerja protokol routing AODV ketika terkena DoS Attack pada MANET. • Simulasi menggunakan 25, 50, 75, dan 100 buah node. • Protokol routing hanya menggunakan AODV. • Hanya menggunakan parameter Throughput, dan End-to-end Delay. • Membandingkan AOMDV dengan AODV dengan rushing attack pada WMN. • Menambahkan parameter Packet Loss dan PDR.

UIN Syarif Hidayatullah Jakarta Pembanding Peneliti 1 Peneliti 2 Peneliti 3 Peneliti 4 Peneliti 5 Penelitian

Routing Protocol

AODV & AOMDV

AODV &

AOMDV AOMDV

AODV, AOMDV &

DSR AODV AODV & AOMDV Throughput

˟

Ѵ Ѵ Ѵ Ѵ Ѵ Packet Delivery Ratio˟

˟

Ѵ Ѵ˟

ѴPacket Drop rate Ѵ Ѵ

˟

˟

˟

ѴEnd-to-end Delay Ѵ

˟

Ѵ Ѵ Ѵ ѴMalicious Node

˟

˟

RushingAttack

˟

DoS

Attack Rushing Attack

Topologi WMN MANET VANET MANET MANET WMN

Dari beberapa penelitian sejenis yang dijadikan perbandingan dalam penelitian ini, terdapat beberapa kekurangan yang kemudian dijadikan bahan acuan untuk pengembangan yang lebih baik pada penelitian yang akan penulis lakukan, Dari hasil studi penelitian yang dilakukan, dapat disimpulkan beberapa perbedaan pada penelitian ini, yaitu:

2. Skenario dilakukan pada variasi jumlah node 49 dan 100 (n2) buah dengan mencatat perubahan nilai parameter seiring berjalannya simulasi.

3. Malicious node berupa rushing attack.

4. Topologi jaringannya adalah Wireless Mesh Network (WMN).

Pada penelitian ini, penulis akan membandingkan routing protocol AODV dan AOMDV dengan rushing attack berdasarkan throughput, packet delivery ratio, packet drop rate dan end to end delay, dimana akan dilakukan perbandingan kinerja dari routing protocol tersebut dengan variasi jumlah node.

UIN Syarif Hidayatullah Jakarta 3.2 Metode Simulasi

Metode simulasi yang penulis lakukan pada penelitian ini adalah dengan percobaan routing protocol AODV dan AOMDV saat terkena rushing

attack, Terdapat 4 skenario simulasi yang digunakan dan selanjutnya

dibandingkan untuk memperoleh nilai throughput, packet delivery ratio,

packet drop rate dan end to end delay dengan cara melakukan uji coba

simulasi menggunakan perangkat lunak NS2 pada sistem operasi Ubuntu. Metode simulasi ini terdiri dari beberapa tahapan, sebagai berikut:

3.2.1 Problem Formulation

Problem yang di bahas pada penelitian ini adalah kinerja routing

protocol pada WMN saat terkena rushing attack. Munculnya rushing attack akan mempengaruhi kinerja routing dan berubahnya nilai Quality of Service (QoS).

3.2.2 Conceptual Model

Conceptual model adalah mengilustrasikan konsep model simulasi, terhadap sistem yang nyata. Pada penelitian ini penulis menggunakan perangkat lunak simulasi NS2.

3.2.3 Input Output Data

Pada tahap ini penulis menentukan input dan output apa saja yang akan diterapkan pada simulasi. Input yang digunakan berupa atribut apa saja yang diperlukan dalam simulasi, seperti banyaknya node. Sementara output berdasarkan permasalahan yang telah diidentifikasi, seperti throughput, packet delivery ratio, packet drop rate dan end to end delay

3.2.4 Modelling

Pada tahap ini penulis menentukan parameter dan karakteristik yang digunakan selama simulasi. pada tahap inilah dilakukan pembuatan skenario-skenario yang akan digunakan untuk simulasi.

3.2.5 Simulation

Pada tahap ini penulis akan melakukan penerapan model yang telah dilakukan pada tahap sebelumnya. Pada penelitian ini, penerapan akan disimulasikan dengan variabel maupun parameter-parameter yang telah ditentukan. Proses komunikasi data yang berjalan pada perangkat simulasi Network Simulator 2 (NS2) akan direkam menggunakan

Network Animator (NAM). Proses analisa dapat dilakukan setelah hasil

rekaman komunikasi data tersebut diproses menjadi informasi yang dibutuhkan sesuai perencanaan yang telah dibuat.

3.2.6 Verification and Validation

Tahap ini merupakan proses terpenting selama melakukan simulasi karena pada tahap ini akan dilakukan proses pengecekan data serta menilai apakah data tersebut layak untuk digunakan pada tahap selanjutnya.

3.2.7 Experimentation

Pada tahap ini perangkat lunak NS2 melakukan proses simulasi sesuai dengan apa yang telah dibuat pada tahap sebelumnya.

3.2.8 Output Evaluation

Tahap ini merupakan tahap terakhir simulasi yang akan membandingkan data-data hasil dari skenario-skenario yang telah dirancang menggunakan routing protocol AODV dan AOMDV saat terkena rushing attack.

UIN Syarif Hidayatullah Jakarta 3.3 Alur Penelitian