Fakultas Ilmu Komputer

1622

Evaluasi Tata Kelola Sistem Keamanan Teknologi Informasi Menggunakan

Framework COBIT 5 Fokus Proses APO13 dan DSS05

(Studi Pada PT Martina Berto Tbk)

Raja Gantino Mufti1, Suprapto2, Yusi Tyroni Mursityo3

Program Studi Sistem Informasi, Fakultas Ilmu Komputer, Universitas Brawijaya Email: 1[email protected], 2[email protected], 3[email protected]

Abstrak

PT Martina Berto Tbk adalah perusahaan manufaktur, pemasaran, penelitian dan pengembangan yang ada di Martha Tilaar Group. Saat ini perusahaan telah menerapkan sistem dan teknologi informasi dalam mendukung operasional perusahaan yang dilaksanakan oleh departemen Corporate IT. Tetapi, terdapat beberapa kekurangan dalam penerapan tersebut khususnya dalam hal keamanan seperti

security incident yang kerap muncul serta serangan ke server perusahaan. Untuk mencegah hal-hal tersebut terjadi lagi, maka perlu diketahui sejauh mana tata kelola sistem keamanan teknologi informasi perusahaan dengan cara melakukan evaluasi, karena dengan adanya evaluasi dapat dihasilkan rekomendasi berupa tindakan-tindakan apa yang harus dilakukan agar hal-hal tersebut tidak terjadi lagi. Sehingga penelitian dilakukan untuk mengetahui Capability Level pada tata kelola sistem keamanan teknologi informasi PT Martina Berto Tbk dengan menggunakan framework COBIT 5 domain proses APO13 dan DSS05. Data pada penelitian didapatkan dari wawancara, kuesioner dan observasi. Hasil penelitian menunjukan Capability Level pada domain proses APO13 dan DSS05 berada pada level 1, sedangkan Capability Level yang diinginkan pada kedua domain proses adalah level 2, sehingga menyisakan gap sebesar 1. Setelah mengetahui Capability Level saat ini dan yang diinginkan, maka dibuatkan rekomendasi berdasarkan analisis SWOT. Rekomendasi yang diberikan seperti pembentukan unit khusus keamanan informasi, membuat dokumen terkait pengelolaan dan peningkatan keamanan informasi dan penaganan risiko keamanan informasi, membuat dokumen standar operasional layanan keamanan serta melakukan pembaruan teknis teknologi informasi dan pemantauan secara rutin.

Kata kunci: keamanan, framework COBIT 5, evaluasi tata kelola, PT Martina Berto Tbk

Abstract

Keywords: security, framework COBIT 5, evaluation of governance, PT Martina Berto Tbk

1. PENDAHULUAN

PT Martina Berto Tbk adalah perusahaan manufaktur, pemasaran, penelitian dan pengembangan yang ada di Martha Tilaar Group (Martha Tilaar, 2010a). Sebagai salah satu produsen kosmetik terbesar di Indonesia, PT Martina Berto Tbk dituntut untuk mengikuti perkembangan teknologi yang ada. Salah satunya adalah Information Technology (IT) sebagai penunjang aktivitas perusahaan. Oleh sebab itu, PT Martina Berto Tbk sudah membentuk sebuah departemen Corporate IT untuk mengelola aktivitas IT baik di PT Martina Berto Tbk maupun di sister company

dalam Martha Tilaar Group. Semakin besar aktivitas IT yang dilakukan perusahaan, maka semakin besar pula tantangan keamanan informasi yang dihadapi perusahaan, tak terkecuali perusahaan PT Martina Berto Tbk. Berdasarkan hasil wawancara dengan Bapak Vincent Darmawan selaku Corporate IT

Manager dan Bapak Arief Rama Syarif selaku

Infrastructure SolutionManager perusahaan PT Martina Berto Tbk yang dilampirkan dalam Lampiran A, mengatakan bahwa keamanan informasi merupakan prioritas penting bagi perusahaan. Oleh sebab itu perusahaan selalu melakukan backup data berdasarkan ISO 9001 yang berfokus pada mutu IT, menyimpan data dalam bentuk fisik di Mandiri Safe Deposit Box

(SDB), menggunakan jasa hosting Dreamhost

dan menggunakan jasa Indonesia Internet Exchange sebagai provider data center. Perusahaan juga mengimplementasikan mekanisme keamanan dari sisi physical berupa

membatasi hak akses, menggunakan

fingerprint, memasang cctv, dan melakukan

body check di tempat penyimpanan informasi. Serta mekanisme keamanan dari sisi software

berupa penggunaan sistem operasi open source, kewajiban menggunakan antivirus untuk sistem operasi Windows, pembatasan hak akses informasi berdasarkan departemen

masing-masing, menggunakan spamfilter dan

menggunakan dua mekanisme firewall dari Linux dan Mikrotik.

Departemen Corporate IT PT Martina Berto Tbk perlu dievaluasi karena mekanisme pengamanan tersebut belum tertuang kedalam Standar Operasional Prosedur (SOP) perusahaan. Selain itu, departemen Corporate

IT PT Martina Berto Tbk belum memiliki unit khusus yang berfokus pada aktivitas pengamanan informasi, security incident juga kerap muncul berupa broadcast dari salah satu web server perusahaan serta ‘serangan’ yang mengarah ke server perusahaan. Kondisi server perusahaan saat ini berada dalam posisi ip public karena belum diimplementasikannya vpn (virtual private network) bagi yang ingin mengakses server. Perusahaan pernah menggunakan jasa freelancer audit security, tetapi kegiatan tersebut sudah tidak dilanjutkan oleh manajemen, serta departemen Corporate

IT PT Martina Berto Tbk belum pernah melakukan evaluasi menggunakan framework

COBIT 5. Oleh karena itu, departemen

Corporate IT PT Martina Berto Tbk perlu diukur dan dievaluasi untuk mengetahui sejauh mana departemen Corporate IT PT Martina Berto Tbk dalam mengelola keamanan informasi perusahaan. Kegiatan tersebut juga digunakan untuk menghasilkan rekomendasi dalam pencapaian tingkat kemampuan yang optimal, sehingga dapat membantu mencapai visi dan misi perusahaan.

Penelitian ini bertujuan untuk menilai sejauh mana tingkat kemampuan atau Capability Level teknologi informasi fokus keamanan informasi departemen Corporate IT di PT Martina Berto Tbk dengan judul “Evaluasi Tata Kelola Sistem Keamanan Teknologi Informasi Menggunakan Framework

COBIT 5 Fokus Proses APO13 dan DSS05 (Studi Pada PT Martina Berto Tbk)”. Diharapkan dengan penerapan evaluasi keamanan teknologi informasi tersebut dapat mengukur Capability Level dan memberikan rekomendasi untuk perbaikan teknologi informasi dari analisis kesenjangan atau gap analysis dan analisis SWOT dari hasil evaluasi tersebut.

2. LANDASAN KEPUSTAKAAN

2.1. Landasan Kepustakaan

domain DSS proses DSS05. Hasil Capability Level yang didapatkan dari domain proses APO13 dan DSS05 adalah 2 yaitu managed process yang menandakan bahwa proses berhasil diimplementasikan dan produk kejanya sudah terbentuk, terkendali dan terpelihara. Level target yang ingin dicapai adalah 3 yaitu

established process (Suryo, Fitroh, dan Ratnawati, 2014).

2.2. Cobit 5

Framework COBIT 5 merupakan IT Governance framework versi terbaru yang

dikeluarkan oleh ISACA. COBIT 5

menyediakan kerangka kerja komprehensif

yang membantu perusahaan mencapai

tujuannya dalam hal tata kelola dan manajemen teknologi informasi perusahaan. Dengan kata

lain COBIT 5 membantu perusahaan

menciptakan nilai yang optimal dari IT dengan menjaga keseimbangan antara mewujudkan manfaat dan mengoptimalkan tingkat risiko dan penggunaan sumber daya (ISACA, 2012b). COBIT 5 terdiri dari 5 domain (Evaluate, Direct and Monitor; Align, Plan and Organise;

Build, Acquire and Implement; Deliver, Service and Support; Monitor, Evaluate and Assess) dengan total proses sebanyak 37 proses.

2.3. Fokus Proses

Fokus pada penelitian ini adalah dalam hal keamanan informasi sehingga domain APO pada proses APO13 dengan jumlah tiga sub-proses dan domain DSS pada sub-proses DSS05 dengan jumlah tujuh sub-proses, proses-proses tersebut dipilih karena menangani masalah keamanan (ISACA, 2012a) :

1. APO13 – Manage Security.

Mendefinisikan, mengoperasikan dan memantau sistem untuk manajemen keamanan informasi. Tujuan proses ini adalah menjaga dampak dan kejadian

information security incident didalam tingkat risiko yang dapat diterima perusahaan. APO13 memiliki tiga sub-proses, yaitu :

a. APO13.01 Establish and maintain an information security management system (ISMS).

b. APO13.02 Define and manage an information security risk treatment plan.

c. APO13.03 Monitor and review the ISMS.

2. DSS05 – Manage Security Services. Melindungi informasi perusahaan untuk mempertahankan tingkat risiko keamanan informasi yang dapat diterima oleh perusahaan sesuai dengan kebijakan keamanan. Membangun dan memelihara peran keamanan informasi dan hak akses serta melakukan monitoring keamanan. Tujuan proses ini adalah memperkecil dampak bisnis dari kerentanan keamanan informasi operasional dan insiden terkait.

a. DSS05.01 Protect against malware.

b. DSS05.02 Manage network and connectivity security.

c. DSS05.03 Manage endpoint security.

d. DSS05.04 Manage user identity and logical address.

e. DSS05.05 Manage physical access to IT assets.

f. DSS05.06 Manage sensitive documents and output devices.

g. DSS05.07 Monitor the infrastructure for security-related events.

2.4. Capability Level

Capability Level setiap proses yang dinilai dinyatakan dalam level 0 sampai 5. Level 0 adalah incomplete, level 1 adalah performed, level 2 adalah managed, level 3 adalah

established, level 4 adalah predictable, level 5 adalah optimizing. Setiap atribut dinilai menggunakan skala penilaian standard yang terdefinisi dalam standard ISO/IEC 15504 (ISACA, 2013). Gambar 1 menjelaskan skala yang digunakan penilai selama penilaian untuk membantu penilaian mereka terhadap pencapaian saat ini.

N Not Achieved 0 - 15% achievement

P Partially

Achieved >15% - 50% achievement L Largely Achieved >50% - 85% achievement F Fully Achieved >85% - 100% achievement

Gambar 1. Capability Level COBIT 5

2.5. Analisis Gap

kesenjangan kinerja perusahaan saat ini dengan kinerja yang sudah ditargetkan sebelumnya. Analisis ini juga mengidentifikasi tindakan-tindakan apa saja yang diperlukan untuk mengurangi kesenjangan atau mencapai kinerja yang diharapkan pada masa datang (Adi, 2015).

2.6. Analisis SWOT

Menurut Rangkuti (2004) analisis SWOT adalah identifikasi berbagai faktor secara sistematis untuk merumuskan strategi perusahaan. Analisis ini didasarkan pada logika

yang dapat memaksimalkan kekuatan

(Strengths) dan peluang (Opportunities), namun secara bersamaan dapat meminimalkan kelemahan (Weaknesses) dan ancaman (Threats). SWOT adalah singkatan dari lingkungan internal Strengths dan Weaknesses serta lingkungan eksternal Opportunities dan Threats yang dihadapi dunia bisnis. Analisis SWOT membandingkanantara faktor eksternal peluang (Opportunities) dan ancaman (Threats) dengan faktor internal kekuatan (Strengths) dan kelemahan (Weaknesses).

3. METODOLOGI

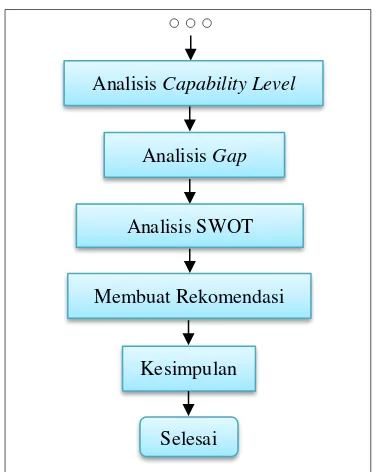

Pada Gambar 2 dibawah ini adalah alur kerja penelitian evaluasi. Dimulai dari studi literatur sampai pengumpulan dan analisis data serta pemberian kesimpulan.

Gambar 2. Alur Kerja Penelitian

1. Melakukan studi literatur tentang COBIT 5 terutama domain APO pada proses APO13 dan domain DSS pada proses DSS05, sejarah dan profil perusahaan PT Martina Berto Tbk dan departemen Corporate IT. 2. Menentukan subjek dan objek penelitian di

PT Martina Berto Tbk.

3. Menentukan responden yang akan mengisi kuesioner berdasarkan RACI Chart. 4. Melakukan wawancara dan observasi di

departemen Corporate IT dan pengambilan data dengan menggunakan kuesioner kepada responden yang sudah ditentukan. 5. Mengevaluasi dan menganalisis data dari

kuesioner yang delah diisi.

6. Membuat analis gap dan analisis SWOT dari hasil kuesioner yang telah diisi. 7. Membuat rekomendasi dari hasil Evaluasi

Tata Kelola Sistem Keamanan Teknologi Informasi.

4. HASIL

4.1. Analisis RACI Chart

Tabel 1. RACI Chart APO13

Berdasarkan dari Tabel 1 di atas Chief Information Security Officer memiliki nilai Mulai

Studi Literatur

Analisis RACI Chart

Pengumpulan Data

Wawancara dan

Kuesioner

Analisis Capability Level

Analisis Gap

Membuat Rekomendasi

Kesimpulan

Accountable tertinggi dengan jumlah 3, Chief Information Officer, Head IT Administration

dan Information Security Manager memiliki nilai Responsible tertinggi dengan jumlah masing-masing 3. Berdasarkan fungsi RACI

Chart, Manager departemen Corporate IT berperan sebagai Chief Information Security Officer dan Chief Information Officer, Head Programmer berperan sebagai Head IT Administration dan Supervisor Infrastructure

berperan sebagai Information Security Manager. Sehingga dapat disimpulkan bahwa

Manager departemen Corporate IT, Head Programmer dan Supervisor Infrastructure

berkompeten menjadi responden dalam pengisian kuesioner pada domain APO proses APO13.

Tabel 2. RACI Chart DSS05

Berdasarkan dari Tabel 2 di atas Head IT Operations memiliki nilai Responsible tertinggi dengan jumlah 7 diikuti oleh Information Security Manager dengan jumlah 6, sedangkan

Chief Information Security Officer memiliki nilai Accountable tertinggi dengan jumlah 6. Berdasarkan fungsi RACI Chart, Manager

departemen Corporate IT berperan sebagai

Chief Information Security Officer, Head Programmer berperan sebagai Head IT Operations dan Supervisor Infrastructure

berperan sebagai Information Security Manager. Sehingga dapat disimpulkan bahwa

Manager departemen Corporate IT, Head Programmer dan Supervisor Infrastructure

berkompeten menjadi responden dalam pengisian kuesioner pada domain DSS proses DSS05.

4.2. Hasil Kuesioner

Berdasarkan Tabel 3 dibawah dari responden 1 didapatkan nilai Capability Level

pada domain APO proses APO13 dan domain DSS proses DSS05 adalah level 1. Pada proses APO13 pencapaian level 1 adalah Largely Achieved, pencapaian level 2 adalah Largely Achieved dan Partially Achieved, pencapaian level 3 dan 4 adalah Partially Achieved dan Not Achieved, pencapaian level 5 adalah Not Achieved. Sedangkan pada proses DSS05

pencapaian level 1 adalah Fully Achieved, pencapaian level 2 adalah Largely Achieved dan

Partially Achieved, pencapaian level 3 adalah

Fully Achieved dan Partially Achieved, pencapaian level 4 dan 5 adalah Not Achieved.

Tabel 3. Hasil Kuesioner Responden 1 Proses APO13

Responden 2 didapatkan nilai Capability Level pada domain APO proses APO13 dan domain DSS proses DSS05 adalah level 1. Pada proses APO13 pencapaian level 1 adalah

Largely Achieved, pencapaian level 2 adalah

Largely Achieved dan Partially Achieved,

pencapaian level 3 dan 4 adalah Partially Achieved, pencapaian level 5 adalah Not Achieved. Sedangkan pada proses DSS05 pencapaian level 1 adalah Fully Achieved, pencapaian level 2 adalah Largely Achieved dan

Partially Achieved, pencapaian level 3 dan 4 adalah Partially Achieved, pencapaian level 5 adalah Not Achieved.

Sedangkan responden 3 didapatkan nilai

Capability Level pada domain APO proses APO13 dan domain DSS proses DSS05 adalah level 1. Pada proses APO13 pencapaian level 1 adalah Largely Achieved, pencapaian level 2 adalah Partially Achieved dan Not Achieved,

pencapaian level 3 adalah Partially Achieved, pencapaian level 4 adalah Partially Achieved

dan Not Achieved, pencapaian level 5 adalah

Not Achieved. Sedangkan pada proses DSS05 pencapaian level 1 adalah Fully Achieved, pencapaian level 2 adalah Largely Achieved dan

Partially Achieved, pencapaian level 3 adalah

Partially Achieved dan Not Achieved, pencapaian level 4 dan 5 adalah Not Achieved.

4.3. Hasil Wawancara dan Observasi

sesuai dengan keadaan perusahaan saat ini dan untuk menggali informasi yang lebih mendalam selain data dari kuesioner. Wawancara dilakukan kepada Manager departemen

Corporate IT PT Martina Berto Tbk.

Dari hasil wawancara dan observasi, didapati bahwa departemen Corporate IT telah menjalankan pendekatan untuk mengelola keamanan informasi, menjalankan teknologi dan bisnis proses yang aman dan sejalan dengan manajemen perusahaan. Namun kegiatan tersebut belum terdokumentasi kedalam sebuah dokumen perusahaan. Salah satu tindakan departemen Corporate IT dalam mengelola risiko keamanan informasi adalah dengan melakukan “risk switching” ke perusahaan hosting services, dimana aspek keamanan sangat diperhatikan, termasuk saran untuk tindakan keamanan (update patches, dll).

Dalam hal tindakan pencegahan dan penanggulangan sistem informasi dan teknologi dari Malware, departemen Corporate IT belum memiliki SOP yang membahas hal tersebut, namun kegiatan tersebut sudah terlaksana dengan baik antara lain komputer menggunakan sistem operasi open source yaitu openSuse, penggunaan antivirus pada komputer berbasis Windows, dan penggunaan firewall untuk mengamankan informasi. Dalam hal mengelola keamanan konektivitas, departemen Corporate

IT telah membuat instalasi jaringan yang tertata untuk konektivitas setiap endpoint sesuai kebutuhan perusahaan. Serta mengkonfigurasi peralatan jaringan dengan cara yang aman.

Dalam mengelola keamanan endpoint

departemen Corporate IT telah melakukan tindakan seperti membangun ruang server yang sesuai dengan tujuan keamanan informasi, menggunakan sistem operasi berbasis open source, meletakan data center di Indonesia

Internet Excange (IIX) dan menggunakan konfigurasi keamanan dalam aplikasi filtering jaringan. Departemen Corporate IT juga telah memastikan bahwa setiap pengguna memiliki hak akses yang sesuai dengan kebutuhan unit bisnisnya. Belum ada dokumen yang membahas hal tersebut, namun kegiatan tersebut sudah diterapkan pada aplikasi perusahaan.

Tindakan yang dilakukan departemen

Corporate IT dalam memantau akses ke infrastruktur adalah dengan memasang CCTV dan perangkat fingerprint guna mengawasi akses yang tidak sah. Dalam mengelola dokumen sensitif, perusahaan menyimpan data berharga termasuk physical backup ke dalam

Mandiri safe deposit box. Kegiatan tersebut telah diatur dalam dokumen Prosedur Kerja Baku ISO serta menggunakan penghancur kertas untuk menghancurkan dokumen penting yang berkaitan dengan keamanan informasi perusahaan.

4.4. Hasil Capability Level

Berdasarkan hasil dari kuesioner yang telah diisi oleh 3 responden dan wawancara serta observasi yang dilakukan, maka dapat disimpulkan bahwa hasil dari Capability Level

domain APO proses APO13 (manage security) dan domain DSS proses DSS05 (manage security services) yang masing-masing berada pada level 1 telah sesuai dengan keadaan yang sebenarnya di departemen Corporate IT PT Martina Berto Tbk.

Tabel 4. Ringkasan Penilaian Capability Level

Nama Proses Responden Capability Level

APO13

1 1

2 1

3 1

DSS05

1 1

2 1

3 1

Tabel 4 di atas menampilkan ringkasan dari penilaian Capability Level yang didapatkan dari jawaban kuesioner oleh 3 responden yang telah dipilih sebelumnya. Didapatkan hasil

Capability Level untuk proses APO13 berada pada level 1 yaitu Performed dan proses DSS05 berada pada level 1 yaitu Performed.

4.5. Temuan Hasil Evaluasi

Sesuai dengan hasil dari kuesioner dan wawancara serta observasi yang dilakukan kepada pihak PT Martina Berto Tbk, didapatkan temuan sebagai berikut :

1. Belum adanya dokumen yang membahas pendekatan perusahaan untuk mengelola keamanan informasi, menjalankan teknologi dan bisnis proses yang aman dan sejalan dengan manajemen perusahaan. 2. Tidak adanya unit khusus untuk

menangani keamanan informasi.

4. Penilaian atau pengukuran untuk mengetahui sejauh mana keberhasilan usaha peningkatan keamanan informasi tidak dilanjutkan perusahaan.

5. Belum selesainya dokumen SOP yang mendefinisikan, mengatur dan memberikan pedoman kegiatan dalam prosedur perlindungan sistem informasi dan teknologi dari malware, prosedur pengelolaan keamanan konektivitas, prosedur pengelolaan keamanan endpoint

serta prosedur pengelolaan akses ke infrastruktur.

6. Belum ada dokumen yang membahas hak akses pengguna yang sesuai dengan kebutuhan unit bisnisnya. Baru mengacu pada setiap aplikasi yang ada.

5. PEMBAHASAN

5.1. Analisis Gap

Berdasakan hasil wawancara didapati bahwa level yang ingin dicapai PT Martina Berto Tbk adalah naik satu tingkat dari nilai yang sudah ada pada setiap domain prosesnya. Tabel 5 menunjukan bahwa hasil Capability Level pada proses APO13 dan DSS05 adalah bernilai 1 dan level yang ingin dicapai kedua proses tersebut adalah 2 sehingga menghasilkan

gap masing-masing sebesar 1.

Tabel 5. Analisis Gap Keseluruhan Domain Proses

Proses Level saat ini

Level

Target Gap

APO13 1 2 1

DSS05 1 2 1

5.2. Analisis Capability Level

Berdasakan Tabel 5 diatas menunjukan bahwa kesenjangan atau gap APO13 yang dihasilkan antara level saat ini dan level yang ingin dicapai adalah sebesar 1, maka yang perlu dilakukan departemen Corporate IT PT Martina Berto Tbk untuk mencapai target yang diinginkan adalah :

1. Memiliki suatu unit khusus yang memiliki tugas untuk merencanakan, memantau dan mengatur hal-hal yang berkaitan dengan manajemen keamanan informasi.

2. Memiliki dokumen tertulis yang berisi perancangan, penerapan dan pemeliharaan suatu rangkaian prosedur terpadu dan kebijakan-kebijakan dalam mengelola keamanan informasi, menjalankan teknologi dan proses bisnis yang aman

serta sejalan dengan manajemen perusahaan.

3. Memiliki dokumen tertulis yang berisi rencana penanganan risiko keamanan informasi yang menjelaskan bagaimana risiko keamanan informasi dikelola dan pengelolaan tersebut sejalan dengan strategi perusahaan, serta penanganan risiko keamanan informasi tersebut dapat menjangkau seluruh aspek teknologi informasi.

4. Setiap aktivitas pengimplementasian peningkatan keamanan harus memiliki

dokumen business case keamanan

informasi yang telah disetujui oleh manajemen.

5. Memiliki program audit internal keamanan, sebagai salah satu usaha untuk

memantau dan menilai apakah

peningkatkan efektivitas prosedur dan kebijakan keamanan informasi yang secara berkelanjutan sudah sesuai atau belum. Sedangkan kesenjangan atau gap DSS05 yang dihasilkan antara level saat ini dan level yang ingin dicapai adalah sebesar 1, maka yang perlu dilakukan departemen Corporate IT PT Martina Berto Tbk untuk mencapai target yang diinginkan adalah :

1. Memiliki dokumen kebijakan pencegahan perangkat lunak berbahaya sebagai prinsip dasar kegiatan perlindungan dari malware. Serta melakukan evaluasi potensi ancaman di masa mendatang.

2. Memiliki dokumen kebijakan keamanan konektivitas sebagai prinsip dasar kegiatan mengelola keamanan konektivitas. Serta melakukan penetration test secara berkala untuk menilai kecukupan keamanan jaringan dan hasilnya didokumentasikan dengan baik.

3. Memiliki dokumen kebijakan keamanan perangkat endpoint sebagai prinsip dasar kegiatan mengelola keamanan endpoint. 4. Memiliki dokumen tertulis yang berisi

pembahasan pembagian hak akses pengguna sesuai dengan kebutuhan unit bisnisnya.

5. Memiliki dokumen SOP yang

mendefinisikan, mengatur dan memberikan pedoman kegiatan dalam prosedur perlindungan sistem informasi dan teknologi dari malware, prosedur pengelolaan keamanan konektivitas, prosedur pengelolaan keamanan endpoint

infrastruktur, dan memantau kegiatan tersebut secara rutin.

6. Dari sisi teknis teknologi informasi, memiliki antivirus yang bukan free edition

dan memiliki aplikasi antimalware

pendukung, memiliki detektor suhu ruang sever yang memberikan data real time, memiliki CCTV digital yang lebih baik.

5.3. Analisis SWOT

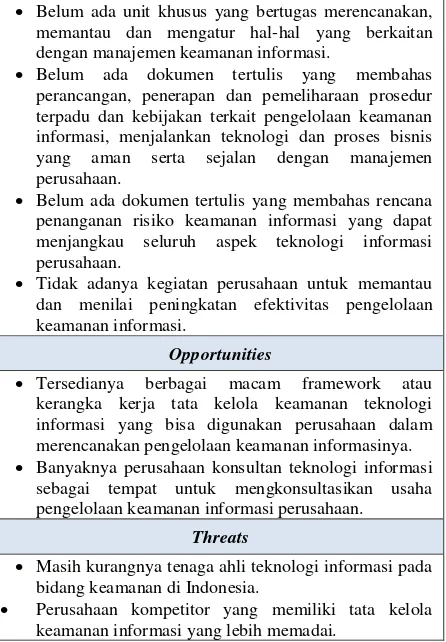

Tabel 6 dibawah adalah hasil analisis SWOT pada domain APO13.

Tabel 6. Analisis SWOT APO13

Strengths

Memiliki kesadaran untuk menjalankan pendekatan dalam mengelola keamanan informasi, menjalankan teknologi dan proses bisnis yang aman dan sejalan dengan manajemen perusahaan.

Pengelolaan resiko keamanan informasi sudah dimulai perusahaan dengan melakukan risk switching dalam hal hosting service dengan perusahaan pihak ketiga. Adanya komunikasi tentang kebutuhan dan manfaat

dari peningkatan keamanan informasi dalam internal meeting perusahaan.

Weakness

Belum ada unit khusus yang bertugas merencanakan, memantau dan mengatur hal-hal yang berkaitan dengan manajemen keamanan informasi.

Belum ada dokumen tertulis yang membahas perancangan, penerapan dan pemeliharaan prosedur terpadu dan kebijakan terkait pengelolaan keamanan informasi, menjalankan teknologi dan proses bisnis yang aman serta sejalan dengan manajemen perusahaan.

Belum ada dokumen tertulis yang membahas rencana penanganan risiko keamanan informasi yang dapat menjangkau seluruh aspek teknologi informasi perusahaan.

Tidak adanya kegiatan perusahaan untuk memantau dan menilai peningkatan efektivitas pengelolaan keamanan informasi.

Opportunities

Tersedianya berbagai macam framework atau kerangka kerja tata kelola keamanan teknologi informasi yang bisa digunakan perusahaan dalam merencanakan pengelolaan keamanan informasinya. Banyaknya perusahaan konsultan teknologi informasi

sebagai tempat untuk mengkonsultasikan usaha pengelolaan keamanan informasi perusahaan.

Threats

Masih kurangnya tenaga ahli teknologi informasi pada bidang keamanan di Indonesia.

Perusahaan kompetitor yang memiliki tata kelola keamanan informasi yang lebih memadai.

Tabel 7 dibawah adalah hasil analisis SWOT pada domain DSS05.

Tabel 7. Analisis SWOT DSS05

Strengths

Telah melakukan beberapa tindakan untuk melindungi sistem informasi dan teknologi dari malware.

Telah membuat instalasi jaringan yang tertata dalam rangka pengamanan konektivitas perusahaan. Telah melakukan beberapa tindakan dalam rangka

pengamanan perangkat endpoint.

Telah ada pembagian hak akses pengguna pada aplikasi-aplikasi perusahaan yang sesuai dengan kebutuhan unit bisnisnya.

Telah menggunakan beberapa perangkat pengamanan untuk mengelola akses ke infrastruktur.

Telah melakukan beberapa tindakan dalam mengelola dokumen sensitif dan output devices.

Telah melakukan beberapa tindakan pemantauan infrastruktur seperti memasang perangkat otentifikasi dan pengawasan, serta memanfaatkan pemantauan infrastruktur dari pihak ketiga.

Weakness

Belum ada dokumen tertulis yang membahas kebijakan pencegahan perangkat lunak berbahaya sebagai prinsip dasar dalam usaha perlindungan dari malware, kebijakan keamanan konektivitas sebagai prinsip dasar dalam usaha mengelola keamanan konektivitas, kebijakan keamanan perangkat endpoint sebagai prinsip dasar dalam usaha mengelola keamanan endpoint.

Belum ada dokumen tertulis yang membahas tentang pembagian hak akses pengguna yang sesuai dengan kebutuhan unit bisnisnya.

Belum ada dokumen SOP yang mendefinisikan, mengatur dan memberikan pedoman kegiatan dalam prosedur perlindungan sistem informasi dan teknologi dari malware, pengelolaan keamanan konektivitas, pengelolaan keamanan endpoint serta pengelolaan akses ke infrastruktur.

Terdapat beberapa kelemahan pada teknis teknologi informasi yang menyangkut keamanan.

Opportunities

Banyaknya vendor perangkat lunak seperti anti-malware dan yang lainnya yang tersedia saat ini yang memberikan pembaruan secara berkala dan harganya terjangkau bagi perusahaan.

Terdapat undang-undang yang mengatur tentang akses ilegal sebagai tanda dukungan dari pemerintah dalam usaha keamanan informasi.

Threats

Perangkat lunak berbahaya yang semakin modern banyak tersebar.

Serangan dari luar kearah server perusahaan dengan tujuan memperoleh data dan informasi perusahaan atau membawa perangkat lunak yang bersifat merusak.

5.4. Rekomendasi

Rekomendasi berdasarkan domain APO13. 1. Membentuk suatu unit khusus yang

2. Membuat dokumen tertulis yang berisi

perancangan, penerapan dan

pemeliharaan suatu rangkaian prosedur terpadu dan kebijakan-kebijakan dalam mengelola keamanan informasi, menjalankan teknologi dan proses bisnis yang aman serta sejalan dengan manajemen perusahaan.

3. Membuat dokumen tertulis yang berisi rencana penanganan risiko keamanan informasi yang menjelaskan bagaimana risiko keamanan informasi dikelola dan pengelolaan tersebut sejalan dengan strategi perusahaan, serta penanganan risiko keamanan informasi tersebut dapat menjangkau seluruh aspek teknologi informasi.

4. Membuat dan menyetujui dokumen

business case keamanan informasi pada setiap aktivitas pengimplementasian peningkatan keamanan serta hasilnya harus terdokumentasi.

5. Menjalankan program audit internal keamanan, sebagai salah satu usaha untuk memantau dan menilai apakah peningkatkan efektivitas prosedur dan kebijakan keamanan informasi yang secara berkelanjutan sudah sesuai atau belum.

Rekomendasi berdasarkan domain DSS05. 1. Membuat dokumen kebijakan pencegahan

perangkat lunak berbahaya sebagai prinsip dasar kegiatan perlindungan dari malware. Serta melakukan evaluasi potensi ancaman di masa mendatang.

2. Membuat dokumen kebijakan keamanan konektivitas sebagai prinsip dasar kegiatan mengelola keamanan konektivitas. Serta melakukan penetration test secara berkala untuk menilai kecukupan keamanan jaringan dan hasilnya didokumentasikan dengan baik.

3. Membuat dokumen kebijakan keamanan perangkat endpoint sebagai prinsip dasar kegiatan mengelola keamanan endpoint. 4. Membuat dokumen tertulis yang berisi

pembahasan pembagian hak akses pengguna sesuai dengan kebutuhan unit bisnisnya.

5. Membuat dokumen SOP yang

mendefinisikan, mengatur dan memberikan pedoman kegiatan dalam prosedur perlindungan sistem informasi dan teknologi dari malware, prosedur

pengelolaan keamanan konektivitas, prosedur pengelolaan keamanan endpoint

serta prosedur pengelolaan akses ke infrastruktur, dan memantau kegiatan tersebut secara rutin.

6. Membeli antivirus bertipe full edition dan membeli aplikasi antimalware pendukung, memperbarui detektor suhu ruang sever menjadi digital yang dapat memberikan alarm perubahan suhu, memperbarui resolusi CCTV menjadi digital dan menaikan tingkat warna sehingga citra ruang aset IT terlihat lebih jelas.

6. KESIMPULAN

Berdasarkan dari hasil penelitian dan analisis yang sudah dilakukan pada tata kelola sistem keamanan teknologi informasi di departemen Corporate IT PT Martina Berto Tbk, maka dapat diambil kesimpulan sebagai berikut :

1. Evaluasi dilakukan menggunakan

framework COBIT 5 domain APO (Align, Plan and Organize) pada proses APO13 yaitu manage security dan domain DSS (Deliver, Service and Support) pada proses DSS05 yaitu manage security services. Evaluasi dilakukan dengan melakukan penyebaran kuesioner kepada 3 orang responden sebagai hasil analisis RACI

chart yang kemudian hasilnya divalidasi dengan observasi dan wawancara.

2. Tingkat kemampuan atau Capability Level

dari hasil evaluasi tata kelola sistem keamanan teknologi informasi di departemen Corporate IT PT Martina Berto Tbk adalah sebagai berikut :

a. Tingkat kemampuan atau Capability Level domain APO pada proses APO13 (manage security) berada pada level 1 yaitu performed process. Hasil tersebut menunjukan bahwa proses yang terimplementasi telah mencapai tujuan prosesnya, dilakukan tetapi belum ada manajemennya. b. Tingkat kemampuan atau Capability

3. Setelah mengetahui hasil evaluasi yang menyatakan bahwa departemen Corporate

IT PT Martina Berto Tbk berada pada level 1 untuk proses APO13 dan DSS05, instansi terkait ingin meningkatkan nilai

Capability Level menjadi naik 1 level dari hasil yang telah dicapai saat ini pada kedua prosesnya. Untuk mencapai nilai

Capability Level yang diinginkan, maka diberikan rekomendasi sebagai berikut :

a. Capability Level domain APO pada proses APO13 adalah level 1, sedangkan Capability Level yang ingin dicapai adalah level 2, dengan hasil analisis gap bernilai 1. Untuk mencapai nilai Capability Level yang diinginkan, maka diperlukan pembentukan unit khusus yang memanajemeni keamanan informasi,

membuat dokumen terkait

pengelolaan dan peningkatan keamanan informasi dan penaganan risiko keamanan informasi, serta menjalankan program audit keamanan untuk memantau dan menilai peningkatan evektivitas manajemen keamanan informasi.

b. Capability Level domain DSS pada proses DSS05 adalah level 1, sedangkan Capability Level yang ingin dicapai adalah level 2, dengan hasil analisis gap bernilai 1. Untuk mencapai nilai Capability Level yang diinginkan, maka diperlukan

pembuatan dokumen terkait

pembagian hak akses pengguna, pembuatan dokumen yang berisi kebijakan dan SOP dalam hal perlindungan dari malware, keamanan konektivitas, keamanan perangkat

endpoint dan pengelolaan akses ke insfrastruktur, serta melakukan pembaruan teknis teknologi informasi dan pemantauan secara rutin.

DAFTAR PUSTAKA

Adi, S. (2015) Gap Analysis (Analisa Kesenjangan) [Online] Tersedia di : <http://sis.binus.ac.id/2015/07/28/gap-analysis-analisa-kesenjangan/> [Diakses 17 Februari 2017].

ISACA (2012a) COBIT 5 Enabling Processes. Rolling Meadows: ISACA. [ebook] ISACA (2012b) COBIT 5 A Business

Framework for the Governance and Management of Enterprise IT. Rolling Meadows: ISACA. [ebook]

ISACA (2013) Self-assessment Guide: Using COBIT 5. Rolling Meadows: ISACA. Martha Tilaar, G. (2010a) Sejarah PT Martina

Berto TBK. [Online] Tersedia di : <http://www.martinaberto.co.id/compa ny.php?page=history&lang=id> [Diakses 4 Februari 2017].

Rangkuti, F. (2004) ANALISIS SWOT : Teknik Membedah Kasus Bisnis. Jakarta: PT Gramedia Pustaka Utama. Suryo, S., Fitroh dan Ratnawati, S. (2014)

'Evaluation of Information Technology

Governance using COBIT 5

Framework Focus APO13 and DSS05

in PPIKSN-BATAN', IEEE 2014