IDENTIFIKASI OUTLIER PADA DATA EVALUASI PEMBELAJARAN DENGAN MENGGUNAKAN ALGORITMA ENHANCED CLASS OUTLIER DISTANCE BASED (ECODB)

Teks penuh

(2) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. OUTLIER IDENTIFICATION OF LEARNING EVALUATION DATA USING THE ENHANCED CLASS OUTLIER DISTANCE BASED ALGORITHM (ECODB) THESIS. Present as Partial Fulfillment of the Requirement to Obtain the Sarjana Komputer Degree in Informatics Engineering Study Program. By : Yulius Elfrisa Desancoko 155314040. INFORMATICS ENGINEERING STUDY PROGRAM DEPARTMENT OF INFORMATICS ENGINEERING FACULTY OF SCIENCE AND TECHNOLOGY SANATA DHARMA UNIVERSITY YOGYAKARTA 2019.

(3) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. HALAMAN PERSETUJUAN SKRIPSI IDENTIFIKASI OUTLIER PADA DATA EVALUASI PEMBELAJARAN DENGAN MENGGUNAKAN ALGORITMA ENHANCED CLASS OUTLIER DISTANCE BASED (ECODB). Oleh : YULIUS ELFRISA DESANCOKO NIM : 155314040. Telah disetujui oleh :. Dosen Pembimbing,. P. H. Prima Rosa, S.Si., M.Sc.. Tanggal : _____________________. iii.

(4) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. HALAMAN PENGESAHAN SKRIPSI IDENTIFIKASI OUTLIER PADA DATA EVALUASI PEMBELAJARAN DENGAN MENGGUNAKAN ALGORITMA ENHANCED CLASS OUTLIER DISTANCE BASED (ECODB). Dipersiapkan dan ditulis oleh : YULIUS ELFRISA DESANCOKO NIM : 155314040. Telah dipertahankan di depan Panitia Penguji Pada tanggal. . . . . . . . . . . . . . . . . Dan dinyatakan memenuhi syarat. Susunan Panitia Penguji Nama Lengkap. Tanda Tangan. Ketua. ………………………. Sekretaris. ………………………. Anggota. P.H. Prima Rosa, S.Si., M.Sc. ………………………. Yogyakarta,.............……………… Fakultas Sains dan Teknologi Universitas Sanata Dharma Dekan. Sudi Mungkasi, S.Si, M.Math.Sc., Ph.D. iv.

(5) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. HALAMAN PERSEMBAHAN. “Sebab Aku ini mengetahui rancangan - rancangan apa yang ada padaKu mengenai kamu, demikianlah firman Tuhan, yaitu rancangan damai sejahtera dan bukan rancangan kecelakaan, untuk memberikan kepadamu hari depan yang penuh harapan.”. Karya ini saya persembahkan kepada :. Tuhan Yesus Kristus Orang Tua Tercinta Sahabat & Saudara – Saudara Terkasih Terimakasih atas segala dukungan, doa, semangat, motivasi, kasih sayang, serta bantuan yang telah diberikan. Kiranya Tuhan senantiasa memberkati serta menyertai dimanapun kalian berada.. v.

(6) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. PERNYATAAN KEASLIAN KARYA Saya menyatakan dengan sesungguhnya bahwa skripsi yang telah saya tulis ini tidak memuat karya atau bagian karya orang lain, kecuali yang telah disebutkan dalam kutipan daftar pustaka, sebagaimana layaknya karya ilmiah.. Yogyakarta….…………….2019 Penulis,. Yulius Elfrisa Desancoko. vi.

(7) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. ABSTRAK Evaluasi pembelajaran merupakan bagian penting dari rangkaian aspek pelaksanaan pembelajaran. Dari data hasil evaluasi tersebut dapat menjadi hasil tolok ukur keberhasilan maupun kegagalan dalam proses pembelajaran. Pada penelitian ini, digunakan data yang diperoleh dari Lembaga Penjaminan Mutu dan Audit Internal. Data tersebut terdiri atas nama dosen, nama matakuliah, kelas, prodi, semester, tingkat matakuliah, dan nilai nilai per bidang pada evaluasi pembelajaran. Disamping itu juga dipengaruhi data matakuliah yang diperoleh dari fakultas. Data nilai pada proses evaluasi pembelajaran ini dapat diolah lebih lanjut untuk menemukan data yang menyimpang dari sekumpulan data lainnya. Data evaluasi pembelajaran dapat diolah dengan menggunakan penambangan data, salah satunya dengan menerapkan teknik analisis outlier. Untuk menerapkan teknik analisis outlier, dalam tugas akhir ini penulis menerapkan algoritma Enhanced Class Outlier Distance Based dengan menggunakan bahasa pemrograman Java untuk mengidentifikasi outlier pada data evaluasi pembelajaran. Berdasarkan penelitian, didapatkan hasil bahwa algoritma Enhanced Class Outlier Distance Based (ECODB) dapat digunakan dan diterapkan untuk mengidentifikasi outlier pada data evaluasi pembelajaran semester ganjil dan genap tahun 2016 – 2017. Nilai K (jumlah tetangga terdekat) yang bervariasi dapat mempengaruhi keangotaan data dosen yang teridentifikasi sebagai outlier. Selain itu semakin tinggi nilai K maka hasil dari average COF juga akan semakin tinggi. Hal ini disebabkan bertambahnya jumlah tetangga terdekat dari tiap instance yang kemudian membuat nilai KDist juga bertambah. Dari keempat dataset yaitu tahun 2016 – 2017 semester ganjil dan genap, hasil identifikasi outlier dengan rata – rata COF minimum diperoleh pada variasi K = 10 dan N = 10 yaitu pada dataset evaluasi pembelajaran tahun 2017 semester ganjil yang memiliki nilai average COF yang paling rendah dibandingkan dengan ketiga dataset lainnya. Dari dataset tersebut diperoleh 6 record data sebagai outlier Kata Kunci : Evaluasi Pembelajaran, Data Mining, Analisis Outlier, Algoritma Enhanced Class Outlier Distance Based. vii.

(8) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. ABSTRACT. Learning evaluation is an important part of the series of learning process. From the evaluation results data can be the indicators of success and failure in the learning process. In this study, data obtained from the Lembaga Penjaminan Mutu dan Audit Internal were used. The data consists of the names of lecturers, names of subjects, classes, study programs, semesters, subject level, and scores of several aspects field of learning evaluation. In addition, list of courses data obtained from faculty was also used. Data of the learning evaluation process can be further processed to find data that deviates from other data sets. Learning evaluation data can be processed using data mining, one of which is by applying outlier analysis techniques. To apply the outlier analysis technique, in this final assignment the writer applies the Distance Based Enhanced Class Outlier algorithm using the Java programming language to identify outliers in learning evaluation data. Based on the research, it was found that the Enhanced Class Outlier Distance Based algorithm (ECODB) could be used and applied to identify outliers in the odd and even semester learning evaluation data for 2016 - 2017. The varying K values (number of closest neighbors) could affect the lecturer data membership identified as outliers. In addition, the higher the K value, the higher the average COF results, this is due to the increase in the number of closest neighbors from each instance which then increases the KDist value. From the four datasets in each semester of the year 2016 - 2017, the results of outlier identification with the average COF were obtained at variations of K = 10 and N = 10, using the data from the odd semester of the year 2017 which has the lowest average COF value compared to the other three datasets. From this dataset, 6 data records were identified as outliers. Keywords: Learning Evaluation, Data Mining, Outlier Analysis, Distance Based Enhanced Class Outlier Algorithm. viii.

(9) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. LEMBARAN PERNYATAAN PERSETUJUAN PUBLIKASI KARYA ILMIAH UNTUK KEPERLUAN KEPENTINGAN AKADEMIS. Yang bertanda tangan di bawah ini, saya mahasiswa Universitas Sanata Dharma : Nama. : Yulius Elfrisa Desancoko. NIM. : 155314040. Demi pengembangan ilmu pengetahuan, saya memberikan kepada Perpustakaan Universitas Sanata Dharma karya ilmiah saya yang berjudul : IDENTIFIKASI OUTLIER PADA DATA HASIL EVALUASI PEMBELAJARAN DENGAN MENGGUNAKAN ALGORITMA ENHANCED CLASS OUTLIER DISTANCE BASED (ECODB) Beserta perangkat yang diperlukan (bila ada). Dengan demikian saya memberikan kepada Perpustakaan Universitas Sanata Dharma hak untuk menyimpan, mengalihkan dalam bentuk media lain, mengelola di internet atau media lain untuk kepentingan akademis tanpa perlu meminta ijin dari saya maupun memberikan royalti kepada saya selama tetap mencantumkan nama saya sebagai penulis.. Dengan demikian pernayataan ini saya buat dengan sebenarnya Dibuat di Yogyakarta Pada tanggal………………….2019 Yang menyatakan,. Yulius Elfrisa Desancoko. ix.

(10) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. KATA PENGANTAR Segala ucapan puji syukur dan terima kasih kepada Tuhan Yesus Kristus, karena atas berkat dan rahmatnya yang telah mencurahkan segala kebaikan kepada setiap orang - orang disekitar penulis dan untuk setiap peristiwa yang penulis alami sehingga skripsi ini dapat selesai tepat waktu. Skripsi ini dibuat dengan tujuan untuk memenuhi syarat untuk memperoleh gelar Sarjana Komputer pada program studi Teknik Informatika, Fakultas Sains dan Teknologi, Universitas Sanata Dharma. Penulis menyadari bahwa penulis telah melibatkan berbagai banyak pihak yang telah bersedia meluangkan waktu untuk membantu dalam menghadapi berbagai macam hambatan, tantangan, serta kesulitan. Oleh karena itu pada kesempatan ini penulis ingin mengucapkan terima kasih kepada : 1. Orang tua penulis yang selalu memberikan semangat, dukungan, motivasi, nasihat, serta doa. 2. Ibu Paulina Heruningsih Prima Rosa M.Sc. selaku dosen pembimbing skripsi yang telah memberikan waktu dan mencurahkan segala pikirannya untuk membimbing penulis. 3. Bapak Robertus Adi Nugroho S.T., M.Eng. selaku Dosen Pembimbing Akademik. 4. Ibu Dr.Anastasia Rita Widiarti selaku Kaprodi Teknik Informatika. 5. Bapak Sudi Mungkasi, S.Si, M.Math.Sc., Ph.D selaku Dekan Fakultas Sains dan Teknologi. 6. Bapak/Ibu dosen Program Studi Teknik Informatika. yang telah. memberikan banyak pengetahuan berharga kepada penulis selama proses perkuliahan. 7. Bapak/Ibu dosen/karyawan Fakultas Sains dan Teknologi yang telah berdinamika bersama selama penulis berkuliah. 8. Sahabat – sahabat penulis yaitu Osmond Giovanni Indyaputra, Christian Carolus Bagas Pradana, Agenda Yudha Samudera dan Timotius Aquino Febri Widyasetyanto yang selalu memberikan dukungan dan pengalaman. x.

(11) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. yang tidak pernah bisa dilupakan penulis, serta Asih Sulistyani yang selalu memberikan semangat dan perhatiannya kepada penulis. 9. Teman – teman Prodi Teknik Informatika 2015 serta semua pihak yang tidak dapat disebutkan satu per satu dalam proses penulisan skripsi ini. Semoga segala perhatian, dukungan, bantuan dan doa yang telah diberikan kepada penulis akan mendapatkan balasan dari Tuhan Yesus Kristus. Penulis menyadari bahwa masih banyak kekurangan dalam penulisan skripsi ini. Oleh karena itu penulis mengharapkan kritik dan saran yang membangun demi penyempurnaan skripsi ini. Harapan penulis, semoga skripsi ini bermanfaat bagi pembaca dan dapat menjadi referensi belajar yang baik.. Yogyakarta, 25 Juli 2019 Penulis. Yulius Elfrisa Desancoko. xi.

(12) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR ISI. HALAMAN JUDUL ..................................................................................................... i TITLE PAGE ................................................................................................................ ii HALAMAN PERSETUJUAN .................................................................................... iii HALAMAN PENGESAHAN ..................................................................................... iv HALAMAN PERSEMBAHAN ................................................................................... v PERNYATAAN KEASLIAN KARYA ...................................................................... vi ABSTRAK ................................................................................................................. vii ABSTRACT .............................................................................................................. viii LEMBARAN PERNYATAAN PERSETUJUAN PUBLIKASI KARYA ILMIAH UNTUK KEPERLUAN KEPENTINGAN AKADEMIS ........................................... ix KATA PENGANTAR .................................................................................................. x DAFTAR ISI .............................................................................................................. xii DAFTAR TABEL ...................................................................................................... xv DAFTAR GAMBAR................................................................................................ xvii DAFTAR LAMPIRAN ........................................................................................... xviii BAB I PENDAHULUAN ............................................................................................ 1 1.1. Latar Belakang ............................................................................................... 1 1.2. Rumusan Masalah.......................................................................................... 3 1.3. Tujuan Penelitian ........................................................................................... 3 1.4. Manfaat Penelitian ......................................................................................... 4 1.5. Batasan Masalah ............................................................................................ 4 1.6. Metodologi Penelitian.................................................................................... 5 1.7. Sistematika Penulisan .................................................................................... 5 BAB II LANDASAN TEORI ...................................................................................... 7 xii.

(13) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 2.1. Penambangan Data ........................................................................................ 7 2.1.1. Pengertian Penambangan Data ............................................................. 7 2.1.2. Fungsi Penambangan Data ................................................................... 7 2.1.3. Knowledge Discovery in Database (KDD) ........................................ 10 2.2. Outlier .......................................................................................................... 11 2.3. Enhanced Class Outlier Distance Based (ECODB) .................................... 12 2.3.1. Contoh Penerapan Metode ECODB................................................... 14 2.4. Struktur Data................................................................................................ 18 2.4.1. Array Dua Dimensi ............................................................................ 18 2.4.2. Array of Linked List ........................................................................... 19 BAB III METODOLOGI PENELITIAN ................................................................... 21 3.1. Sumber Data ................................................................................................ 21 3.2. Spesifikasi Alat Penelitian ........................................................................... 23 3.3. Tahap – Tahap Penelitian ............................................................................ 24 BAB IV PEMROSESAN AWAL DAN PERANCANGAN PERANGKAT LUNAK ...................................................................................................................... 26 4.1. Pemrosesan Awal ........................................................................................ 26 4.2. Perancangan Perangkat Lunak..................................................................... 28 4.2.1. Perancangan Umum ........................................................................... 28 4.2.2. Diagram Use Case.............................................................................. 30 4.2.3. Narasi Use Case ................................................................................. 31 4.2.4. Diagram Activity ................................................................................ 31 4.2.5. Diagram Sequence ............................................................................. 31 4.2.6. Diagram Kelas Analisis...................................................................... 31 4.2.7. Diagram Kelas Desain........................................................................ 31 4.2.8. Algoritma per Method ........................................................................ 31 4.2.9. Perancangan Antarmuka .................................................................... 32 4.3. Perancangan Struktur Data .......................................................................... 34 BAB V IMPLEMENTASI DAN PENGUJIAN PERANGKAT LUNAK ................ 35 5.1. Implementasi Rancangan Perangkat Lunak ................................................ 35 xiii.

(14) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 5.2.1. Implementasi Kelas View ................................................................... 35 5.2.2. Implementasi Kelas Controller .......................................................... 54 5.2. Pengujian Perangkat Lunak ......................................................................... 54 5.2.1. Pengujian Perangkat Lunak (Black Box) ........................................... 54 5.2.2. Pengujian Perbandingan Hasil Pencarian Outlier Secara Manual dengan Hasil Pencaria Outlier Menggunakan Perangkat Lunak ....... 56 BAB VI ANALISIS HASIL DAN PEMBAHASAN ................................................ 59 6.1. Analisis Pengaruh Nilai N dan K Terhadap Rata – Rata COF .................... 59 6.2. Analisis Data Outlier ................................................................................... 64 BAB VII PENUTUP .................................................................................................. 72 7.1. Kesimpulan .................................................................................................. 72 7.2. Saran. ........................................................................................................... 73 DAFTAR PUSTAKA ................................................................................................. 74 LAMPIRAN ............................................................................................................... 76. xiv.

(15) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR TABEL. Tabel 2.1 Data Hasil Evaluasi Pembelajaran Fakultas Sains dan Teknologi Universitas Sanata Dharma Kelompok 2 ................................................................... 15 Tabel 2.2 Hasil Euclidean Distance............................................................................ 15 Tabel 2.3 Hasil Probability of Class Label (PCL) ...................................................... 16 Tabel 2.4 Hasil Rangking PCL (Probability of Class Label) ..................................... 16 Tabel 2.5 Hasil Perhitungan Deviation(T), Kdist(T), norm(Dev), norm(Kdist) ........ 17 Tabel 2.6 Hasil Perhitungan COF .............................................................................. 17 Tabel 2.7 Hasil Rangking Teratas Nilai COF ............................................................ 17 Tabel 3.2 Data Mentah Evaluasi Pembelajaran .......................................................... 22 Tabel 4.1 Tabel Attribut Terpilih ............................................................................... 27 Tabel 4.2 Tabel Contoh Data...................................................................................... 27 Tabel 5.1 Implementasi Kelas View .......................................................................... 35 Tabel 5.2 Detail Kelas Home.java pada halaman Opening ........................................ 35 Tabel 5.3 Detail Kelas Home.java pada halaman Outlier .......................................... 38 Tabel 5.4 Detail Kelas Home.java pada halaman Result ........................................... 42 Tabel 5.5 Detail Kelas Home.java pada halaman Profile ........................................... 45 Tabel 5.6 Detail Kelas Home.java pada halaman Help .............................................. 49 Tabel 5.7 Implementasi Kelas Controller ................................................................... 54 Tabel 5.8 Rencana Pengujian Black Box ................................................................... 54 Tabel 6.1 Hasil Identifikasi Outlier K Bervariasi dan N = 10 .................................... 60 Tabel 6.2 Hasil Identifikasi Outlier K Bervariasi dan N = 15 .................................... 60 Tabel 6.3 Hasil Nilai Rata - Rata COF dan Minimum COF Dataset Tahun 2017 Semester Ganjil .......................................................................................................... 62 Tabel 6.4 Hasil Nilai Rata - Rata COF dan Minimum COF Dataset Tahun 2016 Semester Ganjil .......................................................................................................... 62 Tabel 6.5 Hasil Nilai Rata - Rata COF dan Minimum COF Dataset Tahun 2016 Semester Genap .......................................................................................................... 63. xv.

(16) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Tabel 6.6 Hasil Nilai Rata - Rata COF dan Minimum COF Dataset Tahun 2017 Semester Genap .......................................................................................................... 63 Tabel 6.7 Hasil Outlier Pada Dataset Evaluasi Pembelajaran Tahun 2017 ................ 64 Tabel 6.8 Tetangga Terdekat Record ke - 39 ............................................................. 66 Tabel 6.9 Tetangga Terdekat Record ke - 23 ............................................................. 67 Tabel 6.10 Tetangga Terdekat Record ke - 87 .......................................................... 68 Tabel 6.11 Tetangga Terdekat Record ke - 93 .......................................................... 69 Tabel 6.12 Tetangga Terdekat Record ke - 61 .......................................................... 70 Tabel 6.13 Tetangga Terdekat Record ke - 91 .......................................................... 71. xvi.

(17) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR GAMBAR. Gambar 2.1 Diagram Knowledge Discovery In Databae (KDD) (Sumber : Han & Kamber (2012)) ........................................................................................................ 11 Gambar 3.1 Contoh data evaluasi pembelajaran ........................................................ 21 Gambar 3.2 Attribut enam bidang poin penilaian evaluasi pembelajaran .................. 21 Gambar 4.1 Diagram Flowchart Sistem ..................................................................... 29 Gambar 4.2 Diagram Use Case .................................................................................. 30 Gambar 4.3 Perancangan Antarmuka Halaman Opening........................................... 32 Gambar 4.4 Perancangan Antarmuka halaman Outlier .............................................. 33 Gambar 4.5 Perancangan Antarmuka Halaman Results............................................. 33 Gambar 4.6 Perancangan Antarmuka Halaman Profile ............................................. 34 Gambar 4.7 Perancangan Antarmuka Halaman Profile ............................................. 34 Gambar 5.1 Implementasi Antarmuka Halaman Opening ......................................... 38 Gambar 5.2 Implementasi Antarmuka Halaman Outlier ............................................ 41 Gambar 5.3 Implementasi Antarmuka Halaman Result ............................................. 45 Gambar 5.4 Implementasi Antarmuka Halaman Profile ............................................ 49 Gambar 5.5 Implementasi Antarmuka Halaman Help ............................................... 53 Gambar 5.6 Hasil Pencarian Outlier Menggunakan Perangkat Lunak ....................... 57 Gambar 5.7 Hasil Pencarian Outlier Menggunakan Perangkat Lunak....................... 57 Gambar 6.1 Grafik Rata – Rata COF ......................................................................... 61. xvii.

(18) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR LAMPIRAN. LAMPIRAN 1 : NARASI USE CASE ...................................................................... 77 LAMPIRAN 2 : DIAGRAM ACTIVITY .................................................................. 81 LAMPIRAN 3 : DIAGRAM SEQUENCE ................................................................ 84 LAMPIRAN 4 : DIAGRAM KELAS ANALISIS ..................................................... 87 LAMPIRAN 5 : DIAGRAM KELAS DESAIN ........................................................ 88 LAMPIRAN 6 : ALGORITMA PER METHOD ....................................................... 90 LAMPIRAN 7 : PROSEDUR PENGUJIAN DAN KASUS UJI............................... 93 LAMPIRAN 8 : HASIL RUNNING TETANGGA TERDEKAT DAN CLASS LABEL DATASET EVALUASI PEMBELAJARAN .............................................. 97. xviii.

(19) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB I PENDAHULUAN. 1.1.. Latar Belakang Evaluasi pembelajaran merupakan bagian penting dari rangkaian aspek. pelaksanaan pembelajaran. Dari evaluasi tersebut dapat menjadi hasil tolok ukur keberhasilan maupun kegagalan dalam proses pembelajaran. Dalam hal evaluasi pembelajaran sendiri memiliki dua hal penting yang berbeda makna akan tetapi saling memiliki hubungan, yaitu adalah pengukuran dan penilaian. Mengukur merupakan membandingkan sesuatu dengan satu ukuran (kuantitatif), sedangkan menilai adalah mengambil suatu keputusan terhadap suatu hal dengan ukuran baik maupun buruk (kualitatif). Dosen adalah salah satu contoh aspek yang dapat dinilai menggunakan evaluasi pembelajaran. Dosen merupakan pendidik yang profesional dan ilmuwan dengan tugas utama mentransformasikan, mengembangkan, dan menyerbarluaskan ilmu pengetahuan, teknologi, dan seni melalui pendidikan, penelitian, dan pengabdian kepada masyarakat. Selain itu, tugas utama sebagai seorang dosen adalah melaksanakan Tri Dharma Perguruan Tinggi yaitu pendidikan, penelitian, dan pengabdian masyarakat. Maka dari itu pelaksanaan tugas utama dosen ini perlu dievaluasi dan dilaporkan secara periodik sebagai bentuk akuntabilitas kinerja dosen kepada para pemilik kepentingan. Universitas Sanata Dharma merupakan lembaga pendidikan yang didirikan dengan tujuan membantu mencerdaskan putra-putri bangsa dengan memadukan keunggulan akademik dan nilai–nilai humanistik, atau yang lebih dikenal dengan cerdas dan humanis. Universitas Sanata Dharma juga selalu berupaya dalam peningkatan mutu internal secara berkelanjutan. Salah satu upaya yang sudah dilakukan guna meningkatkan mutu pendidikan adalah melakukan penilaian terhadap kinerja dosen dalam pelaksanaan proses mengajar yaitu dengan menggunakan evaluasi pembelajaran. Evaluasi pembelajaran ini selalu dilakukan menjelang akhir 1.

(20) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. semester dengan cara mahasiswa mengisi data evaluasi dosen yang selalu muncul di Sistem Informasi Akademik (SIA). Dari hasil mahasiswa mengisi evaluasi pembelajaran di SIA tersebut dapat diperoleh data yang mendukung untuk mengevaluasi pembelajaran pada mata kuliah yang diampu dosen tersebut dan pada semester tersebut. Setelah data tersebut diperoleh, data dapat diolah dengan menggunakan data mining atau penambangan data, Salah satunya dengan menggunakan teknik analisis outlier. Outlier adalah data yang menyimpang terlalu jauh dari data yang lain dalam suatu rangkaian data (Han dan Kamber, 2012). Untuk mendeteksi outlier terdapat banyak metode yang dapat digunakan. Akan tetapi pada kasus tertentu untuk mendeteksi outlier tidak setiap metode dapat digunakan. Menurut Han & Kamber (2012), suatu metode yang digunakan harus tidak hanya dapat menemukan dan mendeteksi outlier pada suatu kasus, akan tetapi harus juga dapat memberikan interpretasi dari outlier. Kebanyakan dari metode – metode tersebut mengidentifikasi outlier terlepas dari class label set data yang digunakan. Selain itu metode – metode tersebut hanya mengidentifikasi outlier secara keseluruhan dalam sekumpulan set data. Class Outlier Mining mengidentifikasi outlier dengan cara memperhitungkan class label yaitu dengan mendeteksi outlier yang berbeda dengan kelas label. Menurut (Hewahi & Saad, 2007), algoritma Class Outlier Distance Based (CODB) merupakan metode Class Outlier Mining berdasarkan pendekatan jarak dan tetangga terdekat dengan menggunakan Class Outlier Factor (COF) yang mewakili derajat kelas outlier dalam objek data. Sedangkan algoritma Enhanced Class Outlier Distance Based merupakan peningkatan. algoritma Class Outlier Distance Based, bedanya pada algoritma. ECODB dapat mengurangi parameter CODB dengan melakukan normalisasi. Dalam tugas akhir ini akan dilakukan identifikasi ouilier pada data evaluasi pembelajaran menggunakan algoritma Enhanced Class Outlier Distance Based. Dengan melakukan penelitian ini nantinya diharapkan dapat memberikan informasi kejadian langka dari data nilai evaluasi pembelajaran. Data evaluasi pembelajaran pada setiap dosen di program studi tertentu dapat menjadi representasi dari karakteristik program studi tersebut. Dari penelitian ini juga dapat membantu pihak fakultas untuk memperoleh informasi yang unik atau langka mengenai data dosen 2.

(21) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. dari program studi tertentu. Data berasal dari dua sumber yaitu data matakuliah di setiap prodi sesuai kurikulum prodi dan data evaluasi pembelajaran dari Lembaga Penjaminan Mutu Audit dan Internal. Data matakuliah berisi atribut nama matakuliah, semester dan tingkat matakuliah, sedangkan data evaluasi pembelajaran berisi nama dosen, nama matakuliah, kelas, prodi, semester, tingkat matakuliah, dan nilai nilai per bidang pada evaluasi pembelajaran. Tingkat mata kuliah dijadikan sebagai label kelas, sebab suatu kelas label dapat mencerminkan suatu kelompok responden dengan sifat dan cara pandang yang sama. Label kelas tingkat matakuliah digunakan sebagai acuan dalam proses identifikasi outlier, untuk mengevaluasi kinerja dosen pada tingkat mata kuliah tertentu, dan untuk memetakan dosen dengan kinerja yang berbeda dari yang lain. Dari data evaluasi pembelajaran yang unik nantinya dapat dihasilkan misalnya, kinerja dosen tertentu untuk matakuliah di tingkat tertentu jauh lebih tinggi atau rendah dibandingkan kinerja dosen lain di tingkat matakuliah yang sama. Hasil dari penelitian ini nantinya dapat dianalisa lebih lanjut oleh pihak fakultas untuk meningkatkan mutu pembelajaran pada Fakultas Sains dan Teknologi Universitas Sanata Dharma.. 1.2.. Rumusan Masalah Dari latar belakang yang telah diuraikan diatas dapat dirumuskan beberapa. masalah sebagai berikut : 1. Bagaimana menerapkan algoritma Enhanced Class Outlier Distance Based untuk mencari outlier pada data berlabel kelas dalam set data hasil evaluasi pembelajaran ? 2. Bagaimana pengaruh nilai N dan K terhadap COF ? 3. Data mana saja yang diidentifikasi sebagai outlier dari set data tersebut ?. 1.3.. Tujuan Penelitian Adapun tujuan dari penelitian ini adalah : 1. Menerapkan metode Enhanced Class Outlier Distance Based untuk mencari outlier pada data berlabel kelas dalam set data evaluasi pembelajaran 3.

(22) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 2. Menganalisa pengaruh dari nilai N dan K pada hasil COF 3. Menganalisa data evaluasi pembelajaran yang teridentifikasi sebagai outlier.. 1.4.. Manfaat Penelitian Adapun manfaat dari penelitian ini adalah : 1. Memberikan informasi mengenai outlier atau kejadian langka yang muncul pada data evaluasi pembelajaran 2. Mendeteksi outlier dengan menggunakan algoritma Enhanced Class Outlier Distance Based (ECODB).. 1.5.. Batasan Masalah Adapun batasan masalah dalam penelitian ini adalah : 1. Studi kasus berupa data evaluasi pembelajaran. 2. Data yang digunakan diperoleh dari Lembaga Penjaminan Mutu dan Audit Internal (LPMAI). 3. Data yang dipakai adalah data evaluasi pembelajaran Fakultas Sains dan Teknologi dengan 4 program studi yang dipakai yaitu Teknik Informatika, Teknik Mesin, Teknik Elektro, dan Matematika dengan minimal pengisian responden sebesar 50%. 4. Data dari evaluasi pembelajaran akan dipilah menjadi 2 kelompok. Untuk kelompok pertama adalah nama dosen, matakuliah, kelas, prodi, semester, tingkat matkul, lalu untuk kelompok kedua atribut nilai – nilai evaluasi pembelajaran yaitu bidang 1, bidang 2, bidang 3, bidang 4, bidang 5, bidang 6, dan tingkat mata kuliah. Tingkat mata kuliah akan dijadikan sebagai kelas label (class label) 5. Data evaluasi pembelajaran yang digunakan adalah tahun 2016 - 2017.. 4.

(23) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 1.6.. Metodologi Penelitian Langkah – langkah dalam penelitian ini adalah : 1. Mengumpulkan referensi dari beberapa buku - buku dan jurnal yang berkaitan dengan topik yang diangkat. 2. Proses KDD (Knowledge Discovery in Database) yang meliputi : a) Data Cleaning b) Data Integration c) Data Selection d) Data Transformation e) Data Mining f) Pattern Evaluation g) Knowledge Presentation 3. Pembuatan program untuk memperoleh hasil outlier pada evaluasi pembelajaran . 4. Analisis dan menyimpulkan hasil.. 1.7.. Sistematika Penulisan Sistematika penulisan dibagi menjadi beberapa bab dengan susunan sebagai. berikut : BAB I : PENDAHULUAN Bab ini membahas tentang latar belakang, rumusan masalah, tujuan penelitian, batasan masalah, metodologi penelitian dan sistematika penulisan.. BAB II : LANDASAN TEORI Bab ini membahas tentang teori – teori yang terkait dan mendukung dasar dari penelitian ini.. BAB III : METODOLOGI PENELITIAN Bab ini berisi tentang penjelasan gambaran umum penelitian, gambaran umum data, spesifikasi alat yang dipakai, dan tahap-tahap mengenai penelitian.. 5.

(24) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB IV : PEMROSESAN AWAL DAN PERANCANGAN PERANGKAT LUNAK Bab ini berisi tentang pemrosesan awal, seperti pembersihan data, integrasi data, seleksi data, dan transformasi. Setelah itu berisi juga tentang perancangan perangkat lunak yang berisi input dan output program, diagram use case, diagram aktivitas, diagram kelas desain, dan diagram kelas analisis.. BAB V : IMPLEMENTASI DAN PENGUJIAN PERANGKAT LUNAK Bab ini berisi tentang penjelasan mengenai implementasi dan pengujian dari perangkat lunak.. BAB VI ANALISIS HASIL DAN PEMBAHASAN Bab ini berisi tentang hasil identifikasi outlier dan analisa hasil identifikasi outlier serta kelebihan dan kekurangan pada perangkat lunak.. BAB VI : PENUTUP Bab ini berisi tentang kesimpulan dan saran untuk penelitian selanjutnya.. 6.

(25) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB II LANDASAN TEORI. 2.1.. Penambangan Data. 2.1.1.. Pengertian Penambangan Data Data mining merupakan serangkaian proses untuk melakukan. ekstraksi untuk mendapatkan informasi penting yang sifatnya implisit dan sebelumnya tidak diketahui, dari suatu data (Witten et al., 2011). Selain itu data mining atau penambangan data dikenal juga dengan sebutan KDD (Knowledge Discovery in Database) yang merupakan proses dari mengubah data mentah dari database menjadi informasi yang berguna. Penambangan data juga memiliki kemampuan untuk meramalkan maupun memprediksi masa depan, akan tetapi meskipun begitu tidak semua kasus dapat diramalkan maupun diprediksi. Data mining memiliki banyak fungsionalitas yaitu antara lain, pembuatan ringkasan data, analisis asosiasi antar data, klasifikasi, prediksi, pengelompokan data, dll. Dari setiap fungsionalitas tersebut akan menghasilkan atau membentuk suatu pengetahuan maupun pola yang berbeda satu sama lain. 2.1.2.. Fungsi Penambangan Data Data mining memiliki fungsi yang penting untuk mendapatkan dan. menemukan informasi yang berguna serta meningkatkan pengetahuan bagi user. Menurut (Han & Kamber, 2012), secara umum, fungsi data mining hanya dikategorikan menjadi dua kategori utama yaitu deskriptif dan prediktif. Deskriptif bertujuan untuk menggambarkan sifat data dari data sasaran, dan menurunkan pola-pola yang meringkas hubungan pokok dalam data, sedangkan, jika prediktif bertujuan untuk membuat prediksi dari data yang digunakan. Lalu, data mining juga memiliki beberapa fungsionalitas (Han & Kamber, 2012) yaitu:. 7.

(26) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. a). Kelas / Konsep Deskripsi Deskripsi kelas atau konsep dapat berasal dari menggunakan karakterisasi. data. atau. diskriminasi. data.. Karakterisasi. data. merupakan merangkum data dari kelas yang diteliti atau sering disebut kelas target, sedangkan diskriminasi data merupakan membandingkan kelas target dan kelas komparatif.. b) Penambangan pola yang sering muncul (Mining Frequent Patterns), Asosiasi (Associations Analysis), dan Korelasi(Correlations) Frequent Patterns atau pola yang sering muncul, merupakan pola yang sering terjadi di dalam data seperti namanya. Ada banyak jenis pola yang sering muncul dalam data yaitu itemset yang sering muncul, subsequence atau pola berurutan yang sering muncul dan substructure yang sering muncul ketika melakukan transaksi bersamaan seperti membeli roti dan susu secara bersamaan di toko – toko oleh banyak pelanggan. Sebuah substruktur dapat merujuk ke berbagai bentuk struktur yang dapat dikombinasikan dengan itemsets atau sequences. Jika substruktur sering muncul maka disebut sebagai pola terstruktur. c) Analisis Prediktif Klasifikasi dan Regresi Klasifikasi merupakan proses untuk menemukan model (atau fungsi) yang menggambarkan dan membedakan kelas atau konsep data. Model yang diturunkan biasanya didasarkan pada analisis dari training data. Training data yaitu objek data yang memiliki label kelas yang telah diketahui. Klasikasi biasanya digunakan untuk memprediksi kategori label kelas, lalu jika regresi biasanya digunakan untuk memprediksi data nilai numerik yang tidak tersedia dari label kelas. Analisis regresi merupakan metode statistik yang paling sering digunakan untuk memprediksi numerik, meskipun terdapat model metode yang lain. Klasifikasi dan regresi perlu didahui dengan analisis relevansi guna untuk mengidentifikasi atribut yang relevan dari 8.

(27) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. klasifikasi dan proses regresi, kemudian atribut tersebut dipilih untuk proses klasifikasi dan regresi, sedangkan attribut yang tidak relevan akan dikeluarkan dan tidak digunakan.. d) Analisis Pengelompokkan (Cluster Analysis) Berbeda dengan klasifikasi dan regresi yang menganalisa kumpulan data berlabel kelas, clustering menganalisa objek data tanpa label kelas. Clustering dapat digunakan untuk menghasilkan label kelas untuk sekelompok data. Sebuah objek yang berkelompok berdasarkan pada prinsip memaksimalkan kesamaan interkelas dan meminimalkan kesaamaan antarkelas, sehingga objek dalam sebeuah kelompok dapat memiliki kesamaan yang tinggi dibandingkan satu sama lain tapi berbeda dengan objek kelompok lainnya. Clustering juga memfasilitasi pembentukan taksonomi (taxonomy formation) yaitu sebuah perkumpulan pengamatan yang menjadi hierarki kelas yang mengelompokkan sebuah perihal yang serupa bersama.. e) Analisis Outlier (Outlier Analysis) Outlier merupakan satu set data yang mungkin berisi objek yang tidak sesuai dengan perilaku umum yang biasanya terjadi. Untuk membuang. outlier. sendiri. terdapat. banyak. metode. dalam. penambangan data, karena outlier sering dianggap sebagai noise atau sebuah kebisingan. Outlier dapat dideteksi menggunakan uji statistik yang mengasumsikan distribusi atau probabilitas model untuk data, atau menggunakan jarak antarobjek dimana objek yang jauh dari setiap kelompok lainnya adalah outlier.. 9.

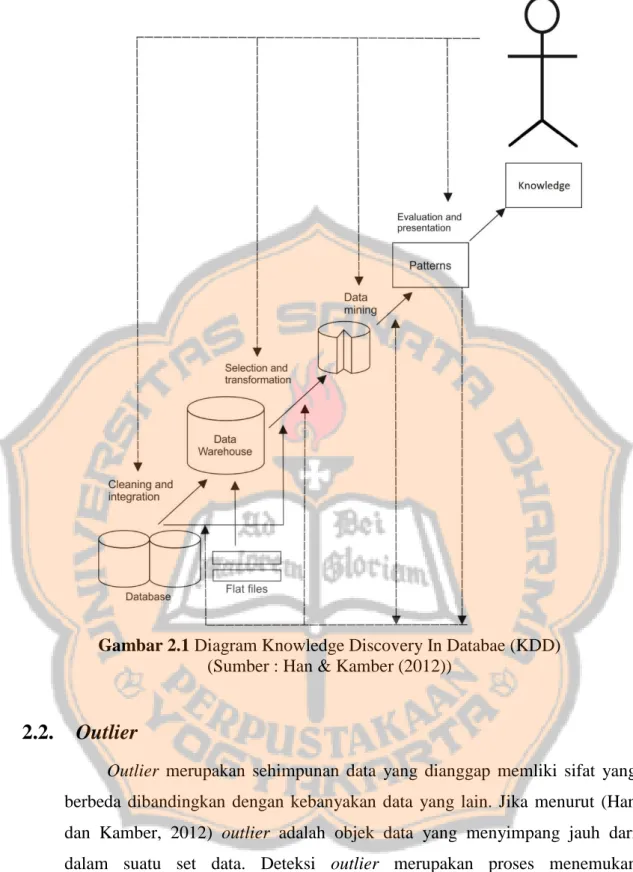

(28) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 2.1.3.. Knowledge Discovery in Database (KDD) Knowledge Discovery in Database (KDD) merupakan sebuah. kegiatan yang meliputi pengumpulan data, pemakaian data historis untuk menemukan keteraturan, pola atau sebuah hubungan dalam sebuah set data yang berukuran besar. Knowledge Discovery in Database memilliki beberapa tahapan yang dapat dibagi menjadi beberapa proses yaitu sebagai berikut : 1.. Data cleaning yaitu untuk menghilangkan noise dan data yang tidak konsisten.. 2.. Data integration yaitu dimana beberapa sumber data dapat digabungkan.. 3.. Data selection yaitu dimana data yang relevan dengan tugas analisis yang diambil dari database.. 4.. Data. transformation. yaitu. dimana. data. diubah. dan. dikonsolidasikan ke dalam bentuk sesuai untuk penambangan dengan melakukan operasi ringkasan atau agregasi 5.. Data mining. yaitu proses penting dimana metode cerdas. diterapkan untuk mengekstrak pola data 6.. Pattern evaluation yaitu untuk mengidentifikasi pola yang benar – benar menarik yang mewakili pengetahuan berdasarkan langkah-langkah menarik. 7.. Knowledge presentation yaitu dimana teknik visualisasi dan representasi pengetahuan yang digunakan untuk menyajikan pengetahuan yang ditambang kepada user. 10.

(29) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Gambar 2.1 Diagram Knowledge Discovery In Databae (KDD) (Sumber : Han & Kamber (2012)). 2.2.. Outlier Outlier merupakan sehimpunan data yang dianggap memliki sifat yang berbeda dibandingkan dengan kebanyakan data yang lain. Jika menurut (Han dan Kamber, 2012) outlier adalah objek data yang menyimpang jauh dari dalam suatu set data. Deteksi outlier merupakan proses menemukan karakteristik objek data yang berbeda dari yang di asumsikan, objek data ini biasanya disebut dengan anomali. Penyebab adanya outlier sendiri adalah data dari kelas yang berbeda, lalu variasi natural data itu sendiri, dan error pada saat pengukuran atau pengumpulan data. Outlier sering dianggap sebagai noise dan sebagian besar algoritma di dalam penambangan data mencoba meminimalkan 11.

(30) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. dan mengeliminasi outlier (Fiona & Rosa, 2013). Akan tetapi outlier bisa merupakan representasi suatu data atau kejadian yang unik atau langka yang perlu dianalisa lebih lanjut (Fiona & Rosa, 2013).. 2.3.. Enhanced Class Outlier Distance Based (ECODB) Pada tahun 2009, Hewahi dan Saad mengusulkan sebuah definisi baru untuk sebuah class outlier dan metode baru untuk Class Outlier Mining. Class Outlier Mining adalah cara untuk mencari outlier dengan memperhitungkan class label yaitu dengan cara mendeteksi outliers yang berbeda dari class label. Class Outlier yang diusulkan oleh Hewahi dan Saad merupakan class outlier yang berdasarkan sebuah pendekatan jarak dan tetangga terdekat, metode inilah yang disebut dengan algoritma Class Outlier Distance Based. Algoritma ini didasarkan pada sebuah derajat outlier class dalam sebuah objek data atau COF (Class Outlier Factor). Algoritma Enhanced Class Outlier Distance Based (ECODB) merupakan peningkatan dari algoritma CODB. Berikut merupakan langkah – langkah algoritma ECODB (Hewahi & Saad, 2009) : 1. Pertama, sebelum memulai langkah – langkah algoritma ECODB tentukan asumsi nilai N dan K terlebih dahulu, setelah itu jika sudah untuk setiap dataset hitung nilai Euclidean distance yaitu : …(2.1). 2. Untuk semua dataset hitung PCL (T, K), dimana PCL (Probability of Class Label) adalah sebuah probabilitas atau banyaknya kemunculan kelas label yang sama dengan instance T dibandingkan dengan K tetangga terdekatnya. …(2.2). 12.

(31) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 3. Merangking daftar top N dari instance dengan nilai PCL (T, K) terkecil. Top N adalah jumlah instance yang dideteksi sebagai outlier yang diurutkan dari kecil ke besar berdasarkan nilai COF. 4. Untuk setiap instance pada daftar top N hitung deviation(T) dan Kdist(T). Deviation (T) adalah seberapa besar nilai instance T menyimpang dari instance dengan kelas label yang sama, deviation(T) dihitung dengan menjumlahkan jarak antara instance T dan setiap instance yang memiliki kelas yang sama dengan instance T. Berikut merupakan rumus untuk menghitung Deviation(T) : …(2.3) Keterangan : h. = jumlah instances yang memiliki kelas yang sama terhadap instances T. d(T,ti) = jarak antara instances yang memilki kelas yang sama terhadap instance T KDist adalah jarak antara instance T pada dataset D dengan K tetangga terdekat, seberapa dekat nilai K instance tetangga terdekat dengan instance T . Berikut merupakan rumus untuk menghitung KDist : …(2.4) Keterangan : K = jumlah tetangga terdekat d(T,ti) = jarak antara tetangga terdekat terhadap instance T Kemudian nilai Deviation dan KDist dinormalisasikan dalam range 0 - 1 dengan menggunakan rumus sebagai berikut : …(2.5) …(2.6). 13.

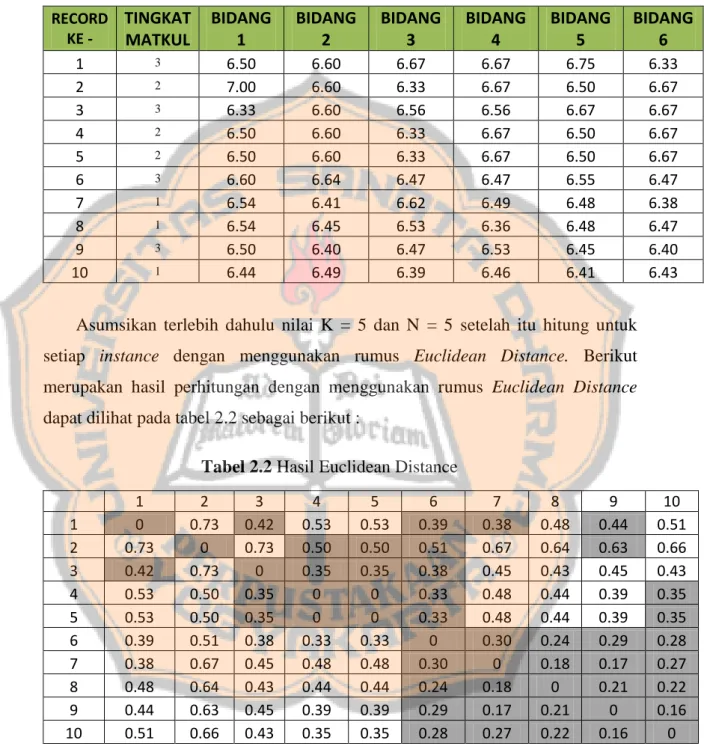

(32) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Keterangan : norm(Deviation(T)) = nilai Deviation(T) yang telah dinormalisasi norm(KDist(T)) = nilai KDist(T) yang telah dinormalisasi MaxDev = nilai deviation tertinggi dari top N class outliers MinDev = nilai deviation terendah dari top N class outliers MaxKDist = nilai KDist tertinggi dari top N class outliers MinKDist = nilai deviation terendah dari top N class outliers. 5. Hitung nilai COF (Class Outlier Factor) untuk semua instance di dalam top N dengan rumus sebagai berikut : …(2.7) Keterangan : COF(T) = nilai Class Outlier Factor instance T K = jumlah tetangga terdekat instance T PCL(T,K) = nilai probabilitas label kelas dari instance T dengan kelas label K tetangga terdekat norm(Deviation(T)) = nilai Deviation(T) yang telah dinormalisasi norm(KDist(T)) = nilai KDist(T) yang telah dinormalisasi. 6. Kemudian urutkan daftar top N berdasarkan nilai COF dari yang terkecil.. 2.3.1.. Contoh Penerapan Metode ECODB Berikut merupakan perhitungan menggunakan algoritma Enhanced. Class Outlier Distance Based (ECODB), beserta contoh data yang akan digunakan untuk menghitung algoritma ECODB. Data yang dipakai berjumlah 10 record dengan atribut BIDANG1, BIDANG2, BIDANG3, BIDANG4, BIDANG5, BIDANG6, dan TINGKAT MATAKULIAH yang dapat dilihat pada tabel 2.1 sebagai berikut :. 14.

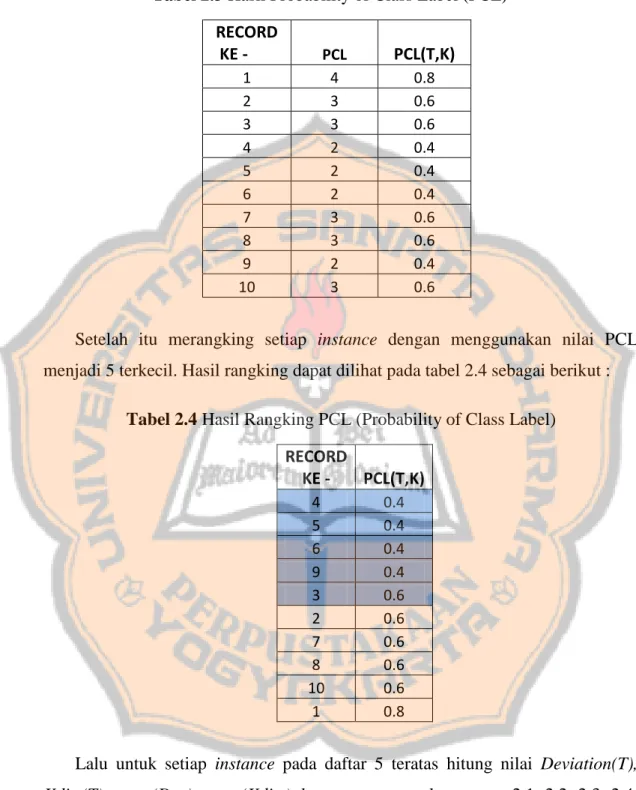

(33) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Tabel 2.1 Data Hasil Evaluasi Pembelajaran Fakultas Sains dan Teknologi Universitas Sanata Dharma Kelompok 2 RECORD TINGKAT KE MATKUL 1 2 3 4 5 6 7 8 9 10. BIDANG 1. BIDANG 2. BIDANG 3. BIDANG 4. BIDANG 5. BIDANG 6. 6.50 7.00 6.33 6.50 6.50 6.60 6.54 6.54 6.50 6.44. 6.60 6.60 6.60 6.60 6.60 6.64 6.41 6.45 6.40 6.49. 6.67 6.33 6.56 6.33 6.33 6.47 6.62 6.53 6.47 6.39. 6.67 6.67 6.56 6.67 6.67 6.47 6.49 6.36 6.53 6.46. 6.75 6.50 6.67 6.50 6.50 6.55 6.48 6.48 6.45 6.41. 6.33 6.67 6.67 6.67 6.67 6.47 6.38 6.47 6.40 6.43. 3 2 3 2 2 3 1 1 3 1. Asumsikan terlebih dahulu nilai K = 5 dan N = 5 setelah itu hitung untuk setiap instance dengan menggunakan rumus Euclidean Distance. Berikut merupakan hasil perhitungan dengan menggunakan rumus Euclidean Distance dapat dilihat pada tabel 2.2 sebagai berikut : Tabel 2.2 Hasil Euclidean Distance 1 2 3 4 5 6 7 8 9 10. 1 0 0.73 0.42 0.53 0.53 0.39 0.38 0.48 0.44 0.51. 2 0.73 0 0.73 0.50 0.50 0.51 0.67 0.64 0.63 0.66. 3 0.42 0.73 0 0.35 0.35 0.38 0.45 0.43 0.45 0.43. 4 0.53 0.50 0.35 0 0 0.33 0.48 0.44 0.39 0.35. 5 0.53 0.50 0.35 0 0 0.33 0.48 0.44 0.39 0.35. 6 0.39 0.51 0.38 0.33 0.33 0 0.30 0.24 0.29 0.28. 7 0.38 0.67 0.45 0.48 0.48 0.30 0 0.18 0.17 0.27. 8 0.48 0.64 0.43 0.44 0.44 0.24 0.18 0 0.21 0.22. 9 0.44 0.63 0.45 0.39 0.39 0.29 0.17 0.21 0 0.16. Setelah itu hitung PCL (Probability Class of Label) pada setiap instance. Hasil PCL dapat dilihat pada tabel 2.3 :. 15. 10 0.51 0.66 0.43 0.35 0.35 0.28 0.27 0.22 0.16 0.

(34) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Tabel 2.3 Hasil Probability of Class Label (PCL) RECORD KE 1 2 3 4 5 6 7 8 9 10. PCL 4 3 3 2 2 2 3 3 2 3. PCL(T,K) 0.8 0.6 0.6 0.4 0.4 0.4 0.6 0.6 0.4 0.6. Setelah itu merangking setiap instance dengan menggunakan nilai PCL menjadi 5 terkecil. Hasil rangking dapat dilihat pada tabel 2.4 sebagai berikut : Tabel 2.4 Hasil Rangking PCL (Probability of Class Label) RECORD KE PCL(T,K) 4 5 6 9 3 2 7 8 10 1. 0.4 0.4 0.4 0.4 0.6 0.6 0.6 0.6 0.6 0.8. Lalu untuk setiap instance pada daftar 5 teratas hitung nilai Deviation(T), Kdist(T), norm(Dev), norm(Kdist) dengan menggunakan rumus 2.1, 2.2, 2.3, 2.4, hasil dari perhitungan dapat dilihat pada tabel 2.4 berikut ini :. 16.

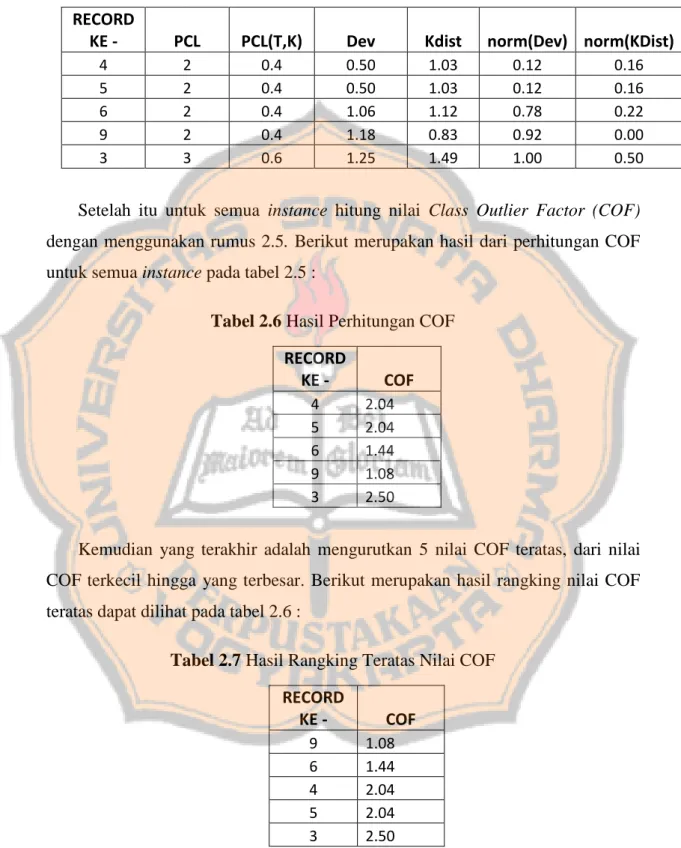

(35) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Tabel 2.5 Hasil Perhitungan Deviation(T), Kdist(T), norm(Dev), norm(Kdist) RECORD KE -. PCL. PCL(T,K). Dev. Kdist. 4 5 6 9 3. 2 2 2 2 3. 0.4 0.4 0.4 0.4 0.6. 0.50 0.50 1.06 1.18 1.25. 1.03 1.03 1.12 0.83 1.49. norm(Dev) norm(KDist) 0.12 0.12 0.78 0.92 1.00. 0.16 0.16 0.22 0.00 0.50. Setelah itu untuk semua instance hitung nilai Class Outlier Factor (COF) dengan menggunakan rumus 2.5. Berikut merupakan hasil dari perhitungan COF untuk semua instance pada tabel 2.5 : Tabel 2.6 Hasil Perhitungan COF RECORD KE 4 5 6 9 3. COF 2.04 2.04 1.44 1.08 2.50. Kemudian yang terakhir adalah mengurutkan 5 nilai COF teratas, dari nilai COF terkecil hingga yang terbesar. Berikut merupakan hasil rangking nilai COF teratas dapat dilihat pada tabel 2.6 : Tabel 2.7 Hasil Rangking Teratas Nilai COF RECORD KE 9 6 4 5 3. COF 1.08 1.44 2.04 2.04 2.50. 17.

(36) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 2.4.. Struktur Data. 2.4.1.. Array Dua Dimensi Array dua dimensi atau dapat juga disebut sebagai array multi. dimensi merupakan penyimpanan yang berisi nilai dengan satu tipe data yang merupakan lanjutan dari array biasa yang dapat digunakan untuk berbagai kebutuhan salah satunya adalah membentuk matriks. Array dua dimensi ini membutuhkan dua index atau bisa lebih agar dapat mengidentifikasi pada sebuah elemen tertentu. Pada array dua dimensi sama halnya dengan matriks, array ini digambarkan dengan menggunakan baris dan kolom. Sebagai langkah awal menggunakan array dua dimensi, harus ditentukan terlebih dahulu jumlah ukuran indeks baris dan kolom pada array dua dimensi yaitu misalkan : String [][] data = new String [3][3]; Jika digambarkan, bentuk array dua dimensi yang baru saja di deklarasi dapat berupa seperti contoh dibawah ini, yang maksudnya array yang baru saja di deklarasi memiliki panjang indeks baris 3 dan panjang indeks kolom 3. null. null. null. null. null. null. null. null. null. Lalu setelah itu jika ingin mengisi array tersebut dengan sebuah nilai atau sebuah data pada indeks baris dan kolom, dapat dengan cara seperti dibawah ini : data[0][0] = “aku”; data[1][1] = “dia”; data[2][2] = “kita”;. 18.

(37) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Maka jika dapat digambarkan kembali pada array dua dimensi yang dideklarasi akan berbentuk seperti dibawah ini :. 2.4.2.. aku. null. null. null. dia. null. null. null. kita. Array of Linked List Array merupakan sebuah struktur data yang berisi sebuah kumpulan. elemen data tipe serupa, sedangkan linked list merupakan sebuah struktur data non primitif yang berisi kumpulan elemen yang saling terkait dan yang tidak berurutan atau dikenal sebagai node. Selain itu dari segi ukuran array memiliki ukuran yang tetap atau statis akan tetapi jika linked list memiliki ukuran yang dinamis atau fleksibel. Sebagai langkah awal menggunakan array of linked list pertama harus mendeklarasi objek L1 dan L2 dari LinkedList terlebih dahulu, yaitu :. LinkedList L1 = new LinkedList(): LinkedList L2 = new LinkedList():. Setelah itu pada L1 dan L2 masukkan sebuah nilai dengan menggunakan method add() yang telah disediakan linked list, contoh dapat dilihat seperti dibawah ini : L1.add(“Teknik Indormatika”); L2.add(“Teknik Elektro);. Jika sudah maka setelah itu deklarasi sebuah array bertipe Object, contoh dapat dilihat seperti dibawah ini : Object[] obj = {L1, L2}; 19.

(38) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Lalu lakukan perulangan pada variable array obj yang baru saja dideklarasi dan cetak nilai obj seperti dibawah ini :. for(int i = 0; i < obj.length; i++){ System.out.println(obj[i].toString()); }. Setelah itu coba jalankan, maka output program akan seperti dibawah ini : [Teknik Informatika] [Teknik Elektro]. 20.

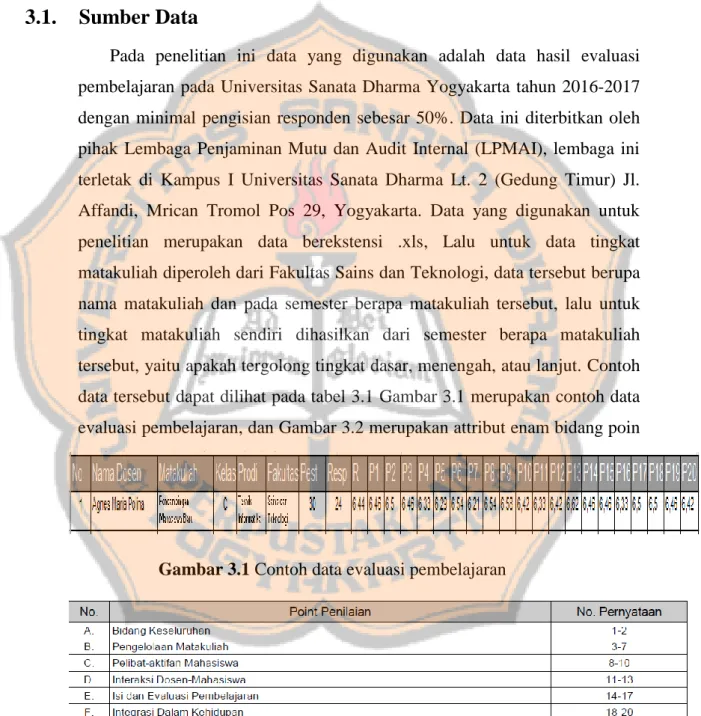

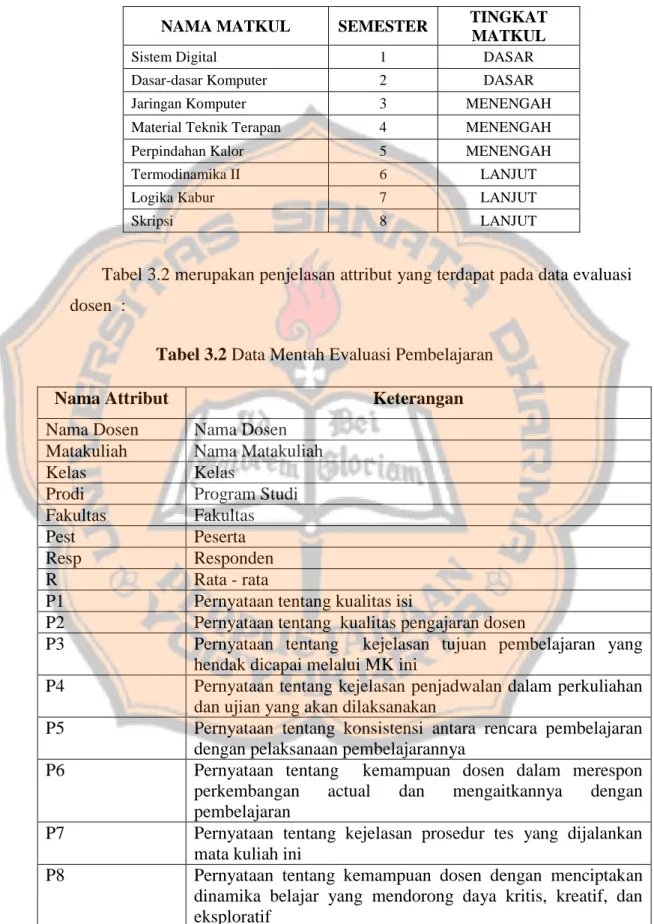

(39) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB III METODOLOGI PENELITIAN. 3.1.. Sumber Data Pada penelitian ini data yang digunakan adalah data hasil evaluasi pembelajaran pada Universitas Sanata Dharma Yogyakarta tahun 2016-2017 dengan minimal pengisian responden sebesar 50%. Data ini diterbitkan oleh pihak Lembaga Penjaminan Mutu dan Audit Internal (LPMAI), lembaga ini terletak di Kampus I Universitas Sanata Dharma Lt. 2 (Gedung Timur) Jl. Affandi, Mrican Tromol Pos 29, Yogyakarta. Data yang digunakan untuk penelitian merupakan data berekstensi .xls, Lalu untuk data tingkat matakuliah diperoleh dari Fakultas Sains dan Teknologi, data tersebut berupa nama matakuliah dan pada semester berapa matakuliah tersebut, lalu untuk tingkat matakuliah sendiri dihasilkan dari semester berapa matakuliah tersebut, yaitu apakah tergolong tingkat dasar, menengah, atau lanjut. Contoh data tersebut dapat dilihat pada tabel 3.1 Gambar 3.1 merupakan contoh data evaluasi pembelajaran, dan Gambar 3.2 merupakan attribut enam bidang poin penilaian evaluasi pembelajaran :. Gambar 3.1 Contoh data evaluasi pembelajaran. Gambar 3.2 Attribut enam bidang poin penilaian evaluasi pembelajaran. 21.

(40) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Tabel 3.1 Contoh Data Tingkat Matakuliah SEMESTER. TINGKAT MATKUL. Sistem Digital. 1. DASAR. Dasar-dasar Komputer. 2. DASAR. Jaringan Komputer. 3. MENENGAH. Material Teknik Terapan. 4. MENENGAH. Perpindahan Kalor. 5. MENENGAH. Termodinamika II. 6. LANJUT. Logika Kabur. 7. LANJUT. Skripsi. 8. LANJUT. NAMA MATKUL. Tabel 3.2 merupakan penjelasan attribut yang terdapat pada data evaluasi dosen : Tabel 3.2 Data Mentah Evaluasi Pembelajaran Nama Attribut Nama Dosen Matakuliah Kelas Prodi Fakultas Pest Resp R P1 P2 P3 P4 P5 P6. P7 P8. Keterangan Nama Dosen Nama Matakuliah Kelas Program Studi Fakultas Peserta Responden Rata - rata Pernyataan tentang kualitas isi Pernyataan tentang kualitas pengajaran dosen Pernyataan tentang kejelasan tujuan pembelajaran yang hendak dicapai melalui MK ini Pernyataan tentang kejelasan penjadwalan dalam perkuliahan dan ujian yang akan dilaksanakan Pernyataan tentang konsistensi antara rencara pembelajaran dengan pelaksanaan pembelajarannya Pernyataan tentang kemampuan dosen dalam merespon perkembangan actual dan mengaitkannya dengan pembelajaran Pernyataan tentang kejelasan prosedur tes yang dijalankan mata kuliah ini Pernyataan tentang kemampuan dosen dengan menciptakan dinamika belajar yang mendorong daya kritis, kreatif, dan eksploratif 22.

(41) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. P9. Pernyataan tentang kemampuan dosen dalam mendengarkan, mengakui, dan menghargai pendapat mahasiswa Pernyataan tentang kemampuan dosen dalam menciptakan pengalaman belajar kolaboratif di kelas Pernyataan tentang tingkat ketersediaan waktu untuk berkonsultasi dengan dosen pada jam kantor Pernyataan tentang kepedulian dan/atau perhatian dosen terhadap kesulitan dan tantangan belajar yang saya alami Pernyataan tentang kemampuan dosen dalam menghargai keberagaman dan keunikan masing – masing individu di kelas Pernyataan tentang kemampuan dosen dalam menggugah gairah dan semangat eksploratif dalam belajar Pernyataan tentang dimanfaatkannya sumber-sumber belajar mutkhir yang relevan dengan tujuan pembelajaran mata kuliah ini Pernyataan tentang kejelasan cakupan materi yang akan diujikan Pernyataan tentang tersedianya umpan balik pembelajaran yang bermakna dan mendorong motivasi belajar Pernyataan tentang dimanfaatkannya berbagai cerita dan/atau ilustrasi relevan untuk membangun kebermaknaan belajar Pernyataan tentang terbangunnya sikap dan kepedulian untuk berbagi, saling membantu, dan berbela rasa Pernyataan tentang terciptanya kesempatan untuk melakukan aksi nyata untuk berbagi, saling membantu dan berbela rasa.. P10 P11 P12 P13 P14 P15. P16 P17 P18 P19 P20. 3.2.. Spesifikasi Alat Penelitian. 3.1.1.. Spesifikasi Hardware a). Prosesor. : Intel(R) Core (TM) i3-4030 1.90 GHz. b). Memori. : 6 GB. c). Graphic Card. : NVIDIA GeForce 820M. d). Storage. : 500GB. 3.1.2.. Spesifikasi Software. a). Sistem Operasi. : Windows 10 Pro 64-bit. b). Netbeans version. : 8.2. 23.

(42) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 3.3.. Tahap – Tahap Penelitian Pada tahap ini langkah – langkah yang akan dilakukan untuk melakukan. penelitian adalah sebagai berikut : 1. Studi Pustaka Pada tahap ini merupakan tahap untuk mengumpulkan informasi yang dapat dipertanggungjawabkan dari berbagai sumber seperti buku, jurnal, dan referensi lain untuk mengidentifikasi outlier. Setelah itu mempelajari semua sumber dan referensi yang didapatkan agar dapat digunakan untuk menerapkan metode Enhanced Class Outlier Distance Based (ECODB) untuk mengidentifikasi outlier pada data evaluasi pembelajaran. 2. Pengumpulan Bahan Penelitian Pengumpulan data berupa data evaluasi pembelajaran tahun 2016 semester gasal dan genap serta tahun 2017 semester gasal dan genap. Data tersebut memiliki total record sebanyak 1084 record. 3.. Knowledge Discovery in Database (KDD) Pada tahap Knowledge Discovery in Database merupakan tahap untuk. menemukan sebuah informasi dalam sebuah basis data. Untuk tahap ini terdiri dari pembersihan data, integrasi data, seleksi data, transformasi data, penambangan data, evaluasi pola, dan presentasi pengetahuan. Untuk tahap pembersihan data, seleksi data, dan transformasi data dilakukan secara manual dengan menggunakan bantuan aplikasi Ms. Excel. Setelah itu untuk tahap penambangan data, evaluasi pola dan presentasi pengetahuan diolah dengan menggunakan sistem yang akan dibangun nantinya. 4. Pembuatan Alat Uji Alat uji nantinya akan dibuat menggunakan aplikasi Netbeans dengan menggunakan. bahasa. pemrograman. Java. berbasis. desktop. dengan. mengimplementasikan metode Enhanced Class Outlier Distance Based (ECODB). 5. Pengujian Pada tahap ini merupakan proses pengujian pada program atau sistem yang telah dibuat. 24.

(43) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 6. Analisis dan Penarikan Kesimpulan Analisis yang dilakukan pada penelitian ini adalah dengan cara : a) Menganalisis pengaruh nilai K (jumlah tetangga terdekat) dan N (jumlah outlier) terhadap hasil rata – rata COF b) Menganalisis terhadap data yang yang diidentifikasi sebagai outlier Dari hasil tersebut akan dapat digunakan untuk penarikan kesimpulan yaitu data - data yang teridentifikasi sebagai outlier.. 25.

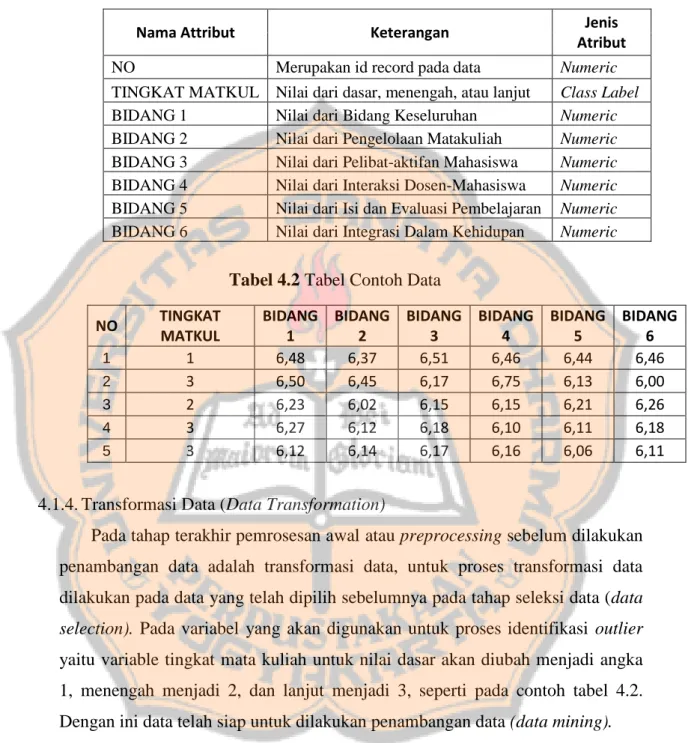

(44) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB IV PEMROSESAN AWAL DAN PERANCANGAN PERANGKAT LUNAK. 4.1.. Pemrosesan Awal. 4.1.1. Pembersihan Data (Data Cleaning) Pada tahap pemrosesan awal ini adalah adalah tahap untuk pembersihan data. Data yang dibersihkan adalah data - data yang tidak diperlukan pada evaluasi pembelajaran, maka pada tahap ini akan melakukan penghapusan data dosen yang data nama dosennya kosong serta data yang memiliki responden pengisian dibawah 50%.. 4.1.2. Integrasi Data (Data Integration) Pada. tahap. pemrosesan. awal. selanjutnya. adalah. tahap. untuk. menggabungkan data dari berbagai sumber data. Pada tahap ini tidak melakukan proses integrasi data sebab data yang digunakan haya diperoleh dari satu sumber yaitu dari lembaga LPMAI (Lembaga Penjaminan Mutu dan Audit Internal).. 4.1.3. Seleksi Data (Data Selection) Pada. tahap. selanjutnya. adalah. tahap. untuk. melakukan. seleksi. pada data evaluasi pembelajaran, di tahap ini akan memilih attribut yang akan digunakan untuk proses identifikasi outlier yaitu dari data evaluasi pembelajaran dari LPMAI dan data tingkat matakuliah dari Fakultas Sains dan Teknologi. Adapun attribut yang dipilih adalah nomor record, tingkat matakuliah, dan nilai bidang 1 sampai 6, attribut inilah yang akan menjadi attribut kelompok 2. Berikut merupakan tabel atribut yang terpilih dan tabel contoh data yang akan digunakan proses identifikasi yang dapat dilihat pada tabel 4.1 dan tabel 4.2 :. 26.

(45) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Tabel 4.1 Tabel Attribut Terpilih Nama Attribut. Keterangan. Jenis Atribut. NO. Merupakan id record pada data. Numeric. TINGKAT MATKUL BIDANG 1 BIDANG 2 BIDANG 3 BIDANG 4 BIDANG 5 BIDANG 6. Nilai dari dasar, menengah, atau lanjut Nilai dari Bidang Keseluruhan Nilai dari Pengelolaan Matakuliah Nilai dari Pelibat-aktifan Mahasiswa Nilai dari Interaksi Dosen-Mahasiswa Nilai dari Isi dan Evaluasi Pembelajaran Nilai dari Integrasi Dalam Kehidupan. Class Label Numeric Numeric Numeric Numeric Numeric Numeric. Tabel 4.2 Tabel Contoh Data NO 1 2 3 4 5. TINGKAT MATKUL 1 3 2 3 3. BIDANG BIDANG BIDANG BIDANG BIDANG BIDANG 1 2 3 4 5 6 6,48 6,37 6,51 6,46 6,44 6,46 6,50 6,45 6,17 6,75 6,13 6,00 6,23 6,02 6,15 6,15 6,21 6,26 6,27 6,12 6,18 6,10 6,11 6,18 6,12 6,14 6,17 6,16 6,06 6,11. 4.1.4. Transformasi Data (Data Transformation) Pada tahap terakhir pemrosesan awal atau preprocessing sebelum dilakukan penambangan data adalah transformasi data, untuk proses transformasi data dilakukan pada data yang telah dipilih sebelumnya pada tahap seleksi data (data selection). Pada variabel yang akan digunakan untuk proses identifikasi outlier yaitu variable tingkat mata kuliah untuk nilai dasar akan diubah menjadi angka 1, menengah menjadi 2, dan lanjut menjadi 3, seperti pada contoh tabel 4.2. Dengan ini data telah siap untuk dilakukan penambangan data (data mining).. 27.

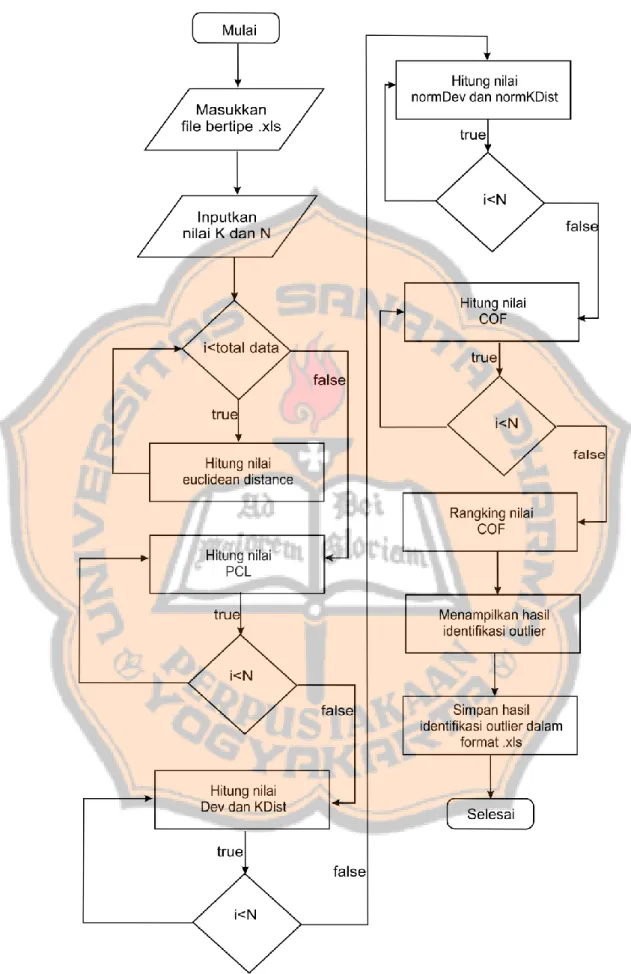

(46) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 4.2.. Perancangan Perangkat Lunak. 4.2.1. 4.2.1.1.. Perancangan Umum Input Sistem Dalam program yang dirancang untuk mengidentifikasi outlier dengan. menggunakan metode Enhanced Class Outlier Distance Based ini nantinya dapat menerima masukkan dari format .xls. File dengan format .xls tersebut nantinya dapat dipilih dan dicari direktori penyimpanan yang ada di komputer user. Setelah itu user diminta untuk memasukkan nilai jumlah tetangga terdekat (K) dan jumlah outlier (N) agar mendapatkan data yang teridentifikasi outlier dari variasi K dan N yang paling terbaik.. 4.2.1.2.. Proses Sistem Pada proses sistem identfikasi outlier yang akan dibangun nantinya. terdapat beberapa tahap yaitu : 1. Memilih file bertipe .xls yang telah di preprocessing 2. Menginputkan nilai jumlah outlier (N) dan jumlah tetangga terdekat (K) 3. Proses identifikasi outlier 4. Dan menyimpan hasil dari identifikasi outlier Berikut merupakan gambar diagram alur proses (flowchart) pada sistem yang akan dibangun :. 28.

(47) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Gambar 4.1 Diagram Flowchart Sistem 29.

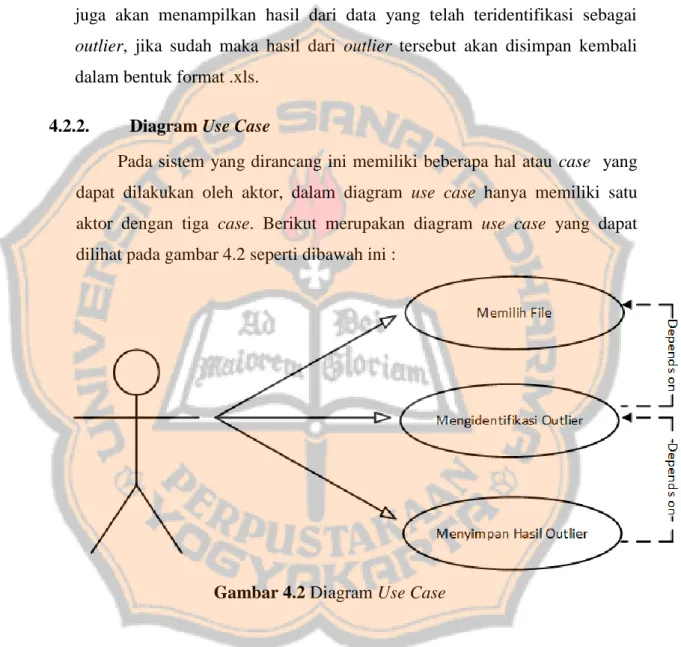

(48) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 4.2.1.3.. Output Sistem Hasil output dari proses mengidentifikasi outlier pada program yang. akan dirancang nantinya akan menampilkan hasil dari masukkan nilai N dan K yang telah diinputkan, setelah itu dalam program yang dirancang nantinya juga akan menampilkan hasil dari data yang telah teridentifikasi sebagai outlier, jika sudah maka hasil dari outlier tersebut akan disimpan kembali dalam bentuk format .xls. 4.2.2.. Diagram Use Case Pada sistem yang dirancang ini memiliki beberapa hal atau case yang. dapat dilakukan oleh aktor, dalam diagram use case hanya memiliki satu aktor dengan tiga case. Berikut merupakan diagram use case yang dapat dilihat pada gambar 4.2 seperti dibawah ini :. Gambar 4.2 Diagram Use Case. 30.

(49) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 4.2.3.. Narasi Use Case Narasi use case merupakan serangkaian langkah – langkah yang dilakukan. oleh aktor yaitu berupa reaksi sistem terhadap aktivitas aktor. Untuk narasi use case telah terlampir pada lampiran 1.. 4.2.4.. Diagram Activity Terdapat 3 diagram aktivitas pada sistem yang dirancang yaitu memilih. file, mengidentifikasi outlier, dan menyimpan hasil outlier. Untuk diagram activity telah terlampir pada lampiran 2.. 4.2.5.. Diagram Sequence Untuk diagram sequence dari tiap masing masing use case telah terlampir. pada lampiran 3.. 4.2.6.. Diagram Kelas Analisis Lalu untuk diagram kelas analisis telah terlampir dan dapat dilihat pada. lampiran 4.. 4.2.7.. Diagram Kelas Desain Setelah itu untuk diagram kelas desain telah terlampir dan dapat dilihat. pada lampiran 5.. 4.2.8.. Algoritma per Method Untuk algoritma per method telah terlampir dan dapat dilihat pada. lampiran 6.. 31.

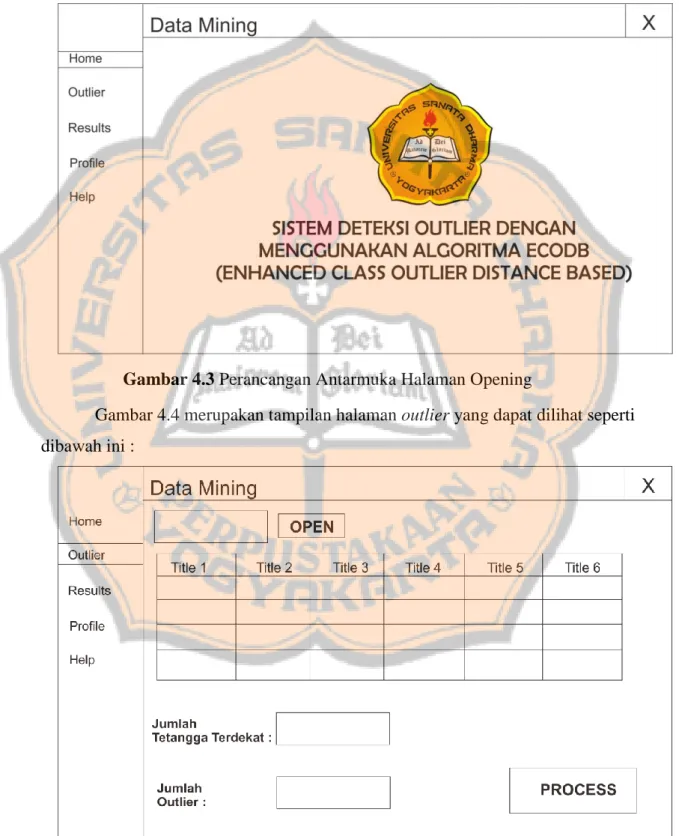

(50) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 4.2.9.. Perancangan Antarmuka Gambar 4.3 merupakan tampilan halaman opening yang dapat dilihat. seperti dibawah ini :. Gambar 4.3 Perancangan Antarmuka Halaman Opening Gambar 4.4 merupakan tampilan halaman outlier yang dapat dilihat seperti dibawah ini :. 32.

(51) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Gambar 4.4 Perancangan Antarmuka halaman Outlier Gambar 4.5 merupakan tampilan halaman results yang dapat dilihat seperti dibawah ini :. Gambar 4.5 Perancangan Antarmuka Halaman Results Gambar 4.6 merupakan tampilan halaman profile yang dapat dilihat seperti dibawah ini. 33.

(52) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Gambar 4.6 Perancangan Antarmuka Halaman Profile Gambar 4.7 merupakan tampilan halaman profile yang dapat dilihat seperti dibawah ini. Gambar 4.7 Perancangan Antarmuka Halaman Profile. 4.3.. Perancangan Struktur Data Struktur data merupakan sebuah mekanisme penyimpanan dan penyusunan. data didalam sebuah sistem agar data tersebut dapat digunakan secara efisien. Berikut merupakan perancangan struktur data yang digunakan dalam penelitian ini : 1) Array Dua Dimensi Pada penelitian ini array dua dimensi digunakan untuk menampung data evaluasi pembelajaran kelompok attribut 2, dan digunakan untuk menampung hasil dari identifikasi outlier.. 2) Array of Linked List Pada penelitian ini array of linked list digunakan untuk menghitung jumlah data yang memiliki class label yang sama, setelah itu digunakan untuk menghitung nilai dari pcl, dev, dan kdist. 34.

(53) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB V IMPLEMENTASI DAN PENGUJIAN PERANGKAT LUNAK. 5.1.. Implementasi Rancangan Perangkat Lunak Sistem. perangkat. lunak. identifikasi. outlier. yang. dibangun. dengan. menggunakan algoritma Enhanced Class Outlier Distance Based memiliki 1 kelas view dan 1 kelas controller 5.2.1.. Implementasi Kelas View Untuk Implementasi kelas view dapat dilihat pada tabel 5.1 sebagai. berikut : Tabel 5.1 Implementasi Kelas View No.. Use Case. Antarmuka. Nama Class Boundary. 1. Memilih File. Gambar 4.4. Home.class. 2. Mengidentifikasi Outlier. Gambar 4.4. Home.class. 3. Menyimpan Hasil Outlier. Gambar 4.5. Home.class. Detail spesifikasi dari kelas Home pada halaman Opening dapat dilihat pada tabel 5.2 sebagai berikut. Tabel 5.2 Detail Kelas Home.java pada halaman Opening Nama Objek. header. lbl_TitleUtama. Jenis. Panel. Label. Isi Objek lbl_TitleUtama, icon_logout, label_logout Data Mning (ECODB). Keterangan Sebagai tempat atau wadah komponen lain agar bisa diletakkan didalamnya Judul pada header File gambar ikon logout jika. icon_logout. Label. logout.png. di klik akan keluar dari program. 35.

(54) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Mendeskripsikan logout pada label_logout. Label. Logout. header jika di klik akan keluar dari program. side_pane. Panel. btn_home, btn_outlier,. Sebagai tempat atau wadah. btn_results, btn_profile,. komponen lain agar bisa. btn_help. diletakkan didalamnya File gambar ikon home jika. btn_home. Label. home-icon-silhouette.png. di klik akan kembali ke halaman opening Sebagai tempat atau wadah. btn_outlier. Panel. lbl_Outlier, lbl_logoOutlier. komponen lain agar bisa diletakkan didalamnya Mendeskripsikan Outlier. lbl_Outlier. Label. Outlier. pada side_pane jika di klik akan masuk ke halaman Outlier File gambar ikon database. lbl_logoOutlier. Label. database.png. jika di klik akan menuju halaman Outlier Sebagai tempat atau wadah. btn_results. Panel. lbl_Result, lbl_LogoResult. komponen lain agar bisa diletakkan didalamnya Mendeskripsikan Result pada. lbl_Result. Label. Result. side_pane jika di klik akan masuk ke halaman Result File gambar ikon check jika. lbl_LogoResult. Label. checked.png. di klik akan menuju halaman Result. btn_profile. Panel. lbl_Profile, lbl_LogoProfile. 36. Sebagai tempat atau wadah komponen lain agar bisa.

(55) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. diletakkan didalamnya Mendeskripsikan Profile lbl_Profile. Label. pada side_pane jika di klik. Profile. akan masuk ke halaman Profile File gambar ikon profile jika. lbl_LogoProfile Label. profile.png. di klik akan menuju halaman Profile Sebagai tempat atau wadah. btn_help. Panel. lbl_Help, lbl_LogoHelp. komponen lain agar bisa diletakkan didalamnya Mendeskripsikan Help pada. lbl_Help. Label. Help. side_pane jika di klik akan masuk ke halaman Help File gambar ikon information. lbl_LogoHelp. Label. information.png. jika di klik akan menuju halaman Help. panel_opening. Panel. lbl_logousd, lbl_judul1, lbl_judul2, lbl_judul3,. Sebagai tempat atau wadah komponen lain agar bisa diletakkan didalamnya. lbl_logousd. Label. Logousd.png. File gambar logo usd. lbl_judul1. Label. Sistem Deteksi Outlier. Judul pada halaman opening. lbl_judul2. Label. Dengan. Menggunakan Judul pada halaman opening. Algoritma ECODB lbl_judul3. Label. (ENHANCED OUTLIER. CLASS Judul pada halaman opening DISTANCE. BASED). Hasil implementasi dari antarmuka halaman Opening dapat dilihat pada gambar 5.1 sebagai berikut.. 37.

(56) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Gambar 5.1 Implementasi Antarmuka Halaman Opening Selanjutnya, detail spesifikasi dari kelas Home pada halaman Outlier dapat dilihat pada tabel 5.3 sebagai berikut. Tabel 5.3 Detail Kelas Home.java pada halaman Outlier Nama Objek. header. lbl_TitleUtama. Jenis. Panel. Label. Isi Objek lbl_TitleUtama, icon_logout, label_logout Data Mning (ECODB). Keterangan Sebagai tempat atau wadah komponen lain agar bisa diletakkan didalamnya Judul pada header File gambar ikon logout jika. icon_logout. Label. logout.png. di klik akan keluar dari program Mendeskripsikan logout. label_logout. Label. Logout. pada header jika di klik akan keluar dari program. side_pane. Panel. btn_home, btn_outlier,. Sebagai tempat atau wadah. btn_results, btn_results,. komponen lain agar bisa. 38.

(57) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. btn_profile, btn_help. diletakkan didalamnya File gambar ikon home jika. btn_home. Label. home-icon-silhouette.png. di klik akan kembali ke halaman opening Sebagai tempat atau wadah. btn_outlier. Panel. lbl_Outlier, lbl_logoOutlier. komponen lain agar bisa diletakkan didalamnya Mendeskripsikan Outlier. lbl_Outlier. Label. Outlier. pada side_pane jika di klik akan masuk ke halaman Outlier File gambar ikon database. lbl_logoOutlier. Label. database.png. jika di klik akan menuju halaman Outlier Sebagai tempat atau wadah. btn_results. Panel. lbl_Result, lbl_LogoResult. komponen lain agar bisa diletakkan didalamnya Mendeskripsikan Result. lbl_Result. Label. pada side_pane jika di klik. Result. akan masuk ke halaman Result File gambar ikon check jika. lbl_LogoResult. Label. checked.png. di klik akan menuju halaman Result Sebagai tempat atau wadah. btn_profile. Panel. lbl_Profile, lbl_LogoProfile. komponen lain agar bisa diletakkan didalamnya Mendeskripsikan Profile. lbl_Profile. Label. Profile. pada side_pane jika di klik akan masuk ke halaman. 39.

(58) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Profile File gambar ikon profile jika lbl_LogoProfile. Label. profile.png. di klik akan menuju halaman Profile Sebagai tempat atau wadah. btn_help. Panel. lbl_Help, lbl_LogoHelp. komponen lain agar bisa diletakkan didalamnya Mendeskripsikan Help pada. lbl_Help. Label. Help. side_pane jika di klik akan masuk ke halaman Help File gambar ikon information. lbl_LogoHelp. Label. information.png. jika di klik akan menuju halaman Help. fieldBrowse, buttonOpen,. panel_outlier. Panel. tabel_data, buttonProcess,. Sebagai tempat atau wadah. lbl_K, fieldK,. komponen lain agar bisa. lbl_BarisData,. diletakkan didalamnya. fieldBarisData fieldBrowse. Berisi path lokasi letak file. Text Field. .xls Mendeklarasi button jika di. buttonOpen. Button. Open. klik akan menampilkan frame Open Dialog. tabel_data. Table. Berisi data file .xls Sebuah button jika di klik. buttonProcess. Button. Process. akan menjalankan algoritma ECODB. lbl_K. Label. fieldK. Text Field. Jumlah Tetangga Terdekat. Mendeskripsikan label Jumlah Tetangga Terdekat Berisi nilai K. 40.

(59) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. lbl_BarisData. Label. fieldBarisData. Text Field. lbl_OutlierRank Label. fieldOutlier. Jumlah Baris Data. Mendeskripsikan label Jumlah Baris Data Berisi nilai dari jumlah baris data pada file .xls. Jumlah Outlier :. Mendeskripsikan label Jumlah Outlier : Berisi nilai dari jumlah. Text field. ranking Outlier. Hasil implementasi dari antarmuka halaman Outlier dapat dilihat pada gambar 5.2 sebagai berikut.. Gambar 5.2 Implementasi Antarmuka Halaman Outlier Setelah itu, detail spesifikasi dari kelas Home pada halaman Result dapat dilihat pada tabel 5.4 sebagai berikut.. 41.

(60) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Tabel 5.4 Detail Kelas Home.java pada halaman Result Nama Objek. header. lbl_TitleUtama. Jenis. Panel. Label. Isi Objek lbl_TitleUtama, icon_logout, label_logout Data Mning (ECODB). Keterangan Sebagai tempat atau wadah komponen lain agar bisa diletakkan didalamnya Judul pada header File gambar ikon logout jika. icon_logout. Label. logout.png. di klik akan keluar dari program Mendeskripsikan logout pada. label_logout. Label. Logout. header jika di klik akan keluar dari program. side_pane. Panel. btn_home, btn_outlier,. Sebagai tempat atau wadah. btn_results, btn_results,. komponen lain agar bisa. btn_profile, btn_help. diletakkan didalamnya File gambar ikon home jika. btn_home. Label. home-icon-silhouette.png. di klik akan kembali ke halaman opening Sebagai tempat atau wadah. btn_outlier. Panel. lbl_Outlier, lbl_logoOutlier. komponen lain agar bisa diletakkan didalamnya Mendeskripsikan Outlier. lbl_Outlier. Label. Outlier. pada side_pane jika di klik akan masuk ke halaman Outlier File gambar ikon database. lbl_logoOutlier. Label. database.png. jika di klik akan menuju halaman Outlier. btn_results. Panel. lbl_Result, lbl_LogoResult. 42. Sebagai tempat atau wadah komponen lain agar bisa.

(61) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. diletakkan didalamnya Mendeskripsikan Result pada lbl_Result. Label. Result. side_pane jika di klik akan masuk ke halaman Result File gambar ikon check jika. lbl_LogoResult. Label. checked.png. di klik akan menuju halaman Result Sebagai tempat atau wadah. btn_profile. Panel. lbl_Profile, lbl_LogoProfile. komponen lain agar bisa diletakkan didalamnya Mendeskripsikan Profile. lbl_Profile. Label. pada side_pane jika di klik. Profile. akan masuk ke halaman Profile File gambar ikon profile jika. lbl_LogoProfile Label. profile.png. di klik akan menuju halaman Profile Sebagai tempat atau wadah. btn_help. Panel. lbl_Help, lbl_LogoHelp. komponen lain agar bisa diletakkan didalamnya Mendeskripsikan Help pada. lbl_Help. Label. Help. side_pane jika di klik akan masuk ke halaman Help File gambar ikon information. lbl_LogoHelp. Label. information.png. jika di klik akan menuju halaman Help. panel_result. lbl_judulResult. Panel. Label. lbl_judulResult, tableResult, buttonSORT, cekButton HASIL IDENTIFIKASI. 43. Sebagai tempat atau wadah komponen lain agar bisa diletakkan didalamnya Judul pada halaman Result.

(62) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. OUTLIER Berisi hasil PCL, PCL(T_K), tableResult. Table. Deviation, KDist, normDev, normKDist, dan COF Sebuah button jika di klik. buttonSORT. Button. akan mengurutkan hasil COF. SORT. dari terkecil hingga yang terbesar Sebuah button jika di klik akan menampilkan frame. cekButton. Button. CHECK. open dialog untuk menampilkan data file asli .xls Sebuah button jika di klik. buttonExport. Button. EXPORT. akan mengekspor file kedalam bentuk format .xls. Hasil implementasi dari antarmuka halaman Result dapat dilihat pada gambar 5.3 sebagai berikut.. 44.

Gambar

Garis besar

Dokumen terkait

Metode penelitian terdiri dari empat tahap, yaitu tahap I isolasi dan identifikasi bakteri serta pemilahan bakteri yang berasosiasi dengan spons sebagai penghasil inhibitor

Momentum inilah yang menjadi dasar untuk diselenggarakannya Kongres Ikatan Alumni UPN “Veteran” Jakarta disertai dengan Reuni Akbar Alumni UPN “Veteran” Jakarta

Profil kemampuan komunikasi matematis siswa dalam pembelajaran kooperatif tipe FSLC ditinjau dari penalaran matematis siswa adalah tulisan yang menjelaskan suatu

When you create an array using, for example, the list() function, the first element you assign to the array is associated with the index position of 0. The second element you assign

Medan Petisah Sumatera Utara, dan pada saat dilakukan penggeledahan ditemukan Narkotika golongan I jenis Shabu sebanyak 4 (empat) bungkus plastik dengan berat

Menetapkan : KEPUTUSAN KOMISI PEMILIHAN UMUM KABUPATEN TUBAN TENTANG TAHAPAN, PROGRAM, DAN JADWAL PENYELENGGARAAN PEMILIHAN UMUM KEPALA DAERAH DAN WAKIL

Dengan demikian, usaha yang dilakukan tersebut baik dipengaruhi oleh disposisi berupa dukungan implementor, sedangkan usaha yang dilakukan kurang optimal dan kurang

Kasus probable/kasus konfirmasi dengan gejala (simptomatik) yang tidak dilakukan pemeriksaan follow up RT-PCR dihitung 10 hari sejak tanggal onset dengan