2.1. JARINGAN KOMPUTER

Jaringan komputer adalah kumpulan dua komputer atau lebih yang secara cerdas saling berbagi pakai alat-alat perangkat keras dan perangkat lunak. Jaringan bisa terbentuk dari minimal dua komputer sederhana dan kecil yang saling berbagi printer dan CD-ROM yang terpasang pada salah satu komputer. Ada 3 klasifikasi jaringan komputer yaitu berdasarkan skala, berdasarkan fungsi dan berdasarkan topologi jaringan.

2.1.1. Klasifikasi Jaringan Berdasarkan Skala a. Local Area Network (LAN)

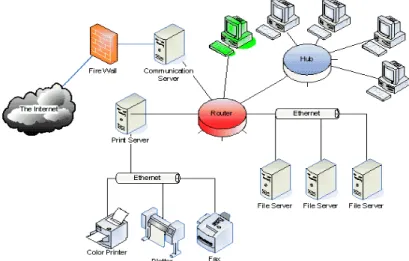

LAN (Local Area Network) adalah jaringan komputer yang jaringannya hanya mencakup wilayah kecil. Seperti jaringan komputer kampus, gedung, kantor, dalam rumah, sekolah atau yang lebih kecil. Saat ini kebanyakan LAN berbasis pada teknologi IEEE-802.3 ethernet menggunakan perangkat switch, yang mempunyai kecepatan transfer 10, 100, dan 1000 Mbps. Selain teknologi ethernet, terdapat pula teknologi 802-11b atau biasa disebut Wi-Fi juga sering digunakan untuk membangun sebuah LAN. LAN (Local Area Network) bisa dilihat pada gambar 2-1 berikut ini :

Gambar 2-1 Topologi LAN (Local Area Network)

b. Wide Area Network (WAN)

WAN (Wide Area Network) adalah merupakan jaringan komputer yang mencakup area yang besar (Wide) sebagai contoh yaitu jaringan komputer antar wilayah, kota dan bahkan negara. Atau dapat didefinisikan juga sebagai jaringan komputer yang membutuhkan router dan saluran komunikasi publik. WAN digunakan untuk menghubungkan jaringan lokal yang satu dengan jaringan lokal yang lain, sehingga pengguna atau komputer di lokasi yang satu dapat berkomunikasi dengan pengguna dan komputer di lokasi lain.

2.1.2. Klasifikasi Jaringan Berdasarkan Fungsi

Pada dasarnya setiap jaringan komputer ada yang berfungsi sebagai client dan juga server. Tetapi ada jaringan yang memiliki komputer yang khusus didedikasikan sebagai server sedangkan yang lain sebagai client. Ada juga yang tidak memiliki komputer yang khusus berfungsi sebagai

server saja. Karena itu berdasarkan fungsinya maka ada dua jenis jaringan komputer:

a. Client Server

Client Server yaitu jaringan komputer dengan komputer yang didedikasikan khusus sebagai server. Sebuah layanan bisa diberikan oleh sebuah komputer atau lebih, seperti satu komputer sebagai server yang menangani berbagai multi service yaitu Mail Server, Web Server, File Server, Database Server dan lainnya. Jaringan komputer client server ditunjukkan oleh gambar 2-2 berikut ini :

Gambar 2-2 Jaringan Client Server

b. Peer-to-Peer

Peer-to-Peer yaitu jaringan komputer dimana setiap host dapat menjadi server dan juga menjadi client secara bersamaan . Peer to Peer bisa dilihat pada gambar 2-3 berikut ini :

Gambar 2-3Jaringan Peer to Peer

2.1.3. Klasifikasi Jaringan Berdasarkan Topologi Jaringan

Topologi jaringan adalah gambaran secara fisik dari pola hubungan antara komponen-komponen jaringan meliputi server, workstation, hub atau switch dan pengkabelannya. Terdapat tiga macam topologi jaringan yang umum digunakan, yaitu Bus, Star, dan Ring.

a. BUS

Pada topologi bus digunakan sebuah kabel tunggal atau kabel pusat dimana seluruh workstation dan server dihubungkan. Keunggulan topologi bus adalah pengembangan jaringan atau penambahan workstation baru dapat dilakukan dengan mudah tanpa mengganggu workstation lain. Kelemahan dari topologi ini adalah bila terdapat gangguan di sepanjang kabel pusat maka keseluruhan jaringan akan mengalami gangguan.

b. STAR

Pada topologi star, masing-masing workstation ataupun server dihubungkan secara langsung ke konsentrator. Keunggulan dari topologi tipe star ini adalah bahwa dengan adanya kabel

tersendiri untuk setiap workstation ke server, maka bandwidth atau lebar jalur komunikasi dalam kabel akan semakin lebar sehingga akan meningkatkan kerja secara keseluruhan. Bila terdapat gangguan di suatu jalur kabel maka gangguan hanya akan terjadi dalam komunikasi antara workstation yang bersangkutan dengan server, jaringan secara keseluruhan tidak mengalami gangguan. Kelemahan dari topologi star adalah kebutuhan kabel yang lebih besar dibandingkan dengan topologi lain.

c. RING

Di dalam topologi ring semua workstation dan server dihubungkan sehingga terbentuk suatu pola lingkaran atau ring. Tiap workstation ataupun server akan menerima dan melewatkan informasi dari satu komputer ke komputer yang lain, bila alamat-alamat yang dimaksud sesuai maka informasi diterima dan bila tidak informasi akan dilewatkan.

Kelemahan dari topologi ring ini adalah setiap node dalam jaringan akan selalu ikut serta mengelola informasi yang dilewatkan dalam jaringan, sehingga bila terdapat gangguan di suatu node maka seluruh jaringan akan terganggu. Keunggulan dari topologi ring adalah tidak terjadinya collision ataupun tabrakan pengiriman data seperti pada topologi bus, karena hanya satu node yang dapat mengirimkan data pada suatu saat.

2.2. PROTOKOL JARINGAN KOMPUTER

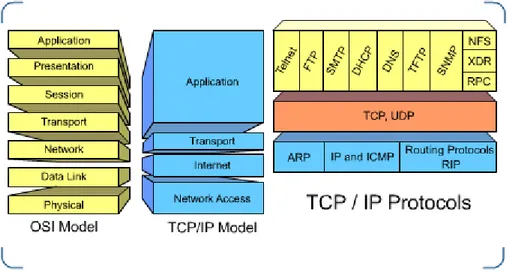

2.2.1. TCP/IP (Transmission Control Protocol / Internet Protocol) TCP/IP (Transmision Control Protocol / Internet Protocol) adalah sekumpulan protokol yang didesain untuk melakukan fungsi-fungsi komunikasi data seperti pada LAN (Local Area Network) dan WAN (Wide Area Network). TCP / IP terdiri atas sekumpulan protokol yang masing-masing bertanggung jawab atas bagian-bagian tertentu dari komunikasi data. Pemodelan empat layer TCP / IP, sebagaimana terlihat pada gambar 2-4.

Gambar 2-4 Empat Layer TCP / IP

Dalam TCP / IP, terjadi penyampaian data dari protokol yang berada di satu layer dengan protokol yang berada di layer yang lain. Setiap protokol memperlakukan semua informasi yang diterimanya dari protokol lain sebagai data. Jika suatu protokol menerima data dari protokol lain di layer atasnya, maka akan menambahkan informasi tambahan miliknya ke data tersebut. Informasi ini memiliki fungsi yang sesuai dengan fungsi dari

protokol tersebut. Setelah itu, data ini diteruskan lagi ke protokol pada layer dibawahnya.

Hal yang lain juga terjadi jika suatu protokol menerima data dari protokol lain yang berada di layer dibawahnya. Jika data ini dianggap benar, protokol akan melepaskan informasi tambahan tersebut, untuk kemudian meneruskan data itu ke protokol lain yang berada pada layer diatasnya. Pergerakan data dalam layer bisa dilihat pada gambar 2-5 berikut ini :

Gambar 2-5 Pergerakan Data dalam Layer TCP / IP

TCP / IP terdiri dari 4 lapisan (Layer) yang berupa sekumpulan protokol yang bertingkat. Keempat lapis / Layer tersebut adalah sebagai berikut :

a. Network Access Layer

Network Access Layer atau Network Interface Layer bertanggung jawab untuk mengirim dan menerima data dari media fisik yang dapat berupa kabel, serat optik atau gelombang radio. Karena tugasnya ini, protokol pada lapisan

ini harus mampu menerjemahkan sinyal listrik menjadi data digital yang dimengerti oleh komputer, yang berasal dari peralatan lain yang sejenis, misalnya ethernet, SLIP, PPP, repeater, bridge, router, hub atau switch.

b. Network Layer

Network Layer bertanggung jawab dalam proses pengiriman ke alamat yang tepat.

c. Transport Layer

Transport Layer berisikan protokol-protokol yang bertanggung jawab dalam mengadakan komunikasi dua host atau komputer. Kedua protokol tersebut adalah TCP (Transmision Control Protocol) dan UDP (User Datagram Protokol).

d. Application Layer

Application Layer merupkan tempat aplikasi-aplikasi yang menggunakan TCP / IP stack berada, contohnya antara lain SMTP (Simple Mail Transfer Protokol) adalah suatu protokol aplikasi yang merupakan sistem pengiriman message / pesan atau email, HTTP (HyperText Transfer Protocol) adalah suatu protocol yang digunakan untuk transfer halaman Web, dan FTP (File Transfer Protocol) adalah layanan untuk melakukan ungguh dan unduh file.

2.3. IP (INTERNET PROTOCOL)

Internet Protokol di desain untuk menghubungkan komunikasi komputer pada jaringan Packet-Switched. IP menyediakan pengiriman data yang bersifat Connectionless dan Best-effort. Connectionless berarti tidak ada pembentukan hubungan antara satu titik dengan titik lain sebelum proses pengiriman data. Best- effort berarti sedapat mungkin IP akan mengirimkan data ke tujuan, tetapi IP tidak menjamin data akan benar-benar sampai ke tujuan.

IP address merupakan pemberian identitas yang universal bagi setiap interface komputer lain. IP address berfungsi sebagai penunjuk alamat interface pada sebuah komputer dan juga untuk menentukan suatu rute jaringan yang dilalui oleh sebuah pengiriman data. (Alberto Leon Garcia,2000:548).

2.4. KEAMANAN JARINGAN

Keamanan jaringan komputer adalah proses untuk menghindari atau melindungi dari gangguan baik untuk pencurian data, manipulasi data. Penggunaan sistem keamanan yang baik maka akan menjadikan komunikasi data pada komputer akan semakin aman.

2.4.1. Tipe Proteksi Jaringan

Pada lapisan jaringan komputer memiliki fungsi yang berbeda, maka perlindungan sesuai dengan lapisan pada jaringan tersebut . Disini dijelaskan mengenai perlindungan terhadap jaringan komputer sesuai pada setiap lapisan jaringan komputer.

Pengamanan pada jaringan komputer, tahap paling mendasar adalah menjaga titik akses yang dapat digunakan seseorang untuk terhubung ke dalam jaringan. Pada umumnya, titik akses jaringan komputer adalah berupa hub atau switch. Mekanisme umum yang biasa digunakan dalam mengamankan titik akses ke jaringan komputer, yaitu Mac Address.

Mac Address Authentication adalah sebuah mekanisme di mana sebuah peralatan yang akan melakukan akses pada sebuah titik-akses sudah terdaftar terlebih dahulu. Metode ini untuk memastikan apakah peralatan yang akan melakukan akses adalah peralatan yang berhak untuk akses tanpa mempedulikan siapa yang mempergunakannya. Pada setiap peralatan jaringan komputer terdapat sebuah identitas yang unik. Berdasarkan identitas tersebutlah metode ini melakukan otentikasi. Pada setiap paket data yang dikirimkan sebuah peralatan akan mengandung informasi mengenai identitas peralatan tersebut, yang akan dibandingkan dengan daftar akses yang dimiliki setiap titik-akses, apabila ternyata identitas peralatan terdapat dalam daftar, paket yang dikirimkannya akan diteruskan, apabila tidak maka paket yang dikirimkannya tidak akan diteruskan. Keuntungannya adalah metode ini sudah banyak diimplementasikan pada switch atau hub yang sering digunakan sebagai titik akses.

Kelemahan utama dari metode ini adalah seseorang dapat dengan mudah memanipulasi identitas unik pada peralatan yang digunakannya, sehingga peralatan tersebut dapat melakukan akses ke sebuah jaringan komputer. Oleh karena itu sangat penting untuk menjaga integritas daftar identitas peralatan yang dapat melakukan akses ke jaringan.

b. Lapisan Jaringan (Network Layer)

Pada lapisan ini, metode perlindungan jaringan komputer akan berdasarkan pada alamat IP dan Port. Pada setiap paket data yang dikirimkan oleh sebuah peralatan jaringan komputer ke peralatan lainnya akan mengandung alamat IP dan Port yang digunakan oleh pengirim serta alamat IP dan Port dari tujuan paket tersebut. Sebuah sistem pengamanan yang biasanya dikenal dengan nama firewall dapat melakukan filtering berdasarkan kedua hal tersebut. Firewall diletakkan pada gerbang masuk maupun keluar sebuah sistem jaringan komputer.

c. Session Layer dan Transport Layer

Pada lapisan ini, metode pengamanan lebih difokuskan dalam mengamankan data yang dikirimkan. Metode pengamanan yang banyak digunakan adalah VPN (Virtual Private Network). Kelemahan utama dari VPN adalah tidak adanya sebuah standard baku yang dapat diikuti oleh semua pihak yang berkepentingan. Akibatnya ada banyak implementasi VPN

yang dapat digunakan, tapi antara satu implementasi dengan implementasi lainnya tidak dapat saling berhubungan. Selain itu, karena harus melalui proses enkripsi dan dekripsi, sehingga waktu yang dibutuhkan untuk melakukan transmisi bertambah. d. Application Layer

Lapisan paling atas dari jaringan komputer adalah lapisan aplikasi. Oleh karena itu, keamanan sebuah sistem jaringan komputer tidak terlepas dari keamanan aplikasi yang menggunakan jaringan komputer tersebut, baik itu keamanan data yang dikirimkan dan diterima oleh sebuah aplikasi, maupun keamanan terhadap aplikasi jaringan komputer tersebut.

2.4.2. Tipe Pengamanan Sistem

Pada sistem jaringan komputer terdapat dua jenis tipe pengamanan. Yaitu pengamanan yang bersifat pencegahan (preventif) seperti agar sistem tidak memiliki lubang keamanan dan pengamanan yang bersifat pengobatan (recovery) ketika suatu lubang keamanan sudah dieksploitasi.

a. Mengatur Akses (Access Control)

Salah satu cara yang digunakan untuk mengamankan sistem adalah dengan mengatur akses ke informasi melalui mekanisme “authentication” dan “access control”. Implementasi dari mekanisme ini antara lain dengan menggunakan “password”. Untuk menggunakan sebuah sistem atau komputer disini pemakai diharuskan melalui proses authentication dengan

menuliskan “userid” dan “password” yang akan dibandingkan dengan userid dan password yang berada di sistem. Apabila keduanya sah, pemakai yang bersangkutan diperbolehkan menggunakan sistem. Apabila ada yang salah, pemakai tidak dapat menggunakan sistem serta biasanya dicatat dalam berkas log.

Setelah proses authentication, pemakai diberikan akses sesuai dengan level yang dimilikinya melalui sebuah access control. Access control ini biasanya dilakukan dengan mengelompokkan pemakai dalam “group”. Ada group yang berstatus pemakai biasa, ada tamu, dan ada juga administrator atau super user yang memiliki kemampuan lebih dari group lainnya. Pengelompokan ini disesuaikan dengan kebutuhan dari penggunaan sistem.

b. Pembatasan Service

Secara garis besar pada sistem diberikan dengan beberapa layanan yang dijalankan sebagai standar dengan tujuan untuk mempermudah dalam menkonfigurasi sebuah sistem. Sebagai contoh, pada sistem UNIX service seperti: finger, telnet, ftp, smtp, pop, echo, dan sebagainya yang kesemuanya tidak dibutuhkan. Untuk mengamankan sistem, service yang tidak diperlukan di server (komputer) dapat dimatikan untuk menghindari kesalahan dari service tersebut serta kemungkinan

adanya celah keamanan yang ditimbulkan oleh dalam service tersebut.

2.5. SISTEM OPERASI LINUX

Linux adalah sebuah sistem operasi komputer bertipe Unix. Linux merupakan salah satu contoh perangkat lunak bebas dan opensource karena sebagian besar kode sumbernya (source code) dapat secara bebas dimodifikasi digunakan dan didistribusikan kembali oleh semua orang. Penggunaan nama "Linux" berasal dari nama kernelnya (kernel Linux), yang dibuat tahun 1991 oleh Linus Torvalds. Sistemnya, peralatan sistem dan pustakanya umumnya berasal dari sistem operasi GNU (General Public License), yang diumumkan tahun 1983 oleh Richard Stallman.

Kontribusi GNU adalah dasar dari munculnya nama alternatif GNU / Linux (http://id.wikipedia.org/wiki/Linux, 4/9/2010, 06.02). Istilah Linux atau GNU / Linux digunakan sebagai rujukan kepada keseluruhan distro Linux (Linux distribution), yang di dalamnya disertakan program-program lain pendukung sistem operasi. Contoh program tersebut adalah server web, bahasa pemrograman, basisdata, tampilan layar (Desktop Environment) , dan aplikasi perkantoran (office suite) . Distro Linux telah mengalami pertumbuhan yang pesat dari segi popularitas, sehingga lebih populer dari versi UNIX yang menggunakan sistem lisensi dan berbayar (proprietary) maupun versi UNIX bebas lain yang pada awalnya.

a. Dapat berjalan pada spesifikasi perangkat keras yang minimal, multiuser, Linux dapat digunakan oleh satu atau lebih orang untuk menggunakan. b. Program yang sama atau berbeda dalam suatu mesin yang sama pada saat bersamaan, di terminal yang sama atau berbeda.

c. Multikonsole, dalam satu komputer, pengguna dapat melakukan login dengan nama user yang sama atau berbeda lebih dari satu kali, tanpa perlu menutup sesi sebelumnya. Multikonsole dapat dilakukan pada Linux karena Linux merupakan Non-Dedicated Server yaitu user dapat bekerja seperti halnya melalui client menggunakan komputer server selagi server bekerja melayani client-client yang ada. Linux yang dikhususkan untuk server menggunakan perintah CLI (Command Line Interface) sehingga tidak memakan sumber daya yang besar untuk menjalankan perintah, dikarenakan pada server sumber daya merupakan salah satu aspek yang penting.

2.6. VOICE OVER INTERNET PROTOCOL (VoIP)

VoIP (Voice Over Internet Protocol) adalah teknologi berupa perangkat keras atau perangkat lunak yang memungkinkan percakapan telepon dengan menggunakan jalur komunikasi data pada suatu jaringan komputer. Teknologi ini dengan cara merubah suara menjadi format digital tertentu sehingga dapat dilewatkan melalui jaringan IP.

2.6.1. Kelebihan VoIP

Pengunaan VoIP memiliki keuntungan seperti dari segi biaya, jelas lebih murah dibandingkan dengan tarif telepon analog, karena jaringan IP bersifat global sehingga untuk Hubungan Internasional dapat ditekan hingga 70%. Serta biaya perawatan dapat dikurangi karena suara dan data jaringan terpisah.

2.6.2. Kekurangan VoIP a. Delay

Delay adalah interval waktu saat suara mulai dikirimkan oleh pemanggil menuju penerima panggilan yang disebabkan salah satunya oleh konversi suara analog menjadi data-data digital. b. Jitter

Jitter adalah variasi yang ditimbulkan oleh delay, terjadi karena adanya perubahan terhadap karakteristik dari suatu sinyal sehingga menyebabkan terjadinya masalah terhadap data yang dibawa oleh sinyal tersebut.

c. Packet Loss

Packet loss adalah hilangnya paket data yang sedang dikirimkan, disebabkan karena jitter atau karena adanya permasalahan di perangkat-perangkat jaringan seperti router atau jalur komunikasi yang terlalu padat penggunanya.

d. Keamanan

VoIP berjalan pada jaringan intranet maupun internet kemungkinan data suara tersebut disadap oleh pihak-pihak

yang tidak bertanggung jawab tetaplah ada, inilah yang mendasari penulis untuk fokus terhadap keamanan pada data suara VoIP tersebut.

2.6.3. Protokol VoIP

Secara umum terdapat dua teknologi yang digunakan untuk VoIP yaitu H.323 dan SIP. H.323 merupakan teknologi yang dikembangkan oleh ITU (International Telecommunication Union). SIP (Session Initiation Protocol) merupakan teknologi yang dikembangkan IETF (Internet Enggineering Task Force).

a. H.323

H..323 adalah salah satu dari rekomendasi ITU-t (International Telecommunications Union – Telecommunications). H.323 merupakan standar yang menentukan komponen, protokol, dan prosedur yang menyediakan layanan komunikasi multimedia. Layanan tersebut adalah komunikasi audio, video , dan data real-time, melalui jaringan berbasis paket (packet-based network). (Tabratas Tharom, 2001;64). H.323 berjalan pada jaringan intranet dan jaringan packet-switched tanpa mengatur media jaringan yang di gunakan sebagai sarana transportasi maupun protokol lapisan jaringan.

Standar H.323 mengatur hal-hal sebagai berikut :

(a). Video Codec (H.261 dan H.263). Video Codec bertugas mengkodekan data dari sumber video untuk

dikirimkan dan mendekodekan sinyal kode yang diterima untuk di tampilkan di layar penerima.

(b). Audio Codec (G.711, G.722, G723, G728 dan G.729). Audio codec betugas mengkodekan data dari sumber suara untuk dikirimkan dan mendekodekan sinyal kode yang diterima untuk didengarkan oleh penerima. (c). Data channel mendukung aplikasi-aplikasi seperti

electronic whiteboard, dan kolaborasi aplikasi. Standar untuk aplikasi-aplikasi seperti ini adalah standar T.120 . Aplikasi dan protokol yang berbeda tetap dapat dijalankan dengan negosiasi menggunakan standar H.245

(d). Sistem control unit (H.245 dan H.225.0) menyediakan signalling yang berkaitan dengan komunikasi antar terminal H.323.

(e). H.225.0 lapisan memformat data video, suara, data, dan informasi kontrol lain sehingga dapat dikirimkan melalui LAN Interface sekaligus menerima data yang telah diformat melalui LAN Interface. Sebagai tambahan, lapisan ini juga bertugas melakukan pendeteksian error, perbaikan error, dan frame sequencing agar data dapat mencapai tujuan sesuai denagn kondisi saat data dikirimkan. LAN interface harus menyediakan koneksi yang handal. Untuk flow

control dan unreliable data channel connection (misal: UDP) dapat digunakan untuk pengiriman audio dan video channel.

b. SIP (Session Initiation Protocol)

SIP (Session Initiation Protocol) adalah suatu signalling protocol pada lapisan aplikasi yang berfungsi untuk membangun, memodifikasi, dan mengakhiri suatu sesi multimedia yang melibatkan satu atau beberapa pengguna. Sesi multimedia adalah pertukaran data antar pengguna yang bisa meliputi suara, video, dan teks. SIP tidak menyediakan layanan secara langsung, tetapi menyediakan pondasi yang dapat digunakan oleh protokol aplikasi lainnya untuk memberikan layanan yang lebih lengkap bagi pengguna, misalnya dengan RTP (Real Time Transport Protocol) untuk transfer data secara real-time, dengan SDP (Session Description Protocol) untuk mendiskripsikan sesi multimedia, dengan MEGACO (Media Gateway Control Protocol) untuk komunikasi dengan PSTN (Public Switch Telephone Network).

Meskipun demikian, fungsi dan operasi dasar SIP tidak tergantung pada protokol tersebut. SIP juga tidak tergantung pada protokol lapisan transport yang digunakan. Pembangunan suatu komunikasi multimedia dengan SIP dilakukan melalui beberapa :

(a) User Location adalah menentukan lokasi pengguna yang akan berkomunikasi.

(b) User Availability adalah menentukan tingkat keinginan pihak yang dipanggil untuk terlibat dalam komunikasi.

(c) User Capability adalah menentukan media maupun parameter yang berhubungan dengan media yang digunakan untuk komunikasi.

(d) Session Setup adalah pembentukan hubungan antara pihak pemanggil dengan pihak yang dipanggil.

(e) Session Management yaitu meliputi transfer, modifikasi, dan pemutusan sesi. Secara garis besar SIP merupakan protokol yang digunakan untuk membangun, memodifikasi, dan mengakhiri suatu sesi. Penggunaan protokol codec video , audio dan Real-time Protocol dengan H.323 tetap sama, hanya berbeda dalam sesi signaling sambungan VoIP.

2.6.4. Komponen VoIP

Untuk dapat melakukan komunikasi menggunakan VoIP dibutuhkan beberapa komponen pendukung. Beberapa komponen yang harus ada dalam VoIP, yaitu :

a. Protocol

Perangkat VoIP yang terdiri dari kombinasi analog, SoftPhone, IP phone, codec dan SoftSwitch tentunya membutuhkan

seperangkat aturan atau suatu sistem yang mengatur interkoneksinya agar dapat saling bekerjasama. Ada beberapa protokol yang dipakai untuk membangun sebuah jaringan VoIP. Protokol ini dipilih berdasarkan perangkat dan codec apa yang digunakan untuk menyambungkan ke jaringan VoIP. Protokol ini juga menyertakan beberapa codec audio yang dapat dipilih.

Protokol H.232 adalah salah satu pembuka jalan bagi teknologi VoIP. H.232 dibuat, dan distandadisasi oleh badan telekomunikasi dunia ITU (International Telecommunication Union). Protokol ini memiliki spesifikasi yang lengkap untuk digunakan di berbagai aplikasi, seperti konferensi video, bagi-pakai ata dan audio (VoIP). Meskipun demikian, H.323 tidak dibuat secara khusus untuk memenuhi kebutuhan komunikasi VoIP.

Sebagai altenatif dibuatlah protokol baru bernama SIP (Session Inittiation Protocol) yang dikembangkan secara khusus untuk aplikasi VoIP. Selain lebih ringkas, SIP memiliki kelebihan saat memproses komunikasi VoIP yang sedang berjalan.

Protokol lain yang juga sempat populer adalah MGCP (Media Gateway Control Protocol). Protokol ini lebih sering digunakan untuk mengontrol titik komunikasi di VoIP. MGCP memiliki feature tambahan yang unik, yakni Call Waiting.

b. PBX Server Asterisk

PBX Server Asterisk adalah bagian utama dalam jaringan VoIP. Perangkat ini memang tidak wajib ada di jaringan VoIP, tetapi sangat dibutuhkan untuk dapat menghubungkan banyak titik komunikasi server. Perangkat ini dapat digunakan untuk mendefinisikan jalur dan aturan antar terminal. Selain itu PBX Server Asterisk juga bisa menyediakan layanan-layanan yang biasa ada di perangkat PBX (Private Branch Exchange), voice mail, IVR (Interactive Voice Response), dan lain-lain. Beberapa jenis SoftSwitch juga menyediakan fasilitas tambahan untuk dapat berkomunikasi dengan SoftSwitch lain di internet. Ada beberapa SoftSwitch yang dapat anda pilih untuk membangun jaringan VoIP sendiri, semuanya memiliki lisensi gratis. Contoh dari PBX Server Asterisk ini adalah Asterisk.

c. Soft Switch

Telepon analog yang biasa digunakan di rumah menggunakan teknologi Circuit Switching. teknologi ini masih digunakan sebagai standar baku jaringan telepon di beberapa negara termasuk indonesia meskipun jauh dari efisien.

Konsep dasar penggunaan circuit switching yaitu sebuah jalur komunikasi akan dibuka dan dipesan selama terjadi

komunikasi. Jalur komunikasi yang ada akhirnya menjadi eksklusif dimiliki oleh dua titik yang menggunakannya.

Contoh, anda tinggal di Jakarta dan hendak menelepon kerabat yang berada di Surabaya. Selama proses komunikasi antara anda dan kerabat terjadi, jalur telepon dari Jakarta ke Surabaya adalah eksklusif milik anda dan lawan bicara. Alhasil biaya pun membengkak karena anda harus membayar jalur telepon tadi. Konsep berbeda ditawarkan VoIP, seluruh data yang lalu-lalang di internet menggunakan konsep Packet Switching. artinya jalur yang anda gunakan untuk berselancar di internet bukan eksklusif milik sendiri. Packet Switching memungkinkan jalur data digunakan oleh banyak pengguna. Agar tidak salah alamat, paket data diberi identitas khusus sehingga perangkat pendukung seperti router dapat meneruskannya (switched) ke tujuan akhir. Packet switch menjadi alasan utama mengapa komunikasi suara menggunakan IP (Internet Protocol) yaitu memiliki perbedaan biaya yang jauh lebih rendah.

Agar apat melewati jalur Packet Switch dengan baik, VoIP membutuhkan proses coder dan decoder. Proses ini mengkonversi sinyal audio menjadi data digital yang dipadatkan (kompresi) untuk kemudian dikirim lewat jalur internet. Di titik lain, data dikembangkan lagi (dekompresi), dan diubah menjadi sinyal analog. Konversi codec bekerja

dengan cara memotong bagian sinyal (sampling) audio dalam jumlah tertentu perdetiknya. Sebagai contoh, codec G.711 melakukan sampling audio sebanyak 64.000 kali per detiknya. Jika data hasil kompresi berhasil diterima di titik lain, proses selanjutnya adalah melakukan perakitan ulang. Data yang dirakit tidak selengkap data saat pertama kali dikirim, ada beberapa bagian yang hilang. Akan tetapi bagian yang hilang sangat kecil sehingga tidak terdeteksi oleh telinga manusia. Codec juga bekerja menggunakan alogaritma tertentu untuk membantunya memecah, mengurutkan, mngkompresi, dan merakit ulang audio data yang ditransmisikan. Salah satu alogaritma yang populer digunakan dalam teknologi VoIP adalah CS-ACELP (Conjugate-Structure Algebraic-Code-Excited Linear Prediction).

Pemilihan codec sangat berpengaruh pada penggunaan bandwidth jaringan nantinya. Makin baik codec melakukan sampling, makin efisien juga jalur yang digunakan. Kualitas akhir suara juga harus diperhatikan agar tidak sekadar cepat, codec juga harus menghasilkan sinyal audio yang baik. Beberapa codec lainnya : G.723.1, G.729, G.726, G.728, GSM, iLBC

d. SoftPhone

Selain berupa telepon utuh (hardware), perangkat telepon juga bisa berbentuk software. Di dunia VoIP, perangkat ini disebut

SoftPhone. Softphone memiliki jenis yang beragam baik dari kemampuan dan lisensi. Saat ini banyak Softphone yang disebarkan dengan lisensi gratis. Bahkan ada yang menyediakan lisensi software gratis sekaligus layanan jaringan VoIP-nya. Skype salah satu penyedia softphone cuma-cuma, sekaligus layanan PC-to-PC call yang prima. SoftPhone Skype ini hanya bisa bekerja di jaringan milik Skype. Jika ingin membuat jaringan sendiri harus menggunakan Softphone jenis lain. Softphone lain diantaranya adalah X-Lite, IAX-Lite, MyPhone.

X-Lite merupakan softphone untuk VoIP yang berjalan melalui protokol SIP. Selain suara, X-Lite juga bisa digunakana untuk saling berkirim teks dan video.

IAX-Lite merupakan softphone yang berjalan melalui protokol IAX. IAX merupakan protokol signaling yang dikembangkan oleh pembuat Asterisk (IP PBX). Untuk protokol H.323 dapat menggunakan MyPhone.

2.7. ASTERISK IP PBX

Asterisk merupakan salah satu software PBX Server Asterisk. Asterisk adalah sebuah simbol (*) yang merepresentasikan sebuah wildcard dibanyak bahasa komputer. Ini merupakan simbol yang menyatakan bahwa Asterisk dikembangkan untuk memenuhi semua tuntutan aplikasi telephony.

Asterisk dikembangkan dalam lingkungan Open Source. Asterisk hadir dengan membawa tawaran feature VoIP yang lebih menarik. Asterisk dapat

dioperasikan sebagai SIP Server, IAX Server. Sama seperti Open H.323 Gatekeeper, Asterisk memiliki dukungan yang luas terhadap sistem operasi Linux, BSD, MacOSX dan Windows, namun kebanyakan digunakan dalam Linux karena lebih stabil dan lebih mudah operasinya.

Asterisk dapat menyediakan layanan Voicemail berikut direktorinya. Feature lain yang ada adalah Call Conference, IVR (Interactive Voice Response), dan Call Queuing. Sebagai pelengkap berkomunikasi di jaringan VoIP tersedia three-way calling, layanan caller ID, ADSI, SIP dan dukungan protokol H.323.

Karena Asterisk adalah perangkat lunak Open Source, sehingga dapat dengan mudah menggunakan dan memodifikasikannya tanpa dituntut biaya lisensi. Asterisk adalah perangkat lunak modular, sehingga kita dapat melakukan kostumisasi sesuai dengan apa yang kita butuhkan, menambah modul ataupun melakukan pengurangan modul sesuai kebutuhan. Sehingga memberikan kemudahan dan fleksibilitas kepada pemakainya.

Asterisk adalah sebuah IP PBX. PBX adalah suatu sentral private yang mengkoneksikan satu atau lebih line di sisi input dan menghubungkan dengan banyak line di sisi output. Sebagai sebuah PBX, Asterisk dapat digunakan untuk panggilan dari stasiun ke stasiun (panggilan antar ekstensi lokal)

Asterisk bisa dijadikan sebagai sebuah IVR (Interactive Voice Response) memberikan kemudahan kepada pengguna. Pelayanan yang berbasis IVR memungkinkan komunikasi yang interaktif antara Asterisk sistem dan pengguna. Contohnya dari IVR adalah ”silahkan tekan satu untuk... tekan dua untuk...”. Asterisk mendukung terlaksananya fasilitas ini.

Asterisk bisa mensupport Voice Mail sistem yang merupakan layanan voice mail layaknya PBX yang umum juga didukung oleh Asterisk. Asterisk menyediakan konteks khusus untuk mendukung aplikasi ini. Asterisk juga menyediakan layanan pemberitahuan bahwa ada voice mail yang masuk dengan mengirimkan ke email user. Asterisk menawarkan kemudahan di dalam perkembangannya.

Aterisk adalah VoIP Sistem yang menawarkan fitur yang lengkap untuk mendukung VoIP. Asterisk mendukung 3 protokol yang dapat berinterkoneksi. Secara default Asterisk sudah mendukung protokol signaling SIP dan IAX, dan untuk mendukung protokol H.323 harus kita tambahkan ke dalam sistem Asterisk (Addon). Masing-masing protokol mempunyai konfigurasi yang berbeda-beda dalam sistem Asterisk dan menawarkan kualitas konfigurasi yang berbeda-beda. Tujuannya adalah memberikan pilihan kepada pengembang dan melihat jaringan aktif yang telah terbangun, apakah internet atau cukup jaringan intranet saja.

2.8. WIRELESS FIDELITY (W i-Fi)

Wi-Fi merupakan kependekan dari Wireless Fidelity, memiliki perngertian yaitu sekumpulan standar yang digunakan untuk jaringan Lokal Nirkabel (Wireless Local Area Network - WLAN) yang didasari pada spesifikasi IEEE 802.11. Standar terbaru dari spesifikasi 802.11a atau b, seperti 802.16.g, saat ini sedang dalam penyusunan, spesifikasi terbaru tersebut menawarkan banyak peningkatan mulai dari luas cakupan yang lebih jauh hingga kecepatan transfernya.

Awalnya Wi-Fi ditujukan untuk penggunaan perangkat nirkabel dan jaringan area lokal (LAN), namun saat ini lebih banyak digunakan untuk mengakses internet. Hal ini memungkinkan seseorang dengan komputer dan kartu nirkabel (Wireless Card) atau PDA (Personal Digital Assistant) untuk terhubung dengan internet dengan menggunakan titik akses terdekat (Hotspot).

Wi-Fi (Wireless Fidelity) adalah koneksi tanpa kabel seperti handphone dengan mempergunakan teknologi radio sehingga pemakainya dapat mentransfer data dengan cepat dan aman. Wi-Fi tidak hanya dapat digunakan untuk mengakses internet, Wi-Fi juga dapat digunakan untuk membuat jaringan tanpa kabel di dalam sebuah perusahaan dan di lingkungan kampus. Karena teknologi Wi-Fi memberikan kebebasan kepada pemakainya untuk mengakses internet atau mentransfer data dari ruangan meeting, kamar hotel, lingkungan kampus dan kafe-kafe. Salah satu kelebihan dari Wi-Fi adalah kepraktisan, tidak perlu repot memasang kabel jaringan. Untuk masalah kecepatan tergantung sinyal yang diperoleh.

Wi-Fi hanya dapat di akses dengan peralatan Wi-Fi Certified Radio seperti komputer, laptop, PDA dan Mobile Phone. Untuk laptop versi terbaru keluaran 2007, sudah terdapat Wi-Fi on board. Bila belum tersedia pemakai dapat menginstall Wi-Fi PC Card yang berbentuk kartu di PCMCIA slot yang terdapat di laptop atau Wi-Fi USB. Untuk PDA, pemakai dapat menginstall Compact Flash format Wi-Fi radio di slot yang telah tersedia. Bagi pengguna komputer dan PDA yang mau menggunakan Wi-Fi, dapat dengan mudah menemukan apakah piranti tersebut memiliki fasilitas Wi-Fi, yaitu dengan mencermati logo Wi-Fi CERTIFIED pada kemasan perangkat tersebut. Meskipun Wi-Fi hanya dapat

diakses ditempat tertentu namun sekarang ini jumlah tempat-tempat umum yang menawarkan Wi-Fi sudah meningkat dengan sangat drastis. Hal ini disebabkan karena dengan dijadikannya tempat mereka sebagai penyedia Wi-Fi berarti mereka memberikan nilai tambah bagi pelanggan untuk dapat mengakses internet. Wi-Fi yang disediakan oleh masing-masing penyedia Wi-Fi pun beragam ada yang menawarkan akses secara gratis seperti halnya eksekutif lounge bandara, ada yang mengharuskan pemakainya untuk menjadi pelanggan salah satu ISP yang menawarkan fasilitas Wi-Fi, yang terpenting adalah dengan adanya Wi-Fi, anda dapat bekerja dimana saja dan kapan saja hingga anda tidak perlu harus selalu terkurung di ruangan kerja anda untuk menyelesaikan setiap pekerjaan atau aktivitas anda.

2.9. MOBILE PHONE

Mobile Phone juga disebut Celluler Phone atau Handphone adalah sebuah perangkat dengan nirkabel atau tanpa kawat yang digunakan untuk komunikasi data dan voice dalam satu jaringan dari stasiun pemancar khusus. Fungsi dari Mobile Phone tersebut adalah untuk mendukung berbagai pelayanan dan accessories, seperti sms, email, packet switching untuk akses ke internet, game, bluetooth, infrared, camera dengan video recorder dan mms untuk pengiriman dan penerimaan photo dan video, mp3 player, radio dan gps. Sedangkan fungsi utama dari Mobile Phone disini adalah untuk bertelepon antara sesama mobile phone atau Mobile Phone ke PSTN dan lain sebagainya, seperti pada gambar berikut ini :

Gambar 2-6 Mobile Phone Client

2.10. FREERADIUS SERVER

RADIUS (Remote Authentication Dial In User Service) adalah protokol yang di kembangkan untuk proses AAA (authentication, authorization and accounting). Radius di kembangkan oleh Livingstion Entreprises, Inc pada tahun 1991 sebagai protokol untuk proses autentikasi dan akunting, protokol ini nantinya akan dijadikan standard protokol oleh IETF (Internet Engineering Task Force).

FreeRADIUS mulai dikembangkan pada bulan Agustus 2005 oleh Alan DeKok dan Miquel van Smoorenburg. Miquel van Smoorenburg sebelumnya mengembangkan Cistron RADIUS Server yang digunakan secara luas di Livingston, tapi akhirnya tidak dipertahankan. FreeRADIUS mulai di kembangkan untuk menggantikan Cistron Radius Server. Dikembangkan dengan bebas dan modular ini akan membantu FreeRADIUS lebih di kenal oleh masyarakat luas dan komunitas. (http://freeradius.org/ 01/08/2010, 19.00).

FreeRADIUS adalah salah satu RADIUS yang dikembangkan dan di distribusikan secara bebas di bawah lisensi GNU GPL (General Public License). FreeRADIUS adalah salah satu server RADIUS yang paling populer dan paling banyak digunakan di seluruh dunia. FreeRADIUS mendukung hampir semua protokol otentikasi yang umum di gunakan di dunia.

Alasan penulis menggunakan FreeRADIUS karena server yang di hasilkan dari aplikasi FreeRADIUS terkenal cepat, kaya fitur, modular dan terukur. Dengan design yang modular maka memudahkan penulis untuk melakukan konfigurasi pada server yang akan di bangun.

2.11. ENKRIPSI

Enkripsi adalah proses mengamankan suatu informasi dengan membuat inforrmasi tersebut tidak dapat dibaca tanpa bantuan pengetahuan khusus. Dikarenakan enkripsi telah digunakan untuk mengamankan komunikasi diberbagai Negara, hanya organisasi-organisasi tertentu dan individu yang memiliki kepentingan yang sangat mendesak akan kerahasiaan yang menggunakan enkripsi. Dipertengahan tahun 1970-an, enkripsi dimanfaatkan untuk pengamanan oleh secretariat agen Pemerintah Amerika Serikat pada domain public dan saat ini enkripsi telah digunakan pada sistem secara luas seperti Internet, hubungan telekomunikasi dan Perbankan.

Enkripsi dapat digunakan untuk tujuan keamanan, tetapi teknik lain masih diperlukan untuk membuat komunikasi yang aman, terutama untuk memastikan integritas dan autentikasi dari sebuah pesan. Contohnya Message Authentication

Code (MAC) atau Digital Signature. Penggunaan yang lain yaitu untuk

melindungi dari analisis jaringan komputer.

(http://en.wikipedia.org/wiki/Encryption/ 01/08/2010, 19.00)

2.11.1. Chiphers

Chiphers adalah sebuah algoritma untuk menampilkan enkripsi dan kebalikannya dekripsi, serangkaian langkah yang terdefinisi yang diikuti sebagai prosedur. Alternatif lain ialah Enchipherment, informasi yang asli disebut plaintext dan bentuk yang sudah dienkripsi disebut chiphertext. Pesan chiphertext berisi seluruh informasi dari pesan plaintext, tetapi dalam format yang tidak dapat dibaca manusia ataupun komputer tanpa menggunakan mekanisme yang tepat untuk melakukan dekripsi.

Chipher biasanya memiliki parameter dari sebagian informasi utama atau yang biasa disebut kunci. Prosedur enkripsi sangat bervariasi tergantung pada kunci yang akan mengubah rincian dari operasi algoritma. Tanpa menggunakan kunci chipher tidak dapat digunakan untuk dienkripsi ataupun dekripsi.

2.11.2. MD5 (Message-Digest Algorithm 5)

Dalam kriptografi MD5 (Message-Digest Algorithm 5) adalah fungsi hash kriptografi yang digunakan secara luas pada hash value 128 bit. Pada standar internet (RFC 1321), MD5 telah dimanfaatkan pada bermacam-macam aplikasi keamanan, MD5 juga umum digunakan untuk melakukan integritas sebuah file.

MD5 didesain oleh Ronald Rivest pada tahun 1991, untuk menggantikan hash function sebelumnya yaitu MD4. Pada tahun 1996 sebuah kelemahan ditemukan dalam desainnya walaupun bukan kecacatan fatal, pengguna kriptografi mulai menganjurkan menggunakan algoritma lain, seperti SHA-1 (klaim terbaru menyatakan bahwa SHA-1 juga cacat). Pada tahun 2004 kecacatan-kecacatan yang lebih serius ditemukan menyebabkan penggunaan algoritma tersebut dalam tujuan untuk

keamanan menjadi semakin dipertanyakan.

(http://id.wikipedia.org/wiki/MD5/ 02/08/2010, 17.00).

Hash-hash MD5 sepanjang 128 bit (16 byte) yang dikenal juga sebagai ringkasan pesan, secara tipikal ditampilkan dalam bilangan heksadesimal 32 digit. Berikut ini merupakan contoh pesan ASCII sepanjang 43 byte sebagai masukan dan hash MD5 terkait :

MD5(“Universitas Mercu Buana”) = 756a14726f82a35075ded68b9c3981f6

Bahkan perubahan yang kecil pada pesan akan (dengan probabilitas lebih) menghasilkan hash yang benar-benar berbeda, misalnya pada kata “Universitas Mercu Buana” dengan spasi dan “Universitas MercuBuana” tanpa spasi.

MD5(“Universitas MercuBuana”) = f023954e90468f09bad3bda72a3f4c9c