PERANCANGAN PROGRAM BERBASIS

MOBILE DENGAN MENGGUNAKAN

METODE PIXEL VALUE DIFFERENCING

DAN ALGORITMA RIJNDAEL

M. Maha Andar Pasaribu

Universitas Bina Nusantara, Jl Ampera 2 No. 13 A, 085718403000, [email protected]

Rojali

Universitas Bina Nusantara, Jln Syahdan No 9,(021)5345830, [email protected]

Afan Galih Salman

Universitas Bina Nusantara, Jln Syahdan no 9,(021)5345830, [email protected]

Kriptografi dan steganografi merupakan salah satu cabang ilmu dalam teknik informatika yang bertujuan untuk menyembunyikan pesan rahasia ke dalam sebuah media sehingga tidak disadari keberadaan pesan tersebut. Pada penelitian ini media yang digunakan berupa image berformat *.jpg, *.gif, *.png, dan *.bmp berdimensi 512 x 512 atau lebih besar, sedangkan pesan yang disisipkan adalah berupa inputan ketik. Media yang digunakan sebagai perantara berupa delapan buah image yang masing-masing mempunyai karakteristik dan tampilan berbeda serta menggunakan metode

Rijndael dan Pixel Value Differencing Random. Metode tersebut dibagi menjadi dua proses utama,

yaitu proses encrypt dan decrypt. Gambar yang baik adalah gambar yang hampir tidak memiliki perbedaan antara sebelum dan sesudah dilakukan penyisipan. Hasil dari penilitian ini adalah hasil

Rijndael, nilai Peak Signal to Noise Ratio (PSNR), nilai Mean Square Error (MSE), total capacity

yang banyak, waktu proses encrypt dan decrypt. gambar yang telah disisipkan pesan yang baik menghasilkan nilai PSNR terbesar, MSE terkecil.

Kata Kunci : Steganografi, Kriptografi, Rijndael, Pixel Value Differencing, gambar.

ABSTRACT

Cryptography and steganography is a branch of science in computer science that aims to hide secret messages into a medium that does not realize the existence of the message. In this study, the medium used in the form of image format * jpg, * gif, * png, * bmp and dimensions of 512 x 512 or greater, while the message is inserted in the form input type. Media used as an intermediary in the form of eight images, each of which has different characteristics and appearance as well as using the Rijndael and Pixel Value Random differencing. The method is divided into two main processes, namely the process of encrypt and decrypt. Good image is an image that is almost no difference between before and after insertion. The results of this research is the result of Rijndael, the value of Peak Signal to Noise Ratio (PSNR), the value of Mean Square Error (MSE), the total capacity is much, encrypt and decrypt processing time. images that have been pasted messages that either produce the largest PSNR, MSE smallest.

Keywords : Steganography, Crpytography, Rijndael, Pixel Value Differencing, Image.

PENDAHULUAN

Latar Belakang

Dalam perkembangan pertukaran informasi, salah satu kendala yang ditemukan adalah masalah keamanan. Beberapa hal yang harus dipenuhi saat pesan dikirimkan hingga sampai pada penerima adalah confidentiality, integrity, availability, authenticity, dan

non-repudiation. Kelima konsep keamanan komputer ini melindungi pesan yang dikirimkan sender kepada receiver agar pesan yang dikirimkan sampai dengan selamat tanpa kurang

satu bit data pun. Confidentiality adalah istilah yang digunakan untuk mencegah diaksesnya informasi oleh individual yang tidak berhak. Integrity dalam istilah keamanan informasi berarti data tidak dapat dimodifikasi tanpa terdeteksi. Availability menjelaskan tujuan dari pesan tersebut, dimana pada saat dibutuhkan informasi tersebut dapat diakses dan tersedia.

Authenticity menjelaskan bahwa pesan yang dikirim adalah autentik, serta pengirim dan

penerima adalah benar pihak yang benar-benar mengirimkan pesan tersebut.

Non-repudiation adalah istilah untuk menjelaskan suatu pihak tidak bisa mengelak telah

melakukan suatu transaksi, dalam hal ini mengirimkan pesan.

Kriptografi dapat menjadi jawaban dari masalah tersebut. Sebagai ilmu yang telah diaplikasi untuk pengamanan data, kriptografi dapat digunakan untuk mengamankan data-data penting pada sebuah file. Data yang terkandung dalam file disandikan atau dienkripsi untuk diubah menjadi simbol tertentu sehingga hanya orang tertentu saja yang dapat mengetahui isi data tersebut. Namun pada era sekarang ini masih di rasa kurang dalam pengamanan data menggunakan kriptografi. Setelah file tersebut dienkripsi, kita perlu melakukan penyembunyian pesan ke dalam file lain supaya pihak yang tidak berkepentingan tidak begitu curiga dalam melihat file tersebut. Maka itu dikembangkanlah suatu metode pengamanan pesan elektronik yang dinamakan steganografi (steganography). Steganografi merupakan seni penyembunyian pesan ke dalam pesan lainnya sedemikian rupa sehingga orang lain tidak menyadari ada sesuatu di dalam pesan tersebut. Kata steganografi berasal dari bahasa Yunani yaitu steganos yang artinya tersembunyi atau terselubung dan graphein, yang artinya menulis, sehingga kurang lebih artinya “menulis tulisan yang tersembunyi atau terselubung” (Sellars, 1996).

Perbedaan steganografi dan kriptografi yaitu pada steganografi, penyembunyian atau penyamaran pesan ini dibuat sedemikian rupa sehingga pihak lain tidak mengetahui bahwa ada pesan lain di dalam pesan yang dikirim. Pesan inti tersebut tetap dipertahankan, hanya dalam penyampaiannya dikaburkan atau disembunyikan dengan berbagai cara. Hanya pihak penerima yang sah saja yang dapat mengetahui pesan tersebut. Sedang pada kriptografi,

karakter pesan diubah atau diacak menjadi bentuk lain yang tidak bermakna. Pesan yang disampaikan dalam kriptografi menjadi mencurigakan karena ketidakbermaknaannya tersebut. Sedang pesan dalam steganografi, terlihat seperti biasa sehingga kecil kemungkinan untuk dicurigai.

Rumusan Masalah

Berdasarkan latar belakang yang terpapar diatas, penulis merumuskan beberapa permasalahan yang akan dibahas dalam skripsi ini. Masalah yang akan dibahas adalah sebagai berikut:

1. Penerapan metode rijndael dan pixel value differencing dalam bidang keamanan dan kegunaannya pada keseharian

2. Seberapa besar pengaruh dari penggunaan metode rijndael dan pixel value

differencing pada proses penngenkripsian data

Ruang Lingkup

Adapun pokok-pokok ruang lingkup yang akan dibahas dalam topik adalah sebagai berikut: 1. Media penampung pesan hanya file citra berformat *.bmp, *.png, *.gif, dan *.jpg.

2. Metode yang digunakan adalah rijndael dan PVD.

3. Implementasi aplikasi hanya pada smartphone berjenis android.

4. Pengembangan dan perancangan program aplikasi menggunakan eclipse dengan bahasa pemrograman java.

Tujuan dan Manfaat

Berdasarkan hal yang dibahas dalam latar belakang, maka tujuan dari skripsi ini adalah sebagai berikut:

1) Merancang sebuah program aplikasi yang dapat mengkonversikan dan menjaga kerahasian sebuah data.

2) Menguji seberapa besar pengaruh dari penggunaan metode rijndael dan PVD dalam proses pengenkripsian data.

ANALISIS DAN PERANCANGAN

Analisis

Masalah keamanan sebuah informasi yang terus berkembang agar terciptanya sebuah keamanan yang menjaga kerahasiaan sebuah informasi, Sehingga penulis memilih menggabungkan teknik keamanan kriptografi dengan steganografi. Metode yang diimplementasikan adalah algoritma rijndael yang dikombinasikan dengan metode pixel

Metode pada kriptografi yang digunakan dalam skripsi ini adalah rijndael. Algoritma kriptografi bernama Rijndael didesain oleh oleh Vincent Rijmen dan John Daemen asal Belgia keluar sebagai pemenang kontes algoritma kriptografi pengganti DES yang diadakan oleh NIST (National Institutes of Standards and Technology) milik pemerintah Amerika Serikat pada 26 November 2001. Algoritma Rijndael inilah yang kemudian dikenal dengan Advanced Encryption Standard (AES). Setelah mengalami beberapa proses standardisasi oleh NIST, Rijndael kemudian diadopsi menjadi standard algoritma kriptografi secara resmi pada 22 Mei 2002.

Pada tahun 2003, Da-Chun Wu dan Wen-Hsiang Tsai yang berasal dari taiwan membuat sebuah metode steganografi yang baru, yaitu Pixel Value Differencing (PVD). Metode ini menggunakan selisih dua piksel yang berurutan untuk disisipkan pesan dan gambar yang menjadi media penyisipannya adalah gambar yang bernilai abu-abu. Pada piksel yang akan disisipkan pesan, nilainya akan berubah menjadi nilai piksel yang baru sebagi pertanda terdapat sejumlah bit yang tertanam dalam piksel itu.

Pada tahun 2006, Awad Kh. Al-Asmari dan Owayed A. Al-Ghamdi juga melakukan modifikasi pada metode PVD. Modifikasi yang dilakukan adalah dengan membagi gambar menjadi beberapa subblock yang berbentuk semi hexagonal. Dalam penelitian ini ditemukan bahwa kapasitas algoritma yang digunakan lebih besar dibandingkan dengan algoritma yang baru-baru ini paling sering dipublikasikan. Hasil simulasi memberikan peningkatan dalam kapasitas berkisar antara 10.348-366.637 bit dengan kualitas visual dari gambar yang sangat baik.

Pada tahun 2007, empat orang dari 2 universitas di Taiwan, yaitu Wang Chung Ming, Wu Nan I, Tsai Chwei Shyong, dan Hwang Min Shiang, melakukan penelitian terhadap metode steganografi dengan menggabungkan metode PVD dengan fungsi modolus. Fungsi modulus diterapkan pada syarat pembentukan nilai piksel baru. Hasil penelitan ini menunjukan bahwa algoritma yang digunakan aman terhadap serangan deteksi RS (Regular Singular).

Pada tahun 2009, penelitian juga dilakukan oleh Rojali, yaitu dengan menggunakan empat jangkauan tabel. Pada modifikasi PVD ini juga dilakukan modifikasi pada algoritmanya, yaitu jika selisih piksel yang berdekatan lebih besar dari 7 maka akan dilakukan penyisipan pesan dengan algoritma PVD biasa, tapi bila lebih kecil sama dengan 7 maka akan menggunakan algoritma Pixel Value Diferrencing Modified (PVDM). Kelebihan dari PVDM yang digunakan adalah dapat meningkatkan kapasitas penyisipan data dan juga distorsi citra sebelum dan sesudah disisipkan tetap kecil.

Penelitian terhadap metode PVD juga dilakukan oleh J. K. Mandal dan Debashis Das pada tahun 2012. Modifikasi yang dilakukan adalah untuk mengatasi permasalahan nilai piksel pada citra stego yang nilainya melebihi kisaran 0 – 255, dimana pada metode PVD hal tersebut tidak diinginkan karena dapat mengakibatkan visualisasi yang tidak tepat dari gambar stego. Hasil penelitian ini terlihat bahwa hasil yang diperoleh adalah kualitas visual yang lebih baik dari stego-image dibandingkan dengan metode PVD.

Perancangan

Langkah-langkah perancangan merupakan tahapan dari semua proses yang akan dilakukan dalam penelitian ini. Adapun langkah-langkah yang akan dilakukan dalam penelitian ini adalah sebagai berikut:

1. Pemilihan aplikasi agar dapat digunakan dimana saja dan kapan saja.

2. Melakukan proses perubahan plain text menjadi chipertext dengan algoritma rijndael. 3. Melakukan operasi AddRoundKey dengan melakukan operasi XOR pada setiap kolom

di state dengan kolom di chipertext, sehingga menghasilkan state baru.

4. State yang telah dilakukan operasi AddRoundKey tersebut dilakukan perulangan dengan

urutan operasi pertama yaitu operasi SubByte. Operasi ini yaitu melakukan subtitusi

state dengan tabel s-box sehingga menghasilkan state baru.

5. Hasil dari operasi SubByte dilakukan operasi ShiftRows yaitu memutar tiga baris terakhir dari state.

6. Melakukan operasi MixColumns yaitu melakukan perkalian tiap kolom pada state dengan matriks.

7. Melakukan operasi AddRoundKey kembali dengan menggunakan SubKey hasil dari penjadwalan kunci cipherKey.

8. Proses ini diulang sebanyak 10 kali hingga mendapatkan ciphertext. 9. Mengkombinasikan dengan metode pixel value differencing.

10. Mencari titik pertama dari pixel dengan acak. Setelah itu mencari titik pendampingnya dari delapan kotak yang mengelilingi titik pertama.

11. Menghitung nilai differencing value dari kedua pixel tersebut.

12. Mencari letak continues range dari nilai differencing value tersebut pada skema wu dan tsai R = {[0,7],[8,15],[16,31],[32,63],[64,127],[127,255]}.

13. Menghitung berapa banyak bit dari pesan yang dapat disisipkan kedalam kedua pixel tersebut yang dibanding dengan menggunakan persamaan log2(Uk-Ul), sehingga

didapat t = x, maka ambil bit pesan dari sebanyak x. 14. Mengubah nilai bit sebanyak t kedalam nilai decimal.

15. Menghitung nilai differencing value yang baru yaitu d’ = Ul + decimal dari t.

16. Melakukan penyisipan dengan mengubah nilai dari pixel yang dibandingkan dengan nilai pixel yang baru sesuai dengan aturan-aturan yang ada.

17. Menyimpan nilai pixel yang baru kedalam citra. Tahapan ini dilakukan sampai semua pesan tersisipi.

18. Koordinat x dan y disimpan didalam sebuah string dengan pattern “_” dan “?”.

Underscore (“_”) digunakan untuk memisahkan posisi pertama dan kedua, sedang

untuk question mark(“?”) digunakan untuk memisahkan data penyisipan berikutnya.

HASIL DAN BAHASAN

Tampilan Aplikasi

Pengguna yang telah terdaftar akan dapat melihat menu seperti pada gambar 1, menu ini bertujuan memberikan informasi kepada pengguna fitur-fitur apa saja yang terdapat pada aplikasi ini.

Gambar 2 Tampilan Halaman Compare

Halaman ini bertujuan untuk memberikan hasil perbandingan antara citra asli dengan citra yang telah disisipkan pesan. Pada gambar 2 terlihat perbandingan MSE (Mean Square Error) terlihat cukup besar, sehingga dapat diasumsikan bahwa hasil citra asli dengan citra yang telah disisipkan kurang baik.

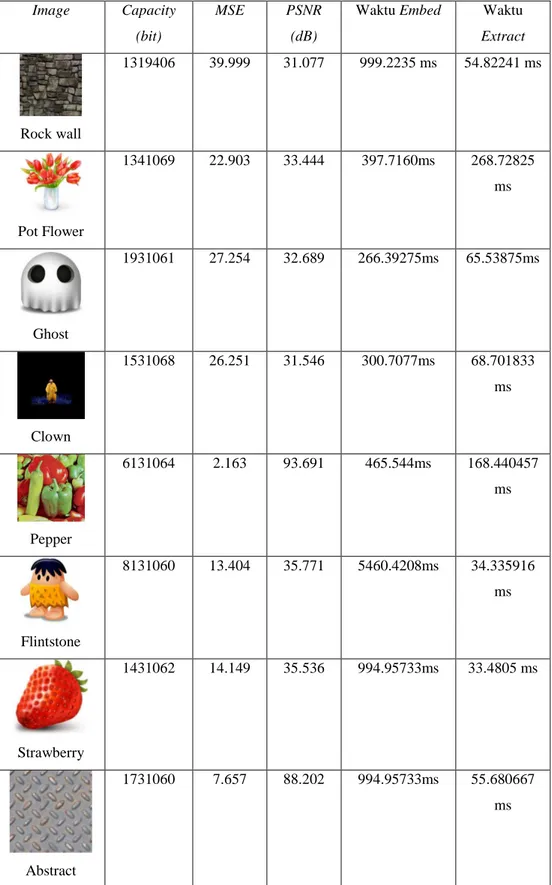

Hasil percobaan dilakukan terhadap beberapa citra dengan jenis pesan yang sama, dapat dilihat pada tabel 1. Evaluasi yang dapat diambil dari tabel tersebut adalah nilai MSE pada setiap citra dinilai masih kurang baik dikarenakan terjadinya peng-compress-an citra. Dari tabel tersebut nilai MSE yang paling mendekati 0 adalah citra pepper.jpg dengan nilai PSNR

yang cukup besar, sehingga dapat dikatakan penyisipan yang paling bagus terdapat pada citra

pepper.jpg.

Tabel 1 Hasil percobaan pada beberapa citra

Image Capacity (bit)

MSE PSNR (dB)

Waktu Embed Waktu

Extract Rock wall 1319406 39.999 31.077 999.2235 ms 54.82241 ms Pot Flower 1341069 22.903 33.444 397.7160ms 268.72825 ms Ghost 1931061 27.254 32.689 266.39275ms 65.53875ms Clown 1531068 26.251 31.546 300.7077ms 68.701833 ms Pepper 6131064 2.163 93.691 465.544ms 168.440457 ms Flintstone 8131060 13.404 35.771 5460.4208ms 34.335916 ms Strawberry 1431062 14.149 35.536 994.95733ms 33.4805 ms Abstract 1731060 7.657 88.202 994.95733ms 55.680667 ms

Kesimpulan dan Saran Kesimpulan

Program yang dibuat dapat menyisipkan data berupa text ke dalam citra berformat JPEG,

BMP, dan PNG dan mengekstrak gambar menjadi teks.

Program yang dibuat mengimplementasikan metode pixel value differencing dengan pola

random.

Berdasarkan hasil survey dan perhitungan nilai PSNR, gambar pepper.jpg yang berkarakteristik pixel warna merah dan hijau lebih dominan mempunyai kualitas yang paling baik.

Saran

Pengembangan lebih lanjut disarankan untuk tidak hanya data berupa gambar yang dapat disisipkan, tetapi juga video dan audio.

Pengembangan lebih lanjut disarankan untuk menggunakan metode steganografi lainnya utnuk mengoptimalkan pesan yang disembunyikan dan kompleksitas penyembunyian serta ketahanan terhadap berbagai serangan.

REFERENSI

Anonim, Rijndael Ammanded, http://csrc.nist.gov/archive/aes/rijndael/Rijndael-ammended.pdf, Akses: 4 Juli 2014.

DaChun-Wu, & Tsai, W.-H. (2003). A steganographic method for images by pixel-value differencing.

Pattern Recognition Letters 24.

Davies, DW dan Murphy, S (1995). Pairs and Triplets of DES S-Boxes, Journal of Cryptology version 8.

Hair, J., Bush, R., & Ortinau, D. (2006). Marketing Research. New York: McGraw-Hill Higher Education.

HYPERLINK “http://png-1.findicons.com/files/icons/359/dino/512/caveman.png”, diakses 2 Agustus 2014

HYPERLINK

"http://cdn.iconsmash.com/Content/icons/Paradise_Fruits_Icon_Set_by_artbees/iconpreviews /512/Strawberry.png” , diakses 2 Agustus 2014

HYPERLINK "http://cdn.iconsmash.com/Content/icons/Gifts/iconpreviews/512/bouquet.png” , diakses 2 Agustus 2014

HYPERLINK "http://cdn.iconsmash.com/Content/icons/halloween_by_arrioch-d31udde/iconpreviews/512/ghost.png”, diakses 2 Agustus 2014

HYPERLINK "http://img.ffffound.com/static-data/assets/6/cc1fa1b460776a2152f24ae472ddbd58d698ab78_m.jpg” , diakses 2 Agustus 2014

HYPERLINK "http://www.burningwell.org/gallery2/d/20521-5/diamond+grip+steel.jpg” , diakses 2 Agustus 2014

HYPERLINK "http://zeta.albion.edu/~dreimann/Spring2012/courses/cs171/labs/lab13/pepper.bmp” , diakses 2 Agustus 2014

Johnson, N. F. (1995). Steganography. IEEE Computer, 4.

Johnson, N. F., Duric, Z., & Jajodia, S. (2003). INFORMATION HIDING : Steganography and

Watermarking-Attacks and Countermeasures. New York: Springer Science+Business Media

New York.

Mohamed, M. H., Al-Aidroos, N. M., & Bamatral, M. A. (2012). Journal in Foundations of Computer Science & Technology. Innovative Multi-Level Secure Steganographic Scheme based on

Pixel Value Differencing.

Munir, R. (2004). Steganografi dan Watermarking. Bandung: Departemen Teknik Informatika Institut Teknologi Bandung.

Munir, R. (2006). Diktat Kuliah IF2153 Matematika Diskrit. Bandung: Program Studi Teknik Informatika, Institut Teknologi Bandung.

Prayudi, Y., & Halik, I. (2005). STUDI DAN ANALISIS ALGORITMA RIVEST CODE 6 (RC6)

DALAM ENKRIPSI/DEKRIPSI DATA. Yogyakarta: Seminar Nasional Aplikasi Teknologi

Informasih 2005 (SNATI 2005).

Pressman, R. S. (2012). Rekayasa Perangkat Lunak Pendekatan Praktisi Edisi 7 Buku 1. Yogyakarta: ANDI Yogyakarta.

Pressman, R. S. (2012). Rekayasa Peranngkat Lunak Pendekata Praktisi Edisi 7 Buku 2. Yogyakarta: ANDI Yogyakarta.

Rojali. (2009). PERBAIKAN DAN EVALUASI KINERJA ALGORITMA PIXEL-VALUE

DIFFERENCING (PVD). Bogor: Institute Pertanian Bogor.

Salunkhe, J. (2013). Pixel Value Differencing a Steganographic method: A Survey. International

Journal of Computer Applications (0975 – 8887), 1.

Sugiyono. (2010). Metode Penelitian Kuantitatif Kualitatif dan R&D. Bandung: Alfabeta.

Wang, C.-M., Wu, N.-I., Tsai, C.-S., & Hwang, M.-S. (2007). A high quality steganographic method with pixel-value differencing and modulus function. The Journal of Systems And Software. Wibowo, W.A., 2004, Advanced Encryption Standard, Algoritma Rijndael, Bandung : Institut

Shneiderman, dkk., 2005, Designing the User Interface: Strategies for Effective Human-Computer

12

RIWAYAT PENULIS

M. Maha Andar Pasaribu lahir di Tembilahan, Riau pada tanggal 25 Agustus 1987. Penulis

menamatkan pendidikan S1 di Universitas Bina Nusantara dalam bidang Teknik Informatika dan Matematika pada tahun 2014.