IMPLEMENTASI HYBRID CRYPTOSYSTEM DENGAN ALGORITMA ONE

TIME PAD DAN ALGORITMA RABIN CRYPTOSYSTEM DALAM

PENGAMANAN DATA TEKS

DRAFT SKRIPSI

ALFRID ISKANDAR RAMADHANY PANGGABEAN

101401005

PROGRAM STUDI S1 ILMU KOMPUTER

FAKULTAS ILMU KOMPUTER DAN TEKNOLOGI INFORMASI

UNIVERSITAS SUMATERA UTARA

MEDAN

IMPLEMENTASI HYBRID CRYPTOSYSTEM DENGAN ALGORITMA ONE TIME PAD DAN ALGORITMA RABIN CRYPTOSYSTEM DALAM

PENGAMANAN DATA TEKS

SKRIPSI

Diajukan untuk melengkapi tugas dan memenuhi syarat memperoleh ijazah Sarjana Ilmu Komputer

ALFRID ISKANDAR RAMADHANY PANGGABEAN 101401005

PROGRAM STUDI S1 ILMU KOMPUTER

FAKULTAS ILMU KOMPUTER DAN TEKNOLOGI INFORMASI UNIVERSITAS SUMATERA UTARA

MEDAN 2015

ii

PERSETUJUAN

Judul : IMPLEMENTASI HYBRID CRYPTOSYSTEM DENGAN ALGORITMA ONE TIME PAD DAN ALGORITMA RABIN CRYPTOSYSTEM DALAM PENGAMANAN DATA TEKS

Kategori : SKRIPSI

Nama : ALFRID ISKANDAR R PANGGABEAN

Nomor Induk Mahasiswa : 101401005

Program Studi : SARJANA(S1) ILMU KOMPUTER

Fakultas : ILMU KOMPUTER DAN TEKNOLOGI INFORMASI (Fasilkom-TI)

Diluluskan di Medan, Juli 2015

Komisi Pembimbing:

Dosen Pembimbing II Dosen Pembimbing I

Handrizal, S.Si, M.Comp.Sc Dr. Poltak Sihombing, M.Kom

NIP. NIP. 1962 0317 1991 0310 01

Diketahui/Disetujui oleh

Program Studi S1 IlmuKomputer Ketua,

iii

PERNYATAAN

IMPLEMENTASI HYBRID CRYPTOSYSTEM DENGAN ALGORITMA ONE TIME PAD DAN ALGORITMA RABIN CRYPTOSYSTEM DALAM

PENGAMANAN DATA TEKS. SKRIPSI

Saya mengakui bahwa skripsi ini adalah hasil karya saya sendiri, kecuali beberapa kutipan dan ringkasan yang masing-masing disebutkan sumbernya.

Medan, Juli 2015

Alfrid Iskandar R.Panggabean 1014010005

iv

UCAPAN TERIMA KASIH

Alhamdulillah. Puji dan syukur kehadirat Allah SWT yang dengan rahmat dan

karunia-Nya penulis dapat menyelesaikan penyusunan skripsi ini sebagai syarat untuk

memperoleh gelar Sarjana Komputer pada Program Studi S1 Ilmu Komputer Fakultas

Ilmu Komputer dan Teknologi Informasi Universitas Sumatera Utara.

Pada pengerjaan skripsi dengan judul ImplementasiHybrid Cryptosystem dengan

algoritma One Time Pad dan algoritma Rabin Cryptosystem dalam Pengamanan Data

Teks, penulis menyadari bahwa banyakpihak yang turut membantu, baik dari pihak

keluarga, sahabat dan orang-orang terkasih yang memotivasi dalam pengerjaannya.

Dalam kesempatan ini, penulis mengucapkan terima kasih kepada:

Ucapan terima kasih penulis sampaikan kepada:

1. Bapak Prof. Drs. Subhilhar, M.A., Ph.D.selaku Plt. Rektor Universitas Sumatera

Utara.

2. Bapak Prof. Dr. Muhammad Zarlis selaku Dekan Fakultas Ilmu Komputer dan

Teknologi Informasi Universitas Sumatera Utara.

3. Bapak Dr. Poltak Sihombing, M.Kom. selaku Ketua Program Studi S-1 Ilmu

Komputer Universitas Sumatera Utara dan selaku Dosen Pembimbing I dan

Dosen Pembimbing akademik yang telah memberikan bimbingan, dukungan

dan saran dalam penyempurnaan skripsi ini.

4. Ibu Maya Silvi Lydia, B.Sc, M.Sc. selaku Sekretaris Program Studi S-1 Ilmu

Komputer Universitas Sumatera Utara dan selaku Dosen Pembanding II yang

telah memberikan kritik dan saran dalam dalam penyempurnaan skripsi ini.

5. Bapak Handrizal, S.Si, M.Comp.Sc selaku Dosen Pembimbing II yang telah

memberikan bimbingan dan dukungan kepada penulis.

6. Ibu Dian Rachmawati, S.Si., M.Kom. selaku Dosen Pembanding II yang telah

v

7. Bapak M.Andri Budiman, S.T., M.Comp.Sc., M.E.M. yang telah meluangkan

waktunya untuk mendengarkan keluh kesah dan memberikan motivasi kepada

penulis.

8. Yang tercinta dan teristimewa, Ayahanda Parlindungan Panggabean dan Ibunda

Nelmiati Lubis, serta Kakak, Abang dan Adikku tersayang Masitah Ermita

Panggabean A.Md, Kemri Harahap, dan Neva Alfnita Panggabean yang selalu

memberikan semangat buat penulis

9. Bou Tiurma Ida Panggabean dan Uda Dino Hasiolan Panggabean yang

memberikan dukungan dan semangat buat penulis.

10. Seluruh tenaga pengajar dan pegawai pada Fakultas Ilmu Komputer dan

Teknologi InformasiUSU, terkhususnya di Program Studi S-1 Ilmu Komputer.

11. Sahabat seperjuangan yang telah memberikan dukungan, bantuan dan semangat

yang luar biasa serta menjadi teman berbagi suka maupun duka terutama kepada

Ramadan Hasibuan, Akmal Fakhrudin Kahar, Ardian Hasibuan dan Dedi Aditya

Nugeroho.

12. Sahabat Macho yang sangat luar biasa memberikan semangat dan menjadi

tempat berbagi suka dan duka yang senantiasa mengerjakan skripsi bersama

terutama Hayatun Nufus, S. Kom, Aditya Prawira, S.Kom, Umri Erdiansyah,

S.Kom, Reni Rahmadani, S.Kom, Novri Pramana, S.Kom, Dwi Rizki Ananda,

S.Kom dan Ahmad Rasyidi, S.Kom.

13. Teman-teman yang saling mendukung, khususnya Aulia Akbar Harahap S.Kom,

Suhaili Hamdi, Nurhennida br. Sitepu, S.Kom, Azizah Mei Sari, S.Kom dan

seluruh teman-teman stambuk 2010

14. Adik-adik 2011 yang memberikan bantuan, dukungan dan semangat buat

penulis dalam menulis skripsi terkhusus Agung Putu Yoga, Farid Akbar Siregar,

Ahmad Rifai, Abidah Novita, Nurhayati Lubis, Ruth Meylina Manik, Edwin

Ricardo Manik, Hari Rahman Nihe, dan Abdussubhi Afif .

15. Rekan-rekan pengurus IMILKOM (Ikatan Mahasiswa S1 Ilmu Komputer)

Fasilkom-TI 2013-2014 yang telah memberikan banyak dukungan dan menjadi

tempat saya menimba ilmu dan menambah pengalaman dalam berorganisasi

serta menjadi suatu wadah yang sangat luar biasa untuk setiap mahasiswanya

yang berbeda, karena kita friendly but different

vi

16. Semua pihak yang terlibat langsung atau tidak langsung yang penulis tidak

dapat tuliskan satu per satu.

Semoga Allah SWT melimpahkan berkahkepada semua pihak yang telah

memberikan bantuan, perhatian, serta dukungan kepada penulis dalam menyelesaikan

skripsi ini.

Penulis menyadari bahwa skripsi ini masih terdapat kekurangan. Oleh karena

itu, penulis mengharapkan kritik dan saran yang bersifat membangun demi

kesempurnaan skripsi ini. Sehingga dapat bermanfaat bagi kita semuanya..

Medan, Juli 2015

vii

ABSTRAK

Semakin berkembangnya teknologi, keamanan suatu data sangat penting untuk dijaga. Ada beberapa cara dan teknik yang digunakan untuk menjaga kerahasian data, yaitu Kriptografi dimana pesan disamarkan menjadi sandi. Metode Hybrid adalah salah satu metode yang digunakan didalam Kriptografi. Dimana metode ini menggabungkan algoritma simetri dan algoritma asimetri untuk mengamankan pesan yang akan dikirim. Algoritma One Time Pad digunakan untuk mengamankan pesan data teks dan Algoritma Rabin untuk mengamankan kunci dari pesan yang telah dienkripsi. Pesan yang bisa diinput untuk enkripsi pesan berupa *.txt dan *.doc. Jumlah nilai karakter setelah dienkripsi akan semakin besar dan akan kembali seperti semula setelah didekripsi karena dirubah ke dalam bentuk ASCII. Penggunaan autodekripsi cukup membantu untuk menentukan hasil dekripsi yang benar dari keempat hasil dekripsi pada proses dekripsi algoritma Rabin. Namun, jika nilai plaintext yang benar bukan nilai terkecil dari keempat hasil dekripsi, maka penggunaan autodekripsi akan menghasilkan

plaintext yang keliru. Waktu rata-rata enkripsi selama 2,727 detik sedangkan

waktu rata rata dekripsi selama 1,267 detik.

Kata kunci: Kriptografi, Hybrid, One Time Pad, Rabin, Cryptosystem,

Keamanan Data.

viii

IMPLEMENTATION OF HYBIRD CRYPTOSYSTEM WITH ONE TIME PAD AND RABIN CRYPTOSYSTEM IN SECURING TEXT DATA

ABSTRACT

The continued development of technology, the security of the data is very important to be maintained. There are several ways and techniques that are used to maintain the confidentiality of data, namely Cryptography where the message disguised as a password. Hybrid method is one of the methods used in cryptography. Where this method combines symmetric algorithms and asymmetric algorithms to secure messages to be sent. One Time Pad algorithm used for securing data message text and Rabin algorithm to secure key from a message that has been encrypted. Messages can be inputted for encrypting messages in the form of * .txt and * .doc. The number of characters after the encrypted value will be greater and will return to normal after decrypted because converted into ASCII form. Autodekripsi use enough help to determine the correct decryption result of the fourth decryption result at the decryption process Rabin algorithm. However, if the value is not correct plaintext smallest value of the four results of decryption, then use autodekripsi will produce erroneous plaintext. The average time encryption for 2.727 seconds, while the average time decryption for 1.267 seconds.

Kata kunci: Cryptography, Hybrid, One Time Pad, Rabin, Cryptosystem,

ix

Daftar Gambar xiii

Bab I Pendahuluan 1

1.1 Latar Belakang 1

1.2 Rumusan Masalah 2

1.3 Batasan Masalah 2

1.4 Tujuan Penelitian 3

1.5 Manfaat Penelitian 1.6 Metode Penelitian 1.7 Sistematika Penelitian

3

2.1.2 Komponen Kriptografi

6 6 7

2.2 Tujuan Kriptografi 8

2.3 Jenis-Jenis Algoritma Kriptografi 9

2.3.1 Algoritma Simetri 9

2.5 Algoritma One Time Pad

2.6 Greatest Common Divisor (GCD) 2.7 Aritmatika Modulo

2.8 Relatif Prima

2.9 Persamaaan Diophantine Linier 2.10 Extended Euclidean

2.11 Bilangan Prima

2.12 Chinese Remainder Theorem 2.13 Algoritma Rabin

2.13.1 Pembangkit Kunci 2.13.2 Proses Enkripsi

x

2.13.3 Proses Dekripsi 2.14 Penelitian yang Relevan

23 23 25

Bab III Analisis Dan PerancanganSistem 26

3.1 Analisis Sistem 26

3.1.1 Analisis Masalah 26

3.1.2 Analisis Kebutuhan 27

3.1.2.1 Kebutuhan Fungsional Sistem 27

3.1.2.2 Kebutuhan Non-Fungsional Sistem 28

3.1.3 Analisis Proses 29

3.2 Pemodelan 29

3.2.1 Use Case Diagram 30

3.2.2 Sequence Diagram

3.2.3 Activity Diagram

33 34 3.3 Flowchart Sistem

3.3.1 Flowchart Enkripsi Pesan 3.3.2 Flowchart Enkripsi Kunci 3.3.3 Flowchart Dekripsi Pesan

35 36 37 38 3.4 Pseudocode Sistem

3.4.1 Pseudocode Enkripsi Pesan 3.4.2 Pseudocode Enkripsi Kunci Pesan

39 39 39 3.4.3 Pseudocode Pembangkit Kunci

3.4.4 Pseudocode Dekripsi Kunci Pesan 3.4.5 Pseudocode Dekripsi Pesan

40 40 42 3.5 Perancangan Antarmuka

3.5.1 Form Utama dan Home 3.5.2 Form Pengirim

3.5.3 Form Penerima

3.5.4 Form PembangkitKunci

42 42 43 44 45

Bab IV Implementasi dan Pengujian Sistem 47

4.1 Implementasi Sistem 47

4.1.1 Tampilan Antarmuka Sistem 47

4.1.1.1 Form Utama dan Home 48 4.2.4 Skenario Dekripsi Kunci Pesan. 4.2.5 Skenario Dekripsi Pesan

4.2.6 Pengujian Enkripsi Pesan 4.2.7 Pengujian Dekripsi Pesan

xi

Bab V Kesimpulan dan Saran 63

5.1 Kesimpulan 64

5.2 Saran 64

DaftarPustaka 65

xii

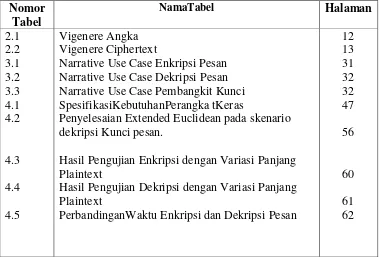

DAFTAR TABEL

Nomor Tabel

NamaTabel Halaman

2.1

Narrative Use Case Enkripsi Pesan Narrative Use Case Dekripsi Pesan Narrative Use Case Pembangkit Kunci SpesifikasiKebutuhanPerangka tKeras

Penyelesaian Extended Euclidean pada skenario dekripsi Kunci pesan.

Hasil Pengujian Enkripsi dengan Variasi Panjang Plaintext

Hasil Pengujian Dekripsi dengan Variasi Panjang Plaintext

PerbandinganWaktu Enkripsi dan Dekripsi Pesan

xiii

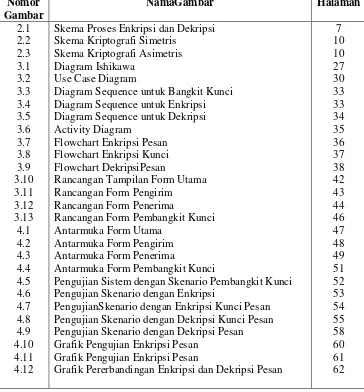

DAFTAR GAMBAR

Nomor Gambar

NamaGambar Halaman

2.1

Skema Proses Enkripsi dan Dekripsi Skema Kriptografi Simetris

Skema Kriptografi Asimetris Diagram Ishikawa

Use Case Diagram

Diagram Sequence untuk Bangkit Kunci Diagram Sequence untuk Enkripsi Diagram Sequence untuk Dekripsi Activity Diagram

Flowchart Enkripsi Pesan Flowchart Enkripsi Kunci Flowchart DekripsiPesan

Rancangan Tampilan Form Utama Rancangan Form Pengirim

Rancangan Form Penerima

Rancangan Form Pembangkit Kunci Antarmuka Form Utama

Antarmuka Form Pengirim Antarmuka Form Penerima

Antarmuka Form Pembangkit Kunci

Pengujian Sistem dengan Skenario Pembangkit Kunci Pengujian Skenario dengan Enkripsi

PengujianSkenario dengan Enkripsi Kunci Pesan Pengujian Skenario dengan Dekripsi Kunci Pesan Pengujian Skenario dengan Dekripsi Pesan Grafik Pengujian Enkripsi Pesan

Grafik Pengujian Enkripsi Pesan

Grafik Pererbandingan Enkripsi dan Dekripsi Pesan

xiv

DAFTAR LAMPIRAN

A.Listing Program 67