TINJAUAN PUSTAKA

2.1 File Citra

Citra adalah gambar pada bidang dua dimensi. Citra merupakan suatu representasi

(gambaran), kemiripan, atau imitasi dari suatu objek (Abdullah, 2013). Citra juga

merupakan salah satu bentuk multimedia yang memegang peranan sangat penting

sebagai bentuk informasi visual. Citra memiliki beberapa jenis format yaitu JPG,

PNG, Bitmap, GIF dan lain-lain. Diantara multimedia lainnya, citra sangat rentan untuk disalahgunakan seperti diduplikasi, dimodifikasi bahkan dipalsukan. Maka dari

itu keamanan suatu citra sangat dibutuhkan.

2.1.1 Citra Bitmap

Citra bitmap adalah bagian dari citra yang terdiri dari susunan titik yang tersimpan sebagai suatu matriks, elemen dari matriks tersebut merupakan informasi warna dari

setiap piksel. Piksel adalah elemen terkecil yang menyusun citra dan mengandung

nilai yang mewakili kecerahan dari sebuah warna pada sebuah titik tertentu. Jumlah

warna yang dapat disimpan ditentukan dengan satuan bit per piksel. Semakin besar ukuran bit-per-pixel dari suatu bitmap, semakin banyak pula jumlah warna yang dapat disimpan dalam format bitmap.

Pada format bitmap, nilai intensitas piksel di dalam citra dipetakan ke dalam sejumah bit tertentu. Misal, jika peta bit-nya 8, berarti setiap piksel panjangnya 8 bit.

2.2 Kriptografi

2.2.1 Defenisi Kriptografi

Kata Cryptography berasal dari bahasa Yunani yang artinya secret writing. Kriptografi adalah suatu praktek dan ilmu dari teknik untuk komunikasi yang aman

dimana adanya kehadiran dari pihak ketiga. Menurut Terminologinya, kriptografi

adalah ilmu dan seni untuk menjaga keamanan pesan ketika pesan akan dikirim dari

suatu tempat ke tempat yang lain (Ariyus, 2008).

Dalam kriptografi, nama lain untuk pesan adalah plainteks (plaintext). Agar pesan tidak dapat dimengerti maknanya oleh pihak lain, maka pesan perlu disandikan

ke bentuk lain yang tidak dapat dipahami. Bentuk pesan yang tersandi disebut

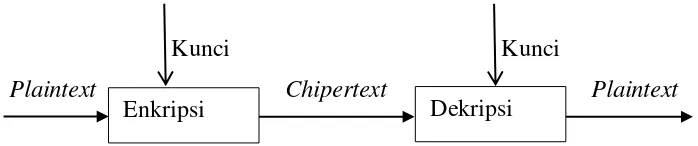

cipherteks (ciphertext). Ciphertext harus dapat ditransformasikan kembali menjadi plainteks (plaintext) semula agar pesan yang dikirim bisa dibaca oleh penerima. Secara umum, proses enkripsi dan dekripsi dapat dilihat pada gambar 2.1.

Kunci Kunci

Plaintext Chipertext Plaintext

Gambar 2.1. Skema proses enkripsi dan dekripsi ( Schneier, 1996)

Pada Gambar 2.1 ditunjukkan skema proses enkripsi dan dekripsi. Pada proses

enkripsi terdapat masukan berupa plaintext dan akan menghasilkan keluaran berupa

ciphertext. Dan pada proses dekripsi, masukan berupa ciphertext akan menghasilkan keluaran berupa plaintext yang sama dengan plaintext yang sebelum dienkripsi.

2.2.2 Komponen Kriptografi

Dalam kriptografi terdapat beberapa istilah penting (Akbar, F. 2015) antara lain :

1. Pesan, Plaintext, dan Ciphertext

Pesan merupakan data atau informasi yang dapat dibaca dan dimengerti maknanya.

Nama lain untuk pesan adalah plaintext. Agar pesan tidak dapat dimengerti maknanya oleh pihak lain maka, pesan dapat disandikan ke bentuk lain yang tidak

2. Pengirim dan Penerima

Pengirim (sender) adalah entitas yang mengirim pesan kepada entitasnya yang lain. Penerima (receiver) adalah entitas yang menerima pesan. Entitas di sini dapat berupa orang, mesin (komputer), kartu kredit, dan sebagainya.

3. Enkripsi dan Dekripsi

Proses menyandikan pesan asli (plaintext) menjadi pesan tersandi (ciphertext) disebut enkripsi (encryption) sedangkan proses untuk mengembalikan pesan tersandi (ciphertext) menjadi plaintext semula dinamakan dekripsi (decryption). 4. Cipher dan Kunci

Algoritma kriptografi disebut juga cipher yaitu aturan untuk enchipering dan

dechipering, atau fungsi matematika yang digunakan untuk enkripsi dan dekripsi. Keamanan algoritma kriptografi sering diukur dari banyaknya kerja (work) yang dibutuhkan untuk memecahkan ciphertext menjadi plaintext tanpa mengetahui kunci yang digunakan. Kunci (key) merupakan parameter yang digunakan untuk transformasi enciphering dan deciphering. Kunci biasanya berupa string atau deretan bilangan.

5. Sistem kriptografi

Sistem kriptografi merupakan kumpulan yang terdiri dari algoritma kriptografi,

semua plaintext dan ciphertext yang mungkin dan kunci. 6. Penyadap

Penyadap merupakan orang yang mencoba menangkap pesan selama

ditransmisikan. Tujuan penyadap adalah untuk mendapatkan informasi

sebanyak-banyaknya mengenai sistem kriptogafi yang digunakan untuk berkomunikasi

dengan maksud untuk memecahkan ciphertext. 7. Kriptanalisis

Kriptanalisis (cryptanalysis) adalah ilmu dan seni untuk memecahkan ciphertext

2.2.3 Tujuan Kriptografi

Ada beberapa tujuan utama kriptografi (Munir, 2006)yaitu:

1. Confidentiality

merupakan usaha untuk menjaga informasi dari orang yang tidak berhak

mengakses.

2. Integrity

keaslian pesan yang dikirim melalui sebuah jaringan dan dapat di pastikan bahwa

informasi yang dikirim tidak dimodifikasi oleh orang yang tidak berhak dalam

perjalanan informasi tersebut.

3. Non-repudiation

merupakan hal yang yang bersangkutan dengan si pengirim, si pengirim tidak dapat

mengelak bahwa dia lah yang mengirim informasi tersebut.

4. Authentication

agar penerima informasi dapat memastikan keaslian pesan tersebut datang dari

orang yang dimintai informasi.

2.3 Jenis-jenis Algoritma Kriptografi

Secara umum ada dua jenis kriptografi berdasarkan kuncinya, yaitu Algoritma

Simetris dan Algoritma Asimetris.

2.3.1 Algoritma Simetris

Algoritma simetris adalah algoritma yang pada proses enkripsi dan dekripsinya

menggunakan kunci yang sama. Kunci yang digunakan pada proses enkripsi dan

dekripsi bersifat rahasia. Pada algoritma ini, pengirim dan penerima pesan harus

menyetujui suatu kunci tertentu sebelum saling berkomunikasi. Keamanan pada

algoritma ini tergantung pada kunci yang digunakan. Jika kunci diketahui oleh orang

lain, maka orang lain dapat melakukan enkripsi dan dekripsi pesan. Oleh karena itu,

keamanan atau kerahasiaan kunci dalam algoritma ini sangat penting dan algoritma ini

disebut juga dengan algoritma secret key encipherment (Sadikin, 2012). yang termasuk algoritma kunci simetris adalah OTP, DES, RC2, RC4, RC5, IDEA,

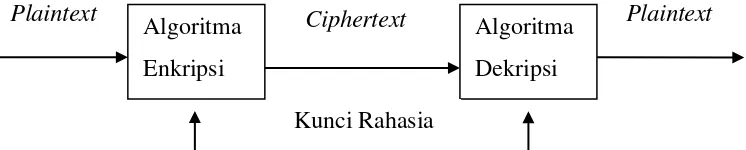

Gambar 2.2. Skema Algoritma Simetris (Scheneier, 1996)

Pada Gambar 2.2 ditunjukkan skema algoritma simetris, yang mana dalam

gambar tersebut dilakukan proses enkripsi dan dekripsi dengan menggunakan kunci

yang sama. Sebelum melakukan pengiriman pesan, pengirim dan penerima harus

memilih suatu kunci tertentu yang sama untuk dipakai bersama, dan kunci ini haruslah

rahasia bagi pihak yang tidak berkepentingan sehingga algoritma ini disebut juga

algoritma kunci rahasia (secret-key algorithm).

2.3.2 Algoritma Asimetris

Algoritma asimetris atau sering juga disebut dengan kriptografi kunci publik karena

Kunci yang digunakan dalam algoritma asimetri (asymmetric cryptosystems atau

public key cryptosystems) untuk melakukan enkripsi dan dekripsi berbeda (Smart, 2004). Pada kunci yang digunakan untuk enkripsi bersifat publik (public key). Sedangkan kunci yang digunakan untuk dekripsi bersifat rahasia (private key). Kunci publik disebarkan secara umum sedangkan kunci privat disimpan secara rahasia oleh

si pengguna. Beberapa jenis kriptografi dengan penyandian kunci asimetris antara lain

RSA, Rabin, Diffie-Helman, Knapsack, ELGamal dan sebagainya. Untuk Skema

Kriptografi Asimetris dapat dilihat pada gambar 2.3.

Gambar 2.3. SkemaKriptografi asimetris (Wandani, 2012)

Pada Gambar 2.3 ditunjukkan skema algoritma asimetris, yang mana dalam

gambar tersebut dilakukan proses enkripsi dengan menggunakan kunci publik dan

proses dekripsi dengan menggunakan kunci rahasia. Kriptografi asimetri ini dapat Algoritma

Enkripsi

Algoritma

Dekripsi

Kunci Rahasia

dianalogikan seperti kotak surat yang terkunci dan memiliki lubang untuk memasukan

surat. Setiap orang dapat memasukkan surat ke dalam kotak surat tersebut, tetapi

hanya pemilik surat yang memiliki kunci dan yang dapat membuka kotak surat

tersebut. Kunci publik dapat dikirim ke penerima melalui saluran yang sama dengan

saluran yang digunakan untuk mengirim pesan, tidak perlu takut, karena pihak yang

tidak berkepentingan tidak akan dapat mendekripsi pesan tersebut, karena tidak

memiliki kunci privat.

2.4 Algoritma Affine Cipher

Affine cipher adalah jenis monoalphabetik cipher substitusi, dimana setiap huruf dalam alfabet dipetakan ke setara numerik, dienkripsi menggunakan fungsi matematika sederhana, dan diubah kembali ke kata. Setiap huruf dienkripsi dengan

fungsi (ax + b) mod 26 di mana b adalah besarnya shift atau pergeseran. Dalam affine cipher yang huruf alfabet dari ukuran yang pertama dipetakan ke bilangan bulat dalam

kisaran. Ia kemudian menggunakan aritmatika modular untuk mengubah integer yang

setiap huruf plaintext berkorespondensi untuk menjadi bilangan bulat lain yang sesuai dengan kata ciphertext. ( Shukla et al, 2014).

Affine cipher merupakan perluasan dari metode Caesar cipher, yang mengalihkan plain text dengan sebuah nilai dan menambahkannya dengan pergeseran P menghasilkan cipher text C yang dinyatakan dengan fungsi kongruen.

Berikut adalah rumus enkripsi dari affine cipher:

�= �+� (mod n)

Dimana n adalah ukuran alphabet, m adalah bilangan bulat yang harus relatif

prima dengan n, maka jika tidak relatif prima dekripsi tidak bisa dilakukan, dan b

adalah jumlah pergeseran nilai yang harus relatif prima dengan m. Untuk melakukan

deskripsi, rumus enkripsi diatas harus dipecahkan untuk memperoleh P. Solusi kekongruenan tersebut hanya ada jika invers m (mod n), dinyatakan dengan m-1. Jika

m-1 ada maka dekripsi dapat dilakukan dengan persamaan sebagai berikut :

Contoh :

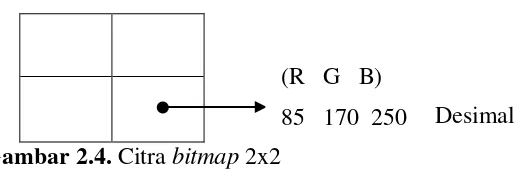

Gambar 2.4. Citra bitmap 2x2

Diketahui nilai citra bitmap R,G,B pixel (2,2) yaitu (85,170,250) dengan ukuran 2x2 pixel. maka proses perhitungan enkripsi dan dekripsi dapat dilihat dibawah ini :

a. Enkripsi

Plaintext= 85, 170, 250

Menentukan kunci affine (m,n harus relatif prima)

Ditetapkan m=5, b=8, n=256

Enkripsi : C(P)=(m.P+b) mod n

C(P1)=(m.P1+b) mod n

C(P1)=(5.85+8 ) mod 256

C(P1)=433 mod 256

C(P1)=177

C(P2)=(m.P2+b) mod n

C(P2)=(5.170+8 ) mod 256

C(P2)=858 mod 256

C(P2)=90

C(P3)=(m.P3+b) mod n

C(P3)=(5.250+8 ) mod 256

C(P3)=1258 mod 256

C(P3)=234

Maka didapat ciphertext enkripsi affine adalah (177,90,234).

Untuk mengembalikkan ciphertext menjadi plainteks maka perlu dilakukan dekripsi.

(R G B)

b. Dekripsi

ciphertext = 177,90,234

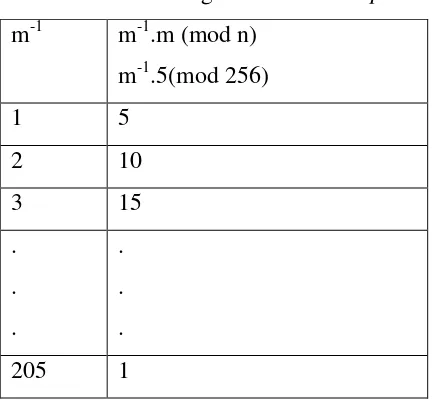

untuk melakukan dekripsi, mula-mula hitung m-1 pada tabel 2.1 berikut :

Tabel 2.1. Perhitungan m-1 Affine Cipher

m-1 m-1.m (mod n) m-1.5(mod 256)

1 5

2 10

3 15

.

.

.

.

.

.

205 1

Di dapat nilai dari m-1 = 205, maka proses dekripsinya adalah sebagai berikut : Dekripsi : �= -1 (�−�)(mod )

P1= -1 (�1−�)(mod )

P1=205 (177−8)(mod 256)

P1=34645 mod 256

P1=85

P2= -1 (�2−�)(mod )

P2=205 (90−8)(mod 256)

P2=16810 mod 256

P2=170

P3= -1 (�3−�)(mod )

P3=205 (234−8)(mod 256)

P3=46330 mod 256

P3=250

2.5 Algoritma RSA-CRT (Chinese Remainder Theorem)

Algoritma RSA with CRT adalah algoritma kunci asimetris yang diusulkan oleh

Quisquarter & Couvreur pada tahun 1982. Algoritma ini merupakan varian dari RSA

berdasarkan Chinese Remainder Theorem (CRT). Pada teknik ini dua kunci rahasia yang sangat kecil ( � ) menghitung dari kunci rahasia asli (d), dekripsi dilakukan

dengan dua buah kunci dan hasilnya digabungkan dengan bantuan dari Chinese Remainder Theorem (CRT). Algoritma kriptografi RSA with CRT dapat mempercepat kerja kunci dekripsi, untuk meningkatkan kinerja dari algoritma dekripsi dasar RSA

(Garg, 2009).

2.5.1 Chinese Remainder Theorem (CRT)

Chinese Remainder Theorem adalah teorema mengenai kekongruenan lanjar dalam teori bilangan bulat yaitu aritmatika modulo. Teorema ini pertama kali di temukan

oleh Sun Tze. Misalkan m1, m2, ..., mn adalah bilangan bulat positif sedemikian

sehingga FPB(mi, mj)= 1 untuk i ≠ j. Maka sistem kongeruen lanjar x = ak (mod mk)

mempunyai solusi untuk modulo m= m1.m2. ... .mn. (Andi , 2013)

2.5.2 Pembangkit kunci RSA-CRT

Pada Pembangkitan kunci RSA-CRT eksponen deskripsi d tidak secara langsung diberikan pada kunci privat namun dapat dihitung melalui parameter dP, dQ, dan qInv

yang memiliki ukuran setengah dari panjang n bit d. Algoritma pembangkit kunci RSA-CRT adalah sebagai berikut :

1. Pilih dua buah bilangan prima yang berbeda p dan q

2. Hitung n = p.q (Sebaiknya p ≠ q, sebab jika p = q maka n = p2 sehingga p dapat diperoleh dengan menarik akar pangkat dua dari n).

3. Hitung n = (p − 1)(q − 1)

4.

Pilih bilangan integer dimana dan ( ) ; yaitudan adalah relatif prima.

5.

Tentukan sebagai , yaitu adalah perkalian inversedari .

6. dP = d mod (p - 1)

9. Kpublik = (e,n), Kprivat = (dP, dQ, qInv,p,q).

2.5.3 Proses Enkripsi

Pada proses enkripsi RSA – CRT tetap sama dengan RSA biasa dengan menggunakan fungsi sebagai berikut :

ci= mie mod n

Dimana :

- = chipertext

- = plaintext

- = kunci publik

2.5.4 Proses Dekripsi

Pada proses dekripsi berdasarkan penyelesaian persoalan CRT, d dapat dihitung kembali sehingga memulihkan teks sandi untuk mendapatkan kembali teks asli.

dengan menggunakan fungsi sebagai berikut :

1. dPmod p

2. = dQ mod q

3.

4.

Dimana :

�

Contoh algoritma RSA-CRT :

Enkripsi dan dekripsikanlah kunci Affine Cipher yaitu : 5 dan 8 dengan Algoritma RSA-CRT. maka proses perhitungan enkripsi dan dekripsi dapat dilihat dibawah ini:

a. Enkripsi kunci affine (5 dan 8 ) dengan menggunakan kunci publik RSA-CRT. Ditetapkan p dan q adalah 11 dan 7

Lalu hitung n = p x q dan m= (p-1) (q-1)

= 77

n = (p − 1)(q − 1)

= (10) (6)

= 60

Ambil secara acak kunci e dengan GCD(e, n)=1

Misal e=7 ; apakah GCD (7, 60)=1

7 mod 60 = 7

60 mod 7 = 4

7 mod 4 = 1

Karena GCD (7,60)= 1, maka dapat digunakan e = 7

Cari nilai d= e-1 mod (n)=

misal k=1, maka d=8,7

misal k=2, maka d=17,2

misal k=3, maka d=25,8

misal k=4, maka d=34,4

misal k=5, maka d=43

Sehingga didapat d = 43.

Lalu hitung nilai dP= d mod (p-1) dP= d mod (p-1)

= 43 mod 10

= 3.

hitung nilai dQ= d mod (Q-1)

dQ= d mod (q-1)

= 43 mod 6

= 1.

Hitung qInv =

misal k=1, maka d=1,7

misal k=2, maka d=3,3

misal k=3, maka d=4,8

misal k=4, maka d=6,4

misal k=5, maka d=8

Lalu gunakan rumus enkripsi ci= mie mod n

Untuk m = 5.

c1= m1e mod n

= 57 mod 77 = 47

Untuk m = 8.

c2= m2e mod n

= 87 mod 77 = 57

Pesan asli m1 = 5 dan m2=8 setelah dienkripsi menghasilkan C1 = 47 dan C2= 57. Jika

kita dekripsi menggunakan RSA-CRT sebagai berikut :

b. Dekripsi Untuk C1= 47.

Hitung m1 = cdP mod p dan m2 = cdQ mod 1

m1 = cdP mod p

= 473 mod 11 = 5

m2 = cdQ mod q

= 471 mod 7 = 5

Lalu hitung h= qInv . (m1-m2) mod p

h=qInv * (m1 - m2) mod p

= 8 * (5 -5) mod 11

= 0 mod 11

= 0

Lalu gunakan rumus dekripsi P = m2 + h.q

P1 = m2+h*q

= 5 +0*7

Untuk C2=57.

Hitung m1 = cdP mod p dan m2 = cdQ mod 1

m1 = cdP mod p

= 573 mod 11 = 8.

m2 = cdQ mod q

= 571 mod 7 = 1.

Lalu hitung h= qInv . (m1-m2) mod p

h= qInv*(m1-m2) mod p

= 8*(8-1) mod 11

= 56 mod 11

= 1

Lalu gunakan rumus dekripsi P = m2 + h.q

P2 = m2+h*q

= 1 +1*7

= 8

Dari perhitungan di atas diperoleh nilai P2= 8.

Dengan demikian hasil akhir P1 dan P2 adalah 5 dan 8, maka hasil ini sesuai dengan

pesan asli yang sebelum dienkripsi.

2.6 Landasan Matematika Kriptografi 2.6.1 Bilangan Prima

Bilangan bulat positif disebut bilangan prima jika pembaginya hanya 1 dan

. Contoh: 23 adalah bilangan prima karena ia hanya habis dibagi oleh 1 dan 23.

Karena bilangan prima harus lebih besar dari 1, maka barisan bilangan prima dimulai

dari 2, yaitu 2, 3, 5, 7, 11, 13, .... Seluruh bilangan prima adalah bilangan ganjil,

komposit (composite). Contoh: 20 adalah bilangan komposit karena 20 dapat dibagi oleh 2, 4, 5, dan 10, selain 1 dan 20 sendiri. (Munir, 2006).

2.6.2 Relatif Prima

Dua buah bilangan bulat a dan b dikatakan relatif prima jika GCD(a, b) = 1. Sebagai

contoh : 3 dan 2 relatif prima sebab PBB (3, 2) = 1. Tetapi 3 dan 3 tidak relatif prima

sebab PBB(3, 3) = 0 ≠ 1 (Munir, 2006).

2.6.3 Greatest Common Divisor (GCD)

Greatest Common Divisor (GCD) merupakan bilangan bulat terbesar yang merupakan pembagi yang sama dari dua bilangan bulat. Misalkan a dan b adalah 2 (dua) bilangan

bulat yang tidak nol. GCD dari a dan b adalah bilangan bulat terbesar c sedemikian

sehingga c|a dan c|b. GCD dari a dan b dapat dinotasikan dengan gcd( ,b) (Nasution, 2015).

Sebuah GCD ada jika pada bagian terakhir dari bilangan bulat dan � .

Dengan catatan bahwa GCD adalah bilangan positif. (seringnya disetujukan,

bagaimanapun, bahwa ). Jika � maka dapat dikatakan

bahwa a dan b tidak memiliki pembagi yang umum atau disebut juga sebagai bilangan

relatif prima.

2.6.4 Aritmatika Modulo

Biarkan merupakan sebuah bilangan bulat (integer). Dikatakan bahwa bilangan

bulat dan � adalah modulo kongruen jika terdapat perbedaan � dibagi oleh

. Dituliskan:

�

Untuk mengindikasikan bahwa dan � adalah bilangan modulo kongruen .

Bilangan dikatakan sebagai modulus. (Hoffstein, 2008).

2.6.5 Inversi Modulo

Dikatakan bahwa seperti . (Galbraith, 2012). Dan

. Perkalian invers dari bilangan bulat adalah bilangan

maka disebut juga sedikit perkalian invers dari bilangan bulat ,

dinyatakan dengan . (Mollin, 2008).

2.6.6 Pembangkit Bilangan Prima Lehmann

Untuk membangkitkan bilangan acak prima dapat menggunakan metode Lehmann.

Adapun langkah-langkah untuk mengetahui sebuah bilangan p prima atau tidak (Schneier, 1997) adalah sebagai berikut:

1. Pilih sebuah bilangan acak a yang lebih kecil dari p.

2. Hitunglah nilai ( −1)/2 mod .

3. Jika ( −1)/2 ≢1 ( od ) dan ( −1)/2 ≢−1 ( od ), maka p dipastikan bukan bilangan prima.

4. Jika ( −1)/2≡1 r −1( od ),kemungkinan p bukan bilangan prima tidak lebih dari 50 %.

Keterangan :

p merupakan bilangan yang ingin dicek apakah merupakan bilangan prima atau tidak

a adalah bilangan acak yang nilainya lebih kecil dari p. Contoh:

Apakah 103 adalah bilangan prima?

a=2

p=2(103-1)/2

=251

= 2251799813685248 (mod 103)

= 1

Sesuai dengan ketentuan point 2 dan 3 diatas dapat diambil kesimpulan bahwa 103

merupakan bilangan prima.

2.7 Penelitian yang Relevan

Berikut ini beberapa penelitian yang terkait dengan algoritma RSA with CRT dan Algoritma Affine Cipher :

1. Andi Hazri Hasibuan (2013) dalam skripsi yang berjudul Penambahan Chinese Reminder Theorem Untuk Mempercepat Proses Enkripsi Dan Dekripsi Pada Rsa.

dalam hal pembangkit kunci dan dekripsi, waktu komputasi pada RSA-CRT lebih

cepat jika dibandingkan dengan RSA standart.

2. Azizah Mei Sari Sebayang (2014) dalam skripsi yang berjudul Implementasi Kombinasi Beaufort Cipher dan Affine Cipher pada Three-Pass Protocol untuk Pengamanan Data. Dalam skripsi ini, dapat disimpulkan bahwa, berdasarkan grafik hubungan antara waktu proses dan panjang plainteks diperoleh hasil panjang

plainteks berbanding lurus terhadap waktu. Semakin panjang plainteks maka waktu

yang dibutuhkan akan semakin banyak.

3. Achmad Fauzi (2014) Analisis Hybrid Cryptosystem Algoritma Elgamal dan Algoritma Triple Des. Dalam tesis ini, dapat disimpulkan bahwa, Hybrid Cryptosystem algoritma elgamal dan algoritma tripel des tersebut hanyalah untuk mengatasi adanya penyerangan sebuah pesan supaya lebih aman karena setiap

algoritma mempunyai panjang kunci yang berbeda.

4. Eko Budi Setiawan, Yogie Setiawan Nugraha (2015) Kriptografi Citra Menggunakan Metode Rivest-Shamir-Adleman Chinese Remainder Theorem Di Konsultan XYZ. Dalam jurnal ini, dapat disimpulkan bahwa, aplikasi yang dibangun telah memberikan hak akses untuk melihat gambar dengan cara

menggunakan kunci yang cukup tahan terhadap serangan pihak yang mencoba

membuka kunci tersebut sehingga gambar tetap aman dan tidak akan bisa dilihat

oleh pihak yang tidak berkepentingan.

5. Ashari Arief, Ragil Saputra (2016) Implementasi Kriptografi Kunci Public dengan Algoritma RSA-CRT pada Aplikasi Instant Messaging. Dalam jurnal ini, dapat disimpulkan bahwa proses dekripsi menggunakan algoritma RSA-CRT untuk 1800

karakter dengan bit n dari 56 bit samapai 88 bit memiliki kecepatan rata-rata dua