Instruktur : Ferry Wahyu Wibowo, S.Si., M.Cs.

Digital Signature

Pada bulan Agustus 1991, NIST (The National Institute of

Standard and Technology) mengumumkan algoritma baru yang disebut Digital Signature Algorithm (DSA). DSA dijadikan

sebagai bakuan (standard) dari Digital Signature Standard

(DSS).

DSS adalah standard, sedangkan DSA adalah algoritma.

Standard tersebut menggunakan algoritma ini, sedangkan algoritma adalah bagian dari standard (selain DSA, DSS menggunakan Secure Hash Algorithm atau SHA sebagai fungsi

Simple Digital Signature

DSA termasuk ke dalam sistem kriptografi kunci-publik. DSA tidak dapat digunakan untuk enkripsi.

DSA mempunyai dua fungsi utama:

1. Pembentukan tanda (signature generation)

2. Pemeriksaan keabsahan (signature verivication)

Message digest (dikenal dengan cryptographic checksum atau

cryptographic hashcode) merupakan nomor unik yang dibuat oleh fungsi yang sukar diterjemahkan ulang.

Proses Digital Signature

Algoritma-algoritma Digest Umum

Salah satu message digest yang populer adalah MD5

MD5 dikembangkan Ronald Rivest, yang didistribusikan oleh RSA Data

Security.

MD5 merupakan produk lisensi gratis yang didasarkan algoritma MD4

dan MD2.

Fungsi-fungsi message digst MD2, MD4 dan MD5 memproduksi

128-bit nomor.

MD2 dipublikasikan dalam RFC 1319, kelemahannya bekerja sangat

lambat.

MD4 dipublikasikan internet RFC 1186 dan 1320, fiturnya lebih cepat,

padat dan optimal untuk mesin-mesin arsitektur “little-endian”. Sekitar tahun 1996 ditemukan kelemahannya, sehingga disarankan tidak

Secure Hash Algorithm (SHA)

Dikembangkan oleh NIST dengan bantuan NSA.

Algoritmanya menunjukkan ada keterkaitan sangat dekat

dengan algoritma MD4, kecuali produksi keluarannya 160 bit dan bahkan 128.

HAVAL

Modifikasi dari algoritma MD5, dikembangkan oleh Yuliang

Zheng, Josef Pieprzyk, dan Jennifer Seberry.

Dapat dimodifikasi untuk membuat keluaran hash dalam

beragam nilai dari 92 bit sampai 256.

HAVAL dapat dikonfigurasi sehingga lebih cepat dari MD5,

meskipun dapat menimbulkan pengurangan kekuatan keluarannya.

SNEFRU

Dirancang oleh Ralph Merkle untuk memproduksi kode Hash

sebesar 128-bit atau 256-bit.

Algoritmanya dijalankan dengan sebuah nomor variabel dari

rentetan algoritma internal.

Otentikasi

Apa perbedaan protokol-protokol keamanan dan enkripsi? Bagaimana menggunakannya?

SSL (Secure Socket Layer)

SSL merupakan salah satu metode enkripsi dalam komunikasi data

yang dibuat oleh Netscape Communication Corporation.

SSL hanya mengenkripsikan data yang dikirim lewat http.

SSL adalah Protokol berlapis, yang terdiri dari panjang, deskripsi

dan isi. SSL berperasi pada transport layer.

SSL mengambil data untuk dikirimkan, dipecahkan ke dalam

blok-blok yang teratur, kemudian dapat dikompres, menggunakan

MAC, dienkripsi, dan hasilnya dikirimkan. Di tempat tujuan, data didekripsi, diverifikasi, didekompres, dan disusun kembali.

S-HTTP (Secure Hypertext Transfer

Protocol)

SHTTP adalah sebuah protokol yang aman untuk mengenkripsi

informasi dan host di web.

Biasanya digunakan untuk transaksi rahasia informasi keuangan

oleh situs Web dengan fitur keamanan seperti nomor kartu kredit, informasi pribadi, password dan rincian kontak.

Secure HTTP dikembangkan oleh Enterprise Integrasi Teknologi

(EIT) sebagai bagian dari Proyek CommerceNet di Silicon Valley.

Untuk sistem pembayaran yang menyediakan keamanan yang kuat

bagi Internet dalam pembelian barang dan jasa Secure Electronics Transaction(SET), diusulkan untuk transaksi kartu bank oleh

MasterCard dan Visa atau pembayaran yang lebih canggih adalah E-kas yang dikembangkan oleh DigiCash.

S/MIME (Secure / Multipurpose

Internet Mail Extensions)

S/MIME adalah sebuah protokol yang menambahkan digital signature dan

enkripsi pesan untuk Internet MIME (Multipurpose Internet Mail Extensions) di RFC 1521.

MIME adalah format standar resmi yang diajukan untuk Internet. Internet

e-mail terdiri dari dua bagian, header dan body. Struktur header ada di RFC 822. Tubuh biasanya tidak terstruktur kecuali e-mail dalam format MIME.

Format MIME mengijinkan e-mail untuk memasukkan teks, grafis, audio,

dan lain-lain dengan cara standar melalui sistem mail MIME-compliant.

S/MIME telah dialihkan standardisasi ke IETF, satu set dokumen yang

menggambarkan S/MIME versi 3 telah dipublikasikan.

S/MIME telah didukung oleh sejumlah jaringan dan vendor, termasuk

ConnectSoft, Frontier, FTP Software, Qualcomm, Microsoft, Lotus,

Secure Shell (SSH) dan

Secure Telnet (STelnet)

Program yang dapat menghantarkan login ke sistem-sitem

remote secara terenkripsi.

Pengganti untuk rlogin, rsh, dan rcp.

SSH menggunakan kunci publik untuk mengenkripsi dua

host, membentuk kompresi data, dan komunikasi secure X11.

SSLeay adalah implementasi gratis dari protokol SSL

Netscape, yang dikembangkan oleh Eric Young, memuat beberapa aplikasi seperti Stelnet, modul untuk Apache, database, beberapa algoritma termasuk DES, IDEA, dan Blowfish.

Stelnet menggunakan SSL. SSL juga terdapat yang berbasis

daemon POP3.

SSH dirancang untuk memberikan otentikasi yang kuat dan

komunikasi yang aman antar saluran normal yang tidak aman.

SSH menjamin logon secara remote, mengeksekusi program

Fitur-fitur SSL

Otentikasi yang kuat

Privasi

Secure X11

Port forwarding

Otomatis

Tidak mempercayai jaringan

Menyediakan spoofing

Kunci otentikasi host dan pengguna

Pembangkitan kunci server

Agen otentikasi

Dapat dikostumasi

Rsh fallback

Yang tidak dapat dilakukan SSH

Tidak dapat memproteksi seseorang yang memiliki akses

root, baik dalam mesin lokal atau server.

Root dalam mesin dapat memonitor sesi pengguna atau

mengganti program dengan trojan horse.

Free Secure Shell (SSH) and Telnet

Clients

Putty Poderosa OpenSSH SSHWindows CygwinSKIP

Simple Key management for Internet Protocol (SKIP) merupakan

kriptografi level IP, mirip dengan SSH.

Fitur-fiturnya:

1. Tidak perlu biaya setup

2. Gateway enkripsi yang salah dapat di-reboot, dan

meringkas deskripsi paket-paket secara langsung tanpa bernegosiasi dengan koneksi berjalan

3. Mengijinkan uni-directional IP (misal IP broadcast pada

satelit atau kabel)

4. Gateway SKIP dapat dikonfigurasi secara paralel untuk

Kerberos

Kerberos dirancang untuk memberikan otentikasi yang kuat

untuk aplikasi client/server menggunakan secret-key cryptography.

Kerberos dibuat oleh MIT (Massachusetts Institute of

Technology) di Amerika Serikat dengan bantuan dari Proyek Athena

Pengguna dan layanan harus mempercayai Kerberos

authentication server (AS), yang berperan sebagai pengenal kepada mereka dengan memberikan secret shared key. Key tersebut dinamakan long-term keys.

Kerberos

Kerberos : Anjing berkepala tiga

Pengguna Server

Pengguna menunjukkan identitasnya; Meminta tiket untuk beberapa layanan

Pengguna menerima tiket

Tiket digunakan untuk mengakses layanan jaringan yang diinginkan

Mengetahui semua pengguna dan

Langkah proses Kerberos

Pengguna mengirimkan permintaan kepada AS, meminta

untuk mengotentikasi dirinya terhadap layanan.

AS mengirimkan pesan kepada pengguna yang terdiri atas dua

bagian, pesan pertama disebut credentials dan pesan kedua disebut ticket. Satu bagian mengandung random key bersama nama layanan, yang dienkripsi dengan long-term key milik pengguna. Bagian lainnya mengandung random key (session key) yang sama bersama nama pengguna, yang dienkripsi dengan long-term key milik layanan.

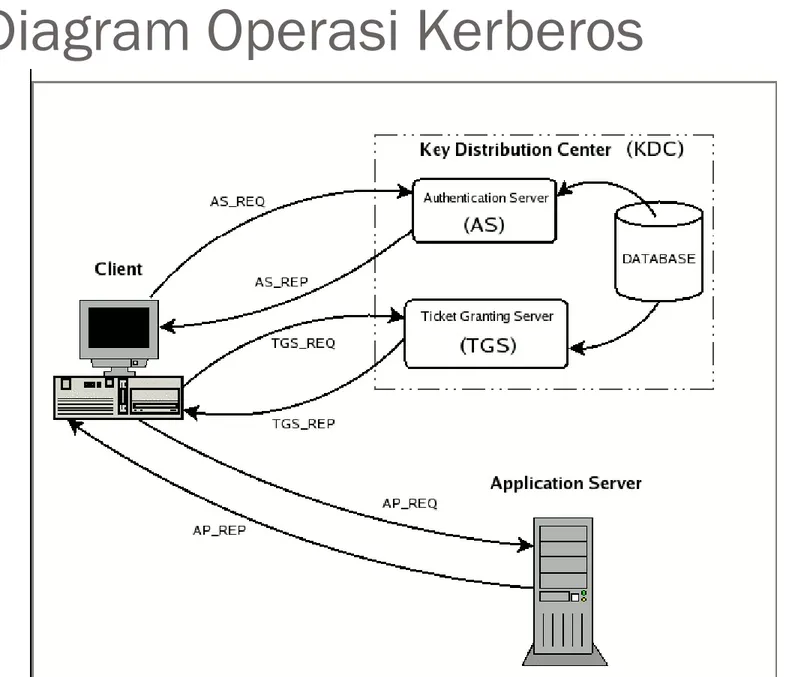

Operasi Kerberos

AS_REQ adalah permintaan otentikasi pengguna. Pesan ini

ditujukan kepada komponen KDC, yaitu AS.

AS_REP adalah jawaban dari AS terhadap pesan sebelumnya.

Pesan tersebut mengandung TGT (dienkripsi menggunakan TGS secret key) dan session key (dienkripsi menggunakan secret key dari pengguna).

TGS_REQ adalah permintaan pengguna kepada Ticket

Granting Server (TGS) untuk mendapatkan tiket layanan. Paket ini mengandung TGT dari pesan sebelumnya dan

otentikator yang dibuat oleh pengguna dan dienkripsi dengan session key.

Operasi Kerberos (lanjutan)

TGS_REP adalah jawaban dari Ticket Granting Server

terhadap pesan sebelumnya. Paket tersebut terdapat tiket layanan yang diminta (dienkripsi dengan secret key dari

layanan) dan session key milik layanan yang dibuat oleh TGS dan dienkripsi dengan session key sebelumnya yang dibuat oleh AS.

AP_REQ adalah permintaan yang dikirimkan oleh pengguna

kepada layanan/aplikasi agar dapat mengakses layanannya. Komponennya adalah tiket layanan yang didapat dari TGS

dengan jawaban sebelumnya dan otentikator yang dibuat oleh pengguna, tetapi dienkripsi menggunakan session key milik layanan (dibuat oleh TGS).

Operasi Kerberos (lanjutan)

AP_REP adalah jawaban yang diberikan oleh layanan kepada

pengguna untuk membuktikan bahwa layanan tersebut adalah benar merupakan layanan yang ingin diakses oleh pengguna. Paket ini tidak selalu diminta.

Link Kerberos

Perihal Kerberos dan release terbaru dapat dilihat dan

didownload source-nya pada :