Fakultas Ilmu Komputer

Universitas Brawijaya

3307

Implementasi Autentikasi Mode Multi-Auth Pada Jaringan

Local Area

Network

Berbasis Kabel Menggunakan Protokol IEEE 802.1X Dan Radius

Server

Andre Rizal Sinaga1, Rakhmadhany Primananda2, Primantara Hari Trisnawan3

Program Studi Teknik Informatika, Fakultas Ilmu Komputer, Universitas Brawijaya Email: 1[email protected], 2[email protected], 3[email protected]

Abstrak

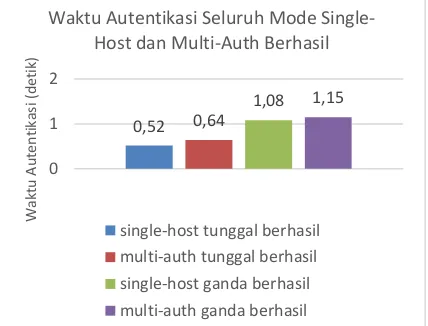

Dalam lingkungan jaringan, autentikasi, integritas, waktu autentikasi dan skalabilitas merupakan masalah utama untuk menjaga jaringan tetap aman, lebih cepat dan stabil. Administrator yang bekerja harus memiliki akun pengelolaan, skalabilitas dan keamanan jaringan yang lengkap, sehingga data organisasi atau perusahaan dapat dijaga kerahasiaannya serta dapat menjaga integritas dari data tersebut. Ada banyak implementasi yang telah dilakukan dengan metode autentikasi yang berbeda yang digunakan di standar IEEE 802.1X salah satunya menggunakan EAP-PEAP yang pengimplementasiannya cukup mudah dan memiliki tingkat keamanan yang cukup baik. Disamping dari sisi keamanan, waktu dalam melakukan autentikasi ke jaringan merupakan hal yang penting serta dalam mewujudkan lingkungan jaringan yang aman tetap perlu mengukur dari segi biaya implementasi jaringan tersebut. Mode multi-auth pengimplementasiannya memerlukan biaya yang lebih murah karena port fisik dapat diperpanjang dengan hub akan tetapi fungsinya sama seperti mode single-host dimana setiap alamat MAC harus diautentikasi berdasarkan kredensial yang dikirimkan oleh pengguna. Hasil penelitian menunjukkan bahwa integritas pengiriman kredensial data yang dikirim dapat terjaga integritasnya karena berhasilnya implementasi algoritma enkripsi RSA dan hashing SHA1 pada sistem serta waktu autentikasi diukur dari dua parameter yaitu “waktu autentikasi berhasil” dan “waktu

autentikasi tidak berhasil” baik dari sisi “tunggal” maupun “ganda”. Urutan pertama “waktu autentikasi berhasil” paling kecil berada pada mode “single-host tunggal berhasil” (0,52 detik), ke-dua “multi-auth

tunggal berhasil” (0.64 detik), ke-tiga “single-host ganda berhasil” (1.08 detik), ke-empat “multi-auth

ganda berhasil” (1.15 detik). Sedangkan untuk urutan pertama “waktu autentikasi tidak berhasil” paling kecil berada pada mode “single-host tunggal tidak berhasil” (0,006 detik), ke-dua “multi-auth tunggal

tidak berhasil” (0,007 detik), ke-tiga “single-host ganda tidak berhasil” (0,072 detik), ke-empat “multi

-auth ganda tidak berhasil” (0,073 detik). Dari urutan waktu autentikasi dapat diketahui bahwa mode single-host lebih baik dari sisi “tunggal” dan “ganda” yang memberikan waktu autentikasi yang lebih kecil dari pada mode multi-auth dari perbandingan kedua host-mode tersebut.

Kata kunci: keamanan, IEEE 802.1X, integritas, single-host, multi-auth, waktu autentikasi

Abstract

sequence of "waktu autentikasi berhasil" is "single-host tunggal berhasil" mode (0.52 seconds), second "multi-auth tunggal berhasil" mode (0.64 seconds), third "Single-host ganda berhasil" mode (1.08 seconds), fourth "multi-auth ganda berhasil" mode (1.15 seconds). As for the first sequence of "waktu

autentikasi tidak berhasil" the least is in "single-host tunggal tidak berhasil" mode (0.006 seconds),

second "multi-auth tunggal tidak berhasil" mode (0.007 seconds), third "Single-host ganda tidak

berhasil" mode (0.072 sec), fourth "multi-auth ganda tidak berhasil" mode (0.073 seconds). From the

time sequence of authentication, it can be seen that single-host mode from both “tunggal” and “ganda” provides a smaller authentication time than the multi-auth mode of comparison between the two host-mode.

Keywords: security, IEEE 802.1X, integrity, single-host, multi-auth, authentication time

1. PENDAHULUAN

Keamanan jaringan adalah suatu cara atau suatu sistem yang digunakan untuk memberikan proteksi atau perlindungan pada suatu jaringan agar terhindar dari berbagai ancaman luar yang mampu merusak jaringan. Dalam lingkungan jaringan, autentikasi, integritas, waktu autentikasi dan skalabilitas merupakan masalah utama untuk menjaga jaringan tetap aman, lebih cepat dan stabil. Administrator yang bekerja di lingkungan jaringan harus memiliki akun pengelolaan, skalabilitas dan keamanan jaringan yang lengkap, sehingga data organisasi atau perusahaan dapat dijaga kerahasiaannya serta dapat menjaga integritas dari data tersebut. Sebagian besar perusahaan tidak memiliki lapisan keamanan tambahan saat komputer

supplicant terhubung ke jaringan kabel (Loos,

2014).

Institute of Electrical and Electronics Engineers (IEEE) 802.1X merupakan standar yang digunakan untuk memberikan autentikasi dan otorisasi ke perangkat yang telah terhubung melalui port Local Area Network (LAN) secara fisik untuk menetapkan autentikasi point-to-point. Sehingga keamanan jaringan berbasis kabel dalam perusahaan atau organisasi dapat ditingkatkan (CISCO, 2011). Ada banyak implementasi yang telah dilakukan dengan metode autentikasi yang berbeda yang digunakan di standar IEEE 802.1X salah satunya menggunakan EAP-PEAP yang pengimplementasiannya cukup mudah dan memiliki tingkat keamanan yang cukup baik.

Adanya implementasi autentikasi pengguna jaringan bertujuan untuk mencegah dan mengurangi adanya tindak kejahatan di jaringan. Akan tetapi terlihat adanya kekurangan yaitu dalam hal autentikasi hanya

menggunakan mode single-host. Di mode

single-host, hanya sebuah MAC atau alamat IP tunggal yang dapat di autentikasi oleh port fisik setelah pengguna telah diautentikasi dengan protokol IEEE 802.1X (CISCO, 2011).

Selain dari implementasi autentikasi diperlukan aspek integritas. Maka dari itu dibutuhkan algoritma enkripsi RSA dan algoritma SHA1 untuk hashing dalam menjaga kerahasiaan dan integritas dari sebuah data. RSA merupakan algoritma kriptografi asimetri, dimana kunci yang digunakan untuk mengenkripsi berbeda dengan yang digunakan untuk mendekripsi sehingga penyerang membutuhkan waktu yang lama dalam proses komputasi untuk menemukan kunci tersebut (Zhou dan Tang, 2011).

Waktu dalam melakukan autentikasi ke jaringan adalah salah satu hal yang perlu dipertimbangkan. Pengguna merasa bahwa jika waktu autentikasi lebih lama maka performa dari jaringan kurang maksimal (Kothaluru dan Mecca, 2012).

Dalam mewujudkan lingkungan jaringan yang aman tetap perlu mengukur dari segi biaya implementasi jaringan tersebut. Pengimplementasian mode single-host pada sebuah organisasi atau perusahaan tentunya akan mengeluarkan biaya yang cukup besar. Mode multi-auth dalam implementasinya memerlukan biaya yang lebih murah karena port dapat diperpanjang dengan hub akan tetapi fungsinya sama seperti mode single-host dimana setiap alamat MAC harus diautentikasi berdasarkan kredensial yang dikirimkan oleh pengguna.

Berdasarkan hal tersebut, dalam penelitian ini akan diimplementasikan autentikasi mode multi-auth pada jaringan local area network

host-mode dan menentukan host-host-mode yang lebih baik dari waktu autentikasi.

2. METODE PENELITIAN

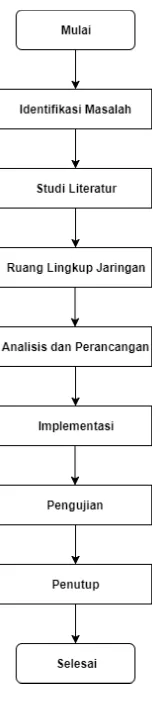

Metodologi penelitian menjelaskan langkah - langkah yang dilakukan dalam penelitian. Langkah - langkah penelitian digambarkan dalam bentuk diagram alir yang berada pada Gambar 1.

Gambar 1.Tahapan penelitian

3. PERANCANGAN

Tahap perancangan yang dilakukan pada penelitian ini dibagi menjadi dua bagian yaitu perancangan topologi autentikasi mode multi-authpada jaringan Local Area Network berbasis kabel menggunakan protokol IEEE 802.1X dan radius server serta perancangan skenario pengujian.

3.1 Perancangan Topologi Autentikasi Mode Multi-Auth

Perancangan topologi implementasi autentikasi mode multi-auth, jaringan dibuat dengan kondisi terdapat 3 buah komputer fisik

sebagai supplicant, 1 buah supplicant hub, 1 buah authenticator switch dan 1 buah radius server. Topologi pada Gambar 2 digunakan untuk melakukan implementasi dan pengujian pada penelitian ini.

Gambar 2.Topologi autentikasi jaringan mode

multi-auth

Penjelasan topologi:

1. Supplicant mengaktifkan atau tidak protokol

IEEE 802.1X pada sistem operasi perangkat pengguna jaringan untuk melakukan autentikasi pada jaringan lokal lalu mengirimkan trafik EAPoL ke supplicant

hub.

2. Supplicant hubmenerima trafik EAPoL dari

supplicant, kemudian meneruskan trafik

EAPoL yang diberikan supplicant ke switch authenticator.

3. Switch authenticator menerima trafik EAPoL dari supplicant selanjutnya switch authenticator me-request kredensial

username dan kata sandi dari supplicant

kemudian diteruskan ke radius server dengan me-rencapsulasi trafik EAP menjadi RADIUS lalu me-relay-kan ke radius server.

4. Radius server bertindak sebagai penentu apakah suatu supplicant valid atau tidak dalam mengakses jaringan.

5. Switch authenticator menerima hasil dari radius server, kemudian switch authenticator mengeksekusi apakah supplicant dapat mengakses jaringan lokal atau tidak.

6. Supplicant mendapat alamat IP dari salah

satu VLAN yang dikonfigurasi.

3.2 Perancangan Skenario Pengujian

Terdapat tiga skenario pengujian yang dilakukan yaitu skenario pengujian integritas pengiriman data, skenario pengujian mode multi-auth, skenario pengujian mode single-host dan multi-auth.

3.2.1 Skenario Pengujian Integritas Pengiriman Data

Pengujian ini menggunakan algoritma enkripsi RSA dan algoritma SHA1 untuk

berhasil atau tidak berhasilnya enkripsi dan

hashing integritas kredensial data yang dikirim.

3.2.2 Skenario Pengujian Mode Multi-Auth

Dalam skenario ini, waktu autentikasi mode multi-authyang digunakan dihitung dalam jaringan kabel. Untuk menghitung waktu autentikasi menggunakan tool Wireshark. Waktu autentikasi menyediakan total waktu yang dibutuhkan supplicant untuk mendapatkan autentikasi di jaringan. Pengujian berdasarkan perbandingan “waktu autentikasi berhasil” dan perbandingan “waktu autentikasi tidak berhasil”, dengan menggunakan capture waktu di mode multi-auth.

3.2.3 Skenario Pengujian Mode Single-Host Dengan Multi-Auth

Dalam skenario ini, membandingkan waktu autentikasi mode single-host dengan multi-auth. Pengujian berdasarkan perbandingan

“waktu autentikasi tunggal berhasil”, “waktu

autentikasi ganda berhasil”, “waktu autentikasi

tunggal tidak berhasil”, “waktu autentikasi ganda tidak berhasil” dan “waktu Autentikasi mode single-host dengan multi-auth” yang berhasil dan tidak berhasil. Dalam mengukur waktu autentikasi yang berhasil dan tidak berhasil, maka setiap host-mode memiliki masing-masing empat parameter yang digunakan sebagai parameter pengujian diantaranya untuk mode single-host ada mode

“Single-host tunggal berhasil”, “Single-host

ganda berhasil”, “Single-host tunggal tidak

berhasil”, “Single-host ganda tidak berhasil”. Untuk mode multi-auth ada mode “Multi-auth

tunggal berhasil”, “Multi-auth ganda berhasil”,

“Multi-auth tunggal tidak berhasil”, “Multi-auth

ganda tidak berhasil”.

4. PENGUJIAN

Pengujian hasil implementasi autentikasi mode multi-auth pada jaringan local area

network berbasis kabel menggunakan protokol

IEEE 802.1X dan radius server. Dari hasil pengujian tersebut, akan dilakukan pembahasan cara untuk pengujian integritas kredensial data yang dikirimkan oleh supplicant serta membandingkan waktu autentikasi antara mode single-host dan mode multi-auth.

4.1 Hasil Pengujian dan Analisis

Data dikumpulkan dari authenticator dan

capture pada tool Wireshark untuk menguji

keberhasilan implementasi mode multi-auth, cara menguji integritas kredensial data serta membandingkan waktu autentikasi mode single-host dan multi-auth.

4.1.1 Pengujian Implementasi Autentikasi Mode Multi-Auth

Dalam menguji berhasilnya implementasi mode multi-auth maka dilakukan pemeriksaan pada authenticator, seperti pada Gambar 3.

Gambar 3.Mode multi-auth berhasil

Pada Gambar 3, terlihat bahwa konfigurasi session autentikasi dengan menggunakan mode multi-auth telah berjalan dan telah melakukan proses autentikasi dengan menggunakan mode multi-auth dikarenakan dalam melakukan implementasi dilakukan pengaktifan layanan autentikasi IEEE 802.1X pada supplicant, konfigurasi standar IEEE 802.1X mode multi-auth pada switch authenticator dan konfigurasi layanan Network Policy Server, DHCP Server, Active Directory Domain Services, Active Directory Certificates Services pada radius server.

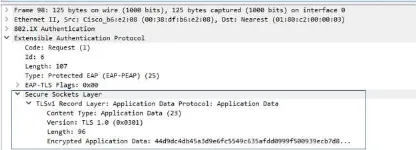

4.1.2 Pengujian Integritas Pengiriman Data

Ketepatan data disaat pengiriman dan penerimaan merupakan kunci dari sebuah integritas data. Supplicant yang mengirimkan kredensial data tentunya harus terjaga integritasnya dalam pengiriman data ke radius server begitu juga sebaliknya. Hasil pengujian integritas kredensial data pada Gambar 4 menunjukkan bahwa kredensial data yang dikirim oleh supplicant kepada server serta server megirimkan kepada supplicant, dapat terjamin integritasnya karena telah dilakukan enkripsi dan hashing dalam bertukar informasi

application data.

Gambar 4.capture enkripsi application data

kredensial data yang dikirim oleh supplicant

kepada server serta server megirimkan kepada

supplicant, dapat terjamin integritasnya karena

telah dilakukan enkripsi dan hashing dalam bertukar informasi application data. Hal tersebut dilakukan dengan pesan change cipher spec dari radius server yang disetujui sehingga supplicant

dan radius server dapat bertukar application data

melalui saluran aman yang dienkripsi menggunakan session key sehingga data sulit untuk dibaca dan integritas dari data yang dikirim dapat dijaga.

4.1.3 Pengujian Mode Multi-Auth

4.1.3.1 Pengujian Perbandingan Waktu Autentikasi Berhasil

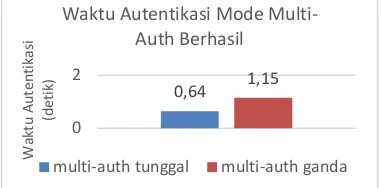

Hasil berdasarkan dari perbandingan mode multi-auth tunggal dan multi-auth ganda yang berhasil ditunjukkan pada Gambar 5.

Gambar 5.Perbandingan mode multi-auth waktu autentikasi berhasil

Hasil pada Gambar 5 menunjukkan

bahwa mode “multi-auth tunggal” memiliki waktu autentikasi lebih kecil dibandingkan mode

“multi-auth ganda”, yang dibuktikan secara data angka dan clustered column yang telah ditampilkan. Hal ini terjadi karena di dalam

mode “multi-auth tunggal” frame response

autentikasi yang dikirimkan oleh supplicant

langsung diproses oleh radius server tanpa ada antri proses autentikasi, tidak seperti yang terjadi

kepada mode “multi-auth ganda” yang harus antri di switch authenticator dalam proses autentikasi dengan tiga user yang melakukan autentikasi.

4.1.3.2 Pengujian Perbandingan Waktu Autentikasi Tidak Berhasil

Hasil berdasarkan dari perbandingan mode multi-auth tunggal dan multi-auth ganda yang tidak berhasil ditunjukkan pada Gambar 6.

Gambar 6.Perbandingan mode multi-auth waktu autentikasi tidak berhasil

Hasil pada Gambar 6 menunjukkan

bahwa mode “multi-auth tunggal” memiliki waktu autentikasi lebih kecil dibandingkan mode

“multi-auth ganda”, yang dibuktikan secara data angka dan clustered column yang sudah ditampilkan. Hal ini terjadi karena di dalam

mode “multi-auth tunggal” frame response

autentikasi yang dikirimkan oleh supplicant

langsung diproses oleh radius server tanpa ada antri proses autentikasi, tidak seperti yang terjadi

kepada mode “multi-auth ganda” yang harus antri di switch authenticator dalam proses autentikasi dengan tiga user yang melakukan autentikasi.

4.1.4 Pengujian Mode Single-Host Dengan Multi-Auth

4.1.4.1 Pengujian Perbandingan Waktu Autentikasi Tunggal Berhasil

Hasil berdasarkan dari perbandingan mode single-host tunggal dan multi-auth tunggal yang berhasil ditunjukkan pada Gambar 7.

Gambar 7.Perbandingan host-mode tunggal waktu autentikasi berhasil

Hasil pada Gambar 7 menunjukkan

bahwa mode “single-host tunggal” memiliki waktu autentikasi lebih kecil dibandingkan mode

“multi-auth tunggal”, yang dibuktikan secara data angka dan clustered column yang telah ditampilkan. Hal ini terjadi karena di dalam

mode “single-host tunggal” frame response

autentikasi yang dikirimkan oleh supplicant

langsung diproses oleh authenticator dan langsung diteruskan ke radius server, sedangkan

0,64 1,15

Waktu Autentikasi Mode Single-Host dan Multi-Auth Tunggal Berhasil

mode “multi-auth tunggal” supplicant mengirim frame response kepada supplicant hub, yang tidak terhubung dengan authenticator secara langsung sehingga terjadi pengiriman frame autentikasi lebih lama dibandingkan mode

“single-host tunggal”, karena frame response

autentikasi tersebut diproses di supplicant hub terlebih dahulu, selanjutnya dikirim ke authenticator.

4.1.4.2 Pengujian Perbandingan Waktu Autentikasi Ganda Berhasil

Hasil berdasarkan dari perbandingan mode single-host ganda dan multi-auth ganda yang berhasil ditunjukkan pada Gambar 8.

Gambar 8.Perbandingan mode single-host ganda dan multi-auth ganda waktu autentikasi

berhasil

Hasil pada Gambar 8 menunjukkan

bahwa mode “single-host ganda” memiliki waktu autentikasi lebih kecil dibandingkan mode

“multi-auth ganda”, yang dibuktikan secara data angka dan clustered column yang telah ditampilkan. Hal ini terjadi karena di dalam

mode “single-host ganda” frame response

autentikasi yang dikirimkan oleh supplicant

langsung diproses oleh authenticator dan langsung diteruskan ke radius server, sedangkan

mode “multi-auth ganda” supplicant mengirim frame response kepada supplicant hub, tidak terhubung dengan authenticator secara langsung sehingga terjadi pengiriman frame autentikasi

lebih lama dibandingkan “single-host ganda”, karena frame response autentikasi tersebut diproses di supplicant hub terlebih dahulu, selanjutnya dikirim ke authenticator.

4.1.4.3 Pengujian Perbandingan Waktu Autentikasi Tunggal Tidak Berhasil

Hasil berdasarkan dari perbandingan mode single-host tunggal dan multi-auth tunggal yang tidak berhasil ditunjukkan pada Gambar 9.

Gambar 9.Perbandingan mode single-host tunggal dan multi-auth tunggal waktu

autentikasi tidak berhasil

Hasil pada Gambar 9 menunjukkan

bahwa mode “single-host tunggal” memiliki waktu autentikasi lebih kecil dibandingkan mode

“multi-auth tunggal”, yang dibuktikan secara data angka dan clustered column yang telah ditampilkan. Hal ini terjadi karena di dalam

mode “single-host tunggal” frame response

autentikasi yang dikirimkan oleh supplicant

langsung diproses oleh authenticator dan langsung diteruskan ke radius server, sedangkan

mode “multi-auth tunggal” supplicant mengirim frame response kepada supplicant hub, tidak terhubung dengan authenticator secara langsung sehingga terjadi pengiriman frame response

autentikasilebih lama dibandingkan “single-host

tunggal”, karena frame response autentikasi tersebut diproses di supplicant hub terlebih dahulu, selanjutnya dikirim ke authenticator.

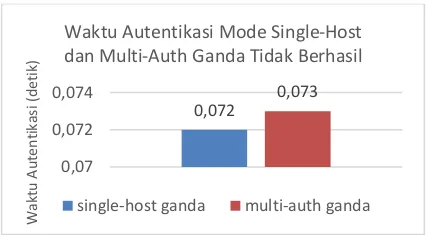

4.1.4.4 Pengujian Perbandingan Waktu Autentikasi Ganda Tidak Berhasil

Hasil berdasarkan dari perbandingan mode single-host ganda dan multi-auth ganda yang tidak berhasil ditunjukkan pada Gambar 10.

Gambar 10.Perbandingan mode single-host ganda dan multi-auth ganda waktu autentikasi

tidak berhasil

Hasil pada Gambar 10 menunjukkan

bahwa mode “single-host ganda” memiliki waktu autentikasi lebih kecil dibandingkan mode

“multi-auth ganda”, yang dibuktikan secara data

1,08

Waktu Autentikasi Mode Single-Host dan Multi-Auth Ganda Berhasil

Waktu Autentikasi Mode Single-Host dan Multi-Auth Tunggal Tidak Berhasil

single-host tunggal multi-auth tunggal

Waktu Autentikasi Mode Single-Host dan Multi-Auth Ganda Tidak Berhasil

angka dan clustered column yang telah ditampilkan. Hal ini terjadi karena di dalam

mode “single-host ganda” frame response

autentikasi yang dikirimkan oleh supplicant

langsung diproses oleh authenticator dan langsung diteruskan ke radius server, sedangkan

mode “multi-auth ganda” supplicant mengirim frame request kepada supplicant hub, tidak terhubung dengan authenticator secara langsung sehingga terjadi pengiriman frame autentikasi

lebih lama dibandingkan mode “single-host

ganda”, karena frame response autentikasi tersebut diproses di supplicant hub terlebih dahulu, selanjutnya dikirim ke authenticator.

4.1.4.5 Pengujian Perbandingan Waktu Autentikasi Mode Single-Host Dengan Multi-Auth

4.1.4.5.1 Waktu Autentikasi Berhasil

Hasil berdasarkan dari perbandingan parameter mode single-host dengan multi-auth yang berhasil ditunjukkan pada Gambar 11.

Gambar 11. Perbandingan mode single-host dengan multi-auth waktu autentikasi berhasil

Hasil pada Gambar 11 menunjukkan bahwa waktu autentikasi paling kecil berada pada mode “single-host tunggal berhasil” dan waktu autentikasi paling besar berada pada

“multi-auth ganda berhasil”. Hal ini terjadi karena di dalam mode “single-host tunggal

berhasil” frame response autentikasi yang dikirimkan oleh supplicant langsung diproses oleh switch authenticator, diteruskan langsung ke radius server, tanpa adanya antri pada proses autentikasi pada authenticator.

4.1.4.5.2 Waktu Autentikasi Tidak Berhasil

Hasil berdasarkan dari perbandingan parameter mode single-host dengan multi-auth yang tidak berhasil ditunjukkan pada Gambar

12.

Gambar 12. Perbandingan mode single-host dengan multi-auth waktu autentikasi tidak

berhasil

Hasil pada Gambar 12 menunjukkan bahwa waktu autentikasi paling kecil berada pada mode “single-host tunggal tidak berhasil” dan waktu autentikasi paling besar berada pada

“multi-auth ganda tidak berhasil”. Hal ini

terjadi karena di dalam mode “single-host tunggal tidak berhasil” frame response

autentikasi yang dikirimkan oleh supplicant

langsung diproses oleh authenticator dan langsung diteruskan ke radius server.

4.1.4.5.3 Perbandingan Waktu Autentikasi Berhasil dan Tidak Berhasil

Hasil pada Gambar 11 dan Gambar 12 menunjukkan bahwa waktu autentikasi “waktu autentikasi tidak berhasil” memiliki waktu autentikasi lebih kecil dibandingkan dengan

waktu autentikasi “waktu autentikasiberhasil”.

Waktu autentikasi paling kecil berada pada

mode “single-host tunggal tidak berhasil” dan waktu autentikasi paling besar berada pada

“multi-auth ganda berhasil”. Hal ini terjadi

karena di dalam mode “single-host tunggal

tidak berhasil” frame response autentikasi yang dikirimkan oleh supplicant langsung diproses oleh switch authenticator, diteruskan langsung ke radius server, tanpa adanya pertukaran

certificate autentikasi antara supplicant dan

radius server dan juga tidak ada antri di switch authenticator dalam proses autentikasi,

sedangkan mode “multi-auth ganda berhasil” mengirim frame response kepada supplicant

hub, tidak terhubung dengan authenticator secara langsung sehingga terjadi pengiriman frame autentikasi lebih lama dibandingkan single-host dengan semua host-mode, karena

0,52 0,64

Waktu Autentikasi Seluruh Mode Single-Host dan Multi-Auth Berhasil

Waktu Autentikasi Seluruh Mode Single-Host dan Multi-Auth Tidak

Berhasil

frame response autentikasi tersebut diproses di

supplicant hub terlebih dahulu, selanjutnya

dikirim ke authenticator, juga ada antri didalam proses autentikasi pada switch authenticator

sehingga “multi-auth ganda” harus menunggu hingga frame response autentikasinya dikirim ke radius server.

5. KESIMPULAN

Berdasarkan penelitian yang telah dilakukan, dari hasil implementasi mode multi-auth dan melakukan analisis integritas pengiriman data serta menguji perbandingan waktu autentikasi, maka diperoleh kesimpulan bahwa implementasi autentikasi mode multi-auth pada jaringan Local Area Network berbasis kabel menggunakan protokol IEEE 802.1X dan radius server dapat diimplementasikan dengan mengaktifkan layanan autentikasi IEEE 802.1X pada supplicant, konfigurasi standar IEEE 802.1X mode multi-auth pada switch authenticator dan konfigurasi layanan Network Policy Server, DHCP Server, Active Directory Domain Services, Active Directory Certificates Services pada radius server.

Hasil dari pengujian berdasarkan pengiriman kredensial data yang dikirim oleh

supplicant dapat dilakukan enkripsi dan hashing

dengan cara mengaktifkan layanan autentikasi IEEE 802.1X pada supplicant dan melakukan konfigurasi algoritma enkripsi RSA, konfigurasi algoritma hashing SHA1 serta memilih enkripsi algoritma RSA dan SHA1 yang terkuat dari daftar change cipher spec dari supplicant pada radius server didalam tunnel yang aman sehingga kredensial data dapat terjaga integritasnya.

Waktu melakukan autentikasi diukur berdasarkan dua parameter pengujian yaitu

“waktu autentikasi berhasil” dan “waktu

autentikasi tidak berhasil” dari sisi “tunggal” maupun “ganda”. Posisi pertama “waktu

autentikasi berhasil” paling kecil ada pada mode

“Single-host tunggal berhasil” (0,52 detik), ke

-dua “Multi-auth tunggal berhasil” (0.64 detik), ke-tiga “Single-host ganda berhasil” (1.08 detik), ke-empat “Multi-auth ganda berhasil” (1.15 detik). Sedangkan untuk posisi pertama

“waktu autentikasi tidak berhasil” paling kecil

ada pada mode “Single-host tunggal tidak

berhasil” (0,006 detik), ke-dua “Multi-auth

tunggal tidak berhasil” (0,007 detik), ke-tiga

“Single-host ganda tidak berhasil” (0,072 detik), ke-empat “Multi-auth ganda tidak berhasil”

(0,073 detik). Dari posisi waktu autentikasi dapat diketahui bahwa mode single-host baik dari sisi “tunggal” dan “ganda” memberikan waktu autentikasi yang lebih kecil dari pada mode multi auth berdasarkan perbandingan kedua host-mode pengujian tersebut.

Pada penelitian ini masih banyak kekurangan sehingga terdapat beberapa saran untuk pengembangan dari penelitian ini, antara lain adalah dapat mengimplementasikan standar protokol IEEE 802.1X dengan menggunakan metode EAP selain EAP-PEAP.

6. DAFTAR PUSTAKA

CISCO, (2011). Wired 802.1X Deployment

Guide. [online] Tersedia di situs resmi

CISCO

<https://www.cisco.com/c/en/us/td/docs/sol utions/Enterprise/Security/TrustSec_1-99/Dot1X_Deployment/Dot1x_Dep_Guide. html> [Diakses 18 Agustus 2017]

Kothaluru, T.R., Mecca, M.Y.S., (2012).

Evaluation of EAP Authentication Methods

in Wired and Wireless Networks. School of

Computing Blekinge Institute of Technology 371 79 Karlskrona Sweden.

Loos, J., (2012). Implementing IEEE 802.1X for

Wired Networks. SANS Institute InfoSec

Reading Room.

Zhou, X. dan Tang, X., (2011). Research and Implementation of RSA Algorithm for

Encryption and Decryption. 2011 The 6th