74

4.1 Persiapan dan Instalasi Server pada Jaringan

Pada tahap awal pembuatan cluster, dua unit komputer server dengan sistem

operasi Windows Server 2003. Kedua komputer server ini merupakan anggota cluster.

Gambar 4.1 Penamaan Server 1 dan Server 2

4.1.1 Penambahan Record pada DNS Server

Langkah selanjutnya yang dilakukan yaitu mendaftarkan nama beserta IP address dari server-server yang ada ke dalam DNS server. DNS Server

dengan alamat 10.31.2.254. Pada DNS server ditambahkan dua record Host (A) sebagai berikut.

1. SERVER1 ---- 10.31.1.241 2. SERVER2 ---- 10.31.1.244

Gambar 4.2 Tampilan DNS Server

4.1.2 Penggabungan Server ke dalam Domain

Pada tahap selanjutnya, memasukkan atau menggabungkan kedua server yang akan menjadi anggota cluster, yaitu SERVER1 dan SERVER2

ke dalam dom ain andromeda.net yang merupakan nama dom ain yang digunakan pada Binus Center Syahdan.

Gambar 4.3 Proses Join Dom ain

4.2 Implementasi Virtual Server

Pada tahap ini, mempersiapkan dan menjalankan dua server (web dan proxy)

secara virt ual di dalam masing masing server (SERVER1 dan SERVER2).

4.2.1 Instalasi VirtualBox 4.0.2

Sebelum menjalankan server secara virt ual, harus terlebih dahulu melakukan instalasi aplikasi Virt ualBox pada SERVER1 dan SERVER2.

Gambar 4.5 Instalasi Virt ualBox 4.0.2

4.2.2 Instalasi Web server dan Proxy server S ecara Virtual

Setelah menjalankan aplikasi Virt ualBox pada SERVER1 dan SERVER2, dilakukan instalasi Windows Server 2008 (untuk web server)

dan Linux RedHat 9 (untuk proxy server) di dalam aplikasi VirtualBox pada masing-masing server (SERVER1 dan SERVER2).

Dua sistem operasi dijalankan di dalam aplikasi VirtualBox pada masing-masing server dengan pengaturan seperti berikut:

a. Virtual Machine pada SERVER1

1. Windows Server 2008 (web server)

a. Nama : WEBSERVER1 b. Mem ory : 512 MB

c. Jumlah processor : 1 d. Ukuran Storage : 20 GB e. Network

- Jumlah Network Interface : 1

- Tipe Network Interface : Bridged

Gambar 4.6 WEBSERVER1 dalam Virt ualBox

2. Linux RedHat 9 (proxy server) a. Nama : P ROXYSERVER1 b. Mem ory : 384 MB

c. Jumlah processor : 1 d. Ukuran Storage : 10 GB e. Network

- Jumlah Network Interface : 1

- Tipe Network Interface : Bridged

Gambar 4.7 P ROXYSERVER1 dalam Virt ualBox

b. Virtual Machine pada SERVER2

1. Windows Server 2008 (web server)

a. Nama : WEBSERVER2 b. Mem ory : 512 MB

c. Jumlah processor : 1 d. Ukuran Storage : 20 GB e. Network

- Jumlah Network Interface : 1

- Tipe Network Interface : Bridged

Gambar 4.8 WEBSERVER2dalam Virt ualBox

2. Linux RedHat 9 (proxy server) a. Nama : P ROXYSERVER2 b. Mem ory : 384 MB

c. Jumlah processor : 1 d. Ukuran Storage : 10 GB e. Network

- Jumlah Network Interface : 1 - Tipe Network Interface : Bridged

Gambar 4.9 P ROXYSERVER2 dalam Virt ualBox

4.3 Implementasi dan Konfigurasi Openfiler sebagai NAS

Seperti telah dijelaskan sebelumnya, penggunaan sistem operasi Openfiler untuk mengkonfigurasikan sebuah PC menjadi sebuah NAS (Network-Attached

Storage). Konfigurasi dilakukan melalui web browser dengan mengakses alamat

https://10.31.1.247:446 pada address bar dimana 10.31.1.247 adalah IP address yang digunakan pada NAS, sementara 446 adalah port default yang digunakan untuk mengakses konfigurasi dari Openfiler.

4.3.1 Pembuatan Volume di dalam NAS

Tahap awal dari konfigurasi Openfiler yang dilakukan adalah menyediakan sebuah volum e di dalam NAS yang dapat diakses oleh

server-server yang ada di dalam cluster. Mula-mula menyediakan sebuah volum e

sebesar kurang lebih 80 GB di dalam NAS.

Gambar 4.10 Pem buatan Volum e pada Openfiler

Selanjutnya, volum e yang telah dibuat kemudian di-share agar dapat

dilihat dan dibaca oleh server-server di dalam cluster. Volum e yang telah

dibuat tersebut akan dijadikan sebagi quorum disk bagi server-server yang

Gambar 4.11 Shared Volum e pada Openfiler

4.3.2 Pengaturan Layanan iSCS I pada Openfiler

Pada dasarnya layanan iSCSI pada Openfiler belum aktif, untuk it u terlebih dahulu perlu mengaktifkan layanan iSCSI pada Openfiler.

Gambar 4.12 Pengaturan Layanan iSCSI

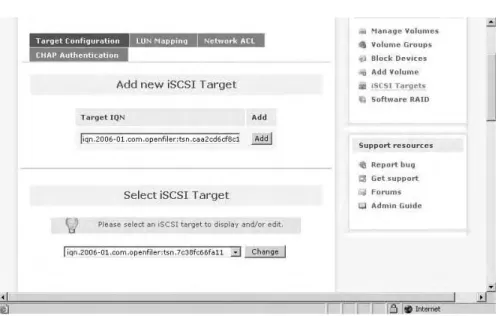

Berikutnya, melakukan konfigurasi pada bagian iSCSI Target pada Openfiler. Konfigurasi yang dilakukan yaitu:

1. Penambahan iSCSI Target

2. LUN Mapping

Gambar 4.14 Pengaturan LUN Mapping

4.3.3 Penyediaan Shared Directory pada NAS menggunakan Samba

Di dalam shared storage, disediakan dua buah shared directory yang

dibuat di dalam volum e yang telah dibuat yaitu /dev/data. Dua buah shared directory ini akan digunakan sebagai direktori penyimpanan bagi web

server dan proxy server, masing-masing menggunakan sebuah shared

directory. Kedua shared directory tersebut dibuat menggunakan aplikasi

Samba dengan nama webstorage dan proxystorage. Berikut adalah konfigurasi yang dilakukan pada file /etc/samba/sm b.conf pada Openfiler.

[ global ]

netbios name = OPENFILER server string = NAS

log file = /var/log/samba/%m.log security = user

encrypt passwords = yes

smbpasswd file = /etc/samba/sm bpasswd

[ public ] path = /home/public public = yes guest ok = yes browsable = yes writable = yes [ webstorage ]

comment = storage untuk web server path = /dev/data/webstorage public = yes browsable = yes writable = yes guest ok = yes [ proxystorage ]

comment = storage untuk proxy server path = /dev/data/proxystorage public = yes browsable = yes writable = yes guest ok = yes

4.4 Implementasi dan Konfigurasi Failover Cluster

Pada tahap ini, dibangun sebuah cluster dengan beranggotakan dua komputer server, yaitu SERVER1 dan SERVER2.

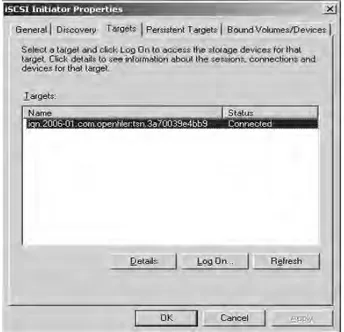

4.4.1 Konfigurasi iSCS I Initiator pada Windows S erver 2003

Langkah awal dari tahap ini adalah melakukan instalasi aplikasi iSCSI Initiator pada SERVER1 dan SERVER2.

Gambar 4.15 Aplikasi iSCSI Initiator

Setelah melakukan instalasi iSCSI Initiator pada kedua server, selanjutnya dilakukan konfigurasi terhadap aplikasi tersebut. Konfigurasi ini bertujuan agar setiap server dapat mengakses volum e yang disediakan di NAS dan dapat digunakan sebagai quorum disk bagi setiap anggota cluster.

1. Mengarahkan iSCSI Initiator ke NAS

Gambar 4.16 Mengarahkan iSCSI Initiator ke NAS

2. Mengakses ke dalam volum e yang telah dibuat pada NAS

Setelah selesai melakukan konfigurasi pada iSCSI Initiator, maka pada setiap server akan muncul sebuah volum e baru, namun volum e tersebut

belum dapat digunakan karena belum aktif (dapat dilihat pada bagian Disk Management pada SERVER1 dan SERVER2).

Gambar 4.18 Tampilan Disk Management

Sampai tahap ini status dari volum e tersebut masih unknown sehingga volum e tersebut perlu diaktifkan terlebih dahulu sebelum digunakan.

Gambar 4.19 Tampilan Disk Management dengan Quorum Disk

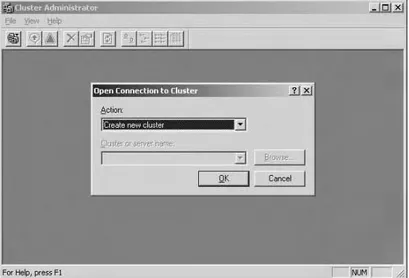

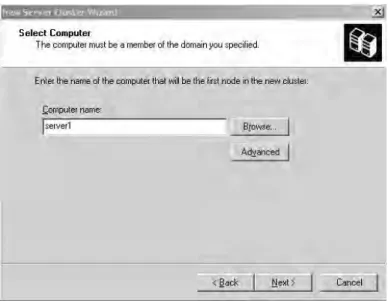

4.4.2 Implementasi Failover Cluster pada Windows Server 2003

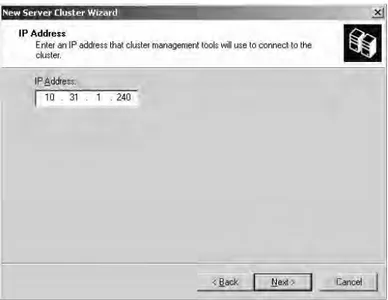

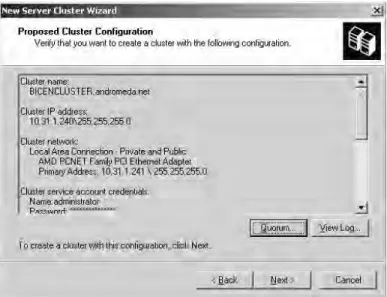

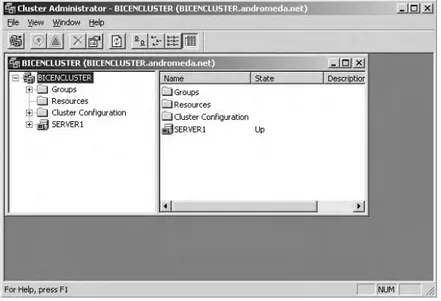

Dalam percobaan ini digunakan layanan Cluster Administrator yang terdapat pada Windows Server 2003 untuk membangun failover cluster.

Mula-m ula dibuat sebuah cluster baru dengan nama BICENCLUST ER melalui SERVER1.

Gambar 4.21 Pem buatan Cluster (1)

Gambar 4.23 Pem buatan Cluster (3)

Gambar 4.25 Pem buatan Cluster (5)

Gambar 4.27 Pem buatan Cluster (7)

Gambar 4.28 Pem buatan Cluster (8)

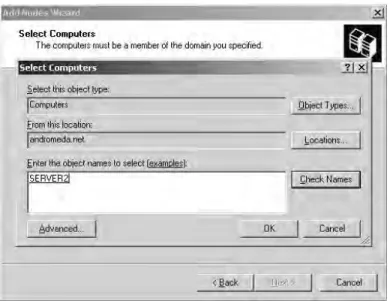

Berikutnya, memasukkan/menggabungkan SERVER2 ke dalam cluster BICENCLUSTER.

Gambar 4.29 Penambahan Node (1)

Gambar 4.31 Penambahan Node (3)

Gambar 4.33 Penambahan Node (5)

4.4.3 Penerapan Metode Port Forwarding

Pada percobaan ini digunakan aplikasi Net workActiv AUTAPF versi 1.1 unt uk menjalankan metode port forwarding. Berikut adalah konfigurasi yang dilakukan pada aplikasi tersebut.

1. Konfigurasi port forwarding unt uk SERVER1

2. Konfigurasi port forwarding unt uk SERVER2

Gambar 4.35 Konfigurasi Port Forwarding pada SERVER2

4.5 Instalasi dan Konfigurasi Web Server

Setelah failover diimplementasikan, langkah selanjutnya adalah instalasi dan

konfigurasi web server sesuai kebutuhan perusahaan.

4.5.1 Instalasi IIS (Internet Information Service) 7 Instalasi IIS 7 dilakukan melalui layanan Server Manager yang terdapat pada sistem operasi Windows Server 2008.

Gambar 4.36 Instalasi IIS 7 (1)

Gambar 4.38 Instalasi IIS 7 (3)

4.5.2 Konfigurasi Web Server

Pada web server dibuat sebuah site dengan nama ept. Situs inilah yang digunakan oleh pihak perusahaan unt uk mempublikasikan situsnya.

Gambar 4.40 Konfigurasi IIS 7 (2)

4.6 Instalasi dan Konfigurasi Proxy Server

4.6.1 Instalasi S quid

Instalasi Squid dilakukan dengan menggunakan layanan RPM (RedHat Package Manager). Instalasi untuk aplikasi Squid dilakukan pada kedua proxy server (P ROXYSERVER1 dan P ROXYSERVER2).

Gambar 4.42 Instalasi Squid 4.6.2 Konfigurasi Proxy Server

Konfigurasi untuk proxy server dilakukan pada file /etc/squid/squid.conf. Berikut adalah isi file /etc/squid/squid.conf.

http_port 3128 cache_mem 8 MB

cache_replacement_policy lru

cache_dir ufs /mnt/storage/proxystorage 100 16 256 cache_access_log /var/log/squid/access.log

cache_log /var/log/squid/cache.log cache_effective_user squid

acl all src 0.0.0.0/0.0.0.0 acl opt src 10.31.1.0/24 acl ho src 10.31.2.0/24 acl kelas1 src 10.31.3.0/24 acl kelas2 src 10.31.4.0/24 acl sysadmin src 10.31.1.221 acl cs1 src 10.31.1.56 acl cs2 src 10.31.1.60

acl instrukt ur1 src 10.31.3.1-10.31.3.10 acl instrukt ur2 src 10.31.4.1-10.31.4.10 acl webporno dstdomain /fileproxy/pornsites acl webdownload dstdomain /fileproxy/download acl socialnet dst domain /fileproxy/social

acl tubeallow dstdomain www.yout ube.com youtube.com www.filetube.com filet ube.com

acl stringporno url_regex -i /fileproxy/pornurl acl filevideo url_regex -i /fileproxy/videoext acl tubedeny url_regex -i t ube

acl 3gp url_regex -i \.3gp$

acl jam1 time M T H W F 09:00-17:00 acl jam2 time M T H W F 09:00-12:00 acl jam3 time M T H W F 13:00-17:00

reply_body_max_size 20000 allow kelas1 reply_body_max_size 20000 allow kelas2 reply_body_max_size 1000000 allow opt

reply_body_max_size 1000000 allow instruktur1 reply_body_max_size 1000000 allow instruktur2

http_access deny webporno http_access allow sysadmin

http_access deny webdownload opt jam1 http_access deny webdownload kelas1 http_access deny webdownload instrukt ur1 http_access deny webdownload instrukt ur2 http_access deny filevideo opt

http_access deny filevideo kelas1 http_access deny filevideo kelas2 http_access allow tubeallow opt http_access deny tubedeny opt

http_access allow tubeallow instruktur1 http_access allow tubeallow instruktur2 http_access deny tubedeny instruktur1 http_access deny tubedeny instruktur2 http_access deny tubedeny kelas1 http_access deny tubedeny kelas2 http_access deny socialnet cs1 jam2 http_access deny socialnet cs1 jam3 http_access deny socialnet cs2 jam2 http_access deny socialnet cs2 jam3 http_access deny socialnet kelas1 http_access deny socialnet kelas2 http_access deny 3gp ho

http_access allow all

4.6.3 Membuat Program keep_alive.exe

Header-header C++ yang dibutuhkan adalah : #include <cstdio>

#include <cstdlib> #include <cstring>

cstdio digunakan untuk proses input/output pada program ini, sementara cstdlib digunakan agar bisa menggunakan fungsi tertentu, dan cstring digunakan unt uk membentuk string yang akan dijalankan di comm and

prom pt.

Seperti telah dijelaskan sebelumnya bahwa dalam skripsi ini menggunakan ping untuk mendeteksi keadaan server virtual dan kriteria

ping yang sukses adalah yang menampilkan nilai “TTL”. Ping dijalankan

melalui comm and prom pt, dan dalam C++, hal ini perlu memanfaatkan

fungsi system(); agar suat u program bisa menjalankan perintah-perintah

yang ada pada comm and prom pt.

Program dimulai dengan meminta IP address yang akan di ping.

Comm and yang akan digunakan adalah :

Ping <ip_address> -n 3 > output.txt

Gambar 4.43 Tampilan Program keep_alive.exe (1)

Karena IP address akan ditentukan oleh user, maka tidak bisa

digunakan dibentuk oleh tiga bagian, yait u "ping ", IP address dari input user, serta " -n 3 > output.txt". Ketiga string ini akan digabung kedalam

satu variabel query dengan perintah strcat. Variabel query inilah yang akan digunakan di comm and prom pt.

printf("Masukkan IP address yang akan di periksa (x.x.x.x) : "); char kal[50];

scanf("%s",kal);

char query[100] = "ping "; strcat(query,kal);

strcat(query," -n 3 > output.txt"); system(query);

Gambar 4.44 Tampilan Program keep_alive.exe (2)

Perintah ping dijalankan terus menerus, dan setiap perintah tersebut

dijalankan, tiga kali data dikirimkan. Hasil dari ping disalin ke text file

bernama output.txt. File inilah yang akan dianalisa melalui program yang telah dibuat.

FILE *open;

open=fopen("output.txt","r");

Gambar 4.45 Isi File output.txt

Yang dibutuhkan adalah reply dari ping, sementara dari contoh text file diatas, terlihat terdapat tiga baris output yang mendahului reply ping.

Baris-baris ini tidak diproses, demikian juga baris-baris yang ada setelah reply ping.

Setelah mendapatkan baris-baris reply (seperti yang diberi lingkaran merah pada gambar di atas) dan disimpan dalam variabel, lalu variabel ini akan diproses menggunakan fungsi untuk mencari apakah ada kata "TTL=" pada variabel tersebut. Fungsi yang dipakai adalah fungsi strstr.

fgets(first,100,open);

char *ptr = strstr(first,"TTL=");

Kriteria yang ditetapkan sebelumnya adalah bila server virtual tidak

merespon ping sebanyak tiga kali secara berturut-turut. if(ptr!=NULL) {

continue; } else { count++; continue; }

Variabel count menyimpan jumlah ping yang tidak dibalas, dan hanya direset menjadi nol bila ping berjalan dengan sukses (memiliki TTL). Bila

nilai variabel count sampai bernilai tiga, maka akan dijalankan perintah untuk men-disable NIC komputer server fisik tersebut.

Perintah command prom pt yang digunakan untuk men-disable interface

adalah :

netshx DISABLE "<interface_name>"

Dan dalam implementasinya di C++ adalah :

system("netshx DISABLE \"Local Area Connection\"");

Siklus proses ini diulang tidak terbatas kecuali dimatikan secara manual oleh user. Setiap kali interface di-disable, program akan di "pause" untuk menghentikan eksekusi program, dan bila system adm inistrator sudah siap

untuk mengaktifkan kem bali server itu, system adm inistrator tinggal menekan tombol apa saja dan program akan melanjutkan eksekusi.

puts("Mematikan interface");

system("netshx DISABLE \"Local Area Connection\""); system("pause");

Karena program ini menyalin output ping ke dalam file output.txt,

sementara skripsi ini membutuhkan pemeriksaan dua server virtual, maka

program harus ditaruh di lokasi direktori yang berbeda dan dijalankan secara terpisah.

4.7 Uji Coba

Setelah melakukan perancangan serta membangun jaringan failover cluster, tahap selanjutnya adalah melakukan uji coba terhadap jaringan yang telah dibangun. Uji coba dilakukan dengan menggunakan komputer client dengan sistem operasi Windows 7. Tujuan dari uji coba adalah unt uk membuktikan apakah client dapat mengirimkan request ke server-server yang berada di dalam cluster dan mendapatkan layanan yang semestinya dari server-server tersebut. Uji coba dilakukan dalam beberapa kondisi sebagai berikut.

1. SERVER1 dan SERVER2 dalam kondisi hidup dan kondisi link (kabel)

terhubung dengan jaringan (kondisi 1).

2. SERVER1 dalam kondisi hidup dan kondisi link (kabel) terhubung dengan jaringan, sementara SERVER2 dalam kondisi mati atau kondisi link (kabel) tidak terhubung dengan jaringan (kondisi 2).

3. SERVER2 dalam kondisi hidup dan kondisi link (kabel) terhubung dengan jaringan, sementara SERVER1 dalam kondisi mati atau kondisi link (kabel) tidak terhubung dengan jaringan (kondisi 3).

4.7.1 Uji Coba Program keep_alive.exe

Pada bagian ini, uji coba dilakukan dengan menjalankan program, dan mengisi IP address target ke server virtual pada masing-masing server

fisik. Pada contoh screen shot, ping dijalankan pada SERVER2

(10.31.1.244) menuju WEBSERVER2 (10.31.1.245). Tidak terlihat pada gam bar, tiga kali ping telah dijalankan dan semua sukses. Saat dijalankan yang kelima kali, Local Area Connection pada server virtual di-disable

(menyebabkan ia tidak bisa diakses). Program sukses mendeteksi gagalnya tiga kali bert urut-turut paket ping (dua kali di ping kelima, dan satu kali di ping keenam).

Gambar 4.47 Uji Coba Program keep_alive.exe (2)

4.7.2 Uji Coba Koneksi Client terhadap Jaringan Cluster

Pada bagian ini, uji coba dilakukan dengan cara menjalankan perintah ping pada sisi client menggunakan komputer client. Pengujian koneksi

dilakukan terhadap alamat 10.31.1.240 (Virtual IP pada Cluster). Pengujian mengenai koneksi dari client menuju alamat 10.31.1.240 berjalan baik pada setiap kondisi berikut.

1. SERVER1 dan SERVER2 dalam kondisi hidup dan kondisi link (kabel) terhubung dengan jaringan (kondisi 1).

Gambar 4.48 Uji Coba Ping dari Client ke Virtual IP (kondisi 1)

2. SERVER1 dalam kondisi hidup dan kondisi link (kabel) terhubung dengan jaringan, sementara SERVER2 dalam kondisi mati atau kondisi link (kabel) tidak terhubung dengan jaringan (kondisi 2).

3. SERVER2 dalam kondisi hidup dan kondisi link (kabel) terhubung dengan jaringan, sementara SERVER1 dalam kondisi mati atau kondisi link (kabel) tidak terhubung dengan jaringan (kondisi 3).

Gambar 4.50 Uji Coba Ping dari Client ke Virtual IP (kondisi 3)

4.7.3 Uji Coba Akses terhadap Web Server

Pengujian pada bagian ini ditujukan untuk mengetahui apakah client

dapat mengakses situs yang telah dipublikasikan oleh web server yait u situs

ujian TOEFL. Hasil uji coba menunjukkan bahwa jaringan yang dibangun berjalan baik pada setiap kondisi seperti berikut.

1. SERVER1 dan SERVER2 dalam kondisi hidup dan kondisi link (kabel) terhubung dengan jaringan (kondisi 1).

Gambar 4.51 Uji Coba Pengaksesan Web Server (kondisi 1)

2. SERVER1 dalam kondisi hidup dan kondisi link (kabel) terhubung dengan jaringan, sementara SERVER2 dalam kondisi mati atau kondisi link (kabel) tidak terhubung dengan jaringan (kondisi 2).

Gambar 4.52 Uji Coba Pengaksesan Web Server (kondisi 2)

3. SERVER2 dalam kondisi hidup dan kondisi link (kabel) terhubung dengan jaringan, sementara SERVER1 dalam kondisi mati atau kondisi link (kabel) tidak terhubung dengan jaringan (kondisi 3).

Gambar 4.53 Uji Coba Pengaksesan Web Server (kondisi 3)

4.7.4 Uji Coba Akses terhadap Proxy Server

Pengujian pada bagian ini ditujukan unt uk mengetahui apakah aturan-aturan yang diterapkan oleh proxy server dapat diberlakukan terhadap komputer client. Hasil uji coba menunjukkan bahwa jaringan yang

dibangun berjalan baik pada setiap kondisi seperti berikut.

1. SERVER1 dan SERVER2 dalam kondisi hidup dan kondisi link (kabel) terhubung dengan jaringan (kondisi 1).

Gambar 4.54 Uji Coba Pengaksesan Proxy Server (kondisi 1)

2. SERVER1 dalam kondisi hidup dan kondisi link (kabel) terhubung dengan jaringan, sementara SERVER2 dalam kondisi mati atau kondisi link (kabel) tidak terhubung dengan jaringan (kondisi 2).

Gambar 4.55 Uji Coba Pengaksesan Proxy Server (kondisi 2)

3. SERVER2 dalam kondisi hidup dan kondisi link (kabel) terhubung dengan jaringan, sementara SERVER1 dalam kondisi mati atau kondisi link (kabel) tidak terhubung dengan jaringan (kondisi 3).

Gambar 4.56 Uji Coba Pengaksesan Proxy Server (kondisi 3)

4.8 Evaluasi

Berdasarkan evaluasi setelah uji coba, hasil evaluasi yang didapat adalah sistem yang dibangun sudah berjalan baik dan dapat memenuhi kebutuhan atas nilai availability dari server sesuai kebutuhan perusahaan. Untuk menilai performa dari

server, dilakukan evaluasi tiga kali dengan cara mengirimkan paket ping yan g

besarnya 1000 Bytes, 3000 Bytes dan 5000 Bytes ke server-server. Hasil evaluasi

menunjukkan bahwa dari segi jaringan tidak terdapat perbedaan response tim e

yang signifikan antara server dedicated (diinstal pada komputer host) dengan

Tabel 4.1 Response Tim e dari Server Virtual (ping sebesar 1000 Bytes) Percobaan Tujuan Web Server (ms) Proxy Server (ms) 1 4 4 2 5 5 3 6 5 4 5 4 5 4 4 6 4 5 7 5 5 8 4 5 9 5 5 10 5 5 11 4 4 12 5 4 13 4 4 14 6 6 15 5 6 16 6 5 17 5 6 18 4 5 19 4 5 20 6 5 21 5 4 22 4 5 23 6 5 24 6 5 25 5 4 26 5 6 27 5 5 28 4 5 29 6 5 30 6 6 Rata‐rata 4.93 4.90

Tabel 4.2 Response Tim e dari Server Virtual (ping sebesar 3000 Bytes) Percobaan Tujuan Web Server (ms) Proxy Server (ms) 1 6 7 2 6 7 3 7 7 4 7 5 5 5 6 6 5 6 7 6 5 8 6 7 9 5 6 10 7 7 11 7 5 12 7 5 13 7 6 14 7 7 15 6 7 16 5 7 17 7 6 18 5 7 19 7 7 20 6 7 21 6 7 22 6 6 23 6 5 24 5 7 25 6 5 26 6 5 27 7 5 28 7 7 29 7 7 30 7 7 Rata‐rata 6.23 6.27

Tabel 4.3 Response Tim e dari Server Virtual (ping sebesar 5000 Bytes) Percobaan Tujuan Web Server (ms) Proxy Server (ms) 1 12 11 2 12 13 3 12 12 4 13 12 5 13 12 6 13 12 7 11 11 8 11 11 9 13 13 10 12 11 11 13 12 12 12 11 13 13 12 14 12 12 15 11 13 16 12 13 17 13 12 18 12 12 19 12 11 20 12 11 21 12 12 22 12 13 23 12 12 24 11 13 25 12 12 26 12 13 27 11 12 28 13 12 29 11 12 30 13 13 Rata‐rata 12.10 12.03

Tabel 4.4 Response Tim e dari Server Dedicated (ping sebesar 1000 Bytes) Percobaan Tujuan Web Server (ms) Proxy Server (ms) 1 4 4 2 5 5 3 5 5 4 5 4 5 4 4 6 4 5 7 5 5 8 4 5 9 5 5 10 5 5 11 4 4 12 5 4 13 4 4 14 4 5 15 5 4 16 5 5 17 5 4 18 4 5 19 4 5 20 4 5 21 5 4 22 4 5 23 5 5 24 4 5 25 5 4 26 5 4 27 5 5 28 4 5 29 5 5 30 5 5 Rata‐rata 4.57 4.63

Tabel 4.5 Response Tim e dari Server Dedicated (ping sebesar 3000 Bytes) Percobaan Tujuan Web Server (ms) Proxy Server (ms) 1 6 5 2 6 6 3 6 6 4 5 6 5 5 6 6 5 6 7 6 5 8 6 5 9 5 5 10 5 5 11 5 5 12 5 6 13 6 6 14 5 5 15 6 5 16 5 5 17 6 6 18 5 6 19 5 6 20 6 5 21 6 6 22 5 6 23 6 5 24 6 5 25 6 5 26 6 5 27 5 5 28 5 5 29 6 6 30 6 6 Rata‐rata 5.53 5.47

Tabel 4.6 Response Tim e dari Server Dedicated (ping sebesar 5000 Bytes) Percobaan Tujuan Web Server (ms) Proxy Server (ms) 1 12 11 2 12 11 3 12 12 4 11 12 5 11 12 6 11 12 7 11 11 8 11 11 9 12 12 10 11 11 11 12 12 12 12 11 13 12 12 14 12 12 15 11 12 16 11 12 17 12 12 18 12 12 19 12 11 20 12 11 21 12 12 22 12 11 23 11 12 24 11 11 25 12 12 26 11 12 27 11 12 28 12 12 29 11 11 30 11 11 Rata‐rata 11.53 11.60

Namun masih terdapat beberapa kekurangan dari sistem yang dibangun, yaitu sebagai berikut.

1. Menjalankan virtual m achine dapat mempengaruhi performa dari komputer

server (host). Penambahan jumlah guest operating system akan semakin

menurunkan performa komputer host.

Tujuan bagian ini adalah menunjukkan bukti bahwa penggunaan virtual m achine dapat menurunkan performa komputer host. Hal ini tidak terbatas pada

sistem operasi tertentu saja, melainkan pada sem ua sistem operasi.

Gambar 4.57 Grafik Penggunaan CPU

Grafik diatas menunjukkan perbandingan kinerja prosesor. Kinerja prosesor dapat dilihat melalui Task Manager. Grafik bewarna biru merupakan kondisi standar, dimana hanya menjalankan host operating system (Windows Server 2003). Kemudian dijalankan satu virtual m achine dengan guest operating

system-nya Windows Server 2008 (grafik berwarna merah). Pada awalnya

memang lebih rendah kinerja prosesornya, tetapi kemudian terlihat meningkat secara signifikan dan lebih tinggi diatas kondisi standar. Berikutnya dijalankan

tambahan satu virtual m achine lagi dengan guest operating system-nya Linux

RedHat 9 (grafik berwarna hijau). Persentase penggunaan prosesor terlihat menjadi sangat tinggi dibanding kondisi standar ataupun dengan satu guest

operating system. Dengan semakin tingginya penggunaan prosesor, maka

semakin terasa lambat bila kita ingin melakukan aktifitas di komputer tersebut.

Gambar 4.58 Grafik Penggunaan Mem ory

Grafik ini memperlihatkan penggunaan memori komputer. Percobaan ini juga dilakukan pada Windows Server 2003. Kondisi standar dengan host operating system Windows Server 2003 (grafik berwarna biru) menggunakan sekitar 800

MB memori. Kemudian dijalankan sat u virtual m achine dengan guest operating system Windows Server 2008 (grafik berwarna merah), maka penggunaan

memori meningkat dan berada pada kisaran 1400 MB. Kemudian ditambahkan satu virtual m achine lagi dengan guest operating system Linux RedHat 9

(grafik berwarna hijau), maka penggunaan memori kembali meningkat menjadi di kisaran 1700 M B.

2. Sistem jaringan yang dibangun belum dapat memecahkan masalah availability yang disebabkan oleh pemadaman listrik dari PLN.

Catatan lain yang perlu diperhatikan adalah bahwa sistem ini hanya mendukung “one level fault tolerance”, yang artinya hanya mengijinkan sat u node saja yang berada dalam kondisi down (tidak dapat diakses). Ketika lebih dari sat u node

berada dalam kondisi down maka layanan cluster akan terhenti (request dari client

tidak dapat dilayani). Hal ini didasarkan pada algoritma quorum (n/2) + 1 dimana n merupakan jumlah node yang ada di dalam cluster. Karena node yang digunakan

di dalam cluster adalah sebanyak tiga node (dua server dan satu disk-storage)

maka jumlah node minimal yang menyala (aktif) di dalam cluster adalah sebanyak (3/2) + 1 = 2 node

Atau dengan kata lain dapat disimpulkan bahwa pada failover cluster yang

dibangun hanya mengijinkan maksimal satu node yang berada dalam kondisi down

agar cluster dapat tetap berjalan sebagaimana mestinya. Ketika ada dua node yang berada dalam kondisi down maka cluster akan berhenti bekerja.

Jika menggunakan sembilan node di dalam cluster, dengan ketentuan delapan

server (jumlah maksimum server) dan sat u disk-storage, berdasarkan pada rumus

di atas maka perhitungan fault tolerance maksimal yang bisa didapat adalah