III-1

BAB III.

ANALISIS MASALAH

Pada bab ini, akan dijelaskan analisis permasalahan dan solusi untuk mengatasi masalah dalam tugas akhir ini. Solusi yang dipaparkan bisa berupa adaptasi algoritma pada implementasi dalam bahasa pemrograman atau langkah-langkah penyelesaian dengan memanfaatkan teori yang ada.

III.1

Analisis Permasalahan

Salah satu permasalahan yang dapat muncul dalam pembuatan tugas akhir ini adalah kekuatan kata kunci yang digunakan oleh user. Pada subbab II.6.2 Pengukuran Kekuatan Kata Kunci, terdapat sejumlah kriteria yang dapat digunakan untuk mengukur kekuatan kata kunci, tetapi tidak semua orang mengetahui kriteria tersebut sehingga kata kunci yang digunakan cenderung lemah. Misalkan user memilih kata-kata umum, seperti “123”, “password”, atau “qwerty”, ciphertext dapat mudah diserang dengan menggunakan dictionary attack. Selain itu, kriptanalis tidak perlu mengkhawatirkan salah memasukkan kata kunci sebab tidak adanya counter untuk kata kunci yang salah dimasukkan, sehingga user harus menggunakan kata kunci yang kuat agar kata kunci sulit ditebak dan ciphertext sulit untuk dipecahkan. Solusi untuk mengatasi permasalahan ini adalah dengan membuat sebuah pengukur kekuatan kata kunci sehingga user dapat mengetahui apakah kata kunci yang digunakan sudah cukup aman atau tidak dan menyediakan sebuah fungsi yang membantu user dalam menghasilkan kata kunci yang cukup kuat. Penjelasan lebih lanjut akan dibahas pada subbab selanjutnya.

Masalah lainnya yang dapat ditemukan adalah cara pengiriman kata kunci. Algoritma yang akan digunakan dalam tugas akhir ini adalah algoritma simetris, dimana kata kunci untuk enkripsi sama dengan kata kunci untuk dekripsi. Berbeda dengan algoritma kriptografi asimetris yang memiliki 2 (dua) tipe kunci, yaitu public key dan private key, algoritma kriptografi simetris memiliki masalah dalam distribusi kata

kuncinya. Solusi untuk mengatasinya bisa dengan mengirimkan kata kunci melalui secure channel sebelum enkripsi dilakukan, tetapi hal ini tidak ditangani oleh add-on. Masalah selanjutnya adalah format encoding yang digunakan untuk menampilkan ciphertext. Jika tidak dilakukan konversi apapun terhadap ciphertext, hasil yang didapatkan adalah dalam format unicode. Dalam menggunakan format unicode, terdapat masalah, yaitu unicode conversion problem, dimana terdapat sejumlah string unicode yang tidak dikenal sehingga tidak dapat dikonversi. Solusi untuk mengatasinya adalah dengan menggunakan format encoding Base64. Format ini digunakan selain untuk mengatasi unicode conversion problem juga mempermudah user dalam melihat ciphertext.

Add-on yang dibangun sebaiknya nyaman digunakan. Pada tugas akhir ini, hal tersebut dapat diukur dengan menghitung jumlah langkah tambahan untuk proses pengiriman dan tampilan add-on yang mudah dimengerti. Dengan menggunakan pertimbangan tersebut, dapat disimpulkan bahwa add-on dikatakan nyaman jika jumlah langkah tambahan relatif sedikit dan icon yang digunakan menggambarkan proses yang dijalankan.

III.2

Penanganan Masalah

Subbab ini akan membahas bagaimana menangani masalah-masalah yang dijelaskan pada subbab sebelumnya.

III.2.1 Penanganan Masalah Kekuatan Kata Kunci

Cara yang akan digunakan dalam menangani pemilihan kata kunci yang kuat yang dipilih oleh user adalah dengan menambahkan sebuah indikator yang menunjukkan seberapa kuat kata kunci yang digunakan. Pada subbab II.6.2 Pengukuran Kekuatan Kata Kunci, telah dijelaskan, terdapat sejumlah kriteria yang dapat digunakan untuk mengukur kata kunci. Berikut adalah rumus yang akan digunakan dalam penghitungan kekuatan kata kunci:

Keterangan:

1. T : total nilai kekuatan kata kunci dengan nilai maksimal 100. Total nilai yang diperbolehkan sebagai kata kunci adalah 60 ke atas.

2. PKK : faktor panjang kata kunci.

3. HRF : faktor jumlah dan kombinasi huruf. 4. ANG : faktor jumlah angka.

5. SC : faktor special character.

6. COM : faktor kombinasi dari kemunculan huruf, angka dan special character.

Dalam melakukan perancangan rumus di atas, penulis menetapkan faktor-faktor di atas dengan menggunakan faktor penilaian yang telah dijelaskan pada subbab II.6.2 Pengukuran Kekuatan Kata Kunci. Masing-masing faktor diberikan bobot nilai yang berbeda dengan beberapa pertimbangan. PKK diberi porsi terbesar sebab semakin panjang kata kunci masukan, semakin sulit kata kunci untuk ditebak. ANG dan SC diberi bobot nilai yang sama agar kata kunci cenderung bukan merupakan kata yang terdapat pada kamus. Dari sisa nilai tersebut, PKK dan COM diberi porsi nilai yang sama.

Berikut adalah keterangan untuk nilai maksimal faktor di atas: 1. T : 100. 2. PKK : 36. 3. HRF : 12. 4. ANG : 20. 5. SC : 20. 6. COM : 12.

Proses penghitungan kekuatan kata kunci hanya dilakukan ketika user hendak mengirimkan surat elektronik dan akan memasukkan kata kunci. Ketika user mengetik kata kunci, add-on akan menampilkan kekuatan kata kunci berdasarkan kriteria di atas.

Jika kekuatan kata kunci yang dimasukkan user sudah cukup aman, add-on tidak akan memberikan peringatan kepada user mengenai kata kunci tersebut, tetapi jika kata kunci masukan user tidak aman, add-on dapat membantu user dalam memilih. Untuk memudahkan user, add-on menyediakan fasilitas pembangkitan kata kunci dimana proses pembangkitan dapat dilakukan setelah user memasukan sebuah kata kunci. Jika user merasa kesulitan dalam memilih kata kunci, user dapat memerintahkan add-on agar kata kunci disandi terlebih dahulu dengan menggunakan algoritma SHA1 yang kemudian di-encode dengan Base64. Hal ini dilakukan agar kata kunci lebih acak, sehingga lebih sulit untuk ditebak.

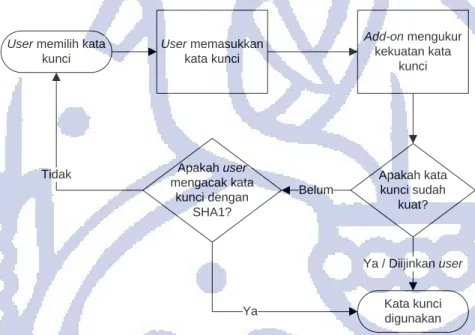

Skema di atas ditunjukkan oleh Gambar III-1 Skema Pemilihan Kata Kunci: User memilih kata

kunci User memasukkan kata kunci Add-on mengukur kekuatan kata kunci Apakah kata kunci sudah kuat? Kata kunci digunakan Ya / Diijinkan user Belum Apakah user mengacak kata kunci dengan SHA1? Ya Tidak

Gambar III-1 Skema Pemilihan Kata Kunci

III.2.2 Penanganan Masalah Implementasi XXTEA

Bahasa yang digunakan dalam pembangunan add-on Mozilla Thunderbird menggunakan Javascript. Lalu berdasarkan subbab II.5 Corrected Block Tiny Encryption Algorithm, XXTEA adalah algoritma block cipher. Karena proses enkripsi dilakukan per blok, string masukan harus dikonversi terlebih dahulu menjadi bentuk

array of long4 yang berukuran 64 bits agar mendapatkan ukuran blok yang tetap 64 bits dan memenuhi syarat penggunaan XXTEA.

Proses konversi string menjadi sebuah arrayof long dan proses sebaliknya dilakukan dengan menggunakan pergeseran bit ke kiri (left shift register - LSR) dan ke kanan (right shift register - RSR). Tetapi pada Javascript, sebuah variabel hanya dapat digeser dengan LSR dan RSR maksimal sebanyak 32 kali, sedangkan proses konversi ini membutuhkan 64 kali. Oleh karena itu, block size yang digunakan adalah 32 bits. Hal ini tidak akan mengganggu proses enkripsi dan dekripsi sebab block size yang digunakan merupakan kelipatan 32 bits.

Setelah plaintext dienkripsi menjadi ciphertext, ciphertext yang masih dalam bentuk array of long dikonversi kembali menjadi string. Hal yang sama akan dilakukan ketika melakukan proses dekripsi. Ciphertext akan dikonversi terlebih dahulu menjadi array of long, lalu ciphertext akan didekripsi. Proses konversi string menjadi array of long akan menyelesaikan masalah enkripsi blok plaintext yang tidak tepat 32 bits. Proses konversi ini akan menganggap karakter kosong sebagai nilai 0.

III.2.3 Penanganan Masalah Encoding Ciphertext

Karena proses enkripsi plaintext dilakukan ketika berbentuk array of long dengan tujuan untuk mempermudah proses enkripsi, ciphertext yang telah dikonversi kembali ke dalam bentuk string akan menghasilkan string yang dapat menimbulkan unicode conversion problem, dimana nomor unicode-nya tidak didukung oleh MIME. Untuk mencegah masalah kompatibilitas ini, ciphertext tersebut akan di-encode terlebih dahulu menjadi Base64 sebelum ditampilkan ke user, sehingga surat elektronik yang telah dienkripsi akan dalam encoding Base64. Proses dekripsi ciphertext akan melakukan proses kebalikannya, yaitu proses decoding terlebih dahulu hingga akhirnya dilakukan dekripsi.

III.2.4 Penanganan Masalah Kenyamanan Add-on

Pada subbab III.1 Analisis Permasalahan, telah dijelaskan definisi dari add-on yang nyaman digunakan. Pada tugas akhir ini, jumlah langkah tambahan dalam proses pengiriman sekitar 2 (dua) hingga 3 (tiga) langkah, yaitu

1. User memasukkan kata kunci.

2. User menambah kekuatan kata kunci (langkah opsional). 3. User mengenkripsi surat elektronik.

Penggunaan icon pada add-on harus merepresentasikan proses add-on dengan baik. Misalkan icon untuk proses enkripsi berupa gambar sebuah surat yang berubah menjadi surat yang diacak dengan simbol gembok.