PERBANDINGAN ALGORITMA HEXAGON DAN LEAST SIGNIFICANT BIT

UNTUK PENYISIPAN PESAN PADA APLIKASI DIGITAL WATERMARKING

Skripsi

Diajukan untuk Memenuhi Sebagian Syarat

Untuk Memperoleh Gelar Sarjana Komputer

Disusun oleh

Muhammad Alfiandi Widodo

0608553

PROGRAM STUDI ILMU KOMPUTER

FAKULTAS PENDIDIKAN MATEMATIKA DAN ILMU PENGETAHUAN ALAM

UNIVERSITAS PENDIDIKAN INDONESIA

BANDUNG

PERBANDINGAN ALGORITMA

HEXAGON DAN LEAST SIGNIFICANT BIT

UNTUK PENYISIPAN PESAN PADA

APLIKASI DIGITAL WATERMARKING

Oleh

Muhammad Alfiandi Widodo

Sebuah skripsi yang diajukan untuk memenuhi salah satu syarat memperoleh gelar Sarjana pada Fakultas Pendidikan Matematika dan Ilmu Pengetahuan Alam

© Muhammad Alfiandi Widodo 2013 Universitas Pendidikan Indonesia

Januari 2012

Hak Cipta dilindungi undang-undang.

LEMBAR PENGESAHAN

PERBANDINGAN ALGORITMA HEXAGON DAN LEAST SIGNIFICANT BIT UNTUK PENYISIPAN PESAN PADA APLIKASI DIGITAL WATERMARKING

Disusun Oleh:

Muhammad Alfiandi Widodo 0608553

Disetujui dan disahkan oleh:

Pembimbing I

Rizky Rahman J., M.Kom NIP. 197711252006041002

Pembimbing II

Rosa Ariani Sukamto,M.T NIP. 198109182009122003

Mengetahui:

Ketua Program Studi Ilmu Komputer Fakultas Pendidikan Matematika dan Komputer

Universitas Pendidikan Indonesia

Rasim, MT.

ABSTRAK

Salah satu cara untuk melindungi hak cipta pada citra adalah watermarking. Metode yang digunakan untuk watermarking ini adalah metode Least Significant Bit dan Hexagon. Metode Least Significant Bit merupakan metode serderhana dalam penyisipan citra, metode ini adalah berbasis biner ato binary, dimana nilai biner mempunyai nilai yang paling tidak berarti/paling kecil. Sementara metode Hexagon adalah sebuah metode geometri dengan enam sisi dan enam titik sudut, dimana satu sudut pada hexagon atau segienam beraturan adalah 120°. di metode hexagon, pesan akan disisipkan di titik potong hexagon. Penelitian ini dilakukan Untuk mencari tahu metode mana yang lebih baik, kedua metode ini akan dibandingkan nilai Peak Signal to Noise Ratio(PSNR) dan Mean Squared Error(MSE) dari setiap format citra, seperti JPEG atau JPG, GIF, BMP, PNG dan animated GIF. Dalam penelitian ini metode Least Significant bit lebih baik untuk penyisipan pesan dibandingkan dengan metode Hexagon.

Kata kunci

ABSTRACT

one solution to protect the copyright of image is watermarking. the method used for this watermarking is Least Significant Bit method and Hexagon method. Least Significant method is simple method in image insertion, this method is binary based, which has binary value of least significant value or smallest. While hexagon method is a geometric method with six sides and six vertices, where one corner of the irregular hexagon is 120°. In Hexagon method, the message will be insertion in intersection of hexagon. This research was conducted to find out which method is better, both method will be compared to the value of Peak Signal to Noise(PSNR) and Mean Squared Error(MSE) of each image formats, such as JPEG or JPG, GIF, BMP and animated GIF. In this research, least significant method is better than hexagon for message insertion.

Key word:

DAFTAR ISI

ABSTRAK ... i

ABSTRACT ... ii

KATA PENGANTAR ... iii

UCAPAN TERIMA KASIH ... iv

DAFTAR ISI ... v

DAFTAR GAMBAR ... viii

DAFTAR TABEL ... ix

DAFTAR LAMPIRAN ... x

BAB I PENDAHULUAN ... 1

1.1 Latar Belakang ... 1

1.2 Perumusan Masalah ... 3

1.3 Batasan Masalah ... 4

1.4 Tujuan Penelitian ... 4

1.5 Manfaat Penelitian ... 4

1.6 Metodologi ... 5

1.7 Sistematika Penulisan ... 6

BAB II TINJAUAN PUSTAKA ... 8

2.1 Steganografi ... 8

2.2 Watermarking ... 10

2.3.1 JPEG ... 15

2.3.2 GIF ... 17

2.3.3 PNG ... 18

2.3.4 BMP ... 19

2.4 Metode Least Significant Bit ... 21

2.5 Metode Hexagon ... 23

2.6 Fidelity Citra ... 24

2.7 Peak Signal to Noise Ratio ... 26

2.8 Kualitas Citra ... 27

BAB III METODOLOGI PENELITIAN ... 32

3.1 Alat dan Bahan Penelitian ... 32

3.1.1 Alat Penelitian ... 32

3.1.2 Bahan Penelitian ... 32

3.2 Desain Penelitian ... 33

3.3 Metode Penelitian ... 34

3.4 Pengembangan Perangkat Lunak ... 35

3.5 Implementasi ... 39

3.5.1 Konsep Watermarking ... 39

BAB IV HASIL DAN PEMBAHASAN ... 40

4.1 Analisis Aplikasi Watermarking ... 40

4.1.1 Encode/Penyisipan ... 41

4.1.1.2 Proses Penyisipan Hexagon ... 42

4.1.2 Decode/Ekstraksi ... 46

4.1.2.1 Proses Ekstraksi Least Significant Bit ... 42

4.1.2.1 Proses Ekstraksi Hexagon ... 42

4.1.3 Analisa ... 48

4.1.4 Pengujian ... 50

4.2 Analisis Kebutuhan Perangkat Lunak ... 51

4.2.1 Deskripsi Umum Perangkat Lunak ... 51

4.2.2 Batasan dan Asumsi Analisis ... 52

4.2.3 Analisis Proses Bisnis ... 53

4.2.4 Model Proses Perangkat Lunak ... 54

4.3 Analisis Implementasi dan Pembahasan ... 55

4.3.1 Citra Berformat JPEG ... 56

4.3.2 Citra Berformat GIF ... 59

4.3.3 Citra Berformat BMP ... 61

4.3.4 Citra Berformat PNG ... 64

4.3.5 Citra Berformat Animated GIF ... 66

BAB V KESIMPULAN DAN SARAN ... 69

5.1 Kesimpulan ... 69

5.2 Saran ... 69

DAFTAR PUSTAKA ... 70

DAFTAR GAMBAR

Gambar 2.1 Proses Umum Steganografi Teks Standar ... 10

Gambar 2.2 Proses Penyisipan Watermark ... 11

Gambar 2.3 Proses Ekstraksi/Verifikasi Watermark ... 12

Gambar 2.4 Perbandingan Citra Watermark ... 13

Gambar 2.5 Perbandingan Citra Lena Berbagai Format ... 21

Gambar 2.6 Hexagon atau segi enam ... 23

Gambar 2.7 Perbandingan Citra Lena Untuk Rotasi ... 28

Gambar 2.8 Perbandingan Citra Lena Untuk Pencerminan ... 30

Gambar 2.9 Perbandingan Citra Lena Untuk Grayscale ... 31

Gambar 3.1 Diagram Desain Penelitian Implementasi Watermarking ... 33

Gambar 3.2 Diagram Model Waterfall Pressman ... 35

Gambar 4.1 Cover Citra Lena... 42

Gambar 4.2 Cover Citra animated GIF ... 42

Gambar 4.3 Antar Muka Fitur Encode ... 46

Gambar 4.4 Antar Muka Fitur Decode ... 48

Gambar 4.5 Antar Muka Fitur Analisa ... 49

Gambar 4.6 Antar Muka Fitur Pengujian ... 51

Gambar 4.7 Deskripsi Umum Aplikasi inMark ... 54

DAFTAR TABEL

Tabel 2.1 Format berkas citra BMP ... 20

Tabel 4.1 Hasil Penyisipan Citra Berformat JPG ... 56

Tabel 4.2 Perbandingan nilai MSE dan PSNR di JPG ... 58

Tabel 4.3 Hasil Penyisipan Citra Berformat GIF ... 59

Tabel 4.4 Perbandingan nilai MSE dan PSNR di GIF ... 61

Tabel 4.5 Hasil Penyisipan Citra Berformat BMP ... 62

Tabel 4.6 Perbandingan nilai MSE dan PSNR di BMP ... 63

Tabel 4.7 Hasil Penyisipan Citra Berformat PNG ... 64

Tabel 4.8 Perbandingan nilai MSE dan PSNR di PNG ... 66

Tabel 4.9 Hasil Penyisipan Citra Berformat animated GIF ... 67

DAFTAR LAMPIRAN

Lampiran A

A.1. Rangkuman Tabel Hasil Penelitian ... …71

1

BAB I PENDAHULUAN

1.1Latar Belakang

Dengan semakin maraknya social media, aplikasi foto sharing dan blog gambar seperti facebook, twitter, instagram, flickr, picassa dan tumblr yang dikonsumsi oleh masyarakat secara luas tanpa ada filter ataupun keamanan yang mumpuni sehingga

banyak sekali kasus-kasus mengenai hak cipta dan salah satu contohnya adalah copycat

identitas gambar di dunia maya dan banyak lagi masalah yang belum bisa terselesaikan

mengenai hak cipta foto.

Berdasarkan thesocialskinny.com, sebuah situs yang mengumpulkan statistik untuk

social media, pada tahun 2012 kurang lebih ada 250 juta foto yang di upload ke

facebook setiap bulannya, kemudian flickr sebuah media foto sharing yang menampung sekitar 5 miliar foto, dimana penggunanya mengupload 3000 foto per detik, lalu aplikasi sharing foto yang sangat popular yaitu instagram, dimana sudah menampung lebih dari 150 juta foto dari penggunanya sudah mencapai 13 juta orang, belum lagi dari social media lainnya seperti twitter dan tumblr. Dilihat dari data statistik tersebut, bisa dipastikan begitu besarnya arus data foto yang ada di internet dan begitu mudahnya

orang untuk mengupload foto di internet(Pring, Cara 2012).

Untuk itu, perlu adanya suatu teknologi yang dapat melindungi hak cipta dari setiap

2

Image Watermarking di dalam pengolahan citra digital. Banyak metode untuk penyisipan pesan pada citra, diantaranya metode Least Significant bit, metode Masking

dan Filtering, dan metode transformasi. Akan tetapi baru sedikit yang membandingkan metode penyisipan berdasarkan penempatan byte pada citra untuk menguji fidelity dan

robustness, terutama pada metode yang baru seperti metode Hexagon.

Pada penerapannya, di penelitian ini akan menggunakan metode Least Significant Bit dan Hexagon. Kedua metode ini dibandingkan untuk dicari metode mana yang paling baik dalam penyisipan watermark ke dalam citra sehingga di dapat metode yang

terbaik, terutama dalam hal fidelity dan robustness.

Metode Least Significant bit adalah metode paling sederhana dalam penyembunyian dan penyisipan data, metode ini adalah berbasis biner, dimana nilai

biner mempunyai nilai yang paling tidak berarti/paling kecil, letaknya adalah di paling kanan dari barisan bit. Metode ini banyak digunakan dalam pengolahan media seperti citra dan audio.

Sementara Metode Hexagon adalah sebuah metode yang berbentuk pola geometri dengan enam sisi dan enam titik sudut, dimana satu sudut pada hexagon atau segienam beraturan adalah 120°. Segienam beraturan memiliki enam simetri garis dan 6 simetri

putar. Sejumlah segienam dapat disusun bersama-sama dengan cara mempertemukan

tiga segienam pada masing-masing salah satu sudutnya. Susunan ini digunakan lebah

madu untuk membuat sarangnya, karena susunan segienam merupakan bentuk yang

3

Kedua metode ini dibandingkan karena dalam penyisipan pesan, salah satu hal yang

harus di perhatikan adalah penempatan byte pada pixel, dikarenakan citra yang

disisipkan pasti akan mengalami perubahan walaupun sangat kecil, di dalam LSB

penempatan pesan dilakukan pada bit yang paling kecil dimana biasanya adalah di bit 8

pada 1 byte, sementara di hexagon, pesan akan di sisipkan di titik potong hexagon.

Untuk menghitung perubahan tersebut dilakukan perbandingan nilai Mean Squared

Error(MSE) dan Peak Signal to Noise Ratio(PSNR) dari setiap penyisipan dengan

menggunakan metode LSB dan Hexagon, nilai MSE semakin kecil menandakan gambar

yang sudah diberi watermark memiliki tingkat fidelity semakin baik, sedangkan nilai PSNR semakin besar semakin baik. Dengan demikian, Sehingga dapat ditentukan

metode mana yang lebih baik untuk penyisipan citra pada aplikasi digital watermarking ini.

1.2Perumusan Masalah

Berdasarkan latar belakang diatas maka rumusan masalah dari penelitian ini yaitu

1. Bagaimana proses penyisipan data ke dalam suatu citra watermark?

2. Bagaimana hasil perbandingan dari hasil setiap penyisipan, dilihat dari kriteria

fidelity dengan menghitung perbandingan nilai PSNR dan MSE?

3. Bagaimana pengaruh watermark yang disisipkan dalam kualitas media gambar, jika terjadi manipulasi terhadap gambar tersebut?

4

1.3Batasan Masalah

Dalam penelitian ini, ditetapkan beberapa batasan masalah yaitu sebagai berikut:

1. Media yang digunakan untuk disisipkan watermark berupa citra gambar dengan format JPEG, BMP, GIF, animated GIF dan PNG.

2. Data watermark yang dipakai berupa data teks.

3. Untuk menguji kualitas media gambar dan robustness, maka setelah diberi

watermark akan diberi noise seperti rotate, flip dan grayscale. 1.4Tujuan Penelitian

Tujuan yang ingin dicapai dari penelitian ini adalah membandingkan penerapan

metode antara LSB dan Hexagon dalam penyisipan pesan ke dalam gambar watermark

dengan parameter fidelity (perbandingan media setelah dan sebelum disisipkan

watermark) dan robustness (data tahan terhadap manipulasi) dengan menganalisis hasil

watermarking dari kedua metode tersebut dengan menggunakan metode Mean Squared Error(MSE) dan Peak Signal to Noise Ratio(PSNR) untuk dicari metode yang lebih baik untuk aplikasi watermarking.

1.5Manfaat Penelitian

Manfaat yang didapat dari penelitian ini adalah:

1. Dengan aplikasi ini seseorang dapat melindungi hak cipta kepemilikan pada

data-data digital, khususnya data gambar dapat diarsipkan watermark.

2. Dapat menentukan metode yang tepat untuk penyisipan data ke dalam

5

3. Hasil dari penelitian ini diharapkan dapat dijadikan bahan pembanding bagi

pihak lain untuk mengembangkan lebih lanjut.

1.6Metodologi

Metode yang akan digunakan pada penyusunan skripsi ini yaitu:

a. Metode pengumpulan data

Tinjauan Pustaka

Dengan mempelajari literatur(buku, artikel, situs) yang berkaitan dengan teori dan

pengaplikasian bahasa pemrograman yang dibutuhkan.

b. Metode pengembangan aplikasi

Analisis data

Referensi yang diperoleh kemudian dianalisis untuk kemudian dibuat rancangannya.

Baik metodologi pengembangan sistem maupun teknologi yang akan digunakan dalam

mengembangkan sistem tersebut.

Perancangan

Dari metode analisis data tersebut dibuatlah rancangan aplikasi watermarking. Coding

Setelah perancangan rampung dan sesuai dengan kebutuhan maka selanjutnya

6

Testing

Setelah tahap coding aplikasi rampung dan siap untuk digunakan maka sebelumnya

dilakukan uji coba dahulu terhadap sistem untuk mengetahui kelemahan yang terdapat

pada sistem ini.

Perbandingan

Setelah tahap testing, maka akan dibandingkan kedua metode tersebut sehingga

didapat metode yang paling baik dalam aplikasi watermarking.

c. Penulisan skripsi

Dimulai dari pembuatan proposal hingga pembuatan kesimpulan dari

penelitian yang telah dilakukan.

1.7Sistematika Penulisan

Penulisan Skripsi ini tersusun dalam 5 (lima) bab dengan sistematika penulisan

sebagai berikut:

BAB I Pendahuluan

Bab pendahuluan berisi latar belakang masalah, rumusan masalah, tujuan

penyusunan skripsi, metodologi, dan sistematika penyusunan skripsi.

BAB II Tinjauan Pustaka

Tinjauan pustaka berisi beberapa teori yang mendasari penyusunan skripsi ini.

Adapun yang dibahas dalam bab ini adalah teori yang berkaitan dengan steganografi,

7

BAB III Metodologi Penelitian

Di dalam bab ini dibahasa mengenai kebutuhan perangkat keras dan perangkat

lunak serta metode penelitian yang digunakan.

BAB IV Implementasi dan Pembahasan

Dalam bab ini berisi implementasi dan pembahasan terhadap penelitian yang

dilakukan.

BAB V Penutup

32

BAB III

METODOLOGI PENELITIAN

3.1Alat dan Bahan Penelitian

3.1.1 Alat Penelitian

Pada Penelitian ini menggunakan alat penelitian berupa perangkat keras dan

perangkat lunak sebagai tools untuk merancang aplikasi tersebut, yaitu:

1. Perangkat keras

a. Amd Athlon II X4 quadcore. b. RAM 4 GB.

c. VGA Nvidia 9600GS.

d. Mouse dan Keyboard. 2. Perangkat lunak

a. Windows 7 Ultimate. b. Microsoft Office 2007 c. Netbeans 7

d. Java Development Kit

3.1.2 Bahan Penelitian

33

2. Citra watermark (media yang sudah diberi watermark) yang dijadikan sebagai data untuk komparasi dengan citra yang asli.

3.2Desain Penelitian

Berikut ini merupakan desain penelitian yang akan digunakan pada proses

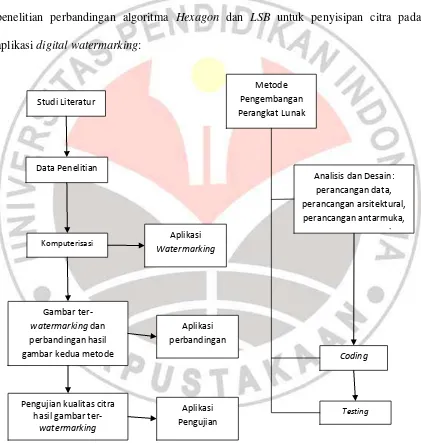

penelitian perbandingan algoritma Hexagon dan LSB untuk penyisipan citra pada aplikasi digital watermarking:

Gambar 3.1 Diagram Desain Penelitian Implementasi Watermarking

34

3.3Metode Penelitian

Metode penelitian yang digunakan dalam penelitian ini adalah sebagai berikut:

1. Perumusan Masalah

Merupakan dasar pemikiran dalam penelitian ini. Dimana dalam penelitian ini, latar

belakang permasalahan akan dianalisis.

2. Data Penelitian

Merupakan bahan acuan yang dibutuhkan untuk melakukan perancangan dan

pembangunan perangkat lunak yang diperoleh dari studi literatur.

3. Metode Pengumpulan Data

Metode pengumpulan data yang dilakukan ada 2 macam yaitu studi kepustakaan dan

observasi. Hasil dari pengumpulan data ini digunakan sebagai litratur untuk data

penelitian.

4. Pengembangan Perangkat Lunak

Merupakan proses merancangan dan membangun aplikasi. Pengmbangan perangkat

lunak ini menggunakan pendeketakn berorientasi objek dengan model pengembangan

sistem waterfall sebagai siklus pengembangan sistemnya.

5. Dokumentasi

35

Pemodelan Perangkat Lunak

3.4Pengembangan Perangkat Lunak

Siklus pengembangan sistem atau perangkat lunak penelitian merupakan suatu cara

yang digunakan untuk menggambarkan langkah-langkah tahapan utama dalam proses

pengembangan sistem. Untuk proses pengembangan sistem ini, diantaranya melalui

beberapa tahapan dari mulai perencanaan, analisis sampai sistem terebut

diimplementasikan dan dipelihara. Berikut adalah gambar siklus hidup pengembangan

sistem yang digunakan dalam penelitian ini, yakni menggunakan model pengembangan

sistem waterfall.

Gambar 3.2 Diagram Model Waterfall Pressman

Langkah-langkah pengembangan sistem waterfall pada rancang bangun aplikasi ini terdiri dari:

1. Scope

Kegiatan awal pada perencanaan adalah penentuan scope. Pernyataan scope

mencakup data, fungsi dan perilaku yang harus diimplementasikan, performance dan

constrain serta informasi-informasi pendukung lainnya.

DESIGN CODE TEST

36

2. Analisa

Tujuan analisa adalah sebagai berikut:

Menggambarkan kebutuhan aplikasi.

Membangun dasar-dasar untuk proses desain perangkat lunak.

3. Perancangan

Perangkat perangkat lunak adalah proses dimana analisa diterjemahkan menjadi

“cetak-biru” untuk membangun perangkat lunak. Awalnya, cetak biru menggambarkan

pandangan menyeluruh perangkat lunak. Yaitu, desain diwakili pada tingkat abstraksi

tinggi-tingkat yang dapat langsung ditelusuri pada sistem tertentu objektif dan data yang

lebih rinci, fungsional, dan perilaku persyaratan. Seperti terjadi pada pengulangan

desain, perbaikan berikutnya mengarah pada representasi desain yang jauh lebih rendah

tingkat abstraksi. Berikut adalah metode perancangan yang dipakai:

Perancangan Data

Yaitu transformasi model data yang dihasilkan oleh proses analisis menjadi struktur

data yang dibutuhkan pada saat implementasi.

Hasil perancangan data adalah:

- Struktur data siap diprogram

- Struktur basis data siap dibuat oleh pemrogram

37

Perancangan Arsitekstural

Yaitu definisi keterkaitan antar elemen-elemen utama yang akan membentuk

program. Hasil perancangannya adalah:

Structure Chart yang merepresentasikan gambaran menyeluruh struktur/ arsitektur perangkat lunak, beserta seluruh hierarki kendali/passing parameter, yang siap dituliskan dalam bentuk modul program.

Perancangan Antarmuka

Yaitu penjabaran komunikasi: internal perangkat lunak, antara perangkat lunak,

dengan sistem diluarnya, dan antara perangkat lunak dengan usernya.

- Definisi antarmuka modul yang siap untuk diprogram.

- Definisi/format rancangan layar yang siap diimplementasikan.

Perancangan Prosedur

Yaitu transformasi elemen struktural dari arsitektur program menjadi deskripsi

prosedur. Hasil perancangan prosedur adalah:

- Flow-chart

- Algoritma/pseudocode/program design language

4. Implementasi

Implementasi perangkat lunak adalah melaksanakan, eksekusi, atau praktek dari

38

Pada tahap ini dilakukan kerja untuk membangun perangkat lunak berdasarkan

analisa dan pemodelan yang telah dilakukan. Sehingga hasil dari tahap ini adalah basis

data(bila tersedia) dan source code perangkat lunak

5. Testing

Setelah source code dihasilkan, perangkat lunak harus diuji untuk menemukan(dan membenarkan) sebanyak mungkin kesalahan yang dibuat.

Pengujian perangkat lunak adalah penyelidikan empiris para pemangku

kepentingan untuk menyediakan informasi mengenai kualitas perangkat lunak yang

diuji. Pegujian perangkat lunak juga menyediakan pandangan independen dari

perangkat lunak yang objektif untuk meungkinkan bisnis untuk mengharagai dan

memahami resiko pada pelaksanaan perangkat lunak.

Teknik uji meliputi, tetapi tidak terbatas pada, proses eksekusi sebuah program atau

aplikasi dengan tujuan menemukan bug perangkat lunak. Berikut adalah metode

pengujian yang dipakai:

1. Black box testing

Black box testing memperlakukan penujian perangkat lunak sebagai “kotak hitam”

tanpa pengetahuan tentang pelaksanaan internal.

2. White box testing

39

6. Pembandingan

Setelah pengujian dilakukan, kemudian akan dibandingkan kedua metode tersebut

dimana akan dicari metode mana yang paling baik untuk penyisipan citra pada aplikasi

watermarking dengan parameter fidelity (perbandingan media setelah dan sebelum disisipkan watermark) dan robustness (data tahan terhadap manipulasi) dengan menganalisis hasil watermarking dari kedua metode tersebut dengan menggunakan metode Mean Squared Error(MSE) dan Peak Signal to Noise Ratio(PSNR).

3.5Implementasi

Dibawah ini akan dijelaskan konsep dari metode yang akan diterapkan pada

penelitian ini.

3.5.1 Konsep Watermarking

Penilaian kinerja metode watermarking harus memenuhi empat faktor yaitu

imperceptible, fidelity, recovery dan robustness. Adapun langkah-langkah kegiatan pengimplementasian aplikasi ini adalah :

1. Pemahaman konsep Watermarking pada citra digital

2. Menerapkan metode LSB dan Hexagon dengan menyisipkan pesan ke dalam berkas citra kemudian membandingkan kedua metode tersebut untuk dicari

metode yang paling baik untuk penyisipan citra.

3. Membuat aplikasi watermarking pada beberapa format citra digital yaitu menerjemahkan hasil rancangan aplikasi sehingga nantinya rancangan

BAB V

KESIMPULAN DAN SARAN

5.1Kesimpulan

Kesimpulan dari penelitian ini adalah sebagai berikut:

1. Secara keseluruhan penyisipan watermark dengan metode LSB lebih unggul dibandingkan dengan metode Hexagon.

2. Kedua metode watermarking ini memenuhi kriteria fidelity, yaitu secara kasat mata, citra sesudah diberi watermark tidak banyak berubah dari citra

awal.

3. Kedua metode watermarking ini kurang tahan terhadap manipulasi yang

merubah pixel pada citra watermark.

4. Semua format citra yang diuji semuanya bisa disisipkan watermark dengan

baik, meskipun pada hasil citra outputnya, file citra berformat gif dan

animated gif sedikit lebih rendah dibandingkan dengan citra yang lainnya. 5.2Saran

Saran dari penulis terhadap pengembangan dari penelitian ini adalah sebagai

berkut:

1. Memodifikasi kedua metode terutama metode hexagon sehingga hasil MSE

dan PSNR bisa lebih baik lagi serta daya tahan terhadap noise bisa lebih baik.

DAFTAR PUSTAKA

Munir, Rinaldi, 2006, Diktat Kuliah Kriptografi, Program Studi Teknik Informatika, Sekolah Teknik Elektro dan Informatika, Institut Teknologi Bandung, Bandung.

Munir, Rinaldi, 2006, Sekilas Image Watermarking untuk Memproteksi Citra Digital dan Aplikasinya pada Citra Medis, Program Studi Teknik Informatika, Sekolah Teknik Elektro dan Informatika, Institut Teknologi Bandung, Bandung.

Pratama, Prima Iman, 2009, Komparasi Algoritma Blum Blum Shub(BBS) dan Linear Congruential Generator(LCG) Pada Aplikasi Digital Watermarking dengan Metode Least Significant Bit(LSB). Bandung: Program Studi Ilmu Komputer UPI.

Pring, Cara. 100 more social media statistics for 2012. http://thesocialskinny.com/100-more-social-media-statistics-for-2012. [diakses pada tanggal 3 September 2012]

Cox, Ingemar J, Matthew L. Miller, Jeffrey A. Bloom, Jessica Fridrich, Ton Kalker.

“Digital Watermarking and Steganography Second Edition”. Morgan Kauffman

Publisher.

Viraj, Gandhi, 2010, “Steganography Using Cone Insertion Algorithm and Mobile Based Stealth Steganography”. San Diego:Computer Science Faculty of San