PROPOSAL

KEAMANAN KOMPUTER

(ANALISIS ALGORITMA SISTEM KEAMANAN KOMPUTER MENGGUNAKAN SIDIK JARI DENGAN METODE BIOMETRIK)

OLEH : KELOMPOK 4

IAN DWI PUTERA 1329041078

MUH. RASYID 1329042013

AWALUDDIN 1329041088

ST. HUSNA ISNAENI HL 1329040064

PENDIDIKAN TEKNIK INFORMATIKA DAN KOMPUTER

JURUSAN PENDIDIKAN TEKNIK ELEKTRO

FAKULTAS TEKNIK

UNIVERSITAS NEGERI MAKASSAR

ABSTRAK

BAB I PENDAHULUAN 1.1.LATAR BELAKANG

Informasi sekarang ini merupakan suatu kebutuhan bagi masyarakat luas. Hal ini secara langsung dapat dilihat dari perilaku masyarakat yang selalu butuh akan informasi yang direalisasikan melalui berbagai hal seperti berlangganan koran, majalah, dan lain-lain. Dengan mudah masyarakat mendapatkan informasi karena informasi berkembang dengan sangat pesat mengikuti perkembangan dunia. Sama halnya dengan teknologi, informasi berkembang seraya mengikuti perkembangan teknologi. Perkembangan informasi membuat informasi itu menjadi hal yang sangat penting dan membutuhkan keamanan untuk melindungi informasi.

Dalam perkembangannya bukan hanya informasi yang menjadi penting, tetapi perkembangan teknologi pun menjadi hal yang sangat penting khususnya teknologi keamanan komputer. Sebagai contoh, sekarang ini manusia berlomba-lomba membangun sebuah sistem untuk melindungi informasi yang mereka miliki dari ancaman virus ataupun orang lain yang berusaha untuk mengambil, memanipulasi ataupun hanya untuk sekedar merusak informasi itu.

1.2.RUMUSAN MASALAH

Dalam metpen ini membahas sebatas perkembangan teknologi sidik jari sebagai alat untuk melindungi atau memproteksi data dan informasi serta metode dan algoritma sistem yang ada dalam teknologi sidik jari yang menggunakan metode biometrics.

1.3.TUJUAN PENELITIAN

Tujuan dari penelitian ini adalah untuk menganalisa metode yang digunakan dalam sistem keamanan yang menggunakan sidik jari serta memberikan solusi dalam memilih alat untuk melindungi dan memproteksi data dan informasi penting

dan Mengenalkan keamanan database dengan teknologi biometrik sebagai pengganti password.

1.4.METODE PENULISAN

BAB II

TINJAUAN PUSTAKA 2.1 ANALISIS

analisa atau analisis adalah kajian yang dilaksanakan terhadap sebuah bahasa guna meneliti struktur bahasa tersebut secara mendalam. Sedangkan pada kegiatan laboratorium, kata analisa atau analisis dapat juga berarti kegiatan yang dilakukan di laboratorium untuk memeriksa kandungan suatu zat dalam cuplikan. Namun, dalam perkembangannya, penggunaan kata analisa atau analisis mendapat sorotan dari kalangan akademisis, terutama kalangan ahli bahasa. Penggunaan yang seharusnya adalah kata analisis.

hal ini dikarenakan kata analisis merupakan kata serapan dari bahasa asing (inggris) yaitu analisys. Dari akhiran -isys bila diserap ke dalam bahasa Indonesia menjadi -isis. Jadi sudah seharusnya bagi kita untuk meluruskan penggunaan setiap bahasa agar tercipta praktik kebahasaan yang baik dan benar demi tatanan bangsa Indoesia yang semakin baik.

2.2 ALGORITMA

Algoritma adalah Sistim kerja komputer memiliki brainware, hardware, dan software. Tanpa salah satu dari ketiga sistim tersebut, komputer tidak akan berguna. Kita akan lebih fokus pada softwarekomputer. Software terbangun atas susunan program (silahkan baca mengenai pengertian program) dan syntax (cara penulisan/pembuatan program). Untuk menyusun program atau syntax, diperlukannya langkah-langkah yang sistematis dan logis untuk dapat menyelesaikan masalah atau tujuan dalam proses pembuatan suatu software. Maka,Algoritma berperan penting dalam penyusunan program atau syntax tersebut.

2.3 SISTEM

adalah suatu kesatuan yang terdiri komponen atau elemen yang dihubungkan bersama untuk memudahkan aliran informasi, materi atau energi untuk mencapai suatu tujuan. Istilah ini sering dipergunakan untuk menggambarkan suatu set entitas yang berinteraksi, di mana suatu model matematika seringkali bisa dibuat.

Sistem juga merupakan kesatuan bagian-bagian yang saling berhubungan yang berada dalam suatu wilayah serta memiliki item-item penggerak, contoh umum misalnya seperti negara. Negara merupakan suatu kumpulan dari beberapa elemen kesatuan lain seperti provinsi yang saling berhubungan sehingga membentuk suatu negara dimana yang berperan sebagai penggeraknya yaitu rakyat yang berada dinegara tersebut.

Kata "sistem" banyak sekali digunakan dalam percakapan sehari-hari, dalam forum diskusi maupun dokumen ilmiah. Kata ini digunakan untuk banyak hal, dan pada banyak bidang pula, sehingga maknanya menjadi beragam. Dalam pengertian yang paling umum, sebuah sistem adalah sekumpulan benda yang memiliki hubungan di antara mereka.

2.4 KEAMANAN KOMPUTER

Keamanan komputer atau dalam Bahasa Inggris computer security atau dikenal juga dengan sebutan cybersecurity atau IT security adalah keamanan infromasi yang diaplikasikan kepada komputer dan jaringannya. Computer security atau keamanan komputer bertujuan membantu user agar dapat mencegah penipuan atau mendeteksi adanya usaha penipuan di sebuah sistem yang berbasis informasi. Informasinya sendiri memiliki arti non fisik.

Keamanan komputer adalah suatu cabang teknologi yang dikenal dengan nama keamanan informasi yang diterapkan pada komputer. Sasaran keamanan komputer antara lain adalah sebagai perlindungan informasi terhadap pencurian atau korupsi, atau pemeliharaan ketersediaan, seperti dijabarkan dalam kebijakan keamanan.

Keamanan komputer memberikan persyaratan terhadap komputer yang berbeda dari kebanyakan persyaratan sistem karena sering kali berbentuk pembatasan terhadap apa yang tidak boleh dilakukan komputer. Ini membuat keamanan komputer menjadi lebih menantang karena sudah cukup sulit untuk membuat program komputer melakukan segala apa yang sudah dirancang untuk dilakukan dengan benar.

2.5 SIDIK JARI

Sidik jari (bahasa Inggris: fingerprint) adalah hasil reproduksi tapak jari baik yang sengaja diambil, dicapkan dengan tinta, maupun bekas yang ditinggalkan pada benda karena pernah tersentuh kulit telapak tangan atau kaki. Kulit telapak adalah kulit pada bagian telapak tangan mulai dari pangkal pergelangan sampai kesemua ujung jari, dan kulit bagian dari telapak kaki mulai dari tumit sampai ke ujung jari yang mana pada daerah tersebut terdapat garis halus menonjol yang keluar satu sama lain yang dipisahkan oleh celah atau alur yang membentuk struktur tertentu.

2.6 METODE

Metode berasal dari Bahasa Yunani methodos yang berarti cara atau jalan yang ditempuh. Sehubungan dengan upaya ilmiah, maka, metode menyangkut masalah cara kerja untuk dapat memahami objek yang menjadi sasaran ilmu yang bersangkutan. Fungsi metode berarti sebagai alat untuk mencapai tujuan, atau bagaimana cara melakukan atau membuat sesuatu.

Metode dapat mengacu kepada beberapa hal berikut:

Metode ilmiah, langkah-langkah yang ditempuh untuk memperoleh hasil ilmiah.

Metode (ilmu komputer), suatu bagian kode yang digunakan untuk melakukan suatu tugas.

Metode (musik), semacam buku teks untuk membantu murid belajar memainkan alat musik.

2.7 BIOMETRIK

Definisi biometriks adalah suatu teknologi kemanan yang menggunakan bagian tubuh sebagai identitas. Dunia medis mengatakan bahwa ada berapa bagian tubuh kita yang sangat unik. Artinya, tidak dimiliki oleh lebih dari satu individu. Contohnya saja sidik jari atau retina mata. Tujuan utama dari penggunaan sistem biometric adalah untuk menjaga keaslian keunikan kunci, karena hampir tidak mungkin pembacaan input sidik jari atau retina orang yang berbeda menghasilkan hasil pembacaan yang sama.

Di Walt Disney World biometric pengukuran diambil dari jari-jari tamu untuk memastikan bahwa orang tiket digunakan oleh orang yang sama dari hari ke hari. Biometrics mengacu pada metode untuk mengenali manusia unik didasarkan pada satu atau lebih intrinsik ciri-ciri fisik atau perilaku. Dalam teknologi informasi, khususnya, biometrik digunakan sebagai bentuk identitas dan manajemen akses kontrol akses. Hal ini juga digunakan untuk mengidentifikasi individu-individu dalam kelompok-kelompok yang berada di bawah pengawasan.

2.8. PENELITIAN RELEVAN

2. IDENTIFIKASI BIOMETRIK SIDIK JARI DENGAN MTODE FRAKTAL (Fingerprint Biometric Identification with Approach of Method of Fractals). Penulis : Santi, Rina Candra Noor. Pada penelitian ini untukmenghasilkan ciri-ciri sidik jari digunakan metode pendekatan karakteristik fraktal. Pendekatan fraktaldipilih didasari pada pertimbangan bahwa struktur garis-garis sidik jari bersifat alami dan tidak teratur, danfraktal dikenal sebagai metode yang sangat cocok untuk keadaan alami dan tidak teratur tersebut. Adapuntahapan dalam mengolah data sidik jari pada penelitian ini adalah akuisisi citra, preprocessing, ekstraksiciri, dan pencocokan. Akuisisi citra adalah tahap yang diawali dengan menangkap / mengambil gambarsidik jari dengan menggunakan scanner. dengan menggunakan metode fraktal (kode fraktal, dimensi fraktal dan derajatkekosongan).

BAB III METODE PENELITIAN 3.1 JENIS PENELITIAN

Jenis penelitian yang digunakan yaitu Metode Penelitian dan Pengembangan (R&D) Penelitian dan Pengembangan atau Research and Development (R&D) adalah strategi atau metode penelitian yang cukup ampuh untuk memperbaiki praktek. Yang dimaksud dengan Penelitian dan Pengembangan atau Research and Development (R&D) adalah rangkaian proses atau langkah-langkah dalam rangka mengembangkan suatu produk baru atau menyempurnakan produk yang telah ada agar dapat dipertanggung jawabkan. Produk tersebut tidak selalu berbentuk benda atau perangkat keras (hardware), seperti buku, modul, alat bantu pembelajaran di kelas atau di laboratorium, tetapi bisa juga perangkat lunak (software), seperti program komputer untuk pengolahan data, pembelajaran di kelas, perpustakaan atau laboratorium, ataupun model-model pendidikan, pembelajaran, pelatihan,bimbingan, evaluasi, sistem manajemen, dan lain-lain.

3.2 DESKRIPTIF LOKASI PENELITIAN

Pada penelitian ini, lokasi yang penelitian yaitu pada kelas PTIK 06 2013. Kelas ptik 06 2013 merupakan salah satu kelas yang yang memprogramkan mata kuliah keamanan computer yang kemudian menjadi tempat untuk dilaksanakannya penelitian mengenai Sistem Keamanan Komputer

menggunakan sidik jari menggunakan metode biometric.

3.3 BATASAN ISTILAH

Biometrik dikatakan unik karena tidak ada setiap manusia nyang memiliki cirri biometric yang sama ? sidik jari yang sama

Biometrik melekat disetiap manusia secara permanent sampai manisia itu mati

Biometrik dimiliki oleh setiap manusia / semua manusia

Gambar 1. fingerprint reader

Gambar 2. retina scanner

Penggunaan sistem biometric memungkinkan keunikan untuk menjaga keamanan suatu tempat atau benda. Hal inilah yang menimbulkan gagasan untuk menggabungkan sistem biometric dan salah satu algoritma kriptografi, yang dibahas pada jurnal ini adalah algoritma kriptografi klasik.

Pengenalan biometric seseorang melalui beberapa tahap antara lain :

Data Collection (Pengambilan Data )

Signal Prosesing ( Pemrosesan sinyal gambar digital)

Dessicion (Pengambilan Keputusan)

Storage ( Penyimpanan)

2.1. 3 Pengambilan data cirri fisik ataupun Prilaku, pada tahapan ini diaambil oleh sensor

1. Signal Prosesing

Pemrosesan sinyal yang diambil oleh sensor 2. Pencocokan

Proses pencocokan dari data yang diambil sensor dengan yang ada di database 3. Penyimpanan.

Penyimpanan data identitas yang diambil seebagai data seseorang untuk di cocokan

Pada penelitian ini, pembahasan yang dilakukan dibatasi pada biometrika sidik jari, sehingga perangkat keras yang digunakan adalah fingerprint reader, metode yang digunakanpun sesuai dengan hasil pembacaan biometrika sidik jari.

2.1.4 Tabel : Beberapa ukuran karakteristik anatomi sidik jari

Ridge Mempunyai ketegasan jarak ganda dari permulaan ke-akhir, sebagai lebar ridges satu dengan lainya

Evading Ends dua ridge dengan arah berbeda berjalan sejajar satu sama lain kurang dari 3mm.

Bifurcation dua ridge dengan arah berbeda berjalan sejajar satu sama lain kurang dari 3mm.

Hook ridges merobek; satu ridges tidaklah lebih panjang dibanding 3mm

Dot Bagian ridges adalah tidak lagi dibanding ridges yang berdekatan

Eye ridges merobek dan menggabungkan lagi di dalam 3mm

Island Ridges merobek dan tidak ber menggabung lagi, kurang dari 3mm dan tidak lebih dari 6mm. Area yang terlampir adalah Ridge.

Enclosed Ridge Ridges tidak lebih panjang dibanding 6mm antara dua ridges

Enclosed Loop yang tidak mempola menentukan pengulangan antar dua atau lebih ridges paralel

Specialties Rare ridge membentuk seperti tanda tanya dan sangkutan pemotong

2.1.5 Parameter Tambahan

Penggunaan corak/roman atau minutia terbatas pada area kumpulan sensor sebagai lawan keseluruhan sidik jari yang dikumpulkan oleh tinta dan menggulung. Ini adalah lebih lanjut mengururangi kontak sensor. Tekanan yang ditingkatkan hanya akan meratakan banyak ujungjari untuk menghubungi area sensor. Jadi tekanan yang lebih sama dengan lebih menambah penyimpangan.

Bagian ridges dalam dua paralel yang berbeda untuk mengepung pola area itu disebut type lines. Mereka tidak mungkin melanjutkan dan dalam kaitan dengan pembatasan beberapa sensor, mereka juga boleh nampak terbagi-bagi. Titik awal pencabangan dua, atau lain corak anatomic pada penyimpangan dua bentuk garis, itu disebut delta. pada umumnya itu ditempatkan secara langsung di depan bentuk garis bifurcation.Sekarang lebih lanjut dengan membatasi dari delta sangat menunjukan, banyaknya persimpangan ridge di dalam pola area memberi suatu ridge count.

Komputer Tomography dapat mendeteksi secara relatif ke poin-poin tersebut di atas atau dengan bebas di dalam ruang x-y. Karakteristik anatomic mempunyai suatu orientasi atau arah. Suatu analisa garis vektor perubahan arah garis ridge dapat menghasilkan suatu rata-rata yang mencerminkan orientasi ini.

Jarak antara bentuk ridge dan corak anatomic memberi suatu panjang garis vektor yang diproduksi dengan mengarahkan karakteristik anatomic itu. Ini adalah dependent pada sensor yang meniru hasil dapat diulang tidak terikat pada tekanan menyebar atau peleburan ridgelines

Orientasi Resultan dan garis vektor dapat dilapisi x-y untuk memberi suatu template. Templates memproduksi dari corak anatomic tidak terikat pada pola dan lengkungan/kebongkokan dapat salah seperti pola yang berbeda dapat mempunyai karakteristik anatomic yang sama. Tidak ada dua sidik jari yang serupa karena pola dan banyaknya karakteristik anatomic, tetapi karakteristik anatomic sendiri adalah subset yang terlalu kecil untuk jadi patokan patokan.

Jari Ini adalah bagian tubuh yang penggunaannya sangat populer baik sebagai ID maupun sebagai password. Sensor yang digunakan untuk men-scan sidik jari sangat bervariasi. Ada sensor yang hanya dapat memeriksa satu sidik jari saja ada yang dapat memeriksa lebih dari satu sidik jari.Luka pada sidik jari dapat mengakibatkan sidik jari sulit dideteksi. Namun, bukan berarti tidak bisa. Selama luka tersebut tidak terlalu dalam ada beberapa sensor yang masih dapat mengenaliny

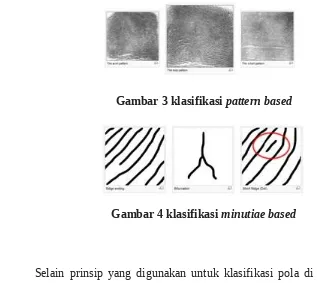

membuat constraint tersebut menjadi kabur. Prinsip-prinsip pencitraan tersebut diantara lain adalah pattern based dan minutiae based.Pada pattern based fingerprint recognition, pola sidik jari dikelompokkan menjadi 3, yaitu arch, loop dan whorl. Sedangkan pada minutiae based juga terdapat 3 klasifikasi pola yaitu ridge ending, bifurfication, dan dot(short ridge).

Gambar 3 klasifikasi pattern based

Gambar 4 klasifikasi minutiae based

Selain prinsip yang digunakan untuk klasifikasi pola di atas, terdapat juga berbagai sistem sebagi sensor fingerprint. Sistem-sistem sensor fingertpint tersebut antara lain optical, ultrasonic dan capacitance sensors.

Pada sensor optical, pencitraan sebuah sidik jari didasarkan pada pembacaan sidik jari menggunakan “sinar terlihat”. Cara kerjanya bisa dianalogikan seperti sebuah digital camera yang menangkap gambar melalui sensor. Namun sensor pada sistem optical ini memiliki beberapa layer(tidak akan dibahas lebih lanjut).

Pada sensor ultrasonic, prinsip kerja yang digunakan sama seperti prinsip kerja ultrasonography pada dunia kedokteran, menggunakan gelombang suara frekuensi tinggi untuk pencitraan lapisan epidermal kulit.

yang bersifat non-konduktif memberikan perbedaan untuk dicitrakan pada sistem sensor ini.

Pada penelitian ini ini permasalahan sistem tersebut tidak akan dibahas terlalu dalam melihat pokok pembahasan dari penelitian ini adalah pembangkitkan kunci dari sebuah sistem biometrika, yang dalam hal ini adalah sidik jari. Sistem sensor yang digunakan tidak dispesifikkan, namun keluaran dari sistem biometrika tersebut adalah berupa sebuah image seperti pada gambar 3. Gambar ini bisa berbentuk format lain namun intinya adalah sebuah image yang merepresentasikan sidik jari orang.

2.2.TEKNIK KRIPTOGRAFI

Kriptografi adalah ilmu menulis dalam kode rahasia dan merupakan seni kuno, penggunaan didokumentasikan pertama kriptografi secara tertulis tanggal kembali ke sekitar tahun 1900 SM ketika juru tulis Mesir digunakan non-standar hieroglif di sebuah prasasti. Beberapa ahli berpendapat bahwa kriptografi muncul secara spontan beberapa saat setelah tulisan ditemukan, dengan aplikasi mulai dari missives diplomatik untuk masa perang rencana pertempuran. Hal ini tidak mengherankan, bahwa bentuk-bentuk baru kriptografi terjadi segera setelah pengembangan luas komunikasi komputer. Dalam data dan telekomunikasi, kriptografi diperlukan ketika berkomunikasi melalui media tidak dipercaya, yang mencakup hampir semua jaringan, terutama internet.

Dalam konteks komunikasi apapun aplikasi-untuk-aplikasi, ada beberapa syarat keamanan tertentu, termasuk:

Otentikasi: Proses membuktikan identitas seseorang. (Bentuk-bentuk utama dari host-to-host otentikasi di Internet saat ini adalah berdasarkan nama atau alamat berbasis, yang keduanya terkenal lemah.)

Privasi / kerahasiaan: Memastikan bahwa tidak ada yang bisa membaca pesan

tersebut kecuali penerima yang dimaksud.

Integritas: Menjamin penerima bahwa pesan yang diterima belum diubah

Non-repudiation: Mekanisme untuk membuktikan bahwa pengirim benar-benar dikirim pesan ini.

Kriptografi, kemudian, tidak hanya melindungi data dari pencurian atau perubahan, tetapi juga dapat digunakan untuk otentikasi pengguna. Ada, secara umum, tiga jenis skema kriptografi biasanya digunakan untuk mencapai tujuan tersebut: kunci rahasia (atau simetris) kriptografi, kunci publik (atau asimetris) kriptografi, dan fungsi hash, masing-masing yang dijelaskan di bawah. Dalam semua kasus, awal data tidak terenkripsi disebut sebagai plaintext. Hal ini dienkripsi ke ciphertext, yang pada gilirannya akan (biasanya) didekripsi menjadi plaintext yang dapat digunakan.

2.2.1.ENKRIPSI

Proses utama dalam suatu algoritma kriptografi adalah enkripsi dan dekripsi. Enkripsi merubah sebuah plaintext ke dalam bentuk ciphertext. Pada mode ECB (Elekctronic Codebook), sebuah blok pada plaintext dienkripsi ke dalam sebuah blok ciphertext dengan panjang blok yang sama.

2.2.2.DEKRIPSI

Dekripsi merupakan proses kebalikan dari proses enkripsi, merubah ciphertext kembali ke dalam bentuk plaintext. Untuk menghilangkan padding yang diberikan pada saat prpses enkripsi, dilakukan berdasarkan informasi jumlah padding yaitu angka pada byte terakhir.

>> Dasar Matematis

dinotasikan dengan E, dekripsi dengan notasi D, maka secara matematis proses kriptografi dapat dinyatakan sebagai berikut :

Enkripsi : E(P)=C

Dekripsi : D(C)=P atau D(E(P))=P

Pada skema enkripsi konvensional atau kunci simetrik digunakan sebuah kunci untuk melakukan proses enkripsi dan dekripsinya. Kunci tersebut dinotasikan dengan K, sehingga proses kriptografinya adalah :

Enkripsi : EK(P)=C

Dekripsi : DK(C)=P atau DK(EK(P))=P

Sedangkan pada sistem asymmetric-key digunakan kunci umum (public key) untuk enkripsi dan kunci pribadi (private key) untuk proses dekripsinya sehingga kedua proses tersebut dapat dinyatakan sebagai berikut :

Enkripsi : EPK(P)=C

Dekripsi : DSK(C)=P atau DSK(EPK(P))=P

2.2.3 ALGORITMA SISTEM ENKRIPSI DAN DEKRIPSI

Gambar 6 proses konversi dari pencitraan sidik jari ke graf berbobot

menurut rancangan pada makalah ini, digunakan sebagai kunci untuk enkripsi dan dekripsi.

Pada gambar 6 diperlihatkan proses konversi sebuah citra sidik jari menjadi sebuah graf berbobot dengan “berat” node yang berbeda-beda. Graf berbobot didefinisikan sebagai G= (V, E, μ, υ) dengan V adalah jumlah nodes, E adalah jumlah sisi, μ adalah berat node, dan υ adalah berat sisi.

Penentuan berat sisi dan nodes sendiri adalah berdasarkan beberapa parameter seperti titik tengah gravitasi untuk masing-masing region, jarak antar 2 titik tengah gravitasi, garis batas tiap region, dan lainnya.

Wn = Area( Ri) , i= 1, 2, 3, …, n

Persamaan di atas menunjukkan rumus untuk mencari sebuah berat dari node dengan menggunakan parameter-parameter yang telah disebutkan di atas. Berat tiap region ini yang akan digunakan untuk membuat sebuah kunci.

Dapat juga digunakan berat sebuah sisi untuk menentukan kunci, parameter yang digunakan adalah :

Adj-P adalah batas antara 2 region yang bersinggungan atau saling bertetangga

Node-d adalah jarak antarnodes yang dihubungkan oleh sebuah sisi

Diff-v adalah perbedaan direction dari dua region

Dari parameter diatas, dibuat persamaan untuk sebuah sisi adalah

We = Adj −p × Node −d × Diff –v

2.3 PENGGUNAAN BIOMETRIK DALAM PENGAMANAN

Biometrik sangat sulit dipalsukan, membutuhkan keahlian khusus dan biaya yang tidak sedikit untuk memalsukan biometrik seseorang. Sulit dan mahal sekali untuk memalsukan retina mata, sidik jari atau bagian tubuh lainnya. Tetapi beberapa biometrik dapat dengan mudah dicuri, tindakan ini jauh lebih murah dan mudah daripada memalsukannya. Misalkan seorang pencuri telah mengambil gambar sidik jari seseorang untuk mengelabui sistem, sehingga pada saat gambar sidik jari tersebut discan oleh fingerprint reader sistem mengira itu adalah sidik jari yang benar. Namun pada kenyataannya untuk mengelabui sidik jari pun tidaklah mudah.

Kita dapat menggunakan biometrik untuk berbagai keperluan yang biasa, misalnya untuk membuka pintu, sebagai alat absensi, atau untuk menghidupkan mesin. Tetapi biometrik tidak dapat digunakan untuk hal-hal yang bersifat rahasia. Walaupun biometrik sangat bagus dan berguna tetapi bukanlah sebuah kunci, karena tidak dapat disembunyikan, tidak dapat dilakukan pengacakan dan tidak dapat ditingkatkan atau dihancurkan. Seperti halnya password, kita sebaiknya tidak menggunakan satu password untuk mengunci dua hal yang berbeda, juga sebaiknya tidak menyandi dengan kunci yang sama terhadap dua aplikasi yang berbeda. Dapat dengan mudah dibayangkan betapa tidak amannya penggunaan biometrik untuk hal-hal seperti itu.

2.4 TES & TEKNOLOGI BIOMETRIK MEMBACA DENGAN TANGAN

Membaca tangan dan darah pengenalan wajah, sidik jari, dan iris kini merupakan favorit biometri. Sebenarnya, ada ciri-ciri lain yang juga dapat digunakan untuk identifikasi.

Pengenalan tangan: sistem ini mengukur geometri seluruh tangan. Dari panjang jari, lebar sendi, bentuk tangan, dan ciri-ciri lainnya dihasilkan sebuah paket data.

Analisis dna: sidik genetis adalah ciri pengenalan yang sangat bagus-saat ini telah digunakan untuk melacak pelaku kejahatan. Pertimbangan etis dan perlindungan data menghalangi penerapan analisis dna di bidang lainnya.

Pengenalan wajah 3d memungkinkan dibuatnya sistem identifikasi yang handal. Sistem pengenalan biometrik pada dasarnya memang mengandalkan ciri-ciri yang tidak berubah, tetapi bisa saja dengan berjalannya waktu ciri-ciri tersebut menjadi sulit dikenali. Karena itu, trend bergeser pada penggunaan beberapa metoda sekaligus. Di samping peningkatan keamanan, cara ini juga akan memberikan ketepatan yang lebih tinggi dalam pemakaian yang terus menerus. Setidaknya, salah satu dari beberapa metoda-demikian gagasan di baliknya-sangat mungkin memberi hasil yang jelas.

Dalam sebuah paket biometri kombinasi biasanya terdapat sistem pengenalan sidik jari. Metoda yang telah matang ini digunakan sejak lebih dari 100 tahun dalam dunia kriminologi dan belum lama ini juga diterapkan untuk pemberian akses ke notebook dan pc. Jika sistem lain bekerja dengan algoritma analisis, pengenalan sidik jari biometrik mengandalkan analisis garis papillar yang telah teruji. Komputer membandingkan titik-titik karakteristik tersebut yang dapat berupa percabangan, awal dan akhir garis, lingkaran, patahan, atau pusaran.

Untuk merekam sidik jari digunakan berbagai sensor yang semuanya menghasilkan gambar hitam-putih berpola garis. Perangkat yang paling populer adalah sensor optik. Di sini jari diletakkan pada sebuah keping kaca, disinari oleh led melalui sebuah prisma, dan difoto dengan digicam. Pada sensor kapasitif, permukaan sensor dan permukaan jari membentuk sebuah kapasitor yang kapasitasnya berubah sesuai pola permukaan kulit.

BAB III

METODE PENELITIAN a) metodologi penelitian

Metodologi penelitian ini adalah dengan mencari studi iterature dengan mengambil dan menyimpulkan data-data yang diperlukan. Studi iterature dalam hal ini ialah mencari bahan-bahan penulisan dari buku–buku, blog dan majalah–majalah mengenai itera keamanan literatu dan sumber lainnya, untuk melengkapi bahan yang berhubungan dengan penulisan ilmiah ini.

b) Teknik pengumpulan data

Teknik penelitian yang digunakan adalah melalui wawancara mendalam dan pustaka.

1. Metode Pengamatan

Mengamati hal-hal yang berkaitan dengan ruang, tempat, pelaku, kegiatan, benda, waktu, peristiwa, tujuan, dan perasaan.

2. Dokumen

Mengumpulkan data melalui dokumen umum, jurnal, surat, iter, dan lain-lain.

c) Langkah – langkah Penelitian.

a. Mencari informasi dari berbagai sumber.

DAFTAR PUSTAKA

Munir, Rinaldi. Slide kuliah IF3058 Kriptografi. Program StudiTeknik Informatika STEI ITB. 2010.

Muntaha, Amir. Tugas Makalah Kriptografi: Studi PembangkitanKunci pada RSA dengan Menggunakan Sidik Jari. Program StudiTeknik Informatika STEI ITB. 2009

Woko,(2009). Biometric.( http://blog.uad.ac.id/mas_woko/2009/12/)

Yang Xin, “Reasearch and appilication of fingerprint recogniton algorithms”, Institute of Automation of Chinese Academy of Sciences, Beijing, China, 2004.

zae.2011.Kriptografi(ilmu-kriptografi.blogspot.com/2011_07_01_archive.html)