Sistem Keamanan Jaringan Komputer Dengan Menggunakan Firewall IPTABLES dan SNORT (Bima Isharyanto)

36

SISTEM KEAMANAN JARINGAN KOMPUTER DENGAN

MENGGUNAKAN FIREWALL IPTABLES DAN SNORT

FAIRUS ELVIRA

Alumni Angkatan 2006 Program Studi Pendidikan Teknik Elektronika

M. FICKY DUSKARNAEN

Dosen Universitas Negeri Jakarta Program Studi Pendidikan

Teknik Elektronika

BACHREN Z

Dosen Universitas Negeri Jakarta Program Studi Pendidikan

Teknik Elektronika

Bima Isharyanto

Mahasiswa Program Studi Pendidikan Teknik Informatika dan

Komputer.

(5235117095)

ABSTRAKIntrusion Detection System (IDS) adalah sistem pendeteksi gangguan yaitu sebuah aplikasi perangkat lunak atau perangkat keras yang bekerja secara otomatis untuk memonitor kejadian pada jaringan komputer dan menganalisis masalah keamanan jaringan.

IDS adalah pemberi sinyal pertama jika seseorang penyusup mencoba membobol sistem keamanan komputer. Secara umum penyusupan bisa berarti serangan atau ancaman terhadap keamanan dan integritas data, serta tindakan atau percobaan untuk melewati sistem keamanan yang dilakukan oleh seseorang dari internet maupun dari dalam sistem. Intrusion Prevention System (IPS) adalah sebuah aplikasi yang bekerja untuk memonitoring traffic jaringan, mendeteksi akitivitas yang mencurigakan, dan melakukan pencegahan dini terhadap intrusi atau kejadian yang dapat membuat jaringan menjadi berjalan tidak seperti sebagaimana mestinya

Pevote, Vol 095, No. 4, April 2010 : 36-45 PENDAHULUAN

Latar Belakang

Serangan yang terjadi pada jaringan komputer dapat diketahui setelah kejadian mencurigakan muncul pada

jaringan tersebut. Kebanyakan

administrator atau pengatur jaringan

tidak mengetahui dengan pasti

serangan apa yang terjadi, untuk itu

administrator akan membutuhkan

waktu yang cukup lama untuk

mengaudit sistem mencari

permasalahan yang telah terjadi.

Namun kebanyakan dari cara kerja dari IDS dan Ip Tables adalah manual.

Perumusan masalah

Perumusan masalah proyek akhir ini adalah:

1. Bagaimana implementasi IDS dalam mendeteksi serangan pada sistem jaringan komputer di lab Politeknik Telkom.

2. Bagaimana mencegah serangan Denial of Service (DOS) secara otomatis setelah terdeteksi IDS

Tujuan Penulisan

Tujuan penulisan proyek akhir ini adalah:

1. Mengimplementasikan IDS dalam mendeteksi serangan pada sistem

jaringan komputer di lab Politeknik Telkom.

2. Mengimplementasikan cara

pencegahan Denial of Service (DOS) secara otomatis setelah terdeteksi di IDS dengan Ip Tables

Batasan masalah

Ruang lingkup dalam pembahasan proyek ini adalah sebagai berikut: 1. Menggunakan Snort IDS (Intrusion Detection System).

2. Melakukan penyerangan dengan Denial of Service (DOS).

Jaringan

jaringan dibagi menjadi 3 yaitu: 1. Local Area Network (LAN)

2. Metropolitan Area Network (MAN) 3. Wide Area Network (WAN).

Keamanan Jaringan

Keamanan jaringan ialah sistem

perlindungan terhadap jaringan serta aplikasi-aplikasinya dari serangan-serangan atau kegiatan yang dapat mengancam validitas dan integritas data.

Jenis-jenis Intrusion Prevention System

1. Host-based Intrusion Prevention System (HIPS)

2 Network-based Intrusion Prevention System (NIPS)

Sistem Keamanan Jaringan Komputer Dengan Menggunakan Firewall IPTABLES dan SNORT (Bima Isharyanto)

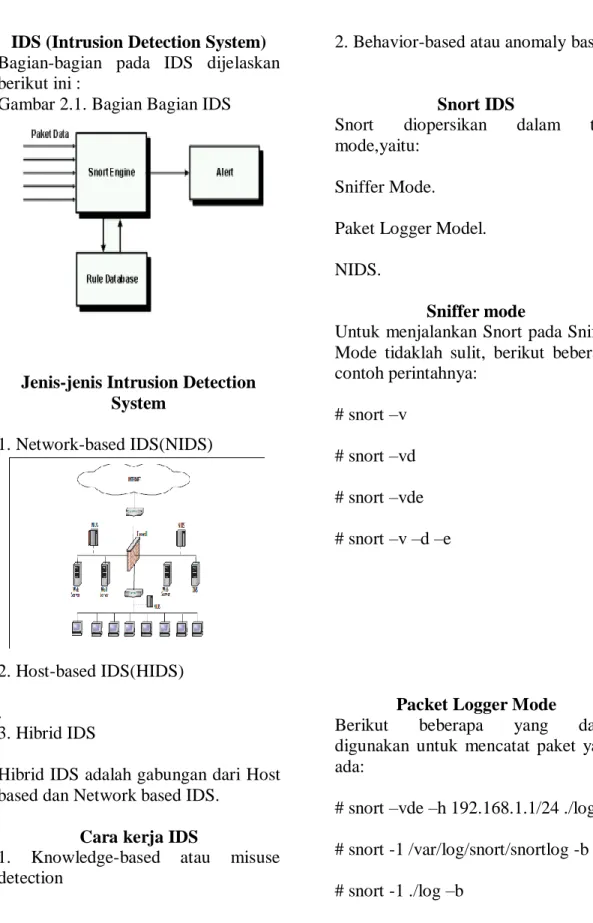

38 IDS (Intrusion Detection System)

Bagian-bagian pada IDS dijelaskan berikut ini :

Gambar 2.1. Bagian Bagian IDS

Jenis-jenis Intrusion Detection System

1. Network-based IDS(NIDS)

2. Host-based IDS(HIDS) .

3. Hibrid IDS

Hibrid IDS adalah gabungan dari Host based dan Network based IDS.

Cara kerja IDS

1. Knowledge-based atau misuse detection

2. Behavior-based atau anomaly based

Snort IDS

Snort diopersikan dalam tiga

mode,yaitu: Sniffer Mode.

Paket Logger Model. NIDS.

Sniffer mode

Untuk menjalankan Snort pada Sniffer Mode tidaklah sulit, berikut beberapa contoh perintahnya:

# snort –v # snort –vd # snort –vde # snort –v –d –e

Packet Logger Mode

Berikut beberapa yang dapat

digunakan untuk mencatat paket yang ada:

# snort –vde –h 192.168.1.1/24 ./log # snort -1 /var/log/snort/snortlog -b # snort -1 ./log –b

Pevote, Vol 095, No. 4, April 2010 : 36-45 # snort –vder packet.log

# snort –dvr packet.log icmp Intrusion Detection Mode # snort –dev -1 ./log –h 192.168.1.1/24 –c snort.conf

# snort –d –h 192.168.1.1/24 -1 ./log –c snort.conf

# snort –c snort.conf -1 ./log –s –h 192.168.1.1/24

# snort –c snort.conf –s –h 192.168.1.1/24

/usr/local/bin/snort –d –h

192.168.1.1/24 -c

/root/snort/snort.conf –A full –s –D Atau

/usr/local/bin/snort –d -c

/root/snort/snort.conf –A full –s –D Snort Rules

Snort Rules adalah sebuah folder yang berisikan tentang berbagai aturan-aturan yang dibuat.

Linux Ubuntu

Linux Ubuntu adalah Linux distribusi yang ditemukan sekitar tahun 2004 dan fokus pada kebutuhan pengguna.

Apache Beberapa paket nya adalah: APACHE

PHP5 MySQL

PHP

PHP(Hypertext PreProcessor)

merupakan script yang membuat

sebuah halaman web menjadi lebih dinamis.

MySQL

Alert IDS akan disimpan pada

database mysql. MySQL dapat di download pada situs http://mysql.com.

BASE

BASE (Basic Analysis and Security Engine) adalah kode yang berdasarkan pada ACID (Analysis Console for

Intrusion Database). BASE juga

disebut sebagai web interface untuk menjalankan aplikasi Snort berbasis web.

Sistem Keamanan Jaringan Komputer Dengan Menggunakan Firewall IPTABLES dan SNORT (Bima Isharyanto)

40 Denial of Service (DOS)

Denial of Service (DOS) adalah jenis serangan terhadap sebuah komputer atau server di dalam jaringan internet dengan cara menghabiskan sumber (resource) yang dimiliki.

Dalam implementasi sistem keamanan

jaringan proyek akhir ini akan

digunakan 3 buah laptop yang

dihubungkan dengan kabel LAN, pada laptop yang pertama akan sebagai ftp server. Laptop yang kedua akan di install Sebagai Intrusion Detection

System-Network based (NIDS).

Sedangkan laptop yang ketiga sebagai pengacau (intruder).

Perancangan Sistem Berikut ini spesifikasinya: Hardware:

1 buah laptop (RAM 1 GB, HDD 80 GB, 1.8 Ghz)

1 buah laptop (RAM 1 GB, HDD 80 GB, 1.8 Ghz)

1 buah laptop (RAM 1 GB, HDD 80 GB, 1.8 Ghz)

Software:

OS Linux ubuntu (server) OS windows xp (intruder) Snort MySQL LibPCAP LibPCRE LibPHP PHP-Pear BASE` IPTables NetTools (intruder) Kebutuhan Fungsional Melakukan serangan Denial of Service (DOS). Memberikan teknik mengatasi serangan Denial of Service.

Analisa Kebutuhan Sistem Proyek akhir ini bertujuan untuk

mengamankan jaringan dengan

menggunakan snort intrusion detection

system (IDS) dalam menangkal

serangan.

Denial of Service (DOS) Serangan yang dilakukan meliputi: Http flooder.

Teknik menangani serangan Denial of Service (DOS)

Snort mengirimkan alert Http flooder ke admin yang isinya berupa paket TCP, IP server, IP intruder yang

diklasifikasikan sebagai serangan

Denial of Service (DOS). Setelah mendapat informasi, ip tables akan melakukan blocking otomatis.

Rancangan pengujian sistem Gambar 3.1 Topologi

IMPELEMENTASI DAN PENGUJIAN Instalasi Sistem

Pevote, Vol 095, No. 4, April 2010 : 36-45 Instalasi Linux Ubuntu

Setelah instalasi selesai, login sesuai dengan username dan password yang telah dibuat sebelumnya.

Sistem Keamanan Jaringan Komputer Dengan Menggunakan Firewall IPTABLES dan SNORT (Bima Isharyanto)

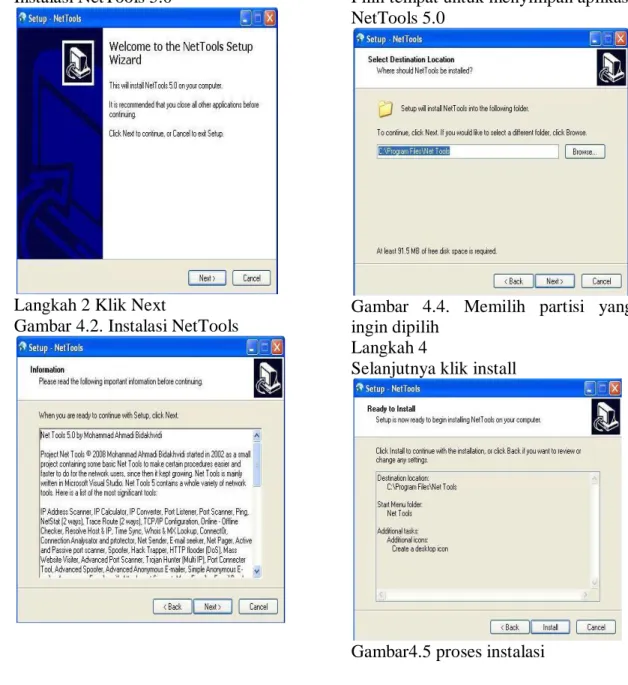

42 Instalasi NetTools

Langkah 1

Instalasi NetTools 5.0

Langkah 2 Klik Next

Gambar 4.2. Instalasi NetTools

Langkah 3

Gambar 4.3.Informasi NetTools Pilih tempat untuk menyimpan aplikasi NetTools 5.0

Gambar 4.4. Memilih partisi yang ingin dipilih

Langkah 4

Selanjutnya klik install

Pevote, Vol 095, No. 4, April 2010 : 36-45 Gambar 4.6 Proses instalasi NetTools

Instalasi software-software pendukung

Langkah 1

Gambar 4.7. Login pada linux Langkah 2

# apt-get install libpcre3 libpcre3-dev libpcrecpp0 libpcap0.8 libpcap0.8-dev \ mysql-server libmysqlclient15-dev libphp-adodb libgd2-xpm libgd2-xpm-dev php5-mysql \ php5-gd php-pear Gambar 4.8. Instalasi paket paket software pendukung

Langkah 3

# /etc/init.d/apache2 restart # /etc/init.d/mysql restart

Gambar 4.9 Restart apache dan mysql

Sistem Keamanan Jaringan Komputer Dengan Menggunakan Firewall IPTABLES dan SNORT (Bima Isharyanto)

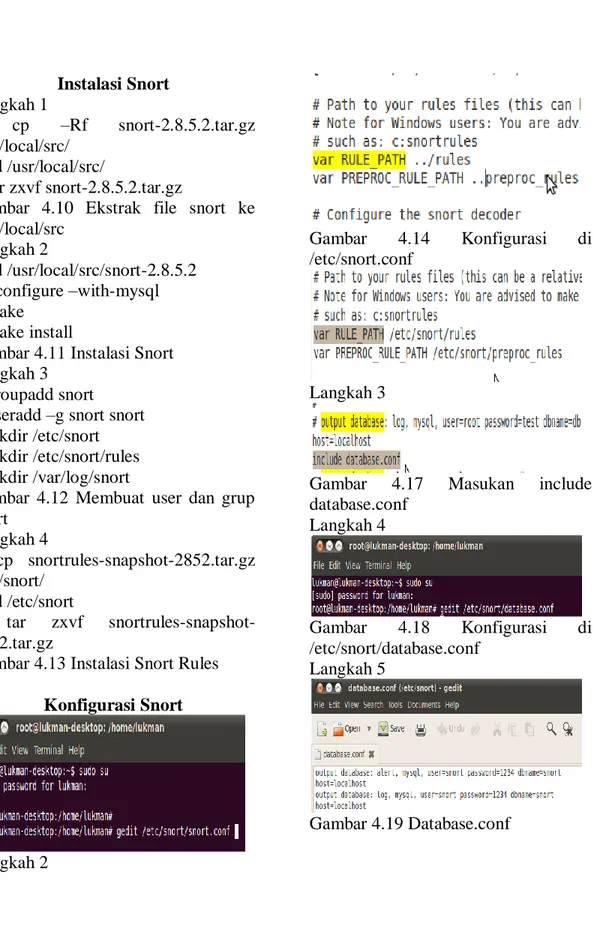

44 Instalasi Snort Langkah 1 # cp –Rf snort-2.8.5.2.tar.gz /usr/local/src/ # cd /usr/local/src/ # tar zxvf snort-2.8.5.2.tar.gz

Gambar 4.10 Ekstrak file snort ke /usr/local/src Langkah 2 # cd /usr/local/src/snort-2.8.5.2 # ./configure –with-mysql # make # make install

Gambar 4.11 Instalasi Snort Langkah 3

# groupadd snort

# useradd –g snort snort # mkdir /etc/snort # mkdir /etc/snort/rules # mkdir /var/log/snort

Gambar 4.12 Membuat user dan grup snort Langkah 4 # cp snortrules-snapshot-2852.tar.gz /etc/snort/ # cd /etc/snort # tar zxvf snortrules-snapshot-2852.tar.gz

Gambar 4.13 Instalasi Snort Rules Konfigurasi Snort

Langkah 2

Gambar 4.14 Konfigurasi di

/etc/snort.conf

Langkah 3

Gambar 4.17 Masukan include

database.conf Langkah 4 Gambar 4.18 Konfigurasi di /etc/snort/database.conf Langkah 5 Gambar 4.19 Database.conf

Pevote, Vol 095, No. 4, April 2010 : 36-45 PENUTUP

Kesimpulan

1. IDS dapat mendeteksi adanya

serangan pada jaringan di Lab

Politeknik Telkom

2. Serangan DOS dapat dicegah secara otomatis dengan iptables.

Saran

1. Untuk lebih mengetahui lebih dalam mengenai kehandalan IDS (snort) dalam mendeteksi serangan sebaiknya di coba melakukan serangan dengan jenis lain.

Referensi

1]Ariyus, Dony.2007.Intrusion Detection System “Sistem Pendeteksi

Penyusup Pada Jaringan Komputer”.Andi Yogyakarta. [2]Ardiyanto,

Yudhi.2000.”Membangun Sistem

Intrusion Detection System yang open source”.Universitas Muhammadiyah Yogyakarta.

[3]Ryan. Russel. 2003, “Snort

Intrusion 2.0 Intrusion Detection”, Syngress.

[4] Scribd, “Snort: fitur, deskripsi, dan penggunaan”.[online].http://www.scrib d.com, 2008 [Mei 2011 18.00]