7

2.1 SAN

Storage Area Network (SAN) adalah jaringan berkecepatan tinggi yang terdiri dari server dan media penyimpanan (media penyimpanan) yang bertujuan untuk menangani trafik data dalam jumlah besar antara server dan media penyimpanan tanpa mengurangi bandwidth yang ada di Local Area Network (LAN) atau Wide Area Network (WAN).

SAN biasanya terhubung menggunakan media fiber channel sehingga menjadikan SAN sebagai teknologi komunikasi data yang berkecepatan sangat tinggi. SAN juga terdiri dari infrastruktur komunikasi yang memberikan sambungan fisik serta lapisan manajemen yang mengatur sambungan, media penyimpanan dan sistem komputer sehingga menghasilkan pengiriman data yang aman dan handal.

Teknologi SAN memungkinkan sumber daya penyimpanan untuk dibagi sambil memberikan layanan akses data secara terus menerus, cepat dan mudah. Oleh karena cara tradisonal dalam menghubungkan server dengan media penyimpanan tidak lagi dapat memenuhi kebutuhan saat ini untuk dapat mengakses data secara cepat serta dalam jumlah yang besar, sehingga menimbulkan perubahan paradigma model dari media penyimpanan yang bisa ditempelkan. Lebih sulit lagi dan sangat tidak praktis jika menggunakan media SCSI untuk menyimpan data dalam jumlah TeraByte bahkan PentaByte.

SAN merupakan jaringan storage-centric, yang memberikan kemudahan skalabilitas yang memungkinkan server dan media penyimpanan ditambahkan secara independen satu sama lain. Peralatan lainnya, seperti disk array maupun peralatan backup dapat ditambahkan ke SAN tanpa mengganggu server maupun jaringan.

2.1.1 Kelebihan SAN

Kelebihan SAN yaitu :

a. Availability yaitu kemampuan untuk mengakses satu data oleh semua host melalui jalur yang berbeda serta lebih efisien dalam proses manage datanya

b. Reliability yaitu kemampuan transport data yang baik sehingga dapat meminimalkan tingkat kesalahan dan kegagalan.

c. Scalability yaitu kemampuan untuk penambahan media penyimpanan atau server secara independent tanpa mengganggu proses operasional yang sedang berjalan.

d. Performance yaitu SAN menggunakan fiber channel yang memiliki bandwidth 100 MBps dengan overhead yang rendah. Selain itu, teknologi SAN akan memisahkan trafik backup dengan trafik standar network. e. Manageability yaitu kemampuan me-manage media penyimpanan secara

terpusat.

f. Return on Information Management yaitu kemampuan manajemen yang baik pada SAN memungkinan biaya kepemilikan yang rendah dan pada saat yang sama menaikkan Return on Information Management jika dibandingkan dengan metode penyimpanan tradisional.

2.2 NAS

Network-Attached Storage (NAS) adalah sebuah sistem penyimpanan yang mempunyai tujuan khusus yaitu untuk diakses dari jauh melalui data network. Klien mengakses NAS melalui RPC (remote-procedure-call) seperti NFS untuk UNIX atau CIFS untuk Windows. RPC dibawa melalui TCP atau UDP (User Datagram Protocol) dari IP network biasanya dalam local-area network (LAN) yang sama dengan yang membawa semua lalu lintas data ke klien. Unit NAS biasanya diimplementasikan sebagai sebuah RAID array dengan software yang mengimplementasikan interface RPC. NAS menyediakan jalan yang cocok untuk

setiap komputer dalam sebuah LAN untuk saling berbagi pool penyimpanan dengan kemudahan yang sama seperti menamai dan menikmati akses seperti HAS lokal. Umumnya cenderung untuk lebih tidak efisien dan memiliki peforma yang lebih buruk dari penyimpanan direct-attached.

ISCSI adalah protokol NAS terbaru. Protokol ini menggunakan protokol IP network untuk membawa protokol SCSI. Host dapat memperlakukan penyimpanannya seperti direct-attached, tapi storage-nya sendiri dapat berada jauh dari host.

NAS adalah file server yang dikhususkan, tersambung ke jaringan. NAS menggunakan protokol LAN seperti ethernet dan TCP/IP, yang memungkinkan NAS untuk lepas dari limitasi yang ada di teknologi SCSI. Beberapa produk NAS, seperti Network Appliance Filer dan Auspex server adalah peralatan penyimpan (storage), dan tersambung langsung ke jaringan messaging atau jaringan publik. Pruduk NAS cenderung untuk di optimasikan untuk penggunaan file server saja. Konsensus umum menunjukan bahwa SAN merepresentasikan hubungan media penyimpan masa depan. Sedangkan peralatan NAS tentu akan terus menjalankan fungsi spesifik NAS, tetapi indikasi trend menunjukan bahwa organisasi data-centric akan melakukan migrasi ke arah model SAN.

2.3 AoE

Ata over Ethernet (AoE) merupakan sebuah protokol jaringan yang dikembangkan oleh Perusahaan Coile Brantley, dimana AoE bersifat non-routability media penyimpanan network yang aksesnya tidak tersedia diatas TCP/IP karena AoE menggunakan lapisan yang lebih rendah dari TCP/IP.

AoE pada dasarnya membungkus perintah-perintah akses ke drive SATA melalui Ethernet sehingga dapat mereduksi ongkos CPU sekaligus melekatkan faktor keamanan dari awal. Untuk keamanan, SAN menerapkan pembatasan MAC Address dan penguncian paket network dari router.

2.3.1 Kelebihan dan Kekurangan AoE

Kelebihan AoE adalah AoE memiliki sistem keamanan yang lebih terjamin karena AoE hanya dapat diakses pada layer 2 (Ethernet Frame yang terdaftar sebagai ethernet frame type 0x88A2) di jaringan internal. Namun, penerapan keamanan AoE ini sendiri sangat tergantung pada infrastruktur jaringan.

Kekurangan AoE adalah jika server vblade tiba-tiba terputus dari switch atau terjadi I/O error, maka sistem operasi pada PC klien dapat langsung hang atau crash, sehingga untuk dapat melakukan proses booting sistem operasi kembali diperlukan pengaktifan kembali server AoE sehingga PC klien dapat kembali baca dan tulis ke media penyimpanan tersebut.

2.4 Dinamic Host Configuration Protokol (DHCP)

Dynamic Host Configuration Protokol (DHPC) adalah layanan yang secara otomatis memberikan nomor IP kepada komputer yang memintanya. Komputer yang memberikan nomor IP disebut sebagai DHCP server sedangkan komputer yang meminta nomor IP disebut sebagai DHCP Klien. Dengan menggunakan DHCP server, administrator tidak perlu lagi memberikan nomor IP secara manual pada saat konfigurasi TCP/IP, tapi cukup dengan memberikan referensi kepada DHCP Server.Maka DHCP server akan memberikan alamat host secara dinamis menggunakan program yang berlaku sebagai DHCP server yaitu DHCPD.Layanan DHCP tidak hanya sekedar memberi alamat IP pada masing masing komputer klien, layanan ini juga dapat digunakan untuk mengatur konfigurasi jaringan pada komputer klien misalnya default router, server DNS, server WINS, server NIS dan sebagainya. Dengan adanya DHCP server, konfigurasi jaringan komputer klien dapat diatur secara terpusat.

(Sumber : Wagito. Jaringan Komputer Teori dan Implementasi Berbasis Linux.Halaman 131-132 Gava Media :Yogyakarta,2007)

2.5 Trivial File Transfer Protokol (TFTP)

TFTP atau Trivial File Transfer Protokol adalah sebuah protokol yang digunakan untuk mentransfer file. TFTP dirancang untuk diimplementasikan pada protokol internet, paket dalam header internet, sebuah header datagram, dan TFTP header.

File-transfer-protokol menggunakan TCP untuk mendapatkan komunikasi dalam jaringan yang dapat diandalkan. Jika jaringan sudah cukup dapat diandalkan, seperti umumnya pada jaringan LAN maka dapat dipergunakan file transfer protokol yang lebih , yaitu dapat digunakan user datagram protokol (UDP) untuk mendasari protokol transport (host-to-host). Sebagai contoh file-transfer-protokol yang menggunakan UDP adalah trivial file transfer protokol (TFTP).

2.6 Vblade

Vblade adalah perangkat lunak berbasis AoE target. Dengan Vblade, klien hanya memerlukan ethernet untuk menerima image. Dengan server linux, vblade bisa juga mengirimkan image OS Windows dan klien selayaknya menggunakan OS sendiri dengan media penyimpanan/image yang telah dialokasikan oleh vblade.

2.7 Booting

Booting adalah proses penempatan sistem operasi ke memori utama komputer. Proses ini dikerjakan oleh program yang disimpan secara permanen pada ROM (read only memory).

Ketika sebuah komputer dihidupkan , program-program yang tergabung dalam diagnostic routines memeriksa memori utama, CPU, dan komponen sistem lain untuk memastikan bahwa semuanya masih berfungsi normal. Kemudian BIOS (Basic Input / Output Sistem) ditempatkan di memori utama. Selanjutnya, program boot mengambil sistem operasi yang berasal dari media penyimpanan yang ada,seperti dari hardisk, lalu system operasi akan ditempatkan pada memori utama komputer.

2.8 Shell Script

Shell script adalah berkas yang berisi command yang dapat di eksekusi dengan menggunakan unix shell, dimana berkas tersebut berisi sekumpulan perintah yang disimpan pada sebuah berkas pada sestem Operasi Linux. Sampai sejauh ini penggunaan perintah perintah UNIX (built-in maupun utilitas) secara kreatif. Shell script selain digunakan pada modus pemograman, pada modus ini sejumlah perintah UNIX yang ditulis dalam sebuah berkas, kemudian dengan memanggil nama berkas sejumlah perintah perintah yang ada dalam berkas tersebut akan dijalankan oleh shell. Berkas yang berisi perintah-perintah UNIX dikenal dengan sebutan berkas perintah (command file) atau skrip shell (shell script) atau lebih singkat dengan skrip saja. Skrip shell dapat diciptakan dengan apa saja misalnya VI. Nama yang digunakan bisa apa saja, asalkan memenuhi syarat nama berkas. Akhir-akhir ini yang digunakan yaitu berupa :

a. .csh

.csh digunakan untuk menyatakan skrip C shell. b. .sh

.sh digunakan untuk menyatakan skrip untuk Bourne Shell,Bourne Again

2.8.1 Shell dan Korn Shell.

Berikut ini merupakan dua contoh skrip shell versi C shell dan Bourne atau Bourne Again Shell atau Korn Shell yaitu :

a. Versi C shell $ cat skripcoba.csh

Echo “Tanggal dan Jam saat ini :” Date $

b. Versi Bourne atau Bourne Again Shell atau Korn Shell $ cat skripcoba.sh

Echo “Tanggal dan Jam saat ini :” Data $

2.8.2 Cara Kerja Shell Script

Sebuah berkas skrip yang digunakan belum memiliki hak akses eksekusi (execute), agar skrip shell dapat dijalankan secara langsung, hak akses eksekusi perlu diaktifkan. Untuk mengaktifkannya dapat mengunakan perintah chmod.

Berikut ini contoh pemberian hak akses eksekusi ke pemilik, grup dan lain-lain.

$ chmod + x skripcoba.sh $ ls –l skripcoba

$ rwxr—r—1 test alpha 40 mar 21 08:42 skripcoba

Yogyakarta, Andi 2002. Pengenalan Unix dan Linux.

2.9 Xinetd (Extended Internet Services Daemon)

Xinetd adalah program yang memiliki fungsi yang sama seperti inetd pada versi linux terlebih dahulu yaitu menyediakan layanan internet. Program Xinetd merupakan program yang digunakan untuk mendengarkan ada tidaknya koneksi pada socket internet tertentu dan meminta suatu program untuk melayani permintaan. Pada dasarnya, server xinetd adalah program yang memungkinkan untuk menjalankan beberapa proses daemon program lain dalam melayani permintaan, sehingga beban system akan terkurangi. Beberapa layanan jaringan dijalankan melalui server xinetd ini, sehingga server server xinetd diperlukan oleh layanan layanan tersebut.

Layanan yang tercantum dalam file konfigurasi xinetd dipisahkan menjadi dua kelompok. Kelompok pertama yaitu multi thread dan kelompok ini memerlukan forking dari proses server yang baru untuk setiap request koneksi yang baru. Untuk layanan tersebut, xinetd terus mendengarkan permintaan baru sehingga dapat menelurkan server baru. Sedangkan kelompok kedua yaitu single thread dan dan xinetd akan berhenti menangani permintaan baru sampai server mati.

2.9.1 Konfigurasi Xinetd

Konfigurasi server xinetd dituliskan dalam file xinetd.conf yang terletak dibawah direktori /etc.Secara umum bentuk konfigurasi xinetd.conf adalah sebagai berikut :

service <nama_layanan> {

<atribut> <operator> <nilai> <nilai> ……

}

Operator yang diijinkan digunakan adalah =, +=, dan =, kebanyakan operator yang banyak digunakan adalah =.

Atribut yang sering digunakan beserta maksudnya dapat dilihat pada daftar berikut : a. Id : Digunakan untuk mengenali layanan.

b. Disable :Menentukan apakah layanan akan disable atau tidak. c. Socket_type : Menentukan tipe socket.

d. Protocol : Menentukan protokol yang digunakan oleh layanan.

e. Wait : Menentukan apakah layanan single-threaded (yes) atau multi- threaded (no).

f. User : Menentukan user id yang menjalankan proses. g. Group : Menentukan group id yang menjalankan proses.

Salah satu nama layanan yang harus ada adalah defaults.Konfigurasi yang terdapat dalam defaults ini merupakan konfigurasi umum dari xinetd.Secara default konfigurasi ini disimpan dalam file /etc/xinetd.conf yang isinya sebagai berirkut : defaults

{

Instances = 60

Log_type = SYSLOG authpriv

Log_on_succes = HOST PID

Log_on_failure = HOST

Cps = 25 30

}

Includedir /etc/xinetd.d

Seluruh layanan yang dijalankan melalui server xinetd akan mengikuti konfigurasi default dari xinetd.conf.Secara default konfigurasi diatas tidak perlu dirubah. Konfigurasi diatas menyatakan bahwa jumlah layanan yang dapat aktif

secara simultan adalah 60, tipe log yang digunakan adalah syslog, ketika server dijalankan akan mengirim log berupa host dan pid, ketika layanan gagal dijalankan akan mengirim log berupa host, dan jumlah koneksi tiap detik yang ditangani sebanyak 25 dengan waktu tunggu sebesar 30 detik.

Yang perlu diperhatikan juga adalah baris terahir yang menunjukkan bahwa xinetd juga menyertakan file-file konfigurasi yang berada dibawah direktori /etc/xinetd.d. File-file konfigurasi yang terletak dibawah /etc/xinetd.d merupakan file konfigurasi untuk layanan yang dijalankan melalui xinetd.

2.9.2 Menjalankan Xinetd

Menjalankan server xinetd pada prinsipnya adalah menjalankan program daemon xinetd. Secara umum untuk menjalankan program daemon xinetd dan daemon daemon lain yang dijalankan melalui server xinetd cukup dengan menjalankan perintah sebagi berikut :

#service xinetd start

Starting xinetd: [ok]

Ketika daemon xinetd dijalankan,program program yang terdapat pada xinetd juga secara otomatis juga ikut dijalankan,sedangkan untuk menghentikan server xinetd dengan menjalankan perintah sebagai berikut :

#service xinetd stop

Stopping xinetd: [ok]

(Sumber : Wagito.Jaringan Komputer Teori dan Implementasi Berbasis Linux.Halaman 231-238 Gava Media :Yogyakarta,2007)

2.10 MAC Address, TCP /IP dan NIC

MAC address adalah sebuah alamat jaringan yang hampir sama dengan IP address, tetapi MAC Address tidak dapat diubah karena biasanya sudah tertanam

didalam ROM perangkat keras jaringan tersebut, tetapi ada beberapa perangkat keras yang mengizinkan pengguna melakukan perubahan terhadap MAC Addressnya, jika IPv4 memiliki 32 bit maka pada MAC Address memiliki 48 bit.

TCP/IP adalah sekumpulan protokol yang terdapat di dalam jaringan komputer (network) yang digunakan untuk berkomunikasi atau bertukar data antar komputer. TCP/IP merupakan protokol standar pada jaringan internet yang menghubungkan banyak komputer yang berbeda jenis mesin maupun sistem operasi agar dapat berinteraksi satu sama lain.

Network Interface Card (NIC) atau sering disebut network card (kartu jaringan) merupakan komponen kunci pada terminal jaringan. Fungsi utamanya adalah mengirimkan data ke jaringan dan menerima data yang dikirim ke terminal kerja. Selain itu, NIC juga mengontrol data flow antara system komputer dengan sistem kabel yang terpasang dan menerima data yang dikirim dari komputer lain lewat kabel dan menterjemahkannya ke dalam bit yang dimengerti oleh komputer. (Syafrizal, Melwin. Pengantar Jaringan Komputer. Andi : Yogyakarta, 2005, 9 Wahana Komputer, 2003)

2.11 Klien – Server

Klien-Server adalah pembagian kerja antara server dan klien yang mengakses server dalam satu jaringan. Klien hanya dapat menggunakan resource yang telah disediakan server sesuai dengan otoritas yang diberikan oleh administrator. Aplikasi yang dijalankan pada sisi klien bisa saja merupakan resource yang tersedia di server atau aplikasi yang di install di sisi klien namun hanya bisa dijalankan setelah terkoneksi ke server. (Sumber : Syafrizal, Melwin. Pengantar Jaringan Komputer. Andi : Yogyakarta, 2005)

2.12 Daur Hidup Pengembangan Sistem

Daur hidup pada pengembangan sistem menggunakan metode Prototyping, terdiri dari 3 tahapan proses yaitu :

Pada tahap ini, pengembang dan pelanggan bertemu dan menentukan tujuan umum, kebutuhan yang diketahui serta gambaran bagian-bagian yang akan dibutuhkan berikutnya.

2. Membangun prototipe.

Pada tahap ini dilakukan perancangan dan pembuatan prototipe secara cepat dan rancangan mewakili aspek-aspek perangkat lunak yang akan nampak bagi pengguna baik dengan pendekatan masukan maupun format keluaran.

3. Evaluasi prototipe.

Pada tahap ini, prototipe dievaluasi untuk menyaring kebutuhan

pengembangan perangkat lunak. Jika prototipe masih belum sesuai, maka dilakukan interasi dari tahap awal hingga sesuai dengan kebutuhan pelanggan. Perulangan ketiga tahapan proses ini terus berlangsung hingga semua kebutuhan terpenuhi. Daur hidup metode prototyping dapat dilihat pada Gambar 2.1. pengumpulan kebutuhan membangun prototipe evaluasi prototipe

Gambar 2.1 Daur hidup metode prototyping

2.13 Diagram Alir

Diagram alir adalah diagram yang menggambarkan bagaimana jalankan program mulai dari awal hingga akhir. Diagram alir mempunyai titik awal dan titik akhir (mulai dan selesai). Diagram alir terdiri dari dua jenis, yaitu :

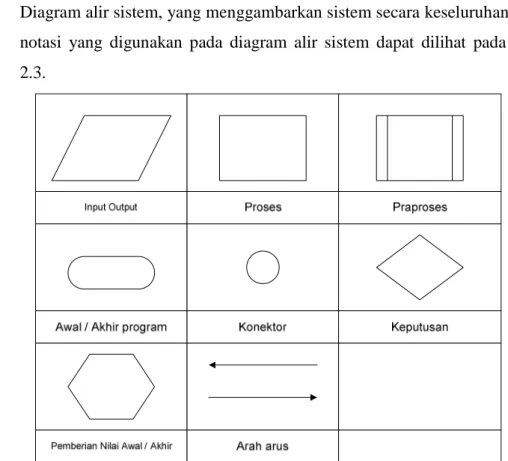

1. Diagram alir program, yang menggambarkan urutan pengerjaan dari suatu program dengan memanfaatkan simbol-simbol tertentu yang dapat dilihat pada Gambar 2.2.

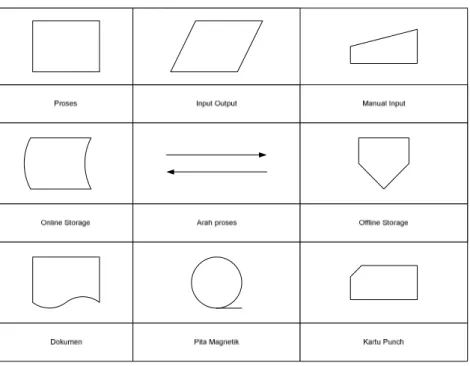

2. Diagram alir sistem, yang menggambarkan sistem secara keseluruhan. Notasi-notasi yang digunakan pada diagram alir sistem dapat dilihat pada Gambar 2.3.

Gambar 2.3 Notasi diagram alir sistem

2.14 Topologi

Topologi merupakan sebuah gambaran bagaimana komputer dan peralatan tersusun dalam suatu jaringan. Topologi dalam jaringan terdiri dari topologi logika jaringan dan topologi fisik jaringan. Sedangkan, topologi fisik jaringan adalah gambaran pengkabelan yang diimplementasikan pada jaringan atau sebuah konfigurasi semua komputer server dan komputer workstation, peralatan serta kabel dalam suatu jaringan.

2.14.1 Topologi Fisik Jaringan

Topologi logika jaringan adalah gambaran bagaimana aliran data dalam suatu jaringan, yang dapat dikelompokkan dalam dua topologi fisik dasar, yaitu:

1. Point to point.

Topologi point to point adalah topologi yang menggambarkan bentuk hubungan antara dua komputer atau lebih tepatnya dua titik. Dua komputer dapat dihubungkan dengan beberapa cara antara lain sebagai berikut:

a. Jika jarak antara dua komputer tersebut tidak jauh, maka dapat dihubungkan langsung menggunakan media transmisi kabel koaksial atau kabel UTP. Jika dua komputer yang dihubungkan menggunakan kabel UTP, maka harus dilakukan hubungan secara silang.

b. Jika jarak antara dua komputer tersebut cukup jauh, maka hubungan dilakukan menggunakan media transmisi kabel telepon, kabel serat optik atau gelombang elektromagnetik.

2. Multi point

Topologi multipoint adalah topologi yang menggambarkan bagaimana beberapa komputer (lebih dari dua) terhubung menggunakan media transmisi. Ada beberapa tipe topologi multi point dalam jaringan yaitu topologi bus linier, bintang (star), cincin (ring) dan pohon (tree).

(Sumber : Wagito.Jaringan Komputer Teori dan Implementasi Berbasis Linux.Halaman 16 Gava Media :Yogyakarta,2007)

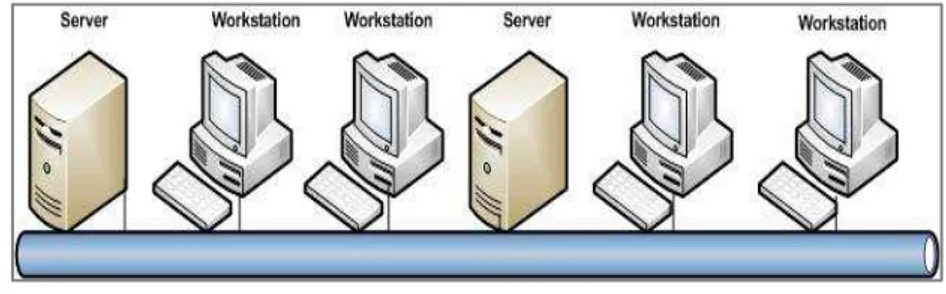

2.14.1.1 Topologi Bus Linier

Dalam topologi bus linier semua komputer dan peralatan dihubungkan pada suatu kabel linier. Topologi bus linear dapat dilihat pada Gambar 2.4.

Gambar 2.4 Topologi Bus Linier

Adapun keuntungan dalam menggunakan topologi bus linier adalah sebagai berikut :

a. Sangat mudah menghubungkan komputer serta peralatan lainnya pada kabel bus linier.

b. Kabel yang dibutuhkan tidak banyak.

Sedangkan kerugian dalam menggunakan topologi bus linier adalah sebagai berikut :

a. Jika salah satu sambungan dalam bus linier putus, maka seluruh jaringan tidak akan bekerja.

b. Dibutuhkan terminator pada dua ujung kabel utama.

c. Sulit untuk mengidentifikasi kesalahan jika seluruh jaringan tidak bekerja. d. Tidak dianjurkan menggunakan topologi ini sebagai satu jaringan tunggal

dalam bangunan yang besar. (Sumber : Wagito.Jaringan Komputer Teori dan Implementasi Berbasis Linux.Halaman 17 Gava Media :Yogyakarta,2007)

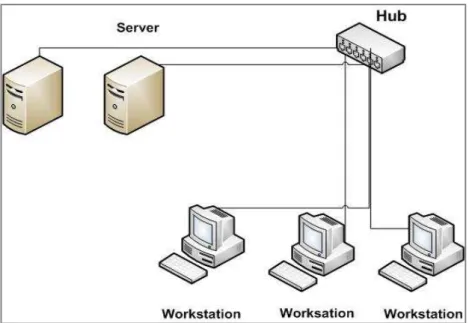

2.14.1.2 Topologi Bintang

Topologi bintang dirancang sedemikan rupa, sehingga seluruh komputer dan peralatan lainnya terhubung secara langsung pada suatu pusat jaringan yang berupa hub atau konsentrator. Hub atau konsentrator bertindak sebagai pengelola dan pengendali semua fungsi dalam jaringan dan berfungsi juga sebagai repeater aliran data. Data pada jaringan bertopologi bintang selalu melintasi hub atau konsentrator sebelum melanjutkan ke tujuan akhirnya. Topologi bintang dapat dilihat pada Gambar 2.5.

Gambar 2.5 Topologi Bintang (Star)

Adapun keuntungan dalam penggunaan topologi bintang adalah sebagai berikut:

a. Mudah dalam proses instalasi dan pengkabelan.

b. Tidak ada gangguan dalam jaringan pada saat memasang peralatan ataupun melepaskan peralatan.

c. Mudah untuk melakukan deteksi kesalahan pada jaringan. d. Mudah untuk melepas semua peralatan yang terpasang.

Sedangkan kerugian dalam penggunaan topologi bintang adalah sebagai berikut:

a. Membutuhkan kabel yang cukup panjang.

b. Jika hub atau konsentrator rusak, maka fungsi jaringan tidak akan bekerja. c. Investasi akan cukup mahal karena membutuhkan peralatan hub atau

konsentrator.

(Sumber : Wagito.Jaringan Komputer Teori dan Implementasi Berbasis Linux.Halaman 18-19 Gava Media :Yogyakarta,2007)

2.14.1.3 Topologi Cincin

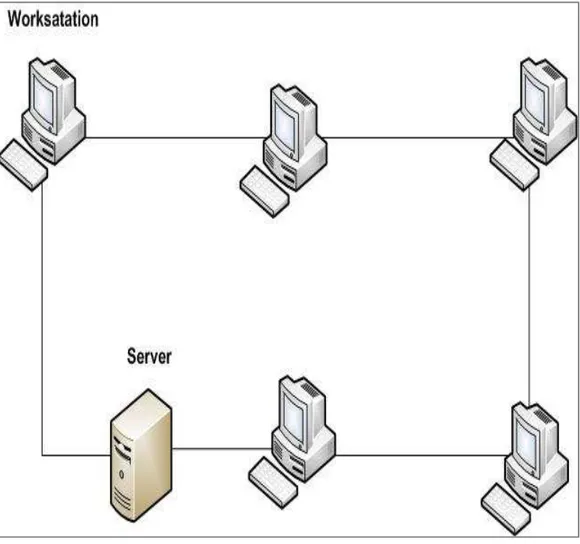

Dalam topologi cincin, komputer dan peralatan dihubungkan pada suatu kabel utama hingga kabel utama membentuk suatu ring, kemudian ujung ujung dari kabel dihubungkan, sehingga akan membentuk lingkaran yang tak terputus. Topologi cincin dapat dilihat pada Gambar 2.6.

Adapun, keuntungan menggunakan topologi cincin untuk jaringan adalah sebagai berikut :

a. Jika salah satu peralatan rusak, maka tidak akan mengganggu kerja jaringan karena tiap peralatan tidak dihubungkan langsung tetapi melewati bus.

Sedangkan, kerugian yang akan timbul jika menggunak topologi cincin adalah sebagai berikut :

a. Jika kabel rusak,maka semua peralatan tidak dapat berfungsi b. Sulit dalam hal pengelolaan.

(Sumber : Wagito.Jaringan Komputer Teori dan Implementasi Berbasis Linux.Halaman 18 Gava Media :Yogyakarta,2007)

2.14.1.4 Topologi Pohon

Topologi pohon menggabungkan dua topologi sekaligus yaitu topologi bus linier dan topologi bintang. Topologi ini meliputi beberapa kelompok konfigurasi workstation bertopologi bintang yang kemudian dihubungkan dalam kabel utama sebagai bus linier. Dalam topologi bintang dimungkinkan melakukan perluasan jaringan secara mudah. Topologi bus pohon dapat dilihat pada Gambar 2.7.

Gambar 2.7 Topologi pohon (Tree)

Adapun keuntungan menggunakan topologi pohon adalah sebagai berikut : a. Pengkabelannya point to point untuk tiap bagian jaringan

b. Didukung oleh banyak vendor perangkat keras dan perangkat lunak

Sedangkan, kerugian dalam menggunakan topologi tree adalah sebagai berikut :

a. Jumlah panjang total masing masing bagian dibatasi oleh tipe pengkabelan yang digunakan.

b. Jika jalur utama putus, seluruh bagian jaringan tidak akan bekerja. c. Sulit dalam konfigurasi dan pengkabelannya.

(Sumber : Wagito.Jaringan Komputer Teori dan Implementasi Berbasis Linux.Halaman 19-20 Gava Media :Yogyakarta,2007)

2.14.2 Topologi Logika Jaringan

Topologi logika jaringan adalah gambaran bagaimana aliran data dalam suatu jaringan. Topologi logika jaringan dapat dikelompokkan menjadi dua macam yaitu topologi logika bus dan topologi logika cincin.

Dalam topologi logika bus, transmisi data melewati masing masing workstation pada jaringan. Masing masing transmisi dipancarkan kedalam jaringan.Masing masing workstation menggunakan alamat untuk menentukan apakah workstation harus menanggapi transmisi tersebut. Dalam topologi logika bus setiap waktu masing masing workstation pada jaringan dapat menerima transmisi. Hal ini disebabkan dalam logika topologi bus tiap workstation menggunakan jalur yang sama untuk mengirim dan menerima data.

Dalam topologi logikaa cincin, transmisi data dilakukan dari suatu workstation ke workstation berikutnya. Transmisi data akan lebih bagus apabila topologi fisik yang digunakan adalah topologi ring. Adapun cara dalam menentukan apakah topologi logika suatu jaringan menggunakan cincin adalah dengan cara melihat apakah rangkaian penerima data dan rangkaian pengirim data terpisah, maka workstation tersebut berfungsi sebagai repeater dan mungkin terhubung secara logika dengan topologi ring.

(Sumber : Wagito.Jaringan Komputer Teori dan Implementasi Berbasis Linux.Halaman 20 Gava Media :Yogyakarta,2007)