Fakultas Ilmu Komputer

Universitas Brawijaya

1017

Analisis Perbandingan Dampak Serangan Black Hole pada Peformansi

Protokol Routing OLSR dan AODV di Jaringan Wireless Mesh Network

Wian Virgi1, Adhitya Bhawiyuga2, Rakhmadhany Primananda3

Program Studi Teknik Informatika, Fakultas Ilmu Komputer, Universitas Brawijaya Email: 1[email protected], 2[email protected], 3[email protected]

Abstrak

Wireless Mesh network (WMN) adalah sekumpulan node yang saling terhubung secara nirkabel

membentuk sebuah topologi mesh. Pada WMN proses pengiriman informasi data memerlukan sebuah jalur untuk sampai ke node tujuan, yaitu protokol reaktif dan protokol proaktif. Dalam segi keamanan, protokol routing masih rentan terhadap berbagai bentuk serangan, terutama terhadap serangan aktif yang dapat menghancurkan, memodifikasi, dan menghapus data serta informasi di dalamnya. Berdasarkan permasalahan di atas, maka penulis membuat penelitian yang berjudul Analisis Perbandingan Dampak Serangan Black hole pada Peformansi Protokol Routing OLSR dan AODV di Jaringan Wireless Mesh

Network. Hasil yang didapatkan dalam penelitian ini adalah serangan black hole mempengaruhi kinerja

protokol routing AODV dan OLSR. Pengujian dilakukan menggunakan OMNET++ dengan tiga skenario pengujian, yakni tanpa serangan; banyak node serangan; dan besar probabilitas serangan. Parameter pengujian meliputi throughput, end-to-end delay, packet loss dan packet delivery ratio. Hasil penelitian dengan menggunakan 18 node penyerang menunjukkan bahwa packet loss pada OLSR lebih tinggi dibandingkan pada AODV yang dibuktikan dengan hasil packet loss tertingi pada AODV yakni hanya sebesar 99,33% sedangkan pada OLSR memiliki hasil yang tertinggi yaitu 99,50%.

Kata kunci: WMN, AODV, OLSR, black hole, OMNET++

Abstract

Wireless Mesh network (WMN) is a set of wirelessly connected nodes forming a mesh topology. Over the WMN, the process of transmitting data information requires a path to get to the destination node, namely reactive protocol and proactive protocol. Security wise, routing protocols are still vulnerable to various forms of attack, especially against active attacks that can destroy, modify and deleting not only data but also the information within. Based on the said problems, the writer decided to make a research called Comparative Impact Analysis of Black Hole Attack on the Performance of OLSR and AODV routing Protocols in Wireless Mesh Network’s Network. The results obtained in this study is that the black hole attack does affects the performance of AODV and OLSR routing protocols. The test was done using OMNET++ with three test scenarios, that is to say, without-attack; with multiple-attack nodes; and with big-probability of attack. Test parameters include throughput, end-to-end delay, packet loss and packet delivery ratio. The result of research using 18 nodes of attacker showed that packet loss on OLSR is higher than AODV which is proved by the highest packet loss result in AODV that only has 99.33% while OLSR has 99,50%.

Keywords: WMN, AODV, OLSR, black hole, OMNET++

1. PENDAHULUAN

Wireless Mesh network (WMN) adalah

sekumpulan node yang saling terhubung secara nirkabel membentuk sebuah topologi mesh. Topologi mesh paling tidak memiliki lebih dari satu jalur untuk saling berkomunikasi. Pada WMN, tugas node-nya tidak hanya bertugas

sebagai host namun dapat berfungsi sebagai

router yang meneruskan informasi yang tidak

dapat dijangkau menuju node tujuan. WMN memiliki karakteristik utama yaitu self configured dan self healing yang mampu

memberikan realibilitas tinggi, serta memiliki kemampuan berinterkoneksi dengan berbagai jenis teknologi jaringan sehingga membuatnya sangat fleksibel (Mardani, 2008).

Pada WMN proses pengiriman informasi data memerlukan sebuah jalur untuk sampai ke

node tujuan. Pada jaringan wireless memiliki

protokol routing untuk membantu setiap komputer saling berkomunikasi. Ada 2 jenis protokol routing pada wireless mesh network yaitu protokol reaktif dan protokol proaktif. Protokol reaktif adalah protokol routing yang bekerja dengan cara membentuk tabel routing jika hanya ada permintaan pembuatan route link baru atau tejadi perubahan link, salah satunya adalah protokol routing AODV. Sedangkan protokol routing proaktif adalah protokol

routing yang bekerja dengan cara membentuk

tabel routing dan melakukan update jika terjadi perubahan link, salah satunya adalah protokol

routing OLSR (Harmandeep, 2013).

Dalam segi keamanan, protokol routing masih rentan terhadap berbagai bentuk serangan. Serangan jaringan pada protokol routing lebih pada serangan aktif yang dapat menghancurkan, memodifikasi, dan menghapus data serta informasi didalamnya. Macam-macam serangan pada jaringan protokol routing yaitu, hello

flooding, sink hole attack, selectif forwarding, wormhole attack, dan juga black hole attack

(Pietro, 2014).

Serangan black hole merupakan salah satu serangan yang sering digunakan diantara jenis serangan yang lain pada WMN. Jenis serangan ini sering digunakan karna dapat menyerang kelemahan WMN yaitu pada bagian pencarian

route yang mengakibatkan paket-paket yang

seharusnya diteruskan pada node tujuan menjadi tidak di teruskan. Paket-paket yang melewati

node black hole akan di-drop dan menyababkan

paket data tersebut hilang (Shukla, 2014). Black

hole bekerja dengan cara memaksakan dirinya

menjadi node penengah pada route yang ada. Dengan adanya mekanisme ini blackhole hampir selalu bisa melakukan serangan pada saat proses komunikasi antar node tejadi. Dibandingkan dengan wormhole yang melakukan serangan tergantung pada posisi node penyerangnya dan efek dari serangannya tidak terlalu tinggi. Sedangkan greyhole yang hampir mirip dengan

black hole namun hanya pada situasi khusus saja

dan sulit untuk diidentifikasi, untuk kasus dunia nyata mungkin efektif namun untuk keperluan anailisis mungkin kurang cocok untuk digunakan karena sulit diidentifikasi (Shendurkar & Chopde, 2014).

Berikut penelitian membahas mengenai jenis serangan black hole pada protokol routing yaitu penelitan yang dilakukan oleh Singgih Adi

Saputra mengenai Implementasi Serangan Black

hole Dalam Protokol routing AOMDV Pada

Jaringan MANET. Pada penelitian ini membahas tentang seberapa besar keberhasilan pengiriman data antara node pada jaringan MANET apabila terjadi seranga black hole dari faktor jumlah node pada suatu jaringan dan dari pengaruh mobilitas node. Harmandeep Singh, Manpreeet Singh mengenai Effect Black hole

Attack on AODV, OLSR and ZRP protocol in MANETs. Pada penelitian ini membahas tentang

seberapa besar efek dari serangan black hole dengan 10-60 node menggunakan random

waypoint mobility terhadap parameter pengukuran packet delivery ratio, throughput,

end-to-end delay pada protocol routing AODV,

OLSR dan ZRP. Penelitian tersebut menggunakan NS2 simulator untuk membangun skenario analisis (Harmandeep singh, 2013). Pada penelitian tersebut tidak disampaikan jumlah variasi node serangan dan besar probabilitas serangan.

Berdasarkan permasalahan diatas, maka penulis membuat penelitian yang berjudul analisis dampak dari serangan black hole pada WMN yang menggunakan protokol reaktif AODV dan protokol proaktif OLSR. Penelitian ini mengembangkan penelitian sebelumnya yaitu mengenai perbandingan jumlah node. Namun yang membedakan dengan penelitian sebelumnya, penelitian ini dibuat dengan variasi banyak node seransgan dengan jumlah keseluruhan 20 node dan variasi besar probabilitas serangan karena percobaan pada jumlah node biasa sudah banyak dilakukan penelitan. Penelitian ini dilakukan untuk membandingkan hasil protokol AODV dan OLSR ketika mendapatkan serangan black hole. Hasil tersebut yaitu seberapa besar dampak yang terjadi apabila dilakukan serangan dari banyak

node serangan dan besar probabilitas serangan.

Parameter pengukuran yang digunakan adalah

packet delivery ratio, troughput, end-to-end delay dan ditambah dengan parameter packet loss. Analisis data dilakukan menggunakan

simulator OMNET++ untuk membangun skenario wireless mesh network dengan serangan

black hole. Penelitian ini diharapkan nantinya

penulis tahu perbedaan pengaruh serangan black

hole pada kedua protokol routing baik OLSR

maupun AODV dengan perubahan jumlah node dan besar probabilitas serangan.

2. LANDASAN KEPUSTAKAAN 2.1 Wireless Mess Network

Wireless mesh network adalah suatu bentuk

jeringan wireless memiliki susunan node-node yang dimana memiliki paling sedikit dua atau lebih jalur komunikasi pada setiap node-nya.

node pada WMN dapat disebut sebagai mesh router atau juga mesh client. Fungsi dari mesh router adalah sebagai gateway atau repeater

yang dilengkapi dengan multiple wireless interface untuk meningkatkan fleksibilitas dari

mesh network. Mesh client bisa berfungsi

sebagai router, tetapi mesh client tidak mempunyai fungsi sebagai gateway ataupun

bridge yang ada pada mesh router. Mobilitas

dari mesh client lebih tinggi dibanding dengan

mesh router.

Kerakteristik dari wireless mesh network memiliki kemampuan (self-configure/self-

organize), atau dengan kata lain mampu

membuat dan menjaga konektivitasnya apabila terjadi kerusakan pada salah satu node. Sehingga keuntungan yang didapat lebih tinggi karena biaya pembuatan yang rendah, kemudahan dalam perawatan jaringan, tingkat robustness serta reliabilitas tinggi, dan juga keuntungan bagi pengguna dapat online dimana saja dan kapan saja (Mardani et al., 2008).

2.2 Protokol Routing

Pada jaringan wireless memiliki protokol

routing untuk membantu setiap komputer saling

berkomunikasi. Ada 2 jenis protokol routing pada wireless mesh network yaitu protokol

routing reaktif dan protokol routing proaktif

(Harmandeep singh, 2013). A. Protokol Reaktif

Protocol routing reaktif biasanya hanya

akan melakukan informasi route node sesuai permintaan. Salah satu pemanfaatan pada

protocol reaktif biasanya digunakan saat di

medan perang. Protokol routing reaktif meliputi

Ad hoc On-Demand Distance Vector (AODV)

dan Dynamic Source Routing (DSR). Pesan permintaan rute (RREQ) umumnya disiarkan ke seluruh jaringan melalui flooding oleh node sumber selama penetapan rute ke node tujuan (Harmandeep singh, 2013).

B. AODV

Ad hoc On-Demand Distance Vector atau

dapat di singkat AODV adalah protokol routing reaktif yang menetapkan rute hanya jika ada data

yang akan dikirim. Protokol ini mempunyai kemampuan unicast dan multicast routing. Protokol ini menggunakan tabel routing dengan satu entry per tujuan. Pesan-pesan yang digunakan dalam AODV adalah route request (RREQ), route reply (RREP) dan route error (RERR). Pesan-pesan tersebut dikirim menggunakan pengalamatan IP seperti yang ditunjukan pada Gambar 1.

Gambar 1. Protokol routing AODV

C. Protokol Proaktif

Protocol routing proaktif memberikan

informasi routing pada jangka waktu tertentu. Pada umumnya pada protocol ini bertujuan untuk menjaga kosnsistensi informasi dalam penjaluran setiap node jaringan. Protocol

routing proaktif mengharuskan setiap node

secara proaktif mencari rute ke node lain, dan secara berkala menukar pesan routing, untuk memastikan bahwa informasi dalam tabel

routing sudah mutakhir dan benar. Protocol routing proaktif meliputi. (DSDV) dan

Optimized link State routing (OLSR) (Harmandeep singh, 2013).

D. OLSR

Optimized link State Routing yang disingkat

OLSR adalah sebuah protocol proaktif yang melakukan perutingan dengan memperbaharui rute pada interval waktu yang telah di tentukan. Perubahan yang terjadi pada topologi jaringan dapat menyebabkan penumpukan informasi dan berujung terjadinya lalu-lintas yang berlebihan pada setiap node dalam jaringan. Untuk mengatasi terjadinya lalu-lintas yang berlebihan dalam jaringan metode yang digunakan adalah memilih node tetangga one-hop untuk menjadi MPR (Multy poin relays). MPR adalah node yang bertindak untuk meneruskan atau mentransmisikan ulang control packet. OLSR memiliki 3 tipe pesan control yaitu (Seputra, Sukiswo, & Zahra, 2011):

Pesan hello untuk mengetahui informasi dari kondisi pada node dan link tetangga. Pesan Hello juga digunakan untuk memilih MPR

selector set. MPR set berguna untuk memilih node tetangga yang akan menjadi node MPR.TC

(Topology Control) Pesan TC di kirimkan secara

broadcast pada seluruh jaringan.

TC berguna untuk menyebarkan tentang informasi node tetangga yang telah ditetapkan sebagai multy poin relay (MPR) tanpa terkecuali MPR selector. Penyebaran pesan TC dilakukan Secara periodik dan yang dapat meneruskan pesan TC hanyalah node MPR. Ilustrasi ditunjukkan oleh Gambar 2.

Gambar 2. Protokol routing OLSR (a) flooding biasa (b) flooding MPR

2.3 Black Hole Attack

Black hole adalah daerah jaringan dengan

lalu-lintas jaringan yang dialihkan. Serangan jenis ini menggunakan node palsu yang akan menolak untuk beradaptasi dalam jaringan. Hal inilah yang menyababkan paket data hilang. Lubang hitam terbentuk oleh sejumlah node berbahaya, yang menolak untuk mengirim pesan yang diterima dari node yang asli. Black hole

attack terbagi atas dua kategori sengaran antara

lain single black hole attack yang hanya menyerang satu node dengan sebidang area yang terbatas, dan collaborative black hole attack yang menyerang banyak node pengirim.

Dalam serangan black hole, node berbahaya menggunakan protocol routing untuk memberitahukan bahwa dirinya memiliki jalur terpendek ke node tujuan atau sebagai paket yang ingin mencegat. Black hole node menyatakan ketersediaan jalur yang tepat tanpa memeriksa tabel routing.

Metode yang digunakan oleh node berbahaya pada router bervariasi. Serangan

Black hole seperti yang ada pada Gambar 3.

Disini node “S” ingin mengirim paket data node “D” dan itu dimulai dengan proses penemuan oleh pesan siaran RREQ ke node tetangga. Jadi, simpul 'C', 'E' dan 'F' menerima pesan ini. Jadi jika node M adalah “black box” atau node

berbahaya maka node akan mengirim bahwa dia memiliki node aktif untuk tujuan tertentu segera setelah menerima paket RREQ. node berbahaya kemudian akan mengirim RREP ke node S sebelum node lain. Dengan cara ini node S akan berpikir bahwa ini adalah node yang aktif dan penemuan rute aktif selesai. node S akan mengabaikan semua balasan lain dan akan memulai pengiriman paket data ke node M. Dengan cara ini semua paket data akan hilang dan masuk ke node M.

Gambar 3. Black hole attack

3. METODOLOGI

3.1 Perancangan Topologi Jaringan Sistem

Perancangan topologi jaringan yang digunakan pada penelitian ini dapat dilihat pada Gambar 4. topologi tanpa serangan dan Gambar 5. topologi dengan serangan. Keseluruhan node diatur seperti pada gambar diatas untuk menunjukan cara kerja protokol routing yang digunakan. Ring biru pada gambar menunjukan hubungan antar node. Ring biru antar setiap node pengirim, node tujuan maupun node perantara harus saling besinggungan agar pesan dari node pengirim dapat sampai pada node tujuan.

Apabila posisi dari node pengirim telalu jauh dari node perantara ataupun node penerima teralalu jauh dari node penerima maka pesan tidak akan sampai. node yang berwarna putih adalah node biasa dapat menjadi node perantara maupun node pengirim dan node penerima. node yang berwarna merah menunjukan node tidak aman atau node yang memiliki serangan.

Gambar 5. Topologi simulasi dengan serangan Penempatan keseluruhan node diatur seperti pada gambar diatas agar node serangan dapat bekerja dengan maksimal. Ketika node pengirim diatur berdekatan maka node serangan tidak berfungsi karena paket akan langsung sampai pada node tujuan. Pada topologi jaringan dengan node serangan lebih sedikit, jika penempatan node serangan diletakkan dengan posisi yang tidak tepat maka pengiriman pesan tetap akan sampai karena adanya pengaruh protokol routing, tetapi tidak semua pesan akan sampai.

4. IMPLEMENTASI DAN PENGUJIAN 4.1 Implementasi

Implementasi adalah penjelasan secara umum perancangan topologi jaringan yang telah dibuat. Implementasi dibuat mengacu pada perancangan system dan menggunakan alat bantu simulator OMNET++ untuk membangun

scenario jaringan. Implementasi scenario

simulasi meliputi :

1. Konfigurasi protocol routing 2. Konfigurasi variasi node

3. Konfigurasi variasi node attacker 4. Konfigurasi probalitas attacker 5. Konfigurasi Mobility node 6. Konfigutasi pengiriman data 7. Konfigurasi NIC

8. Konfigurasi WLAN

9. Konfigurasi channel

4.2 Pengujian

Pada pengujian ini terdapat beberapa skenario simulasi diantaranya adalah pengujian tanpa serangan dengan node 20, pengujian variasi banyak serangan node dengan 2, 3, 5, 10 dan 18 node (serangan memiliki besar data 512B), dan pangujian besar probabilitas serangan dengan 0.2, 0.3, 0.5, 0.6, 0.7, 0.8, 0,9, 1 node masing-masing dibuat dengan menggunakan protocol routing AODV dan OLSR. Berikut adalah atribut yang digunakan pada skenario ini seperti pada Tabel 1.

Tabel 1. Atribut Skenario Pengujian

Parameter Nilai

Node Sender Node 0 Node Receiver Node 1

Jumlah node Attack 2, 3, 5, 10, 15 dan 18 Jumlah seluruh node 20 Nilai Probabilitas Serangan 0.2, 0.5,0.6,0.7,0.8,0.9 dan 1

Besar Data 512 bytes

Area Simulasi 900x500 meter

Waktu Simulasi 600s

Jenis Traffic UDP

Model Mobility Stationary

Standar IEEE Extended Rate PHY

(802.11g)

Bitrate 11Mbps

Dalam skenario ini dilakukan pengujian yang memiliki area simulasi 900x500 meter,besar data yang dikirim 512B selama 600s. Mobility yang digunakan adalah Stationary

Mobility. Skenario ini akan dilakukan pada

masing-masing protokol AODV dan OLSR sebagai parameter pengujian hasil akan digunakan throughput, end-to-end delay, packet

loss, dan packet delivery ratio.

5. HASIL

5.1 Simulasi Tanpa Serangan

Hasil dari skenario simulasi tanpa adanya serangan dengan membandingkan protokol AODV dan protokol OLSR diukur dengan parameter throughput, end-to-end delay dan paket loss.

Pada sub bab ini terdapat penjelasan hasil statistik pengujian simulasi tanpa serangan dengan parameter throughput.

Gambar 6. Throughput tanpa serangan Pada Gambar 6. menggambarkan bahwa tanpa adanya serangan black hole nilai rata-rata

throughput pada AODV lebih tinggi dari pada

nilai throughput pada OLSR. Hal ini terjadi karena dalam skenario simulasi ini menggunakan node yang statik.

Node statik yang dimaksud disini dapat

digambarkan sebagai node yang tidak bergerak. Dalam simulasi ini menggunakan stationary

mobility sehingga peforma AODV lebih baik

digunakan dalam simulasi ini. Sedangkan OLSR kinerjanya akan lebih maksimal apabila menggunaka node dinamis atau node yang dapat bergerak, karena cost dalam setiap node pada protokol routing OLSR akan berubah dengan cepat.

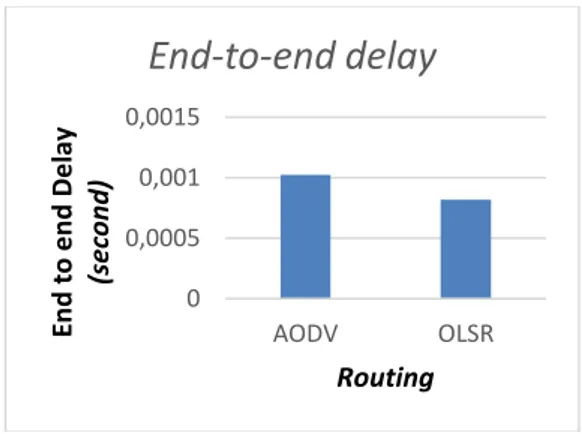

B. End-to-end delay

Pada bab ini terdapat penjelasan hasil statistik pengujian simulasi tanpa serangan dengan parameter end-to-end delay.

Gambar 7. End-to-end delay tanpa serangan Pada Gambar 7. menggambarkan bahwa tanpa adanya serangan black hole, nilai rata-rata

end-to-end delay pada AODV lebih tinggi dari

pada nilai throughput pada OLSR. Hal ini terjadi

karena dalam skenario simulasi ini menggunakan node yang statik.

C. Packet Loss

Nilai packet loss didapatkan dari rumus yang telah di tentukan untuk packet loss pada Persamaan (1):

𝑃𝑎𝑘𝑒𝑡 𝑑𝑎𝑡𝑎 𝑇𝑒𝑟𝑘𝑖𝑟𝑖𝑚−𝑝𝑎𝑘𝑒𝑡 𝐷𝑎𝑡𝑎 𝐷𝑖 𝑇𝑒𝑟𝑖𝑚𝑎

𝑃𝑎𝑘𝑒𝑡 𝑑𝑎𝑡𝑎 𝑦𝑎𝑛𝑔 𝑑𝑖𝑘𝑖𝑟𝑖𝑚 x 100% (1)

Gambar 8. Packet loss tanpa serangan Dapat dilihat pada Gambar 8. hasil paket

loss pada OLSR lebih besar dibandingkan

dengan paket loss yang didapat ketika menggunakan protokol AODV. Hal ini terjadi karena dalam skenario simulasi ini menggunakan node yang statik. Pada protokol AODV memilik kinerja yang lebih baik jika menggunakan node static sedangkan OLSR memiliki kinerja yang lebih baik jika menggunakan node dinamis.

Packet loss yang terjadi pada skenario ini

terjadi bukan karena serangan yang dibuat, melainkan karena peformansi dari masing-masing protokol itu sendiri. Dalam simulasi ini tidak memiliki serangan dan bersifat netral/bersih.

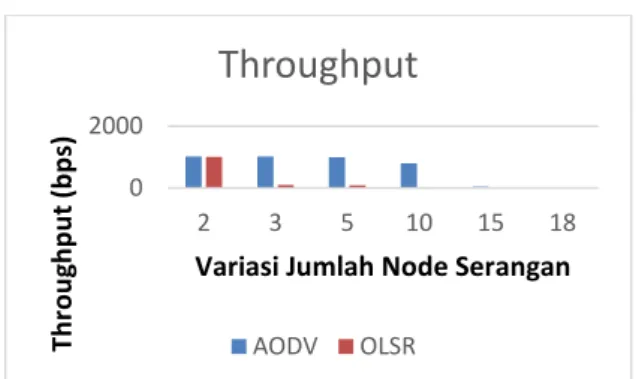

5.2 Simulasi Variasi Banyak Node Serangan

A. Throughput Variasi Banyak node Serangan

Nilai data dari throughput itu di dapatkan dari besar data yang terkirim dibagi waktu simulasi. 990 1000 1010 1020 1030 AODV OLSR

Throughput (bit/s)

0 0,0005 0,001 0,0015 AODV OLSR En d t o e n d Delay (s eco n d) RoutingEnd-to-end delay

0 1 2 3 AODV OLSR Pake t Loss ( % ) RoutingPaket loss

Gambar 9. Throughput variasi banyak node serangan

Pada Gambar 9. diatas merupakan data hasil pengujian throughput pada skenario pengaruh jumlah banyak node attacker. Dari data tersebut dapat dilihat perbandingan jumlah node attacker dengan besar throughput yang di dapat berbanding tebalik. Semakin banyak node serangan maka semakin kecil nilai throughput yang di dapat karena node attacker akan melakukan dropping setiap ada paket yang melewatinya sehingga mengganggu kecepatan

transfer data menjadi tidak efektif dalam

menentukan kinerja jaringan dari suatu node. B. End-to-end delay Variasi Banyak node

Serangan

Dalam Gambar 10. dapat dilihat hasil

statistic dari parameter end-to-end delay dengan

perbandingan protokol AODV dan protokol OLSR. Sercara keseluruhan hasil yang didapatkan hampir sama dari semua variasi banyak jumlah attacker yang diuji AODV maupun OLSR.

Gambar 10. End-to-end delay variasi banyak serangan

C. Packet Loss Variasi Banyak node Serangan

Nilai packet loss di dapatkan dari rumus yang telah di tentukan untuk packet loss seperti

pada Persamaan (1) yang telah disebutkan sebelumnya.

Gambar 11. Packet loss variasi banyak serangan Pada Gambar 11. diatas merupakan data hasil pengujian packet loss pada skenario pengaruh banyak node serangan. Dari data tersebut dapat dilihat perbandingan banyak

attacker dengan besar packet loss yang di dapat

telah sesuai. Semakin besar probabilitas serangan maka semakin besar juga paket loss yang terjadi. Probabilitas dropping adalah presentase jumlah paket yang di buang oleh

attacker. Oleh karena itu semakin besar paket

probabilitas serangan semakin besar juga paket yang akan di-drop oleh node node serangan. D. PDR (Packet Delivery Ratio) Variasi

Banyak node Serangan

Packet delivery ratio adalah total dari packet delivery atau paket yang telah diterima

berhasil dikirim ke tujuan dibandingkan dengan jumlah paket yang telah dikirim oleh pengirim.

Packet delivery ratio memiliki satuan dalam

persen (%).

Gambar 12. PDR Variasi Jumlah Node Serangan Pada Gambar 12. diatas merupakan data hasil pengujian PDR (Packet Delivery Ratio) pada skenario pengaruh jumlah banyak node

attacker. Dari data tersebut dapat dilihat

perbandingan jumlah node attacker dengan besar PDR yang di dapat berbanding tebalik. Semakin

0 2000 2 3 5 10 15 18 Th ro u gh p u t (b p s)

Variasi Jumlah Node Serangan

Throughput

AODV OLSR 0 0,001 0,002 2 3 5 10 15 18 En d -to -e n d d e lay ( sec )Variasi Jumlah banyak Node Serangan

End-to-end delay

AODV OLSR 0% 100% 200% 2 3 5 10 15 18 Pake t Lo ss (% )Variasi Jumlah banyak Node Serangan

Paket loss

AODV OLSR 0% 200% 2 3 5 10 15 18 PDR (% )Variasi Jumlah Node Serangan

PDR

banyak node serangan maka semakin kecil jumlah paket yang akan sampai.

5.3 Simulasi Variasi Besar Probabilitas Serangan

Pada sub bab ini terdapat hasil simulasi scenario variasi besar probabilitas serangan dengan keselurahan node 20 dibagi menjadi 15

node attacker dan 5 node biasa.

A. Throughput Variasi Besar Probabilitas Serangan

Nilai data dari throughput itu di dapatkan dari besar data yang terkirim dibagi waktu simulasi.

Gambar 13. Throughput probabilitas serangan Dalam Gambar 13. diatas merupakan data hasil pengujian throughput pada skenario pengaruh besar probabilitas attacker. Dari data tersebut dapat dilihat perbandingan jumlah node

attacker dengan besar throughput yang di dapat

berbanding tebalik. Semakin besar probabilitas serangan maka semakin kecil nilai throughput yang di dapat. Probabilitas droping dalah presentase jumlah paket yang dibuang oleh

attacker. Oleh karena itu semakin besar paket

probabilitas serangan semakin besar juga paket yang akan diretansmisikan oleh node sehingga kecepatan transfer data menjadi tidak efektif dalam menentukan kinerja jaringan dari suatu

node.

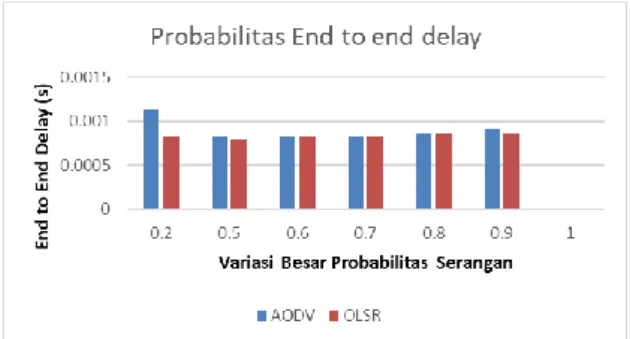

B. End-to-end Delay Variasi Besar Probabilitas Attacker

Dalam Gambar 14. dapat dilihat hasil

statistic dari parameter end-to-end delay dengan

perbandingan protokol AODV dan protokol OLSR.

Gambar 14. End-to-end delay variasi besar probabilitas serangan

Hasil yang didapatkan hampir sama dari semua probabilitas yang di uji. Dalam skenario simulasi ini menggunakan UDP yang tidak memiliki retransmisi data sehingga data yang di dapatkan untuk end-to-end delay hanya dilakukan pada data yang sampai saja.

C. Packet Loss Variasi Besar Probabilitas Serangan

Nilai packet loss di dapatkan dari rumus yang telah di tentukan untuk packet loss seperti pada Persamaan (1) yang telah disebutkan sebelumnya.

Gambar 15. Packet loss variasi besar probabilitas serangan

Pada Gambar 15. diatas merupakan data hasil pengujian packet loss pada skenario pengaruh besar probabilitas serangan. Dari data tersebut dapat dilihat perbandingan probabilitas

attacker dengan besar packet loss yang di dapat

berbanding tebalik. Semakin besar probabilitas serangan maka semakin besar juga paket loss yang terjadi. Probabilitas dropping dalah presentase jumlah paket yang di buang oleh

attacker. Oleh karena itu semakin besar paket

probabilitas serangan semakin besar juga paket yang akan di-drop oleh node-node serangan. D. PDR (Packet Delivery Ratio) Variasi Besar

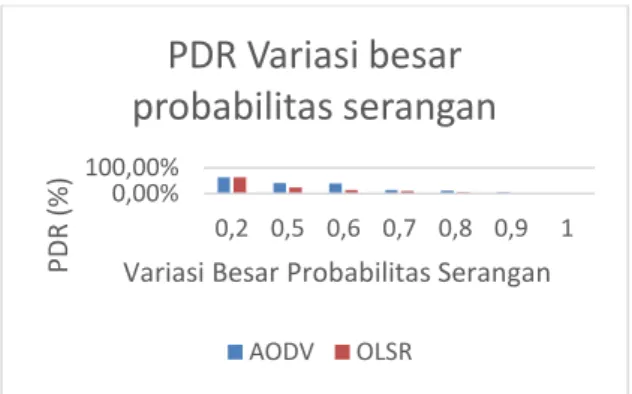

Probabilitas Attacker

Packet delivery ratio adalah total dari packet delivery atau paket yang telah diterima 0 1000 0,2 0,5 0,6 0,7 0,8 0,9 1 Th rou g h p u t (b p s)

Variasi Besar Probabilitas Serangan

Probabilitas Throughput

AODV OLSR 0,00% 200,00% 0,2 0,5 0,6 0,7 0,8 0,9 1 Pack e t Loss ( % )Variasi Besar Probabilitas Serangan

Probabilitas Paket Loss

berhasil dikirim ke tujuan dibandingkan dengan jumlah paket yang telah dikirim oleh pengirim.

Packet delivery ratio memiliki satuan dalam

persen (%).

Gambar 16. PDR variasi besar probabilitas serangan

Pada Gambar 16. diatas merupakan data hasil pengujian PDR (Paket Delivery Ratio) pada skenario pengaruh variasi besar probabilitas attacker. Dari data tersebut dapat dilihat perbandingan basar variasi dengan besar PDR yang di dapat berbanding tebalik. Semakin banyak node serangan maka semakin kecil jumlah paket yang akan sampai.

6. KESIMPULAN

Serangan black hole mempengaruhi kinerja protokol routing AODV dan OLSR. Dalam penelitian ini menggunakan stationary mobility yang hasilnya berdampak lebih banyak pada protokol routing OLSR dari pada AODV dan dapat diukur menggunkan parameter

throughput, end-to-end delay, packet loss, dan packet delivery ratio.

Variasi banyak node serangan memiliki pengaruh terhadap kinerja protokol AODV dan OLSR yaitu semakin banyak node serangan maka jumlah paket yang di-drop akan semakin besar. Throughput yang di dapatkan untuk AODV lebih besar dibandingkan dengan OLSR semakin banyak node sarangan maka semakin sedikit hasil throughputnya. Hasil throughput pada AODV memiliki hasil terendah 61,44bps sedangkan OLSR 40,96bps dalam jumlah node serangan sebanyak 18 node. Secara keseluruhan hasil yang didapatkan hampir sama dari semua variasi banyak jumlah serangan yang diuji AODV maupun OLSR untuk end-to-end delay. Pada skenario simulasi ini menggunakan UDP yang tidak memiliki retransmisi data sehingga data yang didapatkan untuk end-to-end delay hanya dilakukan pada data yang sampai saja.

Packet loss pada OLSR lebih tinggi dibandingkan pada AODV. Hasil packet loss tertinggi pada AODV sebesar 99,33% ketika banyak node penyerang berjumlah 18 sedangkan dengan OLSR memiliki hasil tertinggi 99,50%.

Kinerja protokol AODV dan OLSR dipengaruhi oleh variasi besar probabilitas serangan. Kedua protokol memiliki hasil yang sama pada variasi banyak node serangan yaitu besar paket yang dropping pada OLSR lebih besar dari pada AODV. Sedangkan hasil dari memperbesar probabilitas serangan memiliki hasil yang lebih maksimal dibandingkan dengan menambah node serangan. Hal ini disebabkan karena jika probabilitasnya tinggi hanya pada beberapa node serangan saja kemungkinan paket yang akan di-drop juga akan tinggi. Sedangkan jika probabilitasnya rendah dalam jumlah node serangan yang banyak hasilnya tidak akan maksimal. Hasil throughput AODV pada variasi besar probabilitas serangan memiliki hasil terendah 346,664 bps dan hasil untuk throughput pada OLSR memiliki hasil terendah 27,7333334 bps. Hasil packet loss pada AODV meiliki nilai tertinggi 100% begitu juga hasil packet loss untuk OLSR pada variasi besar probabilitas serangan.

DAFTAR PUSTAKA

Harmandeep singh, M. singh. (2013). Effect Of Black Hole Attack On AODV Routing Protocol In MANET. International Journal of Computer Science and Technology, 2278–3091(may-june), 43–

46.

Mardani, B., Teknik, F., Studi, P., & Elektro, T. (2008). Analisis Unjuk Kerja Wireless

Mesh Network Dengan Routing Protocol Olsr Wireless Mesh Network.

Pietro, R. Di, Guarino, S., Verde, N. V, & Domingo-ferrer, J. (2014). Security in wireless ad-hoc networks – A survey.

Computer Communications, 51, 1–20.

https://doi.org/10.1016/j.comcom.2014.06 .003

Seputra, W. E., Sukiswo, & Zahra, A. A. (2011). Perbandingan Kinerja Protokol Aodv Dengan Olsr Pada Manet. Jurnal Jurusan

Teknik Elektro, Fakultas Teknik, Universitas Diponegoro, Semarang, Indonesia., 1–7.

Shendurkar, M. A. M., & Chopde, P. N. R. (2014). A Review of Black Hole and Worm

0,00% 100,00%

0,2 0,5 0,6 0,7 0,8 0,9 1

PDR (%

)

Variasi Besar Probabilitas Serangan

PDR Variasi besar

probabilitas serangan

Hole Attack on AODV Routing Protocol in MANET, 9(8), 394–399.

Shukla, A. (2014). A Review on Detecting and Mitigating Techniques of Black-Hole Attack from Aodv in Manet, 3(11), 755– 758.