49

HASIL DAN PEMBAHASAN

4.1. Spesifikasi Sistem 4.1.1. VPN Server

VPN server berupa perangkat keras router yang dapat dikonfigurasi sebagai VPN server. Kemampuan sebuah router untuk dapat dijadikan sebagai VPN server ditentukan dari piranti lunak dari router tersebut.

VPN server pada PT. LeGreen akan menggunakan Mikrotik Routerboard RB751U. Router ini sudah digunakan pada sistem yang sudah berjalan merupakan router yang menjadi titik pusat dari seluruh jaringan pada kantor pusat PT. LeGreen.

Alasan awal memilih Mikrotik Routerboard RB751U adalah karena fiturnya yang cukup lengkap dan harganya yang tidak terlalu mahal. Selain itu juga didukung dengan kemudahan konfigurasinya dan juga tampilan user interface yang sangat user friendly dan terstruktur.

4.1.2. VPN Client

Pada sisi client, koneksi VPN di establish dengan membuat koneksi baru secara manual. Terdapat otentikasi user level seperti

username dan password, yang harus diisi sesuai dengan PPP yang

telah dibuat pada konfigurasi mikrotik sebelumnya. Dan juga, baik pengirim dan penerima harus mempunyai pre-shared key yang sama. Bila pre-shared key tidak sama maka Internet Key Exchange Protocol (IKE) Tunnel tidak akan terbentuk.

Tabel 4.1- Hardware Jaringan Internal Perusahaan Jumlah Hardware

2 unit Router TP Link TL-WA801ND

• Interface : One 10/100M Ethernet Port(RJ45), Support Passive PoE • Button : Power On/Off Button, WPS

Button, Reset Button

• External power supply : 9VDC / 0.85A • Wireless standards : IEEE 802.11n,

IEEE 802.11g, IEEE 802.11b • Antena : 2*5dBi Detachable Omni

Directional

• Dimensi : 7.1 ×4.9× 1.4 in.

4 unit Cisco LinkSys E1200 N300(4 port)

• Frequency bands : 2.4 GHz • Data rates : up to 300 Mbps • Wireless standards : IEEE 802.11g • Dimensi : 7 x 6 x 1.2 in.

1 unit Cisco LinkSys E1500 N300 (4 port)

• Frequency bands : 2.4 GHz • Data rates : up to 300 Mbps • Wireless standards : IEEE 802.11n • Dimensi : 9.6 x 11.1 x 2.8 in.

1 unit Cisco LinkSys E2500 N600 (4 port)

• Frequency bands : 2.4 GHz / 5 GHz • Data rates : up to 300 Mbps + 300

Mbps wireless data rates

• Wireless standards : IEEE 802.11a, IEEE 802.11b, IEEE 802.11g, IEEE 802.11n

• Dimensi : 6.85 x 7.44 x 0.91 in.

1 unit Mikrotik RB751U-2HnD (5 port)

• Main storage : 64 MB • RAM : 32 MB

• Wireless standards : IEEE 802.11 b/g/n

• Antena : 2*5dBi

• Operating system : RouterOS level 4 • Dimensi : 4.4 x 5.4 x 1.1 in.

Spesifikasi Komputer

Tabel 4.2–SpesifikasiKomputer Server

Intel core i7-3770 @3,4 GHz Processor

Windows Server Standard 2007 Operating System Gigabyte H61M-S2P MotherBoard 8.00 GB Dual-Channel DDR3@ 798MHz Memory 1 TB Seagate ST100DM003-9YN162 ATA Device Hardisk

HL-DT-ST DVDRAM GH24NS95

Optical Drive

Tabel 4.3 - Spesifikasi Komputer Client

Intel core i7-2670QM @2,20 GHz Processor Windows 7 Operating System N43SL MotherBoard 4 GB Memory 750 GB Hardisk

4.2. Implementasi Jaringan PT LeGreen

4.2.1. Perancangan Sistem Jaringan VPN

Sistem yang akan diusulkan untuk menghadapi permasalahan yang dihadapi oleh PT. LeGreen adalah diimplementasikannya jaringan secured VPN berbasis kombinasi L2TP dan IPSec yang berfungsi menghubungkan komputer pada kantor pusat perusahaan PT LeGreen dengan komputer client. Hal ini membuat staff IT dapat memonitoring dan melakukan remote jaringan pada kantor pusat kapanpun dan dimanapun sehingga lebih efisien dan efektif.

4.2.2. Konfigurasi VPN pada MikroTik

Konfigurasi dilakukan pada Router MikroTik RB-751U dengan winbox os v5.25 yang berada pada kantor pusat PT LeGreen. Berikut adalah langkah-langkah konfigurasinya :

1. Masuk ke Winbox Mikrotik. Beberapa saat kemudian muncul pop-up window yang meminta untuk mengisi username dan

password sebagai bagian dari autentikasi untuk mengkonfirmasi

perangkat keras router, kemudian pilih connect.

2. Setelah masuk akan ada layar utama dari interface winbox sebagai berikut

Gambar 4.1 -Tampilan Utama Winbox Mikrotik

Winbox merupakan perangkat lunak yang berjalan pada Mikrotik yang memungkinkan proses administrasi pada Mikrotik RouterOS dengan menggunakan Graphical User

Interface (GUI) yang sederhana dan juga cepat.

Dalam winbox versi 5.25 tampilan utama winbox dibagi menjadi beberapa bagian :

a. Title bar : menampilkan user dan address, jenis

RouterBoard yang digunakan beserta platform

b. Menu bar : berisi menu dan sub-menu yang dapat

digunakan pada winbox. Menu atau sub-menu yang ada tergantung dari paket yang diinstall

c. Work area : area tempat dimana jendela menu ditampilkan

Work area Menu bar

d. Undo / redo button. Undobutton merupakan tombol yang

digunakan untuk membatalkan perintah sebelumnya, sedangkan redo button merupakan tombol yang digunakan untuk mengulang perintah yang telah dibatalkan

e. Safe mode button : mengembalikan semua perubahan pada

saat konfigurasi dalam safe mode ke keadaan sebelum dilakukan perubahan apabila sesi telah berakhir, log out atau disconnect dari winbox

f. Hide PPP password : digunakan untuk mengganti semua

informasi yang bersifat sensitif dengan simbol bintang (*) g. Windows traffic : tanda berwarna hijau menunjukan bahwa

winbox sedang berada dalam secure mode.

h. Secure Mode : dengan memilih secure mode, winbox akan

menggunakan enkripsi Transport Layer Security (TLS) untuk melindungi sesi

3. Selanjutnya untuk menambahkan address list yang diinginkan klik menu IP, pilih Address List dan tambahkan IP 139.X.X.X.Address tersebut merupakan IP publicdari Internet

Service Provider (ISP) yang akan kita gunakan sebagai sisi server. Untuk sisi client masukkan IP 192.168.1.25 dengan

Gambar 4.2- Address List

Jendela address list menampilkan 3 kolom yaitu :

a. Address : berisikan alamat-alamat IP yang digunakan

b. Network : menunjukan pada jaringan mana IP tersebut

berada

c. Interface : sebagai jalur port yang digunakan

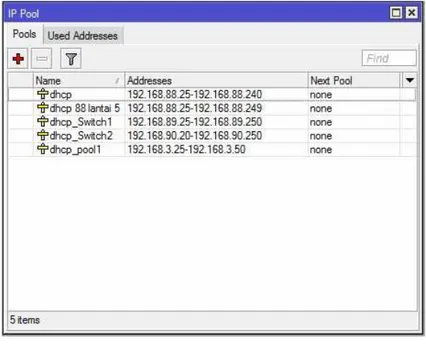

4. Kemudian pada menu IP pilih IP Pool. Add Pool, isi name dan

address, masukkan range IP dari 192.168.3.25 sampai

192.168.3.50. Range IP dari pool tersebut akan digunakan oleh DHCP server untuk diberikan kepada device yang terkoneksi dengan jaringan VPN.

Gambar 4.3- IP Pool

Gambar 4.4 - IP Pool Detail

Jendela IP pool dan IP pool detail menampilkan 3 kolom yaitu : a. Name : merupakan nama dari IP pool yang kita buat

b. Addreses : berisikan rangeIP yang akan digunakan

c. Next pool: berisi pilihan untuk meneruskan padapool

berikutnya atau tidak

5. Untuk konfigurasiDHCP server, pada menu IP pilih DHCP, tambahkan DHCPserver. Isi kolom name, ether dan pada

address pool masukkan IP Pool yang telah dibuat sebelumnya.

DHCP server akan memberikan IP secara otomatis jika suatu perangkat terkoneksi dengan router mikrotik.

Gambar 4.5- DHCP Server

Gambar 4.6 - DHCP Server Detail

Jendela DHCP server dan DHCP server detail memiliki beberapa baris komponen diantaranya yaitu :

a. Name : nama dari DHCP yang dibuat

b. Interface : jalur portyang akan digunakan

c. Lease time: memberikan jangka waktu penggunaan IP

6. Tahapan yang selanjutnya adalah melakukan konfigurasinetwork untuk DHCP server yang telah dibuat. Pilih menu networks tambahkan address sesuai dengan IP pada DHCP sebelumnya. Masukkan address 192.168.1.0 dengan subnet mask 255.255.255.0 dan gateway 192.168.1.1.

Gambar 4.7 - DHCP Server Network

Gambar 4.8 - DHCP Network Detail

Beberapa komponen yang berada dalam jendela DHCP Network dan DHCP NetworkDetail, yaitu :

a. Address : menunjukan jaringan dari DHCP

b. Gateway : network point yang berfungsi sebagai pintu

gerbang dari jaringan yang masuk ataupun yang keluar. Dalam jaringan pada perusahaan seringkali komputer

server bertindak sebagai gateway yang berfungsi sebagai proxy server ataupun firewall server.

c. Netmask : merupakan kombinasi IP address yang

menentukan apakah IP address dapat langsung terkoneksi dengan Local Area Network (LAN) atau harus melewati

router terlebih dahulu

d. DNS server:merupakan komputer yang teregistrasi ke dalam DNS. DNS digunakan untuk memetakan host name ke dalam network address. DNS server digunakan untuk menyimpan data dari jaringan

e. Domain : nama unik yang diberikan untuk mengindentifikasi nama serverkomputer seperti web

server atau e-mail server di internet

f. WINS server : merupakan hasil implementasi dari

NetBIOS Name Service (NBNS) oleh Microsoft. Sama

halnya dengan DNS server, WINS digunakan untuk memetakan host name ke dalam network address.

g. NTP server : aplikasi layanan dari server untuk melakukan sinkronisasi waktu dengan client sehingga waktu yang ada pada sebuah jaringan sama.

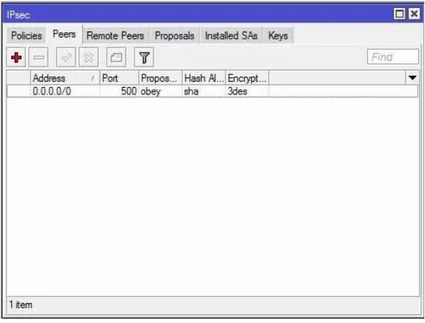

7. Untuk menambahkan fitur IPsec pada VPN yang dibuat gunakan menu IP kemudian pilih IPsec dan pada submenu pilih

Proposals. Klik default, pada authentication algorithmpilih

sha1, danpada encryption algorithm pilih 3des, untuk melanjutkan klik Apply dan OK.

Gambar 4.9- IPSec Proposal

Gambar 4.10 - IPSec Proposal Detail

Beberapa komponen penting yang ditampilkan pada jendela IPSec proposal dan IPSec proposal detail yaitu :

b. Encr.Algorithms : berisi pilihan penggunaan algoritma

enkripsi yang nantinya akan digunakan dalam koneksi jaringan

c. Lifetime : lamanya waktu yang disediakan oleh protokol

IPSec untuk setiap jaringan yang terbentuk

d. PFS Group : Perfect Forward Secrecy (PFS) merupakan fitur yang tambahan yang disediakan oleh Internet Key

Exchange (IKE)

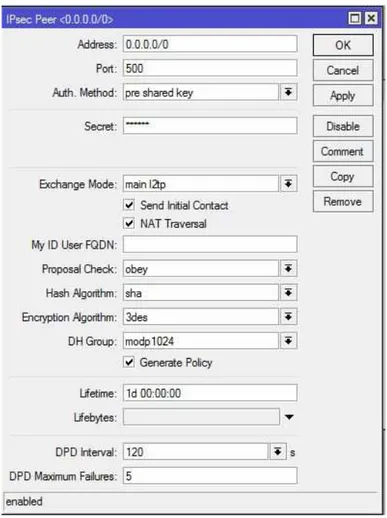

8. Kemudian pada IPsec pilih menu Peers dan tambahkan peer baru. Pilih authentication method menggunakanpre-shared key. Pre-shared key digunakan untuk otentikasi antara server dan

client yang dibuat agar dapat saling terkoneksi. Kemudian isi

kolom secret.Secret merupakan passwordyang nantinya akan digunakan untuk mengotentifikasi user VPN. Secret yang dibuat pada mikotik harus sama dengan secret padasettingan IPSec

device klien, jika tidak sama maka otentikasi tidak akan berhasil

dan koneksi VPN pun tidak berhasil terbentuk. Kemudian pada kolom exchange modepilih main l2tp. Pilih generate policy dan untuk melanjutkan klik Apply dan OK.

Gambar 4.12- IPSec Peer Detail

Beberapa komponen yang berada dalam jendela IPSec peer dan IPSec peer detailyaitu :

a. Address : berisi alamat IP yang dapat mengakses dengan

menggunakan IPSec

b. Port : secara unik mengidentifikasi aplikasi atau proses

yang berjalan pada satu komputer yang berbeda dan memungkinkan untuk berbagi koneksi fisik tunggal untuk jaringan packet switched seperti internet.Port 500 digunakan oleh Internet Security Association and Key

Management Protocol(ISAKMP)

c. Auth. Method : metode yang digunakan untuk verifikasi user

d. Secret: berisikan password atau sekumpulan karakter yang

melakukan akses dengan menggunakan IPSec harus memiliki secret yang sama, apabila tidak maka koneksi IPSec tidak akan terbentuk

e. Exchange mode: protokol VPN yang dipilih untuk

digunakan bersamaan dengan IPSec

f. Hash Algorithm: algoritma yang digunakan untuk

mengenkripsi data. Algoritma yang sering kali digunakan adalah Secure Hash Algorithm (SHA) dan Message

Diggest 5 (MD5). Algoritma SHA yang memiliki 160 bit key jauh lebih aman jika dibandingkan dengan MD5 yang

hanya memiliki 128 bit key namun SHA terbilang cukup lambat.

g. Encryption Algorithm:metode enkripsi yang digunakan

untuk mengamankan data pada saat koneksi IPSec terbentuk diantaranya Data Encryption Standard (DES) dan Triple Data Encryption Standard (3DES)

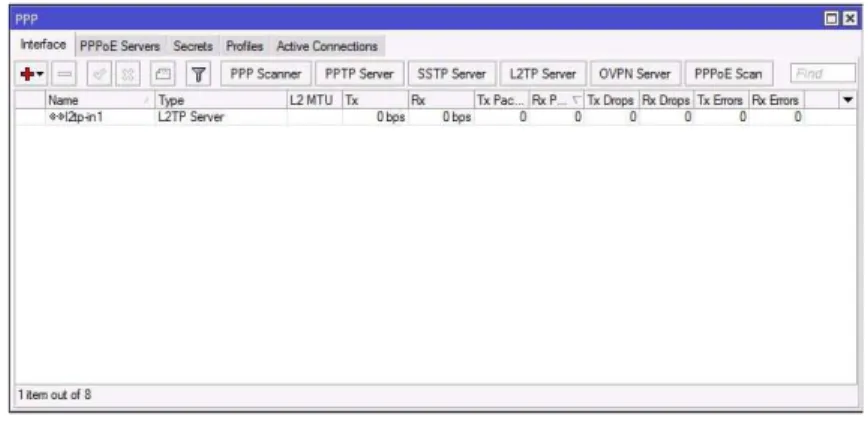

9. Tahapan selanjutnya pada menu PPPpilih menuL2TP Server kemudian pilih enable untuk mengaktifkan fitur L2TP , ganti

Default Profile menjadi default-encryption dilanjutkan dengan

memilih mschap1 dan mschap 2. Klik Apply dan OK untuk melanjutkan.

Gambar 4.14 - L2TPEnable

Beberapa komponen yang berada dalam jendela L2TP Enable yaitu :

a. Max MTU : membatasibesarnya ukuran paket data yang ditransmisikan atau dikirim melalui jaringan komputer b. Max MRU : membatasibesarnya paket data yang diterima c. Keepalive Timeout : lamanya waktu yang digunakan

untuk memeriksa permintaan berikutnya (dalam detik) d. Authentication : merupakan protokol kriptografik yang

digunakan untuk mengotentifikasi entitas yang saling membangun koneksi satu dengan yang lain. Pada Mikrotik otentifikasi yang disediakan antara lain Password

Authentication Protocol (PAP), Challange Handshake Authentication Protocol (CHAP) dan Microsoft Challange Handshake Authentication Protocol (MSCHAP)

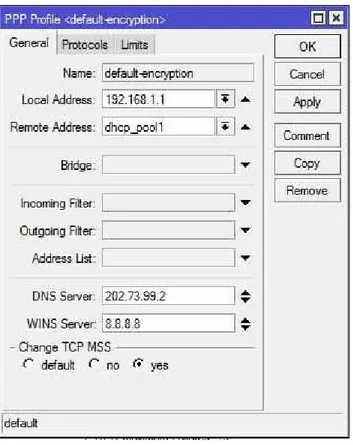

10. Pada menu PPP pilih Profiles, pada kolom Generalklik default

encryption. Masukkan IP jaringan LAN pada Local Address

yaitu 192.168.1.1 dan Remote Address sesuai dengan IP Pool yang telah dibuat sebelumnya yaitu dhcp_pool1. Klik Apply dan

Gambar 4.15- PPP Profile

Gambar 4.16- PPP Profile Detail

Beberapa komponen yang berada dalam jendela PPP Profile dan PPP profile detailyaitu :

a. Name: nama profileyang akan digunakan

b. Local Address :

c. Domain Name System (DNS)Server :merupakan komputer

memetakan host name ke dalam network address. DNS server digunakan untuk menyimpan data dari jaringan d. Windows Internet Name Service (WINS) Server

:merupakan hasil implementasi dari NetBIOS Name

Service (NBNS) oleh Microsoft. Sama halnya dengan

DNS server, WINS digunakan untuk memetakan host

name ke dalam network address.

11. Tahapan selanjutnya adalah menentukan username dan

password apa yang akan digunakan ketika userlogin dengan

menggunakan VPN menuju komputer pada server. Pada menu PPP kolom Secrets, tambahkan PPP secret baru. Masukkan

name, password, dan service yang akan digunakan pada kali ini

pilih l2tp dan pada profile pilih default-encryption.

Gambar 4.18- PPP Secret Detail

Beberapa komponen penting yang ditampilkan pada jendela PPP

Secret dan PPP Secret Detail yaitu :

a. Name : berisi user nameyang digunakan untukloginketika

menggunakan VPN

b. Password: kumpulan karakter yang digunakan untuk

memverifikasi identitas diri user kepada sistem keamanan, dimana dalam ini sistem keamanan yang digunakan adalah protokol IPSec

c. Service : berisi protokol yang digunakan dalam layanan

tersebut

d. Profile :berisi nama PPP profile yang sudah diregistrasi

Konfigurasi VPN pada Mikrotik telah berhasil diakukan.Langkah selanjutnya adalah melakukan konfigurasi pada

4.2.3. Konfigurasi VPN pada Komputer Client

Konfigurasi VPN juga dilakukan pada komputer client. Setelah konfigurasi dilakukan, komputer client akan dapat terkoneksi dengan komputer kantor pusat. Langkah-langkah melakukan konfigurasi pada client adalah sebagai berikut:

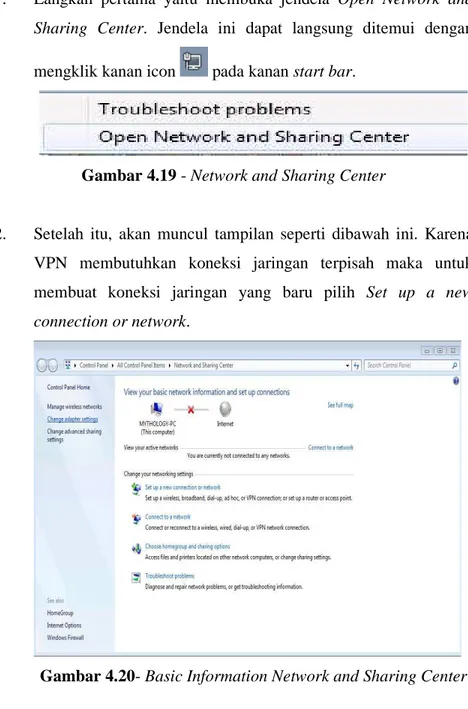

1. Langkah pertama yaitu membuka jendela Open Network and

Sharing Center. Jendela ini dapat langsung ditemui dengan

mengklik kanan icon pada kanan start bar.

Gambar 4.19 - Network and Sharing Center

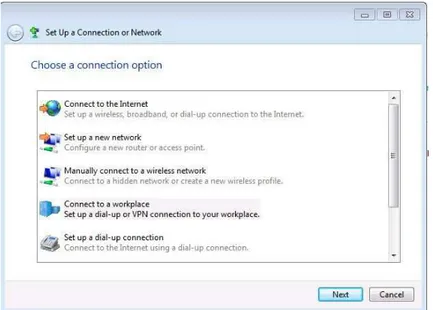

2. Setelah itu, akan muncul tampilan seperti dibawah ini. Karena VPN membutuhkan koneksi jaringan terpisah maka untuk membuat koneksi jaringan yang baru pilih Set up a new

connection or network.

Gambar 4.20- Basic Information Network and Sharing Center

3. Kemudian pilih Connect to a workplace, agar dapat terhubung dengan VPN yang kita buat. Untuk melanjutkan klik Next.

Gambar 4.21- Connection Option

4. Karena VPN yang dibuat menggunakan melalui jaringan internet pilih option Use my Internet connection.

Gambar 4.22- Internet Connection Option

5. Masukkan IPaddress komputer yang dituju. Dalam hal ini menggunakan IP public yang didapat dari Internet Service

Provider (ISP). Gunakan opsi Don’t connect now untuk tidak

melakukan koneksi VPN langsung karena belum menentukan protokol yang digunakan pada konfigurasi VPN client.

Gambar 4.23- Input Internet Address

6. Langkah selanjutnya, masukkan User name dan Password yang sebelumnya telah diregistrasikan pada konfigurasi VPN di Mikrotik. Klik Create untuk membuat koneksi jaringan VPN.

Gambar 4.24- Connect to Workplace

7. Setelah berhasil membuat koneksi VPN, tahapan selanjutnya adalah mengubah protokol yang akan digunakan. Klik Close untuk melanjutkan ke tahapan selanjutnya.

Gambar 4.25- Connect to VPN

8. Pada Network Connection, klik kanan pada VPN Connection yang telah kita buat sebelumnya dan pilih Properties. Setelah itu akan muncul tampilan gambar 4.26. IP address of destination akan muncul secara otomatis apabila pada tahapan sebelumnya telah dimasukkan.

9. Untuk mengubah protokol yang akan digunakan pilih

submenuSecurity.

Gambar 4.27- VPN Connection Security Setting

10. Terdapat beberapa protokol yang tersedia. Dalam hal ini, pilih

Gambar 4.28- L2TP Setting padaVPN Connection Properties

11. Pada konfigurasi Mikrotik digunakan pre-shared key, maka diperlukan key atau secret yang telah dikonfigurasikan sebelumnya. Pilih Advanced settings.Pada tampilan Advanced

Properties, masukkan key yang telah diregistrasikan pada

konfigurasi winbox sebelumnya.

Gambar 4.29 - L2TP Preshared Key

12. Konfigurasi protokol telah berhasil dilakukan. Maka tahapan selanjutnya adalah mengkoneksikan komputer client dengan komputer kantor pusat.

Gambar 4.30 - VPN Connection

13. Kemudian masukkan User name dan Password sesuai dengan PPP yang telah dibuat pada konfigurasi Mikrotik server sebelumnya. Untuk melakukan koneksi VPN pilih Connect.

Gambar 4.32 – Proses Login VPN

14. Komputer client yang telah terkoneksi ke dalam jaringan VPN akan terlihat pada menu PPP Active Connection

Gambar 4.33 – PPP Active Connection

4.3. Testing VPN

4.3.1. Uji Koneksi VPN

Pada uji koneksi VPN, untuk melihat apakah device sudah terkoneksi dengan jaringan VPN yang telah dibuat, dapat dilihat dengan Command Prompt pada Run. Untuk menjalankan Command

Prompt kita bisa langsung mengetikkan “cmd” pada menu Run yang

berada pada Start Button Windows. Setelah jendela command prompt tampil gunakan perintah “ipconfig” untuk melihat konfigurasi IP.

Gambar 4.34- Uji Koneksi VPN

Dari gambar diatas dapat dilihat bahwa device telah terkoneksi dengan jaringan VPN dan mendapatkan IPaddressdari pool yaitu 192.168.1.32/24.

Gambar 4.35- Uji Koneksi Komputer Server

4.3.2. Uji Transfer Data

Pada uji transfer data, digunakan aplikasi Remote Desktop

Connection. Aplikasi Remote Desktop Connection merupakan aplikasi

atau fitur yang terdapat pada sistem operasi Microsoft Windows XP, Windows Server 2003, Windows Vista, dan Windows Server 2008 yang mengizinkan penggunanya untuk melakukan koneksi komputernya dengan sebuah komputer yang berada pada tempat yang

berbeda dan berjarak jauh seolah-olah sedang berada depan mesin yang bersangkutan. Dengan Remote Desktop Connection

penggunanya dapat mengakses data serta mengendalikan komputer yang berbeda pada tempat yang berbeda.

Uji transfer data dilakukan dengan mengirimkan folder “zofthotel 3” dari komputer server ke komputer yang terkoneksi dengan jaringan VPN. Berikut adalah tahapan pengujian VPN dengan menggunakan Remote Desktop Connection :

Gambar 4.36- Remote Desktop Connection

1. Klik Startpada program Windows yang berada pada sudut kiri bawah layar komputer. Klik All Programs, pilih Accesories kemudian pilih Remote Desktop Connection, klik icon tersebut untuk menjalankan aplikasi.

Gambar 4.37- Tampilan Awal Remote Desktop Connection 2. Saat Remote Desktop Connection sudah dijalankan, pada kolom

Computer masukkan IPaddress atau nama komputer yang akan

di remote.

Gambar 4.38- Memasukkan IP Address

3. Masukkan IP address komputer yang dituju (192.168.1.20) dan klik Connect.

4. Setelah itu akan muncul tampilan desktop dari komputer yang sedang di remote (Gambar 4.39). Untuk menduplikasi

filearahkan kursor pada file tersebut kemudian klik kanan pada file tersebut pilih Copy atau dengan menggunakan tombol Ctrl +

X dan pada desktop clientklik kanan pilih Paste atau menggunakan tombol Ctrl + V.

Gambar 4.39- Tampilan Desktop Server

Berikut adalah proses penduplikasian data dari komputer server ke komputer clientmelalui Remote Desktop Connection :

Gambar 4.40- Proses Pengkopian File

Setelah penduplikasian data tersebut telah selesai, danfile “zofthotel 3” akan secara otomatis terkirim ke komputer client (dapat dilihat pada gambar 4.41)

Gambar 4.41- File telah selesai diduplikasi

File“zofthotel 3” dari komputer server berhasildiduplikasi ke komputer client melalui jaringan VPN.