Fakultas Ilmu Komputer

Universitas Brawijaya

2698

Analisis Performa

Centralized Firewall

pada Multi Domain

Controller

di

Arsitektur

Software-Defined Networking

(SDN)

Rifki Pinto Hidayat1, Rakhmadhnay Primananda2, Edita Rosana Widasari3

Program Studi Teknik Informatika, Fakultas Ilmu Komputer, Universitas Brawijaya E-mail: 1[email protected], 2[email protected], 3[email protected]

Abstrak

Software Defined Networking merupakan terobosan terbaru dalam pemodelan jaringan modern dimana

control plane dan data plane telah dipisahkan satu sama lain. Dimana pada SDN control plane

diletakkan pada controller yang bertugas untuk mengatur dan menyediakan segala keperluan yang ada di jaringan. Controller akan melakukan monitoring keadaan jaringan dan melakukan proses perbaikan apabila terjadi kerusakan di jaringan, yang salah satunya bisa disebabkan oleh adanya serangan Denial of Services (DoS) dan Distributed – Denial of Services (DDoS) Attacks. Dimana dengan menerapkan

firewall secara terpusat pada controller, controller dapat dengan cepat mendeteksi ketika terjadi serangan di jaringan baik serangan yang dilakukan oleh host di domainnya maupun oleh host di domain

jaringan lain, sehingga proses penangganan serangan sendiri menjadi lebih cepat dan efektif. Hal tersebut dibuktikan berdasarkan pada rata – rata waktu penangganan serangan yang dibutuhkan adalah sekitar 6.042 seconds dengan rata – rata penggunaan resource cpu adalah 18.4% dan bitrate yang diterima oleh host victim sebesar 13.582 Kbps setelah serangan tertanggani oleh controller, menandakan bahwa penerapan centralized firewall di controller dapat dengan cepat mendeteksi dan melakukan penangganan serangan yang terjadi, dengan menggunakan resource cpu yang tidak terlalu besar dan menekan jumlah packet data yang dikirim sehingga dapat menghemat penggunaan bandwith di jaringan.

Kata Kunci : Software - Defined Networking, controller, firewall, DoS, DDoS.

Abstract

Software Defined Networking is the latest breakthrough in modern network modeling where control plane and data plane have been separated from each other. Where on the SDN control plane is placed on the controller in charge of organizing and providing all the needs that exist in the network. The controller will monitor the state of the network and also perform the repair process in case of damage to the network, one of which can be caused by Denial of Service (DoS) and Distributed - Denial of Service (DDoS) Attacks attacks. With implementing a centralized firewall on the controller, the controller can quickly detect when a network attacks occurs either by hosts hosted on their domains or by hosts in other network domains, so the process of own attack subscribing becomes faster and more effective. That things proved based on the average attack time the required subscription is about 6.042 seconds with average use of cpu resource is 18.4% and bitrate received by host victim 13.582 Kbps after attacking by the controller, indicating that the implementation of centralized firewall in the controller can quickly detect and subscribe to attack that occur, using a resource cpu that is not too large and pressing the number of packets of data sent so as to save on bandwidth usage in the network.

Keywords : Software - Defined Networking, controller, firewall, DoS, DDoS.

1. PENDAHULUAN

Pada saat ini perkembangan teknologi informasi berkembang dengan sangat pesat tidak terkecuali pada jaringan komputer. Pada perkembangan teknologi ini munculah konsep baru yaitu Software - Defined Networking

(SDN). Software - Defined Networking (SDN) adalah sebuah konsep pendekatan baru untuk mendesain, membangun dan mengelola jaringan komputer dengan memisahkan control plane dan

data plane (McKeown, dkk., 2008). Konsep utama pada Software -Defined Networking

semua pengaturan berada pada control plane,

yang mana control plane sendiri dalam SDN diimplementasikan ke dalam bentuk sebuah

controller yang memiliki tugas mengatur dan memonitoring seluruh traffic data di jaringan. Termasuk juga salah satu tugas dari controller

adalah menanggani serangan yang bisa terjadi sewaktu – waktu di jaringan, salah satuunya adalah serangan Denial of Services (DoS) dan

Distributed – Denial of Services (DDoS)

Attacks, dimana keduanya akan menyerang dan melumpuhkan layanan suatu host di jaringan (Hedge & Hu, 2014).

Sistem keamanan jaringan sangat diperlukan disini guna melindungi semua perangkat yang ada di jaringan, yang salah satunya adalah berupa sistem firewall. Dimana firewall nanti akan memberikan parameter attack treshold

yang dapat digunakan untuk mendeteksi adanya serangan di jaringan atau tidak (Raviya & Dhaval, 2015).

Pada penelitian ini, peneliti akan melakukan pengujian terhadap efektifitas dari penerapan

firewall pada controller untuk menanggani serangan yang terjadi di jaringan, dimana nantinya akan digunakan simulator mininet dalam pembuatan dan pengujian serangan di jaringan. Mininet sendiri merupakan aplikasi yang berbasis leight-weight virtualization yang dapat menciptakan jaringan virtual yang realistik (Kloti, dkk., 2013).

Melalui penelitian ini akan dilakukan pengukuran kinerja dari firewall di controller

dalam menanggani serangan di jaringan yang dilakukan dengan menggunakan beberapa skenario pengujian. Sehingga nantinya dari hasil pengukuran kinerja tersebut akan dapat diketahui performa dari controller dalam menanggani serangan yang terjadi di jaringan.

2. LANDASAN TEORI

2.1. Software – Defined Networking (SDN)

Konsep dasar SDN adalah dengan melakukan pemisahan eksplisit antara control

dan forwarding plane, serta kemudian melakukan abstraksi sistem dan setelah itu mengisolasi kompleksitas yang terdapat pada komponen atau sub-sistem dengan mendefinisikan antar-muka (interface) untuk setiap perangkat atau device yang terdapat di jaringan dengan proses konfigurasi standard yang tidak terlalu rumit untuk diimplementasikan (Benton, dkk., 2014).

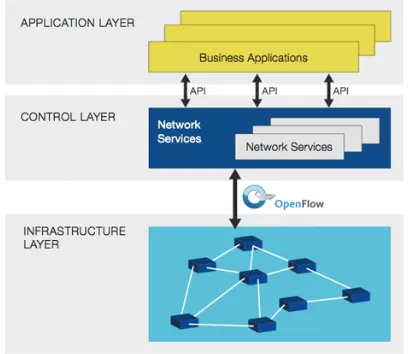

Gambar 1. Arsitektur SDN

Pada Gambar 1 diatas merupakan arsitektur dasar dari pemodelan jaringan SDN, dimana terdapat tiga layer yang menyusun arsitektur dari SDN beserta komponen dan interaksinya, yaitu application layer, control layer dan infrastructure layer.Application layer

pada jaringan SDN berada pada lapisan teratas, nantinya akan berutgas untuk berkomunikasi dengan sistem via North Bound Interface (NBI), merupakan layer yang berisikan aplikasi – aplikasi seperti mail server, web server maupun lainnya. Selanjutnya adalah control Layer yaitu entitas layer untuk kontrol (SDN Controller)

yang mentranslasikan kebutuhan aplikasi dengan infrastruktur dengan memberikan instruksi yang sesuai untuk SDN datapath serta memberikan informasi yang relevan dan dibutuhkan oleh SDN Application. Infrastructure Layer merupakan layer pertama yang berisikan perangkat – perangakat penyusun jaringan SDN yang bertugas mendistribusikan

packet data di jaringan SDN sesuai dengan konfigurasi routing table oleh controller dengan menggunakan protokol komunikasi Openflow.

2.2. Centralized Firewall Pada SDN

Didalam jaringan Software – Defined Networking, segalah hal yang berkaitan dengan traffic yang terjadi dalam jaringan semuanya menjadi tanggung jawab dari controller. Mulai dari pembuatan flow table, rule table, hingga protokol data yang akan digunakan. Controller

menjadi device pertama yang mengetahui apabila terjadi hal – hal yang tidak sesuai dengan harapan awal dibuatnya jaringan SDN tersebut. Semakin berkembangya variasi serangan yang menargetkan jaringan komputer membuat

pertahanan yang dapat melindungi dirinya sendiri dan jaringan SDN yang berada dibawahnya.

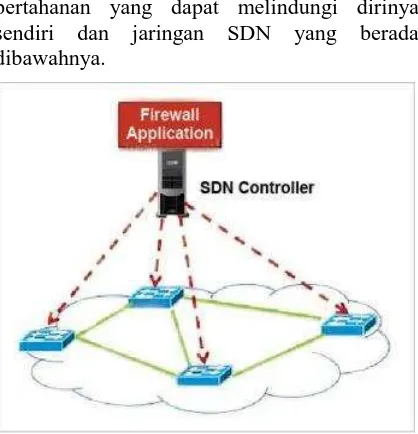

Gambar 2. Centralized Firewall di Controller SDN

Pada Gambar 2 diatas merupakan proses implementasi firewall pada controller. Berbeda dengan jaringan konvensional umumnya dimana setiap device akan dipasang sistem firewall-nya sendiri, di jaringan SDN firewall dapat dipasang secara terpusat pada controller karena pada dasarnya setiap packet data yang ada pada jaringan SDN akan dikontrol dan diawasi oleh

controller, sehingga ketika salah satu device dalam jaringan mengalami serangan, maka

firewall yang telah terpasang pada controller

tersebut nantinya akan dapat segera melakukan deteksi dan aksi penangganan untuk jenis serangan yang dilakukan attacker pada salah satu device di jaringan tersebut.

2.3. DoS dan DDoS Attacks

Sebuah serangan Denial-of-Service (DoS) dan Distributed-Denial of Services (DDoS)

Attacks adalah jenis serangan pada arsitektur jaringan komputer modern yang menargetkan pada perangkat atau server yang terdapat di dalam jaringan internet tersebut dengan tujuan yaitu untuk menghabiskan resource yang dimiliki oleh perangkat tersebut hingga akhirnya perangkat atau device tersebut tidak dapat menjalankan fungsinya dengan benar sehingga secara tidak langsung membuat perangkat lain yang ingin memperoleh akses layanan menuju perangkat tersebut gagal atau down services

(Qiao, dkk., 2014). Dimana pada jenis serangan DoS serangan hanya dilakukan oleh satu host

saja, sehingga dampak yang ditimbulkan dari serangan ini tidak terlalu besar dan umumnya membutuhkan waktu yang relatif lama untuk

melumpuhkan target serangannya. Sedangkan pada jenis serangan DDoS, serangan dilakukan oleh banyak host dalam waktu yang bersamaan sehingga dampak yang ditimbulkan dari serangan tersebut menjadi lebih besar dan perangkat yang menjadi target serangan dapat dengan lebih cepat mengalami down services.

Gambar 3. Simulasi Serangan DDoS di SDN

Pada Gambar 3 diatas, merupakan gambaran dari proses serangan DDoS attacks di jaringan SDN, dimana proses dari serangan tersebut nantinya akan dilakukan oleh host slaves yaitu host yang bertugas untuk melakukan serangan secara langsung menuju host victim. Dimana host slavers tersebut nantinya akan dikendalikan oleh host master diatasanya, untuk membanjiri traffic data di host victim dengan request packet data yang besar yang menyebabkan host tersebut nantinya tidak dapat melayani request packet data lain yang masuk.

3. METODOLOGI

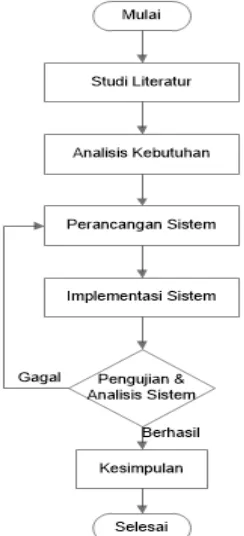

Secara umum, langkah – langkah dalam melakukan pengujian centralized firewall di SDN yang akan dilakukan nantinya adalah ditunjukkan pada gambar 4.

Gambar 4. Diagram Alur Penelitian

3.1. Studi Literature

Mempelajari tentang dasar – dasar komponen sistem yang akan dibuat, seperti konsep firewall dancara kerja serangan DoS dan DDoS, sehingga akan didapatkan gambaran datail mengenai komponen sistem yang akan dibuat nanti.

3.2. Analisis Kebutuhan

Menentukan kebutuhan dari sistem dan batasan sistem yang akan dibuat. Sehingga memudahkan dalam pembuatan parameter pengujian dan penyusunan analisis hasil pengujian.

3.3. Perancangan Sistem

Melakukan proses perancangan sistem yang akan dibuat dan diujikan, yang meliputi perancangan topologi serta perancangan

firewall.

3.3.1.Perancangan topologi

Perancangan topologi pada jaringan SDN akan dirancangan dengan menggunakan source code program mininet, guna memudahkan dalam pembuatan dan menjalankan topologi di jaringan SDN.

Gambar 5. Topologi Jaringan SDN yang Digunakan

3.3.2.Perancangan Firewall

Firewall akan dirancang dan dibuat dalam bentuk source code program yang ditulis dengan menggunakan bahasa pemrograman python,

yang kemudian akan dijalankan bersamaan ketika mengaktifkan controller di jaringan.

1 victim = str(eth_dst) if victim in

domainHosts:

victims.add(victim) for port in range(len (self.ingressApplied [switch])):

if not self.ingress Applied[switch][port]: continue

if all(x <= SimpleMonitor.PEACE_ THRESHOLD for x in self.

rates[switch][port].

for victim in pushbacks: self.client.send

("Pushback attack to " + victim)

self.sustainedPushback Requests = 0

elif len(pushbacks) > 0: self.sustainedPushback Requests = 0

self.pushbacks = pushbacks

Pada Gambar 6 diatas merupakan bagian dari source code firewall yang diimplementasikan pada controller di SDN. Untuk proggram firewall sendiri nantinya akan menerapkan metode packet filter firewall dalam pengimplementasiannya ke dalam controller di masing – masing domain jaringan. Dimana nantinya firewall akan memfilter setiap packet yang masuk berdasarkan besaran dari jumlah

packet data tersebut. Dengan memberikan parameter attack treshold,, controller akan lebih mudah mendeteksi apabila terjadi serangan di jaringan. Kemudian controller akan menerapkan

ingress policy jika serangan berada pada domain

controller, dan menerapkan engress policy jika penyerangan merupakan host yang berasal dari

domain jaringan lain.

3.4.Implementasi Sistem

Semua kebutuhan sistem yang telah dirancang sebelumnya kemudian akan diimplementasikan langsung ke dalam simulator

mininet untuk kemudian dilakukan pengujian dari sistem yang telah dibuat.

3.5. Pengujian dan Analisis

Kemudian akan dilakukan pengujian dan analisis hasil pengujian untuk mengetahui kinerja dari sistem centralized firewall tersebut di jaringan SDN. Dimana pada pengujian sendiri terdapat 4 skenario pengujian yang akan dilakukan untuk lebih menguatkan hasil pengujian yang diperoleh.

3.5.1. Pengujian Ping Local Domain

Akan dilakukan pengujian dengan menggunakan konsep serangan DoS attacks

yang dilakukan pada lingkup domain jaringan

controller sendiri, dimana host yang berperan sebagai host victim dan host attackers berasal dari domain jaringan yang sama.

3.5.2. Pengujian Ping Other Domain

Pengujian akan dilakukan dengan menggunakan konsep serangan DoS attacks

yang mana host yang bertindak sebagai host attackers merupakan host yang berasal dari

domain controller lain yang berbeda domain

dengan host yang dijadikan target serangan.

3.5.3. Pengujian Multiple Ping Local Domain

Skenario pengujian multiple ping sediri adalah skenario serangan jaringan komputer dengan jenis serangan adalah DDoS attacks,

dimana pada serangan tersebut akan ada banyak

host yang melakukan serangan di jaringan pada waktu yang bersamaan. Kemudian pada pengujian ini, host yang bertindak sebagai host

victim dan host attackers nantinya akan ditentukan oleh peneliti dan akan berada pada

domain jaringan yang sama.

3.5.4. Pengujian Multiple Ping Other Domain

Pada skenario pengujian ini, serangan yang terjadi nantinya akan dilakukan dengan menggunakan banyak host yang melakukan serangan dalam waktu yang bersamaan sesuai dengan konsep serangan DDoS attacks, dimana

host yang bertindak sebagai host attackers dan

host victim nantinya akan ditentukan oleh peneliti dan akan berada pada domain jaringan yang berbeda satu sama lain.

3.6. Hasil Pengujian

Hasil pengujian yang akan disajikan nantinya adalah bitrate, cpu usage, waktu pendeteksian dan penangganan serangan. Hasil dari pengujian tersebut nantinya akan dilakukan perbandingan untuk kondisi ketika keadaan normal, keadaan serangan tanpa firewall, dan keadaan serangan dengan firewall. Agar selanjutnya didapatkan hasil analisis yang lebih akurat.

4. HASIL DAN ANALISIS PENGUJIAN

Setelah dilakukan proses pengujian dan didapatkan hasil pengujian, selanjutnya hasil pengujian yang didapat tersebut nantinya akan disajikan dalam bentuk tabel dan juga grafik agar lebih mudah dalam menganalisisnya. Hasil tersebut berupa bitrate yang dikirimkan, cpu usage, waktu pendeteksian dan penangganan serangan oleh controller.

4.1. Data Hasil Pengujian

4.1.1 Hasil Pengujian Ping Local Domain

Tabel 1. Hasil Pengujian Ping Local Domain

dan controller 2, dimana pada keadaan jaringan normal, rerata penggunaan bitrate di jaringan adalah 8.451 Kbps dengan cpu usage controller

0.337%. Ketika terjadi serangan tanpa ada

firewall, rerata penggunaan bitrate di jaringan sebesar 3004.837 Kbps dengan cpu usage

controller 31.207%, dan ketika terjadi serangan dengan firewall rerata bitrate adalah 13.641 Kbps dengan cpu usage controller 18.468%, waktu pendeteksian serangan oleh controller

1,86 seconds dengan waktu penangganan serangan adalah 5.38 seconds.

Tabel 2. Hasil Pengujian Ping Other Domain

Tabel 2 diatas menunjukan rata – rata hasil pengujian di other domain jaringan controller 1 dan controller 2, dimana pada keadaan jaringan normal, rerata penggunaan bitrate di jaringan adalah 8.425 Kbps dengan cpu usage controller

0.351%. Ketika terjadi serangan tanpa ada

firewall, rerata penggunaan bitrate di jaringan sebesar 3004.427 Kbps dengan cpu usage

controller 30.949 %, dan ketika terjadi serangan dengan firewall rerata bitrate adalah 13.58 Kbps dengan cpu usage controller 18.547%, waktu pendeteksian serangan oleh controller 1,843

seconds dengan waktu penangganan serangan adalah 5.48 seconds.

Tabel 3. Hasil Pengujian Multiple Ping Local

Domain

Tabel 3 diatas menunjukan rata – rata hasil pengujian multiple ping di local domain jaringan

controller 1 dan controller 2, dimana pada keadaan jaringan normal, rerata penggunaan

bitrate di jaringan adalah 8.627 Kbps dengan cpu usage controller 0.358%. Ketika terjadi serangan tanpa ada firewall, rerata penggunaan

bitrate di jaringan sebesar 3004.148 Kbps dengan cpu usage controller 34.369 %, dan ketika terjadi serangan dengan firewall rerata

bitrate adalah 13.618 Kbps dengan cpu usage

controller 18.547%, waktu pendeteksian serangan oleh controller 2.205 seconds dengan waktu penangganan serangan adalah 6.349

seconds.

Tabel 4. Hasil Pengujian Multiple Ping Other

Domain

Tabel 4 diatas menunjukan rata – rata hasil pengujian multiple ping di other domain

jaringan controller 1 dan controller 2, dimana pada keadaan jaringan normal, rerata penggunaan bitrate di jaringan adalah 8.434 Kbps dengan cpu usage controller 0.364%. Ketika terjadi serangan tanpa ada firewall, rerata penggunaan bitrate di jaringan sebesar 3004.05 Kbps dengan cpu usage controller 34.87 %, dan ketika terjadi serangan dengan firewall rerata

bitrate adalah 13.492 Kbps dengan cpu usage

controller 18.329%, waktu pendeteksian serangan oleh controller 2.149 seconds dengan waktu penangganan serangan adalah 6.96

seconds.

4.2. Analisis Hasil Pengujian

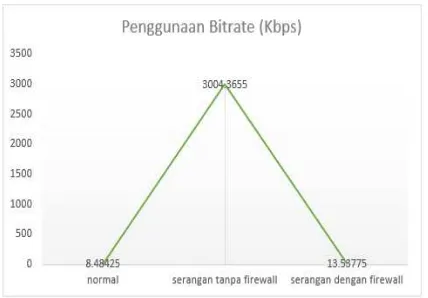

4.2.1. Analisis Penggunaan Bitrate

Gambar 7. Penggunaan Bitra te di SDN

Pada Gambar 7 diatas dapat dilihat bahwa

berada dibawah 10 Kbps, ketika ada serangan di jaringan bitrate yang digunakan meningkat drastis sampai diatas bandwith host di jaringan yaitu 3000 Kbps, dan setelah itu firewall akan aktif dan melakukan proteksi di jaringan dengan melakukan filter policy terhadap host di jaringan yang terindikasi sebagai host victim dan host attackers hingga bitrate di jaringan menjadi normal kembali yaitu sekitar 13 Kbps sehingga

controller dapat menghemat penggunaan

bandwith di jaringan.

4.2.2. Analisis Penggunaan Resource Cpu

Gambar 8. Penggunaan Resource CPU di SDN

Seperti terlihat pada Gambar 8 diatas bahwasanya resource cpu yang diperlukan oleh

controller untuk mengawasi dan mengontrol pendistribusian packet data di jaringan normalnya adalah 0.352%, namun ketika terjadi serangan di jaringan resource cpu yang dibutuhkan controller untuk mendistribusikan

packet di jaringan meningkat menjadi 32.848%, kemudian penggunaan resource cpu akan menjadi lebih kecil ketika firewall telah berhasil menanggani serangan yang terjadi di mana rerata penggunaan resource cpu adalah 18.472% yang akan berdampak pada kinerja controller yang akan tetap stabil dalam mengawasi dan mengontrol pendistribusian packet data di jaringan.

4.2.3. Analisis Waktu Penangganan Serangan

Pada Gambar 9, merupakan grafik rata – rata waktu penangganan serangan oleh controller,

bahwasnya ketika serangan terjadi controller

akan melakukan proses deteksi serangan terlebih dahulu dan menentukan host yang teridentifikasi sebagai host victim dan host attackers, dimana

controller memerlukan waktu sekitar 2.014

seconds untuk melakukan hal tersebut. Setelahnya controller akan menanggani

serangan yang terjadi dengan menerapkan filter policy, dimana apabila host victim dan attackers

berada pada satu domain yang sama, maka

controller akan menerapkan ingress policy, dan apabila host victim dan host attackers berada pada domain yang berbeda satu sama lain, maka

controller akan menerapkan engress policy,

dimana untuk penerapan filter policy tersebut

controller memerlukan waktu sekitar 6.042

seconds.

Gambar 9. Waktu Penanganan Serangan

5. KESIMPULAN

Dari data hasil pengujian dan analisis hasil pengujian, didapatkan beberapa kesimpulan dari penelitian yang telah dilakukan, antara lain : 1. Firewall yang diimplementasikan pada sisi

controller SDN dapat optimal menanggani serangan yang terjadi di jaringan.

2. Penggunaan bandwith dapat ditekan ketika terjadi serangan di jaringan sehingga penggunaan bandwith di jaringan dapat lebih dioptimalkan penggunaannya.

3. Penerapan centralized firewall controller

membuat kinerja controller menjadi lebih stabil, dimana hal tersebut dikarenakan

controller dapat dengan cepat menanggani serangan yang terjadi dengan waktu kurang dari 10 seconds, sehingga membuat beban kerja controller menjadi tidak terlalu besar dan tidak terlalu banyak dalam menggunakan resource cpu ketika melakukan pengawasan dan pengontrolan data di jaringan.

DAFTAR PUSTAKA

Mckeown, A., Nick, S. 2008. OpenFlow : Ennabling Innovation in Campus Networks.

Hedge, N., & Hu, F. 2014. Security Issues in SDN and OpenFlow. Boca Raton (US): CRC Press, hlm. 436 – 455.

Raviya, R. D., & Dhaval, S. 2016. Analysis of Software Defined Network firewall. On International Conference on Wireless Communications, Signal Processing ann Networking (WiSPNET), pp. 1-7.

Kloti, R., Kotronis, V., Smith, P. 2013. OpenFlow: A Security Analysis. On IEE International Conference on Network Protocols (ICNP), pp. 1-6.

Benton, L., Camp, J., Small, C. 2013. OpenFlow Vulnerability Assessment. In Proceedings of the second ACM SIGCOMM workshop on Hot topics in software defined networking. ACM, pp. 55-60.