SOLUSI NETWORK SECURITY DARI ANCAMAN SQL

INJECTION DAN DENIAL OF SERVICE (DOS)

Ir. Sumarno,M.M.

1dan Sabto Bisosro

21,2. Fakultas Teknik Universitas Muhammadiyah Sidoarjo

Email :

[email protected]

ABSTRAK

Spitzner, Lance (2003) Honeypots adalah suatu sistem keamanan jaringan komputer yang didesain untuk diserang/disusupi oleh cracker, dan bukan untuk menyediakan suatu suatu layanan produksi. Seharusnya hanya sedikit atau bahkan tidak ada sama sekali trafik jaringan yang berasal atau menuju honeypots. Oleh karena itu, semua trafik honeypots patut dicurigai sebagai aktivitas yang tidak sah atau tidak terautorisasi. Jika cukup informasi pada log file honeypots, maka aktivitas mereka dapat dimonitor dan diketahui pola serangannya tanpa menimbulkan resiko kepada production system asli atau data

Pada penelitian ini, dibangun suatu sistem honeypots yang menyerupai production system yang sesungguhnya. Layanan yang diemulasikan pada honeypots adalah web server. Mekanisme pengawasan/monitoring pada sistem honeypot ini dilakukan dengan menggunakan log. Digunakannya log ini adalah untuk memudahkan pemeriksaan kembali data (analisis forensik) yang diterima oleh sistem honeypots.

Implementasi dalam penelitian ini, sistem honeypot dirancang berdasar kepada high interaction honeypot, yaitu sistem honeypot yang yang mengemulasikan service dengan alamat IP tersendiri. Rancangan honeypot dalam penelitian ini dipergunakan untuk memberikan service security terhadap layanan http (web server).

Kata Kunci : Honeypots, cracker, log.

ABSTRACT

Spitzner, Lance (2003) honeypots is a computer network security system designed for attack / compromised by a cracker, and not to provide an a production service. Should have little or even nothing at all network traffic originating in or towards honeypots. Therefore, all traffic honeypots suspect unauthorized activity or not terautorisasi. If enough information in the log files honeypots, then their activity can be monitored and known patterns of attacks without causing any risk to production systems or the original data In this study, constructed a system of honeypots that resembles the actual production system. The service is emulated on a web server honeypots. The mechanism of supervision / monitoring the honeypot system is done by using the log. These logs are used to facilitate re-examination of data (forensic analysis) received by the honeypots.

Implementation of this research, honeypot system is designed based on high-interaction honeypot, which is a honeypot system that emulates the service with its own IP address. The design of the research honeypot is used to provide security services to the http service (web server).

1.

PENDAHULUAN

Banyak aspek yang bisa mengancam keamanan sistem jaringan komputer, yaitu ancaman yang bersifat interruption dimana informasi dan data dalam system dirusak dan dihapus sehingga jika dibutuhkkan data atau informasi tersebut telah rusak atau hilang. Kemudian ancaman yang bersifat interception yaitu informasi yang ada disadap oleh orang yang tidak berhak mengakses informasi yang terdapat pada sistem ini. Selanjutnya modifikasi yaitu ncaman terhadap integritas dari sistem informasi tersebut. Dan yang terakhir adalah fabrication yaitu orang yang tidak berhak berhasil memalsukan suatu informasi yang ada sehingga orang yang menerima informasi tersebut menyangka bahwa informasi tersebut berasal dari yang dikehendaki oleh penerima informasi tersebut. dengan sistem ini diharapkan dapat mengetahui akan sistem keamanan jaringan komputer, khususnya mendeteksi segala sesuatu yang akan mengancam web server. Dalam penelitian ini diberikan gambaran bagaimana melakukan pencegahan atas serangan yang akan dilakukan oleh hacker dengan menekankan pada pendeteksian atas serangan yang dilakukan hacker sehingga admin dapat mempelajari serangan tersebut dan mencari solusi untuk mencegahannya.

Karena itu peneliti untuk melakukan observasi, dan melakukan pengumpulan data yang berkaitan dengan pendeteksian terhadap serangan sql injection dan denial of service . Dan dari beberapa ditemui, terdapat salah satu metode yaitu Honeypot yang melakukan pendeteksian dengan menipu hacker yang akan merusak sistem dengan suatu jaringan palsu, sehingga admin dengan mudah mempelajari trik yang dilakukan hacker tersebut.

Berdasarkanlatarbelakang di atas maka bagaimana cara merancang sistem honeypots guna mengamankan sebuah sistem informasi dari serangan sql injection dan denial of service. Dalam penulisan penelitian ini, dibatasi masalah pada penerapan aplikasi honeypots dengan simulasi pada sebuah jaringan guna mengenali dan memberikan pengamanan sistem informasi dari dua jenis serangan yaitu sql injection dan denial of service. dengan tujuan mengamankan sistem informasi dari serangan sql injection dan denial of service

2.

TINJAUAN PUSTAKA

Dony Ariyus (2005) dengan judul “Membangun Intrusion Detection System pada Windows 2003 Server” pengamanan jaringan computer dengan IDS (Intrusion Detection System) demikian pula hal yang sama pernah dilakukan oleh Didi, (2008) dengan judul “pengamanan Jaringan computer dengan Firewall” beda dengan penelitian saat ini yaitu penekanan pada penerapan aplikasi honeypots dengan simulasi pada sebuah jaringan guna

mengenali dan memberikan pengamanan sistem informasi dari dua jenis serangan yaitu sql injection dan denial of service. dengan tujuan mengamankan sistem informasi dari serangan sql injection dan denial of service

3.

LANDASAN TEORI

3.1.Definisi System HoneypotsSpitzner, Lance (2003) Honeypot merupakan salah satu jenis teknologi terbaru di bidang keamanan sistem dan jaringan komputer yang digunakan sebagai pelengkap teknologi keamanan sebelumnya. Teknologi keamanan sebelumnya seperti firewall dan IDS (Intrusion Detection System) merupakan teknologi konvensional dimana sistem pertahanan di bangun untuk mencegah penyerang menembus masuk ke dalam area yang di lindungi.

Honeypot berbeda dari teknologi pertahanan konvensional sebelumnya dimana sistem pertahanan akan bernilai apabila penyerang telah masuk ke dalam sistem. Sistem honeypot akan melakukan monitoring terhadap aktivitas penyerang dengan menggunakan berbagai macam teknologi sehingga penyerang merasa aktivitas yang dilakukannya telah berhasil dan mengira sedang melakukan interaksi dengan sistem yang sebenarnya.

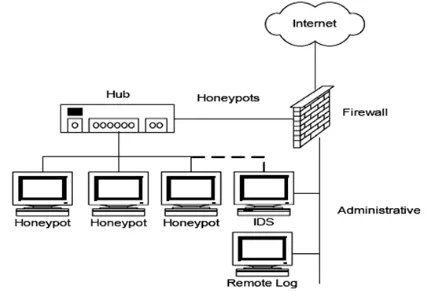

Honeynet mengimplementasikan Data Control dan Data Capture secara sederhana namun efektif. Honeynet yang menjadi gateway adalah firewall layer 3 (tiga). Firewall digunakan untuk memisahkan sistem Honeynet menjadi tiga jaringan yaitu Internet, Honeypots dan Administrative.

Setiap paket yang menuju ataupun meninggalkan sistem Honeynet harus melewati firewall. Firewall tersebut yang juga berfungsi sebagai Data Control akan diset untuk mengatur koneksi inbound dan outbound. Dikarenakan firewall tersebut merupakan bagian dari sistem Honeynet, maka konfigurasi firewall tersebut sedikit berbeda dengan konfigurasi firewall pada umumnya yaitu mengizinkan setiap koneksi inbound untuk masuk dan mengontrol / membatasi setiap koneksi outbound yang keluar dari sistem.

Data Capture yang diterapkan terdiri dari beberapa layer / bagian adalah log yang terdapat pada fire Firewall log akan mencatat setiap menuju atau meninggalkan Honeyn adalah sistem IDS. Fungsi IDS menangkap setiap aktivitas yang jaringan dan juga karena pada mempunyai signature database m memberikan informasi yang leng koneksi yang terjadi.

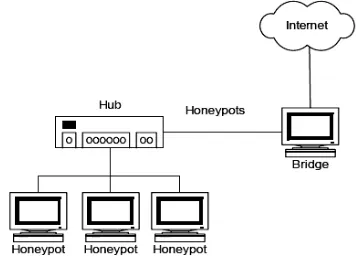

Layer ketiga adalah pada honey itu sendiri. Ini dilakukan dengan ca system log pada honeypot – digunakan. System log kemudian hanya melakukan pencatatan secara l secara remote ke sebuah remote log s Remote log server ini harus did daripada honeypot – honeypot yang data yang didapat tidak hilang. U suatu solusi yang lebih mudah u tetapi lebih susah untuk dideteksi Pada GenII Honeynet semua kebu (Data Control dan Capture) diterap satu sistem saja (gateway) dan gateway adalah bridge layer 2 (dua). Keuntungan menggunakan g bridge layer 2 (dua) adalah layer mempunyai IP stack sehingga melewatinya tidak terjadi ro pengurangan TTL yang mengakib akan semakin sulit untuk dideteksi.

Gambar 2. Implementasi hone

Spitzner (www.tracking-attacke merupakan sebuah sistem atau sengaja “dikorbankan” untuk serangan dari attacker. Komputer te setiap serangan yang dilakukan oleh melakukan penetrasi terhadap server

Metode ini ditujukan agar ad server yang akan diserang dapat penetrasi yang dilakukan oleh atta dapat melakukan antisipasi dalam m yang sesungguhnya. Setiap tindakan oleh penyusup yang mencoba melak

an pada Honeynet an. Layer pertama irewall itu sendiri. tiap koneksi yang ynet. Layer kedua DS adalah untuk ang terjadi pada a umumnya IDS maka IDS dapat ngkap dari suatu

neypot – honeypot cara mengaktifkan honeypot yang n diset agar tidak ra lokal, tetapi juga

g server.

idisain lebih aman ng ada agar data –

Untuk membuat untuk diterapkan si oleh penyerang. butuhan Honeynet apkan hanya pada an yang menjadi a).

gateway berupa er 2 bridge tidak ga ketika paket routing ataupun kibatkan gateway

oneypots 2 layer

ker.com) honeypot

komputer yang menjadi target tersebut melayani leh attacker dalam

er tersebut. administrator dari t mengetahui trik ttacker serta agar melindungi server an yang dilakukan lakukan koneksi ke

honeypot tersebut, maka hone dan mencatatnya.

Peran dari honeypot bu suatu masalah yang akan dihad memiliki kontribusi dalam keamanan. Dan besarnya tergantung dari bagaimana k Intinya, walaupun tidak secar pencegahan terhadap serangan mengurangi dari intensitas dilakukan oleh penyusup sesungguhnya.

3.2.Nilai Kegunaan Honeypo

Adapun penggunaan d beberapa kelompok / organisa

Table 1. Kegunaan Honeypo

3.3.Klassifikasi Honeypots

Honeypot dapat menjalan dalam pengamanan jaringan berjalan pada bermacam syst dibedakan menjadi 2 (dua) dan High-Interaction.

Table 2. Klasifikasi

Honeypot juga dapat dib dua yaitu Physical yaitu Me jaringan dengan alamat IP sen honeypots yang disimulasikan berespon pada traffic jaring virtual honeypot.

oneypot akan mendeteksi

bukanlah menyelesaikan hadapi server, akan tetapi lam hal keseluruhan a kontribusi tersebut a kita menggunakannya. cara langsung melakukan an (firewall) tetapi dapat s serangan yang akan up ke server yang

ypots

dari honeypot untuk isasi yaitu :

ypots dalam organisasi

lankan bermacam service an komputer dan dapat ystem operasi, honeypot a) yaitu Low-Interaction

asi Honeypots

Suatu honeypots merupakan informasi yang menghasilkan nilai terjadi penggunaan sumber daya yan tidak diijinkan.

3.4.Firewall

Sistem/mekanisme yang di terhadap hardware, software atau sendiri dengan tujuan untuk m dengan menyaring, membatasi atau suatu atau semua hubungan/kegiata pada jaringan pribadi dengan jari bukan merupakan ruang lingku tersebut dapat merupakan sebua server, router, atau local area networ

Firewall secara umum di per melayani :

i. Mesin/komputer

Setiap individu yang terhubun jaringan luar atau internet dan semua yang terdapat pada terlindungi.

ii. Jaringan

Jaringan komputer yang terdiri buah komputer dan berbagai jaringan yang digunakan, baik oleh perusahaan, organisasi dsb.

3.5.Intrusion Detection System

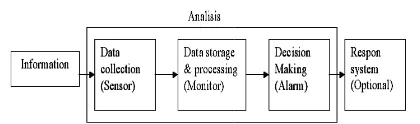

Intrusion detection system perangkat lunak (software) atau perangkat keras (hardware) yang otomatis untuk memonitor kejadian komputer dan dapat menganalisa ma jaringan. IDS memiliki 3 (tiga) ko fundamental yang merupakan prose IDS. Komponen fungsi itu antara lain i. Pengambilan Data (Informa

Komponen ini merupakan melakukan pengambilan data sumber yang ada pada sistem ya ii. Analisis. Bagian ini melaku

terhadap data yang diperol kesimpulan terhadap pelangga baik yang sedang terjadi mau terjadi.

Respon. Komponen ini melak aksi pada sistem setelah pelanggar telah terdeteksi. Respon ini dapat menjadi 2 (dua), yaitu respon aktif d Respon aktif dalam hal ini ber beberapa aksi secara otomatis untuk sistem yang ada, sedangkan memberikan report pada administr melakukan respon terhadap sistem.

n sumber system ai palsu pada saat yang tidak sah atau

diterapkan baik taupun sistem itu melindungi, baik bahkan menolak atan suatu segmen aringan luar yang kupnya. Segmen uah workstation, ork (LAN).

eruntukkan untuk

bung langsung ke dan menginginkan ada komputernya

iri lebih dari satu komponen fungsi oses utama dalam lain :

mation Sources). n fungsi untuk ata dari berbagai yang diamati.

kukan organisasi roleh, mengambil garan / intrusion aupun yang telah

lakukan beberapa garan yang terjadi at dikelompokkan if dan respon pasif. berarti melakukan tuk mengintervensi n pasif adalah istrator yang akan

Gambar 3. Blok diagram Intr System

3.6.IPS (Intrusion Prevention

Teknologi Intrusion De diperkirakan kadaluarsa dalam digantikan Intrusion Preve memiliki kemampuan lebih mampu mendeteksi adaanya jaringan, lalu mengaktifkan pengguna untuk segera menga mitigasi sementara IPS penyusupan tersebut.

Awalnya IDS adalah firewall, yakni sistem yang jaringan internal dan eksternal cukup karena hanya sebaga memeriksa paket - paket sehingga bisa lolos. “Pad kemudian IDS tidak berguna k berbunyi, jaringan sudah ter tidak bisa berbuat banyak.” k keamanan berkualifikasi C

SecurityProffessional (CISSP

Active IDS merupakan tek yang mampu secara aktif me mengubah aturan firewall mengantisipasi serangan, sehingga tidak diterima ole jaringan. Pada perkemba serangan terhadap jaringan rentang waktu antara ditemuk dan tersedianya patch untu semakin sempit. Akibatnya jaringan tidak memiliki c mengantisipasi serangan den Kondisi di mana serangan mu patch disebut juga Zero D perkembangan teknologi bekerja lebih cepat dalam m serangan.

Salah satu merek peranti kecepatan maksimal hingga (Gbps). IPS pertama kalidipe yang kemudian dibeli Net sebelum akhirnya diakuisisi pada 2004. Salah satu produ

Detection System (IDS) lam waktu dekat karena vention System yang ih lengkap. IDS hanya nya penyusupan dalam kan peringatan kepada ngambil langkah-langkah langsung mengatasi

h pengembangan dari ng memisahkan antara nal. Firewall dinilai tidak gai pemisah saja, tidak t data yang berbahaya “Pada perkembangannya a karena pada saat alarm terinfeksi dan pengguna ” kata Ken Low, praktisi Certified Information SP).

teknologi cikal bakal IPS mendeteksi serangan dan all dan router untuk dinilai mengganggu, oleh para administrator bangannya, frekuensi n meningkat sementara ukannya celah keamanan uk mentup celah itu, ya, para administrator cukup waktu untuk engan memasang patch. muncul sebelum tersedia Day Attack. Kemudian memungkinkan IPS menganalisa pola-pola

IPS lebih unggul dari IDS? Kare mencegah serangan yang datang administrator secara minimal atau sama sekali. Tidak seperti IDS, se akan menghalangi suatu serangan eksekusi pada memori.

3.7.SQL Injection

Injeksi SQL adalah sebuah menyalahgunakan sebuah celah k terjadi dalam lapisan basis data Celah ini terjadi ketika masukan disaring secara benar dari karakter-bentukan string yang diimbuhkan da SQL atau masukan pengguna tidak karenanya dijalankan tidak sesuai dasarnya sql injection adalah sebu sebuah kategori celah keamanan ya yang dapat terjadi setiap kali pemrograman atau skrip diimbuh bahasa yang lain.

3.8.Denial Of Service (DOS)

Denial of Service adalah aktifit kerja sebuah layanan (servis) atau sehingga user yang berhak/berkep dapat menggunakan layanan tersebu dari aktifitas ini menjurus kepad aktifitas korban yang dapat beraki (dalam kasus tertentu).

Pada dasarnya Denial of Serv serangan yang sulit diatasi, hal ini resiko layanan publik dimana adm pada kondisi yang membingungkan dan kenyamanan terhadap keamana kita tahu, keyamanan berbanding keamanan. Maka resiko yang mungk mengikuti hukum ini.

Wood (2003) DoS attack ditan attacker untuk mencegah legitim penggunaan resource yang diing beberapa metode untuk melakuka sebagai berikut:

i. Mencoba untuk membanjiri ( dengan demikian mencegah l legitimate pada network. ii. Mencoba mengganggu konek

mesin, dengan demikian mence layanan.

iii. Mencoba untuk mencegah indiv mengakses layanan.

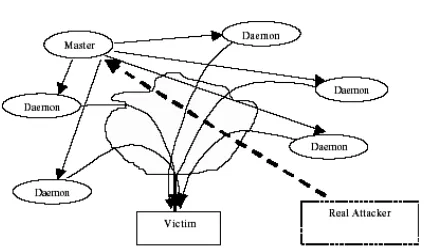

iv. Mencoba untuk mengganggu yang spesifik atau layanan itu se Format terdistribusi membuat d “many to one”, dimana jenis seranga untuk dicegah. DDoS adalah terdir seperti gambar 2.6 dibawah ini .

arena IPS mampu dengan bantuan tau bahkan tidak -karakter pelolos dalam pernyataan

tifitas menghambat u mematikan-nya, kepentingan tidak but. Dampak akhir pada tehambatnya akibat sangat fatal

ervice merupakan ni disebabkan oleh dmin akan berada an antara layanan anan. Seperti yang g terbalik dengan ngkin timbul selalu

itandai oleh usaha itimate user dari inginkan. Adapun ukan DoS attack

(flood) network, lalu lintas yang

neksi antara dua cegah suatu akses

dividu tertentu dari

u layanan sistem sendiri.

t dimensi menjadi ngan ini lebih sulit diri dari 4 elemen

Gambar 4. Empat eleme

Empat elemen tersebut ad 1. Korban (victim) yak

untuk diserang. 2. Attack Daemon

program agen yang b serangan pada targ daemon biasanya m komputer host. Daem target dan komp Manfaat serangan dae attacker untuk untuk menyusup ke komput 3. Kendali Program Ma adalah untuk mengko 4. Attacker (penyerang) dalang di belakang se Dengan penggunaan ken penyerang riil dapat berdiri serangan. Langkah-Langka berlangsung pada saat seranga i. Penyerang riil mengirim

pesan kepada kendali mas ii. Kendali master program pesan kemudian menye kepada attack daemons di iii. Ketika menerima perinta daemons mulai menyeran Walaupun nampaknya penyera melakukan sedikit pekerjaan d melakukan pengiriman “execu sebenarnya telah merencanaka attacks. Attacker harus menyu komputer host dan network dim dapat disebar. Attacker harus m jaringan target, kemudian mela bottlenecks dan kelemahan jar dimanfaatkan selama serangan penggunaan attack daemon da program, penyerang real tidak dilibatkan sepanjang searangan membuat dia sulit dilacak seba serangan.

emen DDoS attack.

adalah:

yakni host yang dipilih

Agents, merupakan g benar-benar melakukan target korban. Serangan menyebar ke computer-emon ini mempengaruhi mputer-komputer host. daemon ini dipergunakan uk memperoleh akses dan puter-komputer host.

Master, Yakni Tugasnya koordinir serangan. ng), yakni penyerang riil,

serangan.

kendali master program, iri dibelakang layer dari nyebarkan perintah ini dibawah kendalinya. ntah penyerangan, attack

ang korban (victim). erang riil hanya n disini, namun dengan

cute” command, dia kan pelaksanaan DDoS yusup ke semua

dimana daemon attacker s mempelajari topologi elakukan pencarian jaringan untuk

an. Oleh karena dan kendali master

4.

METODOLOGI PENELITI

Secara umum kerangka pem honeypots yang akan dirancan seperti terlihat pada gambar 3.1 seba

Gambar 5. Konsep kerja system

Logika dari system honeypot dilihat pada gambar 3..2 sebagai ber

Gambar 6. Logika system Ho

Dari gambar diatas dapat di input dari User maupun Attacker aka tcpServer yang akan memilah in tersebut mengandung kata-kata ata sama dengan aturan yang telah tersim independen, maka tcpServer akan m ke tcpHoney yang akan melanjutka ke server honeypots, serta meneri server honeypots dan mengirimk tcpServer, dan tcpServer akan melan attacker.

Tetapi jika input tidak menga atau kalimat yang sama dengan at tersimpan di database independen, akan mengirimkan data ke tcpPro melanjutkan input menuju ke serve menerima output dari server mengirimkan kembali ke tcpServer akan melanjutkan output ke user.

Internet

Verifikasi

Rule

Server produk

Ya Ti

TIAN

pemikiran sistem ang digambarkan bagai berikut:

tem Honeypots

ots tersebut dapat berikut.

Honeypots

dijelaskan bahwa akan di respon oleh input. Jika input atau kalimat yang simpan di database mengirimkan data tkan input menuju erima output dari kan kembali ke lanjutkan output ke

gandung kata-kata aturan yang telah n, maka tcpServer Produk yang akan rver produk, serta er produk dan ver, dan tcpServer

Keseluruhan blok diagram pada diagram alur kerja s gambar 3.3.

Gambar 7. Diagram alur ke

4.1.Instalasi

Pada penelitian ini aka komputer dengan sistem o service pack 2, dimana diant server produk, server hon attacker.

Kemudian setelah jaringa dapat dilakukan setting IP kela 3 unit komputer tersebut dapa baik.

Kabutuhan software pend ini adalah visual basic 6 mempermudah konfigurasi p terhadap jaringan dapat d pendukung yaitu tcp server da

4.2.Konfigurasi Honeypot

Setelah kebutuhan pe perangkat lunak terpenuhi kem konfigurasi sistem honeypot, menentukan komputer yang sebagai server produk, se komputer attacker.

Konfigurasi honeypot dapat running yaitu dengan melaku yang akan dipergunakan dala

4.3.Pengujian honeypot

Proses pengujian sist dilakukan dua tahap peng pertama adalah server prod komputer attacker pada k honeypot. Tahap kedua ad diserang oleh komputer att honeypot yang telah dirancang atau aktif.

Server honeypots Tidak

Attacker

ram sistem dapat dilihat sistem honeypot pada

kerja sistem honeypots

akan digunakan 3 unit operasi windows Xp antaranya adalah sebagai oneypot dan komputer

gan fisik terpasang maka elas C satu area sehingga apat terhubungan dengan

ndukung pada penelitian 6.0, kemudian untuk i program visual Basic ditambahkan software dan componen One.

perangkat keras dan emudian dapat dilakukan ot, dalam hal ini adalah ng akan dipergunakan server honeypot dan

at dilakukan pada posisi kukan setting IP dan port alam proses pengujian.

4.4.Evaluasi

Perancangan dan implementasi ini ditulis berdasarkan teori dan macam sumber. Jika pada imple perubahan baik disegi hardware m maka akan dilakukan pembenahan.

4.5.Implementasi

Implementasi untuk penelitian dengan menggunakan fasilitas laora komputer Universitas Muhamma dengan sarana peralatan yang mengimplementasikan sistem honey penulis rancang.

5.

IMPLEMENTASI DAN PEN

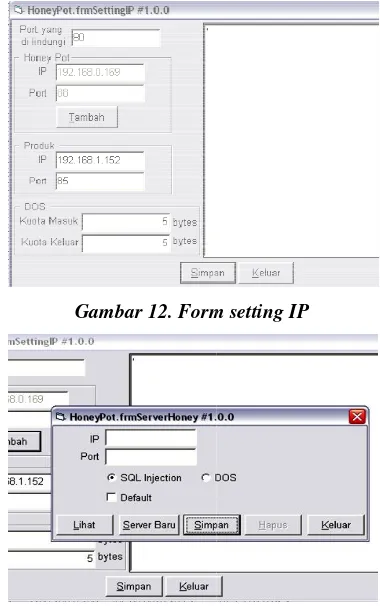

5.1.Perancangan sistemi. Setting IP

Menu Ip digunakan untuk men port yang akan di gunakan dalam pot.

Gambar 8. Form settin

Form Setting IP merupakan fom honeypot dalam pengalamatan te workstation. Gambar diatas menu port yang digunakan honeyport sam yang dugunakan oleh Appserv, menggunakannya port Appserv dapa port yang belum digunakan oleh Sedangkan pada pengaturan hon menu Tambah, menu tersebut administrator menggunakan lebih d honeypots dengan ketentuan rule sq

si sistem honeypot n dari berbagai plemntasi terdapat maupun software

ian ini dilakukan oratorium jaringan madiyah Sidoarjo, g cukup untuk neypot yang telah

ENGUJIAN

enyimpan IP dan m program honey

etting

fom utama system terhadap sebuah nunjukkan bahwa sama dengan port , sehingga untuk pat diganti dengan leh aplikasi lain. oneypots terdapat t digunakan jika h dari satu server sql injection akan

diarahkan pada server honey DoS diarahkan pada serve Adapun keterangan fungsi da dilihat pada tabel 4.1.

Tabel 3. Tabel keterang

Menu Fungsi Port yang di

lindungi

Di isi den lindungi pot. Con World Wi IP Honey Pot Di isi de database honey pot Port Honey

Pot

Di isi database honey po dari port y karena W memantau pantau o (bentrok). gambar di IP Produk Di isi de database p Port Produk Di isi

database p

ii. Setting Aturan

Form setting aturan adal berfungsi untuk mengatur b atau rule sql injection yang honey pot. Form setting atur gambar 4.2 sebagai berikut :

Gambar 9. Form setting atur

Button Lihat merupakan untukk menampilkan berbag ditentukan oleh administrator

Contoh tampilan aturan gambar berikut :

Gambar 10. daftar

eypots pertama dan rule rver honeypots kedua.

dari form tersebut dapat

angan form setting

engan port yang akan di i oleh program honey ontoh : port 80 (port Wide Web)

dengan alamat IP dari e yang akan menjadi pot

i dengan port dari e yang akan menjadi pot. Port ini dipisahkan rt yang akan di lindungi WinSock tidak bisa tau port yang sudah di oleh program lain k). Error lihat di di bawah

dengan alamat IP dari e produk

i dengan port dari e produk

dalah sebuah menu yang berbagai aturan-aturan ng di pakai di program turan dapat dilihat pada

turan (rules honeypots)

an button yang berfungsi agai aturan yang telah or sistem informasi. ran dapat dilihat pada

Kehandalan fungsi dari form tersebut sangat ditentukan oleh adm untuk meningkatkan nilai guna dari dapat dilakukan dengan updateting r secara kontinu. Demikian pula administrator memasukkan aturan at maka hal tersebut dapat membahay dari sistem informasi.

Adapun detil rincian dari men dapat lihat pada gambar 4.2 sebagai b

Tabel 4. Tabel keterangan form s

Nama Tombol

Keterangan

Lihat Jika tombol Liha muncul form menampilkan yang ada di d honey pot. Di form list ada Pilih : Di g memilih aturan dalam program Sehingga aturan di ubah atau diha Keluar : Di g keluar dari form form Setting Atu Hapus Di gunakan unt

aturan.

Keluar Di gunakan unt program utama.

iii. Bersihkan Log

Menu bersihkan log di g membersihkan data log. Se mengosongkan aturan yang telah t database dapat dilakukan dengan m tersebut.

5.2.Implementasi dan konfigurasi

Dalam form utama ini penggun seluruh fungsi yang ada pada sy Dalam form ini terdapat terdapat rep dan Keterangan. Keterangan IP d menunjukkan bahwa system tel adanya serangan dari alamat IP Report tanggal merupakan laporan w serangan dan report keterangan m jenis serangan yang telah dilancarkan

rm aturan setting dministrator maka ari aturan tersebut g rule sql injection la sebaliknya jika aturan yang salah hayakan keamanan

enu setting aturan ai berikut :

m setting aturan

ihat di tekan akan rm list yang aturan-aturan dalam program

da 2 tombol : gunakan untuk an yang ada di am honey pot. ran tersebut bisa

ihapus.

i gunakan untuk rm list kembali ke Aturan

untuk menghapus

untuk kembali ke a.

gunakan untuk Sehingga untuk tersimpan dalam n menekan button

asi sistem

una dapat melihat system honeypot. report IP, Tanggal dalam form ini telah mendeteksi IP yang terlapor. n waktu terjadinya merupakan detil kan oleh attacker.

Gambar 11. For

i. Setting IP

Form setting IP terdapat yang terdapat pada menu p utama. Pada pengujian ini port yang dilindungi dengan p karena secara umum port yan adalah port Http. Honey Pot dan Port webserver kompute sebagai server umpan. Produk dan Port webserver yang dil attacker.

Sedangkan Kuota diinpu request yang diinginkan oleh masing-masing webserver m yang berbeda pula. Setelah lengkap maka administrato dengan menekan button si keluar untuk melakukan settin

Gambar 12. Form

Gambar 13. Tampilan m

orm Utama

at pada menu dropdown pengaturan pada form ni penulis manginputkan n port 80 sebagai default, ang di request oleh user ot diinputkan dengan Ip ter yang akan dijadikan uk diinputkan dengan IP dilindungi dari serangan

nputkan dengan batasan leh administrator karena memiliki batasan kuota h setting port ini telah ator dapat menyimpan simpan dan kemudian ting rule.

rm setting IP

ii. Setting Aturan

Form ini diperuntukkan un serangan Sql Injection, cara kerjany menginputkan berbagai contoh injection, semakin banyak aturan ya maka semakin komplek pula rule honeypot.

Contoh perintah sql injection y akan disimpan dalam database yang dijadikan sampel jika honeypot request maka program akan mem request tersebut apakah request te kesamaan pola dengan contoh perin yang telah diinputkan, jika memilik maka program akan membelokkan ke server honeypot yang telah diten dan portnya. Jika tidak memiliki request tersebut diteruskan ke server

Gambar 14. Form Setiing

Untuk mengetahui rule yang t database dapat dilakukan dengan m lihat, sehingga terlihat seperti pada g ini.

Gambar 15. Detil form settin

5.3.Pengujian sistem

i. Pengujian Sql Injection

Untuk melakukan pengujian dibutuhkan sebuah browser unt request sql injection dengan serve telah ditentukan, dalam pengujia menggunakan Mozila firefox 4.6. U sql injection pertama yang harus d melakukan cek adanya kesalahan, dapat dilakukan adalah mencari d jumlah table yang ada dalam databas

untuk mendeteksi nya adalah dengan h perintah sql yang dimasukkan e pada program

n yang diinputkan ng kemudian akan t mendapat http emeriksa apakah tersebut memiliki rintah sql injection liki kesamaan pola n request tersebut tentukan alamat Ip i kesamaan maka er produk.

ng aturan

g telah ada dalam menekan tombol a gambar dibawah

tting aturan

an Sql injection untuk melakukan rver sasaran yang ujian ini penulis Untuk melakukan dilakukan adalah n, kemudian yang i dan menghitung

asenya

Gambar 16. Contoh perintah

Adapun contoh sql in Union seperti gambar 4.10 be

Gambar 17. Contoh perintah

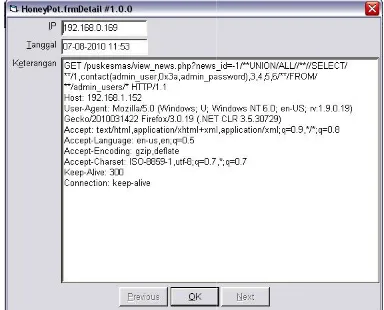

Kemudian pada sisi pro kita lihat terdapat sebuah r tersebut mengindikasikan ad dilakukan oleh seorang attack gambar 4.13

Gambar 18. Report indikasi a attacker

Pada gambar di atas b bukan merupakan request no tersebut tidak terdapat pada demikian dapat disimpula honeypot telah berhasil mende Sql Injection

Gambar 19. Detil report ser

ah sql injection order by

injection menggunakan berikut :

tah sql injection UNION

program honeypot dapat report, dimana report adanya serangan yang acker seperti terlihat pada

si adanya serangan

bahwa request tersebut normal, karena halaman ada webserver. Dengan ulan bahwa program ndeteksi adanya serangan

ii. Pengujian Denial of Service (D

Untuk melakukan pengujuan D dibutuhkan sebuah tool yang dapat secara gratis di internet. Dalam peng Service ini penulis menggunakan to Perlu diketahui karena progra mengemulasikan service Denial of ketentuannya adalah satu IP deng terlihat pada gambar 4.13 dibawah in

Gambar 20. DosHttp 2

Untuk melakukan uji terhadap yang telah dirancang dapat dil menkan tombol Start floading sepert Kemudian pada sisi sistem honeyp indikasi adanya serangan tersebut, dilihat seperti pada gambar 4.14 beri

Gambar 21. Report indikasi adanya attacker

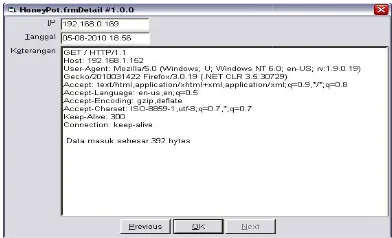

Gambar di atas membuktikan telah menerima indikasi adanya attacker yang terlihat pada form u untuk mengetahui detils serangan da

Gambar 22. Detil report serangan d (DoS)

Denial of Service pat kita download engujian Denial of tool DosHttp 2.0. ram ini hanya of Service maka ngan satu socket,

ini.

tp 2.0

p sistem honeypot dilakukan dengan erti gambar diatas. eypot akan tampil ut, sehingga dapat

erikut.

ya serangan

n bahwa program ya serangan dari utama, kemudian dapat dilakukan

n denial of service

Berikut adalah form det serangan yang dilakukan oleh dalam gambar dibawah terlih sebesar 392 bytes yang ini request yang dilakukan ol 192.168.0.169 bukan meru karena melebihi ukuran kuota yaitu sebesar 50 byte. Sehing client tersebut telah melaku Denial of Service dan pro berhasil memberikan service t

6.

SIMPULAN

Sistem honeypot yang t penelitian ini telah berhasil adanya bahaya yang sedang m yang berupa sql injection d kemudian memberikan serv berupa sql injection dan den cara membelokkan request tersebut ke server honeypot. 1. Berdasarkan dari analisa

tersebut, terlihat bahwa kekurangan. Kekurangan keterbatasan pandangan, hanya menangkap aktivita system produk, dan tidak pada system yang lain. server di server farm sela diserang oleh attacker, m tidak dapat deteksi oleh h 2. Sistem honeypot telah

tugas dari deteksi men efektif dan murah. Kon

mudah dipahami dan

Honeypot sendiri ditujuk serangan ayng dilakukan mengecoh attacker ters mirror server.

3. Sistem honeypot yang merupakan honeypots hi rule sql injection dan da kedua rule tersebut buk yang tergolong aman u informasi yang besar, kar serangan yang bisa dil attacker.

detil yang menunjukkan leh attacker secara rinci, rlihat bahwa data masuk ini menandakan bahwa oleh user dengan IP rupakan request biasa ota yang telah ditentukan ingga dapat disimpulkan kukan serangan berupa rogram honeypot telah e terladap lay

telah dirancang dalam sil mendeteksi indikasi g mengancam web server dan denial of service ervice terhadap request enial of service dengan t kedua jenis serangan

lisa terhadap percobaan wa honeypot memiliki an terbesar berasal dari n, karena system tersebut itas yang diarahkan pada dak menangkap serangan n. Jika terdapat banyak elain server tersebut yang , maka serangan tersebut

honeypot.

h berhasil meringankan enjadi lebih sederhana, onsepnya sendiri sangat dan diimlementasikan. jukan untuk mendeteksi an oleh attacker dengan ersebut dengan fasilitas

7.

SARAN

Berdasarkan dari analisa terhadap percobaan tersebut, terlihat bahwa honeypot memiliki berbagai kekurangan oleh karena itu peneliti memberikan beberapa saran sebagai berikut:

1. Honeypot dapat digunakan untuk menambah keamanan web server, namun tidak dapat menggantikan system keamanan yang lain diantaranya adalah firewall dan Intrusion detection system (IDS).selalu update rule honeypot, perbanyak rule honeypots dan penerapan teknologi neural network sangat mendukung kemajuan system honeypot

2. Keterbatasan dalam penelitian ini baik waktu maupun pengetahuaan penliti sehingga dapat dilanjutkan peneliti-peneliti yang lain

DAFTAR PUSTAKA

1. Computer Security Institute. Computer Security Issues & Trends vol. III no. 1, 2002. Computer Security Institute.

2. Honeynet Project. Know Your Enemy : Honeynet, 2003. http://project.honeynet.org 3. Honeynet Project. Know Your Enemy :

Defining Virtual Honeynets, 2003. http://project.honeynet.org

4. Indrajit, Richardus Eko; Prastowo, B.N.; dan Yuliardi Rofiq. Memahami Security Linux, 2002. Elex Media Komputindo

5. Pressman, Roger S. Software Engineering : A Practitioner’s Approach – fourth edition, 1997. Mc-Graw Hill International Edition.

6. Purbo, Onno W. dan Wiharjito, Tony. Keamanan Jaringan Internet, 2000. Elex Media Komputindo

7. Rudianto, Dudy. Perl untuk Pemula, 2003. Elex Media Komputindo

8. Spitzner, Lance. Honeypots : Simple Cost – Effective Detection, 2003.

http://www.securityfocus.com

9. Spitzner, Lance. Honeypots : Definitions and

Value of Honeypots, 2003.

http://www.tracking-hackers.com

10. Sulistyo, Eko, Tribroto Harsono, Fazmah Arif Yulianto. Studi Implementasi Honeypot Sebagai Salah Satu Alat Deteksi Pada Keamanan Jaringan, 2003. STTTelkom