AUTENTIKASI PENGGUNA WIRELESS LAN

BERBASIS RADIUS SERVER

(Studi Kasus WLAN Universitas Bina Darma)

Oleh: Yesi Novaria Kunang & Ilman Zuhri Yadi Dosen Tetap Universitas Bina Darma

Abstracts: Abstracts: Wireless LAN is used as data communication network to replace the local area network (LAN), due to the growth on notebook usage. For educational institution, the implementation of wireless technology is very crucial as an information access for students and staffs. This technology will provide an easy network access for users. However, we need a sophisticated system information management to control the bandwidth for administrative purposes. On this research, we will design a wireless LAN server authentication using information system and data base. This system is also designed capable to limit the bandwidth usage in wireless LAN server authentication network. Case study will be done in Bina Darma University. A requirement analysis for users (staffs and students), administrator and system engineering will be done to develop design of authentication system and wireless LAN server identification for hot spot users in Bina Darma University environment

Keywords: Autentikasi, WLAN, hot-spot, radius server, ChilliSpot

1. PENDAHULUAN

Salah satu perubahan utama di bidang telekomunikasi adalah penggunaan

teknologi wireless. Teknologi wireless juga diterapkan pada jaringan komputer,

yang lebih dikenal dengan wireless LAN (WLAN). Kemudahan-kemudahan yang

ditawarkan wireless LAN menjadi daya tarik tersendiri bagi para pengguna

komputer menggunakan teknologi ini untuk mengakses suatu jaringan komputer

atau internet. Beberapa tahun terakhir ini pengguna wireless LAN mengalami

peningkatan yang pesat. Peningkatan pengguna ini juga dibarengi dengan

peningkatan jumlah Hotspot di tempat-tempat umum, seperti kafe, mal, bandara, di

perkantoran bahkan juga di kampus dan di sekolah-sekolah.

Dengan Hotspot kita bisa menikmati akses internet dimanapun kita berada

selama di area Hotspot tanpa harus menggunakan kabel. Di lingkungan kampus

sendiri dengan adanya layanan Hotspot inilah yang nanti diharapkan akan

dunia pendidikan yang mana diketahui sebagai barometer kemajuan teknologi informasi.

Universitas Bina Darma saat ini memiliki kapasitas bandwidth internet

2Mbps dan akses ke jalur inherent hingga 2 Mbps. Akses internet dan inherent tersebut dimanfaatkan untuk menunjang sistem pembelajaran dengan dilengkapi

sistem akademis, elearning, dan lain sebagainya. Untuk mempercepat akses

informasi Universitas Bina Darma saat ini juga sudah menyediakan layanan

Hotspot yaitu sebuah area dimana pada area tersebut tersedia koneksi internet

Wireless yang dapat diakses melalui Notebook, PDA maupun perangkat lainnya

yang mendukung teknologi tersebut. Hotspot tersebut disediakan bagi dosen dan

mahasiswa untuk mengakses internet. Hotspot di Universitas Bina Darma terdapat

beberapa titik area jangkauan yaitu di kampus Utama (hampir seluruh lantai), kampus D dan Kampus C. Untuk pengembangan selanjutnya diharapkan di seluruh

lingkungan kampus Universitas Bina Darma terjangkau layanan Hotspot.

Jaringan Wireless LAN (Hotspot) di Universitas Bina Darma saat ini

menggunakan WEP (Wired Equivalent Privacy) sebagai wireless security-nya

dimana WEP ini menggunakan satu kunci enkripsi yang digunakan bersama-sama

oleh para pengguna wireless LAN. Penggunaan kunci WEP ini menyulitkan jika

pengguna (user) harus berpindah dari satu Hotspot ke Hotspot lain, user tersebut

harus merubah kunci WEP sesuai dengan titik Hotspot yang digunakan. Dan

karena lubang keamanan yang dimiliki WEP cukup banyak sehingga mudah dibobol oleh pihak ketiga yang tidak berhak, maka penggunaannya tidak

disarankan. Sistem keamanan lainnya adalah WPA (Wi-Fi Protected Access), yang

menggeser WEP dan menghasilkan keamanan yang lebih baik dari WEP. WPA

bersifat meminta network key kepada setiap wireless client yang ingin melakukan

koneksi ke jaringan. Mengingat jumlah mahasiswa yang menggunakan komputer

jinjing (notebook) maupun perangkat wireless lain semakin bertambah membuat

penulis merasa bahwa sistem Hotspot seperti ini kurang optimal dalam pelayanan,

dikarenakan setiap mahasiswa yng ingin mengakses jaringan diharuskan membawa

perangkat wireless-nya untuk meminta network key kepada administrator (tidak

praktis). Serta tidak adanya sistem informasi bandwidth dan user management dan

monitoring membuat administrator tidak dapat memantau serta mengontrol user

maupun bandwidth di dalam jaringan Wireless LAN (Hotspot) di Universitas Bina

Darma.

Penelitian ini bertujuan untuk membuat autentifikasi server pada jaringan

Wireless LAN (Hotspot) menggunakan Sistem operasi Linux, FreeRADIUS, ChilliSpot, Dialupadmin, untuk autentifikasi dan identifikasi pengguna Hotspot di Universitas Bina Darma. Sehingga dari sisi mahasiswa (user) memiliki kemudahan

dan dari sisi administrator mempunyai media dalam memantau dan mengontrol user-user yang terhubung ke jaringan serta dapat membatasi penggunaan

bandwidth.

2. TINJAUAN PUSTAKA

2.1 Teknologi Pengamanan Wireless

Sistem keamanan yang paling umum diterapkan pada wireless LAN adalah

dengan metode enkripsi, yaitu WEP (Wired Equivalent Privacy). WEP ini

menggunakan satu kunci enkripsi yang digunakan bersama-sama oleh para

pengguna wireless LAN. Hal ini menyebabkan WEP tidak dapat diterapkan pada

hotspot yang dipasang di tempat-tempat umum. Dan karena lubang keamanan yang dimiliki WEP cukup banyak, sehingga mudah dibobol oleh pihak ketiga yang tidak berhak, maka penggunaannya tidak disarankan lagi. (Agung S., 2008)

Sistem keamanan lainnya adalah WPA (Wi-Fi Protected Access), yang

menggeser WEP dan menghasilkan keamanan yang lebih baik dari WEP.

Implementasi WPA menggunakan 802.1x dan EAP (Extensible Authentication

Protocol) menghasilkan proses autentikasi pengguna yang relatif lebih aman. Pada proses ini pengguna harus melakukan autentikasi ke sebuah server autentikasi,

misalnya RADIUS, sebelum terhubung ke wireless LAN atau internet. Pada

umumnya proses autentikasi ini menggunakan nama-pengguna dan password.

IEEE 802.1x atau sering disebut juga “port based authentication”

merupakan standar yang pada awal rancangannya digunakan pada koneksi dialup.

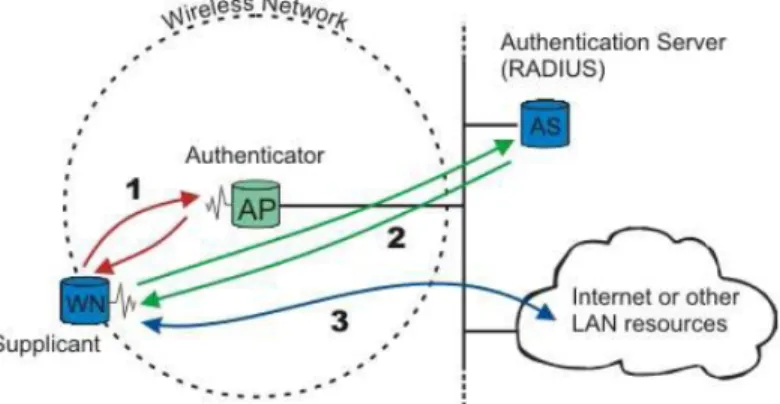

Tetapi pada akhirnya, standar 802.1x digunakan pula pada jaringan IEEE 802 standar. Berikut merupakan skema dasar dari standar 802.1x.(Reza Fuad,2007)

Teknik pengaman yang menggunakan standar 802.1x ini akan mengharuskan semua pengguna jaringan wireless untuk melakukan proses otentikasi terlebih dahulu sebelum dapat bergabung dalam jaringan. Sistem otentikasinya dapat dilakukan dengan banyak cara, namun sistem otentikasi

menggunakan pertukaran key secara dinamik. Sistem pertukaran key secara

dinamik ini dapat dibuat dengan menggunakan Extensible Authentication Protocol

(EAP). Sistem EAP ini sudah cukup banyak terdapat di dalam implementasi fasilitas-fasilitas di RADIUS.

Gambar 2.1: Skema 802.1x (sumber: Reza Fuad, 2007) Keterangan:

a.

Bila ada WN (Wireless Node) baru yang ingin mengakses suatu LAN,maka access point (AP) akan meminta identitas WN. Tidak diperbolehkan

trafik apapun kecuali trafik EAP. WN yang ingin mengakses LAN disebut

dengan supplicant. AP pada skema 802.1x merupakan suatu authenticator.

Yang dimaksud dengan authenticator disini adalah device yang

mengeksekusi apakah suatu supplicant dapat mengakses jaringan atau

tidak. Istilah yang terakhir adalah authentication server, yaitu server yang

menentukan apakah suatu supplicant valid atau tidak. Authentication

server adalah berupa Radius server [RFC2865].

EAP, yang merupakan protokol yang digunakan untuk authentifikasi, pada dasarnya dirancang untuk digunakan pada PPP dialup.

b.

Setelah identitas dari WN dikirimkan, proses authentifikasi supplicant pundimulai. Protokol yang digunakan antara supplicant dan authenticator

adalah EAP, atau lebih tepatnya adalah EAP encapsulation over LAN

(EAPOL) dan EAP encapsulation over Wireless (EAPOW). Authenticator

me-rencapsulation paket dan dikirimkan ke authentication server.

Selama proses authentifikasi berlangsung, authenticator hanya merelaykan

paket dari supplicant ke authentication server. Setelah semua proses

selesai dan authentication server menyatakan bahwa supplicant valid,

maka authenticator membuka firewall untuk supplicant tersebut.

c.

Setelah proses authentifikasi, supplicant dapat mengakses LAN secarabiasa.

Remote Access Dial-in User Service (RADIUS), merupakan suatu

mekanisme akses kontrol yang mengecek dan mengautentifikasi (authentication)

user atau pengguna berdasarkan pada mekanisme authentikasi yang sudah banyak

digunakan sebelumnya, yaitu menggunakan metode challenge / response.

Remote Access Dial In User Service (RADIUS) dikembangkan di

pertengahan tahun 1990 oleh Livingstone Enterprise (sekarang Lucent

Technologies). Pada awalnya perkembangan RADIUS menggunakan port 1645

yang ternyata bentrok dengan layanan datametrics. Sekarang port yang dipakai

RADIUS adalah port 1812 yang format standarnya ditetapakan pada Request for

Command (RFC) 2138 (C. Rigney, 1997).

Protokol RADIUS merupakan protokol connectionless berbasis UDP yang

tidak menggunakan koneksi langsung. Satu paket RADIUS ditandai dengan field

UDP yang menggunakan port 1812. Beberapa pertimbangan RADIUS

menggunakan lapisan transport UDP (T.Y. Arif dkk., 2007) yaitu: a)Jika permintaan autentikasi pertama gagal, maka permintaan kedua harus

dipertimbangkan; b)Bersifat stateless yang menyederhanakan protokol pada

penggunaan UDP; c) UDP menyederhanakan implementasi dari sisi server.

2.2.1. Format Paket Data RADIUS

Format paket RADIUS terdiri dari Code, Identifier, Length, Authenticator

dan Attributes seperti ditunjukkan pada Gambar 2.2.

Gambar 2.2. Format paket data RADIUS (J. Hassel, 2002) Keterangan:

1.

Code: Code memiliki panjang 1 byte (8 bit), digunakan untuk membedakan tipe pesan RADIUS yang dikirim. Tipe pesan RADIUS dapat berupaaccess request, access accept, access reject dan access challenge.

2.

Identifier: Memilik panjang 1 byte yang digunakan untuk menyesuaikan antara paket permintaan dan respon dari server RADIUS.3.

Length: Memiliki panjang 2 byte, memberikan informasi mengenai panjang paket. Jika paket kurang atau lebih dari yang diidentifikasikan4.

Authenticator: Memiliki panjang 16 byte yang digunakan untuk mengautentikasi tanggapan dari server RADIUS.5.

Attributes: Memiliki panjang yang tidak tetap, berisi autentikasi, autorisasidan informasi. Contoh atribut RADIUS yaitu, username dan password.

2.2.2. Prinsip Kerja RADIUS

RADIUS merupakan protokol security yang bekerja menggunakan sistem

client-server terdistribusi yang banyak digunakan bersama AAA untuk mengamankan jaringan pengguna yang tidak berhak. RADIUS melakukan

autentikasi user melalui serangkain komunikasi antara client dan server. Bila user

berhasil melakukan autentikasi, maka user tersebut dapat menggunakan layanan

yang disediakan oleh jaringan (T. Y. Arif dkk., 2007 & Darmariyadi A., 2003).

Gambar 2.3. Autentikasi antara NAS dengan Server RADIUS Keterangan:

a)

User melakukan dial-in menggunakan modem pada Network AccessServer (NAS). NAS akan meminta user memasukan nama dan password

jika koneksi modem berhasil dibangun.

b)

NAS akan membangun paket data berupa informasi, yang dinamakanaccess-request. Informasi ini diberikan NAS pada server RADIUS berisi

informasi spesifik dari NAS itu sendiri yang meminta access-request, port

yang digunakan untuk koneksi modem serta nama dan password. Untuk

proteksi dari hackers, NAS yang bertindak sebagai RADIUS client,

melakukan enkripsi password sebelum dikirimkan pada RADIUS server.

Access-request ini dikirimkan pada jaringan dari RADIUS client ke

RADIUS server. Jika RADIUS server tidak dapat dijangkau, RADIUS

client dapat melakukan pemindahan rute pada server alternatif pada konfigurasi NAS.

c)

Ketika access-request diterima, server autentikasi akan memvalidasipermintaan tersebut dan melakukan dekripsi paket data untuk memperoleh

basis data pada server, server akan mengirimkan access-accept yang berisi

informasi kebutuhan sistem network yang harus disediakan oleh user, misal

RADIUS server akan menyampaikan pada NAS bahwa user memerlukan

TCP/IP dan/atau Netware menggunakan PPP (Point-to-Point Protocol)

atau user memerlukan SLIP (Serial Line Internet Protocol) untuk dapat

terhubung pada jaringan. Selain itu access-accept ini dapat berisi informasi

untuk membatasi akses user pada jaringan. Jika proses login tidak

menemui kesesuaian, maka RADIUS server akan mengirimkan

access-reject pada NAS dan user tidak dapat mengakses jaringan.

d)

Untuk menjamin permintaan user benar-benar diberikan pada pihak yangbenar, RADIUS server mengirimkan authentication key atau signature,

yang menandakan keberadaannya pada RADIUS client.

2.2.3. Kelebihan dan Kelemahan RADIUS

Beberapa kelebihan yang diberikan oleh protokol RADIUS (T.Y.Arif , dkk., 2007) yaitu : 1) Menjalankan sistem administrasi terpusat; 2) Protokol

connectionless berbasis UDP yang tidak menggunakan koneksi langsung; 3)

Mendukung autentikasi Password Authentication Protocol (PAP) dan Challenge

Handshake Authentication Protocol (CHAP) Password melalui PPP.

Pada protokol RADIUS juga masih ditemukan beberapa kelemahan (T. Y. Arif, 2007 & J. Hassel, 2002) seperti : 1) Tidak adanya autentikasi dan verifikasi

terhadap access request; 2) Tidak sesuai digunakan pada jaringan dengan skala

yang besar; 3) MD5 dan shared secret; metode shared secret sudah berisiko untuk

diterapkan, hal ini dikarenakan lemahnya MD5 hash yang menyimpan tanggapan

autentikator sehingga Hacker / penyusup dapat dengan mudah mengetahui paket

access-request beserta tanggapannya dengan cara melakukan penghitungan awal

terhadap perhitungan MD5; 4) Pemecahan password ; skema proteksi password

yang dipakai adalah stream-chiper, dimana MD5 digunakan sebagai sebuah ad hoc

pseudorandom number generator (PRNG). 16 oktet pertama bertindak sebagai

sebuah synchronous stream chiper dan yang menjadi masalah adalah keamanan

dari cipher ini

2.3. Protokol AAA

Protokol AAA (Authentication, Authorization, Accounting) mengatur

mekanisme bagaimana tata cara berkomunikasi, baik antara client ke

domain-domain jaringan maupun antar client dengan domain yang berbeda dengan tetap

menjaga keamanan pertukaran data (Warsito, 2004). AAA Framework, merupakan

arsitektur kerja atau framework, digunakan sebagai background yang diperlukan untuk mengenali cara kerja RADIUS secara keseluruhan. Model AAA mempunyai

fungsi yang berfokus pada tiga aspek dalam mengontrol akses sebuah user (J. Hassel, 2002), yaitu:

(a)

Autentikasi (Authentication); yaitu proses pengesahan identitas pengguna (end user) untuk mengakses jaringan. Proses ini diawali denganpengiriman kode unik misalnya, username, password, pin, sidik jari oleh

pengguna kepada server. Di sisi server, sistem akan menerima kode unik tersebut, selanjutnya membandingkan dengan kode unik yang disimpan

dalam database server. Jika hasilnya sama, maka server akan mengirimkan

hak akses kepada pengguna. Namun jika hasilnya tidak sama, maka server akan mengirimkan pesan kegagalan dan menolak hak akses pengguna

(b)

Autorisasi (Authorization); merupakan proses pengecekan wewenang pengguna, mana saja hak-hak akses yang diperbolehkan dan mana yang tidak.(c)

Pencatatan (Accounting); merupakan proses pengumpulan data informasiseputar berapa lama user melakukan koneksi dan billing time yang telah

dilalui selama pemakaian. Proses dari pertama kali seorang user mengakses sebuah sistem, apa saja yang dilakukan user di sistem tersebut dan sampai pada proses terputusnya hubungan komunikasi antara user tersebut dengan sistem, dicatat dan didokumentasikan di sebuah database MySQL server.

Gambar 2.4. Arsitektur jaringan AAA

Pada Gambar 2.4 menunjukkan mekanisme jaringan AAA (H. Ventura, 2002): 1)

User melakukan koneksi keperalatan NAS point to point sebagai langkah awal

koneksi ke jaringan; 2) Network Access Server (NAS) sebagai client AAA

kemudian melakukan pengumpulan informasi pengguna dan melanjutkan data pengguna ke server; 3) Server AAA menerima dan memproses data pengguna, kemudian memberikan balasan ke NAS berupa pesan penerima atau penolakan

pendaftaran dari pengguna; 4) NAS sebagai client AAA kemudian menyampaikan

pesan server AAA tersebut kepada pengguna, bahwa pendaftaran ditolak atau diterima beserta layanan yang diperkenankan untuk akses.

2. 4. ChilliSpot

ChilliSpot, merupakan open source captive portal atau Wireless LAN

access point controller. Digunakan untuk meng-authentikasi user dari sebuah

jaringan Wireless LAN. Men-support login berbasis web yang merupakan standard

authorisasi dan accounting (AAA) yang merupakan framework atau arsitektur

kerja dari sebuah RADIUS server (

http://www.chillicpot.info/

).Chilli men-support dua jenis metode authentikasi, yaitu :1) Universal

Access Method (UAM); dengan UAM, wireless client me-request sebuah IP

address, dan dialokasikan oleh Chilli. Ketika seorang user membuka sebuah web

browser, Chilli akan menangkap koneksi TCP tersebut dan meredirect browser tersebut ke authentikasi web server. Web server meminta user untuk username dan

password, password di-enkripsi dan dikirim kembali ke Chilli; 2) Wireless Protected Access (WPA); dengan WPA, metode authentikasi dihandle oleh access point dan subsequently di forward dari access point ke Chilli. Jika WPA

digunakan, maka koneksi yang terjadi antara access point dan user di-enkripsi.

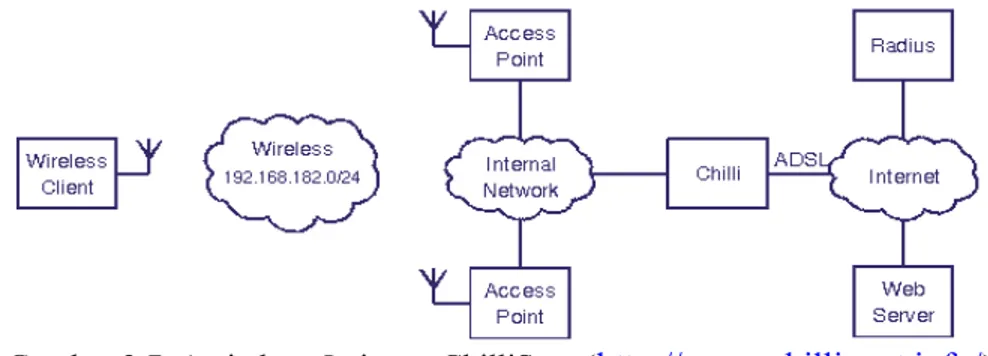

Gambar 2.7. Arsitektur Jaringan ChilliSpot (

http://www.chillicpot.info/

)3. METODOLOGI PENELITIAN

Penelitian ini merupakan penelitian Mengkanji Tindak (action research)

yang langkah-langkahnya sebagai berikut : 1) Mendefinisikan masalah dan tujuan;

2) Melakukan telaah/studi pustaka yang berhubungan dengan wireless dan radius

server; 3) Merumuskan hipotesa awal yaitu: ”dengan dikembangkannya sistem

autentikasi pengguna wireless LAN berbasis radius server akan meningkatkan

kemudahana dan keamanan hotspot di lingkungan Universitas Bina Darma “; 4) Menyusun rancangan penelitian , prosedur dan kondisinya; 5) Menentukan kriteria evaluasi dan teknik pengukuran untuk umpan balik; 6) Melaksanakan eksperimen; dan 7) Menganalisis data, evaluasi dan laporan.

3.1. Rancangan Penelitian 3.1.1. Waktu dan Tempat

Penelitian dilakukan selama 6 (enam) bulan dari bulan Mei 2008 s/d Oktober 2008 bertempat di ruang UPT MIS-CUTS Universitas Bina Darma.

3.1.2. Alat dan Bahan

Peralatan yang dibutuhkan untuk pengembangan sistem meliputi

komponen hardware, satu perangkat komputer server (untuk), access point dan

beberapa set komputer client yang terkoneksi melalui jaringan. Beberapa software

yaitu Sistem Operasi Linux, tools FreeRADIUS untuk radius server, database

MySQL, tools web server apache, ChilliSpot daemon, DHCP server (WLAN) dan

tools dialup admin.

3.2. Prosedur Penelitian

3.2.1 Analisa Kebutuhan Sistem

Tujuan dalam analisa kebutuhan sistem ini adalah untuk mendapatkan informasi tentang apa yang dibutuhkan oleh sistem berdasarkan pada aspek

kebutuhan user, admin dan rekayasa sistem. Kebutuhan Pengguna (User) adalah

Kemudahan (kepraktisan) melakukan konektivitas ke jaringan Wireless LAN

(Hotspot) tanpa harus membawa setiap perangkat wireless yang ingin dikoneksikan

ke seorang administrator untuk meminta network key. Kebutuhan Admin

(Administrator) pada sistem yang akan dikembangkan : 1) Memberikan informasi

user dan bandwidth monitoring; 2) Dapat membatasi penggunaan bandwidth

terhadap user; 3) Memberikan media untuk membuat, mengubah dan menghapus

data-data informasi dari seorang user maupun group dari beberapa user.

Berdasarkan analisis terhadap kebutuhan User dan Admin, dapat

dipaparkan spesifikasi kebutuhan sistem, sebagai berikut : 1) Layanan - layanan yang dibutuhkan mengacu kepada analisa kebutuhan, layanan yang harus

disediakan : autentifikasi, monitoring dan management user; 2) Kriteria-kriteria

yang harus dipenuhi : Autentifikasi via web login untuk kemudahan akses, Media

untuk monitoring user dan bandwidth, media untuk management user, 3)

Pembatasan penggunaan bandwidth terhadap user wireless

3.2.2. Perancangan Sistem

Berisi perancangan (desain) dari perangkat keras maupun lunak yang akan

digunakan dalam melakukan simulasi sistem hotspot, meliputi bagan web login dan

bandwidth limiter, penentuan perangkat keras dan topologi yang akan digunakan, pengembangan tabel pendukung sistem, sekaligus pengaturan perangkat keras tersebut agar sesuai dengan topologi yang diinginkan.

3.2.2.1. Topologi Jaringan

Topologi jaringan komputer nirkabel yang akan digunakan penulis

dimana konsep dari topologi ini ialah topologi jaringan yang umum digunakan

untuk hotspot. Hotspot mejadi portal untuk akses bagi pc client.

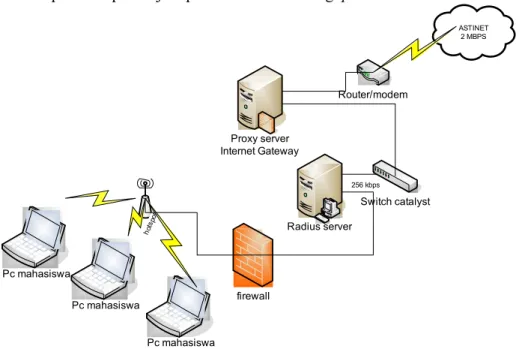

Radius server firewall Pc mahasiswa Pc mahasiswa Pc mahasiswa hots pot Proxy server Internet Gateway Switch catalyst Router/modem ASTINET 2 MBPS 256 kbps

Gambar 3.1 Rancangan Topologi jaringan Server Radius

3.2.2.2. Komponen Sistem

Komponen- komponen yang akan digunakan pada penelitian ini, meliputi:

1)

PC (Personal Computer) Server. Di Server diinstal beberapa tools yang berfungsi sebagai: (a) FreeRADIUS server; (b) Database server, menggunakan MySQL ; (c) Web server menggunakan Apache; (d)ChilliSpot sebagai Wireless LAN access point controller.

2)

WirelessStation; Wireless Client (end user)3) Access Point

4)

Server Proxy Internet dan Internet Gateway (memanfaatkan server yang sudah ada di jaringan Universitas Bina Darma)5)

Router Modem dan switch catalyst memanfaatkan perangkat yang sudah terpasang di jaringan Universitas Bina Darma.6)

Aplikasi Pendukung Sistem yaitu: Dialup Admin sebagai tool administrasiuser management dan monitoring serta bandwidth monitoring serta

3.2.2.3. Tabel Pendukung Sistem

Dalam penelitian ini dibuat 13 tabel yaitu 8 buah tabel yang dibutuhkan FreeRADIUS, 4 buah tabel untuk manajemen Dialup Admin, dan 1 tabel tambahan. Tabel tersebut yaitu:

1)

tabel radaact merupakan bagian terpenting dalam accounting FreeRADIUSdimana tabe1 ini berfungsi menyimpan semua data user wireless client yang

terkoneksi terhadap FreeRADIUS server tersebut, mulai dari data username,

radius client IP address, client IP address, waktu terhubung, waktu terputus dan lainnya.

2)

Tabel radcheck berfungsi menyimpan data informasi dari seorang userwireless client yang berupa username, attribute, op (operator) dan value, FreeRADIUS server melakukan pengecekan ke tabel database ini terhadap

setiap access-request yang didapat oleh RADIUS server.

3)

Tabel radgroupcheck berfungsi untuk membatasi akses dari sebuahgroupname user wireless client. Di tabel radgroupcheck ini dibagi kelompok user yaitu group admin, mahasiswa dan dosen.

4)

Tabel radgroupreply berfungsi untuk me-reply message terhadap suatugroupname.

5)

Tabel radreply berfungsi sama seperti raggroupcheck tetapi khusus untukme-reply message terhadap seorang user wireless client. Jadi untuk user tertentu

bisa dibuat pengecualian, missal untuk mahasiswa tertentu akses bandwidthnya

diperbesar.

6)

Tabel usergroup berfungsi untuk menyimpan data – data user yang tergabungke dalam suatu groupname.

7)

Tabel radpostauth berfungsi untuk menyimpan informasi reply message dariseorang user wirelessclient pada saat proses authentikasi.

8)

Tabel nas digunakan untuk menyimpan data – data RADIUS client (wirelessrouter) yang terhubung ke RADIUS server.

Selain itu untuk tools dialup admin menggunakan empat tabel antara lain : 1) Tabel badusers mencatat users yang gagal login, tanggal login dan alasan

penyebabnya.

2)

Tabel mtotacct digunakan untuk menyimpan total account bulanan untukmasing-masing user yang pernah login di radius server. Jumlah berapa kali user koneksi, maksimal durasi, minimal durasi. Tabel ini digunakan untuk melihat statistik bulanan.

3)

Tabel totacct digunakan untuk menyimpan total account harian untuk masing-masing user yang login di radius server. Jumlah berapa kali user koneksi, maksimal durasi, minimal durasi. Tabel ini berguna untuk melihat statistic user.4)

Tabel userinfo menyimpan informasi detail pengguna seperti nama, email,departemen, telepon. Dalam penelitian ini digunakan untuk menyimpan

identitas mahasiswa. Untuk UserName menyimpan nim mahasiswa, field

Name menyimpan nama lengkap mahasiswa, departement menyimpan program studi. Data-data tersebut dimasukan melalui script yang dikembangkan.

Selain itu juga dalam penelitian ini digunakan satu buah tabel tambahan untuk menampung data mahasiswa di tabel krs di database mahasiswa bina darma yang sudah registrasi ulang (membayar SPP). Tabel itu digunakan untuk menggenerate user mahasiswa ke tabel userinfo, tabel radcheck dan usergroup. Mahasiswa yang sudah membayar SPP otomatis dibuatkan usernya di server hotspot, dengan user berupa nim dan password yang sama dengan password untuk akses ke sistem akademis.

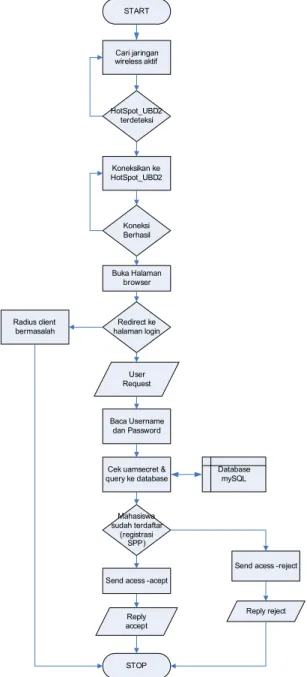

3.2.2.4. Mekanisme Otentikasi User

Web page login ini sebagai perantara antara user dan RADIUS server

dimana RADIUS client sebagai medianya, dengan memiliki uamsecret untuk

START Cari jaringan wireless aktif HotSpot_UBD2 terdeteksi Koneksikan ke HotSpot_UBD2 Koneksi Berhasil Buka Halaman browser Redirect ke halaman login Radius client bermasalah User Request Baca Username dan Password Mahasiswa sudah terdaftar (registrasi SPP) Cek uamsecret & query ke database

Send acess -acept

Database mySQL

Reply accept

Send acess -reject

Reply reject

STOP

Cara kerja server otentikasi ini sebagai berikut, pertama setiap user yang masuk

kedalam hotspot kita lewat wireless dan mencoba untuk browsing internet,

semuanya akan diredirect ke login username dan password yang dibuat oleh

ChilliSpot. Ketika username dan password telah dimasukkan maka sang ChilliSpot

akan menanyakan ke FreeRADIUS apakah ada username dan password yang

dimasukkan oleh si user bersangkutan. FreeRADIUS akan mencocokkan username

dan password yang dimasukkan melalui database yang dibuat di MySQL (user

mahasiswa yang dimasukan ke database adalah seluruh mahasiswa yang sudah melakukan proses registrasi KRS). Jika ada, si FreeRADIUS akan melaporkan kepada ChilliSpot dan ChilliSpot akan memberikan izin sehingga si user bisa

surfing di internet, dan jika tidak, maka si FreeRADIUS akan melaporkan ke

ChilliSpot bahwa username dan password yang dimasukkan tidak ada, ChilliSpot

tidak akan membuka akses untuk surfing internet, dan akan meminta login ulang

dan begitu seterusnya.

3.3. Kriteria Evaluasi dan Teknik Pengukuran

Di dalam penelitian yang menjadi kriteria evaluasi adalah autentikasi,

autorisasi pengguna, dan pencatatan (accounting). Untuk teknik pengukuran

digunakan tools untuk monitoring pengguna, statistik pengguna, kecepatan

download, jumlah download dan upload dan lain-lain.

4.

PEMBAHASAN4.1. Pengembangan Server RADIUS

Dalam pembuatan server radius ini Sistem Operasi yang digunakan dalam penelitian ini adalah Sistem Operasi Linux Ubuntu versi 7.10. Spesifikasi hardware untuk radius server yang digunakan sebagai berikut:

• Intel Pentium IV 2,4 GHz

• RAM 512 Mb

•

Hardisk 40 Gb•

Access Point Model Linksys WRT300N•

Network Interface Card (NIC) berjumlah 2 buah .Pada Server tersebut beberapa tools yang harus diinstal antara lain apache server, PHP, database MySQL, FreeRADIUS, ChiliSpot, SSL dan Dialup Admin.

4.2. Konfigurasi Client

Dalam pengujian ini client yang digunakan menggunakan Sistem Operasi

Windows XP. Adapun tahapan pengujian client adalah sebagai berikut: 1) Client

mengaktifkan Layanan wireless di notebook, saat memilih hotspot maka client

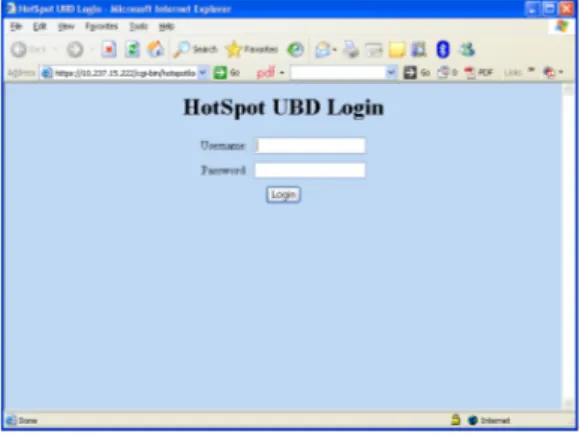

otomatis akan terkoneksi tanpa harus memasukan KEY. Secara otomatis client akan mendapatkan ip address dari ChilliSpot; 2) Saat membuka browser maka akan tampil menu autentikasi seperti pada gambar …… Untuk user mahasiswa UserName diisi dengan NIM dan password (sama dengan password mahasiswa untuk mengakses SIA http://www.binadarma.ac.id). Jika telah berhasil login maka otomatis user bisa menggunakan internet.

Gambar 4.4. Menu Interface Login

4.3. Implementasi dan Pengujian

Dalam Penelitian Server Radius ini berfokus pada tiga aspek dalam mengontrol akses user, yaitu autentikasi, autorisasi dan pencatatan

4.3.1. Autentikasi (Authentication)

Proses pengesahan identitas pengguna (end user) untuk mengakses

jaringan. Proses ini diawali dengan pengiriman kode unik username dan password)

oleh pengguna kepada server. Di sisi server, sistem akan menerima kode unik tersebut, selanjutnya membandingkan dengan kode unik yang disimpan dalam

database server. Jika hasilnya sama, maka server akan mengirimkan hak akses kepada pengguna. Namun jika hasilnya tidak sama, maka server akan mengirimkan pesan kegagalan dan menolak hak akses pengguna.

Untuk proses autentikasi saat user (mahasiswa) ingin mengakses internet harus mengikuti tahapan seperti di bagian 4.2 (konfigurasi client). Saat telah terkoneksi ke hotspot maka user (mahasiswa) akan diautentikasi dengan halaman login seperti pada gambar 4.4.

Server akan memeriksa apakah user adalah mahasiswa yang sudah terdaftar di dalam database. Jika sudah terdaftar maka akan ada pesan sukses.Jika tidak maka akan tampil kembali menu login. Di server sendiri akan mencatat semua transaksi login yang disimpan di /var/log/freeradius/radius.log.

Untuk proses autentikasi dalam penelitian ini dibuat script untuk

menambahkan user mahasiswa yang sudah registrasi (membayar SPP). Data mahasiswa yang sudah registrasi (membayar SPP) tersebut diambil dari data krs bidar yang ditampung di tabel krs_aktif. Dengan menggunakan script php user

tersebut digenerate untuk disimpan di tabel userinfo, radcheck dan tabel usergroup.

4.3.2. Autorisasi (Authorization)

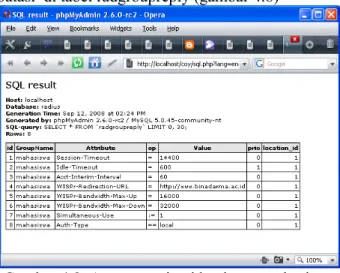

Merupakan proses pengecekan wewenang pengguna, mana saja hak-hak akses yang diperbolehkan dan mana yang tidak. Khusus untuk mahasiswa autorisasinya dibatasi di tabel radgroupreply (gambar 4.8)

Gambar 4.8. Aturan otorisasi bagi user mahasiswa keterangan:

• Session-Timeout = 14400; berarti maksimal dalam 1 sesi login adalah 4

jam atau 14400 s.

• Idle-Timeout = 600; maksimal waktu idle adlah 600 s atau 10 menit

•

WISPr-Redirection-URL = http://www.binadarma.ac.id; saat login maka halaman web yang pertama kali langsung dibuka adalah halaman web binadarma.ac.id•

WISPr-Bandwidth-Max-Up = 16000; maksimal upload kecepatannya16000 bps.

•

WISPr-Bandwidth-Max-Down = 32000; maksimal kecepatandownload 32000 bps.

•

Simultaneous-Use := 1; hanya mengizinkan 1 orang 1 kali login saatbersamaan.

• Auth-Type == local; mengizinkan hanya autentikasi lokal

4.3.3. Pencatatan (Accounting)

Untuk proses pengumpulan data informasi seputar berapa lama user

melakukan koneksi dan billing time yang telah dilalui selama pemakaian digunakan

tools Dialup Admin. Proses dari pertama kali seorang user mengakses sebuah sistem, apa saja yang dilakukan user di sistem tersebut dan sampai pada proses terputusnya hubungan komunikasi antara user tersebut dengan sistem, dicatat dan didokumentasikan di database MySQL server.

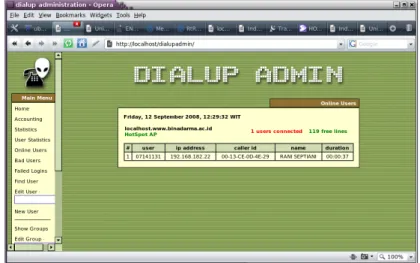

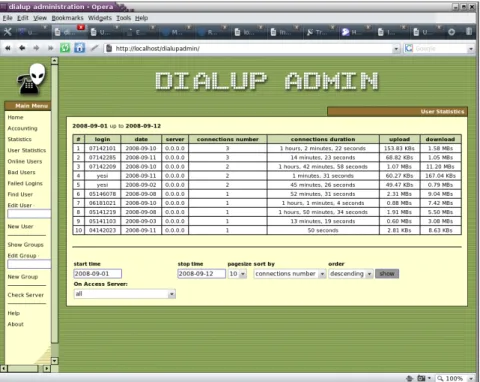

Pada gambar 4.11 merupakan menu interface untuk melihat user accounting. Dengan menu tersebut bisa terlihat tanggal dan jam login serta logout, user yang login, ipnya serta jumlah upload dan downlod.

Gambar 4.12. Menu Interface Dialup Admin untuk melihat user yang online.

Dialup Admin juga memiliki fasilitas untuk melihat user online seperti pada

gambar 4.12.

Gambar 4.14. Menu Interface Dialup Admin untuk melihat statistik user

4.4. Evaluasi

Dari hasil pengujian sistem autentikasi pengguna wireless berbasis radius

server yang diujikan pada Hotspot Universitas Bina Darma untuk konektivitas

cukup efisien dan praktis. Untuk terkoneksi ke hotspot seorang user membutuhkan

waktu kurang dari 10 detik. Di sisi lain kemudahan menggunakan sistem autentikasi yang dibuat, mahasiswa tidak perlu mendaftar untuk bisa menggunakan

layanan hotspot. Karena mahasiswa yang sudah registrasi secara otomatis akan

dimasukan sebagai user.

Dengan adanya sistem autentikasi ini juga memungkinkan adanya

monitoring dan manajemen bandwidth. Jika sebelumnya pembatasan bandwidth

dan manajemen bandwidth hanya dilakukan di proxy, maka dengan adanya sistem

autentikasi ini bisa dilakukan pembatasan bandwidth upload, download dan

pembatasan waktu maksimal perhari untuk akses mahasiswa. Hal ini sangat

mahasiswa. Selain itu juga dengan sistem monitoring bisa dilihat keaktifan

mahasiswa yang menggunakan hotspot, dengan adanya record di database yang

bisa digunakan untuk evaluasi.

Dari sisi keamanan penggunaan sistem autentikasi ini juga relatif aman bagi data pengguna, karena memanfaatkan sistem tunelling seperti VPN yang akan

mengenkrip semua data yang dikirim client maupun server hotspot. Sehingga data

yang dikirim via wireless semuanya akan dienkrip sehingga lebih aman untuk aksi

penyadapan. Di sisi kenyamanan pengguna juga sistem autentikasi yang dibuat

memudahkan bagi mahasiswa untuk terkoneksi ke hotspot tanpa adanya prosedur

yang berbelit-belit (seperti meminta password WEP KEY ).

5. KESIMPULAN

Dari hasil penelitian dan analisa ditarik beberapa kesimpulan:

1.

Di sisi kenyamanan pengguna juga sistem autentikasi yang dibuatmemudahkan bagi mahasiswa untuk terkoneksi ke hotspot tanpa adanya

prosedur yang berbelit-belit seperti meminta passwordWEP KEY (seerti pada

sistem sebelumnya). Mahasiswa tidak perlu mendaftar untuk bisa menggunakan layanan hotspot. Karena mahasiswa yang sudah registrasi secara otomatis akan dimasukan sebagai user.

2.

Dengan adanya sistem autentikasi yang dikembangkan memudahkanadministrator dalam memantau dan mengontrol user-user yang terhubung ke

jaringan serta dapat membatasi penggunaan bandwidth.

3.

Dari sisi keamanan penggunaan sistem autentikasi ini juga relatif aman bagidata pengguna, karena memanfaatkan sistem tunelling dengan SSL yang akan

mengenkrip semua data yang dikirim client maupun server hotspot.

4.

Dari hasil pengujian sistem autentikasi pengguna wireless berbasis radiusserver yang diujikan pada Hotspot Universitas Bina Darma untuk konektivitas

cukup cepat hanya membutuhkan waktu kurang dari 10 detik.

DAFTAR RUJUKAN

[1] Agung S., “Remote Authentication Dial In User Service (RADIUS) untuk

Autentikasi Pengguna Wireless LAN”, Laporan Akhir EC-5010 Institut

Teknologi Bandung, 2005,

http://br.paume.itb.ac.id:80/courses/ec5010/2005/index.html, (5 Mei 2008)

[3] Anonymous, Dialup admin From FreeRADIUS Wiki, http://wiki.freeradius.org/Dialup_admin, (7 Agustus 2008)

[4] Anonymous, FreeRADIUS Wiki, http://wiki.freeradius.org/Main_Page, (7

Agustus 2008)

[5] C. Rigney, S. Willens, A. Rubens, W. Simpson, “Remote Authentication Dial

In User Service (RADIUS)”, RFC 2138, 1997,

http://www.ietf.org/rfc/rfc2138.txt, (7 Mei 2008)

[6] Darmariyadi, A. , “Remote Access Dial-In User Service dan Aspek

Keamanannya”, Laporan Akhir EC7010 Institut Teknologi Bandung, 2003, http://www.cert.or.id/~budi/courses/ec7010/2003/index.html, (6 Mei 2008)

[7] H. Ventura, “DIAMETER Next Generation’s AAA Protocol”, Master Thesis

in nformation Theory, Linköpings University, 2002, http://www.divaportal. org/liu/abstract.xsql?dbid=1195 , (6 Mei 2008)

[8] J. Hassel, RADIUS, O’Reilly, 2002

.

[9] Nixon Erzed MT, Adnan ST, Dasa Aprily Ardy, Perancangan dan

Implementasi Sistem Jaringan WLAN Berbasis Radius Server ( Studi Kasus : Wlan Stti I-Tech ), Teknik Informatika STTI NIIT I-Tech, Jakarta,

2008 ,http://www.i-tech.ac.id

[10] Reza Fuad, Standar IEEE 802.1xTeori dan Implementasi, 2007, Reza Fuad, http://oc.its.ac.id/materilain.php, (7 Agustus 2008)

[11] Teuku Yuliar Arif, Syahrial, dan Zulkiram, “Studi Protokol Autentikasi pada Layanan Internet Service Provider (ISP)”, Jurnal Rekayasa ELektrika: Volume 6 No.1 / April 2007, http://ft-elektro.usk.ac.id/content/view/242/, (1 Mei 2008)

[12] Warsito, “Sistem Kemanan Jaringan Multi Domain Menggunakan Protokol DIAMETER”, Laporan Akhir EC7010 Institut Teknologi Bandung, 2004, http://budi.insan.co.id/courses/ec7010/dikmenjur-2004/index.html, (6 Mei 2008)