• Windows Groups

Berikan hak kepada kepada group engineer untuk melakukan otentikasi ke RADIUSserver.

Gambar 4.38 Windows Groups • Tunnel Type

M enentukan jenis-jenis tunnel yang akan diterima oleh

RADIUSserver. Pada implementasi ini dipilih jenis tunnel IP Authentication Header dan IP Encapsulating Security Payload. 2 jenis tunneling yang digunakan pada VPN.

Gambar 4.39 Tunnel Type

d. Konfigurasi pada Dial-In-Profile. Berikan check pada semua

authentication method yang ada. Sehingga RADIUS server

Gambar 4.40 Konfigurasi Dial-In-Profile

e. Konfigurasi peletakan file log yang berisi catatan-catatan kejadian pada RADIUS server. M asuk ke opsi Remote Access Logging, kemudian pilih properties dari Local File.

Gambar 4.41 Konfigurasi Peletakan File Log

f. Pilih informasi yang ingin di-log, yaitu accounting request and authentication request.

Gambar 4.42 Pilih Informasi

g. Tentukan letak penyimpanan file log pada harddisk lokal dengan memilih tab Log File. Log file akan disimpan di O:\RADIUS_server\LogFile. Log File akan dibuat setiap minggu oleh RADIUSserver.

Gambar 4.43 Pilih Lokasi Penyimpanan

h. Log file dapat dibuka setiap saat untuk melihat proses otentikasi pada RADIUS server. Dapat digunakan untuk pengawasan jaringan.

i. Setelah konfigurasi selesai maka user-user dari file server

yang tergabung dalam group vpnuser dapat digunakan untuk melakukan otentikasi pada VPNserver.

4.3.3 Konfigurasi PC Remote Users

Pada PC pengguna yang ingin membangun koneksi ke VPN concentrator, digunakan software third-party yang diinstal di tiap-tiap PC

pengguna. Untuk mempermudah manajemen PC user, maka proses instalasi software tersebut dilakukan secara bersamaan setelah router

selesai dikonfigurasi.

Langkah-langkah yang dilakukan untuk mengkonfigurasi PC remoteuser adalah sebagai berikut :

1. Install software VPN Client 4.6.00.0049

Gambar 4.44 Install Software VPN Client 4.6.00.0049

2. Tentukan lokasi penyimpanan file hasil instalasi, dalam hal ini penulis memilih lokasi C:\Program Files\Cisco Systems\VPN Client\ sebagai

Gambar 4.45 T entukan Lokasi Penyimpanan File 3. Setelah software selesai terinstall, restart PC klien.

4. Setelah software terinstall, klik ikon koneksi VPN yang terdapat pada

Start – All Programs – Cisco System VPN Client – VPN Client.

5. Buat koneksi baru ke VPN concentrator dengan cara memilih opsi

Connection Entries – New.

Gambar 4.47 Buat Koneksi Baru ke VPNconcentrator

6. Tentukan user dan metode otentikasi yang digunakan untuk membangun koneksi.

7. M aka koneksi VPN telah dapat digunakan.

Gambar 4.49 Tampilan Koneksi VPN T elah Dapat Digunakan

4.3.4 Prosedur Koneksi VPN

Setelah inisialisasi koneksi terbentuk, maka selanjutnya pengguna tinggal melakukan koneksi ke VPN concentrator yang telah diinisialisasi sebelumnya. Berikut ini adalah langkah-langkah untuk membangun koneksi VPN :

1. Buka software VPN Client.

2. Klik kanan pada pada Connection Entry yang sebelumnya telah terbentuk, kemudian pilih Connect.

Gambar 4.50 Pilih Connect

3. Jika VPN concentrator berhasil dihubungi, maka akan muncul layar otentikasi yang mengharuskan user untuk memasukkan username dan

Gambar 4.51 T ampilan User Authentication

4. Pesan error akan muncul apabila VPN concentrator gagal dihubungi, hal ini dapat disebabkan password yang salah ataupun nama Group Authentication yang tidak sesuai.

Gambar 4.52 T ampilan Pesan Error

5. Jika koneksi VPN berhasil dibentuk, maka komputer klien akan memperoleh IP address lokal perusahaan serta program VPN Client

akan minimize secara otomatis. Klien dapat melakukan komunikasi dengan file server yang pada implementasi ini mengunakan IP address

192.168.3.2.

6. Untuk memutuskan koneksi VPN, user dapat membuka aplikasi VPN client kemudian pada koneksi yang terbentuk, klik kanan kemudian pilih disconnect.

Gambar 4.54 Pilih Disconnect

4.4 Pengujian Jaringan

Ada beberapa hal yang akan diuji terhadap jaringan Virtual Private Network yang telah diimplementasikan. Hal ini perlu dilakukan untuk mengukur kinerja dari jaringan Virtual Private Network di PT. M icroreksa Infonet. Semua pengujian tersebut akan dilakukan dengan bantuan application tools. Proses pengujian di lapangan dilakukan di siang hari pada jam kerja kantor. Hal ini dilakukan untuk memperoleh data yang seakurat mungkin, sehubungan dengan kinerja koneksi VPN pada jam sibuk dengan traffic yang penuh. Pengujian dilakukan terhadap beberapa faktor, yaitu :

1. Pengujian Respond Time

Respond time adalah waktu yang dibutuhkan oleh peralatan jaringan dalam hal ini adalah VPN server untuk mengolah setiap paket data yang diterima. Hal ini dapat dijadikan tolak ukur untuk melakukan perbandingan

kinerja dari koneksi VPN yang telah diimplementasikan. Waktu respon yang cepat dari sebuah jaringan amat penting untuk memenuhi kebutuhan user

dengan waktu terbatas. Pengujian respond time koneksi VPN dilakukan dengan

command ping yang terdapat pada command prompt sistem operasi Windows. Pengujian dilakukan sebanyak 20 kali membandingkan waktu respon antara koneksi ke perusahaan tanpa tunnel VPN dan dengan koneksi VPN. Adapun pada pengujian ini digunakan sambungan dial-up (telkomnet) untuk melakukan koneksi internet.

a. Pengujian respond time untuk data sebesar 32 bytes

Gambar 4.56 Respond Tim e Data 32 bytes Melalui VPN b. Pengujian respond time untuk data sebesar 100 bytes

Gambar 4.57 Respond Tim e Data 100 bytes T anpa VPN

c. Pengujian respond time untuk data sebesar 200 bytes

Gambar 4.59 Respond Tim e Data 200 bytes T anpa VPN

Gambar 4.60 Respond Tim e Data 200 bytes Melalui VPN

Pengujian dengan command ping dilakukan terhadap paket dengan ukuran yang bervariasi. Dari pengujian diatas diperoleh data sebagai berikut :

Tabel 4.1 Pengujian Minimum Respond Time Waktu Respond (min) Besar Paket

tanpa VPN dengan VPN 32 bytes 19.25 ms 38.05 ms 100 bytes 39.30 ms 61.10 ms 200 bytes 69.95 ms 88.2 ms

Tabel 4.2 Pengujian Rata-rata Respond Time Waktu Respond (avg) Besar Paket

tanpa VPN dengan VPN 32 bytes 20.05 ms 38.85 ms 100 bytes 39.95 ms 62.00 ms 200 bytes 70.90 ms 88.85 ms

Tabel 4.3 Pengujian Maksimum Respond Time Waktu Respond (max) Besar Paket

tanpa VPN dengan VPN 32 bytes 21.30 ms 39.85 ms 100 bytes 40.55 ms 63.15 ms 200 bytes 72.25 ms 90.20 ms

Dari data tersebut dapat disimpulkakan bahwa terjadi penambahan waktu respon untuk setiap paket data yang dikirimkan dengan koneksi VPN. Hal ini terjadi karena proses enkripsi dan dekripsi yang harus dilakukan untuk setiap paket data yang dikirimkan dengan menggunakan koneksi VPN. Adapun penambahan waktu respon (delay time) untuk setiap paket melalui koneksi VPN rata-rata 18 ms.

2. Pengujian Reliability

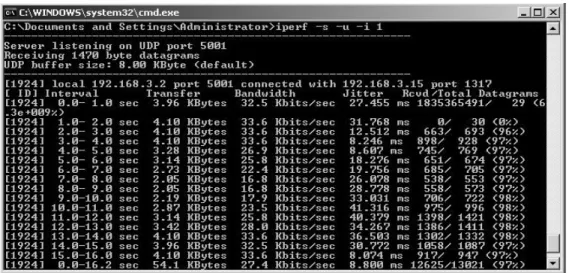

Reliability adalah kemampuan koneksi jaringan untuk menghantarkan paket data secara utuh dengan meminimalkan jumlah paket data yang hilang (loss packet). Pada pengujian ini digunakan software iperf yang bekerja dengan basis teks untuk mencatat perbandingan reliability dari koneksi VPN dan koneksi tanpa VPN. Iperf adalah software yang powerful untuk mengukur

reliability dari sebuah koneksi jaringan. Iperf bekerja dengan mengirimkan paket datagram sebesar 1470 byte. Pada pengujian ini digunakan paket UDP

melalui port 5001 yang nantinya akan dikirimkan oleh iperf client menuju iperf

server. Berikut ini adalah pengujian koneksi VPN dengan iperf:

Gambar 4.61 Pengujian Reliability Koneksi VPN

Pengujian reliability koneksi VPN dilakukan dengan interval 1 detik selama 16 detik. Pengujian dilakukan dengan menggunakan koneksi internet sebagai berikut :

• ADSL

• CDMA (Starone)

• Dial-up (Telkomnet Instant)

Pengujian ini dilakukan untuk mengetahui tingkat reliability koneksi dengan

VPN dan koneksi tanpa VPN pada koneksi internet yang berbeda-beda. Dari pengujian tersebut diperoleh reliability dari masing-masing koneksi melalui koneksi VPN adalah sebagai berikut :

Tabe l 4.4Pengujian Reliability

Koneksi Reliability

Internet Tunnel VPN Tanpa VPN

ADSL 95% 82% CDMA 92% 86% Dial-up 83% 74%

Dari hasil pengujian yang dilakukan, terlihat bahwa VPN melalui koneksi internet dengan ADSL memiliki tingkat reliability yang lebih tinggi diantara koneksi yang lain. Secara keseluruhan, koneksi VPN memiliki

reliability yang cukup tinggi ( > 80 %). 3. Pengujian Transfer Rate

Transfer rate adalah kemampuan dari sebuah koneksi untuk mengirimkan data dalam selang waktu tertentu. Transfer rate pada sebuah koneksi bergantung dari besarnya throughput. Untuk menguji transfer rate

digunakan Net M eter v3.1. Net M eter adalah program yang digunakan untuk melakukan monitoring aktifitas pada interface yang ada di komputer. Pada pengujian ini penulis melakukan download dari file server melalui koneksi

VPN. Pengujian dilakukan dengan melibatkan 1 sampai 7 user, dengan besar

file adalah 1 M B. Adapun pengujian dengan Net M eter adalah sebagai berikut :

Gambar 4.62 Transfer Rate T anpa Koneksi VPN

Gambar 4.63 Transfer Rate Melalui Koneksi VPN

Dari pengujian yang telah dilakukan didapat data sebagai berikut : Tabel 4.5Pengujian Transfer Rate Melalui VPN

Jumlah user Download (kbps) Upload (kbps) Jumlah Gagal 1 30.98 3.48 0 2 17.04 1.84 0 3 8.36 1.12 0 4 6.80 1.32 0 5 3.95 0.97 1 6 3.75 0.67 1 7 1.85 0.35 3

Tabel 4.6 Pengujian Transfer Rate Tanpa Melalui VPN Jumlah user Download (kbps) Upload (kbps) Jumlah Gagal 1 35.90 3.78 0 2 20.48 2.08 0 3 11.04 1.42 0 4 8.40 1.34 0 5 5.98 1.10 0

6 4.10 0.80 0

7 2.37 0.57 1

Dari pengujian yang dilakukan terlihat bahwa peningkatan jumlah

user yang melakukan koneksi VPN menyebabkan semakin kecilnya transfer rate masing-masing user. Hal ini disebabkan bandwidth yang tersedia untuk

upload di PT. M icroreksa Infonet terbagi sesuai jumlah user yang terkoneksi. Disamping itu terlihat pula bahwa semakin banyak jumlah user, maka semakin besar tingkat kegagalan yang terjadi.

Selain itu, kecepatan download melalui koneksi VPN mengalami penurunan apabila dibandingkan koneksi tanpa VPN. Penurunan kecepatan

download melalui koneksi VPN disebabkan adanya mekanisme security dan pertukaran key yang harus dilakukan secara periodik. Akan tetapi penurunan kecepatan download file dapat ditolerir (sebesar 1 - 5 kbps) karena tidak mengganggu kecepatan download secara keseluruhan.

4. PengujianOtentikasi

Pengujian otentikasi RADIUS dilakukan dengan melakukan percobaan login sebayak 30 kali. Hal ini dilakukan untuk mengetahui kehandalan dari sistem otentikasi yang telah diimplementasikan. Dan diperoleh hasil sebagai berikut :

Tabel 4.7 Pengujian Otentikasi RADIUS

Username Password Scenario Jenis karakter Besar kecil huruf Jenis karakter Besar kecil huruf Berhasil Login

1 Salah Salah Salah Salah Gagal 2 Salah Salah Benar Salah Gagal 3 Benar Salah Benar Salah Gagal 4 Benar Benar Benar Salah Gagal

5 Benar Salah Benar Benar Berhasil

Dari hasil pengujian yang telah dilakukan, diketahui bahwa pada sistem otentikasi RADIUS, untuk dapat melakukan login harus memenuhi 2 kriteria berikut :

• Username yang benar, tetapi tidak case sensitive. • Password yang benar dan case sensitive.

5. Pengujian Security

Security merupakan salah satu keunggulan dari koneksi Virtual Private Network. Pengujian tingkat keamanan data yang dikirim diuji dengan mencoba mengambil data yang dikirim melalui Tunnel VPN dengan bantuan hub. Adapun bentuk topologi dari pengujian adalah sebagai berikut :

Gambar 4.64 T opologi Pengujian Security VPN Tunnel

Pengujian dilakukan dengan melakukan pengambilan data perusahaan dari luar kantor oleh komputer klien. Nantinya ada satu komputer yang akan melakukan

sniffing (pencurian data) dengan menggunakan hub dan ethereal software

1. Skenario 1

Komputer klien melakukan pengambilan data melalui FTP server dan ada komputer ketiga yang mencoba melakukan pencurian data (sniffing). Hasil tampilan dari data yang telah diambil menggunakan ethereal:

Gambar 4.65 Hasil Capture melalui FTP Server

Dari hasil capture di atas terlihat bahwa data TCP berupa teks sebesar 4 kB dikirimkan. Data tersebut dipecah menjadi 3 frame yaitu frame 66, ke-69 dan ke-71. Pada gambar 4.57 terlihat bahwa data pada frame 71 dapat terbaca isi datanya. Data berisi mengenai konfigurasi VTP. Data dikirimkan dari komputer server dengan alamat IP 192.168.3.2 menuju ke komputer klien dengan IP 10.10.11.200. Pembacaan data dapat dilakukan dengan mudah karena protokol FTP tidak menyediakan mekanisme enkripsi data.

2. Skenario 2

Komputer klien melakukan pengambilan data melalui tunnel VPN yang sebelumnya telah dibentuk dari VPN server ke VPN client. Kemudian data tersebut diambil dengan menggunakan ethereal. Hasil tampilan dari data yang telah diambil menggunakan ethereal.

Gambar 4.66Hasil Capture melalui TunnelVPN

Dari hasil capture di atas terlihat data yang dikirimkan melalui tunnel VPN. Data tersebut dikirimkan menggunakan protokol ESP (Encapsulating Security Payload). ESP merupakan mode proteksi yang disediakan oleh protokol IPSec. Data yang dikirimkan melalui protokol ESP akan melalui proses enkripsi yang menjamin keamanan data.

4.5 Pengawasan Jaringan

Pengawasan jaringan VPN dilakukan untuk mengawasi koneksi yang dilakukan oleh remote user. Pengawasan (monitoring) dilakukan terhadap beberapa hal, antara lain :

1. Security Association pada ISAKMP

Digunakan untuk melihat berapa user yang sedang melakukan koneksi

VPN. Jika proses negosiasi ISAKMP berhasil, status dari state adalah AM _ACTIVE.

2. Security Association pada IPSec

Digunakan untuk melihat status Security Association dari protokol

IPSec. Perintah ini menampilkan jumlah paket yang dienkripsi dan didekripsi oleh protokol IPSec.

3. Statistik Internet Key Exchange dan protokol IPSec

Digunakan untuk mengetahui statistik dari IKE (Internet Key Exchange) dan protokol IPSec, meliputi jumlah paket yang dienkripsi, jumlah paket yang didekripsi dan masih banyak lagi.

4. Proses negosiasi tunnelVPN

Untuk mengetahui proses pembentukan tunnel VPN dapat digunakan perintah debug crypto isakmp dan debug crypto ipsec dengan debug level 127. Berikut ini adalah proses pembentukan koneksi VPN yang ditunjukan melalui perintah debug :

• Proses NATdiscovery

• User terotentikasi

• Permintaan IP address, subnetmask dan parameter yang lain

• Negosiasi fase 1 (ISAKMP SA) berhasil

• Negosiasi fase 2 (IPSecSA) berhasil serta pengiriman IP address lokal pada remote accessVPN

• IPSecSA telah berada pada status aktif

4.6 Evaluasi Kepuasan Pengguna

Evaluasi tingkat kepuasan pengguna terhadap sistem yang telah diimplementasikan pada PT. M icroreksa Infonet dilakukan dengan menyebarkan kuesioner kepada divisi technical dengan jumlah responden sebanyak 15 orang. Hal ini dilakukan hanya kepada divisi technical dan tidak kepada karyawan secara keseluruhan karena sistem lebih diperuntukan bagi para engineer. Hasil dari kuesioner yang dibagikan adalah sebagai berikut :

• Kepuasan terhadap security yang diterapkan

Tingkat kepuasan pengguna terhadap sistem keamanan yang diterapkan cukup tinggi. Hal ini terlihat dari 73% pengguna mengatakan puas, dan hanya 27% yang mengatakan tidak puas terhadap sistem keamanan tersebut.

Kepuasan terhadap securi ty ?

73% 27%

ya tidak

• Kemudahan akses data melalui VPN

Pengguna merasakan kemudahan dalam pengoperasian sistem yang baru ini (87%), dan tidak membutuhkan pelatihan untuk menggunakan sistem yang baru ini (100%). Selain itu, dengan sistem VPN yang diimplementasikan ini, pengguna mendapatkan kemudahan untuk mengakses data di kantor ketika bekerja di luar kantor (93%).

Ke mudahan pe ngop er asian ?

87% 13%

ya tidak

Gambar 4.68 Diagram Kemudahan Pengoperasian VPN

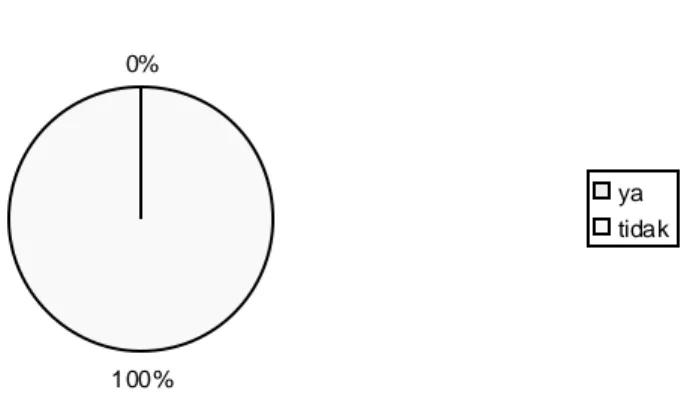

Kebutuhan pelati han untuk mengoperasikan?

0%

100%

ya tidak

Kem udahan aks es d ata ?

93% 7%

ya tidak

Gambar 4.70 Diagram Kemudahan Akses Data Melalui VPN • Kepuasan secara keseluruhan

Secara umum, penambahan sistem VPN yang baru ini tidak mempengaruhi kinerja dari aplikasi maupun perangkat keras lain yang telah berjalan dan terintegrasi pada jaringan perusahaan (93%), sehingga meningkatkan tingkat kepuasan secara keseluruhan.

Mempengaruhi kiner ja yang ada ?

7%

93%

ya tidak

Gambar 4.71 Diagram Pengaruh VPN T erhadap Kinerja yang Ada

Dari evaluasi yang telah dilakukan dapat disimpulkan bahwa implementasi telah berjalan dengan baik dan pengguna merasa puas terhadap sistem baru yang diimplementasikan.

4.7 Biaya Implementasi

Implementasi Virtual Private Network pada PT. M icroreksa Infonet tidak membutuhkan biaya yang besar. Hal ini dikarenakan implementasi dilakukan dengan memaksimalkan perangkat yang telah ada di perusahaan. Adapun perincian biaya implementasi adalah sebagai berikut :

Tabel 4.8 Biaya Implementasi

Perlengkapan Harga

1 SDRAM 128 MB Rp. 200.000

Kabel UTP Rp. 20.000

Konektor Rp. 5.000 .+