Diajukan Untuk Memenuhi Syarat Memperoleh Gelar Sarjana Teknik Program Studi Teknik Informatika

oleh:

Andri Khrisharyadi

NIM : 045314061

PROGRAM STUDI TEKNIK INFORMATIKA

JURUSAN TEKNIK INFORMATIKA

FAKULTAS SAINS DAN TEKNOLOGI

UNIVERSITAS SANATA DHARMA

YOGYAKARTA

Presented as Partial Fulfillment of the Requirements To Obtain Informatics Engineering Degree In Informatics Engineering Department

by:

Andri Khrisharyadi

NIM : 045314061

INFORMATICS ENGINEERING STUDY PROGRAM

INFORMATICS ENGINEERING DEPARTMENT

FACULTY OF SAINS AND TECHNOLOGY

SANATA DHARMA UNIVERSITY

YOGYAKARTA

2008

PERSEMBAHAN

Tulisan ini kupersembahkan kepada :

Tuhan Yesus Kristus

&

Bunda Maria

masuk ke komputer orang lain yang berada di jaringan tersebut. Dalam suatu

jaringan komputer keamanan merupakan hal yang sangat penting. Salah satu cara

memberikan keamanan dalam suatu jaringan adalah menggunakan firewall

dengan teknik packet filtering. Packet filtering dapat melakukan pembatasan

akses kepada komputer lain dengan memfilter paket yang lewat di firewall,

dengan menggunakan policy dan rule.

Untuk belajar melakukan setting jaringan dengan firewall sering kesulitan

karena harus memakai banyak komputer. Maka penulis mencoba mengembangkan

progam untuk melakukan simulasi jaringan dengan firewall. Dengan program ini

user dapat melakukan simulasi dengan satu komputer saja. Program ini dapat

melakukan setting IP, setting zone dan interface, setting policy dan rule, simulasi

ping, ftp, http, ssh dan port number lain. Program ini dikembangkan dengan

Macromedia Flash 8 dan bahasa pemrograman action script 2.0.

important thing. One of the ways to give safety in a network is by using firewall

with filtering packet technique. Packet filtering could limit access to other

computers by filtering packet which passes the firewall, by using policy and rule.

Student often get difficulties in doing network setting with firewall

because it should use many computers. Because of that reason, the writer tries to

develop virtual lab program to do network simulation with firewall. With this

program, user could do simulation with only one computer. This program could

perform setting IP, setting zone and interface, setting policy and rule, ping

simulation, ftp, http, ssh and the other port number. This program was developed

by using Macromedia Flash 8 and programming language Action Script 2.0.

dan limpahan kasih karunia yang telah diberikan-Nya sehingga saya dapat

menyelesaikan skripsi ini dengan judul

“

PROGRAM SIMULASI JARINGAN KOMPUTER TENTANG PACKET FILTERING DAN FIREWALL”

.Dalam penulisan sekripsi ini, penulis telah banyak memperoleh bantuan

dan bimbingan dari berbagai pihak, oleh karena itu tidak lupa penulis

mengucapkan terimakasih kepada:

1. Tuhan Yesus Kristus, yang telah menganugerahkan kasih karunia dan

rahmat-Nya serta selalu memberikan keberuntungan.

2. Bunda Maria yang telah mendengarkan segala doa dan permohonan.

3. Bapak, Ibu, kakak serta adikku yang selalu memberikan doa, dorongan dan

semangat baik moril maupun spiritual.

4. Romo Ir. Greg. Heliarko SJ, S.S., B.S.T., M.A., M.Sc. selaku Dekan

Fakultas Sains dan Teknologi Universitas Sanata Dharma Yogyakarta.

5. Bapak Puspaningtyas Sanjoyo Adi, S.T., M..T. selaku Ketua Jurusan Teknik

Informatika Fakultas Sains dan Teknologi Universitas Sanata Dharma

Yogyakarta.

6. Ibu Agnes Maria Polina, S.Kom., M.Sc., selaku Dosen Pembimbing

Akademik Angkatan 2004 Jurusan Teknik Informatika Fakultas Sains dan

Teknologi Universitas Sanata Dharma Yogyakarta.

8. Kancil, Masbhe (arius_bhe), Kunto, MB, Benny, adwi pethuk dll yang telah

membantu dalam pengerjaan tugas Akhir, baik moril maupun spiritual.

9. Teman-teman TI’2004 yang lain yang telah menjadi teman seperjuangan

dalam melalui kuliah selama ini.

Akhirnya skripsi ini terselesaikan, disadari bahwa skripsi ini jauh dari

sempurna. Untuk itu penulis dengan rendah hati mengharapkan kritik dan saran

yang dapat memberikan kesempurnaan pada penulisan skripsi ini. Akhir kata,

semoga skripsi ini dapat bermanfaat bagi penulis, juga pihak yang membutuhkan.

Yogyakarta, 26 November 2008 Penulis

Andri Khrisharyadi

tulis ini tidak memuat karya atau bagian karya orang lain, kecuali yang telah

disebutkan dalam kutipan daftar pustaka, sebagaimana layaknya karya ilmiah.

Yogyakarta, 24 November 2008

Andri Khrisharyadi

Nama : Andri Khrisharyadi

Nomor Mahasiswa : 045314061

Demi pengembangan ilmu pengetahuan, saya memberikan kepada Perpustakaan

Universitas Sanata Dharma karya ilmiah saya yang berjudul :

PROGRAM SIMULASI JARINGAN KOMPUTER TENTANG PACKET FILTERING DAN FIREWALL

beserta perangkat yang diperlukan (bila ada). Dengan demikian saya memberikan

kepada Perpustakaan Universitas Sanata Dharma hak untuk menyimpan,

me-ngalihkan dalam bentuk media lain, mengelolanya dalam bentuk pangkalan data,

mendistribusikan secara terbatas, dan mempublikasikannya di Internet atau media

lain untuk kepentingan akademis tanpa perlu meminta ijin dari saya maupun

memberikan royalti kepada saya selama tetap mencantumkan nama saya sebagai

penulis.

Demikian pernyataan ini yang saya buat dengan sebenarnya.

Dibuat di Yogyakarta

Pada tanggal : 26 November 2008

Yang menyatakan

(Andri Khrisharyadi )

HALAMAN JUDUL ... ii

HALAMAN PERSETUJUAN PEMBIMBING... iii

HALAMAN PENGESAHAN... iv

MOTTO DAN PERSEMBAHAN... v

INTISARI ... vi

ABSTRACT ... vii

KATA PENGANTAR... viii

HALAMAN KEASLIAN KARYA... x

LEMBAR PERNYATAAN... xi

DAFTAR ISI ... xii

DAFTAR GAMBAR... xvii

DAFTAR TABEL... xx

BAB I PENDAHULUAN... 1

1.1. Latar Belakang Masalah ... 1

1.2. Rumusan Masalah ... 2

1.3. Batasan Masalah ... 2

1.4. Tujuan Penelitian ... 2

1.5. Metodologi ... 2

1.6. Sistematika Penulisan ... 4

BAB II LANDASAN TEORI... 5

2.1. Simulasi... 5

2.3.2 . Desain ... 7

2.3.3 . Pengumpulan Material ... 9

2.3.4. Pembuatan ... 9

2.3.5. Testing ... 10

2.4.6. Distribusi ... 10

2.4. Jaringan Komputer ... 11

2.5. Packet filtering ... 12

2.6. TCP/IP... 12

2.6.1. Arsitektur Protokol TCP/IP ... 13

2.6.1.1. Physical Layer ... 13

2.6.1.2. Network Access Layer ... 13

2.6.1.3. Internet Layer ... 14

2.6.1.4. Transport Layer... 14

2.6.1.5. Application Layer ... 14

2.7. Firewall ... 15

2.7.1. Fungsi Firewall ... 16

2.7.2. Jenis Jenis Firewall ... 17

2.7.3. Cara Kerja Firewall ... 22

2.8. Shorewall ... 24

2.8.1. Konfigurasi Shorewall... 24

2.9.3. Library ... 28

2.9.4. Action Script ... 28

2.9.5. Event ... 28

BAB III ANALISA DAN DESAIN SISTEM ... 31

3.1. Konsep Sistem ... 31

3.2. Spesifikasi Kebutuhan Hardware dan Software... 33

3.3.Perancangan Sistem ... 34

3.3.1.Perancangan Jaringan yang Digunakan ... 34

3.3.2.Perancangan Struktur Menu Program ... 35

3.3.3.Perancangan Flowchart Sistem ... 36

3.3.4.Perancangan Flowchart Filtering Paket ... 37

3.3.5.Perancangan Antar Muka Program ... 38

3.3.5.1. Perancangan Menu Jumlah Interface Firewall ... 38

3.3.5.2. Perancangan Menu Utama ... 38

3.3.5.3. Perancangan Form Setting IP ... 40

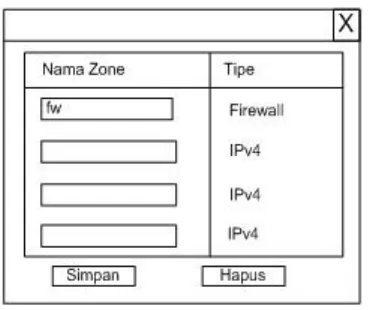

3.3.5.4. Perancangan From Setting Zone ... 41

3.3.5.5. Perancangan Form Setting Interface ... 41

3.3.5.6. Perancangan Form Tool Tip ... 42

3.3.5.7. Perancangan Form Policy ... 42

3.3.5.8. Perancangan Form Rule ... 43

3.3.5.12. Perancangan IP Kalkulator ... 47

3.4. Pengumpulan Materi ... 48

BAB IV IMPLEMENTASI DAN ANALISA HASIL... 49

4.1. Implementasi Program ... 49

4.1.1. Menjalankan Program ... 49

4.1.2. Menggunakan Program ... 49

4.1.2.1. Menu Utama ... 49

4.1.2.2. Form setting IP ... 51

4.1.2.3. Form Setting Zone ... 52

4.1.2.4. Form Setting Interface ... 53

4.1.2.4. Form Setting Policy ... 54

4.1.2.5. Form Setting Rule ... 56

4.1.2.5. Form Status Firewall ... 58

4.1.2.6. Menu Simulasi ... 58

4.1.2.6.1. Simulasi Ping ... 59

4.1.2.6.2. Simulasi Http ... 63

4.1.2.6.3. Simulasi Other Port Number ... 64

4.1.2.7. Help Program ... 65

4.2. Hasil Pengujian Program ... 66

4.2.1. Ujicoba Setting IP ... 67

4.2.4. Ujicoba Penambahan IP pada Rule ... 76

4.2.5 Hasil Ujicoba dengan Shorewall asli ... 77

4.3. Distribusi ... 79

BAB V KESIMPULAN DAN SARAN... 80

5.1. Kesimpulan ... 80

5.2. Kelebihan dan Kekurangan Program ... 80

5.3. Saran ... 80

DAFTAR PUSTAKA ... 82

LAMPIRAN ... 83

2.2 Contoh Ilustrasi Jaringan Komputer 11

2.3 Packet-Filter Firewall 18

2.4

Circuit Level Gateway

19

2.5 Application Level Firewall 21

3.1 Rancangan Jaringan dengan 3 interface di komputer

firewall

34

3.2 Rancangan Jaringan dengan 2 interface di komputer

firewall

34

3.3 Struktur Menu Program 35

3.3a Flowchart Sistem 36

3.4b Flowchart Filtering Paket 37

3.5 Rancangan Menu Jumlah Interface Firewall 38

3.6 Rancangan Menu Utama 38

3.7 Rancangan Form Setting IP 40

3.8 Rancangan Form Setting Zone 41

3.9 Rancangan From Setting Interface 41

3.10 Rancangan Form Tool Tip 42

3.11 Rancangan From Policy 42

3.14b Rancangan Form Simulasi Http 44

3.14c Rancangan Form Simulasi Ftp 44

3.14d Rancangan Form Simulasi Ssh 45

3.14e Rancangan Form Simulasi Other Port Number 45

3.15a Rancangan Animasi Paket Accept 46

3.15b Rancangan Animasi Paket Reject 46

3.15c Rancangan Animasi Paket Drop 47

3.16 Rancangan IP Kalkulator 47

3.17 Gambar icon komputer 48

4.1 Tampilan awal program 49

4.2 Tampilan Menu Utama Program 50

4.3a Tampilan Form Setting IP 51

4.3b Mouse Over IP 52

4.4a Tampilan Form Setting Zone 52

4.4b Nama Zone 53

4.5a Tampilan Form Setting Interface 53

4.5b Tampilan Hasil Konfigurasi Interface 54

4.6a Tampilan Tool Tips Policy 54

4.6b Tampilan Form Policy 55

4.9 Tampilan Form Ping 59

4.9 Contoh Tampilan Animasi Ping 60

4.10a Tampilan Paket Terkirim 60

4.10b Tampilan Paket Tidak Terkirim 60

4.11a Tampilan Animasi Pencarian Atruran yang Cocok 61

4.11b Tampilan Paket di-REJECT 61

4.11c Tampilan Paket di-DROP 62

4.12 Tampilan Form Http 63

4.13 Tampilan Form Simulasi Other Port Number 64

4.14 Tampilan Help Program 65

4.15 Konfigurasi Jaringan untuk Ujicoba 66

4.16a Ping dari loc ke dmz 68

4.16b Ping dari firewall ke internet 68

4.17a Error Zone belum didefinisikan 69

4.17a Error Interface belum didefinisikan 69

4.18a Ping dari Zone fw ke Zone net 70

4.18b Http dari Zone net ke Zone dmz 71

4.18c Http dari Zone dmz ke Zone loc 72

4.18d Ping dari Zone loc ke Zone fw 73

4.20b Ujicoba Ssh dari Zone loc ke fw setelah rule diubah 76

DAFTAR TABEL

Tabel Keterangan Halaman

2.1 Arsitektur Protokol TCP/IP 13

3.1 Deskripsi Konsep Sistem 32

4.1 Hasil Perbandingan Hasil ujicoba Program Simulasi dan

Shorewall Asli

77

1.1Latar Belakang

Jaringan komputer merupakan sebuah sistem dimana setiap orang dapat

masuk ke komputer orang lain yang berada di jaringan tersebut. Dengan demikian

orang dapat melakukan pengaksesan data dari komputer lain. Jika data tersebut

sangat penting bisa diambil bahkan disalahgunakan.

Sistem perlu dilengkapi suatu pengendalian antar jaringan yang dapat

melakukan pembatasan akses untuk komputer tertentu. Pembatasan akses dapat

dilakukan dengan pembatasan akses terhadap port tertentu. Cara ini dapat

menggunakan teknik firewall. Jenis jenis firewall ada beberapa macam, salah

satunya dengan menggunakan teknik packet filtering. Dengan demikian paket

yang lewat dapat diatur oleh komputer firewall. Pada sistem operasi linux,

firewall dapat menggunakan perangkat lunak yang disebut Shorewall.

Untuk berlatih melakukan setting jaringan dengan firewall sering kesulitan

karena harus memakai banyak komputer. Maka penulis mencoba

mengembangkan progam untuk melakukan simulasi jaringan dengan firewall.

Program ini dikembangkan dengan Macromedia Flash 8 dan bahasa pemrograman

action script 2.0.

1.2Rumusan Masalah

Bagaimana membuat sebuah program bantu yang dapat melakukan

simulasi setting mesin firewall di jaringan internet dengan teknik packet filtering

menggunakan paket aplikasi shorewall.

1.3Batasan Masalah

Program ini dibuat dengan batasan sebagai berikut :

1. Program mensimulasikan firewall dengan teknik packet filtering yang

melakukan berdasarkan zone, IP dan port.

2. Program hanya mensimulasikan firewall dengan jumlah interface 2 dan 3 (

jumlah eth di mesin firewall ).

3. Program hanya mensimulasikan firewall sampai pokok bahasan policy dan

rules. Tidak mensimulasikan SNAT, DNAT, one to one NAT dan Proxy

ARP.

1.4Tujuan

Tujuan dari penulisan ini adalah untuk mengembangkan sebuah program

simulasi yang dapat mensimulasikan firewall pada jaringan komputer dengan

teknik packet filtering.

1.5Metodologi

Metodologi yang digunakan untuk menyelesaikan penulisan ini adalah

1. Konsep

Pada tahap ini dilakukan identifikasi masalah, tujuan pembuatan

program dan identifikasi pengguna,

2. Desain

Pada tahap ini dilakukan analisa kebutuhan pembuatan program.

Kemudian diakukan perancangan sistem sesuai rancangan sistem hasil

analisis yang telah dilakukan. Rancangan tersebut meliputi rancangan

user interface dan rancangan sistem.

3. Pengumpulan bahan

Pada tahap ini dilakukan pengumpulan bahan seperti gambar serta

bahan-bahan lain yang diperlukan untuk tahap berikutnya.

Pengumpulan bahan dapat dilakukan secara paralel atau bersamaan

dengan tahap implementasi atau pengembangan.

4. Implementasi

Pada tahap ini dilakukan proses implemnetasi (pengembangan)

program berdasarkan desain yang telah dibuat, yaitu menerjemahkan

desain ke dalam bahasa pemrograman action script.

5. Pengujian

Pada tahap ini dilakukan pengujian program untuk mencari kesalahan

6. Distribusi

Pada tahap ini dilakukan proses distribusi dari program yang telah

dibuat.

1.6 Sistematika Penulisan

1. Bab I Pendahuluan

Menjelaskan latar belakang masalah, rumusan masalah, batasan masalah,

tujuan penulisan, metodologi dan sistematika penulisan

2. Bab II Landasan Teori

Menjelaskan landasan teori dari metodologi yang digunakan, jaringan

komputer berbasis firewall, macromedia flash dan bahasa pemrograman

action script.

3. Bab III Analisis dan Perancamgan

Menganalisa secara umum perancangan konsep sistem, perancangan

antarmuka sistem dan pengumpulan kebutuhan.

4. Bab IV Implementasi

Menjelaskan secara rinci tentang pembuatan program pada setiap bagian.

5. Bab V Kesimpulan dan Saran

2.1 Simulasi

Simulasi adalah peniruan nyata beberapa hal, keadaan, atau proses.

Perbuatan dari simulasi umumnya memerlukan suatu yang mewakili karakteristik

tertentu atau kunci perilaku yang dipilih sistem fisik atau abstrak. Simulasi

digunakan dalam banyak konteks, termasuk modeling sistem alam atau sistem

manusia untuk mendapatkan informasi tentang mereka berfungsi. konteks lain

termasuk simulasi teknologi untuk optimasi performa, keselamatan rekayasa,

pengujian, pelatihan dan pendidikan. Simulasi dapat digunakan untuk

menunjukkan sikap yang nyata efek dari alternatif kondisi dan program aksi

(Indrianto,2003).

2.2 CAI (Computer Assisted Instruction)

Pemanfaatan komputer sekarang sudah menjangkau dunia pendidikan.

Aplikasi pengajaran yang menggunakan komputer salah satunya meliputi

Computer Assited Instruction (CAI). CAI atau pengajaran berbantuan komputer

adalah sistem komputer dimana dalam prosentase tertentu mengganti peran

seorang guru/pengajar dalam penyampaian materi pembelajaran (Surjono, 1996).

Ada beberapa media pengajaran yang dapat diimplementasikan untuk

menyampaikan materi pengajaran bagi para siswa, antara lain :

a. Media cetak, termasuk diantaranya adalah textbooks dan modul

b. Media audio visual, termasuk diantaranya sound slides, video dantelevisi

c. Komputer, yaitu CAI

d. Media audio, termasuk diantaranya radio, dan program audio cassette

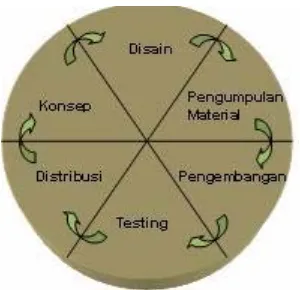

2.3 Metodologi Pengembangan Multimedia

Menurut Arch Luther (Luther 1994), pengembangan multimedia dilakukan

berdasarkan 6 tahap, yaitu konsep, perancangan, pengumpulan bahan, pembuatan,

testing dan distribusi.

Gambar 2.1 Tahap Pengembangan Multimedia

2.3.1 Konsep

Pada tahap ini terdiri dari beberapa langkah meliputi :

a. Tujuan Aplikasi (informasi, hiburan, pelatihan, dan lain-lain)

b. Identifikasi Pengguna

c. Bentuk Aplikasi (presentasi, interaktif, dan lain-lain)

d. Spesifikasi Umum (ukuran aplikasi, dasar perancangan, target yang ingin

2.3.3 Desain

Desain (perancangan) adalah membuat spasifikasi secara rinci mengenai

struktur aplikasi multimedia yang akan dibuat, gaya dan kebutuhan bahan

(material) untuk aplikasi. Spesifikasi dibuat cukup rinci sehingga pada tahap

berikutnya, yaitu tahap pengumpulan bahan dan pembuatan tidak dibutuhkan

keputusan baru, melainkan menggunakan apa yang telah ditetapkan pada tahap

desain. Namun demikian, sering terjadi penambahan atau pengurangan bahan,

bahkan ada perubahan pada bagian aplikasi pada awal pengerjaan multimedia.

Tahap desain multimedia sering melibatkan kegiatan:

a. Pembuatan Bagan Alir (Flow Chart), yaitu menggambarkan struktur

aplikasi multimedia yang disarankan.

b. Pembuatan Storyboard, yaitu pemetaan elemen-elemen atau bahan

(material) multimedia pada setiap layar aplikasi multimedia.

Storyboard digunakan untuk:

a. Memungkinkan tim dan klien (pengguna) memeriksa, menyetujui, dan

meningkatkan rancangan.

b. Menjadi panduan bagi programmer dan graphics designer.

c. Mengetahui elemen (material) multimedia yang dipakai.

d. Menjaga konsistensi di sepanjang aplikasi multimedia.

e. Memungkinkan rancangan diimplentasikan pada platform yang berbeda,

Storyboard perlu mengandung:

a. Nama aplikasi (program) atau modul dan nomor halaman atau nomor

layar.

b. Gambar sketsa layar atau halaman beserta rincian objek-objek yang ada

pada layar, meliputi: Teks, Gambar, Animasi, Audio, Narasi, Video,

Warna, penempatan, ukuran gambar, jika penting, Warna dan font dari

teks.

c. Interaksi: pencabangan dan aksi-aksi lainnya (tombol).

Perancangan Antarmuka Pemakai:

a. Graphics Designer merancang antarmuka pemakai berdasarkan

storyboard.

b. Antarmuka pemakai harus : menggapai “look and feel” dari organisasi

klien, memproyeksikan yang sesuai bagai pemakai, tidak boleh lebih kuat

daripada pesan yang ingin disampaikan, tetapi harus mendukung

2.3.3 Pengumpulan Material

Pada tahap ini dilakukan beberapa langkah antara lain :

a. Melakukan pengumpulan bahan (material) seperti: clipart, image, animasi,

audio, berikut pembuatan grafik, foto, audio, dan lain-lain yang diperlukan

untuk tahap berikutnya.

b. Bahan yang diperlukan dalam multimedia dapat diperoleh dari

sumber-sumber seperti: library, bahan yang sudah ada pada pihak lain, atau

pembuatan khusus yang dilakukan oleh pihak luar.

c. Pengumpulan material dapat dilakukan paralel dengan tahap pembuatan

(assemby).

2.3.4 Pembuatan

Pada tahap ini dilakukan beberapa langkah antara lain :

a. Tahap pembuatan (assembly) merupakan tahap dimana seluruh objek

multimedia dibuat atau diintegrasikan.

b. Pembuatan aplikasi berdasarkan flow chart, storyboard, struktur navigasi

atau diagram objek yang berasal dari tahap disain.

c. Dapat menggunakan perangkat lunak authoring yang mempunyai fitur

pembuatan flow chart dan desain, misal: Microsoft Frontpage,

2.3.5 Testing

Pada tahap ini dilakukan beberapa langkah antara lain :

a. Tahap testing dilakukan setelah tahap pembuatan dan seluruh bahan

(material) telah dimasukkan.

b. Biasanya pada tahap awal dilakukan testing secara modular untuk

memastikan apakah hasilnya seperti yang diinginkan.

c. Aplikasi yang telah dihasilkan harus dapat berjalan dengan baik di

lingkungan pengguna (klien), dimana pengguna dapat merasakan adanya

kemudahan dan manfaat dari aplikasi tersebut serta dapat menjalankan

sendiri terutama untuk aplikasi yang interaktif.

2.3.6 Distribusi

Pada tahap ini dilakukan beberapa langkah antara lain :

a. Bila aplikasi multimedia akan digunakan dengan mesin yang berbeda,

penggandaan menggunakan floppy disk, CD-ROM, tape, atau distribusi

dengan jaringan sangat diperlukan.

b. Tahap distribusi juga merupakan tahap evaluasi terhadap suatu produk

multimedia, diharapkan akan dapat dikembangkan sistem multimedia yang

2.4 Jaringan Komputer

Jaringan komputer adalah sebuah kumpulan komputer, printer dan

peralatan lainnya yang terhubung. Informasi dan data bergerak melalui

kabel-kabel sehingga memungkinkan pengguna jaringan komputer dapat saling bertukar

dokumen dan data, mencetak pada printer yang sama dan bersama sama

menggunakan hardware/software yang terhubung dengan jaringan. Tiap

komputer, printer atau periferal yang terhubung dengan jaringan disebut node.

Sebuah jaringan komputer dapat memiliki puluhan, ribuan atau bahkan

jutaan node. Sebuah jaringan biasanya terdiri dari 2 atau lebih komputer yang

saling berhubungan diantara satu dengan yang lain, dan saling berbagi sumber

daya misalnya CDROM, printer, pertukaran file, atau memungkinkan untuk saling

berkomunikasi secara elektronik. Komputer yang terhubung, dimungkinkan

berhubungan dengan media kabel, saluran telepon, gelombang radio, satelit, atau

sinar infra merah (Ardiyansah, 2004).

2.5 Packet filtering

Packet filtering adalah mekanisme yang dapat memblokir paket-paket data

jaringan yang dilakukan berdasarkan peraturan yang telah ditentukan sebelumnya.

Packet filtering adalah salah satu jenis teknologi keamanan yang digunakan untuk

mengatur paket-paket apa saja yang diizinkan masuk ke dalam sistem atau

jaringan dan paket-paket apa saja yang diblokir. Packet filtering umumnya

digunakan untuk memblokir lalu lintas yang tidak dikenal yang datang dari alamat

IP yang tidak dikenal, nomor port TCP/UDP yang tidak dikenal, jenis protokol

aplikasi yang tidak dikenal. Akhir-akhir ini, fitur packet filtering telah

dimasukkan ke dalam banyak sistem operasi (IPTables dalam GNU/Linux, dan IP

Filter dalam Windows) sebagai sebuah fitur standar, selain tentunya firewall dan

router (Mansfiled, 2004).

2.6 TCP/IP

TCP/IP merupakan protokol yang paling banyak digunakan dan standar

untuk komunikasi di internet karena memiliki banyak kelebihan. Arsitektur

TCP/IP bersifat terbuka sehingga siapapun dapat mengembangkannya. TCP/IP

tidak tergantung kepada suatu sistem operasi maupun hardware. TCP/IP saat ini

diterapkan di semua sistem operasi dan dapat berjalan di semua hardware

jaringan. TCP/IP merupakan protokol yang memiliki fasilitas routing sehingga

dapat digunakan pada internetworking. TCP/IP juga merupakan protokol yang

handal karena memiliki sistem pengontrol data agar data yang sampai di tempat

banyak layanan dan aplikasi yang menggunakan TCP/IP, contohnya yang paling

banyak digunakan adalah web (Lukas, 2007).

2.6.1 Arsitektur Protokol TCP/IP

Karena tidak ada perjanjian umum tentang bagaimana melukiskan TCP/IP

dengan model layer, biasanya TCP/IP didefinisikan dalam 3-5 level fungsi dalam

arsitektur protokol. TCP/IP dilukiskan dalam 5 layer model, yaitu seperti

digambarkan dalam diagram di bawah ini :

Tabel 2.1 Arsitektur Protokol TCP/IP

Application layer

Transport layer

Internet layer

Network Access layer

Physical layer

2.6.1.1 Physical Layer

Physical layer mendefinisikan karakteristik yang dibutuhkan hardware

untuk membawa sinyal data transmisi. Hal hal seperti level tegangan, nomor dan

lokasi pin interface, didefinisikan pada layer ini.

2.6.1.2 Network Access Layer

Protokol pada layer ini menyediakan media bagi system untuk

mengirimkan data ke device lain yang terhubung secara langsung. Network Access

Layer merupakan gabungan antara Network, Data Link dan Physical layer. Fungsi

umum dikenal (IP, TCP, UDP, dll) digunakan sebagai protokol-level yang lebih

tinggi.

Fungsi dalam layer ini adalah mengubah IP datagram ke frame yang

ditransmisikan oleh network, dan memetakan IP Address ke physical address

yang digunakan dalam jaringan. IP Address ini harus diubah ke alamat apapun

yang diperlukan untuk physical layer untuk mentransmisikan datagram.

2.6.1.3 Internet Layer

Internet Protokol adalah jantung dari TCP/IP dan protokol paling penting

pada Internet Layer (RFC 791). IP menyediakan layanan pengiriman paket dasar

pada jaringan tempat TCP/IP network dibangun. Seluruh protokol, diatas dan

dibawah Internet layer, menggunakan Internet Protokol untuk mengirimkan data.

Semua data TCP/IP mengalir melalui IP, baik incoming maupun outgoing, dengan

mengabaikan tujuan terakhirnya.

2.6.1.4 Transport Layer

Dua protokol utama pada layer ini adalah Transmission Control Protocol

(TCP) dan User Datagram Protocol (UDP). TCP menyediakan layanan

pengiriman data handal dengan end-to-end deteksi dan koreksi kesalahan. UDP

menyediakan layanan pengiriman datagram tanpa koneksi (connectionless) dan

low-overhead. Kedua protokol ini mengirmkan data diantara Application Layer

dan Internet Layer.

2.6.1.5 Application Layer

Pada sisi paling atas dari arsitektur protokol TCP/IP adalah Application Layer.

mengirimkan data. Banyak sekali application protocol yang digunakan saat ini.

Beberapa diantaranya adalah :

a. TELNET, yaitu Network Terminal Protocol, yang menyediakan remote login

dalam jaringan

b. FTP, File Transfer Protocol, digunakan untuk file transfer

c. SMTP, Simple Mail Transfer Protocol, dugunakan untuk mengirimkan

electronic mail

d. DNS, Domain Name Service, untuk memetakan IP Address ke dalam nama

tertentu

e. RIP, Routing Information Protocol, protokol routing

f. OSPF, Open Shortest Path First, protokol routing

g. NFS, Network File System, untuk sharing file terhadap berbagai host dalam

jaringan

h. HTTP, Hyper Text Transfer Protocol, protokol untuk web browsing

2.7 Firewall

Firewall merupakan suatu cara atau mekanisme yang diterapkan baik

terhadap hardware, software ataupun sistem itu sendiri dengan tujuan untuk

melindungi, dengan cara menyaring, membatasi atau bahkan menolak suatu atau

semua hubungan/kegiatan suatu segmen pada jaringan pribadi dengan jaringan

luar yang bukan merupakan ruang lingkupnya. Segmen tersebut dapat merupakan

sebuah local area network (LAN), workstation, server atau router (Muammar,

Konfigurasi sederhananya :

pc (jaringan lokal) <==> firewall <==> internet (jaringan lain)

Firewall untuk komputer, pertama kali dilakukan dengan menggunakan prinsip

“non-routing” pada sebuah Unix host yang menggunakan 2 buah network

interface card. Network interface card yang pertama dihubungkan ke internet

(jaringan lain) sedangkan yang lainnya dihubungkan ke pc (jaringan lokal dengan

catatan tidak terjadi “route” antara kedua network interface card di pc ini). Untuk

dapat terkoneksi dengan Internet(jaringan lain) maka harus memasuki server

firewall (bisa secara remote atau langsung), kemudian menggunakan resource

yang ada pada komputer ini untuk berhubungan dengan internet(jaringan lain).

2.7.1 Fungsi Firewall

Menurut Muammar (2004), secara fundamental, firewall dapat melakukan

fungsi berikut :

1. Mengatur dan mengontrol lalu lintas jaringan

2. Melakukan autentikasi terhadap akses

3. Melindungi sumber daya dalam jaringan privat

2.7.2 Jenis Jenis Firewall

Menurut Muammar (2004), jenis firewall dapat digolongkan sebagai berikut :

1. Packet-Filter Firewall

Pada bentuknya yang paling sederhana, sebuah firewall adalah sebuah

router atau komputer yang dilengkapi dengan dua buah NIC (Network

Interface Card, kartu antarmuka jaringan) yang mampu melakukan penapisan

atau penyaringan terhadap paket-paket yang masuk. Perangkat jenis ini

umumnya disebut dengan packet-filtering router.

Firewall jenis ini bekerja dengan cara membandingkan alamat sumber

dari paket-paket tersebut dengan kebijakan pengontrolan akses yang terdaftar

dalam Access Control List firewall, router tersebut akan mencoba

memutuskan apakah hendak meneruskan paket yang masuk tersebut ke

tujuannya atau menghentikannya. Pada bentuk yang lebih sederhana lagi,

firewall hanya melakukan pengujian terhadap alamat IP atau nama domain

yang menjadi sumber paket dan akan menentukan apakah hendak meneruskan

atau menolak paket tersebut.

Packet-filtering router juga dapat dikonfigurasikan agar menghentikan

beberapa jenis lalu lintas jaringan dan tentu saja mengizinkannya. Umumnya,

hal ini dilakukan dengan mengaktifkan/menonaktifkan port TCP/IP dalam

sistem firewall tersebut. Sebagai contoh, port 25 yang digunakan oleh

dibiarkan terbuka oleh beberapa firewall untuk mengizinkan surat elektronik

dari Internet masuk ke dalam jaringan lokal, sementara port lainnya seperti 23

yang digunakan oleh protokol Telnet dapat dinonaktifkan untuk mencegah

pengguna internet untuk mengakses layanan yang terdapat dalam jaringan

lokal tersebut. Firewall juga dapat memberikan semacam pengecualian

(exception) agar beberapa aplikasi dapat melewatinya. Dengan menggunakan

pendekatan ini, keamanan akan lebih kuat tapi memiliki kelemahan yang

signifikan yakni kerumitan konfigurasi, yakni daftar Access Control List

firewall akan membesar seiring dengan banyaknya alamat IP, nama domain,

atau port yang dimasukkan ke dalamnya, selain tentunya juga exception yang

diberlakukan.

Gambar 2.3 Packet-Filter Firewall

2. Circuit Level Gateway

Circuit-Level Gateway pada umumnya berupa komponen dalam

sebuah proxy server.Firewall jenis ini beroperasi pada level yang lebih tinggi

dalam model referensi tujuh lapis OSI (bekerja pada lapisan sesi atau session

layer) daripada Packet Filter Firewall. Modifikasi ini membuat firewall jenis

terproteksi, meskipun firewall ini tidak melakukan penyaringan terhadap

paket-paket individual yang mengalir dalam koneksi.

Dengan menggunakan firewall jenis ini, koneksi yang terjadi antara

pengguna dan jaringan pun disembunyikan dari pengguna. Pengguna akan

dihadapkan secara langsung dengan firewall pada saat proses pembuatan

koneksi dan firewall pun akan membentuk koneksi dengan sumber daya

jaringan yang hendak diakses oleh pengguna setelah mengubah alamat IP dari

paket yang ditransmisikan oleh dua belah pihak. Hal ini mengakibatkan

terjadinya sebuah sirkuit virtual (virtual circuit) antara pengguna dan sumber

daya jaringan yang ia akses.

Firewall ini dianggap lebih aman dibandingkan dengan Packet-Filtering

Firewall, karena pengguna eksternal tidak dapat melihat alamat IP jaringan

internal dalam paket-paket yang ia terima, melainkan alamat IP dari firewall.

Protokol yang populer digunakan sebagai Circuit-Level Gateway adalah

SOCKS v5.

3. Application Level Firewall

Firewall jenis ini adalah Application Level Gateway (sering juga disebut

sebagai Proxy Firewall), yang umumnya juga merupakan komponen dari

sebuah proxy server. Firewall ini tidak mengizinkan paket yang datang untuk

melewati firewall secara langsung. Tetapi, aplikasi proxy yang berjalan dalam

komputer yang menjalankan firewall akan meneruskan permintaan tersebut

kepada layanan yang tersedia dalam jaringan privat dan kemudian meneruskan

respons dari permintaan tersebut kepada komputer yang membuat permintaan

pertama kali yang terletak dalam jaringan publik yang tidak aman.

Umumnya, firewall jenis ini akan melakukan autentikasi terlebih dahulu

terhadap pengguna sebelum mengizinkan pengguna tersebut untuk mengakses

jaringan. Selain itu, firewall ini juga mengimplementasikan mekanisme

auditing dan pencatatan (logging) sebagai bagian dari kebijakan keamanan

yang diterapkannya. Application Level Firewall juga umumnya mengharuskan

beberapa konfigurasi yang diberlakukan pada pengguna untuk mengizinkan

mesin klien agar dapat berfungsi. Sebagai contoh, jika sebuah proxy FTP

dikonfigurasikan di atas sebuah application layer gateway, proxy tersebut

dapat dikonfigurasikan untuk mengizinlan beberapa perintah FTP, dan

menolak beberapa perintah lainnya. Jenis ini paling sering diimplementasikan

pada proxy SMTP sehingga mereka dapat menerima surat elektronik dari luar

(tanpa menampakkan alamat e-mail internal), lalu meneruskan e-mail tersebut

lebih rumit, firewall jenis ini mengharuskan komputer yang dikonfigurasikan

sebagai application gateway memiliki spesifikasi yang tinggi, dan tentu saja

jauh lebih lambat dibandingkan dengan packet-filter firewall

.

Gambar 2.5 Application Level Firewall

4. NAT Firewall

NAT (Network Address Translation) Firewall secara otomatis

menyediakan proteksi terhadap sistem yang berada di balik firewall karena

NAT Firewall hanya mengizinkan koneksi yang datang dari

komputer-komputer yang berada di balik firewall. Tujuan dari NAT adalah untuk

melakukan multiplexing terhadap lalu lintas dari jaringan internal untuk

kemudian menyampaikannya kepada jaringan yang lebih luas (MAN, WAN

atau Internet) seolah-olah paket tersebut datang dari sebuah alamat IP atau

beberapa alamat IP. NAT Firewall membuat tabel dalam memori yang

mengandung informasi mengenai koneksi yang dilihat oleh firewall. Tabel ini

akan memetakan alamat jaringan internal ke alamat eksternal. Kemampuan

untuk menaruh keseluruhan jaringan di belakang sebuah alamat IP didasarkan

5. Statefull Firewall

Stateful Firewall merupakan sebuah firewall yang menggabungkan

keunggulan yang ditawarkan oleh packet-filtering firewall, NAT Firewall,

Circuit-Level Firewall dan Proxy Firewall dalam satu sistem. Stateful

Firewall dapat melakukan filtering terhadap lalu lintas berdasarkan

karakteristik paket, seperti halnya packet-filtering firewall, dan juga memiliki

pengecekan terhadap sesi koneksi untuk meyakinkan bahwa sesi koneksi yang

terbentuk tersebut diizinlan. Tidak seperti Proxy Firewall atau Circuit Level

Firewall, Stateful Firewall umumnya didesain agar lebih transparan (seperti

halnya packet-filtering firewall atau NAT firewall). Tetapi, stateful firewall

juga mencakup beberapa aspek yang dimiliki oleh application level firewall,

sebab ia juga melakukan inspeksi terhadap data yang datang dari lapisan

aplikasi (application layer) dengan menggunakan layanan tertentu. Firewall

ini hanya tersedia pada beberapa firewall kelas atas, semacam Cisco PIX.

Karena menggabungkan keunggulan jenis-jenis firewall lainnya, stateful

firewall menjadi lebih komplek.

2.7.3 Cara Kerja Firewall

Menurut Muammar (2004), cara kerja firewall terdiri sebagai berikut :

1. Service control (kendali terhadap layanan)

Berdasarkan tipe-tipe layanan yang digunakan di Internet dan boleh

akan mencek no IP Address dan juga nomor port yang di gunakan baik

pada protokol TCP dan UDP, bahkan bisa dilengkapi software untuk

proxy yang akan menerima dan menterjemahkan setiap permintaan akan

suatu layanan sebelum mengijinkannya. Bahkan bisa jadi software pada

server itu sendiri , seperti layanan untuk web ataupun untuk e-mail.

2. Direction Conrol (kendali terhadap arah)

Berdasarkan arah dari berbagai permintaan (request) terhadap layanan

yang akan dikenali dan diijinkan melewati firewall.

3. User control (kendali terhadap pengguna)

Berdasarkan pengguna untuk dapat menjalankan suatu layanan, artinya

ada yang dapat dan ada yang tidak dapat menjalankan suatu servis,hal ini

di karenakan user tersebut tidak di ijinkan untuk melewati firewall.

Biasanya digunakan untuk membatasi user dari jaringan lokal untuk

mengakses keluar, tetapi bisa juga diterapkan untuk membatasi terhadap

pengguna dari luar.

4. Behavior Control (kendali terhadap perlakuan)

Berdasarkan seberapa banyak layanan itu telah digunakan. Misalnya,

firewall dapat memfilter e-mail untuk menanggulangi atau mencegah

2.8 Shorewall

Shorewall merupakan salah satu alat (aplikasi) yang berbasis linux,

digunakan untuk melakukan setting aturan masuk / keluar serta kebijakan yang

perlu dilakukan dalam pengamanan komputer yang terhubung ke jaringan.

Shorewall banyak diaplikasikan untuk pembuatan gateway atau firewall.

Sebagai langkah awal pembuatan PC router atau gateway yang hanya memiliki

alokasi satu IP publik. Artinya bahwa lalu lintas keluar masuk jaringan hanya

akan dikenali sebagai satu IP tersebut (Eastep, 2005).

2.8.1 Konfigurasi Shorewall

Untuk melakukan konfigurasi shorewall terdapat berberapa langkah yang

dilakukan antara lain (Modul Praktikum jaringan Komputer Firewall, 2008) :

Untuk melakukan konfigurasi zone pada shorewall menggunakan file

/etc/shorewall/zone.

File ini untuk mendefinisikan zona asal trafik pada jaringan

Isi file /etc/shorewall/zone :

#ZONE DISPLAY COMMENTS

net Net Internet

loc Local Local networks

#LAST LINE -- ADD YOUR ENTRIES BEFORE THIS ONE -- DO NOT REMOVE

Server tempat shorewall diinstall dikenal sebagai zona yang disebut fw.

/etc/shorewall/interface

#ZONE INTERFACE BROADCAST OPTION

net eth0 detect routefilter,norfc1918

loc eth1 detect

dmz eth2 detect

#LAST LINE -- ADD YOUR ENTRIES BEFORE THIS ONE -- DO NOT REMOVE

Membuat hubungan antar zone dengan mengedit /etc/shorewall/policy.

File ini menentukan apa yang harus dikerjakan (ACCEPT, DROP, REJECT) jika

ada komunikasi dari SOURCE (didefinisikan pada zone : fw, net, loc, dmz dan all

berarti semua zone) menuju ke DEST. Pencocokan source/dest dilakukan dari atas

ke bawah (mengikuti pola if … else) oleh sebab itu URUTAN masing-masing

source/dest SANGAT MENENTUKAN.

#SOURCE DEST POLICY LOG LEVEL LIMIT:BURST

fw all ACCEPT -

net all DROP info

all all REJECT info

#LAST LINE -- ADD YOUR ENTRIES BEFORE THIS ONE -- DO NOT REMOVE

Membuat rule antar zone dengan mengedit /etc/shorewall/rules.

File ini mengatur komunikasi - melalui ACTION (ACCEPT, REJECT, DROP,

REDIRECT, dsb) - antara SOUCE/DEST.

Bahkan lebih spesifik lagi kita bisa mengatur pada level protokol komunikasi

pada kolom PROTO PORT (icmp, udp, tcp, all dan - ). Nomer port baik DEST /

Sama halnya seperti pada policy, URUTAN SANGAT PENTING.

#ACTION SOURCE DEST PROTO DEST SOURCE

# PORT PORT(S)

ACCEPT loc fw icmp

#LAST LINE -- ADD YOUR ENTRIES BEFORE THIS ONE -- DO NOT REMOVE

Pada SOURCE / DEST kita bisa menentukan hubungan antar zona, kalau ingin

lebih dispesifikan lagi hanya untuk satu atau beberapa host maka bisa dituliskan

menjadi misalnya loc:192.168.0.2 , yang berarti menunjukan host 192.168.0.2

pada zona loc. Atau bahkan loc:!192.168.0.2 yang berarti seluruh zona loc,

keculai 192.168.0.2. Contoh lain adalah loc:192.168.0.2,192.168.0.3 yang

menunjuk host 192.168.0.2 dan 192.168.03 pada zona loc. Contoh lagi

loc:192.168.0.0/25 yang berarti menunjukan network 192.168.0.0/25 pada zona

loc.

#ACTION SOURCE DEST PROTO DEST SOURCE

# PORT PORT(S) DEST

…

ACCEPT loc fw tcp 22

…

#LAST LINE -- ADD YOUR ENTRIES BEFORE THIS ONE -- DO NOT REMOVE

semua traffic yang lewat pada firewall diatur pada /etc/shorewall/rules, jika tidak

2.9 Macromedia Flash 8

Macromedia Flash 8 adalah versi terbaru dari Flash. Kemampuan dan

fitur-fiturnya menjadi lebih lengkap sehingga dapat digunakan untuk membuat

berbagai macam aplikasi seperti animasi web, kartun, multimedia interaktif,

sampai aplikasi untuk ponsel. Selain itu, Flash 8 juga kompatibel dengan software

desain dan animasi lainnya (Herlambang, 2007).

2.9.1 Timeline

Timeline merupakan panel utama yang berfungsi untuk mengatur cepat atau

lambatnya animasi yang kita buat dan sebagai wadah untuk menyatukan

objek-objek dari setiap layer.

2.9.2. Simbol

Dengan merubah suatu obyek menjadi simbol, itu artinya obyek tersebut

sudah menjadi bentuk yang pasti dan kita tidak bisa memanipulasinya lagi

didalam stage misalnya merubah warna atau memberikan coretan diatasnya.

Jenis Simbol (Behavior) antara lain :

a. Movie clip : obyek digunakan untuk beranimasi

b. Button : obyek dibuat sebagai tombol

2.9.3 Library

Library didalam flash fungsinya sesuai dengan namanya adalah sebuah

tempat penyimpan symbol yang sudah kita buat. Jika kita membuat sebuah

symbol maka secara otomatis symbol tersebut akan masuk ke dalam library. Jadi

selama kita bekerja semua symbol yang sudah pernah kita buat, walaupun sudah

kita hapus, simbol tersebut masih tersimpan dalam library.

2.9.4 Action Script

Action Script adalah bahasa yang menjembatani antara bahasa yang kita

kenal dengan bahasa yang dikenali oleh flash. Action Script mengijinkan kita

membuat instruksi berorientasi action dan instruksi berorientasi logic (analisa

masalah sebelum melakukan perintah). Sama dengan bahsa pemrograman yang

lain, action script berisi banyak elemen yang berbeda serta sturkturnya sendiri.

Sebuah action biasanya berada pada beberapa baris yang menginstruksikan pada

Flash untuk berbuat, membuat, mengubah, me-load atau menghapus

(Herlambang, 2007).

2.9.5 Event

Events terjadi selama pemutaran sebuah movie dan menjadi pemicu bagi

script. Setiap script dipicu oleh sebuah event, dan movie dapat bereaksi terhadap

bermacam macam event.

Dalam Action Script terdapat beberapa perintah yang sering digunakan untuk

Action Script – goto

1. gotoAndPlay

Digunakan untuk menuju ke frame tertentu dan memainkan animasi yang

ada di frame tersebut.

Bentuk Penulisannya :

on(release) {

gotoAndPlay(“Scene 2”,25);

}

Maksud perintah diatas adalah menuju ke scene 2 frame 25 dan langsung

memainkan animasi yang ada di frame 25.

2. gotoAndStop

Digunakan untuk menuju ke frame tertentu dan berhenti di frame tersebut.

Bentuk Penulisannya :

on(release) {

gotoAndStop(“Scene 2”,25);

}

Maksud perintah diatas adalah menuju ke scene 2 frame 25 dan langsung

berhenti di frame 25.

Action Script – on

Perintah On digunakan untuk mendukung perintah yang lain.

Bentuk penulisannya :

On ( ) { }

Action Script – play

Bentuk penulisannya :

play(); Action Script – stop

Perintah Stop digunakan untuk menjalankan animasi movie.

Bentuk penulisannya :

stop(); Action Script – stopAllSound

Perintah Stop digunakan untuk mengentikan semua suara yang terdapat di

animasi movie.

Bentuk Penulisannya :

on(release) {

stopAllSound();

}

Action Script – loadMovie

Perintah LoadMovie digunakan untuk memanggil dan menjalankan

animasi flash yang telah disimpan.

Bentuk Penulisannya :

on(release) {

3.1 Konsep Sistem

Dalam suatu jaringan komputer keamanan merupakan hal yang sangat penting.

Salah satu cara untuk membuat suatu keamanan jaringan adalah dengan firewall.

Salah satu teknik firewall yang digunakan adalah packet filtering.

Di jurusan Teknik informatika terdapat mata kuliah praktikum jaringan

komputer yang mengajarkan tentang firewall dengan packet filtering. Dalam hal ini

digunakan suatu perangkat lunak berbasis linux yakni Shorewall. Tetapi dalam

praktikum tersebut masih shorewall masih berbasis text mode dan membutuhkan

minimal 4 komputer. Hal ini kadang menyulitkan mahasiswa ketika ingin belajar

harus memakai banyak komputer. Terkadang mereka harus datang ke Lab untuk

belajar, bagi yang tidak memiliki banyak komputer.

Maka dibuatlah suatu program simulasi setting firewall. Program ini dapat

dijalankan dalam satu komputer saja. Dengan menggunakan program ini mahasiswa

dapat belajar mengenai setting firewall. Program simulasi ini memiliki langkah

langkah yang sama dengan praktikum, antara lain setting IP, zone, interface, policy

dan rule. Program ini juga dilengkapi dengan animasi saat melakukan percobaan ping,

http atau ftp yang menunjukkan terjadinya filtering paket di mesin firewall.

Cara kerja program simulasi ini adalah program ini memfilter paket yang

lewat di firewall dengan menganalisa aturan yang ada di policy dan rule. Policy

berada di layer 3(internet layer) pada sistem protocol TCP/IP, sedangkan rule berada

di layer 4(Transport layer) Pada policy, proses filtering berdasarkan dari net id dan

zone juga berdasarkan protokol, port number atau IP address. Misalnya pada rule

diinputkan aturan yang source atau destination-nya menggunakan nama zone

ditambah IP address. Maka program harus bisa menganalisa apakah komputer source

atau komputer destination masuk dalam range IP tersebut. Jika tidak ditemukan

aturan di rule yang cocok, program harus bisa melakukan seleksi di policy.

Diharapkan dengan adanya program bantu ini mahasiswa dapat lebih mudah

belajar tentang proses fitering paket dengan menggunakan policy dan rule.

Program ini dikembangkan dengan Macromedia Falsh 8 dengan bahasa

pemrograman action script 2.0. Software ini memiliki fitur-fitur yang dapat digunakan

untuk membuat visualisasi dengan animasi interaktif yang menarik.

Adapun deskripsi konsep dari sistem dapat dilihat pada tabel berikut ini:

Tabel 3.1. Deskripsi Konsep Sistem

Judul Simulasi Firewall

User Mahasiswa Teknik Informatika.

Durasi Sesuai kebutuhan user

Image Menggunakan image dengan format

JPEG, PNG dan GIF

Video Tidak menggunakan

Audio Tidak menggunakan

Animasi Animasi jalannya paket data

interaktif Setting IP, zone, interface, policy, rule

Untuk bisa menjalankan aplikasi ini dibutuhkan beberapa perangkat keras dan

perangkat lunak pendukung.

Adapun komponen-komponen pendukungnya adalah sebagai berikut:

1. Prosesor Pentium III atau lebih baik

2. Memori minimal 128 MB atau lebih baik

3. Harddisk 1 GB

4. Monitor VGA

5. Keyboard, Mouse

6. Sistem Operasi Microsoft Windows XP

7. Flash Player 8 atau lebih baik

8. Internet Explore (untuk membaca help program).

Program ini juga akan diujicoba menggunakan jaringan yang asli dengan

menggunakan shorewall. Adapun perangkat keras dan perangkat lunak yang

dibutuhkan untuk ujicoba antara lain :

1. 5 buah komputer dengan masing-masing spesifikasi :

a. Prosesor Pentium 4

b. Memori 128 Mb

c. Hardisk 20 Gb

d. Lan card 10/100 Mbps

2. Sistem operasi Linux Fedora Core 2

3. Software Shorewall-3.0.6-1.noarch (digunakan untuk mesin firewall)

4. Software httpd-2.0.49-4.i386 (digunakan sebagai web server Apache,

ftp).

6. Software lynx-2.8.5-15.i386 (digunakan sebagai web browser berbasis

text untuk ujicoba http).

3.3 Perancangan Sistem

3.3.1 Perancangan Jaringan yang Digunakan

Rancangan jaringan yang digunakan dalam program simulasi ini adalah

sebagai berikut :

Gambar 3.1 Rancangan Jaringan dengan 3 interface di komputer firewall

di komputer firewall. Interface yang ada di firewall nantinya akan digunakan untuk

membatasi zone-zone masing masing komputer. Sehingga setiap komputer yang

terhubung di komputer firewall akan mengikuti zone sesuai dengan interface yang

terhubung. Jumlah interface ini diinputkan yang oleh user. Gambar 3.1 adalah

jaringan yang jumlah interface di firewallnya 3, sedangkan gambar 3.2 adalah

jaringan yang jumlah interface-nya 2.

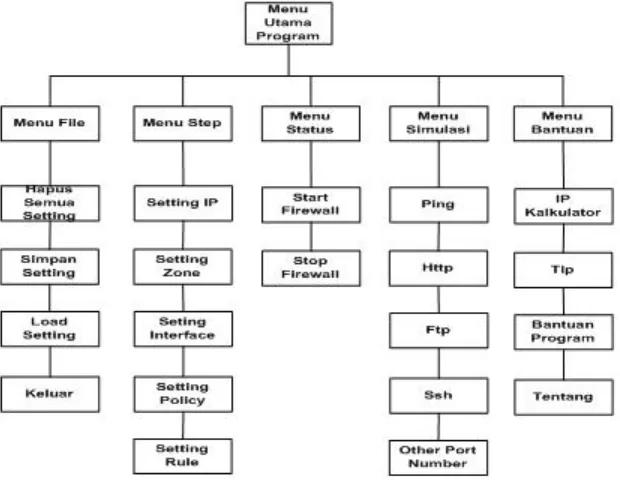

3.3.2 Perancangan Struktur Menu Program

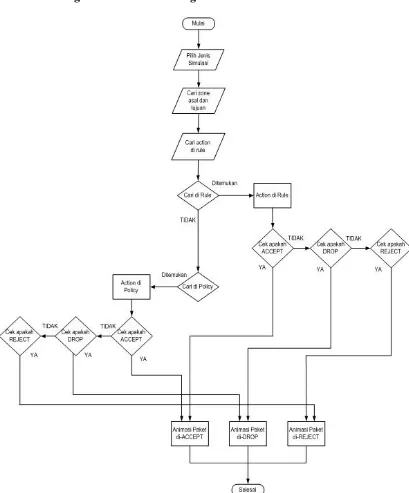

Gambar 3.4b Flowchart Filtering Paket

Penjelasan Flowchart :

Pada saat user memilih simulasi dan menginputkan alamat IP komputer tujuan,

sistem akan mencari zone dari komputer asal dan komputer tujuan. Kemudian mencari

sistem akan melakukan pencarian di policy.

3.3.5 Perancangan Antar Muka Program

3.3.5.1 Perancangan Menu Jumlah Interface Firewall

Gambar 3.5 Rancangan Menu Jumlah Interface Firewall

Form pada gambar 3.5 adalah tampilan awal saat program pertama kali

dijalankan. Interface adalah jumlah eth yang digunakan di komputer firewall. Hal ini

juga menunjukkan jumlah komputer yang terhubung dengan komputer firewall.

Dalam simulasi ini interface yang bisa dipilih adalah 2 atau 3.

3.3.5.2 Perancangan Menu Utama

Tampilan ini merupakan menu utama dari program ini. Terdiri dari menu menu antara

lain :

1. Menu File, terdiri dari :

a. Hapus Semua Setting, digunakan untuk menghapus seluruh setting.

b. Simpan Setting, digunakan untuk menyimpan seluruh setting.

c. Load Setting, digunakan untuk meload seluruh setting yang telah

disimpan.

d. Keluar, digunakan untuk keluar dari program ini.

2. Menu Step

a. Setting IP, digunakan untuk melakukan setting IP pada setiap

komputer.

b. Setting Zone, digunakan untuk mendefinisikan nama-nama zone.

c. Setting Interface, digunakan untuk mendefinisikan zone pada setiap

eth di komputer firewall.

d. Setting Policy, digunakan untuk menginputkan policy.

e. Setting Rule, digunakan untuk menginputkan rule.

3. Menu Simulasi

a. Ping, digunakan untuk melakukan simulasi ping (ICMP).

b. Http, digunakan untuk melakukan simulasi http.

c. Ftp, digunakan untuk melakukan simulasi ftp.

d. Ssh, digunakan untuk melakukan simulasi ssh.

e. Other Port Number, digunakan untuk melakukan simulasi untuk port

number yang lain dari inputan user.

a. IP Kalkulator, digunakan untuk untuk membantu melakukan

perhitungan IP.

b. Tip, digunakan untuk mengaktifkan dan menonaktifkan tool tip pada

policy dan rule.

c. Bantuan Program, berisi bantuan untuk mengunakan program ini.

d. Tentang, berisi informasi mengenai program ini.

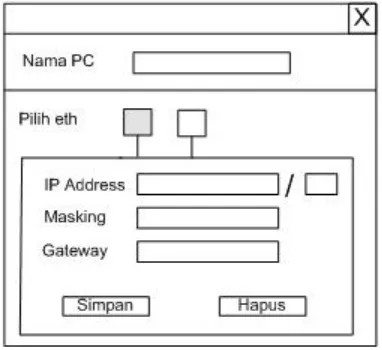

3.3.5.3 Perancangan Form Setting IP

Gambar 3.7 Rancangan Form Setting IP

Form pada gambar 3.7 adalah form untuk melakukan settting IP pada setiap

komputer. Klik salah satu PC untuk menampilkan form ini. Setting IP yang

diinputkan adalah IP address, prefix, subnet masking dan gateway. Subnet masking

akan otomatis terisi jika prefix yang terisi sudah valid atau sebaliknya. Untuk gateway

bisa diisi atau tidak, tergantung setting jaringan apakah membutuhkan gateway atau

3.3.5.4 Perancangan From Setting Zone

Gambar 3.8 Rancangan Form Setting Zone

Form pada gambar 3.8 digunakan untuk mendefinisikan nama-nama zone.

Jumlah zone yang diinputkan sesuai dengan jumlah interface di komputer firewall.

3.3.5.5 Perancangan Form Setting Interface

Gambar 3.9 Rancangan From Setting Interface

Form pada gambar 3.9 digunakan untuk menghubungkan zone yang telah

didefinisikan dengan masing-masing eth pada komputer firewall atau memberikan

zone pada setiap eth firewall

Gambar 3.10 Rancangan Form Tool Tip

Form pada gambar 3.10 adalah form yang muncul di depan form policy dan

rule. Berisi sedikit penjelasan tentang policy atau rule.

3.3.5.7 Perancangan Form Policy

Gambar 3.11 Rancangan From Policy

Form pada gambar 3.11 adalah form untuk menginputkan policy. Untuk field

SOURCE dan DEST yang dimasukkan harus nama zone atau all. Untuk field

POLICY yang diinputkan adalah REJECT, DROP atau ACCEPT. Inputan disini

Gambar 3.12 Rancangan Form Rule

Form pada gambar 3.12 adalah form untuk menginputkan rule. Untuk field

SOURCE dan DEST yang dimasukkan harus nama zone, all atau bisa diikuti IP

(misalnya, net:10.10.1.1 atau net:!10.10.1.1). Untuk field ACTION yang diinputkan

adalah REJECT, DROP atau ACCEPT. Untuk field PROTO diinputkan icmp,tcp atau

udp.

Untuk field DEST PORT bisa diisi port number atau nama aplikasi (80 atau http).

Untuk field SOURCE PORT diisi port number misalnya; 31298.

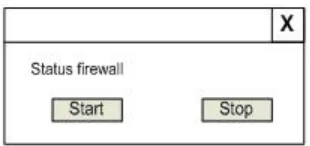

3.3.5.9 Perancangan Form Status Firewall

Gambar 3.13 Rancangan Form Status Firewall

Form pada gambar 3.13, digunakan untuk mengubah status firewall menjadi

Form simulasi terdiri dari form Ping, Http, Ftp, Ssh dan Other Port Number.

Berikut rancangan form simulasi :

Gambar 3.14a Rancangan Form Simulasi Ping

Gambar 3.14b Rancangan Form Simulasi Http

Gambar 3.14d Rancangan Form Simulasi Ssh

Gambar 3.14e Rancangan Form Simulasi Other Port Number

Form simulasi digunakan untuk melakukan simulasi filtering paket di

komputer firewall. Untuk simulasi ping, http, ftp dan ssh yang diisikan adalah IP

address komputer tujuan. Sedangkan untuk simulasi other port number selain IP

Gambar 3.15a Rancangan Animasi Paket Accept

Gambar 3.15c Rancangan Animasi Paket Drop

Gambar 3.15a adalah rancangan animasi paket dimana paket di Accept, sehingga

paket terdapat paket reply ke komputer asal.

Gambar 3.15b adalah rancangan animasi paket dimana paket di Reject, sehingga paket

terlihat berhenti di komputer firewall.

Gambar 3.15c adalah rancangan animasi paket dimana paket di Reject, sehingga paket

terlihat dibuang dari komputer firewall.

3.3.5.12 Perancangan IP Kalkulator

Gambar 3.16 Rancangan IP Kalkulator

Form pada gambar 3.16 adalah IP kalkulator, digunakan sebagai bantuan untuk

melakukan perhitungan IP. Yang diinputkan adalah IP address, prefix atau masking.

Tahap ini adalah pengumpulan segala materi yang akan digunakan dalam

pembuatan aplikasi. Tahap ini bisa dilakukan secara pararel dengan tahap assembly

(implementasi). Bahan-bahan yang dikumpulkan berupa gambar (image). Gambar ini

nantinya digunakan sebagai gambar komputer, form, tombol, icon dan background.

Gambar yang digunakan formatnya adalah JPEG, PNG dan GIF. Sebagai contoh,

berikut ini adalah gambar yang digunakan sebagai gambar untuk icon

komputer(monitor.png).

Gambar 3.17 Gambar icon komputer

Sebelum diimport ke dalam macromedia flash, gambar yang telah

dikumpulkan bisa dirubah ukuran, warna maupun formatnya disesuaikan dengan

kebutuhan. Sehingga saat digunakan nantinya bisa sesuai dengan rancangan user

4.1 Implementasi Program

Implementasi merupakan tahap pengembangan dari hasil perancangan. Pada

bab ini akan dijelaskan hasil implementasi (pengembangan) dan jalannya program

4.1.1 Menjalankan Program

Progam ini dapat langsung dijalankan dengan double klik icon program yang

berekstensi “Simulasi Firewall.exe” karena file “Simulasi Firewall.swf” sebelumnya

telah dieksport ke format exe.

Gambar 4.1 Tampilan awal program

Pada gambar 4.1 merupakan tampilan awal program yang pertama kali

dijalankan. Form ini digunakan untuk menentukan jumlah interface (eth) pada

komputer firewall. Jumlah eth bisa dipilih 2 atau 3.

4.1.2 Menggunakan Program.

4.1.2.1 Menu Utama

Setelah form jumlah interface dipilih, maka akan tampil menu utama program.

Gambar 4.2 Tampilan Menu Utama Program

Gambar 4.2 merupakan tampilan menu utama program. Tampilan diatas

merupakan contoh bila interface dipilh 3. Terlihat komputer firewall memiliki 3 eth

yang tersambung ke masing masing komputer. Menu utama terdiri dari : File, Step,

Simulasi, Status dan Bantuan. Selain itu juga terdapat tombol shortcut load, Simpan,

IP kalkulator, policy, bantuan dan status. Untuk fungsi dari masing masing menu dan

4.1.2.2 Form setting IP

Untuk masuk ke form setting IP, pilih menu Step -> Setting IP.

Gambar 4.3a Tampilan Form Setting IP

Gambar 4.3a merupakan tampilan form setting IP. Untuk masuk ke setting IP,

klik komputer yang diinginkan, maka akan tampil form diatas. Data yang diisikan di

form adalah nama PC, IP address, prefix, masking dan gateway. Untuk inputan IP dan

gateway formatnya harus xxx.xxx.xxx.xxx (terdiri dari 4 segement). Segement

pertama harus lebih kecil atau sama dengan 223 dan segment lainnya harus lebih kecil

atau sama dengan 255. Jika format inputan IP salah maka saat di klik tombol Simpan,

muncul pesan error misalnya ;

“Invalid IP Address

Segment pertama IP arus 1-233”.

Untuk field gateway format pengisianya formatnya sama dengan IP. Jika field prefix

diisi dan isiannya valid maka field masking otomatis terisi dan sebalikanya. Untuk

mengurangi kesalahan saat pengisian prefix, jika diisi lebih dari 32 maka field prefix

otomatis terisi 32. Jika diisi lebih kecil dari -1 akan otomatis terisi 1. Misalnya di

prefix diisi 24, maka di masking otomatis akan muncul 255.255.255.0. Untuk gateway

butuh gateway atau tidak). Jika komputer memiliki lebih dari satu eth, untuk

berpindah ke eth lain gunakan tombol eth di samping Pilih Eth. Klik tombol Simpan

untuk menyimpan konfigurasi IP. Klik tombol Hapus untuk mengosongkan form. Jika

inputan IP sudah benar, maka akan tampil pesan “Konfigurasi IP disimpan”. Untuk

melihat IP suatu komputer, cukup lakukan mouse over pada komputer yang

diinginkan, maka akan muncul informasi IPnya. Seperti contoh pada gambar 4.3b

berikut ini.

Gambar 4.3b Mouse Over IP

4.1.2.3 Form Setting Zone

Untuk masuk ke form setting IP, pilih menu Step -> Setting Zone.

Gambar 4.4a Tampilan Form Setting Zone

Form pada gambar 4.4a digunakan untuk mendefinisikan nama zone yang

nantinya akan digunakan. Jumlah zone disini sesuai dengan jumlah eth di firewall

Untuk nama zone pada firewall defaultnya ‘fw’ dan tidak bisa diubah. Selain itu nama

Setelah tombol Simpan diklik dan nama zone disimpan. Maka di kanan atas akan

muncul kotak yang menunjukkan nama nama zone yang memiliki warna berbeda,

berfungsi untuk membedakan setiap zone. Seperti pada gambar 4.4b berikut.

Gambar 4.4b Nama Zone

4.1.2.4 Form Setting Interface.

Untuk masuk ke form setting IP, pilih menu Step -> Setting Interface.

Gambar 4.5a Tampilan Form Setting Interface

Form pada gambar 4.5a digunakan untuk menghubungkan setiap zone dengan

eth yang ada di komputer firewall. Untuk menghubungkan nama zone dengan eth

tertentu, menggunakan combo box yang berisi semua nama zone dan dipilih salah satu.

Maka setiap komputer yang terhubung ke eth tertentu, nama zone-nya akan mengikuti

zone yang telah didefinisikan dengan eth tersebut. Jika nama zone belum didefinisikan

pada form zone, maka seluruh combo box akan kosong. Zone untuk setiap eth harus

berbeda. Klik tombol Save untuk menyimpan konfigurasi interface. Klik tombol

disimpan, maka seluruh komputer akan dikelilingi kotak yang warna sesuai dengan

nama zone yang telah didefinisikan di form setting zone. Dengan kotak warna lebih

memudahkan user melihat komputer itu ada di zone mana. Seperti pada gambar 4.5b

berikut ;

Gambar 4.5b Tampilan Hasil Konfigurasi Interface

4.1.2.4 Form Setting Policy

Untuk masuk ke form setting IP, pilih menu Step -> Setting Policy.

Saat pertama kali masuk ke setting policy, maka muncul tool tip policy di depan form

setting policy. Sementara form policy belum bisa diakses.

Tool Tips ini merupakan form yang berisi sedikit penjelasan dan tutorial

mengenai policy. Dengan adanya tool tips ini diharapkan user bisa lebih paham

mengenai policy sebelum mengisi policy. Klik tombol panah untuk menuju ke

halaman berikutnya. Tool tips ini akan selalu muncul jika masuk ke setting policy.

Untuk menonaktifkan klik ‘check box show in next open’. Untuk mengaktifkan

kembali klik menu utama Help -> Tool Tips -> Policy.

Setelah tool tips ditutup, form policy dapat diakses.

Gambar 4.6b Tampilan Form Policy

Form di gambar 4.6b merupakan tampilan form policy. Untuk field SOURCE

adalah nama zone komputer asal. DEST adalah zone komputer tujuan. SOURCE dan

DEST harus diisi nama zone yang telah didefinisikan di setting policy. Juga bisa diisi

‘all’ artinya mengacu pada semua zone. Policy hanya menggunakan nama zone dan

net id untuk proses seleksi policy. Untuk policy diisi action ACCEPT, DROP atau

REJECT. Klik tombol Add untuk menyimpan inputan policy. Form ini menampilkan

policy sebanyak 5. Untuk melihat policy diatasnya dapat di scroll menggunakan

tombol ‘V’ atas dan ‘V’ untuk scroll policy ke bawah. Atau menggunakan tombol

panah atas dan panah bawah di keyboard. Untuk menghapus policy gunakan tombol

hapus (tombol Delete di keyboard). Dalam policy urutan sangatlah penting, karena

Jika sudah ditemukan sebuah policy, maka policy dibawahnya diabaikan. Gunakan

tombol Move Up (tombol Page UP dikeyboard) dan Move Down (tombol Page Down

di keyboard) untuk merubah urutan policy. Untuk mengedit policy, ketika diklik

tombol Edit, policy yang dipilih akan tampil di text field atas dan tombol Add berubah

menjadi Save. Untuk melakukan aksi hapus, edit, scroll dan move, policy yang dipilih

harus diklik hingga policy berubah menjadi biru.

4.1.2.5 Form Setting Rule

Untuk masuk ke form setting IP, pilih menu Step -> Setting Rule.

Saat pertama kali masuk ke setting rule, seperti pada saat setting policy.

Gambar 4.7a Tool Tips Rule