6 BAB II

LANDASAN TEORI

2.1 SISTEM OPERASI

Sistem operasi adalah program yang bertindak sebagai perantara antara pemakai komputer dan perangkat keras komputer. Sistem operasi menyediakan satu lingkungan tempat pemakai dapat mengeksekusi program – program dan harus menjamin kebenaran operating sistem komputer. Perangkat keras berupa pemroses (CPU), memori, dan perangkat masukan /keluaran (I/O) menyediakan sumber daya komputasi dasar. Sistem operasi mengendalikan dan mengkoordinasikan penggunaan perangkat keras komputer di antara beragam program aplikasi untuk beragam pemakai. (Hariyanto,2007)

2.1.1 Sistem operasi Microsoft Windows

Microsoft Windows atau yang lebih dikenal dengan sebutan Windows adalah keluarga sistem operasi yang dikembangkan oleh Microsoft, dengan menggunakan antar muka berbasis grafik (graphical user interface). Sistem operasi Windows telah berevolusi dari MS-DOS, sebuah sistem operasi yang

berbasis modus teks dan command-line. Microsoft Windows kemudian bisa berkembang dan dapat menguasai penggunaan sistem operasi hingga mencapai 90%.

2.1.2 Versi-versi Windows

Berbasis kernel Windows NT

1. 2002 - Windows XP (Versi: NT 5.1.2600) 2. 2006 - Windows Vista (Versi 6.0 Build 6000) 3. 2009 - Windows 7 (Versi 6.1 Build 7600)

2.1.3 Keamanan Sistem

Sistem operasi hanya satu porsi kecil dari seluruh perangkat lunak di suatu sistem. Tetapi karena peran sistem operasi mengendalikan pengaksesan ke sumber daya, dimana perangkat lunak lain meminta pengaksesan sumber daya lewat sistem operasi maka sistem operasi menempati posisi yang penting dalam pengamanan sistem. Pengamanan perangkat lunak cenderung memfokuskan pada pengamanan sistem operasi.

Keamanan sistem komputer untuk menjamin sumber daya tidak digunakan atau dimodifikasi oleh orang yang diotorisasi. Pengamanan termasuk masalah teknis, manajerial, legalitas, dan politis. Keamanan sistem terbagi menjadi tiga, yaitu: (Deitel,1990)

1. Keamanan Eksternal (external security), keamanan eksternal berkaitan dengan pengamanan fasilitas komputer dari penyusup dan bencana, seperti kebakaran atau kebanjiran.

2. Keamanan Interface Pemakai (user interface security), keamanan interface pemakai berkaitan dengan identifikasi pemakai sebelum pemakai diizinkan mengakses program dan data yang disimpan.

3. Keamanan Internal (internal security), keamanan internal berkaitan dengan pengamanan beragam kendali yang dibangun pada perangkat

keras dan sistem operasi yang menjamin operasi yang andal dan tak terkorupsi untuk menjaga integritas program dan data.

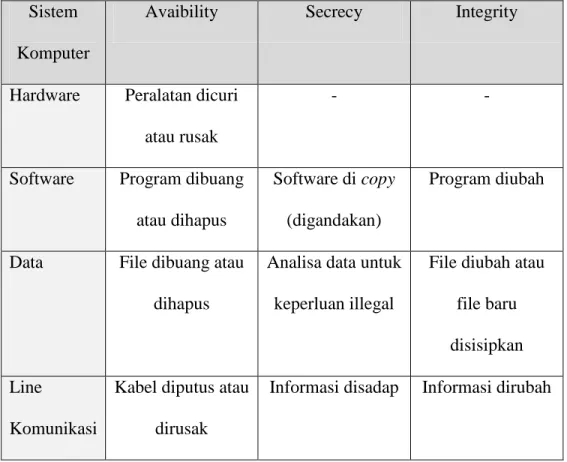

2.1.4 Aspek Persyaratan Keamanan

Kebutuhan keamanan sistem komputer dikategorikan tiga aspek, yaitu : (Stallings,1995)

1. Secrecy

Berhubungan dengan akses membaca data dan informasi. Data dan informasi di dalam suatu sistem komputer hanya dapat diakses dan dibaca oleh orang yang berhak.

2. Integrity

Berhubungan dengan akses merubah data dan informasi. Data dan informasi yang berada di dalam suatu sistem komputer hanya dapat diubah oleh orang yang berhak.

3. Availability

Berhubungan dengan ketersediaan data dan informasi. Data dan informasi yang berada dalam suatu sistem komputer tersedia dan dapat dimanfaatkan oleh orang yang berhak.

Tabel 2.1 Perbandingan Persyaratan Keamanan Sistem

Komputer

Avaibility Secrecy Integrity

Hardware Peralatan dicuri atau rusak

- -

Software Program dibuang atau dihapus

Software di copy

(digandakan)

Program diubah

Data File dibuang atau dihapus

Analisa data untuk keperluan illegal

File diubah atau file baru disisipkan Line

Komunikasi

Kabel diputus atau dirusak

Informasi disadap Informasi dirubah

2.1.5 Windows Registry

Registry dalam platform sistem operasi Microsoft Windows 32-bit, merupakan sebuah basis data yang disusun secara hierarkis yang mengandung informasi mengenai konfigurasi sebuah sistem, mulai dari konfigurasi perangkat keras, perangkat lunak, asosiasi ekstensi berkas dengan aplikasinya hingga preferensi pengguna. Registry merupakan pengganti berkas-berkas konfigurasi *.INI yang digunakan dalam sistem

Windows 16-bit (Windows 3.x dan Windows for Workgroups). Registry

pertama kali diperkenalkan di dalam sistem Windows 16-bit sebagai penampung informasi mengenai pemetaan/asosiasi ekstensi berkas dengan aplikasinya dan kemudian dikembangkan menjadi basis data dengan cakupan yang luas pada sistem-sistem operasi keluarga Windows NT. (http://id.wikipedia.org/wiki/Windows_Registry).

2.1.6 Struktur Registry

Struktur registry mirip dengan struktur direktori dalam sistem berkas. Selain itu registry juga dapat diakses dengan menggunakan sintaksis yang sama dengan cara mengakses berkas yaitu dengan menggunakan karakter garis miring terbalik (backslash) untuk menandakan tingkatan hierarkis. Susunannya adalah seperti

<subtree>\<key>\<subkey...>.

MyComputer\HKEY_LOCAL_MACHINE\Software\Microsoft\Windows yang merujuk kepada sebuah subkey yang memiliki nama "Windows" yang terdapat di dalam subkey Microsoft, yang terdapat di dalam key dengan nama Software, yang terdapat di dalam subtree

HKEY_LOCAL_MACHINE.

Setiap key dan subkey tersebut dapat memiliki nilai yang dapat ditentukan atau nilai default yang disebut sebagai Value. Akan tetapi, cara

mengakses value tidaklah sama dengan cara mengakses berkas dalam sistem berkas. Mengingat nama value dapat mengandung karakter

backslash yang dapat menjadi ambigu ketika menggunakan cara baca seperti halnya mengakses sistem berkas. Fungsi-fungsi dalam Windows 32-bit Application Programming Interface/API (Win32 API) yang dapat melakukan query dan manipulasi terhadap value-value registry yang dilakukan dengan cara mengambil nama value secara terpisah dari pathkey

yang merupakan parent key. HKEY di dalam registry Windows, merupakan singkatan terhadap kata "Handle to Key". (http://id.wikipedia.org/wiki/Windows_Registry).

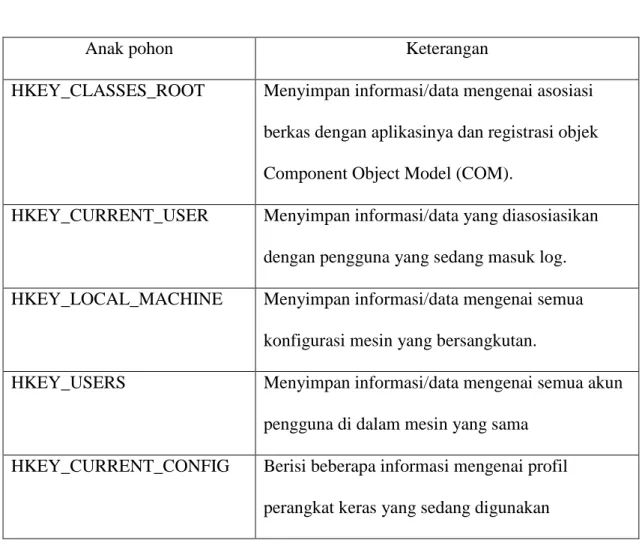

2.1.7 Daftar anak pohon Registry

Registry Windows terdiri atas beberapa anak pohon yang disusun secara hierarkis dengan My Computer sebagai root directory: (http://id.wikipedia.org/wiki/Windows_Registry).

HKEY_CLASSES_ROOT. Sering disebut sebagai HKCR, merupakan tempat penyimpanan untuk konfigurasi asosiasi/pemetaan ekstensi sebuah berkas atau objek Object Linking and Embedding (OLE) dengan aplikasi yang dapat menanganinya. Sebagai contoh, berkas berekstensi .txt akan ditangani oleh aplikasi editor teks seperti Notepad dan masih banyak lainnya.

1. HKEY_CURRENT_USER. Sering disebut sebagai HKCU, merupakan sebuah tempat penyimpanan untuk konfigurasi yang dimiliki oleh pengguna yang sedang melakukan logon, yang menyimpan informasi mengenai konfigurasi preferensi pengguna (konfigurasi desktop, warna, dan konfigurasi lainnya yang setiap pengguna dapat melakukan kustomisasi terhadapnya).

2. HKEY_LOCAL_MACHINE. Sering disebut sebagai HKLM, merupakan sebuah tempat penyimpanan untuk konfigurasi sistem yang bersangkutan yang terdiri atas perangkat keras dan perangkat lunak. Semua yang terdapat di dalam anak pohon ini diaplikasikan kepada semua pengguna. 3. HKEY_USERS. Sering disebut sebagai HKU, merupakan tempat

penyimpanan untuk konfigurasi setiap pengguna yang terdaftar di dalam komputer yang bersangkutan. Setiap anak kunci dari anak pohon ini diidentifikasikan dengan menggunakan nomor Security Identifier (SID) yang dimiliki oleh pengguna. Ketika pengguna melakukan logon, SID yang cocok akan dimuat ke dalam anak pohon HKEY_CURRENT_USER.

4. HKEY_CURRENT_CONFIG. Sering disebut sebagai HKCC, merupakan tempat penyimpanan untuk konfigurasi perangkat keras dan sistem operasi yang sedang digunakan saat itu, yang diperoleh pada saat proses booting dilakukan. Informasi yang disimpan di sini bersifat volatil dan tidak disimpan secara permanen ke dalam berkas penampung registry, tetapi akan selalu dibuat setiap kali proses booting dilakukan.

Tabel 2.2 Daftar anak pohon Registry

Anak pohon Keterangan

HKEY_CLASSES_ROOT Menyimpan informasi/data mengenai asosiasi berkas dengan aplikasinya dan registrasi objek Component Object Model (COM).

HKEY_CURRENT_USER Menyimpan informasi/data yang diasosiasikan dengan pengguna yang sedang masuk log. HKEY_LOCAL_MACHINE Menyimpan informasi/data mengenai semua

konfigurasi mesin yang bersangkutan.

HKEY_USERS Menyimpan informasi/data mengenai semua akun pengguna di dalam mesin yang sama

HKEY_CURRENT_CONFIG Berisi beberapa informasi mengenai profil perangkat keras yang sedang digunakan

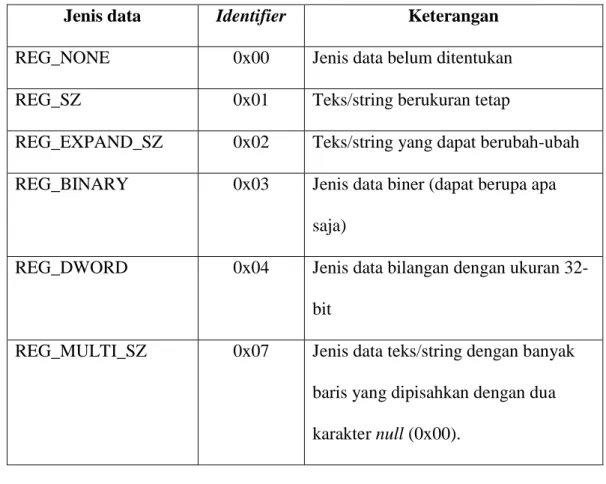

2.1.8 Jenis Data Registry

Sebuah value dapat memiliki jenis-jenis data seperti di bawah ini:

1. REG_NONE, yang merupakan sebuah jenis data registry yang tidak didefinisikan sebelumnya. Jenis data ini secara internal menggunakan tanda pengenal (identifier) 0x00.

2. REG_SZ, merupakan jenis data teks (string) dengan panjang yang tetap (fixed-length string). Semua sistem operasi 32-bit Windows (Windows NT dan Windows 9x) mendukung jenis data registry ini. Jenis data ini secara internal menggunakan tanda pengenal (identifier) 0x01.

3. REG_EXPAND_SZ, merupakan jenis data teks/string yang dapat diekspansi. Windows 9x tidak memiliki jenis data ini. Diperlukan editor registry khusus (regedt32.exe) untuk menangani jenis data ini. Jenis data ini secara internal menggunakan tanda pengenal (identifier) 0x02.

4. REG_BINARY, merupakan jenis data biner, yang dapat berarti macam-macam (bisa berupa teks/string, atau bilangan). Semua sistem operasi 32-bit Windows (Windows NT dan Windows 9x) mendukung jenis data registry ini. Jenis data ini secara internal menggunakan tanda pengenal (identifier) 0x03.

5. REG_DWORD, merupakan jenis data angka 32-bit. Semua sistem operasi 32-bit Windows (Windows NT dan Windows 9x) mendukung jenis data registry ini. Jenis data ini secara internal menggunakan tanda pengenal (identifier) 0x04.

6. REG_MULTI_SZ, merupakan jenis data teks/string yang memiliki banyak baris yang dipisahkan dengan dua buah karakter null (0x00). Windows 9x tidak memiliki jenis data ini.Diperlukan editor registry

khusus (regedt32.exe) untuk menangani jenis data ini. Jenis data ini secara internal menggunakan tanda pengenal (identifier) 0x07.

Tabel 2.3 Jenis data registry

Jenis data Identifier Keterangan

REG_NONE 0x00 Jenis data belum ditentukan

REG_SZ 0x01 Teks/string berukuran tetap

REG_EXPAND_SZ 0x02 Teks/string yang dapat berubah-ubah REG_BINARY 0x03 Jenis data biner (dapat berupa apa

saja)

REG_DWORD 0x04 Jenis data bilangan dengan ukuran 32-bit

REG_MULTI_SZ 0x07 Jenis data teks/string dengan banyak baris yang dipisahkan dengan dua karakter null (0x00).

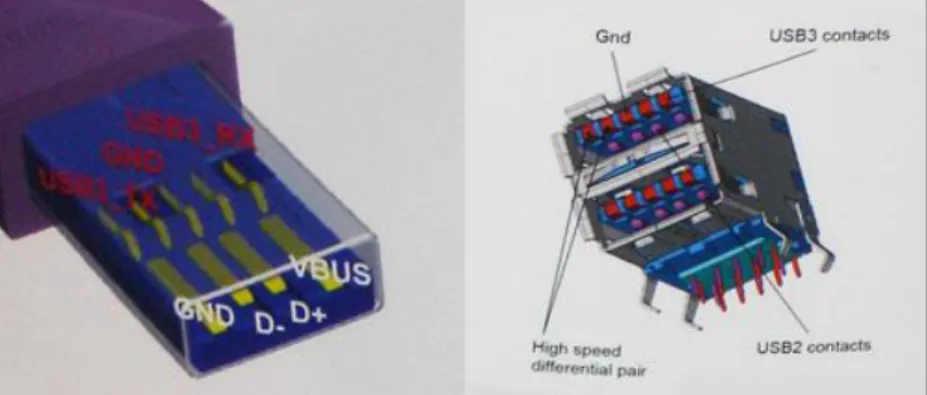

2.2 PORT USB

2.2.1 Pengertian Port USB

Menurut bahasa, Port USB terdiri dari dua kata, yang pertama Port adalah tempat untuk memasukkan kabel / peripheral lainnya ke komputer kita, serta

USB merupakan singkatan dari Universal Serial Bus dengan makna lain dapat dikatakan standar interface sebuah device. Pengertian dari Port USB adalah hubungan serial antara peripheral dengan komputer. Port USB merupakan suatu teknologi yang memungkinkan kita untuk menghubungkan alat eksternal (peripheral) seperti scanner, printer, mouse, papan ketik (keyboard), alat penyimpan data (zip drive), flash disk, kamera digital atau perangkat lainnya ke komputer. Komputer (PC) saat ini, umumnya sudah memiliki Port USB. Biasanya disediakan minimal 2 port.

Jika dibandingkan dengan parallel port dan serial port, penggunaan Port USB lebih mudah dalam penggunaannya. Konektivitas antara PC (Personal Computer) dengan perangkat USB dihubungkan dengan kabel khusus. Sebuah kabel berisi empat buah kawat menghubungkan peripheral ke PC melalui Port USB yang terdapat pada keduanya. Di dalam kabel tersebut, dua kawat akan menangani transmisi data, sebuah lagi menangani ground dan sebuah lagi memasok daya sebesar lima volt ke peripheral.

( http://id.wikipedia.org/wiki\Port_Usb).

2.2.2 Jenis – jenis USB

1. USB 1.0 (1995). Kecepatan hanya 1.5 Mbit (kecepatan-rendah) dan 12 Mbit untuk kecepatan tinggi. Pada generasi ini dikenal beberapa versi. USB 1.0 FDR diperkenalkan pada November 1995. USB 1.0 diperkenalkan pada Januari 1996. Dan USB 1.1 diperkenelkan pada September 1998.

2. USB 2.0 (April 2000). Kecepatan 480Mbit (kecepatan tinggi) untuk pemindahan data. Merupakan teknologi yang banyak digunakan sekarang ini. Teknologi USB yang paling digemari adalah teknologi USB flash drive. Dengan kapasitasnya yang besar, ukuran yang kecil, serta kecepatan yang baik.

3. USB 3.0 . Memberi kecepatan 10 kali lebih tinggi berbanding USB 2.0. Perkembangan teknologi seperti ini sangat ditunggu oleh dunia informasi dan telekomunikasi.

2.3 VISUAL BASIC.NET

2.3.1 Pengertian Visual Basic .Net

Microsoft Visual Basic .NET adalah sebuah alat untuk mengembangkan dan membangun aplikasi yang bergerak di atas sistem

programmer dapat membangun aplikasi Windows Forms, Aplikasi web berbasis ASP.NET dan juga aplikasi command-line.

( http://id.wikipedia.org/wiki\Port_Usb).

2.3.2 Versi Visual Basic .Net

1. Visual Basic 7.0 (Visual Basic.Net 2002)

Versi pertama dari Visual Basic .NET adalah Visual Basic .NET 2002 yang dirilis pertama kali pada bulan Februari 2002. Visual Basic .NET 2002 merupakan sebuah bahasa pemrograman visual yang berbasis bahasa BASIC (sama seperti halnya Visual Basi 6.0, tetapi lebih disempurnakan dan lebih berorientasi objek), dan didesain untuk berjalan di atas Microsoft .NET Framework versi 1.0.

2. Visual Basic 7.1 (Visual Basic.Net 2003)

Visual Basic 7.1 dapat berjalan di atas .NET Framework versi 1.1. Fitur yang ditambahkan adalah dukungan terhadap .NET Compact Framework dan mesin wizard upgrade VB6 ke VB.NET yang telah ditingkatkan. Peningkatan yang lainnya adalah peningkatan pada performa dan keandalan dari Integrated Development Environment

(IDE) Visual Basic itu sendiri, dan juga runtime engine. 3. Visual Basic 8.0 (Visual Basic.Net 2005)

Visual Basic 8.0 dapat berjalan di atas .NET Framework versi 2.0 dan Microsoft menambahkan beberapa fitur baru, di antaranya adalah:

1. Edit and Continue

Fitur ini sebelumnya terdapat di dalam Visual Basic, akan tetapi dihapus di dalam Visual Basic .NET. Dengan keberadaan fitur ini, para programmer dapat memodifikasi kode pada saat program dieksekusi dan melanjutkan proses eksekusi dengan kode yang telah dimodifikasi tersebut.

2. Evaluasi ekspresi pada saat waktu desain

3. Munculnya Pseudo-Namespace "My", yang menyediakan: 1) Akses yang mudah terhadap beberapa area tertentu dari

dalam .NET Framework yang tanpanya membutuhkan kode yang sangat signifikan.

2) Kelas-kelas yang dibuat secara dinamis (khususnya My.Forms).

4. Peningkatan yang dilakukan terhadap konverter kode sumber dari Visual Basic ke Visual Basic .NET.

5. Penggunaan kata kunci (keyword) Using, yang menyederhanakan penggunaan objek-objek yang membutuhkan pola Dispose untuk membebaskan sumber daya yang sudah tidak terpakai.

6. Just My Code, yang menyembunyikan kode reusable yang ditulis oleh alat bantu Integrated Development Environment

7. Pengikatan sumber data (Data Source binding), yang mampu mempermudah pengembangan aplikasi basis data berbasis klien/server.

4. Visual Basic 9.0 (Visual Basic.Net 2008)

Visual Basic 9.0 dapat berjalan di atas .NET Framework versi 3.5 dan Microsoft menambahkan banyak fitur baru, termasuk di antaranya adalah:

1. Dukungan anonymous types dan operator IF

2. Dukungan terhadap Language Integrated Query (LINQ) 3. Dukungan terhadap ekspresi Lambda

4. Dukungan terhadap literal XML 5. Dukungan terhadap inferensi tipe data.

2.4 METODOLOGI PERANCANGAN APLIKASI

Pada bagian ini akan di jelaskan landasan teori yang dibutuhkan dalam metodologi perancangan aplikasi Security Port USB.

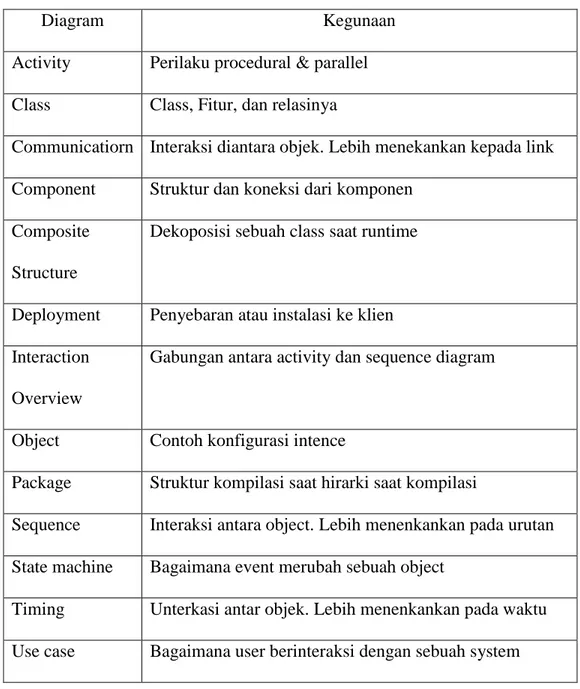

2.4.1 UML

UML (Unified Modeling Language) adalah salah satu alat bantu yang sangat handal di dunia pengembangan sistem yang berorientasi objek. Hal ini disebabkan karena UML menyediakan bahasa pemodelan visual yang memungkinkan bagi pengembangan sistem untuk membuat cetak biru atas visi mereka dalam bentuk yang baku, mudah dimengerti serta dilengkapi dengan mekanisme yang efektif untuk berbagi (sharing)

dan mengkomunikasikan rancangan mereka dengan yang lain. (Munawar,2005)

UML telah menjadi standar dalam industri untuk visualisasi, merancang dan mendokumentasikan sebuah sistem perangkat lunak. UML menawarkan sebuah standar untuk merancang model sebuah sistem. Dengan menggunakan UML kita dapat membuat model untuk semua jenis aplikasi perangkat lunak, dimana aplikasi tersebut dapat berjalan di piranti keras, sistem operasi dan jaringan apapun serta ditulis dalam bahasa pemrograman apapun. Tetapi karena UML juga menggunakan class dan operation dalam konsep dasarnya, maka UML

lebih cocok untuk penulisan perangkat lunak dalam bahasa-bahasa berorientasi objek. Walau demikian UML tetap dapat digunakan untuk

modeling aplikasi procedural. UML mempunyai sejumlah elemen grafis yang bisa dikombinasikan menjadi diagram, berikut diagram – diagram UML.

Table 2.4 Macam-macam diagram pada UML

Diagram Kegunaan

Activity Perilaku procedural & parallel Class Class, Fitur, dan relasinya

Communicatiorn Interaksi diantara objek. Lebih menekankan kepada link Component Struktur dan koneksi dari komponen

Composite Structure

Dekoposisi sebuah class saat runtime

Deployment Penyebaran atau instalasi ke klien Interaction

Overview

Gabungan antara activity dan sequence diagram

Object Contoh konfigurasi intence

Package Struktur kompilasi saat hirarki saat kompilasi

Sequence Interaksi antara object. Lebih menenkankan pada urutan State machine Bagaimana event merubah sebuah object

Timing Unterkasi antar objek. Lebih menenkankan pada waktu Use case Bagaimana user berinteraksi dengan sebuah system

Diagram UML yang akan digunakan dalam pembuatan tugas akhir ini adalah Use case diagram, activity diagram, sequence diagram dan state machine diagram.

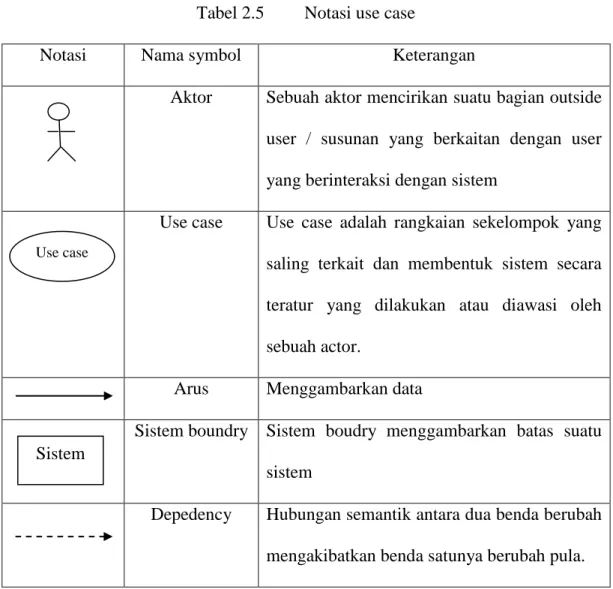

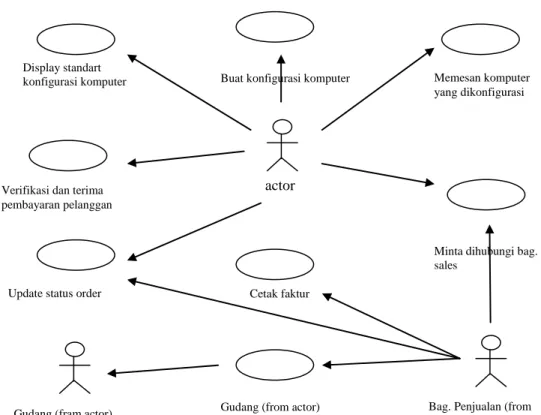

2.4.2 Use case diagram

Use case diagram menggambarkan fungsionaliatas yang diharapkan dari suatu sistem, yang ditekankan adalah “apa” yang diperbuat sistem, dan bukan “bagaimana”. Sebuah use case mempresentasikan sebuah interaksi antara aktor dengan sistem. Use case menggambarkan kata kerja seperti Login ke sistem, maintenance user dan sebagainya. Seorang (aktor) adalah sebuah entitas manusia atau mesin yang berinteraksi dengan sistem untuk melakukan pekerjaan – pekerjaan tertentu.

Use case diagram sangat membantu bila kita sedang menyusun

requirement sebuah sistem, mengkomunikasikan rancangan dengan klien, dan merancang test case untuk semua fitur yang ada pada sistem. Sebuah use case dapat meng-include fungsionalitas use case lain sebagai bahan dari proses dalam dirinya. Secara umum diasumsikan bahwa use case yang di-include akan dipanggil setiap kali use case yang meng-include

dieksekusi secara normal. Sebuah use case dapat di-include oleh lebih dari satu use case lain, sehingga duplikasi fungsionalitas dapat dihindari dengan cara menarik keluar fungsionalitas yang common. Sebuah use

case juga dapat meng-extend use case lain dengan behavior-nya sendiri sementara hubungan generalisasi antara use case yang satu merupakan spesialisasi dari yang lain.

Tabel 2.5 Notasi use case

Notasi Nama symbol Keterangan

Aktor Sebuah aktor mencirikan suatu bagian outside user / susunan yang berkaitan dengan user yang berinteraksi dengan sistem

Use case Use case adalah rangkaian sekelompok yang saling terkait dan membentuk sistem secara teratur yang dilakukan atau diawasi oleh sebuah actor.

Arus Menggambarkan data

Sistem boundry Sistem boudry menggambarkan batas suatu sistem

Depedency Hubungan semantik antara dua benda berubah mengakibatkan benda satunya berubah pula. Use case

Gambar 2.4 Contoh use case diagram (Munawar,2005)

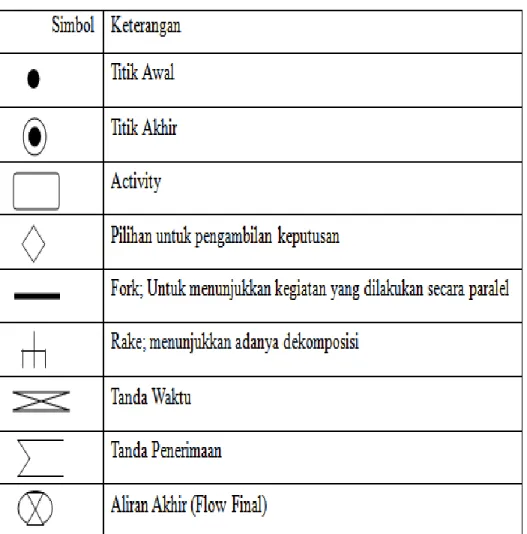

2.4.3 Activity diagram

Activity diagram adalah teknik untuk menggambarkan logika procedural, proses bisnis, dan jalur kerja. Dalam beberapa hal, diagram ini memainkan peran mirip sebuah diagram alir, tetapi perbedaan prinsip antara diagram ini dan notasi diagram alir adalah diagram ini medukung behavior parallel. (Munawar,2005)

Cetak faktur

Minta dihubungi bag. sales

Buat konfigurasi komputer

actor Display standart

konfigurasi komputer

Verifikasi dan terima pembayaran pelanggan

Update status order

Gudang (fram actor) Gudang (from actor) Bag. Penjualan (from actor)

Memesan komputer yang dikonfigurasi

Activity diagram menggambarkan berbagai alir aktivitas dalam sebuah sistem yang sedang dirancang, bagaimana masing-masing alir berawal, desicion yang mungkin terjadi dan bagaimana mereka berakhir. Activity diagram juga dapat menggambarkan proses parallel yang mungkin terjadi pada beberapa eksekusi. Activity diagram merupakan state diagram khusus, dimana sebagian besar state adalah action dan sebagian besar transisi di-trigger oleh selesainya state sebelumnya (internal processing). Oleh karena itu activity diagram tidak menggambarkan behavior internal sebuah sistem (dan interaksi antar subsistem) secara eksak tetapi lebih menggambarkan proses-proses dan jalur-jalur aktivitas dari level atas secara umum.

Sebuah aktivitas dapat direalisasikan oleh suatu use case atau lebih. Aktivitas menggambarkan proses yang berjalan, sementara use case menggambarkan bagaimana actor menggunakan sistem untuk melakukan aktivitas. Sama seperti state, standart UML menggunakan segi empat dengan sudut membulat untuk menggambarkan aktivitas. Decision

digunakan untuk menggambarkan behavior pada kondisi tertentu. Untuk mengilustrasikan proses-proses parallel (fork dan join) digunakan titik sinkronisasi yang dapat berupa titik, garis horizontal atau vertical.

Activity diagram tidak menggambarkan internal dari sebuah sistem dan interaksi antara beberapa sub sistem secara eksak, tetapi lebih

menggambarkan proses-proses dan jalur-jalur aktifitas dari level atas secara umum. Pada UML 2.X aktivitas tidak lagi disebut sebagai activity. Akan tetapi cukup disebut dengan action saja. Activity adalah struktur yang lebih tinggi yang terdiri dari action-action yang berurutan. Oleh karena activity diagram menunjukkan action-action yang membangun suatu aktifitas. Berikut adalah simbol-simbol yang digunakan pada activity diagram.

Gambar 2.5 Gambar contoh activity diagram (Munawar,2005)

2.4.4 Sequence Diagram

Menggambarkan interaksi antar objek didalam dan disekitar sistem (termasuk penggunaan, display dan sebagainya ) berupa message

(pesan) yang digambarkan terhadap waktu. Sequence diagram digambarkan terdiri atas waktu dan objek-objek yang terkait. Sequence diagram bisa digunakan untuk menggambarkan skenario atau rangkaian langkah-langkah yang dilakukan sebagai respon dari sebuah event untuk menghasilkan output tertentu, proses dan perubahan apa saja yang terjadi secara internal dan output apa yang dihasilkan.

Tabel 2.7 Notasi sequence diagram (Fowler,2005)

Notasi Nama simbol Keterangan

Aktor Merupakan sebuah peran yang dimainkan seorang pengguna dalam kaitanya dengan sistem

Activation Merupakan waktu yang dibutuhkan suatu obyek untuk menyelesaikan suatu aktifitas

Kelas bondary Adalah yang memodelkan interaksi antara satu atau lebih actor dengan sistem

Kelas control Digunakan untuk memodelkan “perilaku mengatur” khusus satu atau beberapa use case saja

Kelas entitas Memodelkan informasi yang harus disimpan oleh sistem

Life line Digambarkan dengan garis putus-putus yang menggambarkan bahwa hadirnya objek terhadap waktu. Aliran pesan Digambarkan dengan tanda panah,

yang menggambarkan komunikasi antar objek

Gambar 2.6 Contoh sequence diagram untuk aktifitas „Display Current Configuration’ (Munawar,2005)

2.4.5 State Machine Diagram

State machine diagram adalah teknik yang umum digunakan untuk menggambarkan behavior sebuah system (Fowler,2005). Interaction diagram dan state chart menampilkan dua pandangan yaitu saling melengkapi tentang perilaku dinamis sebuah system. Interaction diagram menunjukkan pesan – pesan yang dilewatkan diantara objek-objek didalam sistem dalam periode waktu yang pendek.

Sedangkan state chart diagram menelusuri individu-individu objek melalui keseluruhan daur hidupnya, menspesifikasikan semua urutan yang

pelanggan

Configuration Windows

Komputer Configuration item

Open new Get Conf

Display komputer

mungkin dari pesan-pesan yang akan diterima objek tersebut, bersama-sama dengan tanggapan atas pesan-pesan tersebut.

State diagram menyediakan variasi simbol dan sejumlah ide untuk pemodelan. Tipe diagram ini mempunyai potensi untuk menjadi sangat kompleks dalam waktu yang singkat.

Table 2.8 Notasi State Machine Diagram

Notasi Nama simbol Keterangan

State Aktifitas

Initial state Titik awal

Final state Titk akhir

Transition Menunjukkan objek dari keadaan awal yang akan ke keadaan selanjutnya

Gambar 2.7 State machine diagram penjualan pada VCD gallery (Munawar,2005)

2.5 PERANCANGAN APLIKASI

Istilah “what you see is what you get” digunakan untuk menunjukkan kepada kemampuan yang dimiliki oleh perangkat lunak atau program aplikasi yang mudah dioperasikan, dan mempunyai sejumlah kemampuan lain sehingga pengguna merasa betah dalam mengoperasikan program tersebut. Bahkan bagi seorang pemula sekalipun tidak akan mengalami banyak kesulitan untuk mengoperasikan sebuah program aplikasi.

Inisialisa si sales Add barang (1) Add barang (n) Empity sales Entri inisialisasi penjualan Adding body Do / akumulasi total Do / verifikasi keberadaan stok Do / alokasi stok Empity sales Entri inisialisasi penjualan

2.5.1 Perancangan Tampilan

Salah satu kriteria terpenting dari sebuah antar muka adalah tampilan yang menarik. Seorang pengguna, apalagi pengguna baru biasanya tertarik untuk mecoba sebuah program aplikasi dengan terlebih dahulu tertarik pada suatu tampilan yang ada dihadapan matanya.

Bagi perancang tampilan, hal yang sangat penting untuk diperhatikan adalah sebaiknya mendokumentasikan semua pekerjaan yang dilakukan. Dengan dokumentasi yang baik dapat merubah rancangannya apabila menurut pengguna terdapat rancangan yang tidak mudah diimplementasikan atau rancangan tersebut mengalami perubahan disesuaikan dengan usulan dari pengguna atau karena alasan lain.

2.5.2 Perancangan Antar Muka

Prinsip kerja sebuah sistem komputer adalah masukan, proses, keluaran (input, process, output). Ketika seorang bekerja dengan sebuah komputer maka akan melakukan interaksi dengan komputer menggunakan cara-cara tertentu. Cara yang umum digunakan adalah pengguna memberikan suatu perintah kepada komputer dan komputer menanggapinya dengan mencetak atau menuliskan tanggapan itu pada

layar tampilan. Dengan kata lain lewat masukan dan keluaranlah penggunaan komputer saling berinteraksi. Agar pengguna dan komputer dapat saling berinteraksi, sehingga pengguna merasakan keramahan sistem komputer kepadanya. Diperlukan suatu media yang memungkinkan interaksi tersebut berlangsung seperti tampilan aplikasi.

2.6 PERANCANGAN BASIS DATA

Basis data terdiri dari 2 kata, yaitu basis dan data. Basis dapat diartikan sebagai markas atau gudang, tempat bersarang atau berkumpul. Sedangkan data adalah representasi fakta dunia nyata yang mewakili suatu objek seperti manusia (pegawai, siswa, pembeli, pelanggan) yang direkam dalam bentuk angka, huruf, symbol, teks, gambar, atau kombinasinya. (Fathansyah,2007)

Basis Data sendiri dapat didefinisikan dalam sejumlah sudut pandang seperti: (Fathansyah,2007). Himpunan kelompok data (arsip) yang saling berhubungan yang diorganisasikan sedemikian rupa agar kelak dapat dimanfaatkan kembali dengan cepat dan mudah. Kumpulan data yang saling berhubungan yang disimpan secara bersamaan sedemikian rupa dan tanpa

pengulangan (redun-rasi) yang tidak perlu, untuk memenuhi berbagai kebutuhan.

2.6.1 Microsoft Access

Microsoft Access” adalah salah satu aplikasi Microsoft Office Suite. Access diciptakan untuk membuat dan menangani suatu basis data. (Sianipar Pandapotan,2007).

1. Komponen basis data pada Microsoft Access terdiri dari :

1)Table

Table berupa kumpulan data yang merupakan komponen utama dari sebuah basis data.

2)Query

Query digunakan untuk mencari dan menampilakan data yang memenuhi syarat tertentu dari satu table atau lebih, serta untuk mengupdate atau menghapus beberapa record pada saat bersamaan.

3)Form

Form digunakan untuk menampilkan data, mengisi data, dan mengubah data yang ada dalam file.

4)Report

Dapat digunakan untuk mencetak sebuah report (laporan) yang telah dikelompokan, dihitung subtotal dan total datanya berdasrkan kriteria tertentu.

5)Page

Page dipergunakan untuk membuat halaman web berupa data

access page dapat ditempatkan diserver jaringan internet atau internet.

6)Macro

Macro untuk mengotomatisasi perintah-perintah yang sering digunakan dalam mengolah data.

7)Module

Module digunakan untuk perancangan berbagai modul aplikasi pengolahan basis data tingkat lanjut sesuai dengan kebutuhan.

2. Tipe Data pada Access 1) Text

Pada tipe data ini jenis data yang disimpan adalah karakter. Panjang maksimal type field adalah 255 karakter yang merupakan type default.

2) Memo

Pada tipe data ini, jenis data yang disimpan adalah karakter. Panjang maksimal type field adalah 65.535 karakter.

3) Number

Merupakan tipe data yang digunakan untuk menampung tipe data angka.

4) Date/Time

Jenis data yang disimpan adalah data tanggal dan waktu dengan besar memory 8 byte.

5) Currency

Merupakan tipe data yang digunakan untuk menyimpan angka dalam format mata uang. Besarnya memori penyimpanan adalah 4 byte.

6) Auto Number

Tipe data ini digunakan untuk memberikan penomoran secara otomatis (penambahan angka otomatis).

7) Yes/NO

Tipe data ini berisikan data yes atau no, benar atau salah, ya atau tidak.

8) OLE Object

Tipe data ini memuat gambar, grafis, video dan suara dengan ukuran maksimal 1 GB (batas atas Hardisk).

Tipe data yang berisikan alamat hyperlink URL dengan panjang maksimal 64.000 karakter.

10)Lookup Wizard

Tipe data yang digunakan untuk menampilkan data dari tabel lain. Besar memori penyimpanan umumnya 4 byte.

2.6.2 MySQL

MySQL adalah sebuah perangkat lunak sistem manajemen basis data SQL atau DBMS yang multithread, multi-user dengan sekitar 6 juta instalasi diseluruh dunia.( http://id.wikipedia.org/wiki/MySQL)

MySQL adalah Relational Database Management System (RDBMS) yang didistribusikan secara gratis dibawah lisensi GPL (General Public License). Dimana setiap orang bebas untuk menggunakan MySQL. Namun tidak boleh dijadikan produk turunan yang bersifat komersial. MySQL sebenarnya merupakan turunan salah satu konsep utama dalam database sejak lama, yaitu SQL (Structured Query Language). SQL adalah sebuah konsep pengoperasian database, terutama untuk pemilihan atau seleksi dan pemasukan data yang memungkinkan pengoperasian data dikerjakan dengan mudah secara otomatis. Keandalan suatu sistem database (DBMS) dapat diketahui dari

cara kerja optimizer-nya dalam melakukan proses perintah-perintah SQL yang dibuat oleh user maupun program-program aplikasinya.

2.7 REKAYASA PERANGKAT LUNAK

Perangkat lunak adalah :

1. Perintah (Programe Computer) yang bila dieksekusi memberikan fungsi dan unjuk kerja seperti yang diperintahkan.

2. Struktur data yang memungkinkan program memanipulasi informasi secara proporsional.

3. Dokumen yang menggambarkan operasi dan kegunaan program.

2.7.1 Model Proses Perangkat Lunak

Roger S. Pressman, Ph. D, mengatakan metode rekayasa perangkat lunak memberikan teknik untuk membangun perangkat lunak. Metode-metode itu menyangkut serangkaian tugas yang luas menyangkut analisis kebutuhan, konstruksi program, desain, pengujian, pemeliharaan. (Pressman,2005)

2.7.2 Metode Waterfall

Metode Waterfall merupakan suatu bentuk pengembangan sistem yang digunakan untuk menggambarkan tahapan utama dan langkah-langkah ditahapan tersebut dalam proses pengembangannya. (Jogiyanto,2005)

Gambar 2.8 Waterfall Design

Metode Waterfall juga disebut dengan classic life cycle. Metode ini membutuhkan pendekatan dalam pengembangan perangkat lunak. Dimulai dari tingkat sistem dan kemajuan melalui sistem engineering, analisis kebutuhan software, desain, pemrograman, uji coba, dan pemeliharaan. Pemodelan ini menyangkut aktivitas berikut:

1. System Engineering and Modeling

Software selalu menjadi bagian dari sistem yang besar, pekerjaan dimulai dengan membangun persyaratan untuk semua elemen sistem dan kemudian mengalokasikan beberapa subset dari requirement ini ke dalam software.

2. Software Requietment Analysis

Proses pengumpulan requirement diintensifkan dan difokuskan lebih spesifik pada software. Untuk mengerti cara kerja program yang akan dibuat, analis harus mengerti domain informasi untuk software. Requirement untuk kedua sistem dan software didokumentasikan dan di review oleh customer.

3. Design

Desain software sebenarnya merupakan proses multistep yang fokus pada 4 atribut berbeda pada program : data struktur, arsitektur software, representasi interface dan detail procedural. Proses desain mentranslasikan pengumpulan requirement menjadi representasi software yang dapat menilai kualitas sebelum coding dimulai.

4. Code Generation

Desain harus ditranslasikan ke dalam form machine readable. Langkah Code Generation melakukan tugas ini dan dapat dikerjakan secara mekanis.

5. Testing

Ketika code telah dibuat, testing program dimulai. Proses testing fokus pada internal logikal software, memastikan bahwa semua statement telah diuji coba dan pada external fungsional, melakukan tes untuk mengatasi kesalahan dan memastikan bahwa input terdefinisi sehingga menghasilkan hasil sebenarnya yang sesuai dengan hasil yang dibutuhkan.

6. Support

Software akan mengalami perubahan setelah diberikan kepada

customer. Pemeliharaan menerapkan kembali setiap fase sebelumnya ke dalam program yang sudah ada dari pada ke program yang baru.

2.7.3 Metode Pengujian Perangkat Lunak

Pengujian adalah sebuah proses terhadap program atau aplikasi untuk menemukan kesalahan dan segala kemungkinan yang akan menimbulkan kesalahan sesuai dengan spesifikasi perangkat lunak yang telah ditentukan sebelum aplikasi tersebut diserahkan kepada

customer. Metode pengujian perangkat lunak terbagi tiga yaitu : metode pengujian white box, pengujian basis path, dan metode pengujian black box.

1. Pengujian Kotak Putih (White Box)

Pengujian kotak putih adalah pengujian yang dilakukan lebih dekat lagi untuk menguji prosedur-prosedur yang ada. Lintasan lojik yang dilalui oleh setiap bagian prosedur diuji dengan memberikan kondisi atau loop spesifik. Dengan menggunakan metode pengujian kotak putih, perekayasa sistem dapat melakukan test case :

1) Menjamin pengujian terhadap semua lintasan yang tidak bergantungan minimal satu kali.

2) Mencoba semua keputusan lojik dari sisi "true" dan "false". 3) Eksekusi semua loop dalam batasan kondisi dan batasan

operasionalnya.

4) Pengujian validasi struktur data internal.

2. Pengujian Basis Path

Pengujian basis path adalah pengujian white box yang diusulkan pertama kali oleh Tom McCabe. Metode ini memungkinkan penguji dapat mengukur kompleksitas logis dari desain procedural dan menggunakannya sebagai pedoman untuk menetapkan himpunan basis dari semua jalur eksekusi.

3. Pengujian Kotak Hitam (Black Box)

Pengujian kotak hitam adalah pengujian yang dilakukan untuk antarmuka perangkat lunak, pengujian ini dilakukan untuk memperlihatkan bahwa fungsi-fungsi bekerja dengan baik dalam arti masukan yang diterima dengan benar dan keluaran yang dihasilkan benar-benar tepat, pengintegrasian dari eksternal data berjalan dengan baik (file/table). Pengujian kotak hitam berusaha menemukan kesalahan dalam kategori sebagai berikut : (Pressman,2005)

1) Fungsi-fungsi yang tidak benar atau hilang. 2) Kesalahan antar muka (interface).

3) Kesalahan dalam struktur data atau akses basis data eksternal. 4) Kesalahan kinerja.