BAB II TINJAUAN PUSTAKA

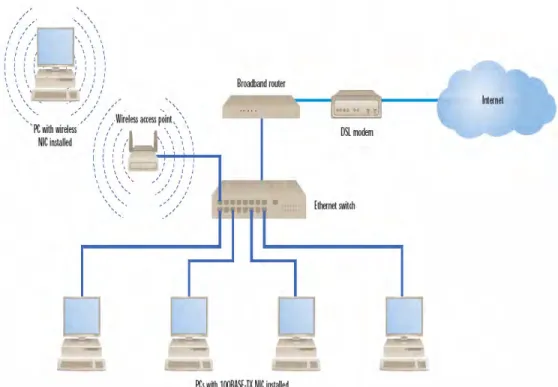

Wireless LAN adalah sistem komunikasi informasi fleksibel dimana pengiriman dan penerimaan datanya melalui udara dengan menggunakan teknologi frekuensi radio. Wireless LAN diimplementasikan dan dikembangkan oleh para pionir akar rumput, ketika regulator telekomunikasi Amerika Serikat mengijinkan frekuensi radio untuk keperluan eksperimental pada tahun 1985 sebagai alternatif dari Wired LAN. Berbagai penelitian dilakukan terutama untuk membangun jaringan nirkabel yang menghubungkan berbagai macam peralatan komunikasi. Tahun 1997 lahir standar pertama yang dikenal dengan Institute of Electrical an Electronics Engineers (IEEE) 802.11 dengan frekuensi 2,4 Gigahertz (GHz) dan disebut sebagai pita frekuensi Industrial, Scientific and Medical (ISM). Komponen utama dalam membangun Wireless LAN ini adalah sebagai berikut (Gambar 1).

• Wireless LAN Interface, merupakan alat yang dipasang di access point (AP) atau di Mobile atau Desktop PC. Alat yang dikembangkan secara masal adalah dalam bentuk kartu Personal Computer Memory Card International Association (PCMCIA), Universal Serial Bus (USB) dan lain sebagainya sebagai media koneksi.

• Access point (AP), merupakan perangkat yang menjadi sentral koneksi dari klien ke Internet Service Provider (ISP) atau dari kantor cabang ke kantor pusat jika jaringannya adalah milik sebuah perusahaan. AP berfungsi mengubah sinyal Radio Frekuensi (RF) menjadi sinyal digital yang akan disalurkan melalui jaringan nirkabel atau kabel. Komponen logic dari access point adalah Radio Frekuensi (RF) yang merupakan standar dari IEEE.802.11.

• Mobile PC atau handheld Tools, merupakan perangkat akses untuk klien. Pada mobile PC pada umumnya sudah terpasang port PCMCIA sedangkan untuk desktop PC harus ditambahkan PC Card dalam bentuk kartu Industry Standard Architecture (ISA) atau Peripheral Component Interconnect (PCI).

• Wired LAN, merupakan jaringan kabel yang sudah ada, jika Wired LAN tidak ada, maka hanya sesama Wireless LAN saling terkoneksi.

Gambar 1 Komponen Utama Wireless LAN

Wireless LAN menggunakan media electromagnetic airwaves untuk meng-komunikasikan informasi dari satu point ke point yang lain tanpa menggunakan physical connection. Data yang ditransmisikan di tempatkan pada radio carrier sehingga dapat diterima secara akurat di penerimaan. Dalam konfigurasi Wireless LAN pada umumnya, alat transmiter dan receiver (transceiver) yang disebut access point (AP), terhubung pada wired network dari lokasi yang tetap menggunakan pengkabelan yang standar. AP menerima dan mentransmisikan data antara Wireless LAN dan Wired LAN. Single AP dapat mensupport group pemakai yang kecil dan dapat berfungsi dalam radius lebih kecil. Antena AP biasanya ditempatkan pada tempat yang tinggi atau dimana saja selama dapat mengcover sinyal radio. Pemakai mengakses Wireless LAN melalui Wireless LAN adapter.

2.1 Topologi Wireless LAN

Jaringan Wireless LAN terdiri dari komponen wireless user dan access point dimana setiap wireless user terhubung ke sebuah access point. Topologi Wireless LAN dapat dibuat sederhana atau rumit dan terdapat dua macam topologi yang biasa digunakan, yaitu sebagai berikut [ARB01].

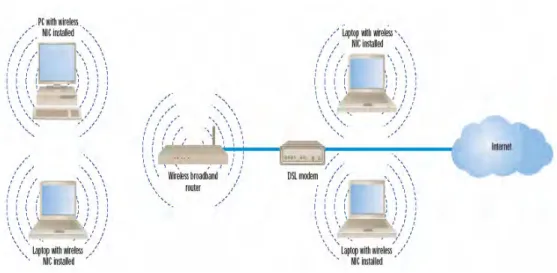

• Sistem Infrastructure, topologi ini biasa dikenal dengan Extended Service Set (ESS), dimana jaringan menggunakan access point untuk saling berhubungan. Access point dapat bertindak sebagai hub yang menghubungkan beberapa komputer dalam satu BSS atau beberapa BSS dan juga dapat bertindak sebagai bridge yang dapat menghubungkan antara Wireless LAN dengan Wired LAN. Access point inilah yang memberikan tanda apakah di suatu tempat terdapat jaringan Wireless LAN dan secara terus menerus mentransmisikan Service Set Identifier (SSID) yang dapat diterima oleh komputer lain untuk dikenal. Hub cable network menggunakan kabel tetapi tidak memiliki nama (SSID). Sedangkan access point tidak mengunakan kabel jaringan tetapi harus memiliki sebuah nama yaitu nama untuk SSID ditunjukan pada Gambar 2.

Gambar 2 Topologi Infrastructure

• Sistem Adhoc, topologi ini biasa dikenal dengan Independent Basic Service Set (IBSS) yang digunakan bila sesama pengguna dengan saling mengenal Service Set Identifier (SSID), dimana jaringannya terdiri dari beberapa komputer yang masing-masing dilengkapi dengan Wireless Network Interface Card (Wireless NIC). Setiap komputer dapat berkomunikasi langsung dengan semua komputer secara wireless dalam suatu Basic Service Set (BSS) atau single cell yang tidak terhubung dengan suatu backbone jaringan. Bila digambarkan mungkin lebih mudah membayangkan sistem direct connection dari 1 (satu) komputer ke 1 (satu) komputer lainnya dengan mengunakan twisted pair cable tanpa perangkat hub ditunjukan pada Gambar 3.

Gambar 3 Topologi Adhoc

2.2 Standar Wireless LAN

Standar IEEE 802.11 yang dikeluarkan oleh IEEE membagi golongan teknologi Wireless LAN sebagai berikut.

• Standar 802.11b, digunakan pada tahun 1999, menggunakan frekuensi 2.4

GHz dan memiliki kemampuan transmisi standar dengan 1 Mbps- 11 Mbps. • Standar 802.11a, digunakan pada tahun 2001, adalah model awal yang dibuat

untuk umum mengunakan kecepatan 54 Mbps-102 Mbps serta mengunakan frekuensi tinggi pada 5 Ghz. Standar ini sebenarnya sangat baik untuk kemampuan tranfer data besar, tetapi 802.11a memiliki kendala pada harga komponen lebih mahal.

• Standar 802.11g, digunakan pada tahun 2001 dan memiliki kombinasi

ke-mampuan tipe “a” dan “b”. Menggunakan frekuensi 2.4 GHz, standar 802.11.g mampu mentransmisi 54 Mbps-108 Mbps.

2.3 Keamanan Wireless LAN

Keamanan mempunyai banyak pengertian yang berbeda jika dilihat dari sudut pandang yang berbeda. Keamanan secara umum dapat dilihat dari sudut pandang bahwa di dunia ini terdapat dua buah kelompok orang yaitu “kelompok orang baik” dan “kelompok orang jahat”. Jika tidak ada “kelompok orang jahat” maka keadaan itulah yang disebut aman (secure) [EDN04].

Dalam sudut pandang keamanan Wireless LAN, satu hal yang sama ingin dicapai dengan konsep keamanan secara umum yaitu tercapainya kondisi aman seperti keadaan dimana tidak terdapatnya “kelompok orang jahat”. Namun dalam kenyataannya akan selalu ada “kelompok orang jahat” yang memberikan ancaman terhadap keamanan. Untuk itulah, diperlukan sebuah mekanisme untuk memberi-kan perlindungan sehingga tercipta suatu keadaan dimana tidak ada orang jahat yang dapat memberikan ancaman terhadap keamanan Wireless LAN. Para ahli keamanan jaringan menciptakan berbagai model keamanan yang digunakan untuk memberikan perlindungan terhadap segala bentuk ancaman yang dapat mem-bahayakan jaringan. Dalam kenyataan berbagai model keamanan yang dikatakan sebagai model yang unbreakable sekalipun pada akhirnya berhasil dipecahkan dan seringkali dilakukan dengan cara yang tidak pernah terpikirkan oleh sang perancang model keamanan tersebut [SCN99]. Karena itulah muncul pemikiran bahwa sejauh ini keamanan jaringan tidak akan pernah dapat dicapai secara ideal kecuali kita mendefinisikan beberapa hal yang membatasi sejauh mana keadaan tersebut disebut aman. Idealnya, keamanan bukanlah didapat hanya sekedar menfokuskan ke dalam salah satu mekanisme saja, misalnya enkripsi data atau dengan mengkonsentrasikan untuk bertahan terhadap jenis serangan tertentu saja. Selain itu, suatu keadaan juga belum dianggap aman apabila membiarkan ter-dapatnya titik kelemahan pada keamanan tersebut dimana kelemahan itu mempunyai konsekuensi kerusakan yang rendah.

Solusi keamanan seharusnya mencegah segala bentuk gangguan dan ancaman apapun, baik yang menimbulkan kerusakan maupun yang tidak sama sekali. Secara ringkas model keamanan dibuat dengan menganalisis serangan yang mungkin dilakukan oleh seseorang pada titik kelemahan keamanan yang ada, dan menganalisis langkah yang dapat diambil untuk mengatasi serangan tersebut. Secara umum, terdapat 3 (tiga) kata kunci dalam konsep keamanan jaringan: • Resiko atau Tingkat Bahaya, dalam hal ini, resiko berarti berapa besar

kemungkinan keberhasilan para penyusup dalam rangka memperoleh akses ke dalam jaringan komputer lokal yang dimiliki melalui konektivitas jaringan lokal ke Wide Area Network (WAN) antara lain sebagai berikut.

a. Denial of Service, yaitu menutup penggunaan utilitas-utilitas jaringan normal dengan cara menghabiskan jatah Central Processing Unit (CPU), bandwidth maupun memory.

b. Write Access, yaitu mampu melakukan proses menulis ataupun meng-hancurkan data yang terdapat dalam sistem.

c. Read Access, yaitu mampu mengetahui keseluruhan sistem jaringan informasi.

• Ancaman, dalam hal ini berarti orang yang berusaha memperoleh akses-akses ilegal terhadap jaringan yang dimiliki seolah-olah ia memiliki otoritas atas akses ke jaringan.

• Kerapuhan Sistem, dalam hal ini memiliki arti seberapa jauh perlindungan yang bisa diterapkan kepada network dari seseorang dari luar sistem yang berusaha memperoleh akses ilegal terhadap jaringan dan kemungkinan orang-orang dari dalam sistem memberikan akses kepada dunia luar yang bersifat merusak sistem jaringan.

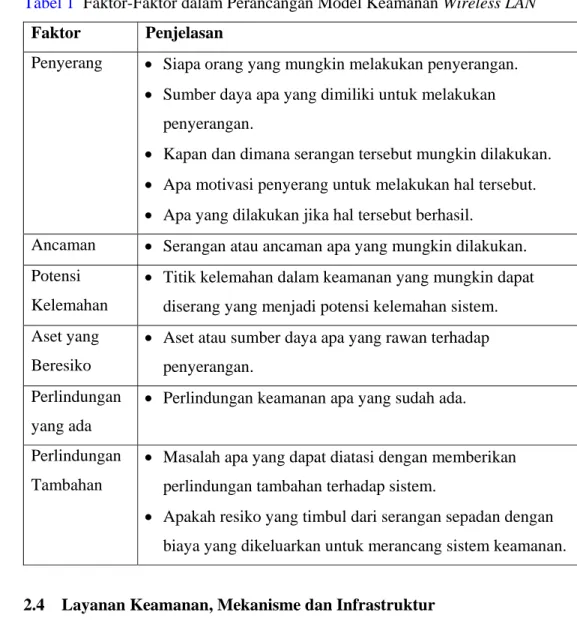

Dalam keamanan Wireless LAN, perlu diketahui beberapa faktor yang menentukan sejauh mana keamanan ingin didapatkan yaitu penyerang (attacker), ancaman (threats), potensi kelemahan (potential vulnerabilities), aset yang beresiko (asset at risk), perlindungan yang ada (existing safeguard ) dan perlindungan tambahan (additional control) [MCN02] (Gambar 4).

Penjelasan masing-masing faktor dapat dilihat pada Tabel 1.

Tabel 1 Faktor-Faktor dalam Perancangan Model Keamanan Wireless LAN

Faktor Penjelasan

Penyerang • Siapa orang yang mungkin melakukan penyerangan. • Sumber daya apa yang dimiliki untuk melakukan

penyerangan.

• Kapan dan dimana serangan tersebut mungkin dilakukan. • Apa motivasi penyerang untuk melakukan hal tersebut. • Apa yang dilakukan jika hal tersebut berhasil.

Ancaman • Serangan atau ancaman apa yang mungkin dilakukan. Potensi

Kelemahan

• Titik kelemahan dalam keamanan yang mungkin dapat diserang yang menjadi potensi kelemahan sistem. Aset yang

Beresiko

• Aset atau sumber daya apa yang rawan terhadap penyerangan.

Perlindungan yang ada

• Perlindungan keamanan apa yang sudah ada.

Perlindungan Tambahan

• Masalah apa yang dapat diatasi dengan memberikan perlindungan tambahan terhadap sistem.

• Apakah resiko yang timbul dari serangan sepadan dengan biaya yang dikeluarkan untuk merancang sistem keamanan.

2.4 Layanan Keamanan, Mekanisme dan Infrastruktur

Keamanan Wireless LAN dapat dipandang sebagai sebuah struktur yang dapat dilihat pada Gambar 5 [MCN02]. Bagian paling dasar dari struktur keamanan Wireless LAN adalah infrastruktur keamanan, yaitu sistem dasar yang mempunyai kemampuan untuk memberikan layanan keamanan.

Pada bagian tengah dari struktur keamanan adalah mekanisme keamanan, yaitu cara kerja dari keamanan yang dirancang untuk memberikan perlindungan yang diharapkan. Beberapa contoh mekanisme keamanan adalah encription, security policy, audit logs, smart cards dan biometric. Bagian paling atas dari struktur protokol keamanan adalah layanan keamanan yang ingin diberikan kepada pengguna. Layanan keamanan sering dipandang sebagai tujuan kepada pengguna dan tujuan dari keamanan yang ingin dicapai. Mekanisme keamanan dalam Wireless LAN adalah hal penting dalam menjaga kerahasiaan data. Proses enkripsi di dalam mekanisme keamanan merupakan proses pengkodean pesan untuk menyembunyikan isi. Algoritma enkripsi modern menggunakan kunci kriptografi dimana hasil enkripsi tidak dapat didekripsi tanpa kunci yang sesuai.

Kriptografi mempelajari bagaimana membuat suatu pesan menjadi aman selama pengiriman dari pengirim (sender) sampai ke penerima (receiver). Pesan tersebut disebut plaintext, proses untuk mengubah plaintext menjadi suatu bentuk yang tidak dapat dibaca isinya disebut enkripsi. Pesan yang terenkripsi disebut ciphertext. Proses untuk mengubah ciphertext ke pesan aslinya (plaintext) disebut dekripsi. Hubungan antara plaintext, ciphertext, enkripsi dan dekripsi dapat ditulis dalam bentuk sebagai berikut.

· C = E ( M ) dimana: C = ciphertext, E = proses enkripsi, M = plaintext. · M = D ( C ) dimana: C = ciphertext, D = proses dekripsi, M = plaintext

Untuk itulah diperlukan mekanisme untuk memberikan perlindungan keamanan sehingga tercipta suatu keadaan dimana tidak ada “orang jahat” yang dapat memberikan ancaman pada pengguna. Layanan keamanan dibagi menjadi 6 (enam) kategori sebagai berikut [STA03].

• Kerahasiaan (Confidentiality), yaitu mencegah pihak yang tidak berhak mengakses untuk dapat membaca informasi yang bersifat rahasia, dimana harus aman dari penyadapan.

• Integritas (Integrity), yaitu menjamin bahwa data yang diterima tidak mengalami perubahan selama dikirimkan, baik itu diduplikasi, dimodifikasi, direkam atau dikirimkan kembali.

• Otentikasi (Authentication), yaitu layanan keamanan yang diberikan untuk meyakinkan bahwa identitas pengguna yang melakukan komunikasi di jaringan yang benar.

• Tidak terjadi penyangkalan (Non-repudiation), yaitu mencegah baik penerima maupun pengirim menyangkal pesan yang dikirim atau diterimanya. • Ketersediaan (Availability), yaitu menjamin ketersediaan sistem untuk dapat

selalu digunakan setiap ada permintaan dari pengguna.

• Akses Kendali (Access Control), yaitu membatasi dan mengontrol akses setiap pengguna sesuai dengan hak yang dimiliki.

2.5 Serangan Terhadap Wireless LAN

Pertanyaan mendasar yang timbul terhadap Wireless LAN adalah mengapa jaringan ini rentan terhadap penyerangan. Wireless LAN menggunakan gelombang radio, itulah sebabnya mengapa jaringan ini lebih rentan terhadap penyerangan, karena siapa saja dapat mendengarkan saluran komunikasi ini (eavesdropping) [BO101]. Pada jaringan kabel, arsitektur keamanan dikembangkan dengan asumsi bahwa akses terhadap jaringan dibatasi fisik, dimana keberadaan kabel jaringan dilindungi oleh adanya gedung dan sarana fisik sehingga akses dapat dimonitor. • Motivasi Serangan. Pada prakteknya suatu pembentukan sistem yang aman

akan mencoba melindungi adanya beberapa kemungkinan serangan yang dapat dilakukan pihak lain, antara lain sebagai berikut [TAR01].

a. Intrusion, pada penyerangan ini seorang penyerang akan dapat menggunakan sistem komputer yang kita miliki. Sebagian penyerang jenis ini menginginkan akses sebagaimana halnya pengguna yang memiliki hak untuk mengakses sistem.

b. Joyrider, serangan ini disebabkan oleh orang yang merasa iseng dan ingin memperoleh kesenangan dengan cara menyerang suatu sistem. Rata-rata mereka melakukannya karena rasa ingin tahu, tetapi ada juga yang menyebabkan kerusakan atau kehilangan data.

c. Denial of service, penyerangan jenis ini mengakibatkan pengguna yang sah tak dapat mengakses sistem. Seringkali orang melupakan jenis serangan ini dan hanya berkonsentrasi pada intrusion saja.

d. Vandal, serangan ini bertujuan untuk merusak sistem, sering kali ditujukan untuk site-site yang besar.

e. Scorekeeper, serangan ini hanyalah bertujuan untuk mendapatkan reputasi dengan cara mengacak sistem sebanyak mungkin.

f. Spyware, serangan ini bertujuan untuk memperoleh data atau informasi rahasia dari pihak kompetitor.

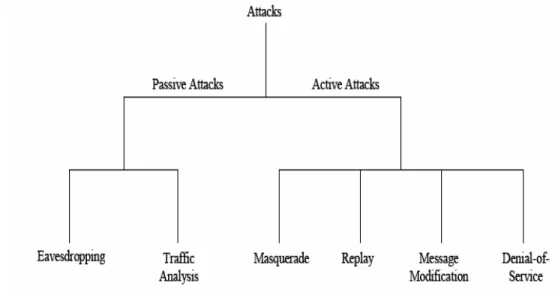

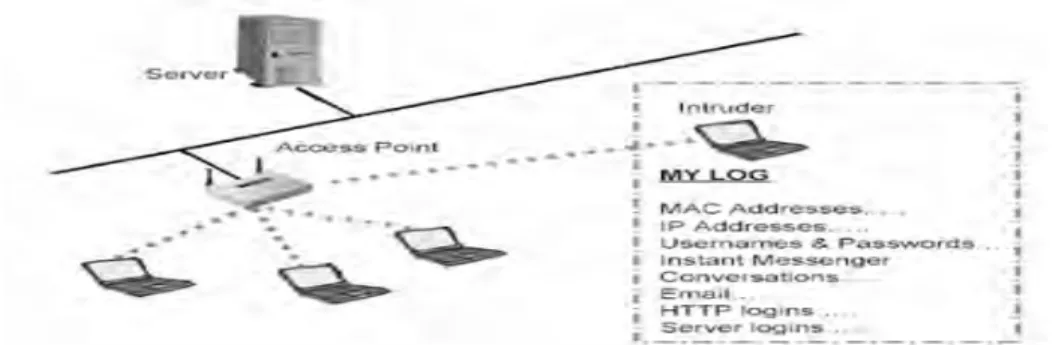

• Klasifikasi Serangan. Secara umum serangan terhadap Wireless LAN dapat

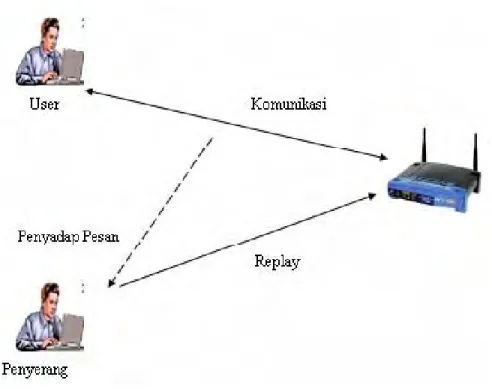

diklasifikasikan menjadi 2 (dua) buah katagori besar, yaitu serangan aktif (active attack) dan serangan pasif (passive attack) [PSI04] (Gambar 6).

Gambar 6 Taksonomi Serangan Keamanan

a. Serangan Pasif

Serangan pasif adalah usaha untuk mendapatkan informasi mengenai sistem namun tidak mempengaruhi keadaan sumber daya sistem. Serangan pasif biasanya berupa penyadapan (eavesdropping) atau pemantauan (monitoring) terhadap informasi yang ditransmisikan dalam sistem. Dua jenis serangan pasif yang biasanya dilakukan adalah pengintaian untuk mendapatkan informasi rahasia (snooping) dan melakukan analisis terhadap lalulintas jaringan (traffic analysis). Serangan pasif ini sulit untuk dideteksi karena tidak menimbulkan perubahan data maupun dampak terhadap sistem [Gambar 7].

Gambar 7 Serangan Pasif

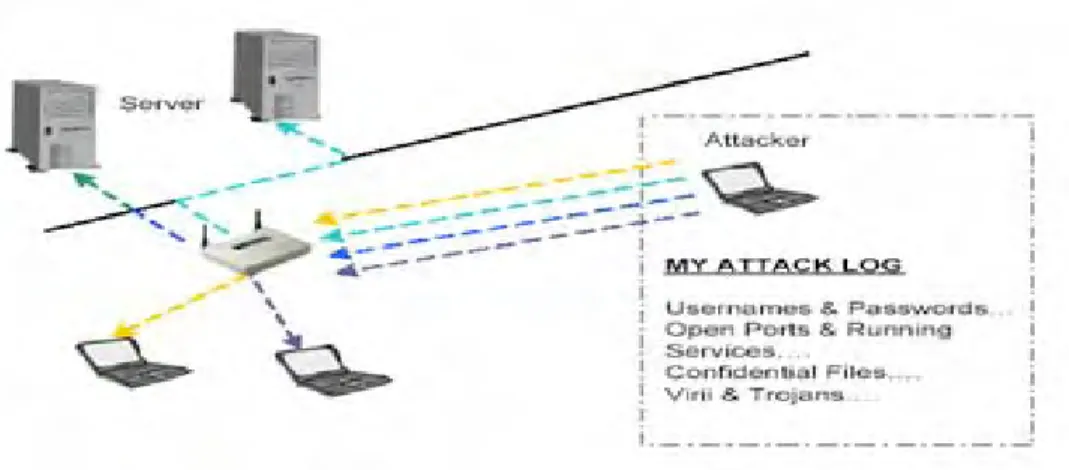

b. Serangan Aktif. Serangan aktif adalah usaha untuk mempengaruhi atau merusak sumber daya dan operasional sistem. Serangan aktif biasanya melibatkan modifikasi dari data yang ditransmisikan dalam jaringan ataupun menciptakan data-data palsu. Serangan ini dapat dibagi menjadi 4 (empat) buah katagori yaitu [GLE03] [Gambar 8]:

- Masquarade, adalah istilah yang digunakan untuk serangan yang dilakukan dengan memalsu identitas diri sebagai pihak yang mempunyai hak akses ke dalam sistem.

- Replay, adalah serangan dengan menangkap paket-paket data yang di-transmisikan dan kemudian mengirimkan kembali paket-paket tersebut sehingga dapat menimbulkan kerugian.

- Modification of Message, adalah modifikasi yang dilakukan pada pesan yang ditransmisikan, baik penambahan, pengubahan, penundaan pengirim-an pespengirim-an, maupun pengubahpengirim-an urutpengirim-an pengirimpengirim-an pespengirim-an. Sebagai contoh, sebuah paket data yang ditransmisikan pada jaringan nirkabel dapat ditangkap dan kemudian alamat tujuan (IP Address) dapat diubah. Walaupun paket data dienkripsi, namun tetap dapat dengan mudah di-serang karena header yang memuat informasi mengenai alamat tujuan ditransmisikan tanpa dienkripsi.

- Denial of Service (DoS), adalah penyerangan terhadap sistem jaringan sehingga sistem tidak dapat digunakan dengan sebagaimana mestinya karena akses ke dalam sistem akan mengalami gangguan. DoS biasanya dilakukan dengan cara membanjiri jaringan (flooding) dengan paket-paket data yang banyak jumlahnya.

Gambar 8 Serangan Aktif

• Jenis Serangan. Serangan pada suatu sistem Wireless LAN pada dasarnya memiliki 3 (tiga) tren gelombang utama yaitu [WIR01]:

a. Gelombang pertama, adalah serangan fisik yang ditujukan kepada fasilitas jaringan, perangkat elektronik dan komputer.

b. Gelombang kedua, adalah serangan sintatik yang ditujukan pada keringkihan (vulnerability) perangkat lunak, celah yang ada pada algoritma kriptografi atau protokol.

c. Gelombang ketiga, adalah serangan semantik yang memanfaatkan arti dari pesan yang dikirim. Dengan kata lain adalah menyebarkan disinformasi melalui jaringan.

• Contoh Serangan. Contoh serangan yang mungkin akan terjadi pada Wireless LAN dapat dikategorikan kedalam 9 (sembilan) jenis serangan [GLE03]:

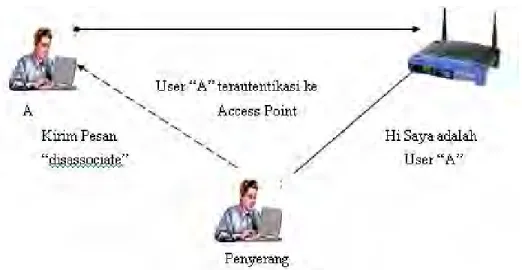

a. Sesion hijacking Attack, serangan ini dilakukan untuk mencuri session dari seorang wireless user yang sudah terotentikasi dengan accces point. Penyerang akan mengirimkan pesan disassociate kepada wireless user dengan membuatnya seolah-olah berasal dari access point. Wireless user akan mengira bahwa koneksi dengan access point telah terputus, namun access point tetap beranggapan bahwa wireless user masih terkoneksi dengannya. Kemudian penyerang akan menggunakan MAC Address dan IP Address untuk melakukan koneksi dengan access point seolah-olah sebagai wireless user tersebut (Gambar 9).

Gambar 9 Session Hijacking

b. Man-in-the-middle attack, serangan ini dapat dilakukan apabila otentikasi dilakukan dalam proses satu arah (one way authentication). Dalam Wireless LAN otentikasi satu arah ini biasanya berupa access point melakukan otentikasi terhadap wireless user, namun tidak sebaliknya. Hal ini berarti bahwa access point selalu dianggap sebagai pihak yang dapat dipercaya (trusted entity). Proses otentikasi satu arah ini ternyata memungkinkan terjadinya man-in-the-middle attack, yaitu penyerang bertindak seolah-olah sebagai access point di hadapan wireless user dan bertindak seolah-olah sebagai wireless user dihadapan access point (Gambar 10).

Paket-paket yang dikirim oleh wireless user kepada penyerang, akan diteruskan oleh penyerang kepada access point, demikian juga dengan paket-paket balasan yang dikirimkan oleh access point akan diteruskan kepada wireless user. Kedua pihak baik access point maupun wireless user tidak menyadari kehadiran penyerang ini karena lalulintas jaringan tidak mengalami gangguan. Namun penyerang akan dapat mengetahui informasi apapun yang melalui jaringan meliputi informasi rahasia mengenai wireless user, misalnya password yang digunakan untuk melakukan otentikasi sehingga penyerang dapat menggunakannya untuk masuk ke dalam jaringan sebagai wireless user yang sah.

c. Insertion Attack, serangan ini terjadi jika terdapat pihak-pihak yang sebenarnya tidak mempunyai hak akses ke dalam jaringan, namun masuk ke dalam jaringan tanpa proses keamanan dan otentikasi yang sebenarnya. Serangan jenis ini dapat terjadi dalam 2 (dua) bentuk:

- Unauthorized Wireless User, yaitu penyerang berusaha untuk melakukan koneksi dengan access point tanpa melakukan otentikasi. Jika access point tidak memerlukan password, maka penyerang dapat dengan mudah melakukan koneksi hanya dengan mengaktifkan koneksi Wireless. Sedangkan apabila access point membutuhkan password dan ternyata semua wireless user mempunyai password yang sama untuk melakukan koneksi kedalam jaringan, maka password ini relatif mudah untuk diperoleh.

- Unauthorized access point, yaitu apabila ada wireless user yang membangun koneksi Wireless LAN tanpa ijin dengan membuat access point yang terhubung ke jaringan kabel yang sudah ada. Akibatnya access point “palsu” ini dapat menjadi titIk kelemahan dalam keamanan sehingga dapat memberikan dampak pada keamanan jaringan kabel secara keseluruhan.

d. Interception dan Monitoring Attack, yaitu serangan yang dilakukan dengan menangkap lalu lintas jaringan. Yang dikategorikan sebagai interception atau monitoring antara lain:

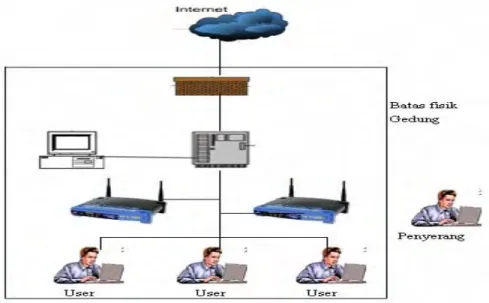

- Parking Lot Attack, hal-hal yang perlu diperhatikan dalam penempatan sebuah access point adalah bahwa sebuah antena access point dapat diperluas daerah jangkauannya, dan selain itu juga sinyal yang dipancarkan berpola lingkaran sehingga biasanya akan memancarkan sampai dengan di luar batas fisik dari daerah yang dilingkupinya. Karena itulah serangan dapat dilakukan di luar batas fisik yang ada, yang disebut parking lot attack [ARB01] (Gambar 11).

Gambar 11 Parking Lot Attack

- Access Point Clone (Evil Twin) Traffic Interception, serangan ini dilakukan untuk menipu wireless user untuk melakukan koneksi ke jaringan palsu yang dibangun dengan cara menempatkan sebuah unauthorized access point dengan sinyal yang lebih kuat daripada access point yang sebenarnya. Wireless user yang berusaha masuk ke jaringan palsu tersebut mungkin akan memberikan password atau informasi rahasia lainnya.

- Traffic Analysis, yaitu serangan untuk mempelajari seberapa sering komunikasi dilakukan atau paket-paket apa yang sering dikirimkan. Serangan ini biasanya dilakukan apabila paket yang dikirimkan dalam bentuk terenkripsi sehingga diketahui isinya, namun informasi umum yang didapat hanya headernya dan besar paket dapat dianalisis.

- Broadcast Monitoring, yaitu serangan yang dapat terjadi jika sebuah access point terkoneksi pada sebuah hub dan bukan pada sebuah switch. Sesuai karakteristik Ethernet hub, semua paket data, walaupun ditujukan kesuatu alamat (IP address), di broadcast ke seluruh jaringan yang terkoneksi termasuk juga access point. Hal ini memungkinkan penyerang dapat memperoleh informasi rahasia melalui jaringan nirkabel. - Replay Attack, serangan ini dilakukan oleh penyerang untuk menyadap sebuah pesan dari wireless user yang sah dan kemudian mengirimkan kembali kepada access point seolah-olah pesan tersebut memang dikirimkan kembali oleh wireless user (Gambar 12).

Gambar 12 Replay Attack

- Wireless Packet Analysis, yaitu serangan yang dilakukan dengan menangkap paket yang melintas dijaringan nirkabel. Biasanya paket yang diambil adalah paket pada waktu melakukan inisialisasi koneksi, pada umumnya mengandung username dan password. Penyerang dapat memalsukan dirinya sebagai wireless user sah dengan menggunakan informasi yang didapat, sehingga mendapatkan akses ke dalam jaringan.

e. Denial of Service Attack “DoS Attack”, serangan ini biasanya dilakukan untuk melumpuhkan ketersediaan jaringan sehingga wireless user tidak dapat mengakses jaringan yang dengan mudah untuk diterapkan ke dalam Wireless LAN, yaitu dengan mengirimkan paket-paket yang membanjiri lalu lintas jaringan (flooding). Pada jaringan Wireless LAN paket yang dapat digunakan untuk membanjiri lalu lintas jaringan.

f. Brute Force Attack terhadap Password seorang pengguna, yaitu serangan dengan melakukan uji coba terhadap kunci akses dengan memasukkan beberapa kemungkinan dimana sebagian besar access point menggunakan suatu kunci tunggal atau password yang dimiliki oleh wireless user pada Wireless LAN.

g. Brute Force dan Dictionary Attack, serangan ini dapat dilakukan terhadap kunci enkripsi yang digunakan atau terhadap keberadaan access point. Sebuah access point mempunyai antarmuka (interface) untuk melihat dan mengubah konfigurasi yang ada. Sebagai contoh access point yang berasal dari vendor 3Com mempunyai antarmuka web yang dilindungi oleh sebuah password. Antar muka inilah yang dapat menjadi sasaran serangan dengan melalui brute force attack atau dictionary attack. Brute force attack adalah serangan dengan mencoba semua kombinasi pasword yang mungkin. Dictionary attack adalah serangan dengan mencoba semua kombinasi pasword yang berasal dari suatu dictionary yang berisikan daftar kemungkinan pasword yang biasanya sering digunakan.

h. Kesalahan Konfigurasi, dimana banyak access point bekerja dalam suatu konfigurasi yang tidak aman kecuali para administrator yang mengerti resiko penggunaan keamanan Wireless LAN dan konfigurasi masing-masing unit sebelum digunakan. Access point ini akan tetap berjalan pada resiko yang tinggi untuk diserang atau ada disalahgunakan.

i. Serangan terhadap Enkripsi, yaitu serangan terhadap enkripsi Wireless LAN yang menggunakan Wireless Equivalent Privacy (WEP). Tidak banyak peralatan siap tersedia untuk mangatasi masalah ini, tetapi perlu diingat bahwa para penyerang selalu dapat merancang alat yang dapat mengimbangi sistem keamanan yang baru.

2.6 Protokol Standar Keamanan Wireless LAN

Untuk mengimplementasikan bentuk keamanan Wireless LAN yang dapat dipercaya dalam personal communication adalah dengan menggunakan sebuah protokol keamanan standar yang didefinisikan dalam jaringan IEEE 802.11 dan disebut Wired Equivalent Privacy (WEP). Protokol ini dibuat dengan tujuan untuk memberikan keamanan pada Wireless LAN yang setara dengan keamanan yang ada pada jaringan kabel. Karena itulah protokol ini disebut dengan “Wired Equivalent Protocol” [BOA01]. WEP mendefinisikan protokol keamanan yang menyediakan keamanan dari segi otentifikasi, enkripsi dan integritas data [EDN04]. Tujuan utama dari protokol WEP adalah berusaha untuk memberikan tingkat privasi yang diberikan kepada penggunaan jaringan berbasiskan kabel. Dalam melakukan usaha itu, protokol WEP akan melakukan enkripsi terhadap data-data yang dikirimkan, sehingga data yang dikirimkan tidak dapat dicuri oleh pihak lain. Untuk ini, WEP mempergunakan algoritma stream-cipher RC4 untuk menjaga kerahasiaan data.

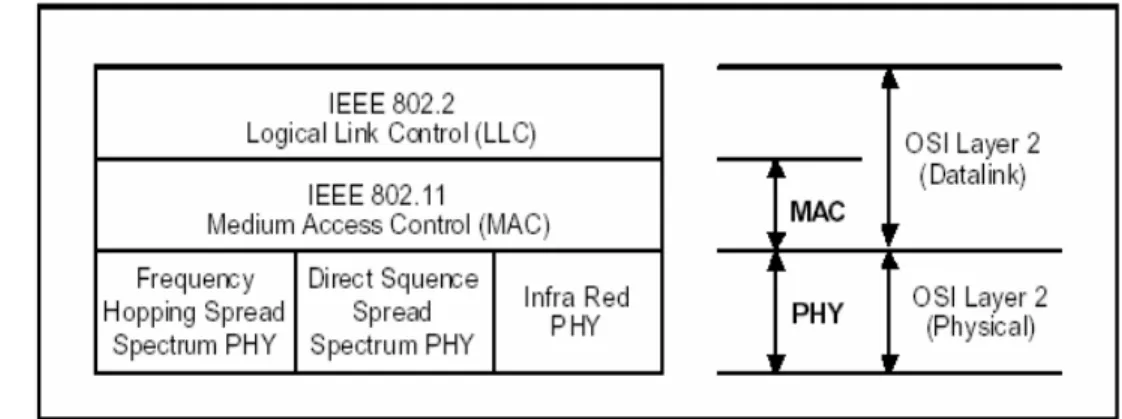

• Lapisan Keamanan WEP, standar 802.11 bekerja pada dua lapisan terbawah Open System Interconnection (OSI), yaitu lapisan kedua (data link layer) dan lapisan pertama (physical layer) (Gambar 13). Komunikasi dan transmisi data berlangsung pada lapisan pertama. Lapisan 802.11 Medium Access Control (MAC) memberikan berbagai layanan seperti distribusi, integrasi, asosiasi, otentikasi, enkripsi dan sebagainya [AMA04]. Protokol keamanan yang didefinisikan dalam standar 802.11 bekerja pada lapisan 802.11 MAC disebut dengan protokol WEP.

a. Data Link Layer, dimana modifikasi alur pengiriman data sesuai dengan kondisi saluran fisiknya dengan memodifikasi algoritma yang ada di dalamnya. Berdasarkan standar IEEE 802.11 ada 2 (dua) sublayer dalam datalink layer, yaitu Logical Link Control (LLC) dan Medium Access Control (MAC). Logical Link Control berfungsi melakukan pertukaran data antar wireless user dalam suatu LAN yang menggunakan standar MAC, kemudian menyediakan pengalamatan dan datalink control pada paket data yang dikirim. MAC merupakan sublayer dibawah LLC pada datalink layer. Kegunaannya untuk menyediakan fungsi access control seperti pengalamatan, pengecekan, regenerasi frame, dan koordinasi akses pada pemakaian sumber daya yang ada bagi terminal dalam jaringan Wireless LAN. Format frame dasar MAC yang sesuai dengan standar IEEE 802.11 dapat dilihat pada Gambar 14. Frame ini akan diteruskan ke layer fisik yaitu PLCP dari layer MAC.

Gambar 14 Format Frame Dasar pada Layer MAC

b. Physical Layer, berfungsi untuk mengirim dan menerima bit data dan memantau kondisi kanal. Arsitektur lapisan fisik pada Wireless LAN terdiri dari 3 (tiga) komponen pada tiap-tiap terminal yaitu Physical Layer Management (PLM), Physical Layer Convergence Procedure (PLCP) dan Physical Medium Dependent (PMD). PLM melakukan fungsi manajemen pada lapisan fisik dan bekerja sama dengan Layer MAC management. PLCP berfungsi untuk memantau kondisi jaringan secara kontinyu mendeteksi datangnya sinyal yang masuk ke terminal dan mengirimkan frame yang datang dari media Wireless ke layer MAC. PMD melakukan proses modulasi dan demodulasi dari frame yang keluar masuk terminal.

• Otentikasi dalam WEP. Otentikasi adalah tahap pengenalan mengenai identitas diri dari wireless user sebelum dapat mengakses jaringan. Tujuan dari proses otentikasi adalah untuk membuktikan bahwa identitas diri dari pihak yang ingin melakukan proses akses adalah benar. IEEE.802.11 mendefinisikan dua tipe otentikasi, yaitu:

a. Shared Key Authentication, yaitu melakukan proses otentikasi dengan sebuah kunci rahasia (shared key) yang diketahui bersama antara wireless user dengan access point. Standar keamanan 801.11 mengasumsikan bahwa kunci rahasia tersebut ditransmisikan ke wireless user dengan melalui saluran komunikasi rahasia yang bukan merupakan bagian dari 808.11 (Gambar 15).

Gambar 15 Shared Key Athentication [MIC04]

Tahapan proses otentikasi ini adalah sebagai berikut:

- Wireless user mengirimkan sebuah paket shared key autentication request kepada access point.

- Access point merespon permintaan wireless user dengan mengirimkan sebuah paket shared key autentication respon yang mengandung challenge text. Challenge text ini dibuat dengan menggunakan WEP Pseudo Random Number Generator (PRNG) dengan kunci rahasia (shared key) dan sebuah angka random yaitu Initialization Vector (IV). - Wireless user merespon dengan mengirimkan paket shared key

authentication request yang mengandung callenge text yang sudah dienkripsi dengan WEP. Metode enkripsi yang digunakan dalam standar IEEE 802.11 menggunakan shared key dan initialization vector.

- Access point kemudian mendekripsikan chalengge text, apabila hasilnya cocok dengan chalenge text yang dibuat access point, maka access point akan mengirimkan paket shared key authentication yang mengandung informasi bahwa otentikasi berhasil. Dan sebaliknya access point akan mengirimkan paket shared key authentication response yang mengandung informasi bahwa otentikasi gagal.

b. Open System Authentication, yaitu mengotentikasi siapapun yang melakukan permintaan untuk melakukan proses otentikasi dengan access point. Sebenarnya hal ini berarti tidak dilakukan proses otentifikasi apapun (mall authentication). Tahapan proses otentikasi ini adalah sebagai berikut (Gambar 16).

- Proses otentikasi dimulai dengan wireless user mengirimkan pesan open system authentication request, yang mengandung informasi mengenai MAC Address sebagai alamat asal (source address) pada paket 802.11. - Access point membalas pesan yang diterima dari wireless user dengan

mengirimkan pesan open system authentication response yang menandakan berhasil atau tidaknya proses otentifikasi tersebut.

Gambar 16 Open System Autentication [MIC04]

• Lapisan Kendali Akses WEP. WEP sebenarnya tidak mendefinisikan secara standar proses yang dilakukan dalam akses kontrol. Namun kebanyakan access point menyediakan layanan untuk akses kontrol dengan menyediakan sebuah daftar yang disebut dengan access control link (ACL) yaitu MAC Address dari masing-masing wireless user yang mempunyai hak akses kedalam jaringan.

• Enkripsi dan Integritas Data dalam WEP. WEP memberikan jaminan ke-amanan confidentiality dengan mengenkripsikan setiap paket data yang dikirimkan. Algoritma enkripsi yang digunakan WEP adalah algoritma enkripsi RC4, yaitu algoritma simetrik stream chiper yang diciptakan Ron Rivers dari RSA security dengan panjang kunci 40 bit atau 104 bit. Initialization Vector yang digunakan dalam WEP adalah sepanjang 24 bit, sehingga seringkali WEP dikenal dengan penggunaaan kunci 64 bit atau 128 bit yang sebenarnya adalah panjang kunci sebenarnya ditambah dengan panjang Initialization Vector. WEP juga menyediakan jaminan keamanan integritas data dengan menyediakan Integrity Check Value (ICV) sepanjang 32 bit yang dihitung untuk setip paket data yang dikirimkan.

a. Kunci WEP. Ada dua macam tipe dari kunci WEP yang didefinisikan dalam

standar IEEE.802.11 yaitu:

- Default Key, yaitu dimana semua mobile device dengan access point menggunakan kunci yang sama.

- Key Kapping Key, yaitu dimana setiap mobile device mempunyai kunci yang unik dengan access point.

Biasanya penggunaan key maping key digunakan secara bersamaan dengan penggunaan default key. Pengiriman pesan yang sifatnya unicast message, yaitu pesan yang dikirimkan ke satu alamat tujuan saja menggunakan key mapping key, sedangkan untuk pengiriman multicast message, yaitu pesan yang dikirimkan ke beberapa alamat tujuan sekaligus, dan broadcast message yaitu pesan yang dikirimkan ke semua alamat tujuan dilakukan dengan menggunakan default key. Kunci pada WEP mempunyai karakteristik sebagai berikut.

- Panjangnya pasti (fixed), yaitu 40 bit atau 104 bit.

- Statik, tidak ada perubahan dalam kunci kecuali melalui rekonfigurasi. - Shared, access point dan mobile device mempunyai kunci yang sama. - Simetrik, yaitu kunci yang sama digunakan baik untuk proses enkripsi

Kunci WEP tetap sama selama tidak dilakukan konfigurasi ulang. Yang membuat perbedaan kunci enkripsi pada setiap paket adalah initialization vector yang diganti secara periodik. Cara paling ideal untuk memelihara efektifitas dari WEP adalah mengganti initialization vector untuk setiap paket yang dikirimkan, sehingga setiap paket akan dienkripsi dengan kombinasi initialization vector dan kunci WEP yang berbeda. Pendistribusian kunci WEP tidak didefinisikan dalam standar IEEE 802.11 sehingga pendistribusian kunci diasumsikan dilakukan melalui saluran rahasia yang tidak bergantung pada standar IEEE.802.11.

b. Proses Enkripsi WEP, proses dekripsi paket adalah: (Gambar 17)

Gambar 17 Proses Enkripsi WEP [MIC04]

Keterangan:

1. 32 bit initialization check vector dihitung dari paket data.

2. Initialization check vector digabungkan di bagian akhir paket data. 3. 24 bit initialization vector dibuatkan dan digabungkan dengan kunci

enkripsi WEP.

4. Kombinasi dari [IV + kunci enkripsi WEP] digunakan sebagai masukan dari algoritma RC4 untuk menghasilkan key stream yang sama panjangnya dengan kombinasi dari [data + ICV].

5. Key stream yang dihasilkan algoritma RC4 tadi di XOR dengan kombinasi dari [data + ICV] untuk membuat bagian yang terenkripsi dari paket 802.11.

6. Initialization vector bersama dengan field yang lain diletakkan tanpa terenkripsi di depan dari kombinasi [data + ICV] yang sudah terenkripsi, yang membentuk paket 802.11 yang disebut dengan 802.11 frame payload.

7. Informasi header 802.11 diletakkan di depan 802.11 frame payload dan informasi trailer 802.11 diletakan dibelakangnya. Keseluruhan dari paket ini membentuk paket yang disebut dengan 802.11 frame, yang merupakan paket data yang ditransmisikan baik dari access point kepada wireless user maupun sebaliknya.

c. Proses Dekripsi WEP, proses dekripsi paket WEP adalah (Gambar 18).

Gambar 18 Proses Dekripsi WEP [MIC04]

Keterangan:

1. Initialization vector didapatkan dari bagian depan dari 802.11 frame payload.

2. Initialization vector digabungkan dengan kunci enkripsi WEP.

3. Gabungan dari [IV + kunci enkripsi WEP] digunakan sebagai masukan dari algoritma RC4, algoritma RC4 untuk menghasilkan key stream yang sama panjangnya dengan kombinasi dari [data + ICV].

4. Key stream yang dihasilkan algoritma RC4 tadi di XOR dengan bagian yang terenkripsi sehingga didapatkan gabungan dari [data + ICV] yang sudah terdekripsi.

5. Initialization check vector dihitung dari data yang sudah dideskripsikan, dan hasilnya dibandingkan dengan initialization check vector yang berasal dari paket yang dikirimkan. Jika hasilnya ternyata cocok, maka data dianggap valid (tidak termodifikasi selama proses transmisi), namun jika hasilnya tidak cocok paket tersebut dibuang.

• WEP tidak aman. WEP dibuat untuk memenuhi beberapa hal dalam layanan keamanan, yaitu otentikasi, akses kontrol, kerahasiaan dan integritas pesan. Namun ternyata WEP gagal untuk memenuhi semua layanan keamanan tersebut. Berikut ini disampaikan beberapa contoh kegagalan tersebut:

a. Otentikasi, hal-hal dasar yang seharusnya dipenuhi dalam proses otentikasi

dalam sebuah Wireless LAN:

1. Otentikasi bersifat manual. Proses otentikasi dengan WEP tidak mengotentikasi access point sehingga tidak ada jaminan bahwa sebuah wireless user sedang melakukan otentikasi dengan access point yang benar atau yang palsu. Proses otentikasi seharusnya bersifat manual, dimana kedua belah pihak yang ingin berkomunikasi harus saling membuktikan identitas masing-masing. Proses otentikasi WEP ternyata tidak memenuhi otentikasi yang bersifat manual.

2. Manajemen kunci yang andal dalam melakukan distribusi kunci. Shared key didistibusikan secara manual, sehingga metode otentikasi ini susah untuk diterapkan dalam jaringan dengan model infrastruktur yang berskala besar. Selain ini, karena WEP tidak menyediakan manajemen untuk melakukan distribusi kunci, tidak ada jaminan bahwa kunci yang di distribusikan tersebut aman.

3. Kunci yang digunakan untuk proses otentikasi sebaiknya berbeda dengan kunci yang digunakan untuk proses enkripsi maupun proses yang lainnya. Kunci rahasia yang digunakan pada saat otentikasi sama dengan kunci yang digunakan untuk enkripsi. Apabila terdapat kelemahan pada saat proses otentikasi yang menyebabkan kunci rahasia dapat diketahui, maka seluruh informasi data yang dikirimkan tidak lagi aman.

4. Proses otentikasi harus terbesar dari segala kemungkinan gangguan. Selama otentifikasi berlangsung, seperti yang sudah dijelaskan pada sub bab sebelumnya, access point mengirimkan challenge text kepada wireless user dan kemudian wireless user mengirimkan kembali challenge text yang sudah dienkripsi kepada access point. Dalam proses enkripsi WEP, key stream yang dihasilkan dari algoritma RC4 di XOR dengan text yang biasa (plain text) akan menghasilkan teks yang sudah terenkripsi (chipher text)

Perhitungan dasar untuk proses enkripsi adalah :

P O R = C (plain text XOR random key stream = chiper text) Untuk mendeskripsikan, dilakukan operasi XOR dua kali : Jika P O R = C, maka C O R = P

Berdasarkan proses deskripsi ini, dapat disimpulkan bahwa : Jika P O R = C, maka C O P = R

Key stream dapat diketahui hanya dengan menggunakan 2 (dua) buah informasi, yaitu challenge text dan challenge text yang sudah terenkripsi. Dengan hanya key stream, penyerang dapat dengan mudah menggunakan informasi ini untuk melakukan otentikasi dengan access point. Walaupun demikian, penyerang tidak dapat melakukan proses komunikasi sepenuhnya karena setiap paket dienkripsi dengan kunci WEP, sedangkan penyerang tidak mengetahui kunci tersebut. Namun penyerang dapat memperoleh contoh teks biasa dan teks yang sudah terenkripsi pada saat proses otentikasi berlangsung, yaitu challenge text dan enkripsi dari chalengge text tersebut. Informasi ini dapat mempermudah penyerang untuk mengetahui kunci WEP. Dengan demikimian proses otentikasi terbebas dari kemungkinan gangguan b. Kerahasiaan, enkripsi adalah cara yang digunakan untuk menjamin

kerahasiaan pesan yang dikirim. Selama kunci rahasia yang digunakan untuk melakukan proses enkripsi tidak dapat ditembus, maka kerahasiaan pesan akan terjamin. Namun ternyata WEP mempunyai beberapa kelemahan dalam desain algoritma RC4 yang membuat kerahasiaan pesan yang ditransmisikan menjadi tidak terjamin lagi, yaitu :

- Pengulangan, pada bulan oktober 2000, seorang ahli di bidang keamanan

jaringan yaitu Jesse Walket yang bekerja di Intel Corporation mengemukakan adanya kelemahan dalam pengulangan initialization vector [WAUOO]. Latar belakang penggunaan initialization vector adalah untuk memastikan agar dua pesan yang isinya sama tidak menghasilkan pesan terenkripsi yang sama. Idealnya setiap pesan mempunyai initialization vector yang berbeda, sehingga dapat dihasilkan pesan terenkripsi yang tidak pernah sama walaupun pesan tersebut mempunyai isi yang sama. Masalah dalam penggunaan initialization vector adalah bahwa standar IEEE.802.11 tidak menjelaskan bagaimana initialization vector dibuat. Secara intuitif cara yang dirasakan paling aman untuk membuat initialization vector adalah secara acak (random). Namun ternyata ada kemungkinan besar bahwa akan didapatkan pengulangan initialization vector dalam waktu yang cukup cepat, yang dikenal dengan birthday paradox (kemungkinan kita bertemu orang yang mempunyai ulang tahun yang sama dengan kita adalah 50% dengan hanya membutuhkan 25 orang pertama yang kita temui). Dalam hal ini, peluang sebesar 50% terjadinya pengulangan initialization vector akan terjadi hanya dalam 4823 paket yang dikirimkan. Cara lain yang lebih mudah untuk menghasilkan initialization vector adalah dengan menambahkan initialization vector dengan 1. Panjang initialization vector pada WEP adalah 24 bit, sehingga pengulangan nilai initialization vector (IV collision) pasti terjadi setelah 224 paket ditransmisikan (yaitu sebanyak 16.777.215 paket). Dalam jaringan yang selalu sibuk rata-rata mengirim-kan 1500 bytes paket dan menggunamengirim-kan bandwidth sebesar 11 MBps. Pengulangan Initialization Vector akan terjadi dalam waktu sekitar :

Waktu yang dibutuhkan = 1500 x 8 x 224 (11 x 106) = + 18000 detik = + 5 jam

Terjadinya initialization vector collition dengan mudah dapat diketahui karena initialization vector ditransmisikan dengan jelas tanpa dienkripsi, misalnya dua buah paket yang dienkripsi dengan initialization vector dan kunci yang sama, telah berhasil ditangkap. Melalui sifat XOR yang sederhana dapat diperoleh bahwa :

Jika C1 = P1 O Ks (ciphertext 1 = ciphertex 1 XOR Keystream) Dan C2 = P2 O Ks

Maka

C1 O C2 = (P1 O Ks) O (P2 O Ks) = P1 O P2

- Kunci Lemah, Scott Fluhrer, Itsik Mantin dan Adi Shamir menemukan

bahwa beberapa kunci yang dihasilkan algoritma RC4 (keystream), disebut sebagai kunci lemah (weak key) karena beberapa bit pertama dari kunci tersebut ditentukan oleh beberapa bit lain dalam kunci itu sendiri [FLU01]. Secara ideal jika sebuah bit manapun didalam kunci tersebut diganti, maka hasilnya akan memberikan perubahan seluruh key stream. Namun Fluhrer menunjukan bahwa beberapa bit yang lainnya tidak mempunyai pengaruh lebih besar dari yang lain dan beberapa bit yang lain tidak mempunyai pengaruh sama sekali (pada beberapa bit awal dari key stream). Hal ini ternyata menjadi kelemahan, karena jumlah bit yang efektif menjadi berkurang, sehingga memberikan kemudahan bagi penyerang untuk men-dapatkan kunci rahasia. Weak key attack menggunakan kelemahan weak key yang terdapat pada byte pertama dalam key stream tersebut. Informasi plain text untuk byte pertama didapatkan dari paket 802.11 karena biasanya berupa standar header IEEE.808.11 link layer control (LLC). Selanjutnya transmisi paket diamati untuk mendapatkan informasi mengenai chiper text yang dihasilkan dari weak key. Berdasarkan ketiga buah informasi plain text, chipher text dan key stream, maka penyerang dapat melakukan analisis terhadap kunci rahasia tersebut. Serangan terhadap weak key ini sering disebut dengan direct key attack atau juga dengan Fluhre-Martin Shamir (FMS) attack [FLU01].

c. Integritas data, WEP menyediakan sebuah metode untuk mencegah

terjadinya modifikasi terhadap pesan yang dikirimkan dengan menggunakan integrity check value (ICV) sepanjang 32 bit. Perlindungan terhadap integritas data didapat karena ICV dienkripsi bersama dengan data pesan, sehingga perubahan terhadap data hanya dapat dilakukan apabila penyerang mengetahui kunci WEP. Namun ternyata ditemukan suatu kelemahan pada metode ICV ini. Pada tahun 2001, Borisov menemukan bahwa metode untuk menghitung ICV merupakan metode yang bersifat linear [BOA01]. Artinya jika sebuah bit dalam pesan diubah maka dapat diprediksi perubahan kombinasi bit-bit pada ICV agar ICV tersebut tetap valid. Dengan demikian WEP ternyata juga tidak mampu menyediakan keamanan dalam mencegah modifikasi pesan yang dikirim. WEP ternyata juga tidak berhasil memberikan pencegahan terhadap kemungkinan terjadinya replay attack. Replay adalah suatu tindakan yang dilakukan oleh penyerang untuk menyadap sebuah pesan dari wireless user yang sah dan kemudian mengirimkan kembali kepada access point seolah-olah pesan tersebut memang dikirimkan kembali oleh wireless user. WEP bukan hanya tidak berhasil mencegah terjadinya replay, namun benar-benar tidak mendefinisikan suatu metode untuk mencegahnya.

d. Kendali Akses, dengan menggunakan Access Control List (ACL) ternyata

tidak memberikan perlindungan keamanan karena MAC Address dapat dengan mudah menggunakan informasi MAC Address milik pengguna yang sah untuk dapat mempunyai akses masuk kedalam jaringan.

2.7 Protokol Wireless Protected Access

Wireless Protected Access (WPA) ditawarkan sebagai solusi keamanan yang lebih baik daripada WEP [GRE04]. WPA merupakan bagian dari standar yang dikembangkan oleh Robust Security Network (RSN). WPA dirancang untuk dapat berjalan dengan beberapa sistem perangkat keras yang ada saat ini, namun dibutuhkan dukungan peningkatan kemampuan perangkat lunak (software upgrade).

Perbedaan antara WEP dengan WPA adalah penggunaan protokol 802.1x untuk melakukan distribusi kunci yang digunakan dalam melakukan proses enkripsi dan dekripsi. Selain itu panjang kunci yang digunakan juga bertambah panjang menjadi 128 bit sehingga menambah tingkat kesulitan dalam menebak kunci yang digunakan. Selain itu untuk meningkatkan keamanan, juga dibuat sebuah sistem yang disebut dengan Temporal Key Integrity Control (TKIP) yang akan melakukan perubahan kunci secara dinamis selama sistem sedang digunakan. Pada perkembangan selanjutnya, dimana algoritma RC4 digantikan oleh algoritma enkripsi baru yaitu Advance Encryption System (AES) dengan panjang kunci sepanjang 256 bit. Dukungan peningkatan keamanan Wireless LAN yang disediakan WPA adalah meliputi Otentikasi dan Kendali Akses, Enkripsi dan Integritas Data. WPA diharapkan dapat menjadi solusi sementara yang cukup tangguh dalam keamanan Wireless LAN untuk mengatasi keterbatasan yang disediakan oleh WEP. Standar tersebut ternyata masih mempunyai banyak titik kelemahan dalam keamanan. Karena itulah dikembangkan pembagian lapisan keamanan yang sudah ada menjadi 3 (tiga) yaitu:

1. Lapisan Wireless LAN, adalah lapisan yang berhubungan dengan proses transmisi data termasuk juga untuk melakukan enkripsi dan deskripsi.

2. Lapisan Otentikasi, adalah lapisan dimana terjadi proses pengambilan ke-putusan mengenai pemberian otentikasi kepada pengguna berdasarkan informasi identitas yang diberikan. Dengan kata lain adalah untuk mem-buktikan apakah identitas yang diberikan sudah benar.

3. Lapisan Kendali Akses, adalah lapisan tengah yang mengatur pemberian akses kepada pengguna berdasarkan informasi dari lapisan otentikasi.

• Otentikasi dan Kendali Akses dalam WPA, otentikasi yang didukung oleh

WPA adalah otentikasi dengan menggunakan preshared key dan otentikasi dengan menggunakan server based key. Otentikasi dengan preshared key adalah model otentikasi dengan menggunakan WEP. Sedangkan otentifikasi dengan server based key adalah model otentifikasi dengan menggunakan akses kontrol. Otentikasi dalam WPA bersifat mutual, baik menggunakan preshare key maupun dengan server based key, sehingga mencegah terjadinya serangan yang disebut dengan man-in-the-middle attack [EDN04].(Gambar 19).

Gambar 19 Pairwise Key dengan Group Key [EDN04]

WPA mendefinisikan dua macam kunci rahasia, yaitu pairwise key dan group key. Pairwiseway adalah kunci yang digunakan antara wireless user dengan access point, Kunci ini hanya dapat digunakan dalam transmisi data di antara kedua belah pihak tersebut (unicast). Group key adalah kunci yang digunakan oleh semua device (multicast) atau transmisi data ke semua device (broadcast). Pairwise key maupun group key mempunyai manajemen kunci tersendiri yang disebut dengan pairwise key hierarchy dan group key hierarchy

a. Pairwise Key Hierarchy. Pada bagian paling atas dari hirarki adalah sebuah

pairwise master key (PMK) dengan panjang 256 bit, yang didapatkan dari upper layer authentication atau dengan preshare key. PMK tidak digunakan langsung dalam operasi keamanan apapun, namun digunakan untuk me-nurunkan 4 (empat) macam kunci yang disebut dengan temporal key, yaitu: - Data Encryption Key (128bit)

- Data Integrity Key (128 bit)

- EAPOL key Encryption Key (128 bit) - EAPOL Key Integrity Key (128 bit)

Keseluruhan dari 4 (empat) buah kunci diatas disebut dengan Pairwise Transient Key (PTK) dengan panjang total 512 bit. Dua buah kunci pertama digunakan untuk enkripsi dan integritas data dari setiap paket yang dikirimkan, sedangkan 2 (dua) kunci terakhir adalah kunci yang digunakan untuk Extensible Authentication Protocol Over LAN (EAPOL) handshake. Proses perhitungan temporal key menggunakan dua buah nonce, yaitu sebuah nilai yang hanya digunakan sekali, MAC Address dari masing-masing device dan PMK. (Gambar 20).

Gambar 20 Perhitungan Temporal key [EDN04]

Otentikasi dalam WPA menjamin terjadinya proses mutual otentikasi, yaitu otentikasi yang terjadi dimana kedua belah pihak yang ingin berkomunikasi harus saling membuktikan identitas diri masing-masing. Identitas diri yang digunakan adalah kepemilikan PMK. Proses otentikasi terjadi dengan melalui empat tahap, yang disebut four way handshake, yaitu :

- AuthenticatorÆ Supplicant, paket EAPOL key yang mengandung nonce authenticator dikirimkan dari authenticator ke supplicant. Setelah supplicant menerima pesan ini, maka supplicant dapat menghitung tempored key.

- Supplicant Æ Authenticator, supplicant mengirimkan nonce supplicant tanpa dienkripsi namun dilindungi integritasnya dengan menggunakan EAPOL-key Integrity key. Setelah proses ini, authenticator dapat mem-verifikasi kebenaran PMK dari authenticator, maka pemeriksaan MIC akan gagal. Authenticator juga dapat menghitung temporal key setelah mendapatkan nonce dari supplicant.

- Authenticator Æ Suppicant, authenticator mengirimkan pesan telah siap untuk memulai enkripsi. Pesan ini dilindungi MAC sehingga supplicant dapat menverifikasi kebenaran PMK dari authenticator. - Supplicant Æ Authenticator, supplicant memberikan pesan bahwa telah

siap menginstall kunci dan memulai enkripsi. Setelah menerima pesan ini, authenticator juga menginstall kunci dan pesan-pesan berikutnya dikirimkan dalam bentuk yang sudah terenkripsi.

b. Key hierarchy. Access point membuat bilangan acak sepanjang 256 bit

sebagai Group Master Key (GMK). Algoritma pembuatan angka random tidak didefinisikan dalam standar WPA, namun diusulkan akan didefinisikan pada standar IEEE 802.11.i. Setelah GMK didapatkan, access point memilih sebuah nonce dan dengan menggunakan MAC Address dari access point, diturunkan dua buah kunci sebagai group temporal key yaitu group encryption key 128 bit dan group integrity key 128 bit. GTK kemudian dikirimkan ke semua supplicant yang terkoneksi dalam bentuk terenkripsi dengan menggunakan kunci EAPOL Key Encription Key untuk masing-masing supplicant.

• Enkripsi dalam WPA, WPA menggunakan protokol enkripsi yang disebut dengan Temporary Key Integrity Protocol (TKIP). TKIP mendukung peng-ubahan kunci (rekeying) untuk pairwise key dan group key. Algoritma enkripsi yang digunakan TKIP sama dengan algoritma enkripsi yang digunakan WEP, yaitu algoritma RC4. Berbagai kelemahan terdapat dalam WEP, yaitu seperti yang dibahas pada bab sebelumnya, secara umum kelemahan WEP adalah: 1. Lapisan Wireless LAN, adalah lapisan yang berhubungan dengan proses

2. Nilai yang mungkin dari initialization vector terlalu kecil dan tidak dapat dihindari kemungkinan terjadinya pengulangan.

3. Pembuatan kunci yang dihasilkan dari initialization vector memungkinkan adanya weak key yang rentan terhadap serangan (FMS attack).

4. Tidak adanya metode yang efektif untuk mendeteksi terjadinya perubahan pada pesan (integritas pesan).

5. Tidak tersedia manajemen kunci yang baik untuk mengganti kunci yang lama.

6. Tidak adanya perlindungan terhadap replay attack.

7. TKIP dirancang untuk mengatasi kelemahan-kelemahan yang terdapat dalam WEP.

Fitur-fitur keamanan yang disediakan oleh TKIP adalah:

1. Penambahan besar ukuran initialization vector untuk mencegah terjadinya pengulangan nilai initialization vector.

2. Pengubahan cara pemilihan initialization vector untuk mencegah terjadinya weak key, juga mencegah terjadinya kemungkinan replay attack.

3. Pengubahan kunci enkripsi untuk setiap paket yang dikirimkan (per packet key mixing).

4. Penggunaan message integrity protocol yang lebih baik untuk mencegah terjadinya modifikasi pesan.

5. Penggunaan mekanisme untuk melakukan distribusi maupun perubahan ter- hadap kunci rahasia yang digunakan.

TKIP memungkinkan penurunan beberapa kunci sesion dari sebuah kunci utama. (master key). Setiap paket yang dikirimkan akan dienkripsi dengan kunci rahasia yang berbeda. Proses penurunan kunci menggunakan campuran (mixing) dari bit-bit informasi yang bervariasi kedalam sebuah fungsi hash. Untuk mencegah terjadinya pengulangan initialization vector (IV reuse), maka initialization vector yang digunakan dalam TKIP diperpanjang menjadi 48 bit, selain itu proses penghitungan kunci diperbaharui untuk mencegah terbentuknya weak key yang menjadi kelemahan dalam WEP. Proses pembuatan kunci tersebut melalui 2 (dua) fase:

1. Fase pertama menggunakan 32 bit pertama dari initialization vector (upper IV). MAC Address (48 bit) dan kunci session (128 bit) dan menghasikan keluaran sepanjang 80 bit.

2. Fase kedua menggunakan 16 bit terakhir dari initialization vector (lower IV) dan menghasilkan keluaran yang disebut dengan per packet key sepanjang 128 bit.

MAC Address digunakan sebagai masukan dalam fase pertama key mixing untuk memastikan kunci yang dihasilkan unik apabila wireless user menggunakan kunci sesion yang sama. Dua buah device yang berkomunikasi pasti meng-gunakan kunci session yang sama. Masing-masing device tersebut mempunyai MAC Address yang berbeda sehingga kunci yang dihasilkan akan menjadi unik. Proses penghitungan kunci untuk fase pertama tidak perlu dilakukan untuk setiap paket yang dikirimkan (setiap terjadi penambahan nilai initialization vector). Fase pertama hanya menggunakan 32 bit pertama initialization vector, sedangkan panjang initialization vector adalah 48 bit, karena itu hanya diperlukan penghitungan ulang setiap 216 (65536) paket. Kunci enkripsi RC4 mempunyai panjang 128 bit. 24 bit pertama dari kunci tersebut diperoleh dari hasil gabungan 16 bit initialization vector, dimana di tengah-tengahnya disisipkan 8 bit data dummy yang dimasukan untuk mencegah terjadinya weak key. 104 bit selanjutnya diperoleh dari kunci yang dihasilkan pada fase kedua key mixing, yang disebut dengan per packet key (Gambar 21).

WEP tidak mempunyai perlindungan terhadap kemungkinan replay attack.

Karena itulah TKIP mengembangkan mekanisme untuk mengatasi hal ini, yang disebut TKIP Sequence Counter (TSC). Mekanisme ini sebenarnya menggunakan initialization vector yang berperan sebagai sequence counter, dimana nilainya selalu diawali dengan O dan ditambahkan “1” untuk setiap pengiriman paket. Karena TKIP menggunakan initialization vector dengan panjang 48 bit, yang berarti ada 248 (281.474.876.710.656) kemungkinan nilai initialization vector, maka nilai initialization vector dijamin tidak akan berulang. Apabila paket yang datang mempunyai TSC yang tidak sesuai dengan urutan, maka paket tersebut akan ditolak.

• Integritas Data dalam WPA. WEP menggunakan mekanisme untuk mendeteksi terjadinya modifikasi pada pesan dengan menghitung integrity check value (ICV). Namun penyerang dapat dengan mudah memodifikasi pesan dan menghitung integrity check value yang sesuai dengan pesan tersebut [BOA01]. Cara paling efektif untuk menjaga integritas data adalah dengan menggunakan Message Integrity Code (MIC)yang dihitung dari kombinasi antara semua paket data dalam paket yang dikirimkan dengan kunci rahasia. MIC dihitung dengan menggunakan proses yang non reversible, sehingga penyerang hanya dapat menghitung MIC hanya jika mengetahui kunci rahasia. Proses perhitungan MIC membutuhkan banyak proses perkalian, sehingga diperlukan sumber daya komputasi yang besar. Mikroprosesor yang terdapat di dalam access point maupun di dalam wireless card tidak mempunyai cukup kemampuan untuk itu, padahal WPA dirancang untuk meningkatkan keamanan pada perangkat keras wireless LAN yang tersedia saat ini, tanpa diperlukan adanya hardware upgrade. Untuk menanggapi masalah keamanan dalam integritas data dengan keterbatasan perangkat keras yang ada, WPA menggunakan metode yang dirancang oleh Neil Ferguson, yang disebut dengan michael. Michael adalah suatu metode untuk menghitung MIC tanpa mengguna-kan proses perkalian, hanya proses shift dan penambahan. Michael hanya menggunakan 20 bit (+1 juta kemungkinan nilai), sehingga terdapat kemungkinan satu dari sejuta anggka random menggunakan MIC yang benar.

Karena itulah digunakan suatu metode yang disebut countermeasures untuk mendeteksi apabila terjadi serangan terhadap MIC. Countermeasures adalah hal yang dilakukan dengan memutuskan koneksi selama 60 detik apabila dideteksi adanya paket yang mempunyai MIC yang salah (yang berarti terjadi serangan terhadap MIC). Jika dideteksi terjadinya serangan terhadap MIC, maka semua kunci rahasia akan diganti. Tindakan countermeasures ini akan membatasi penyerangan sehingga hanya dapat melakukan satu serangan setiap detiknya. Salah satu kelemahan dari adanya countermeasures ini adalah membuka celah untuk dilakukannya denial of service attack [EDN04]. Namun dalam kenyataan pemalsuan paket untuk mengubah MIC sulit untuk dilakukan karena:

1. TKIP Sequence Counter (TSC) juga merupakan initialization vector, dan initialization vector digunakan dalam perhitungan untuk melakukan per-packet key mixing. Pergantian pada TSC akan menyebabkan paket tidak dapat didekripsi dengan benar sehingga ICV mendeteksi adanya kesalahan dalam integritas paket dan kemudian paket tersebut akan dibuang. Untuk melakukan denial of service attack, penyerang harus mencuri paket yang ditransmisikan, memodifikasi MIC, menghitung ulang integrity check value dan baru kemudian mengirimkannya ke tujuan.

2. Paket dapat dipalsukan apabila digunakan TSC yang benar, sehingga paket tersebut tidak akan ditolak karena dianggap “out of sequence”