Klasifikasi

Alert

pada

Intrusion Detection System

Menggunakan

Algoritma K-Means

Artikel Ilmiah

Diajukan kepada

Fakultas Teknologi Informasi

untuk memperoleh Gelar Sarjana Komputer

Peneliti:

Frando Christo Wulur (672010195)

Dr. Irwan Sembiring, ST., M. Kom

Program Studi Teknik Informatika

Fakultas Teknologi Informasi

Universitas Kristen Satya Wacana

i

Klasifikasi

Alert

pada

Intrusion Detection System

Menggunakan

Algoritma K-Means

Artikel Ilmiah

Diajukan kepada

Fakultas Teknologi Informasi

untuk memperoleh Gelar Sarjana Komputer

Peneliti:

Frando Christo Wulur (672010195)

Dr. Irwan Sembiring, S.T., M.Kom

Program Studi Teknik Informatika

Fakultas Teknologi Informasi

Universitas Kristen Satya Wacana

Klasifikasi

Alert

pada

Intrusion Detection System

Menggunakan

Algoritma K-Means

1) Frando Christo Wulur, 2) Irwan Sembiring

Fakultas Teknologi Informasi Universitas Kristen Satya Wacana Jl. DIPonegoro 52-60, Salatiga 50771, Indonesia Email: 1) [email protected], 2) [email protected]

Abstract

Network security is an important thing to note, as many of the kinds of computer attacks. Intrusion detection system had a big role in securing the network, ids is a device that had the capability to detect local network attack and network that connected to the internet. IDS can be used as tools to detect attacks. In terms to classify attacks using data mining, the proceedings used is clustering analysis. The algorithms that used in perform the process clustering is algorithm k-means. K-means is one method data clustering non-hierarchical who can categorize where data based on the resemblance of the data. The purpose of this research is to classify the attack on a system IDS. The conclusion of this research is to be able to classify the attack on a system using K-Means IDS.

Keywords: Intrusion Detection Systems, Classification, Algorithms K-Means. Abstrak

Keamanan jaringan merupakan hal yang penting untuk diperhatikan, mengingat banyaknya jenis-jenis serangan komputer. Intrusion Detection System

mempunyai peranan besar dalam mengamankan jaringan. IDS merupakan perangkat yang mempunyai kemampuan untuk mendeteksi serangan jaringan lokal maupun jaringan yang terhubung ke internet. IDS dapat digunakan sebagai

tools untuk mendeteksi serangan. Dalam hal untuk mengklasifikasikan serangan menggunakan metode data mining dimana proses yang digunakan adalah

clustering analysis. Algoritma yang digunakan dalam melakukan proses

clustering adalah algoritma K-Means. K-Means merupakan salah satu metode data non-hierarchical clustering yang dimana dapat mengelompokkan data berdasarkan kemiripan dari data. Tujuan dari penelitian ini adalah dapat mengklasifikasikan serangan pada sistem IDS. Kesimpulan dari penelitian ini adalah dapat mengklasifikasikan serangan pada sistem IDS menggunakan K-Means.

Kata Kunci: Intrusion Detection System, Algoritma K-Means, Klasifikasi. __________________________________________________________________

1) Mahasiswa Program Studi Teknik Informatika, Fakultas Teknologi Informasi,

UniversitasKristen Satya Wacana.

2)

1 1. Pendahuluan

Pada era digital saat ini, tidak bisa dibayangkan dunia tanpa komunikasi. Manusia memiliki kepentingan untuk bertukar informasi untuk berbagai tujuan. Mengamankan komunikasi adalah tantangan luas karena meningkatnya ancaman dan serangan yang dilakukan pada keamanan jaringan. Ancaman keamanan jaringan dikategorikan dalam dua jenis yaitu: leakage (kebocoran) dan vandalism

(pengerusakan), adalah jenis ancaman yang merusak kondisi normal suatu jaringan, sehingga mengakibatkan malfunction.

Intrusion Detection System (IDS) mempunyai peranan besar dalam mengamankan jaringan, IDS merupakan perangkat yang mempunyai kemampuan untuk mendeteksi serangan pada jaringan lokal maupun jaringan yang terhubung ke internet. Masalah muncul ketika banyaknya serangan yang masuk dan IDS tidak dapat menanganinya, masalah tersebut mengakibatkan data overload dan untuk menanganinya yaitu dengan mengumpulkan semua informasi dalam logfile

yang berjumlah besar dan menganalisisnya. Namun, IDS sulit untuk menganalisis karena jumlah data yang akan dianalisis sangat besar dalam hal klasifikasi serangan dalam IDS.

Pada penelitian ini digunakan metode data mining dimana proses yang digunakan adalah clustering analysis [1]. Algoritma yang digunakan dalam melakukan proses clustering adalah algoritma K-Means. Algoritma K-Means merupakan salah satu metode data non-hierarchical clustering dimana dapat mengelompokkan data ke dalam beberapa cluster berdasarkan kemiripan dari data tersebut. Tujuan dan manfaat dari penelitian ini adalah dapat mengklasifikasikan serangan, Manfaatnya adalah membantu administrator dalam memeriksa data yang luas terhadap serangan pada sistem IDS. Batasan masalah dari penelitian ini adalah menggunakan sistem IDS untuk mengambil data serangan dan dihitung menggunakan algoritma K-Means.

Dari pembahasan permasalahan diatas, maka dalam penelitian ini memilih judul “Klasifikasi alert pada Intrusion Detection System (IDS) Menggunakan Algoritma K-Means”.

2. Tinjauan Pustaka

Penelitian sebelumnya yang berjudul “Implementasi Adaptive Bandwith Limiter pada Aplikasi Network Traffic Monitoring dengan Metode Based Detection System” [2], membahas mengenai tools yang dibuat dapat membantu

administrator dalam memantau jaringan komputer untuk mengetahui kondisi jaringan dengan menggunakan Network Based Intrusion Detection System. Perbedaannya adalah dalam penelitian tersebut IDS digunakan untuk monitoring jaringan, sedangkan dalam penelitian ini IDS digunakan hanya untuk mengambil data serangan guna mengukur tingkat akurasi. Penelitian yang menggunakan metode network based intrusion detection system tersebut selanjutnya digunakan sebagai acuan dalam penelitian ini.

2

Penelitian tersebut menggunakan KDD CUP 1999 berdasarkan set data untuk menguji penampilan algoritma KMIE. Pada penelitian ini hanya berfokus dalam mengukur tingkat akurasi/detection rate serangan pada sistem IDS sehingga penelitian tersebut digunakan sebagai acuan dalam penelitan ini.

Penelitian selanjutnya berjudul "A K-Means and Naive Bayes learning approach for better intrusion detection" [4], membahas tentang implementasi sebuah IDS dengan dua pendekatan pembelajaran, yaitu K-Means dan Naive Bayes (KMNB). K-Means digunakan untuk mengidentifikasi kelompok sample

data yang memiliki perilaku yang mirip dan tidak mirip. Naive Bayes digunakan pada tahap kedua untuk mengklasifikasikan semua data ke dalam kategori yang tepat. Hasil penelitian menunjukkan bahwa K-Means clusteringand Naïve Bayes Classifier (KMNB) secara signifikan meningkatkan akurasi deteksi. Perbedaan dalam penelitian ini adalah algoritma K-Means digunakan dalam mengukur tingkat akurasi atau detection rate pada sistem IDS, dimana data serangan tersebut diambil berdasarkan empat kategori serangan.

Berdasarkan penelitian terdahulu yang berkaitan dengan Intrusion Detection System (IDS) dan Algoritma K-Means, maka penelitian ini melakukan pengembangan yang membahas mengenai bagaimana mengklasifikasikan serangan pada intrusion detection system menggunakan K-Means dalam menganalisa data.

3. Metode dan Perancangan Sistem

Metode yang digunakan dalam klasifikasi serangan terdiri dari lima tahapan yaitu, (1) Analisa kebutuhan dan pengumpulan data, (2) Perancangan sistem, (3) Implementasi sistem, (4) Pengujian dan hasil penelitian, (5) Penulisan laporan.

Gambar 1Tahapan Penelitian [5]

Tahapan penelitian pada Gambar 1 dapat dijelaskan sebagai berikut. Tahap pertama : Pada tahap analisa kebutuhan dan pengumpulan data dilakukan pengumpulan data berupa literatur yang berkaitan dengan keamanan jaringan dan algoritma K-Means. Tahap kedua : Pada tahap perancangan sitem dilakukan dengan cara melakukan proses clustering atau pengelompokan data serangan IDS dan menghitung kedekatan antara objek dengan titik centroid dengan menggunakan fungsi jarak Euclidean distance. Tahap ketiga : Pada tahap ini dilakukan pengimplementasian Algoritma K-Means dengan cara melakukan

3

cluster dan titik centroid dalam klasifikasikan serangan terhadap IDS. Tahap keempat : Pada tahap ini dilakukan pengujian algoritma K-Means dalam mengklasifikasikan serangan terhadap IDS. Tahap kelima : Pada tahap ini akan memaparkan seluruh hasil penelitian yang sudah dilakukan, dan akan ditulis pada laporan penelitian.

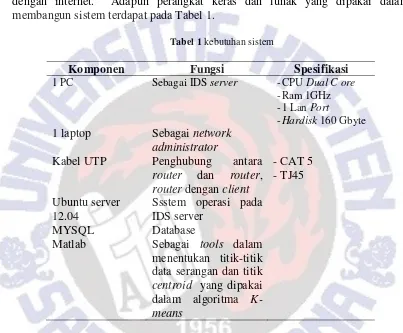

Pada Tahap analisis kebutuhan dilakukan untuk mengumpulkan data dengan cara mengumpulkan artikel yang berkaitan dengan keamanan jaringan dan algoritma K-Means. Pada tahap mengimplementasikan system ini, dibutuhkan beberapa perangkat yang terhubung dalam satu jaringan lokal dan terintegrasi dengan internet. Adapun perangkat keras dan lunak yang dipakai dalam membangun sistem terdapat pada Tabel 1.

Tabel 1 kebutuhan sistem

1 laptop Sebagai network administrator

Kabel UTP Penghubung antara

router dan router,

4

Gambar 2 Alur Diagram Cara Kerja NIDS [6]

Gambar 2 menunjukan alur diagram cara kerja Network Instrusion Detection system (NIDS). Dimulai dari paket data yang memasuki interfaces jaringan yang sudah dikonfigurasi dalam snort. Paket data tersebut dicocokan dengan signature

yang ada dalam database snort. Kemudian apabila paket data tersebut merupakan sebuah instrusi akan disimpan ke database, jika bukan paket data akan diteruskan. Paket data instusi yang disimpan ke database akan diolah dan dianalisa oleh BASE. BASE merupakan aplikasi berbasis GUI yang dapat menganalisa data

snort. BASE mencari dan memproses kegiatan mencurigakan yang tersimpan dalam database berdasarkan tools untuk memonitoring jaringan, hasil yang ditampilkan akan menjadi acuan administrator dalam mengambil tindakan.

Adapun gambaran umum dari cara kerja penelitian yang digambarkan dalam alur diagram dalam mengukur tingkat akurasi serangan pada IDS, yang digambarkan pada Gambar 3 seperti dibawah ini:

5

Pada Gambar 3 menunjukan diagram alur kerja yang dilakukan dalam penelitian ini, dimulai dari pengambilan data pada BASE IDS yang diambil berdasarkan emapat kategori serangan, yaitu web attack application, trojan activity, attempted dos dan shellcode detect. Pada tahap selanjutnya akan dikelompokan berdasarkan parameter yang telah dibuat dalam penelitian ini, dimana parameter tersebut adalah IP yang sering kali masuk akan diberikan nilai dan setelah mendapatkan nilai dari parameter tersebut maka akan dicari posisi atau titik data menggunakan aplikasi matlab sebagai tools untuk mendapatkan titik-titik data serangan dan juga titik centroid yang diambil pada BASE IDS berdasarkan kategori serangan, dan setelah mendapatkan posisi atau titik data serangan dan titik centroid dari data serangan tersebut maka tahap selanjutnya adalah menghitung jarak dari tiap posisi data ke titik centroid dengan menggunakan fungsi jarak, yaitu euclidean distance. Jika tahap perhitungan jarak menggunakan fungsi jarak euclidean distance sudah selesai, maka akan dihitung nilai rata-rata dari setiap titik data tersebut, guna mendapatkan hasil klasifikasi serangan pada IDS, setelah mendapatkan hasil dari nilai rata-rata tersebut maka proses dalam klasifikasi serangan pada IDS menggunakan algoritma K-Means selesai.

Pada tahap selanjutnya akan dibahas mengenai perancangan algoritma K-Means dalam klasifikasi serangan pada IDS. Adapun gambaran umum tentang algoritma K-Means itu sendiri merupakan salah satu metode data clustering non-hirarki yang mengelompokan data dalam bentuk satu atau lebih

cluster/kelompok. Data-data yang memiliki karakteristik yang sama dikelompokan dalam satu cluster/kelompok dan data yang memiliki karakteristik berbeda dikelompokan dengan cluster/kelompok yang lain sehingga data yang berada dalam satu cluster/kelompok memiliki tingkat variasi yang kecil. Algoritma K-means merupakan model centroid. Model centroid adalah model yang menggunakan centroid untuk membuat cluster. Centroid adalah “titik tengah” suatu cluster. Centroid berupa nilai dan centroid digunakan untuk menghitung jarak suatu objek data terhadap centroid. Suatu objek data termasuk dalam suatu cluster jika memiliki jarak terpendek terhadap centroid cluster

tersebut.

Pada tahap selanjutnya akan dibahas mengenai algoritma K-Means secara keseluruhan meliputi proses pengambilan data serangan pada Base IDS dan melakukan proses pengelompokan/cluster serangan serta menghitung jarak

centroid.

- Proses Clustering atau Pengelompokkan

Pada tahapan ini data tersebut akan dikelompokkan melalui proses clustering. Proses clustering dilakukan menggunakan Algoritma K-Means. Berikut ini adalah proses clustering terhadap data serangan yang sudah diambil dalam BASE IDS sesuai dengan penjelasan mengenai Algoritma K-Means pada bab sebelumnya. 1. Menentukan nilai K atau jumlah cluster dan centroid

Misalkan nilai K yang dimasukkan adalah dua, sehingga centroid yang ditentukan juga sebanyak dua centroid. Pada kasus penelitian ini, jumlah cluster

6 2. Mengelompokkan data ke dalam cluster

Setelah data dikelompokkan ke dalam cluster maka akan dihitung jarak antara titik data ke titik centroid dengan menggunakan fungsi jarak yaitu

Euclidean Distance.

Persamaan 1 merupakan formula Euclidean Distance atau perhitungan jarak yang dipakai dalam mengukur DR pada IDS menggunakan algoritma K-Means

Sehingga persamaan (1) dapat disederhanakan menjadi

� = − 1 2+ −

1 2

4. Hasil dan Pembahasan

7

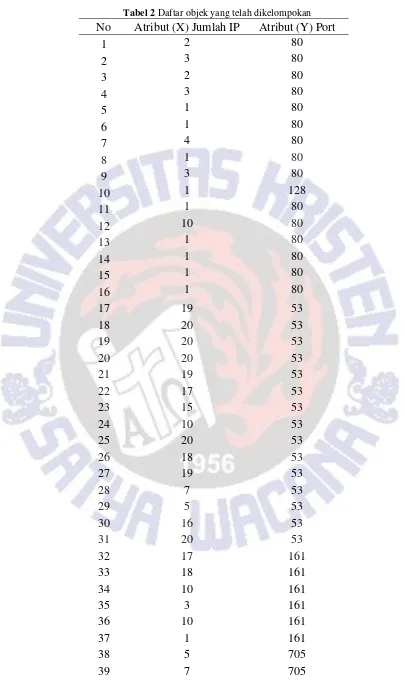

Tabel 2 Daftar objek yang telah dikelompokan

9 IDS dikelompokan berdasarkan parameter sudah dibuat dalam pengolahan data serangan tersebut, dimana parameter yang adalah IP dan Port. Dalam hal ini daftar dari objek yang telah dikelompokan berdasarkan kategori serangan pada tabel diatas mempunyi IP serangan yang berbeda-beda dan di capture pada BASE IDS.

Untuk mendapatkan nilai dari data serangan tersebut dibuatlah parameter baru, dimana parameter yang dibuat adalah IP serangan yang sering kali masuk ke dalam kategori serangan akan diberikan nilai. Contohnya adalah IP serangan 120.169.155.127:80 yang masuk sebayak 2 kali, maka akan diberikan nilai 2 dan IP serangan 10.10.10.2:128 yang masuk sebayak 1 kali maka akan diberikan nilai 1.

Setelah mendapatkan nilai dari parameter data serangan tersebut, maka ditentukanlah nilai K, dimana nilai K yang dimasukan adalah dua, sehingga

centroid yang ditentukan juga sebanyak dua centroid. Pada penelitian ini dalam menentukan titik centroid dari data serangan yang telah dikelompokkan berdasarkan IP dan Port, maka aplikasi Matlab digunakan sebagai tools untuk membantu dalam menentukan titik centroid dari data serangan. Penamaan objek dalam penggunaan aplikasi matlab harus diubah, dimana jumlah IP menjadi atribut (X) dan Port menjadi atribut (Y) sehingga dapat dipahami oleh fungsi yang ada di matlab dalam menentukan titik centroid dari data serangan.

Pada penelitian ini jumlah cluster yang dipakai adalah dua cluster, setelah tahapan menentukan nilai K atau jumlah cluster selesai, tahapan berikutnya adalah membuat titik centroid dari data serangan tersebut yang diambil berdasarkan kategori serangan web attack. Aplikasi matlab digunakan sebagai tools untuk mendapatkan titik centroid-nyadanbisa dilihat pada Gambar 4 dibawah ini:

10

Pada penjelasan Gambar 4 merupakan hasil dari perhitungan yang dihitung menggunakan fungsi dari matlab sebagai tools untuk membantu dalam mendapatkan titik tersebut. Titik data serangan yang disimbolkan dengan (●) dan titik centroid disimbolkan dengan (×), selanjutnya dimana jumlah IP berada di sumbu (X) dan Port berada di sumbu (Y). Contoh dalam mencari titik data serangan dengan IP 10.10.10:128 dengan nilai 1 kali masuk dalam serangan web attack adalah dengan cara membuat garis perpotongan misalnya pada sumbu (X) terdapat IP serangan 10.10.10.2 dengan masuk sebayak 1 kali dengan port 128 yang terdapat pada garis perpotongan pada sumbu (Y). Setelah mendapatkan titik-titik dari posisi data serangan dan titik-titik centroid tersebut, maka titk tersebut akan dihitung kedekatannya antara objek dengan titik centroid menggunakan fungsi jarak yaitu Euclidean Distance. Berikut ini adalah contoh perhitungan jarak antara objek dan centroid, untuk titik centroid data 120.169.255.127:80 dengan titik Xc

=2,0000 dan Yc =84,3636.

- Hasil perhitungan jarak objek nomor satu (120.169.255.127) ke titik (×)

centroid yang disimbolkan dengan D1 adalah 4,3636 merupakan jarak

terpendek ke titik centroid.

� = − 1 2+ −

1 2 (2)

�1= 7,45−2 2+ 192,65−80 2

�1= 140,21

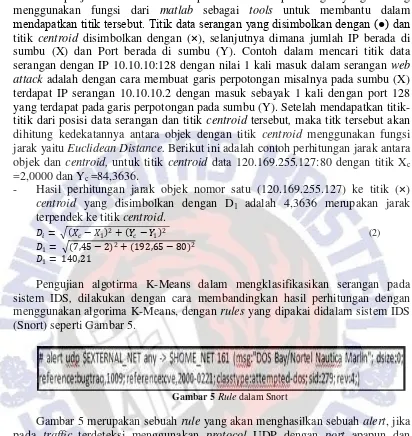

Pengujian algotirma K-Means dalam mengklasifikasikan serangan pada sistem IDS, dilakukan dengan cara membandingkan hasil perhitungan dengan menggunakan algorima K-Means, dengan rules yang dipakai didalam sistem IDS (Snort) seperti Gambar 5.

Gambar 5 Rule dalam Snort

Gambar 5 merupakan sebuah rule yang akan menghasilkan sebuah alert, jika pada traffic terdeteksi menggunakan protocol UDP dengan port apapun dan menuju jaringan lokal dengan port tujuan 161 akan diklasifikasikan sebagai serangan attempted-dos, seperti pada contoh IP 185.11.147.200 menggunakan

protocol UDP menuju jaringan lokal dengan port 161 dan jumlah serangan sebanyak delapan belas kali, dikategorikan di dalam BASE IDS sebagai serangan. Setelah menggunakan K-Means dalam klisifikasi serangan, maka paket tersebut merupakan sebuah serangan yang akurat yang dicockan dengan rules yang ada pada IDS.

11

Tabel 3 Hasil Klasifikasi Alert berdasarkan serangan

Attack JumlahKlasifikasi Alert

Klasifikasi Alert %

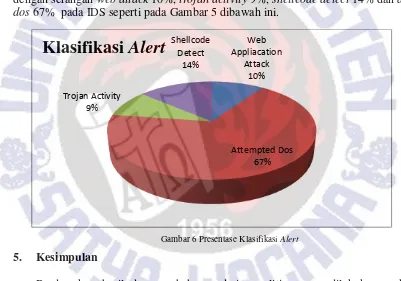

Pada Tabel 3 menjelaskan bahwa nilai presentase klasifikasi alert diperoleh dari hasil perhitungan dengan menggunakan Algoritma K-Means dalam mendapatkan nilai presentase dari klasifikasi alert, dimana nilai dari rata-rata serangan diambil dari semua jenis serangan yang dibagi berdasarkan empat jenis serangan kemudian dijumlahkan nilai dari rata-rata jenis serangan tersebut kemudian dikalikan 100%. Hasil tersebut mendapatkan nilai klasifikasi serangan dengan serangan web attack 10%, trojan activity 9%, shellcode detect 14%dan att dos 67% pada IDS seperti pada Gambar 5 dibawah ini.

Gambar 6 Presentase Klasifikasi Alert

5. Kesimpulan

Berdasarkan hasil dan pembahasan dari penelitian yang dilakukan maka dapat diambil kesimpulan bahwa dalam mengklasifikasikan alert pada sistem IDS dengan Algoritma K-Means, dimana dari hasil perhitungan tersebut mendapatkan nilai klasifikasi serangan web attack 10%, trojan activity 9%, shellcode detect

14%dan att dos 67%. Selain itu K-Means mempuyai beberapa kelemahan yaitu (1) sangat bergantung pada pemilihan nilai awal, (2) kurangnya kejelasan mengenai berapa banyak cluster k yang terbaik, (3) sangatsulit dalam menentukan titik pusat inisial cluster yang dilakukan secara random.

Sistem yang dibangun masih banyak memiliki kekurangan, saran-saran yang dapat diberikan dalam pengembangan dari penelitian ini selanjutnya adalah jika dalam penelitian ini hanya menggunakan empat kategori serangan dalam klasifikasi serangan maka untuk pengembangan penelitian selanjutnya dapat

12

menggunakan semua kategori serangan dalam klasifikasi alert, sehingga akan memaksimalkan kinerja dalam sistem IDS.

6. Daftar Pustaka

[1] Kusrini, Luthfi, 2009, Algoritma Data Mining, Yogyakarta: Penerbit Andi. [2] Lestari, S.Kom, 2010, Implementasi Adaptive Bandwith Limiter pada Aplikasi Network Traffic Monitoring dengan Metode Based Detection System, Salatiga.

[3] Han. Li, 2012, Research of K-MEANS Algorithm based on Information Entropy in Anomaly Detection, China: School of Applied Science Beijing Information Science and Technology University.

[4] Muda, Z., Yassin, W., Sulaiman, M,N., & Udzir, N, I., 2014, AK-Means Clustering and Naïve Bayes Classification for Intrusion Detection.

Malaysia: Faculty of Computer Science and Information Technology,

University Putra Malaysia.

[5] Zamrudi. Muhamad, 2009, Analisis Mekanisme Pertahanan DOS dan DDOS pada Virtual Machine dengan Menggunakan IDS Center. Depok : Fakultas Teknik – Program Teknik Komputer.

[6] Vikky Aprelia Windarni, 2014. Analisis Cara Kerja NIDS untuk Mengatasi Serangan Flood. Universitas Kristen Satya Wacana.

![Gambar 1 Tahapan Penelitian [5]](https://thumb-ap.123doks.com/thumbv2/123dok/736996.456839/11.595.98.511.247.621/gambar-tahapan-penelitian.webp)

![Gambar 2 Alur Diagram Cara Kerja NIDS [6]](https://thumb-ap.123doks.com/thumbv2/123dok/736996.456839/13.595.99.505.73.771/gambar-alur-diagram-cara-kerja-nids.webp)