1

PEMANFAATAN RASPBERRY PI UNTUK MENDAPATKAN BUKTI DIGITAL PADA

JARINGAN

Ilham Taufiqurrohman1, Husni Mubarok2, Nur Widiyasono3

1,2,3Jurusan Teknik Informatika Fakultas Teknik Universitas Siliwangi

Jl. Siliwangi No. 24 Kota Tasikmalaya 46151

1[email protected], 2[email protected], 3[email protected]

ABSTRACT

Advances in technology can have a positive impact and also have a negative impact. The purpose of the negative impact is a crime in the cyber world, called cybercrime. Crime in the cyber world often occur on the network as a medium to attack the target. Every crime must have left evidence so were on cybercrime in the form of digital evidence, the necessary scientific way of analyzing the digital evidence that the science of digital forensics, digital evidence can be seen, whether it is stored or who are walking through digital devices. The intent and purpose of this research is to much harm, this study makes a device to obtain digital evidence on the network by using Raspberry Pi, and analyzing digital evidence by the method of NIST (National Institute of Standards Technology).

Keywords: Cybercrime, Digital Evidence, Digital Forensics, NIST Method, Raspberry Pi ABSTRAKS

Kemajuan teknologi dapat membawa dampak positif dan juga membawa dampak negatif. Maksud dari dampak negatif adalah kejahatan di dunia siber yang disebut cybercrime. Kejahatan pada dunia siber sering terjadi pada jaringan sebagai media untuk menyerang target. Setiap kejahatan pasti meninggalkan barang bukti begitu pula pada cybercrime yaitu berupa bukti digital, diperlukan cara ilmiah melakukan analisis terhadap bukti digital tersebut dengan ilmu digital forensik, bukti digital dapat dilihat, baik itu secara tersimpan ataupun yang sedang berjalan melalui perangkat digital. Maksud dan tujuan penelitian tugas akhir ini adalah dengan banyaknya kejahatan maka penelitian ini membuat suatu alat untuk mendapatkan bukti digital pada jaringan dengan menggunakan Raspberry Pi, dan melakukan analisis bukti digital dengan metode NIST (National Institute of Standard Technology).

Kata kunci : Bukti digital, Cybercrime, Digital Forensik, Raspberry Pi, Metode NIST

I. PENDAHULUAN

1.1 Latar Belakang

Kebutuhan manusia pada saat sekarang dilakukan dengan memanfaatkan teknologi untuk menyelesaikan suatu aktivitas. Setiap penggunaan teknologi dapat menimbulkan dampak positif dan dampak negatif. Maksud dampak negatif ini karena adanya penyalahgunaan terhadap teknologi oleh orang yang tidak bertanggungjawab, yang sering disebut cybercrime.

Cybercrime memiliki barang bukti bersifat

elektronis dan digital yang perlu diselidiki dengan menggunakan ilmu forensik untuk dapat melakukan analisa pada barang bukti tersebut. Ilmu forensik mengelola permasalahan pada cybercrime adalah digital forensik.

Digital forensik merupakan bagian dari ilmu forensik yang melingkupi penemuan dan investigasi materi (data) yang ditemukan pada perangkat digital. Pelaku cybercrime melakukan aksinya melaui media jaringan, pelaku melakukan aksinya dengan mengotak-atik kelemahan dari jaringan internet agar dapat masuk ke dalam jaringan tersebut untuk mendapatkan informasi berupa log bahkan mengubahnya, log tersebut dijadikan barang bukti digital pada ilmu forensik yang dapat dilakukan analisa lebih lanjut untuk mengetahui apa saja aktivitas jaringan yang terjadi.

Salah satu serangan yang dilakukan pada jaringan adalah proses sniffing dan cracking, dimana proses sniffing adalah proses penyadapan aktivitas jaringan internet dan mendapatkan informasinya, dan cracking adalah proses pemecahan suatu sandi dengan tujuan untuk dapat menyusup masuk ke dalam jaringan tersebut.

Bukti digital dapat dilihat dalam bentuk data yang tersimpan ataupun yang sedang berjalan melalui perangkat digital.

Melihat latar belakang tersebut, penelitian ini menjelaskan dengan sering terjadinya kejahatan pada jaringan, maka dibuat sebuah alat untuk mendapatkan bukti digital pada jaringan dengan menggunakan Raspberry Pi.

1.2 Batasan Masalah

Batasan masalah pada penelitian ini antara lain: 1. Perangkat yang digunakan Raspberry Pi

dengan sistem operasi Kali linux RPi. 2. Bukti digital yang dilakukan analisis hanya

berekstensi *.pcap.

3. Metode untuk analisis bukti digital adalah NIST (National Institute of Standard Technology).

2 4. Tools yang digunakan untuk penelitian ini

adalah aircrack-ng, ettercap, dan wireshark, dan MD5 & SHA Checksum Utility.

5. Waktu memecahkan password (cracking) tergantung dari kombinasi dan jumlah karakter password.

6. Parameter bukti digital yang digunakan untuk analisis hanya dilihat dari frame yang berisi: waktu akses, protokol yang

digunakan, ip address source dan

destination, MAC address source dan destination, dan keterangan frame.

1.3 Tujuan Penelitian

Tujuan yang ingin dicapai dalam penelitian ini adalah sebagai berikut :

1. Mendapatkan bukti digital pada jaringan dengan alat yang telah dirancang, menggunakan teknik sniffing.

2. Melakukan analisis terhadap isi frame pada bukti digital, agar mengetahui aktivitas yang terjadi pada jaringan.

II. LANDASAN TEORI 2.1. Forensik

Forensik adalah suatu proses ilmiah (didasari oleh ilmu pengetahuan) dalam mengumpulkan, menganalisa, dan menghadirkan berbagai bukti dalam sidang pengadilan terkait adanya suatu kasus hukum. [1]

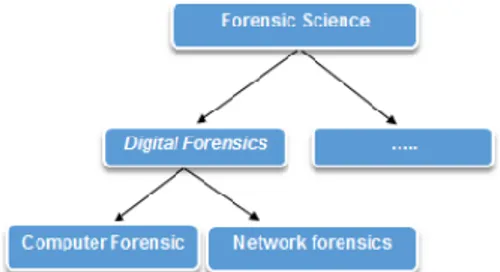

2.2. Digital Forensik

Digital Forensik merupakan bagian dari ilmu forensik yang melingkupi penemuan dan investigasi materi (data) yang ditemukan pada perangkat digital. Penguasaan ilmu ini tidak hanya ditujukan kepada kemampuan teknis semata tetapi juga terkait dengan bidang lain, seperti bidang hukum. [2]

2.3. Jaringan Forensik

Jaringan Forensik (Network forensic) merupakan proses menangkap, mencatat dan menganalisa aktivitas jaringan guna menemukan bukti digital dari suatu serangan atau kejahatan yang dilakukan terhadap, atau dijalankan menggunakan, jaringan komputer sehingga pelaku kejahatan dapat dituntut sesuai hukum yang berlaku. Network Forensic adalah cabang dari digital forensic berkaitan dengan monitoring dan analisis lalu lintas jaringan komputer. [3]

Gambar 2.1 Kedudukan Network Forensic dalam Forensic Science (Kurniawan, 2011)

2.4. Barang bukti

Barang bukti (Evidence) yang diartikan pada forensik tidak lain ialah informasi dan data dari apa yang didapatkan pada suatu kasus. Menurut Muhammad Nuh (2012) bukti digital dibagi menjadi 2 bagian yaitu : [4]

1. Barang bukti elektronik

Barang bukti ini bersifat fisik dan dapat di kenali secara visual.

2. Barang bukti digital

Barang bukti digital sangat rentan terhadap berubahan informasi didalamnya, perlu penanganan untuk menjaga keutuhan barang bukti.

2.5 Cybercrime

Cybercrime diartikan sebagai kejahatan di bidang komputer, secara umum dapat diartikan sebagai penggunaan komputer secara ilegal. [5]

2.6 Password Cracker

Password Cracker adalah program yang mencoba membuka sebuah password yang telah terenkripsi dengan menggunakan sebuah algoritma tertentu dengan cara mencoba semua kemungkinan. Teknik ini sangatlah sederhana, namun efektivitasnya luar biasa, dan tidak ada satu pun sistem yang aman dari serangan ini, meski teknik ini memakan waktu yang sangat lama, khususnya untuk password yang rumit. [6]

2.7 Packet Sniffer

Packet sniffer adalah alat yang memonitor dan mencatat semua data jaringan. Dapat mencegat dan log lalu lintas masuk dan keluar di seluruh jaringan. [7]

2.8 Man In The Middle Attack

MITM Attack sebuah bentuk penyadapan dimana sang penyerang membuat sebuah koneksi yang independen antara korban dan mengirimkan pesan diantara para korban yang mengira mereka sedang berkomunikasi pada sebuah koneksi privat dimana sebenarnya semua percakapan tersebut diatur oleh sang penyerang. Sang penyerang diharuskan untuk bisa menyadap semua pesan yang dikomunikasikan antara kedua korban. [8]

Gambar 2.2 MITM Attack (Technologies, 2014)

2.9 Raspberry Pi

Raspberry Pi adalah komputer berukuran kartu kredit yang dikembangkan di Inggris oleh Yayasan Raspberry Pi. [9]

3 Gambar 2.3 Raspberry Pi 2

2.10 NIST Method

Metode untuk melakukan analisis pada bukti digital menggunakan metode NIST (National Institute of Standard Technology). [10]

Gambar 2.4 NIST Method (2006) pada buku (Kent, Chevalier, Grance, dan Dang, 2006)

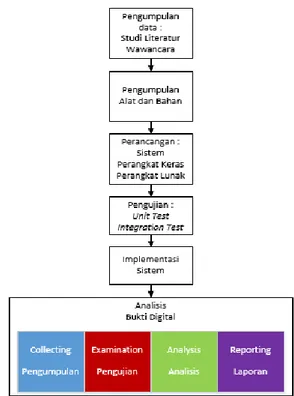

III. METODOLOGI 3.1 Tahapan penelitian

1. Pengumpulan data

Pengumpulan informasi dari sumber yang berkaitan dengan penelitian, studi literatur yaitu sumber-sumber dari jurnal,buku, internet, artikel, dan lain-lain, serta wawancara yaitu menanyakan langsung ke narasumber yaitu dosen pembimbing. 2. Pengumpulan alat dan bahan

Pengumpulan kebutuhan-kebutuhan yang digunakan pada penelitian, baik berupa perangkat keras, dan perangkat lunak.

3. Perancangan

Membuat rancangan dan pengaturan pada perangkat keras, perangkat lunak untuk membangun sistem dari alat.

4. Pengujian

Melakukan pengujian dengan tahap unit test dan integration test.

5. Implementasi

Melakukan pengujian langsung di lapangan. 6. Analisis Bukti Digital

Terdiri dari beberapa tahapan antara lain:

a. Collection

Mengumpulkan bukti digital.

b. Examination

Melakukan pengujian terhadap keaslian bukti digital dengan menguji nilai hash dari bukti digital.

c. Analysis

Melakukan analisis terhadap bukti digital yang didapatkan.

d. Reporting

Melakukan penarikan kesimpulan dari tahap analisis.

Gambar 3.1 Tahapan penelitian

3.2 Alat dan Bahan

Alat dan bahan yang diperlukan dalam penelitian berupa perangkat keras dan perangkat lunak.

Tabel 3.1 Perangkat Keras

No Komponen Jumlah

1 Raspberry Pi 2 1 Unit

2 MicroSD 16 GB 1 Unit

3 Wireless Adapter WN722N 1 Unit 4 USB Drive / Flashdisk 1 Unit 5 Adapter catu daya 5V 1 Unit

6 Led 4 Unit

7 Tombol besar 1 Unit

8 Tombol kecil 3 Unit

9 Resistor 330 Ω 4 Unit

10 Kabel jumper 16 Buah

Tabel 3.2 Perangkat lunak

No Nama perangkat Fungsi

1 Image Kali Linux Rpi

(.img)

Sistem Operasi

2 Bash Script Script atau coding dari

sistem

3 Python Script untuk

mengendalikan perangkat keras

4 Aircrack-ng dan

crunch

Tools untuk melakukan cracking password

5 Ettercap (Text

version)

Tool untuk melakukan

sniffing

6 MD5 & SHA

Checksum Utility

Tool untuk pengujian

hash bukti digital

7 Wireshark Tools untuk melakukan

4

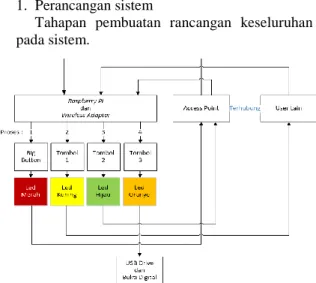

3.3 Perancangan

1. Perancangan sistem

Tahapan pembuatan rancangan keseluruhan pada sistem.

Gambar 3.2 Diagram blok sistem Tabel 3.2 Kemungkinan jika sistem dijalankan

2. Perancangan perangkat keras

Tahapan pembuatan rancangan terhadap perangkat keras.

Gambar 3.3 Rancangan perangkat keras 3. Pengaturan perangkat Lunak

Tahapan untuk melakukan pengaturan perangkat lunak untuk menjalankan sistem dikendalikan menggunakan SSH (Terminal) dan XRDP (Desktop).

a. Instalasi sistem operasi Kali linux RPi. b. Instalasi modul program yang mendukung seperti python, pip-wireless, RPi.GPIO.

c. Pembuatan program atau coding.

IV. PENGUJIAN DAN ANALISIS 4.1 Pengujian

4.1.1 Unit test

Melakukan pengujian komponen yang masih terpisah.

1. Pengujian pada LED dengan baterai kancing

Gambar 4.1 skema pengujian led

4.1.2 Integration test

Melakukan pengujian terhadap satu atau lebih perangkat keras dengan perangkat lunak.

1. Pengujian led dengan sistem

Gambar 4.2 Diagram blok led Tabel 4.1 Hasil pengujian led

2. Pengujian tombol dengan sistem

5 Tabel 4.2 Hasil pengujian tombol

2. Pengujian tombol terhadap led dengan menggunakan sistem

Tabel 4.3 Hasil pengujian tombol terhadap led

4.2 Implementasi sistem

Tahap ini perupakan tahap melakukan pengujian langsung di lapangan.

1. Pencarian access point dan user

Gambar 4.4 Pencarian access point dan user lain Tabel 4.4 Penjelasan dari gambar 4.3

2. Proses Cracking

Melakukan pemecahan terhadap password dari access point.

Gambar 4.5 Proses cracking 3. Proses Sniffing

Melakukan penyadapan paket data pada access point.

Gambar 4.6 Proses sniffing pada terminal

Gambar 4.7 Implementasi pada perangkat keras Tabel 4.5 Hasil pengujian di lapangan

4.3 Analisis bukti digital

Analisis pada bukti digital berdasarkan metode NIST (National Insitute of Standard Technology).

1. Collection (Pengumpulan)

6

2. Examination (Pengujian)

Melakukan pengujian keaslian dari bukti digital dengan menguji nilai hash dari bukti digital.

Gambar 4.9 Pengujian bukti digital

3. Analysis (Analisis)

Tahapan untuk memeriksa isi dari bukti digital agar mengetahui informasinya dengan menggunakan wireshark.

Gambar 4.10 Analisis pada data link bukti digital

Gambar 4.11 Analisis pada HTTP detail

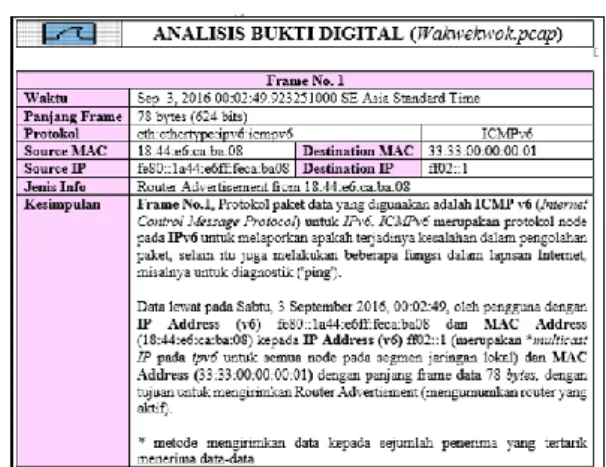

4. Reporting (Laporan)

Tahap melakukan penarikan kesimpulan pada bukti digital setelah melakukan proses analisis.

Gambar 4.12 Halaman identitas barang bukti

Gambar 4.13 Halaman analisis bukti digital

V. KESIMPULAN DAN SARAN 5.1 Kesimpulan

1. Alat yang dirancang sudah dapat digunakan untuk mendaatkan bukti digital berekstensi *.pcap, dengan tahapan pencarian access point, terjadi WPA Handshakes, cracking, password ditemukan, terhubung ke access point, sniffing. 2. Hasil analisis dari bukti digital

Wakwekwok.pcap dengan sampel analisis pada frame 21, dengan waktu akses pada 3 September 2016 pukul 00:02:52 WIB, dengan protokol yang digunakan HTTP, source address (Mac

address dc:85:de:79:e9:e0, IP address

192.168.1.5), destination address (Mac

address 18:44:e6:ca:ba:08, IP Address

202.52.13.171), bahwa user pada source

mengakses situs simak.unsil.ac.id dengan nama file index2.php, menggunakan sistem operasi Windows 10 64bit dan browser Mozilla firefox versi 48.

5.2 Saran

1. Algoritma yang digunakan diharapkan lebih baik dari brute-force agar proses cracking lebih cepat terhadap password yang panjang atau kombinasi yang sulit.

2. Analisis bukti digital diharapkan lebih maksimal dengan menggunakan tools untuk mendapatkan informasi dari bukti digital lebih dalam.

3. Program diharapkan dapat dijalankan secara otomatis.

4. Dilakukan penilaian tentang rancangan dan teknik mendapatkan bukti digital kepada pihak yang lebih memahami tentang IT Forensik atau ahli dan pakar IT Forensik.

DAFTAR PUSTAKA

[1] Sulianta, F. (2016). Komputer Forensik Melacak Kejahatan Digital. Yogyakarta: ANDI.

[2] Raharjo, B. (2013). Sekilas Mengenai Forensik Digital. Jurnal Sosioteknologi. [3] Palmer, G. (2001). A Road Map for Digital

7 [4] Al-Azhar, M. N. (2012). Digital Forensic :

Panduan Praktis Investigasi Komputer. Jakarta: Salemba Infotek.

[5] Hamzah, A. (1992). Aspek-aspek Pidana di Bidang Komputer. Jakarta: Sinar Grafika. [6] Pramudita, K. E. (2010). Brute Force Attack dan

Penerapannya pada Password Cracking. 1. [7] Gandhi, D., Suri, G., Golyan, R. P., Saxena, P.,

& Saxena, B. K. (2014). Packet Sniffer – A Comparative Study. International, 1.

[8] Ramadhan, K. (2011). Pengujian Man-in-the-middle Attack Skala Kecil dengan Poisoning. 2. [9] Rachman, E., Candrasyah, F., & Sutera, F. , (2014). RaspberryPi : Mikrokontroler Mungil yang Serba Bisa. Yogyakarta : Andi Publisher. [10] Kent, K., Chevalier, S., Grance, T., & Dang, H.

(2006). Guide to Integrating Forensic

Techniques into Incident Response.