Analisis unjuk kerja protokol routing maxprop di jaringan oportunistik

Teks penuh

(2) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. PERFORMANCE EVALUATION MAXPROP ROUTING PROTOCOL IN JARINGAN OPPORTUNISTIC. A THESIS. Presented as Partial Fullfillment of Requirements To Obtain Sarjana Komputer Degree In Informatics Engineering Department. By : Renaldy Novantianus N.W 125314079. INFORMATICS ENGINEERING STUDY PROGRAM DEPARTMENT OF INFORMATICS ENGINEERING FACULTY OF SCIENCE AND TECHNOLOGY SANATA DHARMA UNIVERSITY YOGYAKARTA 2016 ii.

(3) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. HALAMAN PERSETUJUAN. SKRIPSI EVALUASI UNJUK KERJA PROTOKOL ROUTING MAXPROP DI JARINGAN OPPORTUNISTIC. Oleh : Renaldy Novantianus Nugroho Waso 125314079. Telah disetujui oleh :. Dosen Pembimbing,. Bambang Soelistijanto, S.T., M.Sc., Ph.D.. iii. Tanggal. 2016.

(4) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. HALAMAN PENGESAHAN. SKRIPSI EVALUASI UNJUK KERJA PROTOKOL ROUTING MAXPROP DI JARINGAN OPPORTUNISTIC. Dipersiapkan dan ditulis oleh : RENALDY NOVANTIANUS NUGROHO WASO NIM : 125314079. Telah dipertahankan di depan Panitia Penguji pada tanggal 26 Agustus 2016 dan dinyatakan memenuhi syarat.. Susunan Panitia Penguji Nama lengkap. Tanda Tangan. Ketua. : Puspaningtyas Sanjoyo Adi S.T., M.T. ……………... Sekretaris. : Henricus Agung Hernawan S.T., M.Kom. ……………... Anggota. : Bambang Soelistijanto, S.T., M.Sc., Ph.D. ……………... Yogyakarta,. September 2016. Fakultas Sains dan Teknologi Universitas Sanata Dharma Dekan,. Sudi Mungkasi, Ph.D iv.

(5) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. HALAMAN MOTTO “Poor is he who works with a negligent hand, But the hand of the diligent makes rich” Ams10:4 And Don’t forget to be awesome. v.

(6) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. PERNYATAAN KEASLIAN. Saya menyatakan dengan sesungguhnya bahwa skripsi yang saya tulis ini tidak memuat karya atau bagian karya orang lain, terkecuali yang sudah tertulis di dalam kutipan daftar pustaka, sebagaimana layaknya sebuah karya ilmiah.. Yogyakarta, 31 Agustus 2016 Penulis. Renaldy Novantianus N.W.. vi.

(7) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. LEMBAR PERSETUJUAN PUBLIKASI KARYA ILMIAH UNTUK KEPENTINGAN AKADEMIS. Yang bertanda tangan dibawah ini, saya mahasiswa Universitas Sanata Dharma : Nama : Renaldy Novantianus Nugroho Waso NIM. : 125314079. Demi mengembangkan ilmu pengetahuan, saya memberikan kepada Perpusatakaan Universitas Sanata Dharma karya ilmiah saya yang berjudul :. EVALUASI UNJUK KERJA PROTOKOL ROUTING MAXPROP DI JARINGAN OPPORTUNISTIC. Beserta perangkat yang diperlukan (bila ada). Dengan demikian, saya memberikan kepada Universitas Sanata Dharma hak untuk menyimpan, mengalihkan kedalam bentuk. media. lain,. mengelolanya. dalam. bentuk. pangkalan. data,. mendistribusikannya secara terbatas dan mempublikasikannya di internet atau media lain untuk kepentingan akademis tanpa perlu ijin dari saya maupun memberi royalty kepada saya selama tetap mencantumkan nama saya sebagai penulis. Demikian pernyataan ini saya buat dengan sebenarnya.. Yogyakarta, 31 Agustus 2016 Penulis. Renaldy Novantianus N.W. vii.

(8) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. ABSTRAK Jaringan Opportunistic (OppNet) adalah sebuah jaringan wireless dimana konektivitas antara end-to-end tidak dapat diperkirakan dan node dalam jaringan Opportunistic besifat intermittent dengan arti node tersebut terkadang terhubung dan terkadang juga tidak, jaringan opportunistic memungkinkan node dalam suatu jaringan dapat berkomunikasi tanpa infrastruktur. Pada penelitian ini penulis menguji unjuk kerja dari protocol routing MaxProp, untuk menguji protocol tersebut penulis membandingkan protokol routing MaxProp dengan protokol routing Epidemic menggunakan simulator TheONE. Metrik unjuk kerja yang digunakan adalah delivery probability, latency average, overhead ratio, message drop, dan buffer occupancy. Parameter yang akan digunakan pada setiap pengujian adalah luas area yang tetap dengan penambahan jumlah node dan dengan penambahan jumlah time to live, serta menggunakan dua pergerakan yaitu random waypoint dan shortestpath mapbased. Hasil pengujian menunjukan protokol routing MaxProp lebih unggul jika dibandingkan dengan protokol routing Epidemic pada pergerakan shortestpath mapbased dikarenakan dalam pergerakan ini terdapat map dan dalam Oppnet setiap pertukaran terjadi dibatasi oleh durasi (waktu) sehingga protokol MaxProp mengitung jalur terpendek (algoritma djikstra) untuk menuju tujuan dan protokol MaxProp dapat memprioritaskan pesan yang akan dikirim berdasarkan hop count dan delivery likelihood.. Kata kunci: Jaringan Opportunistic, DTN, Delay tolerant network, MaxProp, Epidemic, delivery probability, latency average, overhead ratio, message drop, dan buffer occupancy.. viii.

(9) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. ABSTRACT. Opportunistic Network (OppNet) is a wireless network whose connectivity between end-to- end paths is unpredictable and the nodes in the Opportunistic Network are not always connected to each other, or intermittent. Opportunistic Network makes the nodes able to connect to each other without any infrastructures. This research tests the performance of MaxProp routing protocol compared to the protocol that uses TheONE as its simulator. Delivery probability, latency average, overhead ratio, message drop, and buffer occupancy are used as the performance metrics. Parameters used in this research are the addition of buffer and time to live. This research also employs random waypoint and shortestpath mapbased mobility. The results of this research show that MaxProp routing protocol performs better in comparison to Epidemic routing protocol in the shortestpath mapbased mobility for the reason that the maps and in Oppnet any exchange occurs is limited by the duration (time) nodes are taking certain paths and able to determine the shortest path (Dijkstra’s algorithm) to reach the destination. In addition, MaxProp is able to prioritize the packets according to its hop count and delivery likelihood.. keyword: Jaringan Opportunistic, DTN, Delay tolerant network, MaxProp, Epidemic, delivery probability, latency average, overhead ratio, message drop, dan buffer occupancy.. ix.

(10) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. KATA PENGANTAR. Puji dan syukur kepada Tuhan Yang Maha Esa atas segala berkat dan karunia-Nya, sehingga penulis dapat menyelesaikan tugas akhir yang berjudul “Analisis Unjuk Kerja Protokol Routing MaxProp pada jaringan Opportunistic“. Tugas akhir ini merupakan salah satu mata kuliah wajib dan sebagai syarat akademik untuk memperoleh gelar sarjana computer program studi Teknik Informatika Universitas Sanata Dharma Yogyakarta. Penulis menyadari bahwa selama proses penelitian dan penyusunan laporan tugas akhir ini, banyak pihak yang telah membantu penulis, sehingga pada kesempatan ini penulis ingin mengucapkan terimakasih yang sebesar – besarnya, antara lain kepada : 1.. Tuhan Yang Maha Esa, yang telah memberikan pertolongan dan kekuatan dalam proses pembuatan tugas akhir.. 2.. Bapak Bambang Soelistijanto, S.T., M.Sc., Ph.D. selaku dosen pembimbing tugas akhir, atas kesabarannya dan nasehat dalam membimbing penulis, meluangkan waktunya, memberi dukungan, motivasi, serta saran yang sangat membantu penulis.. 3.. Orang tua, Heribertus I. Waso dan Tri Astuti Septiani, serta seluruh keluarga yang selalu memberikan semangat dalam pengerjaan skripsi ini.. 4. Romo Dr.Cyprianus Kuntoro Adi, S.J. M.A., M.Sc. selaku Dosen Pembimbing Akademik, atas bimbingan dan nasehat yang diberikan kepada penulis. 5.. Sudi Mungkasi, Ph.D. selaku Dekan Fakultas Sains dan Teknologi, atas bimbingan, kritik dan saran yang telah diberikan kepada penulis.. 6.. Dr. Anastasia Rita Widiarti, M.Kom. selaku Ketua Program Studi Teknik Informatika, atas bimbingan, kritik dan saran yang telah diberikan kepada penulis.. x.

(11) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 7.. Teman – teman Teknik Informatika semua angkatan dan khususnya TI angkatan 2012 yang selalu memberikan motivasi dan bantuan hingga penulis menyelesaikan tugas akhir ini.. 8.. Teman seperjuangan DTN (Parta, Ryo, Irma, Ria, Ricky, Blasius) dan teman. Lab skripsi Jarkom yang selalu memberikan dukungan dan. semangat agar cepat menyelesaikan skripsi ini. 9.. Teman-teman seperjuangan di Sanata Dharma(Dida, Arum, Eric) yang selalu memberikan bantuan dukungan dan semangat agar cepat menyelesaikan skripsi ini.. Penulis menyadari bahwa masih banyak kekurangan dalam penyusunan tugas akhir ini. Saran dan kritik sangat diharapkan untuk perbaikan yang akan dating. Akhir kata, semoga tulisan ini dapat bermanfaat bagi kemajuan dan perkembangan ilmu pengetahuan.. Yogyakarta, 31 Agustus 2016. Renaldy Novantianus N. W. xi.

(12) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR ISI. HALAMAN JUDUL .....................................................................................................................i TITLE PAGE.............................................................................................................................. ii SKRIPSI..................................................................................................................................... iii SKRIPSI......................................................................................................................................iv HALAMAN MOTTO .................................................................................................................. v PERNYATAAN KEASLIAN .....................................................................................................vi LEMBAR PERSETUJUAN PUBLIKASI KARYA ILMIAH UNTUK KEPENTINGAN AKADEMIS ...............................................................................................................................vii ABSTRAK .................................................................................................................................vii ABSTRACT ................................................................................................................................ ix KATA PENGANTAR ................................................................................................................. x DAFTAR ISI ............................................................................................................................ xiii DAFTAR TABEL ...................................................................................................................... xv DAFTAR GAMBAR ...............................................................................................................xvii BAB I PENDAHULUAN ............................................................................................................. 1 1.1.. Latar Belakang ........................................................................................................ 1. 1.2.. Rumusan Masalah ................................................................................................... 3. 1.3.. Tujuan Penelitian .................................................................................................... 3. 1.4.. Batasan Masalah ..................................................................................................... 3. 1.5.. Metodologi Penelitian ............................................................................................. 3. 1.6.. Sistematika Penulisan.............................................................................................. 5. BAB II LANDASAN TEORI ...................................................................................................... 6 2.1.. Jaringan nirkable (wireless) ..................................................................................... 6. 2.2.. Mobile Ad Hoc Network (MANETs) ....................................................................... 7. 2.3.. Jaringan Opportunistic ............................................................................................ 7. 2.3.1.. Karakteristik Jaringan Opportunistic ..................................................................... 10. 2.4.. Protokol Routing ................................................................................................... 11. 2.5.. Epidemic Routing Protocol ................................................................................... 12. 2.6.. MaxProp Routing Protocol .................................................................................... 13. 2.7.. Model ................................................................................................................... 15. 2.7.1.. MaxProp Path Cost Calculation............................................................................. 16. 2.7.2.. Transfer Data ........................................................................................................ 18. 2.7.3.. Management Buffer .............................................................................................. 20. xiii.

(13) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 2.8.. The ONE............................................................................................................... 21. BAB III PERENCANAAN SIMULASI JARINGAN ............................................................... 22 3.1.. Parameter Simulasi ............................................................................................... 22. 3.2.. Skenario Simulasi ................................................................................................. 22. 3.3.. Parameter Kinerja ................................................................................................. 24. 3.3.1.. Delivery Ratio/Probability .................................................................................... 24. 3.3.2.. Latency Average ................................................................................................... 24. 3.3.3.. Overhead Ratio ..................................................................................................... 24. 3.3.4.. Message Drop ....................................................................................................... 24. 3.3.5.. Buffer Occupancy ................................................................................................. 25. 3.4.. Node Mobility....................................................................................................... 25. 3.4.1.. Random Waypoint (RWP) .................................................................................... 25. 3.4.2.. Shortestpath Mapbased Movement (SPMBM)....................................................... 25. 3.5.. Topologi Jaringan ................................................................................................. 26. BAB IV PENGUJIAN DAN ANALISIS ................................................................................... 28 4.1.. Hasil Simulasi ....................................................................................................... 28. 4.1.1.. Skenario A1 .......................................................................................................... 28. 4.1.2.. Skenario A2 .......................................................................................................... 32. 4.1.3.. Skenario B1 .......................................................................................................... 37. 4.1.4.. Skenario B2 .......................................................................................................... 41. 4.2.. Perbandingan Epidemic terhadap MaxProp dengan penambahan buffer ................ 45. 4.2.1.. Delivery Probability .............................................................................................. 45. 4.2.2.. Latency Average ................................................................................................... 46. 4.2.3.. Overhead Ratio ..................................................................................................... 48. 4.2.4.. Message Drop ....................................................................................................... 49. 4.3.. Perbandingan Epidemic terhadap MaxProp dengan penambahan TTL ................... 51. 4.3.1.. Delivery Probability .............................................................................................. 51. 4.3.2.. Latency Average ................................................................................................... 52. 4.3.3.. Overhead Ratio ..................................................................................................... 53. 4.3.4.. Message Drop ....................................................................................................... 54. BAB V KESIMPULAN DAN SARAN ...................................................................................... 56 5.1.. Kesimpulan ........................................................................................................... 56. 5.2.. Saran..................................................................................................................... 56. LAMPIRAN ............................................................................................................................... 58. xiv.

(14) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR TABEL. Tabel 3.1 Skenario penambahan buffer pada source dan destination acak ........... 23 Tabel 3.2 Skenario penambahan TTL pada source dan destination acak .............. 23 Tabel 3.3 Skenario penambahan buffer pada source dan destination tetap .......... 23 Tabel 3.4 Skenario penambahan TTL pada source dan destination tetap ............. 23 Tabel 4.1 Hasil pengujian penambahan buffer pada protokol Epidemic dengan pergerakan random waypoint ................................................................................ 28 Tabel 4.2 Hasil pengujian penambahan buffer pada protokol MaxProp dengan pergerakan random waypoint ................................................................................ 28 Tabel 4.3 Hasil pengujian penambahan buffer pada protokol Epidemic dengan pergerakan shortestpath mapbased ....................................................................... 30 Tabel 4.4 Hasil pengujian penambahan buffer pada protokol MaxProp dengan pergerakan shortestpath mapbased ....................................................................... 30 Tabel 4.5 Hasil pengujian penambahan TTL pada protokol Epidemic dengan pergerakan random waypoint ................................................................................ 32 Tabel 4.6 Hasil pengujian penambahan TTL pada protokol MaxProp dengan pergerakan random waypoint ................................................................................ 33 Tabel 4.7 Hasil pengujian penambahan TTL pada protokol Epidemic dengan pergerakan shortestpath mapbased ....................................................................... 34 Tabel 4.8 Hasil pengujian penambahan TTL pada protokol MaxProp dengan pergerakan shortestpath mapbased ....................................................................... 35 Tabel 4.9 Hasil pengujian penambahan buffer pada protokol Epidemic dengan pergerakan random waypoint ................................................................................ 37 Tabel 4.10 Hasil pengujian penambahan buffer pada protokol MaxProp dengan pergerakan random waypoint ................................................................................ 37 Tabel 4.11 Hasil pengujian penambahan buffer pada protokol Epidemic dengan pergerakan shortestpath mapbased ....................................................................... 39 Tabel 4.12 Hasil pengujian penambahan buffer pada protokol MaxProp dengan pergerakan shortestpath mapbased ....................................................................... 39 Tabel 4.13 Hasil pengujian penambahan TTL pada protokol Epidemic dengan pergerakan random waypoint ................................................................................ 41 Tabel 4.14 Hasil pengujian penambahan TTL pada protokol MaxProp dengan pergerakan random waypoint ................................................................................ 41. xv.

(15) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Tabel 4.15 Hasil pengujian penambahan TTL pada protokol Epidemic dengan pergerakan shortestpath mapbased ....................................................................... 43 Tabel 4.16 Hasil pengujian penambahan TTL pada protokol MaxProp dengan pergerakan shortestpath mapbased ....................................................................... 43 Tabel 4.17 Hasil perbandingan penambahan buffer terhadap delivery probability ............................................................................................................................... 45 Tabel 4.18 Hasil perbandingan penambahan buffer terhadap latency average .... 46 Tabel 4.19 Hasil perbandingan penambahan buffer terhadap overhead ratio ...... 48 Tabel 4.20 Hasil perbandingan penambahan buffer terhadap message drop ........ 49 Tabel 4.21 Hasil perbandingan penambahan TTL terhadap delivery probability . 51 Tabel 4.22 Hasil perbandingan penambahan TTL terhadap latency average ....... 52 Tabel 4.23 Hasil perbandingan penambahan TTL terhadap overhead ratio ......... 53 Tabel 4.24 Hasil perbandingan penambahan TTL terhadap message drop ........... 54. xvi.

(16) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR GAMBAR. Gambar 2.1 Jaringan Nirkabel berbasis infrastruktur. ............................................ 7 Gambar 2.2 Jaringan MANET ............................................................................... 7 Gambar 2.3 Store-Carry-Forward .......................................................................... 9 Gambar 2.4 DTN Layers ........................................................................................ 9 Gambar 2.5 Routing Epidemic ............................................................................. 13 Gambar 2.6 MaxProp Routing Strategy ............................................................... 15 Gambar 2.7 Maxprop Path Cost Calculation ....................................................... 16 Gambar 3.1 Pergerakan random waypoint ............................................................ 25 Gambar 3.2 Pergerakan shortestpath mapbased ................................................... 26 Gambar 3.3 Pergerakan random waypoint pada ONE simulator ......................... 26 Gambar 3.4 Pergerakan shortestpath mapbased ONE simulator.......................... 27 Gambar 4.1 Grafik penambahan buffer pada pergerakan random waypoint ........ 29 Gambar 4.2 Grafik buffer occupancy pada pergerakan random waypoint ........... 30 Gambar 4.3 Grafik penambahan buffer pada pergerakan shortestpath mapbased 31 Gambar 4.4 Grafik buffer occupancy pada pergerakan shortestpath mapbased .. 32 Gambar 4.5 Grafik penambahan TTL pada pergerakan random waypoint ........... 34 Gambar 4.6 Grafik penambahan TTL pada pergerakan shortestpath mapbased .. 36 Gambar 4.7 Grafik penambahan buffer pada pergerakan random waypoint ........ 38 Gambar 4.8 Grafik buffer occupancy pada pergerakan random waypoint ........... 39 Gambar 4.9 Grafik penambahan buffer pada pergerakan shortestpath mapbased 40 Gambar 4.10 Grafik buffer occupancy pada pergerakan shortestpath mapbased 41 Gambar 4.11 Grafik penambahan TTL pada pergerakan random waypoint ......... 43 Gambar 4.12 Grafik penambahan TTL pada pergerakan shortestpath mapbased 44 Gambar 4.13 Grafik perbandingan pada penambahan buffer terhadap delivery probability ............................................................................................................. 46 Gambar 4.14 Grafik perbandingan pada penambahan buffer terhadap latency average .................................................................................................................. 47 Gambar 4.15 Grafik perbandingan pada penambahan buffer terhadap overhead ratio ....................................................................................................................... 48 xvii.

(17) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Gambar 4.16 Grafik perbandingan pada penambahan buffer terhadap message drop ....................................................................................................................... 49 Gambar 4.17 Grafik buffer occupancy pada pergerakan random waypoint ........ 50 Gambar 4.18 Grafik buffer occupancy pada pergerakan shortestpath mapbased 50 Gambar 4.19 Grafik perbandingan pada penambahan TTL terhadap delivery probability ............................................................................................................. 51 Gambar 4.20 Grafik perbandingan pada penambahan TTL terhadap latency average .................................................................................................................. 52 Gambar 4.21 Grafik perbandingan pada penambahan TTL terhadap overhead ratio ............................................................................................................................... 54 Gambar 4.22 Grafik perbandingan pada penambahan TTL terhadap message drop ............................................................................................................................... 55. xviii.

(18) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB I PENDAHULUAN 1.1. Latar Belakang Perkembangan jaringan komputer yang menggunakan dua media transmisi yaitu jaringan kable (wired) dan jaringan nirkabel (wireless). Wireless merupakan jaringan nirkabel yang menggunakan udara sebagai media transmisinya untuk menghantarkan gelombang elektromagnetik [1], wireless menyesuaikan dengan perkembangan penggunaan perangkat yang mendukung mobilitas penggunanya, dikarenakan penggunaan jaringan menggunakan media transmisi kabel (wired) tidak mendukung mobilitas tersebut. Salah satu aplikasi dari jaringan nirkabel adalah jaringan adhoc dimana infrastruktur jaringan sudah tidak lagi digunakan dan beralih menggunakan media transmisi nirkabel dalam proses komunikasi. Jaringan ad hoc kini memiliki tantangan dimana setiap perangkat (node) yang terhubung dengan node lainnya berpindah tempat atau bergerak (mobile), dimana saja dan kapan saja tanpa menggunakan infrastruktur jaringan yang ada disebut dengan Mobile Ad Hoc Network (MANET). Dalam MANET, Sebuah node sekaligus sebagai sebuah router dapat menghapus atau meneruskan (forward) paket (bertindak sebagai relay). Dengan demikian, paket melewati jaringan ad hoc dengan cara diteruskan dari satu node ke node lainnya sampai ke tujuannya. Dikarenakan nodenode yang ada bergerak maka ini akan menantang, karena topologi jaringan berubah secara terus menerus. Bagaimana menemukan tujuan, bagaimana mencari jalur ke tujuan, dan bagaimana memastikan komunikasi tetap berlangsung dalam kondisi perubahan topologi yang terus-menerus adalah tantangan utama dalam MANET. Terdapat kondisi lain yang dimana tiap node tidak lagi terhubung satu sama lain seperti pada MANET Untuk mengatasi masalah diatas maka dikembangkan jaringan Opportunistic. Dengan memiliki tujuan untuk menjangkau area tertentu. jaringan Opportunistic dapat diterapkan dan 1.

(19) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. disajikan untuk di suatu area yang memiliki karakteristik latency atau penundaan waktu yang dibutuhkan cukup tinggi, dan juga konektivitas yang rendah dikarenakan node yang terkadang putus atau sering disebut intermittent. yang mengakibatkan untuk menemukan jalur menuju. destination terhambat karena hal tersebut [2]. Pada jaringan Opportunistic memiliki system store-carry-forward, dimana node menyimpan pesan dalam buffer, membawa pesan dan bergerak menuju destination (tujuan). Dalam jaringan Opportunistic terdapat node dengan mobilitas yang tinggi serta dengan bandwith dan buffer yang terbatas. Akibat keterbatasan ini, kinerja jaringan Opportunistic khususnya pada jaringan tersebut secara keseluruhan ditentukan oleh skema dan jenis routing yang digunakan. Ada beberapa skema jenis routing yang digunakan diantaranya skema routing single copy yaitu hanya satu pesan unik yang diteruskan di sepanjang jalur tunggal. Namun strategi ini mengurangi kinerja jaringan berupa ratio pengiriman dan semakin meningkatnya penundaan jaringan [3]. Protokol jenis routing lain yang bisa digunakan adalah routing multi copy, yaitu routing yang meneruskan tiap pesan ke setiap node di banyak jalur yang ada. Penelitian tentang penggunaan protokol routing multi copy telah meningkatkan kinerja jaringan opportunistic karena dari sisi delivery ratio maupun delivery pada routing multi copy lebih baik dibandingkan single copy. Dalam menangani atau menyampaikan pesan, protokol routing adalah kunci dari keberhasilan arsitektur jaringan Oportunistik. Protokol routing MaxProp yang mengatur pesan dalam buffer yang menjadi prioritas utama dalam pengiriman dengan perhitungan sebagai probabilitas pertemuan node tersebut [4]. Dalam routing ini yang diasumsikan pada kendaraan sesungguhnya. Tujuan dari penelitian ini adalah menganalisis protokol MaxProp terhadap protokol Epidemic. Untuk menganalisis kinerja routing pada jaringan Opportunistic khususnya pada routing protokol MaxProp diukur dengan menggunakan parameter unjuk kerja yaitu delivery probability, average latency, overhead ratio, dropped messages dan buffer 2.

(20) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. occupancy. Hal ini dapat dilihat dengan penambahan ukuran buffer dan penambahan Time-To-Live (TTL), yang berpengaruh pada parameter diatas 1.2. Rumusan Masalah Berdasarkan latar belakang, maka rumusan masalah yang didapat adalah analisis unjuk kerja protokol MaxProp di jaringan opportunistic dengan pergerakan Random Waypoint dan Shortestpath Mapbased. 1.3. Tujuan Penelitian Tujuan dari penelitian ini adalah mengetahui unjuk kerja protokol MaxProp, kelebihan dan kelemahannya yang dibandingkan dengan protokol Epidemic di jaringan Opportunistic, yang diukur dengan performance metrics, yaitu delivery ratio,latency average,overhead ratio, message drop dan buffer occupancy. 1.4. Batasan Masalah Dalam pelaksanaan tugas akhir ini, masalah dibatasi sebagai berikut: 1. Protokol yang digunakan adalah MaxProp. 2. Protokol MaxProp dibandingkan terhadap protokol Epidemic 3. Pengujian dilakukan dengan ONE Simulator. 4. Pengujian unjuk kerja yang digunakan adalah delivery ratio,latency average, overhead ratio, message drop dan buffer occupancy. 5. Parameter pengujian adalah buffer dan TTL(Time-to_live) 1.5. Metodologi Penelitian Adapaun metodologi dan langkah – langkah yang digunakan dalam pelaksanaan tugas akhir ini adalah sebagai berikut : 1. Studi Literatur Mencari dan mengumpulkan referensi dan mempelajari teori yang mendukung tugas akhir ini. a. Teori Jaringan Opportunistic 3.

(21) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. b. Teori protokol MaxProp dan Epidemic c. Teori delivery ratio,Latency average, Overhead ratio, message Drop dan buffer occupancy. d. Javadocs (ONE simulator) e. Tahap-tahap dalam membangun simulasi 2. Perancangan Dalam tahap ini penulis merancang skenario sebagai berikut: a. Penambahan jumlah buffer b. Time to live (TTL) c. Source dan destination acak d. Source dan destination tetap 3. Pembangunan Simulasi dan Pengumpulan Data Dalam tahap ini jaringan Opportunistic pada tugas akhir ini menggunakan Opportunitic Network Environment (ONE) discret-event simulator berbasis java. 4. Analisis Data Simulasi Dalam tahap ini penulis menganalisa hasil pengukuran yang diperoleh pada. proses. simulasi.. Analisa. dihasilkan. dengan. melakukan. pengamatan dari beberapa kali pengukuran yang menggunakan parameter simulasi yang berbeda. 5. Penarikan Kesimpulan Penarikan kesimpulan didasarkan pada beberapa performance metric yang diperoleh pada proses analisis data.. 4.

(22) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 1.6. Sistematika Penulisan Sistematika penulisan tugas akhir ini dibagi menjadi beberapa bab dengan susunan sebagai berikut : BAB I PENDAHULUAN Bab ini berisi latar belakang penulisan tugas akhir, rumusan masalah, batasan masalah, metodologi penilitian, dan sistematika penulisan. BAB II LANDASAN TEORI Bagian ini menjelaskan mengenai teori yang berkaitan dengan judul/masalah di tugas akhir. BAB III PERENCANAAN SIMULASI JARINGAN Bab ini berisi perencanaan simulasi jaringan. BAB IV PENGUJIAN DAN ANALISIS Bab ini berisi pelaksanaan simulasi dan hasil analisis data simulasi jaringan. BAB V KESIMPULAN DAN SARAN Bab ini berisi beberapa kesimpulan yang didapat dan saran-saran berdasarkan hasil analisis data simulasi jaringan. 5.

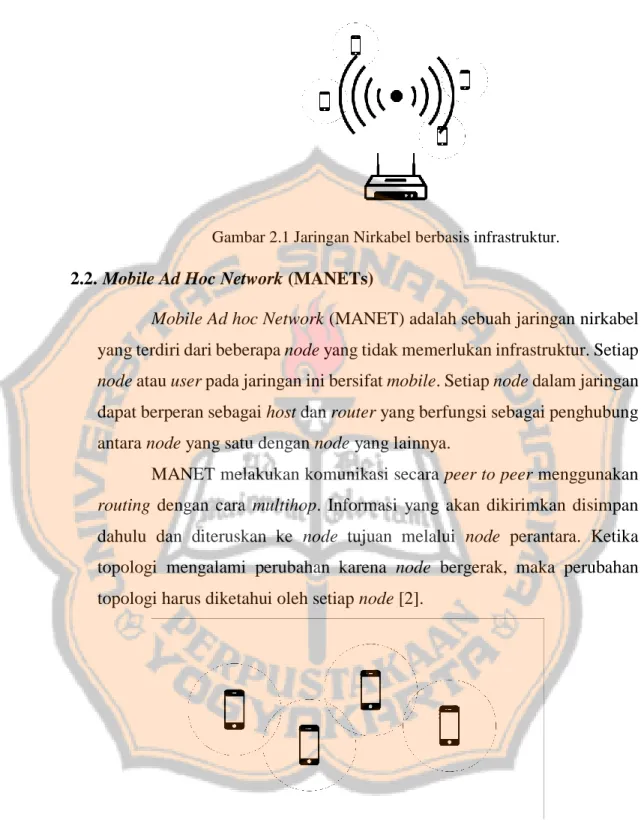

(23) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB II LANDASAN TEORI. 2.1. Jaringan nirkable (wireless) Setiap komunikasi yang dilakukan oleh perangkat komputer, membutuhkan infrastruktur pendukung. Infrastruktur yang dibutuhkan untuk perangkat komputer bersifat fix berupa media transmisi. Media transmisi dapat berupa kabel (wired) atau nirkabel (wireless). Jaringan wireless adalah jaringan menggunakan udara sebagai media transmisi gelombang elektromagnetik, dalam hal ini adalah hubungan komunikasi data dengan menggunakan gelombang elektromagnetik sebagai pengganti kabel (wired) [1]. Teknologi wireless adalah juga dapat digunakan untuk komunikasi, dikenal dengan istilah wireless communication atau transfer informasi secara jarak jauh tanpa keribetan penggunaan kabel, misalnya telepon seluler, jaringan komputer wireless dan satelit. Jaringan wireless yang paling populer adalah Wireless Local Area Networks (WLAN) IEEE 802.11 yang distandarisasi oleh IEEE (Institute of Electrical and Electronic Engineers) [5]. IEEE merupakan sebuah organisasi independen yang mengatur beberapa standar dalam jaringan lokal dengan menggunakan media kabel dan jaringan wireless. Pengontrolan secara jarak jauh tanpa menggunakan kebal adalah salah satu aplikasi nirkabel . Misalnya penggunaan remote TV. Sekarang ini penggunaan wireless semakin merak sejak masyarakat menggunakan ponsel atau penggunaan layanan wifi dan hotspot.. 6.

(24) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Gambar 2.1 Jaringan Nirkabel berbasis infrastruktur.. 2.2. Mobile Ad Hoc Network (MANETs) Mobile Ad hoc Network (MANET) adalah sebuah jaringan nirkabel yang terdiri dari beberapa node yang tidak memerlukan infrastruktur. Setiap node atau user pada jaringan ini bersifat mobile. Setiap node dalam jaringan dapat berperan sebagai host dan router yang berfungsi sebagai penghubung antara node yang satu dengan node yang lainnya. MANET melakukan komunikasi secara peer to peer menggunakan routing dengan cara multihop. Informasi yang akan dikirimkan disimpan dahulu dan diteruskan ke node tujuan melalui node perantara. Ketika topologi mengalami perubahan karena node bergerak, maka perubahan topologi harus diketahui oleh setiap node [2].. Gambar 2.2 Jaringan MANET. 2.3. Jaringan Opportunistic Jaringan Opportunistic (OppNets) atau dikenal dengan Delay Toleran Network adalah protokol komunikasi yang menyediakan koneksi 7.

(25) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. dalam keadaan konektivitas end-to-end yang tidak normal, OppNets memungkinkan komunikasi dalam lingkungan dengan konektivitas silang, waktu penundaan yang besar dan berubah-ubah, dan tingkat error yang tinggi. Penelitian ini bertujuan untuk menguji kinerja protokol routing pada OppNets sehingga didapatkan solusi optimal untuk pengiriman data berukuran besar dengan memanfaatkan alat transportasi sebagai router. Jaringan Opportunistic adalah sebuah jaringan yang memberikan toleransi tunda dalam pengiriman. Pada jaringan ini, meskipun delay (waktu menunggu) dalam jaringan cukup tinggi, maka jaringan OppNets tetap dapat bekerja. Apabila suatu saat salah satu node yang menjadi router mengalami suatu masalah, maka jaringan dengan OppNets tetap dapat bekerja. Data akan ditahan di node (router) terakhir yang berfungsi. Selanjutnya paket data tersebut akan diteruskan ke node berikutnya apabila node berikutnya telah berfungsi. OppNets merupakan arsitektur yang cocok pada jaringan “menantang” (challenged). Maksud dari “menantang” adalah jaringan yang penuh dengan masalah, seperti delay yang lama, koneksi yang sering terputus dan tingkat error yang tinggi, kendala seperti ini juga sering terjadi pada area tertentu atau pada saat tertentu misal daerah yang terkena bencana. Perlu diketahui terciptanya konsep OppNets adalah untuk komunikasi luar angkasa. Komunikasi luar angkasa memiliki karakter delay pengiriman yang lama (akibat jarak yang jauh) dan koneksi end-to-end yang tidak selalu ada (bahkan tidak pernah ada). Misalkan pada pengiriman data dari stasiun bumi ke sebuah kendaraan ke Mars. Pengiriman ini memerlukan beberapa satelit dan stasiun luar angkasa sebagai router. Koneksi end-to-end hampir mustahil dibangun sehingga pengiriman data dengan TCP/IP tidak mungkin dilakukan. Yang memungkinkan adalah mengirim data secara bertahap dari satu node ke node berikutnya, kemudian disimpan. Selanjutnya dapat diteruskan ke node berikutnya setelah ada koneksi. Dengan OppNets, model pengiriman data seperti ini sangat mungkin untuk dilakukan. 8.

(26) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Jaringan Opportunistic perkembangan dari MANET. Prinsip utama dari routing message di OppNet adalah "Store-Carry-Forward". 1. Store. : setiap node di DTN menyimpan setiap pesan yang masuk.. 2. Carry. : setiap node membawa pesan menuju tujuannya dari source – destination.. 3. Forward. : mengirim pesan ke node lainnya menuju tujuan setiap kali kontak dimulai.. Gambar 2.3 Store-Carry-Forward. Metode store-carry-forward memiliki konsekuensi yaitu setiap node harus memiliki media penyimpanan (storage). Storage akan digunakan untuk menyimpan data apabila koneksi dengan node berikutnya belum tersedia.. Gambar 2.4 DTN Layers. 9.

(27) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 2.3.1. Karakteristik Jaringan Opportunistic Beberapa karakteristik dari jaringan ini adalah : a. Pemutusan Tidak ada koneksi antara jumlah node. b. Intermittent Connectivity Jika tidak ada jalur end-to-end antara source dan destination c. Latency Tinggi Latency didefinisikan sebagai end-to-end delay antara node. Latency tinggi terjadi karena jumlah pemutusan antara node. d. Low Data Rate Data Rate adalah tingkat yang menggambarkan jumlah pesan yang disampaikan dibawah jangka waktu tertentu. Low Data Rate terjadi karena penundaan yang lama antara transmisi. e. High Error Rate Jika kesalahan bit terjadi pada link, maka data membutuhkan koreksi kesalahan. Untuk mentransmisikan semua paket, dibutuhkan lalulintas jaringan yang lebih. f. Sumber Daya Yang Terbatas Jaringan Opportunistic memiliki kendala pada sumber daya. Hal ini membutuhkan desain protokol untuk mengefesienkan sumber daya. Dengan kata lain, penggunaan node harus mengkonsumsi sumber daya perangkat keras secara terbatas seperti CPU, memori (RAM) dan baterai. Misalnya, di WSNs, node dapat ditempatkan di lingkungan terbuka selama bertahun-tahun sebelum data dikumpulkan, dan karenanya membutuhkan node untuk mengelola penggunaan energi tiap node. Selain itu, protokol routing yang baik akan mempengaruhi sumber dari beberapa node. Sebagai contoh, node dapat memilih untuk mengalihkan beberapa bundel. 10.

(28) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. mereka untuk disimpan ke node lain untuk membebaskan memori atau untuk mengurangi biaya transmisi. g. Panjang antrian Delay Setiap node memiliki buffer sendiri untuk pesan store, sering dapat menyebabkan pemutusan panjang antrian penundaan. 2.4. Protokol Routing Protokol routing merupakan aturan dalam proses pengiriman dan pertukaran data (berupa blok-blok data) dari sebuah node ke node yang lain dalam jaringan dan menghubungkan source ke destination. Jaringan Opportunistics adalah sekumpulan node yang bergerak (mobile node) yang didalamnya terdapat kemampuan untuk berkomunikasi secara wireless dan juga dapat mengakses jaringan. Perangkat tersebut dapat berkomunikasi dengan node yang lain selama masih berada dalam jangkauan perangkat radio. Node yang bersifat sebagai penghubung digunakan untuk meneruskan paket dari source ke destination. Sebuah jaringan wireless akan mengorganisir dirinya sendiri dan beradaptasi dengan sekitarnya. Ini berarti jaringan tersebut dapat terbentuk tanpa sistem infrastruktur. Perangkat pada jaringan ini harus mampu mendeteksi keberadaan perangkat lain untuk melakukan komunikasi dan berbagi informasi. Routing merupakan perpindahan informasi diseluruh jaringan dari node source ke node destination dengan minimal satu node berperan sebagai perantara. Routing bekerja pada layer 3 (lapisan jaringan). Routing dibagi menjadi 2 bagian. Yang pertama adalah protokol routing yang berfungsi untuk menentukan bagaimana node berkomunikasi dan membagikan informasi dengan node lainnya yang memungkinkan node source untuk memilih rute yang optimal ke node destination dalam sebuah jaringan computer (Fungsi utama dari OppNet adalah mencari jalur dari node source ke node destination). Protokol routing menyebarkan informasi pertama kali 11.

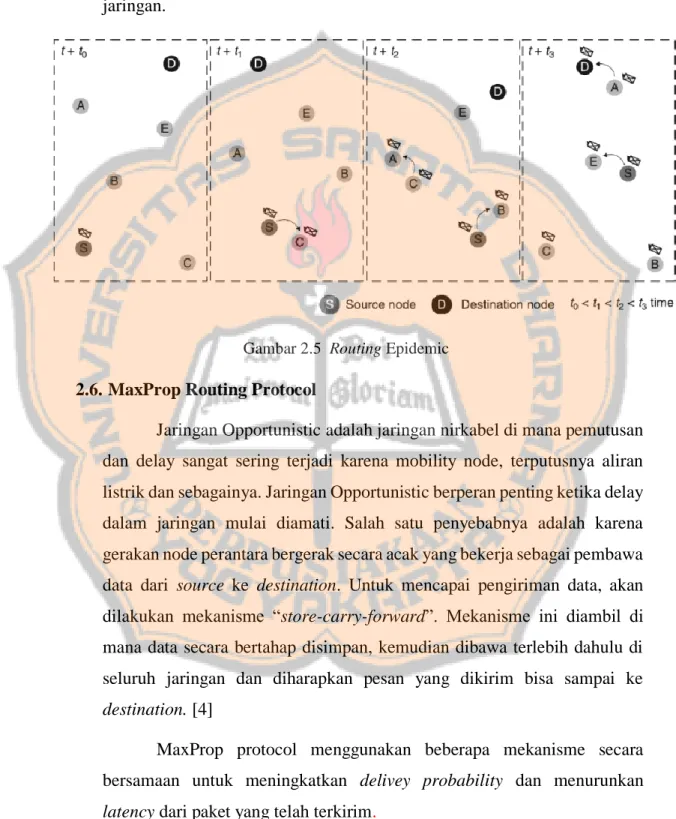

(29) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. ke node tetangganya, kemudian ke seluruh jaringan. Setelah mendapatkan routing informasi maka setiap node menyusun routing algoritma. Sedangkan algoritma routing berfungsi untuk menghitung secara matematis jalur yang optimal berdasarkan informasi routing yang dimiliki oleh semua node serta akan menentukan jalur terbaik menurut algoritma dari protocol yang digunakan. 2.5. Epidemic Routing Protocol Routing Epidemic menggunakan konsep flooding (replikasi) di jaringan mobile yang intermittently (terkadang terhubung dan juga terkadang juga tidak). Setiap node menyimpan daftar semua pesan yang dibawa. Routing Epidemic sangat boros buffer karena ketika bertemu dengan node lain, node source akan memberikan copy message ke semua node relay. Karena terbatasnya kapasitas wireless yang merupakan tipikal dari jaringan wireless maka message akan di drop dan ditransmisikan ulang (retransmissions). Hal ini dapat berpengaruh pada kinerja jaringan. Routing Epidemic menggunakan skema flooding [6] dan menggunakan pertukaran informasi ketika node saling bertemu. Ketika node bertemu dengan node lain maka node saling bertukar informasi pesan (summary veector) untuk mengecek apakah node memiliki kesamaan ID pesan tersebut. Setelah itu, setiap node memastikan apakah dirinya memiliki pesan yang tidak dimiliki node lain. Jika pesan tidak dimiliki, maka node akan meminta pesan tersebut ke node. Meskipun tidak ada jaminan pesan tersampaikan, Epidemic adalah algoritma yang mampu membuat pendekatan terbaik untuk penyampaian pesan ke node tujuan, Akan tetapi Epidemic masih memiliki kekurangan yaitu akan mengakibatkan tidak efisiennya penggunaan sumber daya jaringan seperti konsumsi energi, memori dan bandwith, karena penyampaian salinan pesan yang sama akan menyebar semakin banyak ke 12.

(30) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. dalam jaringan. Epidemic memberikan penyebaran salinan cepat ke dalam jaringan yang tentu saja mengahasilkan waktu pengiriman yang optimal namun jaringan akan kebanjiran data yang menyebabkan kemacetan jaringan.. Gambar 2.5 Routing Epidemic. 2.6. MaxProp Routing Protocol Jaringan Opportunistic adalah jaringan nirkabel di mana pemutusan dan delay sangat sering terjadi karena mobility node, terputusnya aliran listrik dan sebagainya. Jaringan Opportunistic berperan penting ketika delay dalam jaringan mulai diamati. Salah satu penyebabnya adalah karena gerakan node perantara bergerak secara acak yang bekerja sebagai pembawa data dari source ke destination. Untuk mencapai pengiriman data, akan dilakukan mekanisme “store-carry-forward”. Mekanisme ini diambil di mana data secara bertahap disimpan, kemudian dibawa terlebih dahulu di seluruh jaringan dan diharapkan pesan yang dikirim bisa sampai ke destination. [4] MaxProp protocol menggunakan beberapa mekanisme secara bersamaan untuk meningkatkan delivey probability dan menurunkan latency dari paket yang telah terkirim.. 13.

(31) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. MaxProp menggunakan beberapa mekanisme untuk menentukan secara runtut paket paket mana saja yang dikirim dan dihapus. Dalam pusat MaxProp, terdapat daftar paket peer yang tersusun berdasarkan cost (delivery likelihood/estimasi pengiriman) dari setiap tujuan. Maxprop juga mempunyai fasilitas berupa pesan pemberitahuan untuk menandakan adanya paket yang sudah terkirim (acknowledgement). Protokol ini juga lebih memprioritaskan paket-paket baru untuk dikirim dan sebisa mungkin mencegah penerimaan paket yang sama dua kali. Bagian ini menjelaskan tentang detil dari estimasi pengiriman, mekanisme lain MaxProp, dan manajemen Buffer. Secara ringkas algoritma dari protokol routing MaxProp Algoritma MaxProp (Nj) MaxProp(Nj) for each node Ni do while Ni is in contact with Nj do exchange_ACKed_messageData(Nj) update_MeetingProbFor(Ni) Bab 2.6.2 calculate_Treshold(buffer(Nj)) Bab 2.6.1 cost(MeetingProbFor) while ∃ m Treshold(buffer(Nj) do if hpcount < treshold sort(m, hopcount) if hopcount >= treshold sort(m, meetingProb(Ni)) then forward(m,Ni) end if end if end while end while. Keterangan Nj Ni. Penjelasan Node itu sendiri Node yang terhubung. 14.

(32) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 2.7. Model Dalam routing protocol jika terjadi pertemuan antara node maka pesan akan di replikasi kemudia baru di transfer.dalam protocol ini diasumsikan memiliki buffer yang tetap untuk membawa setiap pesan dari source menuju destination. Diasumsikan bahwa setiap pertukaran terjadi dibatasi oleh durasi (waktu) dan bandwith yang terbatas. Pada protocol maxprop menganggap rekan-rekan tidak memiliki pengetahuan keadaan jaringan mengenai konektivitas, tidak ada kontrol atas gerakan mereka, tidak ada pengetahuan dari lokasi area tersebut [4].. Gambar 2.6 MaxProp Routing Strategy. Strategi routing yang digunakan oleh MaxProp untuk memilih manakah yang akan menjadi prioritas dalam pengiriman dan menghapus paket untuk memanagement buffer. Dalam Jaringan Opportunistic khususnya pada protocol MaxProp ada 3 tahap : 1. Tetangga Sekitar. Node harus mengetahui tetangga disekitarnya sebelum melakukan transfer, dikarenakan node tidak akan mengetahui kapan kesempatan transfer berikutnya datang. 2. Transfer Data. Ketika dua node bertemu, mereka dapat mentransfer data dengan terbatas. Node tersebut tidak tahu durasi setiap kesempatan.. 15.

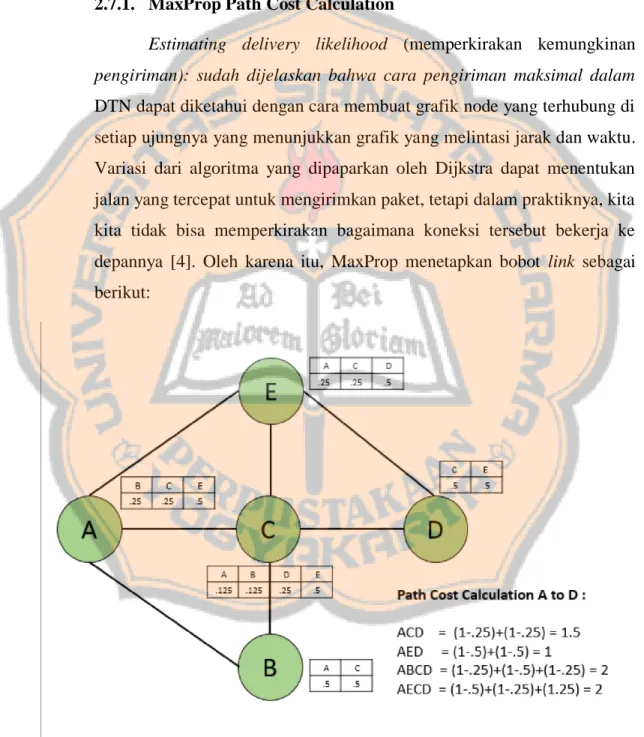

(33) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 3. Manajemen Penyimpanan. Setiap paket yang diterima dari tetangga, setiap node harus mengelola tempat yang terbatas nya setiap ruang dengan memilih paket untuk dihapus menurut beberapa ketentuan. 2.7.1. MaxProp Path Cost Calculation Estimating delivery likelihood (memperkirakan kemungkinan pengiriman): sudah dijelaskan bahwa cara pengiriman maksimal dalam DTN dapat diketahui dengan cara membuat grafik node yang terhubung di setiap ujungnya yang menunjukkan grafik yang melintasi jarak dan waktu. Variasi dari algoritma yang dipaparkan oleh Dijkstra dapat menentukan jalan yang tercepat untuk mengirimkan paket, tetapi dalam praktiknya, kita kita tidak bisa memperkirakan bagaimana koneksi tersebut bekerja ke depannya [4]. Oleh karena itu, MaxProp menetapkan bobot link sebagai berikut:. Gambar 2.7 Maxprop Path Cost Calculation. 16.

(34) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Umpamakan node-node dalam jaringan sebagai s. Setiap node, i ∈ s, memonitor kemungkinan untuk bertemu dengan peer, j ∈ s. Diestimasikan bahwa kemungkinan ini, fij, sebagai kemungkinan bahwa node yang dihubungkan selanjutnya akan menjadi j. Untuk semua node, pada awalnya 𝑓𝑗𝑖 diatur pada 1/(|𝑠| − 1). Ketika node tersebut bertemu dengan node j, nilai 𝑓𝑗𝑖 dinaikkan 1 lalu semua nilai f dinormalkan kembali. Metode ini, yang disebut sebagai incremental averaging, membuat node-node yang jarang ditemui memiliki nilai yg rendah seriring berjalannya waktu. Dalam MaxProp, setiap dua peer bertemu, mereka bertukar nilai antara satu dengan yang lain. Sebagai contoh, node i bertemu dengan empat node lainnya, sebuah peer j memiliki nilai-nilai untuk 𝑓1𝑖 = 𝑓2𝑖 = 𝑓3𝑖 = 𝑓4𝑖 = 0.25. ketika bertemu dengan node 3, peer di tetapkan sebagai 𝑓3𝑖 = 1.25 dan menormalisasi kembali semua nilai-nilai sehingga ketika dijumlahkan kembali bernilai 1 : 𝑓1𝑖 = 𝑓2𝑖 = 𝑓4𝑖 = 0.125 dan 𝑓3𝑖 = 0.625. Setelah nilai-nilai tersebut dihitung, node i menghitung nilai biaya 𝑐 (𝑖, 𝑖 + 1, … , 𝑑 ), untuk setiap jalur yang memungkinkan mencapai tujuan d, sampai maksimal n hop. Biaya untuk jalur yang melewati node 𝑖, 𝑖 + 1, … , 𝑑 adalah jumlah dari probabilitas di mana setiap koneksi tidak terbentuk, perkiraan bahwa tidak setiap jalur sebagai salah satu probabilitas: 𝑑−1 𝑥 )] c(𝑖, 𝑖 + 1, … , 𝑑 ) = ∑[1 − (𝑓𝑥+1 . 𝑥=𝑖. Biaya untuk tujuan dengan biaya jalur terendah diantara semua jalur yang memungkinkan. Gambar 2.7 illustrasi sebagai contoh kebijakan biaya dari A ke D ditentukan biaya terendah, 1.25.. 17.

(35) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 2.7.2. Transfer Data Ketika dua peer bertemu, MaxProp bertukar paket dengan urutan yang spesifik. 1. MaxProp mentransfer semua informasi/pesan untuk peer yang lain 2. Peer saling bertukar informasi routing, terutama kemungkinan daftar vector untuk bertemu dengan node-node lainnya seperti yang telah dijelaskan sebelumnya. 3.. Maxprop. mentrasfer. semua. bukti. penerimaan. data. (acknowledgments) yang telah dikirim. Bukti penerimaan data ini terdiri dari cryptographic hash dari isi, sumber, dan tujuan dari setiap pesan yang berbentuk 128 bits. Mekanisme ini digunakan untuk menghilangkan buffer dalam jaringan dengan data-data lama jika ukuran bukti penerimaan data tersebut relative kecil dibandingkan dengan paket data. Dalam evaluasi kami, peer menghabiskan waktu tidak lebih dari 1% dari ratarata durasi koneksi untuk mengirim bukti penerimaan data. 4. Keempat, MaxProp memberi prioritas lebih pada paket-paket yang belum dikirim jauh dalam jaringan. Dalam simulasi, ditemukan bahwa sistem estimating delivery likelihood mempunyai kecenderungan untuk memprioritasan paket-paket dengan kemungkinan terkirim yang lebih tinggi. Hal ini menyebabkan paket-paket dengan kemungkinan terkirim yang lebih rendah menjadi terlantar. Oleh karena itu, MaxProp berusaha untuk memberi prioritas lebih pada paket-paket baru dengan cara mengirimkannya lebih dulu. Hasil dari metode ini adalah paket-paket yang lebih baru dikirim dalam beberapa kemungkinan pengiriman ketika mereka pertama kali dikirim sehingga kemungkinan untuk mencapai tujuan menjadi tebih tinggi. Untuk mengaplikasikan strategi ini, MaxProp membagi 18.

(36) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. buffer menjadi dua berdasar apakah paket tersebut mempunyai jumlah hop yang lebih sedikit dari hop t awal atau tidak. Paketpaket dengan jumlah hop di bawah hop awal, disortir dengan menggunakan hopcount, paket dengan jumlah hop di atas hop awal disortir dengan mekanisme scoring yang sudah dijelaskan sebelumnya. Menyetel hop awal (threshold) secara statistik tidak akan cocok dengan segala kondisi, jadi MaxProp menggunakan metode adaptif untuk menentukan hop awal. Dalam kondisi dengan rata-rata kemungkinan bytes yang ditransfer (x) lebih kecil dari ukuran byte buffer (b), paket paket dengan hop count yang rendah menjadi prioritas untuk dikirim. Dengan bertambahnya x, MaxProp mengurangi threshold menjadi selisih dari dua nilai tersebut. Ketika ukuran x melebihi ukuran buffer, threshold kemudian dihilangkan karena sudah tidak dibutuhkan lagi. Secara spesifik, setelah setiap pengiriman, threshold dievaluasi lagi dengan mengatur porsi dari buffer p sebagai berikut: - Jika x<b/2, maka p=x - Jika b/2 ≤ x <b maka p= min(x, b-x) - Jika b<x maka p=0 Jika p digunakan sebagai threshold, paket akan dibagi berdasar hop count yang sama secara acak, oleh karena itu, t diatur sebagai hop count minimal yang menyortir paket di dalam p, atau mungkin lebih banyak. 5. Paket yang tersisa dan belum dikirim, dikirim berdasarkan skor yang sudah dijelaskan di path cost calculation. 6. Kita bias melihat bahwa semua paket yang telah dikirim ke node, tidak akan dikirim lagi. Daftar hop yang ada di setiap paket menyimpan informasi tentang ke peer mana saja paket tersebut telah dikirim, termasuk ke peer mana node yang sekarang. 19.

(37) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. mengirim paket tersebut. (Algoritma yang mirip digunakan di Usenet/NNTP untuk membatasi flooding). 2.7.3. Management Buffer Mengelola Buffer: perbedaan dari mengelola media penyimpanan yang terbatas dan transmisi yang terbatas adalah paket-paket yang dikirim dalam satu kesempatan pengiriman dapat dikirim kembali di kesempatan pengiriman berikutnya. Sebaliknya, jika sebuah paket di drop dari buffer, paket tersebut tidak akan terkirim. Ada tiga alasan mengapa peer (p) dapat mengeluarkan paket (m) dari buffer tanpa mengurangi kecepatan pengiriman dari jaringan tersebut. . Kriteria 1: jika kopi dari pesan m telah terkirim ke tujuan (acknowledgement).. . Kriteria 2: tidak ada rute dengan bandwidth yang memadai di antara tujuan p dan m selama jangka waktu pesan m aktif (TTL).. . Kriteria 3: tidak ada kopi dari pesan m yang telah terkirim, tapi sebagian kopi dari m akan tetap terkirim bahkan jika peer mengeluarkan kopinya dari buffer.. Jelas sekali terlihat bahwa ketiga kriteria di atas sangat penting dan dibutuhkan. Pertama, ketiga kriteria tersebut sama-sama eksklusif, yang dimaksud dengan eksklusif adalah tidak mungkin sebuah pesan memenuhi lebih dari satu kriteria. Kedua, satu-satunya kemungkinan yang belum disebutkan adalah jika m belum terkirim, tetapi hanya dapat terkirim jika p tidak mengeluarkan m dari buffer. Singkatnya, pesan di drop yang seperti ini dapat memengaruhi kecepatan pengiriman secara keseluruhan. Karena pengiriman informasi dalam DTN relatif lambat, peer tidak akan mengetahui nilai dari ketiga kriteria tersebut dengan pasti.. 20.

(38) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. . Untuk memerkirakan apakah Kriteria 1 sudah terpenuhi, digunakanlah tanda bukti pengiriman yang dikirim dari tujuan yang dikirim ke semua peer dalam jaringan. Walaupun informasi ini dapat ditunda, informasi tersebut akan tetap akurat saat telah terkirim ke tujuan.. . Untuk memerkirakan apakah Kriteria 2 telah dipenuhi , digunakan mekanisme scoring.. . Kriteria 3 adalah kriteria yang paling sulit untuk dinilai. Hop count digunakan sebagai pemerkiraan yang lemah. Karena paket-paket tersebut dikopi dari peer satu ke peer yang lain (tanpa dihapus dari peer pertama), paket yang telah dikirim lebih jauh dalam jaringan tidak diprioritaskan dan akan dikeluarkan dari buffer.. 2.8. The ONE The ONE (Opportunitic Network Environment) Simulator. Yang mampu menghasilkan gerakan-gerakan dari setiap node menggunakan model gerekan yang berbeda, one simulator juga dapat menvisualisasikan dari node mobilitas dan pesan lewat real time di antarmuka pengguna grafis, Dapat menghasilkan laporan dari pergerakan node. Dan dapat routing pesan antara node dengan berbagai algoritma dalam Jaringan Opportunistic yang lebih dikenal dengan DTN (Delay Tolerant Netork). Pergerakan node diimplementasikan menggunakan beberapa model pergerakan. Pergerakan (movement) node yang digunakan sesuai dengan penelitian ini adalah mapbased model. Fungsi routing diterapkan menggunakan modul yang menentukan untuk meneruskan pesan selama terjadi kontak. Tahap terakhir, pesan tersebut dibangkitkan melalui event generator. Pesan selalu dalam bentuk unicast, memiliki satu sumber dan host tujuan di dalam simulasi.. 21.

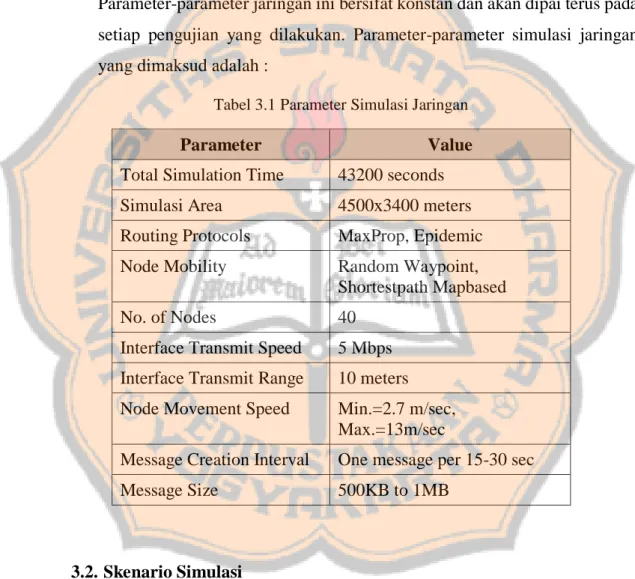

(39) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB III PERENCANAAN SIMULASI JARINGAN. 3.1. Parameter Simulasi Pada penelitian ini sudah ditentukan parameter-parameter jaringan. Parameter-parameter jaringan ini bersifat konstan dan akan dipai terus pada setiap pengujian yang dilakukan. Parameter-parameter simulasi jaringan yang dimaksud adalah : Tabel 3.1 Parameter Simulasi Jaringan. Parameter. Value. Total Simulation Time. 43200 seconds. Simulasi Area. 4500x3400 meters. Routing Protocols. MaxProp, Epidemic. Node Mobility. Random Waypoint, Shortestpath Mapbased. No. of Nodes. 40. Interface Transmit Speed. 5 Mbps. Interface Transmit Range. 10 meters. Node Movement Speed. Min.=2.7 m/sec, Max.=13m/sec. Message Creation Interval. One message per 15-30 sec. Message Size. 500KB to 1MB. 3.2. Skenario Simulasi Dalam routing protocol MaxProp, digunakan beberapa parameter untuk melihat keunggulan sekaligus kelemahan dari routing protocol MaxProp itu sendiri yaitu dilihat dari jumlah buffer dan time-to-live (masa hidup) yang berpengaruh terhadap delivery probability, latency average, overhead ratio dan message drop. Pesan pada Jaringan Opportunistic 22.

(40) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. khususnya pada protocol MaxProp menggunakan multicopy sesuai dengan antrian pada protokol Maxprop. Dalam protokol tersebut mengatur urutan dari pesan tersebut atau prioritas dari pesan tersebut mana yang akan diutamakan dalam proses pengiriman. Dalam simulasi ini dengan dua skenario, yang pertama source dan destination acak serta yang kedua. source dan destination tetap. Pada. bagian ini akan dijelaskan mengenai skenario simulasi yang ditunjukan pada Tabel dibawah ini: Skenario 1: Skenario A dengan Source dan Destination Acak Tabel 3.1 Skenario penambahan buffer pada source dan destination acak. Skenario. Jumlah Buffer (MB). Node Mobility. A1. 10; 20; 30; 40; 50;. Random waypoint. A1. 10; 20; 30; 40; 50;. Shortestpath mapbased. Tabel 3.2 Skenario penambahan TTL pada source dan destination acak. Skenario. Jumlah TTL (menit). Source dan Destination. A2. 60; 120; 180; 240; 300;. Random waypoint. A2. 60; 120; 180; 240; 300;. Shortestpath mapbased. Skenario 2: Skenario B dengan Source dan Destination Tetap Tabel 3.3 Skenario penambahan buffer pada source dan destination tetap. Skenario. Jumlah Buffer (MB). Source dan Destination. B1. 10; 20; 30; 40; 50;. Random waypoint. B1. 10; 20; 30; 40; 50;. Shortestpath mapbased. Tabel 3.4 Skenario penambahan TTL pada source dan destination tetap. Skenario. Jumlah TTL (menit). B2. 60; 120; 180; 240; 300;. Random waypoint. B2. 60; 120; 180; 240; 300;. Shortestpath mapbased. 23. Source dan Destination.

(41) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 3.3. Parameter Kinerja Lima parameter yang digunakan dalam tugas akhir ini adalah : 3.3.1. Delivery Ratio/Probability Adalah berapa banyak pesan yang terkirim ke tujuan yang tepat dan berapa banyak message yang dibuat (dalam hal ini message yang original atau ‘new message’ bukan copyan messagenya). 𝐷𝑒𝑙𝑖𝑣𝑒𝑟𝑦 𝑅𝑎𝑡𝑖𝑜 =. Total Delivered Message 𝑇𝑜𝑡𝑎𝑙 𝐺𝑒𝑛𝑒𝑟𝑎𝑡𝑒𝑑 𝑀𝑒𝑠𝑠𝑎𝑔𝑒𝑠. 3.3.2. Latency Average Delay yang dimaksud adalah end to end delay. End to end delay adalah waktu yang dibutuhkan paket dalam jaringan dari saat paket dikirim sampai diterima oleh node tujuan. Delay merupakan suatu indikator yang cukup penting untuk perbandingan protokol routing, karena besarnya sebuah delay dapat memperlambat kinerja bagi protokol routing tersebut. 𝐴𝑣𝑒𝑟𝑎𝑔𝑒 𝐿𝑎𝑡𝑒𝑛𝑐𝑦 =. 𝑆𝑢𝑚 𝑜𝑓 𝐿𝑎𝑡𝑒𝑛𝑐𝑦 𝑜𝑓 𝐷𝑒𝑙𝑖𝑣𝑒𝑟𝑒𝑑 𝑀𝑒𝑠𝑠𝑎𝑔𝑒𝑠 𝑇𝑜𝑡𝑎𝑙 𝐷𝑒𝑙𝑖𝑣𝑒𝑟𝑒𝑑 𝑀𝑒𝑠𝑠𝑎𝑔𝑒. 3.3.3. Overhead Ratio Banyaknya jumlah pesan yang direlay/terkirm dari jumlah copy yang dibuat. Dalam hal ini copy adalah costnya. 𝑂𝑣𝑒𝑟ℎ𝑒𝑎𝑑 𝑅𝑎𝑡𝑖𝑜 =. 𝑁𝑢𝑚𝑏𝑒𝑟 𝑜𝑓 𝑀𝑒𝑠𝑠𝑎𝑔𝑒𝑠 𝑅𝑒𝑙𝑎𝑦𝑒𝑑 − 𝑁𝑢𝑚𝑏𝑒𝑟 𝑜𝑓 𝑀𝑒𝑠𝑠𝑎𝑔𝑒𝑠 𝐷𝑒𝑙𝑖𝑣𝑒𝑟𝑒𝑑 𝑁𝑢𝑚𝑏𝑒𝑟 𝑜𝑓 𝑀𝑒𝑠𝑠𝑎𝑔𝑒𝑠 𝐷𝑒𝑙𝑖𝑣𝑒𝑟𝑒𝑑. 3.3.4. Message Drop Pesan yang di drop dari sebuah node dari 2 kondisi, TTL atau buffer penuh. TTL kondisi dimana masa hidup sebuah pesan sudah habis, buffer penuh kondisi dimana pesan yang ditampung sudah melebihi dari buffer. 24.

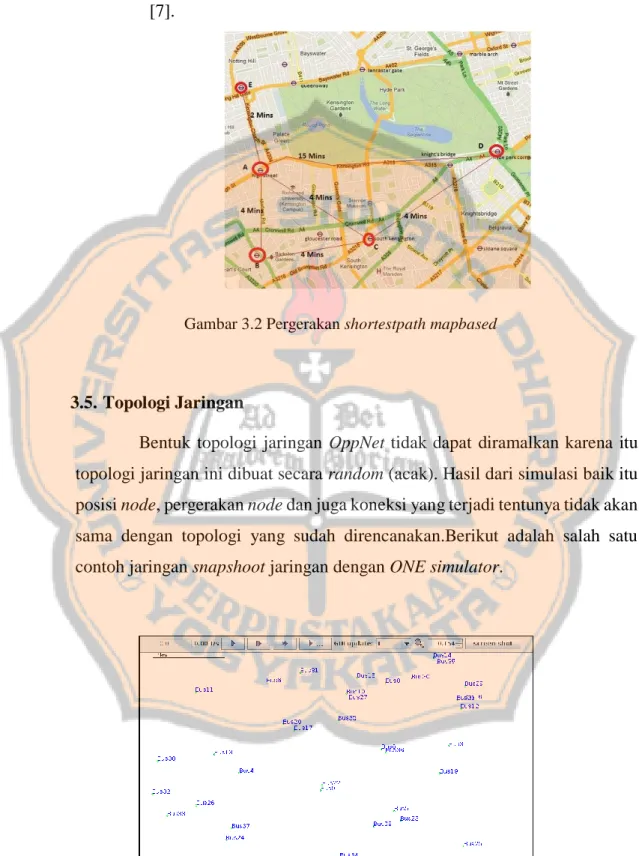

(42) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 3.3.5. Buffer Occupancy Adalah jumlah pemakaian ruang buffer yang digunakan dengan skala antara 0 – 100%. 3.4. Node Mobility 3.4.1. Random Waypoint (RWP) Setiap node di dalam jaringan akan bergerak secara acak, sempat berhenti atau ada pause timenya dalam jangka waktu tertentu, kemudian node akan bergerak kembali secara acak untuk bertemu dengan destination. Pada pergerakan ini, probabilitas suatu node bertemu dengan node lain adalah sama.. Gambar 3.1 Pergerakan random waypoint. 3.4.2. Shortestpath Mapbased Movement (SPMBM) Sebuah model pergerakan node untuk menentukan destination dengan menghitung jalur terpendek menggunakan algoritma Djikstra, kemudian setelah sampai ditujuan akan berhenti sejenak unutk menentukan tujuan berikutnya, biasanya semua tempat di map tersebut sudah memiliki probabilitas atau point of interest (POIs) yang sama untuk dipilih sebagai tujuan berikutnya . Dalam model ini. 25.

(43) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. node bergerak berikut yang telah ditentukan rute dan jalur terpendek [7].. Gambar 3.2 Pergerakan shortestpath mapbased. 3.5. Topologi Jaringan Bentuk topologi jaringan OppNet tidak dapat diramalkan karena itu topologi jaringan ini dibuat secara random (acak). Hasil dari simulasi baik itu posisi node, pergerakan node dan juga koneksi yang terjadi tentunya tidak akan sama dengan topologi yang sudah direncanakan.Berikut adalah salah satu contoh jaringan snapshoot jaringan dengan ONE simulator.. Gambar 3.3 Pergerakan random waypoint pada ONE simulator. 26.

(44) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Gambar 3.4 Pergerakan shortestpath mapbased ONE simulator. 27.

(45) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB IV PENGUJIAN DAN ANALISIS. Untuk melakukan perbandingan unjuk kerja protokol routing Maxprop terhadap protokol routing Epidemic ini maka akan dilakukan seperti pada tahap skenario perencanaan simulasi jaringan pada bab III. Hasil pada simulasi dapat di temukan pada file*. Txt pada program The One. 4.1. Hasil Simulasi Berikut ditampilkan hasil simulasi dari routing protokol MaxProp dan Epidemic dengan performance metrics yang sudah ditentukan, dan dengan rata – rata 5 pengujian per skenario. 4.1.1. Skenario A1 Tabel 4.1 Hasil pengujian penambahan buffer pada protokol Epidemic dengan pergerakan random waypoint Buffer Size (MB). Protocol Epidemic dengan pergerakan Random Waypoint (Skenario A1) Delivery Probability. Latency Average (m/s). Overhead ratio. Message Drop. 10. 0.1612. 5640.02392. 14.17182. 4296.2. 20. 0.2589. 7768.75936. 9.36188. 4101.6. 30. 0.3052. 8491.1694. 7.92868. 3861.4. 40. 0.31956. 8805.99144. 7.56542. 3776.6. 50. 0.3287. 8911.27708. 7.32358. 3763.4. Tabel 4.2 Hasil pengujian penambahan buffer pada protokol MaxProp dengan pergerakan random waypoint Buffer Size (MB). Protocol MaxProp dengan pergerakan Random Waypoint (Skenario A1) Delivery Probability. Latency Average (m/s). 28. Overhead ratio. Message Drop.

(46) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 10. 0.1877. 7393.06672. 12.75776. 4115.2. 20. 0.30148. 8352.43506. 7.83014. 3158.2. 30. 0.3504. 8647.87308. 6.65814. 2509.4. 40. 0.36722. 8752.03164. 6.38812. 2264. 50. 0.3735. 8809.67932. 6.30086. 2197.6. Latency Average A1. Delivery Probability A1. Overhead Ratio A1. Message Drop A1. Gambar 4.1 Grafik penambahan buffer pada pergerakan random waypoint. 29.

(47) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Pada gambar 4.1 dalam penambahan buffer size terlihat peningkatan delivery probability hal ini dikarenakan semakin besar buffer maka semakin banyak pesan yang dapat ditampung dan dibawa untuk dikirim ke tujuan sehingga meningkatkan delivery probability dan latency, sehingga jumlah copy dan drop pesan menurun dari penambahan ukuran buffer.. Gambar 4.2 Grafik buffer occupancy pada pergerakan random waypoint. Tabel 4.3 Hasil pengujian penambahan buffer pada protokol Epidemic dengan pergerakan shortestpath mapbased Buffer Size (MB). Protocol Epidemic dengan pergerakan Shortestpath Mapbased (Skenario A1) Delivery Probability. Latency Average (m/s). Overhead ratio. Message Drop. 10. 0.38306. 1247.9486. 77.52096. 44402.6. 20. 0.50698. 1468.056. 71.37. 53368. 30. 0.58744. 1678.3118. 65.62934. 56340.2. 40. 0.64302. 1813.7152. 61.72474. 57497.8. 50. 0.70506. 1944.7196. 57.1793. 57915. Tabel 4.4 Hasil pengujian penambahan buffer pada protokol MaxProp dengan pergerakan shortestpath mapbased. Buffer Size (MB). Protocol MaxProp dengan pergerakan Shortestpath Mapbased (Skenario A1) Delivery Probability. Latency Average (m/s). 30. Overhead ratio. Message Drop.

(48) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 10. 0.9728. 1163.39632. 28.60566. 23159. 20. 0.97854. 924.02866. 24.87496. 658.2. 30. 0.97868. 918.76048. 24.68006. 1. 40. 0.97868. 918.9325. 24.67658. 0. 50. 0.97868. 918.95368. 24.67574. 0. Latency Average A1. Delivery Probability A1. Overhead Ratio A1. Message Drop A1. Gambar 4.3 Grafik penambahan buffer pada pergerakan shortestpath mapbased. 31.

(49) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Pada gambar 4.3 dalam penambahan buffer size meningkatkan delivery probability kedua protocol ini dikarena pergerakan shortestpath sehingga routing protokol MaxProp dapat memperkirakan kapan node akan bertemu dan mencari jalur terpendek dan mengirim paket ketujuan sesuai dengan penghitungan path cost calculation (dijelaskan bab 2.6.2) dan semakin besar buffer maka semakin banyak pesan yang di tampung untuk di kirim, dan pada latency average dari protocol Epidemic meningkat dikarenakan saat mencari destination selalu memberikan copy kepada setiap node yang ditemui maka banyak pesan yang di drop (buffer occupancy gambar 4.4) karena buffer penuh maka jumlah copy menurun.. Gambar 4.4 Grafik buffer occupancy pada pergerakan shortestpath mapbased. 4.1.2. Skenario A2 Tabel 4.5 Hasil pengujian penambahan TTL pada protokol Epidemic dengan pergerakan random waypoint TTL (Menit). Protocol Epidemic dengan pergerakan Random Waypoint (Skenario A2) Delivery Probability. Latency Average (m/s). Overhead ratio. Message Drop. 60. 0.08662. 2060.07914. 23.58698. 4216.4. 120. 0.17826. 4065.31656. 13.52252. 4493.4. 180. 0.2373. 5802.73266. 10.30248. 4283. 240. 0.29086. 7398.39452. 8.34372. 4003. 300. 0.3287. 8911.27708. 7.32358. 3763.4. 32.

(50) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Tabel 4.6 Hasil pengujian penambahan TTL pada protokol MaxProp dengan pergerakan random waypoint TTL (Menit). Protocol MaxProp dengan pergerakan Random Waypoint (Skenario A2) Delivery Probability. Latency Average (m/s). Overhead ratio. Message Drop. 60. 0.10874. 2067.53532. 22.24876. 4057.2. 120. 0.20846. 4074.2725. 12.36228. 4028. 180. 0.28198. 5817.77554. 8.97516. 3485.6. 240. 0.33922. 7433.341. 7.21618. 2789.4. 300. 0.37334. 8815.19988. 6.30322. 2194.8. Latency Average A2. Delivery Probability A2. 33.

(51) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Overhead Ratio A2. Message Drop A2. Gambar 4.5 Grafik penambahan TTL pada pergerakan random waypoint. Pada gambar 4.5 dalam penambahan TTL (time-to-live) terlihat peningkatan delivery probability hal ini dikarenakan semakin besar masa hidup pesan maka semakin lama pesan dapat di ditampung dan dibawa untuk dikirim ke tujuan sehingga meningkatkan delivery probability dan latency, sehingga jumlah copy dan drop pesan menurun dari penambahan ukuran buffer.. Tabel 4.7 Hasil pengujian penambahan TTL pada protokol Epidemic dengan pergerakan shortestpath mapbased TTL (Menit). Protocol Epidemic dengan pergerakan Shortestpath Mapbased (Skenario A2) Delivery Probability. Latency Average (m/s). Overhead ratio. Message Drop. 60. 0.94972. 1353.568. 37.847. 52283.8. 120. 0.83756. 1876.6268. 47.53596. 57521.4. 180. 0.75712. 1986.3408. 53.03374. 57756. 240. 0.7239. 1949.6088. 55.7145. 57997.8. 300. 0.70506. 1944.7196. 57.1793. 57915. 34.

(52) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Tabel 4.8 Hasil pengujian penambahan TTL pada protokol MaxProp dengan pergerakan shortestpath mapbased TTL (Menit). Protocol MaxProp dengan pergerakan Shortestpath Mapbased (Skenario A2) Delivery Probability. Latency Average (m/s). Overhead ratio. Message Drop. 60. 0.97868. 918.98644. 24.67562. 135.8. 120. 0.97868. 918.93416. 24.67476. 0. 180. 0.97868. 918.64652. 24.67908. 0. 240. 0.97868. 918.90232. 24.6851. 0. 300. 0.97868. 918.59094. 24.6749. 0. Latency Average A2. Delivery Probability A2. 35.

(53) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Overhead Ratio A2. Message Drop A2. Gambar 4.6 Grafik penambahan TTL pada pergerakan shortestpath mapbased. Pada gambar 4.6 dalam penambahan TTL (time-to-live) meningkatkan delivery probability MaxProp sedangkan Epidemic mengalami penurunan dikarena dalam peningkatan TTL (time-to-live) maka semakin lama pesan dalam buffer dan dalam pergerakan shortestpath mapbased yang memiliki titik pertemuan dalam point of interest (POI) dimana node berkumpul dan melakukan pertukaran pesan dan meningkatkan overhead sehingga buffer menjadi penuh (buffer occupancy pada gambar 4.4) menyebabkan banyak pesan yang di drop menjadikan latency dari protocol Epidemic menurun. Sedangkan MaxProp dapat memperkirakan kapan node akan bertemu dengan penghitungan path cost calculation (dijelaskan bab 2.5.2) dan menentukan prioritas paket yang akan dikirim (dijelaskan bab 2.5.3).. 36.

(54) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 4.1.3. Skenario B1 Tabel 4.9 Hasil pengujian penambahan buffer pada protokol Epidemic dengan pergerakan random waypoint Buffer Size (MB). Protocol Epidemic dengan pergerakan Random Waypoint (Skenario B1) Delivery Probability. Latency Average (m/s). Overhead ratio. Message Drop. 10. 0.03618. 7880.75858. 45.44804. 3536.6. 20. 0.04864. 8541.58502. 37.61062. 3723.6. 30. 0.05098. 9056.59952. 36.4213. 3705.2. 40. 0.0515. 9184.47148. 35.99382. 3692. 50. 0.05138. 9221.43138. 36.13968. 3697.8. Tabel 4.10 Hasil pengujian penambahan buffer pada protokol MaxProp dengan pergerakan random waypoint Buffer Size (MB). Protocol MaxProp dengan pergerakan Random Waypoint (Skenario B1) Delivery Probability. Latency Average (m/s). Overhead ratio. Message Drop. 10. 0.03232. 8541.01384. 31.22168. 1947.2. 20. 0.03452. 9452.1692. 30.31358. 1973.8. 30. 0.03468. 9504.95696. 30.2535. 1968.6. 40. 0.03276. 9487.46262. 30.75882. 1915.6. 50. 0.0329. 9433.65992. 30.51994. 1893. 37.

(55) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Latency Average B1. Delivery Probability B1. Overhead Ratio B1. Message Drop B1. Gambar 4.7 Grafik penambahan buffer pada pergerakan random waypoint. Pada gambar 4.7 dalam skenario source dan destination tetap yang menyebabkan delivery probability lebih rendah dari source dan destination acak. Maka penambahan buffer size terlihat peningkatan delivery probability hal ini dikarenakan semakin besar buffer maka semakin banyak pesan yang dapat ditampung dan dibawa untuk dikirim ke tujuan sehingga meningkatkan delivery probability dan latency, sehingga jumlah copy dan drop pesan menurun dari 38.

(56) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. penambahan ukuran buffer dan pada delivery probability protocol Epidemic lebih baik dikarenakan yang flooding sehingga untuk pesan sampai pada satu destination lebih pasti.. Gambar 4.8 Grafik buffer occupancy pada pergerakan random waypoint. Tabel 4.11 Hasil pengujian penambahan buffer pada protokol Epidemic dengan pergerakan shortestpath mapbased Buffer Size (MB). Protocol Epidemic dengan pergerakan Shortestpath Mapbased (Skenario B1) Delivery Probability. Latency Average (m/s). Overhead ratio. Message Drop. 10. 0.1626. 1143.7125. 200.53086. 47439.8. 20. 0.24892. 1513.7592. 164.56852. 59506.8. 30. 0.30564. 1725.9422. 143.29314. 63295.8. 40. 0.3381. 1981.5912. 131.91068. 64043.4. 50. 0.37288. 2172.4164. 121.9201. 64748. Tabel 4.12 Hasil pengujian penambahan buffer pada protokol MaxProp dengan pergerakan shortestpath mapbased Buffer Size (MB). Protocol MaxProp dengan pergerakan Shortestpath Mapbased (Skenario B1) Delivery Probability. Latency Average (m/s). Overhead ratio. Message Drop. 10. 0.37398. 998.2892. 38.91552. 8050.8. 20. 0.46946. 1131.99886. 32.89996. 3114.2. 30. 0.55314. 1361.44458. 31.20592. 1566.4. 39.

(57) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 40. 0.6055. 1589.37228. 30.64492. 826.2. 50. 0.64424. 1784.11862. 30.39866. 954.25. Latency Average B1. Delivery Probability B1. Overhead Ratio B2. Message Drop B2. Gambar 4.9 Grafik penambahan buffer pada pergerakan shortestpath mapbased. Pada gambar 4.9 dalam penambahan buffer size meningkatkan delivery probability kedua protocol ini dikarena pergerakan shortestpath sehingga routing. 40.

(58) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. protokol MaxProp dapat memperkirakan kapan node akan bertemu dan mencari jalur terpendek dan mengirim paket ketujuan sesuai dengan penghitungan path cost calculation (dijelaskan bab 2.5.2) dan semakin besar buffer maka semakin banyak pesan yang di tampung untuk di kirim, dan pada latency average dari protocol Epidemic meningkat dikarenakan saat mencari destination selalu memberikan copy kepada setiap node yang ditemui maka banyak pesan yang di drop (buffer occupancy pada gambar 4.10) karena buffer penuh maka jumlah copy menurun.. Gambar 4.10 Grafik buffer occupancy pada pergerakan shortestpath mapbased. 4.1.4. Skenario B2 Tabel 4.13 Hasil pengujian penambahan TTL pada protokol Epidemic dengan pergerakan random waypoint TTL (Menit). Protocol Epidemic dengan pergerakan Random Waypoint (Skenario A2) Delivery Probability. Latency Average (m/s). Overhead ratio. Message Drop. 60. 0.01398. 2194.81424. 44.06146. 1851.6. 120. 0.02618. 4113.69522. 43.43334. 2508.8. 180. 0.03782. 6635.39568. 36.1173. 3135.4. 240. 0.04808. 8296.58338. 34.57026. 3530.4. 300. 0.05138. 9221.43138. 36.13968. 3697.8. Tabel 4.14 Hasil pengujian penambahan TTL pada protokol MaxProp dengan pergerakan random waypoint. 41.

(59) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. TTL (Menit). Protocol MaxProp dengan pergerakan Random Waypoint (Skenario A2) Delivery Probability. Latency Average (m/s). Overhead ratio. Message Drop. 60. 0.01124. 2132.2619. 44.06146. 1753.4. 120. 0.0174. 4534.55674. 37.59274. 1995.8. 180. 0.02466. 7118.13154. 32.39728. 2146.8. 240. 0.02902. 8294.35394. 31.72894. 2090.8. 300. 0.03332. 9478.1075. 30.01654. 1897.2. Latency Average B2. Delivery Probability B2. 42.

(60) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Overhead Ratio B2. Message Drop B2. Gambar 4.11 Grafik penambahan TTL pada pergerakan random waypoint. Pada gambar 4.11 dalam penambahan TTL (time-to-live) terlihat peningkatan delivery probability hal ini dikarenakan semakin besar masa hidup pesan maka semakin lama pesan dapat di ditampung dan dibawa untuk dikirim ke tujuan sehingga meningkatkan delivery probability dan latency, sehingga jumlah copy dan drop pesan menurun dari penambahan ukuran buffer dmana pada kasus ini delivery probability Epidemic lebih tinggi dikarenakan yang flooding sehingga untuk pesan sampai pada satu destination lebih pasti. Tabel 4.15 Hasil pengujian penambahan TTL pada protokol Epidemic dengan pergerakan shortestpath mapbased TTL (Menit). Protocol Epidemic dengan pergerakan Shortestpath Mapbased (Skenario B2) Delivery Probability. Latency Average (m/s). Overhead ratio. Message Drop. 60. 0.6237. 1642.3625. 41.34942. 37742. 120. 0.48522. 1965.2732. 81.68694. 56808.4. 180. 0.42424. 2127.8597. 103.21896. 62581.2. 240. 0.39492. 2181.4366. 114.2928. 64375.6. 300. 0.37288. 2172.4164. 121.9201. 64748. Tabel 4.16 Hasil pengujian penambahan TTL pada protokol MaxProp dengan pergerakan shortestpath mapbased TTL (Menit). Protocol Epidemic dengan pergerakan Shortestpath Mapbased (Skenario B2) Delivery Probability. Latency Average (m/s). Overhead ratio. Message Drop. 60. 0.61248. 1558.6813. 30.91984. 3652. 120. 0.64288. 1767.0535. 30.4463. 771.4. 180. 0.64438. 1785.925. 30.3897. 676.2. 240. 0.64274. 1788.26242. 30.46426. 676.2. 43.

Gambar

Garis besar

Dokumen terkait

Routing Protokol DSDV lebih unggul dari segi delay dan throughput karena protokol ini bersifat proaktif yang mengupdate tabel secara periodik, maka setiap node memiliki tabel

Hasil pengujian menunjukan protokol routing reaktif (ARAMA) lebih unggul jika dibandingkan dengan routing protokol reaktif AODV jika jumlah node dan koneksi ditambahkan ini

Hasil penelitian menunjukan protokol routing reaktif (ARAMA) lebih unggul jika dibandingkan dengan protokol reaktif (DSR) karena mempunyai backup

Penambahan jumlah node dan jumlah koneksi sangat berpengaruh terhadap kinerja routing protocol AODV untuk semua parameter jaringan yang diukur (throughput, delay, jitter,

Untuk pemilihan node relay yang menggunakan nilai utilitas yang memiliki metrik betweenness centrality lebih kuat akan memiliki nilai latency yang lebih kecil dibandingkan

2.2.4 Routing Reaktif Routing Reaktif atau disebut juga dengan routing bertipe on demand,pada routing ini node akan melakukan route discovery terlebih dahulu sebelum

Sedangkan protokol routing reaktif DSR tidak cocok pada kecepatan tinggi, penambahan koneksi, dan jumlah node yang banyak karena membuat hasil throughput rendah dan delay yang

Pada hasil pengujian penambahan jumlah node dan penambahan kecepatan node pada pola pergerakan random, terjadwal dan terpola dengan protokol routing Epidemic, Maxprop,